Les chercheurs d'ESET ont découvert une campagne de spearphishing ciblant des entités politiques japonaises quelques semaines avant les élections à la Chambre des conseillers, et ont ainsi découvert un voleur d'identifiants MirrorFace jusqu'alors non décrit.

Les chercheurs d'ESET ont découvert une campagne de spearphishing lancée dans les semaines précédant l'attaque. Élection à la Chambre des conseillers japonaise en juillet 2022, par le groupe APT suivi par ESET Research sous le nom de MirrorFace. La campagne, que nous avons baptisée Opération LiberalFace, ciblait les entités politiques japonaises ; notre enquête a révélé que les membres d'un parti politique spécifique étaient particulièrement visés dans cette campagne. ESET Research a dévoilé des détails sur cette campagne et le groupe APT derrière elle lors du Conférence AVAR 2022 au début de ce mois.

- Fin juin 2022, MirrorFace a lancé une campagne, que nous avons baptisée Opération LiberalFace, ciblant les entités politiques japonaises.

- Des e-mails de spearphishing contenant la porte dérobée phare du groupe, LODEINFO, ont été envoyés aux cibles.

- LODEINFO a été utilisé pour diffuser des logiciels malveillants supplémentaires, exfiltrer les informations d’identification de la victime et voler les documents et les e-mails de la victime.

- Un voleur d'identifiants non décrit auparavant, que nous avons nommé MirrorStealer, a été utilisé dans le cadre de l'opération LiberalFace.

- ESET Research a effectué une analyse des activités post-compromise, ce qui suggère que les actions observées ont été réalisées de manière manuelle ou semi-manuelle.

- Les détails de cette campagne ont été partagés lors du Conférence AVAR 2022.

MirrorFace est un acteur menaçant parlant chinois ciblant les entreprises et les organisations basées au Japon. Bien qu'il existe des spéculations selon lesquelles cet acteur menaçant pourrait être lié à APT10 (Macnica, Kaspersky), ESET ne peut l'attribuer à aucun groupe APT connu. Par conséquent, nous le suivons en tant qu’entité distincte que nous avons nommée MirrorFace. En particulier, MirrorFace et LODEINFO, ses logiciels malveillants exclusifs utilisés exclusivement contre des cibles au Japon, ont été rapporté en ciblant les médias, les entreprises liées à la défense, les groupes de réflexion, les organisations diplomatiques et les établissements universitaires. Le but de MirrorFace est l'espionnage et l'exfiltration de fichiers d'intérêt.

Nous attribuons l’opération LiberalFace à MirrorFace sur la base de ces indicateurs :

- À notre connaissance, le malware LODEINFO est exclusivement utilisé par MirrorFace.

- Les cibles de l’opération LiberalFace s’alignent sur le ciblage traditionnel de MirrorFace.

- Un échantillon de malware LODEINFO de deuxième étape a contacté un serveur C&C que nous suivons en interne dans le cadre de l'infrastructure MirrorFace.

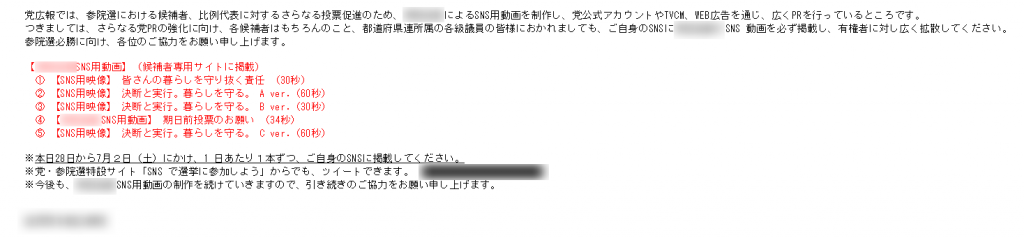

L'un des courriels de spearphishing envoyés dans le cadre de l'opération LiberalFace se faisait passer pour une communication officielle du service des relations publiques d'un parti politique japonais spécifique, contenant une demande relative aux élections à la Chambre des conseillers, et aurait été envoyé au nom d'un éminent homme politique. Tous les e-mails de spearphishing contenaient une pièce jointe malveillante qui, une fois exécutée, déployait LODEINFO sur la machine compromise.

De plus, nous avons découvert que MirrorFace avait utilisé un malware jusqu’alors non documenté, que nous avons nommé MirrorStealer, pour voler les informations d’identification de sa cible. Nous pensons que c'est la première fois que ce malware est décrit publiquement.

Dans cet article de blog, nous couvrons les activités post-compromise observées, y compris les commandes C&C envoyées à LODEINFO pour exécuter les actions. Sur la base de certaines activités effectuées sur la machine concernée, nous pensons que l'opérateur MirrorFace a émis des commandes à LODEINFO de manière manuelle ou semi-manuelle.

Accès initial

MirrorFace a lancé l'attaque le 29 juinth, 2022, distribuant aux cibles des e-mails de spearphishing contenant une pièce jointe malveillante. Le sujet de l'e-mail était SNS用動画 拡散のお願い (traduction de Google Translate : [Important] Demande de diffusion de vidéos pour SNS). Les figures 1 et 2 montrent son contenu.

Se présentant comme le service de relations publiques d'un parti politique japonais, MirrorFace a demandé aux destinataires de diffuser les vidéos ci-jointes sur leurs propres profils de réseaux sociaux (SNS – Social Network Service) afin de renforcer davantage les relations publiques du parti et d'assurer la victoire à la Chambre des conseillers. De plus, l’e-mail fournit des instructions claires sur la stratégie de publication des vidéos.

Depuis l'élection de la Chambre des Conseillers le 10 juilletth, 2022, cet e-mail indique clairement que MirrorFace cherchait l'opportunité d'attaquer des entités politiques. En outre, le contenu spécifique du courrier électronique indique que des membres d’un parti politique particulier ont été ciblés.

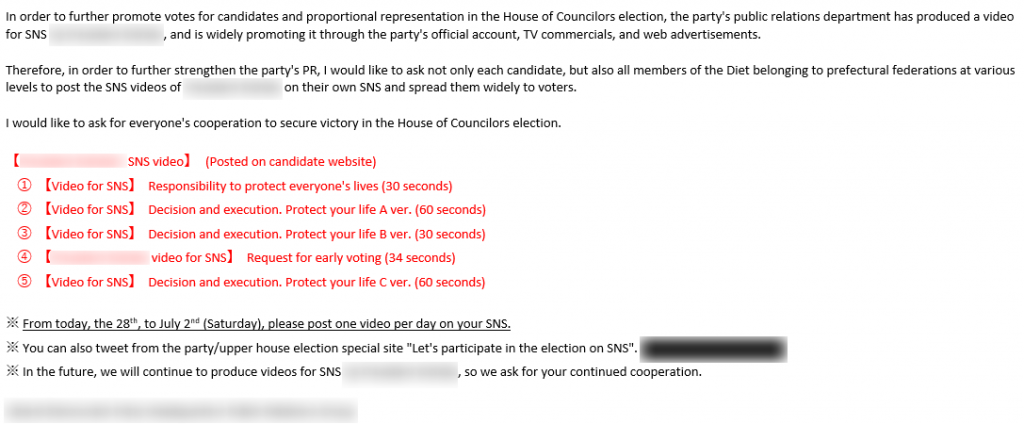

MirrorFace a également utilisé un autre e-mail de spearphishing dans la campagne, dont la pièce jointe était intitulée 【参考】220628発・選挙管理委員会宛文書(添書分).exe (traduction de Google Translate : [Référence] 220628 Documents du ministère du comité d'administration électorale (annexe).exe). Le document leurre ci-joint (illustré à la figure 3) fait également référence à l’élection de la Chambre des conseillers.

Dans les deux cas, les e-mails contenaient des pièces jointes malveillantes sous la forme d'archives WinRAR auto-extractibles portant des noms trompeurs..exe (traduction de Google Translate : Demande de diffusion de vidéos pour SNS.exe) et 【参考】220628発・選挙管理委員会宛文書(添書分).exe (traduction de Google Translate : [Référence] 220628 Documents du ministère du comité d'administration électorale (annexe).exe) respectivement.

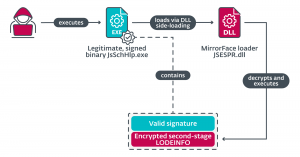

Ces EXE extraient leur contenu archivé dans le % TEMP% dossier. En particulier, quatre fichiers sont extraits :

- K7SysMon.exe, une application inoffensive développée par K7 Computing Pvt Ltd vulnérable au piratage des ordres de recherche de DLL

- K7SysMn1.dll, un chargeur malveillant

- K7SysMon.Exe.db, malware LODEINFO crypté

- Un document leurre

Ensuite, le document leurre est ouvert pour tromper la cible et paraître inoffensif. Comme dernière étape, K7SysMon.exe est exécuté, ce qui charge le chargeur malveillant K7SysMn1.dll tombé à côté. Enfin, le chargeur lit le contenu de K7SysMon.Exe.db, le décrypte, puis l'exécute. Notez que cette approche a également été observée par Kaspersky et décrite dans son rapport.

Toolset

Dans cette section, nous décrivons le malware MirrorFace utilisé dans le cadre de l'opération LiberalFace.

LODEINFO

LODEINFO est une porte dérobée MirrorFace en développement continu. JPCERT rapporté sur la première version de LODEINFO (v0.1.2), apparu vers décembre 2019 ; sa fonctionnalité permet de capturer des captures d'écran, d'enregistrer des frappes, de tuer des processus, d'exfiltrer des fichiers et d'exécuter des fichiers et des commandes supplémentaires. Depuis, nous avons observé plusieurs changements introduits dans chacune de ses versions. Par exemple, la version 0.3.8 (que nous avons détectée pour la première fois en juin 2020) a ajouté la commande ransom (qui crypte les fichiers et dossiers définis), et la version 0.5.6 (que nous avons détectée en juillet 2021) a ajouté la commande config, qui permet aux opérateurs de modifier sa configuration stockée dans le registre. Outre le rapport JPCERT mentionné ci-dessus, une analyse détaillée de la porte dérobée LODEINFO a également été publiée plus tôt cette année par Kaspersky.

Lors de l’opération LiberalFace, nous avons observé des opérateurs MirrorFace utilisant à la fois le malware LODEINFO standard et ce que nous appelons le malware LODEINFO de deuxième étape. Le LODEINFO de deuxième étape peut être distingué du LODEINFO standard en examinant la fonctionnalité globale. En particulier, LODEINFO de deuxième étape accepte et exécute les binaires PE et le shellcode en dehors des commandes implémentées. De plus, le LODEINFO du deuxième étage peut traiter la commande C&C config, mais la fonctionnalité de la commande une rançon manquante.

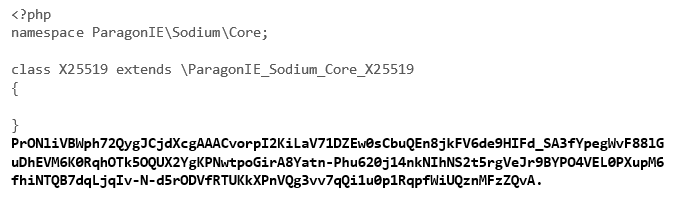

Enfin, les données reçues du serveur C&C diffèrent entre le LODEINFO standard et celui du deuxième étage. Pour le LODEINFO de deuxième étape, le serveur C&C ajoute le contenu aléatoire de la page Web aux données réelles. Voir la figure 4, la figure 5 et la figure 6 illustrant la différence des données reçues. Notez que l'extrait de code ajouté diffère pour chaque flux de données reçu du C&C de deuxième étape.

MiroirStealer

MirrorStealer, nommé en interne 31558_n.dll par MirrorFace, est un voleur d'informations d'identification. À notre connaissance, ce malware n’a pas été décrit publiquement. En général, MirrorStealer vole les informations d'identification de diverses applications telles que les navigateurs et les clients de messagerie. Il est intéressant de noter que l'une des applications ciblées est Becky !, un client de messagerie actuellement disponible uniquement au Japon. Toutes les informations d'identification volées sont stockées dans %TEMP%31558.txt et comme MirrorStealer n’a pas la capacité d’exfiltrer les données volées, il dépend d’autres logiciels malveillants pour le faire.

Activités post-compromis

Au cours de nos recherches, nous avons pu observer certaines des commandes émises vers des ordinateurs compromis.

Observation initiale de l'environnement

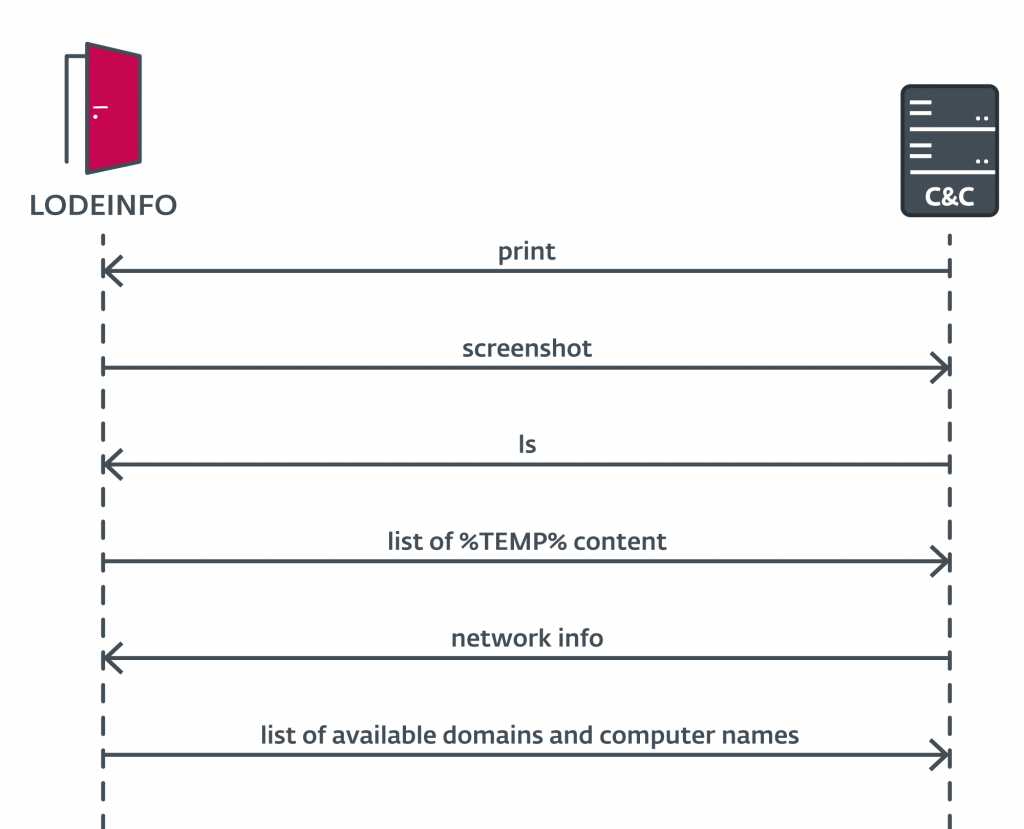

Une fois LODEINFO lancé sur les machines compromises et celles-ci se sont connectées avec succès au serveur C&C, un opérateur a commencé à émettre des commandes (voir Figure 7).

Tout d'abord, l'opérateur a émis l'une des commandes LODEINFO, impression, pour capturer l’écran de la machine compromise. Cela a été suivi d'une autre commande, ls, pour voir le contenu du dossier actuel dans lequel résidait LODEINFO (c'est-à-dire, % TEMP%). Juste après, l'opérateur a utilisé LODEINFO pour obtenir des informations sur le réseau en exécutant vue nette ainsi que vue nette/domaine. La première commande renvoie la liste des ordinateurs connectés au réseau, tandis que la seconde renvoie la liste des domaines disponibles.

Vol de cookies d’identification et de navigateur

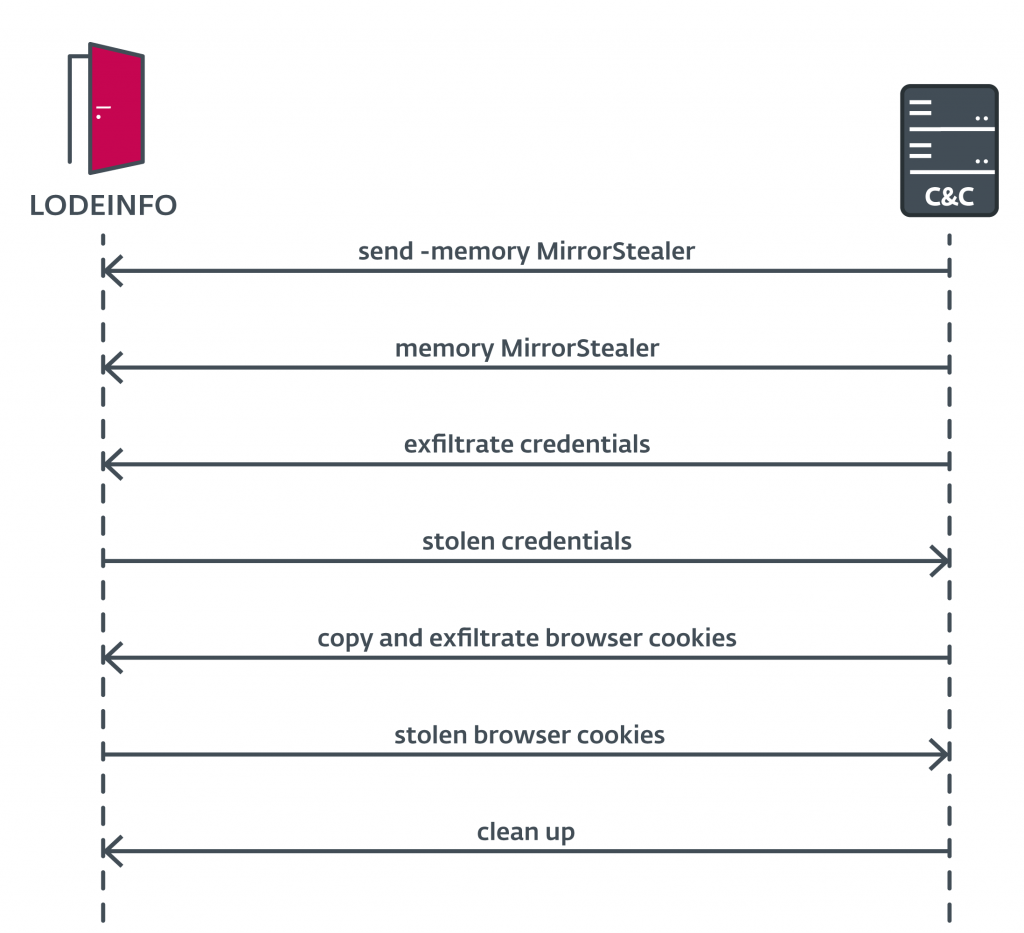

Après avoir collecté ces informations de base, l'opérateur est passé à la phase suivante (voir Figure 8).

Figure 8. Flux d'instructions envoyées à LODEINFO pour déployer un voleur d'informations d'identification, collecter les informations d'identification et les cookies du navigateur et les exfiltrer vers le serveur C&C

L'opérateur a émis la commande LODEINFO send avec la sous-commande -Mémoire à fournir MiroirStealer malware sur la machine compromise. La sous-commande -Mémoire a été utilisé pour indiquer à LODEINFO de garder MirrorStealer dans sa mémoire, ce qui signifie que le binaire MirrorStealer n'a jamais été déposé sur le disque. Par la suite, la commande Mémoire a été publiée. Cette commande a demandé à LODEINFO de prendre MirrorStealer, de l'injecter dans le fichier généré. cmd.exe processus et exécutez-le.

Une fois que MirrorStealer a collecté les informations d'identification et les a stockées dans %temp%31558.txt, l'opérateur a utilisé LODEINFO pour exfiltrer les informations d'identification.

L’opérateur s’est également intéressé aux cookies du navigateur de la victime. Cependant, MirrorStealer n’a pas la capacité de les collecter. L’opérateur a donc exfiltré les cookies manuellement via LODEINFO. Tout d'abord, l'opérateur a utilisé la commande LODEINFO dir pour lister le contenu des dossiers %LocalAppData%GoogleChromeDonnées utilisateur ainsi que %LocalAppData%MicrosoftEdgeUserDonnées. Ensuite, l'opérateur a copié tous les fichiers cookies identifiés dans le % TEMP% dossier. Ensuite, l'opérateur a exfiltré tous les fichiers cookies collectés à l'aide de la commande LODEINFO recv. Enfin, l'opérateur a supprimé les fichiers cookies copiés du % TEMP% dossier pour tenter de supprimer les traces.

Vol de documents et d'e-mails

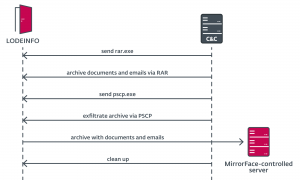

À l'étape suivante, l'opérateur a exfiltré des documents de toutes sortes ainsi que des courriels stockés (voir Figure 9).

Pour cela, l'opérateur a d'abord utilisé LODEINFO pour livrer l'archiveur WinRAR (rar.exe). En utilisant rar.exe, l'opérateur a collecté et archivé les fichiers d'intérêt qui ont été modifiés après le 2022/01/01 à partir des dossiers %USERPROFILE% et C:$Recycle.Bin. L'opérateur était intéressé par tous ces fichiers avec les extensions .doc*, .ppt*, .xls*, .jtd, .eml, .*xpset . Pdf.

Notez qu'outre les types de documents courants, MirrorFace s'intéressait également aux fichiers avec le .jtd extension. Ceci représente les documents du traitement de texte japonais Ichitarō développé par JustSystems.

Une fois l'archive créée, l'opérateur a livré le client Secure Copy Protocol (SCP) depuis le PuTTY suite (pscp.exe), puis l'a utilisé pour exfiltrer l'archive RAR qui vient d'être créée vers le serveur à l'adresse 45.32.13[.]180. Cette adresse IP n'avait pas été observée lors de l'activité précédente de MirrorFace et n'avait été utilisée comme serveur C&C dans aucun malware LODEINFO que nous avons observé. Juste après l'exfiltration de l'archive, l'opérateur a supprimé rar.exe, pscp.exe, et l'archive RAR pour nettoyer les traces de l'activité.

Déploiement de la deuxième étape LODEINFO

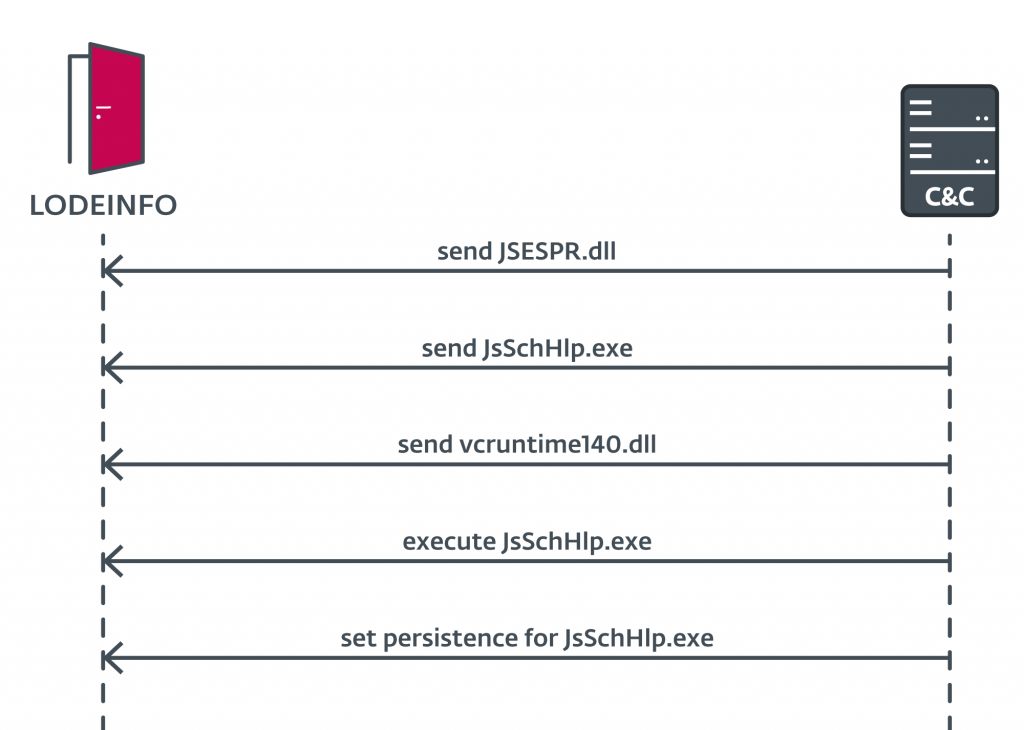

La dernière étape que nous avons observée consistait à livrer la deuxième étape LODEINFO (voir Figure 10).

L'opérateur a livré les binaires suivants : JSESPR.dll, JsSchHlp.exeet vcruntime140.dll à la machine compromise. L'original JsSchHlp.exe est une application inoffensive signée par JUSTSYSTEMS CORPORATION (fabricant du traitement de texte japonais mentionné précédemment, Ichitaro). Cependant, dans ce cas, l'opérateur MirrorFace a abusé d'une vérification de signature numérique connue de Microsoft. aide et ajouté les données cryptées RC4 au JsSchHlp.exe signature numérique. En raison du problème mentionné, Windows considère toujours le fichier modifié JsSchHlp.exe être valablement signé.

JsSchHlp.exe est également sensible au chargement latéral des DLL. Par conséquent, lors de l'exécution, le planté JSESPR.dll est chargé (voir Figure 11).

JSESPR.dll est un chargeur malveillant qui lit la charge utile ajoutée à partir de JsSchHlp.exe, le décrypte et l'exécute. La charge utile est le LODEINFO de deuxième étape, et une fois exécuté, l'opérateur a utilisé le LODEINFO standard pour définir la persistance de celui de la deuxième étape. L'opérateur a notamment exécuté le reg.exe utilitaire pour ajouter une valeur nommée JsSchHlp à la Courir clé de registre contenant le chemin d'accès JsSchHlp.exe.

Il nous semble cependant que l’opérateur n’a pas réussi à faire communiquer correctement le deuxième étage LODEINFO avec le serveur C&C. Par conséquent, toutes les étapes ultérieures de l’opérateur utilisant le deuxième étage LODEINFO nous restent inconnues.

Observations intéressantes

Au cours de l'enquête, nous avons fait quelques observations intéressantes. L'un d'eux est que l'opérateur a commis quelques erreurs et fautes de frappe lors de l'émission de commandes vers LODEINFO. Par exemple, l'opérateur a envoyé la chaîne cmd /c rép "c:use" à LODEINFO, qui était probablement censé être cmd /c rép "c:utilisateurs".

Cela suggère que l'opérateur envoie des commandes à LODEINFO de manière manuelle ou semi-manuelle.

Notre observation suivante est que même si l'opérateur a effectué quelques nettoyages pour supprimer les traces de la compromission, il a oublié de supprimer %temp%31558.txt – le journal contenant les identifiants volés. Ainsi, au moins cette trace est restée sur la machine compromise et cela nous montre que l'opérateur n'a pas été minutieux dans le processus de nettoyage.

Conclusion

MirrorFace continue de viser des cibles de grande valeur au Japon. Dans le cadre de l’Opération LiberalFace, il a spécifiquement ciblé des entités politiques en utilisant à son avantage les prochaines élections à la Chambre des conseillers. Plus intéressant encore, nos résultats indiquent que MirrorFace se concentre particulièrement sur les membres d'un parti politique spécifique.

Au cours de l’enquête Operation LiberalFace, nous avons réussi à découvrir d’autres TTP MirrorFace, tels que le déploiement et l’utilisation de logiciels malveillants et d’outils supplémentaires pour collecter et exfiltrer des données précieuses des victimes. De plus, notre enquête a révélé que les opérateurs de MirrorFace sont quelque peu négligents, laissant des traces et commettant diverses erreurs.

ESET Research propose également des rapports de renseignement APT privés et des flux de données. Pour toute demande concernant ce service, rendez-vous sur Intelligence des menaces ESET .

IoCs

Fichiers

| SHA-1 | Nom de fichier | Nom de détection ESET | Description |

|---|---|---|---|

| F4691FF3B3ACD15653684F372285CAC36C8D0AEF | K7SysMn1.dll | Win32/Agent.ACLP | Chargeur LODEINFO. |

| DB81C8719DDAAE40C8D9B9CA103BBE77BE4FCE6C | K7SysMon.Exe.db | N/D | LODEINFO crypté. |

| A8D2BE15085061B753FDEBBDB08D301A034CE1D5 | JsSchHlp.exe | Win32/Agent.ACLP | JsSchHlp.exe avec en annexe LODEINFO crypté de deuxième étape dans le répertoire de sécurité. |

| 0AB7BB3FF583E50FBF28B288E71D3BB57F9D1395 | JSESPR.dll | Win32/Agent.ACLP | Chargeur LODEINFO de deuxième étage. |

| E888A552B00D810B5521002304D4F11BC249D8ED | 31558_n.dll | Win32/Agent.ACLP | Voleur d'identifiants MirrorStealer. |

Réseau

| IP | Provider | Vu la première fois | Détails |

|---|---|---|---|

| 5.8.95[.]174 | G-Core Labs SA | 2022-06-13 | Serveur C&C LODEINFO. |

| 45.32.13[.]180 | AS-CHOOPA | 2022-06-29 | Serveur d'exfiltration de données. |

| 103.175.16[.]39 | Hébergement Gigabit Sdn Bhd | 2022-06-13 | Serveur C&C LODEINFO. |

| 167.179.116[.]56 | AS-CHOOPA | 2021-10-20 | www.ninesmn[.]com, serveur C&C LODEINFO de deuxième étage. |

| 172.105.217[.]233 | Linode, LLC | 2021-11-14 | www.aesorunwe[.]com, serveur C&C LODEINFO de deuxième étage. |

Techniques d'ATT&CK D'ONGLET

Ce tableau a été construit avec Version 12 du cadre MITRE ATT&CK.

Notez que bien que cet article de blog ne fournisse pas un aperçu complet des fonctionnalités de LODEINFO car ces informations sont déjà disponibles dans d'autres publications, le tableau MITRE ATT&CK ci-dessous contient toutes les techniques qui y sont associées.

| Tactique | ID | Nom | Description |

|---|---|---|---|

| Accès initial | T1566.001 | Hameçonnage : pièce jointe de harponnage | Une archive WinRAR SFX malveillante est jointe à un e-mail de spearphishing. |

| Internationaux | T1106 | API native | LODEINFO peut exécuter des fichiers en utilisant le CréerProcessA API. |

| T1204.002 | Exécution utilisateur : fichier malveillant | Les opérateurs de MirrorFace s'appuient sur une victime ouvrant une pièce jointe malveillante envoyée par e-mail. | |

| T1559.001 | Communication inter-processus : modèle d'objet composant | LODEINFO peut exécuter des commandes via le modèle d'objet de composant. | |

| Persistence | T1547.001 | Exécution de démarrage automatique au démarrage ou à l'ouverture de session : clés d'exécution du registre/dossier de démarrage | LODEINFO ajoute une entrée au Exécution HKCU clé pour assurer la persistance.

Nous avons observé des opérateurs MirrorFace ajouter manuellement une entrée au Exécution HKCU clé pour assurer la persistance du LODEINFO de deuxième étape. |

| Évasion défensive | T1112 | Modifier le registre | LODEINFO peut stocker sa configuration dans le registre. |

| T1055 | Processus d'injection | LODEINFO peut injecter du shellcode dans cmd.exe. | |

| T1140 | Désobscurcir/décoder des fichiers ou des informations | Le chargeur LODEINFO déchiffre une charge utile à l'aide d'un XOR ou RC4 sur un seul octet. | |

| T1574.002 | Flux d'exécution de piratage : chargement latéral de DLL | MirrorFace charge LODEINFO en supprimant une bibliothèque malveillante et un exécutable légitime (par exemple, K7SysMon.exe). | |

| Découverte | T1082 | Découverte des informations système | LODEINFO prend les empreintes digitales de la machine compromise. |

| T1083 | Découverte de fichiers et de répertoires | LODEINFO peut obtenir des listes de fichiers et de répertoires. | |

| T1057 | Découverte de processus | LODEINFO peut lister les processus en cours d'exécution. | |

| T1033 | Propriétaire du système/Découverte des utilisateurs | LODEINFO peut obtenir le nom d’utilisateur de la victime. | |

| T1614.001 | Découverte de l'emplacement du système : découverte de la langue du système | LODEINFO vérifie la langue du système pour vérifier qu'il ne fonctionne pas sur une machine configurée pour utiliser la langue anglaise. | |

| Collection | T1560.001 | Archiver les données collectées : archiver via un utilitaire | Nous avons observé des opérateurs MirrorFace archivant les données collectées à l'aide de l'archiveur RAR. |

| T1114.001 | Collecte d'e-mails : collecte d'e-mails locaux | Nous avons observé les opérateurs MirrorFace collecter les messages électroniques stockés. | |

| T1056.001 | Capture d'entrée : enregistrement de frappe | LODEINFO effectue un keylogging. | |

| T1113 | Capture d'écran | LODEINFO peut obtenir une capture d'écran. | |

| T1005 | Données du système local | Nous avons observé les opérateurs de MirrorFace collecter et exfiltrer des données intéressantes. | |

| Commander et contrôler | T1071.001 | Protocole de couche d'application : protocoles Web | LODEINFO utilise le protocole HTTP pour communiquer avec son serveur C&C. |

| T1132.001 | Codage des données : Codage standard | LODEINFO utilise une base64 sécurisée pour les URL pour coder son trafic C&C. | |

| T1573.001 | Canal crypté : cryptographie symétrique | LODEINFO utilise AES-256-CBC pour chiffrer le trafic C&C. | |

| T1001.001 | Obfuscation des données : données indésirables | LODEINFO C&C de deuxième étape ajoute des fichiers indésirables aux données envoyées. | |

| exfiltration | T1041 | Exfiltration sur le canal C2 | LODEINFO peut exfiltrer des fichiers vers le serveur C&C. |

| T1071.002 | Protocole de couche application : protocoles de transfert de fichiers | Nous avons observé MirrorFace utilisant le Secure Copy Protocol (SCP) pour exfiltrer les données collectées. | |

| Impact | T1486 | Chiffrement des données pour l'impact | LODEINFO peut crypter les fichiers sur la machine de la victime. |

- blockchain

- cognitif

- portefeuilles de crypto-monnaie

- cryptoexchange

- la cyber-sécurité

- les cybercriminels

- Cybersécurité

- département de la Sécurité intérieure

- portefeuilles numériques

- Recherche ESET

- pare-feu

- Kaspersky

- malware

- Mcafee

- NexBLOC

- Platon

- platon ai

- Intelligence des données Platon

- Jeu de Platon

- PlatonDonnées

- jeu de platogamie

- VPN

- Nous vivons la sécurité

- la sécurité d'un site web

- zéphyrnet