De nos jours, la plupart d'entre nous ont des téléphones qui affichent le numéro qui appelle avant de répondre.

Cette "fonctionnalité" remonte en fait aux années 1960, et elle est connue en anglais nord-américain sous le nom de Identification de l'appelant, bien qu'il n'identifie pas réellement l'appelant, mais uniquement son numéro.

Ailleurs dans le monde anglophone, vous verrez le nom CLI utilisé à la place, abréviation de Identification de la ligne appelante, qui semble à première vue être un terme meilleur et plus précis.

Mais voici la chose : si vous l'appelez Identification de l'appelant or CLI, il n'est pas plus utile d'identifier le numéro de téléphone réel de l'appelant que le From: en-tête dans un e-mail consiste à identifier l'expéditeur d'un e-mail.

Montrez ce que vous aimez

En gros, un escroc qui sait ce qu'il fait peut tromper votre téléphone en affichant presque n'importe quel numéro qu'il aime comme source de ses appels.

Réfléchissons à ce que cela signifie.

Si vous recevez un appel entrant d'un numéro que vous ne reconnaissez pas, il est presque certain qu'il n'a pas été passé à partir d'un téléphone appartenant à une personne que vous connaissez suffisamment bien pour l'avoir dans votre liste de contacts.

Par conséquent, en tant que mesure de cybersécurité visant à éviter les appels de personnes que vous ne souhaitez pas entendre ou qui pourraient être des escrocs, vous pouvez utiliser la phrase de jargon faible taux de faux positifs pour décrire l'efficacité de CLI.

Un faux positif dans ce contexte représente un appel de quelqu'un que vous connaissez, appelant d'un numéro auquel il serait sûr de faire confiance, étant mal détecté et bloqué à tort parce que c'est un numéro que vous ne reconnaissez pas.

Ce genre d'erreur est peu probable, car ni les amis ni les escrocs ne sont susceptibles de prétendre être quelqu'un que vous ne connaissez pas.

Mais cette utilité ne fonctionne que dans un sens.

En tant que mesure de cybersécurité pour vous aider à identifier les appelants en qui vous avez confiance, CLI a une extrême problème de faux négatif, ce qui signifie que si un appel surgit de Dadou Auntie Gladys, ou peut-être plus important encore, de Your Bank...

… alors il y a un risque important qu'il s'agisse d'un appel frauduleux qui a été délibérément manipulé pour contourner votre "Est-ce que je connais l'appelant?" test.

Aucune preuve de quoi que ce soit

En termes simples : les numéros qui s'affichent sur votre téléphone avant que vous ne répondiez à un appel ne font que suggérer qui appelle, et devraient ne jamais être utilisé comme "preuve" de l'identité de l'appelant.

En effet, jusqu'au début de cette semaine, il existait un système de crimeware en tant que service en ligne disponible via le site Web nommé sans vergogne ispoof.cc, où les criminels potentiels par vishing (hameçonnage vocal) pourraient acheter des services téléphoniques sur Internet avec usurpation de numéro incluse.

En d'autres termes, pour une dépense initiale modeste, les escrocs qui n'étaient pas eux-mêmes assez techniques pour mettre en place leurs propres serveurs de téléphonie Internet frauduleux, mais qui avaient le genre de compétences en ingénierie sociale qui les aidaient à charmer, ou tromper, ou intimider les victimes sur le téléphone…

…pourrait néanmoins apparaître sur votre téléphone comme le bureau des impôts, comme votre banque, comme votre compagnie d'assurance, comme votre FAI, ou même comme la compagnie de téléphone même auprès de laquelle vous achetiez votre propre service.

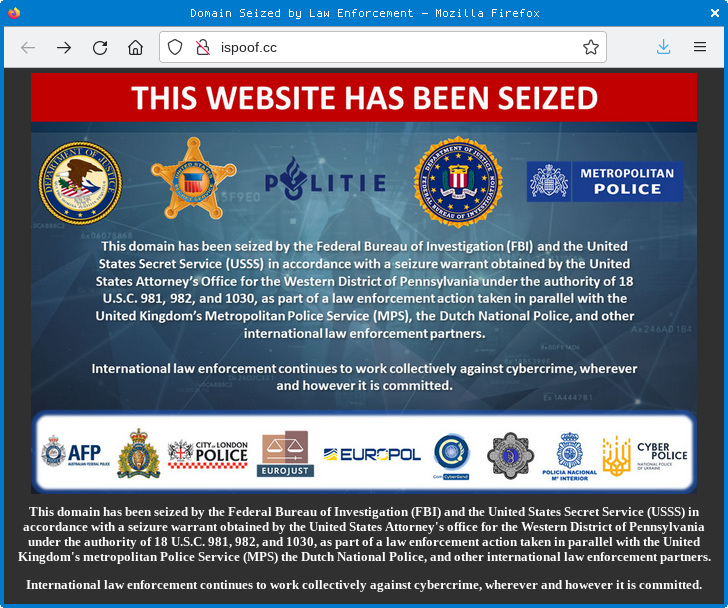

Nous avons écrit "jusqu'au début de cette semaine" ci-dessus car le site iSpoof a maintenant été saisi, grâce à une opération mondiale de lutte contre la cybercriminalité impliquant des équipes d'application de la loi dans au moins dix pays différents (Australie, Canada, France, Allemagne, Irlande, Lituanie, Pays-Bas , Ukraine, Royaume-Uni et États-Unis):

Megabust réalisé

Saisir un domaine clearweb et mettre ses offres hors ligne n'est souvent pas suffisant en soi, notamment parce que les criminels, s'ils restent en liberté, pourront souvent encore opérer sur le dark web, où les retraits sont beaucoup plus difficiles en raison de la difficulté à savoir où se trouvent réellement les serveurs.

Ou les escrocs réapparaîtront simplement avec un nouveau domaine, peut-être sous un nouveau "nom de marque", géré par une société d'hébergement encore moins scrupuleuse.

Mais dans ce cas, la saisie du domaine a été peu de temps après précédée d'un grand nombre d'arrestations - 142, en fait, selon Europol :

Les autorités judiciaires et répressives d'Europe, d'Australie, des États-Unis, d'Ukraine et du Canada ont supprimé un site Web qui permettait aux fraudeurs de se faire passer pour des sociétés ou des contacts de confiance pour accéder aux informations sensibles des victimes, un type de cybercriminalité connu sous le nom de "spoofing". Le site Web aurait causé une perte mondiale estimée à plus de 100 millions de livres sterling (115 millions d'euros).

Dans une action coordonnée menée par le Royaume-Uni et soutenue par Europol et Eurojust, 142 suspects ont été arrêtés, dont le principal administrateur du site Internet.

Plus de 100 de ces arrestations ont eu lieu au Royaume-Uni seulement, selon la police métropolitaine de Londres, avec jusqu'à 200,000 XNUMX victimes britanniques se font arnaquer pour plusieurs millions de livres:

iSpoof a permis aux utilisateurs, qui ont payé pour le service en Bitcoin, de masquer leur numéro de téléphone afin qu'il semble qu'ils appellent d'une source fiable. Ce processus est connu sous le nom de « spoofing ».

Les criminels tentent d'inciter les gens à remettre de l'argent ou à fournir des informations sensibles telles que des codes d'accès à usage unique pour des comptes bancaires.

La perte moyenne de ceux qui ont déclaré avoir été ciblés est estimée à 10,000 XNUMX £.

Au cours des 12 mois jusqu'en août 2022, environ 10 millions d'appels frauduleux ont été passés dans le monde via iSpoof, dont environ 3.5 millions au Royaume-Uni.

Parmi ceux-ci, 350,000 200,000 appels ont duré plus d'une minute et ont été passés à XNUMX XNUMX personnes.

Selon la BBC, le meneur présumé était un homme de 34 ans du nom de Teejai Fletcher, qui a été placé en détention provisoire dans l'attente d'une comparution devant le tribunal de Southwark, Londres, le 2022-12-06.

Que faire?

- CONSEIL 1. Traitez l'identification de l'appelant comme rien de plus qu'un indice.

La chose la plus importante à retenir (et à expliquer à tous les amis et à la famille que vous pensez être vulnérables à ce type d'escroquerie) est la suivante : LE NUMÉRO DE L'APPELANT QUI APPARAÎT SUR VOTRE TÉLÉPHONE AVANT QUE VOUS RÉPONSIEZ NE PROUVE RIEN.

Ces numéros d'identification de l'appelant ne sont rien de mieux qu'un vague indice de la personne ou de l'entreprise qui semble vous appeler.

Lorsque votre téléphone sonne et nomme l'appel avec les mots Your Bank's Name Here, rappelez-vous que les mots qui s'affichent proviennent de votre propre liste de contacts, ce qui signifie que le numéro fourni par l'appelant correspond à une entrée que vous avez vous-même ajoutée à vos contacts.

Autrement dit, le numéro associé à un appel entrant ne fournit pas plus de "preuve d'identité" que le texte du Subject: ligne d'un e-mail, qui contient tout ce que l'expéditeur a choisi de saisir.

- CONSEIL 2. Initiez toujours vous-même les appels officiels, en utilisant un numéro de confiance.

Si vous avez vraiment besoin de contacter une organisation telle que votre banque par téléphone, assurez-vous d'initier l'appel et d'utiliser un numéro que vous avez déterminé vous-même.

Par exemple, consultez un relevé bancaire officiel récent, vérifiez le dos de votre carte bancaire ou même rendez-vous dans une agence et demandez à un membre du personnel en face à face le numéro officiel que vous devriez appeler en cas d'urgence future.

- CONSEIL 3. Ne laissez pas la coïncidence vous convaincre qu'un appel est authentique.

N'utilisez jamais une coïncidence comme "preuve" que l'appel doit être authentique, par exemple en supposant que l'appel "doit sûrement" provenir de la banque simplement parce que vous avez eu des problèmes ennuyeux avec les services bancaires par Internet ce matin même, ou que vous avez payé un nouveau fournisseur pour le premier l'heure juste cet après-midi.

N'oubliez pas que les escrocs iSpoof ont effectué au moins 3,500,000 6.5 12 appels rien qu'au Royaume-Uni (et XNUMX millions d'appels ailleurs) sur une période de XNUMX mois, les escrocs passant en moyenne un appel toutes les trois secondes aux heures les plus probables de la journée, donc coïncidences comme cela ne sont pas simplement possibles, ils sont aussi bons qu'inévitables.

Ces escrocs ne visent pas à arnaquer 3,500,000 10 10,000 personnes sur XNUMX £ chacun… en fait, c'est beaucoup moins de travail pour eux d'arnaquer XNUMX XNUMX £ chacun sur quelques milliers de personnes, en ayant de la chance et en prenant contact avec ces quelques milliers de personnes au moment où ils sont le plus vulnérables.

- CONSEIL 4. Soyez là pour les amis et la famille vulnérables.

Assurez-vous que les amis et la famille qui, selon vous, pourraient être susceptibles d'être gentiment (ou intimidés, confus et intimidés) par des escrocs, peu importe comment ils sont d'abord contactés, sachent qu'ils peuvent et doivent se tourner vers vous pour obtenir des conseils avant d'accepter à quoi que ce soit par téléphone.

Et si quelqu'un leur demande de faire quelque chose qui est clairement une intrusion dans leur espace numérique personnel, comme installer Teamviewer pour les laisser accéder à l'ordinateur, lire un code d'accès secret sur l'écran, ou leur donner un numéro d'identification personnel ou un mot de passe…

…assurez-vous qu'ils savent qu'ils peuvent simplement raccrocher sans dire un seul mot de plus et vous contacter pour vérifier les faits en premier.

Oh, encore une chose : les flics de Londres ont déclaré qu'au cours de cette enquête, ils avaient acquis un fichier de base de données (nous supposons qu'il provient d'une sorte de système d'enregistrement des appels) contenant 70,000,000 59,000 100 lignes, et qu'ils ont identifié un énorme XNUMX XNUMX suspects, dont quelque part au nord de XNUMX ont déjà été arrêtés.

De toute évidence, ces suspects ne sont pas aussi anonymes qu'ils auraient pu le penser, alors les flics se concentrent d'abord sur "ceux qui ont dépensé au moins 100 £ de Bitcoin pour utiliser le site."

Les escrocs en bas de la hiérarchie ne frappent peut-être pas encore à la porte, mais ce n'est peut-être qu'une question de temps…

EN SAVOIR PLUS SUR LA DIVERSIFICATION DE LA CYBERCRIMINALITÉ, ET COMMENT RÉPONDRE EFFICACEMENT, DANS NOTRE PODCAST DE RAPPORT SUR LES MENACES

Cliquez et faites glisser sur les ondes sonores ci-dessous pour passer à n'importe quel point. Vous pouvez également écouter directement sur Soundcloud.

Transcription complète pour ceux qui préfèrent lire à écouter.

Avec Paul Ducklin et John Shier.

Musique d'intro et d'outro par Edith Mud.

Vous pouvez nous écouter sur Soundcloud, Podcasts Apple, Podcasts Google, Spotify, piqueur et partout où l'on trouve de bons podcasts. Ou déposez simplement le URL de notre flux RSS dans votre podcatcher préféré.

- blockchain

- cognitif

- portefeuilles de crypto-monnaie

- cryptoexchange

- la cyber-sécurité

- les cybercriminels

- Cybersécurité

- département de la Sécurité intérieure

- portefeuilles numériques

- Europol

- FBI

- pare-feu

- iSpoof

- Kaspersky

- La loi et l'ordre

- malware

- Mcafee

- Metropolitan Police

- Sécurité nue

- NexBLOC

- phishing

- Platon

- platon ai

- Intelligence des données Platon

- Jeu de Platon

- PlatonDonnées

- jeu de platogamie

- la confidentialité

- vishing

- vishing-as-a-service

- VPN

- la sécurité d'un site web

- zéphyrnet

![S3 Ep110 : Pleins feux sur les cybermenaces – un expert s'exprime [Audio + Texte] S3 Ep110 : Pleins feux sur les cybermenaces – un expert parle [Audio + Texte] PlatoBlockchain Data Intelligence. Recherche verticale. Aï.](https://platoblockchain.com/wp-content/uploads/2022/11/tr-readnow-640-360x169.png)

![S3 Ep113 : Pwning le noyau Windows - les escrocs qui ont trompé Microsoft [Audio + Texte] S3 Ep113 : Pwning du noyau Windows – les escrocs qui ont trompé Microsoft [Audio + Text] PlatoBlockchain Data Intelligence. Recherche verticale. Aï.](https://platoblockchain.com/wp-content/uploads/2022/12/s3-ep113-1200-360x188.png)

![S3 Ep92 : Log4Shell4Ever, conseils de voyage et arnaque [Audio + Texte] S3 Ep92 : Log4Shell4Ever, conseils de voyage et arnaques [Audio + Texte] PlatoBlockchain Data Intelligence. Recherche verticale. Aï.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-s3-ep92-1200-300x156.jpg)

![S3 Ep130 : Ouvrez les portes du garage, HAL [Audio + Texte] S3 Ep130 : Ouvrez les portes du garage, HAL [Audio + Texte]](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep130-open-the-garage-bay-doors-hal-audio-text-300x157.png)