Temps de lecture: 6 minutes

Dans le monde du Web3, les tentatives de phishing se présentent sous diverses formes. Étant donné que la technologie est encore en développement, de nouveaux types d'attaques peuvent survenir. Certaines attaques, telles que l'ice phishing, sont spécifiques à Web3, tandis que d'autres ressemblent aux attaques de phishing d'informations d'identification plus courantes sur Web2.

Avant de savoir exactement ce qu'est une attaque d'ice phishing et comment elle fonctionne, comprenons d'abord comment les transactions sont signées dans Blockchain et quelles sont les allocations de jetons.

Signer une transaction

Nous pouvons nous connecter à des applications décentralisées en utilisant des portefeuilles comme Metamask pour exécuter des actions telles que prêter, emprunter, acheter des NFT, etc. Des utilisateurs malveillants tentent de profiter du fait que les utilisateurs doivent signer des transactions à l'aide de leur Metamask pour exécuter ces actes.

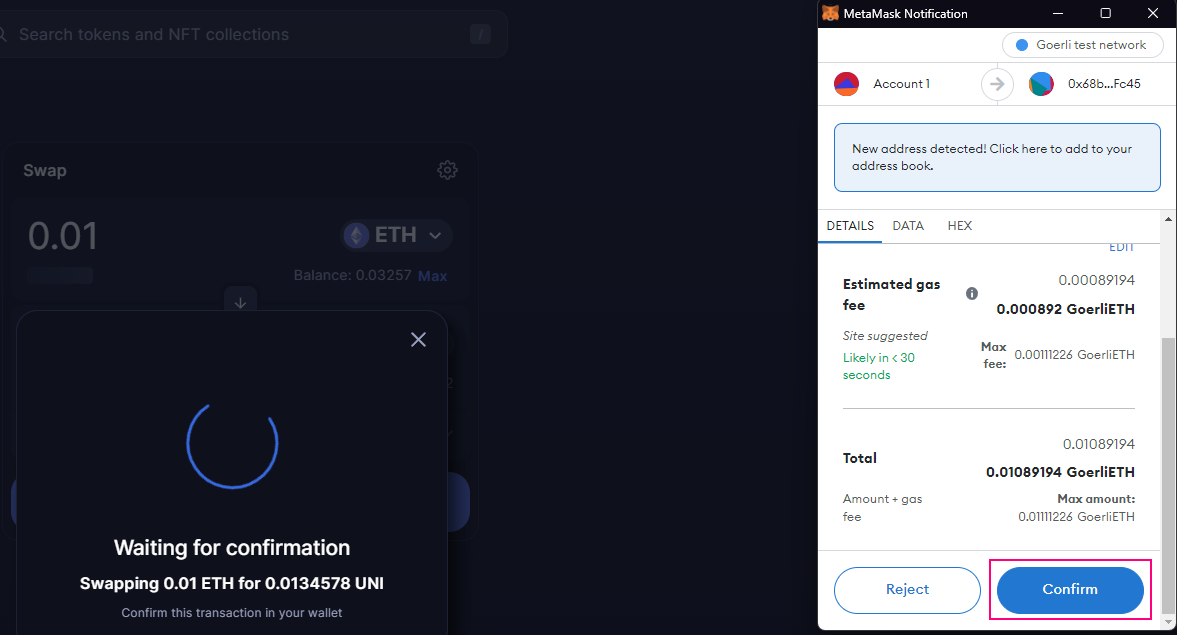

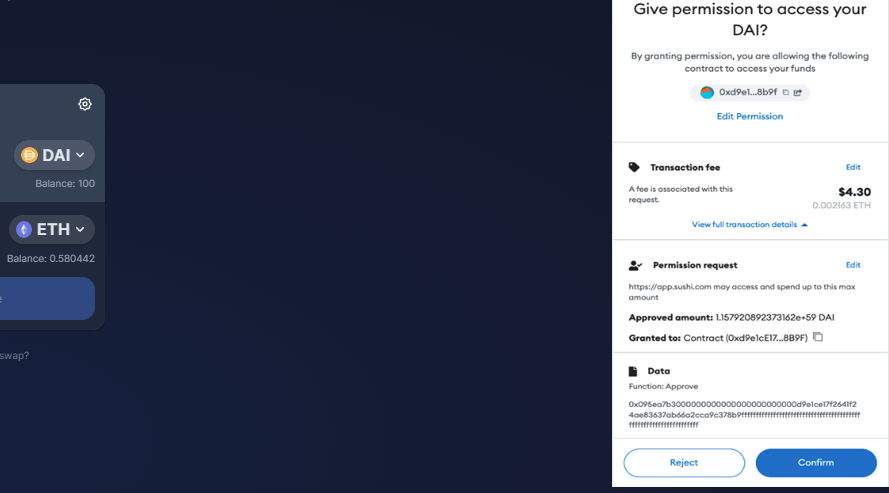

La fenêtre contextuelle Metamask apparaîtra et demandera à l'utilisateur s'il souhaite confirmer ou annuler la transaction lorsqu'une application doit effectuer une opération en chaîne. Voir l'image ci-dessous.

Dans l'exemple ci-dessus, nous pouvons voir que le métamasque nous invite à confirmer lorsque nous échangeons des jetons ETH contre des jetons UNI. La transaction sera exécutée une fois que nous l'aurons confirmée. Par conséquent, il peut être plus difficile de comprendre quelles activités vous autorisez dans certaines transactions, en particulier si nous autorisons une série d'actes plutôt qu'une seule action immédiate. Les attaquants cherchent à exploiter ce manque de clarté lorsqu'ils se lancent dans l'ice phishing.

Allocation de jeton

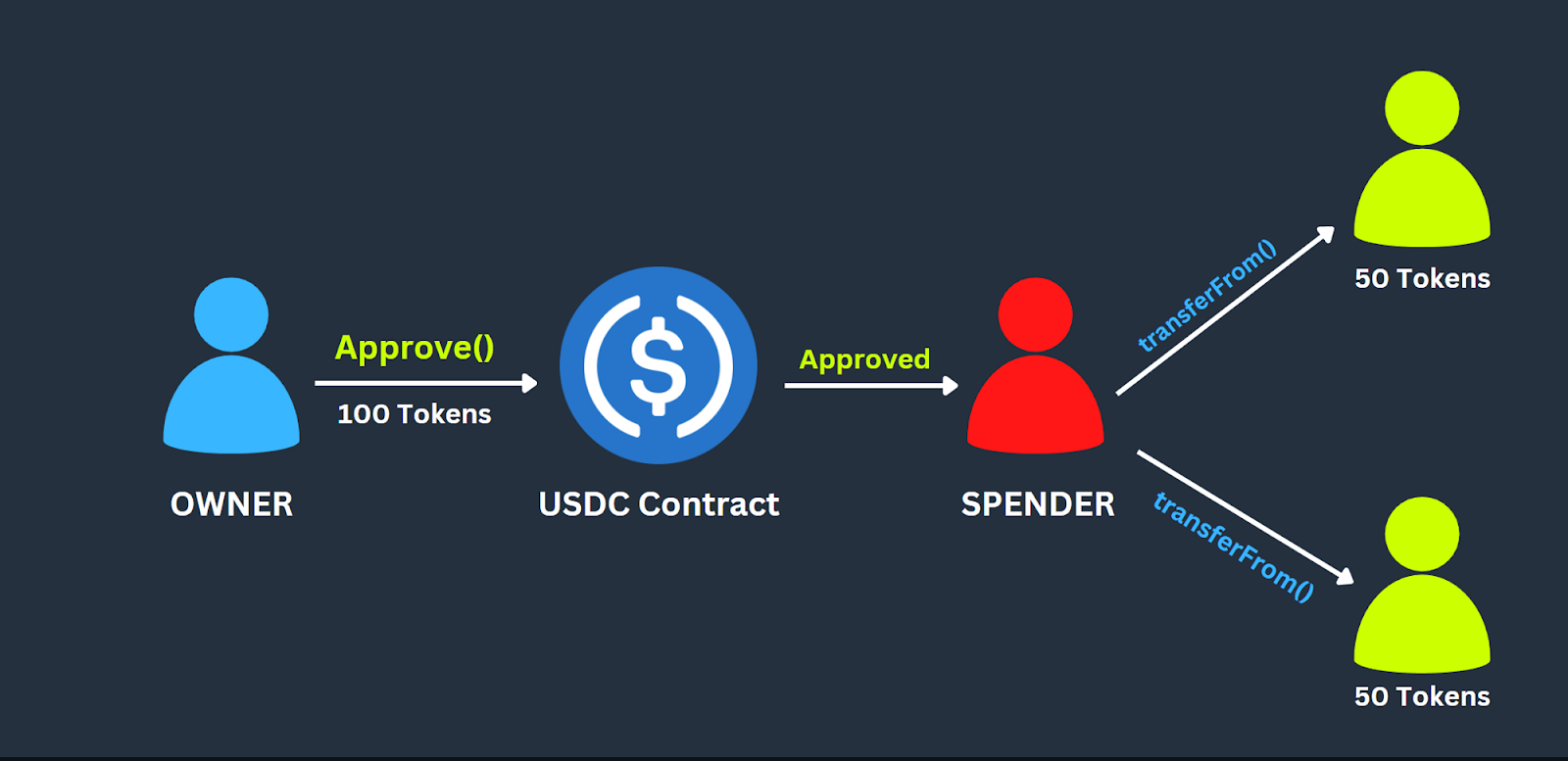

Une transaction dans laquelle un propriétaire de jeton autorise un utilisateur de jeton à dépenser le montant du jeton au nom du propriétaire du jeton. Un propriétaire peut fournir une allocation symbolique pour jetons non fongibles et fongibles. Le propriétaire est le compte qui possède les jetons et accorde l'allocation au dépensier.

Qu'est-ce que l'hameçonnage sur glace

En termes simples, Ice Phishing consiste à inciter un utilisateur à signer une transaction malveillante afin que l'attaquant puisse prendre le contrôle des actifs cryptographiques.

La méthode « ice phishing » n'implique pas le vol des clés privées de quelqu'un d'autre. Au lieu de cela, cela nécessite d'essayer d'inciter un utilisateur à approuver une transaction qui accorde à l'attaquant le contrôle des jetons de l'utilisateur.

Les approbations sont un type de transaction fréquent qui permet les interactions des utilisateurs avec les protocoles DeFi. Cela fait de l'ice phishing une menace considérable pour les investisseurs Web3, car l'interaction avec les protocoles DeFi nécessite que vous accordiez l'autorisation d'interagir.

Comment fonctionne l'attaque ?

L'attaquant exécute cette attaque en deux étapes :

1. Inciter la victime à signer des transactions d'approbation :

Les attaquants construisent des sites Web frauduleux se faisant passer pour un DEX, comme SushiSwap, ou comme page d'aide pour un produit cryptographique.

L'attaquant envoie généralement ces liens malveillants vers des cadeaux promotionnels et des menthes NFT "exclusives", des e-mails de phishing, des tweets, des discordes, etc., poussant les gens à accéder à ces sites Web malveillants en créant un faux sentiment d'urgence et en provoquant FOMO (peur de passer à côté) parmi les utilisateurs. Voir l'exemple ci-dessous :

Les escrocs réussissent lorsqu'ils peuvent inciter les utilisateurs à connecter des portefeuilles à leurs sites Web malveillants et à manipuler les utilisateurs pour qu'ils signent des approbations pour dépenser leurs actifs.

2. Voler des jetons dans les portefeuilles des utilisateurs :

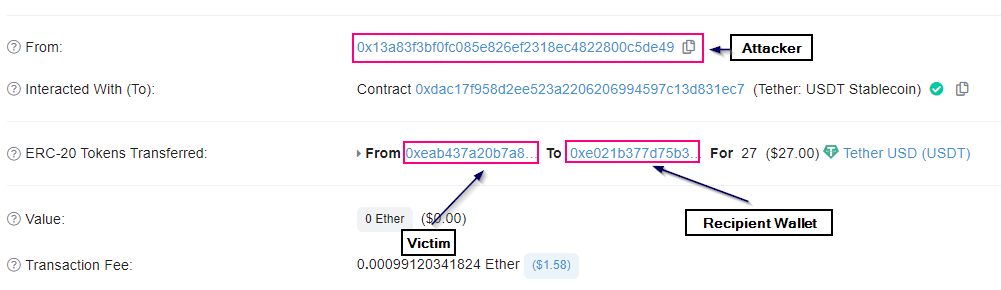

Dès que l'utilisateur approuve les jetons à l'adresse de l'attaquant malveillant. L'attaquant appelle la fonction transferFrom et transfère tous les jetons vers son portefeuille. L'escroquerie implique généralement au moins deux portefeuilles. Au départ, le wallet Ice Phishing, auquel les utilisateurs avaient donné leur accord, puis le wallet Recipient, où l'attaquant transférait les jetons.

Étude de cas sur le blaireau DAO

Badger est un protocole DeFi qui permet de gagner des intérêts sur les dépôts. Le 2 décembre 2021, BadgerDAO faisait l'objet d'une attaque d'ice phishing. La clé API Cloudflare de Badger a été compromise, permettant à l'attaquant de prendre le contrôle de l'infrastructure frontale.

L'attaquant a ainsi pu injecter un script malveillant sur le frontal. Maintenant, les utilisateurs ont essayé de se connecter à BadgerDAO, pensant qu'ils déposaient des jetons pour obtenir un rendement. Pourtant, la transaction réelle qu'ils ont signée accordait aux attaquants un accès complet à leurs actifs.

Les attaquants ont pris des millions sur les comptes des victimes et ont spécifiquement choisi des personnes avec des soldes plus élevés à cibler. Ils ont changé leur script tout au long de la journée dans le but de ne pas être détectés. Finalement, BadgerDAO a reconnu l'attaque et a mis fin au contrat intelligent, mais les exploiteurs avaient déjà volé environ 121 millions de dollars sur 200 comptes.

Comment vous protéger

Ne cliquez pas sur les liens suspects : Pour éviter les URL de phishing et les squatters de domaine, utilisez uniquement l'URL vérifiée pour accéder aux dApps et aux services. L'URL du projet est généralement disponible sur leur compte Twitter vérifié en cas de doute.

Vérifiez la transaction avant de signer : Il est essentiel de lire les détails de la transaction avant de la signer dans Metamask ou tout autre portefeuille pour vous assurer que les actions que vous souhaitez seront exécutées.

Gérez vos actifs cryptographiques via plusieurs portefeuilles : Distribuez vos avoirs en crypto-monnaie, en stockant des investissements à long terme et des NFT précieux dans un stockage à froid comme des portefeuilles matériels tout en conservant des fonds pour des transactions régulières et des dApps plus actifs dans un portefeuille chaud différent.

Réviser et révoquer périodiquement l'allocation: Réviser et révoquer périodiquement vos autorisations est toujours une bonne idée, en particulier pour les marchés NFT, chaque fois que vous n'utilisez pas activement une application. Cela minimise vos chances de perdre de l'argent à cause d'exploits ou d'attaques et réduit l'impact des escroqueries par hameçonnage. Vous pouvez utiliser Révoquer.cash or Vérificateur d'approbation de jeton Etherscan pour elle.

Tenez-vous au courant des arnaques pour les éviter : Gardez un œil sur les arnaques et signalez tout comportement inhabituel. Le signalement des escroqueries aidera les professionnels de la sécurité et les forces de l'ordre à attraper les fraudeurs avant qu'ils ne causent trop de tort.

Conclusion

Les attaques de phishing sur glace et autres fraudes à la crypto-monnaie deviendront probablement plus fréquentes à mesure que le marché de la cryptographie continuera de croître. L'attention et l'éducation sont les meilleures précautions de sécurité. Les utilisateurs doivent être conscients du fonctionnement de ces escroqueries afin qu'ils puissent prendre les précautions appropriées pour assurer leur sécurité. Il est toujours utile de prendre un moment supplémentaire pour confirmer que l'URL avec laquelle vous interagissez a été validée à la fois en chaîne et par une source fiable.

FAQ

Que dois-je faire si je suspecte une tentative d'ice phishing ?

Vérifiez et révoquez vos approbations pour toutes les adresses qui pourraient avoir compromis votre portefeuille. https://etherscan.io/tokenapprovalchecker. Transférez également tous vos fonds vers d'autres portefeuilles.

Comment puis-je me protéger contre l'ice phishing ?

Pour vous protéger contre les attaques d'ice phishing, vous devez faire attention aux e-mails, messages et appels téléphoniques non sollicités, même s'ils semblent provenir d'une source fiable. Vérifiez la transaction avant de la signer.

Comment révoquer les autorisations d'une adresse ?

Vous pouvez utiliser Révoquer.cash or Vérificateur d'approbation de jeton Etherscan pour supprimer les approbations d'une adresse.

24 Vues

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Platoblockchain. Intelligence métaverse Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://blog.quillhash.com/2023/01/19/what-are-ice-phishing-attacks-and-how-to-avoid-getting-hooked/

- 2021

- 7

- a

- Capable

- au dessus de

- accès

- Compte

- hybrides

- Action

- actes

- infection

- activement

- d'activités

- actes

- propos

- adresses

- Avantage

- Tous

- Permettre

- permet

- déjà

- toujours

- parmi

- montant

- ainsi que

- api

- appli

- apparaître

- applications

- approprié

- approbation

- autour

- Outils

- attaquer

- Attaques

- Tentatives

- précaution

- disponibles

- soldes

- before

- ci-dessous

- blockchain

- Emprunt

- Appels

- maisons

- Argent liquide

- Causes

- prudent

- Chance

- choisir

- clarté

- CloudFlare

- Température Contrôlée

- comment

- Commun

- complet

- Compromise

- Confirmer

- NOUS CONTACTER

- Connecter les

- considérable

- construire

- continue

- contrat

- des bactéries

- couverture

- La création

- CRÉDENTIEL

- Crypto

- Crypto Market

- crypto-assets

- crypto-monnaie

- DAO

- dapp

- DApps

- journée

- Décembre

- Décentralisé

- Applications décentralisées

- DeFi

- PROTOCOLE DEFI

- Protocoles DeFi

- Cautions

- détails

- développement

- Dex

- différent

- difficile

- distribuer

- domaine

- doute

- gagner

- Éducation

- effort

- Sinon

- emails

- mise en vigueur

- assurer

- notamment

- essential

- etc

- ETH

- Etherscan

- Pourtant, la

- faire une éventuelle

- exactement

- exemple

- exécuter

- Exécute

- Exploiter

- exploits

- supplémentaire

- œil

- peur

- Prénom

- FOMO

- document

- fraudeurs

- frauduleux

- fréquent

- De

- avant

- L'extrémité avant

- fonction

- fonds

- Fongible

- Gain

- obtenez

- obtention

- cadeaux

- donné

- Go

- Bien

- subvention

- accordée

- subventions

- Croître

- Matériel

- Portefeuilles de quincaillerie

- vous aider

- augmentation

- Holdings

- HOT

- Portefeuille chaud

- Comment

- How To

- HTTPS

- VÉLO

- idée

- image

- Immédiat

- Impact

- in

- individus

- Infrastructure

- possible

- plutôt ;

- interagir

- interagissant

- interactions

- intérêt

- Investissements

- Investisseurs

- impliquer

- IT

- saut

- XNUMX éléments à

- en gardant

- ACTIVITES

- clés

- connaissance

- Peindre

- Droit applicable et juridiction compétente

- application de la loi

- prêt

- Gauche

- long-term

- recherchez-

- pas à perdre

- FAIT DU

- Marché

- sur le dark web

- messages

- MetaMask

- méthode

- million

- des millions

- manquant

- moment

- de l'argent

- PLUS

- plusieurs

- Nouveauté

- NFT

- Marchés NFT

- NFTs

- Sur chaîne

- ONE

- fonctionner

- opération

- Autre

- Autres

- propriétaire

- Possède

- particulièrement

- Personnes

- Effectuer

- autorisation

- phishing

- phishing attaque

- attaques de phishing

- Les escroqueries par phishing

- Téléphone

- appels téléphoniques

- Platon

- Intelligence des données Platon

- PlatonDonnées

- pop-up

- répandue

- Privé

- Clés privées

- Probablement

- Produit

- ,une équipe de professionnels qualifiés

- Projet

- promotionnel

- protéger

- protocole

- protocoles

- fournir

- achat

- Poussant

- Quillhasch

- Lire

- reconnu

- réduit

- Standard

- fiable

- rester

- enlever

- rapport

- Rapports

- honorable

- a besoin

- résultat

- Avis

- Augmenter

- des

- Arnaque

- les escroqueries

- sécurité

- sens

- Série

- Services

- devrait

- signer

- signé

- signature

- étapes

- depuis

- unique

- smart

- contrat intelligent

- So

- quelques

- Quelqu'un

- Identifier

- groupe de neurones

- spécifiquement

- passer

- Étapes

- Encore

- volé

- storage

- réussir

- tel

- échange de sushis

- soupçonneux

- Prenez

- Target

- Technologie

- conditions

- La

- leur

- se

- En pensant

- menace

- Avec

- tout au long de

- fiable

- à

- jeton

- Tokens

- trop

- transaction

- Transactions

- transférer

- transféré

- transferts

- oui

- tweets

- sous

- comprendre

- UNI

- Non sollicité

- a actualisé

- urgence

- URL

- us

- utilisé

- Utilisateur

- utilisateurs

- d'habitude

- validé

- Précieux

- variété

- vérifié

- vérifier

- Victime

- Wallet

- Portefeuilles

- Web2

- Web3

- Monde Web3

- sites Internet

- Quoi

- que

- qui

- tout en

- sera

- vos contrats

- world

- digne d'intérêt

- Rendement

- Vous n'avez

- Votre

- vous-même

- zéphyrnet