अत्यधिक जटिल पासवर्ड संयोजन नियमों के साथ लोगों को प्रताड़ित न करें, लेकिन आमतौर पर उपयोग किए जाने वाले पासवर्ड को ब्लैकलिस्ट करें, साथ ही लोगों को स्वयं की मदद करने के अन्य तरीके - और आपके पूरे संगठन

जब अमेरिका के राष्ट्रीय मानक और प्रौद्योगिकी संस्थान (NIST) के इंजीनियर बिल बूर ने 2003 में लिखा था कि जल्द ही दुनिया का सबसे पासवर्ड सुरक्षा के लिए स्वर्ण मानक, उन्होंने लोगों और संगठनों को वर्णों, संख्याओं और संकेतों की लंबी और 'अराजक' रेखाओं का आविष्कार करके और उन्हें नियमित रूप से बदलने के लिए अपने खातों की रक्षा करने की सलाह दी।

चौदह साल बाद, बूर ने स्वीकार किया कि उसे अपनी पिछली सलाह पर पछतावा है। "यह सिर्फ लोगों को परेशान करता है और वे अच्छे पासवर्ड नहीं चुनते हैं, चाहे आप कुछ भी करें," उन्होंने कहा वॉल स्ट्रीट जर्नल को बताया.

या, प्रसिद्ध के रूप में xkcd कॉमिक ने डाला है: "20 वर्षों के प्रयास के माध्यम से, हमने सभी को ऐसे पासवर्ड का उपयोग करने के लिए सफलतापूर्वक प्रशिक्षित किया है जो मनुष्यों के लिए याद रखना कठिन है, लेकिन कंप्यूटर के लिए अनुमान लगाना आसान है।"

इन दिनों, एक औसत व्यक्ति याद रखने के लिए 100 पासवर्ड तक हैं, हाल के वर्षों में संख्या तेजी से बढ़ रही है (हालांकि वास्तव में, कुछ लोग करीब 50 पासवर्ड का इस्तेमाल किया, कई ऑफ़लाइन कोड सहित, यहां तक कि वर्षों पहले और कुछ सुरक्षा विशेषज्ञ बताते रहे हैं कि ऐसी पासवर्ड आदतें और नीतियां अस्थिर हैं।)

दरअसल, अध्ययनों में पाया गया है कि लोग आमतौर पर याद रखते हैं केवल पांच पासवर्ड तक और बनाकर शॉर्टकट लें अनुमान लगाने में आसान पासवर्ड और फिर उन्हें विभिन्न ऑनलाइन खातों में रीसायकल करें. कुछ वास्तव में अक्षरों के लिए संख्याओं और विशेष वर्णों को स्थानापन्न कर सकते हैं (उदाहरण के लिए, "पासवर्ड" "P4? WØrd" में बदल जाता है), लेकिन यह अभी भी एक ऐसा पासवर्ड बनाता है जिसे क्रैक करना आसान है।

हाल के वर्षों में, द ओपन वेब एप्लीकेशन सिक्योरिटी प्रोजेक्ट (ओडब्ल्यूएएसपी) और निश्चित रूप से एनआईएसटी जैसे प्रमुख संगठनों ने अपनी नीतियों और सलाह को स्थानांतरित कर दिया अधिक उपयोगकर्ता-अनुकूल दृष्टिकोण की ओर - सभी पासवर्ड सुरक्षा बढ़ाते हुए।

वहीं, टेक दिग्गज जैसे माइक्रोसॉफ्ट और गूगल सभी को पासवर्ड पूरी तरह से छोड़ने के लिए प्रोत्साहित कर रहे हैं और पासवर्ड रहित जाओ बजाय। हालाँकि, यदि आपका छोटा या मध्यम आकार का व्यवसाय अभी तक पासवर्ड के साथ भाग लेने के लिए तैयार नहीं है, तो यहाँ कुछ मार्गदर्शन दिया गया है जो आपको और आपके कर्मचारियों को 2023 में अच्छी स्थिति में खड़ा करेगा।

अनावश्यक रूप से जटिल पासवर्ड संयोजन नियम थोपना बंद करें

कोई भी अत्यधिक जटिल रचना नियम (जैसे कि उपयोगकर्ताओं को अपरकेस और लोअरकेस वर्ण, कम से कम एक संख्या और एक विशेष वर्ण दोनों शामिल करने की आवश्यकता है) अब आवश्यक नहीं हैं। ऐसा इसलिए है क्योंकि ऐसे नियम शायद ही कभी उपयोगकर्ताओं को मजबूत पासवर्ड सेट करने के लिए प्रोत्साहित करते हैं, इसके बजाय उन्हें अनुमान लगाने के लिए प्रेरित करते हैं और ऐसे पासवर्ड के साथ आते हैं जो "डबल व्हैमी" हैं - वे कमजोर और याद रखने में मुश्किल दोनों हैं।

पासफ़्रेज़ पर स्विच करें

छोटे लेकिन कठिन पासवर्ड के बजाय, पासफ़्रेज़ के लिए जाएं. वे लंबे और अधिक जटिल हैं लेकिन फिर भी याद रखना आसान है। उदाहरण के लिए, यह एक पूरा वाक्य हो सकता है जो किसी कारण से आपके सिर में फंस गया हो, राजधानियों, विशेष वर्णों और इमोजीस द्वारा छिड़का हुआ हो। सुपर कॉम्प्लेक्स नहीं होने के बावजूद, इसे क्रैक करने के लिए स्वचालित उपकरणों को अभी भी उम्र लगेगी।

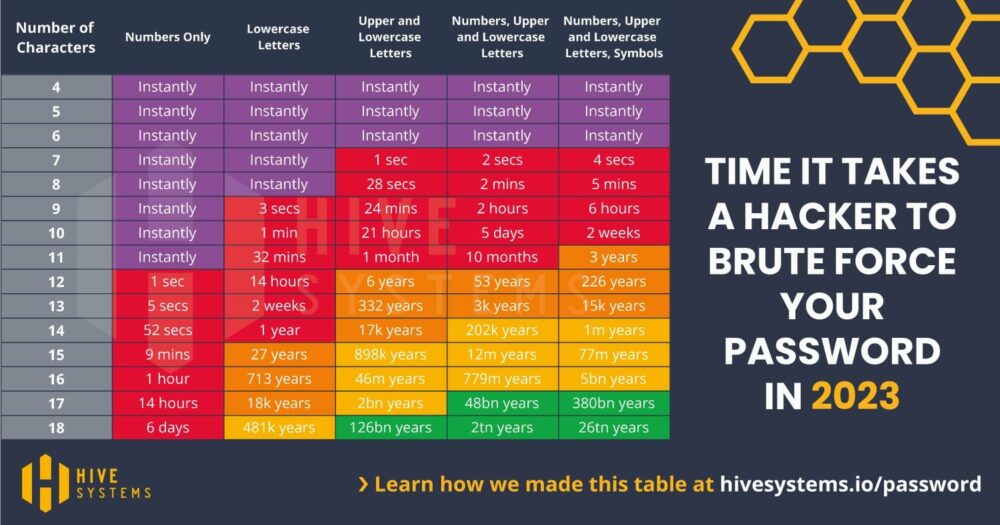

कुछ साल पहले, एक अच्छे पासवर्ड की न्यूनतम लंबाई आठ वर्ण थी, जिसमें निचले और ऊपरी मामले, संकेत और संख्याएँ शामिल थीं। आज, स्वचालित पासवर्ड क्रैकिंग टूल मिनटों में ऐसे पासवर्ड का अनुमान लगा सकते हैं, खासकर अगर यह MD5 हैशिंग फ़ंक्शन से सुरक्षित है।

इस के अनुसार है हाइव सिस्टम्स द्वारा संचालित परीक्षण और अप्रैल 2023 में प्रकाशित किया गया। इसके विपरीत, एक साधारण पासवर्ड जिसमें केवल निचले और ऊपरी मामले के अक्षर होते हैं, लेकिन 18 वर्ण लंबे होते हैं, दरार करने में बहुत अधिक समय लगता है।

स्रोत: हाइव सिस्टम

12 वर्णों की न्यूनतम लंबाई का लक्ष्य रखें - जितना अधिक उतना बेहतर!

एनआईएसटी दिशानिर्देश पासवर्ड की ताकत में महत्वपूर्ण कारक के रूप में लंबाई को स्वीकार करते हैं और कई रिक्त स्थान के संयोजन के बाद अधिकतम 12 वर्णों तक पहुंचने वाले 64 वर्णों की न्यूनतम आवश्यक लंबाई पेश करते हैं। सभी चीजें समान होने पर, उतना ही अधिक आनंदमय।

विभिन्न वर्णों को सक्षम करें

जब वे अपना पासवर्ड सेट करते हैं, तो उपयोगकर्ताओं को इमोजी सहित सभी प्रिंट करने योग्य ASCII और UNICODE वर्णों में से चुनने के लिए स्वतंत्र होना चाहिए। उनके पास रिक्त स्थान का उपयोग करने का विकल्प भी होना चाहिए, जो पासफ़्रेज़ का एक स्वाभाविक हिस्सा है - पारंपरिक पासवर्ड के लिए अक्सर अनुशंसित विकल्प।

पासवर्ड के पुन: उपयोग पर शिकंजा कसें

अब तक यह पारंपरिक ज्ञान है लोगों को अपने पासवर्ड का पुन: उपयोग नहीं करना चाहिए विभिन्न ऑनलाइन खातों में, क्योंकि एक खाते का उल्लंघन आसानी से अन्य खातों के समझौता करने का कारण बन सकता है।

हालाँकि, कई आदतें मुश्किल से मरती हैं, और लगभग आधे उत्तरदाता 2019 पोमॉन संस्थान के अध्ययन में अपने व्यवसाय और/या व्यक्तिगत खातों में औसतन पाँच पासवर्ड का पुन: उपयोग करने की बात स्वीकार की।

पासवर्ड के लिए "उपयोग करें" तिथि निर्धारित न करें

एनआईएसटी उपयोगकर्ता द्वारा अनुरोध किए जाने तक या किसी समझौते का सबूत न होने तक नियमित पासवर्ड परिवर्तन की आवश्यकता के खिलाफ भी सिफारिश करता है। तर्क यह है कि उपयोगकर्ताओं के पास केवल इतना धैर्य है कि उन्हें लगातार नए यथोचित मजबूत पासवर्ड के बारे में सोचना पड़ता है। नतीजतन, उन्हें नियमित अंतराल पर ऐसा करने से अच्छे से ज्यादा नुकसान हो सकता है।

जब Microsoft ने तीन साल पहले पासवर्ड समाप्ति नीतियों को छोड़ने की घोषणा की, तो उसने पासवर्ड समाप्ति के पूरे विचार पर सवाल उठाया।

"यदि यह दिया गया है कि पासवर्ड चोरी होने की संभावना है, तो चोर को चोरी किए गए पासवर्ड का उपयोग करने की अनुमति देने के लिए कितने दिनों की स्वीकार्य अवधि है? विंडोज़ डिफ़ॉल्ट 42 दिन है। क्या यह हास्यास्पद रूप से लंबा समय नहीं लगता है? ठीक है, यह है, और फिर भी हमारी वर्तमान आधार रेखा 60 दिन कहती है - और 90 दिन कहती थी - क्योंकि बार-बार समाप्ति के लिए मजबूर करना अपनी समस्याओं का परिचय देता है, " Microsoft का ब्लॉग पढ़ता है।

ध्यान रखें कि यह केवल सामान्य सलाह है। यदि आप एक ऐसा ऐप सुरक्षित कर रहे हैं जो आपके व्यवसाय के लिए महत्वपूर्ण है और हमलावरों के लिए आकर्षक है, तब भी आप अपने कर्मचारियों को समय-समय पर पासवर्ड बदलने के लिए बाध्य कर सकते हैं।

खाई संकेत और ज्ञान आधारित प्रमाणीकरण

पासवर्ड संकेत और ज्ञान आधारित सत्यापन प्रश्न भी अप्रचलित हैं। जबकि ये वास्तव में उपयोगकर्ताओं को भूले हुए पासवर्ड की खोज में मदद कर सकते हैं, वे हमलावरों के लिए भी बहुत उपयोगी हो सकते हैं। हमारे सहयोगी जेक मूर ने कई मौकों पर दिखाया है कि कैसे हैकर्स दूसरे लोगों के खातों में सेंध लगाने के लिए "भूल गए पासवर्ड" पेज का दुरुपयोग कर सकते हैं, उदाहरण के लिए पेपैल और इंस्टाग्राम.

उदाहरण के लिए, "आपके पहले पालतू जानवर का नाम" जैसे प्रश्न का थोड़ा सा शोध या सामाजिक इंजीनियरिंग के साथ आसानी से अनुमान लगाया जा सकता है और वास्तव में ऐसी अनंत संभावनाएं नहीं हैं जिनसे एक स्वचालित उपकरण को गुजरना पड़ता है।

सामान्य पासवर्ड को ब्लैकलिस्ट करें

पहले उपयोग किए गए संयोजन नियमों पर भरोसा करने के बजाय, नए पासवर्ड की "काली सूची" के विरुद्ध जाँच करें अधिकतर प्रयोग होने वाला और/या पहले से छेड़छाड़ किए गए पासवर्ड और मिलान के प्रयासों को अस्वीकार्य मानते हैं।

2019 में, माइक्रोसॉफ्ट स्कैन किया इसके उपयोगकर्ताओं के खाते लीक हुए क्रेडेंशियल्स के तीन बिलियन से अधिक सेट के डेटाबेस में उपयोगकर्ता नाम और पासवर्ड की तुलना करते हैं। इसने 44 मिलियन उपयोगकर्ताओं को समझौता किए गए पासवर्ड के साथ पाया और पासवर्ड रीसेट करने के लिए मजबूर किया।

पासवर्ड प्रबंधकों और उपकरणों के लिए सहायता प्रदान करें

सुनिश्चित करें कि उपयोगकर्ताओं के पासवर्ड बनाने और सुरक्षित रखने की परेशानी को संभालने के लिए "कॉपी और पेस्ट" कार्यक्षमता, ब्राउज़र पासवर्ड टूल और बाहरी पासवर्ड प्रबंधकों को अनुमति दी गई है।

उपयोगकर्ताओं को यह भी चुनना चाहिए कि या तो अस्थायी रूप से पूरे नकाबपोश पासवर्ड या पासवर्ड के अंतिम टाइप किए गए अक्षर को देखें। OWASP दिशानिर्देशों के अनुसार, विचार विशेष रूप से लंबे पासवर्ड, पासफ़्रेज़ और पासवर्ड प्रबंधकों के उपयोग के आसपास क्रेडेंशियल प्रविष्टि की उपयोगिता में सुधार करना है।

शुरुआती पासवर्ड के लिए एक छोटा शेल्फ लाइफ सेट करें

जब आपका नया कर्मचारी एक खाता स्थापित करता है, तो सिस्टम-जनित प्रारंभिक पासवर्ड या सक्रियण कोड सुरक्षित रूप से यादृच्छिक रूप से उत्पन्न होना चाहिए, कम से कम छह वर्ण लंबा होना चाहिए, और इसमें अक्षर और संख्याएँ हो सकती हैं।

सुनिश्चित करें कि यह थोड़े समय के बाद समाप्त हो जाता है और सही और दीर्घकालिक पासवर्ड नहीं बन सकता है।

पासवर्ड परिवर्तन के बारे में उपयोगकर्ताओं को सूचित करें

जब उपयोगकर्ता अपना पासवर्ड बदलते हैं, तो उन्हें पहले अपना पुराना पासवर्ड दर्ज करने के लिए कहा जाना चाहिए और आदर्श रूप से, दो-कारक प्रमाणीकरण (2FA) को सक्षम करना चाहिए। एक बार हो जाने के बाद, उन्हें एक सूचना प्राप्त होनी चाहिए।

अपनी पासवर्ड पुनर्प्राप्ति प्रक्रिया के बारे में सावधान रहें

पुनर्प्राप्ति प्रक्रिया को न केवल वर्तमान पासवर्ड प्रकट नहीं करना चाहिए बल्कि यह इस जानकारी पर भी लागू होता है कि खाता वास्तव में मौजूद है या नहीं। दूसरे शब्दों में, हमलावरों को कोई (अनावश्यक) जानकारी न दें!

कैप्चा और अन्य स्वचालन-विरोधी नियंत्रणों का उपयोग करें

उल्लंघन किए गए क्रेडेंशियल परीक्षण, क्रूर बल और खाता लॉकआउट हमलों को कम करने के लिए एंटी-ऑटोमेशन नियंत्रणों का उपयोग करें। इस तरह के नियंत्रणों में सबसे आम भंग पासवर्ड, सॉफ्ट लॉकआउट, रेट लिमिटिंग, कैप्चा, प्रयासों के बीच लगातार बढ़ती देरी, आईपी एड्रेस प्रतिबंध, या जोखिम-आधारित प्रतिबंध जैसे स्थान, डिवाइस पर पहला लॉगिन, खाते को अनलॉक करने के हाल के प्रयास शामिल हैं। , या इसी के समान।

वर्तमान OWASP मानकों के अनुसार, एक खाते में प्रति घंटे अधिकतम 100 विफल प्रयास होने चाहिए।

भरोसा मत करो केवल पासवर्ड पर

भले ही पासवर्ड कितना भी मजबूत और अनूठा क्यों न हो, यह एक हमलावर और आपके मूल्यवान डेटा को अलग करने वाला एकमात्र अवरोध बना रहता है। जब सुरक्षित खातों का लक्ष्य रखा जाता है, तो एक अतिरिक्त प्रमाणीकरण परत को अनिवार्य माना जाना चाहिए।

इसीलिए आपको जब भी संभव हो टू-फैक्टर (2FA) या मल्टी-फैक्टर ऑथेंटिकेशन (MFA) का इस्तेमाल करना चाहिए।

हालाँकि, सभी 2FA विकल्प समान पैदा नहीं होते हैं। एसएमएस संदेश, जबकि 2FA से कहीं बेहतर हैं, कई खतरों के लिए अतिसंवेदनशील हैं। अधिक सुरक्षित विकल्पों में समर्पित हार्डवेयर उपकरणों और सॉफ़्टवेयर-आधारित वन-टाइम पासवर्ड (OTP) जनरेटर का उपयोग करना शामिल है, जैसे कि मोबाइल उपकरणों पर स्थापित सुरक्षित ऐप्स।

नोट: यह लेख इस लेख का अद्यतन और विस्तारित संस्करण है जिसे हमने 2017 में प्रकाशित किया था: कोई और व्यर्थ पासवर्ड आवश्यकताएँ नहीं

शायद चेक आउट ESET का पासवर्ड जनरेटर?

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोआईस्ट्रीम। Web3 डेटा इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- मिंटिंग द फ्यूचर डब्ल्यू एड्रिएन एशले। यहां पहुंचें।

- PREIPO® के साथ PRE-IPO कंपनियों में शेयर खरीदें और बेचें। यहां पहुंचें।

- स्रोत: https://www.welivesecurity.com/2023/05/04/creating-strong-user-friendly-passwords-tips-business-password-policy/

- :हैस

- :है

- :नहीं

- $यूपी

- 1

- 100

- 12

- 20

- 20 साल

- 2017

- 2019

- 2023

- 2FA

- 50

- 7

- 9

- a

- About

- पूर्ण

- गाली

- स्वीकार्य

- अनुसार

- लेखा

- अकौन्टस(लेखा)

- स्वीकार करना

- के पार

- अधिनियम

- सक्रियण

- वास्तव में

- अतिरिक्त

- पता

- स्वीकार किया

- सलाह

- बाद

- के खिलाफ

- युग

- पूर्व

- एमिंग

- सब

- अनुमति देना

- भी

- वैकल्पिक

- विकल्प

- हालांकि

- कुल मिलाकर

- an

- और

- की घोषणा

- कोई

- अनुप्रयोग

- आवेदन

- अनुप्रयोग सुरक्षा

- दृष्टिकोण

- क्षुधा

- अप्रैल

- हैं

- चारों ओर

- लेख

- AS

- At

- आक्रमण

- प्रयास

- आकर्षक

- प्रमाणीकरण

- स्वचालित

- औसत

- अवरोध

- आधारभूत

- BE

- क्योंकि

- बन

- किया गया

- जा रहा है

- बेहतर

- के बीच

- बिल

- बिलियन

- बिट

- ब्लॉकिंग

- ब्लॉग

- जन्म

- के छात्रों

- भंग

- टूटना

- ब्राउज़र

- जानवर बल

- व्यापार

- लेकिन

- by

- कर सकते हैं

- नही सकता

- सावधान

- मामला

- मामलों

- परिवर्तन

- परिवर्तन

- चरित्र

- अक्षर

- चेक

- चुनें

- कोड

- सहयोगी

- संयोजन

- कैसे

- सामान्य

- सामान्यतः

- की तुलना

- जटिल

- समझौता

- छेड़छाड़ की गई

- कंप्यूटर्स

- माना

- निरंतर

- शामिल

- शामिल हैं

- जारी रखने के

- विपरीत

- नियंत्रण

- परम्परागत

- कोर्स

- दरार

- बनाना

- क्रेडेंशियल

- साख

- महत्वपूर्ण

- वर्तमान

- तिथि

- डाटाबेस

- तारीख

- दिन

- समर्पित

- चूक

- देरी

- युक्ति

- डिवाइस

- Умереть

- विभिन्न

- मुश्किल

- डिस्प्ले

- do

- नहीं करता है

- किया

- dont

- नीचे

- छोड़ने

- e

- आसानी

- आसान

- प्रयास

- भी

- कर्मचारी

- कर्मचारियों

- सक्षम

- प्रोत्साहित करना

- को प्रोत्साहित करने

- अनंत

- इंजीनियर

- अभियांत्रिकी

- दर्ज

- संपूर्ण

- प्रविष्टि

- बराबर

- विशेष रूप से

- स्थापित करता

- मूल्यांकन करें

- और भी

- बढ़ती

- हर कोई

- सबूत

- उदाहरण

- मौजूद

- विशेषज्ञों

- समाप्ति

- बाहरी

- कारक

- विफल रहे

- प्रसिद्ध

- दूर

- कुछ

- प्रथम

- के लिए

- सेना

- पाया

- मुक्त

- बारंबार

- से

- समारोह

- कार्यक्षमता

- सामान्य जानकारी

- उत्पन्न

- जनरेटर

- मिल रहा

- दी

- Go

- अच्छा

- महान

- बढ़ रहा है

- अनुमान लगाया

- मार्गदर्शन

- दिशा निर्देशों

- हैकर्स

- आधा

- संभालना

- कठिन

- हार्डवेयर

- हार्डवेयर डिवाइस

- नुकसान

- हैशिंग

- है

- होने

- he

- सिर

- मदद

- छिपा हुआ

- संकेत

- उसके

- करंड

- घंटा

- कैसे

- तथापि

- एचटीएमएल

- HTTPS

- मनुष्य

- विचार

- if

- प्रभावशाली

- में सुधार

- in

- अन्य में

- शामिल

- सहित

- बढ़ती

- करें-

- प्रारंभिक

- installed

- बजाय

- संस्थान

- में

- परिचय कराना

- द्वारा प्रस्तुत

- शामिल करना

- IP

- आईपी एड्रेस

- IT

- आईटी इस

- खुद

- जेपीजी

- केवल

- कुंजी

- महत्वपूर्ण कारक

- पिछली बार

- बाद में

- परत

- नेतृत्व

- प्रमुख

- कम से कम

- लंबाई

- जीवन

- पसंद

- संभावित

- पंक्तियां

- थोड़ा

- स्थान

- लोक आयूत

- लॉग इन

- लंबा

- लंबे समय तक

- लंबे समय तक

- लंबे समय तक

- कम

- बनाता है

- प्रबंधक

- बहुत

- मिलान

- बात

- अधिकतम-चौड़ाई

- अधिकतम

- मई..

- MD5

- संदेश

- एमएफए

- माइक्रोसॉफ्ट

- हो सकता है

- दस लाख

- मन

- न्यूनतम

- मिनटों

- कम करना

- मोबाइल

- मोबाइल उपकरणों

- अधिक

- अधिकांश

- बहुत

- विभिन्न

- चाहिए

- राष्ट्रीय

- प्राकृतिक

- नया

- NIST

- नहीं

- अधिसूचना

- अभी

- संख्या

- संख्या

- अनेक

- अप्रचलित

- अवसरों

- of

- ऑफ़लाइन

- पुराना

- on

- एक बार

- ONE

- ऑनलाइन

- केवल

- खुला

- विकल्प

- ऑप्शंस

- or

- आदेश

- संगठनों

- अन्य

- हमारी

- आउट

- अपना

- पृष्ठ

- भाग

- विशेष रूप से

- पासवर्ड

- पासवर्ड रीसेट

- पासवर्ड

- अतीत

- धैर्य

- पीडीएफ

- स्टाफ़

- लोगों की

- अवधि

- व्यक्ति

- स्टाफ़

- चुनना

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- प्लस

- नीतियाँ

- नीति

- संभावनाओं

- संभव

- पहले से

- समस्याओं

- प्रक्रिया

- परियोजना

- रक्षा करना

- प्रदान करना

- प्रकाशित

- रखना

- प्रश्न

- पर सवाल उठाया

- प्रशन

- बेतरतीब ढंग से उत्पन्न

- उपवास

- मूल्यांकन करें

- तर्क

- तक पहुंच गया

- तैयार

- वास्तव में

- कारण

- प्राप्त करना

- हाल

- की सिफारिश की

- वसूली

- नियमित

- नियमित तौर पर

- भरोसा करना

- बाकी है

- याद

- अपेक्षित

- अनुसंधान

- उत्तरदाताओं

- प्रतिबंध

- परिणाम

- पुनः प्रयोग

- प्रकट

- नियम

- रन

- s

- वही

- कहना

- कहते हैं

- Search

- सुरक्षित

- सिक्योर्ड

- सुरक्षित रूप से

- हासिल करने

- सुरक्षा

- लगता है

- वाक्य

- पृथक करना

- सेट

- सेट

- कई

- शेल्फ

- कम

- चाहिए

- दिखाया

- लक्षण

- समान

- सरल

- एक

- छह

- छोटा

- एसएमएस

- So

- सोशल मीडिया

- सोशल इंजीनियरिंग

- नरम

- कुछ

- रिक्त स्थान

- विशेष

- स्टैंड

- मानक

- मानकों

- फिर भी

- चुराया

- सड़क

- शक्ति

- मजबूत

- मजबूत

- पढ़ाई

- सफलतापूर्वक

- ऐसा

- सुपर

- समर्थन

- उपयुक्त

- लेना

- लेता है

- तकनीक

- तकनीक दिग्गज

- टेक्नोलॉजी

- परीक्षण

- से

- कि

- RSI

- लेकिन हाल ही

- उन

- अपने

- फिर

- वहाँ।

- इन

- वे

- चीज़ें

- सोचना

- इसका

- धमकी

- तीन

- यहाँ

- पहर

- सुझावों

- सेवा मेरे

- आज

- साधन

- उपकरण

- की ओर

- परंपरागत

- प्रशिक्षित

- <strong>उद्देश्य</strong>

- बदल जाता है

- आम तौर पर

- हमें

- अद्वितीय

- अनलॉक

- अनावश्यक रूप से

- अरक्षणीय

- अद्यतन

- प्रयोज्य

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- उपयोगकर्ता के अनुकूल

- उपयोगकर्ताओं

- का उपयोग

- मूल्यवान

- मूल्य

- विविधता

- विभिन्न

- पुष्टि करने

- संस्करण

- देखें

- दीवार

- वॉल स्ट्रीट

- था

- तरीके

- we

- वेब

- वेब एप्लीकेशन

- कुंआ

- क्या

- कब

- जब कभी

- या

- कौन कौन से

- जब

- पूरा का पूरा

- क्यों

- चौड़ा

- चौडाई

- मर्जी

- खिड़कियां

- बुद्धिमत्ता

- साथ में

- शब्द

- दुनिया की

- होगा

- WSJ

- साल

- अभी तक

- आप

- आपका

- यूट्यूब

- जेफिरनेट