टोक्यो, फरवरी 7, 2024 - (जेसीएन न्यूज़वायर) - एनईसी निगम (टीएसई: 6701) ने एक ऐसी तकनीक विकसित की है जो स्रोत कोड की आवश्यकता के बिना, निष्पादन योग्य फ़ाइलों के बाइनरी कोड (1) से सॉफ़्टवेयर में कमजोरियों का पता लगाकर आपूर्ति श्रृंखलाओं की सुरक्षा को मजबूत करती है। यह तकनीक सॉफ्टवेयर के स्थैतिक विश्लेषण के उस हिस्से को स्वचालित करती है जिसके लिए स्रोत कोड उपलब्ध नहीं है, जिसे पहले विशेषज्ञों द्वारा किया जाना था, जिससे स्थैतिक विश्लेषण का समय 40% कम हो जाता है।

पृष्ठभूमि

हाल के वर्षों में, डिजिटल परिवर्तन (डीएक्स) और वैश्वीकरण के कारण सभी उद्योगों में आपूर्ति श्रृंखलाएं विस्तारित और अधिक जटिल होती जा रही हैं। इन परिस्थितियों में, आपूर्ति श्रृंखला में पेश की जा रही कमजोरियों और दुर्भावनापूर्ण कार्यों को लक्षित करने वाले साइबर हमलों के बारे में चिंता बढ़ रही है, जिसने आपूर्ति श्रृंखला में सॉफ़्टवेयर की सुरक्षा सुनिश्चित करना एक जरूरी मुद्दा बना दिया है। विशेष रूप से, सरकारी एजेंसियों और महत्वपूर्ण बुनियादी ढांचा प्रदाताओं को संशोधित कानूनों और विनियमों के अनुसार उत्पादों और प्रणालियों की खरीद और स्थापना करते समय अपने उत्पादों और प्रणालियों में पिछले दरवाजे और अन्य दुर्भावनापूर्ण कार्यों को रोकने के लिए उपाय करने की आवश्यकता होती है। यह नई विकसित तकनीक बढ़ेगी एनईसी की जोखिम शिकार सेवा(2) जिसमें सुरक्षा विशेषज्ञ (*3) ग्राहक के व्यवसाय पर प्रभाव पर विचार करते हुए उसके सॉफ्टवेयर और सिस्टम का सुरक्षा जोखिम मूल्यांकन करते हैं।

प्रौद्योगिकी सिंहावलोकन

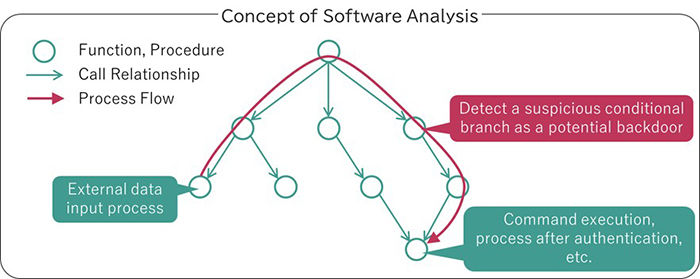

जबकि सॉफ़्टवेयर लक्ष्य स्रोत कोड के स्थैतिक विश्लेषण के लिए सामान्य तकनीकें, यह तकनीक बाइनरी कोड पर स्थैतिक विश्लेषण करती है, जो सॉफ़्टवेयर का निष्पादन योग्य रूप है। विशेष रूप से, यह ट्रैक करता है कि सॉफ्टवेयर के भीतर कौन सी प्रक्रियाएं बाहरी डेटा का उपयोग करती हैं और संदिग्ध कार्यान्वयन का पता लगाती हैं जो पिछले दरवाजे से कमांड निष्पादन जैसी संवेदनशील प्रक्रियाओं के नियंत्रण को प्रभावित करने में सक्षम हो सकते हैं।

प्रौद्योगिकी की विशेषताएं

1. बिना सोर्स कोड वाले सॉफ्टवेयर का निरीक्षण किया जा सकता है

अतीत में, कुछ सॉफ़्टवेयर के लिए स्रोत कोड उपलब्ध नहीं था, और ऐसे मामलों में, सॉफ़्टवेयर की सुरक्षा की जाँच करने के साधन सीमित थे, जैसे विशेषज्ञों द्वारा मैन्युअल निरीक्षण। चूंकि यह तकनीक बाइनरी कोड का निरीक्षण कर सकती है, इसलिए उस सॉफ़्टवेयर की सुरक्षा का निरीक्षण करना संभव है जिसके लिए स्रोत कोड उपलब्ध नहीं है।

2. निर्माण पर्यावरण (*4) प्रदूषण के बारे में चिंताओं को संबोधित करता है

अतीत में, निर्माण प्रक्रिया के दौरान शुरू की गई कमजोरियों और दुर्भावनापूर्ण कार्यों का पता लगाना मुश्किल था, तब भी जब स्रोत कोड उपलब्ध था, जैसे कि इन-हाउस विकसित सॉफ़्टवेयर के लिए। चूंकि यह तकनीक बाइनरी कोड के निर्माण के बाद उसका निरीक्षण करती है, इसलिए सुरक्षा के लिए निरीक्षण करना संभव है, जिसमें निर्माण वातावरण के कारण होने वाली समस्याएं भी शामिल हैं।

3. निरीक्षण गुणवत्ता की एकरूपता सक्षम बनाता है

अतीत में, सॉफ़्टवेयर का निरीक्षण करना कठिन था, विशेष रूप से बाइनरी प्रारूप में, और निरीक्षण की गुणवत्ता निरीक्षक के कौशल के आधार पर भिन्न होती थी। यह तकनीक निरीक्षण प्रक्रिया के एक हिस्से को स्वचालित करती है, जिससे मानव संसाधनों की आवश्यकता कम हो जाती है और निरीक्षण गुणवत्ता का एक निश्चित स्तर सुनिश्चित होता है। यह कंपनी के सिस्टम की सुरक्षा को तीसरे पक्षों, जैसे नियामक अधिकारियों और शेयरधारकों को सबूत के साथ समझाना भी संभव बनाता है। इसके अलावा, निरीक्षण के हिस्से के स्वचालन से स्थैतिक विश्लेषण के लिए आवश्यक समय को 40% तक कम करने की उम्मीद है। एनईसी का लक्ष्य वित्त वर्ष 2024 के अंत तक इस तकनीक को जोखिम शिकार सेवाओं में लागू करना है। इससे आपूर्ति श्रृंखला में खरीदे और वितरित किए गए सॉफ़्टवेयर के सुरक्षा निरीक्षण में वृद्धि होगी, जो सुरक्षित और अधिक सुरक्षित प्रणालियों के निर्माण और आपूर्ति श्रृंखला सुरक्षा को मजबूत करने में योगदान देगा।

(1) डेटा केवल 0 और 1 की बाइनरी संख्याओं में व्यक्त किया जाता है ताकि कंप्यूटर इसे सीधे संसाधित कर सकें।

(2) जोखिम शिकार सेवा (केवल जापानी पाठ)https://jpn.nec.com/cybersecurity/service/professional/risk_hunting/index.html

(3) सुरक्षा विशेषज्ञ (केवल जापानी पाठ)https://jpn.nec.com/cybersecurity/advantage/specialist/profile2-2.html

(4) एक ऐसा वातावरण जो प्रोग्रामिंग भाषा में लिखे स्रोत कोड को परिवर्तित करता है और बाइनरी कोड में लिखी एक निष्पादन योग्य फ़ाइल उत्पन्न करता है। साझा करें

NEC Corporation के बारे में

एनईसी कॉर्पोरेशन ने "ब्रोच वर्ल्ड" ऑर्केस्ट्रेटिंग ब्रैंड स्टेटमेंट को बढ़ावा देते हुए खुद को आईटी और नेटवर्क प्रौद्योगिकियों के एकीकरण में एक नेता के रूप में स्थापित किया है। एनईसी व्यवसायों और समुदायों को समाज और बाजार दोनों में तेजी से हो रहे बदलावों के अनुकूल बनाने में सक्षम बनाता है क्योंकि यह अधिक टिकाऊ दुनिया को बढ़ावा देने के लिए सुरक्षा, सुरक्षा, निष्पक्षता और दक्षता के सामाजिक मूल्यों के लिए प्रदान करता है जहां हर किसी को अपनी पूरी क्षमता तक पहुंचने का मौका मिलता है। अधिक जानकारी के लिए, परिषद पर जाएँ https://www.nec.com.

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://www.jcnnewswire.com/pressrelease/88888/3/

- :हैस

- :है

- :नहीं

- :कहाँ

- 1

- 2024

- 7

- a

- About

- अनुसार

- अनुकूलन

- पतों

- बाद

- एजेंसियों

- करना

- सब

- भी

- an

- विश्लेषण

- और

- लागू करें

- हैं

- AS

- आकलन

- At

- प्राधिकारी

- ऑटोमेटा

- स्वचालन

- उपलब्ध

- पिछले दरवाजे

- BE

- बनने

- किया गया

- जा रहा है

- के छात्रों

- ब्रांड

- उज्जवल

- निर्माण

- बनाया गया

- व्यापार

- व्यवसायों

- by

- कर सकते हैं

- सक्षम

- मामलों

- के कारण होता

- कुछ

- श्रृंखला

- चेन

- संयोग

- परिवर्तन

- चेक

- हालत

- कोड

- समुदाय

- कंपनी

- जटिल

- कंप्यूटर्स

- चिंता

- चिंताओं

- आचरण

- पर विचार

- निर्माण

- योगदान

- नियंत्रण

- निगम

- महत्वपूर्ण

- नाजूक आधारभूत श्रंचना

- साइबर हमले

- तिथि

- दिया गया

- निर्भर करता है

- पता लगाना

- विकसित

- मुश्किल

- डिजिटल

- डिजिटल परिवर्तन

- सीधे

- किया

- दो

- दौरान

- DX

- दक्षता

- सक्षम बनाता है

- समाप्त

- बढ़ाना

- सुनिश्चित

- वातावरण

- विशेष रूप से

- स्थापित

- और भी

- हर कोई

- सबूत

- निष्पादन

- का विस्तार

- अपेक्षित

- विशेषज्ञों

- समझाना

- व्यक्त

- बाहरी

- निष्पक्षता

- फ़रवरी

- पट्टिका

- फ़ाइलें

- के लिए

- प्रपत्र

- प्रारूप

- से

- पूर्ण

- कार्यों

- और भी

- सामान्य जानकारी

- उत्पन्न करता है

- भूमंडलीकरण

- सरकार

- सरकारी एजेंसियों

- बढ़ रहा है

- था

- है

- एचटीएमएल

- HTTPS

- मानव

- मानव संसाधन

- शिकार

- की छवि

- प्रभाव

- कार्यान्वयन

- in

- सहित

- उद्योगों

- को प्रभावित

- करें-

- इंफ्रास्ट्रक्चर

- स्थापित कर रहा है

- एकीकरण

- में

- शुरू की

- मुद्दा

- IT

- खुद

- जापानी

- JCN

- जेपीजी

- भाषा

- कानून

- कानून और नियम

- नेता

- स्तर

- सीमित

- बनाया गया

- बनाता है

- दुर्भावनापूर्ण

- गाइड

- बाजार

- मई..

- साधन

- उपायों

- अधिक

- आवश्यकता

- नेटवर्क

- नए नए

- न्यूज़वायर

- संख्या

- of

- on

- केवल

- अन्य

- भाग

- विशेष

- पार्टियों

- अतीत

- प्रदर्शन

- जगह

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- संभव

- संभावित

- को रोकने के

- पहले से

- समस्याओं

- प्रक्रिया

- प्रक्रियाओं

- प्राप्त

- उत्पाद

- प्रोग्रामिंग

- को बढ़ावा देना

- को बढ़ावा देना

- प्रदाताओं

- प्रदान करता है

- गुणवत्ता

- उपवास

- पहुंच

- हाल

- को कम करने

- को कम करने

- नियम

- नियामक

- अपेक्षित

- उपयुक्त संसाधन चुनें

- जोखिम

- s

- सुरक्षित

- सुरक्षा

- सुरक्षित

- सुरक्षा

- संवेदनशील

- सेवा

- सेवाएँ

- शेयरधारकों

- के बाद से

- कौशल

- So

- सोशल मीडिया

- समाज

- सॉफ्टवेयर

- कुछ

- स्रोत

- स्रोत कोड

- विशेषज्ञों

- कथन

- स्थिर

- मजबूत बनाने

- मजबूत

- ऐसा

- आपूर्ति

- आपूर्ति श्रृंखला

- पहुंचाने का तरीका

- संदेहजनक

- स्थायी

- सिस्टम

- लेना

- ले जा

- लक्ष्य

- को लक्षित

- तकनीक

- तकनीक

- टेक्नोलॉजीज

- टेक्नोलॉजी

- टेक्स्ट

- कि

- RSI

- लेकिन हाल ही

- वहाँ।

- जिसके चलते

- इन

- तीसरा

- तीसरे पक्ष

- इसका

- यहाँ

- भर

- इस प्रकार

- पहर

- सेवा मेरे

- पटरियों

- परिवर्तन

- के अंतर्गत

- अति आवश्यक

- उपयोग

- मान

- अलग-अलग

- भेंट

- कमजोरियों

- था

- थे

- कब

- कौन कौन से

- जब

- मर्जी

- साथ में

- अंदर

- बिना

- विश्व

- लिखा हुआ

- साल

- जेफिरनेट