यदि आप चुपचाप होते जब्त करने के लिए पीछा करना 2021 से स्वामित्व वाली पुलिस रेडियो प्रणाली में क्रिप्टोग्राफ़िक बग, लेकिन आपको अपने शोध को सार्वजनिक करने के लिए 2023 की दूसरी छमाही तक इंतजार करना होगा, आप इस खुलासे से कैसे निपटेंगे?

आप शायद वही करेंगे जो बुटीक डच साइबर सुरक्षा परामर्शदाता के शोधकर्ता करते हैं मिडनाइट ब्लू किया: अमेरिका, जर्मनी और डेनमार्क (ब्लैक हैट, यूसेनिक्स, डीईएफ कॉन, सीसीसी और आईएससी) में सम्मेलन की उपस्थिति का एक विश्व दौरा तैयार करें, और अपने निष्कर्षों को BWAIN में बदल दें।

BWAIN शब्द, यदि आपने इसे पहले नहीं देखा है, तो यह हमारा अपना मज़ाकिया परिवर्णी शब्द है जो इसका संक्षिप्त रूप है एक प्रभावशाली नाम के साथ बग, आमतौर पर अपने स्वयं के लोगो, पीआर-अनुकूल वेबसाइट और कस्टम डोमेन नाम के साथ।

(एक कुख्यात BWAIN, जिसका नाम एक प्रसिद्ध संगीत वाद्ययंत्र के नाम पर रखा गया है, ऑर्फ़ियस का गीत, यहां तक कि एक थीम धुन भी थी, हालांकि इसे यूकुलेले पर बजाया गया था।)

टेट्रा का परिचय:बर्स्ट

इस शोध को डब किया गया है टेट्रा: विस्फोट, अक्षर "ए" के साथ एक टूटे हुए रेडियो ट्रांसमिशन मस्तूल की तरह दिखने के लिए शैलीबद्ध किया गया है।

टेट्रा, यदि आपने कभी नहीं किया है इसके बारे में पहले सुना था, के लिए संक्षिप्त है टेरेस्ट्रियल ट्रंकड रेडियो, मूल रूप से ट्रांस-यूरोपीय ट्रंकड रेडियो, और कानून प्रवर्तन, आपातकालीन सेवाओं और कुछ वाणिज्यिक संगठनों द्वारा व्यापक रूप से (उत्तरी अमेरिका के बाहर, कम से कम) उपयोग किया जाता है।

TETRA ने पहले भी नेकेड सिक्योरिटी पर प्रदर्शन किया है, जब एक स्लोवेनियाई छात्र को प्राप्त हुआ था आपराधिक दोष सिद्धी यह निर्णय लेने के बाद कि उनकी भेद्यता रिपोर्टों को पर्याप्त गंभीरता से नहीं लिया गया था, अपने ही देश में TETRA नेटवर्क को हैक करने के लिए:

ट्रंक्ड रेडियो को कम बेस स्टेशनों की आवश्यकता होती है और मोबाइल फोन नेटवर्क की तुलना में इसकी रेंज लंबी होती है, जो दूरदराज के क्षेत्रों में मदद करता है, और यह पॉइंट-टू-पॉइंट और प्रसारण संचार दोनों का समर्थन करता है, जो कानून प्रवर्तन या बचाव प्रयासों का समन्वय करते समय वांछनीय है।

टीईटीआरए प्रणाली, वास्तव में, 1995 में मानकीकृत की गई थी, जब क्रिप्टोग्राफ़िक दुनिया बहुत अलग थी।

उस समय, DES और RC4 सिफर और MD5 संदेश डाइजेस्ट एल्गोरिदम सहित क्रिप्टोग्राफ़िक उपकरण अभी भी व्यापक उपयोग में थे, हालाँकि अब उन सभी को खतरनाक रूप से असुरक्षित माना जाता है।

2000 के दशक की शुरुआत में DES को हटा दिया गया था क्योंकि यह केवल 56 बिट लंबी एन्क्रिप्शन कुंजियों का उपयोग करता है।

आधुनिक कंप्यूटर इतने तेज़ और सस्ते हैं कि निर्धारित क्रिप्टोकरंसी आसानी से सभी संभव प्रयास कर सकते हैं56 विभिन्न कुंजियाँ (जिसे a के रूप में जाना जाता है पशु बल का आक्रमण, स्पष्ट कारणों से) इंटरसेप्ट किए गए संदेशों के विरुद्ध।

RC4, जो इनपुट डेटा को पहचानने योग्य पैटर्न (यहां तक कि बार-बार दोहराई जाने वाली एक ही वर्ण की टेक्स्ट स्ट्रिंग) के साथ यादृच्छिक डिजिटल कटी हुई गोभी में बदल देता है, में महत्वपूर्ण खामियां पाई गईं।

इनका उपयोग प्रदर्शन द्वारा प्लेनटेक्स्ट इनपुट को विंकल करने के लिए किया जा सकता है सांख्यिकीय विश्लेषण सिफरटेक्स्ट आउटपुट का।

एमडी5, जो एक छद्म यादृच्छिक 16-बाइट का उत्पादन करने वाला है संदेश संग्रह किसी भी इनपुट फ़ाइल से, इस प्रकार किसी भी आकार की फ़ाइलों के लिए अविस्मरणीय फ़िंगरप्रिंट उत्पन्न करना भी त्रुटिपूर्ण निकला।

हमलावर आसानी से एल्गोरिथ्म को चकमा देकर दो अलग-अलग फ़ाइलों के लिए एक ही फिंगरप्रिंट निकाल सकते हैं, जिससे छेड़छाड़ का पता लगाने वाले उपकरण के रूप में इसका मूल्य नष्ट हो जाता है।

व्यक्तिगत ऑनलाइन लेन-देन के लिए एंड-टू-एंड एन्क्रिप्शन, जिसे अब हम वेब पर सुरक्षित HTTP (HTTPS, TLS पर आधारित, संक्षेप में) के कारण स्वीकार करते हैं परिवहन परत सुरक्षा), 1995 में नया और असामान्य दोनों था।

लेन-देन-आधारित सुरक्षा बिल्कुल नए नेटवर्क-लेव प्रोटोकॉल पर निर्भर करती है जिसे एसएसएल के नाम से जाना जाता है (सुरक्षित सॉकेट लेयर), अब इतना असुरक्षित माना जाता है कि आपको इसे ऑनलाइन कहीं भी उपयोग में लाने में कठिनाई होगी।

पार्टी लाइक इट्स 1995

DES, RC4, MD5, SSL और दोस्तों के विपरीत, TETRA का 1995-युग का एन्क्रिप्शन आज भी व्यापक उपयोग में है, लेकिन स्पष्ट रूप से दो मुख्य कारणों से इस पर अधिक शोध ध्यान नहीं दिया गया है।

सबसे पहले, भले ही इसका उपयोग दुनिया भर में किया जाता है, यह एक रोजमर्रा की सेवा नहीं है जो मोबाइल टेलीफोन और वेब कॉमर्स की तरह हमारे जीवन में आती है।

दूसरे, अंतर्निहित एन्क्रिप्शन एल्गोरिदम मालिकाना हैं, सख्त गैर-प्रकटीकरण समझौतों (एनडीए) के तहत व्यापार रहस्यों के रूप में संरक्षित हैं, इसलिए इसमें सार्वजनिक गणितीय जांच का स्तर अप्राप्य, ओपन-सोर्स एन्क्रिप्शन एल्गोरिदम के रूप में नहीं है।

इसके विपरीत, क्रिप्टो सिस्टम जैसे कि AES (जिसने DES को प्रतिस्थापित किया), SHA-256 (जिसने MD5 को प्रतिस्थापित किया), चाचा20 (जिसने RC4 को प्रतिस्थापित किया), और TLS के विभिन्न पुनरावृत्तियों (जिसने SSL को प्रतिस्थापित किया) का विश्लेषण, विच्छेदन, चर्चा, हैक किया गया है। जैसा कि व्यापार में जाना जाता है, वर्षों तक सार्वजनिक रूप से हमला किया गया और आलोचना की गई केरखॉफ का सिद्धांत.

ऑगस्टे केरखॉफ़ एक डच मूल के भाषाविद् थे, जो पेरिस में जर्मन भाषा के प्रोफेसर के रूप में समाप्त हुए।

उन्होंने 1880 के दशक में शीर्षक के तहत मौलिक पत्रों की एक जोड़ी प्रकाशित की सैन्य क्रिप्टोग्राफी, जिसमें उन्होंने प्रस्तावित किया कि किसी भी क्रिप्टोग्राफ़िक प्रणाली को कभी भी उस पर भरोसा नहीं करना चाहिए जिसे हम अब संदर्भित करते हैं अस्पष्टता के माध्यम से सुरक्षा.

सीधे शब्दों में कहें, यदि आपको एल्गोरिदम को गुप्त रखने की आवश्यकता है, साथ ही प्रत्येक संदेश के लिए डिक्रिप्शन कुंजी भी, तो आप गहरी मुसीबत में हैं।

आपके शत्रु अंततः, और अनिवार्य रूप से, उस एल्गोरिथम पर कब्ज़ा कर लेंगे...

...और, डिक्रिप्शन कुंजियों के विपरीत, जिन्हें इच्छानुसार बदला जा सकता है, आप उन एल्गोरिदम के साथ फंस गए हैं जो उन कुंजियों का उपयोग करते हैं।

वाणिज्य के लिए एनडीए का उपयोग करें, क्रिप्टो के लिए नहीं

क्रिप्टोग्राफ़िक रहस्य रखने के लिए वाणिज्यिक एनडीए विशेष रूप से उद्देश्यहीन हैं, विशेष रूप से सफल उत्पादों के लिए जो एनडीए के तहत हस्ताक्षरित अधिक से अधिक भागीदारों के साथ समाप्त होते हैं।

यहां चार स्पष्ट समस्याएं हैं, अर्थात्:

- अधिक से अधिक लोगों को आधिकारिक तौर पर शोषण योग्य बगों का पता लगाने का अवसर मिलता है, यदि वे अपने एनडीए की भावना पर कायम रहते हैं तो वे इसका खुलासा कभी नहीं करेंगे।

- वैसे भी अधिक से अधिक विक्रेताओं को एल्गोरिदम लीक करने का मौका मिलता है, यदि उनमें से कोई भी अपने एनडीए का उल्लंघन करता है, चाहे दुर्घटनावश या जानबूझकर। जैसा कि अमेरिका के सबसे प्रसिद्ध और अच्छी तरह से याद किए जाने वाले वैज्ञानिकों में से एक, बेंजामिन फ्रैंकलिन ने कहा था, "तीन लोग रहस्य रख सकते हैं, यदि उनमें से दो मर चुके हों।".

- देर-सबेर, कोई व्यक्ति बाध्यकारी एनडीए के बिना कानूनी रूप से एल्गोरिदम देखेगा। वह व्यक्ति एनडीए के पत्र को तोड़े बिना, और इसकी भावना को कुचले बिना इसका खुलासा करने के लिए स्वतंत्र है यदि वे केरखॉफ के सिद्धांत से सहमत होते हैं।

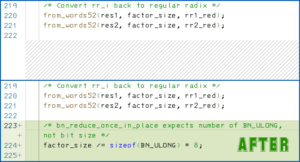

- एनडीए के अंतर्गत नहीं आने वाला कोई व्यक्ति अंततः अवलोकन द्वारा एल्गोरिदम का पता लगाएगा। मनोरंजक बात यह है कि यदि यह सही शब्द है, तो क्रिप्टोग्राफ़िक रिवर्स इंजीनियर वास्तविक चीज़ के विरुद्ध अपने कथित कार्यान्वयन के व्यवहार की तुलना करके यह सुनिश्चित कर सकते हैं कि उनका विश्लेषण सही है। यहां तक कि छोटी विसंगतियों के परिणामस्वरूप बेतहाशा भिन्न क्रिप्टोग्राफ़िक आउटपुट होने की संभावना है, यदि एल्गोरिदम अपने इनपुट को पर्याप्त रूप से छद्म यादृच्छिक तरीके से मिलाता है, काटता है, टुकड़े करता है, फैलाता है और फैलाता है।

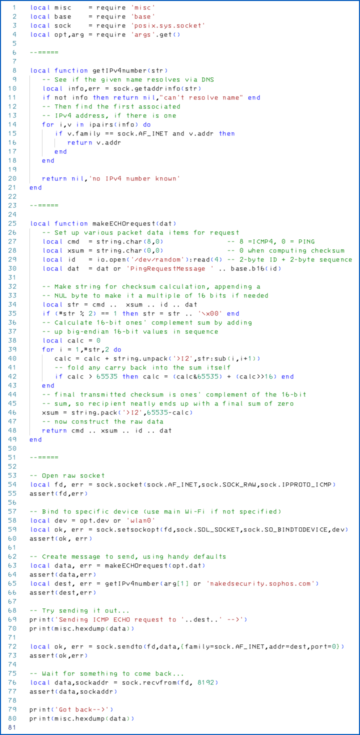

इस कहानी में डच शोधकर्ताओं ने अंतिम दृष्टिकोण अपनाया, कानूनी तौर पर अनुपालन करने वाले टीईटीआरए उपकरणों का एक समूह प्राप्त किया और यह पता लगाया कि एनडीए द्वारा कवर की गई किसी भी जानकारी का उपयोग किए बिना उन्होंने कैसे काम किया।

जाहिरा तौर पर, उन्होंने पांच कमजोरियों की खोज की जो सीवीई नंबरों के साथ समाप्त हुईं, जो 2022 तक चली गईं क्योंकि मुद्दों को ठीक करने के तरीके पर टीईटीआरए विक्रेताओं के साथ संपर्क करने में समय लगा: CVE-2022-24400 सेवा मेरे CVE-2022-24404 समावेशी।

जाहिर है, वे अब अपने पहले सार्वजनिक पेपर के साथ अधिकतम पीआर प्रभाव के लिए पूर्ण विवरण उपलब्ध करा रहे हैं अनुसूचित 2023-08-09 के लिए लास वेगास, यूएसए में ब्लैक हैट 2023 सम्मेलन में।

क्या करना है?

शोधकर्ताओं द्वारा प्रदान की गई अग्रिम जानकारी हमें तुरंत तीन क्रिप्टोग्राफ़िक नियमों का पालन करने की याद दिलाने के लिए पर्याप्त है:

- केर्कहॉफ़ के सिद्धांत का उल्लंघन न करें। यदि आप अपनी बौद्धिक संपदा की रक्षा करना चाहते हैं या अपनी लाइसेंसिंग फीस को अधिकतम करने का प्रयास करना चाहते हैं तो एनडीए या अन्य कानूनी उपकरणों का उपयोग करें। लेकिन क्रिप्टोग्राफ़िक सुरक्षा में सुधार की आशा में कभी भी "व्यापार गोपनीयता" का उपयोग न करें। विश्वसनीय एल्गोरिदम पर टिके रहें जो पहले से ही गंभीर सार्वजनिक जांच से बचे हुए हैं।

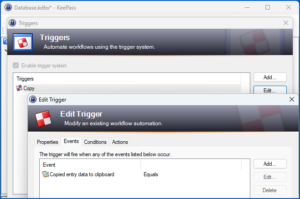

- उस डेटा पर भरोसा न करें जिसे आप सत्यापित नहीं कर सकते। सीवीई-2022-24401 इस बात से संबंधित है कि कैसे टीईटीआरए बेस स्टेशन और हैंडसेट प्रत्येक ट्रांसमिशन को एन्क्रिप्ट करने के तरीके पर सहमत होते हैं ताकि डेटा का प्रत्येक विस्फोट विशिष्ट रूप से एन्क्रिप्ट हो जाए। इसका मतलब यह है कि आप पुराने डेटा को खंगालने के लिए कुंजियों पर काम नहीं कर सकते, भले ही आपने इसे पहले ही इंटरसेप्ट कर लिया हो, या भविष्य के डेटा के लिए वास्तविक समय में बाद में इसकी जासूसी करने के लिए कुंजियों का अनुमान नहीं लगा सकते। टीईटीआरए स्पष्ट रूप से बेस स्टेशन द्वारा प्रेषित टाइमस्टैम्प के आधार पर अपना कुंजी सेटअप करता है, इसलिए एक उचित रूप से प्रोग्राम किए गए बेस स्टेशन को कभी भी पिछली एन्क्रिप्शन कुंजी को दोहराना नहीं चाहिए। लेकिन किसी दुष्ट बेस स्टेशन को फर्जी टाइमस्टैम्प भेजने से रोकने के लिए कोई डेटा प्रमाणीकरण प्रक्रिया नहीं है और इस तरह लक्षित हैंडसेट को या तो कल से कीस्ट्रीम डेटा का पुन: उपयोग करने के लिए प्रेरित किया जाता है, या कल उपयोग की जाने वाली कीस्ट्रीम को पहले ही लीक कर दिया जाता है।

- पिछले दरवाज़ों या अन्य जानबूझकर कमज़ोरियों का निर्माण न करें। सीवीई-2022-24402 एक जानबूझकर सुरक्षा डाउनग्रेड ट्रिक को कवर करता है जिसे वाणिज्यिक-स्तरीय एन्क्रिप्शन कोड का उपयोग करके टीईटीआरए उपकरणों में ट्रिगर किया जा सकता है (यह स्पष्ट रूप से कानून प्रवर्तन या प्रथम प्रत्युत्तरकर्ता उपयोग के लिए आधिकारिक तौर पर खरीदे गए उपकरणों पर लागू नहीं होता है)। यह शोषण कथित तौर पर 80-बिट एन्क्रिप्शन को बदल देता है, जहां स्नूपर्स को 2 आज़माने की ज़रूरत होती है80 एक क्रूर-बल हमले में विभिन्न डिक्रिप्शन कुंजियाँ 32-बिट कूटलेखन। यह देखते हुए कि DES को 20-बिट एन्क्रिप्शन का उपयोग करने के लिए 56 साल से अधिक समय पहले गायब कर दिया गया था, आप निश्चिंत हो सकते हैं कि 32 के लिए कुंजी के 2023 बिट बहुत छोटे हैं।

सौभाग्य से, ऐसा लगता है कि CVE-2022-24401 को फर्मवेयर अपडेट के साथ पहले ही रद्द कर दिया गया है (यह मानते हुए कि उपयोगकर्ताओं ने उन्हें लागू किया है)।

जहां तक बाकी कमजोरियों का सवाल है...

...हमें पूरी जानकारी और शमन के लिए टेट्रा:बर्स्ट टूर शुरू होने तक इंतजार करना होगा।

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. ऑटोमोटिव/ईवीएस, कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- BlockOffsets. पर्यावरणीय ऑफसेट स्वामित्व का आधुनिकीकरण। यहां पहुंचें।

- स्रोत: https://nakedsecurity.sophos.com/2023/07/24/hacking-police-radios-30-year-old-crypto-flaws-in-the-spotlight/

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 1

- 15% तक

- 20

- 20 साल

- 2021

- 2022

- 2023

- 25

- 32

- 700

- a

- पूर्ण

- दुर्घटना

- प्राप्ति

- उन्नत

- एईएस

- बाद

- के खिलाफ

- पूर्व

- समझौतों

- कलन विधि

- एल्गोरिदम

- सब

- ने आरोप लगाया

- कथित तौर पर

- पहले ही

- अमेरिका

- an

- विश्लेषण

- और

- कोई

- कहीं भी

- दिखावे

- लागू

- लागू करें

- दृष्टिकोण

- हैं

- क्षेत्रों के बारे में जानकारी का उपयोग करके ट्रेडिंग कर सकते हैं।

- चारों ओर

- AS

- At

- आक्रमण

- ध्यान

- प्रमाणीकरण

- लेखक

- स्वत:

- दूर

- वापस

- पिछले दरवाजे

- पृष्ठभूमि छवि

- आधार

- आधारित

- BE

- क्योंकि

- किया गया

- से पहले

- बेंजामिन

- बंधन

- काली

- काली टोपी

- Blackhat

- सीमा

- के छात्रों

- तल

- खरीदा

- तोड़कर

- प्रसारण

- कीड़े

- बनाया गया

- गुच्छा

- लेकिन

- by

- कर सकते हैं

- मुद्रा तिजोरी सिक्के

- केंद्र

- संयोग

- बदल

- चरित्र

- सस्ता

- कोड

- रंग

- कॉमर्स

- वाणिज्यिक

- संचार

- की तुलना

- आज्ञाकारी

- कंप्यूटर्स

- सम्मेलन

- माना

- परामर्श

- इसके विपरीत

- सही

- सका

- देश

- आवरण

- कवर

- कवर

- critiqued

- क्रिप्टो

- क्रिप्टोग्राफिक

- रिवाज

- सीवीई

- साइबर सुरक्षा

- तिथि

- डेटिंग

- दिन

- मृत

- सौदा

- निर्णय लेने से

- गहरा

- डेनमार्क

- डिज़ाइन

- विवरण

- निर्धारित

- डिवाइस

- डीआईडी

- विभिन्न

- संग्रह

- डिजिटल

- खुलासा

- की खोज

- चर्चा की

- डिस्प्ले

- do

- कर देता है

- नहीं करता है

- डोमेन

- डोमेन नाम

- अधोगति

- करार दिया

- डच

- से प्रत्येक

- आसानी

- प्रभाव

- प्रयासों

- भी

- आपात स्थिति

- एन्क्रिप्टेड

- एन्क्रिप्शन

- समाप्त

- दुश्मनों

- प्रवर्तन

- इंजीनियर्स

- पर्याप्त

- विशेष रूप से

- और भी

- अंत में

- कभी

- हर रोज़

- शोषण करना

- काफी

- दूर

- फास्ट

- चित्रित किया

- फीस

- कम

- आकृति

- पट्टिका

- फ़ाइलें

- खोज

- निष्कर्ष

- अंगुली की छाप

- प्रथम

- फिक्स

- त्रुटिपूर्ण

- खामियां

- निम्नलिखित

- के लिए

- पाया

- चार

- फ्रेंक्लिन

- मुक्त

- मित्रों

- से

- पूर्ण

- भविष्य

- सृजन

- जर्मन

- जर्मनी

- मिल

- दी

- Go

- दी गई

- hacked

- हैकिंग

- था

- आधा

- होना

- टोपी

- है

- he

- ऊंचाई

- मदद करता है

- यहाँ उत्पन्न करें

- उसके

- पकड़

- पकड़े

- आशा

- मंडराना

- कैसे

- How To

- http

- HTTPS

- if

- कार्यान्वयन

- प्रभावशाली

- में सुधार लाने

- in

- सहित

- सम्मिलित

- वास्तव में

- व्यक्ति

- अनिवार्य रूप से

- करें-

- निवेश

- असुरक्षित

- साधन

- यंत्र

- बौद्धिक

- बौद्धिक संपदा

- में

- शामिल

- मुद्दों

- IT

- पुनरावृत्तियों

- आईटी इस

- केवल

- रखना

- रखना

- कुंजी

- Instagram पर

- Kicks

- जानने वाला

- भाषा

- लास

- लॉस वेगास

- पिछली बार

- बाद में

- कानून

- कानून प्रवर्तन

- परत

- रिसाव

- कम से कम

- बाएं

- कानूनी

- कानूनी तौर पर

- प्रसिद्ध

- पत्र

- स्तर

- लाइसेंसिंग

- पसंद

- संभावित

- लाइन

- लाइव्स

- प्रतीक चिन्ह

- लंबा

- लंबे समय तक

- देखिए

- हमशक्ल

- लग रहा है

- मुख्य

- हाशिया

- गणितीय

- अधिकतम-चौड़ाई

- अधिकतम

- मई..

- MD5

- साधन

- message

- संदेश

- घोला जा सकता है

- मोबाइल

- मोबाइल फ़ोन

- अधिक

- बहुत

- संगीत

- नग्न सुरक्षा

- नाम

- नामांकित

- यानी

- आवश्यकता

- की जरूरत है

- नेटवर्क

- नेटवर्क

- कभी नहीँ

- नया

- नहीं

- साधारण

- उत्तर

- नॉर्थ अमेरिका

- कुख्यात

- अभी

- संख्या

- स्पष्ट

- of

- बंद

- आधिकारिक तौर पर

- पुराना

- on

- ONE

- ऑनलाइन

- खुला स्रोत

- अवसर

- or

- संगठनों

- मौलिक रूप से

- अन्य

- हमारी

- आउट

- उत्पादन

- बाहर

- के ऊपर

- अपना

- जोड़ा

- काग़ज़

- कागजात

- पेरिस

- भागीदारों

- पैटर्न उपयोग करें

- पॉल

- स्टाफ़

- प्रदर्शन

- व्यक्ति

- फ़ोन

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- खेला

- पुलिस

- हलका

- स्थिति

- संभव

- पोस्ट

- pr

- भविष्यवाणी करना

- सुंदर

- को रोकने के

- पिछला

- सिद्धांत

- शायद

- समस्याओं

- प्रक्रिया

- उत्पादन

- उत्पाद

- प्रोफेसर

- क्रमादेशित

- अच्छी तरह

- संपत्ति

- प्रस्तावित

- मालिकाना

- रक्षा करना

- सुरक्षा

- प्रोटोकॉल

- बशर्ते

- सार्वजनिक

- प्रकाशित

- रखना

- चुपचाप

- रेडियो

- बिना सोचे समझे

- रेंज

- वास्तविक

- वास्तविक समय

- कारण

- प्राप्त

- पहचानने योग्य

- सापेक्ष

- भरोसा करना

- बाकी है

- दूरस्थ

- दोहराना

- दोहराया गया

- प्रतिस्थापित

- रिपोर्ट

- बचाव

- अनुसंधान

- शोधकर्ताओं

- बाकी

- परिणाम

- प्रकट

- उल्टा

- सही

- नियम

- कहा

- वही

- वैज्ञानिकों

- संवीक्षा

- दूसरा

- गुप्त

- सुरक्षित

- सुरक्षा

- देखना

- देखा

- भेजना

- गंभीर

- गंभीरता से

- सेवा

- सेवाएँ

- व्यवस्था

- कम

- चाहिए

- पर हस्ताक्षर किए

- केवल

- के बाद से

- आकार

- slovenian

- छोटा

- अपनी नाक घुसेड़ना

- So

- ठोस

- कुछ

- कोई

- आत्मा

- सुर्ख़ियाँ

- एसएसएल

- प्रारंभ

- स्टेशन

- स्टेशनों

- फिर भी

- कहानी

- कठोर

- तार

- संघर्ष

- छात्र

- सफल

- ऐसा

- समर्थन करता है

- माना

- निश्चित

- बच गई

- एसवीजी

- प्रणाली

- लेना

- लिया

- लक्षित

- से

- धन्यवाद

- कि

- RSI

- दुनिया

- लेकिन हाल ही

- उन

- विषय

- फिर

- जिसके चलते

- वे

- बात

- इसका

- उन

- हालांकि?

- तीन

- यहाँ

- इस प्रकार

- पहर

- शीर्षक

- सेवा मेरे

- कल

- भी

- ले गया

- साधन

- उपकरण

- ऊपर का

- दौरा

- व्यापार

- लेनदेन

- संक्रमण

- पारदर्शी

- शुरू हो रहा

- मुसीबत

- विश्वस्त

- कोशिश

- मोड़

- बदल गया

- बदल जाता है

- दो

- आम तौर पर

- अंत में

- के अंतर्गत

- आधारभूत

- विशिष्ट

- भिन्न

- जब तक

- अपडेट

- यूआरएल

- us

- अमेरिका

- उपयोग

- प्रयुक्त

- उपयोगकर्ताओं

- का उपयोग करता है

- का उपयोग

- मूल्य

- विभिन्न

- वेगास

- विक्रेताओं

- सत्यापित

- बहुत

- कमजोरियों

- भेद्यता

- प्रतीक्षा

- करना चाहते हैं

- था

- मार्ग..

- we

- वेब

- वेबसाइट

- कुंआ

- थे

- क्या

- कब

- या

- कौन कौन से

- कौन

- व्यापक रूप से

- बड़े पैमाने पर

- चौडाई

- मर्जी

- साथ में

- बिना

- शब्द

- काम

- व्यायाम

- काम किया

- विश्व

- होगा

- साल

- कल

- आप

- आपका

- जेफिरनेट

![S3 Ep98: लास्टपास गाथा - क्या हमें पासवर्ड मैनेजर का उपयोग बंद कर देना चाहिए? [ऑडियो + टेक्स्ट] S3 Ep98: लास्टपास गाथा - क्या हमें पासवर्ड मैनेजर का उपयोग बंद कर देना चाहिए? [ऑडियो + टेक्स्ट] प्लेटोब्लॉकचैन डेटा इंटेलिजेंस। लंबवत खोज। ऐ.](https://platoblockchain.com/wp-content/uploads/2022/09/bn-1200-300x157.png)