पूरी तरह से अपडेट किए गए UEFI सिस्टम पर UEFI सिक्योर बूट को दरकिनार करते हुए पहला इन-द-वाइल्ड UEFI बूटकिट अब एक वास्तविकता है

हाल के वर्षों में खोजी गई यूईएफआई कमजोरियों की संख्या और उन्हें पैच करने में विफलता या एक उचित समय खिड़की के भीतर कमजोर बायनेरिज़ को रद्द करना खतरे के अभिनेताओं द्वारा ध्यान नहीं दिया गया है। नतीजतन, पहला सार्वजनिक रूप से ज्ञात यूईएफआई बूटकिट आवश्यक प्लेटफॉर्म सुरक्षा सुविधा - यूईएफआई सिक्योर बूट - को दरकिनार कर अब एक वास्तविकता है। इस ब्लॉगपोस्ट में हम इस यूईएफआई बूटकिट का पहला सार्वजनिक विश्लेषण प्रस्तुत करते हैं, जो यूईएफआई सिक्योर बूट सक्षम के साथ पूरी तरह से अद्यतित विंडोज 11 सिस्टम पर भी चलने में सक्षम है। बूटकिट की कार्यक्षमता और इसकी अलग-अलग विशेषताएं हमें यह विश्वास दिलाती हैं कि हम एक बूटकिट के साथ काम कर रहे हैं जिसे कहा जाता है काले कमल, हैकिंग मंचों पर बेचा जा रहा यूईएफआई बूटकिट कम से कम अक्टूबर 5,000 से $2022 के लिए।

UEFI बूटकिट बहुत शक्तिशाली खतरे हैं, OS बूट प्रक्रिया पर पूर्ण नियंत्रण रखते हैं और इस प्रकार विभिन्न OS सुरक्षा तंत्रों को अक्षम करने और प्रारंभिक OS स्टार्टअप चरणों में अपने स्वयं के कर्नेल-मोड या उपयोगकर्ता-मोड पेलोड को तैनात करने में सक्षम हैं। यह उन्हें बहुत चुपके से और उच्च विशेषाधिकारों के साथ संचालित करने की अनुमति देता है। अब तक, जंगली और सार्वजनिक रूप से वर्णित कुछ ही खोजे गए हैं (उदाहरण के लिए, एकाधिक दुर्भावनापूर्ण ईएफआई नमूने हमने 2020 में खोज की, या पूरी तरह से चित्रित यूईएफआई बूटकिट जैसे कि पिछले साल हमारी खोज - द ईस्पेक्टर बूटकिट - या FinSpy बूटकिट कैस्पर्सकी के शोधकर्ताओं द्वारा खोजा गया)।

फर्मवेयर इम्प्लांट्स की तुलना में यूईएफआई बूटकिट्स चुपके से खो सकते हैं - जैसे लोजक्स; 2018 में हमारी टीम द्वारा खोजा गया पहला इन-द-वाइल्ड यूईएफआई फर्मवेयर इम्प्लांट - क्योंकि बूटकिट आसानी से सुलभ FAT32 डिस्क विभाजन पर स्थित हैं। हालाँकि, बूटलोडर के रूप में चलने से उन्हें फ़र्मवेयर इम्प्लांट जैसी लगभग समान क्षमताएँ मिलती हैं, लेकिन बहुस्तरीय SPI फ़्लैश सुरक्षा, जैसे BWE, BLE, और PRx सुरक्षा बिट्स, या हार्डवेयर द्वारा प्रदान की जाने वाली सुरक्षा (जैसे Intel बूट गार्ड) पर काबू पाने के बिना ). ज़रूर, यूईएफआई सिक्योर बूट यूईएफआई बूटकिट्स के रास्ते में खड़ा है, लेकिन ज्ञात कमजोरियों की एक गैर-नगण्य संख्या है जो इस आवश्यक सुरक्षा तंत्र को बायपास करने की अनुमति देती है। और इसमें से सबसे बुरी बात यह है कि उनमें से कुछ अभी भी अप-टू-डेट सिस्टम पर इस लेखन के समय भी आसानी से शोषक हैं - जिसमें ब्लैक लोटस द्वारा शोषण किया गया भी शामिल है।

हमारी जांच 2022 के अंत में हमारे टेलीमेट्री में ब्लैकलोटस उपयोगकर्ता-मोड घटक - एक HTTP डाउनलोडर - के रूप में सामने आने पर कुछ हिट के साथ शुरू हुई। प्रारंभिक मूल्यांकन के बाद, नमूनों में पाए गए कोड पैटर्न हमें छह ब्लैकलोटस की खोज में लाए। इंस्टॉलर (दोनों VirusTotal और हमारे अपने टेलीमेट्री में)। इसने हमें पूरी निष्पादन श्रृंखला का पता लगाने और यह महसूस करने की अनुमति दी कि हम यहां जो काम कर रहे थे वह केवल नियमित मैलवेयर नहीं है।

BlackLotus के बारे में मुख्य बिंदु और इससे संबंधित घटनाओं की श्रृंखला का सारांश देने वाली समयरेखा निम्नलिखित हैं:

- यह यूईएफआई सिक्योर बूट सक्षम के साथ नवीनतम, पूरी तरह से पैच किए गए विंडोज 11 सिस्टम पर चलने में सक्षम है।

- यह एक वर्ष से अधिक पुरानी भेद्यता का शोषण करता है (CVE-2022-21894) UEFI सिक्योर बूट को बायपास करने और बूटकिट के लिए दृढ़ता स्थापित करने के लिए। यह इस भेद्यता का पहला सार्वजनिक रूप से ज्ञात, इन-द-वाइल्ड दुरुपयोग है।

- हालाँकि Microsoft के जनवरी 2022 के अपडेट में भेद्यता को ठीक कर दिया गया था, फिर भी इसका शोषण प्रभावित होने के कारण संभव है, वैध रूप से हस्ताक्षरित बायनेरिज़ को अभी भी इसमें नहीं जोड़ा गया है यूईएफआई निरसन सूची. ब्लैकलोटस इसका लाभ उठाता है, भेद्यता का फायदा उठाने के लिए सिस्टम में वैध - लेकिन कमजोर - बायनेरिज़ की अपनी प्रतियां लाता है।

- यह बिटलॉकर, एचवीसीआई और विंडोज डिफेंडर जैसे ओएस सुरक्षा तंत्र को अक्षम करने में सक्षम है।

- एक बार इंस्टॉल हो जाने के बाद, बूटकिट का मुख्य लक्ष्य एक कर्नेल ड्राइवर (जो, अन्य बातों के अलावा, बूटकिट को हटाने से बचाता है) को तैनात करना है, और एक HTTP डाउनलोडर जो C&C के साथ संचार के लिए जिम्मेदार है और अतिरिक्त उपयोगकर्ता-मोड या कर्नेल-मोड पेलोड लोड करने में सक्षम है। .

- ब्लैक लोटस को कम से कम 6 अक्टूबर से भूमिगत मंचों पर विज्ञापित और बेचा गया हैth, 2022। इस ब्लॉगपोस्ट में, हम सबूत पेश करते हैं कि बूटकिट वास्तविक है, और विज्ञापन केवल एक घोटाला नहीं है।

- दिलचस्प बात यह है कि हमारे द्वारा विश्लेषण किए गए कुछ ब्लैकलोटस इंस्टालर बूटकिट इंस्टॉलेशन के साथ आगे नहीं बढ़ते हैं यदि समझौता किया हुआ होस्ट निम्नलिखित स्थानों में से एक का उपयोग करता है:

- रोमानियाई (मोल्दोवा), आरओ-एमडी

- रूसी (मोल्दोवा), आरयू-एमडी

- रूसी (रूस), ru-RU

- यूक्रेनी (यूक्रेन), यूके-यूए

- बेलारूसी (बेलारूस), be-BY

- अर्मेनियाई (आर्मेनिया), हाई-एएम

- कजाख (कजाकिस्तान), केके-केजेड

ब्लैकलोटस से संबंधित अलग-अलग घटनाओं की समयरेखा चित्र 1 में दिखाई गई है।

जैसा कि पहले ही उल्लेख किया गया है, बूटकिट को कम से कम 6 अक्टूबर से भूमिगत मंचों पर बेचा गया हैth, 2022। इस बिंदु पर, हम अपनी टेलीमेट्री से सटीक वितरण चैनल की पहचान नहीं कर पाए हैं, जिसका उपयोग पीड़ितों को बूटकिट तैनात करने के लिए किया गया था। सार्वजनिक स्रोतों और हमारे टेलीमेट्री दोनों से ब्लैकलोटस के नमूनों की कम संख्या हमें प्राप्त करने में सक्षम है, हमें यह विश्वास दिलाता है कि बहुत से खतरे वाले अभिनेताओं ने अभी तक इसका उपयोग करना शुरू नहीं किया है। लेकिन जब तक ब्लैकलोटस निर्भर करता है, तब तक कमजोर बूटलोडर्स का निरसन नहीं होता है, हम चिंतित हैं कि यह बूटकिट बूटकिट की आसान तैनाती और प्रसार के लिए क्राइमवेयर समूहों की क्षमताओं के आधार पर प्रसिद्ध क्रिमवेयर समूहों के हाथों में आने पर चीजें तेजी से बदल जाएंगी। मैलवेयर उनके botnets का उपयोग कर।

क्या यह वास्तव में ब्लैकलोटस है?

ब्लैकलोटस के बारे में जानकारी का सारांश देने वाले कई लेख या पोस्ट हैं (यहाँ उत्पन्न करें, यहाँ उत्पन्न करें और यहाँ उत्पन्न करें और बहुत कुछ...), सभी भूमिगत हैकिंग मंचों पर बूटकिट डेवलपर द्वारा प्रदान की गई जानकारी के आधार पर। अब तक, किसी ने भी इन दावों की पुष्टि या खंडन नहीं किया है।

बूटकिट नमूनों की रिवर्स इंजीनियरिंग के दौरान हमने जो पाया उसकी तुलना में उपलब्ध प्रकाशनों के दावों का सारांश यहां दिया गया है:

- हैकिंग मंचों पर ब्लैकलोटस के विज्ञापन का दावा है कि इसमें एकीकृत सुरक्षित बूट बायपास की सुविधा है. यूईएफआई निरस्तीकरण सूची में कमजोर ड्राइवरों को जोड़ना वर्तमान में असंभव है, क्योंकि भेद्यता सैकड़ों बूटलोडर्स को प्रभावित करती है जो आज भी उपयोग किए जाते हैं। ✅

- सच: यह शोषण करता है CVE-2022-21894 सुरक्षित बूट को तोड़ने और यूईएफआई-सिक्योर-बूट-सक्षम सिस्टम पर दृढ़ता हासिल करने के लिए। इसका उपयोग करने वाले कमजोर ड्राइवर अभी भी नवीनतम में निरस्त नहीं किए गए हैं डीबीएक्स, लिखने के समय।

- हैकिंग फ़ोरम पर ब्लैकलोटस के विज्ञापन का दावा है कि बूटकिट में अंतर्निहित रिंग0/कर्नेल हटाने के विरुद्ध सुरक्षा है। ✅

- सही: इसका कर्नेल ड्राइवर EFI सिस्टम पार्टीशन (ESP) पर अपनी फाइलों से संबंधित हैंडल को बंद होने से बचाता है। सुरक्षा की एक अतिरिक्त परत के रूप में, इन हैंडल की लगातार निगरानी की जाती है और इनमें से किसी भी हैंडल के बंद होने पर ब्लू स्क्रीन ऑफ डेथ (BSOD) चालू हो जाता है, जैसा कि ऊपर दिए गए विवरण में वर्णित है। ईएसपी पर बूटकिट फाइलों को हटाने से सुरक्षित करना अनुभाग।

- हैकिंग फ़ोरम पर ब्लैकलोटस के विज्ञापन का दावा है कि यह मैलवेयर विश्लेषण प्रयासों को ब्लॉक करने के लिए एंटी-वर्चुअल-मशीन (एंटी-वीएम), एंटी-डीबग और कोड ऑबफसकेशन सुविधाओं के साथ आता है। ✅

- सच: इसमें विभिन्न एंटी-वीएम, एंटी-डीबग और ऑबफ्यूजेशन तकनीकें शामिल हैं, जिससे इसे दोहराना या विश्लेषण करना कठिन हो जाता है। हालाँकि, हम निश्चित रूप से यहाँ किसी भी सफलता या उन्नत विरोधी विश्लेषण तकनीकों के बारे में बात नहीं कर रहे हैं, क्योंकि उन्हें थोड़े से प्रयास से आसानी से दूर किया जा सकता है।

- हैकिंग मंचों पर ब्लैकलोटस के विज्ञापन का दावा है कि इसका उद्देश्य HTTP डाउनलोडर के रूप में कार्य करना है। ✅

- सत्य: इसका अंतिम घटक HTTP डाउनलोडर के रूप में कार्य करता है, जैसा कि में वर्णित है HTTP डाउनलोडर अनुभाग

- हैकिंग मंचों पर ब्लैकलोटस के विज्ञापन का दावा है कि HTTP डाउनलोडर एक वैध प्रक्रिया के भीतर सिस्टम खाते के तहत चलता है। ✅

- सच: इसका HTTP डाउनलोडर अंदर चलता है winlogon.exe प्रक्रिया संदर्भ.

- हैकिंग मंचों पर ब्लैकलोटस के विज्ञापन में यह दावा किया गया है केवल 80 केबी के ऑन-डिस्क आकार वाला एक छोटा बूटकिट। ✅

- सच: नमूने हम वास्तव में प्राप्त करने में सक्षम थे लगभग 80 केबी हैं।

- हैकिंग मंचों पर ब्लैकलोटस के विज्ञापन का दावा है कि यह कर सकता है एचवीसीआई, बिटलॉकर, विंडोज डिफेंडर जैसे अंतर्निहित विंडोज सुरक्षा सुरक्षा को अक्षम करें और उपयोगकर्ता खाता नियंत्रण (यूएसी) को बायपास करें। ✅

इन तथ्यों के आधार पर, हम उच्च विश्वास के साथ विश्वास करते हैं कि जंगल में हमने जो बूटकिट खोजी है वह ब्लैकलोटस यूईएफआई बूटकिट है।

हमले का अवलोकन

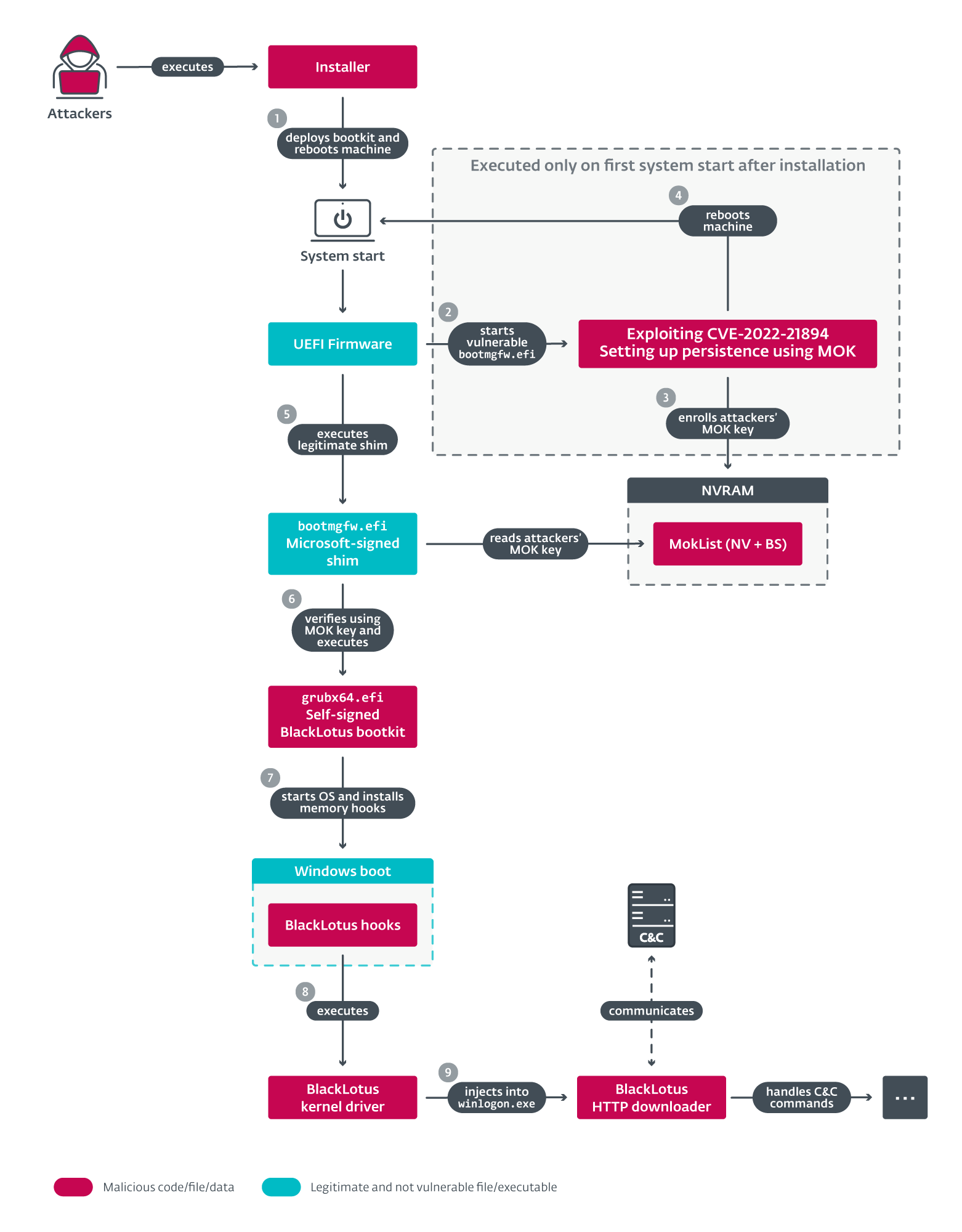

ब्लैकलोटस समझौता श्रृंखला की एक सरलीकृत योजना चित्र 2 में दिखाई गई है। इसमें तीन मुख्य भाग होते हैं:

- यह एक इंस्टॉलर (चित्र 1 में चरण 2) के निष्पादन के साथ शुरू होता है, जो बूटकिट की फाइलों को EFI सिस्टम विभाजन में तैनात करने, HVCI और BitLocker को अक्षम करने और फिर मशीन को रिबूट करने के लिए जिम्मेदार है।

- पहले रिबूट के बाद, CVE-2022-21894 का शोषण और बाद में हमलावरों का नामांकन ' मशीन मालिक कुंजी (MOK) होता है, UEFI सुरक्षित बूट सक्षम वाले सिस्टम पर भी दृढ़ता प्राप्त करने के लिए। मशीन को फिर से रिबूट किया जाता है (चित्र 2 में चरण 4-2)।

- बाद के सभी बूटों में, स्व-हस्ताक्षरित यूईएफआई बूटकिट को निष्पादित किया जाता है और इसके कर्नेल ड्राइवर और उपयोगकर्ता-मोड पेलोड, HTTP डाउनलोडर दोनों को तैनात किया जाता है। साथ में, ये घटक C&C सर्वर से अतिरिक्त उपयोगकर्ता-मोड और ड्राइवर घटकों को डाउनलोड और निष्पादित करने में सक्षम हैं और बूटकिट को हटाने से बचाते हैं (चित्र 5 में चरण 9-2)।

दिलचस्प कलाकृतियाँ

भले ही हम मानते हैं कि यह ब्लैकलोटस यूईएफआई बूटकिट है, हमने जिन नमूनों का विश्लेषण किया उनमें हमें इस नाम का कोई संदर्भ नहीं मिला। इसके बजाय, कोड संदर्भों से भरा है हिगुरशी जब वे रोते हैं एनीम श्रृंखला, उदाहरण के लिए व्यक्तिगत घटक नामों में, जैसे higurashi_installer_uac_module.dll और higurashi_kernel.sys, और स्व-हस्ताक्षरित प्रमाणपत्र में भी बूटकिट बाइनरी पर हस्ताक्षर करने के लिए उपयोग किया जाता है (चित्र 3 में दिखाया गया है)।

इसके अतिरिक्त, कोड डिक्रिप्ट करता है लेकिन कभी भी ब्लैकलोटस लेखक के संदेशों वाले विभिन्न स्ट्रिंग्स का उपयोग नहीं करता है (जैसा कि चित्र 4 में दिखाया गया है - ध्यान दें, कि hasherezade एक प्रसिद्ध शोधकर्ता और विभिन्न मैलवेयर-विश्लेषण उपकरणों के लेखक हैं), या विभिन्न गीतों, खेलों या श्रृंखलाओं के कुछ यादृच्छिक उद्धरण।

स्थापना प्रक्रिया

हम ब्लैकलोटस इंस्टालर के विश्लेषण से शुरू करते हैं। ऐसा लगता है कि बूटकिट इंस्टॉलर के रूप में वितरित किया गया है जो दो संस्करणों में आता है - ऑफ़लाइन और ऑनलाइन। इन दोनों के बीच का अंतर यह है कि वे वैध (लेकिन कमजोर) विंडोज बायनेरिज़ प्राप्त करते हैं, बाद में सुरक्षित बूट को बायपास करने के लिए उपयोग किया जाता है।

- ऑफ़लाइन संस्करणों में, Windows बायनेरिज़ इंस्टॉलर में एम्बेडेड होते हैं

- ऑनलाइन संस्करणों में, विंडोज़ बायनेरिज़ को सीधे माइक्रोसॉफ्ट प्रतीक स्टोर से डाउनलोड किया जाता है। अब तक, हमने निम्नलिखित विंडोज बायनेरिज़ को ब्लैकलोटस बूटकिट द्वारा दुर्व्यवहार करते हुए देखा है:

- https://msdl.microsoft.com/download/symbols/bootmgfw.efi/7144BCD31C0000/bootmgfw.efi

- https://msdl.microsoft.com/download/symbols/bootmgr.efi/98B063A61BC000/bootmgr.efi

- https://msdl.microsoft.com/download/symbols/hvloader.efi/559F396411D000/hvloader.efi

इंस्टॉलर का लक्ष्य स्पष्ट है - यह Windows सुरक्षा सुविधाओं जैसे BitLocker डिस्क एन्क्रिप्शन और HVCI को अक्षम करने के लिए और ESP को दुर्भावनापूर्ण बूटकिट सहित कई फ़ाइलों की तैनाती के लिए ज़िम्मेदार है। एक बार समाप्त होने के बाद, यह गिराई गई फ़ाइलों को अपना काम करने देने के लिए समझौता किए गए मशीन को रिबूट करता है - यह सुनिश्चित करने के लिए कि स्व-हस्ताक्षरित यूईएफआई बूटकिट को यूईएफआई सुरक्षित बूट सुरक्षा स्थिति की परवाह किए बिना, हर सिस्टम स्टार्ट पर चुपचाप निष्पादित किया जाएगा।

चरण 0 - आरंभीकरण और (संभावित) उत्थान

जब इंस्टॉलर निष्पादित किया जाता है, तो यह जांचता है कि क्या उसके पास पर्याप्त विशेषाधिकार हैं (कम से कम व्यवस्थापक की आवश्यकता है) बाकी फाइलों को ईएसपी में तैनात करने और उन्नत प्रक्रिया की आवश्यकता वाले अन्य कार्यों को करने के लिए - जैसे एचवीसीआई को बंद करना या बिटलॉकर को अक्षम करना। यदि ऐसा नहीं है, तो यह यहां विस्तार से वर्णित यूएसी बायपास विधि का उपयोग करके इंस्टॉलर को फिर से निष्पादित करके ऊपर उठाने का प्रयास करता है: कार्यक्रम संगतता सहायक के माध्यम से यूएसी बायपास.

आवश्यक विशेषाधिकारों के साथ, यह जारी है, उपलब्ध विंडोज एपीआई फ़ंक्शन का उपयोग करके सिक्योरबूट यूईएफआई चर के मान को पढ़कर यूईएफआई सुरक्षित बूट स्थिति की जांच करना और सीधे एक्सेस करके विंडोज संस्करण का निर्धारण करना। KUSER_SHARED_DATA संरचना क्षेत्र एनटीमेजरसंस्करण और NtMinorसंस्करण याद में। यह यह तय करने के लिए करता है कि पीड़ित के सिस्टम पर बूटकिट को तैनात करने के लिए यूईएफआई सिक्योर बूट को बायपास करना आवश्यक है या नहीं (चूंकि सिक्योर बूट सपोर्ट पहली बार विंडोज 8 में जोड़ा गया था और किसी भी मशीन पर सक्षम नहीं हो सकता है)।

अगले चरणों पर आगे बढ़ने से पहले, यह वैध Windows बूट प्रबंधक का नाम बदल देता है (Bootmgfw.efi) बाइनरी में स्थित है ईएसपी: EFIMicrosoftBoot निर्देशिका में winload.efi. यह नाम बदला Bootmgfw.efi बैकअप का उपयोग बाद में बूटकिट द्वारा ओएस को लॉन्च करने के लिए किया जाता है, या यदि सी एंड सी सर्वर से "अनइंस्टॉल" कमांड प्राप्त होता है तो मूल बूट श्रृंखला को पुनर्प्राप्त करने के लिए - अधिक में सी एंड सी संचार अनुभाग।

चरण 1 - फ़ाइलें तैनात करना

यदि UEFI सुरक्षित बूट सक्षम है, तो इंस्टॉलर एकाधिक फ़ाइलों को ईएसपी:/ईएफआई/माइक्रोसॉफ्ट/बूट/ और ईएसपी:/system32/ निर्देशिका। जबकि पूर्व विंडोज द्वारा उपयोग की जाने वाली एक मानक निर्देशिका है, बाद वाला इंस्टॉलर द्वारा बनाया गया एक कस्टम फ़ोल्डर है।

निष्पादन श्रृंखला में प्रत्येक फ़ाइल की भूमिका की संक्षिप्त व्याख्या के साथ इंस्टॉलर द्वारा हटाई गई फ़ाइलों की एक सूची तालिका 1 में प्रदान की गई है। हम बाद में विस्तार से बताएंगे कि निष्पादन श्रृंखला कैसे काम करती है; अब बस ध्यान दें कि दुर्भावनापूर्ण फ़ाइलों के साथ कई वैध Microsoft-हस्ताक्षरित फ़ाइलें हटा दी जाती हैं।

तालिका 1. UEFI सुरक्षित बूट सक्षम वाले सिस्टम पर BlackLotus इंस्टॉलर द्वारा तैनात की गई फ़ाइलें

| फ़ोल्डर | फ़ाइल का नाम | Description |

|---|---|---|

| ईएसपी: EFIMicrosoftBoot | grubx64.efi | ब्लैकलोटस बूटकिट, दुर्भावनापूर्ण स्व-हस्ताक्षरित यूईएफआई अनुप्रयोग। |

| बूटलोड.ईएफआई | वैध माइक्रोसॉफ्ट-हस्ताक्षरित परत बाइनरी (अस्थायी नाम, बाद में बदल देता है Bootmgfw.efi बाद CVE-2022-21894 शोषण)। | |

| Bootmgfw.efi | वैध, लेकिन कमजोर (CVE-2022-21894) विंडोज बूट मैनेजर बाइनरी, इंस्टॉलर में एम्बेडेड या सीधे माइक्रोसॉफ्ट सिंबल स्टोर से डाउनलोड किया गया। | |

| बीसीडी | हमलावरों का रिवाज बूट विन्यास डेटा (BCD) स्टोर में उपयोग किया जाता है CVE-2022-21894 शोषण श्रृंखला। | |

| बीसीडीआर | पीड़ित के मूल बीसीडी स्टोर का बैकअप। | |

| ईएसपी: सिस्टम 32 | hvloader.efi | वैध, लेकिन कमजोर (CVE-2022-21894) विंडोज हाइपरविजर लोडर बाइनरी, एक इंस्टॉलर के अंदर एम्बेड किया गया या सीधे माइक्रोसॉफ्ट सिंबल स्टोर से डाउनलोड किया गया। |

| Bootmgr.efi | वैध, लेकिन कमजोर (CVE-2022-21894) विंडोज बूट मैनेजर बाइनरी, एक इंस्टॉलर के अंदर एम्बेड किया गया या सीधे माइक्रोसॉफ्ट सिंबल स्टोर से डाउनलोड किया गया। | |

| mcupdate_AuthenticAMD.dll | दुर्भावनापूर्ण स्व-हस्ताक्षरित देशी पीई बाइनरी। यह फ़ाइल द्वारा निष्पादित किया गया है hvloader.efi सफल CVE-2022-21894 शोषण के बाद (AMD CPU का उपयोग करने वाले सिस्टम पर)। | |

| mcupdate_GenuineIntel.dll | दुर्भावनापूर्ण स्व-हस्ताक्षरित देशी पीई बाइनरी। यह फ़ाइल द्वारा निष्पादित किया गया है hvloader.efi सफल होने के बाद CVE-2022-21894 शोषण (इंटेल सीपीयू का उपयोग करने वाले सिस्टम पर)। | |

| बीसीडी | हमलावरों के कस्टम बीसीडी में इस्तेमाल किया गया CVE-2022-21894 शोषण श्रृंखला। |

ऐसे मामलों में जब पीड़ित यूईएफआई सिक्योर बूट का समर्थन नहीं करने वाला विंडोज संस्करण चला रहा है, या जब यह अक्षम है, तो तैनाती काफी सीधी है। दुर्भावनापूर्ण बूटकिट को तैनात करने के लिए केवल एक चीज की आवश्यकता होती है जो मौजूदा विंडोज बूट मैनेजर (Bootmgfw.efi) बाइनरी में ईएसपी: EFIMicrosoftBoot निर्देशिका, हमलावरों के स्व-हस्ताक्षरित दुर्भावनापूर्ण UEFI एप्लिकेशन के साथ। चूंकि यूईएफआई सुरक्षित बूट अक्षम है (और इस प्रकार बूट के दौरान कोई अखंडता सत्यापन नहीं किया जाता है), शोषण आवश्यक नहीं है और यूईएफआई फर्मवेयर बिना किसी सुरक्षा उल्लंघन के दुर्भावनापूर्ण बूट प्रबंधक को निष्पादित करता है।

चरण 2 - हाइपरविजर-संरक्षित कोड इंटीग्रिटी (HVCI) को अक्षम करना

कस्टम अहस्ताक्षरित कर्नेल कोड को बाद में चलाने में सक्षम होने के लिए, इंस्टॉलर को यह सुनिश्चित करना होगा एचवीसीआई सिस्टम पर अक्षम है। हमारे ESET सहयोगियों में से एक ने 2022 में इस विषय पर एक बहुत ही जानकारीपूर्ण ब्लॉगपोस्ट लिखा था (हस्ताक्षरित कर्नेल ड्राइवर - विंडोज़ कोर के लिए असुरक्षित गेटवे):

वर्चुअलाइजेशन-आधारित सुरक्षा (वीबीएस) कई सुरक्षा सुविधाएँ प्रदान करता है जिनमें सबसे प्रमुख है हाइपरवाइज़र-प्रोटेक्टेड कोड इंटीग्रिटी (एचवीसीआई), जो एक स्टैंडअलोन सुविधा के रूप में भी आती है। एचवीसीआई कर्नेल में कोड अखंडता को लागू करता है और केवल हस्ताक्षरित कोड को निष्पादित करने की अनुमति देता है। यह अहस्ताक्षरित कर्नेल कोड को निष्पादित करने या दुर्भावनापूर्ण ड्राइवरों को लोड करने के लिए कमजोर ड्राइवरों को प्रभावी ढंग से रोकता है (इस्तेमाल की गई शोषण विधि के बावजूद) और ऐसा लगता है कि मैलवेयर कमजोर ड्राइवरों को दुर्भावनापूर्ण कोड लोड करने के लिए दुर्व्यवहार कर रहा था Microsoft द्वारा इस सुविधा को लागू करने के पीछे मुख्य प्रेरणाएँ.

जैसा कि चित्र 5 में दिखाया गया है, इस सुविधा को अक्षम करने के लिए, इंस्टॉलर सक्षम रजिस्ट्री मान को इसके अंतर्गत सेट करता है HypervisorEnantedCodeIntegrity रजिस्ट्री कुंजी शून्य करने के लिए।

चित्र 5. एचवीसीआई को अक्षम करने के लिए जिम्मेदार ब्लैकलोटस इंस्टॉलर फ़ंक्शन का हेक्स-रे डिकंपिल्ड कोड

चरण 3 - BitLocker को अक्षम करना

इंस्टॉलर द्वारा निष्क्रिय की गई अगली सुविधा है BitLocker ड्राइव एन्क्रिप्शन. इसका कारण यह है कि BitLocker को एक साथ मिलाकर इस्तेमाल किया जा सकता है विश्वसनीय प्लेटफ़ॉर्म मॉड्यूल (TPM) यह सुनिश्चित करने के लिए कि बिटलॉकर ड्राइव एन्क्रिप्शन को सिस्टम पर कॉन्फ़िगर किया गया था, सुरक्षित बूट सहित विभिन्न बूट फ़ाइलों और कॉन्फ़िगरेशन के साथ छेड़छाड़ नहीं की गई है। यह ध्यान में रखते हुए कि इंस्टॉलर एक समझौता मशीन पर विंडोज बूट श्रृंखला को संशोधित करता है, बिटलॉकर को टीपीएम समर्थन वाले सिस्टम के लिए चालू रखने से अगले बूटअप पर बिटलॉकर रिकवरी स्क्रीन हो जाएगी और पीड़ित को सूचित करेगा कि सिस्टम से समझौता किया गया था।

इस सुरक्षा को अक्षम करने के लिए, ब्लैकलोटस इंस्टॉलर:

- के तहत सभी संस्करणों के माध्यम से चलता है RootCIMV2SecurityMicrosoftVolumeएन्क्रिप्शन WMI नामस्थान और कॉल करके उनकी सुरक्षा स्थिति की जाँच करता है GetProtectionStatus की विधि Win32_एन्क्रिप्टेबल वॉल्यूम डब्ल्यूएमआई वर्ग

- BitLocker द्वारा संरक्षित लोगों के लिए, यह कॉल करता है की-प्रोटेक्टर्स को अक्षम करें के साथ विधि गिनती अक्षम करें पैरामीटर शून्य पर सेट है, जिसका अर्थ है कि सुरक्षा तब तक निलंबित रहेगी जब तक कि इसे मैन्युअल रूप से सक्षम नहीं किया जाता है

आवश्यक सुरक्षा अक्षम और सभी फाइलों को तैनात करने के साथ, इंस्टॉलर अगले सिस्टम पुनरारंभ के दौरान हटाए जाने के लिए खुद को पंजीकृत करता है और मशीन को CVE-2022-21894 के शोषण के लिए आगे बढ़ने के लिए रिबूट करता है।

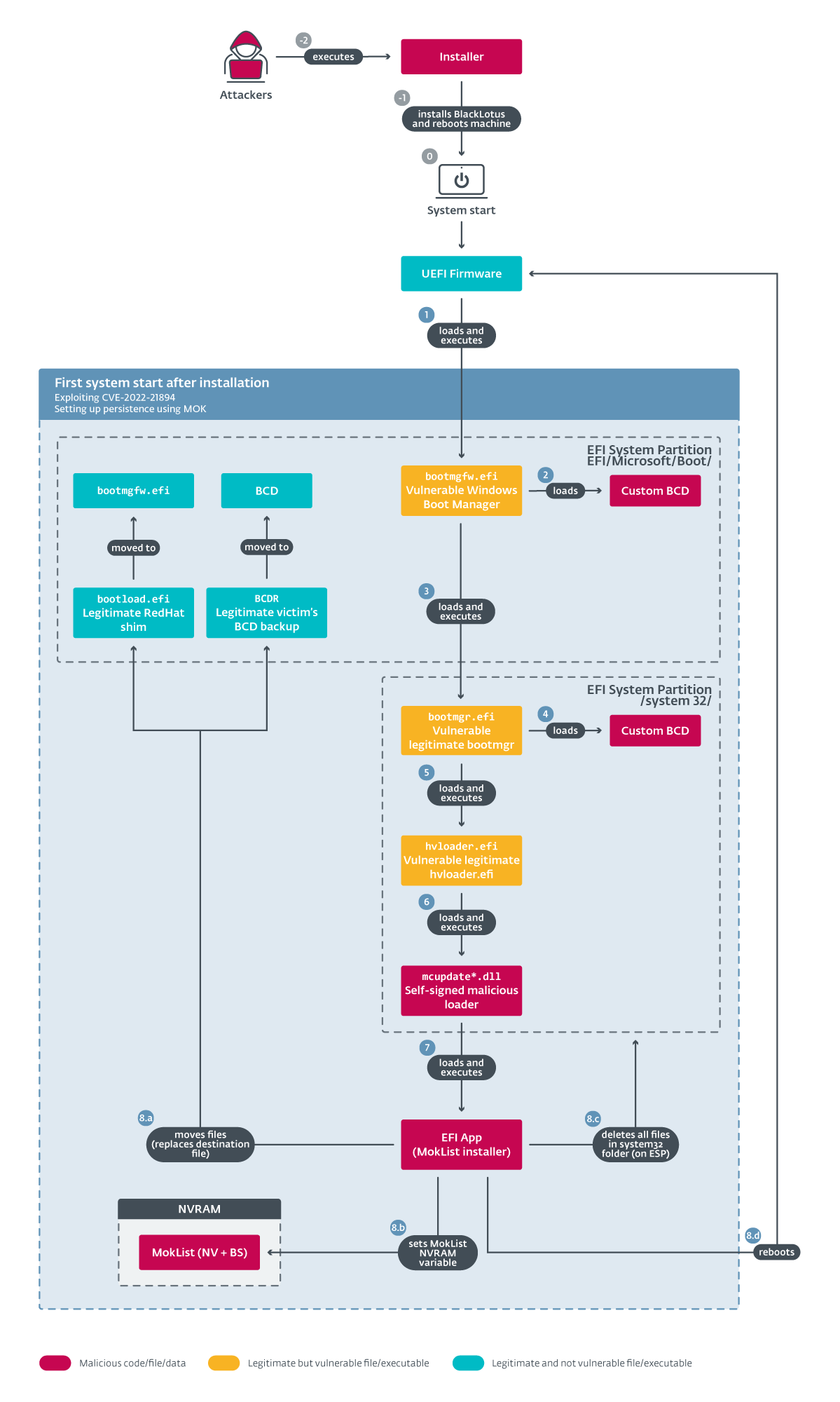

सुरक्षित बूट को बायपास करना और दृढ़ता स्थापित करना

इस भाग में, हम करीब से देखते हैं कि कैसे ब्लैकलोटस यूईएफआई सिक्योर बूट सक्षम के साथ सिस्टम पर दृढ़ता प्राप्त करता है। जैसा कि हम जिस निष्पादन श्रृंखला का वर्णन करने जा रहे हैं, वह काफी जटिल है, हम पहले बुनियादी सिद्धांतों की व्याख्या करेंगे और फिर तकनीकी विवरणों में गहराई तक जाएंगे।

संक्षेप में, इस प्रक्रिया में दो प्रमुख चरण होते हैं:

- सुरक्षित बूट सुविधा को बायपास करने और बूटकिट स्थापित करने के लिए CVE-2022-21894 का उपयोग करना। यह शुरुआती बूट चरणों में मनमाना कोड निष्पादन की अनुमति देता है, जहां प्लेटफॉर्म अभी भी फर्मवेयर के स्वामित्व में है और यूईएफआई बूट सर्विसेज फ़ंक्शन अभी भी उपलब्ध हैं। यह हमलावरों को कई ऐसे काम करने की अनुमति देता है जो उन्हें यूईएफआई सिक्योर बूट सक्षम मशीन पर भौतिक पहुंच के बिना करने में सक्षम नहीं होना चाहिए, जैसे बूट-सर्विसेज-ओनली एनवीआरएएम चर को संशोधित करना। और अगले चरण में बूटकिट के लिए दृढ़ता स्थापित करने के लिए हमलावर इसी का लाभ उठाते हैं। शोषण के बारे में अधिक जानकारी में पाया जा सकता है सीवीई-2022-21894 का शोषण अनुभाग।

- अपने स्वयं के MOK को लिखकर दृढ़ता स्थापित करना मोकलिस्ट, बूट-सर्विसेज-ओनली एनवीआरएएम वेरिएबल। ऐसा करने से, यह वैध Microsoft-हस्ताक्षरित का उपयोग कर सकता है परत अपने स्व-हस्ताक्षरित को लोड करने के लिए (लिखी गई कुंजी से संबंधित निजी कुंजी द्वारा हस्ताक्षरित मोकलिस्ट) हर बूट पर भेद्यता का फायदा उठाने के बजाय यूईएफआई बूटकिट। इसके बारे में अधिक में बूटकिट दृढ़ता अनुभाग।

अगले दो खंडों में विस्तृत विश्लेषण को आसान बनाने के लिए, हम निष्पादन आरेख, चित्र 6 में दिखाए गए चरणों का पालन करेंगे।

सीवीई-2022-21894 का शोषण

सिक्योर बूट को बायपास करने के लिए, ब्लैकलोटस उपयोग करता है बैटन ड्रॉप (CVE-2022-21894): सिक्योर बूट सिक्योरिटी फ़ीचर बायपास भेद्यता. सिस्टम सुरक्षा पर इसके उच्च प्रभाव के बावजूद, इस भेद्यता को उतना सार्वजनिक ध्यान नहीं मिला, जितना कि यह हकदार था। हालाँकि Microsoft के जनवरी 2022 के अपडेट में भेद्यता को ठीक कर दिया गया था, फिर भी इसका शोषण संभव है क्योंकि प्रभावित बायनेरिज़ को अभी भी इसमें नहीं जोड़ा गया है यूईएफआई निरसन सूची. नतीजतन, हमलावर इस भेद्यता का फायदा उठाने के लिए और अप-टू-डेट यूईएफआई सिस्टम पर सुरक्षित बूट को बायपास करने के लिए कमजोर बायनेरिज़ की अपनी प्रतियां अपने पीड़ितों की मशीनों में ला सकते हैं।

इसके अलावा, इस भेद्यता के लिए एक प्रूफ ऑफ कॉन्सेप्ट (PoC) शोषण अगस्त 2022 से सार्वजनिक रूप से उपलब्ध है। पहले BlackLotus VirusTotal सबमिशन (चित्र 1 देखें) की तारीख को ध्यान में रखते हुए, मैलवेयर डेवलपर ने संभवतः उपलब्ध PoC को अपनी आवश्यकताओं के बिना अनुकूलित किया है यह शोषण कैसे काम करता है, इसकी गहरी समझ की जरूरत है।

आइए भेद्यता के एक संक्षिप्त परिचय के साथ शुरू करें, ज्यादातर साथ में प्रकाशित राइट-अप से मुख्य बिंदुओं को सारांशित करते हैं GitHub पर पीओसी:

- प्रभावित विंडोज बूट एप्लिकेशन (जैसे Bootmgr.efi, hvloader.efi, winload.efi...) स्मृति से एक क्रमबद्ध सुरक्षित बूट नीति को हटाने की अनुमति दें - इससे पहले कि यह एप्लिकेशन द्वारा लोड हो जाए - का उपयोग करके स्मृति को कम करें बीसीडी बूट विकल्प।

- यह हमलावरों को अन्य खतरनाक बीसीडी विकल्पों का उपयोग करने की अनुमति देता है बूटडीबग, परीक्षण पर हस्ताक्षरया, nointegritychecks, इस प्रकार सिक्योर बूट को तोड़ रहा है।

- इस भेद्यता का फायदा उठाने के विभिन्न तरीके हैं - उनमें से तीन PoC रिपॉजिटरी में प्रकाशित हैं।

- एक उदाहरण के रूप में, PoCs में से एक दिखाता है कि कैसे वैध बनाने के लिए इसका शोषण किया जा सकता है hvloader.efi एक मनमाना, स्व-हस्ताक्षरित लोड करें mcupdate_ डीएलएल बाइनरी (जहाँ हो सकता है असली इंटेल or प्रामाणिकएएमडी, मशीन के CPU पर आधारित।)

अब, हम वर्णन करना जारी रखते हैं कि कैसे BlackLotus इस भेद्यता का शोषण करता है (नीचे दी गई सूची में संख्याएँ चित्र 6 में संबंधित चरणों का वर्णन करती हैं):

- इंस्टॉलर द्वारा मशीन को रिबूट करने के बाद, यूईएफआई फर्मवेयर पहले बूट विकल्प को लोड करने के साथ आगे बढ़ता है। विंडोज सिस्टम के लिए, पहला बूट विकल्प डिफ़ॉल्ट रूप से होता है Bootmgfw.efi में स्थित है ईएसपी:/ईएफआई/माइक्रोसॉफ्ट/बूट ईएसपी पर फ़ोल्डर। इस बार, मूल शिकार को अंजाम देने के बजाय Bootmgfw.efi (जिसे पहले नाम दिया गया था winload.efi इंस्टॉलर द्वारा), फर्मवेयर कमजोर को निष्पादित करता है - इंस्टॉलर द्वारा तैनात किया गया।

- बाद Bootmgfw.efi निष्पादित किया जाता है, तो यह BCD बूट विकल्प को लोड करता है, जिसे पहले इंस्टॉलर द्वारा संशोधित किया गया था। चित्रा 7 वैध बीसीडी और संशोधित एक की तुलना दिखाता है।

- जैसा कि आप चित्र 7 में देख सकते हैं (पथ को हरे रंग से रेखांकित किया गया है), वैध विंडोज बूट मैनेजर सामान्य रूप से विंडोज ओएस लोडर लोड करेगा (Windowssystem32winload.efi) एक डिफ़ॉल्ट बूट एप्लिकेशन के रूप में। लेकिन इस बार, संशोधित बीसीडी के साथ, यह कमजोर लोगों को लोड करना जारी रखता है ईएसपी: system32bootmgr.efi, के साथ islowmemory बीसीडी तत्व मान पर सेट है 0x10000000 और कस्टम: 22000023 बीसीडी तत्व अन्य हमलावरों के बीसीडी में संग्रहीत होने की ओर इशारा करता है ईएसपी: system32bcd. इन तत्वों का उपयोग करने की व्याख्या प्रकाशित में पाई जा सकती है PoC:

हमलावर को यह सुनिश्चित करने की आवश्यकता है कि क्रमबद्ध सुरक्षित बूट नीति ज्ञात भौतिक पते के ऊपर आवंटित की गई है।

[...]

RSI islowmemory तत्व का उपयोग यह सुनिश्चित करने के लिए किया जा सकता है कि भौतिक मेमोरी के सभी आवंटन निर्दिष्ट भौतिक पते से ऊपर हैं।

• विंडोज 10 के बाद से, यदि वीबीएस सक्षम है तो इस तत्व की अनुमति नहीं है, लेकिन जैसा कि बूट एप्लिकेशन आरंभीकरण के दौरान इसका उपयोग किया जाता है, मेमोरी से लोड होने से पहले सीरियलाइज्ड सिक्योर बूट पॉलिसी को पढ़ा जाता है BOOTMGR और एक कस्टम बीसीडी पथ निर्दिष्ट करना (उपयोग करना bcdfilepath तत्व उर्फ कस्टम: 22000023) इसे बायपास करने के लिए इस्तेमाल किया जा सकता है।

- अगले चरण में, निष्पादित ईएसपी: system32bootmgr.efi लोड करता है कि अतिरिक्त बीसीडी में स्थित है ईएसपी: system32bcd. इस अतिरिक्त बीसीडी की पार्स की गई सामग्री को चित्र 8 में दिखाया गया है।

चित्र 8. ब्लैकलोटस इंस्टॉलर द्वारा छोड़ा गया दूसरा बीसीडी - CVE-2022-21894 का शोषण करने के लिए उपयोग किया जाता है

- चित्र 8 में दिखाए गए बीसीडी फ़ाइल से लोड किए गए विकल्पों के कारण, Bootmgr.efi इंस्टॉलर द्वारा तैनात एक और कमजोर विंडोज बूट एप्लिकेशन को लोड करना जारी है - ईएसपी: system32hvloader.efi - जो कि विंडोज हाइपरविजर लोडर है। इससे भी महत्वपूर्ण बात, अतिरिक्त बीसीडी विकल्प उसी बीसीडी फ़ाइल में निर्दिष्ट हैं (चित्र 8 देखें):

- स्मृति को कम करें मान सेट के साथ 0x10000000

- nointegritychecks हाँ पर सेट करें

- और परीक्षण पर हस्ताक्षर, हाँ पर भी सेट है

और यहीं से जादू होता है। जैसा कि सीरियलाइज्ड सिक्योर बूट पॉलिसी को ऊपर भौतिक पतों में लोड किया जाना चाहिए 0x10000000 (की वजह से islowmemory पिछले चरणों में उपयोग किया गया), निर्दिष्ट करना स्मृति को कम करें तत्व इसे प्रभावी ढंग से हटा देगा - इस प्रकार, सुरक्षित बूट को तोड़ दें और खतरनाक बीसीडी विकल्पों के उपयोग की अनुमति दें nointegritychecks or परीक्षण पर हस्ताक्षर. इन विकल्पों का उपयोग करके, हमलावर बना सकते हैं hvloader.efi अपना स्वयं का, स्व-हस्ताक्षरित कोड निष्पादित करें।

- ऐसा करने के लिए, जैसा कि वर्णित है, वही ट्रिक PoC उपयोग किया जाता है: इसके निष्पादन के दौरान, वैध hvloader.efi लोड करता है और निष्पादित करता है mcupdate_{जेनुइनइंटेल| ऑथेंटिकएएमडी}.dll देशी बाइनरी से : System32 निर्देशिका। टिप्पणी हेक्स-किरणों से फ़ंक्शन के डिकंपिल्ड कोड hvloader.efi इस mcupdate*.dll बाइनरी को लोड करने के लिए जिम्मेदार चित्र 9 में दिखाया गया है। ध्यान दें कि hvloader.efi सामान्य रूप से यह वैध लोड करेगा मैकअपडेट*.डीएल बाइनरी से: विंडोज सिस्टम 32, लेकिन इस बार दुर्भावनापूर्ण हमलावरों के स्व-हस्ताक्षरित मैकअपडेट*.डीएल इंस्टॉलर द्वारा पहले बनाई गई एक कस्टम ESP निर्देशिका से निष्पादित किया जाता है (ईएसपी: सिस्टम 32). यह बीसीडी विकल्पों के कारण होता है युक्ति और सिस्टमरूट बीसीडी में चित्रा 8 से वर्तमान डिवाइस को निर्दिष्ट करने के रूप में उपयोग किया जाता है बूट - मतलब ESP - और SystemRoot को रूट होने के लिए भी निर्दिष्ट करना () इस डिवाइस पर निर्देशिका।

चित्र 9. हेक्स-किरणों का अपघटन बीटीलोडअपडेटडीएलएल वैध से कार्य करें hvloader.efi, लोड करने के लिए जिम्मेदार mcupdate_*.dll

- अब, हमलावरों के स्वयं के हस्ताक्षर के रूप में मैकअपडेट*.डीएल लोड और निष्पादित किया जाता है, यह इस श्रृंखला में अंतिम घटक को निष्पादित करने के साथ जारी रहता है - एक एम्बेडेड MokInstaller (UEFI एप्लिकेशन) - यह कैसे किया जाता है इसके बारे में विवरण के लिए चित्र 10 देखें।

बूटकिट दृढ़ता

अब, MokInstaller हमलावरों के MOK को NVRAM चर में नामांकित करके और वैध Microsoft-हस्ताक्षरित सेट करके दृढ़ता स्थापित करने के साथ आगे बढ़ सकता है परत डिफ़ॉल्ट बूटलोडर के रूप में बाइनरी। विवरण के लिए आगे बढ़ने से पहले, थोड़ा सिद्धांत परत और एमओके।

परत लिनक्स डेवलपर्स द्वारा यूईएफआई सिक्योर बूट के साथ विभिन्न लिनक्स वितरण कार्य करने के लिए विकसित पहला चरण यूईएफआई बूटलोडर है। यह एक सरल अनुप्रयोग है और इसका उद्देश्य किसी अन्य अनुप्रयोग को लोड करना, सत्यापित करना और निष्पादित करना है - लिनक्स सिस्टम के मामले में, यह आमतौर पर GRUB बूटलोडर होता है। यह इस तरह से काम करता है कि Microsoft केवल a पर हस्ताक्षर करता है परत, और परत बाकी का ख्याल रखता है - यह कुंजी का उपयोग करके दूसरे चरण के बूटलोडर की अखंडता को सत्यापित कर सकता है db यूईएफआई चर, और यह सुनिश्चित करने के लिए "अनुमत" या "निरस्त" कुंजी या हैश की अपनी सूची भी एम्बेड करता है कि दोनों - प्लेटफ़ॉर्म और शिम डेवलपर (जैसे कैनोनिकल, रेडहैट, आदि) द्वारा विश्वसनीय घटकों को निष्पादित करने की अनुमति है। इन सूचियों के अलावा, परत उपयोगकर्ता द्वारा प्रबंधित बाहरी कुंजी डेटाबेस के उपयोग की भी अनुमति देता है, जिसे MOK सूची के रूप में जाना जाता है। चित्र 11 अच्छी तरह से दिखाता है कि एमओके के साथ यूईएफआई सुरक्षित बूट कैसे काम करता है।

यह MOK डेटाबेस बूट-ओनली NVRAM नाम के वेरिएबल में स्टोर किया जाता है मोकलिस्ट. ऊपर वर्णित भेद्यता का शोषण किए बिना, इसे यूईएफआई सुरक्षित बूट सक्षम सिस्टम पर संशोधित करने के लिए भौतिक पहुंच की आवश्यकता है (यह केवल बूट के दौरान उपलब्ध है, इससे पहले कि ओएस लोडर यूईएफआई बूट सर्विसेज फ़ंक्शन को कॉल करता है एक्ज़िटबूटसर्विसेज). हालाँकि, इस भेद्यता का फायदा उठाकर, हमलावर UEFI सिक्योर बूट को बायपास करने में सक्षम होते हैं और कॉल करने से पहले अपने स्वयं के हस्ताक्षरित कोड को निष्पादित करते हैं। एक्ज़िटबूटसर्विसेज, ताकि वे आसानी से अपनी स्वयं की कुंजी नामांकित कर सकें ( मोकलिस्ट एनवीआरएएम चर) शिम को किसी भी एप्लिकेशन को निष्पादित करने के लिए - उस नामांकित कुंजी द्वारा हस्ताक्षरित - सुरक्षा उल्लंघन के बिना।

चित्र 11. MOK बूट प्रक्रिया सिंहावलोकन (छवि स्रोत)

- चित्र 6 - चरण 8 से प्रवाह का वर्णन जारी रखते हुए... MokInstaller UEFI एप्लिकेशन BlackLotus UEFI बूटकिट के लिए दृढ़ता स्थापित करने और इसके द्वारा शोषण के ट्रैक को कवर करने के साथ जारी है:

- इंस्टॉलर द्वारा बनाए गए बैकअप से पीड़ित के मूल BCD स्टोर को पुनर्स्थापित करना और efi को वैध Microsoft-हस्ताक्षरित शिम के साथ बदलना, जो पहले गिरा दिया गया था ईएसपी: system32bootload.efi इंस्टॉलर द्वारा।

- बनाना मोकलिस्ट एनवीआरएएम वैरिएबल जिसमें हमलावरों का स्व-हस्ताक्षरित सार्वजनिक कुंजी प्रमाणपत्र है। ध्यान दें कि इस चर को उसी तरह से स्वरूपित किया गया है जैसे किसी अन्य यूईएफआई हस्ताक्षर डेटाबेस चर (जैसे डीबी या डीबीएक्स) और इसमें प्रकार की शून्य या अधिक हस्ताक्षर सूचियां शामिल हो सकती हैं EFI_SIGNATURE_LIST - जैसा कि यूईएफआई विनिर्देश में परिभाषित किया गया है।

- हमलावरों के शोषण में शामिल सभी फाइलों को हटाना ईएसपी: सिस्टम 32 फ़ोल्डर.

- अंत में, यह तैनात शिम को स्व-हस्ताक्षरित बूटकिट को निष्पादित करने के लिए मशीन को रीबूट करता है EFIMicrosoftBootgrubx64.efi इंस्टॉलर द्वारा (grubx64.efi आमतौर पर डिफॉल्ट सेकंड-स्टेज बूटलोडर होता है जिसे a द्वारा निष्पादित किया जाता है परत x86-64 सिस्टम पर)।

अंतिम दो चरणों में वर्णित क्रियाओं को करने वाला कोड चित्र 12 में दिखाया गया है।

चित्र 12. हेक्स-रे डिकंपिल्ड कोड - MokInstaller UEFI ऐप ब्लैकलोटस बूटकिट के लिए दृढ़ता स्थापित करता है

ब्लैकलोटस यूईएफआई बूटकिट

एक बार दृढ़ता विन्यस्त हो जाने के बाद, BlackLotus बूटकिट प्रत्येक सिस्टम प्रारंभ पर निष्पादित होता है। बूटकिट का लक्ष्य कर्नेल ड्राइवर और अंतिम उपयोगकर्ता-मोड घटक - HTTP डाउनलोडर को परिनियोजित करना है। इसके निष्पादन के दौरान, यह अतिरिक्त विंडोज सुरक्षा सुविधाओं - वर्चुअलाइजेशन-आधारित सुरक्षा (वीबीएस) और विंडोज डिफेंडर को निष्क्रिय करने की कोशिश करता है - ताकि सफल तैनाती और चोरी-छिपे संचालन की संभावना बढ़ सके। यह कैसे किया जाता है इसके बारे में विवरण पर जाने से पहले, आइए कर्नेल ड्राइवर और HTTP डाउनलोडर के बारे में मूल बातें संक्षेप में प्रस्तुत करें:

- कर्नेल ड्राइवर इसके लिए जिम्मेदार है

- श्रृंखला के अगले घटक की तैनाती - एक HTTP डाउनलोडर।

- समाप्ति के मामले में लोडर को जीवित रखना।

- ईएसपी से बूटकिट फाइलों को हटाए जाने से बचाना।

- अतिरिक्त कर्नेल पेलोड निष्पादित करना, यदि ऐसा HTTP डाउनलोडर द्वारा निर्देश दिया गया है।

- बूटकिट की स्थापना रद्द करना, यदि ऐसा HTTP डाउनलोडर द्वारा निर्देश दिया गया है।

- HTTP डाउनलोडर इसके लिए जिम्मेदार है:

- इसके सी एंड सी के साथ संचार।

- सी एंड सी से प्राप्त आदेशों का निष्पादन।

- सी एंड सी से प्राप्त पेलोड को डाउनलोड करना और निष्पादित करना (कर्नेल पेलोड और उपयोगकर्ता-मोड पेलोड दोनों का समर्थन करता है)।

इंस्टॉलर से एचटीटीपी डाउनलोडर तक पूरा निष्पादन प्रवाह (सरलीकृत) चित्र 13 में दिखाया गया है। हम इन अलग-अलग चरणों का वर्णन अगले भाग में अधिक विस्तार से करेंगे।

ब्लैकलोटस निष्पादन प्रवाह

निष्पादन चरण इस प्रकार हैं (ये चरण चित्र 13 में दिखाए गए हैं):

- पहले चरण के रूप में, यूईएफआई फर्मवेयर डिफ़ॉल्ट विंडोज बूट विकल्प को निष्पादित करता है, जो आमतौर पर संग्रहीत फ़ाइल होती है EFIMicrosoftBootbootmgfw.efi. जैसा कि हमने पहले बताया (बूटकिट पर्सिस्टेंस सेक्शन, 8 .a), MokInstaller बाइनरी ने इस फ़ाइल को एक वैध हस्ताक्षरित के साथ बदल दिया परत.

- जब परत निष्पादित किया जाता है, यह पढ़ता है मोकलिस्ट एनवीआरएएम चर, और दूसरे चरण के बूटलोडर को सत्यापित करने के लिए हमलावरों द्वारा पहले से अंदर संग्रहीत प्रमाणपत्र का उपयोग करता है - स्व-हस्ताक्षरित ब्लैकलोटस यूईएफआई बूटकिट में स्थित EFIMicrosoftBootgrubx64.efi.

- सत्यापित होने पर, परत बूटकिट निष्पादित करता है।

- बूटकिट बूट-ओनली बनाने के साथ शुरू होता है वीबीएस नीति अक्षम करें एनवीआरएएम चर। जैसा वर्णित किया गया है यहाँ उत्पन्न करें, बूट के दौरान विंडोज ओएस लोडर द्वारा इस चर का मूल्यांकन किया जाता है और यदि परिभाषित किया जाता है, तो एचवीसीआई और क्रेडेंशियल गार्ड जैसी कोर वीबीएस सुविधाओं को प्रारंभ नहीं किया जाएगा।

- निम्नलिखित चरणों (5. a–e) में, बूटकिट UEFI बूटकिट द्वारा उपयोग किए जाने वाले सामान्य पैटर्न के साथ जारी रहता है। यह विंडोज बूट मैनेजर, विंडोज ओएस लोडर और विंडोज ओएस कर्नेल जैसे विशिष्ट विंडोज बूट फ्लो में शामिल घटकों के निष्पादन को रोकता है, और मेमोरी में उनके कुछ कार्यों को हुक करता है। बोनस के रूप में, यह अपने कुछ ड्राइवरों को पैच करके विंडोज डिफेंडर को अक्षम करने का भी प्रयास करता है। यह सब OS स्टार्टअप प्रक्रिया के शुरुआती चरणों में इसके पेलोड के निष्पादन को प्राप्त करने और पता लगाने से बचने के लिए है। निम्नलिखित कार्य हुक या पैच किए गए हैं:

- ImgArchStartBoot अनुप्रयोग in Bootmgfw.efi or Bootmgr.efi:

विंडोज़ ओएस लोडर (winload.efi) मेमोरी में लोड किया गया है लेकिन अभी भी निष्पादित नहीं किया गया है - जो कि अधिक इन-मेमोरी पैचिंग करने का सही समय है। - BlImgआवंटितइमेजबफ़र in winload.efi:

दुर्भावनापूर्ण कर्नेल ड्राइवर के लिए एक अतिरिक्त मेमोरी बफ़र आवंटित करने के लिए उपयोग किया जाता है। - ओस्लआर्कट्रांसफरटूकर्नेल in winload.efi:

उस पल को पकड़ने के लिए झुका जब ओएस कर्नेल और कुछ सिस्टम ड्राइवर पहले ही स्मृति में लोड हो चुके हैं, लेकिन अभी भी निष्पादित नहीं किए गए हैं - जो अधिक इन-मेमोरी पैचिंग करने का एक आदर्श क्षण है। नीचे उल्लिखित ड्राइवरों को इस हुक में पैच किया गया है। मेमोरी में उपयुक्त ड्राइवर खोजने के लिए जिम्मेदार इस हुक का कोड चित्र 14 में दिखाया गया है। - WdBoot.sys और Wdफ़िल्टर.sys:

ब्लैकलोटस के प्रवेश बिंदु को पैच करता है WdBoot.sys और Wdफ़िल्टर.sys - विंडोज डिफेंडर ELAM ड्राइवर और विंडोज डिफेंडर फाइल सिस्टम फिल्टर ड्राइवर, क्रमशः - तुरंत लौटने के लिए। - डिस्क.sys:

बूटकिट के प्रवेश बिंदु को हुक करता है डिस्क.sys सिस्टम आरंभीकरण के शुरुआती चरणों में ब्लैकलोटस कर्नेल ड्राइवर को निष्पादित करने के लिए ड्राइवर।

- ImgArchStartBoot अनुप्रयोग in Bootmgfw.efi or Bootmgr.efi:

चित्र 14. हेक्स-किरणों का अपघटित कोड ओस्लआर्कट्रांसफरटूकर्नेल हुक - विंडोज डिफेंडर ड्राइवरों को पैच करना और डिस्क.sys प्रवेश बिंदु

- अगला, जब OS कर्नेल निष्पादित करता है डिस्क.sys चालक का प्रवेश बिंदु, स्थापित हुक दुर्भावनापूर्ण कर्नेल चालक प्रवेश बिंदु पर कूद जाता है। बदले में दुर्भावनापूर्ण कोड मूल को पुनर्स्थापित करता है डिस्क.sys सिस्टम को ठीक से काम करने की अनुमति देने के लिए और तब तक प्रतीक्षा करता है winlogon.exe प्रक्रिया शुरू होती है।

- जब दुर्भावनापूर्ण ड्राइवर यह पता लगाता है कि winlogon.exe प्रक्रिया शुरू हो गई है, यह अंतिम उपयोगकर्ता-मोड घटक - HTTP डाउनलोडर - को इंजेक्ट और निष्पादित करता है।

कर्नेल चालक

कर्नेल ड्राइवर चार मुख्य कार्यों के लिए जिम्मेदार होता है:

- HTTP डाउनलोडर को इंजेक्ट करना winlogon.exe और थ्रेड समाप्त होने की स्थिति में इसे फिर से इंजेक्ट करना।

- ईएसपी पर तैनात बूटकिट फाइलों को हटाए जाने से बचाना।

- उपयोगकर्ता-मोड विंडोज डिफेंडर प्रक्रिया को निष्क्रिय करना एमएसएमपीइंजिन.exe.

- HTTP डाउनलोडर के साथ संचार करना और यदि आवश्यक हो, तो कोई भी आदेश निष्पादित करना।

आइए एक-एक करके उन पर नजर डालते हैं।

HTTP डाउनलोडर दृढ़ता

कर्नेल ड्राइवर HTTP डाउनलोडर की तैनाती के लिए ज़िम्मेदार है। जब ड्राइवर शुरू होता है, तो वह नामित प्रक्रिया तक प्रतीक्षा करता है winlogon.exe कोई अन्य कार्रवाई करने से पहले शुरू करता है। एक बार प्रक्रिया शुरू हो जाने के बाद, ड्राइवर HTTP डाउनलोडर बाइनरी को डिक्रिप्ट करता है, इसमें इंजेक्ट करता है winlogon.exeका पता स्थान, और इसे एक नए थ्रेड में निष्पादित करता है। फिर, ड्राइवर समय-समय पर जाँचता रहता है कि क्या धागा अभी भी चल रहा है, और यदि आवश्यक हो तो इंजेक्शन को दोहराता है। यदि ड्राइवर द्वारा कर्नेल डीबगर का पता लगाया जाता है तो HTTP डाउनलोडर तैनात नहीं किया जाएगा।

ईएसपी पर बूटकिट फाइलों को हटाने से सुरक्षित करना

ईएसपी पर स्थित बूटकिट की फाइलों की सुरक्षा के लिए, कर्नेल ड्राइवर एक सरल चाल का उपयोग करता है। यह उन सभी फाइलों को खोलता है जिन्हें वह सुरक्षित करना चाहता है, डुप्लिकेट करता है और उनके हैंडल को सहेजता है, और ObSetHandle विशेषताएँ कर्नेल फ़ंक्शन निर्दिष्ट करता है प्रोटेक्टफ्रॉमक्लोज झंडा अंदर हैंडलफ्लैग्स (OBJECT_HANDLE_FLAG_INFORMATION) पैरामीटर 1 - इस प्रकार हैंडल को किसी अन्य प्रक्रिया द्वारा बंद होने से बचाता है। यह संरक्षित फाइलों को हटाने या संशोधित करने के किसी भी प्रयास को विफल कर देगा। निम्न फ़ाइलें सुरक्षित हैं:

- ईएसपी: EFIMicrosoftBootwinload.efi

- ईएसपी: EFIMicrosoftBootbootmgfw.efi

- ईएसपी: EFIMicrosoftBootgrubx64.efi

यदि कोई उपयोगकर्ता इन संरक्षित फ़ाइलों को हटाने का प्रयास करता है, तो चित्र 15 में जो कुछ दिखाया गया है, वह घटित होगा।

सुरक्षा की एक और परत के रूप में, यदि उपयोगकर्ता या सुरक्षा सॉफ़्टवेयर सुरक्षा फ़्लैग को अनसेट करने और हैंडल को बंद करने में सक्षम होगा, तो कर्नेल ड्राइवर लगातार उन पर नज़र रखता है, और बीएसओडी को कॉल करके केबगचेक(INVALID_KERNEL_HANDLE) यदि कोई भी हैंडल अब मौजूद नहीं है तो कार्य करें।

मुख्य विंडोज डिफेंडर प्रक्रिया को निष्क्रिय करना

कर्नेल ड्राइवर मुख्य विंडोज डिफेंडर प्रक्रिया को निष्क्रिय करने का भी प्रयास करता है - MsMpEng.exe. यह सेट करके सभी प्रक्रिया के टोकन विशेषाधिकारों को हटाकर ऐसा करता है SE_विशेषाधिकार_हटाया गया उनमें से प्रत्येक के लिए विशेषता। नतीजतन, डिफेंडर प्रक्रिया अपना काम करने में सक्षम नहीं होनी चाहिए - जैसे फाइलों को स्कैन करना - ठीक से। हालाँकि, चूंकि यह कार्यक्षमता खराब तरीके से लागू की गई है, इसे पुनरारंभ करके इसे अप्रभावी बनाया जा सकता है MsMpEng.exe प्रक्रिया.

HTTP डाउनलोडर के साथ संचार

कर्नेल ड्राइवर HTTP डाउनलोडर के साथ नामांकित ईवेंट और सेक्शन का उपयोग करके संचार करने में सक्षम है। उपयोग की गई नामित वस्तुओं के नाम पीड़ित के नेटवर्क एडेप्टर मैक एड्रेस (ईथरनेट) के आधार पर उत्पन्न होते हैं। यदि किसी अष्टक का मान 16 से कम है तो उसमें 16 जोड़ दिया जाता है। उत्पन्न वस्तुओं के नाम का प्रारूप अलग-अलग नमूनों में भिन्न हो सकता है। उदाहरण के तौर पर, मैक पते के लिए हमने विश्लेषण किए गए नमूने में से एक में 00-1सी-0बी-सीडी-ईएफ-34, जनरेट किए गए नाम होंगे:

- बेसनेम्डऑब्जेक्ट्स101c1b: नामित अनुभाग के लिए (MAC के केवल पहले तीन ऑक्टेट का उपयोग किया जाता है)

- बेसनेम्डऑब्जेक्ट्सZ01c1b: नामित घटना के लिए - अनुभाग के समान, लेकिन मैक पते के पहले अंक को इसके साथ बदल दिया गया है Z

यदि HTTP डाउनलोडर कर्नेल ड्राइवर को कुछ कमांड पास करना चाहता है, तो यह केवल एक नामित सेक्शन बनाता है, संबंधित डेटा के साथ एक कमांड लिखता है, और एक नामित ईवेंट बनाकर ड्राइवर द्वारा संसाधित किए जाने वाले कमांड की प्रतीक्षा करता है और प्रतीक्षा करता है ड्राइवर इसे ट्रिगर (या संकेत) करता है।

चालक निम्नलिखित स्व-व्याख्यात्मक आदेशों का समर्थन करता है:

- कर्नेल ड्राइवर स्थापित करें

- ब्लैकलोटस को अनइंस्टॉल करें

एक सावधान पाठक यहां ब्लैकलोटस कमजोर बिंदु को नोटिस कर सकता है - भले ही बूटकिट अपने घटकों को हटाने से बचाता है, कर्नेल ड्राइवर को उपरोक्त नामित वस्तुओं को बनाने और इसे अनइंस्टॉल कमांड भेजकर बूटकिट को पूरी तरह से अनइंस्टॉल करने के लिए धोखा दिया जा सकता है।

HTTP डाउनलोडर

अंतिम घटक C&C सर्वर के साथ संचार और उससे प्राप्त किसी भी C&C कमांड के निष्पादन के लिए जिम्मेदार है। हम जिन सभी पेलोड की खोज करने में सक्षम थे, उनमें तीन कमांड शामिल थे। ये कमांड बहुत सीधे हैं और जैसा कि सेक्शन के नाम से पता चलता है, यह ज्यादातर विभिन्न तकनीकों का उपयोग करके अतिरिक्त पेलोड को डाउनलोड करने और निष्पादित करने के बारे में है।

सी एंड सी संचार

अपने C&C के साथ संचार करने के लिए, HTTP लोडर HTTPS प्रोटोकॉल का उपयोग करता है। संचार के लिए आवश्यक सभी जानकारी सीधे डाउनलोडर बाइनरी में एम्बेड की जाती है - जिसमें C&C डोमेन और उपयोग किए गए HTTP संसाधन पथ शामिल हैं। सी एंड सी सर्वर के साथ संचार के लिए डिफ़ॉल्ट अंतराल एक मिनट पर सेट है, लेकिन सी एंड सी से डेटा के आधार पर बदला जा सकता है। सी एंड सी के साथ प्रत्येक संचार सत्र बीकन HTTP पोस्ट संदेश भेजने के साथ शुरू होता है। हमारे द्वारा विश्लेषण किए गए नमूनों में, HTTP POST हेडर में निम्नलिखित HTTP संसाधन पथ निर्दिष्ट किए जा सकते हैं:

- /नेटवर्क/एपीआई/hpb_gate[.]php

- /एपीआई/hpb_gate[.]php

- / गेट [।] php

- / एचपीबी_गेट [।] पीएचपी

बीकन संदेश डेटा के साथ जोड़ा जाता है चेक इन= स्ट्रिंग, जिसमें हैक की गई मशीन के बारे में बुनियादी जानकारी शामिल है - एक कस्टम मशीन पहचानकर्ता सहित (जिसे एचडब्ल्यूआईडी), यूईएफआई सुरक्षित बूट स्थिति, विभिन्न हार्डवेयर जानकारी, और एक मूल्य जो ब्लैकलोटस बिल्ड नंबर लगता है। एचडब्ल्यूआईडी मशीन मैक एड्रेस (ईथरनेट) और एक सिस्टम वॉल्यूम सीरियल नंबर से उत्पन्न होता है। एन्क्रिप्शन से पहले संदेश का प्रारूप चित्र 16 में देखा गया है

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 |

{ “HWID”:“%s”, “Session”:“%lu”, “Owner”:“%s”, “IP”:“%s”, “OS”:“%s”, “Edition”:“%s”, “CPU”:“%s”, “GPU”:“%s”, “RAM”:“%lu”, “Integrity”:“%lu”, “SecureBoot”:“%i”, “Build”:“%lu” } |

चित्र 16. बीकन संदेश का प्रारूप

C&C को संदेश भेजने से पहले, डेटा को पहले एम्बेडेड RSA कुंजी का उपयोग करके एन्क्रिप्ट किया जाता है, फिर URL-सुरक्षित बेस64 एन्कोड किया जाता है। विश्लेषण के दौरान, हमने नमूनों में दो अलग-अलग आरएसए कुंजियों का इस्तेमाल किया। ऐसे HTTP बीकन अनुरोध का एक उदाहरण चित्र 17 में दिखाया गया है।

चित्र 17. एक बीकन HTTP POST संदेश का उदाहरण (VirusTotal से एक नमूने द्वारा उत्पन्न - वास्तविक C&C पतों के बजाय स्थानीय IPs वाला)

बीकन संदेश की प्रतिक्रिया के रूप में सी एंड सी से प्राप्त डेटा दो-बाइट मैजिक वैल्यू एचपी से शुरू होना चाहिए; अन्यथा, प्रतिक्रिया को आगे संसाधित नहीं किया जाता है। यदि मैजिक वैल्यू सही है, तो मैजिक वैल्यू के बाद के डेटा को सीबीसी मोड में 256-बिट एईएस का उपयोग करके उपरोक्त एचडब्ल्यूआईडी स्ट्रिंग के साथ कुंजी के रूप में उपयोग किया जाता है।

डिक्रिप्शन के बाद, संदेश बीकन के समान है, एक JSON-स्वरूपित स्ट्रिंग, और एक कमांड पहचानकर्ता निर्दिष्ट करता है (जिसे प्रकार) और विभिन्न अतिरिक्त पैरामीटर जैसे:

- सी एंड सी संचार अंतराल

- उपयोग करने के लिए निष्पादन विधि

- पेलोड फ़ाइल नाम

- फ़ाइल एक्सटेंशन के आधार पर पेलोड प्रकार (.sys, ।प्रोग्राम फ़ाइलया, . Dll समर्थित)

- प्रमाणीकरण टोकन जिसे पेलोड डेटा के डाउनलोड का अनुरोध करने के लिए उपयोग किया जाना चाहिए

- एईएस कुंजी का उपयोग पेलोड डेटा को डिक्रिप्ट करने के लिए किया जाता है

सभी समर्थित आदेश और उनके विवरण तालिका 2 में सूचीबद्ध हैं।

टेबल 2. सी एंड सी कमांड

| कमांड टाइप | कमांड विवरण |

|---|---|

| 1 | कर्नेल ड्राइवर, DLL, या एक नियमित निष्पादन योग्य को डाउनलोड और निष्पादित करें |

| 2 | पेलोड डाउनलोड करें, बूटकिट की स्थापना रद्द करें, और पेलोड निष्पादित करें - संभवतः बूटकिट को अपडेट करने के लिए उपयोग किया जाता है |

| 3 | बूटकिट को अनइंस्टॉल करें और बाहर निकलें |

इन आदेशों में, सी एंड सी निर्दिष्ट कर सकता है कि क्या पेलोड को निष्पादित करने से पहले डिस्क पर गिरा दिया जाना चाहिए, या सीधे स्मृति में निष्पादित किया जाना चाहिए। फ़ाइल को डिस्क पर छोड़ने से जुड़े मामलों में, ProgramData OS वॉल्यूम पर फ़ोल्डर का उपयोग गंतव्य फ़ोल्डर के रूप में किया जाता है और फ़ाइल नाम और एक्सटेंशन C&C सर्वर द्वारा निर्दिष्ट किए जाते हैं। सीधे स्मृति में फ़ाइलों को निष्पादित करने के मामले में, svchost.exe एक इंजेक्शन लक्ष्य के रूप में प्रयोग किया जाता है। जब सी एंड सी कर्नेल चालक सहयोग की आवश्यकता वाले आदेश भेजता है, या एक ऑपरेटर कर्नेल-मोड में कोड निष्पादित करना चाहता है, तो तंत्र में वर्णित तंत्र HTTP डाउनलोडर के साथ संचार खंड का प्रयोग किया जाता है।

एंटी-एनालिसिस ट्रिक्स

मैलवेयर के इस टुकड़े का पता लगाने और विश्लेषण को कठिन बनाने के लिए, इसके लेखक ने मानक फ़ाइल कलाकृतियों, जैसे पाठ स्ट्रिंग्स, आयात, या अन्य अनएन्क्रिप्टेड एम्बेडेड डेटा की दृश्यता को न्यूनतम तक सीमित करने का प्रयास किया। नीचे उपयोग की जाने वाली तकनीकों का सारांश दिया गया है।

- स्ट्रिंग और डेटा एन्क्रिप्शन

- नमूने के भीतर उपयोग की जाने वाली सभी स्ट्रिंग्स को एक साधारण सिफर का उपयोग करके एन्क्रिप्ट किया गया है।

- सीबीसी मोड में 256-बिट एईएस का उपयोग करके सभी एम्बेडेड फाइलों को एन्क्रिप्ट किया गया है।

- व्यक्तिगत फ़ाइलों के लिए एन्क्रिप्शन कुंजियाँ नमूने से नमूने में भिन्न हो सकती हैं।

- एईएस एन्क्रिप्शन के अलावा, कुछ फाइलें LZMS का उपयोग करके भी संपीड़ित की जाती हैं।

- रनटाइम केवल एपीआई संकल्प

- सभी नमूनों में (जब लागू हो), Windows API को हमेशा रनटाइम के दौरान विशेष रूप से हल किया जाता है और मेमोरी में वांछित API फ़ंक्शन पतों को खोजने के लिए फ़ंक्शन नामों के बजाय फ़ंक्शन हैश का उपयोग किया जाता है।

- कुछ मामलों में, प्रत्यक्ष Syscall वांछित सिस्टम फ़ंक्शन का आह्वान करने के लिए निर्देश आमंत्रण का उपयोग किया जाता है।

- नेटवर्क संचार

- HTTPS का उपयोग करके संचार करता है।

- HTTP डाउनलोडर द्वारा C&C को भेजे गए सभी संदेशों को एम्बेडेड RSA सार्वजनिक कुंजी का उपयोग करके एन्क्रिप्ट किया गया है।

- C&C से HTTP डाउनलोडर को भेजे गए सभी संदेशों को पीड़ित के मशीन वातावरण से प्राप्त कुंजी का उपयोग करके या C&C द्वारा प्रदान की गई AES कुंजी का उपयोग करके एन्क्रिप्ट किया गया है।

- एंटी-डीबग और एंटी-वीएम ट्रिक्स - यदि उपयोग किया जाता है, तो आमतौर पर प्रवेश बिंदु की शुरुआत में ही रखा जाता है। केवल कैज़ुअल सैंडबॉक्स या डिबगर डिटेक्शन ट्रिक्स का उपयोग किया जाता है।

शमन और उपचार

- सबसे पहले, निश्चित रूप से, अपने सिस्टम और उसके सुरक्षा उत्पाद को अद्यतित रखना आवश्यक है - इस संभावना को बढ़ाने के लिए कि किसी खतरे को शुरुआत में ही रोक दिया जाएगा, इससे पहले कि वह पूर्व-OS दृढ़ता प्राप्त करने में सक्षम हो।

- फिर, यूईएफआई सिक्योर बूट को बायपास करने के लिए ज्ञात कमजोर यूईएफआई बायनेरिज़ के उपयोग को रोकने के लिए जो महत्वपूर्ण कदम उठाने की आवश्यकता है, वह यूईएफआई निरसन डेटाबेस में उनका निरसन है (डीबीएक्स) - विंडोज सिस्टम पर, डीबीएक्स अपडेट को विंडोज अपडेट का उपयोग करके वितरित किया जाना चाहिए।

- समस्या यह है कि व्यापक रूप से उपयोग किए जाने वाले विंडोज यूईएफआई बायनेरिज़ के निरसन से हजारों पुराने सिस्टम, रिकवरी इमेज या बैकअप को बूट करने योग्य नहीं बनाया जा सकता है - और इसलिए, निरस्तीकरण में अक्सर बहुत लंबा समय लगता है।

- ध्यान दें कि BlackLotus द्वारा उपयोग किए जाने वाले Windows अनुप्रयोगों का निरसन बूटकिट की स्थापना को रोक देगा, लेकिन जैसा कि इंस्टॉलर पीड़ित के बूटलोडर को निरस्त किए गए बूटलोडर से बदल देगा, यह सिस्टम को अनबूटेबल बना सकता है। इस मामले में पुनर्प्राप्त करने के लिए, एक OS पुनर्स्थापना या केवल ESP पुनर्प्राप्ति समस्या का समाधान करेगी।

- यदि BlackLotus दृढ़ता सेट होने के बाद निरस्तीकरण होता है, तो बूटकिट क्रियाशील रहेगा, क्योंकि यह दृढ़ता के लिए कस्टम MOK कुंजी के साथ एक वैध शिम का उपयोग करता है। इस मामले में, सबसे सुरक्षित शमन समाधान Windows को पुनर्स्थापित करना और हमलावरों की नामांकित MOK कुंजी का उपयोग करके हटाना होगा मोकुटिल उपयोगिता (बूट के दौरान MOK प्रबंधक के साथ आवश्यक उपयोगकर्ता सहभागिता के कारण इस ऑपरेशन को करने के लिए भौतिक उपस्थिति आवश्यक है)।

Takeaways

पिछले कुछ वर्षों में यूईएफआई सिस्टम की सुरक्षा को प्रभावित करने वाली कई महत्वपूर्ण कमजोरियों की खोज की गई है। दुर्भाग्य से, पूरे यूईएफआई पारिस्थितिकी तंत्र की जटिलता और संबंधित आपूर्ति-श्रृंखला की समस्याओं के कारण, इनमें से कई कमजोरियों ने कमजोरियों को ठीक किए जाने के लंबे समय बाद भी - या कम से कम हमें बताए जाने के बाद भी कई प्रणालियों को कमजोर बना दिया है। एक बेहतर छवि के लिए, यहां पैच या निरसन विफलताओं के कुछ उदाहरण हैं जो यूईएफआई सुरक्षित बूट को पिछले वर्ष से बायपास करने की अनुमति देते हैं:

- सबसे पहले, निश्चित रूप से, CVE-2022-21894 - ब्लैकलोटस द्वारा शोषण की गई भेद्यता। भेद्यता तय होने के एक साल बाद भी, कमजोर यूईएफआई बायनेरिज़ को अभी भी रद्द नहीं किया गया है, जिससे ब्लैकलोटस जैसे खतरों को यूईएफआई सिक्योर बूट सक्षम के साथ सिस्टम पर चुपके से संचालित करने की अनुमति मिलती है, इस प्रकार पीड़ितों को सुरक्षा की झूठी भावना प्रदान करता है।

- 2022 की शुरुआत में, हमने कई UEFI कमजोरियों का खुलासा किया, जो अन्य बातों के अलावा, UEFI सिक्योर बूट को अक्षम करने की अनुमति देती हैं। प्रभावित कई उपकरण अब ओईएम द्वारा समर्थित नहीं हैं, इस प्रकार तय नहीं हैं (भले ही ये उपकरण इतने पुराने नहीं थे - जैसे भेद्यता प्रकटीकरण के समय 3-5 वर्ष)। हमारे ब्लॉगपोस्ट में और पढ़ें: जब "सुरक्षित" बिल्कुल भी सुरक्षित नहीं है: लेनोवो उपभोक्ता लैपटॉप में खोजी गई उच्च-प्रभाव वाली यूईएफआई कमजोरियां

- बाद में 2022 में, हमने एक की खोज की कुछ अन्य यूईएफआई भेद्यताएं, जिसका शोषण हमलावरों को यूईएफआई सिक्योर बूट को बहुत आसानी से अक्षम करने की अनुमति देगा। जैसा कि साथी शोधकर्ताओं ने बताया है बिनरली, में सूचीबद्ध कई डिवाइस सलाहकार एडवाइजरी के कुछ महीने बाद भी पैच नहीं किया गया था, या ठीक से पैच नहीं किया गया था - जिससे डिवाइस कमजोर हो गए थे। कहने की आवश्यकता नहीं है, पिछले मामले के समान, कुछ उपकरण हमेशा के लिए असुरक्षित रहेंगे, क्योंकि वे अपनी समर्थन-समाप्ति तिथि तक पहुँच चुके हैं।

यह केवल समय की बात थी जब कोई व्यक्ति इन विफलताओं का लाभ उठाएगा और एक यूईएफआई बूटकिट बनाएगा जो यूईएफआई सिक्योर बूट सक्षम के साथ सिस्टम पर काम करने में सक्षम होगा। जैसा कि हमने पिछले साल अपने में सुझाव दिया था आरएसए प्रस्तुति, यह सब हमलावरों के लिए ईएसपी की ओर कदम को और अधिक संभव बनाता है और यूईएफआई खतरों के लिए आगे बढ़ने का एक संभावित तरीका है - ब्लैकलोटस का अस्तित्व इसकी पुष्टि करता है।

आईओसी

फ़ाइलें

| शा 1 | फ़ाइल का नाम | खोज | Description |

|---|---|---|---|

| 05846D5B1D37EE2D716140DE4F4F984CF1E631D1 | एन / ए | विन64/ब्लैकलोटस.ए | ब्लैकलोटस इंस्टॉलर। |

| A5A530A91100ED5F07A5D74698B15C646DD44E16 | एन / ए | विन64/ब्लैकलोटस.ए | ब्लैकलोटस इंस्टॉलर। |

| D82539BFC2CC7CB504BE74AC74DF696B13DB486A | एन / ए | विन64/ब्लैकलोटस.ए | ब्लैकलोटस इंस्टॉलर। |

| 16B12CEA54360AA42E1120E82C1E9BC0371CB635 | एन / ए | विन64/ब्लैकलोटस.ए | ब्लैकलोटस इंस्टॉलर। |

| DAE7E7C4EEC2AC0DC7963C44A5A4F47D930C5508 | एन / ए | विन64/ब्लैकलोटस.ए | ब्लैकलोटस इंस्टॉलर। |

| 45701A83DEC1DC71A48268C9D6D205F31D9E7FFB | एन / ए | विन64/ब्लैकलोटस.ए | ब्लैकलोटस इंस्टॉलर। |

| 2CE056AE323B0380B0E87225EA0AE087A33CD316 | एन / ए | ईएफआई/ब्लैकलोटस.बी | ब्लैकलोटस यूईएफआई बूटकिट। |

| 5A0074203ABD5DEB464BA0A79E14B7541A033216 | एन / ए | ईएफआई/ब्लैकलोटस.बी | ब्लैकलोटस यूईएफआई बूटकिट। |

| 5DC9CBD75ABD830E83641A0265BFFDDD2F602815 | एन / ए | ईएफआई/ब्लैकलोटस.बी | ब्लैकलोटस यूईएफआई बूटकिट। |

| 97AEC21042DF47D39AC212761729C6BE484D064D | एन / ए | ईएफआई/ब्लैकलोटस.बी | ब्लैकलोटस यूईएफआई बूटकिट। |

| ADCEEC18FF009BED635D168E0B116E72096F18D2 | एन / ए | ईएफआई/ब्लैकलोटस.बी | ब्लैकलोटस यूईएफआई बूटकिट। |

| DBC064F757C69EC43517EFF496146B43CBA949D1 | एन / ए | ईएफआई/ब्लैकलोटस.बी | ब्लैकलोटस यूईएफआई बूटकिट। |

| 06AF3016ACCDB3DFE1C23657BF1BF91C13BAA757 | एन / ए | विन64/ब्लैकलोटस.बी | ब्लैकलोटस HTTP डाउनलोडर। |

| 0C0E78BF97116E781DDE0E00A1CD0C29E68D623D | एन / ए | विन64/ब्लैकलोटस.बी | ब्लैकलोटस HTTP डाउनलोडर। |

| 6D8CEE28DA8BCF25A4D232FEB0810452ACADA11D | एन / ए | विन64/ब्लैकलोटस.बी | ब्लैकलोटस HTTP डाउनलोडर। |

| 74FF58FCE8F19083D16DF0109DC91D78C94342FA | एन / ए | विन64/ब्लैकलोटस.बी | ब्लैकलोटस HTTP डाउनलोडर। |

| ACC74217CBE3F2E727A826B34BDE482DCAE15BE6 | एन / ए | विन64/ब्लैकलोटस.बी | ब्लैकलोटस HTTP डाउनलोडर। |

| 111C4998F3264617A7A9D9BF662D4B1577445B20 | एन / ए | विन64/ब्लैकलोटस.बी | ब्लैकलोटस HTTP डाउनलोडर। |

| 17FA047C1F979B180644906FE9265F21AF5B0509 | एन / ए | विन64/ब्लैकलोटस.सी | ब्लैकलोटस कर्नेल ड्राइवर। |

| 1F3799FED3CF43254FE30DCDFDB8DC02D82E662B | एन / ए | विन64/ब्लैकलोटस.सी | ब्लैकलोटस कर्नेल ड्राइवर। |

| 4B882748FAF2C6C360884C6812DD5BCBCE75EBFF | एन / ए | विन64/ब्लैकलोटस.सी | ब्लैकलोटस कर्नेल ड्राइवर। |

| 91F832F46E4C38ECC9335460D46F6F71352CFFED | एन / ए | विन64/ब्लैकलोटस.सी | ब्लैकलोटस कर्नेल ड्राइवर। |

| 994DC79255AEB662A672A1814280DE73D405617A | एन / ए | विन64/ब्लैकलोटस.सी | ब्लैकलोटस कर्नेल ड्राइवर। |

| FFF4F28287677CAABC60C8AB36786C370226588D | एन / ए | विन64/ब्लैकलोटस.सी | ब्लैकलोटस कर्नेल ड्राइवर। |

| 71559C3E2F3950D4EE016F24CA54DA17D28B9D82 | एन / ए | ईएफआई/ब्लैकलोटस.सी | BlackLotus बूट कॉन्फ़िगरेशन डेटा (BCD) स्टोर को BlackLotus इंस्टॉलर द्वारा हटा दिया गया। |

| D6D3F3151B188A9DA62DEB95EA1D1ABEFF257914 | एन / ए | ईएफआई/ब्लैकलोटस.सी | BlackLotus बूट कॉन्फ़िगरेशन डेटा (BCD) स्टोर को BlackLotus इंस्टॉलर द्वारा हटा दिया गया। |

| 547FAA2D64B85BF883955B723B07635C0A09326B | एन / ए | ईएफआई/ब्लैकलोटस.ए | ब्लैकलोटस सीवीई-2022-21894 शोषण पेलोड लोडर। |

| D1BBAA3D408E944C70B3815471EED7FA9AEE6425 | एन / ए | ईएफआई/ब्लैकलोटस.ए | ब्लैकलोटस सीवीई-2022-21894 शोषण पेलोड लोडर। |

| 0E6DD7110C38464ECAA55EE4E2FA303ADA0EDEFB | एन / ए | ईएफआई/ब्लैकलोटस.ए | ब्लैकलोटस सीवीई-2022-21894 शोषण पेलोड - MokInstaller EFI ऐप। |

| D6BB89D8734B3E49725362DAE9A868AE681E8BD6 | एन / ए | ईएफआई/ब्लैकलोटस.ए | ब्लैकलोटस सीवीई-2022-21894 शोषण पेलोड - MokInstaller EFI ऐप। |

| 164BB587109CFB20824303AD1609A65ABB36C3E9 | एन / ए | विन64/ब्लैकलोटस.डी | ब्लैकलोटस इंस्टॉलर यूएसी बाईपास मॉड्यूल। |

प्रमाण पत्र

| क्रमांक | 570B5D22B723B4A442CC6EEEBC2580E8 |

| थंबप्रिंट | C8E6BF8B6FDA161BBFA5470BCC262B1BDC92A359 |

| विषय सीएन | जब वे सीए रोते हैं |

| विषय ओ | एन / ए |

| विषय एल | एन / ए |

| विषय एस | एन / ए |

| विषय सी | एन / ए |

| से मान्य | 2022-08-13 17:48:44 |

| इस तक मान्य | 2032-08-13 17:58:44 |

नेटवर्क

| IP | डोमेन | होस्टिंग प्रदाता | पहले देखा | विवरण |

|---|---|---|---|---|

| एन / ए | xrepositoryx [।] नाम | एन / ए | 2022-10-17 | ब्लैक लोटस सी एंड सी। https://xrepositoryx[.]name/network/API/hpb_gate.php |

| एन / ए | myrepositoryx [।] कॉम | एन / ए | 2022-10-16 | ब्लैक लोटस सी एंड सी। https://myrepositoryx[.]com/network/API/hpb_gate.php |

| 104.21.22 [।] 185 | erdjknfweklsgwfmewfgref [।] कॉम | क्लाउडफ्लेयर, इंक। | 2022-10-06 | ब्लैक लोटस सी एंड सी। https://erdjknfweklsgwfmewfgref[.]com/API/hpb_gate.php |

| 164.90.172 [।] 211 | harrysucksdick [।] कॉम | डिजिटल महासागर, एलएलसी | 2022-10-09 | ब्लैक लोटस सी एंड सी। https://harrysucksdick[.]com/API/hpb_gate.php |

| 185.145.245 [।] 123 | हेइकिकग्न [।] कॉम फ्रैसिरिशिप्रोक [।] कॉम |

सिया VEESP | 2022-10-12 | ब्लैक लोटस सी एंड सी। https://heikickgn[.]com/API/hpb_gate.php https://frassirishiproc[.]com/API/hpb_gate.php |

| 185.150.24 [।] 114 | myrepository [।] नाम | स्काईलिंक डाटा सेंटर बी.वी | 2022-10-14 | ब्लैक लोटस सी एंड सी। myrepository[.]name/network/API/hpb_gate.php |

| 190.147.189 [।] 122 | एगस्कॉर्प [।] शुद्ध | Telmex कोलंबिया एसए | 2022-08-24 | ब्लैक लोटस सी एंड सी। https://egscorp[.]net/API/hpb_gate.php |

MITER ATT&CK तकनीक

यह तालिका का उपयोग करके बनाई गई थी 12 संस्करण एमआईटीईआर एटीटी एंड सीके ढांचे के.

| युक्ति | ID | नाम | Description |

|---|---|---|---|

| संसाधन विकास | T1587.002 | क्षमताएं विकसित करें: कोड साइनिंग सर्टिफिकेट | कुछ ब्लैक लोटस नमूने स्व-हस्ताक्षरित प्रमाण पत्र के साथ हस्ताक्षरित हैं। |

| T1588.005 | क्षमता प्राप्त करें: शोषण | BlackLotus ने UEFI सिक्योर बूट को बायपास करने के लिए सार्वजनिक रूप से ज्ञात कारनामे का इस्तेमाल किया। | |

| निष्पादन | T1203 | ग्राहक निष्पादन के लिए शोषण | BlackLotus इंस्टॉलर CVE-2022-21894 का फायदा उठा सकते हैं ताकि UEFI सिक्योर बूट सक्षम के साथ सिस्टम पर मनमाना कोड निष्पादन प्राप्त किया जा सके। |

| T1559 | अंतःप्रक्रम संचार | ब्लैकलोटस एचटीटीपी डाउनलोडर कर्नेल-मोड घटक को कमांड पास करने के लिए नामित अनुभाग का उपयोग करता है। | |

| T1106 | मूल निवासी एपीआई | ब्लैकलोटस एचटीटीपी डाउनलोडर समझौता मशीन पर कोड निष्पादन प्राप्त करने के लिए विभिन्न देशी विंडोज एपीआई का उपयोग करता है। | |

| T1129 | साझा मॉड्यूल | ब्लैकलोटस एचटीटीपी डाउनलोडर सी एंड सी सर्वर से प्राप्त डीएलएल को लोड और निष्पादित कर सकता है। | |

| हठ | T1542.003 | प्री-ओएस बूट: बूटकिट | ब्लैकलोटस बूटकिट को ईएफआई सिस्टम विभाजन पर तैनात किया गया है और बूट के दौरान निष्पादित किया गया है। |

| प्रिविलेज एस्केलेशन | T1548.002 | दुरुपयोग ऊंचाई नियंत्रण तंत्र: बायपास उपयोगकर्ता खाता नियंत्रण | BlackLotus इंस्टॉलर उपयोगकर्ता खाता नियंत्रण को बायपास करके विशेषाधिकारों को आगे बढ़ाने का प्रयास करता है। |

| T1134.002 | एक्सेस टोकन मैनिपुलेशन: टोकन के साथ प्रक्रिया बनाएं | BlackLotus HTTP डाउनलोडर स्थानीय सिस्टम विशेषाधिकारों के साथ एक नई प्रक्रिया के भीतर डाउनलोड किए गए पेलोड को निष्पादित करने के लिए WTSQueryUserToken और CreateProcessAsUserW का उपयोग कर सकता है। | |

| रक्षा चोरी | T1622 | डिबगर चोरी | ब्लैकलोटस घटक यह पता लगाने के लिए विभिन्न तकनीकों का उपयोग करते हैं कि पीड़ित पर कर्नेल-मोड या उपयोगकर्ता-मोड डीबगर चल रहा है या नहीं। |

| T1574 | हाइजैक निष्पादन प्रवाह | ब्लैकलोटस बूटकिट विभिन्न विंडोज सुरक्षा सुविधाओं (वीबीएस, विंडोज डिफेंडर) को निष्क्रिय करके पता लगाने से बचने के लिए शुरुआती विंडोज बूट प्रक्रिया चरणों (विंडोज बूट मैनेजर, विंडोज ओएस लोडर, विंडोज कर्नेल और विशिष्ट ड्राइवर) में शामिल विभिन्न घटकों को हाईजैक करता है और इसके कर्नेल-मोड को चुपके से निष्पादित करता है। और उपयोगकर्ता-मोड घटक | |

| T1562 | रक्षा को कमजोर करना | ब्लैकलोटस घटक पहचान से बचने के लिए बिटलॉकर और विंडोज डिफेंडर को अक्षम कर सकते हैं। | |

| T1070.004 | संकेतक हटाना: फ़ाइल हटाना | EFI सिस्टम विभाजन में फ़ाइलों को सफलतापूर्वक तैनात करने के बाद BlackLotus इंस्टॉलर स्वयं को हटा देता है। सफल CVE-2022-21894 शोषण के बाद, BlackLotus EFI सिस्टम विभाजन से शोषण श्रृंखला में शामिल सभी फाइलों को हटाकर शोषण के निशान हटा देता है। | |

| T1070.009 | संकेतक हटाना: स्पष्ट दृढ़ता | ब्लैकलोटस ईएसपी से सभी बूटकिट फाइलों को हटाकर और मूल पीड़ित के विंडोज बूट मैनेजर को बहाल करके खुद को अनइंस्टॉल कर सकता है। | |

| T1036.005 | बहाना बनाना: वैध नाम या स्थान का मिलान करें | BlackLotus वैध फ़ाइल नामों का उपयोग करके ESP पर तैनात अपनी फ़ाइलों को छिपाने का प्रयास करता है, जैसे कि grubx64.efi (यदि समझौता किए गए मशीन पर UEFI सुरक्षित बूट सक्षम है) या bootmgfw.efi (यदि समझौता किए गए मशीन पर UEFI सुरक्षित बूट अक्षम है)। | |

| T1112 | रजिस्ट्री संशोधित करें | BlackLotus इंस्टॉलर Windows HVCI सुरक्षा सुविधा को अक्षम करने के लिए Windows रजिस्ट्री को संशोधित करता है। | |

| T1027 | अस्पष्ट फ़ाइलें या सूचना | BlackLotus घटकों में लगभग सभी एम्बेडेड स्ट्रिंग्स को एक कस्टम संयुक्त सिफर का उपयोग करके एन्क्रिप्ट किया गया है और आवश्यकता पड़ने पर ही डिक्रिप्ट किया गया है। | |

| T1027.007 | अस्पष्ट फ़ाइलें या जानकारी: डायनेमिक एपीआई रिज़ॉल्यूशन | ब्लैकलोटस घटक नामों के बजाय एपीआई नामों के हैश का उपयोग करते समय गतिशील एपीआई रिज़ॉल्यूशन का उपयोग करते हैं। | |

| T1027.009 | अस्पष्ट फ़ाइलें या जानकारी: एंबेडेड पेलोड | BlackLotus घटकों में लगभग सभी एम्बेडेड फ़ाइलें AES का उपयोग करके एन्क्रिप्ट की गई हैं। | |

| T1542.003 | प्री-ओएस बूट: बूटकिट | ब्लैकलोटस बूटकिट को ईएफआई सिस्टम विभाजन पर तैनात किया गया है और प्रारंभिक ओएस बूट चरणों के दौरान निष्पादित किया गया है, और इस प्रकार ओएस बूट प्रक्रिया को नियंत्रित करने और पहचान से बचने में सक्षम है। | |

| T1055.012 | प्रक्रिया इंजेक्शन: डायनेमिक-लिंक लाइब्रेरी इंजेक्शन | BlackLotus HTTP डाउनलोडर एक नए बनाए गए DLL को इंजेक्ट कर सकता है svchost.exe प्रक्रिया खोखले का उपयोग कर प्रक्रिया। | |

| T1055.002 | प्रक्रिया इंजेक्शन: पोर्टेबल निष्पादन योग्य इंजेक्शन | BlackLotus ड्राइवर पोर्टेबल निष्पादन योग्य HTTP डाउनलोडर को a में इंजेक्ट करता है winlogon.exe प्रक्रिया. | |

| T1014 | रूटकिट | BlackLotus कर्नेल ड्राइवर ESP पर बूटकिट फ़ाइलों को हटाने से बचाता है। | |

| T1497.001 | वर्चुअलाइजेशन/सैंडबॉक्स चोरी: सिस्टम चेक | BlackLotus वर्चुअलाइजेशन और विश्लेषण वातावरण का पता लगाने और उससे बचने के लिए सैंडबॉक्स-विशिष्ट रजिस्ट्री मानों की जाँच सहित विभिन्न सिस्टम जाँचों को नियोजित करता है। | |

| खोज | T1622 | डिबगर चोरी | ब्लैकलोटस घटक यह पता लगाने के लिए विभिन्न तकनीकों का उपयोग करते हैं कि पीड़ित पर कर्नेल-मोड या उपयोगकर्ता-मोड डीबगर चल रहा है या नहीं। |

| T1082 | सिस्टम सूचना डिस्कवरी | ब्लैकलोटस एक समझौता किए गए होस्ट पर सिस्टम जानकारी (आईपी, जीपीयू, सीपीयू, मेमोरी, ओएस संस्करण) एकत्र करता है। | |

| T1614 | सिस्टम स्थान डिस्कवरी | ब्लैकलोटस बाहर निकल सकता है यदि समझौता किए गए होस्ट पर निम्न सिस्टम लोकेल में से एक की पहचान की जाती है: आरओ-एमडी, आरयू-एमडी, आरयू-आरयू, यूके-यूए, बीई-बाय, एचवाई-एएम, केके-केजेड. | |

| T1016 | सिस्टम नेटवर्क कॉन्फ़िगरेशन डिस्कवरी | ब्लैकलोटस HTTP डाउनलोडर अनुरोध करके एक समझौता किए गए होस्ट के सार्वजनिक आईपी को निर्धारित कर सकता है api.ipify [।] org सर्विस। | |

| T1016.001 | सिस्टम नेटवर्क कॉन्फ़िगरेशन डिस्कवरी: इंटरनेट कनेक्शन डिस्कवरी | ब्लैकलोटस एचटीटीपी डाउनलोडर माइक्रोसॉफ्ट से पूछताछ कर इंटरनेट कनेक्शन की जांच करता है www.msftncsi[.]com/ncsi[.]txt | |

| T1497.001 | वर्चुअलाइजेशन/सैंडबॉक्स चोरी: सिस्टम चेक | BlackLotus वर्चुअलाइजेशन और विश्लेषण वातावरण का पता लगाने और उससे बचने के लिए सैंडबॉक्स-विशिष्ट रजिस्ट्री मानों की जाँच सहित विभिन्न सिस्टम जाँचों को नियोजित करता है। | |

| आदेश और नियंत्रण | T1071.001 | अनुप्रयोग परत प्रोटोकॉल: वेब प्रोटोकॉल | BlackLotus अपने C&C के साथ संचार के लिए HTTPS का उपयोग करता है। |

| T1132.001 | डेटा एन्कोडिंग: मानक एन्कोडिंग | ब्लैकलोटस यूआरएल-सुरक्षित बेस64 के साथ सी एंड सी संचार में एन्क्रिप्टेड डेटा को एन्कोड करता है। | |

| T1573.001 | एन्क्रिप्टेड चैनल: सममित क्रिप्टोग्राफी | ब्लैकलोटस अपने सी एंड सी से प्राप्त संदेशों को डिक्रिप्ट करने के लिए सीबीसी मोड में 256-बिट एईएस का उपयोग करता है। | |

| T1573.002 | एन्क्रिप्टेड चैनल: असममित क्रिप्टोग्राफी | ब्लैकलोटस सी एंड सी को भेजे गए संदेशों को एन्क्रिप्ट करने के लिए एम्बेडेड आरएसए सार्वजनिक कुंजी का उपयोग करता है। |

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोब्लॉकचैन। Web3 मेटावर्स इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- स्रोत: https://www.welivesecurity.com/2023/03/01/blacklotus-uefi-bootkit-myth-confirmed/

- 000

- 1

- 10

- 11

- 2018

- 2020

- 2022

- 7

- 9

- a

- योग्य

- About

- ऊपर

- गाली

- पहुँच

- सुलभ

- तक पहुँचने

- लेखा

- पाना

- प्राप्त

- अधिनियम

- कार्रवाई

- अभिनेताओं

- कार्य करता है

- जोड़ा

- इसके अलावा

- अतिरिक्त

- पता

- पतों

- व्यवस्थापक

- उन्नत

- लाभ

- विज्ञापन

- सलाहकार

- एईएस

- प्रभावित करने वाले

- बाद

- के खिलाफ

- उर्फ

- सब

- आवंटित

- आवंटन

- की अनुमति दे

- की अनुमति देता है

- पहले ही

- हालांकि

- हमेशा

- एएमडी

- के बीच में

- विश्लेषण

- विश्लेषण करें

- और

- मोबाइल फोनों

- अन्य

- एपीआई

- एपीआई

- अनुप्रयोग

- उपयुक्त

- आवेदन

- अनुप्रयोगों

- उपयुक्त

- APT

- पुरालेख

- चारों ओर

- लेख

- मूल्यांकन

- जुड़े

- प्रयास

- ध्यान

- अगस्त

- लेखक

- उपलब्ध

- बैकअप

- बैकअप

- आधारित

- बुनियादी

- मूल बातें

- प्रकाश

- क्योंकि

- से पहले

- शुरू

- पीछे

- जा रहा है

- बेलोरूस

- मानना

- नीचे

- बेहतर

- के बीच

- BleepingComputer

- खंड

- नीला

- बोनस

- जूते

- botnets

- टूटना

- तोड़कर

- सफलता

- लाना

- लाना

- मोटे तौर पर

- लाया

- बफर

- निर्माण

- बनाया गया

- में निर्मित

- कॉल

- बुला

- कॉल

- क्षमताओं

- सक्षम

- कौन

- सावधान

- मामला

- मामलों

- आकस्मिक

- कुश्ती

- के कारण होता

- का कारण बनता है

- के कारण

- केंद्र

- प्रमाण पत्र

- श्रृंखला

- संयोग

- परिवर्तन

- चैनल

- जाँच

- जाँचता

- बीजलेख

- का दावा है

- स्पष्ट

- ग्राहक

- समापन

- बंद

- करीब

- समापन

- कोड

- सहयोगियों

- कोलम्बिया

- संयोजन

- संयुक्त

- कैसे

- टिप्पणी

- सामान्य

- सामान्यतः

- संवाद

- संवाद स्थापित

- संचार

- तुलना

- तुलना

- अनुकूलता

- पूरी तरह से

- जटिल

- जटिलता

- अंग

- घटकों

- समझौता

- छेड़छाड़ की गई

- संकल्पना

- चिंतित

- आत्मविश्वास

- विन्यास

- की पुष्टि

- संबंध

- पर विचार

- उपभोक्ता

- शामिल

- शामिल हैं

- सामग्री

- जारी रखने के

- जारी

- लगातार

- नियंत्रण

- नियंत्रित

- सहयोग

- मूल

- इसी

- सका

- कोर्स

- कवर

- बनाना

- बनाया

- बनाता है

- बनाना

- क्रेडेंशियल

- महत्वपूर्ण

- वर्तमान

- वर्तमान में

- रिवाज

- खतरनाक

- तिथि

- डाटा केंद्र

- डाटाबेस

- तारीख

- निष्क्रिय

- व्यवहार

- मौत

- डिक्रिप्ट

- गहरा

- और गहरा

- चूक

- परिभाषित

- निश्चित रूप से

- निर्भर करता है

- तैनात

- तैनात

- तैनाती

- तैनाती

- तैनात

- निकाली गई

- वर्णन

- वर्णित

- वांछित

- के बावजूद

- गंतव्य

- विस्तार

- विस्तृत

- विवरण

- पता चला

- खोज

- निर्धारित करना

- निर्धारित करने

- विकसित

- डेवलपर

- डेवलपर्स

- युक्ति

- डिवाइस

- डीआईडी

- अंतर

- विभिन्न

- डीआईजी

- प्रत्यक्ष

- सीधे

- निर्देशिकाओं

- विकलांग

- प्रकटीकरण

- अन्य वायरल पोस्ट से

- की खोज

- खोज

- वितरित

- वितरण

- वितरण

- कर

- डोमेन

- dont

- डाउनलोड

- ड्राइव

- ड्राइवर

- ड्राइवरों

- बूंद

- गिरा

- छोड़ने

- डुप्लिकेट

- दौरान

- गतिशील

- से प्रत्येक

- शीघ्र

- आसान

- आसानी

- पारिस्थितिकी तंत्र

- संस्करण

- प्रभावी रूप से

- प्रयास

- तत्व

- ऊपर उठाना

- बुलंद

- एम्बेडेड

- रोजगार

- सक्षम

- एन्क्रिप्टेड

- एन्क्रिप्शन

- अभियांत्रिकी

- पर्याप्त

- दाखिला लिया

- सुनिश्चित

- प्रविष्टि

- वातावरण

- वातावरण

- आवश्यक

- स्थापना

- आदि

- मूल्यांकित

- और भी

- कार्यक्रम

- घटनाओं

- प्रत्येक

- सबूत

- उदाहरण

- उदाहरण

- अनन्य रूप से

- निष्पादित

- निष्पादित करता है

- को क्रियान्वित

- निष्पादन

- मौजूदा

- निकास

- समझाना

- स्पष्टीकरण

- शोषण करना

- शोषण

- शोषित

- कारनामे

- का पता लगाने

- विस्तार

- बाहरी

- संभव

- Feature

- चित्रित किया

- विशेषताएं

- साथी

- कुछ

- फ़ील्ड

- आकृति

- पट्टिका

- फ़ाइलें

- फ़िल्टर

- अंतिम

- खोज

- खोज

- प्रथम

- तय

- फ़्लैश

- प्रवाह

- का पालन करें

- निम्नलिखित

- इस प्रकार है

- सदा

- प्रपत्र

- प्रारूप

- पूर्व

- मंचों

- आगे

- पाया

- से

- पूर्ण

- पूरी तरह से

- समारोह

- कार्यात्मक

- कार्यक्षमता

- कार्यों

- आगे

- Games

- प्रवेश द्वार

- उत्पन्न

- मिल

- दी

- देता है

- लक्ष्य

- GPU

- हरा

- समूह की

- गार्ड

- हैकिंग

- हैंडल

- हाथ

- होना

- हो जाता

- हार्डवेयर

- होने

- हेडर

- यहाँ उत्पन्न करें

- छिपाना

- हाई

- हिट्स

- कांटों

- मेजबान

- कैसे

- तथापि

- HTTPS

- सैकड़ों

- पहचान

- पहचानकर्ता

- पहचान करना

- की छवि

- छवियों

- तुरंत

- प्रभाव

- कार्यान्वित

- कार्यान्वयन

- आयात

- असंभव

- in

- शामिल

- सहित

- व्यक्ति

- करें-

- जानकारीपूर्ण

- प्रारंभिक

- स्थापित

- installed

- बजाय

- एकीकृत

- ईमानदारी

- इंटेल

- बुद्धि

- बातचीत

- इंटरनेट

- इंटरनेट कनेक्शन

- परिचय

- जांच

- शामिल

- IP

- मुद्दा

- IT

- खुद

- जनवरी

- काम

- कूदता

- Kaspersky

- कजाखस्तान

- रखना

- कुंजी

- Instagram पर

- जानने वाला

- पिछली बार

- पिछले साल

- देर से

- ताज़ा

- लांच

- परत

- नेतृत्व

- बिक्रीसूत्र

- छोड़ने

- लेनोवो

- Li

- पुस्तकालय

- संभावित

- सीमा

- लिंक्डइन

- लिनक्स

- सूची

- सूचीबद्ध

- सूचियाँ

- थोड़ा

- भार

- लोडर

- लोड हो रहा है

- भार

- स्थानीय

- स्थित

- स्थान

- लंबा

- लंबे समय तक

- देखिए

- खोना

- निम्न

- मैक

- मशीन

- मशीनें

- बनाया गया

- जादू

- मुख्य

- प्रमुख

- बनाना

- बनाता है

- निर्माण

- मैलवेयर

- कामयाब

- प्रबंधक

- जोड़ - तोड़

- मैन्युअल

- बहुत

- मैच

- बात

- अधिकतम-चौड़ाई

- अर्थ

- तंत्र

- याद

- उल्लेख किया

- केवल

- message

- संदेश

- तरीका

- माइक्रोसॉफ्ट

- हो सकता है

- न्यूनतम

- मिनट

- शमन

- मोड

- संशोधित

- संशोधित

- मॉड्यूल

- पल

- नजर रखी

- पर नज़र रखता है

- महीने

- अधिक

- अधिकांश

- मंशा

- चाल

- विभिन्न

- नाम

- नामांकित

- नामों

- देशी

- आवश्यक

- आवश्यकता

- बेकार

- की जरूरत है

- नेटवर्क

- नया

- अगला

- सामान्य रूप से

- संख्या

- संख्या

- वस्तुओं

- प्राप्त

- अक्टूबर

- ऑफर

- ऑफ़लाइन

- पुराना

- ONE

- ऑनलाइन

- खोलता है

- संचालित

- परिचालन

- आपरेशन

- ऑपरेटर

- विकल्प

- ऑप्शंस

- आदेश

- मूल

- OS

- अन्य

- अन्यथा

- काबू

- सिंहावलोकन

- अपना

- स्वामित्व

- मालिक

- प्राचल

- पैरामीटर

- भाग

- भागों

- पैच

- पैच

- पैच

- पथ

- पैटर्न

- पैटर्न उपयोग करें

- पीडीएफ

- उत्तम

- निष्पादन

- प्रदर्शन

- हठ

- भौतिक

- टुकड़ा

- मंच

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- PoC

- बिन्दु

- अंक

- नीति

- संभव

- पद

- पोस्ट

- संभावित

- शक्तिशाली

- उपस्थिति

- वर्तमान

- को रोकने के

- पिछला

- पहले से

- सिद्धांतों

- निजी

- निजी कुंजी

- विशेषाधिकारों

- मुसीबत

- समस्याओं

- प्राप्ति

- प्रक्रिया

- प्रसंस्कृत

- प्रक्रियाओं

- एस्ट्रो मॉल

- कार्यक्रम

- प्रसिद्ध

- प्रमाण

- अवधारणा के सुबूत

- अच्छी तरह

- रक्षा करना

- संरक्षित

- संरक्षण

- सुरक्षा

- प्रोटोकॉल

- बशर्ते

- प्रदान कर

- सार्वजनिक

- सार्वजनिक कुंजी

- प्रकाशनों

- सार्वजनिक रूप से

- प्रकाशित

- उद्देश्य

- उठाना

- रैम

- बिना सोचे समझे

- तेजी

- पहुँचे

- पढ़ना

- पाठक

- पढ़ना

- वास्तविक

- वास्तविकता

- महसूस करना

- कारण

- उचित

- प्राप्त

- हाल

- की वसूली

- वसूली

- संदर्भ

- निर्दिष्ट

- भले ही

- रजिस्टरों

- रजिस्ट्री

- नियमित

- सम्बंधित

- रहना

- हटाने

- हटाना

- हटाया

- हटाने

- की जगह

- प्रतिस्थापित

- रिपोर्ट

- कोष

- का अनुरोध

- अपेक्षित

- अनुसंधान

- शोधकर्ता

- शोधकर्ताओं

- संकल्प

- संकल्प

- संसाधन

- प्रतिक्रिया

- जिम्मेदार

- बाकी

- बहाल

- परिणाम

- वापसी

- उल्टा

- भूमिका

- जड़

- आरएसए

- सम्मेलन

- रन

- दौड़ना

- रूस

- सबसे सुरक्षित

- वही

- सैंडबॉक्स

- घोटाला

- स्कैनिंग

- योजना

- स्क्रीन

- खोज

- दूसरा

- सेकंड

- अनुभाग

- वर्गों

- सुरक्षित

- सुरक्षा

- लगता है

- भेजना

- भावना

- धारावाहिक

- कई

- सेवा

- सेवाएँ

- सत्र

- सेट

- सेट

- की स्थापना

- कई

- Share

- कम

- चाहिए

- दिखाया

- दिखाता है

- हस्ताक्षर

- संकेत

- पर हस्ताक्षर किए

- पर हस्ताक्षर

- लक्षण

- समान

- सरल

- सरलीकृत

- केवल

- के बाद से

- छह

- आकार

- So

- अब तक

- नरम

- सॉफ्टवेयर

- बेचा

- समाधान

- कुछ

- कोई

- कुछ

- सूत्रों का कहना है

- अंतरिक्ष

- विशिष्ट

- विनिर्देश

- विनिर्दिष्ट

- प्रसार

- ट्रेनिंग

- चरणों

- स्टैंडअलोन

- मानक

- खड़ा

- प्रारंभ

- शुरू

- शुरू होता है

- स्टार्टअप

- स्थिति

- रहना

- कदम

- कदम

- फिर भी

- रोक

- की दुकान

- संग्रहित

- सरल

- संरचना

- प्रस्तुत

- आगामी

- सफल

- सफलतापूर्वक

- ऐसा

- पता चलता है

- संक्षेप में प्रस्तुत करना

- सारांश

- समर्थन

- समर्थित

- सहायक

- समर्थन करता है

- माना

- निलंबित

- प्रतीक

- वाक्यविन्यास

- प्रणाली

- सिस्टम

- तालिका

- लेना

- लेता है

- ले जा

- में बात कर

- लक्ष्य

- कार्य

- टीम

- तकनीकी

- तकनीक

- अस्थायी

- RSI

- मूल बातें

- जानकारी

- लेकिन हाल ही

- इसलिये

- बात

- चीज़ें

- हजारों

- धमकी

- खतरों के खिलाड़ी

- धमकी

- तीन

- यहाँ

- पहर

- समय

- टाइप

- सेवा मेरे

- आज

- एक साथ

- टोकन

- भी

- उपकरण

- विषय

- शुरू हो रहा

- विश्वस्त

- मोड़

- बदल गया

- मोड़

- ठेठ

- यूक्रेन

- के अंतर्गत

- समझ

- आधुनिकतम

- अपडेट

- अद्यतन

- अपडेट

- us

- प्रयोग

- उपयोग

- उपयोगकर्ता

- आमतौर पर

- उपयोगिता

- मूल्य

- मान

- विभिन्न

- सत्यापन

- सत्यापित

- सत्यापित

- संस्करण

- के माध्यम से

- शिकार

- शिकार

- उल्लंघन

- उल्लंघन

- दृश्यता

- आयतन

- संस्करणों

- कमजोरियों

- भेद्यता

- चपेट में

- इंतज़ार कर रही

- तरीके

- वेब

- प्रसिद्ध

- क्या

- एचएमबी क्या है?

- या

- कौन कौन से

- जब

- पूरा का पूरा

- चौड़ा

- विकिपीडिया

- जंगली

- मर्जी

- खिड़कियां

- विंडोज 11

- अंदर

- बिना

- काम

- कार्य

- वर्स्ट

- होगा

- लिख रहे हैं

- लिखा हुआ

- वर्ष

- साल

- आप

- आपका

- जेफिरनेट

- शून्य