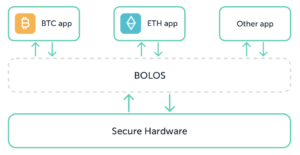

जैसा कि आप जानते होंगे, आपके लेजर नैनो डिवाइस (लेजर नैनो एस, नैनो एस प्लस और नैनो एक्स) सुरक्षित तत्वों की सुरक्षा का लाभ उठाने वाले खुले प्लेटफॉर्म हैं। लेजर ऑपरेटिंग सिस्टम (ओएस) उन अनुप्रयोगों को लोड करता है जो क्रिप्टोग्राफ़िक एपीआई का उपयोग करते हैं। ओएस अलगाव और कुंजी व्युत्पत्ति तंत्र भी प्रदान करता है।

यह तकनीक आपके डिवाइस तक भौतिक पहुंच रखने वाले हमलावर के खिलाफ भी उच्च स्तर की सुरक्षा प्रदान करती है, जिससे आपके लेजर डिवाइस आपकी डिजिटल संपत्तियों को सुरक्षित रूप से प्रबंधित करने के लिए सही उपकरण बन जाते हैं। लेकिन वे कई ऑनलाइन सेवाओं में आपके लॉगिन क्रेडेंशियल को सुरक्षित करने के लिए भी बहुत उपयुक्त हैं।

यही कारण है कि हमने एक नया एप्लिकेशन विकसित किया है जिसका नाम है सुरक्षा कुंजी, जो सेकेंड फैक्टर ऑथेंटिकेशन (2FA), मल्टीपल फैक्टर ऑथेंटिकेशन (एमएफए) या यहां तक कि पासवर्ड-कम प्रमाणीकरण के लिए WebAuthn मानक लागू करता है।

OS बाधाओं के कारण, इस सुरक्षा कुंजी ऐप की कुछ सीमाएँ हैं:

- नैनो एस ओएस पर एईएस-एसआईवी के समर्थन की कमी के कारण यह नैनो एस पर उपलब्ध नहीं है।

- खोजने योग्य/निवासी क्रेडेंशियल समर्थित हैं लेकिन डिवाइस फ़्लैश के एक हिस्से पर संग्रहीत होते हैं जिन्हें ऐप हटाए जाने पर मिटा दिया जाएगा। यही कारण है कि वे डिफ़ॉल्ट रूप से सक्षम नहीं हैं, लेकिन यदि आवश्यक हो तो सेटिंग्स में अपने जोखिम पर मैन्युअल रूप से सक्षम किया जा सकता है। ऐसा हो सकता है:

- यदि उपयोगकर्ता इसे लेजर लाइव से अनइंस्टॉल करना चुनता है

- यदि उपयोगकर्ता ऐप को नए उपलब्ध संस्करण में अपडेट करना चुनता है

- यदि उपयोगकर्ता OS संस्करण अपडेट करता है

वेबऑथन क्या है?

वेब प्रमाणीकरण या संक्षेप में WebAuthn W3C और FIDO एलायंस द्वारा लिखित एक मानक है। यह पासवर्ड के बजाय सार्वजनिक कुंजी क्रिप्टोग्राफी पर आधारित उपयोगकर्ता प्रमाणीकरण तंत्र निर्दिष्ट करता है।

इस तरह के मानक के निर्माण की प्रेरणा यह थी कि हमारा वर्तमान ऑनलाइन अस्तित्व पासवर्ड पर बना है और अधिकांश सुरक्षा उल्लंघन चोरी या कमजोर पासवर्ड से संबंधित हैं।

सार्वजनिक कुंजी क्रिप्टोग्राफी सुरक्षा तंत्र का लाभ उठाना

सार्वजनिक कुंजी क्रिप्टोग्राफी, जिसे असममित क्रिप्टोग्राफी के रूप में भी जाना जाता है, दो संबद्ध कुंजियों पर आधारित एक क्रिप्टोग्राफ़िक तंत्र है:

- एक निजी कुंजी जिसे गुप्त रखा जाना चाहिए

- एक सार्वजनिक कुंजी, जिसे साझा किया जा सकता है

थीसिस कुंजियाँ निम्नलिखित संपत्ति साझा करती हैं:

- सार्वजनिक कुंजी का उपयोग यह सत्यापित करने के लिए किया जा सकता है कि किसी संदेश पर निजी कुंजी द्वारा हस्ताक्षर किया गया है या नहीं।

आइए एक उपयोगकर्ता पर विचार करें, बॉब, एक कुंजी जोड़ी बनाता है और ऐलिस के साथ सार्वजनिक कुंजी साझा करता है। यदि बॉब ऐलिस को एक संदेश भेजता है, तो वह अपनी निजी कुंजी का उपयोग करके संदेश पर हस्ताक्षर कर सकता है और ऐलिस सार्वजनिक कुंजी का उपयोग करके सत्यापित कर सकता है कि संदेश वास्तव में बॉब द्वारा हस्ताक्षरित किया गया है, जो केवल यह जानता है कि निजी कुंजी क्या है।

प्रमाणीकरण के संबंध में, इसका मतलब है कि उपयोगकर्ता एक कुंजी जोड़ी बना सकता है और सार्वजनिक कुंजी को ऑनलाइन सेवा के साथ साझा कर सकता है। बाद में, उपयोगकर्ता ऑनलाइन सेवा को यह साबित करके खुद को प्रमाणित कर सकता है कि वह निजी कुंजी जानता है। यह सब ऑनलाइन सेवा पर निजी कुंजी भेजे बिना! इसका मतलब यह है कि निजी कुंजी को सर्वर डेटाबेस से चुराया नहीं जा सकता है और न ही उपयोगकर्ता से सर्वर संचार के दौरान इंटरसेप्ट किया जा सकता है।

फ़िशिंग आक्रमण लचीला

WebAuthn मानक में शास्त्रीय फ़िशिंग हमलों के विरुद्ध लचीला होने का गुण भी है।

असल में, ए फ़िशिंग हमला एक ऐसा हमला है जहां एक हैकर आपको संवेदनशील जानकारी, हमारे मामले में, लॉगिन क्रेडेंशियल प्रकट करने के लिए बरगलाता है।

ओटीपी जैसे अन्य एमएफए तंत्रों के विपरीत, वेबऑथ्न तंत्र ऐसे हमलों के प्रति लचीला है। दरअसल, प्रत्येक कुंजी जोड़ी एक विशिष्ट मूल, या वेब डोमेन से जुड़ी होती है, जिसका अर्थ है कि एक हमला आपको एक अलग डोमेन में WebAuthn क्रेडेंशियल का उपयोग करने के लिए धोखा देने की कोशिश कर रहा है (उदाहरण के लिए यूआरएल के साथ एक नकली साइट) best-service.com वैध साइट यूआरएल के बजाय best.service.com) विफल हो जाएगा क्योंकि प्रमाणीकरण डिवाइस में उस डोमेन के लिए संबंधित कुंजी जोड़ी नहीं होगी। इसलिए, हमला विफल हो जाएगा और प्रतिद्वंद्वी को कोई उपयोगी जानकारी नहीं मिलेगी।

मजबूत हार्डवेयर सुरक्षा

WebAuthn निजी कुंजियों को सुरक्षित रूप से संग्रहीत करने के लिए हार्डवेयर सुरक्षा तत्वों का उपयोग करने की अनुशंसा करता है। लेजर सुरक्षा कुंजी एप्लिकेशन के संबंध में, निजी कुंजियाँ डिवाइस सिक्योर एलीमेंट (एसई) के भीतर संग्रहीत की जाती हैं, जिन्होंने एक सामान्य मानदंड सुरक्षा मूल्यांकन पारित किया है - बैंकिंग कार्ड और राज्य आवश्यकताओं के लिए एक अंतरराष्ट्रीय मानक - और एक EAL5+ प्रमाणपत्र प्राप्त किया है। आप लेजर डिवाइस प्रमाणन के बारे में अधिक जानकारी पा सकते हैं यहाँ उत्पन्न करें.

सत्यापित पंजीकरण

WebAuthn प्रमाणीकरण प्रमाणित है, इसका मतलब है कि सर्वर सत्यापित कर सकता है कि प्रमाणीकरण उपकरण वैध है। इसे केवल प्रमाणीकरण उपकरणों की एक छोटी सूची को अधिकृत करने या धोखाधड़ी वाले स्रोतों का पता लगाने के लिए कुछ सेवाओं पर सक्षम किया जा सकता है।

WebAuthn कैसे काम करता है

सबसे पहले आइए निर्दिष्ट करें कि विभिन्न अभिनेता कौन से हैं:

- RSI उपयोगकर्ता, यानी आप एक ऑनलाइन सेवा पर सुरक्षित रूप से पंजीकरण करने का प्रयास कर रहे हैं।

- RSI भरोसा करने वाली पार्टी, जो WebAuthn का उपयोग करके एक सुरक्षित सॉफ़्टवेयर एप्लिकेशन तक पहुंच प्रदान करने वाले सर्वर को संदर्भित करता है। उदाहरण के लिए गूगल, फेसबुक, ट्विटर।

- RSI प्रयोक्ता एजेंट, जो उपयोगकर्ता की ओर से कार्य करने वाले किसी सॉफ़्टवेयर को संदर्भित करता है "वेब सामग्री के साथ अंतिम-उपयोगकर्ता इंटरैक्शन को पुनर्प्राप्त, प्रस्तुत और सुविधाजनक बनाता है". उदाहरण के लिए आपके पसंदीदा ऑपरेटिंग सिस्टम पर आपका पसंदीदा वेब ब्राउज़र।

- RSI प्रमाणक, जो उपयोगकर्ता की पहचान की पुष्टि करने के लिए उपयोग किए जाने वाले साधन को संदर्भित करता है। इस मामले में, यह आपका लेजर नैनो डिवाइस है जो सुरक्षा कुंजी एप्लिकेशन चला रहा है।

दो प्रमुख WebAuthn ऑपरेशन हैं, जिन्हें इस प्रकार फिर से शुरू किया जा सकता है:

- पंजीकरण जिसके दौरान:

- la प्रमाणक के माध्यम से एक अनुरोध प्राप्त होता है प्रयोक्ता एजेंट, वहाँ से भरोसा करने वाली पार्टी, जिसमें उपयोगकर्ता पहचानकर्ता और वैकल्पिक रूप से उपयोगकर्ता नाम के साथ रिलाइंग पार्टी का मूल या वेब डोमेन शामिल है।

- la प्रमाणक अनुरोध करता है उपयोगकर्ता सहमति, एक अद्वितीय कुंजी जोड़ी बनाता है, और फिर सार्वजनिक कुंजी के साथ भरोसेमंद पार्टी को जवाब देता है।

- प्रमाणीकरण जिसके दौरान:

- la प्रमाणक के माध्यम से प्राप्त करता है प्रयोक्ता एजेंट, से एक अनुरोध भरोसा करने वाली पार्टी, जिसमें एक चुनौती के साथ रिलाइंग पार्टी का मूल या वेब डोमेन शामिल है।

- la प्रमाणक अनुरोध करता है उपयोगकर्ता सहमति देता है और फिर पंजीकृत क्रेडेंशियल संबद्ध निजी कुंजी के साथ बनाए गए हस्ताक्षर वाले संदेश के साथ प्रतिक्रिया करता है।

आप WebAuthn के पीछे के तंत्र का अधिक विस्तृत विवरण पा सकते हैं यहाँ उत्पन्न करें.

लेजर FIDO-U2F नैनो ऐप के साथ अंतर

लेजर FIDO-U2F एप्लिकेशन FIDO U2F को कार्यान्वित कर रहा है, जो FIDO2 का पिछला संस्करण है जो WebAuthn मानक में शामिल है। इस पिछले संस्करण को पासवर्ड के लिए दूसरे कारक के रूप में उपयोग करने के लिए डिज़ाइन किया गया था जबकि WebAuthn का उद्देश्य पासवर्ड रहित प्रमाणीकरण की अनुमति देना है।

विश्व स्तर पर, यह बेहतर उपयोगकर्ता अनुभव की अनुमति देता है:

- स्क्रीन वाले प्रमाणीकरण उपकरणों पर, रिलाइंग पार्टी मूल (या सेवा डोमेन) को अब इसके हैश के बजाय प्रदर्शित किया जा सकता है।

- FIDO2 विनिर्देशों में खोज योग्य क्रेडेंशियल (जिन्हें निवासी कुंजी भी कहा जाता है) पेश किए गए हैं। वे पासवर्ड रहित परिदृश्यों की अनुमति देते हैं जहां उपयोगकर्ता को सेवा पर अपना उपयोगकर्ता नाम दर्ज करने की भी आवश्यकता नहीं होती है। इसके बजाय, पंजीकरण करने के बाद, भरोसेमंद पार्टी केवल अपने मूल और बिना किसी क्रेडेंशियल सूची के प्रमाणीकरण का अनुरोध कर सकती है। इस तरह के अनुरोध के प्राप्त होने पर, प्रमाणक इस भरोसेमंद पार्टी से जुड़े आंतरिक रूप से संग्रहीत (निवासी) क्रेडेंशियल्स की तलाश करता है और उपयोगकर्ता को प्रमाणित करने के लिए उनका उपयोग करता है।

अनुकूलता

WebAuthn मानक और इसलिए लेजर सुरक्षा कुंजी एप्लिकेशन कई OS और वेब ब्राउज़र पर समर्थित है:

- विंडोज़ 10 और उसके बाद के संस्करण पर, यह कम से कम एज, क्रोम और फ़ायरफ़ॉक्स पर समर्थित है

- MacOS 11.4 और बाद के संस्करण पर, यह Safari और Chrome पर समर्थित है, हालाँकि यह अभी फ़ायरफ़ॉक्स पर केवल आंशिक रूप से उपलब्ध है। सफ़ारी के साथ ज्ञात अस्थिरताओं के कारण क्रोम की अनुशंसा की जाती है।

- Ubuntu 20.04 और बाद के संस्करण पर, यह क्रोम पर समर्थित है, हालाँकि यह अभी फ़ायरफ़ॉक्स पर केवल आंशिक रूप से उपलब्ध है।

- iOS 14 और iPadOS 15.5 और बाद के संस्करण पर, यह Safari, Chrome और Firefox पर समर्थित है

- एंड्रॉइड पर, यह अभी समर्थित नहीं है। इसकी शुरुआत Google Play Services v23.35 (सितंबर 2023 रिलीज़) से होनी चाहिए।

लेजर सुरक्षा कुंजी एप्लिकेशन का उपयोग करना

वेबऑथ्न सेवाएँ

WebAuthn अब व्यापक रूप से अपनाने योग्य हो गया है। इसलिए, लेजर सुरक्षा कुंजी एप्लिकेशन का उपयोग कई सेवाओं पर एकाधिक कारक प्रमाणीकरण और कभी-कभी पासवर्ड-कम प्रमाणीकरण के लिए किया जा सकता है।

यहां Webauthn को कार्यान्वित करने वाली सेवाओं का एक उद्धरण दिया गया है:

- 1Password

- एडब्ल्यूएस

- Binance

- बिट बकेट

- ड्रॉपबॉक्स

- फेसबुक

- Gandi

- मिथुन राशि

- GitHub

- GitLab

- गूगल

- माइक्रोसॉफ्ट

- OKTA

- Salesforce

- Shopify

- चिकोटी

- ट्विटर

चरण दर चरण उदाहरण

- लेजर लाइव डाउनलोड करें और इसे अपने डिवाइस पर इंस्टॉल करने के लिए "माई लेजर" अनुभाग में सुरक्षा कुंजी एप्लिकेशन का चयन करें

- वांछित सेवा पर उचित सेटिंग्स सेट करें (AWS, ड्रॉपबॉक्स, Facebook, Google, GitHub, Microsoft, Twitter,…)

- लॉग इन करने के लिए अपनी सुरक्षा कुंजी का उपयोग करें!

आपकी तृतीय पक्ष सेवा और हमारे सुरक्षा कुंजी एप्लिकेशन की सुरक्षा के संयोजन के लिए धन्यवाद, अब आपने अपने खातों के लिए अत्याधुनिक सुरक्षा सक्षम कर ली है

आपकी SSH कुंजियाँ सुरक्षित करना

एसएसएच कुंजियों का उपयोग डेवलपर्स द्वारा कुछ महत्वपूर्ण स्थितियों में किया जाता है, जीआईटी सर्वर को प्रमाणित करने से लेकर महत्वपूर्ण उत्पादन सर्वर से कनेक्ट करने तक। लेजर उपकरणों के पास लेजर एसएसएच नैनो एप्लिकेशन का उपयोग करके आपकी एसएसएच कुंजियों को सुरक्षित करने का एक तरीका पहले से ही था। हालाँकि, इसके लिए आपके कंप्यूटर पर एक समर्पित नैनो एप्लिकेशन और एक एजेंट के उपयोग की आवश्यकता होती है। यह अब मामला ही नहीं है। ओपनएसएसएच 8.2 ने एसएसएच कुंजी भंडारण के लिए FIDO प्रमाणीकरण उपकरणों के "मूल" उपयोग की अनुमति देते हुए एक नई सुविधा पेश की।

उपयोग का उदाहरण

आइए देखें कि GitHub रिपॉजिटरी के साथ इंटरैक्ट करने के लिए इसका उपयोग कैसे किया जा सकता है:

1. एक जोड़ी बनाएं:

$ssh-keygen -t ed25519-sk -f ~/.ssh/id_mykey_sk Generating public/private ed25519-sk key pair.

You may need to touch your authenticator to authorize key generation.

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /home/user/.ssh/id_mykey_sk

Your public key has been saved in /home/user/.ssh/id_mykey_sk.pub

The key fingerprint is:

SHA256:ZdHzzXRboYdbVXpLN12EKyDEYycNMDXRJV45ECYEBp8 user@LPFR0218

The key's randomart image is:

+[ED25519-SK 256]-+

| ..=BO=*=o. +B|

| o o*==+= +.B|

| E. =+. *.XB|

| o . Bo*|

| S o . |

| |

| |

| |

| |

+----[SHA256]-----+

2. अपने GitHub खाते में SSH कुंजी पंजीकृत करें (GitHub दस्तावेज़ देखें)

3. उदाहरण के लिए किसी रिपॉजिटरी को क्लोन करने के लिए इसका उपयोग करें:

$git clone :LedgerHQ/app-bitcoin-new.git

Cloning into 'app-bitcoin-new'...

Confirm user presence for key ED25519-SK SHA256:iGu/I9kjxypEHkQIGmgTLBCA8ftm4Udu1DfkK2BwE0o

remote: Enumerating objects: 5625, done.

remote: Counting objects: 100% (10/10), done.

remote: Compressing objects: 100% (10/10), done.

remote: Total 5625 (delta 1), reused 2 (delta 0), pack-reused 5615

Receiving objects: 100% (5625/5625), 2.11 MiB | 636.00 KiB/s, done.

Resolving deltas: 100% (4055/4055), done.यदि आपके पास एकाधिक SSH कुंजी है, तो आप अनुसरण कर सकते हैं यह स्टैक ओवरफ्लो उत्तर डिफ़ॉल्ट कुंजी के बजाय एक विशिष्ट कुंजी का चयन करने के लिए।

पैरामीटर्स

SSH कुंजी युग्म बनाते समय इसका उपयोग करें ssh-keygen और आपकी सुरक्षा कुंजी, आप यह कर सकते हैं:

- इनमें से किसी एक को निर्दिष्ट करके कुंजी युग्म पीढ़ी वक्र चुनें

-t ed25519-skor-t ecdsa-sk - निर्दिष्ट करके सुरक्षा कुंजी पर मैन्युअल स्वीकृति के बिना SSH निजी कुंजी के उपयोग की अनुमति दें

-O no-touch-required. हालाँकि, कुछ सेवाएँ ऐसे प्रमाणीकरण से इनकार कर सकती हैं, यही स्थिति GitHub के लिए है।

एक अतिरिक्त है resident विकल्प, लेकिन यह अतिरिक्त सुरक्षा नहीं जोड़ता है और इसका उपयोग अधिक जटिल है।

जेवियर चैप्रोन

फर्मवेयर इंजीनियर

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://www.ledger.com/blog/strengthen-the-security-of-your-accounts-with-webauthn

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 1

- 10

- 11

- 14

- 15% तक

- 20

- 2023

- 2FA

- 35% तक

- 8

- a

- About

- स्वीकृति

- पहुँच

- लेखा

- अकौन्टस(लेखा)

- अभिनय

- अभिनेताओं

- जोड़ना

- अतिरिक्त

- दत्तक ग्रहण

- बाद

- फिर

- के खिलाफ

- एजेंट

- शॉट

- सब

- संधि

- अनुमति देना

- की अनुमति दे

- की अनुमति देता है

- साथ में

- पहले ही

- भी

- an

- और

- एंड्रॉयड

- कोई

- एपीआई

- अनुप्रयोग

- आवेदन

- अनुप्रयोगों

- उपयुक्त

- हैं

- AS

- संपत्ति

- जुड़े

- At

- आक्रमण

- आक्रमण

- प्रमाणित

- प्रमाणीकरण

- को अधिकृत

- उपलब्ध

- एडब्ल्यूएस

- बैंकिंग

- आधारित

- BE

- किया गया

- पक्ष

- पीछे

- बेहतर

- अनाज

- उल्लंघनों

- ब्राउज़र

- इमारत

- बनाया गया

- लेकिन

- by

- कर सकते हैं

- पत्ते

- मामला

- प्रमाण पत्र

- चुनौती

- Chrome

- संयोजन

- सामान्य

- संचार

- अनुकूलता

- जटिल

- कंप्यूटर

- कंप्यूटिंग

- पुष्टि करें

- कनेक्ट कर रहा है

- सहमति

- विचार करना

- की कमी

- इसी

- गिनती

- बनाना

- बनाया

- बनाता है

- बनाना

- क्रेडेंशियल

- साख

- मापदंड

- महत्वपूर्ण

- क्रिप्टोग्राफिक

- क्रिप्टोग्राफी

- वर्तमान

- वक्र

- डेटाबेस

- समर्पित

- चूक

- डेल्टा

- बनाया गया

- वांछित

- विस्तृत

- पता लगाना

- विकसित

- डेवलपर्स

- युक्ति

- डिवाइस

- अंतर

- विभिन्न

- डिजिटल

- डिजिटल आस्तियां

- दिखाया गया है

- कर देता है

- नहीं करता है

- डोमेन

- किया

- ड्रॉपबॉक्स

- दो

- दौरान

- e

- से प्रत्येक

- Edge

- तत्व

- तत्व

- सक्षम

- दर्ज

- मूल्यांकन

- और भी

- उदाहरण

- अस्तित्व

- अनुभव

- स्पष्टीकरण

- उद्धरण

- फेसबुक

- की सुविधा

- कारक

- असफल

- उल्लू बनाना

- पसंदीदा

- Feature

- FIDO एलायंस

- खोज

- अंगुली की छाप

- Firefox

- फ़्लैश

- निम्नलिखित

- के लिए

- कपटपूर्ण

- से

- सृजन

- पीढ़ी

- मिल

- जाना

- GitHub

- गूगल

- गूगल प्ले

- हैकर

- था

- होना

- हार्डवेयर

- हार्डवेयर सुरक्षा

- हैश

- है

- होने

- he

- हाई

- उसके

- कैसे

- तथापि

- HTTPS

- पहचान

- पहचानकर्ता

- पहचान

- if

- की छवि

- कार्यान्वयन

- औजार

- in

- शामिल

- वास्तव में

- करें-

- स्थापित

- बजाय

- बातचीत

- बातचीत

- के भीतर

- अंतरराष्ट्रीय स्तर पर

- में

- शुरू की

- iOS

- iPadOS

- अलगाव

- IT

- आईटी इस

- जेपीजी

- केवल

- रखा

- कुंजी

- Instagram पर

- जानना

- ज्ञान

- जानने वाला

- रंग

- बाद में

- कम से कम

- खाता

- लेजर लाइव

- लेजर नैनो

- लेजर नैनो एस

- कानूनी

- वैध

- स्तर

- लाभ

- पसंद

- सीमाओं

- सूची

- जीना

- भार

- लॉग इन

- लॉग इन

- लंबे समय तक

- लग रहा है

- MacOS

- प्रमुख

- निर्माण

- प्रबंधन

- गाइड

- मैन्युअल

- बहुत

- मई..

- साधन

- मतलब

- तंत्र

- तंत्र

- message

- एमएफए

- माइक्रोसॉफ्ट

- हो सकता है

- अधिक

- अधिकांश

- अभिप्रेरण

- विभिन्न

- नाम

- नामांकित

- नैनो

- आवश्यकता

- जरूरत

- नया

- नहीं

- अभी

- वस्तुओं

- प्राप्त

- of

- ऑफर

- on

- ONE

- ऑनलाइन

- केवल

- खुला

- परिचालन

- ऑपरेटिंग सिस्टम

- संचालन

- विकल्प

- or

- मूल

- OS

- अन्य

- हमारी

- अपना

- जोड़ा

- पैरामीटर

- भाग

- पार्टी

- पारित कर दिया

- पासवर्ड

- उत्तम

- प्रदर्शन

- फ़िशिंग

- फ़िशिंग हमले

- भौतिक

- प्लेटफार्म

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- प्ले

- प्लस

- उपस्थिति

- पिछला

- निजी

- निजी कुंजी

- निजी कुंजी

- उत्पादन

- संपत्ति

- संरक्षित

- प्रदान करता है

- प्रदान कर

- साबित

- सार्वजनिक

- सार्वजनिक कुंजी

- सार्वजनिक कुंजी

- पहुँचे

- प्राप्त

- स्वागत

- की सिफारिश की

- की सिफारिश की

- संदर्भित करता है

- के बारे में

- रजिस्टर

- पंजीकृत

- पंजीकरण

- सम्बंधित

- और

- भरोसा

- renders

- कोष

- का अनुरोध

- अनुरोधों

- अपेक्षित

- आवश्यकताएँ

- लचीला

- खुलासा

- जोखिम

- दौड़ना

- s

- Safari

- सुरक्षित

- वही

- बचाया

- परिदृश्यों

- स्क्रीन

- दूसरा

- अनुभाग

- सुरक्षित

- सुरक्षित रूप से

- सुरक्षा

- सुरक्षा उल्लंघनों

- देखना

- भेजें

- भेजता

- संवेदनशील

- सितंबर

- सर्वर

- सर्वर

- सेवा

- सेवाएँ

- सेटिंग्स

- SHA256

- Share

- शेयरों

- कम

- चाहिए

- हस्ताक्षर

- हस्ताक्षर

- पर हस्ताक्षर किए

- साइट

- स्थितियों

- सॉफ्टवेयर

- कुछ

- कभी कभी

- सूत्रों का कहना है

- विशिष्ट

- विनिर्देशों

- मानक

- प्रारंभ

- राज्य

- राज्य के-the-कला

- कदम

- चुराया

- भंडारण

- की दुकान

- संग्रहित

- मजबूत बनाना

- ऐसा

- समर्थन

- समर्थित

- प्रणाली

- टेक्नोलॉजी

- कि

- RSI

- उन

- अपने

- फिर

- इसलिये

- वे

- तीसरा

- इसका

- यहाँ

- सेवा मेरे

- उपकरण

- कुल

- स्पर्श

- की कोशिश कर रहा

- दो

- Ubuntu

- अद्वितीय

- अपडेट

- अपडेट

- के ऊपर

- प्रयोग

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- उपयोगकर्ता अनुभव

- उपयोगकर्ताओं

- का उपयोग करता है

- का उपयोग

- सत्यापित

- संस्करण

- बहुत

- था

- मार्ग..

- we

- वेब

- वेब ब्राउजर

- कुंआ

- क्या

- जहाँ तक

- कौन कौन से

- कौन

- क्यों

- चौड़ा

- विकिपीडिया

- मर्जी

- खिड़कियां

- साथ में

- अंदर

- बिना

- लिखा हुआ

- X

- आप

- आपका

- जेफिरनेट