नेटस्कोप ने अपने में कहा, हमलावर मैलवेयर पहुंचाने के लिए व्यापक रूप से उपयोग की जाने वाली क्लाउड सेवाओं और एप्लिकेशन का दुरुपयोग कर रहे हैं और सामान्य नेटवर्क पोर्ट और अच्छी तरह से पहचाने जाने वाले सामग्री वितरण नेटवर्क (सीडीएन) और क्लाउड प्रदाताओं पर रूट करके मैलवेयर की संक्रमण के बाद की गतिविधियों को छिपा रहे हैं। नवीनतम "बादल और खतरा रिपोर्ट।” रिपोर्ट एंटरप्राइज़ उपयोगकर्ताओं के विरुद्ध सक्रिय मैलवेयर खतरों पर खुफिया जानकारी प्रदान करती है। इसमें कहा गया है कि औसतन हर 1,000 एंटरप्राइज़ उपयोगकर्ताओं में से पांच ने 2023 की पहली तिमाही में मैलवेयर डाउनलोड करने का प्रयास किया।

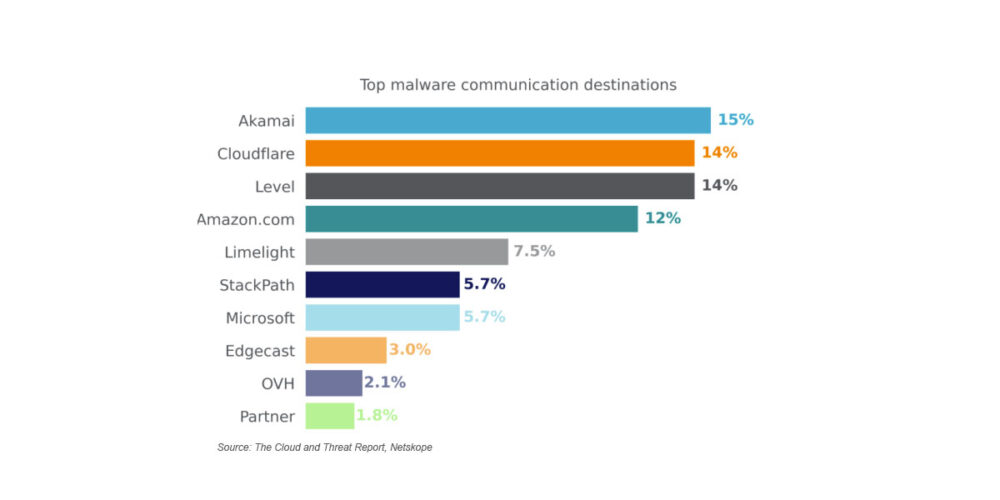

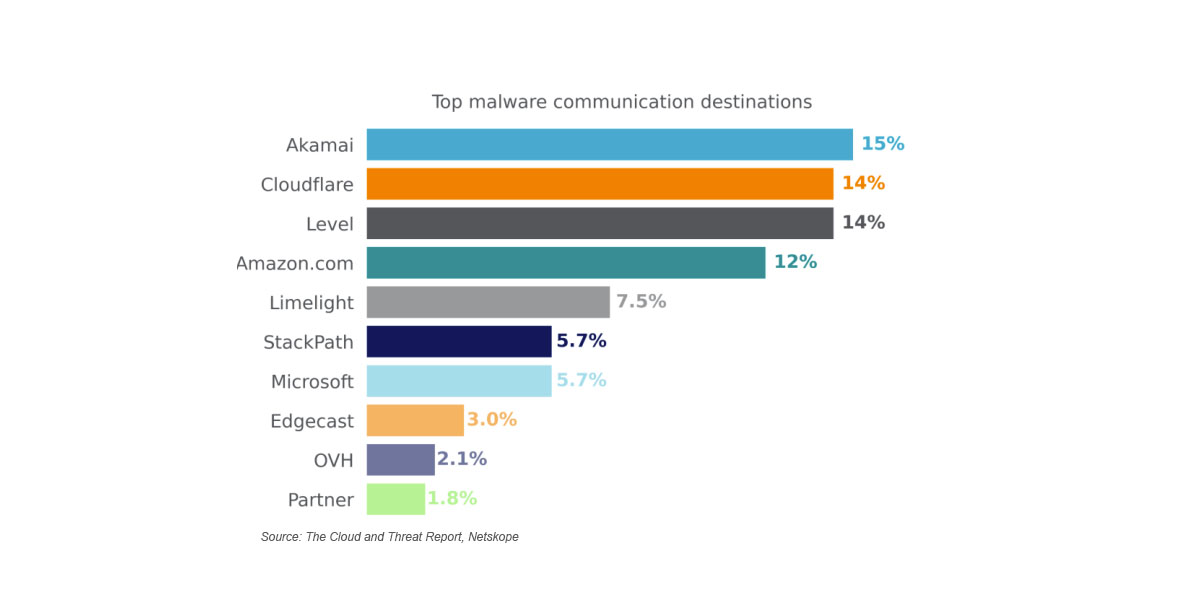

मैलवेयर पीड़ित मशीन को संक्रमित करने के बाद, यह अतिरिक्त मैलवेयर पेलोड डाउनलोड करने, कमांड निष्पादित करने और डेटा को बाहर निकालने के लिए अपने होम सर्वर के साथ एक संचार चैनल स्थापित करता है। हमलावर प्रसिद्ध सीडीएन और क्लाउड सेवा प्रदाताओं, मुख्य रूप से अकामाई और क्लाउडफ्लेयर से संबंधित आईपी पते के माध्यम से मैलवेयर संचार को तेजी से रूट कर रहे हैं। अमेज़ॅन वेब सर्विसेज, माइक्रोसॉफ्ट एज़्योर और लाइमलाइट का भी आमतौर पर दुरुपयोग किया जाता है।

रिपोर्ट बताती है कि कुल वेब मैलवेयर डाउनलोड का केवल एक छोटा सा हिस्सा जोखिम भरे तरीकों से वितरित किया गया था, जैसे कि नए पंजीकृत डोमेन और अवर्गीकृत साइटें।

कंपनी की रिपोर्ट के अनुसार, पहली तिमाही में नेटस्कोप द्वारा पता लगाए गए सभी मैलवेयर डाउनलोड में से 72% नए थे। हमलावरों मैलवेयर वितरित किया गया व्यापक रूप से उपयोग की जाने वाली सेवाओं और अनुप्रयोगों का दुरुपयोग करके, जैसे कि वनड्राइव, शेयरपॉइंट, अमेज़ॅन एस3 बकेट, गिटहब, वीबली, ड्रॉपबॉक्स, गूगल ड्राइव, बॉक्स, गूगल की जीमेल सेवा और एज़्योर ब्लॉब स्टोरेज। नेटस्कोप के अनुसार, हमलावरों ने मैलवेयर डाउनलोड के लिए पहली तिमाही में 261 अलग-अलग ऐप्स का इस्तेमाल किया था।

नेटस्कोप की टीम का कहना है, "क्लाउड ऐप्स का सोशल इंजीनियरिंग के एक रूप के रूप में भी आमतौर पर दुरुपयोग किया जाता है, जहां हमलावर पीड़ितों को मैलवेयर डाउनलोड करने के लिए लुभाने के लिए ऐप की परिचित सुविधाओं का उपयोग करते हैं।"

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोआईस्ट्रीम। Web3 डेटा इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- मिंटिंग द फ्यूचर डब्ल्यू एड्रिएन एशले। यहां पहुंचें।

- PREIPO® के साथ PRE-IPO कंपनियों में शेयर खरीदें और बेचें। यहां पहुंचें।

- स्रोत: https://www.darkreading.com/edge-threat-monitor/attackers-route-malware-activity-over-popular-cdns

- :कहाँ

- 000

- 1

- 2023

- 7

- a

- अनुसार

- सक्रिय

- गतिविधियों

- गतिविधि

- अतिरिक्त

- पतों

- के खिलाफ

- सब

- भी

- वीरांगना

- अमेज़ॅन वेब सेवा

- और

- अनुप्रयोग

- अनुप्रयोगों

- क्षुधा

- हैं

- AS

- प्रयास किया

- औसत

- नीला

- मुक्केबाज़ी

- by

- चैनल

- बादल

- क्लाउड सेवाएं

- CloudFlare

- सामान्य

- सामान्यतः

- संचार

- संचार

- कंपनी

- सामग्री

- तिथि

- उद्धार

- दिया गया

- प्रसव

- पता चला

- अलग

- डोमेन

- डाउनलोड

- डाउनलोड

- ड्राइव

- ड्रॉपबॉक्स

- अभियांत्रिकी

- उद्यम

- स्थापित करता

- प्रत्येक

- निष्पादित

- परिचित

- विशेषताएं

- प्रथम

- के लिए

- प्रपत्र

- अंश

- GitHub

- गूगल

- गूगल की

- था

- होम

- HTTPS

- in

- तेजी

- बुद्धि

- में

- IP

- आईपी पतों

- IT

- आईटी इस

- जेपीजी

- गैस का तीव्र प्रकाश

- मशीन

- मैलवेयर

- तरीकों

- माइक्रोसॉफ्ट

- माइक्रोसॉफ्ट नीला

- नेटवर्क

- नेटवर्क

- नया

- of

- on

- आउट

- के ऊपर

- पीडीएफ

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- अंक

- लोकप्रिय

- मुख्यत

- प्रदाताओं

- प्रदान करता है

- तिमाही

- मान्यता प्राप्त

- पंजीकृत

- रिपोर्ट

- रिपोर्ट

- जोखिम भरा

- मार्ग

- मार्ग

- s

- कहा

- सेवा

- सेवा प्रदाता

- सेवाएँ

- साइटें

- छोटा

- सोशल मीडिया

- सोशल इंजीनियरिंग

- राज्य

- भंडारण

- ऐसा

- टीम

- RSI

- उन

- धमकी

- धमकी

- यहाँ

- सेवा मेरे

- कुल

- संयुक्त राष्ट्र वर्गीकृत

- उपयोग

- प्रयुक्त

- उपयोगकर्ताओं

- शिकार

- शिकार

- वेब

- वेब मैलवेयर

- वेब सेवाओं

- प्रसिद्ध

- थे

- व्यापक रूप से

- साथ में

- जेफिरनेट