माइक्रोसॉफ्ट रातोंरात रिपोर्ट की गई दो एक्सचेंज सर्वर शून्य-दिन की कमजोरियों के लिए फास्ट-ट्रैकिंग पैच कर रहा है, लेकिन इस बीच, व्यवसायों को हमलों की तलाश में रहना चाहिए। कंप्यूटिंग दिग्गज ने शुक्रवार के अपडेट में कहा कि वह पहले से ही ईमेल सिस्टम की शुरुआती पहुंच और अधिग्रहण के लिए बग्स को एक साथ जोड़ते हुए "सीमित लक्षित हमले" देख रहा है।

Microsoft के अनुसार, खामियाँ विशेष रूप से Microsoft एक्सचेंज सर्वर 2013, 2016 और 2019 के ऑन-प्रिमाइसेस संस्करणों को प्रभावित करती हैं जो इंटरनेट का सामना करते हैं। हालाँकि, यह ध्यान देने योग्य है कि सुरक्षा शोधकर्ता केविन ब्यूमोंट कहते हैं कि आउटलुक वेब एक्सेस (ओडब्ल्यूए) के साथ एक्सचेंज हाइब्रिड सर्वर चलाने वाले माइक्रोसॉफ्ट एक्सचेंज ऑनलाइन ग्राहक भी जोखिम में हैं, आधिकारिक सलाह के बावजूद कि ऑनलाइन इंस्टेंस प्रभावित नहीं होते हैं। रैपिड7 की टीम उस आकलन को प्रतिध्वनित किया.

बग्स को इस प्रकार ट्रैक किया जाता है:

- सीवीई-2022-41040 (सीवीएसएस 8.8), एक सर्वर-साइड अनुरोध जालसाजी (एसएसआरएफ) भेद्यता जो एक्सचेंज में किसी भी मेलबॉक्स तक पहुंच प्रदान करती है;

- सीवीई-2022-41082 (सीवीएसएस 6.3), जो पावरशेल हमलावर के लिए सुलभ होने पर प्रमाणित रिमोट कोड निष्पादन (आरसीई) की अनुमति देता है।

माइक्रोसॉफ्ट के अलर्ट में बताया गया है कि महत्वपूर्ण बात यह है कि शोषण के लिए एक्सचेंज सर्वर तक प्रमाणित पहुंच आवश्यक है। ब्यूमोंट ने कहा, "कृपया ध्यान दें कि शोषण के लिए किसी भी ईमेल उपयोगकर्ता के लिए वैध गैर-व्यवस्थापक क्रेडेंशियल की आवश्यकता होती है।"

सीवीई-2022-41040, सीवीई-2022-41082 के लिए पैच और शमन

अब तक, कोई पैच उपलब्ध नहीं है, लेकिन माइक्रोसॉफ्ट ने बग्स का पता लगा लिया है और तेजी से समाधान कर रहा है।

के अनुसार, "हम एक समाधान जारी करने के लिए त्वरित समयरेखा पर काम कर रहे हैं।" माइक्रोसॉफ्ट की शुक्रवार की सलाह. "तब तक, हम शमन और पहचान मार्गदर्शन प्रदान कर रहे हैं।"

शमन में ज्ञात आक्रमण पैटर्न को अवरुद्ध करने के लिए "आईआईएस प्रबंधक -> डिफ़ॉल्ट वेब साइट -> ऑटोडिस्कवर -> यूआरएल रीराइट -> क्रियाएँ" में एक अवरोधन नियम जोड़ना शामिल है; और कंपनी ने एडवाइजरी में यूआरएल रीराइट निर्देशों को शामिल किया, जिसमें कहा गया कि यह "वर्तमान हमले की श्रृंखला को तोड़ने में सफल होने की पुष्टि करता है।"

साथ ही, अलर्ट में कहा गया है कि "चूंकि प्रमाणित हमलावर जो कमजोर एक्सचेंज सिस्टम पर पावरशेल रिमोटिंग तक पहुंच सकते हैं, वे सीवीई-2022-41082 का उपयोग करके आरसीई को ट्रिगर करने में सक्षम होंगे, रिमोट पावरशेल के लिए उपयोग किए जाने वाले पोर्ट को अवरुद्ध करने से हमलों को सीमित किया जा सकता है।"

ब्लाइंडसाइडिंग-बग प्रकटीकरण

वियतनामी सुरक्षा कंपनी जीटीएससी के एक ब्लॉग पोस्ट में खामियों का खुलासा किया गया था, जिसमें कहा गया था कि उसने पिछले महीने ट्रेंड माइक्रो के जीरो डे इनिशिएटिव को बग रिपोर्ट सौंपी थी। जबकि आम तौर पर इसके परिणामस्वरूप एक जिम्मेदार भेद्यता प्रकटीकरण प्रक्रिया होती जिसमें Microsoft होता पैच करने के लिए 120 दिन निष्कर्षों को सार्वजनिक करने से पहले, जीटीएससी ने जंगली हमलों को देखने के बाद प्रकाशित करने का फैसला किया, यह कहा।

जीटीएससी शोधकर्ताओं ने नोट किया, "सावधानीपूर्वक परीक्षण के बाद, हमने पुष्टि की कि इस 0-दिवसीय भेद्यता का उपयोग करके उन प्रणालियों पर हमला किया जा रहा था।" यह गुरुवार का ब्लॉग पोस्ट है. "माइक्रोसॉफ्ट से आधिकारिक पैच उपलब्ध होने से पहले समुदाय को हमले को अस्थायी रूप से रोकने में मदद करने के लिए, हम उन संगठनों को लक्ष्य करते हुए यह लेख प्रकाशित करते हैं जो माइक्रोसॉफ्ट एक्सचेंज ईमेल सिस्टम का उपयोग कर रहे हैं।"

इसने बग श्रृंखला का विस्तृत विश्लेषण भी पेश किया, जो हुड के नीचे के समान है एक्सचेंज सर्वर कमजोरियों का प्रॉक्सीशेल समूह. इसने ब्यूमोंट (@gossithedog) को "प्रॉक्सीनॉटशेल" श्रृंखला को डब करने के लिए प्रेरित किया। अपने स्वयं के लोगो के साथ पूर्ण.

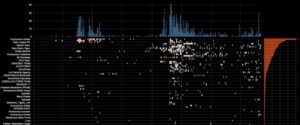

उन्होंने शुक्रवार को अपने विश्लेषण में कहा कि बग की कई विशेषताएं बिल्कुल ProxyShell की तरह हैं, ProxyShell पैच समस्या को ठीक नहीं करते हैं। उन्होंने यह भी कहा कि हमले की सतह के संदर्भ में, "लगभग एक चौथाई मिलियन असुरक्षित एक्सचेंज सर्वर इंटरनेट का सामना करते हैं, देते हैं या लेते हैं।"

उन्होंने स्थिति को "काफी जोखिम भरा" बताया चहचहाना फ़ीड, यह देखते हुए कि शोषण कम से कम एक महीने से चल रहा है, और अब जब खामियां सार्वजनिक हो गई हैं, तो चीजें "बहुत तेजी से खराब हो सकती हैं।" उन्होंने माइक्रोसॉफ्ट के शमन मार्गदर्शन पर भी सवाल उठाए।

"मेरा मार्गदर्शन यह होगा कि जब तक कोई पैच न हो, तब तक इंटरनेट पर OWA का प्रतिनिधित्व करना बंद कर दें, जब तक कि आप शमन मार्ग पर नहीं जाना चाहते... लेकिन इसके बारे में एक वर्ष से ज्ञात है, और, एह - आरसीई के लिए एक्सचेंज का फायदा उठाने के अन्य तरीके हैं पावरशेल के बिना, ब्यूमोंट ने ट्वीट किया। उदाहरण के लिए, यदि आपके पास एसएसआरएफ (सीवीई-2022-41040) है तो आप एक्सचेंज में भगवान हैं, और ईडब्ल्यूएस के माध्यम से किसी भी मेलबॉक्स तक पहुंच सकते हैं - पूर्व गतिविधि देखें। इसलिए, मुझे यकीन नहीं है कि शमन कायम रहेगा।"

माइक्रोसॉफ्ट ने डार्क रीडिंग द्वारा टिप्पणी के अनुरोध का तुरंत जवाब नहीं दिया।