सुनो और जानें

जी व्हिज़ बेसिक (शायद)। आप सोचो रैंसमवेयर को जानें? मेगाअपलोड, 11 साल. ASUS ने चेतावनी दी है महत्वपूर्ण राउटर बग. इसे हटाएं तबाही भाग III.

नीचे कोई ऑडियो प्लेयर नहीं है? सुनना सीधे साउंडक्लाउड पर।

डग आमोथ और पॉल डकलिन के साथ। इंट्रो और आउट्रो म्यूजिक by एडिथ मुडगे.

आप हमें इस पर सुन सकते हैं Soundcloud, ऐप्पल पॉडकास्ट्स, Google पॉडकास्ट, Spotify, सीनेवाली मशीन और कहीं भी अच्छे पॉडकास्ट मिल जाते हैं। या बस छोड़ दें हमारे आरएसएस फ़ीड का यूआरएल अपने पसंदीदा पॉडकैचर में।

प्रतिलेख पढ़ें

डौग राउटर की समस्याएँ, मेगाट्रबल में मेगाअपलोड, और अधिक MOVEit तबाही।

नग्न सुरक्षा पॉडकास्ट पर वह सब और बहुत कुछ।

[संगीत मोडेम]

पॉडकास्ट में आपका स्वागत है, सब लोग।

मैं डौग आमोत हूँ; वह पॉल डकलिन है।

पॉल, आप कैसे हैं?

बत्तख। हमारे ब्रिटिश और कॉमनवेल्थ अंग्रेजी श्रोताओं के लिए बस एक स्पष्ट व्याख्या, डौग...

डौग "राउटर।" [ब्रिटेन शैली में 'रूटर' उच्चारित किया जाता है, अमेरिकी शैली में 'राउटर' नहीं]

बत्तख। मुझे लगता है, आपका मतलब लकड़ी पर काम करने वाले औज़ारों से नहीं है?

डौग नहीं! [हंसते हुए]

बत्तख। क्या आपका मतलब उन चीज़ों से है जिनके बारे में समय रहते पता नहीं लगाया गया तो बदमाश आपके नेटवर्क में सेंध लगा सकते हैं?

डौग हाँ!

बत्तख। जिसे हम 'रूटर' कहते हैं उसका व्यवहार आपके नेटवर्क पर उसी तरह काम करता है जैसे एक 'राउटर' आपकी टेबल के किनारे पर करता है? [हंसते हुए]

डौग बिल्कुल! [हंसते हुए]

हम शीघ्र ही उस तक पहुंचेंगे।

लेकिन पहले, हमारा टेक इतिहास में यह सप्ताह खंड।

पॉल, इस सप्ताह, 18 जून को, 1979 में बहुत पीछे: 16-बिट कंप्यूटिंग के लिए एक बड़ा कदम जब माइक्रोसॉफ्ट ने 8086 प्रोसेसर के लिए अपनी बेसिक प्रोग्रामिंग भाषा का एक संस्करण पेश किया।

यह संस्करण 8-बिट प्रोसेसर के साथ बैकवर्ड संगत था, जिससे बेसिक बना, जो Z80 और 8080 प्रोसेसर के लिए उपलब्ध था, और लगभग 200,000 कंप्यूटरों पर पहले से ही पाया गया था, अधिकांश प्रोग्रामर के तरकश में एक तीर, पॉल।

बत्तख। GW-BASIC क्या बनना था!

मुझे नहीं पता कि यह सच है या नहीं, लेकिन मैं पढ़ता रहता हूं कि GW-BASIC का मतलब है "GEE WHIZZ!" [हंसते हुए]

डौग हा! [हँसी]

बत्तख। मुझे नहीं पता कि यह सच है या नहीं, लेकिन मुझे यह सोचना अच्छा लगता है।

डौग ठीक है, आइए अपनी कहानियों पर आते हैं।

इससे पहले कि हम उन चीज़ों पर चर्चा करें जो ख़बरों में हैं, हम इसके तीन एपिसोडों में से पहले एपिसोड की घोषणा करते हुए प्रसन्न हैं, बल्कि रोमांचित भी हैं। क्या आपको लगता है कि आप रैनसमवेयर के बारे में जानते हैं?

यह सोफोस में आपके दोस्तों की ओर से 48 मिनट की डॉक्यूमेंट्री श्रृंखला है।

"द रैंसमवेयर डॉक्यूमेंट्री" - सोफोस की बिल्कुल नई वीडियो श्रृंखला अब शुरू हो रही है!

पहला एपिसोड, कहा जाता है साइबर अपराध की उत्पत्ति, अब देखने के लिए उपलब्ध है https://sophos.com/ransomware.

एपिसोड 2, जिसे कहा जाता है शिकारी और शिकार, 28 जून 2023 को उपलब्ध होगा।

अध्याय 3, हथियार और योद्धा, 5 जुलाई 2023 को गिरेगा।

इसे बाहर की जाँच करें https://sophos.com/ransomware.

मैंने पहला एपिसोड देखा है, और यह बहुत अच्छा है।

यह इस संकट की उत्पत्ति के बारे में आपके सभी प्रश्नों का उत्तर देता है, जिससे हम साल-दर-साल लड़ते रहते हैं, पॉल।

बत्तख। और यह बहुत अच्छी तरह से बताता है कि नियमित श्रोताओं को क्या पता चलेगा कि यह मेरी पसंदीदा कहावत है (मुझे आशा है कि मैंने इसे अब तक एक घिसी-पिटी कहावत में नहीं बदला है), अर्थात्: जो लोग इतिहास को याद नहीं रख सकते वे उसे दोहराने के लिए अभिशप्त हैं।

वह व्यक्ति मत बनो! [हंसते हुए]

डौग ठीक है, चलो अपराध के विषय पर ही बात करते हैं।

चार मेगाअपलोड संस्थापकों में से दो के लिए जेल का समय।

कॉपीराइट उल्लंघन यहाँ मुद्दा है, पॉल, और इसे बनने में लगभग एक दशक लग गया है?

मेगाअपलोड जोड़ी अंत में जेल जाएगी, लेकिन किम डॉटकॉम लड़ता है ...

बत्तख। हां.

पिछले सप्ताह को याद करें जब मैंने उस चुटकुले को इस तरह दोहराया था, "ओह, क्या आप जानते हैं कि बसें कैसी होती हैं? सदियों से कोई नहीं आया, और फिर एक साथ तीन आ गए?” [हँसी]

लेकिन मुझे इसे "दो एक साथ पहुँचें" में पारंगत करना पड़ा...

...और जैसे ही मैंने यह कहा, तीसरा आ गया। [हँसी]

और यह न्यूज़ीलैंड, या एओटेरोआ, जैसा कि वैकल्पिक रूप से जाना जाता है, से बाहर है।

मेगाअपलोड एक कुख्यात प्रारंभिक तथाकथित "फ़ाइल लॉकर" सेवा थी।

यह रैंसमवेयर की तरह "फ़ाइल लॉकर" नहीं है जो आपकी फ़ाइलों को लॉक कर देता है।

यह जिम लॉकर की तरह "फ़ाइल लॉकर" है... क्लाउड स्थान जहां आप फ़ाइलें अपलोड करते हैं ताकि आप उन्हें बाद में प्राप्त कर सकें।

उस सेवा को हटा दिया गया, मुख्य रूप से क्योंकि अमेरिका में एफबीआई को एक निष्कासन आदेश मिला, और आरोप लगाया कि इसका प्राथमिक उद्देश्य वास्तव में एक मेगा *अपलोड* सेवा होना इतना नहीं था, जितना कि एक मेगा *डाउनलोड* सेवा, व्यवसाय मॉडल होना था। जो कॉपीराइट उल्लंघन को प्रोत्साहित और प्रोत्साहित करने पर आधारित था।

इस व्यवसाय का प्राथमिक संस्थापक एक प्रसिद्ध नाम है: किम डॉटकॉम।

और वह वास्तव में उसका उपनाम है.

उसने अपना नाम (मुझे लगता है कि वह मूल रूप से किम शमित्ज़ था) बदलकर किम डॉटकॉम रख लिया, यह सेवा बनाई, और वह अभी अमेरिका में प्रत्यर्पण के लिए लड़ रहा है और ऐसा करना जारी रख रहा है, भले ही एओटेरोआ अदालतों ने फैसला सुनाया है कि ऐसा कोई कारण नहीं है कि वह ऐसा कर सके। प्रत्यर्पित नहीं किया जाएगा.

अन्य चार में से एक, फिन बटाटो नामक व्यक्ति की पिछले वर्ष कैंसर से दुखद मृत्यु हो गई।

लेकिन दो अन्य व्यक्ति जो मेगाअपलोड सेवा के प्रमुख प्रेरक थे, मैथियास ऑर्टमैन और ब्रैम वैन डेर कोल्क...

...उन्होंने अमेरिका में प्रत्यर्पण के लिए लड़ाई लड़ी (आप समझ सकते हैं क्यों), जहां उन्हें संभावित रूप से बड़ी जेल की सजा का सामना करना पड़ा।

लेकिन आख़िरकार ऐसा प्रतीत हुआ कि उन्होंने NZ [न्यूज़ीलैंड/एओटेरोआ] की अदालतों और अमेरिका में FBI और न्याय विभाग के साथ एक समझौता कर लिया है।

इसके बजाय वे एनजेड में मुकदमा चलाने, दोष स्वीकार करने और अमेरिकी अधिकारियों को उनकी चल रही जांच में सहायता करने के लिए सहमत हुए।

और उन्हें क्रमशः 2 साल 7 महीने और 2 साल 6 महीने की जेल की सज़ा हुई।

डौग मुझे लगा, उस मामले में न्यायाधीश की कुछ दिलचस्प टिप्पणियाँ थीं।

बत्तख। मुझे लगता है तुम वहीं हो, डौग।

विशेष रूप से, यह अदालत के यह कहने का सवाल नहीं था, "हम इस तथ्य को स्वीकार करते हैं कि दुनिया भर में इन विशाल मेगानिगमों को अरबों डॉलर का नुकसान हुआ।"

वास्तव में, न्यायाधीश ने कहा कि आपको उन दावों को एक चुटकी नमक के साथ लेना होगा, और सबूतों का हवाला देते हुए सुझाव दिया कि आप सिर्फ यह नहीं कह सकते हैं कि पायरेटेड वीडियो डाउनलोड करने वाले हर व्यक्ति ने अन्यथा मूल खरीदा होगा।

इसलिए आप मौद्रिक घाटे को उस तरह से नहीं जोड़ सकते जिस तरह से कुछ मेगाकॉर्प्स ऐसा करना पसंद करते हैं।

फिर भी, उन्होंने कहा, यह इसे सही नहीं बनाता है।

और इससे भी महत्वपूर्ण बात यह है कि उन्होंने कहा, "आपने वास्तव में छोटे लोगों को भी चोट पहुंचाई है, और यह उतना ही मायने रखता है।"

और उन्होंने न्यूजीलैंड में साउथ आइलैंड के एक इंडी सॉफ्टवेयर डेवलपर के मामले का हवाला दिया, जिसने अदालत को पत्र लिखकर कहा था, “मैंने देखा कि चोरी मेरी आय में बड़ी सेंध लगा रही थी। मैंने पाया कि उल्लंघनकारी सामग्री को हटाने के लिए मुझे 10 या 20 बार मेगाअपलोड से अपील करनी पड़ी; ऐसा करने में मुझे बहुत समय लगा, और इससे कभी कोई फर्क नहीं पड़ा। और इसलिए मैं यह नहीं कह रहा हूं कि वे इस तथ्य के लिए पूरी तरह जिम्मेदार हैं कि मैं अब अपने व्यवसाय से आजीविका नहीं कमा सकता, बल्कि मैं यह कह रहा हूं कि मैंने यह सारा प्रयास उन्हें वह सामान हटाने के लिए किया जो उन्होंने कहा था। करेगा, लेकिन यह कभी काम नहीं आया।”

वास्तव में यह फैसले में कहीं और सामने आया... जो 38 पृष्ठों का है, इसलिए यह काफी लंबा पढ़ा गया है, लेकिन यह बहुत पठनीय है और मुझे लगता है कि यह पढ़ने लायक है।

विशेष रूप से, न्यायाधीश ने प्रतिवादियों से कहा कि उन्हें इस तथ्य के लिए ज़िम्मेदारी उठानी होगी कि उन्होंने स्वीकार किया कि वे कॉपीराइट उल्लंघनकर्ताओं पर बहुत अधिक सख्त नहीं होना चाहते क्योंकि "विकास मुख्यतः उल्लंघन पर आधारित है।"

और उन्होंने यह भी नोट किया कि उन्होंने एक टेकडाउन प्रणाली तैयार की है जो मूल रूप से, यदि एक ही फ़ाइल को डाउनलोड करने के लिए कई यूआरएल थे...

...उन्होंने फ़ाइल की एक प्रति अपने पास रखी, और यदि आपने यूआरएल के बारे में शिकायत की, तो वे *उस यूआरएल* को हटा देंगे।

डौग आह हा!

बत्तख। तो आप सोचेंगे कि उन्होंने फ़ाइल हटा दी है, लेकिन वे फ़ाइल वहीं छोड़ देंगे।

और उन्होंने इसका वर्णन इस प्रकार किया: "आप जानते थे और आपका इरादा था कि निष्कासन का कोई भौतिक प्रभाव नहीं होगा।"

यह वही है जो इस इंडी कीवी सॉफ्टवेयर डेवलपर ने अदालत में अपने बयान में दावा किया था।

और उन्होंने निश्चित रूप से इससे बहुत पैसा कमाया होगा।

यदि आप 2012 में किम डॉटकॉम पर विवादास्पद छापे की तस्वीरें देखें...

...उसके पास इतनी बड़ी संपत्ति थी, और अजीब नंबर प्लेट [वाहन टैग] जैसी सभी फ़्लैश कारें थीं GOD और GUILTY, मानो वह किसी चीज़ की आशा कर रहा हो। [हंसते हुए]

मिस्टर डॉटकॉम द्वारा जमानत के लिए आवेदन करने पर मेगाअपलोड टेकडाउन सुर्खियाँ और लहरें बना रहा है

इसलिए, किम डॉटकॉम अभी भी अपने प्रत्यर्पण के लिए लड़ रहा है, लेकिन इन अन्य दो ने फैसला किया है कि वे इसे सब खत्म करना चाहते हैं।

इसलिए उन्होंने अपना अपराध स्वीकार कर लिया, और जैसा कि हमारे कुछ टिप्पणीकारों ने नेकेड सिक्योरिटी पर बताया है, "गॉली, जब आप फैसले को विस्तार से पढ़ते हैं तो ऐसा लगता है कि उन्होंने क्या किया, ऐसा लगता है कि उनकी सजा हल्की थी।"

लेकिन जिस तरह से इसकी गणना की गई, उससे न्यायाधीश को पता चला कि उन्हें लगा कि एओटेरोआ कानून के तहत उन्हें अधिकतम सजा लगभग 10 साल होनी चाहिए।

और फिर उन्होंने सोचा, इस तथ्य के आधार पर कि वे अपना दोष स्वीकार कर रहे थे, कि वे सहयोग करने जा रहे थे, कि वे $10 मिलियन का भुगतान करने जा रहे थे, और इसी तरह, कि उन्हें 75% की छूट मिलनी चाहिए।

और मेरी समझ यह है कि इसका मतलब है कि वे इस डर को खत्म कर देंगे कि उन्हें अमेरिका में प्रत्यर्पित किया जाएगा, क्योंकि मेरी समझ यह है कि न्याय विभाग ने कहा है, "ठीक है, हम दोषसिद्धि और सजा दूसरे देश में होने देंगे ।”

दस साल से अधिक समय हो गया, और अभी भी ख़त्म नहीं हुआ है!

बेहतर होगा कि आप यह कहें, डौग...

डौग Yesss!

हम इस पर नजर रखेंगे.

धन्यवाद; पर चलते हैं।

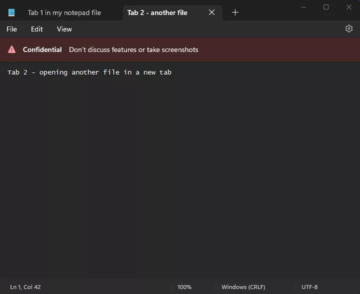

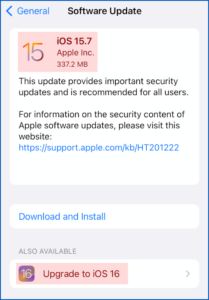

यदि आपके पास ASUS राउटर है, तो आपको कुछ पैचिंग करनी पड़ सकती है, हालांकि यहां कुछ खतरनाक कमजोरियों के लिए काफी अस्पष्ट समयरेखा है, पॉल।

ASUS राउटर ग्राहकों को चेतावनी देता है: अभी पैच करें, या सभी इनबाउंड अनुरोधों को ब्लॉक करें

बत्तख। हां, यह बिल्कुल स्पष्ट नहीं है कि सलाह में सूचीबद्ध राउटर के विभिन्न मॉडलों के लिए ये पैच कब सामने आए।

हमारे कुछ पाठक कह रहे हैं, “ठीक है, मैंने जाकर देखा; मुझे उनमें से एक राउटर मिल गया है और यह सूची में है, लेकिन *अभी* कोई पैच नहीं है। लेकिन मुझे कुछ समय पहले कुछ पैच मिले थे जो इन समस्याओं को ठीक कर रहे थे... तो सलाह *अभी* क्यों?"

और उत्तर है, "हम नहीं जानते।"

सिवाय, शायद, कि ASUS ने पता लगा लिया है कि बदमाश इन पर हैं?

लेकिन यह सिर्फ इतना नहीं है, "अरे, हम आपको पैच लगाने की सलाह देते हैं।"

वे कह रहे हैं कि आपको पैच लगाने की ज़रूरत है, और यदि आप ऐसा करने में अनिच्छुक या असमर्थ हैं, तो हम संभावित अवांछित घुसपैठ से बचने के लिए अपने राउटर के WAN पक्ष से पहुंच योग्य सेवाओं को अक्षम करने की दृढ़ता से अनुशंसा करें (जिसका मूल अर्थ है 'आपके पास बेहतर था')।

और यह केवल आपकी सामान्य चेतावनी नहीं है, "ओह, सुनिश्चित करें कि आपका व्यवस्थापक इंटरफ़ेस इंटरनेट पर दिखाई न दे।"

वे ध्यान दे रहे हैं कि आने वाले अनुरोधों को अवरुद्ध करने से उनका मतलब यह है कि आपको मूल रूप से *सब कुछ* बंद करना होगा जिसमें राउटर कुछ नेटवर्क कनेक्शन शुरू करने के लिए बाहरी स्वीकार करता है...

...जिसमें रिमोट एडमिनिस्ट्रेशन, पोर्ट फ़ॉरवर्डिंग (यदि आप गेमिंग के लिए इसका उपयोग करते हैं तो दुर्भाग्य), डायनेमिक डीएनएस, कोई भी वीपीएन सर्वर, और जिसे वे पोर्ट ट्रिगरिंग कहते हैं, जो मुझे लगता है कि पोर्ट नॉकिंग है, जहां आप किसी विशेष कनेक्शन के लिए प्रतीक्षा करते हैं और केवल तभी जब आप उस कनेक्शन को देखें, फिर क्या आप स्थानीय स्तर पर एक सेवा शुरू करते हैं।

इसलिए यहां केवल वेब अनुरोध ही खतरनाक नहीं हैं, या कुछ बग भी हो सकते हैं जो किसी को गुप्त उपयोगकर्ता नाम से लॉग इन करने देते हैं।

ऐसा लगता है कि यह विभिन्न प्रकार के नेटवर्क ट्रैफ़िक की एक पूरी श्रृंखला है जो अगर बाहर से आपके राउटर तक पहुंच सकती है, तो आपके राउटर को बंद कर सकती है।

तो यह अत्यंत अत्यावश्यक लगता है!

डौग यहां दो मुख्य कमजोरियां...

...एक राष्ट्रीय भेद्यता डेटाबेस, एनवीडी है, जो एक से दस के पैमाने पर कमजोरियों को स्कोर करता है, और ये दोनों 9.8/10 हैं।

और फिर अन्य लोगों का एक पूरा समूह है जो 7.5, 8.1, 8.8... ऐसे सामानों का एक पूरा समूह है जो यहां बहुत खतरनाक है। पॉल.

बत्तख। हां.

"9.8 क्रिटिकल", सभी बड़े अक्षरों में, उस तरह की चीज़ है जिसका अर्थ है [फुसफुसाहट], "अगर बदमाशों को इसका पता चल गया, तो वे जल्दबाज़ी की तरह इस पर काबू पा लेंगे।"

और शायद उन दो 9.8/10 बैडनेस-स्कोर वल्नों के बारे में सबसे अजीब बात यह है कि उनमें से एक सीवीई-2022-26376 है, और यह HTTP अनएस्केपिंग में एक बग है, जो मूल रूप से तब होता है जब आपके पास अजीब पात्रों वाला एक यूआरएल होता है, जैसे, रिक्त स्थान…

...आप कानूनी तौर पर यूआरएल में जगह नहीं रख सकते; आपको डालना होगा %20 इसके बजाय, इसका हेक्साडेसिमल कोड।

राउटर पर किसी भी प्रकार के यूआरएल को संसाधित करने के लिए यह काफी मौलिक है।

और वह एक बग था जिसका खुलासा, जैसा कि आप संख्या से देख सकते हैं, 2022 में हुआ था!

और तथाकथित Netatalk प्रोटोकॉल (जो Apple कंप्यूटरों के लिए समर्थन प्रदान करता है) में एक और भेद्यता है, डौग, CVE-2018-1160।

डौग बहुत समय पहले की बात है!

बत्तख। वह था!

यह वास्तव में Netatalk के एक संस्करण में तय किया गया था जो मुझे लगता है कि संस्करण 3.1.12 था, जो 20 दिसंबर *2018* को सामने आया था।

और वे अभी केवल "आपको नेटटाक का नया संस्करण प्राप्त करने की आवश्यकता है" के बारे में चेतावनी दे रहे हैं, क्योंकि ऐसा लगता है कि इसका भी एक दुष्ट पैकेट के माध्यम से शोषण किया जा सकता है।

तो आपको मैक की आवश्यकता नहीं है; आपको Apple सॉफ़्टवेयर की आवश्यकता नहीं है.

आपको बस कुछ ऐसी चीज़ की ज़रूरत है जो नेटटॉक से संदिग्ध तरीके से बात करे, और यह आपको मनमाना मेमोरी राइट एक्सेस दे सके।

और 9.8/10 बग स्कोर के साथ, आपको यह मानना होगा कि इसका मतलब है "एक या दो नेटवर्क पैकेट में दूरस्थ बाहरी व्यक्ति, रूट लेवल एक्सेस, रिमोट कोड निष्पादन हॉरर के साथ आपके राउटर को पूरी तरह से अपने कब्जे में ले लेता है!"

तो फिर उन्हें लोगों को यह चेतावनी देने में इतना समय क्यों लगा कि उन्हें इस पाँच साल पुराने बग का समाधान करने की आवश्यकता है...

...और वास्तव में उनके पास पांच साल पहले के पांच साल पुराने बग का समाधान क्यों नहीं था, यह स्पष्ट नहीं किया गया है।

डौग ठीक है, तो राउटर्स की एक सूची है जिसे आपको जांचना चाहिए, और यदि आप पैच नहीं कर सकते हैं, तो आपको वह सब करना होगा "सभी आने वाले सामान को ब्लॉक करें"।

लेकिन मुझे लगता है कि हमारी सलाह सही होगी।

और मेरी पसंदीदा सलाह: यदि आप एक प्रोग्रामर हैं, तो कृपया अपने इनपुट को साफ़ करें!

बत्तख। हाँ, लिटिल बॉबी टेबल्स एक बार फिर सामने आई है, डौग।

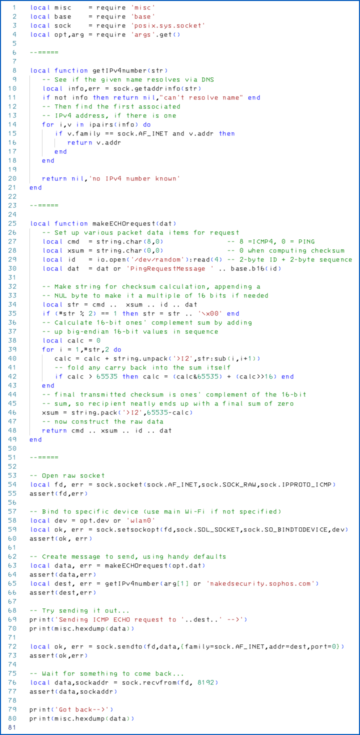

क्योंकि अन्य बगों में से एक जो 9.8 स्तर पर नहीं था (यह 7/10 या 8/10 स्तर पर था) सीवीई-2023-28702 था।

यह मूल रूप से फिर से MOVEit-प्रकार का बग है: वेब यूआरएल इनपुट में अनफ़िल्टर्ड विशेष वर्ण कमांड इंजेक्शन का कारण बन सकते हैं।

तो यह साइबर अपराधियों के लिए एक बहुत व्यापक ब्रश की तरह लगता है।

और सीवीई-2023-31195 था जिसने मेरा ध्यान खींचा, एक की आड़ में सत्र अपहरण.

प्रोग्रामर अनिवार्य रूप से प्रमाणीकरण टोकन कुकीज़ सेट कर रहे थे... वे जादुई तार, जो यदि ब्राउज़र उन्हें भविष्य के अनुरोधों में वापस फ़ीड कर सकता है, तो सर्वर को साबित करता है कि पहले सत्र में उपयोगकर्ता ने लॉग इन किया था, उसके पास सही उपयोगकर्ता नाम, सही पासवर्ड था , सही 2FA कोड, जो भी हो।

और अब वे यह जादुई "एक्सेस कार्ड" ला रहे हैं।

इसलिए, जब आप उन्हें सेट करते हैं, तो आपको उन कुकीज़ को टैग करना होगा, ताकि वे कभी भी अनएन्क्रिप्टेड HTTP अनुरोधों में प्रसारित न हों।

इस तरह किसी बदमाश के लिए उनका अपहरण करना बहुत कठिन हो जाता है... और वे ऐसा करना भूल गए!

तो यह प्रोग्रामर के लिए एक और बात है: जाएं और समीक्षा करें कि आपने वास्तव में महत्वपूर्ण कुकीज़ कैसे सेट की हैं, जिनमें या तो निजी जानकारी है या उनमें प्रमाणीकरण जानकारी है, और सुनिश्चित करें कि आप उन्हें अनजाने और आसान प्रदर्शन के लिए खुला नहीं छोड़ रहे हैं।

डौग मैं इसे (मेरे बेहतर निर्णय के विरुद्ध, लेकिन यह अब तक की दो कहानियों में से दूसरी है) एक ऐसी कहानी के रूप में चिह्नित कर रहा हूं जिस पर हम नजर रखेंगे।

बत्तख। मुझे लगता है कि आप सही हैं, डौग, क्योंकि मैं वास्तव में नहीं जानता कि क्यों, यह देखते हुए कि कुछ राउटर्स के लिए ये पैच पहले ही दिखाई दे चुके थे (यद्यपि बाद में जितना आप चाहते थे)... *अभी* क्यों?

और मुझे लगता है कि कहानी का वह हिस्सा अभी भी सामने आना बाकी है।

डौग पता चला कि हम इस MOVEit कहानी पर बिल्कुल नज़र नहीं रख सकते।

तो, इस सप्ताह हमारे पास क्या है, पॉल?

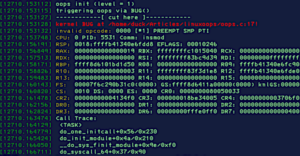

बत्तख। खैर, प्रोग्रेस सॉफ्टवेयर के लिए दुख की बात है कि तीसरी बस तुरंत आ गई। [हँसी]

तो, संक्षेप में कहें तो, पहला था CVE-2023-34362, तभी प्रोग्रेस सॉफ्टवेयर ने कहा, “अरे नहीं! वहाँ एक शून्य दिवस है - हम वास्तव में इसके बारे में नहीं जानते थे। यह एक SQL इंजेक्शन, एक कमांड इंजेक्शन समस्या है। यहाँ पैच है. लेकिन यह एक शून्य दिवस था और हमें इसके बारे में पता चला क्योंकि रैंसमवेयर बदमाश, जबरन वसूली करने वाले बदमाश सक्रिय रूप से इसका फायदा उठा रहे थे। यहां समझौते के कुछ संकेतक [आईओसी] दिए गए हैं।"

इसलिए जब उन्हें पता चला कि कोई समस्या है तो उन्होंने जितनी जल्दी हो सके सभी सही काम किए।

फिर उन्होंने जाकर अपने कोड की समीक्षा की और सोचा, "आप जानते हैं, अगर प्रोग्रामर ने एक जगह वह गलती की है, तो हो सकता है कि उन्होंने कोड के अन्य हिस्सों में भी कुछ ऐसी ही गलतियाँ की हों।"

और इसके परिणामस्वरूप सीवीई-2023-35036 आया, जहां उन्होंने सक्रिय रूप से उन छेदों को पैच किया जो मूल छेद की तरह थे, लेकिन जहां तक वे जानते थे, उन्होंने उन्हें पहले ढूंढ लिया।

और, देखो और देखो, तब एक तीसरी कमज़ोरी थी।

यह सीवीई-2023-35708 है, ऐसा लगता है कि जिस व्यक्ति ने इसे पाया है, वह निश्चित रूप से अच्छी तरह से जानता है कि प्रोग्रेस सॉफ्टवेयर पूरी तरह से जिम्मेदार प्रकटीकरण और त्वरित प्रतिक्रिया के लिए खुला है...

...फिर भी सार्वजनिक होने का फैसला किया।

इसलिए मुझे नहीं पता कि आप इसे "'पूर्ण प्रकटीकरण" (मुझे लगता है कि यह इसका आधिकारिक नाम है), "गैर-जिम्मेदाराना प्रकटीकरण" (मैंने सुना है कि सोफोस में अन्य लोगों द्वारा इसका उल्लेख किया गया है) या "छोड़ना" कहते हैं। मौज-मस्ती के लिए 0-दिन”, मैं इसके बारे में इसी तरह सोचता हूं।

तो यह थोड़ा अफ़सोस की बात थी।

और इसलिए प्रोग्रेस सॉफ़्टवेयर ने कहा, “देखो, किसी ने इसे 0-दिन गिरा दिया; हमें इसके बारे में पता नहीं था; हम पैच पर काम कर रहे हैं। इस छोटी अंतरिम अवधि में, बस अपना वेब इंटरफ़ेस बंद करें (हम जानते हैं कि यह एक परेशानी है), और हमें पैच का परीक्षण पूरा करने दें।

और लगभग एक दिन के भीतर उन्होंने कहा, “ठीक है, यहाँ पैच है, अब इसे लगाओ। फिर, यदि आप चाहें, तो आप अपना वेब इंटरफ़ेस वापस चालू कर सकते हैं।"

तो मुझे लगता है, कुल मिलाकर, हालाँकि पहली बार में बग होने के कारण प्रोग्रेस सॉफ़्टवेयर के लिए यह एक ख़राब नज़र है...

...अगर आपके साथ कभी ऐसा होता है, तो उनकी तरह की प्रतिक्रिया का अनुसरण करना, मेरी राय में, ऐसा करने का एक बहुत ही अच्छा तरीका है!

डौग हाँ, हम प्रोग्रेस सॉफ़्टवेयर की प्रशंसा करते हैं, जिसमें इस कहानी पर इस सप्ताह की हमारी टिप्पणी भी शामिल है।

एडम टिप्पणियाँ:

ऐसा लगता है कि हाल ही में MOVEit के लिए मुश्किलें चल रही हैं, लेकिन मैं उनके त्वरित, सक्रिय और स्पष्ट रूप से ईमानदार काम के लिए उनकी सराहना करता हूं।

वे सैद्धांतिक रूप से इस सब को शांत रखने की कोशिश कर सकते थे, लेकिन इसके बजाय वे समस्या के बारे में खुलकर सामने आए और इसके बारे में क्या करने की जरूरत है।

कम से कम यह मेरी नज़र में उन्हें अधिक भरोसेमंद बनाता है...

...और मुझे लगता है कि यह एक भावना है जो दूसरों के साथ भी साझा की जाती है, पॉल।

बत्तख। यह वास्तव में है।

हमने अपने सोशल मीडिया चैनलों पर भी यही बात सुनी है: हालांकि यह खेदजनक है कि उनमें बग था, और हर कोई चाहता है कि उनमें ऐसा न हो, फिर भी वे कंपनी पर भरोसा करने के इच्छुक हैं।

वास्तव में, वे पहले की तुलना में कंपनी पर अधिक भरोसा करने के इच्छुक हो सकते हैं, क्योंकि उन्हें लगता है कि वे संकट में शांत दिमाग रखते हैं।

डौग बहुत अच्छा है.

ठीक है, एडम, इसे भेजने के लिए धन्यवाद।

यदि आपके पास कोई दिलचस्प कहानी, टिप्पणी या प्रश्न है जिसे आप सबमिट करना चाहते हैं, तो हमें इसे पॉडकास्ट पर पढ़ना अच्छा लगेगा।

आप tips@sophos.com पर ईमेल कर सकते हैं, आप हमारे किसी भी लेख पर टिप्पणी कर सकते हैं, या आप हमें सामाजिक: @nakedsecurity पर संपर्क कर सकते हैं।

आज के लिए यही हमारा शो है; सुनने के लिए बहुत बहुत धन्यवाद।

पॉल डकलिन के लिए, मैं डौग आमोथ हूं, आपको अगली बार तक याद दिला रहा हूं ...

दोनों को। सुरक्षित रहें!

[संगीत मोडेम]

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- ईवीएम वित्त। विकेंद्रीकृत वित्त के लिए एकीकृत इंटरफ़ेस। यहां पहुंचें।

- क्वांटम मीडिया समूह। आईआर/पीआर प्रवर्धित। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 डेटा इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- स्रोत: https://nakedsecurity.sophos.com/2023/06/22/s3-ep140-so-you-think-you-know-ransomware/

- :हैस

- :है

- :नहीं

- :कहाँ

- 10 $ मिलियन

- $यूपी

- 000

- 1

- 10

- 12

- 20

- 200

- 2023

- 28

- 2FA

- 7

- 8

- 9

- a

- About

- इसके बारे में

- बिल्कुल

- स्वीकार करें

- को स्वीकार

- पहुँच

- सुलभ

- सक्रिय रूप से

- वास्तव में

- ऐडम

- जोड़ना

- व्यवस्थापक

- प्रशासन

- स्वीकार किया

- सलाह

- सलाहकार

- बाद

- फिर

- के खिलाफ

- युग

- पूर्व

- सब

- ने आरोप लगाया

- साथ में

- पहले ही

- ठीक है

- भी

- हालांकि

- am

- an

- और

- की घोषणा

- अन्य

- जवाब

- जवाब

- आशंका

- कोई

- कहीं भी

- अपील

- छपी

- Apple

- लागू करें

- हैं

- चारों ओर

- लेख

- AS

- सहायता

- At

- ध्यान

- ऑडियो

- प्रमाणीकरण

- लेखक

- प्राधिकारी

- उपलब्ध

- से बचने

- वापस

- बुरा

- आधारित

- बुनियादी

- मूल रूप से

- BE

- भालू

- क्योंकि

- बन

- किया गया

- से पहले

- नीचे

- बेहतर

- बड़ा

- अरबों

- बिट

- खंड

- ब्लॉकिंग

- बॉबी

- के छात्रों

- खरीदा

- ब्रांड

- ब्रांड नई

- टूटना

- लाना

- ब्रिटिश

- विस्तृत

- ब्राउज़र

- दोष

- कीड़े

- गुच्छा

- बस

- व्यापार

- व्यापार मॉडल

- लेकिन

- by

- परिकलित

- कॉल

- बुलाया

- आया

- कर सकते हैं

- पा सकते हैं

- कैंसर

- नही सकता

- राजधानी

- कारों

- मामला

- पकड़ा

- कारण

- निश्चित रूप से

- बदल

- चैनलों

- अक्षर

- चेक

- ने दावा किया

- का दावा है

- स्पष्ट

- बादल

- कोड

- COM

- कैसे

- टिप्पणी

- टिप्पणियाँ

- कंपनी

- संगत

- पूरी तरह से

- समझौता

- कंप्यूटर्स

- कंप्यूटिंग

- की निंदा की

- संबंध

- सामग्री

- जारी

- विवादास्पद

- दोषसिद्धि

- कुकीज़

- ठंडा

- सहयोग

- Copyright

- कॉपीराइट का उल्लंघन

- सका

- देश

- कोर्ट

- अदालतों

- बनाया

- अपराध

- संकट

- ग्राहक

- साइबर अपराधी

- खतरनाक

- डाटाबेस

- दिन

- सौदा

- दशक

- दिसंबर

- का फैसला किया

- बचाव पक्ष

- विभाग

- न्याय विभाग

- वर्णित

- विस्तार

- डेवलपर

- डीआईडी

- मृत्यु हो गई

- अंतर

- विभिन्न

- प्रकटीकरण

- की खोज

- DNS

- do

- वृत्तचित्र

- कर देता है

- नहीं करता है

- डॉलर

- किया

- dont

- डॉटकॉम

- नीचे

- डाउनलोड

- बूंद

- गिरा

- गतिशील

- पूर्व

- शीघ्र

- आसान

- Edge

- प्रभाव

- प्रयास

- भी

- अन्यत्र

- ईमेल

- उभरना

- को प्रोत्साहित करने

- अंग्रेज़ी

- विशाल

- पूरी तरह से

- प्रकरण

- अनिवार्य

- और भी

- अंत में

- कभी

- हर कोई

- सबूत

- ठीक ठीक

- निष्पादन

- समझाया

- शोषित

- अनावरण

- बलाद्ग्रहण

- प्रत्यर्पण

- आंख

- का सामना करना पड़ा

- तथ्य

- दूर

- एफबीआई

- डर

- मार पिटाई

- झगड़े

- आकृति

- लगा

- पट्टिका

- फ़ाइलें

- खत्म

- आग

- प्रथम

- फिक्स

- तय

- फ़्लैश

- निम्नलिखित

- इस प्रकार है

- के लिए

- आगे

- पाया

- संस्थापक

- संस्थापकों

- चार

- मित्रों

- से

- पूर्ण

- मौलिक

- मजेदार

- भविष्य

- जुआ

- मिल

- देना

- दी

- Go

- जा

- अच्छा

- गूगल

- महान

- दोषी

- व्यायामशाला

- था

- होना

- है

- होने

- he

- मुख्य बातें

- सिर

- सुना

- यहाँ उत्पन्न करें

- डाका डालना

- उसके

- इतिहास

- मारो

- छेद

- आशा

- कैसे

- http

- HTTPS

- चोट

- i

- if

- in

- अन्य में

- झुका

- सहित

- आमदनी

- आवक

- अविश्वसनीय रूप से

- संकेतक

- व्यक्तियों

- बदनाम

- करें-

- उल्लंघन

- निवेश

- निविष्टियां

- बजाय

- इरादा

- दिलचस्प

- इंटरफेस

- इंटरनेट

- में

- जांच

- द्वीप

- मुद्दा

- IT

- आईटी इस

- न्यायाधीश

- जुलाई

- जून

- केवल

- न्याय

- रखना

- रखा

- किम

- बच्चा

- दस्तक

- जानना

- ज्ञान

- जानने वाला

- भाषा

- बड़ा

- पिछली बार

- पिछले साल

- बाद में

- कानून

- कम से कम

- छोड़ना

- छोड़ने

- नेतृत्व

- कानूनी तौर पर

- चलो

- चलें

- स्तर

- प्रकाश

- पसंद

- सूची

- सूचीबद्ध

- सुनना

- थोड़ा

- जीवित

- स्थानीय स्तर पर

- ताले

- लॉग इन

- लॉग इन

- लंबा

- लंबे समय तक

- लंबे समय तक

- देखिए

- हानि

- खोया

- लॉट

- मोहब्बत

- भाग्य

- मैक

- बनाया गया

- जादू

- मुख्य

- मुख्यतः

- बनाना

- बनाता है

- निर्माण

- बहुत

- अंकन

- विशाल

- सामग्री

- मैटर्स

- अधिकतम

- मई..

- me

- मतलब

- साधन

- मीडिया

- मेगा

- याद

- माइक्रोसॉफ्ट

- हो सकता है

- दस लाख

- गलती

- गलतियां

- आदर्श

- मॉडल

- मुद्रा

- धन

- महीने

- अधिक

- अधिकांश

- चाल

- मूवर्स

- mr

- बहुत

- विभिन्न

- संगीत

- संगीत

- चाहिए

- my

- नग्न सुरक्षा

- नग्न सुरक्षा पॉडकास्ट

- नाम

- यानी

- राष्ट्रीय

- आवश्यकता

- जरूरत

- की जरूरत है

- नेटवर्क

- प्रसार यातायात

- कभी नहीँ

- नया

- न्यूजीलैंड

- समाचार

- अगला

- नहीं

- विख्यात

- ध्यान देने योग्य बात

- अभी

- संख्या

- of

- बंद

- सरकारी

- पुराना

- on

- एक बार

- ONE

- लोगों

- चल रहे

- केवल

- खुला

- राय

- or

- आदेश

- मूल

- मौलिक रूप से

- अन्य

- अन्य

- अन्यथा

- हमारी

- आउट

- बाहर

- के ऊपर

- अपना

- पैकेट

- भाग

- विशेष

- भागों

- पासवर्ड

- पैच

- पैच

- पैच

- पॉल

- वेतन

- स्टाफ़

- शायद

- अवधि

- व्यक्ति

- तस्वीरें

- जगह

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- खिलाड़ी

- निवेदन करना

- प्रसन्न

- पॉडकास्ट

- पॉडकास्ट

- पोस्ट

- संभावित

- संभावित

- सुंदर

- मुख्यत

- प्राथमिक

- मुख्य

- जेल

- निजी

- निजी जानकारी

- प्रोएक्टिव

- शायद

- मुसीबत

- प्रसंस्करण

- प्रोसेसर

- प्रोग्रामर

- प्रोग्रामर्स

- प्रोग्रामिंग

- प्रगति

- स्पष्ट

- संपत्ति

- मुकदमा चलाया

- प्रोटोकॉल

- साबित होता है

- प्रदान करता है

- सार्वजनिक

- उद्देश्य

- रखना

- प्रश्न

- प्रशन

- त्वरित

- जल्दी से

- रेंज

- Ransomware

- दुस्साहसी

- पहुंच

- पढ़ना

- पाठकों

- पढ़ना

- वास्तव में

- कारण

- संक्षिप्त

- की सिफारिश

- निर्दिष्ट

- नियमित

- याद

- दूरस्थ

- हटाया

- दोहराना

- अनुरोधों

- क्रमश

- प्रतिक्रिया

- जिम्मेदारी

- जिम्मेदार

- प्रकट

- की समीक्षा

- समीक्षा

- सही

- लुढ़का हुआ

- जड़

- रूटर

- आरएसएस

- शासन किया

- कहा

- नमक

- वही

- कहना

- कहावत

- स्केल

- स्कोर

- दूसरा

- गुप्त

- सुरक्षा

- देखना

- लग रहा था

- लगता है

- देखा

- खंड

- भेजना

- वाक्य

- भावुकता

- कई

- सर्वर

- सेवा

- सेवाएँ

- सत्र

- सेट

- की स्थापना

- साझा

- कुछ ही समय

- चाहिए

- दिखाना

- पक्ष

- महत्वपूर्ण

- समान

- So

- अब तक

- सोशल मीडिया

- सोशल मीडिया

- सॉफ्टवेयर

- कुछ

- कोई

- कुछ

- ध्वनि

- Soundcloud

- दक्षिण

- अंतरिक्ष

- विशेष

- Spotify

- खड़ा

- शुरुआत में

- कथन

- रहना

- कदम

- फिर भी

- कहानियों

- कहानी

- विषय

- प्रस्तुत

- सुझाव

- समर्थन

- माना

- निश्चित रूप से

- प्रणाली

- तालिका

- टैग

- लेना

- लिया

- लेता है

- बाते

- तकनीक

- दस

- परीक्षण

- से

- धन्यवाद

- धन्यवाद

- कि

- RSI

- दुनिया

- लेकिन हाल ही

- उन

- फिर

- वहाँ।

- इन

- वे

- बात

- चीज़ें

- सोचना

- तीसरा

- इसका

- इस सप्ताह

- उन

- हालांकि?

- विचार

- तीन

- रोमांचित

- यहाँ

- पहर

- समय

- बार

- सेवा मेरे

- आज

- टोकन

- भी

- ले गया

- उपकरण

- कड़ा

- यातायात

- कोशिश

- ट्रिगर

- <strong>उद्देश्य</strong>

- ट्रस्ट

- भरोसेमंद

- मोड़

- बदल गया

- बदल जाता है

- दो

- प्रकार

- ठेठ

- असमर्थ

- के अंतर्गत

- समझना

- समझ

- जब तक

- अवांछित

- यूआरएल

- us

- उपयोग

- उपयोगकर्ता

- विभिन्न

- वाहन

- संस्करण

- बहुत

- के माध्यम से

- वीडियो

- देखने के

- दिखाई

- वीपीएन

- कमजोरियों

- भेद्यता

- प्रतीक्षा

- करना चाहते हैं

- जरूरत है

- चेतावनी

- चेतावनी दी है

- योद्धाओं

- था

- लहर की

- मार्ग..

- we

- वेब

- सप्ताह

- कुंआ

- चला गया

- थे

- क्या

- जो कुछ

- कब

- या

- कौन कौन से

- जब

- कौन

- पूरा का पूरा

- क्यों

- मर्जी

- साथ में

- अंदर

- काम

- काम किया

- काम कर रहे

- विश्व

- लायक

- होगा

- लिखना

- लिखा हुआ

- वर्ष

- साल

- हाँ

- अभी तक

- आप

- आपका

- न्यूजीलैंड

- जेफिरनेट