उपयोगकर्ता फ़ाइलों और डेटा को सुरक्षित रखने के लिए GPG द्वारा प्रदान की गई क्रिप्टोग्राफ़िक सुरक्षा का लाभ उठा सकते हैं, जिसे वे अच्छी तरह से गुप्त रखना चाहते हैं।

इस गाइड में, मैं लिनक्स, मैक या विंडोज कंप्यूटर पर ओपन-सोर्स सॉफ्टवेयर का उपयोग करके फाइलों को एन्क्रिप्ट करने के लिए आपके निपटान में विकल्पों की व्याख्या करूंगा। फिर आप इस डिजिटल जानकारी को दूरी और समय के माध्यम से अपने या दूसरों तक पहुँचा सकते हैं।

कार्यक्रम "जीएनयू प्राइवेसी गार्ड" (जीपीजी) पीजीपी (प्रिटी गुड प्राइवेसी) का एक ओपन-सोर्स संस्करण है, जिसकी अनुमति देता है:

- एक पासवर्ड का उपयोग कर एन्क्रिप्शन।

- सार्वजनिक/निजी कुंजी क्रिप्टोग्राफी का उपयोग करके गुप्त संदेश भेजना

- संदेश/डेटा प्रमाणीकरण (डिजिटल हस्ताक्षर और सत्यापन का उपयोग करके)

- निजी कुंजी प्रमाणीकरण (बिटकॉइन में प्रयुक्त)

विकल्प एक

विकल्प एक वह है जो मैं नीचे प्रदर्शित करूँगा। आप अपनी पसंद के किसी भी पासवर्ड का उपयोग करके किसी फ़ाइल को एन्क्रिप्ट कर सकते हैं। पासवर्ड वाला कोई भी व्यक्ति फ़ाइल को देखने के लिए उसे अनलॉक (डिक्रिप्ट) कर सकता है। समस्या यह है कि आप किसी को सुरक्षित तरीके से पासवर्ड कैसे भेजते हैं? हम मूल समस्या पर वापस आ गए हैं।

विकल्प दो

विकल्प दो इस दुविधा को हल करता है (कैसे-यहाँ). फ़ाइल को पासवर्ड से लॉक करने के बजाय, हम इसे किसी की सार्वजनिक कुंजी से लॉक कर सकते हैं - कि "कोई" संदेश का इच्छित प्राप्तकर्ता है। सार्वजनिक कुंजी एक संबंधित निजी कुंजी से आती है, और निजी कुंजी (जो केवल "किसी" के पास है) का उपयोग संदेश को अनलॉक (डिक्रिप्ट) करने के लिए किया जाता है। इस पद्धति के साथ, कोई भी संवेदनशील (अनएन्क्रिप्टेड) जानकारी कभी नहीं भेजी जाती है। बहुत अच्छा!

सार्वजनिक कुंजी एक ऐसी चीज है जिसे इंटरनेट पर सुरक्षित रूप से वितरित किया जा सकता है। मेरा है यहाँ उत्पन्न करें, उदाहरण के लिए। वे आमतौर पर कीसर्वर को भेजे जाते हैं। कीसर्वर नोड्स की तरह होते हैं जो सार्वजनिक कुंजी को स्टोर करते हैं। वे लोगों की सार्वजनिक चाबियों की प्रतियां रखते हैं और उन्हें सिंक्रनाइज़ करते हैं। यहां एक है:

आप my . दर्ज कर सकते हैं ईमेल और परिणाम में मेरी सार्वजनिक कुंजी खोजें। मैंने इसे स्टोर भी किया है यहाँ उत्पन्न करें और आप सर्वर पर जो मिला उसकी तुलना कर सकते हैं।

विकल्प तीन

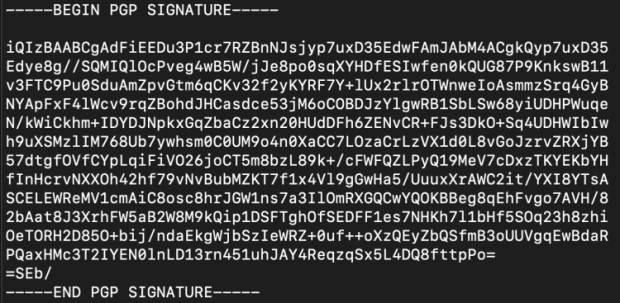

विकल्प तीन गुप्त संदेशों के बारे में नहीं है। यह जाँचने के बारे में है कि संदेश की डिलीवरी के दौरान कोई बदलाव नहीं किया गया है। यह किसी के पास निजी कुंजी रखने से काम करता है हस्ताक्षर कुछ डिजिटल डेटा। डेटा एक अक्षर या सॉफ्टवेयर भी हो सकता है। हस्ताक्षर करने की प्रक्रिया एक डिजिटल हस्ताक्षर (निजी कुंजी और हस्ताक्षर किए जा रहे डेटा से प्राप्त एक बड़ी संख्या) बनाती है। यहाँ एक डिजिटल हस्ताक्षर कैसा दिखता है:

यह एक टेक्स्ट फ़ाइल है जो "शुरुआत" सिग्नल से शुरू होती है, और "एंड" सिग्नल के साथ समाप्त होती है। बीच में टेक्स्ट का एक गुच्छा है जो वास्तव में एक बड़ी संख्या को एन्कोड करता है। यह संख्या निजी कुंजी (एक विशाल संख्या) और डेटा से ली गई है (जो वास्तव में हमेशा एक संख्या भी होती है; सभी डेटा शून्य होते हैं और एक कंप्यूटर के लिए)।

कोई भी यह सत्यापित कर सकता है कि मूल लेखक द्वारा इस पर हस्ताक्षर करने के बाद से डेटा बदला नहीं गया है:

- सार्वजनिक कुंजी

- जानकारी

- हस्ताक्षर

क्वेरी का आउटपुट TRUE या FALSE होगा। TRUE का अर्थ है कि आपके द्वारा डाउनलोड की गई फ़ाइल (या संदेश) को तब से संशोधित नहीं किया गया है जब से डेवलपर ने उस पर हस्ताक्षर किए हैं। बहुत ही शांत! FALSE का अर्थ है कि डेटा बदल गया है या गलत हस्ताक्षर लागू किया जा रहा है।

विकल्प चार

विकल्प चार विकल्प तीन की तरह है, सिवाय इसके कि डेटा को संशोधित नहीं किया गया है, यह जांचने के बजाय, TRUE का अर्थ यह होगा कि हस्ताक्षर की पेशकश की गई सार्वजनिक कुंजी से जुड़ी निजी कुंजी द्वारा निर्मित की गई थी। दूसरे शब्दों में, हस्ताक्षर करने वाले के पास सार्वजनिक कुंजी की निजी कुंजी है जो हमारे पास है।

दिलचस्प बात यह है कि क्रेग राइट को यह साबित करने के लिए इतना ही करना होगा कि वह सातोशी नाकामोटो हैं। उसे वास्तव में कोई सिक्के खर्च करने की आवश्यकता नहीं है।

हमारे पास पहले से ही सतोशी के स्वामित्व वाले पते (सार्वजनिक कुंजी के समान) हैं। क्रेग तब उन पतों पर अपनी निजी कुंजी के साथ एक हस्ताक्षर का उत्पादन कर सकता है, जिसे किसी भी संदेश के साथ जोड़ा जा सकता है जैसे "मैं वास्तव में सातोशी हूँ, हाहा!" और फिर हम संदेश, हस्ताक्षर और पते को मिला सकते हैं, और यदि वह सातोशी है तो एक TRUE परिणाम प्राप्त कर सकते हैं, और यदि वह नहीं है तो CRAIG_WRIGHT_IS_A_LIAR_AND_A_FRAUD परिणाम प्राप्त कर सकते हैं।

विकल्प तीन और चार - अंतर।

यह वास्तव में एक बात है कि आप किस पर भरोसा करते हैं। यदि आपको विश्वास है कि प्रेषक आपके पास मौजूद सार्वजनिक कुंजी की निजी कुंजी का स्वामी है, तो सत्यापन जांचता है कि संदेश बदला नहीं गया है।

यदि आप निजी कुंजी/सार्वजनिक कुंजी संबंध पर भरोसा नहीं करते हैं, तो सत्यापन संदेश बदलने के बारे में नहीं है, बल्कि कुंजी संबंध है।

यह एक या दूसरे FALSE परिणाम के लिए है।

यदि आपको एक TRUE परिणाम मिलता है, तो आप जानते हैं कि दोनों प्रमुख संबंध मान्य हैं, और हस्ताक्षर उत्पन्न होने के बाद से संदेश अपरिवर्तित है।

अपने कंप्यूटर के लिए GPG प्राप्त करें

GPG पहले से ही Linux ऑपरेटिंग सिस्टम के साथ आता है। यदि आप दुर्भाग्य से मैक का उपयोग कर रहे हैं, या भगवान ने विंडोज कंप्यूटर को मना किया है, तो आपको जीपीजी के साथ सॉफ्टवेयर डाउनलोड करने की आवश्यकता होगी। डाउनलोड करने के निर्देश और उन ऑपरेटिंग सिस्टम पर इसका उपयोग कैसे करें यहां पाया जा सकता है।

आपको सॉफ़्टवेयर के किसी भी ग्राफिकल घटक का उपयोग करने की आवश्यकता नहीं है, सब कुछ कमांड लाइन से किया जा सकता है।

पासवर्ड के साथ फाइलों को एन्क्रिप्ट करना

गुप्त फ़ाइल बनाएँ। यह एक साधारण टेक्स्ट फ़ाइल, या एक ज़िप फ़ाइल हो सकती है जिसमें कई फ़ाइलें हों, या एक संग्रह फ़ाइल (tar) हो। डेटा कितना संवेदनशील है, इस पर निर्भर करते हुए, आप एयर-गैप्ड कंप्यूटर पर फ़ाइल बनाने पर विचार कर सकते हैं। या तो बिना वाईफाई घटकों के बनाया गया डेस्कटॉप कंप्यूटर, और कभी भी केबल द्वारा इंटरनेट से कनेक्ट नहीं होना चाहिए, या आप रास्पबेरी पाई ज़ीरो v1.3 बहुत सस्ते में बना सकते हैं, यहाँ निर्देश।

एक टर्मिनल (लिनक्स/मैक) या CMD.exe (विंडोज) का उपयोग करके, अपनी कार्यशील निर्देशिका को उस स्थान पर बदलें जहाँ आप फ़ाइल डालते हैं। यदि इसका कोई मतलब नहीं है, तो इंटरनेट पर खोज करें और पांच मिनट में आप सीख सकते हैं कि अपने ऑपरेटिंग सिस्टम के लिए विशिष्ट फ़ाइल सिस्टम को कैसे नेविगेट किया जाए (खोज: "YouTube नेविगेटिंग फ़ाइल सिस्टम कमांड प्रॉम्प्ट" और अपने ऑपरेटिंग सिस्टम का नाम शामिल करें)।

सही निर्देशिका से, आप फ़ाइल को एन्क्रिप्ट कर सकते हैं (उदाहरण के लिए "file.txt") इस तरह:

जीपीजी-सी फ़ाइल.txt

वह "gpg", एक स्पेस, "-c", एक स्पेस और फिर फ़ाइल का नाम है।

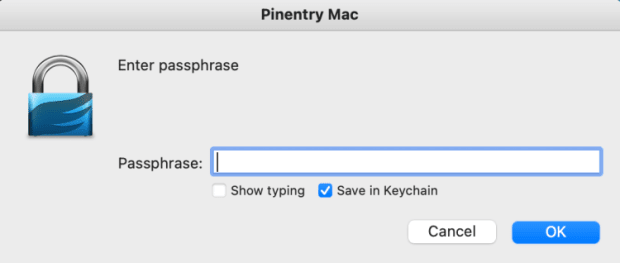

फिर आपको पासवर्ड के लिए कहा जाएगा। यह नई फ़ाइल को एन्क्रिप्ट करेगा। यदि आप Mac पर GPG Suite का उपयोग कर रहे हैं, तो ध्यान दें कि "कीचेन में सहेजें" डिफ़ॉल्ट रूप से चेक किया गया है (नीचे देखें)। हो सकता है कि आप इस पासवर्ड को सहेजना न चाहें, यदि यह विशेष रूप से संवेदनशील है।

आप जो भी OS इस्तेमाल करेंगे, पासवर्ड 10 मिनट के लिए मेमोरी में सेव हो जाएगा। आप इसे इस तरह साफ़ कर सकते हैं:

जीपीजी-कनेक्ट-एजेंट रीलोडएजेंट /अलविदा

एक बार आपकी फ़ाइल एन्क्रिप्ट हो जाने के बाद, मूल फ़ाइल बनी रहेगी (अनएन्क्रिप्टेड), और एक नई फ़ाइल बनाई जाएगी। आपको यह तय करना होगा कि आप मूल को हटाएंगे या नहीं। नई फ़ाइल का नाम मूल फ़ाइल जैसा ही होगा लेकिन अंत में एक ".gpg" होगा। उदाहरण के लिए, "file.txt" "file.txt.gpg" नामक एक नई फ़ाइल बनाएगा। फिर आप चाहें तो फ़ाइल का नाम बदल सकते हैं, या आप ऊपर दिए गए कमांड में अतिरिक्त विकल्प जोड़कर फ़ाइल का नाम इस तरह रख सकते हैं:

gpg -c -आउटपुट MySecretFile.txt file.txt

यहां, हमारे पास "जीपीजी", एक स्पेस, "-सी", एक स्पेस, "-आउटपुट", एक स्पेस, जो फ़ाइल नाम आप चाहते हैं, एक स्पेस, उस फ़ाइल का नाम है जिसे आप एन्क्रिप्ट कर रहे हैं।

फ़ाइल को डिक्रिप्ट करने का अभ्यास करना एक अच्छा विचार है। ये एक तरीका है:

gpg फ़ाइल.txt.gpg

यह सिर्फ "gpg", एक स्पेस और एन्क्रिप्टेड फ़ाइल का नाम है। आपको कोई विकल्प डालने की आवश्यकता नहीं है।

GPG प्रोग्राम अनुमान लगाएगा कि आपका क्या मतलब है और फ़ाइल को डिक्रिप्ट करने का प्रयास करेगा। यदि आप फ़ाइल को एन्क्रिप्ट करने के तुरंत बाद ऐसा करते हैं, तो आपको पासवर्ड के लिए संकेत नहीं दिया जा सकता है क्योंकि पासवर्ड अभी भी कंप्यूटर की मेमोरी में है (10 मिनट के लिए)। अन्यथा, आपको पासवर्ड दर्ज करना होगा (GPG इसे पासफ़्रेज़ कहता है)।

आप "ls" कमांड (Mac/Linux) या "dir" कमांड (Windows) के साथ देखेंगे कि आपकी वर्किंग डायरेक्टरी में ".gpg" एक्सटेंशन के बिना एक नई फाइल बनाई गई है। आप इसे कमांड प्रॉम्प्ट से (मैक/लिनक्स) के साथ पढ़ सकते हैं:

बिल्ली फ़ाइल। txt

फ़ाइल को डिक्रिप्ट करने का दूसरा तरीका इस आदेश के साथ है:

gpg -d फ़ाइल.txt.gpg

यह पहले जैसा ही है लेकिन "-d" विकल्प के साथ भी है। इस मामले में, एक नई फ़ाइल नहीं बनाई जाती है, लेकिन फ़ाइल की सामग्री स्क्रीन पर मुद्रित होती है।

आप फ़ाइल को डिक्रिप्ट भी कर सकते हैं और आउटपुट फ़ाइल का नाम इस तरह निर्दिष्ट कर सकते हैं:

gpg -d -आउटपुट file.txt file.txt.gpg

यहां हमारे पास "जीपीजी", एक स्पेस, "-डी" है जिसकी सख्त आवश्यकता नहीं है, एक स्पेस, "-आउटपुट", एक स्पेस, नई फाइल का नाम जो हम चाहते हैं, एक स्पेस, और अंत में फाइल का नाम हम डिक्रिप्ट कर रहे हैं।

एन्क्रिप्टेड फ़ाइल भेजना

अब आप इस फ़ाइल को USB ड्राइव में कॉपी कर सकते हैं, या इसे ईमेल कर सकते हैं। यह एन्क्रिप्टेड है। कोई भी इसे तब तक नहीं पढ़ सकता जब तक पासवर्ड अच्छा (लंबा और काफी जटिल) है और इसे क्रैक नहीं किया जा सकता है।

आप इस संदेश को ईमेल या क्लाउड में संग्रहीत करके किसी अन्य देश में स्वयं को भेज सकते हैं।

कुछ मूर्ख लोगों ने अपनी बिटकॉइन की निजी चाबियों को एक अनएन्क्रिप्टेड स्थिति में क्लाउड में संग्रहीत किया है, जो हास्यास्पद रूप से जोखिम भरा है। लेकिन अगर बिटकॉइन की निजी कुंजी वाली फ़ाइल को एक मजबूत पासवर्ड के साथ एन्क्रिप्ट किया गया है, तो यह सुरक्षित है। यह विशेष रूप से सच है अगर इसे "Bitcoin_Private_Keys.txt.gpg" नहीं कहा जाता है - ऐसा न करें!

चेतावनी: यह समझना महत्वपूर्ण है कि किसी भी तरह से मैं आपको कंप्यूटर पर अपनी बिटकॉइन निजी कुंजी जानकारी डालने के लिए प्रोत्साहित नहीं कर रहा हूं (हार्डवेयर जेब आपको ऐसा करने की कभी आवश्यकता नहीं होने देने के लिए बनाए गए थे)। मैं यहां जो समझा रहा हूं वह मेरे मार्गदर्शन में विशेष मामलों के लिए है। मेरे छात्रों में कार्यक्रम की पूजा करें यह जानेंगे कि वे क्या कर रहे हैं और केवल एक एयर-गैप्ड कंप्यूटर का उपयोग करेंगे, और सभी संभावित जोखिमों और समस्याओं और उनसे बचने के तरीकों को जानेंगे। कृपया कंप्यूटर में बीज वाक्यांश तब तक न लिखें जब तक कि आप एक सुरक्षा विशेषज्ञ न हों और यह नहीं जानते कि आप क्या कर रहे हैं, और यदि आपका बिटकॉइन चोरी हो गया है तो मुझे दोष न दें!

एन्क्रिप्टेड फ़ाइल किसी अन्य व्यक्ति को भी भेजी जा सकती है, और पासवर्ड अलग से भेजा जा सकता है, शायद एक अलग संचार उपकरण के साथ। इस गाइड की शुरुआत में बताए गए विकल्प दो की तुलना में यह आसान और कम सुरक्षित तरीका है।

वास्तव में सभी प्रकार के तरीके हैं जिनसे आप दूरी और समय के बीच एक गुप्त संदेश के वितरण का निर्माण कर सकते हैं। यदि आप इन उपकरणों को जानते हैं, तो सभी जोखिमों और परिदृश्यों के बारे में कठिन और सावधानी से सोचें, एक अच्छी योजना बनाई जा सकती है। या, मैं सहायता के लिए उपलब्ध हूं।

गुड लक, और हैप्पी बिटकॉइनिंग!

यह अरमान द परमान की अतिथि पोस्ट है। व्यक्त की गई राय पूरी तरह से उनकी अपनी हैं और जरूरी नहीं कि वे बीटीसी इंक या . के विचारों को प्रतिबिंबित करें बिटकॉइन पत्रिका.

- 10

- About

- के पार

- पता

- पतों

- लाभ

- सब

- पहले ही

- हमेशा

- अन्य

- पुरालेख

- प्रमाणीकरण

- उपलब्ध

- से पहले

- शुरू

- जा रहा है

- नीचे

- Bitcoin

- BTC

- बीटीसी इंक

- निर्माण

- गुच्छा

- केबल

- मामलों

- परिवर्तन

- जाँच

- जाँचता

- बादल

- सिक्के

- संयुक्त

- संचार

- तुलना

- कंप्यूटर

- जुड़ा हुआ

- अंतर्वस्तु

- इसी

- सका

- देश

- क्रेग राइट

- बनाना

- बनाया

- बनाता है

- बनाना

- क्रिप्टोग्राफिक

- तिथि

- प्रसव

- निर्भर करता है

- डेस्कटॉप

- डेवलपर

- युक्ति

- विभिन्न

- डिजिटल

- दूरी

- वितरित

- नहीं करता है

- डाउनलोड

- ड्राइव

- दौरान

- ईमेल

- को प्रोत्साहित करने

- समाप्त होता है

- विशाल

- दर्ज

- विशेष रूप से

- सब कुछ

- उदाहरण

- सिवाय

- विशेषज्ञ

- व्यक्त

- अंत में

- पाया

- मिल रहा

- अच्छा

- अतिथि

- अतिथि पोस्ट

- गाइड

- खुश

- होने

- यहाँ उत्पन्न करें

- कैसे

- How To

- HTTPS

- विचार

- महत्वपूर्ण

- अन्य में

- शामिल

- करें-

- इंटरनेट

- IT

- कुंजी

- Instagram पर

- बड़ा

- जानें

- लाइन

- लिनक्स

- लंबा

- भाग्य

- मैक

- बनाया गया

- बनाता है

- बात

- साधन

- याद

- मैसेजिंग

- हो सकता है

- अनिवार्य रूप से

- नोड्स

- संख्या

- प्रस्तुत

- परिचालन

- ऑपरेटिंग सिस्टम

- ऑपरेटिंग सिस्टम

- राय

- विकल्प

- ऑप्शंस

- अन्य

- अन्यथा

- अपना

- स्वामित्व

- विशेष रूप से

- पासवर्ड

- स्टाफ़

- शायद

- व्यक्ति

- मुहावरों

- संभावित

- अभ्यास

- सुंदर

- एकांत

- निजी

- निजी कुंजी

- निजी कुंजी

- मुसीबत

- समस्याओं

- प्रक्रिया

- उत्पादन

- प्रस्तुत

- कार्यक्रम

- रक्षा करना

- सुरक्षा

- सार्वजनिक

- सार्वजनिक कुंजी

- सार्वजनिक कुंजी

- प्रतिबिंबित

- संबंध

- रहना

- अपेक्षित

- जोखिम

- जोखिम भरा

- सातोशी

- सातोशी Nakamoto

- स्क्रीन

- Search

- सुरक्षित

- सुरक्षा

- बीज

- भावना

- समान

- सरल

- के बाद से

- सॉफ्टवेयर

- हल करती है

- कुछ

- कोई

- कुछ

- अंतरिक्ष

- विशेष

- बिताना

- राज्य

- की दुकान

- मजबूत

- प्रणाली

- सिस्टम

- ले जा

- अंतिम

- पहर

- उपकरण

- परिवहन

- ट्रस्ट

- Ubuntu

- समझना

- अनलॉक

- USB के

- उपयोग

- आमतौर पर

- सत्यापन

- सत्यापित

- देखें

- क्या

- कौन

- वाईफ़ाई

- खिड़कियां

- बिना

- शब्द

- काम कर रहे

- कार्य

- होगा

- शून्य