कितने क्रिप्टोग्राफर?

नीचे कोई ऑडियो प्लेयर नहीं है? सुनना सीधे साउंडक्लाउड पर।

डग आमोथ और पॉल डकलिन के साथ। इंट्रो और आउट्रो म्यूजिक by एडिथ मुडगे.

आप हमें इस पर सुन सकते हैं Soundcloud, ऐप्पल पॉडकास्ट्स, Google पॉडकास्ट, Spotify और कहीं भी अच्छे पॉडकास्ट मिल जाते हैं। या बस छोड़ दें हमारे आरएसएस फ़ीड का यूआरएल अपने पसंदीदा पॉडकैचर में।

प्रतिलेख पढ़ें

डौग टपकते प्रकाश बल्ब, WinRAR बग, और "हवाई जहाज मोड, [हाई राइजिंग टोन] प्रश्न चिह्न?"

नग्न सुरक्षा पॉडकास्ट पर वह सब और बहुत कुछ।

[संगीत मोडेम]

पॉडकास्ट में आपका स्वागत है, सब लोग।

मैं डौग आमोत हूँ; वह पॉल डकलिन है।

पॉल, आपके विचार?

बत्तख। मेरे विचार हैं, डौग, कि...

...वह पूछताछ चिह्न का बहुत अच्छा प्रतिनिधित्व था।

डौग हाँ, मैंने अपना सिर लगभग लैंडस्केप मोड में बदल लिया।

बत्तख। [हंसते हुए] और फिर एक छोटा कठफोड़वा नीचे की तरफ फूंकता है, प्लॉक, केवल पूर्ण प्रभाव के लिए।

डौग खैर, सवालों की बात करें तो हमारे पास एक बेहतरीन सवाल है... मैं इसके लिए बहुत उत्साहित हूं टेक इतिहास में यह सप्ताह.

बत्तख। वहाँ एक बहुत अच्छा है!

सेगुमेइस्टर वापस आ गया है!

डौग यदि किसी ने कभी मिस मैनर्स के बारे में सुना है, तो वह सलाह स्तंभकार जूडिथ मार्टिन हैं।

वह 84 वर्ष की युवा हैं और अभी भी सलाह देती हैं।

तो अपने 26 अगस्त 1984 के कॉलम में उन्होंने एक बहुत ही महत्वपूर्ण प्रश्न का उत्तर दिया।

अब, मुझे इसे शब्दशः पढ़ने की ज़रूरत है क्योंकि इसका लेखन बहुत अच्छा है: यह कंप्यूटरहिस्टोरी.ओआरजी से है, जो कि यदि आप तकनीकी इतिहास में रुचि रखते हैं तो यह एक बेहतरीन साइट है।

मिस मैनर्स ने अपने 26 अगस्त के कॉलम में शिष्टाचार के एक नए दायरे का सामना किया है...

याद रखें, यह 1984 है!

...जैसा कि उसने व्यक्तिगत कंप्यूटर पर व्यक्तिगत पत्राचार टाइप करने के बारे में एक पाठक की चिंता का जवाब दिया।

संबंधित व्यक्ति ने कहा कि कंप्यूटर का उपयोग करना अधिक सुविधाजनक था, लेकिन वे अपने डॉट मैट्रिक्स प्रिंटर की खराब गुणवत्ता और एक अक्षर के हिस्सों को दूसरे में कॉपी करने के बारे में चिंतित थे।

मिस मैनर्स ने उत्तर दिया कि कंप्यूटर, टाइपराइटर की तरह, आम तौर पर व्यक्तिगत पत्राचार के लिए अनुपयुक्त होते हैं।

प्राप्तकर्ता पत्र को स्वीपस्टेक्स प्रविष्टि समझने में भ्रमित हो सकता है।

बत्तख। [ज़ोर से हँसी] क्या आपके पास चार इक्के हैं?

यहां तीन हैं... अपना भाग्यशाली पत्र निकालें और देखें। [अधिक हँसी]

डौग और उसने नोट किया:

यदि आपका कोई मित्र कभी देखता है कि दूसरे को लिखे आपके पत्र में समान सामग्री है, तो आपको आगे पत्राचार की कोई समस्या नहीं होगी।

जैसे कि, आपने इस मित्र के साथ पत्राचार करना समाप्त कर लिया है क्योंकि मित्रता समाप्त हो गई है।

बत्तख। हां, सवाल का जवाब खुद ही मिल जाएगा. [हँसी]

डौग बिल्कुल सही.

ठीक है, चलो इसमें शामिल हों।

यहां हमारे पास WinRAR बग्स की एक जोड़ी है... WinRAR याद है?

एक है, "सीमा से बाहर लिखने से जुड़ा एक सुरक्षा मुद्दा।"

और नंबर दो, "किसी उपयोगकर्ता द्वारा विशेष रूप से तैयार किए गए संग्रह में किसी आइटम पर डबल-क्लिक करने के बाद WinRAR एक गलत फ़ाइल प्रारंभ कर सकता है।"

पॉल, WinRAR के साथ यहाँ क्या हो रहा है?

WinRAR का उपयोग कर रहे हैं? इन कोड निष्पादन बगों के विरुद्ध पैच लगाना सुनिश्चित करें...

बत्तख। ठीक है, WinRAR... बहुत से लोगों को पुराने दिनों की बात याद होगी, जब पुरालेख आम तौर पर कई फ़्लॉपी पर आते थे, या वे इंटरनेट फ़ोरम में बहुत सारे अलग-अलग छोटे टेक्स्ट-एन्कोडेड पोस्ट के रूप में आते थे।

WinRAR, यदि आप चाहें, तो बहुत सारे अलग-अलग स्रोतों को एकत्रित करना आसान बनाने के लिए मानक निर्धारित करें, उन्हें आपके लिए वापस एक साथ रखें और मेरा मानना है कि इसे "पुनर्प्राप्ति मात्रा" के रूप में संदर्भित किया जाता है।

वह एक या एक से अधिक अतिरिक्त हिस्से थे ताकि यदि एक या अधिक मूल हिस्से क्षतिग्रस्त हो जाएं, दूषित हो जाएं या यहां तक कि (जैसा कि आप फ्लॉपी डिस्क या ऑनलाइन फोरम में अपलोड किए गए हिस्सों के मामले में कल्पना करते हैं) पूरी तरह से गायब हो जाए, तो प्रोग्राम स्वचालित रूप से पुनर्निर्माण कर सके। इस पुनर्प्राप्ति वॉल्यूम में त्रुटि सुधार डेटा पर आधारित भाग गायब है।

और, दुर्भाग्य से, (मेरा मानना है) उत्पाद में पुराना कोड जो पुरानी शैली की त्रुटि पुनर्प्राप्ति प्रणाली से निपटता है...

...जहां तक मैं इसे समझ सकता हूं (स्पष्ट रूप से वे इसका सटीक विवरण नहीं दे रहे हैं), आप किसी को एक संग्रह भेजते हैं जिसमें एक भ्रष्ट हिस्सा होता है जो WinRAR को जाने और बिट से निपटने के लिए अपने पुनर्प्राप्ति वॉल्यूम का उपयोग करने के लिए मजबूर करता है वह क्षतिग्रस्त हो गया है.

और पुनर्प्राप्ति डेटा को संभालने में, एक बफर ओवरफ्लो होता है जो बफर के अंत से परे लिखता है, जो रिमोट कोड निष्पादन का कारण बन सकता है।

यह CVE-2023-40477 है, जहां किसी गलती से उबरने की कोशिश करने पर गलती हो जाती है जिसका फायदा रिमोट कोड निष्पादन के लिए उठाया जा सकता है।

इसलिए यदि आप WinRAR उपयोगकर्ता हैं, तो सुनिश्चित करें कि आपने पैच कर लिया है।

क्योंकि हाल ही में जीरो डे इनिशिएटिव और WinRAR द्वारा इसका समन्वित खुलासा किया गया था; हर कोई जानता है कि यह बग अब तक वहाँ मौजूद है।

डौग दूसरा बग कम गंभीर है, लेकिन फिर भी एक बग है...

बत्तख। जाहिरा तौर पर इसका उपयोग बदमाशों द्वारा लोगों को डेटा चोरी करने वाले मैलवेयर या क्रिप्टोकरेंसी दुष्ट स्थापित करने के लिए बरगलाने के लिए किया गया था, किसने सोचा होगा?

यह देखते हुए कि मैं एक WinRAR उपयोगकर्ता नहीं हूं, मैं इसका परीक्षण नहीं कर सका, लेकिन मेरी समझ यह है कि आप एक संग्रह खोल सकते हैं और जब आप संग्रह में कुछ एक्सेस करने जाते हैं, तो *आपको गलती से गलत फ़ाइल मिल जाती है*।

डौग ठीक है, यदि आप अभी भी WinRAR का उपयोग कर रहे हैं तो संस्करण 6.23।

हमारी अगली कहानी "आखिरकार उन्हें यह बग कैसे मिला?" से है। फ़ाइल।

शोधकर्ताओं ने यह पता लगा लिया है कि मोबाइल डेटा चालू रखते हुए आप कैसे यह सोचकर धोखा खा सकते हैं कि आपका iPhone एयरप्लेन मोड में है।

"हवाई जहाज़ मोड में साँप" - क्या होगा यदि आपका फ़ोन कहता है कि यह ऑफ़लाइन है, लेकिन है नहीं?

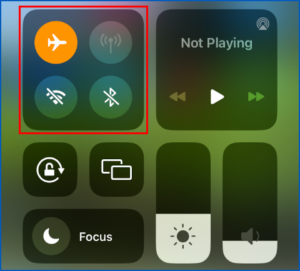

बत्तख। मैंने इसे लिखने का मन बनाया क्योंकि यह एक आकर्षक अनुस्मारक है कि जब आप ऑपरेटिंग सिस्टम या ऐप द्वारा प्रदान किए गए दृश्य संकेतकों पर भरोसा कर रहे हैं, उदाहरण के लिए स्टेटस बार में या आईफोन पर, तथाकथित नियंत्रण केंद्र में, जो जब आप स्क्रीन के नीचे से ऊपर की ओर स्वाइप करते हैं तो आपको ये बटन मिलते हैं...

वहां एक विमान का छोटा सा आइकन है, और यदि आप उस पर टैप करते हैं, तो आप एयरप्लेन मोड में चले जाते हैं।

और इसलिए जेम्फ़ के शोधकर्ताओं ने अनुमान लगाया, यह वर्कफ़्लो है जो ज्यादातर लोग करते हैं यदि वे अस्थायी रूप से यह सुनिश्चित करना चाहते हैं कि उनका फोन ऑफ़लाइन है, "आप उस नियंत्रण केंद्र जैसे संकेतकों पर कितनी दृढ़ता से भरोसा कर सकते हैं जिन्हें आप अपने iPhone पर स्वाइप करते हैं?"

और उन्होंने पाया कि आप वास्तव में अधिकांश समय अधिकांश लोगों को धोखा दे सकते हैं!

उन्होंने एक तरीका खोजा कि, जब आप विमान आइकन पर टैप करते हैं, तो यह नारंगी हो जाएगा और रेडियो कनेक्शन दिखाने वाले अन्य सभी आइकन धुंधले हो जाएंगे... ठीक है, उन्होंने पाया कि वे उस विमान को नारंगी रंग में बदल सकते हैं, लेकिन वे मोबाइल डेटा बिट को बंद किया जा सकता है।

तो ऐसा लगता है कि आप एयरप्लेन मोड में हैं, लेकिन वास्तव में आपका मोबाइल डेटा कनेक्शन अभी भी पृष्ठभूमि में मान्य है।

और फिर उन्होंने तर्क दिया कि यदि कोई वास्तव में सुरक्षा के बारे में गंभीर है, तो वे सोचेंगे, "ठीक है, मैं यह सुनिश्चित करना चाहता हूं कि मैं डिस्कनेक्ट हो गया हूं।"

और मैं ठीक उसी वर्कफ़्लो का पालन करता जो वे अपने शोध लेख में सुझाते हैं, अर्थात्: मैं अपना ब्राउज़र खोलूंगा, और मैं एक साइट (उदाहरण के लिए, nakedsecurity.sophos.com) पर ब्राउज़ करूंगा, और मैं जांच करूंगा कि सिस्टम मुझे यह कहते हुए एक त्रुटि मिली, “आप हवाई जहाज़ मोड में हैं। आप ऑनलाइन नहीं मिल सकते।"

उस समय, मैं यह मानने को इच्छुक होता कि मैंने सचमुच अपना फ़ोन नेटवर्क से डिस्कनेक्ट कर दिया है।

लेकिन शोधकर्ताओं ने अलग-अलग ऐप्स को धोखा देकर आपको यह विश्वास दिलाने का एक तरीका ढूंढ लिया है कि आप एयरप्लेन मोड में थे, जबकि वास्तव में उन्होंने जो कुछ किया था, वह उस विशिष्ट ऐप तक मोबाइल डेटा पहुंच से इनकार कर दिया था।

आम तौर पर, जब आप सफ़ारी में जाते हैं और आपने कहा है कि सफ़ारी को मेरे मोबाइल डेटा का उपयोग करने की अनुमति नहीं है, तो आपको एक त्रुटि संदेश मिलेगा, जैसे "सफ़ारी के लिए मोबाइल डेटा बंद है।"

जब आप कनेक्टिविटी का परीक्षण कर रहे थे तो यदि आपने वह संदेश देखा, तो आपको एहसास होगा, “अरे, इसका मतलब है कि मोबाइल डेटा अभी भी सामान्य रूप से चालू है; यह केवल इस विशिष्ट ऐप के लिए बंद है। यह वह नहीं है जो मैं चाहता हूं: मैं इसे हर किसी के लिए चाहता हूं।"

इसलिए उन्होंने उस संदेश को नकली बनाने का एक तरीका ढूंढ लिया।

यह वह प्रदर्शित करता है जो कहता है, “आप हवाई जहाज़ मोड में हैं। आप ऑनलाइन नहीं मिल सकते।"

यह एक महान अनुस्मारक है कि कभी-कभी आप स्क्रीन पर जो देखते हैं उस पर विश्वास नहीं कर पाते हैं।

यह जांचने के दो तरीकों से मदद मिलती है कि आपका कंप्यूटर सुरक्षा स्थिति में है, या सुरक्षा स्तर पर है, जिसमें आप इसे रखना चाहते हैं।

यदि कोई आपकी आँखों पर पर्दा डाल रहा हो।

डौग ठीक है, मुझे यह घोषणा करते हुए बहुत खुशी हो रही है कि हम उस पर नज़र रखेंगे।

और अंतिम, लेकिन निश्चित रूप से कम महत्वपूर्ण नहीं, स्मार्ट डिवाइस स्थापित करने वाला कोई भी व्यक्ति अब तक इस प्रक्रिया को जानता है।

डिवाइस स्वयं को एक एक्सेस प्वाइंट के रूप में प्रसारित करता है।

आप उस एक्सेस प्वाइंट को अपने फोन से कनेक्ट करें, उसे बताएं कि *आपका* एक्सेस प्वाइंट क्या है, वाई-फाई पासवर्ड के साथ।

और संभवतः क्या ग़लत हो सकता है?

खैर, यह पता चला है, पॉल, कई चीजें गलत हो सकती हैं!

बत्तख। हां.

इस विशेष पेपर में, शोधकर्ताओं ने टीपी-लिंक टैपो एल530ई नामक उत्पाद पर ध्यान केंद्रित किया।

अब, मैं विशेष रूप से यहां टीपी-लिंक पर उंगलियां नहीं उठाना चाहता... पेपर में, उन्होंने कहा कि उन्होंने उसे चुना क्योंकि, जहां तक वे देख सकते थे (और शोधकर्ता सभी, मुझे लगता है, इतालवी हैं), वह था इटली में अमेज़ॅन के माध्यम से सबसे अधिक बिकने वाला तथाकथित स्मार्ट लाइट बल्ब।

डौग खैर, यह भी दिलचस्प है... हम इन IoT उपकरणों और उनमें मौजूद सभी सुरक्षा समस्याओं के बारे में बात करते हैं, क्योंकि उन्हें सुरक्षित करने के बारे में बहुत अधिक विचार नहीं किया जाता है।

लेकिन टीपी-लिंक जैसी कंपनी बड़ी है और काफी अच्छी मानी जाती है।

और आप मानेंगे कि, IoT डिवाइस कंपनियों में से, यह एक ऐसी कंपनी होगी जो सुरक्षा के पीछे थोड़ी अतिरिक्त लकड़ी लगा रही होगी।

बत्तख। हाँ, निश्चित रूप से कुछ कोडिंग गलतियाँ थीं जो इन कमजोरियों में नहीं की जानी चाहिए थीं, और हम उस तक पहुँचेंगे।

और कुछ प्रमाणीकरण-संबंधित मुद्दे हैं जिन्हें प्रकाश बल्ब जैसे छोटे और सरल उपकरण के लिए हल करना कुछ हद तक मुश्किल है।

अच्छी खबर यह है कि, जैसा कि शोधकर्ताओं ने अपने पेपर में लिखा है, "हमने उनके भेद्यता अनुसंधान कार्यक्रम के माध्यम से टीपी-लिंक से संपर्क किया, और वे अब किसी प्रकार के पैच पर काम कर रहे हैं।"

अब, मुझे नहीं पता कि उन्होंने इसका खुलासा करने और अभी पेपर प्रकाशित करने का फैसला क्यों किया।

उन्होंने यह नहीं बताया कि क्या वे प्रकटीकरण की तारीख पर सहमत हुए थे, और उन्होंने यह भी नहीं बताया कि उन्होंने टीपी-लिंक को कब बताया था और अब तक उन्होंने उन्हें कितना समय दिया है, जो मुझे लगा कि थोड़ा अफ़सोस की बात है।

यदि वे खुलासा करने जा रहे थे क्योंकि उन्हें लगा कि टीपी-लिंक ने बहुत अधिक समय ले लिया है, तो वे ऐसा कह सकते थे।

अगर ज्यादा देर नहीं हुई तो वे थोड़ा इंतजार कर सकते थे.

लेकिन उन्होंने कोई कॉपी-एंड-पेस्ट कोड नहीं दिया जिसका उपयोग आप इन कमजोरियों का फायदा उठाने के लिए कर सकें, इसलिए इससे सीखने के लिए कुछ अच्छे सबक हैं।

मुख्य बात यह प्रतीत होती है कि जब आप पहली बार लाइट बल्ब स्थापित कर रहे हैं, तो यह सुनिश्चित करने के लिए कुछ प्रयास किए जाते हैं कि ऐप और लाइट बल्ब प्रत्येक कारण से सही प्रकार के कोड के साथ संचार कर रहे हैं दूसरा अंत।

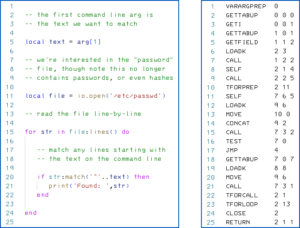

लेकिन भले ही ऐसा करने के लिए कुछ प्रयास किए गए हों, यह उस पर निर्भर करता है जिसे हम मजाक में "कीड क्रिप्टोग्राफ़िक हैश" कह सकते हैं... लेकिन कुंजी हार्ड-वायर्ड है और, जैसा कि शोधकर्ताओं ने पाया, उन्हें जाकर इसे अलग करने की भी आवश्यकता नहीं है। कुंजी ढूंढने के लिए कोड, क्योंकि यह केवल 32 बिट लंबा था।

इसलिए वे इसे 140 मिनट में क्रूर बल से पुनः प्राप्त करने में सक्षम थे।

डौग स्पष्ट होने के लिए, एक हमलावर को आपकी सीमा के भीतर रहना होगा, और एक दुष्ट पहुंच बिंदु स्थापित करना होगा जो आपके प्रकाश बल्ब की तरह दिखता है, और आपको उससे कनेक्ट करना होगा।

और फिर वे आपसे आपका वाई-फाई पासवर्ड, और आपके टीपी-लिंक खाते का पासवर्ड टाइप करने में सक्षम होंगे, और उन्हें वह सामान मिल जाएगा।

लेकिन उन्हें शारीरिक रूप से आपकी सीमा के भीतर रहना होगा।

बत्तख। हमला दूर से नहीं किया जा सकता.

ऐसा नहीं है कि कोई आपको दुनिया के दूसरी तरफ से कुछ संदिग्ध लिंक भेज सकता है और सारा डेटा प्राप्त कर सकता है।

लेकिन कुछ अन्य बग भी थे, डौग।

डौग हां, जैसा कि बताया गया है, कई चीजें गलत हुईं।

ऐसा लगता है कि प्रमाणीकरण की यह कमी सेटअप प्रक्रिया में भी व्याप्त है।

बत्तख। हां.

जाहिर है जब सेटअप वास्तव में शुरू होता है तो वास्तव में जो महत्वपूर्ण होता है वह यह है कि ऐप और डिवाइस के बीच ट्रैफिक एन्क्रिप्ट हो जाता है।

इस मामले में यह जिस तरह से काम करता है वह यह है कि ऐप लाइट बल्ब पर एक आरएसए सार्वजनिक कुंजी भेजता है, और लाइट बल्ब सत्र के लिए एक बार की 128-बिट एईएस कुंजी को एन्क्रिप्ट करने और वापस भेजने के लिए उसका उपयोग करता है।

समस्या यह है कि, एक बार फिर, उस प्रारंभिक आदान-प्रदान की तरह, प्रकाश बल्ब ऐप से संचार करने का कोई प्रयास नहीं करता है, "हां, मैं वास्तव में एक प्रकाश बल्ब हूं।"

सबसे पहले उस नकली पहुंच बिंदु को बनाकर, और "क्या आप वहां हैं?/हां, मैं यहां हूं" एक्सचेंज के लिए जादुई कुंजी को जानकर... उस छेद का फायदा उठाकर, एक धोखेबाज़ आपको गलत पहुंच बिंदु पर आकर्षित कर सकता है।

और फिर कोई और प्रमाणीकरण नहीं है।

एक धोखेबाज प्रकाश बल्ब वापस आ सकता है और कह सकता है, "यहां वह अति-गुप्त कुंजी है जिसे केवल आप जानते हैं और मैं जानता हूं।"

तो आप सुरक्षित रूप से संचार कर रहे हैं...

...धोखेबाज़ के साथ!

डौग निश्चित रूप से, अब तक, हम समस्याओं से निपट चुके हैं, है ना?

बत्तख। खैर, उन्हें दो और कमज़ोरियाँ मिलीं, और एक तरह से, इनमें से तीसरी वह है जिसने मुझे सबसे अधिक चिंतित किया।

एक बार जब आप सुरक्षित संचार के लिए इस सत्र कुंजी को स्थापित कर लेते हैं, तो आप मान लेंगे कि आपको एन्क्रिप्शन प्रक्रिया सही मिल जाएगी।

और मेरी समझ यह है कि टीपी-लिंक के कोडर्स ने एक मौलिक क्रिप्टोग्राफ़िक कार्यान्वयन संबंधी गलती की है।

उन्होंने एईएस का उपयोग सीबीसी, या "सिफर ब्लॉक चेनिंग" मोड में किया।

यह एक ऐसा तरीका है जिसका उद्देश्य यह सुनिश्चित करना है कि यदि आप एक ही डेटा के साथ दो, तीन, चार या अधिक बार एक पैकेट भेजते हैं, तो आप यह नहीं पहचान पाएंगे कि यह वही डेटा है।

बार-बार डेटा के साथ, भले ही किसी हमलावर को पता न हो कि डेटा क्या है, वे देख सकते हैं कि एक ही चीज़ बार-बार हो रही है।

जब आप सीबीसी मोड में एईएस का उपयोग कर रहे हैं, तो जिस तरह से आप ऐसा करते हैं वह यह है कि आप प्रत्येक पैकेट को एन्क्रिप्ट करना शुरू करने से पहले एन्क्रिप्शन प्रक्रिया को IV या "इनिशियलाइज़ेशन वेक्टर" कहते हैं।

अब, कुंजी को एक रहस्य होना चाहिए।

लेकिन इनिशियलाइज़ेशन वेक्टर ऐसा नहीं करता है: आप वास्तव में इसे शुरुआत में डेटा में डालते हैं।

महत्वपूर्ण बात यह है कि इसे हर बार अलग होना चाहिए।

अन्यथा, यदि आप IV को दोहराते हैं, तो जब आप एक ही डेटा को एक ही कुंजी के साथ एन्क्रिप्ट करते हैं, तो आपको हर बार एक ही सिफरटेक्स्ट मिलता है।

यह आपके एन्क्रिप्टेड डेटा में पैटर्न उत्पन्न करता है।

और एन्क्रिप्टेड डेटा को कभी भी कोई पैटर्न प्रदर्शित नहीं करना चाहिए; यह सामान की यादृच्छिक धारा से अप्रभेद्य होना चाहिए।

ऐसा लगता है कि इन प्रोग्रामर्स ने जो किया वह शुरुआत में ही कुंजी और इनिशियलाइज़ेशन वेक्टर उत्पन्न करना था, और फिर जब भी उनके पास भेजने के लिए डेटा होता, तो वे उसी कुंजी और उसी इनिशियलाइज़ेशन वेक्टर का पुन: उपयोग करते।

[बहुत गंभीर] ऐसा मत करो!

और एक अच्छा सहायक संस्मरण क्रिप्टोग्राफ़िक शब्दजाल में एक और शब्द याद रखना है: "नॉनस", जो "एक बार उपयोग की गई संख्या" का संक्षिप्त रूप है।

और संकेत वहीं डौग नाम में है

डौग ठीक है, क्या हमने अब सब कुछ कवर कर लिया है, या अभी भी एक और समस्या है?

बत्तख। आखिरी समस्या जो शोधकर्ताओं ने पाई, वह यह है कि इनिशियलाइज़ेशन वैक्टर का सही ढंग से उपयोग किया जाता है या नहीं (हालाँकि यदि नहीं किया जाता है तो यह अधिक गंभीर समस्या है), यह है कि आगे और पीछे भेजे जा रहे किसी भी अनुरोध और उत्तर को विश्वसनीय रूप से टाइमस्टैम्प नहीं किया गया था, जिसका मतलब था कि किसी पुराने डेटा पैकेट को बिना यह जाने कि यह सब किस बारे में है, दोबारा भेजना संभव था।

याद रखें, यह एन्क्रिप्टेड है; आप इसके अंदर पढ़ नहीं सकते; आप अपना खुद का कोई निर्माण नहीं कर सकते... लेकिन आप एक पुराना पैकेट ले सकते हैं, मान लीजिए कि कल से, और इसे आज फिर से चला सकते हैं, और आप देख सकते हैं (भले ही एक हमलावर को यह नहीं पता हो कि वह डेटा पैकेट क्या कर सकता है) क्यों जिससे तबाही मचने की संभावना है.

डौग ठीक है, तो ऐसा लगता है कि टीपी-लिंक इंजीनियरिंग टीम के सामने अगले कुछ हफ्तों या महीनों में एक मजेदार चुनौती है।

और मजे की बात करते हुए, रिचर्ड इस कहानी पर बोलते हैं और एक पुराने प्रश्न का नया संस्करण पूछते हैं:

एक लाइट बल्ब को अपडेट करने में कितने क्रिप्टोग्राफर लगते हैं?

उस सवाल ने मुझे बहुत गुदगुदाया.

बत्तख। मैं भी। [हंसते हुए]

मैंने सोचा, "ओह, मुझे इसका पूर्वानुमान लगाना चाहिए था।"

डौग और आपका उत्तर:

कम से कम 2 पर80 लीगेसी फिटिंग और 2 तक के लिए256 समसामयिक प्रकाश व्यवस्था के लिए.

खूबसूरती से उत्तर दिया! [हँसी]

बत्तख। यह वर्तमान क्रिप्टोग्राफ़िक मानकों का एक संकेत है, जहां आपके पास कम से कम वर्तमान कार्यान्वयन के लिए 128 बिट्स की सुरक्षा होनी चाहिए।

लेकिन, जाहिरा तौर पर, विरासत प्रणालियों में, सुरक्षा के 80 बिट्स, कम से कम कुछ समय के लिए, पर्याप्त हैं।

तो यह उस मजाक की पृष्ठभूमि थी।

डौग बहुत बढ़िया.

ठीक है, रिचर्ड, इसे भेजने के लिए बहुत-बहुत धन्यवाद।

यदि आपके पास कोई दिलचस्प कहानी, टिप्पणी या प्रश्न है जिसे आप सबमिट करना चाहते हैं, तो हमें पॉडकास्ट पर पढ़ना अच्छा लगेगा।

आप tips@sophos.com पर ईमेल कर सकते हैं, आप हमारे किसी भी लेख पर टिप्पणी कर सकते हैं, या आप हमें सामाजिक: @nakedsecurity पर संपर्क कर सकते हैं।

आज के लिए यही हमारा शो है; सुनने के लिए बहुत बहुत धन्यवाद।

पॉल डकलिन के लिए, मैं डौग आमोथ हूं, आपको अगली बार तक याद दिला रहा हूं ...

दोनों को। सुरक्षित रहें!

[संगीत मोडेम]

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. ऑटोमोटिव/ईवीएस, कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- चार्टप्राइम. चार्टप्राइम के साथ अपने ट्रेडिंग गेम को उन्नत करें। यहां पहुंचें।

- BlockOffsets. पर्यावरणीय ऑफसेट स्वामित्व का आधुनिकीकरण। यहां पहुंचें।

- स्रोत: https://nakedsecurity.sophos.com/2023/08/24/s3-ep149-how-many-cryptographers-does-it-take-to-change-a-light-bulb/

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 1984

- 23

- 26% तक

- 32

- 80

- 84

- a

- योग्य

- About

- पहुँच

- लेखा

- वास्तव में

- अतिरिक्त

- सलाह

- एईएस

- बाद

- फिर

- के खिलाफ

- सहमत

- सहायता

- विमान

- सब

- की अनुमति दी

- साथ में

- ठीक है

- हालांकि

- am

- वीरांगना

- an

- और

- की घोषणा

- अन्य

- जवाब

- जवाब

- कोई

- किसी

- कहीं भी

- अनुप्रयोग

- Apple

- क्षुधा

- पुरालेख

- अभिलेखागार

- हैं

- लेख

- लेख

- AS

- मान लीजिये

- At

- आक्रमण

- ऑडियो

- अगस्त

- प्रमाणीकरण

- लेखक

- स्वतः

- दूर

- वापस

- पृष्ठभूमि

- बार

- आधारित

- BE

- क्योंकि

- बन

- किया गया

- से पहले

- पीछे

- जा रहा है

- मानना

- नीचे

- के बीच

- परे

- बड़ा

- बिट

- खंड

- झटका

- तल

- मोटे तौर पर

- ब्राउज़र

- जानवर बल

- बफर

- बफर अतिप्रवाह

- दोष

- कीड़े

- लेकिन

- by

- कॉल

- बुलाया

- आया

- कर सकते हैं

- किया

- मामला

- कारण

- का कारण बनता है

- केंद्र

- निश्चित रूप से

- चुनौती

- परिवर्तन

- चेक

- जाँच

- चुना

- स्पष्ट

- कोड

- कोडन

- स्तंभ

- COM

- कैसे

- टिप्पणी

- संवाद

- संवाद स्थापित

- संचार

- कंपनियों

- कंपनी

- पूरा

- पूरी तरह से

- कंप्यूटर

- कंप्यूटर्स

- चिंता

- चिंतित

- जुडिये

- संबंध

- कनेक्टिविटी

- निर्माण

- शामिल हैं

- समकालीन

- नियंत्रण

- सुविधाजनक

- समन्वित

- नकल

- इसी

- भ्रष्ट

- सका

- युगल

- कवर

- बनाना

- बनाना

- cryptocurrency

- क्रिप्टोग्राफिक

- वर्तमान

- तिथि

- डेटा प्राप्त करना

- तारीख

- दिन

- दिन

- सौदा

- निश्चित रूप से

- विवरण

- युक्ति

- डिवाइस

- डीआईडी

- विभिन्न

- खुलासा

- प्रकटीकरण

- अलग

- की खोज

- डिस्प्ले

- प्रदर्शित करता है

- do

- कर देता है

- नहीं करता है

- किया

- dont

- DOT

- डौग

- बूंद

- से प्रत्येक

- आसान

- प्रभाव

- प्रयास

- ईमेल

- एन्क्रिप्टेड

- एन्क्रिप्शन

- समाप्त

- अभियांत्रिकी

- पर्याप्त

- सुनिश्चित

- प्रविष्टि

- त्रुटि

- स्थापित

- और भी

- कभी

- प्रत्येक

- हर कोई

- सब कुछ

- ठीक ठीक

- उदाहरण

- उत्कृष्ट

- एक्सचेंज

- उत्तेजित

- निष्पादन

- शोषण करना

- शोषित

- शोषण

- अतिरिक्त

- आंख

- आंखें

- तथ्य

- उल्लू बनाना

- दूर

- आकर्षक

- आकृति

- लगा

- पट्टिका

- खोज

- प्रथम

- पहली बार

- ध्यान केंद्रित

- पीछा किया

- के लिए

- सेना

- ताकतों

- आगे

- मंच

- पाया

- चार

- मित्र

- मित्रों

- दोस्ती

- से

- पूर्ण

- मज़ा

- मौलिक

- आगे

- सामान्य जानकारी

- आम तौर पर

- उत्पन्न

- मिल

- देना

- दी

- देता है

- देते

- Go

- चला जाता है

- जा

- अच्छा

- गूगल

- महान

- बहुत

- था

- हैंडलिंग

- हाथ

- हो रहा है

- है

- होने

- he

- सिर

- सुना

- मदद करता है

- उसे

- यहाँ उत्पन्न करें

- हाई

- इतिहास

- मारो

- छेद

- कैसे

- How To

- HTTPS

- i

- नायक

- माउस

- समान

- if

- कल्पना करना

- कार्यान्वयन

- कार्यान्वयन

- महत्वपूर्ण

- in

- झुका

- संकेतक

- व्यक्ति

- प्रारंभिक

- पहल

- अंदर

- स्थापित कर रहा है

- दिलचस्प

- इंटरनेट

- में

- शामिल

- IOT

- IoT डिवाइस

- iot उपकरण

- iPhone

- मुद्दा

- मुद्दों

- IT

- इतालवी

- इटली

- आईटी इस

- खुद

- शब्दजाल

- केवल

- रखना

- कुंजी

- जानना

- ज्ञान

- जानने वाला

- रंग

- परिदृश्य

- पिछली बार

- जानें

- कम से कम

- छोड़ने

- विरासत

- कम

- पाठ

- पत्र

- स्तर

- प्रकाश

- प्रकाश बल्ब

- प्रकाश

- पसंद

- संभावित

- पंक्तियां

- LINK

- सुनना

- थोड़ा

- लंबा

- लग रहा है

- लॉट

- जोर

- मोहब्बत

- बनाया गया

- जादू

- मुख्य

- बनाना

- बनाता है

- निर्माण

- मैलवेयर

- बहुत

- निशान

- मार्टिन

- मैट्रिक्स

- मई..

- me

- साधन

- मतलब

- उल्लेख किया

- message

- हो सकता है

- दिमाग

- मिनटों

- लापता

- गलती

- मोबाइल

- मोड

- महीने

- अधिक

- अधिकांश

- बहुत

- विभिन्न

- संगीत

- संगीत

- my

- नग्न सुरक्षा

- नग्न सुरक्षा पॉडकास्ट

- नाम

- यानी

- आवश्यकता

- की जरूरत है

- नेटवर्क

- कभी नहीँ

- फिर भी

- नया

- समाचार

- अगला

- नहीं

- कोई नहीं

- विख्यात

- अभी

- संख्या

- of

- बंद

- ऑफ़लाइन

- पुराना

- on

- एक बार

- ONE

- ऑनलाइन

- केवल

- खुला

- परिचालन

- ऑपरेटिंग सिस्टम

- or

- नारंगी

- मूल

- अन्य

- हमारी

- आउट

- के ऊपर

- जोड़ा

- काग़ज़

- भाग

- विशेष

- विशेष रूप से

- भागों

- पासवर्ड

- पैच

- पैटर्न उपयोग करें

- पॉल

- स्टाफ़

- स्टाफ़

- फ़ोन

- शारीरिक रूप से

- जगह

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- खिलाड़ी

- खुशी

- पॉडकास्ट

- पॉडकास्ट

- बिन्दु

- गरीब

- संभव

- संभवतः

- पोस्ट

- मुख्य

- मुसीबत

- समस्याओं

- प्रक्रिया

- पैदा करता है

- एस्ट्रो मॉल

- कार्यक्रम

- प्रोग्रामर्स

- बशर्ते

- सार्वजनिक

- सार्वजनिक कुंजी

- प्रकाशित करना

- खींच

- रखना

- लाना

- गुणवत्ता

- प्रश्न

- प्रशन

- रेडियो

- बिना सोचे समझे

- रेंज

- पढ़ना

- वास्तव में

- क्षेत्र

- कारण

- हाल ही में

- पहचानना

- की वसूली

- वसूली

- संदर्भित करता है

- माना

- भरोसा करना

- भरोसा

- याद

- दूरस्थ

- दोहराना

- दोहराया गया

- प्रतिनिधित्व

- अनुरोधों

- अनुसंधान

- शोधकर्ताओं

- पुनः प्रयोग

- रिचर्ड

- सही

- वृद्धि

- आरएसए

- आरएसएस

- Safari

- कहा

- वही

- देखा

- कहना

- कहावत

- कहते हैं

- खरोंच

- स्क्रीन

- दूसरा

- गुप्त

- सुरक्षित

- हासिल करने

- सुरक्षा

- देखना

- लगता है

- देखता है

- भेजें

- भेजना

- भेजता

- भेजा

- अलग

- गंभीर

- सत्र

- सेट

- की स्थापना

- व्यवस्था

- कई

- वह

- कम

- चाहिए

- दिखाना

- पक्ष

- सरल

- साइट

- छोटा

- स्मार्ट

- So

- अब तक

- सोशल मीडिया

- बेचा

- हल

- कुछ

- कोई

- कुछ

- कुछ हद तक

- Soundcloud

- सूत्रों का कहना है

- बोल रहा हूँ

- विशेष रूप से

- विशिष्ट

- Spotify

- मानक

- मानकों

- प्रारंभ

- शुरू होता है

- स्थिति

- रहना

- फिर भी

- कहानी

- धारा

- दृढ़ता से

- प्रस्तुत

- सुझाव

- माना

- निश्चित

- निश्चित रूप से

- घुड़दौड़ का जुआ

- प्रणाली

- सिस्टम

- लेना

- लिया

- बातचीत

- नल

- टीम

- तकनीक

- कहना

- परीक्षण

- परीक्षण

- धन्यवाद

- धन्यवाद

- कि

- RSI

- दुनिया

- लेकिन हाल ही

- उन

- फिर

- वहाँ।

- इन

- वे

- बात

- चीज़ें

- सोचना

- विचारधारा

- तीसरा

- इसका

- हालांकि?

- विचार

- तीन

- यहाँ

- पहर

- बार

- सेवा मेरे

- आज

- एक साथ

- स्वर

- भी

- यातायात

- कोशिश

- बदल गया

- बदल जाता है

- दो

- टाइप

- आम तौर पर

- समझना

- समझ

- दुर्भाग्य से

- जब तक

- अपडेट

- अपलोड की गई

- यूआरएल

- us

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- का उपयोग करता है

- का उपयोग

- संस्करण

- बहुत

- के माध्यम से

- आयतन

- कमजोरियों

- भेद्यता

- करना चाहते हैं

- था

- मार्ग..

- तरीके

- we

- सप्ताह

- सप्ताह

- कुंआ

- चला गया

- थे

- क्या

- कब

- जब कभी

- या

- कौन कौन से

- जब

- कौन

- क्यों

- वाई फाई

- व्यापक रूप से

- मर्जी

- साथ में

- अंदर

- बिना

- लकड़ी

- शब्द

- वर्कफ़्लो

- काम कर रहे

- कार्य

- विश्व

- चिंतित

- होगा

- लिखना

- गलत

- लिखा था

- साल

- हाँ

- कल

- आप

- युवा

- आपका

- जेफिरनेट

- शून्य

- शून्य दिवस