Új ingyenes DAO, a decentralizált pénzügy (DeFi) protokoll, csütörtökön egy sor gyorskölcsön-támadással kellett szembenéznie, ami 1.25 millió dolláros veszteséget eredményezett. A natív token ára 99%-ot esett a támadás nyomán.

A normál kölcsönöktől eltérően számos DeFi protokoll kínál gyorskölcsönöket, amelyek lehetővé teszik a felhasználók számára, hogy nagy mennyiségű eszközt kölcsönözzenek előzetes fedezetbetét nélkül. Az egyetlen feltétel az, hogy a kölcsönt egy tranzakcióban, meghatározott időn belül vissza kell fizetni. Ezt a funkciót azonban gyakran kihasználják a rosszindulatú ellenfelek, hogy nagy mennyiségű eszközt gyűjtsenek össze, és költséges, a DeFi protokollokat célzó kizsákmányolásokat indítsanak el.

A CertiK blokklánc biztonsági cég csütörtökön figyelmeztette a kriptokommunikációt az NFD token 99%-os árcsúszásáról egy gyorskölcsön-támadás miatt. A támadó állítólag egy ellenőrizetlen szerződést telepített, és meghívta az „addMember()” függvényt, hogy felvegye magát tagként. A támadó később három gyorskölcsönzési támadást hajtott végre az igazolatlan szerződés segítségével.

Új ingyenes Dao - $NFD flash kölcsöntámadással használták ki, megszerezve a támadó 4481 WBNB-t (kb. ~1.25 millió dollár), aminek következtében a token 99%-kal csökkent.

A támadó kapcsolatban áll a Neorder – $N3DR támadással 4 hónappal ezelőtt, ahol akkoriban 930 BNB-t vittek el. pic.twitter.com/5Rcht3YiIK

— CertiKAlert (@CertiKAlert) 8. szeptember 2022.

A támadó először 250 Wrapped BNB-t (wBNB) kölcsönzött 69,825 4481 dollár értékben gyorskölcsönnel, és mindegyiket a natív token NFD-re cserélte. A szerződést ezután több támadási szerződés létrehozására használták fel, hogy ismételten airdrop jutalmakat igényeljenek. A támadó ezután az összes airdrop jutalmat a XNUMX-es wBNB-re cserélte BNB.

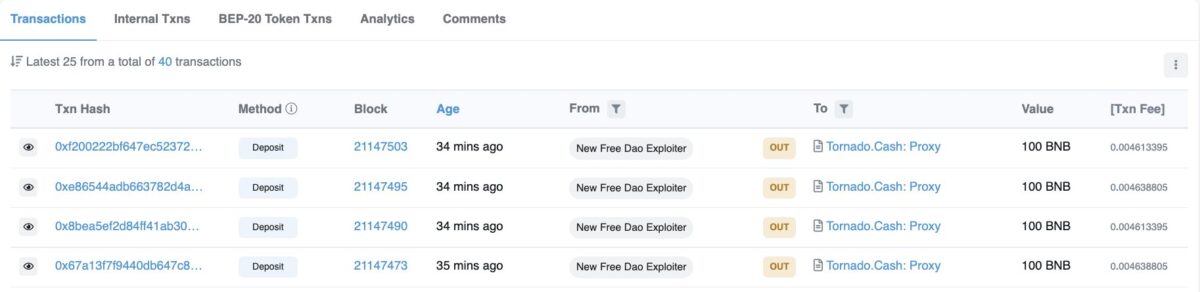

A 4481 BNB-ből a támadó visszaadta a felvett 250 BNB kölcsönt, és 2,000 BNB-t cserélt 550,000 BSC-USD-re, a blokklánc Binance-Peg tokenjére. Később a támadó 400 BNB-t áthelyezett a népszerű Tornado Cash érmekeverő szolgáltatásba.

Hugh Brooks, a biztonsági műveletek igazgatója a Cointelegraphnak elmondta, hogy a sebezhetőség a New Free DAO projekt által bevezetett, ellenőrizetlen jutalomszerződésben rejlik. Azonban „mivel a jutalmazási szerződés nem igazolt, nem ismerjük a kiváltó okot”.

A CertiK arról is értesített, hogy az NFD elleni gyorskölcsön-támadás mögött álló hacker olyan rokonságban állt, akik Hasznosított Neorder (N3DR) az év elején. Később egy másik blokklánc-biztonsági cég, a Beosin azt mondta a Cointelegraph-nak, hogy a támadók mindkét támadás mögött ugyanazok lehetnek. Certik megerősítette ugyanezt, és azt mondta:

„Az N3DR dolláros támadás során ellopott pénzeszközöket az EOA 0x22C9 címre küldték… amely ugyanarra a pénztárcára került, amelybe a támadás során ellopott pénzeszközök kerültek.”

Kapcsolódó: A Solana-alapú stabilcoin NIRV 85%-ot esett 3.5 millió dolláros kizsákmányolást követően

A Beosin egy másik sebezhetőségre is rávilágított az NFD-protokollban, amely tovább használható egy másik típusú gyorskölcsönzési támadáshoz. A biztonsági cég szerint az árat manipulálni lehet, mivel „a pár USDT egyenlege alapján számítják ki, így az gyorskölcsön-támadáshoz vezethet, ha kihasználják”.

3/ Bár nem kapcsolódik ehhez a támadáshoz, egy másik sebezhetőséget is találunk a $NFD szerződést, amely ármanipulációhoz vezethet. pic.twitter.com/kKvx4hRdE4

— Beosin Alert (@BeosinAlert) 8. szeptember 2022.

A gyorskölcsönzési támadások egyre népszerűbbek a hackerek körében az alacsony kockázati, alacsony költségű és magas jutalomtényezők miatt. Szerdán az Avalanche-alapú hitelezési protokoll, a Nereus Finance áldozata lett a ravasz villámkölcsön támadás ami 371,000 XNUMX USD veszteséget eredményezett USD érmében (USDC). Június elején az Inverse Finance 1.2 millió dollárt veszített egy újabb gyorshitel-támadás során.

- Bitcoin

- blockchain

- blokklánc megfelelőség

- blockchain konferencia

- coinbase

- coingenius

- Cointelegraph

- megegyezés

- kriptokonferencia

- kriptikus bányászat

- cryptocurrency

- DAO

- decentralizált

- Defi

- Digitális eszközök

- Ethereum

- hackerek

- hack

- Hitelek

- gépi tanulás

- nem helyettesíthető token

- Plató

- plato ai

- Platón adatintelligencia

- Platoblockchain

- PlatoData

- platogaming

- Poligon

- a tét igazolása

- W3

- zephyrnet