Az orosz pénzügyileg motivált Evilnum csoporttal valószínűleg kapcsolatban álló fenyegetett szereplő a népszerű WinRAR fájltömörítő és archiváló segédprogram most kijavított hibáján keresztül célozza meg a felhasználókat az online kriptovaluta kereskedési fórumokon.

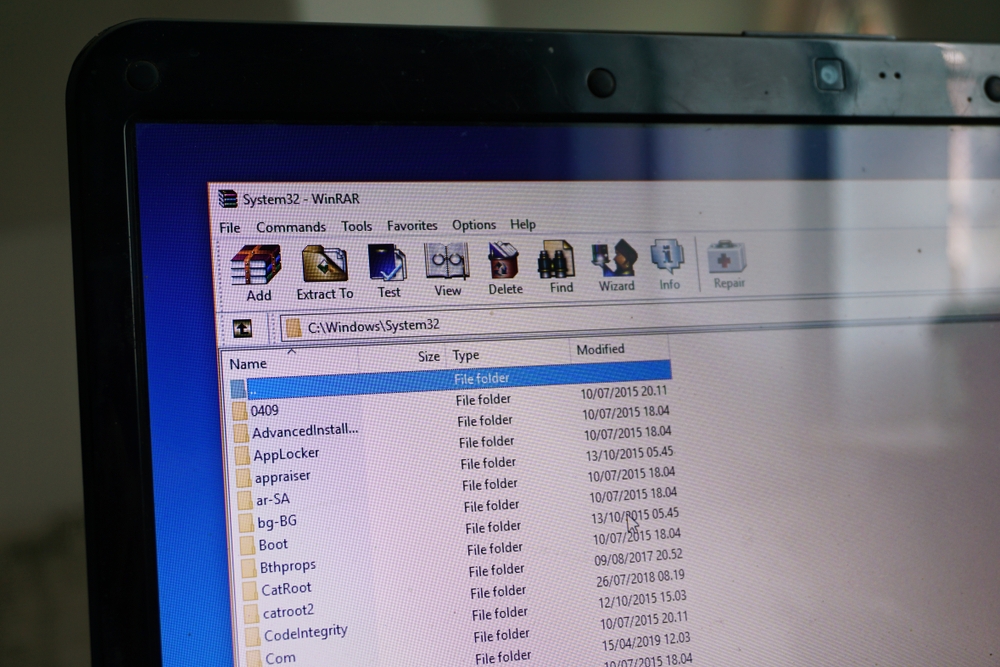

A CVE-2023-38831 néven nyomon követett hiba lehetővé tette a támadók számára, hogy rosszindulatú kódokat rejtsenek el „.jpg”, „.txt” és más formátumú zip-archívumokba, majd terjeszthessék azokat online kriptovaluta kereskedési fórumokon.

Hónapokig tartó kampány

A támadások legalább április óta tartanak – körülbelül három hónappal azelőtt, hogy a Group-IB kutatói felfedezték a sebezhetőséget, és jelentették azt a Rarlabnak, a WinRAR-t fejlesztő és forgalmazó cégnek.

A Rarlab július 20-án kiadott egy béta javítást a problémához, és a WinRAR frissített verzióját (6.23-as verzió) augusztus 2-án. Ennek ellenére a fórumokon legalább 130 rendszer fertőzött marad, Az IB csoport egy e heti jelentésében. A biztonsági gyártó arra szólította fel a WinRAR-felhasználókat – jelenleg 500 millióra becsülik –, hogy azonnal telepítsék az új verziót, hogy csökkentsék a sebezhetőséget célzó támadásoknak való kitettségüket.

A Group-IB kutatói felfedezték a WinRAR akkori nulladik napi sebezhetőségét, amikor a DarkMe-vel kapcsolatos fenyegetési tevékenységet vizsgálták, egy távoli hozzáférésű trójai, amely biztonsági gyártó. Az NSFocust először tavaly fedezték fel és Evilnumnak tulajdonították. A rosszindulatú program számos funkciót tartalmaz a célpontok utáni kémkedéshez vagy más rosszindulatú programok betöltőjeként való használatra. Az NSFocus megfigyelte, hogy az Evilnum csoport a DarkMe-t olyan támadásokban alkalmazta, amelyek több országban online kaszinókat és kereskedési platformokat céloztak meg.

A Group-IB által talált sebezhetőség abból fakad, hogy a WinRAR hogyan dolgozza fel a zip fájlformátumot. Lényegében módot adott a támadóknak arra, hogy különféle típusú rosszindulatú programokat rejtsenek el a zip archívumokban, és terjesszék el azokat a célrendszereken. Az IB csoport kutatói megfigyelték, hogy a fenyegető szereplő legalább három rosszindulatú programcsaládot szállított így: DarkMe, GuLoaderés Remcos RAT.

A fenyegetettség szereplője ezután legalább nyolc nyilvános fórumon terjesztette a fegyveres zip-archívumot, amelyeket az online kereskedők rendszeresen használnak információk megosztására és kölcsönös érdeklődésre számot tartó témák megvitatására.

Fegyverzett Zip Archívum

A legtöbb esetben az ellenfél a rosszindulatú programokkal feltöltött zip-archívumot egy fórumbejegyzéshez vagy a többi fórumtagnak küldött privát üzenetben csatolta. A hozzászólások témája általában olyan volt, ami felkeltette a fórumtagok figyelmét. Például az egyik bejegyzésben a fenyegetőző azt állította, hogy a legjobb személyes stratégiáját kínálja a bitcoinnal való kereskedéshez, és ehhez a bejegyzéshez csatolta a rosszindulatú zip archívumot. A Group-IB azt is megfigyelte, hogy a fenyegetés szereplői hozzáférnek a fórumfiókokhoz, és beillesztik rosszindulatú programjaikat a meglévő vitaszálakba.

Néhány esetben a támadó a zip-archívumot a catbox.moe nevű ingyenes fájltároló szolgáltatáson keresztül terjesztette.

Miután telepítették a rendszerre, a rosszindulatú program hozzáfért az áldozat kereskedési számláihoz, és jogosulatlan tranzakciókat hajtott végre, hogy pénzt vonjon ki onnan.

Néhány alkalommal a fórum adminisztrátorai tudomást szereztek a webhelyeiken keresztül terjesztett rosszindulatú fájlokról, és megpróbálták figyelmeztetni a tagokat a fenyegetésre. E figyelmeztetések ellenére a fenyegetettség szereplője továbbra is rosszindulatú mellékletekkel posztolt a fórumon. „Kutatóink arra is bizonyítékot láttak, hogy a fenyegetés szereplői képesek voltak feloldani a fórum adminisztrátorai által letiltott fiókok blokkolását, hogy tovább terjeszthessék a rosszindulatú fájlokat, akár fenyegetésekkel, akár privát üzenetekkel” – mondta a Group-IB.

A biztonsági gyártó szerint míg a DarkMe trójai azt sugallja, hogy az Evilnum kapcsolatban áll a kampánysal, maga a Group-IB nem tudta egyértelműen a fenyegetéscsoportnak tulajdonítani a WinRAR támadásokat.

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Autóipar / elektromos járművek, Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- ChartPrime. Emelje fel kereskedési játékát a ChartPrime segítségével. Hozzáférés itt.

- BlockOffsets. A környezetvédelmi ellentételezési tulajdon korszerűsítése. Hozzáférés itt.

- Forrás: https://www.darkreading.com/attacks-breaches/threat-actor-exploits-zero-day-in-winrar-to-target-crypto-accounts

- :van

- :is

- :nem

- 20

- 23

- 500

- 7

- a

- Képes

- Rólunk

- hozzáférés

- Fiókok

- tevékenység

- szereplők

- adminisztrátorok

- megengedett

- Is

- an

- és a

- április

- Archív

- levéltár

- AS

- társult

- At

- Támadások

- megkísérelt

- figyelem

- Augusztus

- tudatában van

- BE

- lett

- óta

- előtt

- hogy

- BEST

- beta

- Bitcoin

- Bogár

- by

- hívott

- Kampány

- esetek

- kaszinók

- kód

- vállalat

- leplezni

- kapcsolatok

- folytatódik

- tovább

- országok

- crypto

- cryptocurrency

- cryptocurrency kereskedés

- Jelenleg

- szállít

- bevezetéséhez

- Ellenére

- fejleszt

- Tiltva

- felfedezett

- megvitatni

- vita

- terjeszteni

- megosztott

- lényegében

- becsült

- Még

- bizonyíték

- példa

- végrehajtott

- létező

- hasznosítja

- Exponálás

- családok

- kevés

- filé

- Fájlok

- pénzügyileg

- vezetéknév

- A

- formátum

- Fórum

- fórumok

- talált

- Ingyenes

- ból ből

- funkciók

- alapok

- Nyereség

- szerzett

- megy

- megragad

- Csoport

- Legyen

- elrejt

- Hogyan

- HTTPS

- azonnal

- in

- információ

- telepíteni

- telepítve

- kamat

- vizsgáló

- kérdés

- Kiadott

- IT

- maga

- jpg

- július

- július 20

- keresztnév

- legkevésbé

- rakodó

- csinál

- malware

- tag

- Partnerek

- üzenetek

- millió

- Enyhít

- hónap

- a legtöbb

- motivált

- kölcsönös

- Új

- alkalommal

- of

- ajánlat

- on

- ONE

- online

- online kaszinók

- or

- Más

- mi

- Csomagok

- Tapasz

- Emberek (People)

- személyes

- Platformok

- Plató

- Platón adatintelligencia

- PlatoData

- Népszerű

- lehetséges

- állás

- Hozzászólások

- magán

- Folyamatok

- nyilvános

- rendszeresen

- összefüggő

- marad

- távoli

- távoli hozzáférés

- jelentést

- Számolt

- kutatók

- Oroszország

- s

- Mondott

- látta

- azt mondja,

- biztonság

- elküldés

- szolgáltatás

- számos

- Megosztás

- információ megosztás

- óta

- Webhely (ek)

- So

- néhány

- valami

- terjedés

- kémkedés

- szárú

- tárolás

- Stratégia

- javasolja,

- rendszer

- Systems

- cél

- célzott

- célzás

- célok

- hogy

- A

- azok

- Őket

- akkor

- Ezek

- ezt

- fenyegetés

- fenyegetés szereplői

- fenyegetések

- három

- nak nek

- szerszámok

- téma

- Témakörök

- kereskedelem

- Kereskedők

- Kereskedés

- Kereskedési platformok

- Tranzakciók

- trójai

- típusok

- frissítve

- használ

- Felhasználók

- hasznosság

- fajta

- különféle

- eladó

- változat

- keresztül

- Áldozat

- sebezhetőség

- Út..

- voltak

- amikor

- vajon

- míg

- val vel

- visszavonul

- lenne

- zephyrnet

- Postai irányítószám