A múlt hét végén a Microsoft közzétett egy jelentést címmel A Storm-0558 technikák elemzése az illetéktelen e-mail-hozzáféréshez.

Ebben a meglehetősen drámai dokumentumban a vállalat biztonsági csapata felfedte egy korábban megmagyarázhatatlan feltörés hátterét, amelynek során adatokhoz, köztük e-mail szövegekhez, mellékletekhez és egyebekhez fértek hozzá:

körülbelül 25 szervezettől, beleértve a kormányzati szerveket és a kapcsolódó fogyasztói fiókokat a nyilvános felhőben.

The bad news, even though only 25 organisations were apparently attacked, is that this cybercrime may nevertheless have affected a large number of individuals, givem that some US government bodies employ anywhere from tens to hundreds of thousands of people.

A jó hír, legalábbis a legtöbbünk számára, akik nem voltak leleplezve, hogy a támadás során használt trükkök és megkerülők elég specifikusak voltak ahhoz, hogy a Microsft fenyegetésvadászai megbízhatóan fel tudták kutatni őket, így a végső összesen 25 szervezet valóban teljes találati listának tűnik.

Egyszerűen fogalmazva, ha még nem hallott közvetlenül a Microsofttól arról, hogy részese volt ennek a hacknek (a cég nyilvánvalóan nem tette közzé az áldozatok listáját), akkor azt is feltételezheti, hogy tisztán vagy.

Még jobb, ha itt a jobb szó, a támadás a Microsoft háttérműveleteinek két biztonsági hibáján alapult, ami azt jelenti, hogy mindkét biztonsági rést „házon belül” lehetett javítani anélkül, hogy kliensoldali szoftvereket vagy konfigurációs frissítéseket kellett volna kinyomni.

Ez azt jelenti, hogy nincsenek olyan kritikus javítások, amelyeket sietnie kell és telepítenie kell.

A nulladik napok, amelyek nem voltak

A nulla napok, mint tudják, olyan biztonsági rések, amelyeket a rosszfiúk találtak meg először, és rájöttek, hogyan használják ki őket, így nem maradtak olyan napok, amelyek során még a legélesebb és legjobban tájékozott biztonsági csapatok is befoltozhatták volna a támadásokat.

Technikailag tehát ez a két Storm-0558-as lyuk nulladik napnak tekinthető, mert a szélhámosok szorgalmasan kihasználták a hibákat, mielőtt a Microsoft kezelni tudta volna az érintett sérülékenységeket.

Tekintettel azonban arra, hogy a Microsoft óvatosan kerülte a „nulladik nap” szót a saját lefedettségében, és mivel a lyukak kijavításához nem kellett mindannyiunknak letöltenie a javításokat, látni fogja, hogy a fenti címben úgy hivatkoztunk rájuk félnulla nap, és hagyjuk a leírást.

Mindazonáltal a két egymással összefüggő biztonsági probléma természete ebben az esetben létfontosságú emlékeztető három dologra, nevezetesen arra, hogy:

- Az alkalmazott kriptográfia nehéz.

- A biztonsági szegmentálás nehéz.

- A fenyegetésvadászat nehéz.

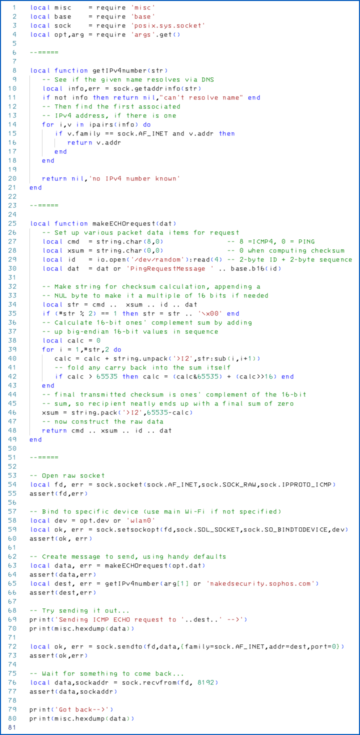

A gonosz cselekedetek első jelei azt mutatták, hogy szélhámosok az Outlook Web Accessen (OWA) keresztül, illegálisan megszerzett hitelesítési tokenek segítségével besurrantak az áldozatok Exchange-adataiba.

A hitelesítési token általában egy ideiglenes webes süti, amely minden egyes használt online szolgáltatásra jellemző, és amelyet a szolgáltatás elküld a böngészőjének, miután Ön kielégítően igazolta személyazonosságát.

Ahhoz, hogy személyazonosságát határozottan meg lehessen állapítani a munkamenet elején, előfordulhat, hogy meg kell adnia egy jelszót és egy egyszeri 2FA-kódot, be kell mutatnia egy kriptográfiai „jelszó” eszközt, például Yubikey-t, vagy fel kell oldania és be kell helyeznie egy intelligens kártyát olvasó.

Ezt követően a böngészőjének kiadott hitelesítési cookie rövid távú belépőként működik, így Önnek nem kell újra és újra megadnia jelszavát vagy bemutatnia biztonsági eszközét az oldallal végzett minden egyes interakciónál.

A kezdeti bejelentkezési folyamatot úgy képzelheti el, mint az útlevél bemutatása a légitársaság check-in pultjánál, a hitelesítési token pedig a beszállókártya, amely lehetővé teszi, hogy egy adott járatra bejusson a repülőtérre és felszálljon a gépre.

Előfordulhat, hogy újra meg kell igazolnia személyazonosságát az útlevele újbóli felmutatásával, például közvetlenül a repülőre való felszállás előtt, de gyakran elegendő a beszállókártya felmutatása is ahhoz, hogy megerősítse „jogát az ott tartózkodáshoz” útközben. a repülőtér légi parti részei körül.

A valószínű magyarázatok nem mindig helyesek

Amikor a szélhámosok valaki más hitelesítési tokenjével kezdenek megjelenni webes kérelmeik HTTP-fejlécében, az egyik legvalószínűbb magyarázat az, hogy a bűnözők már beültették a rosszindulatú programokat az áldozat számítógépére.

Ha a rosszindulatú program célja, hogy az áldozat hálózati forgalmát kémkedje, akkor általában a felhasználásra való előkészítés után, de még a titkosítás és a kiküldés előtt megtekinti a mögöttes adatokat.

Ez azt jelenti, hogy a csalók leskelődnek és ellophatják a létfontosságú privát böngészési adatokat, beleértve a hitelesítési tokeneket is.

Általánosságban elmondható, hogy a támadók már nem tudják kiszimatolni a hitelesítési tokeneket az interneten való utazás során, mint általában 2010-ig. Ez azért van így, mert manapság minden jó hírű online szolgáltatás megköveteli, hogy a bejelentkezett felhasználók felé irányuló forgalomnak HTTPS-en keresztül kell haladnia. , és csak HTTPS-en keresztül, rövidítése biztonságos HTTP.

A HTTPS a TLS-t használja, rövidítése szállítási réteg biztonsága, amely azt teszi, amit a neve is sugall. Minden adat erősen titkosítva van, amikor elhagyja a böngészőt, de még mielőtt a hálózatra kerülne, és nem dekódolják őket, amíg el nem érik a kívánt szervert a másik végén. Ugyanez a végpontok közötti adattitkosító folyamat fordítva megy végbe azon adatok esetében, amelyeket a szerver visszaküld a válaszaiban, még akkor is, ha olyan adatokat próbál lekérni, amelyek nem léteznek, és a kiszolgálónak csak azt kell mondania, hogy csak egy egyszerű adat. 404 Page not found.

Szerencsére a Microsoft fenyegetésvadászai hamar rájöttek, hogy a csalárd e-mail interakciók nem a hálózati kapcsolat kliens oldalán kiváltott problémákra vezethetők vissza. Ez a feltételezés az áldozat szervezeteket 25 különálló vadlúdüldözésre küldte volna el, hogy rosszindulatú programokat keressenek. nem ott.

A következő legvalószínűbb magyarázat az, amely elméletben könnyebben javítható (mert mindenki számára megoldható egy mozdulattal), de a gyakorlatban riasztóbb az ügyfelek számára, nevezetesen, hogy a csalók valamilyen módon kompromittálták a hitelesítés létrehozásának folyamatát. zsetonok az első helyen.

Ennek egyik módja az lenne, ha feltörik az ezeket létrehozó szervereket, és beültetnek egy hátsó ajtót, amely érvényes tokent állít elő anélkül, hogy először ellenőrizné a felhasználó személyazonosságát.

Egy másik módszer, amit a Microsoft eredetileg a jelek szerint vizsgált, az, hogy a támadók elegendő adatot tudtak ellopni a hitelesítő szerverekről ahhoz, hogy csaló, de érvényesnek tűnő hitelesítési tokeneket generáljanak maguknak.

Ez arra utalt, hogy a támadóknak sikerült ellopniuk az egyik kriptográfiai aláíró kulcsot, amelyet a hitelesítési szerver arra használ, hogy „érvényességi pecsétet” nyomjon az általa kibocsátott tokenekbe, hogy a lehető leglehetetlenebb legyen hamis token létrehozása. ez átmenne.

Azáltal, hogy biztonságos privát kulccsal digitális aláírást adnak hozzá minden kiadott hozzáférési jogkivonathoz, a hitelesítési szerver megkönnyíti az ökoszisztéma bármely más szervere számára a kapott tokenek érvényességének ellenőrzését. Ily módon a hitelesítési szerver akár megbízhatóan is működhet a különböző hálózatokon és szolgáltatásokon keresztül anélkül, hogy meg kellene osztania (és rendszeresen frissítenie kell) a tényleges, jól ismert tokenek kiszivárogtató listáját.

Egy hack, aminek nem kellett volna működnie

A Microsoft végül megállapította, hogy a Storm-0558 támadásban használt gazember hozzáférési tokenek jogszerűen voltak aláírva, ami arra utalt, hogy valaki valóban megcsípte a cég énekhangját…

…de valójában egyáltalán nem a megfelelő jelzők voltak.

A vállalati fiókokat állítólag a felhőben kell hitelesíteni az Azure Active Directory (AD) tokenekkel, de ezeket a hamis támadási tokeneket az úgynevezett MSA-kulccsal írták alá. Microsoft fogyasztói fiók.

Lazán szólva, a szélhámosok hamis hitelesítési tokeneket vertek, amelyek átmentek a Microsoft biztonsági ellenőrzésein, de ezeket úgy írták alá, mintha egy személyes Outlook.com-fiókba bejelentkező felhasználó lennének, nem pedig a vállalati fiókba bejelentkező vállalati felhasználók.

Egy szóban, "Mit?!!?!"

Úgy tűnik, a szélhámosok nem tudtak ellopni egy vállalati szintű aláíró kulcsot, csak egy fogyasztói szintűt (ez nem a fogyasztói szintű felhasználók becsmérlése, pusztán egy bölcs kriptográfiai óvintézkedés a két rész felosztására és szétválasztására). ökoszisztéma).

Ám miután ezt az első félig nulla napot, vagyis észrevétlenül megszerezték a Microsoft kriptográfiai titkát, a szélhámosok látszólag találtak egy második félnulla napot, amelyen keresztül átadhattak egy felhasználói fiókkulccsal aláírt hozzáférési tokent. úgy kellett volna jeleznie, hogy „ez a kulcs nem tartozik ide”, mintha egy Azure AD által aláírt token lenne.

Más szóval, bár a szélhámosok rossz fajta aláíró kulccsal ragadtak az általuk tervezett támadáshoz, mégis megtalálták a módját, hogy megkerüljék azokat az oszd meg és szeparáld biztonsági intézkedéseket, amelyeknek az ellopott kulcsuk működését kellett volna megakadályozniuk.

Még több rossz-jó hír

A Microsoft számára rossz hír, hogy az elmúlt évben nem ez az egyetlen alkalom, amikor a cégnél hiányosnak találták az aláírási kulcsbiztonságot.

A legújabb javítás keddValójában azt tapasztalta, hogy a Microsoft késve kínál blokklistás védelmet egy csomó gaz, rosszindulatú programokkal fertőzött Windows kernel-illesztőprogram ellen, amelyeket Redmond maga írt alá a Windows Hardverfejlesztői Programjának égisze alatt.

A jó hír az, hogy mivel a csalók vállalati stílusú, fogyasztói típusú kriptográfiai kulccsal aláírt hozzáférési tokeneket használtak, a csaló hitelesítési hitelesítő adataikat megbízhatóan lehetett fenyegetni, ha a Microsoft biztonsági csapata tudta, mit kell keresnie.

A zsargonban gazdag nyelvezetben a Microsoft megjegyzi, hogy:

A kérések aláírásához helytelen kulcs használata lehetővé tette nyomozócsoportjaink számára, hogy láthassák az összes szereplő hozzáférési kérelmét, amelyek ezt a mintát követték mind vállalati, mind fogyasztói rendszereinkben.

A helytelen kulcs használata az állítások körének aláírására nyilvánvalóan jelezte a szereplő tevékenységét, mivel egyetlen Microsoft rendszer sem ír alá tokeneket ilyen módon.

Egyszerűbben fogalmazva, annak a ténynek a hátránya, hogy a Microsoftnál erről senki sem tudott előre (így megakadályozva a proaktív foltozást), ironikus módon ahhoz vezetett, hogy a Microsoftnál soha senki nem próbált meg olyan kódot írni, hogy így működjön. .

Ez pedig azt jelentette, hogy a szélhámos viselkedés ebben a támadásban megbízható, egyedi IoC-ként, ill. a kompromisszum mutatója.

Feltételezzük, hogy ez az oka annak, hogy a Microsoft most már magabiztosan kijelenti, hogy minden olyan esetet felkutatott, amikor ezeket a kettős, félig nulla napos lyukakat kihasználták, és így az érintett ügyfelek 25 fős listája kimerítő.

Mit kell tenni?

Ha a Microsoft nem kereste meg ezzel kapcsolatban, akkor úgy gondoljuk, biztos lehet benne, hogy nem érintett.

És mivel a biztonsági megoldásokat a Microsoft saját felhőszolgáltatásán belül alkalmazták (nevezetesen a lopott MSA-aláíró kulcsok visszautasítása és a kiskapu bezárása, lehetővé téve a „rossz típusú kulcsok” használatát a vállalati hitelesítéshez), nem kell tülekednie saját maga telepítse a javításokat.

Ha azonban Ön programozó, minőségbiztosítási szakember, piros/kék csapatmunkás, vagy más módon informatikával foglalkozik, kérjük, emlékeztesse magát a cikk elején megfogalmazott három pontra:

- Az alkalmazott kriptográfia nehéz. Nem csak a megfelelő algoritmusokat kell kiválasztania, hanem biztonságosan megvalósítania. Ezenkívül helyesen kell használnia őket, és megfelelő hosszú távú gondozással kell kezelnie minden olyan kriptográfiai kulcsot, amelyre a rendszer támaszkodik.

- A biztonsági szegmentálás nehéz. Még akkor is, ha úgy gondolja, hogy az ökoszisztéma egy összetett részét két vagy több részre osztotta, ahogy a Microsoft itt tette, akkor is meg kell győződnie arról, hogy az elválasztás valóban az elvárásoknak megfelelően működik. Tesztelje és tesztelje az elválasztás biztonságát, mert ha nem teszteli, a csalók biztosan megteszik.

- A fenyegetésvadászat nehéz. Az első és legnyilvánvalóbb magyarázat nem mindig a helyes, vagy nem az egyetlen. Ne hagyja abba a vadászatot, amikor megvan az első elfogadható magyarázat. Folytasd mindaddig, amíg nem csak az aktuális támadásban használt tényleges kizsákmányolásokat azonosítod, hanem a lehető legtöbb egyéb potenciálisan kapcsolódó okot is fel nem fedezed, így proaktívan javíthatod őket.

Hogy egy jól ismert kifejezést idézzek (és az a tény, hogy igaz, azt jelenti, hogy nem aggódunk amiatt, hogy ez közhely): A kiberbiztonság utazás, nem cél.

Kevés idő vagy szakértelem a kiberbiztonsági fenyegetések vadászatához? Aggódik, hogy a kiberbiztonság végül elvonja a figyelmét az összes többi tennivalóról?

Tudjon meg többet Sophos felügyelt észlelés és válasz:

24 órás fenyegetésvadászat, észlelés és reagálás ▶

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Autóipar / elektromos járművek, Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- BlockOffsets. A környezetvédelmi ellentételezési tulajdon korszerűsítése. Hozzáférés itt.

- Forrás: https://nakedsecurity.sophos.com/2023/07/18/microsoft-hit-by-storm-season-a-tale-of-two-semi-zero-days/

- :van

- :is

- :nem

- :ahol

- $ UP

- 1

- 15%

- 25

- 2FA

- 700

- a

- Képes

- Rólunk

- erről

- felett

- Abszolút

- hozzáférés

- igénybe vett

- Fiók

- Fiókok

- szerzett

- megszerzése

- át

- aktív

- tevékenység

- cselekmények

- tényleges

- tulajdonképpen

- Ad

- hozzá

- előre

- Után

- újra

- ellen

- ügynökségek

- légitársaság

- repülőtér

- algoritmusok

- Minden termék

- megengedett

- lehetővé téve

- kizárólag

- már

- Is

- mindig

- an

- és a

- bármilyen

- bárki

- bárhol

- alkalmazott

- körülbelül

- VANNAK

- körül

- cikkben

- AS

- feltételezni

- feltevés

- biztosíték

- At

- támadás

- Támadások

- hitelesített

- Hitelesítés

- szerző

- auto

- elérhető

- kerülendő

- Égszínkék

- vissza

- Back-end

- hátsó ajtó

- háttér

- background-image

- Rossz

- BE

- mert

- óta

- előtt

- hogy

- Jobb

- beszállás

- testületek

- határ

- mindkét

- Alsó

- böngésző

- Legelészés

- bogarak

- Csokor

- de

- by

- TUD

- kártya

- ami

- gondosan

- eset

- okai

- Központ

- biztosan

- ellenőrizze

- ellenőrzése

- Ellenőrzések

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a

- világos

- vásárló

- záró

- felhő

- kód

- szín

- COM

- általában

- vállalat

- Társaságé

- teljes

- bonyolult

- Veszélyeztetett

- számítógép

- magabiztos

- Configuration

- kapcsolat

- figyelembe vett

- fogyasztó

- Társasági

- tudott

- terjed

- lefedettség

- teremt

- létrehozása

- Hitelesítő adatok

- bűnözők

- kritikai

- kriptográfiai

- kriptográfia

- Jelenlegi

- Ügyfelek

- a számítógépes bűnözés

- Kiberbiztonság

- dátum

- nap

- Nap

- üzlet

- leírás

- tervezett

- íróasztal

- rendeltetési hely

- Érzékelés

- eltökélt

- Fejlesztő

- eszköz

- DID

- különböző

- digitális

- közvetlenül

- felfedezett

- kijelző

- do

- dokumentum

- nem

- Nem

- ne

- le-

- letöltés

- hátránya

- drámaian

- illesztőprogramok

- alatt

- minden

- könnyebb

- könnyű

- ökoszisztéma

- Egyéb

- titkosított

- végén

- végtől végig

- Angol

- elég

- belép

- Vállalkozás

- Jogosult

- létrehozni

- Még

- EVER

- Minden

- mindenki

- csere

- létezik

- vár

- szakvélemény

- magyarázat

- Exploit

- Hasznosított

- hasznosítja

- kitett

- tény

- hamisítvány

- mintás

- utolsó

- vezetéknév

- Rögzít

- rögzített

- repülés

- követ

- A

- talált

- csaló

- ból ből

- generál

- kap

- adott

- Go

- megy

- jó

- Kormány

- csapkod

- kellett

- megtörténik

- Kemény

- hardver

- Legyen

- tekintettel

- fejlécek

- headline

- hallott

- magasság

- itt

- Találat

- Holes

- lebeg

- Hogyan

- How To

- http

- HTTPS

- Több száz

- Vadászat

- azonosított

- Identitás

- if

- végre

- hallgatólagos

- in

- Beleértve

- valóban

- Mutató

- egyének

- kezdetben

- belső

- telepíteni

- példa

- helyette

- szándékolt

- kölcsönhatás

- kölcsönhatások

- összekapcsolt

- Internet

- bele

- vizsgálat

- részt

- Ironikusan

- Kiadott

- kérdések

- IT

- ITS

- maga

- utazás

- jpg

- éppen

- Tart

- Kulcs

- kulcsok

- Ismer

- ismert

- nyelv

- nagy

- keresztnév

- réteg

- legkevésbé

- Szabadság

- kilépő

- Led

- balra

- Lets

- mint

- Valószínű

- Lista

- fakitermelés

- Belépés

- hosszú lejáratú

- néz

- keres

- lőrés

- készült

- Többség

- csinál

- KÉSZÍT

- malware

- kezelése

- sikerült

- sok

- Margó

- max-width

- Lehet..

- jelenti

- eszközök

- jelentett

- intézkedések

- csupán

- microsoft

- esetleg

- verése

- több

- a legtöbb

- kell

- név

- ugyanis

- Természet

- Szükség

- igénylő

- igények

- hálózat

- hálózati forgalom

- hálózatok

- hálózatok és szolgáltatások

- Mindazonáltal

- hír

- nem

- normális

- Megjegyzések

- Most

- szám

- Nyilvánvaló

- of

- kedvezmény

- felajánlás

- gyakran

- on

- egyszer

- ONE

- online

- csak

- -ra

- Művelet

- or

- szervezetek

- szervezetek

- eredetileg

- Más

- másképp

- mi

- ki

- Outlook

- felett

- saját

- oldal

- rész

- alkatrészek

- elhalad

- Elmúlt

- útlevél

- Jelszó

- múlt

- Tapasz

- Patches

- Mintás

- Paul

- Emberek (People)

- személyes

- Hely

- tervezett

- Plató

- Platón adatintelligencia

- PlatoData

- valószínű

- kérem

- pont

- pozíció

- Hozzászólások

- potenciálisan

- gyakorlat

- előkészített

- be

- megakadályozása

- korábban

- magán

- magánkulcs

- szonda

- Probléma

- problémák

- folyamat

- gyárt

- Program

- Programozó

- védelem

- bizonyított

- nyilvános

- Nyilvános felhő

- közzétett

- Toló

- tesz

- világítás

- idézet

- Inkább

- Elér

- Olvasó

- tényleg

- kap

- Piros

- említett

- rendszeresen

- összefüggő

- relatív

- megbízható

- jelentést

- jó hírű

- kéri

- szükség

- kötelező

- megköveteli,

- tisztelet

- Revealed

- fordított

- jobb

- rohanás

- s

- azonos

- látta

- hatálya

- Évad

- Második

- Titkos

- biztonság

- biztosan

- biztonság

- Biztonsági intézkedések

- lát

- látszik

- Úgy tűnt

- szegmentáció

- küld

- küld

- küldött

- különálló

- Szerverek

- szolgáltatás

- Szolgáltatások

- ülés

- Megosztás

- rövid

- rövid időszak

- kellene

- kimutatta,

- oldal

- <p></p>

- aláírt

- aláírás

- Jelek

- egyetlen

- weboldal

- okos

- Ellop

- So

- szoftver

- szilárd

- néhány

- Valaki

- nemsokára

- beszélő

- különleges

- osztott

- standard

- kezdet

- Állami

- lopott

- megáll

- vihar

- erősen

- ilyen

- javasol

- javasolja,

- megfelelő

- feltételezett

- biztos

- SVG

- rendszer

- Systems

- Vesz

- mese

- csapat

- csapat

- technikák

- mondd

- ideiglenes

- tíz

- teszt

- hogy

- A

- azok

- Őket

- maguk

- akkor

- elmélet

- Ott.

- ebből adódóan

- Ezek

- ők

- dolgok

- Szerintem

- ezt

- azok

- bár?

- ezer

- fenyegetés

- három

- idő

- nak nek

- jelképes

- tokenek

- felső

- Végösszeg

- vágány

- forgalom

- átmenet

- átlátszó

- utazás

- kipróbált

- váltott

- igaz

- megpróbál

- FORDULAT

- kettő

- jellemzően

- Végül

- alatt

- mögöttes

- egyedi

- kinyit

- -ig

- Frissítések

- Frissítés

- upon

- fejjel

- URL

- us

- minket kormány

- használ

- használt

- használó

- Felhasználók

- használ

- segítségével

- Hatalmas

- keresztül

- Áldozat

- áldozatok

- fontos

- sérülékenységek

- hiányzó

- volt

- Út..

- we

- háló

- hét

- JÓL

- jól ismert

- voltak

- Mit

- amikor

- ami

- WHO

- miért

- szélesség

- Vadon

- lesz

- ablakok

- BÖLCS

- val vel

- nélkül

- szó

- szavak

- Munka

- dolgozó

- aggódik

- lenne

- ír

- kódot írni

- Rossz

- év

- még

- te

- A te

- magad

- zephyrnet

![S3 Ep96: Zoom 0 nap, AEPIC szivárgás, Conti jutalom, egészségügyi biztonság [Hang + szöveg] S3 Ep96: Zoom 0 nap, AEPIC szivárgás, Conti jutalom, egészségügyi biztonság [Hang + szöveg] PlatoBlockchain Data Intelligence. Függőleges keresés. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)

![S3 Ep104: Egy életre be kell zárni a kórházi zsarolóvírus-támadókat? [Hang + szöveg] S3 Ep104: Egy életre be kell zárni a kórházi ransomware támadókat? [Hang + szöveg] PlatoBlockchain adatintelligencia. Függőleges keresés. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep104-cover-1200-360x188.png)