Az ESET együttműködött a brazil szövetségi rendőrséggel annak érdekében, hogy megzavarja a Grandoreiro botnetet. Az ESET technikai elemzéssel, statisztikai információkkal, valamint ismert parancs- és vezérlési (C&C) szervertartománynevekkel és IP-címekkel járult hozzá a projekthez. A Grandoreiro hálózati protokolljának tervezési hibája miatt az ESET kutatói bepillantást nyerhettek a viktimológiába is.

Az ESET automatizált rendszerei több tízezer Grandoreiro-mintát dolgoztak fel. A rosszindulatú program által 2020 októbere óta használt tartománygenerálási algoritmus (DGA) naponta egy fő tartományt, és opcionálisan több hibamentes tartományt állít elő. A DGA az egyetlen módja annak, hogy Grandoreiro tudja, hogyan kell jelentést készíteni a C&C szervernek. Az aktuális dátum mellett a DGA statikus konfigurációt is elfogad – a cikk írásáig 105 ilyen konfigurációt figyeltünk meg.

A Grandoreiro üzemeltetői visszaéltek olyan felhőszolgáltatókkal, mint az Azure és az AWS, hogy üzemeltethessék hálózati infrastruktúrájukat. Az ESET kutatói döntő fontosságú adatokat szolgáltattak a szerverek beállításáért felelős fiókok azonosításához. A brazil szövetségi rendőrség által végzett további nyomozás vezetett a azonosítás és letartóztatás a kiszolgálókat irányító személyekről. Ebben a blogbejegyzésben azt nézzük meg, hogyan szereztük be azokat az adatokat, amelyek segítségével a bűnüldöző szervek végrehajthatják ezt a zavaró műveletet.

Háttér

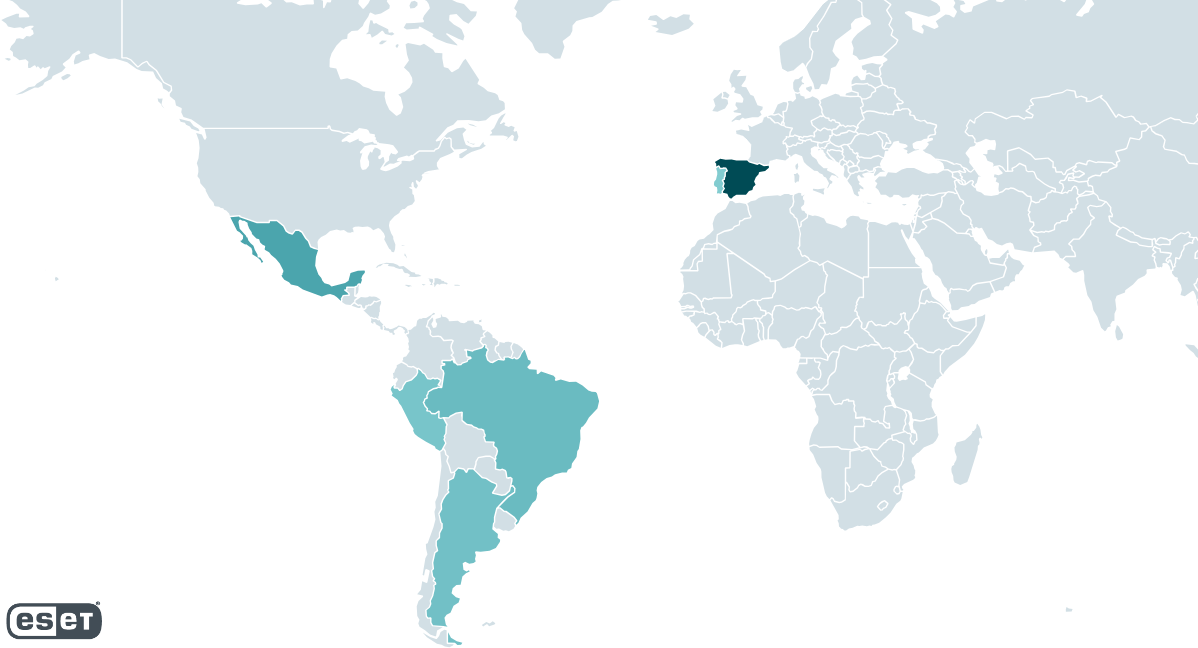

Grandoreiro egy a sok közül Latin-amerikai banki trójaiak. Legalább 2017 óta működik, és az ESET kutatói azóta is szorosan nyomon követik. Grandoreiro célpontja Brazília és Mexikó, valamint 2019 óta Spanyolország is (lásd 1. ábra). Míg 2020 és 2022 között Spanyolország volt a leginkább megcélzott ország, 2023-ban azt tapasztaltuk, hogy a hangsúly egyértelműen Mexikó és Argentína felé fordult, utóbbi pedig Grandoreiro újdonsága.

A funkcionalitás szempontjából a Grandoreiro nem sokat változott a legutóbbi alkalom óta blogbejegyzés 2020-ban. Ebben a részben rövid áttekintést adunk a rosszindulatú programokról, majd később belevetjük magunkat a néhány változásba, főleg az új DGA-logikába.

Amikor egy latin-amerikai banki trójai sikeresen feltör egy gépet, általában HTTP GET kérést küld egy távoli szervernek, és néhány alapvető információt küld a feltört gépről. Míg a régebbi Grandoreiro buildek megvalósították ezt a funkciót, idővel a fejlesztők úgy döntöttek, hogy elhagyják.

Grandoreiro rendszeresen figyeli az előtér ablakát, hogy megtalálja azt, amelyik egy webböngésző folyamathoz tartozik. Ha egy ilyen ablakot találunk, és annak neve megegyezik a bankokkal kapcsolatos karakterláncok keménykódolt listájában szereplő bármely karakterlánccal, akkor és csak ezután kezdeményez kommunikációt a kártevő a C&C szerverével, és legalább másodpercenként küld kéréseket, amíg le nem fejeződik.

A kezelőnek manuálisan kell kapcsolatba lépnie a feltört géppel, hogy ellopja az áldozat pénzét. A rosszindulatú program lehetővé teszi:

- blokkolja az áldozat képernyőjét,

- billentyűleütések naplózása,

- egér és billentyűzet tevékenység szimulálása,

- az áldozat képernyőjének megosztása, és

- hamis felugró ablakok megjelenítése.

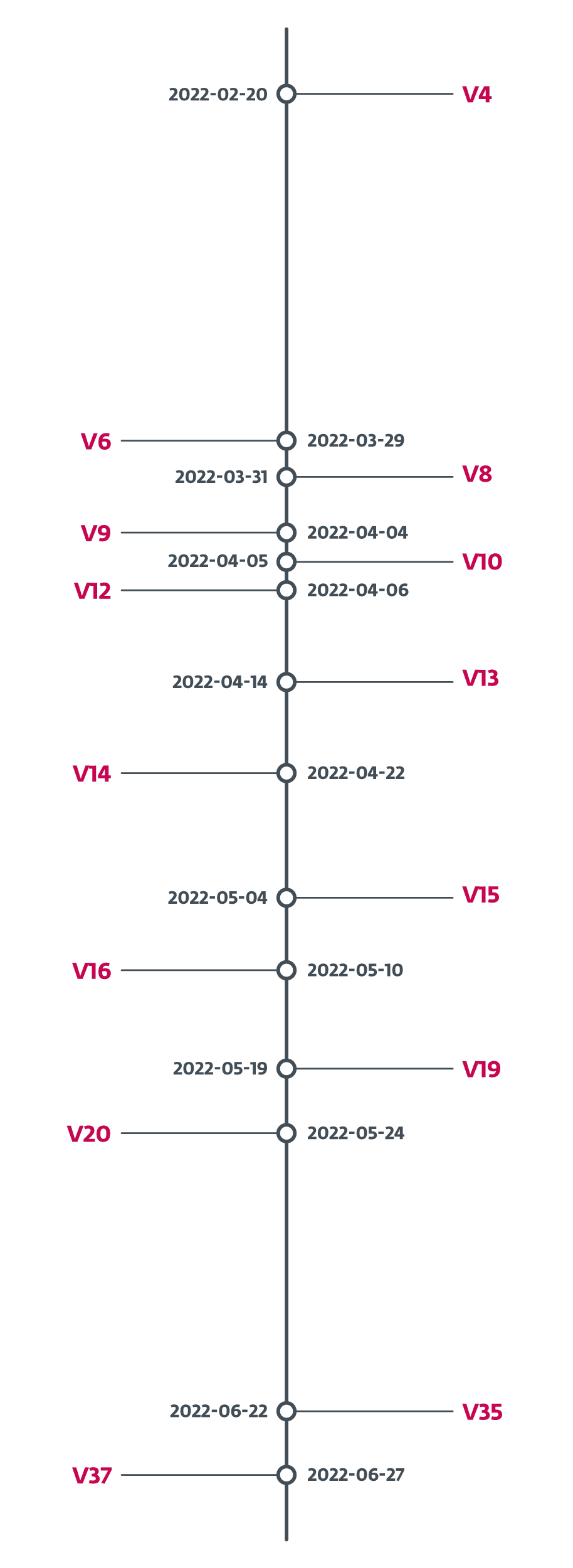

Grandoreiro gyors és állandó fejlődésen megy keresztül. Alkalmanként hetente több új építkezést is láttunk, ami megnehezítette a nyomon követést. Ennek demonstrálására 2022 februárjában a Grandoreiro operátorai egy verzióazonosítót adtak a binárisokhoz. A 2. ábrán azt mutatjuk be, hogy milyen gyorsan változott a verzióazonosító. 2022 februárja és 2022 júniusa között átlagosan négynaponként jelent meg egy új verzió. A május 24. közötti hónapos szünetbenth, 2022 és június 22nd, 2022-ben továbbra is új mintákat láttunk előrehaladó PE fordítási időkkel, de hiányzott belőlük a verzióazonosító. június 27-énth, 2022 a verzióazonosító erre módosult V37 és azóta sem láttunk változást, így arra a következtetésre jutottunk, hogy ezt a funkciót elvetették.

Latin-amerikai banki trójaiak sok közös vonásban van. A Grandoreiro hasonlít a többi latin-amerikai banki trójaihoz, főként nyilvánvaló alapfunkcióiban és letöltőinek az MSI telepítőkön belüli összekapcsolásában. A múltban megfigyeltünk néhány olyan esetet, amikor a letöltőit megosztották velük Mekotio és a Vadokrist, bár nem az elmúlt két évben. A Grandoreiro banki trójai fő különbsége a többi családhoz képest az volt, hogy egyedülálló bináris kitöltési mechanizmust használ, amely nagymértékben feltölti a végső végrehajtható fájlt (leírásunk blogbejegyzés 2020-ban). Idővel a Grandoreiro kezelői hozzáadták ezt az anti-analízis technikát a letöltőihez is. Meglepetésünkre 3 harmadik negyedévében ez a funkció teljesen kikerült a banki trójai és letöltő binárisokból, és azóta sem figyeltük meg.

2022 februárja óta nyomon követjük a második variáns Grandoreiro, amely jelentősen eltér a főtől. Kisebb kampányokban 2022 márciusában, májusában és júniusában láthattuk. Mivel a C&C szervertartományok túlnyomó többsége nem oldódik meg, alapvető funkciói gyakran változnak, és a hálózati protokoll nem működik megfelelően, úgy gondoljuk, hogy egy folyamatban lévő munka; ezért ebben a blogbejegyzésben a fő változatra fogunk összpontosítani.

Grandoreiro hosszú távú követés

A kiválasztott rosszindulatú programcsaládok automatizált, hosszú távú nyomon követésére tervezett ESET-rendszerek 2017 vége óta figyelik a Grandoreirót, és kinyerik a verzióinformációkat, a C&C szervereket, a célokat és 2020 vége óta a DGA-konfigurációkat.

DGA követés

A DGA konfiguráció a Grandoreiro binárisban van kódolva. Minden konfigurációra hivatkozhatunk egy általunk meghívott karakterlánccal dga_id. A DGA különböző konfigurációinak használata különböző tartományokat eredményez. A szöveg későbbi részében mélyebben belemerülünk a DGA mechanizmusba.

Az ESET összesen 105 különbözőt nyert ki dga_ids az általunk ismert Grandoreiro-mintákból. Ezen konfigurációk közül 79 legalább egyszer olyan tartományt hozott létre, amely a nyomon követés során aktív C&C szerver IP-címre oldódott fel.

A generált tartományokat a No-IP dinamikus DNS szolgáltatásán (DDNS) keresztül regisztrálják. A Grandoreiro üzemeltetői visszaélnek a szolgáltatással, hogy gyakran módosítsák domainjüket, hogy megfeleljenek a DGA-nak, és tetszés szerint módosítsák az IP-címeket. Az ezen tartományok által megoldott IP-címek túlnyomó többségét felhőszolgáltatók biztosítják, elsősorban az AWS és az Azure. Az 1. táblázat néhány statisztikai adatot mutat be a Grandoreiro C&C szerverekhez használt IP-címekről.

1. táblázat: Statisztikai információk a Grandoreiro C&C IP-címeiről a követés megkezdése óta

| Információ | Átlagos | Minimális | Maximális |

| Új C&C IP-címek száma naponta | 3 | 1 | 34 |

| Aktív C&C IP-címek száma naponta | 13 | 1 | 27 |

| A C&C IP-cím élettartama (napokban) | 5 | 1 | 425 |

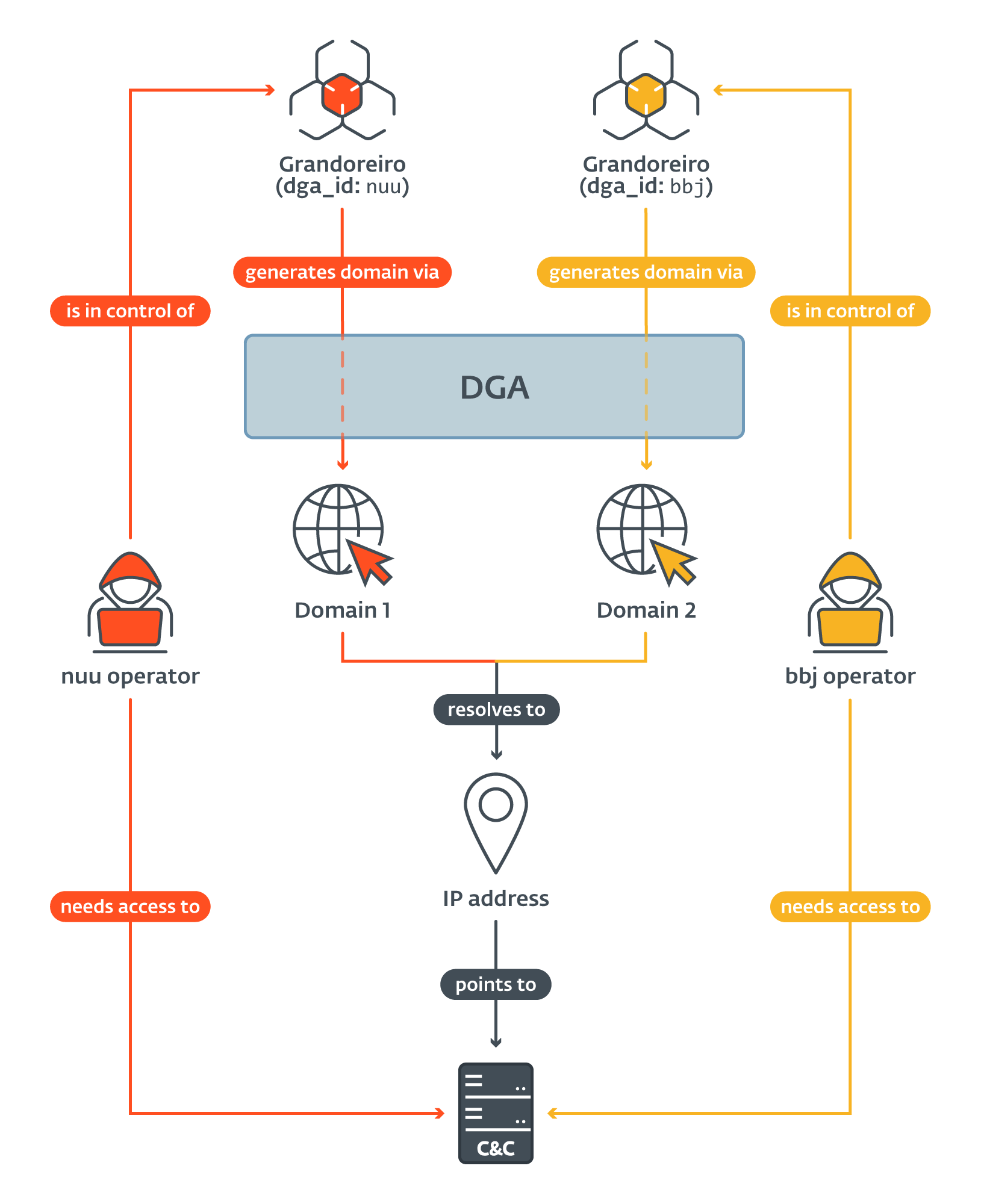

Nem sokkal azután, hogy elkezdtük nyomon követni a generált tartományokat és a hozzájuk tartozó IP-címeket, észrevettük, hogy sok, különböző konfigurációjú DGA-k által generált tartomány ugyanazt az IP-címet adja meg (a 3. ábrán látható módon). Ez azt jelenti, hogy egy adott napon az áldozatok által kompromittált Grandoreiro minták különböző dga_id mindegyik ugyanahhoz a C&C szerverhez kapcsolódik. Ez a jelenség nem volt véletlen – szinte napi rendszerességgel figyeltük nyomon követésünk során.

Sokkal ritkább esetekben azt is megfigyeltük, hogy egy másik IP-címet használ fel újra dga_id Pár nappal később. Csak ezúttal a Grandoreiro által a kapcsolat létrehozásához használt paraméterek (a szövegben később kifejtve) is megváltoztak. Ez azt jelenti, hogy időközben a C&C szerveroldalt újra kellett telepíteni vagy újra be kell állítani.

Kezdeti feltételezésünk az volt, hogy a dga_id minden DGA konfigurációhoz egyedi. Ez később tévesnek bizonyult – két különböző konfigurációkészletet figyeltünk meg, amelyek ugyanazon osztoznak dga_id. A 2. táblázat bemutatja mindkettőt, a „jjk” és a „gh”, ahol a „jjk” és „jjk(2)” két különböző DGA konfigurációnak felel meg, ugyanaz, mint a „gh” és „gh(2)”.

A 2. táblázat azokat a klasztereket mutatja be, amelyeket sikerült megfigyelnünk. Az összes legalább egy IP-címet megosztó DGA-konfiguráció ugyanabban a fürtben van, és a hozzájuk tartozó dga_ids szerepelnek. Azokat a klasztereket, amelyek az összes áldozat kevesebb mint 1%-át teszik ki, figyelmen kívül hagyják.

2. táblázat: Grandoreiro DGA klaszterek

|

Fürtazonosító |

dga_id lista |

Klaszter méret |

Az összes C&C szerver %-a |

az összes áldozat %-a |

|

1 |

b, bbh, bbj, bbn, bhg, cfb, cm, cob, cwe, dee, dnv, dvg, dzr, E, eeo, eri, ess, fhg, fox, gh, gh(2), hjo, ika, jam , jjk, jjk(2), JKM, jpy, k, kcy, kWn, md7, md9, MRx, mtb, n, Nkk, nsw, nuu, occ, p, PCV, pif, rfg, rox3, s, sdd, sdg, sop, tkk, twr, tyj, u, ur4, vfg, vgy, vki, wtt, ykl, Z, zaf, zhf |

62 |

93.6% |

94% |

|

2 |

jl2, jly |

2 |

2.4% |

2.5% |

|

3 |

ibr |

1 |

0.8% |

1.6% |

|

4 |

JYY |

1 |

1.6% |

1.1% |

A legnagyobb klaszter az összes aktív 78%-át tartalmazza dga_ids. Ez felelős az összes C&C szerver IP-címének 93.6%-áért és az általunk látott áldozatok 94%-áért. Az egyetlen másik klaszter, amely több mint 1-ből áll dga_id a 2. klaszter.

Néhány források azt állítják, hogy a Grandoreiro malware-as-a-service (MaaS) néven működik. A Grandoreiro C&C szerver háttérrendszere nem teszi lehetővé egyszerre több operátor egyidejű tevékenységét. A 2. táblázat alapján a DGA által előállított IP-címek túlnyomó többsége egyértelmű eloszlási minta nélkül csoportosítható. Végezetül, figyelembe véve a hálózati protokoll súlyos sávszélesség-igényét (a blogbejegyzés végén fejtjük ki ezt), úgy gondoljuk, hogy a különböző C&C szervereket primitív terheléselosztó rendszerként használják, és valószínűbb, hogy a Grandoreiro-t egy egyetlen csoporttal vagy néhány, egymással szorosan együttműködő csoporttal.

C&C követés

A Grandoreiro hálózati protokolljának megvalósítása lehetővé tette az ESET-kutatóknak, hogy bepillanthassanak a függöny mögé, és bepillantást nyerjenek az áldozattanba. A Grandoreiro C&C szerverei információt adnak a csatlakoztatott áldozatokról az első kérés időpontjában minden újonnan csatlakozó áldozatnak. Ennek ellenére az adatokat torzítja a kérések száma, intervallumai, valamint a C&C szerverek által szolgáltatott adatok érvényessége.

A Grandoreiro C&C szerverhez csatlakozó minden áldozatot a login_string – Grandoreiro karakterláncot konstruál a kapcsolat létrehozásakor. A különböző buildek különböző formátumokat használnak, és a különböző formátumok különböző információkat tartalmaznak. Összefoglaljuk a beszerezhető információkat a login_string Az Előfordulás oszlop az összes olyan formátum százalékát mutatja, amelyeket láttunk, és amelyek tartalmazzák a megfelelő típusú információkat.

3. táblázat A Grandoreiro áldozatától beszerezhető információk áttekintése login_string

|

Információ |

Esemény |

Leírás |

|

Operációs rendszer |

100% |

Az áldozat gépének operációs rendszere. |

|

számítógép neve |

100% |

Az áldozat gépének neve. |

|

Ország |

100% |

Ország, amelyet a Grandoreiro-minta megcéloz (a rosszindulatú programmintában kemény kódolású). |

|

Változat |

100% |

verzió (version_string) a Grandoreiro-minta. |

|

Bank kódneve |

92% |

A C&C kapcsolatot elindító bank kódneve (Grandoreiro fejlesztői hozzárendelték). |

|

Uptime |

25% |

Idő (órában), ameddig az áldozat gépe működött. |

|

Képernyő felbontás |

8% |

Az áldozat fő monitorának képernyőfelbontása. |

|

Felhasználónév |

8% |

Az áldozat felhasználóneve. |

A mezők közül három alaposabb magyarázatot érdemel. Az ország a Grandoreiro binárisban kódolt karakterlánc, nem pedig megfelelő szolgáltatásokon keresztül szerzett információ. Ezért inkább egy szándékolt az áldozat országa.

A bank kódneve egy karakterlánc, amelyet a Grandoreiro fejlesztői egy bizonyos bankhoz vagy más pénzintézethez kapcsolnak. Az áldozat felkereste a bank webhelyét, ami elindította a C&C kapcsolatot.

A version_string egy karakterlánc, amely egy adott Grandoreiro buildet azonosít. A rosszindulatú programban van kódolva, és tartalmaz egy karakterláncot, amely azonosít egy adott build-sorozatot, egy verziót (amiről a bevezetőben már beszéltünk), és egy időbélyeget. A 4. táblázat szemlélteti a különböző formátumokat és a bennük tárolt információkat. Figyeljük meg, hogy egyes időbélyegek csak hónapot és napot tartalmaznak, míg mások az évet is.

4. táblázat Különbözőek listája version_string formátumok és elemzésük

|

Verzió karakterlánc |

BuildID |

Változat |

Timestamp |

|

DANILO |

DANILO |

N / A |

N / A |

|

(V37)(P1X)1207 |

P1X |

V37 |

12/07 |

|

(MX)2006 |

MX |

N / A |

20/06 |

|

fox50.28102020 |

fox50 |

N / A |

28/10/2020 |

|

MADMX(RELOAD)EMAIL2607 |

MADMX(RELOAD)EMAIL |

N / A |

26/07 |

Lehetséges, hogy azt mondjuk, hogy a Build ID valójában azonosítja az operátort. Szerintünk azonban nem ez a helyzet. Ennek a karakterláncnak a formátuma nagyon kaotikus, néha csak egy hónapra utal, amelyben a bináris valószínűleg épült (pl.AGOSTO)2708). Ezen felül erősen hiszünk ebben P1X a Grandoreiro operátor(ok) által használt konzolra utal PIXLOGGER.

C&C szerverkövetés – megállapítások

Ebben a részben arra összpontosítunk, amit a C&C szerverek lekérdezésével találtunk. Az ebben a részben felsorolt összes statisztikai adat közvetlenül a Grandoreiro C&C szervereiről származik, nem az ESET telemetriától.

A régi minták még aktívak

Minden login_string megfigyeltünk tartalmazza a version_string és ezek túlnyomó többsége tartalmazza az időbélyeg információkat (lásd 3. és 4. táblázat). Míg sok közülük csak a napot és a hónapot tartalmazza, ahogyan a fejlesztő időnként úgy tűnik, a legrégebbi kommunikáló minta időbélyegzett volt. 15/09/2020 – ez attól az időtől fogva, amikor ezt a DGA-t először bemutatták Grandoreiro számára. A legutóbbi mintát időbélyeggel látták el 12/23/2023.

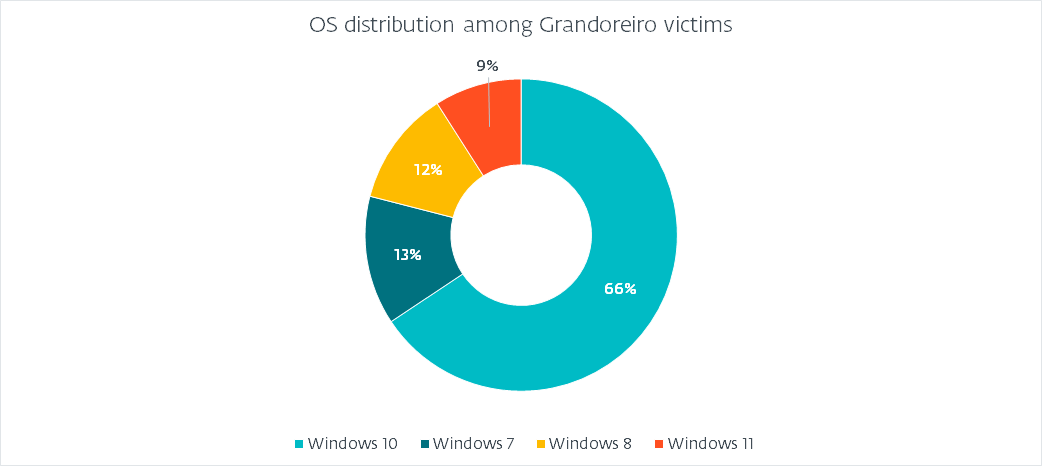

Operációs rendszer elosztása

Mivel az összes login_string formátumok operációs rendszer információkat tartalmaznak, pontos képet festhetünk arról, hogy mely operációs rendszerek estek áldozatul, ahogyan azt a 4. ábra szemlélteti.

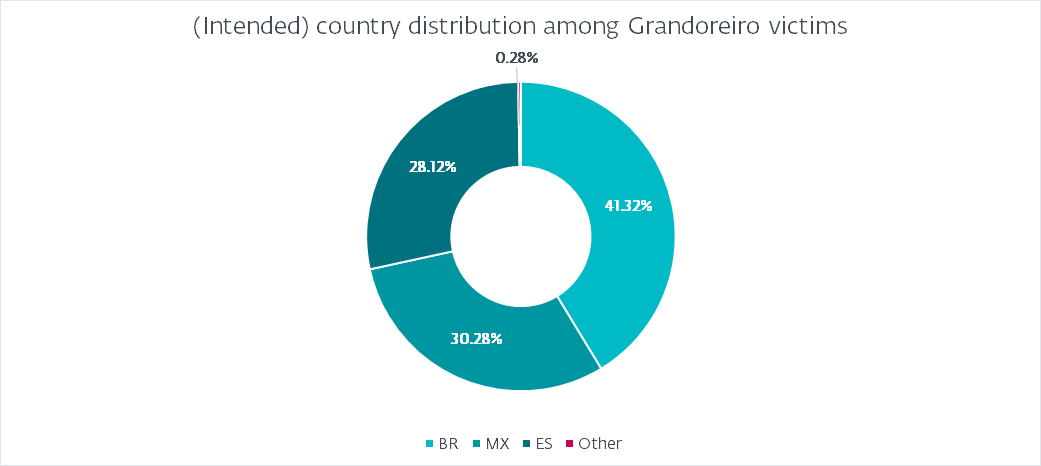

(Szándékolt) országos eloszlás

Korábban már említettük, hogy a Grandoreiro egy kódolt értéket használ ahelyett, hogy egy szolgáltatást lekérdezne az áldozat országának megszerzéséhez. Az 5. ábra az általunk megfigyelt eloszlást mutatja.

Ez az elosztás a Grandoreirótól várható. Érdekes módon ez nem korrelál az 1. ábrán látható hőtérképpel. A leglogikusabb magyarázat az, hogy a buildek nincsenek megfelelően megjelölve, hogy hasonlítsanak a tervezett célpontjaikra. Például az argentin támadások számának növekedését egyáltalán nem tükrözi a kódolt jelölés. Az áldozatok csaknem 41%-a Brazíliában van, ezt követi Mexikó 30%-kal és Spanyolország 28%-kal. Argentína, Portugália és Peru kevesebb mint 1%-ot tesz ki. Érdekes módon néhány (kevesebb, mint 10) áldozatot láttunk jelöléssel PM (Saint Pierre és Miquelon), GR (Görögország), ill FR (Franciaország). Úgy gondoljuk, hogy ezek vagy elírási hibák, vagy más jelentéssel bírnak, nem pedig ezekre az országokra vonatkoznak.

Vegye figyelembe azt is, hogy míg Grandoreiro sok Latin-Amerikán kívüli országból is célpontokat adott hozzá már 2020-ban is kevés vagy egyáltalán nem figyeltünk meg ilyen országokat célzó kampányt, és az 5. ábra ezt támasztja alá.

Az áldozatok száma

Megfigyeltük, hogy az áldozatok átlagos száma egy napon belül 563. Ez a szám azonban minden bizonnyal duplikációkat tartalmaz, mert ha egy áldozat hosszú ideig kapcsolatban marad, amit gyakran megfigyeltünk, akkor a Grandoreiro C&C szerver több kérés esetén is jelenteni fogja.

Ennek a problémának a megoldása érdekében meghatároztuk a egyedi Az áldozat egyedi azonosító jellemzőkkel (például számítógépnév, felhasználónév stb.) rendelkezik, miközben kihagyja azokat, amelyek változhatnak (például üzemidő). Ezzel 551-re lettünk egyedi az áldozatok átlagosan egy nap alatt kapcsoltak össze.

Figyelembe véve, hogy megfigyeltünk olyan áldozatokat, akik több mint egy éven keresztül folyamatosan csatlakoztak a C&C szerverekhez, átlagosan 114-et számoltunk új egyedi áldozatok, akik minden nap csatlakoznak a C&C szerverekhez. Mi figyelmen kívül hagyva jutottunk erre a számra egyedi áldozatok, akiket már korábban is megfigyeltünk.

Grandoreiro belső

Koncentráljunk részletesen a Grandoreiro két legfontosabb jellemzőjére: a DGA-ra és a hálózati protokollra.

DGA

A Grandoreiro üzemeltetői többféle DGA-t implementáltak az évek során, a legutóbbi 2020 júliusában jelent meg. Bár észrevettünk néhány apró változást, az algoritmus lényege azóta sem változott.

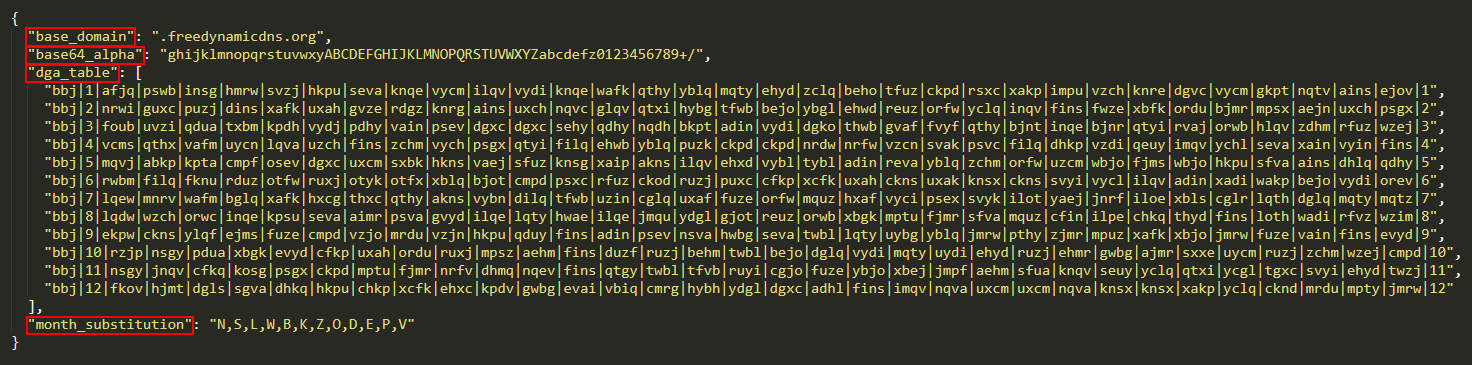

A DGA egy speciális konfigurációt használ, amely a binárisan van kódolva, több karakterláncként tárolva. A 6. ábra egy ilyen konfigurációt mutat be (a dga_id „bbj”), JSON-ban újraformázva a jobb olvashatóság érdekében.

Az esetek döntő többségében a base_domain mező az freedynamicdns.org or zapto.org. Mint már említettük, a Grandoreiro No-IP-t használ a domain regisztrációjához. A base64_alpha mező a DGA által használt egyéni base64 ábécének felel meg. A hónap_helyettesítés egy karaktert hónap számmal helyettesít.

A dga_table a konfiguráció fő részét képezi. 12 karakterláncból áll, mindegyik 35 mezővel, amelyeket | Minden sor első bejegyzése a dga_id. A második és az utolsó bejegyzés azt a hónapot jelenti, amelyre a sort szánják. A fennmaradó 32 mező mindegyike a hónap különböző napjának értékeit képviseli (legalább egy mezőt kihasználatlanul hagy).

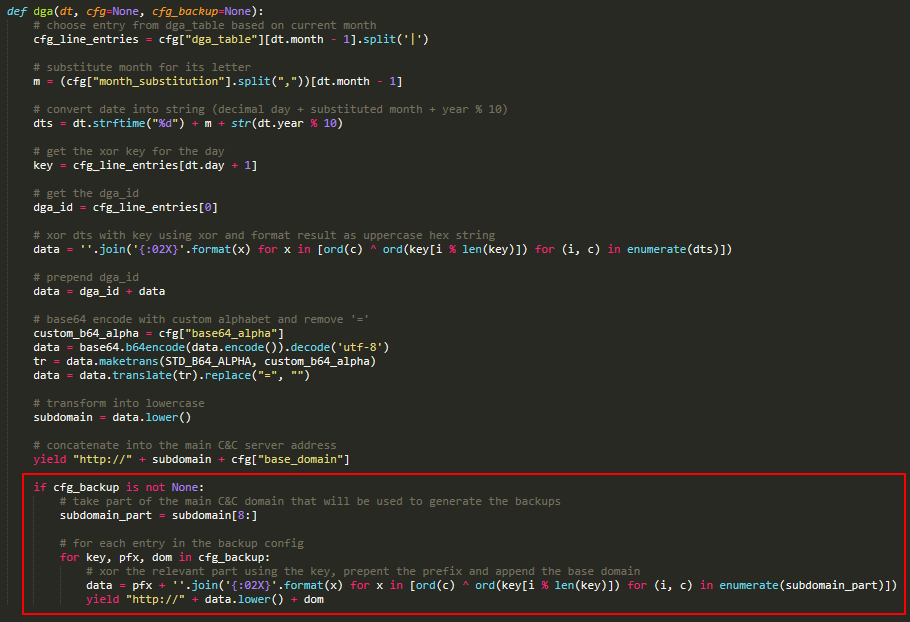

A DGA logikája a 7. ábrán látható. Az algoritmus először kiválasztja a megfelelő sort és abból a megfelelő bejegyzést, négybájtos kulcsként kezelve. Ezután az aktuális dátumot karakterláncba formázza, és egy egyszerű XOR használatával titkosítja a kulccsal. Ezután eléje írja a dga_id az eredményhez, az eredményt base64 használatával kódolja egy egyéni ábécével, majd eltávolítja az összes = kitöltési karaktert. A végeredmény az az aldomain, amellyel együtt base_domain, az aktuális nap C&C szervereként kell használni. A pirossal kiemelt rész egy hibabiztos mechanizmus, és ezt a továbbiakban tárgyaljuk.

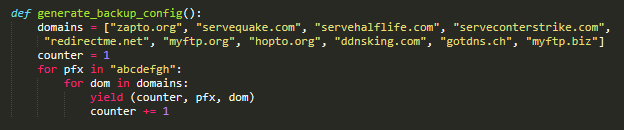

A Grandoreiro egyes buildekben hibabiztos mechanizmust vezetett be arra az esetre, ha a fő tartományt nem sikerül feloldani. Ez a mechanizmus nem minden összeállításban van jelen, és a logikája néhányszor változott, de az alapötletet a 7. ábra szemlélteti. Az általunk elemzett mintákban állandó konfigurációt használ, és az ábrán látható egyszerű kóddal generálható. 8. Minden bejegyzés egy kulcsból, egy előtagból és egy alaptartományból áll.

A hibabiztos algoritmus a fő C&C aldomain egy részét veszi át. Ezt követően az összes konfigurációs bejegyzést megismétli, XOR használatával titkosítja, és előtagot fűz hozzá, hasonlóan az algoritmus fő részéhez.

2022 szeptembere óta elkezdtük megfigyelni azokat a mintákat, amelyek enyhén módosított DGA-t használnak. Az algoritmus szinte azonos marad, de ahelyett, hogy az utolsó lépésben a base64 kódolná az aldomaint, egy merev kódolt előtag kerül hozzá. Nyomon követésünk alapján nagyjából 2023 júliusa óta ez a módszer vált az uralkodóvá.

Hálózati protokoll

A Grandoreiro az RTC Portal-t használja, amely a Delphi-komponensek egy készlete, amely a tetejére épült RealThinClient SDK amely a HTTP(S) tetejére épül. Az RTC portál volt 2017-ban megszűnt és a forráskódja közzététele GitHub. Lényegében az RTC Portal lehetővé teszi egy vagy több vezérlő számára, hogy távolról hozzáférjen egy vagy több gazdagéphez. A gazdagépeket és a vezérlőket egy Gateway nevű közvetítő komponens választja el.

A Grandoreiro operátorok egy konzolt használnak (amely vezérlőként működik), hogy csatlakozzanak a C&C szerverhez (átjáróként működjenek), és kommunikáljanak a feltört gépekkel (gazdaként működve). Az átjáróhoz való csatlakozáshoz három paraméter szükséges: egy titkos kulcs, a kulcs hossza és egy bejelentkezés.

A titkos kulcs a szervernek küldött kezdeti kérés titkosítására szolgál. Ezért a szervernek ismernie kell a titkos kulcsot is, hogy visszafejtse a kezdeti ügyfélkérést.

A kulcs hossza határozza meg a forgalom titkosításához szükséges kulcsok hosszát a kézfogás során. A forgalmat egyéni adatfolyam-rejtjel titkosítja. Két különböző kulcs van létrehozva – egy a bejövő és egy a kimenő forgalomhoz.

A bejelentkezés bármilyen karakterlánc lehet. Az átjáróhoz minden csatlakoztatott összetevőnek egyedi bejelentkezési névvel kell rendelkeznie.

A Grandoreiro a titkos kulcs és a kulcshossz értékek két különböző kombinációját használja, amelyek mindig a binárisban vannak kódolva, és már tárgyaltuk a login_string amelyet bejelentkezésként használnak.

Az RTC dokumentációja szerint egyszerre csak korlátozott számú kapcsolatot képes kezelni. Tekintettel arra, hogy minden csatlakoztatott gazdagépnek másodpercenként legalább egy kérést kell küldenie, különben a kapcsolata megszakad, úgy gondoljuk, hogy a Grandoreiro több C&C szervert használ az az oka, hogy egyiket sem próbálja túlterhelni.

Következtetés

Ebben a blogbejegyzésben bepillantást nyújtunk Grandoreiro hosszú távú nyomon követésének függönye mögé, amely segített lehetővé tenni ezt a zavaró műveletet. Részletesen leírtuk, hogyan működik a Grandoreiro DGA, hány különböző konfiguráció létezik egyidejűleg, és hogyan tudtunk sok IP-cím átfedést észlelni közöttük.

A C&C szerverekről származó statisztikai információkat is közöltük. Ezek az információk kiváló áttekintést adnak a viktimológiáról és a célzásról, ugyanakkor lehetővé teszik számunkra, hogy lássuk a hatás tényleges szintjét.

A brazil szövetségi rendõrség által vezetett rendbontási mûvelet olyan személyek ellen irányult, akik vélhetõen a grandoreiroi hadmûveleti hierarchiában magasan helyezkednek el. Az ESET folytatja a követést más latin-amerikai banki trójaiak miközben szorosan figyelemmel kíséri a Grandoreiro-tevékenységet ezt a zavaró műveletet követően.

Ha bármilyen kérdése van a WeLiveSecurity-n közzétett kutatásunkkal kapcsolatban, forduljon hozzánk a következő címen veszélyintel@eset.com.

Az ESET Research privát APT intelligenciajelentéseket és adatfolyamokat kínál. Ha bármilyen kérdése van a szolgáltatással kapcsolatban, keresse fel a ESET Threat Intelligence cimre.

IoCs

Fájlok

|

SHA-1 |

Filename |

Érzékelés |

Leírás |

|

FB32344292AB36080F2D040294F17D39F8B4F3A8 |

Notif.FEL.RHKVYIIPFVBCGQJPOQÃ.msi |

Win32/Spy.Grandoreiro.DB |

MSI letöltő |

|

08C7453BD36DE1B9E0D921D45AEF6D393659FDF5 |

RYCB79H7B-7DVH76Y3-67DVHC6T20-CH377DFHVO-6264704.msi |

Win32/Spy.Grandoreiro.DB |

MSI letöltő |

|

A99A72D323AB5911ADA7762FBC725665AE01FDF9 |

pcre.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro |

|

4CDF7883C8A0A83EB381E935CD95A288505AA8B8 |

iconv.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro (bináris kitöltéssel) |

Hálózat

|

IP |

Domén |

Tárhelyszolgáltató |

Először látott |

Részletek |

|

20.237.166[.]161 |

DGA által generált |

Égszínkék |

2024-01-12 |

C&C szerver. |

|

20.120.249[.]43 |

DGA által generált |

Égszínkék |

2024-01-16 |

C&C szerver. |

|

52.161.154[.]239 |

DGA által generált |

Égszínkék |

2024-01-18 |

C&C szerver. |

|

167.114.138[.]249 |

DGA által generált |

OVH |

2024-01-02 |

C&C szerver. |

|

66.70.160[.]251 |

DGA által generált |

OVH |

2024-01-05 |

C&C szerver. |

|

167.114.4[.]175 |

DGA által generált |

OVH |

2024-01-09 |

C&C szerver. |

|

18.215.238[.]53 |

DGA által generált |

AWS |

2024-01-03 |

C&C szerver. |

|

54.219.169[.]167 |

DGA által generált |

AWS |

2024-01-09 |

C&C szerver. |

|

3.144.135[.]247 |

DGA által generált |

AWS |

2024-01-12 |

C&C szerver. |

|

77.246.96[.]204 |

DGA által generált |

VDSina |

2024-01-11 |

C&C szerver. |

|

185.228.72[.]38 |

DGA által generált |

Webmester |

2024-01-02 |

C&C szerver. |

|

62.84.100[.]225 |

N / A |

VDSina |

2024-01-18 |

Elosztó szerver. |

|

20.151.89[.]252 |

N / A |

Égszínkék |

2024-01-10 |

Elosztó szerver. |

MITER ATT&CK technikák

Ez a táblázat felhasználásával készült 14 verzió a MITER ATT&CK keretrendszer.

|

taktika |

ID |

Név |

Leírás |

|

Erőforrás-fejlesztés |

Fejlesztési képességek: Malware |

A Grandoreiro fejlesztői saját egyéni letöltőiket fejlesztenek. |

|

|

Kezdeti hozzáférés |

Adathalászat |

A Grandoreiro adathalász e-maileken keresztül terjed. |

|

|

Végrehajtás |

Felhasználói végrehajtás: rosszindulatú fájl |

Grandoreiro nyomást gyakorol az áldozatokra, hogy manuálisan hajtsák végre az adathalász mellékletet. |

|

|

Kitartás |

Indítási vagy bejelentkezési automatikus indítás végrehajtása: Rendszerleíró adatbázis futtatási kulcsai / Indítómappa |

A Grandoreiro a szabványos automatikus indítási helyeket használja a kitartás érdekében. |

|

|

Eltérítési végrehajtási folyamat: DLL keresési parancs eltérítés |

A Grandoreiro végrehajtása a DLL keresési sorrendjének veszélyeztetésével történik. |

||

|

Védelmi kijátszás |

Fájlok vagy információk deobfuszkálása/dekódolása |

A Grandoreiro-t gyakran jelszóval védett ZIP-archívumokban terjesztik. |

|

|

Elhomályosított fájlok vagy információk: Bináris kitöltés |

A Grandoreiro EXE-k régebben megnagyobbodtak .rsrc szakaszok nagy BMP-képekkel. |

||

|

Rendszer bináris proxy végrehajtása: Msiexec |

A Grandoreiro letöltők az MSI telepítőiben találhatók. |

||

|

Módosítsa a nyilvántartást |

A Grandoreiro konfigurációs adatainak egy részét a Windows rendszerleíró adatbázisában tárolja. |

||

|

Felfedezés |

Alkalmazásablak felfedezése |

Grandoreiro ablaknevek alapján fedezi fel az online banki webhelyeket. |

|

|

Felfedezés |

Grandoreiro a folyamatnevek alapján fedezi fel a biztonsági eszközöket. |

||

|

Szoftverfelderítés: Biztonsági szoftverek felfedezése |

A Grandoreiro bankvédelmi termékek jelenlétét észleli. |

||

|

Rendszerinformációk felfedezése |

Grandoreiro információkat gyűjt az áldozat gépéről, mint pl %SZÁMÍTÓGÉP NÉV% és operációs rendszer. |

||

|

Gyűjtemény |

Bemeneti rögzítés: GUI bemenet rögzítése |

A Grandoreiro hamis előugró ablakokat tud megjeleníteni, és rögzíteni tudja a beléjük írt szöveget. |

|

|

Bemenet rögzítése: Keylogging |

A Grandoreiro képes a billentyűleütések rögzítésére. |

||

|

E-mail gyűjtemény: Helyi e-mail gyűjtemény |

A Grandoreiro üzemeltetői kifejlesztettek egy eszközt az e-mail címek kinyerésére az Outlookból. |

||

|

Vezetési és Irányítási |

Adatkódolás: nem szabványos kódolás |

A Grandoreiro RTC-t használ, amely egyéni adatfolyam-rejtjellel titkosítja az adatokat. |

|

|

Dinamikus felbontás: Domaingenerációs algoritmusok |

A Grandoreiro kizárólag a DGA-ra támaszkodik a C&C szervercímek megszerzéséhez. |

||

|

Titkosított csatorna: Szimmetrikus kriptográfia |

Az RTC-ben a titkosítás és a visszafejtés ugyanazzal a kulccsal történik. |

||

|

Nem szabványos port |

A Grandoreiro gyakran nem szabványos portokat használ a terjesztéshez. |

||

|

Alkalmazási réteg protokoll |

Az RTC a HTTP(S)-re épül. |

||

|

Kiszűrés |

Exfiltration Over C2 Channel |

A Grandoreiro kiszűri az adatokat a C&C szerverére. |

|

|

Hatás |

A rendszer leállítása/újraindítása |

Grandoreiro kényszerítheti a rendszer újraindítását. |

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- Forrás: https://www.welivesecurity.com/en/eset-research/eset-takes-part-global-operation-disrupt-grandoreiro-banking-trojan/

- :van

- :is

- :nem

- :ahol

- ][p

- $ UP

- 1

- 10

- 114

- 12

- 120

- 160

- 179

- 180

- 2017

- 2019

- 2020

- 2022

- 2023

- 237

- 32

- 35%

- 40

- 7

- 70

- 8

- 84

- 89

- 97

- a

- Képes

- Rólunk

- visszaélés

- elfogadja

- hozzáférés

- Fiók

- Fiókok

- pontos

- ható

- aktív

- tevékenység

- tényleges

- tulajdonképpen

- hozzáadott

- Ezen kívül

- cím

- címek

- Után

- célzó

- Célzás

- algoritmus

- Minden termék

- lehetővé

- megengedett

- lehetővé téve

- lehetővé teszi, hogy

- majdnem

- Ábécé

- már

- Is

- mindig

- Amerikai

- között

- an

- elemzés

- elemzett

- és a

- Másik

- bármilyen

- megjelenő

- megfelelő

- körülbelül

- APT

- Archív

- levéltár

- VANNAK

- Argentína

- körül

- AS

- kijelölt

- segít

- társult

- feltevés

- At

- Támadások

- kísérlet

- Automatizált

- átlagos

- el

- AWS

- Égszínkék

- háttér

- Sávszélesség

- Bank

- Banking

- bázis

- alapján

- alapvető

- alap

- BE

- mert

- válik

- óta

- előtt

- kezdődött

- mögött

- hogy

- Hisz

- úgy

- tartozik

- kívül

- Jobb

- között

- bhg

- elfogult

- Legnagyobb

- mindkét

- botnet

- Brazília

- böngésző

- épít

- épít

- épült

- csomagban

- de

- by

- számított

- hívás

- hívott

- jött

- Kampányok

- TUD

- képességek

- képes

- elfog

- Rögzítése

- eset

- esetek

- bizonyos

- biztosan

- változik

- megváltozott

- Változások

- változó

- csatorna

- karakter

- jellemzők

- karakter

- választás

- rejtjel

- követelés

- világos

- vásárló

- szorosan

- közelebb

- felhő

- Fürt

- kód

- kódok

- egybeesés

- együtt

- gyűjtemény

- Oszlop

- COM

- kombinációk

- kommunikálni

- kommunikáció

- közlés

- teljesen

- összetevő

- alkatrészek

- Veszélyeztetett

- veszélyeztetése

- számítás

- számítógép

- megállapítja,

- Configuration

- Csatlakozás

- összefüggő

- Csatlakozó

- kapcsolat

- kapcsolatok

- figyelembe véve

- Összeáll

- áll

- Konzol

- állandó

- állandóan

- konstrukciókat

- kapcsolat

- tartalmaz

- tartalmaz

- folytatódik

- tovább

- hozzájárultak

- ellenőrzés

- ellenőrzések

- együttműködő

- Mag

- kijavítására

- Megfelelő

- megfelel

- országok

- ország

- Tanfolyam

- kritikus

- Jelenlegi

- függöny

- szokás

- da

- napi

- dátum

- találka

- nap

- Nap

- dDNS

- határozott

- visszafejtése

- mélyebb

- meghatározott

- bizonyítani

- mélység

- leírt

- megérdemel

- Design

- tervezett

- Érzékelés

- meghatározza

- Fejleszt

- fejlett

- fejlesztők

- Fejlesztés

- különböző

- nehéz

- közvetlenül

- felfedezi

- felfedezés

- megvitatni

- tárgyalt

- kijelző

- kijelzők

- semmibe vétele

- megszakítása

- Zavar

- megkülönböztetés

- megosztott

- terjesztés

- merülés

- dns

- dokumentáció

- nem

- domain

- DOMAIN NEVEK

- domainek

- uralkodó

- csinált

- ne

- Csepp

- csökkent

- két

- ismétlődések

- alatt

- dinamikus

- e

- minden

- Korai

- bármelyik

- más

- e-mailek

- kódolás

- titkosítani

- titkosított

- titkosítás

- végén

- véget ért

- végrehajtás

- belépés

- lényegében

- létrehozni

- megalapozott

- létrehozó

- stb.

- Még

- EVER

- Minden

- példa

- kiváló

- kivégez

- végrehajtott

- végrehajtás

- létezik

- várható

- magyarázható

- magyarázat

- kivonat

- nem sikerül

- hamisítvány

- családok

- Funkció

- Jellemzők

- február

- Szövetségi

- szövetségi rendõrség

- kevés

- kevesebb

- mező

- Fields

- Ábra

- Fájlok

- utolsó

- Végül

- pénzügyi

- pénzintézet

- Találjon

- vezetéknév

- hibája

- áramlási

- Összpontosít

- követ

- következő

- A

- Kényszer

- formátum

- formák

- talált

- négy

- róka

- Keretrendszer

- Franciaország

- gyakran

- ból ből

- funkcionalitás

- működése

- további

- rés

- gateway

- generált

- generáció

- generátor

- kap

- Ad

- adott

- megpillant

- Globális

- Görögország

- Csoport

- Csoportok

- kellett

- fogantyú

- Legyen

- nehéz

- segített

- ennélfogva

- hierarchia

- Magas

- Kiemelt

- történelem

- tart

- tart

- vendéglátó

- hosts

- NYITVATARTÁS

- Hogyan

- How To

- azonban

- http

- HTTPS

- ID

- ötlet

- identiques

- azonosított

- azonosító

- azonosítja

- azonosító

- if

- illusztrálja

- kép

- képek

- Hatás

- végrehajtás

- végre

- in

- hibás

- Növelje

- egyének

- információ

- Infrastruktúra

- kezdetben

- beavatottak

- bemenet

- Érdeklődés

- belső

- helyette

- Intézmény

- Intelligencia

- szándékolt

- kölcsönhatásba

- bele

- Bevezetett

- Bevezetés

- vizsgálat

- IP

- IP-cím

- IP-címeket

- kérdés

- kérdések

- IT

- ITS

- január

- JPY

- json

- július

- június

- Tart

- Kulcs

- kulcsok

- Kedves

- fajta

- Ismer

- ismert

- tudja

- nagy

- keresztnév

- a későbbiekben

- latin

- Latin-Amerika

- Törvény

- bűnüldözési

- réteg

- legkevésbé

- kilépő

- Led

- Hossz

- kevesebb

- szint

- mint

- Valószínű

- Korlátozott

- vonal

- Lista

- Listázott

- helyi

- helyszínek

- logika

- logikus

- Belépés

- Hosszú

- hosszú idő

- hosszú lejáratú

- néz

- Sok

- gép

- gép

- Fő

- főleg

- Többség

- csinál

- Gyártás

- rosszindulatú

- malware

- Malware-as-a-Service (MaaS)

- kézzel

- sok

- március

- megjelölt

- jelzés

- masszívan

- gyufa

- Lehet..

- jelentése

- eszközök

- Addig

- mechanizmus

- említett

- módszer

- Mexikó

- kisebb

- módosított

- pénz

- monitor

- ellenőrzés

- monitorok

- Hónap

- több

- a legtöbb

- msi

- sok

- többszörös

- kell

- MX

- név

- nevek

- igények

- hálózat

- Új

- újonnan

- következő

- nem

- megjegyezni

- Értesítés..

- szám

- megfigyelni

- szerez

- kapott

- Nyilvánvaló

- OCC

- alkalommal

- esemény

- október

- of

- ajánlat

- Ajánlatok

- gyakran

- idősebb

- legrégebbi

- on

- egyszer

- ONE

- online

- online banki

- csak

- hajtású

- működik

- üzemeltetési

- operációs rendszer

- operációs rendszer

- működés

- operátor

- üzemeltetők

- or

- érdekében

- OS

- Más

- Egyéb

- mi

- Outlook

- kívül

- felett

- áttekintés

- saját

- P&E

- oldal

- paraméterek

- rész

- múlt

- Mintás

- mert

- százalék

- teljesített

- időszak

- kitartás

- peru

- jelenség

- Adathalászat

- kép

- Pierre

- Plató

- Platón adatintelligencia

- PlatoData

- kérem

- Rendőrség

- pop-up

- Portál

- portok

- Portugália

- lehetséges

- jelenlét

- be

- nyomás

- primitív

- magán

- valószínűleg

- folyamat

- Feldolgozott

- termel

- Termékek

- Haladás

- halad

- program

- megfelelően

- védelem

- protokoll

- protokollok

- bizonyított

- feltéve,

- szolgáltatók

- biztosít

- amely

- meghatalmazott

- közzétett

- Piton

- Q3

- gyorsan

- egészen

- gyors

- Arány

- Inkább

- ok

- új

- Piros

- említett

- kifejezés

- tükrözi

- nyilvántartott

- Bejegyzés

- iktató hivatal

- megmaradó

- maradványok

- távoli

- távolról

- elmozdít

- jelentést

- Jelentések

- képvisel

- kérni

- kéri

- kötelező

- követelmények

- megköveteli,

- kutatás

- kutatók

- Felbontás

- megoldása

- megoldódott

- megoldása

- felelős

- eredményez

- futás

- futás

- s

- Mondott

- SAINT

- azonos

- látta

- azt mondják

- Képernyő

- Keresés

- Második

- Titkos

- Rész

- szakaszok

- biztonság

- lát

- Úgy tűnik,

- látott

- kiválasztott

- küld

- elküldés

- küldött

- szeptember

- Series of

- szerver

- Szerverek

- szolgálja

- szolgáltatás

- Szolgáltatások

- készlet

- Szettek

- beállítás

- számos

- megosztott

- megosztás

- előadás

- mutatott

- Műsorok

- oldal

- jelentősen

- hasonló

- Egyszerű

- egyszerre

- óta

- egyetlen

- kicsi

- So

- szoftver

- Kizárólag

- néhány

- néha

- nemsokára

- forrás

- forráskód

- Spanyolország

- különleges

- Spot

- Kenhető

- standard

- kezdődött

- indítás

- Államok

- statikus

- statisztikai

- statisztika

- Lépés

- Még mindig

- memorizált

- árnyékolók

- folyam

- Húr

- erősen

- tárgy

- sikeresen

- ilyen

- összegez

- Támogatja

- meglepetés

- kapcsoló

- rendszer

- Systems

- táblázat

- Vesz

- tart

- célzott

- célzás

- célok

- Műszaki

- Technikai elemzés

- technika

- tíz

- szöveg

- mint

- hogy

- A

- az információ

- A vonal

- azok

- Őket

- akkor

- ebből adódóan

- Ezek

- ők

- Szerintem

- ezt

- azok

- bár?

- ezer

- fenyegetés

- három

- Keresztül

- idő

- alkalommal

- időbélyeg

- Cím

- nak nek

- együtt

- szerszám

- szerszámok

- felső

- Végösszeg

- felé

- vágány

- Csomagkövetés

- forgalom

- kezelésére

- váltott

- trójai

- kettő

- keresztülmegy

- egyedi

- -ig

- felhasználatlan

- upon

- üzemidő

- us

- használ

- használt

- használ

- segítségével

- rendszerint

- hasznosít

- hasznosítja

- érték

- Értékek

- Változat

- Hatalmas

- változat

- verzió információ

- nagyon

- keresztül

- Áldozat

- áldozatok

- Látogat

- látogatott

- volt

- Út..

- we

- háló

- webböngésző

- weboldal

- honlapok

- hét

- JÓL

- voltak

- Mit

- amikor

- ami

- míg

- WHO

- szélesség

- lesz

- ablak

- ablakok

- val vel

- belül

- Munka

- művek

- írás

- év

- év

- hozamok

- zephyrnet

- Postai irányítószám