UTOLSÓ SZALAC A LASTPASS-HOZ? A CRIPTO VÉGRE VÁLT?

Kattintson és húzza az alábbi hanghullámokat, hogy bármelyik pontra ugorjon. Te is hallgatni közvetlenül a Soundcloudon.

Doug Aamoth-tal és Paul Ducklinnal

Intro és outro zene szerzője Edith Mudge.

Tovább hallgathatsz minket Soundcloudon, Apple Podcastok, Google Podcastok, Spotify, Fűzőgép és bárhol, ahol jó podcastok találhatók. Vagy csak dobd le a RSS hírfolyamunk URL-je a kedvenc podcatcheredbe.

OLVASSA EL AZ ÍRÁST

DOUG. Ismét LastPass, szórakoztató kvantumszámítógéppel és kiberbiztonsági előrejelzésekkel 2023-ra.

Mindez, és még sok más, a Naked Security podcastban.

[ZENEI MODEM]

Üdvözlünk mindenkit a podcastban.

Doug Aamoth vagyok.

Ő Paul Ducklin.

Paul, lássuk, emlékszem-e, hogyan kell ezt csinálni…

Eltelt néhány hét, de remélem, remekül telt az ünnepi szünet – és van egy ünnep utáni ajándékom is!

Mint tudod, szeretünk a műsorban lenni a Ezen a héten a technikatörténetben szegmensben.

KACSA. Ez az ajándék?

DOUG. Ez az ajándék!

Azt hiszem, ez jobban fog érdekelni, mint bármi más Ezen a héten a technikatörténetben szegmens…

…ezen a héten, 04. január 1972-én a HP-35 hordozható tudományos számológép, világelső, megszületett.

![S3 Ep116: Utolsó csepp a pohárban a LastPass számára? A kripto kudarcra van ítélve? [Hang + szöveg] S3 Ep116: Utolsó csepp a pohárban a LastPass számára? A kripto kudarcra van ítélve? [Hang + szöveg] PlatoBlockchain adatintelligencia. Függőleges keresés. Ai.](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep116-last-straw-for-lastpass-is-crypto-doomed-audio-text.jpg)

A múzeumi kiállítás megtekintéséhez kattintson a kalkulátorra.

A HP-35 névre keresztelt számológépet egyszerűen azért nevezték el, mert 35 gombja volt, és a HP Bill Hewlett kihívása volt, hogy lecsökkentse a cég asztali méretű 9100A tudományos számológépét, hogy elférjen az ingzsebében.

A HP-35 kitűnt azzal, hogy menet közben is képes volt trigonometrikus és exponenciális funkciókat végrehajtani, olyan dolgokat, amelyek addig csúsztatási szabályokat igényeltek.

Induláskor 395 dollárért kelt el, mai pénzben csaknem 2500 dollárért.

És Paul, tudom, hogy a régi HP számológépek rajongója vagy…

KACSA. Nem *régi* HP számológépek, csak „HP számológépek”.

DOUG. Csak úgy általában? [NEvet]

Igen ok…

KACSA. Nyilvánvalóan az induláskor maga Bill Hewlett mutatta be.

És ne feledje, ez egy számológép, amely a 20 kg-os asztali számológépet/számítógépet helyettesíti…

…úgy tűnik, elejtette.

Ha látott már régi HP számológépet, gyönyörűen megépítették – hát felvette, és természetesen bevált.

És nyilvánvalóan a HP összes értékesítője beépítette ezt a reparteere-be. [NEvet]

Amikor kimentek demókat készíteni, véletlenül (vagy más módon) hagyták, hogy leessen a számológépük, majd csak felvették, és ettől függetlenül folytatták.

DOUG. Szeretem! [NEvet]

KACSA. Nem úgy csinálják, mint régen, Doug.

DOUG. Biztosan nem.

Ezek voltak azok a napok – hihetetlen.

Oké, beszéljünk valamiről, ami nem annyira menő.

KACSA. UH Oh!

DOUG. LastPass: azt mondtuk, hogy figyelni fogjuk, és *figyeltünk rá, és rosszabb lett!

A LastPass végre elismeri: Azok a szélhámosok, akik bejutottak? Végül is ellopták a jelszavaidat…

KACSA. Kiderült, hogy ez egy hosszan futó történet, ahol a LastPass-a-cég láthatóan egyszerűen nem vette észre, mi történt.

És valahányszor egy kicsit megkarcolták a rozsdafoltot az autójukon, a lyuk egyre nagyobb lett, míg végül az egész beleesett.

Szóval hogyan kezdődött?

Azt mondták: „Nézd, a szélhámosok bejutottak, de csak négy napig voltak bent, és csak a fejlesztési hálózatban voltak. Tehát ez a mi szellemi tulajdonunk. Ó, drágám. Hülye minket. De ne aggódjon, nem hisszük, hogy bejutottak az ügyféladatokba.”

Aztán visszajöttek, és azt mondták: "Mindenképpen nem jutottak be az ügyféladatokba vagy a jelszótárolókba, mert ezek nem érhetők el a fejlesztői hálózatról."

Aztán azt mondták: "Húúú, valójában kiderült, hogy képesek voltak megtenni azt, amit a szakzsargonban "oldalirányú mozgásnak" neveznek. Az alapján, amit az első incidensben elloptak, volt a második incidens, ahol ténylegesen bejutottak az ügyfelek információiba.”

Így hát mindannyian azt gondoltuk: „Ó, drágám, ez rossz, de legalább nem rendelkeznek a jelszótárolókkal!”

Aztán azt mondták: „Ó, egyébként, amikor azt mondtuk, hogy „ügyfélinformáció”, mondjuk el, mire gondolunk. Nagyon sok mindenre gondolunk rólad, például: ki vagy; hol élsz; milyen telefonszám és e-mail elérhetőség; hasonló dolgok. *És* [SZÜNET] a jelszótára.

DOUG. [GASP] OK?!

KACSA. És *akkor* azt mondták: „Ó, amikor azt mondtuk, hogy „boltozat”, ahol valószínűleg azt képzelte, hogy egy nagy ajtó becsukódik, és egy nagy kereket elfordítanak, és hatalmas reteszek jönnek át rajta, és minden be van zárva…

„Nos, a mi trezorunkban a cuccok közül csak *egyes* volt ténylegesen biztosított, a többi pedig gyakorlatilag egyszerű szövegben. De ne aggódj, szabadalmaztatott formátumban készült.”

Tehát valójában a jelszavaid titkosítva voltak, de a webhelyek és a webszolgáltatások, valamint a tárolt egyéb dolgok meg nem határozott listája nem volt titkosítva.

Tehát ez egy különleges „nulla tudás”, amit gyakran használtak.

[HOSSZÚ CSEND]

[KÖHÖGÉS A FIGYELEMÉRT] Drámai szünetet hagytam ott, Doug.

[NEVETÉS]

És *AKKOR* kiderült, hogy…

…tudod, hogyan mondták mindenkinek: „Ne aggódj, 100,100 XNUMX iteráció van HMAC-SHA-256 in PBKDF2„?

Nos, talán*.

DOUG. Nem mindenkinek!

KACSA. Ha 2018 után telepítette először a szoftvert, ez lehet a helyzet.

DOUG. Nos, először 2017-ben telepítettem a szoftvert, így nem voltam tisztában ezzel a „korszerű” titkosítással.

És most ellenőriztem.

Megváltoztattam a fő jelszavamat, de ez egy beállítás – be kell lépnie a Fiókbeállításokba, és ott van egy Speciális beállítások gomb; rákattintasz, majd kiválaszthatod, hányszor kell eldobni a jelszavadat…

…és az enyém még mindig 5000-ben volt.

Között a karácsony előtti pénteki e-mail megérkezéséig, amit elolvastam; majd átkattintott a blogbejegyzésre; olvasd el a blogbejegyzést…

…és a reakciómról a következő benyomásom van:

[NAGYON HOSSZÚ FÁRADT SÓHAJ]

Csak egy hosszú sóhaj.

KACSA.

De valószínűleg hangosabban, mint a való életben…

DOUG. Ez csak egyre rosszabb.

Szóval: kint vagyok!

Azt hiszem, kész…

KACSA. Tényleg?

OK.

DOUG. Ez elég.

Már elkezdtem áttérni egy másik szolgáltatóhoz, de nem is akarom azt mondani, hogy ez volt az „utolsó csepp a pohárban”.

Úgy értem, annyi szívószál volt, és csak törtek. [NEVETÉS]

Amikor jelszókezelőt választ, azt kell feltételeznie, hogy ez az elérhető legfejlettebb technológia, és mindennél jobban védett.

És úgy tűnik, ez nem így volt.

KACSA. [IRÓNIKUS] De legalább nem kapták meg a hitelkártyaszámomat!

Bár három és egynegyed napon belül kaphattam volna új hitelkártyát, valószínűleg gyorsabban, mintha megváltoztatnám az összes jelszavamat, beleértve a fő jelszavamat és *minden* fiókomat.

DOUG. Teljesen!

Rendben, tehát ha vannak olyanok, akik LastPass-felhasználók, ha váltáson gondolkodnak, vagy ha azon tűnődnek, mit tehetnének a fiókjuk megerősítése érdekében, első kézből elmondhatom nekik…

Lépjen be a fiókjába; lépjen az általános beállításokhoz, majd kattintson a gombra Speciális beállítások fület, és nézze meg, mi az iterációszám.

Te választod.

Tehát az enyém be volt állítva… a fiókom olyan régi volt, hogy 5000-re volt beállítva.

Valami sokkal magasabbra állítottam.

Adnak egy ajánlott számot; Én még ennél is feljebb mennék.

Ezután újra titkosítja az egész fiókját.

De ahogy mondtuk, a macska kiment a zsákból… Ha nem változtatja meg az összes jelszavát, és sikerül feltörniük [régi] fő jelszavát, akkor megkapják fiókjának offline másolatát.

Tehát pusztán a fő jelszavának megváltoztatása és minden újratitkosítása nem teszi teljessé a munkát.

KACSA. Pontosan.

Ha belépsz, és az iterációs számod még mindig 5000, akkor ennyiszer kivonat-kivonat-kivonat-és-újrakeverik a jelszavadat a felhasználás előtt, hogy lelassítsák a jelszókitaláló támadásokat.

Ennyi iterációt használtak *a tárolón, amivel a csalók most rendelkeznek*.

Tehát még ha 100,100 XNUMX-ra módosítod is…

…furcsa szám: Naked Security 200,000 ezret ajánl [dátum: 2022. október]; Azt hiszem, az OWASP valami olyasmit ajánl, mint 310,000 100,100, szóval a LastPass azt mondja: „Ó, hát, mi egy nagyon-nagyon gung-ho-t csinálunk, átlag feletti XNUMX XNUMX-at”?

Komoly biztonság: Hogyan tárolhatja biztonságosan felhasználói jelszavait

Ezt valahol a csomag közepének nevezném – nem éppen látványosnak.

De ennek megváltoztatása csak a jelenlegi* páncélszekrény megrepedését védi meg, nem azt, amelyik a csalóknak jutott.

DOUG. Tehát befejezésképpen.

Boldog Új évet mindenkinek; már megvannak a hétvégi tervei, úgyhogy „köszöntjük” ott.

És nem hiszem el, hogy újra elmondom, de figyelni fogjuk.

Rendben, maradunk a kriptográfiai vonatnál, és a kvantumszámításról beszélünk.

Az Amerikai Egyesült Államok szerint itt az ideje felkészülni, és a legjobb felkészülés…

[DRAMATIKUS]…kriptográfiai mozgékonyság.

KACSA. Igen!

Ez egy szórakoztató kis történet volt, amit karácsony és újév között írtam, mert érdekesnek tartottam, és láthatóan sok olvasó is így tett, mert aktív hozzászólásaink voltak… a kvantumszámítás a menő dolog, nem?

Olyan ez, mint a magfúzió, vagy a sötét anyag, vagy a szuperhúrelmélet, vagy a gravitonok, minden ilyesmi.

Mindenkinek van halvány fogalma arról, hogy miről van szó, de nem sokan értik igazán.

Tehát a kvantumszámítás elmélete nagyon lazán szólva az, hogy ez egy olyan analóg számítástechnikai eszköz felépítésének módja, amely, ha úgy tetszik, képes bizonyos típusú számításokat elvégezni úgy, hogy lényegében minden válasz azonnal megjelenjen. a készülék belsejében.

És a trükk az, hogy ha össze tudod hozni ezt – amit szerintem „szuperpozíciónak” neveznek, ami a kvantummechanikán alapul…

…ha össze tudja csukni ezt a szuperpozíciót úgy, hogy a ténylegesen kívánt válasz az, amelyik kiugrik, és az összes többi eltűnik a kvantumfüstben, akkor elképzelheti, hogy ez mit jelenthet a kriptográfia számára.

Mert lehet, hogy drámaian csökkentheti a kriptográfiai feltöréshez szükséges időt.

Valójában az algoritmikus gyorsításnak két fő fajtája lehetséges, ha elég erős kvantumszámítógépek jönnek létre.

Az egyik olyan dolgok feltörésével foglalkozik, mint a szimmetrikus kulcsú titkosítás, mint például az AES, vagy ütköző hashekkel, mint például az SHA-256, ahol, ha X-es erőfeszítésre van szüksége a kvantumszámítás előtt, akkor ezt a feltörést megteheti csak X négyzetgyökének erőfeszítése után.

De még ennél is fontosabb, hogy a kriptográfiai algoritmusok egy másik osztálya, nevezetesen a nyilvános kulcsú kriptográfia bizonyos fajtái esetében csökkentheti a szükséges feltörési erőfeszítést X-ről X *logaritmusára*.

És hogy képet adjunk arról, milyen drámaiak lehetnek ezek a változások, ha a 10-es alapon beszélünk, tegyük fel, hogy van egy olyan problémája, amely 1,000,000 XNUMX XNUMX egységnyi erőfeszítést igényel.

Az 1,000,000 1000 XNUMX négyzetgyöke XNUMX – sokkal könnyebben hangzik, nem igaz?

És az 1,000,000 10 6 logaritmusa [a XNUMX-es alapban] csak XNUMX!

Tehát a kvantumszámítással és a kriptográfiával kapcsolatos aggodalom nem csupán az, hogy a mai kriptográfiai algoritmusokat a jövőben esetleg le kell cserélni.

Valójában az a probléma, hogy az a cucc, amelyet ma titkosítunk, és reméljük, hogy biztonságban tartjuk, mondjuk néhány évig, vagy akár néhány évtizedig, *az adatok élettartama alatt* hirtelen feltörhetővé válhatnak, szinte egy pillanat…

…főleg egy rengeteg pénzes támadónak.

Más szavakkal, meg kell változtatnunk az algoritmust, *mielőtt* azt gondolnánk, hogy ezek a kvantumszámítógépek megjelenhetnek, ahelyett, hogy megvárnánk, amíg először megjelennek.

Előre kell járnod, hogy szinten maradj.

A kriptográfiailag agilisnak kell maradnunk, hogy alkalmazkodni tudjunk ezekhez a változásokhoz, és ha kell, akkor proaktívan, jó előre alkalmazkodni tudjunk.

És szerintem *ezt* értették kriptográfiai mozgékonyság.

A kiberbiztonság utazás, nem cél.

És ennek az útnak egy része az a várakozás, hogy merre mész tovább, nem pedig arra, hogy megvárd, amíg odaérsz.

DOUG. Micsoda folytatás a következő történetünkhöz!

Mikor jön a megjósolni, hogy mi fog történni 2023-ban emlékeznünk kell arra, hogy a történelem vicces módon ismétli önmagát…

Meztelen biztonság 33 1/3 – Kiberbiztonsági előrejelzések 2023-ra és azt követően

KACSA. Így van, Doug.

És ezért volt egy meglehetősen furcsa címsorom, ahol arra gondoltam: „Hé, nem lenne jó, ha kaphatnék egy olyan címet, mint „Naked Security 33 1/3”?

Nem igazán tudtam visszaemlékezni, miért tartottam ezt viccesnek… aztán eszembe jutott, hogy Frank Drebin… a „Naked *Gun* 33 1/3” volt. [NEvet]

Nem ezért írtam… a 33 1/3 egy kicsit vicc volt.

Valójában „valamivel több mint 34-nek” kellett volna lennie, de erről már legalább néhányszor beszéltünk a podcastban.

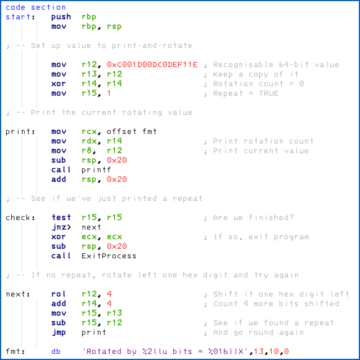

A Internetes féreg, 1988-ban ["valamivel több mint 34" évvel ezelőtt], három fő, úgynevezett hackelési, feltörési és rosszindulatú program-terjesztési technikára támaszkodott.

Rossz jelszóválasztás.

Helytelen memóriakezelés (puffer túlcsordulás).

És nem javítja vagy védi megfelelően a meglévő szoftvert.

A jelszókitalálás… magában hordozta a saját, körülbelül 400 szóból álló szótárát, és nem kellett kitalálnia *mindenki* jelszavát, csak *valakinek* jelszavát a rendszerben.

A puffertúlcsordulás ebben az esetben a veremben volt – ezeket manapság nehezebb kihasználni, de a memória hibás kezelése továbbra is rengeteg hibát okoz, amelyeket látunk, beleértve néhány nulladik napot is.

És persze nem javítás – ebben az esetben az emberek telepítették a hibakeresésre fordított levelezőszervereket.

Amikor rájöttek, hogy ezt nem kellett volna megtenniük, soha nem mentek vissza és változtattak rajta.

Így tehát, ha kiberbiztonsági előrejelzéseket keres 2023-ra, akkor sok olyan vállalat lesz ott, akik eladják Önnek fantasztikus új víziójukat, fantasztikus új fenyegetéseiket…

…és sajnos az összes új dolog miatt aggódnod kell.

De a régi dolgok nem tűntek el, és ha nem múltak el 33 1/3 év alatt, akkor ésszerű elvárás, hacsak nem leszünk nagyon erősek, ahogy a Kongresszus javasolja, hogy tegyük a kvantumszámítástechnikával. hogy 16 és 2/3 év múlva is ugyanazok a problémák lesznek.

Tehát, ha néhány egyszerű kiberbiztonsági előrejelzést szeretne 2023-ra, akkor három évtizedre visszamehet…

DOUG. [NEvet] Igen!

KACSA. …és tanulj abból, ami akkor történt.

Mert sajnos azok, akik nem tudnak emlékezni a történelemre, arra vannak ítélve, hogy megismételjék azt.

DOUG. Pontosan.

Maradjunk itt a jövőnél, és beszéljünk a gépi tanulásról.

De itt valójában nem a gépi tanulásról van szó, ez csak egy jó öreg ellátási lánc támadás gépi tanulási eszköztárat tartalmaz.

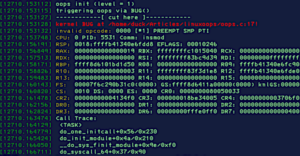

KACSA. Na, ez volt PyTorch – nagyon széles körben használják – és ez a támadás az úgynevezett „éjszakai építkezés” felhasználói ellen irányult.

Sok szoftverprojektben kap egy „stabil buildet”, amely havonta egyszer frissülhet, majd az „éjszakai buildeket” kapja, ami a forráskód, ahogy a fejlesztők jelenleg dolgoznak rajta.

Tehát valószínűleg nem szeretné éles környezetben használni, de ha fejlesztő vagy, akkor lehet, hogy az éjszakai összeállítást is megteheti egy stabil felépítéssel, így láthatja, mi következik.

Szóval, ezek a szélhámosok az az, hogy… találtak egy csomagot, amitől a PyTorch függött (úgy hívják torchtriton), és a PyPI-hez mentek, a Python csomagindex tárházat, és létrehoztak egy csomagot ezzel a névvel.

Most már nem létezett ilyen csomag, mert általában csak a PyTorch-al együtt volt csomagolva.

De hála annak, amit a Python-csomagkezelés teljes függőséget kielégítő beállításában biztonsági résnek vagy minden bizonnyal biztonsági problémának tekinthetünk…

…amikor elvégezte a frissítést, a frissítési folyamat a következőképpen zajlott: „Ó, torchtriton – ez be van építve a PyTorchba. Ó, ne, várj! Van egy verzió a PyPI-n, van egy verzió a nyilvános csomagindexen; Inkább megveszem azt! Valószínűleg ez az igazi, mert valószínűleg naprakészebb.”

DOUG. Ohhhhhhh….

KACSA. És ez „aktuálisabb” volt.

Nem a *PyTorch* fertőződött meg rosszindulatú programokkal, hanem az, hogy a telepítési folyamat során egy rosszindulatú programkomponenst fecskendeztek be a rendszerébe, amely az esetleges gépi tanulástól függetlenül futott.

nevű program volt triton.

És alapvetően az volt, hogy beolvasott egy csomó személyes adatot, például a gazdagép nevét; különböző fontos rendszerfájlok tartalma, mint pl /etc/passwd (amely Linuxon szerencsére valójában nem tartalmaz jelszókivonatokat, de tartalmazza a rendszer felhasználóinak teljes listáját); és a te .gitconfig, amely, ha Ön fejlesztő, valószínűleg sok mindent elmond azokról a projektekről, amelyeken éppen dolgozik.

És ami a legszemtelenebb és legcsúnyább: a te tartalmad .ssh könyvtárat, ahol általában a privát kulcsokat tárolják.

Az összes adatot összecsomagolta, és DNS-kérések sorozataként küldte ki, Doug.

Tehát ez így van Log4J az egészet előről.

Emlékszel, hogy Log4J támadók csinálták ezt?

A Log4Shell elmagyarázta – hogyan működik, miért kell tudnia, és hogyan javíthatja ki

DOUG. Igen.

KACSA. Azt mondták: „Nem fogok vesződni az LDAP és a JNDI használatával, és mindezekkel .class fájlokat, és mindezt a bonyolultságot. Ezt észre fogják venni. Nem próbálok meg semmilyen távoli kódfuttatást végrehajtani... Csak egy ártatlannak tűnő DNS-keresést fogok végrehajtani, amit a legtöbb szerver megenged. Nem töltök le fájlokat és nem telepítek semmit. Csak egy nevet konvertálok IP számmá. Mennyire lehet ez káros?”

Nos, a válasz az, hogy ha én vagyok a szélhámos, és egy tartományt futtatok, akkor kiválaszthatom, hogy melyik DNS-kiszolgáló közölje a tartományt.

Tehát ha felnézek a domainemre, egy „szerver” (a légi idézeteket használok) hív SOMEGREATBIGSECRETWORD pont MYDOMAIN pont EXAMPLE, majd a szöveges karakterlánc a SECRETWORD elküldik a kérést.

Szóval ez egy igazán, igazán, bosszantóan hatékony módja a lopásnak (vagy a kiberbiztonság által kedvelt militarista zsargonnal élve, kiszűrődő) privát adatokat a hálózatáról oly módon, hogy sok hálózat nem szűri.

És még ennél is rosszabb, Doug: ezeket az adatokat titkosították (nem kevesebbet 256 bites AES-sel), tehát a karakterlánc, ami valójában nem szervernév volt, hanem valójában titkos adat volt, például a privát kulcsod…

…a titkosított volt, így ha csak a naplóit nézegeti, ne látjon olyan nyilvánvaló dolgokat, mint például: „Hé, mit keresnek azok a felhasználónevek a naplóimban? Ez fura!"

Csak őrült, furcsa szöveges karakterláncokat látna, amelyek semminek sem tűntek.

Tehát nem kereshet olyan húrokat, amelyek esetleg elszabadultak.

Azonban: [SZÜNET] kemény kódolt kulcs és inicializálási vektor, Doug!

Ebből kifolyólag. Bárki a hálózati útvonalon, aki naplózta, ha rossz szándéka volna, később visszafejtheti az adatokat.

Nem volt semmi olyan titok, amelyet csak a szélhámosok ismertek.

Az ellopott adatok visszafejtéséhez használt jelszót, bárhol is éljenek a világon, a kártevő el van temetve – öt percbe telik visszaállítani.

A szélhámosok, akik ezt tették, most azt mondják: [GÚNYÚ ALÁZAT] „Ó, nem, ez csak kutatás volt. Becsületes!"

Ja, igaz.

Be akartad „bizonyítani” (még nagyobb légi idézetekkel, mint korábban), hogy az ellátási lánc támadásai probléma.

Tehát „bebizonyítottad” (még nagyobb légi idézetek, mint az imént használtak), hogy elloptad az emberek privát kulcsait.

És úgy döntött, hogy bárki másnak, aki tisztességesen vagy szabálytalanul hozzájutott ezekhez az adatokhoz, most vagy később, még csak fel sem kell törnie a fő jelszót, mint a LastPass esetében.

DOUG. Wow.

KACSA. Úgy tűnik, ezek a szélhámosok még azt is mondták: "Ó, ne aggódj, mert őszintén szólva, minden adatot töröltünk."

Jól…

A) Nem hiszek neked. Miért kellene nekem?

DOUG. [NEvet]

KACSA. És B) [KERESZT] IS. KÉSŐ. HAVER.

DOUG. Tehát hol állnak most a dolgok?

Minden visszaállt a normális kerékvágásba?

Mit csinálsz?

KACSA. Nos, a jó hír az, hogy ha egyik fejlesztője sem telepítette ezt az éjszakai buildet, alapvetően 2022 karácsonya és újéve között (a pontos időpontok a cikkben találhatók), akkor minden rendben lesz.

Mert ez volt az egyetlen időszak, amikor ez a rosszindulatú torchtriton csomag a PyPI tárolóban volt.

A másik dolog az, hogy amennyire meg tudjuk állapítani, csak egy Linux bináris volt biztosított.

Tehát, ha Windowson dolgozol, akkor feltételezem, hogy ha nincs telepítve a Windows alrendszer Linuxhoz (WSL), akkor ez a dolog csak ártalmatlan bináris szemét lenne számodra.

Mivel ez egy Elf bináris, nem egy PE bináris, hogy a szakkifejezéseket használjuk, így nem futna.

És van egy csomó olyan dolog is, amelyek miatt, ha aggódsz, elmehetsz és ellenőrizheted a naplókat.

Ha rendelkezik DNS-naplókkal, akkor a csalók egy adott domain nevet használtak.

Az ok, amiért a dolog hirtelen nem lett probléma (azt hiszem, 30. december 2022-án történt), az az, hogy a PyTorch helyesen cselekedett…

…gondolom, a Python Package Index-szel együtt kirúgták a szélhámos csomagot, és lényegében egy „dúd”-ra cserélték. torchtriton csomag, ami nem csinál semmit.

Csak létezik, hogy azt mondjuk: „Ez nem az igazi torchtriton csomag”, és megmondja, hol szerezheti be az igazit, amely magától a PyTorch-től származik.

Ez pedig azt jelenti, hogy ha letölti ezt a dolgot, nem kap semmit, nem is beszélve a rosszindulatú programokról.

A Naked Security cikkben találunk néhány kompromisszummutatót [IoC].

Van egy elemzésünk a rosszindulatú program kriptográfiai részéről, így megértheti, hogy mit lophattak el.

És sajnos, Doug, ha kétségei vannak, vagy ha úgy gondolja, hogy esetleg megütötték, akkor jó ötlet lenne, bármennyire is fájdalmas lesz… tudod, mit fogok mondani.

Pontosan ezt kellett tenned az összes LastPass-cuccoddal.

Menjen, és állítson elő új privát kulcsokat vagy kulcspárokat az SSH-bejelentkezésekhez.

Mert a probléma az, hogy amit sok fejlesztő csinál… a jelszó alapú bejelentkezés helyett nyilvános/privát kulcspáros bejelentkezést használ.

Létrehoz egy kulcspárt, felteszi a nyilvános kulcsot arra a szerverre, amelyhez csatlakozni szeretne, és a magánkulcsot maga tartja meg.

Amikor pedig be szeretne jelentkezni, ahelyett, hogy beírna egy jelszót, amelynek át kell haladnia a hálózaton (még akkor is, ha az útközben titkosítva van), dekódolja a privát kulcsát helyileg a memóriában, és azt használja az aláíráshoz. egy üzenet, amely bizonyítja, hogy megvan a megfelelő privát kulcs a szerverhez… és beengedi.

A probléma az, hogy ha Ön fejlesztő, akkor gyakran azt szeretné, hogy a programjai és a szkriptjei meg tudják tenni ezt a privát kulcson alapuló bejelentkezést, így sok fejlesztőnek titkos kulcsa lesz, amelyeket titkosítatlanul tárolnak.

DOUG. OK.

Nos, habozok kimondani, de figyelni fogjuk ezt!

És van egy érdekes megjegyzésünk egy névtelen olvasótól ehhez a történethez, aki részben megkérdezi:

„Lehetséges lenne megmérgezni a csalók adatgyorsítótárát haszontalan adatokkal, SSH-kulcsokkal és végrehajtható fájlokkal, amelyek felfedik vagy megfertőzik őket, ha elég buták a futtatáshoz? Alapvetően ahhoz, hogy a valódi kiszűrt adatokat rengeteg szar mögé temessék, át kell szűrniük?

KACSA. A mézesedények vagy hamis adatbázisok *valódiak*.

Nagyon hasznos eszköz, mind a kiberbiztonsági kutatásban… hagyják, hogy a szélhámosok azt higgyék, hogy egy igazi webhelyre mennek, így nem csak azt mondják: „Ó, ez egy kiberbiztonsági cég; Feladom”, és valójában ne próbáld ki azokat a trükköket, amelyeket szeretnél, hogy felfedjenek előtted.

És természetesen hasznos a bűnüldözés számára is.

A probléma az, hogy ha saját maga szeretné megtenni, csak győződjön meg arról, hogy nem lépi túl azt, ami az Ön számára jogilag megfelelő.

A bűnüldöző szervek esetleg kaphatnak parancsot a visszatörésre…

…de ahol a kommentelő azt mondta: "Hé, miért nem próbálom meg megfertőzni őket cserébe?"

A probléma az, hogy ha így tesz… nos, sok szimpátiát kaphat, de a legtöbb országban ennek ellenére szinte biztos, hogy törvényt sért.

Ezért győződjön meg arról, hogy válasza arányos, hasznos és ami a legfontosabb, jogszerű.

Mert semmi értelme, ha csak a szélhámosokkal akarsz vacakolni, és magad is forró vízbe kerülsz.

Ez irónia lenne, amit nélkülözhetsz!

DOUG. Rendben, nagyon jó.

Köszönöm szépen, hogy elküldted, kedves Névtelen Olvasó.

Ha van egy érdekes története, megjegyzése vagy kérdése, amelyet fel szeretne tenni, szívesen olvassuk a podcastban.

Írhat e-mailt a tips@sophos.com címre, kommentálhatja bármelyik cikkünket, vagy felkereshet minket a közösségi oldalon: @NakedSecurity.

Ez a mai műsorunk.

Nagyon köszönöm, hogy meghallgattál.

Paul Ducklin esetében én Doug Aamoth vagyok, és a következő alkalomig emlékeztetlek arra, hogy…

MINDKÉT. Maradj biztonságban!

[ZENEI MODEM]

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- Platoblockchain. Web3 metaverzum intelligencia. Felerősített tudás. Hozzáférés itt.

- Forrás: https://nakedsecurity.sophos.com/2023/01/05/s3-ep116-last-straw-for-lastpass-is-crypto-doomed-audio-text/

- 000

- 1

- 10

- 100

- 2017

- 2018

- 2022

- 2023

- a

- Képes

- Rólunk

- erről

- A Quantumról

- felett

- hozzáférhető

- Fiók

- Fiókok

- át

- törvény

- aktív

- tulajdonképpen

- alkalmazkodni

- előre

- fejlett

- Fejlett technológia

- AES

- Után

- ellen

- agilis

- előre

- algoritmus

- algoritmikus

- algoritmusok

- Minden termék

- kizárólag

- már

- Rendben

- Amerika

- összeg

- elemzés

- és a

- Névtelenül

- Másik

- válasz

- válaszok

- felkészülés

- bárhol

- megjelenik

- Apple

- körül

- cikkben

- cikkek

- támadás

- Támadások

- figyelem

- hang-

- szerző

- elérhető

- átlagos

- vissza

- Rossz

- bázis

- alapján

- Alapvetően

- szépen

- mert

- válik

- előtt

- mögött

- hogy

- Hisz

- lent

- BEST

- Jobb

- között

- Túl

- Nagy

- nagyobb

- Számla

- Bit

- Blog

- született

- szünet

- Törés

- ütköző

- puffer túlcsordulás

- bogarak

- épít

- épült

- Csokor

- gomb

- Gyorsítótár

- hívás

- hívott

- nem tud

- autó

- kártya

- visz

- Folytasd

- eset

- bizonyos

- biztosan

- lánc

- kihívás

- változik

- Változások

- változó

- ellenőrizze

- választás

- A pop-art design, négy időzóna kijelzése egyszerre és méretének arányai azok az érvek, amelyek a NeXtime Time Zones-t kiváló választássá teszik. Válassza a

- Karácsony

- osztály

- kód

- Összeomlás

- COM

- hogyan

- érkező

- megjegyzés

- Hozzászólások

- Companies

- vállalat

- Társaságé

- teljes

- teljesen

- bonyolultság

- összetevő

- kompromisszum

- számítógépek

- számítástechnika

- Vonatkozik

- megállapítja,

- Elítélt

- Kongresszus

- Csatlakozás

- Fontolja

- építése

- kapcsolat

- tartalom

- Hűvös

- tudott

- országok

- Pár

- Tanfolyam

- repedés

- készítette

- hitel

- hitelkártya

- Kereszt

- crypto

- kriptográfiai

- kriptográfia

- kíváncsi

- vevő

- ügyféladatok

- Kiberbiztonság

- sötét

- Sötét anyag

- dátum

- adatbázisok

- találka

- Nap

- üzlet

- Ajánlatok

- évtizedek

- december

- visszafejtése

- Demo

- asztali

- rendeltetési hely

- részletek

- Fejlesztő

- fejlesztők

- Fejlesztés

- eszköz

- DID

- különböző

- dns

- Nem

- Ennek

- domain

- Domain név

- ne

- Ítélve

- Által

- DOT

- kétlem

- le-

- letöltés

- drámaian

- drámaian

- Csepp

- csökkent

- Hatékony

- hatékonyan

- erőfeszítés

- titkosított

- titkosítás

- végrehajtás

- elég

- lényegében

- Még

- végül is

- EVER

- minden

- pontosan

- kiállít

- létező

- létezik

- vár

- magyarázható

- Exploit

- exponenciális

- szem

- igazságos

- hamisítvány

- Esik

- ventilátor

- fantasztikus

- Fájlok

- szűrő

- Végül

- végén

- vezetéknév

- első

- megfelelő

- Rögzít

- következik

- formátum

- szerencsére

- talált

- Péntek

- ból ből

- móka

- funkciók

- vicces

- magfúzió

- jövő

- általános

- generál

- kap

- szerzés

- ajándék

- Ad

- Giving

- Go

- megy

- jó

- nagy

- csapkod

- hacker

- Hang

- történt

- káros

- headline

- itt

- <p></p>

- történelem

- Találat

- tart

- Lyuk

- Ünnep

- remény

- remélve

- FORRÓ

- Hogyan

- How To

- HTTPS

- hatalmas

- ötlet

- azonnal

- fontos

- in

- Más

- incidens

- Beleértve

- hihetetlen

- függetlenül

- index

- mutatók

- információ

- telepíteni

- telepítése

- helyette

- szellemi

- szellemi tulajdon

- Szándék

- érdekelt

- érdekes

- IP

- kérdés

- IT

- ismétlés

- iterációk

- maga

- január

- zsargon

- Munka

- utazás

- Tart

- Kulcs

- kulcsok

- Ismer

- ismert

- keresztnév

- LastPass

- Késő

- indít

- Törvény

- bűnüldözési

- TANUL

- tanulás

- Jogi

- Lets

- bérbeadása

- szint

- élettartam

- linux

- Lista

- Kihallgatás

- kis

- él

- életek

- kiszámításának

- terhelések

- helyileg

- zárt

- log4j

- Hosszú

- néz

- nézett

- keres

- lookup

- Sok

- szerelem

- gép

- gépi tanulás

- Fő

- csinál

- malware

- kezelése

- menedzser

- sok

- sok ember

- mester

- egyező

- Anyag

- max-width

- eszközök

- Memory design

- csupán

- üzenet

- Középső

- esetleg

- pénz

- Hónap

- több

- a legtöbb

- mozgalom

- múzeum

- zene

- zenei

- Meztelen biztonság

- Meztelen biztonsági podcast

- név

- elengedhetetlen

- Szükség

- hálózat

- hálózatok

- Mindazonáltal

- Új

- újév

- hír

- következő

- normális

- rendszerint

- nevezetesen

- nukleáris

- Nukleáris fúzió

- szám

- Nyilvánvaló

- október

- Nem elérhető

- Régi

- ONE

- érdekében

- Más

- Egyéb

- másképp

- saját

- Csomag

- csomag

- fájdalmas

- párok

- rész

- bérletek

- Jelszó

- Password Manager

- jelszavak

- Foltozás

- ösvény

- Paul

- Emberek (People)

- emberek

- Teljesít

- időszak

- telefon

- vedd

- válogatott

- Egyszerű

- tervek

- Plató

- Platón adatintelligencia

- PlatoData

- bőséges

- podcast

- Podcastek

- pont

- méreg

- Pops

- lehetséges

- állás

- Hozzászólások

- erős

- Tippek

- előkészített

- magán

- magánkulcs

- Saját kulcsok

- valószínűleg

- Probléma

- problémák

- folyamat

- Termelés

- Program

- Programok

- projektek

- megfelelően

- ingatlan

- szabadalmazott

- védett

- Bizonyít

- feltéve,

- ellátó

- nyilvános

- nyilvános kulcs

- tesz

- elhelyezés

- Piton

- pytorch

- Kvantum

- kvantum számítógépek

- kvantumszámítás

- kérdés

- gyorsan

- reakció

- Olvass

- Olvasó

- olvasók

- igazi

- valódi üzlet

- ok

- ésszerű

- ajánlott

- ajánlja

- Meggyógyul

- csökkenteni

- Tekintet nélkül

- marad

- eszébe jut

- távoli

- ismétlés

- helyébe

- raktár

- kérni

- kéri

- szükség

- kötelező

- kutatás

- válasz

- visszatérés

- mutatják

- út

- gyökér

- rss

- szabályok

- futás

- futás

- Rozsda

- Mondott

- Eladók

- szkriptek

- keres

- Titkos

- biztonság

- biztosított

- biztosítása

- biztonság

- biztonsági rés

- részes

- Eladási

- elküldés

- Series of

- Szerverek

- Szolgáltatások

- készlet

- beállítás

- beállítások

- felépítés

- kellene

- előadás

- <p></p>

- Csend

- Egyszerű

- egyszerűen

- weboldal

- Csúszik

- lassú

- Füst

- So

- Közösség

- szoftver

- eladott

- néhány

- valami

- valahol

- forrás

- forráskód

- beszélő

- speciális

- különleges

- látványos

- Spot

- Spotify

- négyzet

- stabil

- verem

- állvány

- kezdet

- kezdődött

- Államok

- tartózkodás

- Még mindig

- stóla

- lopott

- tárolni

- memorizált

- Történet

- beküldése

- ilyen

- ráhelyezés

- kínálat

- ellátási lánc

- rendszer

- Vesz

- Beszél

- beszéd

- tech

- Műszaki

- technikák

- Technológia

- megmondja

- feltételek

- A

- törvény

- The Source

- A Vault

- a világ

- azok

- Ott.

- dolog

- dolgok

- Gondolkodás

- gondoltam

- három

- Keresztül

- idő

- alkalommal

- fáradt

- nak nek

- Ma

- mai

- tonna

- is

- szerszám

- eszköztár

- Vonat

- átálláshoz

- utazás

- Fordult

- típusok

- megért

- Egyesült

- Egyesült Államok

- AMERIKAI EGYESÜLT ÁLLAMOK

- egységek

- Frissítések

- frissítve

- URL

- us

- használ

- Felhasználók

- rendszerint

- különféle

- Boltozat

- boltozat

- változat

- látomás

- sebezhetőség

- Várakozás

- kívánatos

- parancs

- Víz

- háló

- webes szolgáltatások

- honlapok

- hét

- hétvége

- Hetek

- Mit

- Mi

- Kerék

- ami

- WHO

- széles körben

- lesz

- ablakok

- csodálkozó

- szavak

- Munka

- dolgozott

- dolgozó

- művek

- világ

- aggódik

- lenne

- X

- év

- év

- te

- A te

- magad

- zephyrnet

![S3 Ep103: Scammers in the Slammer (és más történetek) [Hang + szöveg] S3 Ep103: Scammers in the Slammer (és más történetek) [Hang + szöveg] PlatoBlockchain Data Intelligence. Függőleges keresés. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep103-cover-1200-360x188.png)