Úgy gondoljuk, hogy a legbiztonságosabb mobil kriptotárca az, amelyik felülkerekedik a mobil operációs rendszerben rejlő korlátokon. Például iOS rendszeren az Apple CryptoKit nem támogatja a secp256k1 elliptikus görbe, a Bitcoin, az Ethereum és sok más blokklánc szabványa.

Ez a korlátozás korlátozza a fejlesztőket abban, hogy az eszközök biztonságos elemét használják kulcstárolásra és tranzakció-aláírásra. Ennek eredményeként a mobil kriptopénztárcákat a forró pénztárcák közé sorolják, mivel mindketten csatlakoznak az internethez, és a kriptográfiai algoritmusok szoftveres megvalósításával egy biztonságos elemen kívül írnak alá tranzakciókat.

Ez azt jelenti, hogy a privát kulcsoknak – legalábbis az aláírás során – meg kell jelenniük a sandbox alkalmazáskörnyezet memóriájában. Ez jobban ki van téve a potenciális fenyegetéseknek, mint egy pénztárca, amely biztonságos elemet használ a tranzakciók aláírására.

Annak ellenére, hogy nem tudjuk közvetlenül végrehajtani a biztonságos elemek aláírását, ami fokozott védelmet nyújtana, elköteleztük magunkat amellett, hogy biztosítunk egy nyílt forráskódú mobil kriptopénztárca, amely a biztonságot, az átláthatóságot és a felhasználói felügyeletet helyezi előtérbe.

Biztonsági architektúránk a következőkre készült:

- Több blokklánc támogatása

- Magas entrópiával rendelkező privát kulcsok létrehozása, a kiszámíthatatlanság mértéke, amely növeli a biztonságot

- Használja ki a harcban tesztelt kriptográfiát a felhasználók privát kulcsainak biztonságos titkosításához, kihasználva a mobiltelefonok biztonsági hardverét és az operációs rendszer biztonsági funkcióit

- Fokozott biztonságot kínál a felhasználó által generált jelszóval azoknak a haladó felhasználóknak, akik további titkosítási szintet szeretnének (a visszafejtési kulcs operációs rendszer kulcstartó védelmén felül)

- Hozzon létre szilárd alapot az új kulcskezelési típusok jövőbeli beépítéséhez, mint például a hardveres pénztárcák és az MPC kvórum alapú rendszerek

A nyílt forráskód előnye

Egyik alapvető biztonsági elveként Kraken pénztárca ingyenes és nyílt forráskódú szoftveralatt terjesztik az MIT engedélyt. Az új pénztárca alapjaitól való felépítése során fontos volt számunkra, hogy elősegítsük a nyílt forráskódú és az elosztott ökoszisztémát.

Nyílt forráskód nélkül a Kraken Wallet nagyfokú bizalmat igényelne átláthatóság nélkül. Ez kevesebb védelmet biztosítana az ügyfeleknek; ha akarná, nem tudja egyedül ellenőrizni, módosítani vagy futtatni az ügyfelet. "Ne bízz, ellenőrizd!" nem csupán egy iparági elv, hanem az egyik vezérelvünk.

A nyílt forráskódú szoftverünk két alapvető célt teljesít, amelyeket eredetileg ezzel a termékkel kapcsolatban határoztunk meg: ellenőrizhető, auditálható bizalomminimalizálás:

- Ellenőrizhetőség: Lehetőség annak ellenőrzésére, hogy az ebben a blogbejegyzésben bemutatott biztonsági feltételezések igazak-e. Bárki tud nézd meg a forráskódot hogy konkrétan megértsük, mi történik és mi nem történik ebben a tárcában.

- Audithatóság: Lehetőség van annak ellenőrzésére, hogy biztonsági megvalósításunk eredménye helyes-e, és jelentést készíthetünk, ha nem. Belső és külső csapatokat vontunk be a biztonsági auditok elvégzésére a kiadás előtt. A továbbiakban bárki ellenőrizheti a kódot, és jelentést készíthet a megállapításairól.

Kulcsgenerálás és kulcsimportálás

Bár a React Native hatékony eszköz, nem rendelkezik beépített kriptomodullal. Ennek körüljárására a NodeJS titkosítási moduljának tiszta js implementációját (crypto-browserify) használtuk. A crypto.randomBytes() metódust – amely a kulcsgenerálás során szükséges tényleges véletlenszerű bájtokat generálja – a react-native-get-random-values polifill.

A React-native-get-random-values natív kódot használ az eszközön elérhető Cryptographically Secure Pseudorandom Number Generator (CSPRNG) használatához véletlen számok generálására. Gyakorlatilag minden modern eszközön ezt a véletlenszám-generátort biztonságos hardveres véletlenszám-generátor támogatja.

A pénztárca inicializálása során entrópiát húzunk a CSPRNG-ből, és jól bevált npm csomagok segítségével mnemonikus magmá alakítjuk (BEEP32, BEEP39).

A kulcsokat a BIP39 szabvány szerint konvertálják, tárolják és mutatják be a felhasználónak, amely könnyen menthető mnemonikus módszert kínál interoperabilitással az ökoszisztéma legtöbb pénztárcájához. Az importálási funkció támogatja a BIP39-kompatibilis magok visszanyerését, amelyek a legjobb interoperabilitást biztosítják az ökoszisztémában.

Kulcs service

A Kraken Wallet két titkos értéket – a magot és az emlékeztetőt – és több nem titkos (de még mindig privát) értéket tartalmaz, mint például a pénztárca címe, pénztárca neve és a tranzakciók leírása.

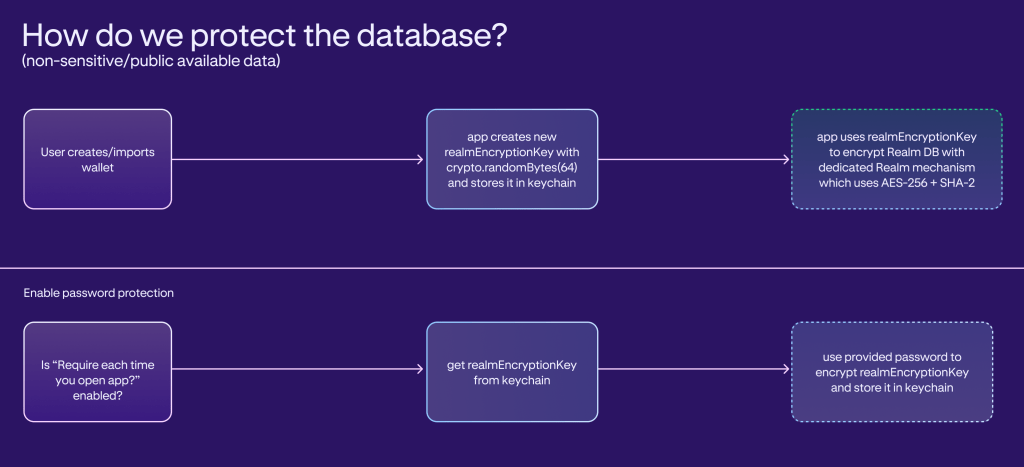

A privát kulcsok anyagát (mag/mnemonia) a Keychain (iOS rendszeren) és a Keystore (Android rendszeren) tárolja. A nyilvános kulcsú anyagok és a nem érzékeny adatok (bővített nyilvános kulcsok, címek és leírások) az alkalmazás titkosított adatbázisában tárolódnak (a Birodalom).

Az adatok védelmére több biztonsági ellenőrzés is létezik:

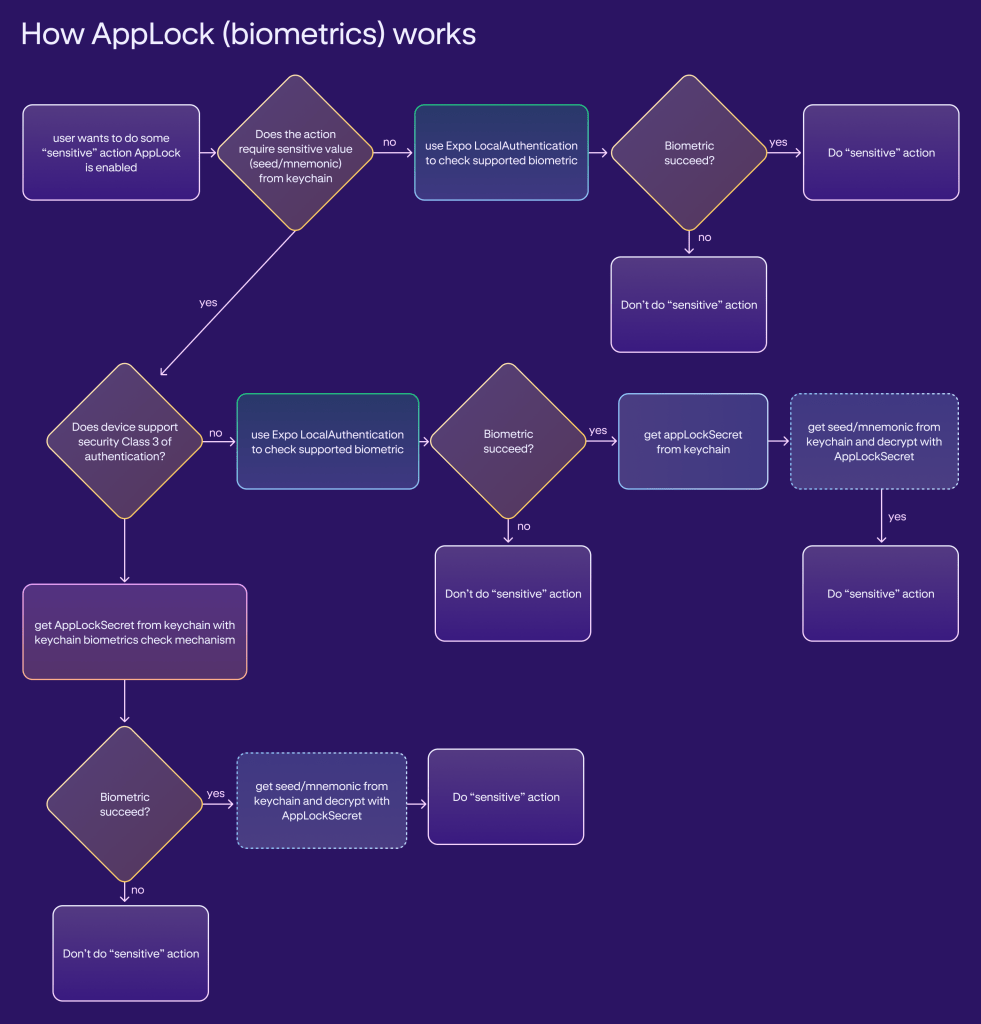

- Alkalmazás zárolása: Véletlenszerűen generált 64 bájtos karakterlánc, amelyet a Kulcstartóban vagy a Kulcstárban tárolnak. A titokhoz való hozzáférést felhasználói jelenléti követelmények – biometrikus vagy jelkódos hitelesítés – védik.

- Jelszó: A felhasználó által biztosított, és nem az eszközön van tárolva. Ehelyett a felhasználónak kézzel kell megadnia a jelszót, amikor az alkalmazás kéri. A pénztárca a kulcstartóban vagy a kulcstárolóban tárolt két jelzővel (is_storage_encrypted és is_seed_encrypted) határozza meg, hogy szükség van-e a jelszóra. Az Argon2 algoritmust kulcs-levezetési függvényként használják.

- Adatbázis titkosítás: Az adatbázis (Realm) nem titkos adatok tárolására szolgál. Az adatokat egy véletlenszerű 64 bájtos kulccsal titkosítják.

- Kizáró mechanizmus: A helytelen jelszó megadása késleltetést vált ki, mielőtt a későbbi jelszókísérletek végrehajthatók. Ez a mechanizmus hatékonyan megakadályozza a brute force jelszótámadásokat. A zárolási paraméterekkel kapcsolatos információk, például a kísérletek száma és a késleltetések időtartama, biztonságosan tárolódnak a kulcstartóban vagy a kulcstárolóban.

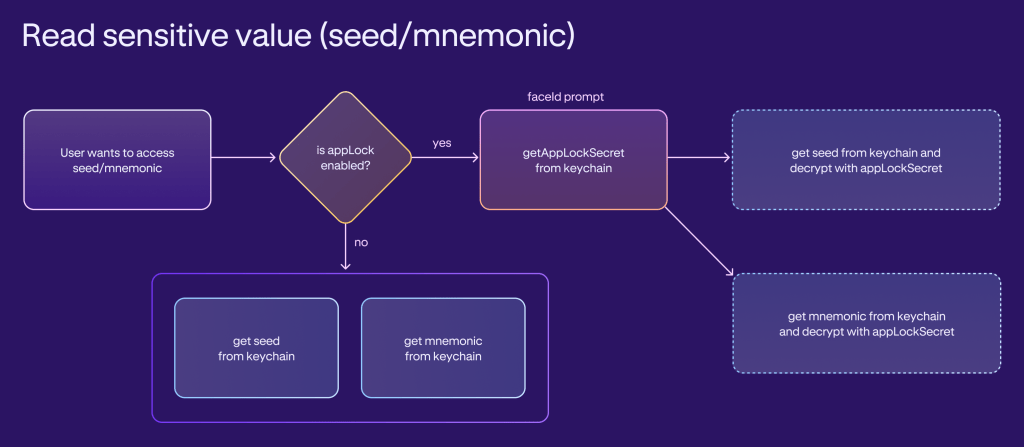

A seed, a mnemonikus és az adatbázis titkosítási kulcs mindig titkosított formában tárolódik

- Ha nincs engedélyezve a védelem: A kezdőkód, az emlékeztető és a Realm titkosítási kulcs közvetlenül a kulcstartóban vagy a kulcstárolóban tárolódik, felhasználói jelenléti hozzáférés-vezérlés nélkül.

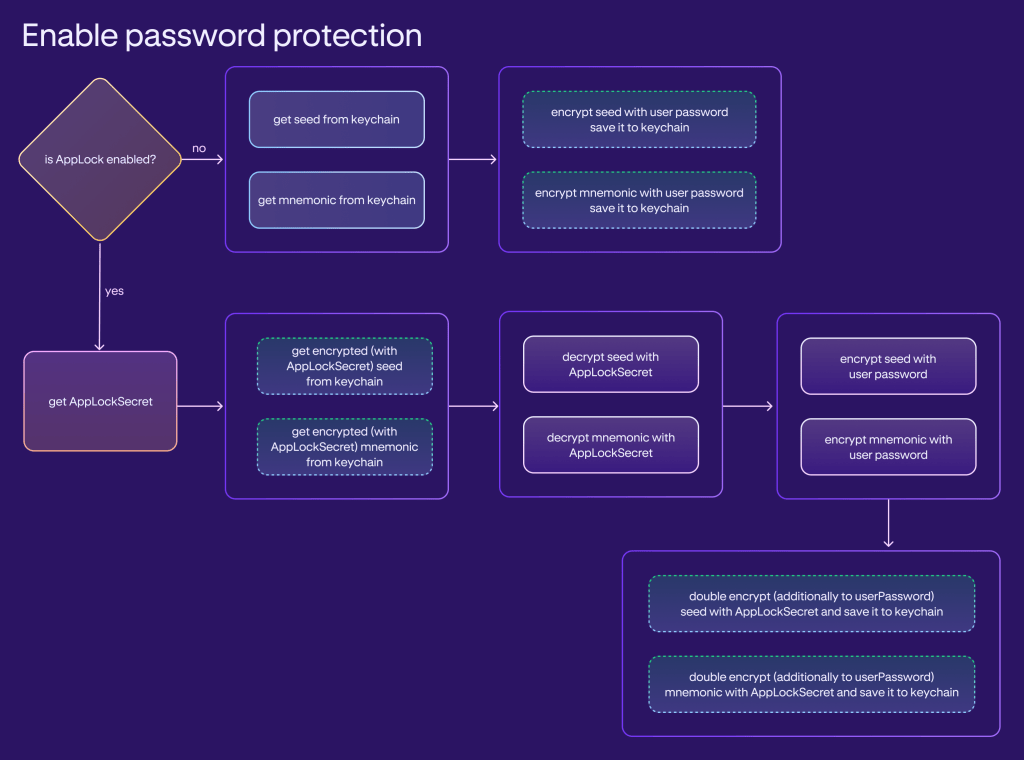

- Ha az alkalmazászár be van kapcsolva: Az emlékeztetőt és a magot először az alkalmazás zárolási titkával titkosítják, majd biztonságosan tárolják a kulcstartóban vagy a kulcstárolóban. A Realm titkosítási kulcs közvetlenül a kulcstartóban vagy a kulcstárolóban is tárolódik.

- Ha a jelszavas védelem engedélyezve van: Az emlékeztető és a seed a jelszóval van titkosítva, míg a Realm titkosítási kulcs csak akkor van titkosítva a jelszóval, ha az is_storage_encrypted igazra van állítva.

- Ha az alkalmazászár és a jelszavas védelem is be van kapcsolva: Az emlékeztető és a seed jelszóval (első) és alkalmazászárral (második) egyaránt titkosítva van. A Realm titkosítási kulcs csak a jelszóval van titkosítva, és csak akkor, ha az is_storage_encrypted értéke igaz.

Kulcshasználat

A seed/mnemonika a kulcstartóban vagy a kulcstárolóban van tárolva, és döntő szerepet játszik a kriptográfiai műveletekben. Amikor új pénztárcacímet kell létrehozni vagy tranzakciót kell aláírni, ebből a magból származtatjuk a szükséges információkat, például a privát kulcsot.

Fontos azonban megjegyezni, hogy a privát kulcsot be kell tölteni a memóriába ezeknél a műveleteknél. Ez a szükségesség a mobiltárcákkal kapcsolatban korábban említett korlátokból és a tranzakció-aláírás biztonságos eleméhez való közvetlen hozzáférés hiányából fakad.

- Tranzakció aláírása (tokenek küldése)

- WalletConnect adataláírás (munkamenetkérések kezelése)

- Új pénztárca hozzáadása

- Testnet láncok engedélyezése (testnet pénztárcák hozzáadása)

- A mnemonika megjelenítése

- A mnemonika ellenőrzése

- Alkalmazászár engedélyezése és letiltása

- A jelszó engedélyezése és letiltása

További biometrikus hitelesítést hajtanak végre a következő funkciókhoz:

- Alkalmazászár engedélyezése

- Minden adat törlése

- Pénztárca (fiók) törlése

- Jelszó engedélyezése vagy letiltása (az alkalmazászár lekérése mellett)

- Az alkalmazás megnyitása

- Az alkalmazás előtérbe helyezése

- Kibővített nyilvános kulcsok megtekintése

- Csatlakozás egy decentralizált alkalmazáshoz (dApp)

Ezenkívül a jelszó megadása szükséges lehet az alkalmazás megnyitásához. A kulcstartót és a kulcstárolót mindig a react-native-keychain csomagolás:

- A burkoló minden elemhez új kulcsot generál a Kulcstartóban vagy a Kulcstárban

- A wrapper felelős a kulcstartó és a kulcstároló megfelelő konfigurációs jelzőinek átadásáért

- A pénztárca mindig kéri a wrappert, hogy állítsa be a zászlókat úgy, hogy az eszközt fel kell oldani a kulcs eléréséhez

- A felhasználói jelenléti (biometrikus) ellenőrzés időalapúra van konfigurálva, és az ellenőrzés 5 másodpercig érvényes; a felhasználói jelenlét ellenőrzése nem történik hozzáférésenként

A titkosítási algoritmus minden elemnél ugyanaz:

- A kulcs az Argon2id segítségével egy NFC-normalizált titokból származik

- Az Argon2id sója az eszköz egyedi azonosítója

- A titkosítási mód AES-GCM

- Az AES inicializálási vektora (IV) 16 véletlenszerű bájt

- Az AES hitelesítési címkéjének 16 bájt hosszúnak kell lennie

Tranzakció aláírása

A kulcstárolásra, biometrikus adatokra és jelszavas védelemre vonatkozó, korábban említett intézkedések mellett a tranzakciók aláírása továbbra is a folyamatos fejlesztés kritikus területe. Első lépésként számos figyelemre méltó intézkedést hajtottunk végre ezen a területen, többek között:

Tranzakció szimuláció

Külső API szolgáltatásokat használunk (pl gömbhal és mások), hogy ellenőrizze a lehetséges „súlyossági” szintet, amelyet egy tranzakció hozhat a felhasználó számára (kockázati pontszám). Ez a lehetséges rosszindulatú tranzakciók (vagy üzenet-aláírás) teljes blokkképernyőjétől a tranzakció aláírása vagy megerősítése előtti figyelmeztetésekig terjed.

Egyéb intézkedések a következők:

- Címellenőrzés, hogy biztosan ne küldjön rossz címre

- Olyan címek, amelyek mindig teljes egészükben láthatók, így biztosítva, hogy a felhasználót ne célozzák meg a címösszetételt körülvevő konkrét támadások

- Hálózatellenőrzés és figyelmeztetések annak biztosítására, hogy a felhasználó ne küldjön rossz hálózatra

- A díjak épsége ellenőrzi, hogy a felhasználó ne fizessen túl egy tranzakcióért

Hálózati adatvédelem

A felhasználók magánéletének és személyes adatainak oly módon történő védelme érdekében, hogy ezek az adatok ne szivárogjanak ki a hálózati kérések során – különösen a harmadik féltől származó szolgáltatások felé – kifejlesztettünk egy API átjárót a proxy kérésekhez. Ez a proxy lehetővé teszi számunkra, hogy ne továbbítsuk a felhasználói kéréseket harmadik fél szolgáltatásainak, és nem fedi fel az ügyfél IP-címét külső vagy nyilvános szolgáltatók számára.

Ez a háttérszolgáltatás alapvetően egy API nyilvános blokklánc-adatok lekérdezésére. A Wallet biztonsági architektúrán belül az a célja, hogy ezt a funkciót egy közös API mögé zárja be az összes blokkláncban, így a Kraken Walletnek nem kell blokklánc-specifikus viselkedést megvalósítania az adatlekérdezéshez.

Ez a háttérszolgáltatás határozza meg ezt a közös API-t. Végül a kéréseket más felekhez küldi, amelyektől lekéri a tényleges adatokat. Nem indexeli magát a blokkláncokat, és nem is tartja fenn az állapotot.

Biztonsági feltételezések

Biztonsági architektúránk néhány kulcsfontosságú feltevésen alapul az optimális védelem érdekében. Feltételezzük:

- A felhasználó eszköze nincs rootolva, és az operációs rendszer sem elavult, és érzékeny a kritikus biztonsági résekre, amelyek hozzáférést biztosíthatnak a támadónak az eszköz memóriájához

- A Keychain vagy Keystore csomag elég erős védelmet nyújt

- A mobil operációs rendszer szilárd sandboxot kínál az alkalmazások folyamatai között, biztosítva, hogy az érzékeny adatokat, például a magokat tartalmazó memóriát megfelelően kezeljék.

További funkciók

- Az alkalmazás azon az elven működik, hogy csak a minimálisan szükséges adatokat tárolja a pénztárca futtatásához

- Az ügyfélen nem használnak harmadik féltől származó analitikai vagy hibajelentési szoftverfejlesztő készleteket (SDK).

- Arra törekszünk, hogy semmilyen adatot ne szivárogtassunk ki harmadik félnek, ezért nem lenne értelme extra adatkövetést beépíteni – ami azt jelenti, hogy nem fog semmilyen elemző vagy hibajelentési szoftvert találni az ügyfélben.

- Az éteren keresztüli frissítések (a szokásos AppStore/Play Store frissítési folyamaton kívül) nem engedélyezettek és nem implementálhatók a kódbázison

- A felhasználó egy olyan összeállított szoftverre számíthat, amelyet nem lehet frissíteni az ő hozzájárulása nélkül

- Tokenek lista és hírnév rendszer

- Annak érdekében, hogy segítsük a felhasználókat a tokenek kezelésében, bevezettünk egy listát és hírnévrendszert, amely a Kraken és más harmadik felek által biztosított eszközökön alapul.

- NFT spam

- A kezdeti erőfeszítés, amelyet folyamatosan fejlesztünk, a spam és a levélszeméttel kapcsolatos támadások észlelése, ahol a spam automatikusan archiválva van a felhasználó mappájában.

Külső biztonsági audit

Saját felügyeleti pénztárcánk biztonságát szigorúan értékelték a Trail of Bits, az iparágban elismert biztonsági könyvvizsgáló cég által végzett audit során. Ez az audit magában foglalta kódbázisunk és kliens architektúránk részletes vizsgálatát, amelynek célja a lehetséges biztonsági rések azonosítása és kezelése.

Az átláthatóság biztosítása és platformunk biztonságába való betekintés biztosítása érdekében az ellenőrzés eredményei nyilvánosan elérhetőek. Ez a nyílt hozzáférés lehetővé teszi a felhasználóknak és az érdeklődőknek, hogy áttekintsék a Trail of Bits által végzett biztonsági elemzés eredményeit. A jelentés fontos forrásként szolgál a bevezetett biztonsági intézkedéseink és a felhasználóink biztonságos környezetének fenntartása iránti elkötelezettségünk megértésében.

A biztonság, az átláthatóság és a felhasználói kontroll előtérbe helyezése

A Kraken Wallet kényes egyensúlyt teremt a kényelem és a robusztus védelem között a platform korlátaival szemben. A mi megközelítésünk mindig az volt, hogy egy interoperábilis pénztárcaszerkezettel kezdjük, amely széles körben elismert. Ez a szilárd alap megalapozza számunkra az innovációt és új képességek hozzáadását, azzal a céllal, hogy felhasználóinknak egy folyamatosan fejlődő, legmagasabb szintű biztonsági megoldást kínáljunk kriptovagyonuk saját őrzésére.

Ezek az anyagok csak általános tájékoztatási célokat szolgálnak, és nem befektetési tanácsok vagy ajánlások vagy felhívások bármely kriptoeszköz vásárlására, eladására, részesedésére vagy birtoklására, vagy bármilyen konkrét kereskedési stratégiába való bekapcsolódásra. A Kraken nem növeli vagy csökkenti az általa elérhetővé tett kriptoeszköz árát, és nem is fog dolgozni. Egyes kriptográfiai termékek és piacok nem szabályozottak, és előfordulhat, hogy Önt nem védik az állami kompenzáció és/vagy a szabályozási védelmi rendszerek. A kriptoeszköz-piacok kiszámíthatatlan természete alapvesztéshez vezethet. Adót kell fizetni bármilyen hozam és/vagy kriptoeszközei értékének növekedése után, ezért adózási helyzetével kapcsolatban független tanácsot kell kérnie. Földrajzi korlátozások vonatkozhatnak.

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- Forrás: https://blog.kraken.com/product/kraken-wallet/kraken-wallet-security

- :van

- :is

- :nem

- :ahol

- $ UP

- 1

- 13

- 16

- a

- képesség

- Rólunk

- hozzáférés

- Fiók

- át

- tényleges

- hozzá

- hozzáadásával

- mellett

- További

- cím

- címek

- címzés

- fejlett

- tanács

- AES

- célzó

- algoritmus

- algoritmusok

- Minden termék

- megengedett

- lehetővé teszi, hogy

- Is

- mindig

- összeg

- an

- elemzés

- analitika

- és a

- android

- bármilyen

- bárki

- api

- app

- Alkalmazás

- alkalmaz

- megközelítés

- építészet

- VANNAK

- TERÜLET

- körül

- AS

- Eszközök

- feltételezések

- At

- támadás

- támadó

- Támadások

- Kísérletek

- könyvvizsgálat

- ellenőrizhető

- könyvvizsgálat

- ellenőrzések

- Auth

- Hitelesítés

- automatikusan

- elérhető

- vissza

- háttal ellátott

- háttér

- Egyenleg

- alapján

- Alapvetően

- BE

- óta

- előtt

- kezdődik

- viselkedés

- mögött

- hogy

- Hisz

- BEST

- között

- biometrikus

- biometrikus hitelesítés

- biometrikus

- Bitcoin

- bitek

- Blokk

- blockchain

- blockchain adatok

- blockchains

- Blog

- támaszok

- mindkét

- hoz

- Épület

- beépített

- de

- megvesz

- by

- TUD

- képességek

- nagybetűs

- óvatosság

- láncok

- kihívások

- ellenőrizze

- Ellenőrzések

- osztályozott

- vásárló

- ügyfél részére

- kód

- codebase

- elkötelezettség

- elkötelezett

- Közös

- összeegyeztethető

- Kárpótlás

- összeállított

- lefolytatott

- Configuration

- konfigurálva

- összefüggő

- korlátok

- tanácsadó

- folyamatos

- ellenőrzés

- ellenőrzések

- kényelem

- megtérít

- átalakított

- kijavítására

- tudott

- Crash

- kritikai

- kritikus

- crypto

- titkosítási biztonság

- Kripto pénztárca

- kripto pénztárcák

- kripto-eszközök

- kriptoeszköz

- kriptográfia

- kriptográfiai

- rejtjelezéssel

- kriptográfia

- DAPP

- dátum

- adatbázis

- decentralizált

- csökkenés

- Annak meghatározása,

- késedelmek

- származik

- Származtatott

- vágy

- részletes

- Érzékelés

- meghatározza

- fejlett

- fejlesztők

- Fejlesztés

- eszköz

- Eszközök

- különböző

- közvetlen

- Közvetlen hozzáférés

- közvetlenül

- megosztott

- nem

- Nem

- domain

- csinált

- ne

- húz

- időtartama

- alatt

- Korábban

- ökoszisztéma

- hatékonyan

- erőfeszítés

- erőfeszítések

- elem

- elemek

- Elliptikus

- felölelt

- titkosítani

- titkosított

- titkosítás

- vegyenek

- elkötelezett

- fokozott

- elég

- biztosítására

- biztosítása

- belépés

- teljességét

- Környezet

- különösen

- Ethereum

- értékelték

- Minden

- vizsgálat

- vár

- kitett

- kiterjedt

- külső

- külön-

- Arc

- Funkció

- kevés

- Találjon

- megállapítások

- Cég

- vezetéknév

- zászlók

- áramlási

- Összpontosít

- következő

- A

- Előre

- Foster

- Alapítvány

- Ingyenes

- ból ből

- Tele

- funkció

- funkciós

- funkcionalitás

- alapvető

- alapok

- jövő

- gateway

- általános

- generál

- generált

- generál

- generáció

- generátor

- földrajzi

- Ad

- cél

- Célok

- Goes

- megy

- Kormány

- biztosít

- Földi

- irányadó

- Kezelés

- hardver

- Hardveres pénztárcák

- Legyen

- segít

- Magas

- tart

- tart

- FORRÓ

- Hogyan

- http

- HTTPS

- azonosító

- if

- végre

- végrehajtás

- végre

- importál

- fontos

- javulás

- javuló

- in

- képtelenség

- tartalmaz

- Beleértve

- hibás

- Növelje

- <p></p>

- független

- index

- ipar

- információ

- velejáró

- kezdetben

- alapvetően

- újít

- Insight

- példa

- helyette

- érdekelt

- belső

- Internet

- Az interoperabilitás

- interoperábilis

- bele

- beruházás

- iOS

- IP

- IT

- tételek

- ITS

- maga

- éppen

- Tart

- tartotta

- Kulcs

- kulcsok

- Kraken

- hiány

- nagy

- vezet

- szivárog

- legkevésbé

- kevesebb

- szint

- szintek

- mint

- korlátozás

- Lista

- lock

- lockout

- le

- készült

- fenntartása

- fenntartása

- csinál

- KÉSZÍT

- rosszindulatú

- kezelése

- sikerült

- vezetés

- kézzel

- sok

- piacok

- anyag

- anyagok

- max-width

- Alapelv

- Lehet..

- eszközök

- intézkedés

- intézkedések

- mechanizmus

- Memory design

- említett

- üzenet

- módszer

- minimalizálása

- minimum

- MIT

- Mobil

- Mód

- modern

- módosítása

- Modulok

- MongoDB

- több

- a legtöbb

- MPC

- többszörös

- kell

- nevek

- bennszülött

- Természet

- Keresse

- elengedhetetlen

- szükségesség

- szükséges

- igények

- hálózat

- Új

- nem

- megjegyezni

- figyelemre méltó

- szám

- számok

- of

- ajánlat

- felajánlás

- Ajánlatok

- on

- ONE

- csak

- nyitva

- nyílt forráskódú

- nyílt forráskód

- nyitás

- működik

- üzemeltetési

- operációs rendszer

- Művelet

- optimálisan

- or

- érdekében

- OS

- Más

- Egyéb

- mi

- elavult

- teljesítmény

- kívül

- csomag

- csomagok

- paraméterek

- különös

- fél

- elhalad

- Múló

- Jelszó

- mert

- Teljesít

- teljesített

- személyes

- személyes adat

- darab

- Hely

- terv

- emelvény

- Plató

- Platón adatintelligencia

- PlatoData

- játszik

- pozíció

- lehetséges

- állás

- potenciális

- erős

- gyakorlatilag

- bemutatott

- korábban

- ár

- alapelv

- elvek

- Előzetes

- fontossági sorrendbe

- magánélet

- magán

- magánkulcs

- Saját kulcsok

- Folyamatok

- gyárt

- Termékek

- Termékek

- védelme

- védett

- védelme

- védelem

- ad

- feltéve,

- szolgáltatók

- biztosít

- amely

- meghatalmazott

- nyilvános

- nyilvános blokklánc

- nyilvános kulcs

- nyilvános kulcsok

- nyilvánosan

- cél

- célokra

- véletlen

- véletlenszerűen generált

- birodalom

- elismert

- Ajánlást

- felépülés

- tekintettel

- szabályos

- szabályozók

- engedje

- maradványok

- jelentést

- Jelentő

- hírnév

- kéri

- szükség

- kötelező

- követelmények

- forrás

- felelős

- korlátozások

- eredményez

- Eredmények

- visszakeresés

- visszatérés

- mutatják

- Kritika

- Kockázat

- erős

- Szerep

- gyökeres

- futás

- só

- azonos

- rendszerek

- pontszám

- Képernyő

- sdks

- Második

- másodperc

- Titkos

- biztonság

- biztosan

- biztonság

- Biztonsági auditok

- Biztonsági intézkedések

- mag

- magok

- Keresnek

- MAGA

- Öngondnokság

- öngondoskodó pénztárca

- elad

- küld

- elküldés

- értelemben

- érzékeny

- szolgálja

- szolgáltatás

- Szolgáltatások

- ülés

- készlet

- Szettek

- számos

- kellene

- <p></p>

- aláírt

- aláírás

- óta

- So

- szoftver

- szoftverfejlesztés

- kérelmezés

- szilárd

- megoldások

- néhány

- forrás

- Sourcing

- spam

- különleges

- kifejezetten

- Színpad

- tét

- standard

- Állami

- szárak

- Lépés

- Még mindig

- tárolás

- tárolni

- memorizált

- tárolása

- Stratégia

- Strikes

- Húr

- erős

- struktúra

- későbbi

- ilyen

- támogatás

- Támogatja

- biztos

- környező

- fogékony

- rendszer

- TAG

- célzott

- adó

- Adózás

- csapat

- testnet

- mint

- hogy

- A

- The Source

- azok

- Őket

- akkor

- Ezek

- ők

- Harmadik

- harmadik felek

- harmadik fél

- ezt

- fenyegetések

- Keresztül

- alkalommal

- nak nek

- tokenek

- szerszám

- felső

- Csomagkövetés

- Kereskedés

- kereskedési stratégia

- nyom

- tranzakció

- Tranzakciók

- Átláthatóság

- igaz

- Bízzon

- kettő

- típusok

- Végül

- alatt

- megért

- megértés

- egyedi

- zárolt

- kiszámíthatatlan

- szabályozatlan

- frissítve

- Frissítés

- frissítése

- upon

- us

- használ

- használt

- használó

- Felhasználók

- használ

- segítségével

- hasznosít

- kihasználva

- érvényes

- érvényesítés

- érték

- Értékek

- igazolható

- ellenőrzése

- látható

- sérülékenységek

- pénztárca

- Pénztárcák

- kívánatos

- volt

- Út..

- we

- Mit

- Mi

- amikor

- bármikor

- mivel

- vajon

- ami

- míg

- WHO

- széles körben

- Wikipedia

- lesz

- val vel

- belül

- nélkül

- Munka

- lenne

- adna

- Rossz

- xyz

- te

- A te

- magad

- zephyrnet