Olvasási idő: 3 jegyzőkönyv

Olvasási idő: 3 jegyzőkönyv

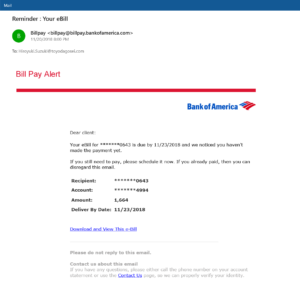

Sokan a számítógépekre és okoseszközökre szorulunk hivatalos, személyes és háztartási feladataink elvégzéséhez. Az előnyök számosak, de az online csalók által jelentett fenyegetés ijesztő hellyé teszi megfelelő tudás és védelem nélkül. A kiberbűnözők rosszindulatú programokat hoznak létre, amelyeket rosszindulatú programoknak neveznek, hogy megfosztsák a jogos felhasználók személyazonosságától és egyéb információiktól.

A rosszindulatú programok segítik ezeket a törvénytelen embereket, hogy rosszindulatú szándékukkal sikeresek legyenek. A rosszindulatú támadások megjelenése óta a jó fiúk részt vesznek az ilyen támadások hatékony leküzdésére szolgáló módszerek megtalálásában, és ez megnyitotta az utat a rosszindulatú programok elemzéséhez és kártevő eltávolítása.

Mi az a rosszindulatú programok elemzése?

A rosszindulatú program a „rosszindulatú szoftverek” szavak egyedüli megfogalmazása. A rosszindulatú program a kiberbűnözők által tervezett különféle típusú rosszindulatú programok gyűjtőfogalma. Napjainkban egyre több online felhasználó válik kibertámadások áldozatává, és a méretüktől eltérő szervezetek is célponttá válnak.

A rosszindulatú programok hátsó ajtón keresztül juthatnak be a számítástechnikai eszközökbe személyes adatok, bizalmas adatok és még sok más ellopása céljából.

Mint fentebb említettük, a malware támadások napról napra folyamatosan növekszik, ezért égető szükség van a rosszindulatú programok elemzésére, hogy megértsük azok típusát, természetét, támadási módszereit stb. A rosszindulatú programok elemzésének két típusa van, a statikus és a dinamikus. Ez a cikk az alábbi témákat tárgyalja:

Miért van rá szükség?

Rosszindulatú programok elemzése arra a folyamatra utal, amellyel az adott kártevő-minták célját és funkcionalitását elemzik és meghatározzák. A rosszindulatú programok elemzéséből kivont információk betekintést nyújtanak a rosszindulatú kódok hatékony észlelési technikájának kifejlesztésébe. Ezenkívül elengedhetetlen szempont a hatékony eltávolító eszközök kifejlesztéséhez, amelyek biztosan működnek kártevő eltávolítása fertőzött rendszeren.

10-15 év előtt, malware elemzés szakértők manuálisan végezték el, és ez időigényes és körülményes folyamat volt. A biztonsági szakértők által elemzett rosszindulatú programok száma lassan, napról-napra nőtt. Ez az igény hatékony malware-elemzési eljárásokhoz vezetett.

A rosszindulatú programok elemzésének típusai

#Static Analysis

A statikus elemzés, más néven statikus kódelemzés, egy szoftverhibakeresési folyamat a kód vagy program végrehajtása nélkül. Más szóval, a kód vizsgálata vagy a program végrehajtása nélkül vizsgálja meg a kártevőt. A statikus rosszindulatú programok elemzésének technikái egy program különféle reprezentációin implementálhatók. A technikák és eszközök azonnal felfedezik, hogy egy fájl rosszindulatú-e vagy sem. Ezután a funkcionalitására vonatkozó információk és egyéb műszaki mutatók segítenek az egyszerű aláírások létrehozásában.

A forráskód segítséget nyújt a statikus elemző eszközöknek a memóriasérülési hibák felkutatásában és az adott rendszer modelljeinek pontosságának ellenőrzésében.

#Dinamikus elemzés

A dinamikus elemzés rosszindulatú programokat futtat, hogy megvizsgálja a viselkedését, megismerje a működését és felismerje a technikai mutatókat. Ha mindezen részleteket megszerezzük, akkor azokat az észlelési aláírásokban használják fel. A megjelenő műszaki mutatók a hálózaton vagy a számítógépen található IP-címeket, tartományneveket, fájl elérési útjait, további fájlokat, rendszerleíró kulcsokat tartalmazhatnak.

Ezenkívül azonosítja és megkeresi a kommunikációt a támadó által vezérelt külső szerverrel. Ennek szándéka magában foglalhatja a parancs- és vezérlési célok nullázását vagy további rosszindulatú programok letöltését. Ez összefüggésbe hozható a manapság elterjedt dinamikus rosszindulatú szoftverekkel vagy automatizált sandbox-elemző motorokkal.

#fenyegetéselemzés

A fenyegetéselemzés egy folyamatban lévő folyamat, amely segít azonosítani a rosszindulatú szoftverek példáit. Mivel a hackerek rendszeresen visszaállítják a hálózati infrastruktúrát, nyilvánvaló, hogy szem elől tévesztik a különféle szereplők által folyamatosan használt és frissített eszközöket. A rosszindulatú programcsalád elemzésétől kezdve ennek a folyamatnak a középpontjában a sebezhetőségek, a kihasználások, a hálózati infrastruktúra, a további rosszindulatú programok és az ellenfelek feltérképezése áll.

Mit kínál a Comodo?

Comodo Valkyrie is an effective file verdict system. Besides the traditional signature-based rosszindulatú programok észlelése techniques which focuses very little on rigorous investigation patterns, the Comodo Valkyrie conducts numerous investigations using run-time behavior and hundreds of features from a file. The accumulated data is used to warn users against malware which go undetected by classic Anti-Virus Termékek. Ha többet szeretne megtudni a Comodo Valkyrie-ről, látogasson el hivatalos oldalunkra!

Kapcsolódó források:

-

- Webhely-ellenőrző

- Link-ellenőrző vírus

- Ellenőrizze a webhely biztonságát

- Biztonságos webhely-ellenőrző

- Sebezhetőségi szkenner

- Ellenőrizze a Webhely biztonságát

- Rosszindulatú programok eltávolító eszközei

- Weboldal Malware Scanner

- A legjobb webhelybiztonsági szoftver

- DDoS Attack Forces Wikipédia Offline

- Website Security

- WordPress biztonság

- Webhely-sebezhetőség-ellenőrző

- Weboldal biztonsági támadásai

- Weboldal rosszindulatú programok eltávolítása

- Ingyenes weboldal tárhely

- Webhely biztonsági mentése

- Webhely állapota

- Webhely biztonsági ellenőrzés

- WordPress rosszindulatú programok eltávolítása

- ITIL

- Weboldal Down Checker

- Domain feketelista ellenőrzése

- Link-ellenőrző vírus

- Malware Website Scan

- DNS előzmények

- Link beolvasása

- Weboldal szkennelés

- Felügyelt észlelés és válasz (MDR)

- Webes biztonsági bejelentkezés

INGYENES PRÓBA INDÍTÁSA INGYEN SZEREZZE MEG AZONNALI BIZTONSÁGI EREDMÉNYKÁRTYÁT

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- Platoblockchain. Web3 metaverzum intelligencia. Felerősített tudás. Hozzáférés itt.

- Forrás: https://blog.comodo.com/malware/different-techniques-for-malware-analysis/

- 10

- 15 év

- a

- Rólunk

- felett

- Felgyülemlett

- pontosság

- További

- Ezen kívül

- címek

- ellen

- Minden termék

- elemzés

- és a

- cikkben

- megjelenés

- támadás

- Támadó

- Támadások

- Automatizált

- hátsó ajtó

- alap

- egyre

- Kezdet

- hogy

- Előnyök

- Blog

- hívott

- központú

- klasszikus

- kód

- megalkotta

- Közös

- közlés

- teljes

- számítógép

- számítógépek

- számítástechnika

- Magatartás

- magatartások

- állandóan

- ellenőrzés

- vesztegetés

- Számláló

- teremt

- cyber

- Cyber Attackek

- kiberbűnözők

- napi

- dátum

- nap

- minden bizonnyal

- Kereslet

- függő

- tervezett

- részletek

- Érzékelés

- eltökélt

- fejlesztése

- Eszközök

- szörnyű

- felfedez

- domain

- DOMAIN NEVEK

- le-

- letöltés

- dinamikus

- Hatékony

- hatékonyan

- hatékony

- alakult

- Motorok

- belépés

- alapvető

- stb.

- esemény

- megvizsgálja

- vizsgálva

- végrehajtó

- szakértők

- hasznosítja

- kitett

- külső

- család

- Jellemzők

- filé

- Fájlok

- megtalálása

- hibái

- koncentrál

- erők

- talált

- csalók

- Ingyenes

- ból ből

- funkcionalitás

- kap

- adott

- Go

- jó

- hackerek

- segít

- segít

- itt

- háztartás

- Hogyan

- How To

- HTTPS

- Több száz

- azonosítani

- Identitás

- végre

- in

- Más

- növekvő

- mutatók

- információ

- Infrastruktúra

- meglátások

- azonnali

- A szándék

- Szándék

- vizsgálat

- Laboratóriumi vizsgálatok eredményei

- vonja

- részt

- IP

- IP-címeket

- IT

- kulcsok

- Ismer

- tudás

- TANUL

- Led

- kis

- helyszínek

- veszít

- csinál

- malware

- kézzel

- sok

- térképészet

- max-width

- MDR

- Memory design

- említett

- módszerek

- mód

- modellek

- több

- nevek

- Természet

- Szükség

- hálózat

- szám

- számos

- kapott

- Nyilvánvaló

- Ajánlatok

- hivatalos

- online

- szervezetek

- Más

- ösvény

- minták

- Emberek (People)

- Teljesít

- személyes

- PHP

- Hely

- Plató

- Platón adatintelligencia

- PlatoData

- eljárások

- folyamat

- Termékek

- Program

- Programok

- megfelelő

- védelem

- ad

- biztosít

- cél

- célokra

- elismerik

- kifejezés

- iktató hivatal

- rendszeresen

- összefüggő

- eltávolítás

- jelentést

- kötelező

- Tudástár

- válasz

- megszabadít

- szigorú

- Biztonság

- sandbox

- scorecard

- biztonság

- Látás

- aláírások

- Egyszerű

- óta

- weboldal

- Méret

- Lassan

- okos

- So

- szoftver

- forrás

- forráskód

- sikerül

- ilyen

- rendszer

- célzott

- Műszaki

- technikák

- A

- az információ

- azok

- fenyegetés

- idő

- időigényes

- nak nek

- Ma

- szerszámok

- hagyományos

- típusok

- esernyő

- megért

- frissítve

- us

- Felhasználók

- VALKYRIE

- különféle

- vállalkozás

- Ítélet

- ellenőrzése

- áldozatok

- sérülékenységek

- sebezhetőség

- módon

- weboldal

- A honlap biztonsága

- üdvözölte

- Mit

- Mi

- vajon

- ami

- Wikipedia

- lesz

- nélkül

- szó

- szavak

- év

- te

- A te

- zephyrnet