A generatív mesterséges intelligencia (AI) alkalmazásai, amelyek nagy nyelvi modellek (LLM) köré épültek, bebizonyították, hogy képesek gazdasági értéket teremteni és felgyorsítani a vállalkozások számára. Az alkalmazások példái közé tartozik társalgási keresés, ügyfélszolgálati ügynök segítsége, ügyfélszolgálati elemzés, önkiszolgáló virtuális asszisztensek, chatbots, gazdag média generáció, tartalom moderálása, kódoló társak a biztonságos, nagy teljesítményű szoftverfejlesztés felgyorsítására, mélyebb betekintést nyerhet a multimodális tartalomforrásokból, a szervezet biztonsági vizsgálatainak és mérséklésének felgyorsítása, és még sok más. Sok ügyfél útmutatást keres a biztonság, az adatvédelem és a megfelelőség kezeléséhez, miközben generatív AI-alkalmazásokat fejleszt. Az LLM sebezhetőségeinek, fenyegetéseinek és kockázatainak megértése és kezelése a tervezési és architektúra fázisában segít a csapatoknak a generatív mesterséges intelligencia által nyújtott gazdasági és termelékenységi előnyök maximalizálására összpontosítani. A kockázatok tudatosítása elősegíti az átláthatóságot és a generatív mesterségesintelligencia-alkalmazásokba vetett bizalmat, elősegíti a fokozott megfigyelhetőséget, segít a megfelelőségi követelmények teljesítésében, és megkönnyíti a vezetők tájékozott döntéshozatalát.

Ennek a bejegyzésnek az a célja, hogy a mesterséges intelligencia és a gépi tanulás (ML) mérnökei, adattudósai, megoldástervezői, biztonsági csapatai és más érdekelt felek olyan közös mentális modellel és keretrendszerrel rendelkezzenek, amellyel a legjobb biztonsági gyakorlatokat alkalmazhatják, lehetővé téve az AI/ML csapatok mozgását. gyors anélkül, hogy a biztonságot a sebességért lecserélné. Ez a bejegyzés konkrétan segíteni kíván az AI/ML- és adattudósoknak, akik korábban nem ismerkedtek a biztonsági elvekkel, hogy megértsék az alapvető biztonsági és adatvédelmi bevált gyakorlatokat az LLM-eket használó generatív mesterségesintelligencia-alkalmazások fejlesztésével összefüggésben. Megvitatjuk azokat a gyakori biztonsági aggályokat is, amelyek alááshatják a mesterséges intelligencia iránti bizalmat, ahogyan azt a Open Worldwide Application Security Project (OWASP) a 10 legjobb LLM alkalmazások számára, és bemutatja, hogyan használhatja az AWS-t a biztonsági testtartás és a magabiztosság növelésére, miközben innovatív a generatív AI-val.

Ez a bejegyzés három irányított lépést tartalmaz a kockázatkezelési stratégiák kidolgozásához, miközben generatív AI-alkalmazásokat fejlesztenek LLM-ekkel. Először az LLM-megoldások megvalósításából, telepítéséből és használatából eredő sebezhetőségeket, fenyegetéseket és kockázatokat vizsgáljuk meg, és útmutatást adunk a biztonság szem előtt tartásával kapcsolatos innováció megkezdéséhez. Ezt követően megvitatjuk, hogy a biztonságos alapra építés miként elengedhetetlen a generatív mesterséges intelligencia számára. Végül ezeket összekapcsoljuk egy példa LLM-munkaterheléssel, hogy leírjuk a bizalmi határokon átnyúló, mélyreható védelmi biztonságot nyújtó építkezés megközelítését.

A bejegyzés végére, Az AI/ML mérnökök, adattudósok és biztonságtudatos technológusok képesek lesznek stratégiákat azonosítani, amelyekkel réteges védelmet építhetnek ki generatív AI-alkalmazásaik számára, megérthetik, hogyan lehet az OWASP Top 10-et az LLM-ek biztonsági aggályaival leképezni néhány megfelelő vezérlőelemre, és alapismereteket építhetnek fel a következő legnépszerűbb AWS-ügyfélkérdések megválaszolása alkalmazásaikhoz:

- Melyek azok a gyakori biztonsági és adatvédelmi kockázatok, amelyek az LLM-eken alapuló generatív mesterséges intelligencia használatának az alkalmazásaimban való használatából fakadnak, amelyekre leginkább hatással tudok lenni ezzel az útmutatóval?

- Milyen módokon implementálható a biztonsági és adatvédelmi szabályozás a generatív AI LLM-alkalmazások fejlesztési életciklusában az AWS-en?

- Milyen működési és műszaki bevált gyakorlatokat integrálhatok abba, ahogyan a szervezetem generatív AI LLM-alkalmazásokat épít a kockázatok kezelése és az LLM-eket használó generatív AI-alkalmazások iránti bizalom növelése érdekében?

Javítsa a biztonsági eredményeket a generatív AI fejlesztése során

Az LLM-eket használó generatív mesterségesintelligencia innovációhoz a biztonság szem előtt tartásával kell kezdeni a szervezeti rugalmasság fejlesztése, a biztonságos alapokra építés, valamint a biztonság integrálása a mélyreható védelmi megközelítéssel. A biztonság a megosztott felelősség Az AWS és az AWS ügyfelek között. Az AWS Shared Responsibility Model összes elve alkalmazható a generatív AI-megoldásokra. Az LLM-megoldások kidolgozásakor frissítse az AWS megosztott felelősségi modelljének megértését, mivel az az infrastruktúrára, szolgáltatásokra és adatokra vonatkozik.

Kezdje a biztonság szem előtt tartásával a szervezeti rugalmasság fejlesztése érdekében

Kezdje a biztonságot szem előtt tartva, hogy szervezeti rugalmasságot fejlesszen olyan generatív AI-alkalmazások fejlesztéséhez, amelyek megfelelnek a biztonsági és megfelelőségi célkitűzéseknek. A szervezeti reziliencia támaszkodik és kiterjeszti a a rugalmasság meghatározása az AWS jól felépített keretrendszerében egy szervezetnek a zavarokból való kilábalási képességének bevonása és felkészítése. Vegye figyelembe biztonsági helyzetét, irányítását és működési kiválóságát, amikor felméri a generatív mesterséges intelligencia fejlesztésére való általános készséget az LLM-ekkel, valamint szervezeti rugalmasságát a lehetséges hatásokkal szemben. Ahogy a szervezete előrehalad az olyan feltörekvő technológiák használatában, mint a generatív mesterséges intelligencia és az LLM-ek, az általános szervezeti rugalmasságot a többrétegű védekező stratégia sarokkövének kell tekinteni, hogy megvédje az eszközöket és az üzletágakat a nem kívánt következményektől.

A szervezeti rugalmasság alapvetően fontos az LLM alkalmazások esetében

Bár minden kockázatkezelési program profitálhat a rugalmasságból, a szervezeti rugalmasság lényegesen fontos a generatív mesterséges intelligencia szempontjából. Az LLM-alkalmazások OWASP által azonosított 10 legfontosabb kockázata közül öt az építészeti és működési ellenőrzések meghatározásán és azok szervezeti szintű érvényesítésén alapul a kockázatkezelés érdekében. Ez az öt kockázat a nem biztonságos kimenetkezelés, az ellátási lánc sebezhetősége, az érzékeny információk nyilvánosságra hozatala, a túlzott ügynökség és a túlzott bizalom. Kezdje el növelni a szervezeti rugalmasságot úgy, hogy szocializálja csapatait, hogy az AI-t, az ML-t és a generatív mesterségesintelligencia-biztonságot alapvető üzleti követelménynek és elsődleges prioritásnak tekintsék a termék teljes életciklusa során, az ötlettől a kutatásig, az alkalmazás fejlesztéséig, telepítéséig és használat. A tudatosság mellett a csapatoknak lépéseket kell tenniük annak érdekében, hogy figyelembe vegyék a generatív mesterséges intelligenciát az irányítás, a biztosítás és a megfelelőség ellenőrzési gyakorlata során.

Szervezeti rugalmasság kialakítása a generatív AI köré

A szervezetek elkezdhetik alkalmazni azokat a módszereket, amelyekkel kiépíthetik szervezeteiken belül az AI/ML és a generatív mesterségesintelligencia-biztonság kapacitását és képességeit. Kezdje a meglévő biztonsági, szavatossági, megfelelőségi és fejlesztési programjainak kiterjesztésével, hogy figyelembe vegye a generatív AI-t.

A szervezeti mesterséges intelligencia, az ML és a generatív mesterségesintelligencia-biztonság öt kulcsfontosságú területe a következő:

- Ismerje meg az AI/ML biztonsági környezetet

- Különböző perspektívák beépítése a biztonsági stratégiákba

- Tegyen proaktív lépéseket a kutatási és fejlesztési tevékenységek biztosítása érdekében

- Igazítsa az ösztönzőket a szervezeti eredményekhez

- Készüljön fel reális biztonsági forgatókönyvekre az AI/ML és a generatív mesterséges intelligencia területén

Fejlesszen ki fenyegetési modellt a generatív mesterséges intelligencia életciklusa során

A generatív mesterséges intelligencia segítségével építkező szervezeteknek a kockázatkezelésre kell összpontosítaniuk, nem pedig a kockázatok megszüntetésére, és bele kell foglalniuk fenyegetés modellezése és üzletmenet-folytonossági tervezés a generatív AI-munkaterhelések tervezése, fejlesztése és működtetése. Dolgozzon vissza a generatív mesterséges intelligencia éles használatától azáltal, hogy minden alkalmazáshoz egy fenyegetési modellt dolgoz ki, amely hagyományos biztonsági kockázatokat, valamint generatív mesterségesintelligencia-specifikus kockázatokat használ. Egyes kockázatok elfogadhatók lehetnek az Ön vállalkozása számára, és egy fenyegetésmodellezési gyakorlat segíthet a vállalatának azonosítani, hogy mi az Ön elfogadható kockázati étvágya. Például előfordulhat, hogy vállalkozása nem igényel 99.999%-os rendelkezésre állást egy generatív AI-alkalmazáson, így a helyreállításhoz kapcsolódó további helyreállítási idő AWS biztonsági mentés val vel Amazon S3 gleccser elfogadható kockázatot jelenthet. Ezzel szemben a modellben szereplő adatok rendkívül érzékenyek és erősen szabályozottak lehetnek, ezért eltérhetnek AWS kulcskezelési szolgáltatás (AWS KMS) ügyfél által kezelt kulcs (CMK) forgatása és használata AWS hálózati tűzfal elfogadhatatlan kockázatot jelenthet a TLS (Transport Layer Security) érvényre juttatása a be- és kimenő forgalomra az adatszivárgás elleni védelem érdekében.

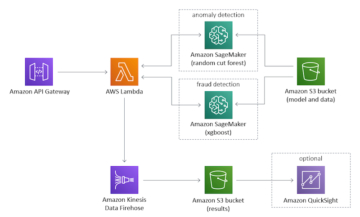

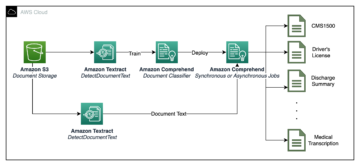

Értékelje a generatív AI-alkalmazás éles környezetben való használatának kockázatait (inherens vs. maradék), hogy azonosítsa a megfelelő alap- és alkalmazásszintű vezérlőket. Tervezze meg a termelési biztonsági események és szolgáltatási zavarok visszaállítását és helyreállítását, mint például az azonnali befecskendezés, a betanítási adatok mérgezése, a modell szolgáltatásmegtagadása és a modelllopás, és határozza meg az alkalmazási követelmények meghatározásakor használni kívánt enyhítő intézkedéseket. A bevezetendő kockázatok és ellenőrzések megismerése segít meghatározni a legjobb megvalósítási megközelítést egy generatív AI-alkalmazás felépítéséhez, és információkkal látja el az érdekelt feleket és a döntéshozókat a kockázatokkal kapcsolatos megalapozott üzleti döntések meghozatalához. Ha nem ismeri az AI és az ML általános munkafolyamatát, kezdje az áttekintéssel 7 módszer a gépi tanulási munkaterhelések biztonságának javítására a hagyományos AI/ML-rendszerekhez szükséges biztonsági ellenőrzések ismerete.

Csakúgy, mint bármely ML-alkalmazás felépítése, a generatív AI-alkalmazások létrehozása is magában foglalja a kutatási és fejlesztési életciklus-szakaszok sorozatát. Érdemes áttekinteni a AWS Generative AI Security Scoping Matrix hogy segítsen felépíteni egy mentális modellt, amely megérti azokat a kulcsfontosságú biztonsági szabályokat, amelyeket figyelembe kell vennie attól függően, hogy melyik generatív AI-megoldást választja.

Az LLM-eket használó generatív AI-alkalmazások fejlesztése és üzemeltetése általában a következő sorrendben történik:

- Jelentkezési követelmények – Határozza meg a felhasználási esetek üzleti céljait, követelményeit és sikerkritériumait

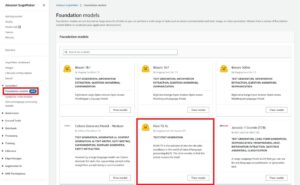

- Modell kiválasztása – Válasszon olyan alapmodellt, amely megfelel a használati eset követelményeinek

- Modell adaptáció és finomhangolás – Készítse elő az adatokat, mérnöki utasításokat, és finomhangolja a modellt

- Modell értékelés – Értékelje az alapozási modelleket használati esetspecifikus mérőszámokkal, és válassza ki a legjobban teljesítő modellt

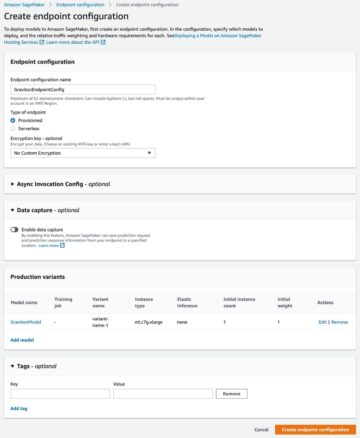

- Telepítés és integráció – Telepítse a kiválasztott alapmodellt optimalizált infrastruktúráján, és integrálja generatív AI-alkalmazásával

- Alkalmazásfigyelés – Az alkalmazás és a modell teljesítményének nyomon követése a kiváltó okok elemzése érdekében

Gondoskodjon arról, hogy a csapatok megértsék a biztonság kritikus természetét a szoftverfejlesztési életciklus tervezési és architektúrájának részeként az 1. napon. Ez azt jelenti, hogy meg kell beszélni a biztonságot a verem és az életciklus minden rétegében, és a biztonságot és az adatvédelmet úgy kell pozícionálni, mint az üzleti célok elérését. Az LLM-alkalmazás elindítása előtt tervezze meg a fenyegetéseket, és fontolja meg, hogy a modelladaptációhoz és finomhangoláshoz felhasznált adatok és információk garantálják-e az ellenőrzések megvalósítását a kutatási, fejlesztési és képzési környezetben. A minőségbiztosítási tesztek részeként vezessen be szintetikus biztonsági fenyegetéseket (például a képzési adatok megmérgezésének kísérletét vagy az érzékeny adatok rosszindulatú azonnali tervezéssel történő kinyerésének kísérletét), hogy rendszeres időközönként tesztelje védekezését és biztonsági helyzetét.

Ezenkívül az érdekelt feleknek következetes felülvizsgálati ütemet kell kialakítaniuk az éles mesterséges intelligencia, az ML és a generatív mesterséges intelligencia munkaterhelésére vonatkozóan, és a bevezetés előtt meg kell határozniuk a szervezeti prioritást az emberi és gépi irányítás és a hibák közötti kompromisszumok megértésére. Ezen kompromisszumok érvényesítése és biztosítása a telepített LLM alkalmazásokban növeli a kockázatcsökkentés sikerének valószínűségét.

Építsen generatív AI-alkalmazásokat biztonságos felhőalapokra

Az AWS-nél a biztonság a legfőbb prioritásunk. Az AWS a legbiztonságosabb globális felhő-infrastruktúra, amelyre az alkalmazások és a munkaterhelések építhetők, migrálhatók és kezelhetők. Ezt a több mint 300 felhőalapú biztonsági eszközből álló mély készletünk és ügyfeleink millióinak bizalma támasztja alá, beleértve a biztonság szempontjából leginkább érzékeny szervezeteket, például a kormányzatot, az egészségügyet és a pénzügyi szolgáltatásokat. Ha generatív mesterségesintelligencia-alkalmazásokat készít LLM-ekkel az AWS-en, akkor biztonsági előnyökre tehet szert biztonságos, megbízható és rugalmas AWS felhőalapú számítástechnikai környezet.

Használjon AWS globális infrastruktúrát a biztonság, az adatvédelem és a megfelelőség érdekében

Amikor adatigényes alkalmazásokat fejleszt az AWS-en, profitálhat az AWS globális régió infrastruktúrájából, amelyet úgy terveztek meg, hogy az alapvető biztonsági és megfelelőségi követelményeinek megfelelő képességeket biztosítson. Ezt erősíti a mi AWS digitális szuverenitási ígéret, elkötelezettségünk amellett, hogy a felhőben elérhető legfejlettebb szuverenitásvezérlőket és -szolgáltatásokat kínáljuk Önnek. Elkötelezettek vagyunk amellett, hogy bővítsük képességeinket, hogy lehetővé tegyük Önnek, hogy megfeleljen az Ön igényeinek digitális szuverenitás igényeinek, anélkül, hogy kompromisszumot kellene kötni az AWS Cloud teljesítményében, innovációjában, biztonságában vagy méretében. A biztonsági és adatvédelmi bevált gyakorlatok megvalósításának egyszerűsítése érdekében fontolja meg referenciatervek és infrastruktúra használatát kódforrásként, például a AWS biztonsági referenciaarchitektúra (AWS SRA) és a AWS Privacy Reference Architecture (AWS PRA). Olvasson többet a adatvédelmi megoldások kidolgozása, tervezett szuverenitásés megfelelés az AWS-nek és használjon olyan szolgáltatásokat, mint pl AWS konfig, AWS Artifactés AWS Audit Manager adatvédelmi, megfelelőségi, auditálási és megfigyelhetőségi igényeinek támogatására.

Ismerje meg biztonsági helyzetét az AWS jól felépített és Cloud Adoption Frameworks segítségével

Az AWS több éves tapasztalat alapján kifejlesztett legjobb gyakorlati útmutatást nyújt, és támogatja az ügyfeleket felhőkörnyezetük megtervezésében. AWS jól felépített keretrendszer valamint a felhőtechnológiákból származó üzleti érték megvalósítása során a AWS Cloud Adoption Framework (AWS CAF). Ismerje meg a mesterséges intelligencia, az ML és a generatív AI-munkaterhelések biztonsági helyzetét a jól felépített keretrendszer áttekintésével. A felülvizsgálatok olyan eszközökkel végezhetők el, mint a AWS jól felépített eszköz, vagy az AWS csapata segítségével keresztül AWS vállalati támogatás. Az AWS jól felépített eszköz automatikusan integrálja a betekintést ból ből AWS Megbízható Tanácsadó annak értékelésére, hogy milyen bevált gyakorlatok léteznek, és milyen lehetőségek vannak a funkcionalitás és a költségoptimalizálás javítására. Az AWS jól megtervezett eszköz testreszabott objektíveket is kínál bizonyos bevált gyakorlatokkal, mint például a Gépi tanulási objektív hogy rendszeresen mérje fel architektúráját a legjobb gyakorlatokhoz képest, és azonosítsa a fejlesztendő területeket. Ellenőrizze utazását az értékmegvalósítás és a felhőérettség felé vezető úton annak megértésével, hogy az AWS-ügyfelek hogyan alkalmaznak stratégiákat a szervezeti képességek fejlesztésére AWS Cloud Adoption Framework for Artificial Intelligence, Machine Learning és Generative AI. Előnyös lehet az általános felhőalapú felkészültség megértésében is, ha részt vesz egy AWS Cloud Readiness Assessment. Az AWS további lehetőségeket kínál az elköteleződéshez – kérdezze meg az AWS-fiókkal foglalkozó csapatát, hogy többet megtudjon arról, hogyan kezdje meg a Generatív AI Innovációs Központ.

Fokozza fel a biztonságot és az AI/ML tanulást a legjobb gyakorlatokra vonatkozó útmutatás, képzés és tanúsítás segítségével

Az AWS emellett ajánlásokat is készít A biztonság, személyazonosság és megfelelőség bevált gyakorlatai és a AWS biztonsági dokumentáció hogy segítsen azonosítani a képzési, fejlesztési, tesztelési és működési környezetek biztosításának módjait. Ha még csak most kezdi, merüljön el mélyebben a biztonsági képzésben és a minősítésben, fontolja meg a következővel való kezdést Az AWS biztonsági alapjai és a AWS biztonsági tanulási terv. Használhatja a AWS biztonsági érettségi modell segít megtalálni és rangsorolni a legjobb tevékenységeket az AWS érettségi különböző szakaszaiban, kezdve a gyors győzelemtől az alapozó, hatékony és optimalizált szakaszokon keresztül. Miután Ön és csapatai alapvető ismeretekkel rendelkeznek az AWS biztonságáról, erősen javasoljuk az áttekintést Hogyan közelítsük meg a fenyegetés modellezését majd fenyegetésmodellezési gyakorlatot vezet a csapataival kezdve a Veszélymodellezés építőknek műhely tréning program. Sok más is van AWS biztonsági képzési és tanúsítási források rendelkezésre álló.

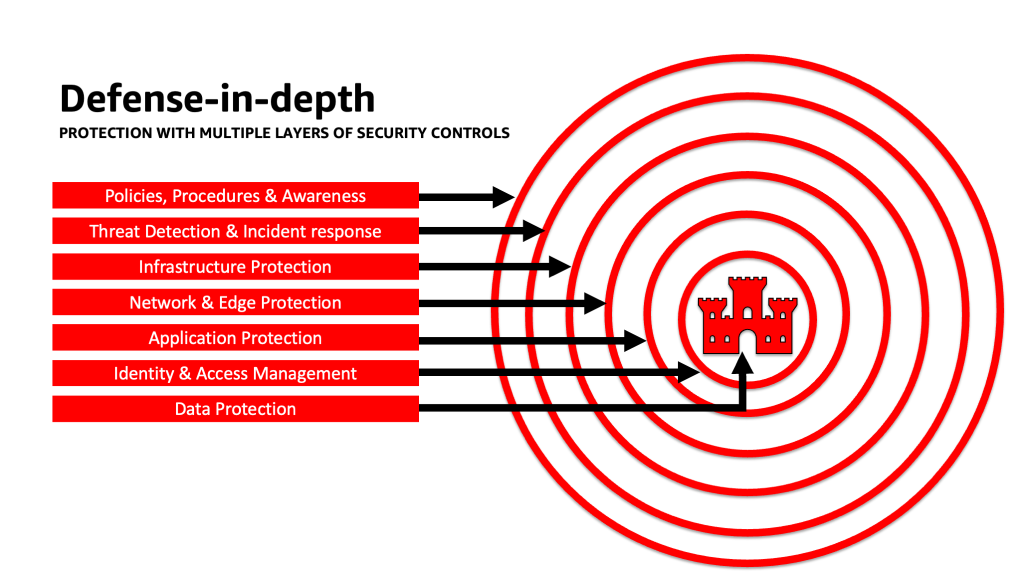

Alkalmazzon mélyreható védelmi megközelítést a biztonságos LLM alkalmazásokhoz

A mélyreható védelmi megközelítés alkalmazása a mesterséges intelligencia generatív munkaterhelésére, adataira és információira segíthet megteremteni a legjobb feltételeket üzleti céljai eléréséhez. A mélyreható védelmi biztonsági bevált gyakorlatok csökkentik a munkaterheléssel járó gyakori kockázatokat, segítve Önt és csapatait a generatív mesterségesintelligencia-innováció felgyorsításában. A mélyreható védelmi stratégia több redundáns védelmet használ az AWS-fiókok, munkaterhelések, adatok és eszközök védelmére. Segít megbizonyosodni arról, hogy ha valamelyik biztonsági vezérlő sérül vagy meghibásodik, további rétegek léteznek a fenyegetések elkülönítésében, valamint a biztonsági események megelőzésében, észlelésében, reagálásában és helyreállításában. A generatív mesterségesintelligencia-terhelések biztonságának és rugalmasságának javítása érdekében minden egyes rétegben stratégiák kombinációját használhatja, beleértve az AWS-szolgáltatásokat és -megoldásokat.

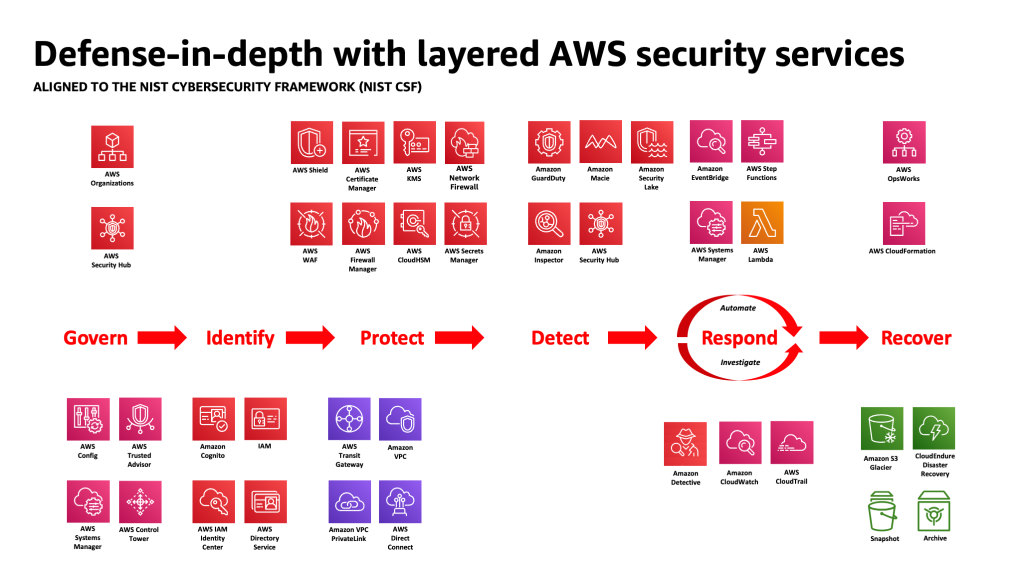

Sok AWS-ügyfél alkalmazkodik az ipari szabványos keretrendszerekhez, mint például a NIST kiberbiztonsági keretrendszer. Ez a keretrendszer segít annak biztosításában, hogy a biztonsági védelem védelmet élvezzen az azonosítás, védelem, észlelés, válaszadás, helyreállítás és a legutóbb hozzáadott kormányzás pillérein keresztül. Ez a keretrendszer ezután könnyen hozzárendelhető az AWS biztonsági szolgáltatásokhoz és az integrált harmadik felektől származó szolgáltatásokhoz, hogy segítsen érvényesíteni a megfelelő lefedettséget és szabályzatokat minden olyan biztonsági eseményhez, amellyel a szervezet találkozik.

Mélyreható védelem: védje környezetét, majd adjon hozzá továbbfejlesztett AI/ML-specifikus biztonsági és adatvédelmi képességeket

A mélyreható védelmi stratégiának először a fiókok és a szervezet védelmével kell kezdődnie, majd az olyan szolgáltatások további beépített biztonsági és adatvédelmi funkcióira rétegezni, mint pl. Amazon alapkőzet és a Amazon SageMaker. Az Amazon több mint 30 szolgáltatással rendelkezik a biztonsági, identitási és megfelelőségi portfólióban amelyek integrálva vannak az AWS AI/ML szolgáltatásokkal, és együtt használhatók a munkaterhelések, a fiókok és a szervezet biztonsága érdekében. Az OWASP Top 10 for LLM elleni megfelelő védekezéshez ezeket az AWS AI/ML szolgáltatásokkal együtt kell használni.

Kezdje a legkevesebb privilégium irányelvének megvalósításával, olyan szolgáltatások használatával, mint a IAM Access Analyzer nak nek keressen túlságosan megengedő fiókokat, szerepköröket és erőforrásokat, hogy korlátozza a hozzáférést rövid távú hitelesítő adatokkal. Ezután győződjön meg arról, hogy minden nyugalmi adat titkosítva van az AWS KMS-sel, beleértve a CMK-k használatát is, és minden adat és modell verziószáma és biztonsági mentése a Amazon egyszerű tárolási szolgáltatás (Amazon S3) verziószámmal és objektumszintű változtathatatlanság alkalmazásával Amazon S3 Object Lock. Védje meg az összes adatot a használó szolgáltatások között AWS tanúsítványkezelő és / vagy AWS privát CA, és tartsa a VPC-ken belül AWS PrivateLink. Határozzon meg szigorú adatbeviteli és -kilépési szabályokat a manipuláció és a kiszűrés elleni védelem érdekében a VPC-k használatával AWS hálózati tűzfal irányelveket. Fontolja meg a beillesztést AWS webalkalmazási tűzfal (AWS WAF) előtt, hogy webalkalmazások és API-k védelme ból ből rosszindulatú botok, SQL-befecskendezési támadások, webhelyek közötti parancsfájlok (XSS), és számlaátvételeket Csalás ellenőrzése. Naplózás -val AWS CloudTrail, Amazon Virtual Private Cloud (Amazon VPC) áramlási naplók, és Amazon Elastic Kubernetes szolgáltatás (Amazon EKS) ellenőrzési naplói segítik a törvényszéki felülvizsgálatot minden egyes olyan szolgáltatás számára elérhető tranzakcióról, mint pl Amazon nyomozó. Használhatja Amazon ellenőr a sebezhetőségek felderítésének és kezelésének automatizálására Amazon rugalmas számítási felhő (Amazon EC2) példányok, tárolók, AWS Lambda funkciók, és meghatározza a munkaterhelések hálózati elérhetőségét. Védje meg adatait és modelljeit a gyanús tevékenységektől Amazon Guard DutyML-alapú fenyegetésmodellek és intelligencia-hírcsatornák, valamint további funkciók engedélyezése az EKS-védelem, az ECS-védelem, az S3-védelem, az RDS-védelem, a rosszindulatú programok elleni védelem, a lambda-védelem és még sok más számára. Használhat olyan szolgáltatásokat, mint pl AWS biztonsági központ a biztonsági ellenőrzések központosítása és automatizálása a legjobb biztonsági gyakorlatoktól való eltérések észlelése, valamint a kivizsgálás felgyorsítása és a biztonsági megállapítások automatizálása játékkönyvek segítségével. Megfontolható az a nulla bizalom Az AWS architektúrája tovább növeli a finomszemcsés hitelesítési és engedélyezési vezérlőket arra vonatkozóan, hogy mihez férhetnek hozzá az emberi felhasználók vagy a gépek közötti folyamatok kérésenként. Fontolja meg a használatát is Amazon Security Lake Az AWS-környezetekből, SaaS-szolgáltatókból, helyszíni és felhőforrásokból származó biztonsági adatok automatikus központosítása a fiókjában tárolt, erre a célra kialakított adattóba. A Security Lake segítségével teljesebb képet kaphat biztonsági adatairól az egész szervezetben.

Miután biztosította a generatív AI-munkakörnyezetet, rétegezheti az AI/ML-specifikus szolgáltatásokat, mint pl. Amazon SageMaker Data Wrangler az adat-előkészítés során lehetséges torzítás azonosítására és Amazon SageMaker Clarify torzítás észlelésére az ML adatokban és modellekben. Használhatod is Amazon SageMaker Model Monitor hogy értékelje a SageMaker ML modellek minőségét a termelésben, és értesítse Önt, ha az adatok minősége, a modell minősége és a funkciók hozzárendelése eltolódik. Ezek az AWS AI/ML-szolgáltatások (beleértve az Amazon Bedrock-kal együttműködő SageMaker-t) az AWS Security szolgáltatásokkal együttműködve segíthetnek azonosítani a természetes torzítás lehetséges forrásait, és megvédeni a rosszindulatú adatok manipulálását. Ismételje meg ezt a folyamatot az OWASP Top 10 for LLM sebezhetősége esetén, hogy maximalizálja az AWS-szolgáltatások értékét, és mélyreható védelmet valósítson meg adatai és munkaterhelései védelme érdekében.

Ahogy az AWS vállalati stratégája, Clarke Rodgers írta blogbejegyzésében „CISO Insight: Minden AWS szolgáltatás biztonsági szolgáltatás”, "Azt állítom, hogy az AWS felhőn belüli gyakorlatilag minden szolgáltatás vagy önmagában tesz lehetővé biztonsági eredményt, vagy használhatják (önmagában vagy egy vagy több szolgáltatással együtt) az ügyfelek egy biztonsági, kockázati vagy megfelelőségi cél elérése érdekében." Az ügyfél-információbiztonsági vezetők (CISO-k) (vagy megfelelő csapataik) érdemes időt szánniuk arra, hogy minden AWS-szolgáltatást jól ismerjenek, mert előfordulhat, hogy biztonsági, kockázati vagy megfelelőségi célkitűzések teljesíthetők, még akkor is, ha egy szolgáltatás nem tartozik a „Biztonság, identitás és megfelelőség” kategóriába.”

Réteges védelem a bizalom határain az LLM alkalmazásokban

Generatív mesterséges intelligencia alapú rendszerek és alkalmazások fejlesztésekor ugyanazokat a szempontokat kell figyelembe vennie, mint bármely más ML-alkalmazás esetében, amint azt a MITER ATLAS gépi tanulási veszélymátrix, mint például a szoftverek és adatkomponensek eredetének figyelembevétele (például nyílt forráskódú szoftveraudit végrehajtása, szoftveranyagjegyzék (SBOM) áttekintése, adatmunkafolyamatok és API-integrációk elemzése), valamint a szükséges védelem megvalósítása az LLM ellátási lánc fenyegetései ellen. Tartalmazzon betekintést az iparági keretrendszerekből, és legyen tisztában azzal, hogy többféle fenyegetési intelligencia és kockázati információforrás felhasználásával módosíthatja és kiterjesztheti biztonsági védelmét a mesterséges intelligencia, az ML és a generatív mesterségesintelligencia-biztonsági kockázatok figyelembevétele érdekében, amelyek megjelennek, és nem szerepelnek a hagyományos keretrendszerekben. Keressen kísérő információkat az AI-specifikus kockázatokról ipari, védelmi, kormányzati, nemzetközi és tudományos forrásokból, mert ezen a területen rendszeresen jelennek meg és fejlődnek új fenyegetések, és a kapcsolódó keretrendszerek és útmutatók gyakran frissülnek. Például egy Retrieval Augmented Generation (RAG) modell használatakor, ha a modell nem tartalmazza a szükséges adatokat, akkor kérheti azt egy külső adatforrástól a következtetés és a finomhangolás során történő felhasználáshoz. Lehet, hogy a lekérdezett forrás kívül esik az Ön ellenőrzésén, és potenciális kompromisszumok forrása lehet az ellátási láncban. A mélyreható védelmi megközelítést ki kell terjeszteni a külső forrásokra a bizalom, a hitelesítés, az engedélyezés, a hozzáférés, a biztonság, a magánélet védelme és az általa elért adatok pontossága érdekében. Ha mélyebbre szeretne merülni, olvassa el a "Készítsen biztonságos vállalati alkalmazást Generative AI és RAG segítségével az Amazon SageMaker JumpStart segítségével"

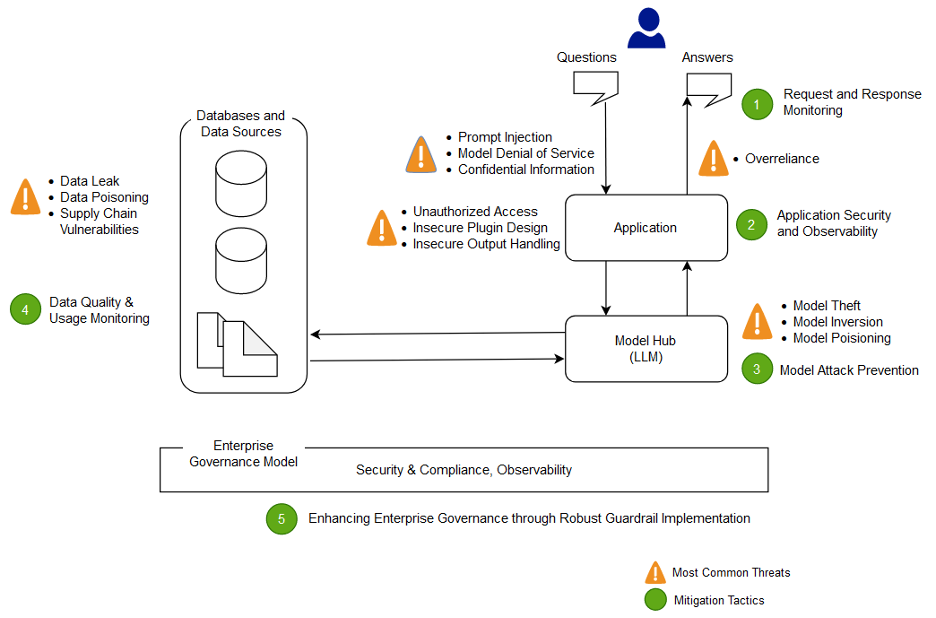

Elemezze és csökkentse a kockázatokat LLM-alkalmazásaiban

Ebben a részben elemezünk és tárgyalunk néhány kockázatcsökkentő technikát, amelyek a bizalom határain és interakcióin alapulnak, vagy a munkateher különböző területein, hasonló megfelelő ellenőrzési hatókörrel és kockázati profillal. A chatbot-alkalmazások ezen mintaarchitektúrájában öt megbízhatósági határ van, ahol a vezérlések bemutatásra kerülnek, attól függően, hogy az AWS-ügyfelek általában hogyan építik fel LLM-alkalmazásaikat. Az Ön LLM-alkalmazásának több vagy kevesebb meghatározható megbízhatósági határa lehet. A következő mintaarchitektúrában ezek a megbízhatósági határok a következők:

- A felhasználói felület interakciói (kérés és válasz)

- Alkalmazási interakciók

- Modellkölcsönhatások

- Adatkölcsönhatások

- Szervezeti interakciók és felhasználás

Felhasználói interakciók: Kérések és válaszok figyelésének fejlesztése

A generatív AI-alkalmazás bemeneteiből és kimeneteiből származó kockázatok kezelésére szolgáló stratégia kiértékelésével időben észlelheti és reagálhat a generatív MI-vel kapcsolatos kiberincidensekre. Előfordulhat például, hogy a viselkedés és az adatkiáramlás további figyelésére van szükség a tartományon vagy szervezeten kívüli érzékeny információk felfedésének észleléséhez, abban az esetben, ha azt az LLM-alkalmazásban használják.

A generatív mesterséges intelligencia alkalmazásoknak továbbra is be kell tartaniuk a szabványos legjobb biztonsági gyakorlatokat az adatok védelmében. Létrehozni a biztonságos adatkör és a biztonságos adattárolókat. Az LLM-alkalmazásokhoz használt adatok és információk titkosítása nyugalmi és átviteli állapotban. Védje a modell betanítására használt adatokat a betanítási adatok mérgezésével szemben azáltal, hogy megérti és szabályozza, hogy mely felhasználók, folyamatok és szerepkörök járulhatnak hozzá az adattárolókhoz, valamint azt, hogy az alkalmazásban hogyan áramlanak az adatok, figyelje a torzítási eltéréseket, valamint verzió- és megváltoztathatatlan tárhely a tárolási szolgáltatásokban, például az Amazon S3-ban. Szigorú adatbeviteli és -kilépési ellenőrzéseket hozzon létre olyan szolgáltatások segítségével, mint az AWS Network Firewall és az AWS VPC-k, hogy megvédje magát a gyanús beviteltől és az adatok kiszűrésének lehetőségétől.

A képzési, átképzési vagy finomhangolási folyamat során tisztában kell lennie a felhasznált érzékeny adatokkal. Miután az adatokat felhasználták ezen folyamatok egyike során, meg kell terveznie egy olyan forgatókönyvet, amelyben a modell bármely felhasználója hirtelen képes lesz az adatok vagy információk visszanyerésére azonnali befecskendezési technikák alkalmazásával. Ismerje meg az érzékeny adatok modellekben és következtetésekben való felhasználásának kockázatait és előnyeit. Robusztus hitelesítési és engedélyezési mechanizmusok végrehajtása a finomszemcsés hozzáférési engedélyek létrehozásához és kezeléséhez, amelyek nem támaszkodnak LLM-alkalmazáslogikára a nyilvánosságra hozatal megakadályozása érdekében. Bebizonyosodott, hogy a felhasználó által vezérelt bemenet egy generatív AI-alkalmazáshoz bizonyos feltételek mellett képes vektort biztosítani a modellből vagy a bemenet bármely nem felhasználó által vezérelt részéből információk kinyeréséhez. Ez azonnali befecskendezéssel történhet, ahol a felhasználó olyan bemenetet ad meg, amely miatt a modell kimenete eltér az LLM-alkalmazás várt védőkorlátaitól, beleértve a nyomokat azokhoz az adatkészletekhez, amelyekre a modellt eredetileg betanították.

Felhasználói szintű hozzáférési kvóták alkalmazása a modell bemenetét és kimenetét biztosító felhasználók számára. Érdemes megfontolni azokat a megközelítéseket, amelyek nem teszik lehetővé az anonim hozzáférést olyan körülmények között, amikor a modell betanítási adatai és információi érzékenyek, vagy ahol fennáll annak a veszélye, hogy egy ellenfél a bemeneti adatok és az összehangolt modell kimenete alapján a modell fakszimiléjét betanítja. Általánosságban elmondható, hogy ha a modell bemenetének egy része tetszőleges, felhasználó által biztosított szövegből áll, akkor a kimenetet úgy kell tekinteni, hogy az azonnali befecskendezésre érzékeny, és ennek megfelelően gondoskodni kell arról, hogy a kimenetek felhasználása tartalmazza a végrehajtott technikai és szervezeti ellenintézkedéseket a bizonytalan kimenetkezelés, a túlzott ügynökség enyhítésére. , és a túlzott támaszkodás. A korábbi példában, amely az AWS WAF használatával kapcsolatos rosszindulatú bemenetek szűrésére vonatkozott, fontolja meg egy szűrő építését az alkalmazása elé az ilyen esetleges visszaélések esetére, és dolgozzon ki egy szabályzatot arra vonatkozóan, hogyan kezelheti és fejlesztheti ezeket a modell és az adatok növekedésével. Fontolja meg a kimenet szűrt áttekintését is, mielőtt visszaküldi a felhasználónak, hogy megbizonyosodjon arról, hogy megfelel a minőségi, pontossági vagy tartalommoderálási szabványoknak. Érdemes lehet ezt tovább testreszabni a szervezete igényeihez a modellek előtti bemenetek és kimenetek további vezérlési rétegével a gyanús forgalmi minták mérséklése érdekében.

Alkalmazási interakciók: Alkalmazásbiztonság és megfigyelhetőség

Tekintse át LLM-alkalmazását, ügyelve arra, hogyan használhatja a felhasználó az Ön modelljét arra, hogy megkerülje a szabványos jogosultságot egy olyan downstream eszközhöz vagy eszközlánchoz, amelyhez nincs hozzáférése vagy használata. Ezen a szinten egy másik probléma a külső adattárak elérése egy modell támadási mechanizmusként történő használatával, mérsékelhetetlen technikai vagy szervezeti LLM-kockázatokkal. Például, ha a modell arra van kiképezve, hogy hozzáférjen bizonyos adattárolókhoz, amelyek érzékeny adatokat tartalmazhatnak, gondoskodnia kell arról, hogy a modell és az adattárak között megfelelő engedélyezési ellenőrzések legyenek. Használjon megváltoztathatatlan attribútumokat a felhasználókkal kapcsolatban, amelyek nem a modellből származnak az engedélyezési ellenőrzések végrehajtásakor. A mérsékelhetetlen, nem biztonságos kimenetkezelés, a nem biztonságos beépülő modulok kialakítása és a túlzott ügynökség olyan körülményeket teremthet, amelyekben a fenyegetett szereplő egy modell segítségével ráveheti az engedélyezési rendszert, hogy hatékony jogosultságokat fejlesszen ki, ami ahhoz vezet, hogy egy downstream komponens azt hiszi, hogy a felhasználó jogosult az adatok lekérésére vagy egy meghatározott művelet végrehajtására. akció.

Bármilyen generatív AI-bővítmény vagy eszköz implementálásakor feltétlenül meg kell vizsgálni és megérteni a biztosított hozzáférés szintjét, valamint alaposan át kell vizsgálni a konfigurált hozzáférés-szabályozást. A nem biztonságos, generatív mesterségesintelligencia-bővítmények mérsékletlen használata érzékenysé teheti a rendszert az ellátási lánc sebezhetőségeire és fenyegetéseire, ami rosszindulatú műveletekhez, például távoli kód futtatásához vezethet.

Modellinterakciók: Modelltámadás-megelőzés

Tisztában kell lennie az Ön által használt modellek, beépülő modulok, eszközök vagy adatok eredetével, hogy értékelje és csökkentse az ellátási lánc sebezhetőségeit. Például néhány általános modellformátum lehetővé teszi tetszőleges futtatható kód beágyazását magukba a modellekbe. Használjon csomagtükröket, szkennelést és további ellenőrzéseket a szervezet biztonsági céljainak megfelelően.

A betanított és a modelljeit finomhangoló adatkészleteket is felül kell vizsgálni. Ha további automatikusan finomhangol egy modellt a felhasználói visszajelzések (vagy más, a végfelhasználó által vezérelhető információk) alapján, mérlegelnie kell, hogy egy rosszindulatú fenyegetés szereplője a válaszok manipulálása alapján tetszőlegesen megváltoztathatja-e a modellt, és elérheti-e a betanítási adatok mérgezését.

Adatinterakciók: Az adatok minőségének és felhasználásának figyelése

A generatív mesterséges intelligencia modellek, például az LLM-ek általában jól működnek, mert nagy mennyiségű adatra képezték ki őket. Bár ezek az adatok segítenek az LLM-eknek összetett feladatok elvégzésében, a rendszert a betanítási adatok mérgezésének kockázatának is kitehetik, ami akkor fordul elő, ha nem megfelelő adatok szerepelnek vagy kihagynak egy betanítási adatkészletben, amely megváltoztathatja a modell viselkedését. Ennek a kockázatnak a csökkentése érdekében meg kell vizsgálnia az ellátási láncot, és meg kell értenie a rendszer adat-ellenőrzési folyamatát, mielőtt azt a modellben felhasználná. Bár a betanítási folyamat elsődleges forrása az adatmérgezésnek, azt is meg kell vizsgálnia, hogy a modell hogyan szerez adatokat, például egy RAG-modellben vagy egy Data Lake-ben, és hogy az adatok forrása megbízható és védett-e. Használja az AWS biztonsági szolgáltatásokat, mint például az AWS Security Hub, az Amazon GuardDuty és az Amazon Inspector, hogy folyamatosan figyelje a gyanús tevékenységeket az Amazon EC2, Amazon EKS, Amazon S3, Amazon Relációs adatbázis-szolgáltatás (Amazon RDS), és a hálózati hozzáférést, amelyek az újonnan megjelenő fenyegetések jelzői lehetnek, és használja a Detective-t a biztonsági vizsgálatok megjelenítéséhez. Fontolja meg olyan szolgáltatások használatát is, mint pl Amazon Security Lake a biztonsági vizsgálatok felgyorsítása egy erre a célra kialakított adattó létrehozásával, amely automatikusan központosítja az AWS-környezetekből, SaaS-szolgáltatókból, helyszíni és felhőforrásokból származó biztonsági adatokat, amelyek hozzájárulnak az AI/ML munkaterheléséhez.

Szervezeti interakciók: Vállalatirányítási védőkorlátok megvalósítása a generatív mesterséges intelligencia számára

Azonosítsa a generatív mesterséges intelligencia használatához kapcsolódó kockázatokat vállalkozásai számára. Fel kell építenie szervezete kockázati taxonómiáját, és kockázatértékelést kell végeznie, hogy megalapozott döntéseket hozzon a generatív AI-megoldások alkalmazásakor. Fejleszteni a üzletmenet-folytonossági terv (BCP) amely magában foglalja a mesterséges intelligencia, az ML és a generatív mesterségesintelligencia-munkaterheléseket, és amely gyorsan életbe léptethető az érintett vagy offline LLM-alkalmazások elveszett funkcióinak pótlására, hogy megfeleljen az SLA-nak.

Azonosítsa a folyamatok és az erőforrások hiányosságait, a hatékonyság hiányát és a következetlenségeket, és javítsa vállalkozása ismertségét és tulajdonosi viszonyait. Fenyegetés modell minden generatív mesterséges intelligencia munkaterhelés azonosítani és mérsékelni a potenciális biztonsági fenyegetéseket, amelyek az üzletre hatással lehetnek, beleértve az adatokhoz való jogosulatlan hozzáférést, a szolgáltatás megtagadását és az erőforrásokkal való visszaélést. Használja ki az újdonságot AWS Threat Composer Modeling Tool a fenyegetésmodellezés végrehajtása során az értékre fordított idő csökkentése érdekében. A fejlesztési ciklusok későbbi szakaszában fontolja meg a bevezetést biztonsági káosz mérnöki hibabefecskendezési kísérletek valós körülmények megteremtése érdekében, hogy megértsék, hogyan reagál a rendszere az ismeretlenekre, és bizalmat építsen a rendszer rugalmasságában és biztonságában.

Különböző perspektívák alkalmazása a biztonsági stratégiák és kockázatkezelési mechanizmusok kidolgozásában, hogy biztosítsa az AI/ML és a generatív biztonság betartását és lefedettségét minden munkakörben és funkcióban. A követelményekhez igazodva minden generatív AI-alkalmazás kezdetétől és kutatásától kezdve tegyük le a biztonsági gondolkodásmódot. Ha további segítségre van szüksége az AWS-től, kérje meg AWS-fiókkezelőjét, hogy biztosítsa az egyenlő támogatást, és kérje meg az AWS Solutions Architects-t az AWS Security-től és az AI/ML-től párhuzamosan.

Gondoskodjon arról, hogy biztonsági szervezete rendszeresen tegyen lépéseket a kockázattudatosság és a kockázatkezelési megértés terén a kommunikáció előmozdítása érdekében a generatív mesterséges intelligencia érdekelt felei, például termékmenedzserek, szoftverfejlesztők, adattudósok és a vezető vezetés között, lehetővé téve a fenyegetésekkel kapcsolatos intelligenciát és a vezérlők útmutatásait, hogy elérjék azokat a csapatokat, amelyek esetleg hatással lehet. A biztonsági szervezetek támogathatják a felelősségteljes nyilvánosságra hozatal és az iteratív fejlesztés kultúráját azáltal, hogy részt vesznek a megbeszélésekben, és új ötleteket és információkat juttatnak el a generatív AI érdekelt felekhez, amelyek üzleti céljaikhoz kapcsolódnak. Tudj meg többet elkötelezettségünk a felelős mesterséges intelligencia iránt és további felelős AI-források hogy segítsünk ügyfeleinknek.

Szerezzen előnyt a generatív mesterséges intelligencia jobb szervezeti helyzetének megteremtésében, ha feloldja a szervezete meglévő biztonsági folyamataiban az értékteremtéshez szükséges időt. Proaktívan értékelje ki, hogy szervezete hol igényelhet olyan folyamatokat, amelyek túlságosan megterhelőek a generatív mesterségesintelligencia-biztonsági kontextus miatt, és finomítsa ezeket, hogy a fejlesztők és a tudósok egyértelmű utat biztosítsanak az elindításhoz a megfelelő vezérlőkkel.

Mérje fel, hol vannak lehetőségek az ösztönzők összehangolására, gúnyolódjon, és világos rálátást biztosítson a kívánt eredményekre. A frissítés irányítja az útmutatást és a védelmet, hogy megfeleljen az AI/ML és a generatív mesterségesintelligencia-alkalmazások fejlődő igényeinek, hogy csökkentse a zavart és a bizonytalanságot, amely fejlesztési időbe kerül, növelheti a kockázatot és a hatást.

Gondoskodjon arról, hogy azok az érdekeltek, akik nem biztonsági szakértők, megértsék, hogyan vonatkoznak a szervezeti irányítás, irányelvek és kockázatkezelési lépések a munkaterhelésükre, valamint alkalmazzák a kockázatkezelési mechanizmusokat. Készítse fel szervezetét a reális eseményekre és forgatókönyvekre, amelyek generatív mesterségesintelligencia-alkalmazásokkal fordulhatnak elő, és gondoskodjon arról, hogy a generatív AI-készítői szerepkörök és a válaszcsapatok tisztában legyenek az eszkalációs útvonalakkal és műveletekkel, ha bármilyen gyanús tevékenység miatt aggódnak.

Következtetés

Ahhoz, hogy az innovációt bármilyen új és feltörekvő technológiával sikeresen kereskedelmi forgalomba hozhassuk, először a biztonságot előtérbe helyező gondolkodásmóddal kell kezdeni, biztonságos infrastruktúra alapokra kell építeni, és át kell gondolni, hogyan lehet a biztonságot a technológiai halmaz minden szintjén korán integrálni egy mélyreható védelmi biztonsággal. megközelítés. Ez magában foglalja a technológiai köteg több rétegében zajló interakciókat és a digitális ellátási láncon belüli integrációs pontokat a szervezeti rugalmasság biztosítása érdekében. Bár a generatív mesterséges intelligencia új biztonsági és adatvédelmi kihívásokat vet fel, ha követi az alapvető biztonsági bevált gyakorlatokat, például a védelem mélyreható használatát a többrétegű biztonsági szolgáltatásokkal, segíthet megvédeni szervezetét számos gyakori problémától és a fejlődő fenyegetésektől. A többszintű AWS biztonsági szolgáltatásokat a generatív mesterségesintelligencia-munkaterhelések és a nagyobb szervezet között kell megvalósítania, és a felhőkörnyezetek biztonsága érdekében a digitális ellátási láncok integrációs pontjaira kell összpontosítania. Ezután használhatja az AWS AI/ML szolgáltatások, például az Amazon SageMaker és az Amazon Bedrock továbbfejlesztett biztonsági és adatvédelmi képességeit, hogy további fokozott biztonsági és adatvédelmi vezérlőket adjon generatív AI-alkalmazásaihoz. A biztonság kezdettől fogva történő beágyazása gyorsabbá, egyszerűbbé és költséghatékonyabbá teszi a generatív AI-val történő innovációt, miközben leegyszerűsíti a megfelelést. Ez segít növelni az irányítást, a bizalmat és a megfigyelhetőséget generatív AI-alkalmazásaival kapcsolatban alkalmazottai, ügyfelei, partnerei, szabályozói és más érintett érdekelt felei számára.

További hivatkozások

- Iparági szabványos keretrendszerek az AI/ML-specifikus kockázatkezeléshez és biztonsághoz:

A szerzőkről

Christopher Rae vezető globális biztonsági GTM specialista, aki olyan stratégiai kezdeményezések kidolgozására és végrehajtására összpontosít, amelyek felgyorsítják és bővítik az AWS biztonsági szolgáltatások bevezetését. Szenvedélyesen rajong a kiberbiztonság és a feltörekvő technológiák találkozási pontjaiért, több mint 20 éves tapasztalattal rendelkezik globális stratégiai vezetői szerepkörben, amely biztonsági megoldásokat szállít a média, a szórakoztatás és a telekommunikációs ügyfelek számára. Olvasással, utazással, étkezéssel és borozással, új zenék felfedezésével és tanácsokkal látja el a korai szakaszban induló vállalkozásokat.

Christopher Rae vezető globális biztonsági GTM specialista, aki olyan stratégiai kezdeményezések kidolgozására és végrehajtására összpontosít, amelyek felgyorsítják és bővítik az AWS biztonsági szolgáltatások bevezetését. Szenvedélyesen rajong a kiberbiztonság és a feltörekvő technológiák találkozási pontjaiért, több mint 20 éves tapasztalattal rendelkezik globális stratégiai vezetői szerepkörben, amely biztonsági megoldásokat szállít a média, a szórakoztatás és a telekommunikációs ügyfelek számára. Olvasással, utazással, étkezéssel és borozással, új zenék felfedezésével és tanácsokkal látja el a korai szakaszban induló vállalkozásokat.

Illés tél az Amazon Security vezető biztonsági mérnöke, kiberbiztonsági mérnöki diplomával rendelkezik, és szeretettel tölti el Harry Pottert. Elijah kitűnik a mesterséges intelligencia-rendszerek sebezhetőségeinek azonosításában és kezelésében, ötvözve a technikai szakértelmet egy kis varázslattal. Elijah személyre szabott biztonsági protokollokat tervez az AI ökoszisztémákhoz, varázslatos hangulatot kölcsönözve a digitális védelemnek. Az integritásra törekvő Elijah biztonsági háttérrel rendelkezik mind az állami, mind a kereskedelmi szektorban, amelyek a bizalom védelmére összpontosítanak.

Illés tél az Amazon Security vezető biztonsági mérnöke, kiberbiztonsági mérnöki diplomával rendelkezik, és szeretettel tölti el Harry Pottert. Elijah kitűnik a mesterséges intelligencia-rendszerek sebezhetőségeinek azonosításában és kezelésében, ötvözve a technikai szakértelmet egy kis varázslattal. Elijah személyre szabott biztonsági protokollokat tervez az AI ökoszisztémákhoz, varázslatos hangulatot kölcsönözve a digitális védelemnek. Az integritásra törekvő Elijah biztonsági háttérrel rendelkezik mind az állami, mind a kereskedelmi szektorban, amelyek a bizalom védelmére összpontosítanak.

Ram Vittal az AWS vezető ML megoldások építésze. Több mint 3 évtizedes tapasztalattal rendelkezik elosztott, hibrid és felhőalkalmazások tervezésében és építésében. Szenvedélyesen dolgozik a biztonságos és méretezhető AI/ML és big data megoldások kidolgozásában, hogy segítse a vállalati ügyfeleket a felhőbe való átvételben és az optimalizálási útjukban, hogy javítsák üzleti eredményeiket. Szabadidejében motorozik és sétál a 3 éves Sheepadoodle-jával!

Ram Vittal az AWS vezető ML megoldások építésze. Több mint 3 évtizedes tapasztalattal rendelkezik elosztott, hibrid és felhőalkalmazások tervezésében és építésében. Szenvedélyesen dolgozik a biztonságos és méretezhető AI/ML és big data megoldások kidolgozásában, hogy segítse a vállalati ügyfeleket a felhőbe való átvételben és az optimalizálási útjukban, hogy javítsák üzleti eredményeiket. Szabadidejében motorozik és sétál a 3 éves Sheepadoodle-jával!

Navneet Tuteja az Amazon Web Services adatszakértője. Mielőtt csatlakozott volna az AWS-hez, Navneet olyan szervezetek facilitátoraként dolgozott, amelyek az adatarchitektúra korszerűsítésére és átfogó AI/ML megoldások bevezetésére törekedtek. Mérnöki diplomáját a Thapar Egyetemen, valamint statisztika szakon szerzett mesterfokozatot a Texas A&M Egyetemen.

Navneet Tuteja az Amazon Web Services adatszakértője. Mielőtt csatlakozott volna az AWS-hez, Navneet olyan szervezetek facilitátoraként dolgozott, amelyek az adatarchitektúra korszerűsítésére és átfogó AI/ML megoldások bevezetésére törekedtek. Mérnöki diplomáját a Thapar Egyetemen, valamint statisztika szakon szerzett mesterfokozatot a Texas A&M Egyetemen.

Emily Soward az AWS Professional Services adattudós. Mesterséges intelligencia szakon kiemelkedő mesterfokozatot szerzett a skóciai Edinburgh-i Egyetemen, az Egyesült Királyságban, különös tekintettel a természetes nyelvi feldolgozásra (NLP). Emily alkalmazott tudományos és mérnöki feladatokat látott el, amelyek középpontjában az AI-kompatibilis termékek kutatása és fejlesztése, a működési kiválóság, valamint a köz- és magánszektorbeli szervezeteknél futó mesterségesintelligencia-terhelések irányítása áll. Az AWS vezető előadójaként, nemrég pedig az AWS Well-Architected in the Machine Learning Lens szerzőjeként vesz részt az ügyfelek tanácsadásában.

Emily Soward az AWS Professional Services adattudós. Mesterséges intelligencia szakon kiemelkedő mesterfokozatot szerzett a skóciai Edinburgh-i Egyetemen, az Egyesült Királyságban, különös tekintettel a természetes nyelvi feldolgozásra (NLP). Emily alkalmazott tudományos és mérnöki feladatokat látott el, amelyek középpontjában az AI-kompatibilis termékek kutatása és fejlesztése, a működési kiválóság, valamint a köz- és magánszektorbeli szervezeteknél futó mesterségesintelligencia-terhelések irányítása áll. Az AWS vezető előadójaként, nemrég pedig az AWS Well-Architected in the Machine Learning Lens szerzőjeként vesz részt az ügyfelek tanácsadásában.

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- Forrás: https://aws.amazon.com/blogs/machine-learning/architect-defense-in-depth-security-for-generative-ai-applications-using-the-owasp-top-10-for-llms/

- :van

- :is

- :nem

- :ahol

- $ UP

- 1

- 10

- 100

- 125

- 140

- 150

- 30

- 300

- 7

- a

- képesség

- Képes

- Rólunk

- egyetemi

- gyorsul

- elfogadható

- hozzáférés

- Az adatokhoz való hozzáférés

- Hozzáférés

- Eszerint

- Fiók

- Fiókok

- pontosság

- Elérése

- elérése

- át

- Akció

- cselekvések

- tevékenységek

- tevékenység

- alkalmazkodás

- hozzá

- hozzáadott

- mellett

- További

- cím

- címzés

- tapadás

- elfogadja

- Elfogadása

- Örökbefogadás

- fejlett

- előlegek

- Előny

- tanácsadás

- Után

- ellen

- ügynökség

- Ügynök

- AI

- AI modellek

- AI rendszerek

- AI / ML

- összehangolása

- igazított

- Igazítás

- Minden termék

- lehetővé

- megengedett

- lehetővé téve

- kizárólag

- Is

- Bár

- amazon

- Amazon EC2

- Amazon RDS

- Amazon SageMaker

- Az Amazon Web Services

- között

- összeg

- an

- elemez

- elemzése

- és a

- és az infrastruktúra

- Névtelenül

- Másik

- üzenetrögzítő

- bármilyen

- api

- étvágy

- alkalmazható

- Alkalmazás

- Application Development

- alkalmazás biztonsága

- alkalmazások

- alkalmazott

- alkalmazandó

- alkalmaz

- Alkalmazása

- megközelítés

- megközelít

- megfelelő

- építészek

- építészeti

- építészet

- VANNAK

- területek

- érvel

- felmerülhet

- körül

- mesterséges

- mesterséges intelligencia

- Mesterséges intelligencia (AI)

- AS

- kérdez

- értékelése

- értékelések

- Eszközök

- Támogatás

- asszisztensek

- társult

- biztosíték

- At

- támadás

- Támadások

- megkísérlése

- figyelem

- attribútumok

- könyvvizsgálat

- bővített

- Hitelesítés

- szerző

- meghatalmazás

- felhatalmazott

- automatizált

- automatikusan

- elérhető

- tudatában van

- tudatosság

- AWS

- AWS Ügyfél

- AWS professzionális szolgáltatások

- vissza

- háttal ellátott

- háttér

- alapján

- alapvető

- alap

- BE

- mert

- válik

- óta

- előtt

- kezdődik

- viselkedés

- viselkedés

- hogy

- hívő

- haszon

- Előnyök

- BEST

- legjobb gyakorlatok

- Jobb

- között

- előítélet

- Nagy

- Big adatok

- Számla

- keverési

- Blog

- mindkét

- határait

- hoz

- Bringing

- épít

- építész

- építők

- Épület

- épít

- épült

- beépített

- üzleti

- vállalkozások

- by

- kitérő

- TUD

- Kaphat

- képességek

- Kapacitás

- eset

- Kategória

- Okoz

- okai

- központosítani

- bizonyos

- igazolás

- Tanúsítvány

- lánc

- láncok

- kihívások

- változik

- Káosz

- chatbot

- Ellenőrzések

- fő

- világos

- felhő

- felhő elfogadása

- cloud computing

- felhő infrastruktúra

- Cloud Security

- kód

- kombináció

- hogyan

- jön

- kereskedelmi

- kereskedelmi forgalomba hozni

- elkötelezettség

- elkötelezett

- Közös

- általában

- közlés

- társ

- társak

- vállalat

- teljes

- bonyolult

- teljesítés

- összetevő

- Összeállít

- megért

- átfogó

- kompromisszum

- Veszélyeztetett

- veszélyeztetése

- Kiszámít

- számítástechnika

- Vonatkozik

- az érintett

- aggodalmak

- Körülmények

- Magatartás

- bizalom

- konfigurálva

- zavar

- kötőszó

- Csatlakozás

- Következmények

- Fontolja

- figyelembe vett

- figyelembe véve

- következetes

- áll

- tartalmaz

- Konténerek

- tartalom

- kontextus

- folytonosság

- folyamatosan

- contribuer

- hozzájárul

- ellenőrzés

- kontrolling

- ellenőrzések

- fordítva

- Mag

- sarokköve

- kijavítására

- Megfelelő

- Költség

- költséghatékony

- tudott

- lefedettség

- teremt

- létrehozása

- kritikai

- kultúra

- kurátorok

- vevő

- Ügyfelek

- testre

- szabott

- cyber

- kiberbiztonság

- Kiberbiztonság

- ciklusok

- dátum

- adattó

- Adatok előkészítése

- adattudós

- adatok manipulálása

- adatbázis

- adatkészletek

- nap

- évtizedek

- Döntéshozatal

- döntés hozó

- határozatok

- mély

- mélyebb

- Védelem

- védekező

- meghatározott

- meghatározott

- meghatározó

- Fok

- átadó

- ás

- igazolták

- Denial of Service

- attól

- telepíteni

- telepített

- bevezetéséhez

- bevetés

- mélység

- leírni

- Design

- tervek

- kívánatos

- kimutatására

- Fejleszt

- fejlett

- fejlesztők

- fejlesztése

- Fejlesztés

- eltér

- eltérés

- különböző

- digitális

- tudományok

- közzététel

- felfedezése

- felfedezés

- megvitatni

- megbeszélése

- megbeszélések

- zavarok

- különböző

- megkülönböztetés

- megosztott

- merülés

- számos

- változatos perspektívák

- Nem

- domain

- ne

- felhívja

- hajtott

- alatt

- minden

- Korábban

- Korai

- korai fázis

- könnyebb

- könnyen

- Gazdasági

- gazdasági érték

- ökoszisztémák

- Hatékony

- hatékony

- bármelyik

- beágyazás

- felmerül

- csiszolókő

- fejlődő technológiák

- Feltörekvő technológia

- hangsúly

- alkalmazottak

- képessé

- lehetővé

- lehetővé teszi

- lehetővé téve

- ösztönzi

- titkosított

- végén

- érvényesíteni

- érvényesítése

- mérnök

- Mérnöki

- Mérnökök

- fokozott

- biztosítására

- Vállalkozás

- Szórakozás

- Egész

- Környezet

- környezetek

- egyenlő

- hiba

- eszkaláció

- alapvető

- létrehozni

- létrehozó

- értékelni

- értékelő

- értékelés

- Még

- esemény

- események

- Minden

- fejlődik

- fejlődik

- megvizsgálni

- példa

- példák

- Kiváló

- túlzott

- végrehajtó

- végrehajtó

- Gyakorol

- kiszűrés

- létezik

- létező

- bővülő

- várható

- tapasztalat

- kísérletek

- szakvélemény

- szakértők

- Exponálás

- terjed

- kiterjedt

- kiterjedő

- nyúlik

- külső

- külön-

- kivonat

- rendkívüli módon

- arcok

- megkönnyíti

- egyeztető

- nem sikerül

- Esik

- bizalmasság

- GYORS

- gyorsabb

- Funkció

- Jellemzők

- Visszacsatolás

- kevesebb

- szűrő

- szűrő

- pénzügyi

- pénzügyi szolgáltatások

- Találjon

- megtalálása

- megállapítások

- tűzfal

- vezetéknév

- öt

- rugalmas

- áramlási

- flow

- Összpontosít

- összpontosított

- következik

- következő

- élelmiszer

- A

- Törvényszéki

- Foster

- elősegíti

- Alapítvány

- alapítványi

- Keretrendszer

- keretek

- gyakran

- ból ből

- front

- funkcionalitás

- funkciók

- alapvető

- további

- Nyereség

- rések

- általános

- általában

- generáció

- nemző

- Generatív AI

- kap

- szerzés

- adott

- Globális

- cél

- Célok

- megy

- kormányoz

- kormányzás

- Kormány

- kormányzati

- megadott

- növekszik

- útmutatást

- útmutató

- vezetett

- Útmutatók

- kellett

- fogantyú

- Kezelés

- Legyen

- he

- egészségügyi

- segít

- segít

- segít

- nagy teljesítményű

- nagyon

- övé

- holding

- tart

- Hogyan

- How To

- HTML

- http

- HTTPS

- Kerékagy

- emberi

- hibrid

- i

- ötlet

- ötletek

- azonosított

- azonosítani

- azonosító

- Identitás

- if

- állandóság

- változhatatlan

- Hatás

- befolyásolta

- Hatások

- parancsoló

- végre

- végrehajtás

- végre

- végrehajtási

- javul

- javulás

- in

- Ösztönzők

- kezdet

- tartalmaz

- beleértve

- magában foglalja a

- Beleértve

- következetlenségek

- Növelje

- <p></p>

- növekvő

- mutatók

- ipar

- elégtelenségek

- információ

- információ biztonság

- tájékoztatták

- Infrastruktúra

- infúzióban

- velejáró

- kezdeményezések

- újít

- újító

- Innováció

- bemenet

- bemenet

- bizonytalan

- belső

- Insight

- meglátások

- integrálni

- integrált

- integrál

- integráció

- integrációk

- sértetlenség

- Intelligencia

- kölcsönhatások

- kamat

- Felület

- Nemzetközi

- útkereszteződés

- bele

- bevezet

- Bemutatja

- bevezetéséről

- vizsgálat

- Laboratóriumi vizsgálatok eredményei

- jár

- kérdések

- IT

- ITS

- maga

- Munka

- csatlakozott

- utazás

- jpg

- éppen

- Tart

- Kulcs

- Kulcsterületek

- Királyság

- tudás

- tó

- nyelv

- nagy

- nagyobb

- végül

- a későbbiekben

- indít

- réteg

- réteges

- tojók

- vezet

- vezetők

- Vezetés

- vezető

- TANUL

- tanulás

- legkevésbé

- lencse

- lencsék

- szint

- életciklus

- mint

- valószínűség

- vonal

- vonalak

- LLM

- fakitermelés

- logika

- néz

- keres

- elveszett

- szerelem

- gép

- gépi tanulás

- csinál

- rosszindulatú

- malware

- kezelése

- sikerült

- vezetés

- menedzser

- Menedzserek

- kezelése

- manipuláló

- Manipuláció

- mód

- sok

- térkép

- mester

- mester

- anyagok

- számít

- érettség

- maximalizálása

- Lehet..

- eszközök

- intézkedés

- mechanizmus

- mechanizmusok

- Média

- Találkozik

- Megfelel

- szellemi

- említett

- találkozott

- Metrics

- esetleg

- vándorol

- Több millió

- bánja

- Gondolkodásmód

- visszaélés

- Enyhít

- enyhítés

- ML

- modell

- modellezés

- modellek

- mérséklet

- korszerűsítésére

- monitor

- ellenőrzés

- több

- a legtöbb

- motorkerékpár

- mozog

- sok

- többszörös

- zene

- kell

- my

- Természetes

- Természetes nyelvi feldolgozás

- Természet

- elengedhetetlen

- Szükség

- szükséges

- igények

- hálózat

- Új

- következő

- nst

- NLP

- tárgy

- célkitűzés

- célok

- of

- kedvezmény

- felajánlás

- Ajánlatok

- tisztviselők

- Nem elérhető

- on

- ONE

- nyitva

- nyílt forráskódú

- hajtású

- operatív

- Művelet

- Lehetőségek

- optimalizálás

- optimalizált

- or

- érdekében

- szervezet

- szervezeti

- szervezetek

- származás

- eredetileg

- származás

- Más

- mi

- ki

- Eredmény

- eredmények

- teljesítmény

- kimenetek

- kívül

- felett

- átfogó

- tulajdon

- csomag

- rész

- részt vevő

- fél

- partnerek

- alkatrészek

- szenvedélyes

- ösvény

- utak

- minták

- teljesítmény

- teljesített

- előadó

- engedélyek

- perspektívák

- fázisok

- pilléreket

- csővezeték

- Hely

- terv

- tervezés

- Plató

- Platón adatintelligencia

- PlatoData

- csatlakoztat

- Plugins

- pont

- méreg

- Politikák

- politika

- helymeghatározás

- állás

- potenciális

- potenciálisan

- gyakorlat

- gyakorlat

- előkészítés

- Készít

- megakadályozása

- előző

- Első

- Fő

- elvek

- Előzetes

- prioritások

- prioritás

- magánélet

- magán

- magánszektor

- kiváltság

- kiváltságok

- folyamat

- Folyamatok

- feldolgozás

- Termékek

- Termelés

- termelékenység

- szakmai

- profil

- Program

- Programok

- program

- utasításokat

- megfelelő

- megfelelően

- védelme

- védett

- védelme

- védelem

- protokollok

- ad

- szolgáltatók

- biztosít

- amely

- nyilvános

- tesz

- világítás

- lekérdezések

- kérdés

- Quick

- gyorsan

- rongy

- el

- Reagál

- Olvass

- Készenlét

- Olvasás

- való Világ

- valószerű

- megvalósítás

- észre

- fogadó

- nemrég

- ajánl

- ajánlások

- Meggyógyul

- felépülés

- csökkenteni

- referencia

- finomítani

- vidék

- szabályos

- rendszeresen

- szabályozott

- Szabályozók

- összefüggő

- megbízható

- támaszkodnak

- kármentesítés

- távoli

- hozam

- ismétlés

- cserélni

- kérni

- megkereső

- szükség

- követelmény

- követelmények

- megköveteli,

- kutatás

- kutatás és fejlesztés

- rugalmasság

- forrás

- Tudástár

- tisztelt

- azok

- Reagálni

- válasz

- válaszok

- felelősség

- felelős

- REST

- korlátoz

- visszakeresés

- Kritika

- felül

- felülvizsgálata

- Vélemények

- túrák

- jobb

- Kockázat

- kockázati étvágy

- kockázatkezelés

- kockázatok

- erős

- Rodgers

- szerepek

- gyökér

- rutinszerűen

- szabályok

- futás

- s

- SaaS

- sagemaker

- azonos

- skálázható

- Skála

- letapogatás

- forgatókönyv

- forgatókönyvek

- Tudomány

- tudományos

- Tudós

- tudósok

- hatálya

- Hatókör

- Keresés

- Rész

- szektor

- biztonság

- biztosított

- biztosítása

- biztonság

- biztonsági előnyök

- Biztonsági események

- biztonsági kockázatok

- Biztonsági fenyegetések

- Keresnek

- keres

- Keresi

- válasszuk

- kiválasztott

- idősebb

- érzékeny

- szolgált

- szolgáltatás

- Szolgáltatások

- készlet

- beállítás

- megosztott

- ő

- kellene

- előadás

- Látás

- hasonló

- Egyszerű

- egyszerűsítése

- egyszerűsítése

- So

- társasági élet

- szoftver

- szoftverszámla

- Szoftverfejlesztők

- szoftverfejlesztés

- megoldások

- Megoldások

- néhány

- forrás

- Források

- szuverenitás

- Hely

- Hangszóró

- szakember

- különleges

- kifejezetten

- sebesség

- verem

- állapota

- érdekeltek

- standard

- szabványok

- kezdet

- kezdődött

- Kezdve

- Startups

- statisztika

- Lépései

- Még mindig

- tárolás

- memorizált

- árnyékolók

- Stratégiai

- stratégiák

- Stratéga

- Stratégia

- Szigorú

- erősen

- lényegesen

- siker

- sikeresen

- ilyen

- kínálat

- ellátási lánc

- Ellátási láncok

- támogatás

- Támogató

- biztos

- fogékony

- gyanús

- szintetikus

- rendszer

- Systems

- táblázat

- szabott

- Vesz

- tart

- Tandem

- feladatok

- taxonómia

- csapat

- csapat

- Műszaki

- technikák

- Technologies

- technológusok

- Technológia

- távközlési

- teszt

- Tesztelés

- tesztek

- Texas

- szöveg

- hogy

- A

- The Source

- lopás

- azok

- Őket

- témák

- maguk

- akkor

- Ott.

- Ezek

- ők

- Gondolkodás

- Harmadik

- harmadik felek

- ezt

- azok

- fenyegetés

- fenyegetések

- három

- Keresztül

- egész

- idő

- időszerű

- nak nek

- együtt

- szerszám

- szerszámok

- felső

- Top 10

- érintse

- felé

- Kereskedés

- hagyományos

- forgalom

- Vonat

- kiképzett

- Képzések

- tranzakció

- tranzit

- Átláthatóság

- szállítható

- Utazó

- Bízzon

- Megbízható

- jellemzően

- jogtalan

- Bizonytalanság

- alatt

- Undermine

- megért

- megértés

- ismeretlen

- Egyesült

- Egyesült Királyság

- egyetemi

- csillapítatlan

- Frissítések

- frissítve

- helyt

- üzemidő

- használ

- használati eset

- használt

- használó

- Felhasználók

- használ

- segítségével

- hasznosít

- hasznosított

- kihasználva

- ÉRVÉNYESÍT

- érvényesítése

- érvényesítés

- érték

- járatos

- keresztül

- Tényleges

- gyakorlatilag

- Képzeld

- vs

- sérülékenységek

- sebezhetőség

- sétál

- akar

- szavatolja

- volt

- módon

- we

- háló

- webalkalmazás

- webes alkalmazások

- webes szolgáltatások

- JÓL

- Mit

- amikor

- vajon

- ami

- míg

- WHO

- egész

- lesz

- BOR

- Győzelem

- val vel

- belül

- nélkül

- Munka

- dolgozott

- munkafolyamat

- munkafolyamatok

- dolgozó

- világszerte

- lenne

- írt

- XSS

- év

- te

- A te

- zephyrnet