Pentingnya bagi organisasi untuk memahami siapa musuh mereka dan bagaimana mereka beroperasi di lingkungan perusahaan mereka tidak dapat diabaikan. Pendekatan organisasi terhadap pengujian keamanan siber dan peningkatan ketahanan dalam menghadapi lanskap ancaman yang semakin fluktuatif harus didukung dengan perspektif ini.

Elemen inti dari program pengujian keamanan siber yang dirancang dengan baik adalah untuk membantu organisasi mengidentifikasi dan memulihkan kerentanan, terus menantang kemampuan deteksi dan respons, menyempurnakan prioritas pengumpulan intelijen ancaman, dan meningkatkan kesiapsiagaan insiden secara keseluruhan melalui uji tekanan berkelanjutan terhadap rencana respons. Itu Biaya laporan Pelanggaran Data 2022 dari IBM menunjukkan penghematan biaya pelanggaran rata-rata untuk organisasi yang secara teratur menguji rencana respons insiden adalah $2.66 juta (sekitar £2 juta).

Meskipun tidak ada solusi yang cocok untuk semua, berikut adalah lima pertimbangan utama yang dapat menjadi fokus organisasi saat mengembangkan strategi menyeluruh untuk membangun dan memelihara program pengujian keamanan siber.

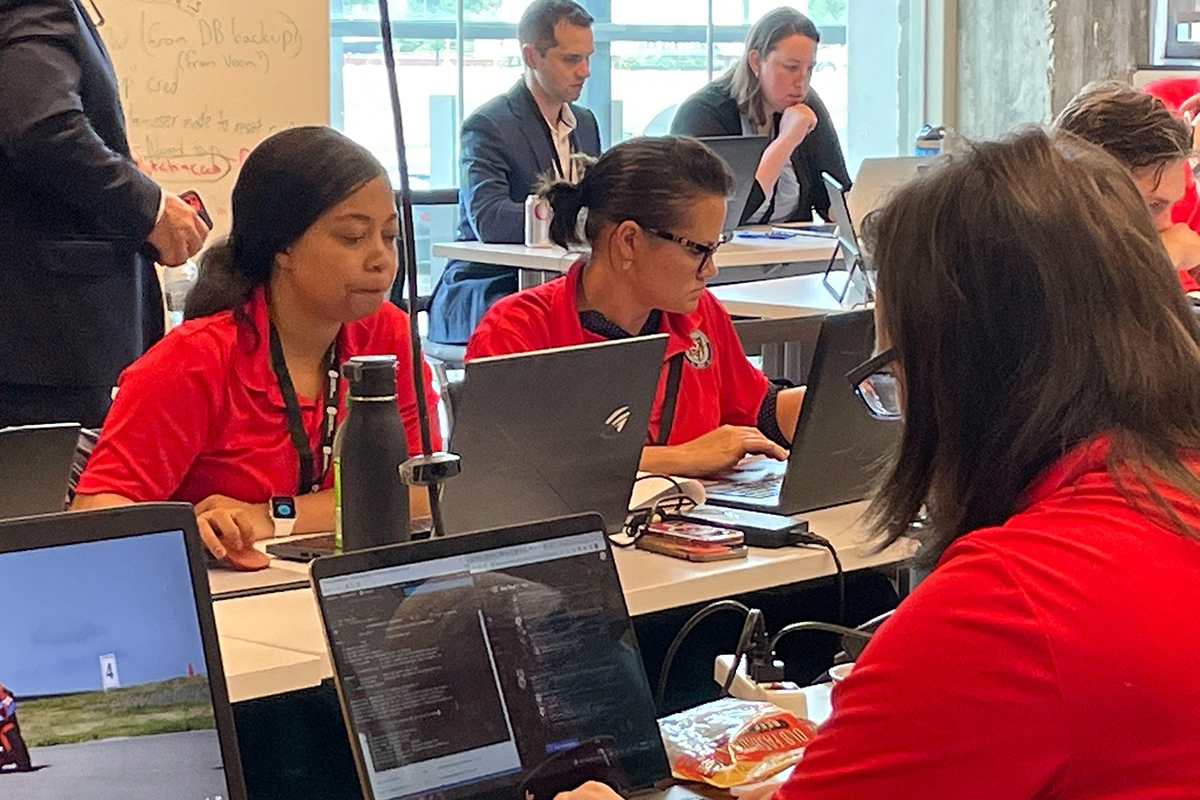

1. Berkolaborasi Lintas Tim

Kolaborasi adalah kekuatan organisasi, jadi tim keamanan harus fokus membangun hubungan internal dengan kelompok yang berbeda. Tim keamanan harus ingat bahwa komponen manusia sangat penting dan menentukan proses yang jelas untuk secara efektif mengizinkan perwakilan dari pusat operasi keamanan (SOC), risiko / kepatuhan, manajemen kerentanan (VM), intelijen ancaman cyber (CTI), dan fungsi pengujian keamanan untuk mendorong kolaborasi.

Jika memungkinkan, dorong tim ini untuk berdiskusi langsung. Ini akan menciptakan peluang untuk hubungan lintas tim di tingkat pribadi dan mengembangkan rasa persahabatan yang akan sangat membantu dalam mencapai tujuan bersama.

Menciptakan kerangka kerja tata kelola yang mendefinisikan tanggung jawab yang jelas dan mempromosikan komunikasi transparan antara tim-tim ini untuk berbagi temuan dengan cepat akan memungkinkan pengambilan keputusan yang lebih baik, respons insiden yang lebih cepat, dan apresiasi menyeluruh terhadap kemampuan dunia maya organisasi.

Kolaborasi memungkinkan peningkatan apresiasi terhadap teknik dan metode masing-masing, serta pertukaran pengetahuan dan keahlian untuk meningkatkan deteksi ancaman dan strategi mitigasi.

2. Ikuti Pendekatan yang Dipimpin Intelijen dan Berbasis Risiko untuk Definisi Ruang Lingkup

Sebuah proses untuk secara terus-menerus menyusun intelijen ancaman harus memungkinkan organisasi untuk membangun dan memelihara pustaka skenario serangan dasar yang komprehensif dan terkini. Pertama, tentukan kelompok aktor ancaman mana yang kemungkinan termotivasi untuk menargetkan organisasi. Melapisi ini dengan skenario dasar yang telah ditetapkan akan membantu menentukan daftar lengkap taktik, teknik, dan prosedur (TTPs).

Organisasi sering kali memiliki beberapa aset di lingkungannya, yang mempersulit pengidentifikasian titik-titik risiko dan penilaian di mana dan berapa banyak uang yang harus dikeluarkan untuk identifikasi dan pemulihan kerentanan. Mungkin tidak realistis dari perspektif waktu untuk menilai daftar lengkap TTP yang teridentifikasi terhadap semua aset dalam ruang lingkup.

Pendekatan yang lebih berbasis risiko adalah mengukir subset yang masuk akal dari urutan TTP dan secara kreatif mencampur dan mencocokkan detail infrastruktur dan perangkat lunak, tanpa terikat pada daftar periksa yang ekstensif. Ini menciptakan sub-skenario yang ditargetkan untuk tim simulasi serangan untuk fokus pada awalnya.

Pendekatan ini akan membantu CISO secara lebih terperinci mengukur kekuatan mitigasi praktis yang ada dan mengidentifikasi area prioritas tinggi di seluruh layanan bisnis penting, sekaligus memanfaatkan sumber daya yang ada secara optimal.

3. Lakukan Stress-Testing Kontrol Pertahanan Cyber Berkelanjutan

Manfaatkan skenario dan daftar prioritas TTP yang ditetapkan untuk terus menjalankan respons teknis dan bisnis organisasi. Subset skenario harus meningkat kompleksitasnya seiring dengan program tanggap insiden jatuh tempo. Dimana tim keamanan gagal sebelumnya, skenario ini harus diulang sehingga organisasi dapat meningkatkan proses jika terjadi serangan nyata.

Penting untuk memilih taktik "rendah-dan-lambat" yang dapat dideteksi oleh SOC dan dapat diperbaiki oleh tim VM — tetapi jangan membuatnya terlalu mudah. Dengan hati-hati memilih TTP yang lebih sulit untuk dipertahankan oleh SOC mendorong tim-tim ini untuk terus mempertajam teknik mereka, serta mendorong organisasi untuk memperbarui strategi respons.

Pilihan antara kompleksitas, siluman, dan kecepatan akan didorong oleh profil risiko organisasi dan prioritas ancaman yang telah berkontribusi dalam membentuk skenario khusus untuk pengujian.

4. Tetapkan Metrik untuk Pemahaman Bersama dan Pelacakan Peningkatan

Kriteria keberhasilan perlu didefinisikan dan dilacak untuk menunjukkan pengurangan risiko secara keseluruhan terhadap aset organisasi. Metrik seperti pengurangan waktu deteksi dan/atau respons, penurunan serangan yang berhasil, dan seterusnya berguna untuk mengartikulasikan peningkatan papan secara efektif.

Sangat berguna untuk membandingkan hasil tes penetrasi sebelumnya dan selanjutnya, latihan tim merah, dan/atau simulasi serangan tertarget, dengan fokus pada jumlah kerentanan berisiko tinggi yang diidentifikasi dan dieksploitasi, serta tingkat keberhasilan keseluruhan untuk penguji.

Mampu menganalisis perubahan lanskap ancaman dan menunjukkan peningkatan kemampuan untuk memitigasi ancaman saat ini dan yang berkembang akan membantu CISO menunjukkan peningkatan pengurangan risiko.

5. Membangun Saluran Umpan Balik untuk Mendorong Perbaikan Proses

Hancurkan pengamatan pengujian terhadap TTP yang dieksekusi bersama dengan mitigasi yang dapat ditindaklanjuti yang diidentifikasi di sepanjang rantai serangan. Hasil pengujian juga akan memberikan pemahaman yang lebih baik tentang kerentanan mana yang paling mungkin dieksploitasi dan dapat membantu menyempurnakan prioritas risiko dalam proses VM.

Membagikan hasil ini secara waktu nyata kepada tim CTI memungkinkan mereka memantau potensi ancaman yang dapat mengeksploitasi kerentanan, meningkatkan pemahaman teoretis tentang ancaman yang terdokumentasi, dan memberikan wawasan tentang kerentanan yang sebelumnya tidak diketahui, serta membantu memprioritaskan area untuk penelitian dan analisis lebih lanjut.

Dasbor terpusat untuk mengagregasi keluaran pengujian secara waktu nyata dari lapangan, yang dapat memberi pemangku kepentingan tim SOC yang relevan dengan celah yang teridentifikasi dalam alat pemantauan keamanan dan sistem peringatan, sangat berguna.

Menyediakan a jangkauan pelatihan untuk mempraktekkan dan memvalidasi rencana IR, dan untuk mengidentifikasi area di mana waktu respons harus ditingkatkan, berguna untuk meningkatkan kesiapsiagaan insiden secara keseluruhan.

Tujuan Akhir

Grafik Outlook Keamanan Siber Global WEF 2023 menyatakan bahwa 43% pemimpin bisnis percaya bahwa organisasi mereka kemungkinan akan terkena serangan besar dalam dua tahun ke depan. Perubahan menyeluruh pada pengujian keamanan siber, melalui peningkatan kolaborasi dan peningkatan proses manajemen risiko, meningkatkan ketahanan terhadap serangan siber.

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoAiStream. Kecerdasan Data Web3. Pengetahuan Diperkuat. Akses Di Sini.

- Mencetak Masa Depan bersama Adryenn Ashley. Akses Di Sini.

- Beli dan Jual Saham di Perusahaan PRE-IPO dengan PREIPO®. Akses Di Sini.

- Sumber: https://www.darkreading.com/edge-articles/5-ways-security-testing-can-aid-incident-response

- :adalah

- :bukan

- :Di mana

- 2022

- 66

- a

- kemampuan

- Sanggup

- mencapai

- di seluruh

- terhadap

- Membantu

- Semua

- mengizinkan

- memungkinkan

- sepanjang

- juga

- an

- analisis

- menganalisa

- dan

- apresiasi

- pendekatan

- ADALAH

- daerah

- sekitar

- AS

- Menilai

- Aktiva

- At

- menyerang

- Serangan

- rata-rata

- Dasar

- BE

- makhluk

- Percaya

- Lebih baik

- antara

- papan

- Terikat

- pelanggaran

- membangun

- Bangunan

- bisnis

- tapi

- by

- persahabatan

- CAN

- tidak bisa

- kemampuan

- hati-hati

- pusat

- terpusat

- rantai

- menantang

- perubahan

- Perubahan

- saluran

- pilihan

- jelas

- Berkolaborasi

- kolaborasi

- Umum

- komunikasi

- membandingkan

- kompleksitas

- pemenuhan

- komponen

- luas

- pertimbangan

- terus-menerus

- kontinu

- terus menerus

- berkontribusi

- Core

- Biaya

- penghematan biaya

- membuat

- menciptakan

- kriteria

- kritis

- terbaru

- maya

- cyberattacks

- Keamanan cyber

- dasbor

- data

- Data pelanggaran

- Pengambilan Keputusan

- mengurangi

- Pertahanan

- didefinisikan

- Mendefinisikan

- mendemonstrasikan

- rincian

- Deteksi

- Menentukan

- mengembangkan

- berkembang

- berbeda

- sulit

- diskusi

- don

- turun

- mendorong

- didorong

- setiap

- Mudah

- efektif

- elemen

- aktif

- mendorong

- mendorong

- akhir

- mempertinggi

- ditingkatkan

- Meningkatkan

- Enterprise

- Lingkungan Hidup

- lingkungan

- menetapkan

- mapan

- Acara

- berkembang

- Pasar Valas

- Latihan

- ada

- ada

- keahlian

- Mengeksploitasi

- dieksploitasi

- luas

- sangat

- Menghadapi

- Gagal

- lebih cepat

- umpan balik

- bidang

- Temuan

- Pertama

- Fokus

- berfokus

- mengikuti

- Untuk

- Kerangka

- dari

- penuh

- fungsi

- lebih lanjut

- kesenjangan

- pertemuan

- Aksi

- Go

- tujuan

- pemerintahan

- Grup

- Memiliki

- membantu

- membantu

- di sini

- High

- berisiko tinggi

- Memukul

- Seterpercayaapakah Olymp Trade? Kesimpulan

- HTTPS

- manusia

- IBM

- Identifikasi

- diidentifikasi

- mengenali

- mengidentifikasi

- pentingnya

- penting

- memperbaiki

- ditingkatkan

- perbaikan

- perbaikan

- in

- secara langsung

- insiden

- respon insiden

- Meningkatkan

- Pada meningkat

- makin

- Infrastruktur

- mulanya

- wawasan

- Intelijen

- intern

- ke

- IT

- jpg

- kunci

- pengetahuan

- pemandangan

- pemimpin

- Tingkat

- Perpustakaan

- terletak

- Mungkin

- Daftar

- Panjang

- memelihara

- utama

- membuat

- MEMBUAT

- pengelolaan

- matang

- Mungkin..

- mengukur

- metode

- Metrik

- juta

- Mengurangi

- mitigasi

- uang

- Memantau

- pemantauan

- lebih

- paling

- termotivasi

- banyak

- harus

- Perlu

- berikutnya

- tidak

- jumlah

- of

- sering

- on

- beroperasi

- Operasi

- Kesempatan

- organisasi

- organisatoris

- organisasi

- Lainnya

- di luar

- Outlook

- secara keseluruhan

- penetrasi

- Melakukan

- pribadi

- perspektif

- rencana

- plato

- Kecerdasan Data Plato

- Data Plato

- masuk akal

- poin

- mungkin

- potensi

- Praktis

- praktek

- sebelumnya

- sebelumnya

- penentuan prioritas

- Prioritaskan

- diprioritaskan

- prioritas

- Prosedur

- proses

- proses

- Profil

- program

- mempromosikan

- memberikan

- menyediakan

- Dorong

- segera

- Penilaian

- nyata

- real-time

- realistis

- Merah

- mengurangi

- pengurangan

- memperhalus

- secara teratur

- Hubungan

- relevan

- ingat

- ulang

- melaporkan

- Perwakilan

- penelitian

- ketahanan

- Sumber

- tanggapan

- tanggung jawab

- Hasil

- Risiko

- manajemen risiko

- s

- Tabungan

- skenario

- skenario

- cakupan

- keamanan

- memilih

- rasa

- Layanan

- set

- beberapa

- membentuk

- Share

- berbagi

- harus

- Pertunjukkan

- simulasi

- So

- Perangkat lunak

- larutan

- tertentu

- kecepatan

- menghabiskan

- stakeholder

- Negara

- Stealth

- strategi

- Penyelarasan

- kekuatan

- selanjutnya

- sukses

- sukses

- seperti itu

- sistem

- taktik

- target

- ditargetkan

- tim

- tim

- Teknis

- teknik

- uji

- penguji

- pengujian

- tes

- bahwa

- Grafik

- mereka

- Mereka

- teoretis

- Sana.

- Ini

- mereka

- hal

- ini

- ancaman

- ancaman

- Melalui

- waktu

- kali

- waktu

- untuk

- terlalu

- alat

- jelas

- dua

- memahami

- pemahaman

- tidak dikenal

- mutakhir

- Memperbarui

- Memanfaatkan

- MENGESAHKAN

- volatil

- Kerentanan

- kerentanan

- Cara..

- cara

- BAIK

- yang

- sementara

- SIAPA

- akan

- dengan

- dalam

- tanpa

- tahun

- zephyrnet.dll