Realitas keamanan siber bagi perusahaan adalah bahwa musuh selalu mengkompromikan sistem dan jaringan, dan bahkan program pencegahan pelanggaran yang dikelola dengan baik sering kali harus berhadapan dengan penyerang yang berada di dalam jangkauan mereka.

Pada tanggal 5 Maret, Badan Keamanan Nasional melanjutkan rekomendasi praktik terbaiknya kepada lembaga-lembaga federal, dengan menerbitkan Lembar Informasi Keamanan Siber (CIS) terbaru mengenai pilar Jaringan dan Lingkungan dalam kerangka kerja zero-trust. Dokumen NSA merekomendasikan agar organisasi melakukan segmentasi jaringan mereka untuk membatasi pengguna yang tidak berwenang mengakses informasi sensitif melalui segmentasi. Hal ini karena langkah-langkah keamanan siber yang kuat dapat menghentikan kompromi agar tidak berubah menjadi pelanggaran besar-besaran dengan membatasi akses semua pengguna ke area jaringan di mana mereka tidak memiliki peran sah.

Grafik bimbingan dari NSA juga memungkinkan tim keamanan untuk mengajukan kasus bisnis yang lebih kuat kepada manajemen untuk perlindungan keamanan, namun CISO perlu menetapkan ekspektasi karena penerapannya merupakan proses yang berjenjang dan kompleks.

Meskipun dokumen tersebut menargetkan organisasi dan industri pemerintah yang terkait dengan pertahanan, dunia bisnis yang lebih luas dapat memperoleh manfaat dari panduan zero-trust, kata Steve Winterfeld, penasihat CISO di raksasa layanan Internet Akamai.

“Kenyataannya bukanlah [apakah] Anda mempunyai insiden akses yang tidak sah, namun apakah Anda dapat menangkapnya sebelum menjadi pelanggaran,” katanya. “Kuncinya adalah 'visibilitas dengan konteks' yang dapat diberikan oleh mikrosegmentasi, yang didukung dengan kemampuan untuk dengan cepat mengisolasi perilaku jahat.”

Perusahaan punya memulai inisiatif zero-trust untuk membuat data, sistem, dan jaringan mereka lebih sulit disusupi dan, ketika disusupi, memperlambat penyerang. Kerangka kerja ini merupakan seperangkat pedoman yang kuat tentang bagaimana melanjutkannya, namun menerapkannya tidaklah mudah, kata Mike Mestrovich, CISO di Rubrik, penyedia keamanan data dan zero-trust.

“Sebagian besar jaringan telah berkembang seiring berjalannya waktu dan sangat sulit untuk kembali dan merancang ulang jaringan tersebut sambil menjaga bisnis tetap berjalan,” katanya. “Hal ini bisa dilakukan, namun bisa memakan banyak biaya baik dari segi waktu dan uang.”

Berikut enam kesimpulan dari panduan NSA.

1. Pelajari Ketujuh Pilar Zero Trust

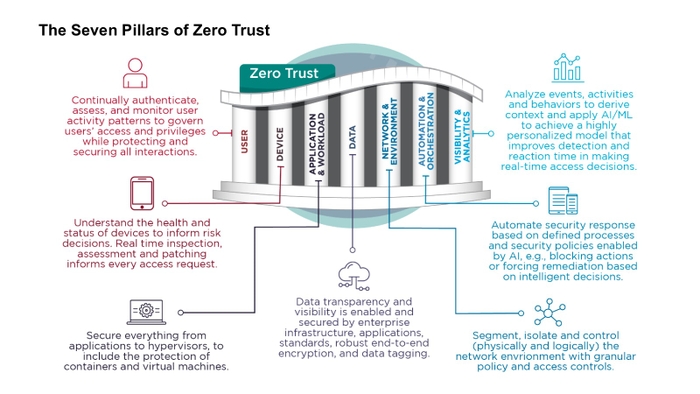

Dokumen terbaru dari Badan Keamanan Nasional membahas pilar kelima dari tujuh pilar zero trust: jaringan dan lingkungan. Namun enam pilar lainnya sama pentingnya dan menunjukkan “betapa luas dan transformasionalnya strategi zero-trust harus berhasil,” kata Ashley Leonard, CEO di Syxsense, sebuah perusahaan manajemen titik akhir dan kerentanan otomatis.

“Jaringan dan lingkungan” adalah pilar kelima dalam Tujuh Pilar Zero Trust Badan Keamanan Nasional. Sumber: NSA

“Bagi perusahaan yang ingin memulai dengan zero trust, saya sangat mendorong mereka untuk meninjau lembar informasi NSA mengenai pilar pengguna dan perangkat – masing-masing pilar pertama dan kedua dari zero trust,” katanya. “Jika sebuah perusahaan baru saja memulai, memandang pilar jaringan dan lingkungan ini seperti meletakkan kereta di atas kuda.”

2. Harapkan Penyerang Melanggar Perimeter Anda

Pilar jaringan dan lingkungan dari rencana zero-trust NSA adalah upaya menghentikan penyerang memperluas pelanggaran setelah mereka berhasil menyusupi sistem. Pedoman NSA menunjuk pada Pelanggaran target 2013 — tanpa menyebutkan nama perusahaan secara eksplisit — karena penyerang masuk melalui kerentanan dalam sistem HVAC pihak ketiga perusahaan, namun kemudian dapat bergerak melalui jaringan dan menginfeksi perangkat tempat penjualan dengan malware.

Perusahaan harus berasumsi bahwa mereka akan disusupi dan mencari cara untuk membatasi atau memperlambat penyerang, Direktur Keamanan Siber NSA Rob Joyce mengatakan dalam sebuah pernyataan mengumumkan rilis dokumen NSA.

“Organisasi perlu beroperasi dengan pola pikir bahwa ancaman ada dalam batas-batas sistem mereka,” katanya. “Pedoman ini dimaksudkan untuk membekali pemilik dan operator jaringan dengan proses yang mereka perlukan untuk secara waspada melawan, mendeteksi, dan merespons ancaman yang mengeksploitasi kelemahan atau kesenjangan dalam arsitektur perusahaan mereka.”

3. Memetakan Arus Data untuk Memulai

Panduan NSA adalah model berjenjang, di mana perusahaan harus memulai dengan hal-hal mendasar: memetakan aliran data di jaringan mereka untuk memahami siapa yang mengakses apa. Meskipun pendekatan zero-trust lainnya telah didokumentasikan, seperti Arsitektur Zero Trust SP 800-207 NIST, pilar NSA memberikan cara bagi organisasi untuk memikirkan kontrol keamanan mereka, kata Winterfeld dari Akamai.

“Memahami aliran data terutama memberikan kesadaran situasional tentang di mana dan apa potensi risikonya,” katanya. “Ingat, Anda tidak bisa melindungi apa yang tidak Anda ketahui.”

4. Pindah ke Makrosegmentasi

Setelah mengatasi pilar fundamental lainnya, perusahaan harus mulai terjun ke pilar Jaringan dan Lingkungan dengan melakukan segmentasi jaringan mereka – mungkin pada awalnya secara luas, namun dengan rincian yang semakin besar. Area fungsional utama mencakup segmen bisnis-ke-bisnis (B2B), segmen yang berhubungan dengan konsumen (B2C), teknologi operasional seperti IoT, jaringan titik penjualan, dan jaringan pengembangan.

Setelah melakukan segmentasi jaringan pada tingkat tinggi, perusahaan harus berupaya untuk lebih menyempurnakan segmen tersebut, kata Mestrovich dari Rubrik.

“Jika Anda dapat menentukan area fungsional operasi ini, maka Anda dapat mulai melakukan segmentasi jaringan sehingga entitas yang diautentikasi di salah satu area ini tidak memiliki akses tanpa melalui latihan otentikasi tambahan ke area lainnya,” katanya. “Dalam banyak hal, Anda akan menemukan bahwa kemungkinan besar pengguna, perangkat, dan beban kerja yang beroperasi di satu area sebenarnya tidak memerlukan hak untuk beroperasi atau sumber daya di area lain.”

5. Matang terhadap Jaringan yang Ditentukan Perangkat Lunak

Jaringan tanpa kepercayaan mengharuskan perusahaan untuk memiliki kemampuan untuk bereaksi dengan cepat terhadap potensi serangan, menjadikan jaringan yang ditentukan perangkat lunak (SDN) sebagai pendekatan utama untuk tidak hanya melakukan segmentasi mikro tetapi juga untuk mengunci jaringan jika terjadi potensi kompromi.

Namun, SDN bukanlah satu-satunya pendekatan, kata Winterfeld dari Akamai.

“SDN lebih mengutamakan tata kelola operasional, namun bergantung pada infrastruktur Anda mungkin bukan solusi optimal,” katanya. “Meskipun demikian, Anda memerlukan jenis manfaat yang diberikan SDN, apa pun cara Anda merancang lingkungan Anda.”

6. Sadarilah Kemajuan Akan Berulang-ulang

Yang terakhir, inisiatif zero-trust bukanlah proyek yang dilakukan satu kali saja, namun merupakan inisiatif yang berkelanjutan. Organisasi tidak hanya perlu memiliki kesabaran dan ketekunan dalam menerapkan teknologi, namun tim keamanan juga perlu meninjau kembali rencana tersebut dan memodifikasinya saat mereka menghadapi — dan mengatasi — tantangan.

“Ketika mempertimbangkan untuk memulai perjalanan zero-trust, panduan mereka untuk memulai dengan memetakan aliran data lalu mengelompokkannya sudah tepat,” kata Winterfeld, “tetapi saya ingin menambahkan bahwa hal ini sering kali bersifat berulang karena Anda akan memiliki periode penemuan yang memerlukan memperbarui rencananya.”

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- PlatoHealth. Kecerdasan Uji Coba Biotek dan Klinis. Akses Di Sini.

- Sumber: https://www.darkreading.com/cybersecurity-operations/6-ciso-takeaways-nsa-zero-trust-guidance

- :memiliki

- :adalah

- :bukan

- :Di mana

- $NAIK

- 1

- 7

- 8

- a

- kemampuan

- Sanggup

- Tentang Kami

- mengakses

- mengakses

- sebenarnya

- menambahkan

- Tambahan

- laporan

- Setelah

- lembaga

- badan

- tujuan

- Semua

- memungkinkan

- sudah

- juga

- an

- dan

- Mengumumkan

- Apa pun

- pendekatan

- arsitektur

- ADALAH

- DAERAH

- daerah

- ARM

- sekitar

- AS

- menganggap

- At

- Serangan

- dikonfirmasi

- Otentikasi

- Otomatis

- kesadaran

- B2B

- B2C

- kembali

- bersandaran

- Dasar-dasar

- BE

- karena

- menjadi

- menjadi

- sebelum

- mulai

- laku

- manfaat

- Manfaat

- Bit

- kedua

- batas-batas

- pelanggaran

- pelanggaran

- secara luas

- bisnis

- tapi

- by

- CAN

- kasus

- gulat

- ceo

- tantangan

- CIS

- CISO

- Perusahaan

- perusahaan

- kompleks

- kompromi

- Dikompromikan

- konteks

- terus

- kontrol

- mahal

- Keamanan cyber

- data

- keamanan data

- transaksi

- menetapkan

- Tergantung

- penggelaran

- menemukan

- Pengembangan

- alat

- Devices

- sulit

- Kepala

- penemuan

- do

- dokumen

- don

- Dont

- turun

- selama

- Mudah

- mendorong

- Titik akhir

- masuk

- Enterprise

- entitas

- Lingkungan Hidup

- sama

- Bahkan

- berkembang

- ada

- memperluas

- mengharapkan

- harapan

- secara eksplisit

- Mengeksploitasi

- Menghadapi

- Federal

- Menemukan

- Perusahaan

- Pertama

- aliran

- Mengalir

- Untuk

- Perampokan

- Kerangka

- dari

- fungsionil

- mendasar

- lebih lanjut

- kesenjangan

- mendapatkan

- mendapatkan

- raksasa

- Go

- akan

- pemerintahan

- Pemerintah

- bimbingan

- pedoman

- sulit

- Memiliki

- he

- High

- sangat

- Kuda

- Seterpercayaapakah Olymp Trade? Kesimpulan

- How To

- HTTPS

- i

- if

- gambar

- implementasi

- mengimplementasikan

- penting

- in

- Di lain

- memasukkan

- meningkatkan

- industri

- informasi

- Infrastruktur

- Prakarsa

- dalam

- dimaksudkan

- Internet

- ke

- idiot

- IT

- NYA

- perjalanan

- jpg

- hanya

- pemeliharaan

- kunci

- menendang

- Tahu

- Terbaru

- BELAJAR

- sah

- leonard

- Tingkat

- 'like'

- Mungkin

- MEMBATASI

- membatasi

- mengunci

- melihat

- mencari

- utama

- membuat

- Membuat

- jahat

- malware

- pengelolaan

- banyak

- peta

- pemetaan

- March

- dewasa

- ukuran

- mungkin

- mikropon

- Mindset

- model

- memodifikasi

- uang

- lebih

- paling

- pindah

- penamaan

- nasional

- keamanan nasional

- Perlu

- jaringan

- jaringan

- jaringan

- tidak

- NSA

- of

- lepas

- sering

- on

- ONE

- terus-menerus

- hanya

- beroperasi

- operasi

- operasional

- Operasi

- operator

- optimal

- or

- organisasi

- Lainnya

- lebih

- Mengatasi

- pemilik

- Kesabaran

- mungkin

- periode

- ketekunan

- Pilar

- pilar

- rencana

- plato

- Kecerdasan Data Plato

- Data Plato

- Titik

- potensi

- terutama

- memproses

- proses

- proses

- program

- Kemajuan

- proyek

- melindungi

- memberikan

- pemberi

- menyediakan

- Penerbitan

- Puting

- segera

- cepat

- Bereaksi

- Kenyataan

- menyadari

- Rekomendasi

- merekomendasikan

- memperhalus

- Bagaimanapun juga

- salam

- melepaskan

- ingat

- membutuhkan

- membutuhkan

- Sumber

- masing-masing

- Menanggapi

- ulasan

- hak

- risiko

- merampok

- Peran

- berjalan

- s

- Tersebut

- mengatakan

- sdn

- Kedua

- keamanan

- ruas

- segmentasi

- segmen

- peka

- Layanan

- set

- tujuh

- lembar

- lembar

- harus

- Menunjukkan

- ENAM

- lambat

- So

- padat

- larutan

- sumber

- Spot

- awal

- mulai

- Mulai

- Steve

- berhenti

- Penyelarasan

- kuat

- lebih kuat

- sukses

- seperti itu

- sistem

- sistem

- mengatasi

- Takeaways

- target

- tim

- Teknologi

- istilah

- bahwa

- Grafik

- Dasar-dasar

- mereka

- Mereka

- kemudian

- Ini

- mereka

- berpikir

- Pikir

- pihak ketiga

- ini

- meskipun?

- ancaman

- Melalui

- waktu

- untuk

- transformasional

- Kepercayaan

- mencoba

- Putar

- jenis

- tidak sah

- memahami

- pemahaman

- memperbarui

- Pengguna

- Pengguna

- sangat

- melalui

- jarak penglihatan

- kerentanan

- Cara..

- cara

- kelemahan

- adalah

- Apa

- ketika

- apakah

- yang

- sementara

- SIAPA

- lebih luas

- akan

- dengan

- dalam

- tanpa

- dunia

- akan

- namun

- Kamu

- Anda

- zephyrnet.dll

- nol

- nol kepercayaan