Waktu Baca: 5 menit

Tidak peduli seberapa keras Anda mencoba mengamankan rumah Anda dari pelanggaran keamanan, Anda tidak pernah tahu apa yang sedang dikemas pencuri. Tidak peduli seberapa aman sistem penguncian Anda, Anda tidak pernah tahu keahlian si pencuri. Dengan kata sederhana, tidak ada kunci di dunia yang tidak dapat diambil. Bagaimana jika saya memberi tahu Anda bahwa tidak mungkin Anda 100% yakin protokol Anda tidak akan disusupi?

Dunia ini adalah permainan kemungkinan dan probabilitas. Tidak peduli seberapa aman menurut Anda, selalu ada satu kemungkinan yang mungkin atau mungkin tidak Anda ketahui, yang bisa sangat menghancurkan. Ini tidak berarti bahwa Anda menyerah pada keamanan. Gim ini tentang meningkatkan peluang Anda untuk menyelamatkan diri dari serangan.

Di blog ini, kita akan membahas rencana respons insiden yang harus disiapkan dan diikuti jika terjadi pelanggaran keamanan untuk mengurangi kerugian lebih lanjut dan menyelamatkan diri Anda, Ayo pergi.

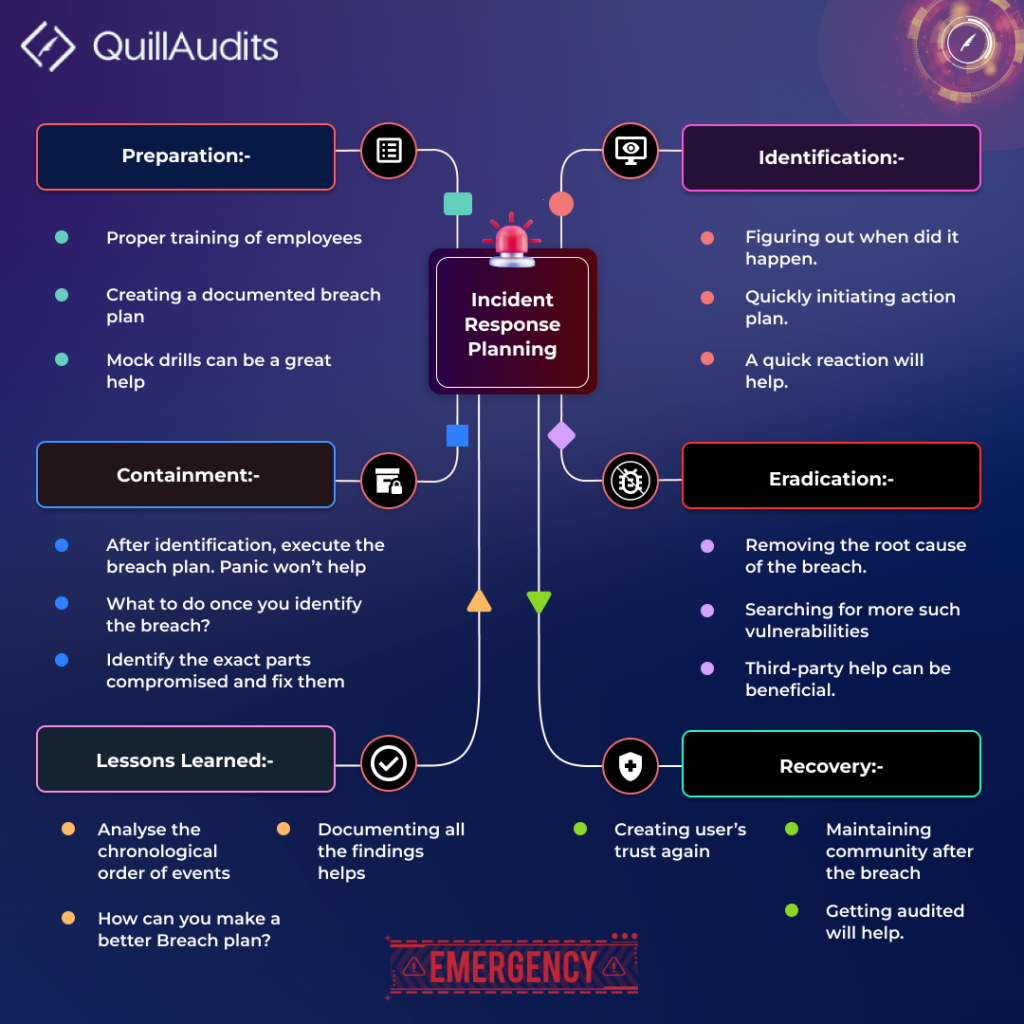

Persiapan

Langkah ini diambil sebelum pelanggaran keamanan. Anda tahu latihan militer yang dilakukan tentara di lapangan untuk bersiap jika situasinya muncul? Ini adalah bagian itu. Di sini kami mempersiapkan diri jika kami menghadapi pelanggaran keamanan. Anda lihat betapa buruknya jika suatu hari Anda bangun dan menemukan pelanggaran keamanan, Anda hanya akan panik, dan sudah terlambat untuk membuat rencana, jadi kami membuat rencana sebelumnya.

Persiapan ini mencakup pelatihan karyawan yang tepat berdasarkan peran mereka jika terjadi pelanggaran keamanan. Beri tahu mereka sebelumnya siapa yang melakukan apa jika ada pelanggaran keamanan. Kami juga perlu melakukan latihan tiruan secara teratur dengan asumsi telah terjadi pelanggaran keamanan sehingga semua orang terlatih dan siap, dan aspek yang paling penting, siapkan rencana respons yang terdokumentasi dengan baik dan terus perbarui jika ada perubahan.

Identifikasi

Salah satu fase terpenting adalah tempat di mana Anda harus berada secepat mungkin. Bayangkan sebuah jarum menembus kulit Anda, dan semakin lama Anda mengabaikan dalamnya, semakin cepat Anda bereaksi semakin sedikit dampak yang ditimbulkannya.

Identifikasi adalah ketika Anda mengetahui bahwa ada sesuatu yang salah. Pada tahap ini, Anda menentukan apakah Anda telah dilanggar, dan itu dapat berasal dari area mana pun dari protokol Anda. Ini adalah tahap di mana Anda mengajukan pertanyaan seperti kapan itu terjadi? Area apa yang terkena dampak, ruang lingkup kompromi, dll.

Penahanan

Bagian ini bisa rumit, di sinilah Anda harus sangat pintar dan sangat berhati-hati, dan ini bisa menjadi rumit dengan cepat. Ada insiden nuklir di Chornobyl. Ada seluruh seri berdasarkan itu. Bagian terberat dari insiden itu adalah penahanan. Bagaimana Anda mengatasi dampaknya sehingga kami dapat memitigasi risikonya? (Jika Anda belum melihat serialnya, Ikami sangat merekomendasikannya 🙂).

Ketika kami menemukan pelanggaran, respons alami pertama adalah menutup semuanya, tetapi, dalam beberapa kasus, dapat menimbulkan lebih banyak kerusakan daripada pelanggaran itu sendiri, jadi daripada menjadi liar dan menghentikan semuanya dalam protokol, disarankan untuk menahannya. pelanggaran sehingga tidak menyebabkan kerusakan lebih lanjut. Strategi terbaik adalah mengidentifikasi dengan cepat bagian-bagian yang paling mungkin terkena dampak dan mengerjakannya secepat mungkin, namun terkadang hal itu tidak memungkinkan, jadi kami mungkin perlu benar-benar menghentikan keseluruhan operasi.

Pemberantasan

Setelah langkah penahanan, kita bertanya-tanya bagaimana awalnya, apa akar penyebabnya, dan bagaimana itu bisa terjadi? Ini adalah pertanyaan yang akan menghantui kita lagi jika kita tidak menjawabnya, dan untuk mengetahuinya, kita harus melakukan penelitian yang baik tentang serangan itu, dari mana asalnya, dan bagaimana kronologi kejadiannya. dll.

Bagian ini terkadang lebih mudah diucapkan daripada dilakukan. Mungkin sangat sibuk, rumit, dan menyusahkan untuk sampai ke akar peretasan, dan di situlah perusahaan seperti QuillAudits dapat membantu Anda. Jika perlu, Anda dapat meminta bantuan perusahaan pihak ketiga untuk mencari tahu bagaimana semua itu terjadi dan apa yang perlu dilakukan selanjutnya.

Recovery

Ini adalah bagian di mana Anda merasa bahwa Anda harus berinvestasi dan lebih fokus pada aspek keamanan perusahaan Anda sebelumnya dengan bantuan perusahaan seperti QuillAudits karena, dalam pemulihan, Anda harus kembali membangun kepercayaan dengan pengguna.

Dalam pemulihan, Anda harus menjalani lagi dengan awal yang baru. Membuat orang percaya bahwa Anda aman. Ini bukan tugas yang mudah setelah Anda diretas di dunia Web3. Namun, laporan audit diketahui menjadi kunci dari masalah tersebut. Laporan audit dari organisasi terkenal dapat membangun kepercayaan dengan ruang pengguna Anda.

Pelajaran

Salah satu bagian terpenting, semua langkah ini tidak akan berguna jika Anda tidak belajar darinya. Anda diretas sekali berarti perlunya sistem dan protokol yang lebih kuat dan aman. Langkah ini termasuk menganalisis dan mendokumentasikan acara dan setiap detail tentang bagaimana itu terjadi dan apa yang kami lakukan untuk mencegah pelanggaran lagi, langkah ini melibatkan seluruh tim, dan hanya dengan koordinasi, kami dapat melihat beberapa kemajuan dalam perjalanan berbasis yang lebih aman .

Kesimpulan

Ancaman keamanan telah meningkat jumlahnya selama beberapa tahun terakhir terus menerus. Ini membutuhkan perhatian khusus dari pengembang dan pembangun di Web3. Anda tidak dapat mengabaikan masalah keamanan Anda karena satu kerentanan itu dapat menjadi masalah keberhasilan atau kegagalan protokol Anda. Bergabunglah dengan QuillAUdits untuk membuat Web3 menjadi tempat yang lebih aman. Dapatkan proyek Anda diaudit hari ini!

26 views

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- Platoblockchain. Intelijen Metaverse Web3. Pengetahuan Diperkuat. Akses Di Sini.

- Mencetak Masa Depan bersama Adryenn Ashley. Akses Di Sini.

- Sumber: https://blog.quillhash.com/2023/04/18/how-to-prepare-for-a-web3-security-breach-incident-response-planning/

- :memiliki

- :adalah

- :bukan

- $NAIK

- 7

- a

- Tentang Kami

- di depan

- Semua

- juga

- selalu

- an

- menganalisis

- dan

- menjawab

- Apa pun

- ADALAH

- DAERAH

- daerah

- AS

- penampilan

- At

- menyerang

- Serangan

- perhatian

- Audit

- diaudit

- Buruk

- berdasarkan

- BE

- karena

- menjadi

- sebelum

- makhluk

- Percaya

- TERBAIK

- Blog

- pelanggaran

- membangun

- membangun kepercayaan

- Bangunan

- Panggilan

- CAN

- Bisa Dapatkan

- kasus

- kasus

- Menyebabkan

- berhati-hati

- Perubahan

- kedatangan

- Perusahaan

- kompleks

- kompromi

- Dikompromikan

- Mengadakan

- mengandung

- Penahanan

- terus menerus

- koordinasi

- sangat penting

- hari

- mendalam

- rinci

- Menentukan

- yang menghancurkan

- pengembang

- MELAKUKAN

- menemukan

- membahas

- melakukan

- Dont

- turun

- mudah

- karyawan

- dll

- Bahkan

- Acara

- peristiwa

- Setiap

- semua orang

- segala sesuatu

- Menghadapi

- Kegagalan

- beberapa

- bidang

- Angka

- Perusahaan

- Pertama

- terfokus

- diikuti

- Untuk

- bentuk

- ditemukan

- dari

- lebih lanjut

- permainan

- mendapatkan

- mendapatkan

- Memberikan

- Go

- akan

- baik

- hack

- hacks

- terjadi

- terjadi

- Sulit

- Memiliki

- membantu

- di sini

- sangat

- Rumah

- Seterpercayaapakah Olymp Trade? Kesimpulan

- How To

- Namun

- HTTPS

- i

- mengenali

- membayangkan

- Dampak

- dampak

- penting

- in

- insiden

- respon insiden

- termasuk

- meningkatkan

- ke

- diinvestasikan

- masalah

- IT

- Diri

- ikut

- perjalanan

- Menjaga

- kunci

- Tahu

- dikenal

- Terakhir

- Terlambat

- BELAJAR

- 'like'

- Mungkin

- lagi

- kerugian

- membuat

- Membuat

- hal

- max-width

- Mungkin..

- cara

- mungkin

- Militer

- Mengurangi

- lebih

- paling

- Alam

- Perlu

- dibutuhkan

- kebutuhan

- New

- berikutnya

- nuklir

- nomor

- Kesempatan

- of

- on

- ONE

- hanya

- operasi

- or

- organisasi

- berasal

- lebih

- Panik

- bagian

- bagian

- Konsultan Ahli

- terpilih

- Tempat

- rencana

- perencanaan

- plato

- Kecerdasan Data Plato

- Data Plato

- kemungkinan

- kemungkinan

- mungkin

- Mempersiapkan

- mempersiapkan

- mencegah

- masalah

- Kemajuan

- proyek

- tepat

- protokol

- pertanyaan

- Pertanyaan

- lebih cepat

- segera

- Quillhash

- agak

- Bereaksi

- siap

- benar-benar

- sarankan

- pemulihan

- reguler

- melaporkan

- laporan

- penelitian

- tanggapan

- Risiko

- kuat

- peran

- akar

- aman

- lebih aman

- Tersebut

- Save

- penghematan

- cakupan

- aman

- keamanan

- Seri

- set

- harus

- Sederhana

- situasi

- keahlian

- Kulit

- So

- beberapa

- sesuatu

- Space

- khusus

- Tahap

- awal

- mulai

- Langkah

- Tangga

- berhenti

- henti

- Penyelarasan

- sukses

- seperti itu

- sistem

- Mengambil

- tugas

- tim

- dari

- bahwa

- Grafik

- Dunia

- mereka

- Mereka

- Ini

- pihak ketiga

- ini

- ancaman

- Melalui

- waktu

- untuk

- terlalu

- terlatih

- Pelatihan

- Kepercayaan

- memperbarui

- us

- Pengguna

- Pengguna

- kerentanan

- adalah

- Cara..

- we

- Web3

- dunia web3

- BAIK

- terkenal

- adalah

- Apa

- apakah

- yang

- SIAPA

- seluruh

- Liar

- akan

- dengan

- tanya

- kata

- Kerja

- dunia

- akan

- Salah

- tahun

- Kamu

- Anda

- diri

- zephyrnet.dll