Pertukaran cryptocurrency populer Coinbase adalah nama merek online terkenal terbaru mengaku untuk dilanggar.

Perusahaan memutuskan untuk mengubah laporan pelanggarannya menjadi campuran yang menarik dari kesalahan parsial dan saran praktis untuk orang lain.

Seperti kasus baru-baru ini Reddit, perusahaan tidak dapat menahan diri untuk tidak memasukkan kata-S (mutakhir), yang sekali lagi sepertinya mengikuti definisi yang ditawarkan oleh pembaca Naked Security Richard Pennington dalam a komentar terakhir, di mana dia mencatat itu 'Canggih' biasanya diterjemahkan sebagai 'lebih baik dari pertahanan kita'.

Kami cenderung setuju bahwa dalam banyak, jika tidak sebagian besar, laporan pelanggaran yang menggambarkan ancaman dan penyerang mutakhir or maju, kata-kata tersebut memang digunakan relatif (yaitu terlalu baik untuk kita) daripada mutlak (misalnya terlalu baik untuk semua orang).

Coinbase dengan percaya diri menyatakan, dalam ringkasan eksekutif di awal artikelnya:

Untungnya, kontrol dunia maya Coinbase mencegah penyerang mendapatkan akses sistem langsung dan mencegah hilangnya dana atau penyusupan informasi pelanggan.

Tapi kepastian yang tampak itu dirusak oleh pengakuan, di kalimat berikutnya, bahwa:

Hanya sejumlah kecil data dari direktori perusahaan kami yang diekspos.

Sayangnya, salah satu TTP (alat, teknik, dan prosedur) favorit yang digunakan oleh penjahat dunia maya dikenal dalam jargon sebagai gerakan lateral, yang mengacu pada trik mempertaruhkan informasi dan akses yang diperoleh di salah satu bagian dari pelanggaran ke akses sistem yang lebih luas.

Dengan kata lain, jika penjahat dunia maya dapat menyalahgunakan komputer X milik pengguna Y untuk mengambil data rahasia perusahaan dari database Z (dalam hal ini, untungnya, terbatas pada nama karyawan, alamat email, dan nomor telepon)…

… kemudian mengatakan bahwa penyerang tidak "mendapatkan akses sistem langsung" terdengar seperti perbedaan yang agak akademis, bahkan jika sysadmin di antara kita mungkin memahami kata-kata itu untuk menyiratkan bahwa penjahat tidak berakhir dengan terminal prompt di mana mereka bisa menjalankan perintah sistem apa pun yang mereka inginkan.

Kiat untuk pembela ancaman

Namun demikian, Coinbase mencantumkan beberapa alat, teknik, dan prosedur penjahat dunia maya yang dialaminya dalam serangan ini, dan daftar tersebut memberikan beberapa tip berguna untuk pembela ancaman dan tim XDR.

XDR adalah sedikit kata kunci akhir-akhir ini (kependekan dari deteksi dan respons yang diperluas), tetapi menurut kami cara paling sederhana untuk mendeskripsikannya adalah:

Deteksi dan respons yang diperluas berarti secara teratur dan aktif mencari petunjuk bahwa seseorang tidak berguna di jaringan Anda, alih-alih menunggu deteksi keamanan siber tradisional di dasbor respons ancaman Anda untuk memicu respons.

Jelas, XDR tidak berarti mematikan alat peringatan dan pemblokiran keamanan siber yang ada, tetapi itu berarti memperluas jangkauan dan sifat perburuan ancaman Anda, sehingga Anda tidak hanya mencari penjahat dunia maya begitu Anda cukup yakin mereka telah melakukannya. sudah tiba, tapi juga mengawasi mereka saat mereka masih bersiap-siap untuk mencoba menyerang.

Serangan Coinbase, direkonstruksi dari staccato perusahaan rekening, tampaknya telah melibatkan tahapan berikut:

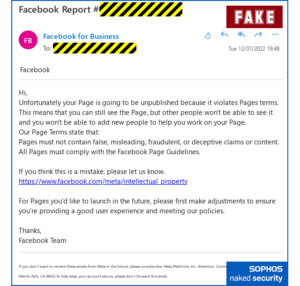

- CERITA 1: Upaya phishing berbasis SMS.

Staf didesak melalui SMS untuk masuk untuk membaca pemberitahuan penting perusahaan.

Untuk kenyamanan, pesan itu menyertakan tautan masuk, tetapi tautan itu masuk ke situs palsu yang menangkap nama pengguna dan kata sandi.

Rupanya, penyerang tidak tahu, atau tidak berpikir, untuk mendapatkan 2FA (kode otentikasi dua faktor) mereka harus mengikuti nama pengguna dan kata sandi, jadi bagian serangan ini sia-sia. .

Kami tidak tahu bagaimana 2FA melindungi akun tersebut. Mungkin Coinbase menggunakan token perangkat keras, seperti Yubikeys, yang tidak berfungsi hanya dengan memberikan kode enam digit yang Anda salin dari ponsel ke browser atau aplikasi login? Mungkin para penjahat gagal meminta kode sama sekali? Mungkin karyawan tersebut melihat phish setelah memberikan kata sandinya, tetapi sebelum mengungkapkan rahasia terakhir yang diperlukan untuk menyelesaikan prosesnya? Dari kata-kata dalam laporan Coinbase, kami menduga bahwa para penjahat lupa atau tidak dapat menemukan cara yang dapat dipercaya untuk menangkap data 2FA yang diperlukan di layar login palsu mereka. Jangan melebih-lebihkan kekuatan 2FA berbasis aplikasi atau berbasis SMS. Proses 2FA apa pun yang hanya mengandalkan pengetikan kode yang ditampilkan di ponsel Anda ke dalam bidang di laptop Anda memberikan sedikit perlindungan terhadap penyerang yang siap dan bersedia untuk segera mencoba kredensial phishing Anda. SMS atau kode yang dibuat oleh aplikasi tersebut biasanya hanya dibatasi oleh waktu, tetap berlaku antara 30 detik dan beberapa menit, yang umumnya memberi penyerang waktu yang cukup lama untuk memanennya dan menggunakannya sebelum kedaluwarsa.

- TELLTALE 2: Panggilan telepon dari seseorang yang mengatakan mereka dari IT.

Ingatlah bahwa serangan ini pada akhirnya mengakibatkan penjahat memperoleh daftar detail kontak karyawan, yang kami asumsikan akan dijual atau diberikan di bawah tanah kejahatan dunia maya untuk disalahgunakan oleh penjahat lain dalam serangan di masa mendatang.

Bahkan jika Anda telah mencoba untuk merahasiakan detail kontak kerja Anda, mereka mungkin sudah ada di luar sana dan diketahui secara luas, berkat pelanggaran sebelumnya yang mungkin tidak Anda deteksi, atau serangan historis terhadap sumber sekunder, seperti outsourcing perusahaan tempat Anda pernah mempercayakan data staf Anda.

- KATA 3: Permintaan untuk menginstal program akses jarak jauh.

Dalam pelanggaran Coinbase, para insinyur sosial yang menelepon pada fase kedua serangan tampaknya meminta korban untuk menginstal AnyDesk, diikuti oleh ISL Online.

Jangan pernah menginstal perangkat lunak apa pun, apalagi alat akses jarak jauh (yang memungkinkan orang luar melihat layar Anda dan mengontrol mouse dan keyboard Anda dari jarak jauh seolah-olah mereka sedang duduk di depan komputer Anda) atas perintah seseorang yang baru saja menelepon Anda, bahkan jika menurut Anda mereka berasal dari departemen TI Anda sendiri.

Jika Anda tidak menelepon mereka, Anda hampir pasti tidak akan pernah yakin siapa mereka.

- TELLTALE 4: Permintaan untuk menginstal plugin browser.

Dalam kasus Coinbase, alat yang diinginkan oleh para penjahat untuk digunakan oleh korban disebut EditThisCookie (cara yang sangat sederhana untuk mengambil rahasia seperti token akses dari browser pengguna), tetapi Anda harus menolak untuk menginstal plugin browser apa pun di katakan- jadi dari seseorang yang Anda tidak tahu dan belum pernah bertemu.

Plugin browser mendapatkan akses hampir tanpa batas ke semua yang Anda ketik di browser Anda, termasuk kata sandi, sebelum dienkripsi, dan ke semua yang ditampilkan browser Anda, setelah didekripsi.

Plugin tidak hanya dapat memata-matai penjelajahan Anda, tetapi juga secara tidak terlihat mengubah apa yang Anda ketikkan sebelum dikirimkan, dan konten yang Anda dapatkan kembali sebelum muncul di layar.

Apa yang harus dilakukan?

Untuk mengulangi dan mengembangkan saran yang telah kami berikan sejauh ini:

- Jangan pernah masuk dengan mengeklik tautan di pesan. Anda harus tahu ke mana harus pergi sendiri, tanpa perlu "bantuan" dari pesan yang bisa datang dari mana saja.

- Jangan pernah menerima saran TI dari orang yang menghubungi Anda. Anda harus tahu ke mana harus menelepon diri sendiri, untuk mengurangi risiko dihubungi oleh scammer yang tahu persis waktu yang tepat untuk masuk dan tampak "membantu" Anda.

- Jangan pernah menginstal perangkat lunak atas permintaan staf TI yang belum Anda verifikasi. Bahkan jangan menginstal perangkat lunak yang Anda sendiri anggap aman, karena penelepon mungkin akan mengarahkan Anda ke unduhan jebakan yang telah ditambahkan malware.

- Jangan pernah membalas pesan atau telepon dengan menanyakan apakah itu asli. Pengirim atau penelepon hanya akan memberi tahu Anda apa yang ingin Anda dengar. Laporkan kontak yang mencurigakan ke tim keamanan Anda sendiri sesegera mungkin.

Dalam kasus ini, Coinbase mengatakan tim keamanannya sendiri dapat menggunakan teknik XDR, menemukan pola aktivitas yang tidak biasa (misalnya, mencoba masuk melalui layanan VPN yang tidak terduga), dan mengintervensi dalam waktu sekitar 10 menit.

Ini berarti bahwa individu yang diserang tidak hanya memutuskan semua kontak dengan penjahat segera, sebelum terlalu banyak kerusakan dilakukan, tetapi juga tahu untuk ekstra hati-hati jika penyerang kembali dengan lebih banyak tipu muslihat, kontra, dan apa yang disebut musuh aktif tipu daya.

Pastikan Anda juga bagian manusia dari "jaringan sensor" XDR perusahaan Anda, bersama dengan yang lain alat teknologi tim keamanan Anda sudah siap.

Memberi pembela aktif Anda lebih banyak untuk melanjutkan bahwa hanya "alamat sumber VPN muncul di log akses" berarti mereka akan jauh lebih siap untuk mendeteksi dan merespons serangan aktif.

PELAJARI LEBIH LANJUT TENTANG MUSUH AKTIF

Dalam kehidupan nyata, apa yang benar-benar berhasil bagi penjahat dunia maya saat mereka memulai serangan? Bagaimana Anda menemukan dan mengobati penyebab serangan, alih-alih hanya mengatasi gejala yang sudah jelas?

PELAJARI LEBIH LANJUT TENTANG XDR DAN MDR

Kekurangan waktu atau keahlian untuk menangani respons ancaman keamanan siber? Khawatir bahwa keamanan siber akan mengganggu Anda dari semua hal lain yang perlu Anda lakukan?

Lihatlah Sophos Managed Detection and Response:

Perburuan, deteksi, dan respons ancaman 24/7 ▶

PELAJARI LEBIH LANJUT TENTANG TEKNIK SOSIAL

Bergabunglah dengan kami untuk a wawancara yang menarik dengan Rachel Tobac, jagoan Rekayasa Sosial DEFCON Tangkap Bendera, tentang cara mendeteksi dan menolak penipu, insinyur sosial, dan penjahat dunia maya busuk lainnya.

Tidak ada pemutar podcast yang ditampilkan di bawah? Mendengarkan langsung di Soundcloud.

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- Platoblockchain. Intelijen Metaverse Web3. Pengetahuan Diperkuat. Akses Di Sini.

- Sumber: https://nakedsecurity.sophos.com/2023/02/21/coinbase-breached-by-social-engineers-employee-data-stolen/

- 1

- 10

- 2FA

- a

- Sanggup

- Tentang Kami

- Mutlak

- benar

- penyalahgunaan

- akademik

- mengakses

- Akun

- diperoleh

- mengakuisisi

- aktif

- aktif

- kegiatan

- menambahkan

- alamat

- alamat

- nasihat

- Setelah

- terhadap

- melawan penyerang

- Semua

- sendirian

- sudah

- diantara

- jumlah

- dan

- di manapun

- aplikasi

- semu

- muncul

- artikel

- menyerang

- Serangan

- berusaha

- Otentikasi

- penulis

- mobil

- kembali

- background-image

- karena

- sebelum

- makhluk

- di bawah

- Lebih baik

- antara

- Bit

- pemblokiran

- batas

- Bawah

- merek

- pelanggaran

- Broke

- Browser

- Browsing

- panggilan

- bernama

- pemanggil

- menangkap

- yang

- kasus

- Menyebabkan

- pusat

- tertentu

- Pasti

- kepastian

- kode

- coinbase

- Coinbase

- warna

- bagaimana

- perusahaan

- Perusahaan

- lengkap

- kompromi

- komputer

- dengan penuh percaya diri

- Kekurangan

- Mempertimbangkan

- kontak

- kontak

- Konten

- kontrol

- kontrol

- kenyamanan

- Timeline

- bisa

- menutupi

- Surat kepercayaan

- Penjahat

- cryptocurrency

- Pertukaran Cryptocurrency

- pelanggan

- maya

- cybercrime

- PENJAHAT SIBER

- penjahat cyber

- Keamanan cyber

- dasbor

- data

- Basis Data

- Hari

- berurusan

- memutuskan

- Pembela

- Departemen

- dijelaskan

- rincian

- terdeteksi

- Deteksi

- mengembangkan

- MELAKUKAN

- langsung

- Display

- menampilkan

- Tidak

- Dont

- Download

- Terdahulu

- antara

- Karyawan

- terenkripsi

- Teknik

- Insinyur

- cukup

- dipercayakan

- lengkap

- Bahkan

- semua orang

- segala sesuatu

- persis

- contoh

- Pasar Valas

- eksekutif

- ada

- berpengalaman

- keahlian

- terkena

- memperpanjang

- Gagal

- hampir

- gadungan

- beberapa

- bidang

- terakhir

- Menemukan

- mengikuti

- diikuti

- berikut

- Untung

- dari

- depan

- dana-dana

- masa depan

- mendapatkan

- umumnya

- mendapatkan

- mendapatkan

- diberikan

- memberikan

- Pemberian

- Go

- baik

- berguna

- Perangkat keras

- panen

- mendengar

- tinggi

- petunjuk

- historis

- memegang

- melayang-layang

- Seterpercayaapakah Olymp Trade? Kesimpulan

- How To

- HTTPS

- manusia

- Pemburuan

- segera

- penting

- in

- Cenderung

- termasuk

- Termasuk

- sendiri-sendiri

- informasi

- memulai

- install

- sebagai gantinya

- menarik

- campur tangan

- terlibat

- IT

- jargon

- melompat

- Menjaga

- Tahu

- dikenal

- laptop

- Terbaru

- Hidup

- Terbatas

- LINK

- link

- Daftar

- sedikit

- Panjang

- melihat

- mencari

- lepas

- malware

- berhasil

- banyak

- Margin

- max-width

- MEA

- cara

- hanya

- pesan

- pesan

- mungkin

- menit

- memodifikasi

- lebih

- paling

- nama

- nama

- Alam

- Perlu

- membutuhkan

- jaringan

- berikutnya

- normal

- terkenal

- pemberitahuan

- nomor

- Jelas

- ditawarkan

- ONE

- secara online

- Lainnya

- Lainnya

- outsourcing

- sendiri

- bagian

- Kata Sandi

- password

- pola

- paul

- Konsultan Ahli

- mungkin

- tahap

- phish

- Phishing

- telepon

- Panggilan telepon

- Tempat

- plato

- Kecerdasan Data Plato

- Data Plato

- pemain

- Plugin

- plugin

- podcast

- posisi

- Posts

- mungkin

- Prosedur

- proses

- program

- terlindung

- perlindungan

- menyediakan

- menyediakan

- jarak

- Baca

- Pembaca

- siap

- nyata

- kehidupan nyata

- baru

- menurunkan

- mengacu

- secara teratur

- relatif

- yang tersisa

- terpencil

- Remote Access

- ulangi

- balasan

- melaporkan

- laporan

- permintaan

- Menanggapi

- tanggapan

- mengungkapkan

- Richard

- Risiko

- Run

- aman

- Tersebut

- mengatakan

- Scammers

- Layar

- layar

- mencari

- Kedua

- sekunder

- detik

- Rahasia

- keamanan

- tampaknya

- putusan pengadilan

- layanan

- Pendek

- harus

- hanya

- situs web

- Duduk

- SMS

- So

- sejauh ini

- Sosial

- Rekayasa Sosial

- Perangkat lunak

- terjual

- padat

- beberapa

- Seseorang

- agak

- sumber

- Staf

- magang

- awal

- menyatakan

- Masih

- dicuri

- kekuatan

- seperti itu

- RINGKASAN

- mencurigakan

- SVG

- Gejala

- sistem

- Mengambil

- tim

- tim

- teknik

- terminal

- Terima kasih

- Grafik

- Coinbase

- mereka

- hal

- ancaman

- ancaman

- Pelemparan

- waktu

- Tips

- untuk

- Token

- terlalu

- alat

- alat

- puncak

- tradisional

- transisi

- jelas

- mengobati

- memicu

- MENGHIDUPKAN

- Putar

- khas

- Akhirnya

- bawah

- pokok

- memahami

- Tiba-tiba

- URL

- us

- menggunakan

- Pengguna

- biasanya

- diverifikasi

- melalui

- Korban

- View

- VPN

- Menunggu

- ingin

- menonton

- terkenal

- Apa

- yang

- sementara

- SIAPA

- lebar

- akan

- rela

- dalam

- tanpa

- susunan kata

- kata

- Kerja

- bekerja

- cemas

- X

- XDR

- Kamu

- Anda

- diri

- zephyrnet.dll