ESET telah berkolaborasi dengan Polisi Federal Brasil dalam upaya mengganggu botnet Grandoreiro. ESET berkontribusi pada proyek ini dengan menyediakan analisis teknis, informasi statistik, dan nama domain serta alamat IP server command and control (C&C) yang diketahui. Karena cacat desain pada protokol jaringan Grandoreiro, peneliti ESET juga dapat melihat sekilas tentang viktimologi.

Sistem otomatis ESET telah memproses puluhan ribu sampel Grandoreiro. Algoritme pembuatan domain (DGA) yang digunakan malware sejak sekitar Oktober 2020 menghasilkan satu domain utama, dan opsional beberapa domain yang tidak aman, per hari. DGA adalah satu-satunya cara Grandoreiro mengetahui cara melaporkan ke server C&C. Selain tanggal saat ini, DGA juga menerima konfigurasi statis – kami telah mengamati 105 konfigurasi seperti itu hingga tulisan ini dibuat.

Operator Grandoreiro telah menyalahgunakan penyedia cloud seperti Azure dan AWS untuk menghosting infrastruktur jaringan mereka. Peneliti ESET memberikan data penting untuk mengidentifikasi akun yang bertanggung jawab menyiapkan server ini. Investigasi lebih lanjut yang dilakukan oleh Polisi Federal Brasil mengarah pada identifikasi dan penangkapan individu yang mengendalikan server ini. Dalam postingan blog ini, kami melihat bagaimana kami memperoleh data untuk membantu penegak hukum dalam melaksanakan operasi gangguan ini.

Latar Belakang

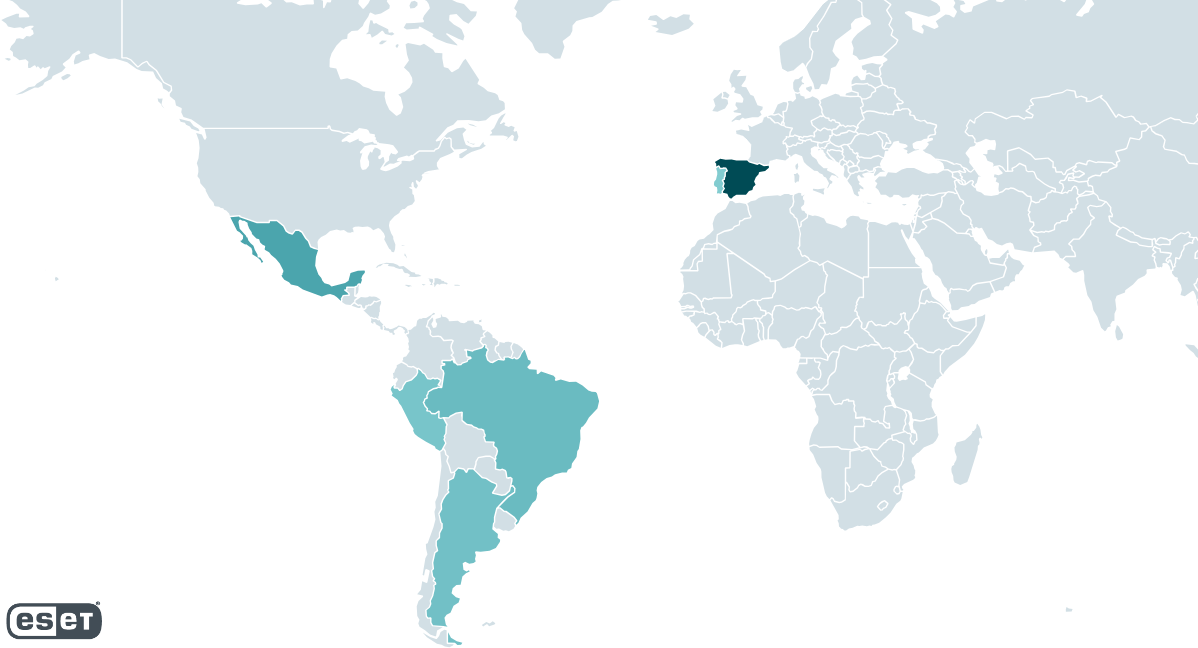

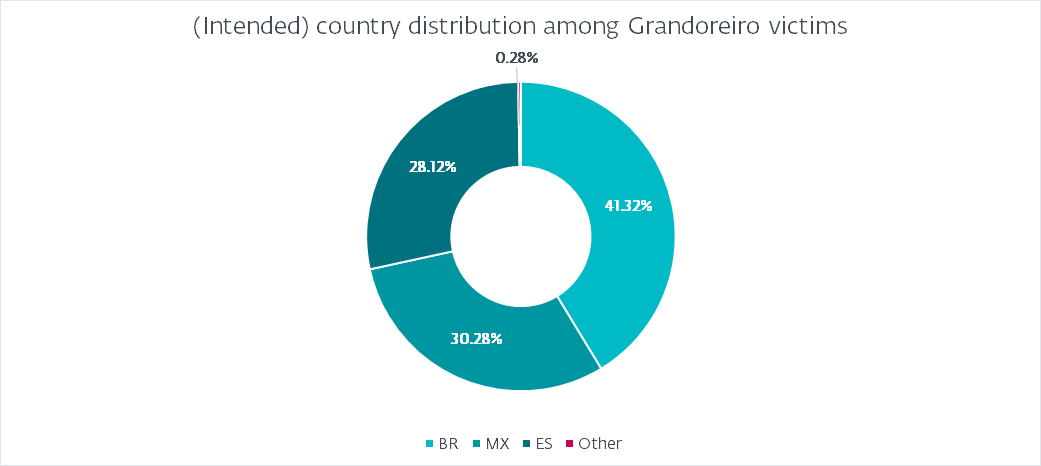

Grandoreiro adalah salah satu dari banyak Trojan perbankan Amerika Latin. Ini telah aktif setidaknya sejak tahun 2017 dan para peneliti ESET telah terus memantaunya sejak saat itu. Grandoreiro menargetkan Brasil dan Meksiko, dan sejak 2019 juga Spanyol (lihat Gambar 1). Meskipun Spanyol merupakan negara yang paling menjadi sasaran antara tahun 2020 dan 2022, pada tahun 2023 kami mengamati adanya peralihan fokus ke Meksiko dan Argentina, yang merupakan hal baru di Grandoreiro.

Dari segi fungsionalitas, Grandoreiro tidak banyak berubah sejak terakhir kali posting blog pada tahun 2020. Kami menawarkan gambaran singkat tentang malware di bagian ini dan mendalami beberapa perubahan, terutama logika DGA baru, nanti.

Ketika trojan perbankan Amerika Latin berhasil menyusupi suatu mesin, biasanya ia mengeluarkan permintaan HTTP GET ke server jarak jauh, mengirimkan beberapa informasi dasar tentang mesin yang disusupi. Meskipun versi lama Grandoreiro menerapkan fitur ini, seiring berjalannya waktu, pengembang memutuskan untuk menghentikannya.

Grandoreiro secara berkala memonitor jendela latar depan untuk menemukan jendela milik proses browser web. Ketika jendela seperti itu ditemukan dan namanya cocok dengan string apa pun dari daftar string terkait bank yang dikodekan secara hardcode, maka malware tersebut akan memulai komunikasi dengan server C&C-nya, mengirimkan permintaan setidaknya sekali dalam satu detik hingga dihentikan.

Operator harus berinteraksi secara manual dengan mesin yang disusupi untuk mencuri uang korban. Malware memungkinkan:

- memblokir layar korban,

- mencatat penekanan tombol,

- mensimulasikan aktivitas mouse dan keyboard,

- berbagi layar korban, dan

- menampilkan jendela pop-up palsu.

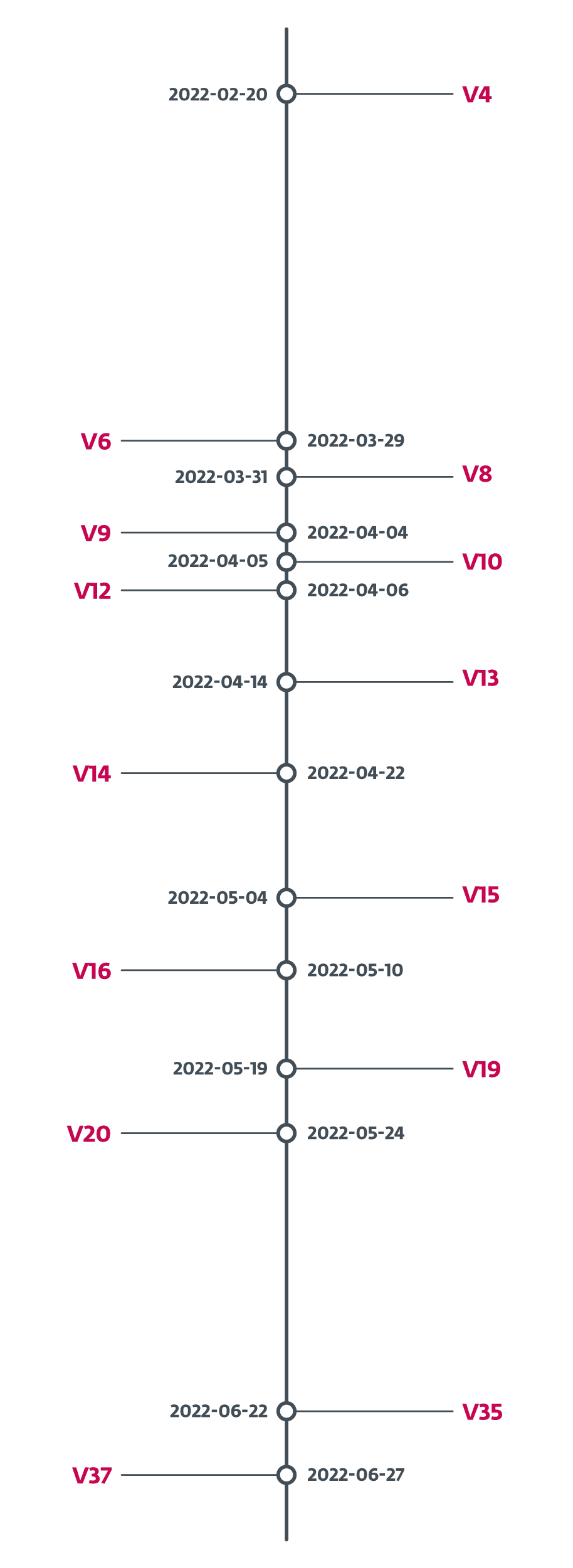

Grandoreiro mengalami perkembangan pesat dan konstan. Kadang-kadang, kami bahkan melihat beberapa bangunan baru dalam seminggu, sehingga sulit untuk melacaknya. Sebagai contoh, pada bulan Februari 2022, operator Grandoreiro menambahkan pengidentifikasi versi ke biner. Pada Gambar 2 kami menunjukkan seberapa cepat pengidentifikasi versi berubah. Rata-rata, ini adalah versi baru setiap empat hari antara Februari 2022 dan Juni 2022. Dalam jeda sebulan antara 24 Meith, 2022 dan 22 Junind, 2022 kami terus melihat sampel baru dengan waktu kompilasi PE yang semakin maju, tetapi sampel tersebut tidak memiliki pengidentifikasi versi. Pada tanggal 27 Junith, 2022 pengidentifikasi versi diubah menjadi V37 dan kami belum melihatnya berubah sejak saat itu, sehingga kami menyimpulkan bahwa fitur ini telah dihapus.

Trojan perbankan Amerika Latin berbagi banyak kesamaan. Grandoreiro mirip dengan trojan perbankan Amerika Latin lainnya terutama dalam hal fungsionalitas inti yang jelas dan dalam menggabungkan pengunduhnya dalam penginstal MSI. Di masa lalu, kami telah mengamati beberapa kasus di mana pengunduhnya dibagikan mekotio dan Vadokrist, meski tidak dalam dua tahun terakhir. Perbedaan utama trojan perbankan Grandoreiro dari keluarga lainnya adalah mekanisme padding binernya yang unik yang secara besar-besaran memperbesar eksekusi akhir (dijelaskan dalam artikel kami). posting blog pada tahun 2020). Seiring waktu, operator Grandoreiro juga menambahkan teknik anti-analisis ini ke pengunduhnya. Yang mengejutkan kami, pada Q3 2023, fitur ini dihapus sepenuhnya dari biner trojan perbankan dan pengunduh dan kami belum mengamatinya lagi sejak saat itu.

Sejak Februari 2022, kami telah melacak a varian kedua Grandoreiro yang berbeda secara signifikan dari yang utama. Kami melihatnya, dalam kampanye kecil, pada bulan Maret, Mei, dan Juni 2022. Berdasarkan sebagian besar domain server C&C yang tidak terselesaikan, fitur intinya cukup sering berubah, dan protokol jaringannya tidak berfungsi dengan baik, kami sangat yakin hal tersebut terjadi. pekerjaan yang sedang berjalan; oleh karena itu kami akan fokus pada varian utama pada postingan blog ini.

Pelacakan jangka panjang Grandoreiro

Sistem ESET yang dirancang untuk pelacakan otomatis jangka panjang terhadap keluarga malware tertentu telah memantau Grandoreiro sejak akhir tahun 2017, mengekstraksi informasi versi, server C&C, target, dan, sejak akhir tahun 2020, konfigurasi DGA.

Pelacakan DGA

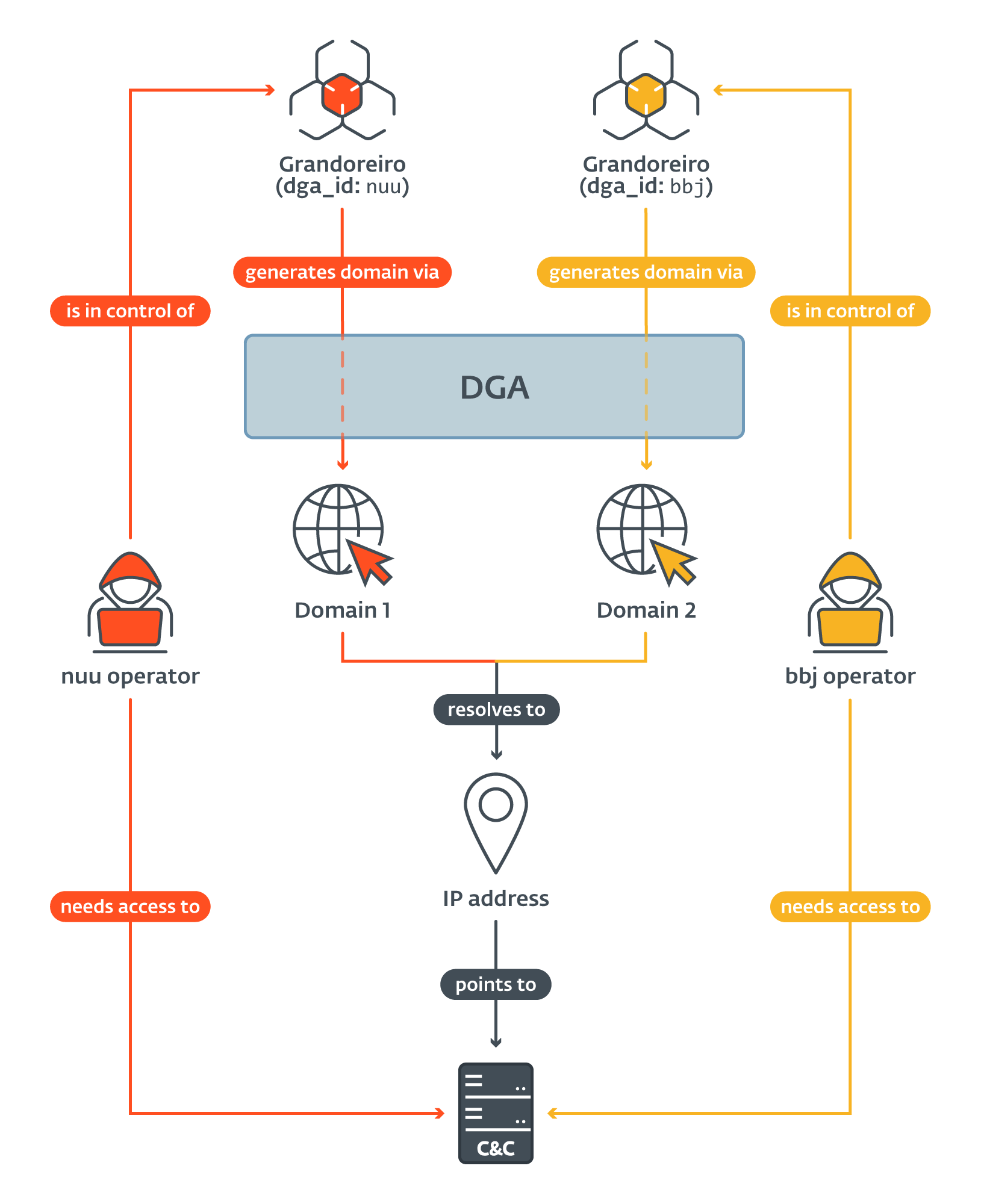

Konfigurasi DGA dikodekan dalam biner Grandoreiro. Setiap konfigurasi dapat dirujuk dengan string yang kita panggil dga_id. Menggunakan konfigurasi berbeda untuk DGA menghasilkan domain berbeda. Kami mendalami mekanisme DGA lebih dalam di bagian selanjutnya dalam teks ini.

ESET telah mengekstrak total 105 file berbeda dga_ids dari sampel Grandoreiro yang kita kenal. 79 dari konfigurasi ini setidaknya sekali menghasilkan domain yang diselesaikan ke alamat IP server C&C aktif selama pelacakan kami.

Domain yang dihasilkan didaftarkan melalui layanan DNS Dinamis (DDNS) No-IP. Operator Grandoreiro menyalahgunakan layanan ini untuk sering mengubah domain mereka agar sesuai dengan DGA dan mengubah alamat IP sesuka hati. Sebagian besar alamat IP yang ditentukan oleh domain ini disediakan oleh penyedia cloud, terutama AWS dan Azure. Tabel 1 mengilustrasikan beberapa statistik tentang alamat IP yang digunakan untuk server Grandoreiro C&C.

Tabel 1. Informasi statistik tentang alamat IP Grandoreiro C&C sejak kami memulai pelacakan

| Informasi | Biasa saja | Minimum | Maksimum |

| Jumlah alamat IP C&C baru per hari | 3 | 1 | 34 |

| Jumlah alamat IP C&C aktif per hari | 13 | 1 | 27 |

| Umur alamat IP C&C (dalam hari) | 5 | 1 | 425 |

Segera setelah kami mulai melacak domain yang dihasilkan dan alamat IP terkaitnya, kami mulai memperhatikan bahwa banyak domain yang dihasilkan oleh DGA dengan konfigurasi berbeda menghasilkan alamat IP yang sama (seperti yang diilustrasikan dalam Gambar 3). Artinya pada hari tertentu, korban dikompromikan oleh sampel Grandoreiro dengan sampel yang berbeda dga_id semuanya terhubung ke server C&C yang sama. Fenomena ini bukanlah suatu kebetulan – kami mengamatinya hampir setiap hari selama pelacakan.

Pada kesempatan yang lebih jarang, kami juga mengamati alamat IP digunakan kembali oleh orang lain dga_id beberapa hari kemudian. Hanya saja kali ini, parameter yang digunakan Grandoreiro untuk membuat koneksi (dijelaskan nanti di teks) juga berubah. Artinya, sementara itu, sisi server C&C harus diinstal ulang atau dikonfigurasi ulang.

Asumsi awal kami adalah bahwa dga_id unik untuk setiap konfigurasi DGA. Hal ini kemudian terbukti tidak benar – kami telah mengamati dua set konfigurasi berbeda yang berbagi konfigurasi yang sama dga_id. Tabel 2 menunjukkan keduanya, “jjk” dan “gh”, di mana “jjk” dan “jjk(2)” berhubungan dengan dua konfigurasi DGA yang berbeda, sama seperti “gh” dan “gh(2)”.

Tabel 2 menunjukkan cluster yang dapat kami amati. Semua konfigurasi DGA yang berbagi setidaknya satu alamat IP berada dalam cluster yang sama dan terkait dga_ids terdaftar. Cluster yang jumlahnya kurang dari 1% dari seluruh korban diabaikan.

Tabel 2. Cluster DGA Grandoreiro

|

ID Klaster |

dga_id daftar |

Ukuran kelompok |

% dari semua server C&C |

% dari seluruh korban |

|

1 |

b, bbh, bbj, bbn, bhg, cfb, cm, tongkol, cwe, dee, dnv, dvg, dzr, E, eeo, eri, ess, fhg, fox, gh, gh(2), hjo, ika, selai , jjk, jjk(2), JKM, jpy, k, kcy, kWn, md7, md9, MRx, mtb, n, Nkk, nsw, nuu, occ, p, PCV, pif, rfg, rox3, s, sdd, sdg, sop, tkk, twr, tyj, u, ur4, vfg, vgy, vki, wtt, ykl, Z, zaf, zhf |

62 |

93.6% |

94% |

|

2 |

jl2, jli |

2 |

2.4% |

2.5% |

|

3 |

ibr |

1 |

0.8% |

1.6% |

|

4 |

JYY |

1 |

1.6% |

1.1% |

Cluster terbesar berisi 78% dari semua yang aktif dga_idS. Ini bertanggung jawab atas 93.6% dari semua alamat IP server C&C dan 94% dari semua korban yang pernah kami lihat. Satu-satunya cluster lain yang terdiri lebih dari 1 dga_id adalah klaster 2.

Beberapa sumber mengklaim bahwa Grandoreiro beroperasi sebagai malware-as-a-service (MaaS). Backend server Grandoreiro C&C tidak mengizinkan aktivitas lebih dari satu operator secara bersamaan. Berdasarkan Tabel 2, sebagian besar alamat IP yang dihasilkan DGA dapat dikelompokkan bersama tanpa pola distribusi yang jelas. Terakhir, mengingat kebutuhan bandwidth protokol jaringan yang besar (kami akan membahasnya di akhir postingan blog), kami yakin bahwa server C&C yang berbeda digunakan sebagai sistem penyeimbang beban primitif dan kemungkinan besar Grandoreiro dioperasikan oleh a kelompok tunggal atau beberapa kelompok yang bekerja sama erat satu sama lain.

Pelacakan K&C

Penerapan protokol jaringan Grandoreiro memungkinkan peneliti ESET untuk mengintip di balik tirai dan melihat sekilas viktimologi. Server C&C Grandoreiro memberikan informasi tentang korban yang terhubung pada saat permintaan awal ke setiap korban yang baru terhubung. Meskipun demikian, data tersebut bias berdasarkan jumlah permintaan, intervalnya, dan validitas data yang disediakan oleh server C&C.

Setiap korban yang terhubung ke server Grandoreiro C&C diidentifikasi oleh a login_string – string yang dibuat Grandoreiro saat membuat koneksi. Build yang berbeda menggunakan format yang berbeda dan format yang berbeda berisi informasi yang berbeda. Kami merangkum informasi yang dapat diperoleh dari login_string pada Tabel 3. Kolom Kejadian menunjukkan persentase dari semua format yang kami lihat yang menyimpan jenis informasi yang sesuai.

Tabel 3. Sekilas informasi yang dapat diperoleh dari korban Grandoreiro login_string

|

Informasi |

Kejadian |

Deskripsi Produk |

|

Sistem operasi |

100% |

OS mesin korban. |

|

nama komputer |

100% |

Nama mesin korban. |

|

Negara |

100% |

Negara yang menjadi target sampel Grandoreiro (di-hardcode dalam sampel malware). |

|

Versi |

100% |

Versi: kapan (versi_string) dari sampel Grandoreiro. |

|

Nama kode bank |

92% |

Nama kode bank yang memicu koneksi C&C (ditugaskan oleh pengembang Grandoreiro). |

|

Uptime |

25% |

Waktu (dalam jam) saat mesin korban telah berjalan. |

|

resolusi layar |

8% |

Resolusi layar monitor utama korban. |

|

Nama Pengguna |

8% |

Nama pengguna korban. |

Tiga dari bidang tersebut memerlukan penjelasan lebih dekat. Negara adalah string yang dikodekan dalam biner Grandoreiro, bukan informasi yang diperoleh melalui layanan yang sesuai. Oleh karena itu, ini berfungsi lebih seperti sebuah dimaksudkan negara korban.

Nama kode bank adalah string pengembang Grandoreiro yang dikaitkan dengan bank tertentu atau lembaga keuangan lainnya. Korban mengunjungi situs web bank tersebut, yang memicu koneksi C&C.

Grafik versi_string adalah string yang mengidentifikasi build Grandoreiro tertentu. Itu dikodekan dalam malware dan menyimpan string yang mengidentifikasi seri build tertentu, versi (yang sudah kita bicarakan di bagian pendahuluan), dan stempel waktu. Tabel 4 mengilustrasikan berbagai format dan informasi yang dimilikinya. Perhatikan bahwa beberapa stempel waktu hanya berisi bulan dan hari, sementara stempel waktu lainnya juga berisi tahun.

Tabel 4. Daftar yang berbeda versi_string format dan penguraiannya

|

Rangkaian versi |

membangun ID |

Versi |

Timestamp |

|

DANILO |

DANILO |

N / A |

N / A |

|

(V37)(P1X)1207 |

P1X |

V37 |

12/07 |

|

(MX)2006 |

MX |

N / A |

20/06 |

|

fox50.28102020 |

fox50 |

N / A |

28/10/2020 |

|

MADMX(MUAT ULANG)EMAIL2607 |

MADMX (MUAT ULANG) EMAIL |

N / A |

26/07 |

Seseorang mungkin tergoda untuk mengatakan bahwa Build ID sebenarnya mengidentifikasi operator. Namun, menurut kami bukan itu masalahnya. Format string ini sangat kacau, terkadang hanya merujuk pada bulan di mana biner mungkin dibuat (seperti (AGOSTO)2708). Selain itu, kami sangat yakin akan hal itu P1X mengacu pada konsol yang digunakan oleh operator Grandoreiro yang disebut PIXLOGGER.

Pelacakan server C&C – temuan

Di bagian ini, kami fokus pada apa yang kami temukan dengan menanyakan server C&C. Semua data statistik yang tercantum di bagian ini diperoleh langsung dari server Grandoreiro C&C, bukan dari telemetri ESET.

Sampel lama masih aktif

Masing-masing login_string kami mengamati berisi versi_string dan sebagian besar berisi informasi stempel waktu (lihat Tabel 3 dan Tabel 4). Meskipun sebagian besar hanya berisi hari dan bulan, seperti yang kadang-kadang menjadi pilihan pengembang, sampel komunikasi tertua diberi stempel waktu. 15/09/2020 – sejak DGA ini pertama kali diperkenalkan ke Grandoreiro. Sampel terbaru diberi stempel waktu 12/23/2023.

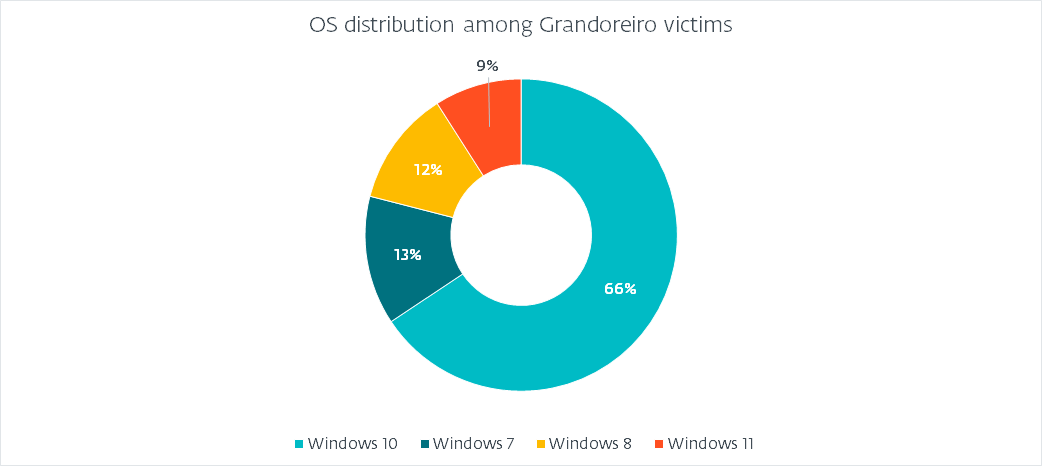

Distribusi sistem operasi

Sejak semua login_string format berisi informasi OS, kita dapat memberikan gambaran akurat tentang sistem operasi apa yang menjadi korbannya, seperti yang diilustrasikan pada Gambar 4.

(Dimaksudkan) distribusi negara

Kami telah menyebutkan bahwa Grandoreiro menggunakan nilai hardcode alih-alih menanyakan layanan untuk mendapatkan negara korban. Gambar 5 menunjukkan distribusi yang telah kami amati.

Distribusi ini diharapkan dari Grandoreiro. Menariknya, hal ini tidak berkorelasi dengan peta panas yang digambarkan pada Gambar 1. Penjelasan paling logis adalah bahwa bangunan tersebut tidak ditandai dengan benar agar menyerupai target yang dituju. Misalnya, peningkatan serangan di Argentina tidak tercermin sama sekali oleh penandaan hardcode. Brazil menyumbang hampir 41% dari seluruh korban, diikuti oleh Meksiko dengan 30% dan Spanyol dengan 28%. Argentina, Portugal, dan Peru menyumbang kurang dari 1%. Menariknya, kami telah melihat beberapa (kurang dari 10) korban yang ditandai sebagai PM (Santo Pierre dan Miquelon), GR (Yunani), atau FR (Perancis). Kami yakin hal tersebut hanyalah kesalahan ketik atau memiliki arti lain dan tidak ditujukan pada negara-negara tersebut.

Perhatikan juga itu sementara Grandoreiro menambahkan target dari banyak negara di luar Amerika Latin pada awal tahun 2020, kami mengamati hanya sedikit atau bahkan tidak ada kampanye yang menargetkan negara-negara tersebut dan Gambar 5 mendukung hal ini.

Jumlah korban

Kami telah mengamati bahwa rata-rata jumlah korban yang terhubung dalam sehari adalah 563. Namun, jumlah ini pasti mengandung duplikat, karena jika seorang korban tetap terhubung dalam waktu lama, yang sering kami amati, maka server Grandoreiro C&C akan melaporkannya pada beberapa permintaan.

Mencoba mengatasi masalah ini, kami mendefinisikan a unik korban sebagai orang yang memiliki serangkaian karakteristik pengidentifikasi unik (seperti nama komputer, nama pengguna, dll.) sambil menghilangkan karakteristik yang dapat berubah (seperti waktu aktif). Dengan itu, kita mendapatkan 551 unik rata-rata korban terhubung dalam sehari.

Dengan mempertimbangkan bahwa kami telah mengamati korban yang terus-menerus terhubung ke server C&C selama lebih dari satu tahun, kami menghitung jumlah rata-rata 114 unik baru korban terhubung ke server C&C setiap hari. Kami sampai pada angka ini dengan mengabaikan unik korban yang telah kita amati sebelumnya.

Bagian dalam Grandoreiro

Mari kita fokus secara mendalam pada dua fitur paling penting dari Grandoreiro: DGA dan protokol jaringan.

DGA

Operator Grandoreiro telah menerapkan beberapa jenis DGA selama bertahun-tahun, dengan yang terbaru muncul pada Juli 2020. Meskipun kami melihat beberapa perubahan kecil, inti algoritme tidak berubah sejak saat itu.

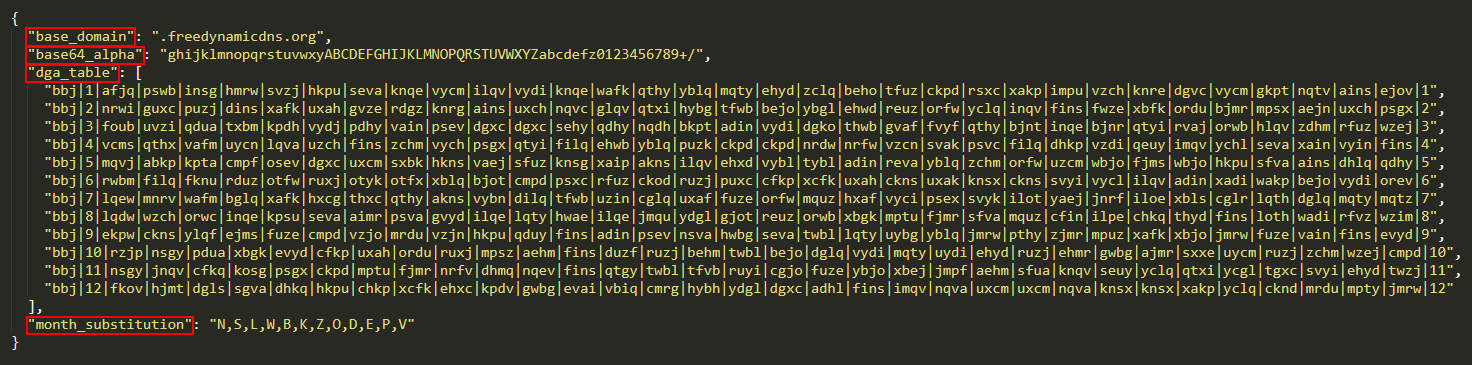

DGA menggunakan konfigurasi spesifik yang dikodekan dalam biner, disimpan sebagai beberapa string. Gambar 6 menampilkan salah satu konfigurasi tersebut (dengan dga_id “bbj”), diformat ulang dalam JSON agar lebih mudah dibaca.

Dalam sebagian besar kasus, file domain_dasar bidang adalah freedynamicdns.org or zapto.org. Seperti yang telah disebutkan, Grandoreiro menggunakan No-IP untuk pendaftaran domainnya. Itu base64_alpha bidang sesuai dengan alfabet base64 khusus yang digunakan DGA. Itu bulan_substitusi digunakan untuk mengganti nomor bulan dengan karakter.

Grafik dga_table merupakan bagian utama dari konfigurasi. Terdiri dari 12 string, masing-masing dengan 35 field yang dibatasi oleh |. Entri pertama setiap baris adalah dga_id. Entri kedua dan terakhir mewakili bulan tujuan garis tersebut. 32 bidang sisanya masing-masing mewakili nilai untuk hari yang berbeda dalam sebulan (menyisakan setidaknya satu bidang tidak digunakan).

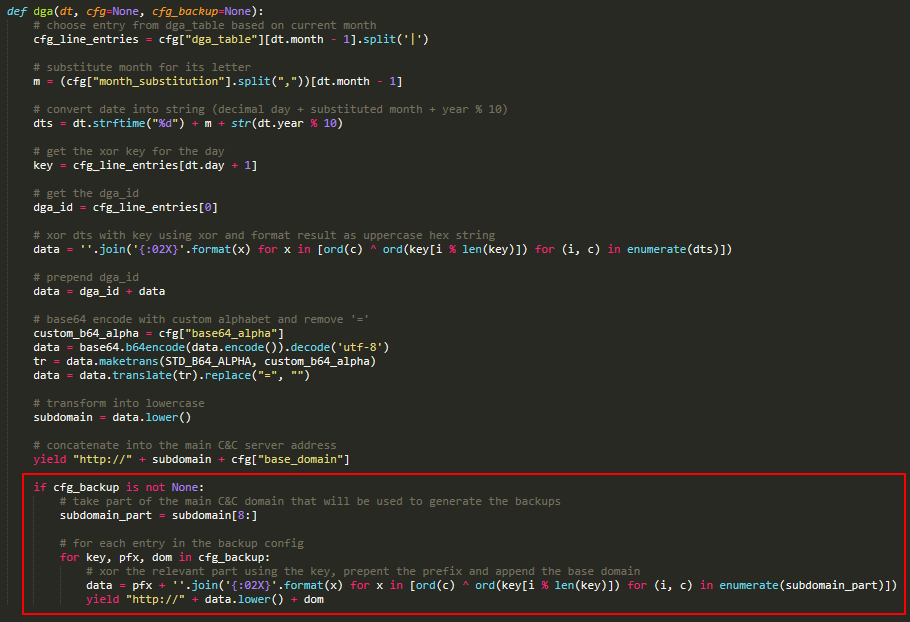

Logika DGA ditunjukkan pada Gambar 7. Algoritme pertama-tama memilih baris yang benar dan entri yang benar, memperlakukannya sebagai kunci empat byte. Ini kemudian memformat tanggal saat ini menjadi string dan mengenkripsinya dengan kunci menggunakan XOR sederhana. Itu kemudian mendahului dga_id ke hasilnya, enkode hasilnya menggunakan base64 dengan alfabet khusus, lalu hapus karakter = padding apa pun. Hasil akhirnya adalah subdomain yang bersama-sama domain_dasar, akan digunakan sebagai server C&C untuk hari ini. Bagian yang disorot dengan warna merah adalah mekanisme failsafe dan kita akan membahasnya selanjutnya.

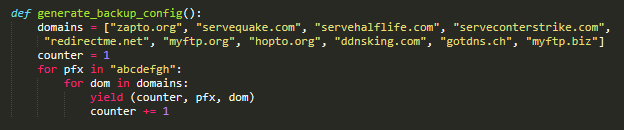

Grandoreiro telah menerapkan, dalam beberapa build, mekanisme failsafe ketika domain utama gagal diselesaikan. Mekanisme ini tidak ada di semua build dan logikanya telah berubah beberapa kali, namun ide dasarnya diilustrasikan pada Gambar 7. Mekanisme ini menggunakan konfigurasi yang konstan dalam sampel yang kami analisis dan dapat dihasilkan dengan kode sederhana yang ditunjukkan pada Gambar 8. Setiap entri terdiri dari kunci, awalan, dan domain dasar.

Algoritme failsafe mengambil bagian dari subdomain C&C utama. Ia kemudian mengulangi semua entri konfigurasi, mengenkripsinya menggunakan XOR dan menambahkan awalan, mirip dengan bagian algoritma utama.

Sejak September 2022, kami mulai mengamati sampel yang menggunakan DGA yang sedikit dimodifikasi. Algoritmenya tetap hampir sama, tetapi alih-alih mengkodekan subdomain base64 pada langkah terakhir, awalan hardcode ditambahkan ke dalamnya. Berdasarkan penelusuran kami, cara ini menjadi dominan sejak kurang lebih Juli 2023.

Protokol jaringan

Grandoreiro menggunakan RTC Portal, sekumpulan komponen Delphi yang dibangun di atas SDK RealThinClient yang dibangun di atas HTTP(S). Portal RTC adalah dihentikan pada tahun 2017 dan kode sumbernya dipublikasikan pada GitHub. Intinya, Portal RTC memungkinkan satu atau lebih Kontrol untuk mengakses satu atau lebih Host dari jarak jauh. Host dan Kontrol dipisahkan oleh komponen mediator yang disebut Gateway.

Operator Grandoreiro menggunakan konsol (bertindak sebagai Kontrol) untuk terhubung ke server C&C (bertindak sebagai Gateway) dan untuk berkomunikasi dengan mesin yang disusupi (bertindak sebagai Host). Untuk terhubung ke Gateway, diperlukan tiga parameter: kunci rahasia, panjang kunci, dan login.

Kunci rahasia digunakan untuk mengenkripsi permintaan awal yang dikirim ke server. Oleh karena itu, server juga perlu mengetahui kunci rahasia untuk mendekripsi permintaan awal klien.

Panjang kunci menentukan panjang kunci untuk mengenkripsi lalu lintas, yang dibuat selama jabat tangan. Lalu lintas dienkripsi menggunakan cipher aliran khusus. Dua kunci berbeda dibuat – satu untuk lalu lintas masuk dan satu lagi untuk lalu lintas keluar.

Loginnya bisa berupa string apa saja. Gateway mengharuskan setiap komponen yang terhubung memiliki login unik.

Grandoreiro menggunakan dua kombinasi nilai kunci rahasia dan panjang kunci yang berbeda, selalu di-hardcode dalam biner, dan kita sudah membahasnya login_string yang digunakan sebagai login.

Dokumentasi RTC menyatakan bahwa ia hanya dapat menangani sejumlah koneksi sekaligus. Mengingat bahwa setiap Host yang terhubung perlu mengirim setidaknya satu permintaan per detik atau koneksinya akan terputus, kami percaya bahwa alasan Grandoreiro menggunakan beberapa server C&C adalah upaya untuk tidak membebani salah satu dari mereka.

Kesimpulan

Dalam postingan blog ini, kami telah memberikan gambaran di balik tirai pelacakan jangka panjang kami terhadap Grandoreiro yang membantu mewujudkan operasi gangguan ini. Kami telah menjelaskan secara mendalam cara kerja DGA Grandoreiro, berapa banyak konfigurasi berbeda yang ada secara bersamaan, dan bagaimana kami dapat menemukan banyak alamat IP yang tumpang tindih di antara konfigurasi tersebut.

Kami juga telah menyediakan informasi statistik yang diperoleh dari server C&C. Informasi ini memberikan gambaran yang sangat baik mengenai viktimologi dan penargetan, sekaligus memungkinkan kita melihat tingkat dampak sebenarnya.

Operasi gangguan yang dipimpin oleh Polisi Federal Brasil ditujukan pada individu yang diyakini memiliki posisi tinggi dalam hierarki operasi Grandoreiro. ESET akan terus melacak trojan perbankan Amerika Latin lainnya sambil memantau dengan cermat setiap aktivitas Grandoreiro setelah operasi gangguan ini.

Untuk pertanyaan apa pun tentang penelitian kami yang dipublikasikan di WeLiveSecurity, silakan hubungi kami di ancamanintel@eset.com.

ESET Research menawarkan laporan intelijen APT pribadi dan umpan data. Untuk setiap pertanyaan tentang layanan ini, kunjungi Intelijen Ancaman ESET .

IoC

File

|

SHA-1 |

Filename |

Deteksi |

Deskripsi Produk |

|

FB32344292AB36080F2D040294F17D39F8B4F3A8 |

Notif.FEL.RHKVYIIPFVBCGQJPOQÃ.msi |

Win32/Spy.Grandoreiro.DB |

Pengunduh MSI |

|

08C7453BD36DE1B9E0D921D45AEF6D393659FDF5 |

RYCB79H7B-7DVH76Y3-67DVHC6T20-CH377DFHVO-6264704.msi |

Win32/Spy.Grandoreiro.DB |

Pengunduh MSI |

|

A99A72D323AB5911ADA7762FBC725665AE01FDF9 |

pcre.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro |

|

4CDF7883C8A0A83EB381E935CD95A288505AA8B8 |

iconv.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro (dengan bantalan biner) |

jaringan

|

IP |

Domain |

Penyedia hosting |

Pertama kali melihat |

Rincian |

|

20.237.166[.]161 |

dihasilkan DGA |

Biru langit |

2024-01–12 |

Server C&C. |

|

20.120.249[.]43 |

dihasilkan DGA |

Biru langit |

2024-01–16 |

Server C&C. |

|

52.161.154[.]239 |

dihasilkan DGA |

Biru langit |

2024-01–18 |

Server C&C. |

|

167.114.138[.]249 |

dihasilkan DGA |

OVH |

2024-01–02 |

Server C&C. |

|

66.70.160[.]251 |

dihasilkan DGA |

OVH |

2024-01–05 |

Server C&C. |

|

167.114.4[.]175 |

dihasilkan DGA |

OVH |

2024-01–09 |

Server C&C. |

|

18.215.238[.]53 |

dihasilkan DGA |

AWS |

2024-01–03 |

Server C&C. |

|

54.219.169[.]167 |

dihasilkan DGA |

AWS |

2024-01–09 |

Server C&C. |

|

3.144.135[.]247 |

dihasilkan DGA |

AWS |

2024-01–12 |

Server C&C. |

|

77.246.96[.]204 |

dihasilkan DGA |

VDSina |

2024-01–11 |

Server C&C. |

|

185.228.72[.]38 |

dihasilkan DGA |

Kuasai Web |

2024-01–02 |

Server C&C. |

|

62.84.100[.]225 |

N / A |

VDSina |

2024-01–18 |

Server distribusi. |

|

20.151.89[.]252 |

N / A |

Biru langit |

2024-01–10 |

Server distribusi. |

Teknik ATT&CK MITER

Tabel ini dibuat menggunakan versi 14 dari kerangka MITRE ATT&CK.

|

Taktik |

ID |

Nama |

Deskripsi Produk |

|

Pengembangan Sumber Daya |

Kembangkan Kemampuan: Malware |

Pengembang Grandoreiro mengembangkan pengunduh khusus mereka sendiri. |

|

|

Akses Awal |

phishing |

Grandoreiro menyebar melalui email phishing. |

|

|

Execution |

Eksekusi Pengguna: File Berbahaya |

Grandoreiro menekan korban untuk mengeksekusi lampiran phishing secara manual. |

|

|

Ketekunan |

Eksekusi Autostart Boot atau Logon: Kunci Jalankan Registri / Folder Startup |

Grandoreiro menggunakan lokasi Autostart standar untuk persistensi. |

|

|

Alur Eksekusi Pembajakan: Pembajakan Perintah Pencarian DLL |

Grandoreiro dijalankan dengan mengkompromikan perintah pencarian DLL. |

||

|

Penghindaran Pertahanan |

Deobfuscate/Decode File atau Informasi |

Grandoreiro sering kali didistribusikan dalam arsip ZIP yang dilindungi kata sandi. |

|

|

File atau Informasi yang Dikaburkan: Binary Padding |

Grandoreiro EXE dulunya membesar .rsrc bagian dengan gambar BMP besar. |

||

|

Eksekusi Proksi Biner Sistem: Msiexec |

Pengunduh Grandoreiro dibundel di dalam penginstal MSI. |

||

|

Ubah Registri |

Grandoreiro menyimpan sebagian data konfigurasinya di registri Windows. |

||

|

penemuan |

Penemuan Jendela Aplikasi |

Grandoreiro menemukan situs web perbankan online berdasarkan nama jendela. |

|

|

Proses Penemuan |

Grandoreiro menemukan alat keamanan berdasarkan nama proses. |

||

|

Penemuan Perangkat Lunak: Penemuan Perangkat Lunak Keamanan |

Grandoreiro mendeteksi keberadaan produk perlindungan perbankan. |

||

|

Penemuan Informasi Sistem |

Grandoreiro mengumpulkan informasi tentang mesin korban, seperti %NAMA KOMPUTER% dan sistem operasi. |

||

|

Koleksi |

Pengambilan Masukan: Pengambilan Masukan GUI |

Grandoreiro dapat menampilkan pop-up palsu dan menangkap teks yang diketik di dalamnya. |

|

|

Pengambilan Masukan: Keylogging |

Grandoreiro mampu menangkap penekanan tombol. |

||

|

Koleksi Email: Koleksi Email Lokal |

Operator Grandoreiro mengembangkan alat untuk mengekstrak alamat email dari Outlook. |

||

|

Komando dan Pengendalian |

Encoding Data: Encoding Non-Standar |

Grandoreiro menggunakan RTC, yang mengenkripsi data dengan cipher aliran khusus. |

|

|

Resolusi Dinamis: Algoritma Pembuatan Domain |

Grandoreiro hanya mengandalkan DGA untuk mendapatkan alamat server C&C. |

||

|

Saluran Terenkripsi: Kriptografi Simetris |

Di RTC, enkripsi dan dekripsi dilakukan menggunakan kunci yang sama. |

||

|

Pelabuhan Non-Standar |

Grandoreiro sering menggunakan port non-standar untuk distribusi. |

||

|

Protokol Lapisan Aplikasi |

RTC dibangun di atas HTTP(S). |

||

|

exfiltration |

Eksfiltrasi Melalui Saluran C2 |

Grandoreiro mengekstrak data ke server C&C-nya. |

|

|

Dampak |

Sistem Shutdown/Reboot |

Grandoreiro dapat memaksa reboot sistem. |

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- PlatoHealth. Kecerdasan Uji Coba Biotek dan Klinis. Akses Di Sini.

- Sumber: https://www.welivesecurity.com/en/eset-research/eset-takes-part-global-operation-disrupt-grandoreiro-banking-trojan/

- :memiliki

- :adalah

- :bukan

- :Di mana

- ][P

- $NAIK

- 1

- 10

- 114

- 12

- 120

- 160

- 179

- 180

- 2017

- 2019

- 2020

- 2022

- 2023

- 237

- 32

- 35%

- 40

- 7

- 70

- 8

- 84

- 89

- 97

- a

- Sanggup

- Tentang Kami

- penyalahgunaan

- Menerima

- mengakses

- Akun

- Akun

- tepat

- akting

- aktif

- kegiatan

- sebenarnya

- sebenarnya

- menambahkan

- Selain itu

- alamat

- alamat

- Setelah

- ditujukan

- Bertujuan

- algoritma

- Semua

- mengizinkan

- diizinkan

- Membiarkan

- memungkinkan

- hampir

- Alfabet

- sudah

- juga

- selalu

- Amerika

- antara

- an

- analisis

- dianalisis

- dan

- Lain

- Apa pun

- muncul

- sesuai

- sekitar

- APT

- arsip

- arsip

- ADALAH

- Argentina

- sekitar

- AS

- ditugaskan

- membantu

- terkait

- anggapan

- At

- Serangan

- usaha

- Otomatis

- rata-rata

- jauh

- AWS

- Biru langit

- Backend

- Bandwidth

- Bank

- Perbankan

- mendasarkan

- berdasarkan

- dasar

- dasar

- BE

- karena

- menjadi

- menjadi

- sebelum

- mulai

- di belakang

- makhluk

- Percaya

- diyakini

- milik

- selain

- Lebih baik

- antara

- bhg

- bias

- Terbesar

- kedua

- botnet

- Brasil

- Browser

- membangun

- membangun

- dibangun di

- dibundel

- tapi

- by

- dihitung

- panggilan

- bernama

- datang

- Kampanye

- CAN

- kemampuan

- mampu

- menangkap

- Menangkap

- kasus

- kasus

- tertentu

- Pasti

- perubahan

- berubah

- Perubahan

- mengubah

- Saluran

- karakter

- karakteristik

- karakter

- pilihan

- sandi

- klaim

- jelas

- klien

- rapat

- lebih dekat

- awan

- Kelompok

- kode

- Kode

- kebetulan

- berkolaborasi

- koleksi

- Kolom

- COM

- kombinasi

- menyampaikan

- berkomunikasi

- Komunikasi

- sama sekali

- komponen

- komponen

- Dikompromikan

- kompromi

- komputasi

- komputer

- menyimpulkan

- konfigurasi

- Terhubung

- terhubung

- Menghubungkan

- koneksi

- Koneksi

- mengingat

- Terdiri dari

- terdiri

- konsul

- konstan

- terus-menerus

- konstruksi

- kontak

- mengandung

- mengandung

- terus

- terus

- berkontribusi

- kontrol

- kontrol

- bekerja sama

- Core

- benar

- Sesuai

- berkorespondensi

- negara

- negara

- Kelas

- sangat penting

- terbaru

- tirai

- adat

- da

- harian

- data

- Tanggal

- hari

- Hari

- DNS

- memutuskan

- Dekripsi

- lebih dalam

- didefinisikan

- mendemonstrasikan

- kedalaman

- dijelaskan

- layak

- Mendesain

- dirancang

- Deteksi

- ditentukan

- mengembangkan

- dikembangkan

- pengembang

- Pengembangan

- berbeda

- sulit

- langsung

- Temukan

- penemuan

- membahas

- dibahas

- Display

- menampilkan

- mengabaikan

- Mengganggu

- Gangguan

- perbedaan

- didistribusikan

- distribusi

- menyelam

- dns

- dokumentasi

- tidak

- domain

- NAMA DOMAIN

- domain

- dominan

- dilakukan

- Dont

- Menjatuhkan

- menjatuhkan

- dua

- duplikat

- selama

- dinamis

- e

- setiap

- Awal

- antara

- lain

- encoding

- mengenkripsi

- terenkripsi

- enkripsi

- akhir

- berakhir

- pelaksanaan

- masuk

- dasarnya

- menetapkan

- mapan

- membangun

- dll

- Bahkan

- pERNAH

- Setiap

- contoh

- unggul

- menjalankan

- dieksekusi

- eksekusi

- ada

- diharapkan

- menjelaskan

- penjelasan

- ekstrak

- gagal

- gadungan

- keluarga

- Fitur

- Fitur

- Februari

- Federal

- polisi federal

- beberapa

- sedikit

- bidang

- Fields

- Angka

- File

- terakhir

- Akhirnya

- keuangan

- lembaga keuangan

- Menemukan

- Pertama

- cacat

- aliran

- Fokus

- diikuti

- berikut

- Untuk

- kekuatan

- format

- bentuk

- ditemukan

- empat

- rubah

- Kerangka

- Prancis

- sering

- dari

- fungsi

- berfungsi

- lebih lanjut

- celah

- pintu gerbang

- dihasilkan

- generasi

- generator

- mendapatkan

- Memberikan

- diberikan

- Melihat sekilas

- Aksi

- Yunani

- Kelompok

- Grup

- memiliki

- menangani

- Memiliki

- berat

- membantu

- karenanya

- hirarki

- High

- Disorot

- sejarah

- memegang

- memegang

- tuan rumah

- host

- JAM

- Seterpercayaapakah Olymp Trade? Kesimpulan

- How To

- Namun

- http

- HTTPS

- ID

- ide

- identik

- diidentifikasi

- identifier

- mengidentifikasi

- mengidentifikasi

- if

- menggambarkan

- gambar

- gambar

- Dampak

- implementasi

- diimplementasikan

- in

- salah

- Meningkatkan

- individu

- informasi

- Infrastruktur

- mulanya

- Inisiat

- memasukkan

- Pertanyaan

- dalam

- sebagai gantinya

- Lembaga

- Intelijen

- dimaksudkan

- berinteraksi

- ke

- diperkenalkan

- Pengantar

- investigasi

- IP

- Alamat IP

- Alamat IP

- isu

- masalah

- IT

- NYA

- Januari

- JPY

- json

- Juli

- Juni

- Menjaga

- kunci

- kunci-kunci

- Jenis

- jenis

- Tahu

- dikenal

- tahu

- besar

- Terakhir

- kemudian

- Latin

- Amerika Latin

- Hukum

- penegakan hukum

- lapisan

- paling sedikit

- meninggalkan

- Dipimpin

- Panjang

- kurang

- Tingkat

- 'like'

- Mungkin

- Terbatas

- baris

- Daftar

- Daftar

- lokal

- lokasi

- logika

- logis

- masuk

- Panjang

- lama

- jangka panjang

- melihat

- Lot

- mesin

- Mesin

- Utama

- terutama

- Mayoritas

- membuat

- Membuat

- jahat

- malware

- Malware sebagai Layanan (MaaS)

- manual

- banyak

- March

- ditandai

- menandai

- secara besar-besaran

- korek api

- Mungkin..

- makna

- cara

- sementara itu

- mekanisme

- tersebut

- metode

- Mexico

- minor

- dimodifikasi

- uang

- Memantau

- pemantauan

- monitor

- Bulan

- lebih

- paling

- msi

- banyak

- beberapa

- harus

- MX

- nama

- nama

- kebutuhan

- jaringan

- New

- baru saja

- berikutnya

- tidak

- mencatat

- Melihat..

- jumlah

- mengamati

- memperoleh

- diperoleh

- Jelas

- OCC

- kesempatan

- kejadian

- Oktober

- of

- menawarkan

- Penawaran

- sering

- lebih tua

- tertua

- on

- sekali

- ONE

- secara online

- online banking

- hanya

- dioperasikan

- beroperasi

- operasi

- sistem operasi

- sistem operasi

- operasi

- operator

- operator

- or

- urutan

- OS

- Lainnya

- Lainnya

- kami

- Outlook

- di luar

- lebih

- ikhtisar

- sendiri

- PE

- halaman

- parameter

- bagian

- lalu

- pola

- untuk

- persentase

- dilakukan

- periode

- ketekunan

- peru

- gejala

- Phishing

- gambar

- Pierre

- plato

- Kecerdasan Data Plato

- Data Plato

- silahkan

- Polisi

- pop-up

- Portal

- port

- Portugal

- mungkin

- kehadiran

- menyajikan

- tekanan

- primitif

- swasta

- mungkin

- proses

- Diproses

- menghasilkan

- Produk

- Kemajuan

- maju

- proyek

- tepat

- perlindungan

- protokol

- protokol

- terbukti

- disediakan

- penyedia

- menyediakan

- menyediakan

- wakil

- diterbitkan

- Ular sanca

- Q3

- segera

- agak

- cepat

- Penilaian

- agak

- alasan

- baru

- Merah

- disebut

- mengacu

- tercermin

- terdaftar

- Pendaftaran

- pendaftaran

- yang tersisa

- sisa

- terpencil

- sedikit

- menghapus

- melaporkan

- laporan

- mewakili

- permintaan

- permintaan

- wajib

- Persyaratan

- membutuhkan

- penelitian

- peneliti

- Resolusi

- menyelesaikan

- diselesaikan

- menyelesaikan

- tanggung jawab

- mengakibatkan

- Run

- berjalan

- s

- Tersebut

- SAINT

- sama

- melihat

- mengatakan

- Layar

- Pencarian

- Kedua

- Rahasia

- Bagian

- bagian

- keamanan

- melihat

- tampaknya

- terlihat

- terpilih

- mengirim

- mengirim

- mengirim

- September

- Seri

- Server

- Server

- melayani

- layanan

- Layanan

- set

- set

- pengaturan

- beberapa

- berbagi

- berbagi

- Menunjukkan

- ditunjukkan

- Pertunjukkan

- sisi

- signifikan

- mirip

- Sederhana

- serentak

- sejak

- tunggal

- kecil

- So

- Perangkat lunak

- semata-mata

- beberapa

- kadang-kadang

- segera

- sumber

- kode sumber

- Spanyol

- tertentu

- Spot

- Spread

- standar

- mulai

- startup

- Negara

- statis

- statistik

- statistika

- Langkah

- Masih

- tersimpan

- toko

- aliran

- Tali

- sangat

- subyek

- berhasil

- seperti itu

- meringkaskan

- Mendukung

- mengherankan

- Beralih

- sistem

- sistem

- tabel

- Mengambil

- Dibutuhkan

- ditargetkan

- penargetan

- target

- Teknis

- Technical Analysis

- teknik

- memiliki

- teks

- dari

- bahwa

- Grafik

- informasi

- Garis

- mereka

- Mereka

- kemudian

- karena itu

- Ini

- mereka

- berpikir

- ini

- itu

- meskipun?

- ribuan

- ancaman

- tiga

- Melalui

- waktu

- kali

- timestamp

- Judul

- untuk

- bersama

- alat

- alat

- puncak

- Total

- terhadap

- jalur

- Pelacakan

- lalu lintas

- mengobati

- dipicu

- Trojan

- dua

- mengalami

- unik

- sampai

- terpakai

- atas

- uptime

- us

- menggunakan

- bekas

- kegunaan

- menggunakan

- biasanya

- Penggunaan

- memanfaatkan

- nilai

- Nilai - Nilai

- Varian

- Luas

- versi

- informasi versi

- sangat

- melalui

- Korban

- korban

- Mengunjungi

- mengunjungi

- adalah

- Cara..

- we

- jaringan

- web browser

- Situs Web

- situs web

- minggu

- BAIK

- adalah

- Apa

- ketika

- yang

- sementara

- SIAPA

- lebar

- akan

- jendela

- Windows

- dengan

- dalam

- Kerja

- bekerja

- penulisan

- tahun

- tahun

- hasil panen

- zephyrnet.dll

- Zip