Upaya publik untuk menciptakan cara memprediksi eksploitasi kerentanan mengumumkan model pembelajaran mesin baru yang meningkatkan kemampuan prediksinya sebesar 82%, peningkatan yang signifikan, menurut tim peneliti di balik proyek tersebut. Organisasi dapat mengakses model tersebut, yang akan ditayangkan pada 7 Maret, melalui API untuk mengidentifikasi kelemahan perangkat lunak dengan skor tertinggi setiap saat.

Versi ketiga dari Exploit Prediction Scoring System (EPSS) menggunakan lebih dari 1,400 fitur — seperti usia kerentanan, apakah dapat dieksploitasi dari jarak jauh, dan apakah vendor tertentu terpengaruh — untuk berhasil memprediksi masalah perangkat lunak mana yang akan dieksploitasi di 30 hari berikutnya. Tim keamanan yang memprioritaskan remediasi kerentanan berdasarkan sistem penilaian dapat mengurangi beban kerja remediasi mereka hingga seperdelapan upaya dengan menggunakan versi terbaru Sistem Penilaian Kerentanan Umum (CVSS), menurut kertas pada EPSS versi 3 yang diterbitkan di arXiv minggu lalu.

EPSS dapat digunakan sebagai alat untuk mengurangi beban kerja pada tim keamanan, sekaligus memungkinkan perusahaan memulihkan kerentanan yang paling berisiko, kata Jay Jacobs, kepala ilmuwan data di Cyentia Institute dan penulis pertama makalah tersebut.

“Perusahaan dapat melihat ujung atas daftar skor dan mulai bekerja ke bawah — dengan mempertimbangkan … pentingnya aset, kekritisan, lokasi, kontrol kompensasi — dan memulihkan apa yang mereka bisa,” katanya. "Jika benar-benar tinggi, mungkin mereka ingin membuatnya kritis - mari kita perbaiki dalam lima hari ke depan."

EPSS dirancang untuk mengatasi dua masalah yang dihadapi tim keamanan setiap hari: mengikuti perkembangan meningkatnya jumlah kerentanan perangkat lunak yang diungkapkan setiap tahun, dan menentukan kerentanan mana yang mewakili risiko paling besar. Pada tahun 2022, misalnya, lebih dari 25,000 kerentanan dilaporkan ke dalam database Common Vulnerabilities and Exposure (CVE) yang dikelola oleh MITRE, menurut Database Kerentanan Nasional.

Bekerja pada EPSS dimulai di Cyentia, tetapi sekarang sebuah kelompok yang terdiri dari sekitar 170 praktisi keamanan telah terbentuk Kelompok Minat Khusus (SIG) sebagai bagian dari Forum of Incident Response and Security Teams (FIRST) untuk terus mengembangkan model tersebut. Lainnya tim peneliti telah mengembangkan alternatif model pembelajaran mesin, seperti Eksploitasi yang Diharapkan.

Ukuran risiko sebelumnya yang diwakili oleh kerentanan tertentu — biasanya, Common Vulnerability Scoring System (CVSS) — tidak bekerja dengan baik, kata Sasha Romanosky, peneliti kebijakan senior di RAND Corporation, sebuah wadah pemikir kebijakan publik dan ketua bersama dari EPSS Special Interest Group.

“Sementara CVSS berguna untuk menangkap dampak [atau] tingkat keparahan suatu vuln, itu bukan ukuran ancaman yang berguna — kami pada dasarnya tidak memiliki kemampuan itu sebagai sebuah industri, dan inilah celah yang ingin diisi oleh EPSS,” katanya . “Kabar baiknya adalah saat kami mengintegrasikan lebih banyak data eksploitasi dari lebih banyak vendor, skor kami akan semakin baik.”

Menghubungkan Data yang Berbeda

Exploit Prediction Scoring System menghubungkan berbagai data dari pihak ketiga, termasuk informasi dari pengelola perangkat lunak, kode dari database exploit, dan kejadian exploit yang dikirimkan oleh perusahaan keamanan. Dengan menghubungkan semua peristiwa ini melalui pengidentifikasi umum untuk setiap kerentanan — CVE — model pembelajaran mesin dapat mempelajari faktor-faktor yang dapat menunjukkan apakah kelemahan tersebut akan dieksploitasi. Misalnya, apakah kerentanan mengizinkan eksekusi kode, apakah instruksi tentang cara mengeksploitasi kerentanan telah dipublikasikan ke salah satu dari tiga database eksploit utama, dan berapa banyak referensi yang disebutkan dalam CVE adalah semua faktor yang dapat digunakan untuk memprediksi apakah kerentanan akan dieksploitasi.

Model di belakang EPSS telah tumbuh lebih kompleks dari waktu ke waktu. Iterasi pertama hanya memiliki 16 variabel dan mengurangi upaya sebesar 44%, dibandingkan dengan 58%, jika kerentanan dievaluasi dengan Sistem Penilaian Kerentanan Umum (CVSS) dan dianggap kritis (7 atau lebih tinggi pada skala 10 poin). EPSS versi 2 sangat memperluas jumlah variabel menjadi lebih dari 1,100. Versi terbaru menambahkan sekitar 300 lebih.

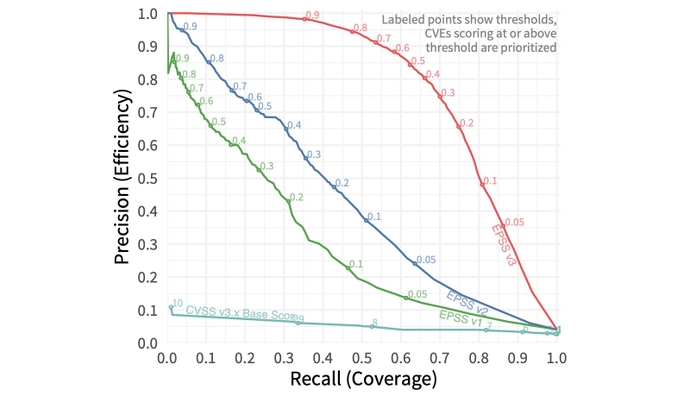

Model prediksi membawa pengorbanan - misalnya, antara berapa banyak kerentanan yang dapat dieksploitasi yang ditangkapnya dan tingkat positif palsu - tetapi secara keseluruhan cukup efisien, kata Rand's Romanosky.

“Meskipun tidak ada solusi yang dapat dengan sempurna memberi tahu Anda kerentanan mana yang akan dieksploitasi selanjutnya, menurut saya EPSS adalah langkah ke arah yang benar,” katanya.

Peningkatan Signifikan

Secara keseluruhan, dengan menambahkan fitur dan meningkatkan model pembelajaran mesin, para peneliti meningkatkan kinerja sistem penilaian sebesar 82%, yang diukur dengan area di bawah kurva (AUC) yang memplot presisi versus daya ingat — juga dikenal sebagai cakupan versus efisiensi. Model saat ini menyumbang AUC 0.779, yang 82% lebih baik dari versi EPSS kedua, yang memiliki AUC 0.429. AUC 1.0 akan menjadi model prediksi yang sempurna.

Dengan menggunakan EPSS versi terbaru, perusahaan yang ingin menangkap lebih dari 82% kerentanan yang dieksploitasi hanya perlu memitigasi sekitar 7.3% dari semua kerentanan yang diberi pengenal Kerentanan dan Eksposur Umum (CVE), jauh lebih sedikit daripada 58% dari CVE yang harus diperbaiki menggunakan CVSS.

Model ini tersedia melalui API di situs PERTAMA, memungkinkan perusahaan untuk mendapatkan skor kerentanan tertentu atau mengambil kelemahan perangkat lunak dengan skor tertinggi setiap saat. Namun perusahaan akan membutuhkan lebih banyak informasi untuk menentukan prioritas terbaik untuk upaya perbaikan mereka, kata Jacobs dari Cientia.

“Datanya gratis, jadi Anda bisa mendapatkan skor EPSS, dan Anda bisa mengambilnya setiap hari, tetapi tantangannya adalah saat Anda mempraktikkannya,” katanya. “Eksploitasi hanyalah salah satu faktor dari semua yang perlu Anda pertimbangkan, dan hal lainnya, kami tidak dapat mengukurnya.”

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- Platoblockchain. Intelijen Metaverse Web3. Pengetahuan Diperkuat. Akses Di Sini.

- Sumber: https://www.darkreading.com/emerging-tech/machine-learning-improves-prediction-of-exploited-vulnerabilities

- :adalah

- $NAIK

- 000

- 1

- 100

- 2022

- 7

- a

- Sanggup

- Tentang Kami

- mengakses

- Menurut

- Akun

- menambahkan

- alamat

- AL

- Semua

- Membiarkan

- memungkinkan

- alternatif

- dan

- mengumumkan

- api

- ADALAH

- DAERAH

- AS

- aset

- ditugaskan

- At

- penulis

- tersedia

- berdasarkan

- dasar

- BE

- di belakang

- TERBAIK

- Lebih baik

- antara

- mendorong

- by

- CAN

- kemampuan

- Menangkap

- gulat

- menantang

- Grafik

- kepala

- Ketua Bersama

- kode

- Umum

- Perusahaan

- perusahaan

- dibandingkan

- kompleks

- Menghubungkan

- menghubungkan

- Mempertimbangkan

- dianggap

- terus

- kontrol

- PERUSAHAAN

- bisa

- liputan

- membuat

- kritis

- Sekarang

- melengkung

- cve

- harian

- data

- ilmuwan data

- Basis Data

- database

- Hari

- dirancang

- Menentukan

- menentukan

- mengembangkan

- dikembangkan

- arah

- berbeda

- turun

- setiap

- efisiensi

- efisien

- usaha

- upaya

- Kedelapan

- memungkinkan

- meningkatkan

- dievaluasi

- peristiwa

- Setiap

- segala sesuatu

- contoh

- eksekusi

- diperluas

- diharapkan

- Mengeksploitasi

- eksploitasi

- dieksploitasi

- Pencahayaan

- Menghadapi

- faktor

- Fitur

- mengisi

- perusahaan

- Pertama

- Memperbaiki

- cacat

- kekurangan

- Untuk

- dibentuk

- forum

- Gratis

- dari

- secara fundamental

- celah

- mendapatkan

- Go

- baik

- merebut

- sangat

- Kelompok

- dewasa

- Memiliki

- High

- lebih tinggi

- paling tinggi

- Seterpercayaapakah Olymp Trade? Kesimpulan

- How To

- HTTPS

- identifier

- mengenali

- Dampak

- pentingnya

- ditingkatkan

- perbaikan

- meningkatkan

- in

- insiden

- respon insiden

- Termasuk

- menunjukkan

- industri

- informasi

- Lembaga

- instruksi

- mengintegrasikan

- bunga

- masalah

- IT

- perulangan

- NYA

- jpg

- pemeliharaan

- dikenal

- Terakhir

- Terbaru

- BELAJAR

- pengetahuan

- 'like'

- baris

- Daftar

- hidup

- tempat

- melihat

- mesin

- Mesin belajar

- utama

- banyak

- max-width

- mengukur

- ukuran

- tersebut

- Mengurangi

- model

- model

- saat

- lebih

- paling

- nasional

- Perlu

- New

- berita

- berikutnya

- nisan

- jumlah

- of

- on

- ONE

- organisasi

- Lainnya

- secara keseluruhan

- kertas

- bagian

- tertentu

- pihak

- sempurna

- prestasi

- melakukan

- plato

- Kecerdasan Data Plato

- Data Plato

- kebijaksanaan

- praktek

- Ketelitian

- meramalkan

- memprediksi

- ramalan

- cukup

- sebelumnya

- penentuan prioritas

- Prioritaskan

- prioritas

- masalah

- proyek

- publik

- diterbitkan

- menempatkan

- baris

- Penilaian

- Merah

- menurunkan

- mengurangi

- referensi

- Dilaporkan

- mewakili

- diwakili

- peneliti

- peneliti

- tanggapan

- Risiko

- s

- mengatakan

- Skala

- ilmuwan

- mencetak gol

- Kedua

- keamanan

- Mencari

- senior

- penting

- situs web

- So

- Perangkat lunak

- larutan

- sumber

- khusus

- tertentu

- awal

- mulai

- Langkah

- disampaikan

- berhasil

- seperti itu

- sistem

- tangki

- tim

- tim

- bahwa

- Grafik

- Daerah

- mereka

- Ini

- hal

- think tank

- Ketiga

- Pihak ketiga

- ancaman

- tiga

- Melalui

- waktu

- untuk

- alat

- puncak

- khas

- bawah

- variasi

- Ve

- penjaja

- vendor

- versi

- Lawan

- melalui

- Kerentanan

- kerentanan

- ingin

- Cara..

- minggu

- BAIK

- Apa

- apakah

- yang

- sementara

- akan

- dengan

- Kerja

- akan

- Kamu

- zephyrnet.dll