| Hal-hal yang perlu diketahui: |

| - Pertumbuhan ekosistem EVM menjadikannya target utama serangan kripto.

– Ada banyak variasi dan teknik yang digunakan oleh scammers di bawah payung Address Poisoning. – Ledger selalu menjajaki langkah-langkah perlindungan inovatif untuk pengguna rantai EVM. |

Akhir-akhir ini kami melihat peningkatan jumlah serangan yang diberi label “Keracunan Alamat”, yang menargetkan rantai EVM. Hal ini berdampak pada klien kami yang mungkin kehilangan dana karena mereka akhirnya mempercayai dan menyalin/menempelkan alamat yang buruk. Ini telah terjadi dibahas agak banyak oleh Aktor utama, namun konten online berulang-ulang namun secara teknis tidak lengkap, dan tidak ada contoh yang jelas.

Jadi mari kita gali berbagai jenis Keracunan Alamat! Karena ya, ini sebenarnya merupakan serangkaian serangan, dengan variasi dalam penerapannya.

Keracunan Kesombongan: Memaksakan alamat Anda secara kasar

Jenis Keracunan Alamat yang pertama ini adalah yang paling sederhana, dan dibahas oleh sebagian besar artikel online. Untuk memahaminya, pertama-tama kita perlu membicarakan tentang alamat Vanity, dan keterbatasan manusia kita.

Alamat Kesombongan

Pada rantai EVM, Alamat diperoleh dengan melakukan hashing kunci publik Akun, dan hanya menyimpan 20 byte terakhir (paling kanan). 20 byte ini kemudian diformat sebagai string heksadesimal 40 karakter, dan itulah yang kita manipulasi saat mengirim/menerima ETH atau token.

Sekarang, sebagai manusia, mereka mulai mencari alamat dengan mengikuti pola heksadesimal tertentu, karena tampilannya lebih apik. Contoh yang terkenal adalah Kontrak token 1INCH yang memiliki alamatnya 0x111111111117dc0aa78b770fa6a738034120c302, dimulai dengan banyak angka 1 😍. Itu yang kami sebut a Alamat Kesombongan.

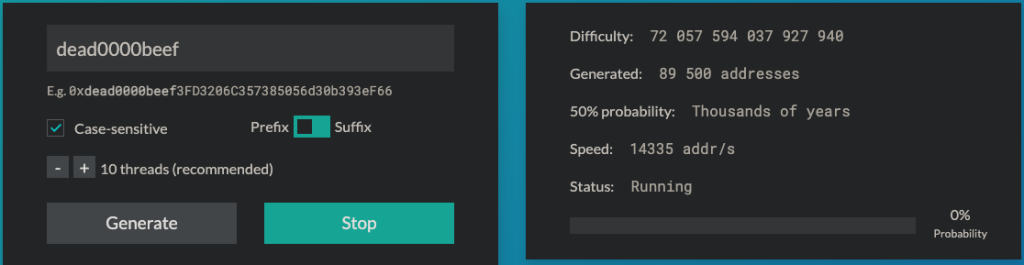

Tim 1 inci menghasilkannya dengan memperoleh dan melakukan hashing pada banyak kunci publik, hingga mereka mendapatkan kunci publik yang terlihat sesuai keinginan mereka. Mereka mungkin menggunakan alat seperti itu Kesombongan ETH untuk melakukannya, yang tidak sulit namun memakan waktu.

“Tapi tunggu, apakah itu berarti saya dapat menemukan kunci pribadi ke alamat Ethereum mana pun??” Anda mungkin bertanya. Yang akan saya jawab: Mudah-mudahan tidak, atau saya harus segera mencari pekerjaan baru untuk melunasi hipotek saya.

Pada kenyataannya, kesulitan menghasilkan Alamat Vanity meningkat secara non-linear dengan jumlah karakter yang Anda perbaiki. Menggunakan Kesombongan ETH, Anda memerlukan waktu beberapa bulan untuk mendapatkan alamat dengan 10 karakter tetap. Untuk 12 karakter tetap, ia menggelembung hingga beberapa ratus tahun. Saya akan membiarkan Anda memperkirakan berapa lama waktu yang dibutuhkan untuk alamat lengkap yang terdiri dari 40 karakter.

Betapa kerennya penampilan keturunan saya dengan alamat ini!

Kuncinya adalah, dengan usaha yang cukup, dimungkinkan untuk menghasilkan alamat yang mengikuti pola tertentu pada beberapa karakternya.

Manusia Meninjau Byte

Sebagai manusia, kita cenderung hanya meninjau sebagian alamat saat membacanya. Pola yang paling umum adalah hanya meninjau beberapa karakter pertama dan terakhir dari alamat. Meskipun hal ini kurang aman dibandingkan dengan membandingkannya secara persis, karakter demi karakter, hal ini jauh lebih mudah dilihat dan merupakan jalan yang paling sedikit hambatannya.

Hal ini juga didorong oleh alat yang tersedia bagi kami karena banyak dari alat tersebut menyembunyikan sebagian besar alamat.

Metamask hanya menampilkan awal dan akhir alamat Anda

Serangan itu

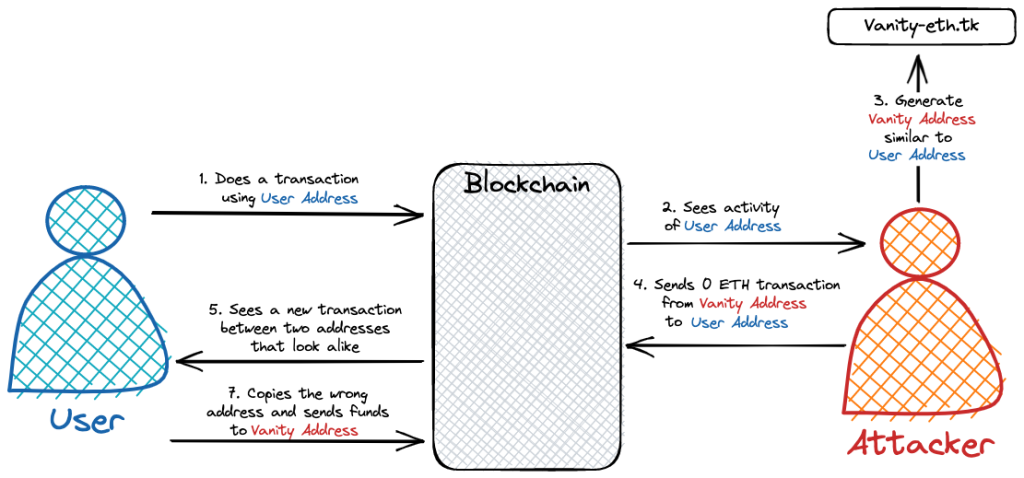

Mengingat hal di atas, beberapa pelaku kejahatan menyadari bahwa mereka dapat:

- Cari Alamat Pengguna aktif yang dilengkapi dengan uang internet ajaib.

- Hasilkan Alamat Cantik yang cocok dengan beberapa byte pertama dan terakhir dari Alamat Pengguna.

- Kirim transaksi dengan jumlah 0, atau hampir 0, dari Alamat Cantik ke Alamat Pengguna. Itulah keracunan yang sebenarnya: Pengguna sekarang melihat Vanity Address penyerang di riwayat transaksi mereka sendiri.

- Penyerang kini menunggu dan berharap pengguna melakukan kesalahan dan menyalin-menempelkan Alamat Cantik mereka saat mencoba mengirim dana ke dirinya sendiri.

Karena menangani byte acak sulit dilakukan manusia, kita cenderung menyalin alamat apa pun yang mirip dengan alamat kita saat terburu-buru, sehingga serangan ini cukup efektif.

Namun, menghasilkan Alamat Vanity memakan waktu, sehingga membuat serangan ini lebih sulit untuk diukur. Namun penting untuk dicatat bahwa prosesnya dapat dibalik agar lebih murah:

- Penyerang membuat Vanity Address sebanyak mungkin yang dapat mereka kendalikan.

- Penyerang mengawasi semua aktivitas on-chain, dan semua Alamat Pengguna yang aktif.

- Jika ada Alamat Pengguna aktif yang cocok dengan salah satu Alamat Cantik, mulailah proses peracunan.

Dengan cara ini, penyerang menyerah dalam menargetkan akun tertentu, namun memperluas permukaan serangan.

Serangan Transfer Token Nilai Nol: Menipu rantai

Jenis keracunan kedua ini bahkan lebih berbahaya karena bergantung pada pembuatan transaksi ERC20 atas nama Anda, dan tanpa persetujuan Anda!

Untuk memahaminya, Anda perlu memahami event on-chain, tunjangan token, dan sedikit Soliditas.

Acara on-chain

Pada rantai EVM, suatu transaksi dapat memengaruhi keadaan rantai dalam berbagai cara. Cara yang paling umum adalah dengan memindahkan ETH antar alamat, yang secara efektif mengubah saldo on-chain dari akun yang terlibat.

Perubahan keadaan lainnya adalah penerbitan Acara. Saat melihat transaksi di Etherscan, Anda bisa melihatnya peristiwa yang telah dihasilkan. Peristiwa ini adalah bagaimana transfer token (ERC20, NFT,…) diwujudkan secara berantai.

Saat melihat riwayat transaksi ERC20 Anda, Anda sebenarnya melihat semuanya Transfer (alamat diindeks _dari, alamat diindeks _ke, uint256 _nilai) acara yang melibatkan alamat Anda.

Tentang tunjangan token

Banyak penggunaan token ERC20 tingkat lanjut bergantung pada kontrak pihak ketiga yang diizinkan untuk memindahkan dana atas nama pengguna. Hal ini ditangani melalui peta tunjangan dimana kuncinya adalah alamat yang diperbolehkan, dan nilainya adalah jumlah maksimal dana yang dapat dipindahkan oleh alamat tersebut.

Dalam standar ERC-20: Standar Token tunjangan hanya dapat diubah oleh pengguna, dengan memanggil fungsi tersebut menyetujui(alamat _pembelanja, uint256 _nilai).

Transfer atas nama Anda

Satu-satunya cara bagi penyerang untuk mengirim X jumlah token atas nama pengguna lain adalah dengan memanggil fungsi tersebut transferFrom(alamat _dari, alamat _ke, uint256 _nilai). Namun untuk dapat melakukan itu, pengguna target harus sudah menelepon approve({_spender: <attacker_address>, _value: X}) , memberi mereka tunjangan yang diperlukan.

Pada pandangan pertama, sepertinya batasan ini sulit untuk diatasi.

Namun, mengingat cara kerja pemetaan dan nilai default di Solidity, setiap alamat memiliki nilai yang diperbolehkan 0 di setiap alamat lain dalam implementasi standar kontrak ERC20. Jadi, dalam penerapan ini, siapa pun diperbolehkan melakukan transfer berikut, terlepas dari apakah pengguna target telah secara aktif memberi mereka tunjangan:

transferFrom({from: <user_address>, to: <attacker_address>, _value: 0})Lebih baik lagi, standar ERC20 menyatakan bahwa:

Transfer nilai 0 HARUS diperlakukan sebagai transfer normal dan mengaktifkan acara 'Transfer'.

Ini menjamin bahwa transfer kosong ini akan selalu menghasilkan valid Transfer peristiwa yang pada akhirnya akan ditampilkan dalam riwayat transaksi pengguna.

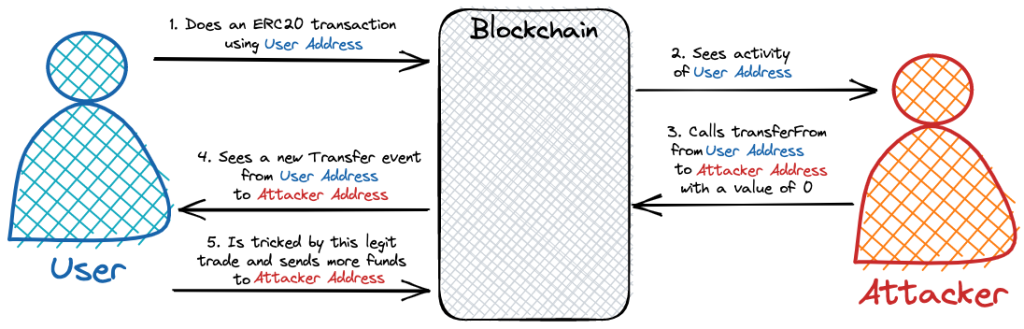

Serangan itu

Dengan menggunakan pengetahuan yang baru ditemukan di atas, kita dapat melakukan serangan berikut:

- Memanggil

transferFromdengan nilai0pada kontrak ERC20 terkenal seperti USDC, Matic, Uniswap… - Lakukan transfer dari Alamat Pengguna ke Alamat Penyerang.

- Tindakan ini akan menghasilkan peristiwa Transfer yang sah secara berantai dari Alamat Pengguna ke Alamat Penyerang.

- Peristiwa ini kemudian akan disinkronkan oleh dompet pengguna, dan ditampilkan sebagai transfer yang valid.

Penyerang telah mencapai tujuannya: membuat transaksi ERC20 yang sah dari akun target ke akun mereka sendiri.

Di dompet standar mana pun, alamat mereka sekarang akan ditampilkan di riwayat transaksi target sebagai bagian dari perdagangan yang valid. Pengguna telah diracuni. Jika beruntung (bagi penyerang), target mungkin salah menggunakan alamat yang buruk dalam perdagangan di masa mendatang.

Berikut adalah beberapa contoh serangan on-chain:

Melindungi Pengguna

Serangan yang kami uraikan berdampak nyata pada pengguna kripto di luar sana. Mereka juga hanyalah puncak gunung es. Dalam upaya mereka untuk membuat pengguna berinteraksi dengan alamat jahat, penipu akan mengeksploitasi segala jenis kelemahan teknis atau manusia. Mereka juga sangat cepat dalam menyesuaikan strategi mereka dengan tindakan pencegahan apa pun yang mungkin diterapkan oleh pembuat dompet.

Sebagai pengelola Buku Besar Langsung, kami memiliki tanggung jawab untuk memberikan solusi yang aman dan meningkatkan pengalaman pengguna. Mengingat sifat serangannya, sangat sulit untuk mencegah terjadinya serangan tersebut sepenuhnya. Sebaliknya, dompetlah yang berperan untuk menangani transaksi beracun secara berbeda untuk menghindari kemungkinan kesalahan pengguna.

Jadi apa cara terbaik untuk maju?

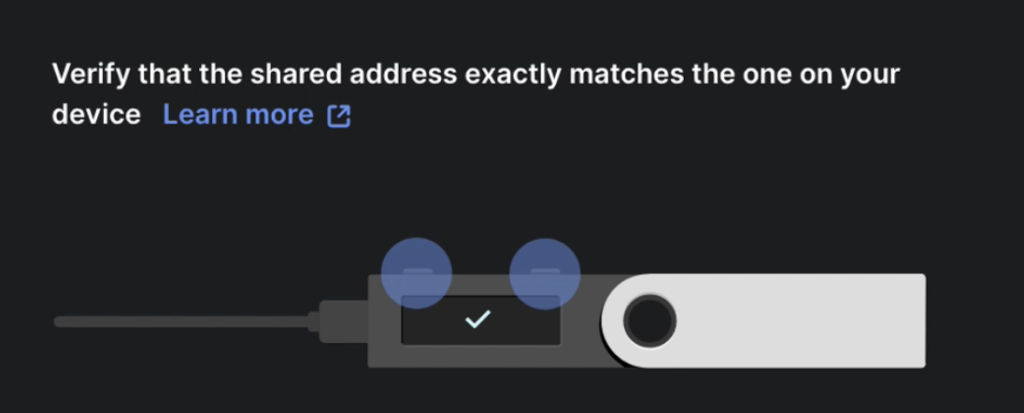

Jawaban mudahnya bagi kami adalah Anda tidak boleh menyalin alamat dari dompet Anda, tanpa terlebih dahulu memverifikasinya di layar tepercaya perangkat keras Anda. Penanggulangan ini telah tersedia sejak Nano S pertama dikomersialkan dan tidak diketahui adanya kelemahan teknis.

Tapi membiarkannya begitu saja adalah sebuah kesalahan. Manusia bukanlah mesin: kita bisa saja malas, kita bisa terburu-buru, mungkin kita tidak membawa Nano, beberapa orang bahkan tidak memiliki perangkat Ledger 😱. Dalam kehidupan sehari-hari, kita selalu mengikuti jalan yang paling sedikit hambatannya. Dalam hal ini, itu berarti menyalin alamat tanpa memverifikasinya secara menyeluruh.

Dalam konteks ini, tim kami di sisi Produk, Pengembang, dan Dukungan Pelanggan telah menjajaki berbagai solusi. Yang paling sederhana, namun paling efisien, telah ditambahkan ke rilis Ledger Live terbaru: Menyembunyikan transaksi dengan jumlah nol mutlak.

Sekarang, serangan yang paling jahat (Serangan Transfer Token Nilai Nol) menjadi ompong karena jumlahnya harus nol mutlak untuk melakukan serangan tersebut. Ini juga merupakan perubahan yang aman karena 99.9% pengguna tidak pernah dengan sengaja menggunakan transaksi nol mutlak. Untuk 0.1% sisanya, tentu saja dimungkinkan untuk terus menampilkan transaksi dengan mengubah pengaturan lanjutan Ledger Live.

Secara keseluruhan perubahan ini mempunyai dampak yang besar, kekurangan yang sangat sedikit, dan waktu pemasaran yang sangat singkat. Untuk versi lain dari serangan Address Poisoning, kami sedang menjajaki solusi berbeda seperti buku alamat yang aman, deteksi alamat penipuan, dan banyak lagi!

Mengamankan Masa Depan

Ketika dunia kripto terus berkembang, pelaku kejahatan tanpa henti mencari cara baru untuk mengeksploitasi kerentanan dan menargetkan pengguna yang tidak menaruh curiga. Address Poisoning adalah contoh utama serangan berbahaya yang memanfaatkan keterbatasan teknologi dan sifat manusia. Dengan menyoroti berbagai jenis serangan Address Poisoning dan membedah mekanisme yang mendasarinya, kami bertujuan untuk meningkatkan kesadaran dan memberdayakan Anda untuk membuat keputusan yang tepat dalam perjalanan kripto Anda.

Untuk memerangi ancaman yang terus berkembang ini, sangat penting bagi penyedia dompet, seperti Ledger Live, dan komunitas kripto yang lebih luas untuk tetap waspada, berkolaborasi, dan mengembangkan solusi inovatif untuk melindungi pengguna. Selagi kami terus meningkatkan langkah-langkah keamanan dan pengalaman pengguna, kami mendorong pengguna untuk tetap mendapat informasi, berhati-hati, dan menerapkan praktik terbaik yang direkomendasikan.

Sama seperti upaya penipu untuk menipu Anda, upaya kelompok tim Ledger untuk melindungi Anda selalu berlangsung. Ini akan menghasilkan peningkatan rutin pada pengalaman Anda sehari-hari di Ledger Live, jadi nantikan perubahan di rilis mendatang!

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoAiStream. Kecerdasan Data Web3. Pengetahuan Diperkuat. Akses Di Sini.

- Mencetak Masa Depan bersama Adryenn Ashley. Akses Di Sini.

- Beli dan Jual Saham di Perusahaan PRE-IPO dengan PREIPO®. Akses Di Sini.

- Sumber: https://www.ledger.com/blog/address-poisoning

- :memiliki

- :adalah

- :bukan

- :Di mana

- $NAIK

- 10

- 12

- 1inch

- 20

- 22

- 250

- 40

- a

- Sanggup

- Tentang Kami

- atas

- Mutlak

- Akun

- Akun

- aktif

- kegiatan

- aktor

- sebenarnya

- sebenarnya

- menyesuaikan

- menambahkan

- alamat

- alamat

- mengambil

- maju

- mempengaruhi

- tujuan

- Semua

- sudah

- juga

- selalu

- jumlah

- jumlah

- an

- dan

- Lain

- menjawab

- Penangkal

- Apa pun

- siapapun

- ADALAH

- artikel

- AS

- At

- menyerang

- Serangan

- Mencoba

- tersedia

- menghindari

- kesadaran

- jauh

- Buruk

- Saldo

- BE

- karena

- menjadi

- makhluk

- TERBAIK

- Praktik Terbaik

- Lebih baik

- antara

- binansi

- Bit

- Buku-buku

- kedua

- lebih luas

- tapi

- by

- panggilan

- panggilan

- CAN

- hati-hati

- tertentu

- rantai

- rantai

- perubahan

- berubah

- Perubahan

- mengubah

- karakter

- karakter

- murah

- jelas

- klien

- Berkolaborasi

- memerangi

- Umum

- masyarakat

- pembandingan

- lengkap

- Konten

- konteks

- terus

- terus menerus

- kontrak

- kontrak

- kontrol

- dingin

- penyalinan

- bisa

- Kelas

- menutupi

- tercakup

- membuat

- sangat penting

- kripto

- komunitas crypto

- pengguna crypto

- dunia kripto

- pelanggan

- Customer Support

- hari ke hari

- keputusan

- Default

- menyebarkan

- dijelaskan

- Deteksi

- mengembangkan

- Pengembang

- berbeda

- sulit

- Kesulitan

- DIG

- do

- tidak

- Dont

- kekurangannya

- mudah

- Mudah

- ekosistem

- Efektif

- efektif

- efisien

- usaha

- memberdayakan

- mendorong

- didorong

- akhir

- sepenuhnya

- ERC20

- ERC20 Token

- ETH

- ethereum

- etherscan

- Bahkan

- Acara

- peristiwa

- Setiap

- sehari-hari

- EVM

- berkembang

- persis

- contoh

- contoh

- menjalankan

- pengalaman

- Mengeksploitasi

- Menjelajahi

- mata

- akrab

- keluarga

- beberapa

- Menemukan

- Kebakaran

- Pertama

- Memperbaiki

- tetap

- cacat

- mengikuti

- berikut

- berikut

- Untuk

- Depan

- ditemukan

- dari

- dana-dana

- masa depan

- menghasilkan

- dihasilkan

- menghasilkan

- menghasilkan

- mendapatkan

- diberikan

- memberikan

- Pemberian

- tujuan

- besar

- Pertumbuhan

- jaminan

- memiliki

- menangani

- Penanganan

- Kejadian

- Sulit

- Perangkat keras

- hashing

- Memiliki

- menyembunyikan

- sejarah

- Mudah-mudahan

- berharap

- Seterpercayaapakah Olymp Trade? Kesimpulan

- Namun

- http

- HTTPS

- manusia

- Manusia

- ratus

- i

- SAYA AKAN

- Dampak

- dampak

- implementasi

- penting

- memperbaiki

- perbaikan

- in

- Meningkatkan

- Meningkatkan

- informasi

- inovatif

- contoh

- sebagai gantinya

- berinteraksi

- Internet

- ke

- melibatkan

- terlibat

- IT

- NYA

- Pekerjaan

- perjalanan

- Menjaga

- pemeliharaan

- kunci

- kunci-kunci

- Jenis

- Tahu

- pengetahuan

- dikenal

- Terakhir

- Terbaru

- paling sedikit

- meninggalkan

- Buku besar

- Buku Besar Langsung

- meninggalkan

- sah

- kurang

- membiarkan

- Hidup

- cahaya

- 'like'

- MEMBATASI

- keterbatasan

- sedikit

- hidup

- Panjang

- melihat

- mencari

- TERLIHAT

- kehilangan

- Lot

- keberuntungan

- Mesin

- sihir

- Uang Internet Ajaib

- membuat

- Pembuat

- MEMBUAT

- banyak

- peta

- Pasar

- Matic

- max

- max-width

- Mungkin..

- berarti

- ukuran

- mekanisme

- mungkin

- hilang

- kesalahan

- uang

- bulan

- lebih

- Hipotek

- paling

- pindah

- bergerak

- banyak

- beberapa

- harus

- my

- nano

- Alam

- Perlu

- tak pernah

- New

- NFT

- tidak

- normal

- sekarang

- jumlah

- diperoleh

- of

- on

- Di Rantai

- aktivitas di rantai

- ONE

- terus-menerus

- secara online

- hanya

- or

- Lainnya

- kami

- di luar

- Mengatasi

- sendiri

- bagian

- path

- pola

- Konsultan Ahli

- Melakukan

- plato

- Kecerdasan Data Plato

- Data Plato

- mungkin

- praktek

- praktek

- cukup

- mencegah

- Perdana

- swasta

- Key pribadi

- mungkin

- proses

- Produk

- melindungi

- Protektif

- memberikan

- penyedia

- publik

- Key publik

- kunci publik

- Publikasi

- pencarian

- Cepat

- segera

- menaikkan

- acak

- agak

- tercapai

- Bacaan

- nyata

- Kenyataan

- menyadari

- benar-benar

- direkomendasikan

- Bagaimanapun juga

- reguler

- melepaskan

- yang tersisa

- berulang-ulang

- wajib

- Perlawanan

- tanggung jawab

- ulasan

- meninjau

- Peran

- buru-buru

- s

- aman

- Skala

- Scam

- Scammers

- Layar

- Kedua

- aman

- keamanan

- Pengamanan

- Mencari

- tampaknya

- terlihat

- melihat

- mengirim

- pengaturan

- beberapa

- Pendek

- harus

- Pertunjukkan

- Sisi

- Melihat

- sejak

- So

- soliditas

- Solusi

- beberapa

- agak

- tertentu

- standar

- awal

- mulai

- Mulai

- Negara

- Negara

- tinggal

- strategi

- Tali

- seperti itu

- cukup

- mendukung

- Permukaan

- Mengambil

- Berbicara

- target

- penargetan

- tim

- tim

- Teknis

- teknik

- Teknologi

- dari

- bahwa

- Grafik

- Negara

- mereka

- Mereka

- diri

- kemudian

- Sana.

- Ini

- mereka

- pihak ketiga

- ini

- sepenuhnya

- meskipun?

- ancaman

- Melalui

- waktu

- ujung

- untuk

- token

- Token

- alat

- alat

- perdagangan

- perdagangan

- .

- Transaksi

- transfer

- transfer

- Terpercaya

- percaya

- tweaking

- mengetik

- jenis

- payung

- bawah

- pokok

- memahami

- sampai

- us

- penggunaan

- USDC

- menggunakan

- bekas

- Pengguna

- Pengguna Pengalaman

- Pengguna

- nilai

- Nilai - Nilai

- VANITY

- memverifikasi

- sangat

- Kerentanan

- menunggu

- dompet

- Pembuat Dompet

- Wallet

- ingin

- adalah

- jam tangan

- Cara..

- cara

- we

- terkenal

- Apa

- Apa itu

- ketika

- apakah

- yang

- sementara

- SIAPA

- akan

- dengan

- tanpa

- Kerja

- akan

- tahun

- iya nih

- namun

- Menghasilkan

- Kamu

- Anda

- Zendesk

- zephyrnet.dll

- nol

![Ledger Meluncurkan [Ledger] Market, Marketplace NFT Teraman di Dunia, Keluar Dalam 24 Jam Ledger Meluncurkan Pasar [Ledger], Pasar NFT Paling Aman di Dunia, Dihasilkan Dalam 24 Jam Intelijen Data PlatoBlockchain. Pencarian Vertikal. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/BlogpostHeader-2-1-1024x453-1-300x133.png)