DENGARKAN DAN PELAJARI

Gee Whiz BASIC (mungkin). Memikirkanmu tahu ransomware? unggahan besar, 11 tahun berlalu. ASUS memperingatkan bug router kritis. PINDAHKAN kekacauan Bagian III.

Tidak ada pemutar audio di bawah? Mendengarkan langsung di Soundcloud.

Dengan Doug Aamoth dan Paul Ducklin. Musik intro dan outro oleh Edith Mudge.

Anda dapat mendengarkan kami di SoundCloud, Podcast Apple, Google Podcast, Spotify, Mesin penjahit dan di mana pun podcast bagus ditemukan. Atau jatuhkan saja URL umpan RSS kami ke dalam podcatcher favorit Anda.

BACA TRANSKRIPNYA

ANJING. Kesengsaraan router, Megaupload dalam megatrouble, dan lebih banyak kekacauan MOVEit.

Semua itu dan lebih banyak lagi di podcast Naked Security.

[MODEM MUSIK]

Selamat datang di podcast, semuanya.

Saya Doug Aamoth; dia adalah Paul Ducklin.

Paulus, bagaimana kabarmu?

BEBEK. Sekedar disambiguasi untuk pendengar Inggris Inggris dan Persemakmuran kami, Doug…

ANJING. "Router." [DIJELASKAN UK-STYLE SEBAGAI 'ROOTER', BUKAN US-STYLE SEBAGAI 'ROWTER']

BEBEK. Maksud Anda bukan alat pertukangan, saya kira?

ANJING. TIDAK! [TERTAWA]

BEBEK. Maksud Anda hal-hal yang memungkinkan penjahat masuk ke jaringan Anda jika tidak ditambal tepat waktu?

ANJING. Iya nih!

BEBEK. Di manakah perilaku dari apa yang kami sebut 'ROOTER' ke jaringan Anda lebih seperti apa yang akan dilakukan oleh 'ROWTER' ke tepi meja Anda? [TERTAWA]

ANJING. Tepat! [TERTAWA]

Kami akan segera membahasnya.

Tapi pertama-tama, milik kita Minggu ini dalam Sejarah Teknologi segmen.

Paul, minggu ini, pada 18 Juni, jauh di tahun 1979: sebuah langkah maju yang besar untuk komputasi 16-bit karena Microsoft meluncurkan versi bahasa pemrograman BASIC untuk prosesor 8086.

Versi ini kompatibel dengan prosesor 8-bit, membuat BASIC, yang telah tersedia untuk prosesor Z80 dan 8080, dan sudah ditemukan di sekitar 200,000 komputer, panah di sebagian besar programer, Paul.

BEBEK. Apa yang menjadi GW-BASIC!

Saya tidak tahu apakah ini benar, tetapi saya terus membaca bahwa GW-BASIC adalah singkatan dari “GEE WHIZZ!” [TERTAWA]

ANJING. Ha! [TAWA]

BEBEK. Saya tidak tahu apakah itu benar, tetapi saya suka berpikir demikian.

ANJING. Baiklah, mari kita masuk ke cerita kita.

Sebelum kita sampai ke hal-hal yang ada di berita, kami senang, bahkan senang, untuk mengumumkan episode pertama dari tiga episode Pikirkan Anda Tahu Ransomware?

Ini adalah serial dokumenter berdurasi 48 menit dari teman Anda di Sophos.

“The Ransomware Documentary” – seri video baru dari Sophos mulai sekarang!

Episode pertama, disebut Asal Usul Cybercrime, sekarang tersedia untuk dilihat di https://sophos.com/ransomware.

Episode 2, yang disebut Pemburu dan Diburu, akan tersedia pada 28 Juni 2023.

episode 3, Senjata dan Prajurit, akan jatuh pada 5 Juli 2023.

Lihat di https://sophos.com/ransomware.

Saya telah melihat episode pertama, dan itu bagus.

Itu menjawab semua pertanyaan yang mungkin Anda miliki tentang asal muasal momok yang terus kita lawan dari tahun ke tahun, Paul.

BEBEK. Dan itu masuk dengan sangat baik ke dalam apa yang akan diketahui oleh pendengar biasa sebagai ucapan favorit saya (saya harap saya belum mengubahnya menjadi klise sekarang), yaitu: Mereka yang tidak dapat mengingat sejarah dikutuk untuk mengulanginya.

Jangan menjadi orang itu! [TERTAWA]

ANJING. Baiklah, mari kita bahas tentang kejahatan.

Waktu penjara untuk dua dari empat pendiri Megaupload.

Pelanggaran hak cipta dipermasalahkan di sini, Paul, dan sekitar satu dekade dalam pembuatan?

Duo Megaupload akhirnya akan masuk penjara, tetapi Kim Dotcom terus berjuang…

BEBEK. Ya.

Ingat minggu lalu ketika saya memparafrasekan lelucon tentang, “Oh, Anda tahu seperti apa bus itu? Tidak ada yang datang selama berabad-abad, lalu tiga tiba sekaligus?” [TAWA]

Tapi saya harus membaginya menjadi "dua tiba sekaligus"…

… dan tidak lama setelah saya mengatakannya, yang ketiga tiba. [TAWA]

Dan ini dari Selandia Baru, atau Aotearoa, seperti yang dikenal sebagai alternatif.

Megaupload adalah layanan "pengunci file" awal yang terkenal.

Itu bukan "pengunci file" seperti pada ransomware yang mengunci file Anda.

Ini adalah "pengunci file" seperti loker gym… tempat cloud tempat Anda mengunggah file sehingga Anda bisa mendapatkannya nanti.

Layanan itu dihentikan, terutama karena FBI di AS mendapat perintah pencopotan, dan menuduh bahwa tujuan utamanya sebenarnya bukan untuk menjadi layanan mega *unggah* melainkan menjadi layanan mega *unduh*, model bisnisnya yang didasarkan pada dorongan dan insentif pelanggaran hak cipta.

Pendiri utama bisnis ini adalah nama terkenal: Kim Dotcom.

Dan itu benar-benar nama keluarganya.

Dia mengubah namanya (saya pikir dia awalnya Kim Schmitz) menjadi Kim Dotcom, menciptakan layanan ini, dan dia baru saja melawan ekstradisi ke AS dan terus melakukannya, meskipun pengadilan Aotearoa telah memutuskan bahwa tidak ada alasan mengapa dia bisa. jangan diekstradisi.

Salah satu dari empat lainnya, seorang pria bernama Finn Batato, meninggal karena kanker tahun lalu.

Tapi dua orang lain yang menjadi penggerak utama layanan Megaupload, Mathias Ortmann dan Bram van der Kolk…

…mereka melawan ekstradisi (Anda bisa mengerti mengapa) ke AS, di mana mereka berpotensi menghadapi hukuman penjara yang besar.

Namun pada akhirnya mereka tampaknya telah mencapai kesepakatan dengan pengadilan di NZ [Selandia Baru/Aotearoa] dan dengan FBI serta Departemen Kehakiman di AS.

Mereka setuju untuk diadili di Selandia Baru, mengaku bersalah, dan membantu otoritas AS dalam penyelidikan mereka yang sedang berlangsung.

Dan mereka berakhir dengan hukuman penjara masing-masing 2 tahun 7 bulan dan 2 tahun 6 bulan.

ANJING. Hakim dalam kasus itu memiliki beberapa pengamatan yang menarik, saya rasa.

BEBEK. Saya pikir Anda ada di sana, Doug.

Khususnya, itu bukan pertanyaan dari pengadilan yang mengatakan, "Kami menerima fakta bahwa perusahaan besar besar di seluruh dunia ini kehilangan miliaran dan miliaran dolar."

Faktanya, hakim mengatakan bahwa Anda harus mengambil klaim tersebut dengan sejumput garam, dan mengutip bukti yang menunjukkan bahwa Anda tidak bisa begitu saja mengatakan bahwa setiap orang yang mengunduh video bajakan akan membeli yang asli.

Jadi Anda tidak dapat menjumlahkan kerugian moneter dengan cara yang dilakukan oleh beberapa megacorps.

Namun demikian, kata dia, hal itu tidak membuatnya benar.

Dan yang lebih penting, dia berkata, "Kamu juga benar-benar menyakiti anak-anak kecil itu, dan itu sama pentingnya."

Dan dia mengutip kasus pengembang perangkat lunak indie dari South Island di NZ yang telah menulis surat ke pengadilan untuk mengatakan, “Saya melihat pembajakan membuat pendapatan saya berkurang. Saya menemukan bahwa 10 atau 20 kali saya harus mengajukan banding ke Megaupload agar konten yang melanggar dihapus; saya butuh banyak waktu untuk melakukan itu, dan itu tidak pernah membuat perbedaan sedikit pun. Jadi saya tidak mengatakan bahwa mereka sepenuhnya bertanggung jawab atas fakta bahwa saya tidak dapat lagi mencari nafkah dari bisnis saya, tetapi saya mengatakan saya melakukan semua upaya ini untuk membuat mereka mengambil barang-barang yang mereka katakan. akan melakukannya, tetapi tidak pernah berhasil.

Sebenarnya itu muncul di tempat lain dalam penilaian… yaitu 38 halaman, jadi cukup panjang untuk dibaca, tapi sangat mudah dibaca dan menurut saya sangat layak untuk dibaca.

Khususnya, hakim mengatakan kepada para terdakwa bahwa mereka harus memikul tanggung jawab atas fakta bahwa mereka mengakui bahwa mereka tidak ingin terlalu keras terhadap pelanggar hak cipta karena “Pertumbuhan terutama didasarkan pada pelanggaran.”

Dan dia juga mencatat bahwa mereka merancang sistem pencopotan yang pada dasarnya, jika ada banyak URL untuk mengunduh file yang sama…

…mereka menyimpan satu salinan file, dan jika Anda mengeluh tentang URL, mereka akan menghapus *URL itu*.

ANJING. Ah!

BEBEK. Jadi Anda akan mengira mereka telah menghapus file tersebut, tetapi mereka akan meninggalkan file tersebut di sana.

Dan dia menggambarkannya sebagai berikut: “Anda tahu, dan bermaksud, bahwa pencopotan tidak akan berdampak material.”

Itulah yang diklaim oleh pengembang perangkat lunak indie Kiwi ini dalam pernyataannya di pengadilan.

Dan mereka pasti menghasilkan banyak uang dari itu.

Jika Anda melihat foto-foto dari penggerebekan kontroversial di Kim Dotcom pada tahun 2012…

… dia memiliki properti yang sangat besar ini, dan semua mobil flash dengan pelat nomor aneh [tag kendaraan] seperti GOD dan GUILTY, seolah-olah dia mengantisipasi sesuatu. [TERTAWA]

Penghapusan Megaupload menjadi berita utama dan gelombang ketika Mr Dotcom mengajukan jaminan

Jadi, Kim Dotcom masih melawan ekstradisinya, tetapi dua lainnya telah memutuskan bahwa mereka ingin menyelesaikan semuanya.

Jadi mereka mengaku bersalah, dan seperti yang ditunjukkan oleh beberapa komentator kami Keamanan Telanjang, "Astaga, untuk apa yang tampaknya mereka lakukan ketika Anda membaca keputusan secara mendetail, sepertinya hukuman mereka ringan."

Tapi cara perhitungannya adalah hakim memutuskan bahwa menurutnya hukuman maksimum yang harus mereka dapatkan berdasarkan undang-undang Aotearoa adalah sekitar 10 tahun.

Dan kemudian dia berpikir, berdasarkan fakta bahwa mereka mengaku bersalah, bahwa mereka akan bekerja sama, bahwa mereka akan membayar kembali $10 juta, dan seterusnya, bahwa mereka harus mendapat diskon 75%.

Dan pemahaman saya adalah itu berarti bahwa mereka akan menghilangkan ketakutan ini bahwa mereka akan diekstradisi ke AS, karena pemahaman saya adalah Departemen Kehakiman telah mengatakan, “Oke, kami akan membiarkan hukuman dan hukuman terjadi di negara lain. .”

Lebih dari sepuluh tahun, dan masih belum berakhir!

Anda sebaiknya mengatakannya, Doug…

ANJING. Yesss!

Kami akan mengawasi ini.

Terima kasih; mari kita lanjutkan.

Jika Anda memiliki router ASUS, Anda mungkin harus melakukan beberapa penambalan, meskipun garis waktu yang cukup suram di sini untuk beberapa kerentanan yang cukup berbahaya, Paul.

ASUS memperingatkan pelanggan router: Tambal sekarang, atau blokir semua permintaan masuk

BEBEK. Ya, tidak terlalu jelas kapan tambalan ini keluar untuk berbagai model perute yang tercantum dalam penasehat.

Beberapa pembaca kami berkata, “Baiklah, saya pergi dan melihat-lihat; Saya memiliki salah satu router tersebut dan ada dalam daftar, tetapi tidak ada tambalan *sekarang*. Tapi saya mendapatkan beberapa tambalan beberapa saat yang lalu yang sepertinya memperbaiki masalah ini… jadi mengapa penasihat * sekarang *?

Dan jawabannya adalah, "Kami tidak tahu."

Kecuali, mungkin, ASUS telah menemukan bahwa penjahat ada di sini?

Tapi itu bukan hanya, "Hei, kami sarankan Anda menambal."

Mereka mengatakan Anda perlu menambal, dan jika Anda tidak mau atau tidak dapat melakukannya, maka kami “sangat menyarankan untuk (yang pada dasarnya berarti 'Anda sebaiknya') menonaktifkan layanan yang dapat diakses dari sisi WAN router Anda untuk menghindari kemungkinan intrusi yang tidak diinginkan.”

Dan itu bukan hanya peringatan biasa Anda, "Oh, pastikan antarmuka admin Anda tidak terlihat di internet."

Mereka mencatat bahwa yang mereka maksud dengan memblokir permintaan masuk adalah bahwa pada dasarnya Anda perlu mematikan * semua * yang melibatkan router yang menerima pihak luar memulai beberapa koneksi jaringan…

… termasuk administrasi jarak jauh, penerusan port (nasib buruk jika Anda menggunakannya untuk bermain game), DNS dinamis, server VPN apa pun, dan apa yang mereka sebut pemicu port, yang saya kira adalah port knocking, di mana Anda menunggu koneksi tertentu dan hanya ketika Anda lihat koneksi itu apakah Anda kemudian menjalankan layanan secara lokal.

Jadi bukan hanya permintaan web yang berbahaya di sini, atau mungkin ada bug yang memungkinkan seseorang masuk dengan nama pengguna rahasia.

Ini adalah berbagai macam jenis lalu lintas jaringan yang jika dapat menjangkau router Anda dari luar, tampaknya dapat merusak router Anda.

Jadi kedengarannya sangat mendesak!

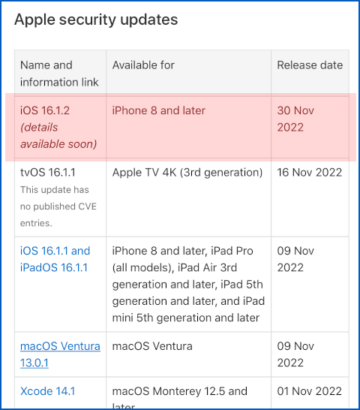

ANJING. Dua kerentanan utama di sini…

…ada Database Kerentanan Nasional, NVD, yang menilai kerentanan pada skala satu sampai sepuluh, dan keduanya adalah 9.8/10.

Dan kemudian ada banyak hal lainnya yaitu 7.5, 8.1, 8.8… banyak hal yang cukup berbahaya di sini. Paulus.

BEBEK. Ya.

“9.8 KRITIS”, semuanya dalam huruf kapital, adalah jenis hal yang berarti [BERBISIK], “Jika para penjahat mengetahui hal ini, mereka akan mengatasinya seperti ruam.”

Dan yang mungkin paling aneh tentang kedua vuln dengan skor buruk 9.8/10 itu adalah salah satunya adalah CVE-2022-26376, dan itu adalah bug di HTTP yang tidak dapat dihindari, yang pada dasarnya adalah saat Anda memiliki URL dengan karakter lucu di dalamnya, seperti, spasi…

…Anda tidak dapat secara legal memiliki spasi di URL; Anda harus menempatkan %20 sebagai gantinya, kode heksadesimalnya.

Itu sangat mendasar untuk memproses segala jenis URL di router.

Dan itu adalah bug yang terungkap, seperti yang Anda lihat dari angkanya, pada tahun 2022!

Dan ada satu lagi yang disebut protokol Netatalk (yang menyediakan dukungan untuk komputer Apple) yang merupakan kerentanannya, Doug, CVE-2018-1160.

ANJING. Itu sudah lama sekali!

BEBEK. Dulu!

Itu sebenarnya diperbaiki dalam versi Netatalk yang menurut saya adalah versi 3.1.12, yang keluar pada 20 Desember *2018*.

Dan mereka hanya memperingatkan tentang "Anda perlu mendapatkan versi baru Netatalk" sekarang, karena itu juga tampaknya dapat dieksploitasi melalui paket jahat.

Jadi Anda tidak memerlukan Mac; Anda tidak memerlukan perangkat lunak Apple.

Anda hanya perlu sesuatu yang berbicara tentang Netatalk dengan cara yang cerdik, dan itu dapat memberi Anda akses tulis memori yang sewenang-wenang.

Dan dengan skor bug 9.8/10, Anda harus berasumsi bahwa itu berarti "orang luar jarak jauh menyodok dalam satu atau dua paket jaringan, mengambil alih router Anda sepenuhnya dengan akses tingkat root, horor eksekusi kode jarak jauh!"

Jadi mengapa mereka butuh waktu lama untuk memperingatkan orang-orang bahwa mereka perlu memperbaiki bug berusia lima tahun ini…

… dan mengapa mereka tidak benar-benar memperbaiki bug berusia lima tahun lima tahun lalu tidak dijelaskan.

ANJING. Oke, jadi ada daftar router yang harus Anda periksa, dan jika Anda tidak dapat menambal, Anda harus melakukan semua itu "memblokir semua hal yang masuk".

Tapi saya pikir saran kami akan menjadi tambalan.

Dan saran favorit saya: Jika Anda seorang programmer, tolong bersihkan input Anda!

BEBEK. Ya, Little Bobby Tables muncul lagi, Doug.

Karena salah satu bug lain yang tidak berada di level 9.8 (ini berada di level 7/10 atau 8/10) adalah CVE-2023-28702.

Ini pada dasarnya adalah bug tipe MOVEit lagi: Karakter khusus yang tidak difilter dalam input URL web dapat menyebabkan injeksi perintah.

Jadi kedengarannya seperti kuas yang cukup luas untuk dilukis oleh penjahat dunia maya.

Dan ada CVE-2023-31195 yang menarik perhatian saya, dengan kedok a Pembajakan sesi.

Pemrogram sedang mengatur apa yang pada dasarnya adalah cookie token otentikasi… string ajaib yang, jika browser dapat memberi mereka umpan balik dalam permintaan di masa mendatang, membuktikan ke server bahwa sebelumnya di sesi pengguna masuk, memiliki nama pengguna yang benar, kata sandi yang benar , kode 2FA yang tepat, terserah.

Dan sekarang mereka membawa "kartu akses" ajaib ini.

Jadi, Anda harus memberi tag pada cookie tersebut, saat Anda menyetelnya, sehingga cookie tersebut tidak akan pernah dikirimkan dalam permintaan HTTP yang tidak terenkripsi.

Dengan begitu, akan lebih sulit bagi penjahat untuk membajak mereka… dan mereka lupa melakukannya!

Jadi itu hal lain untuk programmer: Pergi dan tinjau bagaimana Anda mengatur cookie yang sangat signifikan, yang memiliki informasi pribadi di dalamnya atau memiliki informasi otentikasi di dalamnya, dan pastikan Anda tidak membiarkannya terbuka untuk paparan yang tidak disengaja dan mudah.

ANJING. Saya menandai ini (berlawanan dengan penilaian saya yang lebih baik, tetapi ini adalah yang kedua dari dua cerita sejauh ini) sebagai salah satu yang akan kami awasi.

BEBEK. Saya pikir Anda benar, Doug, karena saya tidak begitu tahu mengapa, mengingat bahwa untuk beberapa router tambalan ini telah muncul (meskipun lebih lambat dari yang Anda inginkan)… mengapa *sekarang*?

Dan saya kira bagian dari cerita itu mungkin masih harus muncul.

ANJING. Ternyata kita sama sekali tidak bisa *tidak* mengawasi cerita MOVEit ini.

Jadi, apa yang kita miliki minggu ini, Paul?

MOVEit mayhem 3: "Nonaktifkan lalu lintas HTTP dan HTTPS segera"

BEBEK. Sayangnya untuk Progress Software, bus ketiga datang sekaligus. [TAWA]

Jadi, singkatnya, yang pertama adalah CVE-2023-34362, saat Progress Software berkata, “Oh tidak! Ada zero-day – kami benar-benar tidak tahu tentang ini. Ini adalah injeksi SQL, masalah injeksi perintah. Ini tambalannya. Tapi itu adalah zero-day, dan kami mengetahuinya karena penjahat ransomware, penjahat pemerasan, secara aktif mengeksploitasi ini. Berikut adalah beberapa Indikator Kompromi [IoCs].”

Jadi mereka melakukan semua hal yang benar, secepat mungkin, begitu mereka tahu ada masalah.

Kemudian mereka pergi dan meninjau kode mereka sendiri, berpikir, "Anda tahu, jika pemrogram membuat kesalahan itu di satu tempat, mungkin mereka membuat kesalahan serupa di bagian lain dari kode."

Dan itu mengarah ke CVE-2023-35036, di mana mereka secara proaktif menambal lubang yang mirip dengan aslinya, tetapi sejauh yang mereka tahu, mereka menemukannya terlebih dahulu.

Dan, lihatlah, kemudian ada kerentanan ketiga.

Yang ini adalah CVE-2023-35708, di mana tampaknya orang yang menemukannya, pasti mengetahui sepenuhnya bahwa Progress Software sepenuhnya terbuka untuk pengungkapan yang bertanggung jawab dan reaksi cepat…

…tetap memutuskan untuk go public.

Jadi saya tidak tahu apakah Anda menyebutnya "'pengungkapan penuh" (menurut saya itu nama resmi untuk itu), "pengungkapan yang tidak bertanggung jawab" (saya pernah mendengarnya disebut seperti itu oleh orang lain di Sophos), atau "menjatuhkan 0-hari untuk bersenang-senang”, begitulah menurut saya.

Jadi itu sedikit disayangkan.

Maka Progress Software berkata, “Lihat, seseorang membatalkan 0-hari ini; kami tidak mengetahuinya; kami sedang mengerjakan tambalan. Dalam periode sementara yang kecil ini, matikan saja antarmuka web Anda (kami tahu ini merepotkan), dan biarkan kami menyelesaikan pengujian tambalan.”

Dan dalam waktu sekitar satu hari mereka berkata, “Benar, ini tambalannya, sekarang terapkan. Kemudian, jika mau, Anda dapat mengaktifkan kembali antarmuka web Anda.”

Jadi saya pikir, secara keseluruhan, meskipun Progress Software terlihat buruk karena memiliki bug di tempat pertama…

…jika ini pernah terjadi pada Anda, maka mengikuti tanggapan mereka, menurut pendapat saya, adalah cara yang cukup menyenangkan untuk melakukannya!

ANJING. Ya, kami memuji Progress Software, termasuk komentar kami untuk minggu ini tentang cerita ini.

Komentar Adam:

Tampaknya sulit untuk MOVEit akhir-akhir ini, tetapi saya memuji mereka atas pekerjaan mereka yang cepat, proaktif, dan tampaknya jujur.

Mereka secara teoritis dapat mencoba untuk merahasiakan semua ini, tetapi sebaliknya mereka cukup terbuka tentang masalahnya dan apa yang perlu dilakukan untuk mengatasinya.

Paling tidak itu membuat mereka terlihat lebih bisa dipercaya di mataku…

… dan saya pikir itu adalah sentimen yang dibagikan dengan orang lain juga, Paul.

BEBEK. Hal ini memang.

Kami juga telah mendengar hal yang sama di saluran media sosial kami: bahwa meskipun sangat disayangkan mereka memiliki bug, dan semua orang berharap tidak melakukannya, mereka masih cenderung mempercayai perusahaan.

Bahkan, mereka mungkin cenderung lebih mempercayai perusahaan daripada sebelumnya, karena mereka berpikir bahwa mereka tetap tenang dalam krisis.

ANJING. Sangat bagus.

Oke, terima kasih, Adam, sudah mengirimkannya.

Jika Anda memiliki cerita, komentar, atau pertanyaan menarik yang ingin Anda sampaikan, kami ingin membacanya di podcast.

Anda dapat mengirim email ke tips@sophos.com, Anda dapat mengomentari salah satu artikel kami, atau Anda dapat menghubungi kami di sosial: @nakedsecurity.

Itu acara kami untuk hari ini; terima kasih banyak untuk mendengarkan.

Untuk Paul Ducklin, saya Doug Aamoth, mengingatkan Anda sampai waktu berikutnya untuk…

KEDUA. Tetap aman!

[MODEM MUSIK]

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- Keuangan EVM. Antarmuka Terpadu untuk Keuangan Terdesentralisasi. Akses Di Sini.

- Grup Media Kuantum. IR/PR Diperkuat. Akses Di Sini.

- PlatoAiStream. Kecerdasan Data Web3. Pengetahuan Diperkuat. Akses Di Sini.

- Sumber: https://nakedsecurity.sophos.com/2023/06/22/s3-ep140-so-you-think-you-know-ransomware/

- :memiliki

- :adalah

- :bukan

- :Di mana

- $ 10 juta

- $NAIK

- 000

- 1

- 10

- 12

- 20

- 200

- 2023

- 28

- 2FA

- 7

- 8

- 9

- a

- Tentang Kami

- tentang itu

- benar

- Setuju

- menerima

- mengakses

- dapat diakses

- aktif

- sebenarnya

- Adam

- menambahkan

- admin

- administrasi

- mengaku

- nasihat

- laporan

- Setelah

- lagi

- terhadap

- Abad

- silam

- Semua

- diduga

- sepanjang

- sudah

- Baik

- juga

- Meskipun

- am

- an

- dan

- Mengumumkan

- Lain

- menjawab

- jawaban

- mengantisipasi

- Apa pun

- di manapun

- banding

- Muncul

- Apple

- Mendaftar

- ADALAH

- sekitar

- artikel

- AS

- membantu

- At

- perhatian

- audio

- Otentikasi

- penulis

- Pihak berwenang

- tersedia

- menghindari

- kembali

- Buruk

- berdasarkan

- dasar

- Pada dasarnya

- BE

- Beruang

- karena

- menjadi

- menjadi

- sebelum

- di bawah

- Lebih baik

- Besar

- miliaran

- Bit

- Memblokir

- pemblokiran

- Bobby

- kedua

- membeli

- merek

- Merek Baru

- Istirahat

- Membawa

- Inggris

- luas

- Browser

- Bug

- bug

- ikat

- bis

- bisnis

- model bisnis

- tapi

- by

- dihitung

- panggilan

- bernama

- datang

- CAN

- Bisa Dapatkan

- Kanker

- tidak bisa

- modal

- mobil

- kasus

- tertangkap

- Menyebabkan

- Pasti

- berubah

- saluran

- karakter

- memeriksa

- diklaim

- klaim

- jelas

- awan

- kode

- COM

- bagaimana

- komentar

- komentar

- perusahaan

- cocok

- sama sekali

- kompromi

- komputer

- komputasi

- Terkutuk

- koneksi

- Konten

- terus

- kontroversial

- keyakinan

- kue

- dingin

- BEKERJA SAMA

- hak cipta

- pelanggaran hak cipta

- bisa

- negara

- Pengadilan

- Pengadilan

- dibuat

- Kejahatan

- krisis

- pelanggan

- penjahat cyber

- Berbahaya

- Basis Data

- hari

- transaksi

- dasawarsa

- Desember

- memutuskan

- terdakwa

- Departemen

- depkeh

- dijelaskan

- rinci

- Pengembang

- MELAKUKAN

- meninggal

- perbedaan

- berbeda

- penyingkapan

- ditemukan

- dns

- do

- dokumenter

- tidak

- Tidak

- dolar

- dilakukan

- Dont

- dotcom

- turun

- Download

- Menjatuhkan

- menjatuhkan

- dinamis

- Terdahulu

- Awal

- Mudah

- Tepi

- efek

- usaha

- antara

- di tempat lain

- muncul

- mendorong

- Inggris

- besar sekali

- sepenuhnya

- episode

- dasarnya

- Bahkan

- akhirnya

- pERNAH

- semua orang

- bukti

- persis

- eksekusi

- menjelaskan

- dieksploitasi

- Pencahayaan

- pemerasan

- ekstradisi

- mata

- dihadapi

- fakta

- jauh

- fbi

- takut

- perkelahian

- perkelahian

- Angka

- pikir

- File

- File

- menyelesaikan

- Kebakaran

- Pertama

- Memperbaiki

- tetap

- flash

- berikut

- berikut

- Untuk

- Depan

- ditemukan

- pendiri

- pendiri

- empat

- teman

- dari

- penuh

- mendasar

- lucu

- masa depan

- game

- mendapatkan

- Memberikan

- diberikan

- Go

- akan

- baik

- besar

- berdosa

- ruang olahraga

- memiliki

- terjadi

- Memiliki

- memiliki

- he

- Headlines

- kepala

- mendengar

- di sini

- membajak

- -nya

- sejarah

- Memukul

- Lubang

- berharap

- Seterpercayaapakah Olymp Trade? Kesimpulan

- http

- HTTPS

- Menyakiti

- i

- if

- in

- Di lain

- Cenderung

- Termasuk

- Pendapatan

- masuk

- luar biasa

- indikator

- individu

- hina

- informasi

- pelanggaran

- memasukkan

- input

- sebagai gantinya

- dimaksudkan

- menarik

- Antarmuka

- Internet

- ke

- investigasi

- pulau

- isu

- IT

- NYA

- hakim

- Juli

- Juni

- hanya

- Keadilan

- Menjaga

- terus

- Kim

- Jenis

- ketukan

- Tahu

- Mengetahui

- dikenal

- bahasa

- besar

- Terakhir

- Tahun lalu

- kemudian

- Hukum

- paling sedikit

- Meninggalkan

- meninggalkan

- Dipimpin

- sah

- membiarkan

- Lets

- Tingkat

- cahaya

- 'like'

- Daftar

- Daftar

- Listening

- sedikit

- hidup

- lokal

- Kunci

- mencatat

- login

- Panjang

- lama

- lagi

- melihat

- kerugian

- kalah

- Lot

- cinta

- keberuntungan

- mac

- terbuat

- sihir

- Utama

- terutama

- membuat

- MEMBUAT

- Membuat

- banyak

- menandai

- besar-besaran

- bahan

- Hal-hal

- maksimum

- Mungkin..

- me

- berarti

- cara

- Media

- Mega

- Memori

- Microsoft

- mungkin

- juta

- kesalahan

- kesalahan

- model

- model

- Moneter

- uang

- bulan

- lebih

- paling

- pindah

- Penggerak

- mr

- banyak

- beberapa

- musik

- musikal

- harus

- my

- Keamanan Telanjang

- Podcast Keamanan Telanjang

- nama

- yaitu

- nasional

- Perlu

- dibutuhkan

- kebutuhan

- jaringan

- lalu lintas jaringan

- tak pernah

- New

- Selandia Baru

- berita

- berikutnya

- tidak

- terkenal

- mencatat

- sekarang

- jumlah

- of

- lepas

- resmi

- Tua

- on

- sekali

- ONE

- yang

- terus-menerus

- hanya

- Buka

- Pendapat

- or

- urutan

- asli

- semula

- Lainnya

- Lainnya

- jika tidak

- kami

- di luar

- di luar

- lebih

- sendiri

- paket

- bagian

- tertentu

- bagian

- Kata Sandi

- tambalan

- Patch

- Menambal

- paul

- Membayar

- Konsultan Ahli

- mungkin

- periode

- orang

- Foto

- Tempat

- plato

- Kecerdasan Data Plato

- Data Plato

- pemain

- mengaku

- senang

- podcast

- Podcast

- Posts

- potensi

- berpotensi

- cukup

- terutama

- primer

- Perdana

- penjara

- swasta

- informasi pribadi

- Proaktif

- mungkin

- Masalah

- pengolahan

- prosesor

- Programmer

- Programmer

- Pemrograman

- Kemajuan

- jelas

- milik

- dituntut

- protokol

- membuktikan

- menyediakan

- publik

- tujuan

- menempatkan

- pertanyaan

- Pertanyaan

- Cepat

- segera

- jarak

- ransomware

- ruam

- mencapai

- Baca

- pembaca

- Bacaan

- benar-benar

- alasan

- rekap

- sarankan

- disebut

- reguler

- ingat

- terpencil

- Dihapus

- ulangi

- permintaan

- masing-masing

- tanggapan

- tanggung jawab

- tanggung jawab

- Terungkap

- ulasan

- review jurnal

- benar

- Terguling

- akar

- router

- rss

- Diperintah

- Tersebut

- garam

- sama

- mengatakan

- mengatakan

- Skala

- skor

- Kedua

- Rahasia

- keamanan

- melihat

- tampak

- tampaknya

- terlihat

- ruas

- mengirim

- putusan pengadilan

- sentimen

- Seri

- Server

- layanan

- Layanan

- Sidang

- set

- pengaturan

- berbagi

- Segera

- harus

- Menunjukkan

- sisi

- penting

- mirip

- So

- sejauh ini

- Sosial

- media sosial

- Perangkat lunak

- beberapa

- Seseorang

- sesuatu

- Suara

- SoundCloud

- Selatan

- Space

- khusus

- Spotify

- berdiri

- Mulai

- Pernyataan

- tinggal

- Langkah

- Masih

- cerita

- Cerita

- subyek

- menyerahkan

- menyarankan

- mendukung

- Seharusnya

- Pasti

- sistem

- tabel

- MENANDAI

- Mengambil

- diambil

- Dibutuhkan

- Pembicaraan

- tech

- sepuluh

- pengujian

- dari

- terima kasih

- Terima kasih

- bahwa

- Grafik

- Dunia

- mereka

- Mereka

- kemudian

- Sana.

- Ini

- mereka

- hal

- hal

- berpikir

- Ketiga

- ini

- minggu ini

- itu

- meskipun?

- pikir

- tiga

- senang

- Melalui

- waktu

- waktu

- kali

- untuk

- hari ini

- token

- terlalu

- mengambil

- alat

- sulit

- lalu lintas

- mencoba

- memicu

- benar

- Kepercayaan

- terpercaya

- MENGHIDUPKAN

- Berbalik

- ternyata

- dua

- jenis

- khas

- tidak mampu

- bawah

- memahami

- pemahaman

- sampai

- tidak diinginkan

- URL

- us

- menggunakan

- Pengguna

- berbagai

- kendaraan

- versi

- sangat

- melalui

- Video

- melihat

- terlihat

- VPN

- Kerentanan

- kerentanan

- menunggu

- ingin

- ingin

- peringatan

- Peringatkan

- prajurit

- adalah

- ombak

- Cara..

- we

- jaringan

- minggu

- BAIK

- pergi

- adalah

- Apa

- apa pun

- ketika

- apakah

- yang

- sementara

- SIAPA

- seluruh

- mengapa

- akan

- dengan

- dalam

- Kerja

- bekerja

- kerja

- dunia

- bernilai

- akan

- menulis

- tertulis

- tahun

- tahun

- iya nih

- namun

- Kamu

- Anda

- Zealand

- zephyrnet.dll