Peneliti ESET menganalisis kampanye spionase dunia maya yang mendistribusikan pintu belakang CapraRAT melalui aplikasi perpesanan Android yang di-trojanisasi dan dianggap aman – tetapi juga mengekstraksi informasi sensitif

Peneliti ESET telah mengidentifikasi aktif Suku Transparan kampanye, menargetkan sebagian besar pengguna Android India dan Pakistan – mungkin dengan orientasi militer atau politik. Korban mungkin menjadi sasaran melalui penipuan asmara jebakan madu, di mana mereka awalnya dihubungi di platform lain dan kemudian diyakinkan untuk menggunakan aplikasi yang seharusnya "lebih aman", yang kemudian dibujuk untuk dipasang. Kemungkinan besar aktif sejak Juli 2022, kampanye tersebut telah mendistribusikan pintu belakang CapraRAT melalui setidaknya dua situs web serupa, sambil menampilkannya sebagai versi tidak tercemar dari aplikasi perpesanan aman tersebut.

- Kampanye Suku Transparan ini terutama menargetkan warga negara India dan Pakistan, mungkin mereka yang berlatar belakang militer atau politik.

- Itu mendistribusikan pintu belakang Android CapraRAT melalui aplikasi perpesanan dan panggilan aman yang di-trojanisasi dengan merek MeetsApp dan MeetUp; pintu belakang dapat mengekstraksi informasi sensitif apa pun dari perangkat korbannya.

- Aplikasi trojan ini tersedia untuk diunduh dari situs web yang menyamar sebagai pusat distribusi resmi. Kami yakin penipuan asmara digunakan untuk memikat target ke situs web ini.

- Keamanan operasional yang buruk di sekitar aplikasi ini mengungkap PII pengguna, memungkinkan kami melakukan geolokasi 150 korban.

- CapraRAT dihosting di domain yang diselesaikan ke alamat IP yang sebelumnya digunakan oleh Transparent Tribe.

Ikhtisar kampanye

Selain fungsionalitas obrolan kerja bawaan dari aplikasi asli yang sah, versi trojan mencakup kode berbahaya yang telah kami identifikasi sebagai backdoor CapraRAT. Transparent Tribe, juga dikenal sebagai APT36, adalah kelompok spionase dunia maya yang diketahui menggunakan CapraRAT; kami juga telah melihat umpan serupa dikerahkan terhadap targetnya di masa lalu. Pintu belakang mampu mengambil tangkapan layar dan foto, merekam panggilan telepon dan audio di sekitarnya, dan mengekstraksi informasi sensitif lainnya. Pintu belakang juga dapat menerima perintah untuk mengunduh file, melakukan panggilan, dan mengirim pesan SMS. Kampanye ditargetkan secara sempit, dan tidak ada yang menunjukkan bahwa aplikasi ini pernah tersedia di Google Play.

Kami mengidentifikasi kampanye ini saat menganalisis sampel yang diposting Twitter yang menarik karena pencocokan Mendengus aturan untuk CrimsonRAT dan AndroRAT. Aturan snort mengidentifikasi dan memperingatkan lalu lintas jaringan berbahaya dan dapat ditulis untuk mendeteksi jenis serangan atau malware tertentu.

CrimsonRAT adalah malware Windows, yang diketahui hanya digunakan oleh Transparent Tribe. Pada tahun 2021, grup tersebut mulai menargetkan platform Android, menggunakan versi modifikasi dari RAT sumber terbuka bernama AndroRAT. Ini memiliki kemiripan dengan CrimsonRAT, dan diberi nama CapraRAT oleh Trend Micro di penelitiannya.

BertemuAplikasi

Berdasarkan nama Android Package Kit (APK), aplikasi jahat pertama bermerek MeetsApp dan mengklaim menyediakan komunikasi obrolan yang aman. Kami dapat menemukan situs web tempat sampel ini dapat diunduh (meetapp[.]org); lihat Gambar 1.

Tombol unduh halaman itu mengarah ke aplikasi Android dengan nama yang sama; sayangnya, link downloadnya sudah tidak hidup lagi (https://phone-drive[.]online/download.php?file=MeetsApp.apk). Pada saat penelitian ini, penggerak telepon[.]online memutuskan untuk 198.37.123[.]126, yang merupakan alamat IP yang sama dengan telepon-drive.online.geo-news[.]tv, yang digunakan di masa lalu oleh Suku Transparan untuk menampung spyware-nya.

Bertemu

Analisis situs web distribusi MeetsApp menunjukkan bahwa beberapa sumber dayanya dihosting di server lain dengan nama domain yang serupa – pertemuan-obrolan[.]com – menggunakan nama layanan yang mirip. Situs itu juga menyediakan aplikasi perpesanan Android, MeetUp, untuk diunduh dengan nama paket yang sama (com.meetup.app) sedangkan untuk MeetsApp, dan memiliki logo website yang sama, seperti dapat dilihat pada Gambar 2.

Atribusi ke Suku Transparan

Kedua aplikasi – dari tweet dan dari sampel yang diunduh dari pertemuan-obrolan[.]com – sertakan kode CapraRAT yang sama, berkomunikasi dengan server C&C yang sama (66.235.175[.]91:4098), dan file APK-nya ditandatangani menggunakan sertifikat developer yang sama.

Oleh karena itu, kami sangat yakin bahwa kedua situs web tersebut dibuat oleh pelaku ancaman yang sama; kedua domain didaftarkan pada waktu yang hampir bersamaan – 9 Julith dan 25 Julith, 2022.

Kedua aplikasi didasarkan pada kode sah yang sama yang di-trojan dengan kode pintu belakang CapraRAT. Fungsi perpesanan tampaknya dikembangkan oleh pelaku ancaman atau ditemukan (mungkin dibeli) secara online, karena kami tidak dapat mengidentifikasi asalnya. Sebelum menggunakan aplikasi, korban perlu membuat akun yang ditautkan ke nomor telepon mereka dan memerlukan verifikasi SMS. Setelah akun ini dibuat, aplikasi meminta izin lebih lanjut yang memungkinkan fungsionalitas penuh pintu belakang berfungsi, seperti mengakses kontak, log panggilan, pesan SMS, penyimpanan eksternal, dan merekam audio.

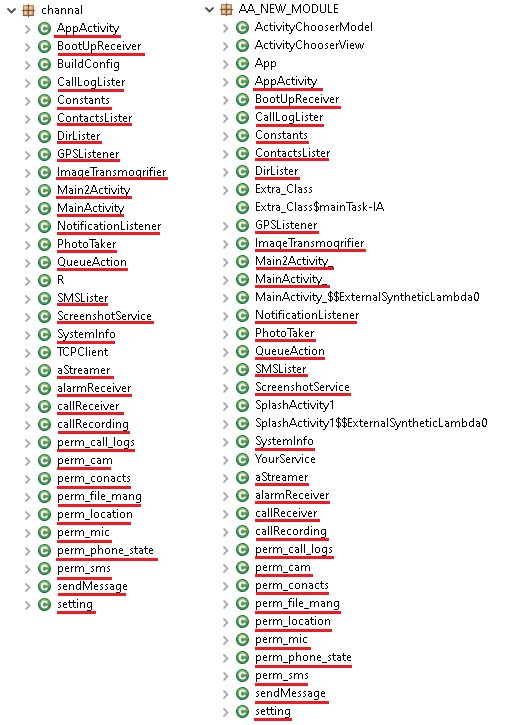

Domain penggerak telepon[.]online di mana APK MeetsApp berbahaya ditempatkan mulai menyelesaikan ke alamat IP yang sama sekitar waktu yang sama dengan domain telepon-drive.online.geo-news[.]tv yang digunakan dalam kampanye masa lalu yang dikendalikan oleh Suku Transparan, seperti dilansir oleh Cisco. Selain itu, kode berbahaya dari sampel yang dianalisis terlihat pada kampanye sebelumnya yang dilaporkan oleh Trend Micro di mana CapraRAT digunakan. Pada Gambar 3 Anda dapat melihat perbandingan nama kelas berbahaya dari CapraRAT yang tersedia mulai 2022-01 di sisi kiri, dan varian terbarunya memiliki nama dan fungsi kelas yang sama.

Gambar 3. Perbandingan nama kelas berbahaya dari CapraRAT lama (kiri) dan versi yang lebih baru (kanan)

Victimology

Selama penyelidikan kami, keamanan operasional yang lemah mengakibatkan terungkapnya beberapa data korban. Informasi ini memungkinkan kami untuk melakukan geolokasi lebih dari 150 korban di India, Pakistan, Rusia, Oman, dan Mesir, seperti yang terlihat pada Gambar 4.

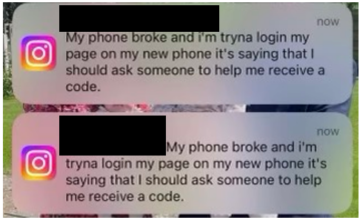

Berdasarkan penelitian kami, calon korban dibujuk untuk menginstal aplikasi melalui operasi penipuan percintaan perangkap madu, di mana kemungkinan besar mereka pertama kali dihubungi di platform yang berbeda dan kemudian dibujuk untuk menggunakan yang "lebih aman". BertemuAplikasi or Bertemu aplikasi. Kami sebelumnya telah melihat umpan seperti itu digunakan oleh operator Suku Transparan terhadap target mereka. Menemukan nomor ponsel atau alamat email yang bisa mereka gunakan untuk melakukan kontak pertama biasanya tidak sulit.

Analisis teknis

Akses awal

Seperti dijelaskan di atas, yang jahat Bertemu aplikasi telah tersedia di pertemuan-obrolan[.]com, dan kami percaya dengan keyakinan tinggi bahwa itu berbahaya BertemuAplikasi tersedia di meetapp[.]org. Tidak ada aplikasi yang akan dipasang secara otomatis dari lokasi ini; para korban harus memilih untuk mengunduh dan menginstal aplikasi secara manual. Mempertimbangkan bahwa hanya segelintir individu yang dikompromikan, kami percaya bahwa calon korban sangat ditargetkan dan dibujuk menggunakan skema asmara, dengan operator Transparent Tribe kemungkinan besar melakukan kontak pertama melalui platform perpesanan lain. Setelah mendapatkan kepercayaan para korban, mereka menyarankan untuk pindah ke aplikasi obrolan lain – yang diduga lebih aman – yang tersedia di salah satu situs web distribusi berbahaya.

Tidak ada akal-akalan yang menyarankan aplikasi itu tersedia di Google Play.

Toolset

Setelah korban masuk ke aplikasi, CapraRAT kemudian mulai berinteraksi dengan server C&C-nya dengan mengirimkan info perangkat dasar dan menunggu untuk menerima perintah untuk dijalankan. Berdasarkan perintah ini, CapraRAT mampu melakukan exfiltrasi:

- log panggilan,

- daftar kontak,

- pesan SMS,

- panggilan telepon yang direkam,

- rekaman audio sekitar,

- Tangkapan layar yang diambil CapraRAT,

- Foto yang diambil CapraRAT,

- daftar file di perangkat,

- file tertentu dari perangkat,

- lokasi perangkat,

- daftar aplikasi yang berjalan, dan

- teks semua notifikasi dari aplikasi lain.

Itu juga dapat menerima perintah untuk mengunduh file, meluncurkan aplikasi apa pun yang diinstal, mematikan semua aplikasi yang sedang berjalan, melakukan panggilan, mengirim pesan SMS, mencegat pesan SMS yang diterima, dan mengunduh pembaruan dan meminta korban untuk menginstalnya.

Kesimpulan

Kampanye seluler yang dioperasikan oleh Transparent Tribe masih aktif, merepresentasikan dirinya sebagai dua aplikasi perpesanan, digunakan sebagai penutup untuk mendistribusikan backdoor Android CapraRAT-nya. Kedua aplikasi didistribusikan melalui dua situs web serupa yang, berdasarkan deskripsinya, menyediakan layanan perpesanan dan panggilan yang aman.

Transparent Tribe mungkin menggunakan umpan scam asmara untuk memikat korban agar menginstal aplikasi dan terus berkomunikasi dengan mereka menggunakan aplikasi jahat agar mereka tetap di platform dan membuat perangkat mereka dapat diakses oleh penyerang. CapraRAT dikendalikan dari jarak jauh dan berdasarkan perintah dari server C&C, CapraRAT dapat mengekstrak informasi sensitif apa pun dari perangkat korbannya.

Operator aplikasi ini memiliki keamanan operasional yang buruk, sehingga PII korban terekspos ke peneliti kami, di internet terbuka. Karena itu, dimungkinkan untuk mendapatkan beberapa informasi tentang para korban.

IoC

File

| SHA-1 | Nama paket | Nama deteksi ESET | Deskripsi Produk |

|---|---|---|---|

| 4C6741660AFED4A0E68EF622AA1598D903C10A01 | com.meetup.chat | Android/Spy.CapraRAT.A | Pintu belakang CapraRAT. |

| 542A2BC469E617252F60925AE1F3D3AB0C1F53B6 | com.meetup.chat | Android/Spy.CapraRAT.A | Pintu belakang CapraRAT. |

jaringan

| IP | Penyedia | Pertama kali melihat | Rincian |

|---|---|---|---|

| 66.235.175[.]91 | N / A | 2022-09-23 | DC. |

| 34.102.136[.]180 | Ayo ayah | 2022-07-27 | meetapp[.]org – situs web distribusi. |

| 194.233.70[.]54 | 123-Reg Terbatas | 2022-07-19 | pertemuan-obrolan[.]com – situs web distribusi. |

| 198.37.123[.]126 | Ayo ayah | 2022-01-20 | penggerak telepon[.]online – Situs web yang dihosting file APK. |

| 194.233.70[.]54 | Jaring Digital Terbatas | 2022-09-23 | berbagi-lienk[.]info – Situs web hosting file APK. |

Teknik ATT&CK MITER

Tabel ini dibuat menggunakan versi 12 dari kerangka MITRE ATT&CK.

| Taktik | ID | Nama | Deskripsi Produk |

|---|---|---|---|

| Ketekunan | T1398 | Skrip Inisialisasi Boot atau Logon | CapraRAT menerima BOOT_SELESAI maksud siaran untuk mengaktifkan saat pengaktifan perangkat. |

| T1624.001 | Eksekusi yang Dipicu Peristiwa: Penerima Siaran | Fungsionalitas CapraRAT dipicu jika salah satu peristiwa ini terjadi: TELEPON_STATE, BARU_OUTGOING_CALL, BATERAI_BERUBAH, atau KONEKTIVITAS_UBAH. | |

| penemuan | T1420 | Penemuan File dan Direktori | CapraRAT dapat mencantumkan file yang tersedia di penyimpanan eksternal. |

| T1424 | Proses Penemuan | CapraRAT dapat memperoleh daftar aplikasi yang sedang berjalan. | |

| T1422 | Penemuan Konfigurasi Jaringan Sistem | CapraRAT dapat mengekstrak IMEI, IMSI, alamat IP, nomor telepon, dan negara. | |

| T1426 | Penemuan Informasi Sistem | CapraRAT dapat mengekstrak informasi tentang perangkat termasuk nomor seri SIM, ID perangkat, dan informasi sistem umum. | |

| Koleksi | T1533 | Data dari Sistem Lokal | CapraRAT dapat mengekstraksi file dari perangkat. |

| T1517 | Akses Notifikasi | CapraRAT dapat mengumpulkan pesan notifikasi dari aplikasi lain. | |

| T1512 | Video Capture | CapraRAT dapat mengambil foto dan mengekstraknya. | |

| T1430 | Pelacakan Lokasi | CapraRAT melacak lokasi perangkat. | |

| T1429 | Tangkap Audio | CapraRAT dapat merekam panggilan telepon dan audio di sekitarnya. | |

| T1513 | screen Capture | CapraRAT dapat merekam layar perangkat menggunakan Manajer Proyeksi Media API. | |

| T1636.002 | Data Pengguna yang Dilindungi: Log Panggilan | CapraRAT dapat mengekstrak log panggilan. | |

| T1636.003 | Data Pengguna yang Dilindungi: Daftar Kontak | CapraRAT dapat mengekstrak daftar kontak perangkat. | |

| T1636.004 | Data Pengguna yang Dilindungi: Pesan SMS | CapraRAT dapat mengekstrak pesan SMS. | |

| Komando dan Pengendalian | T1616 | Kontrol Panggilan | CapraRAT dapat melakukan panggilan telepon. |

| T1509 | Pelabuhan Non-Standar | CapraRAT berkomunikasi dengan C&C melalui port TCP 4098. | |

| Dampak | T1582 | Kontrol SMS | CapraRAT dapat mengirim pesan SMS. |

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- Platoblockchain. Intelijen Metaverse Web3. Pengetahuan Diperkuat. Akses Di Sini.

- Sumber: https://www.welivesecurity.com/2023/03/07/love-scam-espionage-transparent-tribe-lures-indian-pakistani-officials/

- :adalah

- 1

- 2021

- 2022

- 7

- 8

- 9

- a

- Sanggup

- Tentang Kami

- atas

- dapat diakses

- mengakses

- Akun

- Akun

- di seluruh

- aktif

- alamat

- Setelah

- terhadap

- Waspada

- Semua

- diduga

- Membiarkan

- menganalisa

- menganalisis

- dan

- android

- Lain

- api

- aplikasi

- Aplikasi

- aplikasi

- aplikasi

- APT

- ADALAH

- sekitar

- AS

- At

- menyerang

- audio

- secara otomatis

- tersedia

- pintu belakang

- backdoors

- latar belakang

- berdasarkan

- dasar

- BE

- Bears

- karena

- sebelum

- makhluk

- Percaya

- bermerek

- menyiarkan

- dibangun di

- tombol

- by

- panggilan

- panggilan

- Panggilan

- Kampanye

- CAN

- mampu

- Pusat

- sertifikat

- Pilih

- Cisco

- Warga

- klaim

- kelas

- kode

- mengumpulkan

- Umum

- menyampaikan

- komunikasi

- perbandingan

- Dikompromikan

- kepercayaan

- konfigurasi

- mengingat

- kontak

- kontak

- terus

- dikendalikan

- bisa

- negara

- menutupi

- membuat

- dibuat

- data

- dikerahkan

- dijelaskan

- Deteksi

- dikembangkan

- Pengembang

- alat

- Devices

- berbeda

- sulit

- digital

- mendistribusikan

- didistribusikan

- distribusi

- domain

- Nama domain

- domain

- Download

- Mesir

- antara

- spionase

- membangun

- Bahkan

- peristiwa

- pERNAH

- menjalankan

- eksekusi

- terkena

- Pencahayaan

- luar

- ekstrak

- Angka

- File

- File

- Menemukan

- temuan

- Pertama

- pertemuan pertama

- Untuk

- ditemukan

- Kerangka

- dari

- penuh

- fungsi

- lebih lanjut

- mendapatkan

- Google Play

- Kelompok

- segenggam

- Memiliki

- memiliki

- High

- sangat

- tuan rumah

- host

- tuan

- HTML

- HTTPS

- ID

- diidentifikasi

- mengenali

- in

- memasukkan

- Termasuk

- India

- India

- individu

- Info

- informasi

- inheren

- mulanya

- install

- diinstal

- Instalasi

- Intelijen

- berinteraksi

- bunga

- Internet

- investigasi

- IP

- Alamat IP

- IT

- NYA

- Diri

- Juli

- Menjaga

- Membunuh

- dikenal

- jalankan

- Memimpin

- Mungkin

- LINK

- terkait

- Daftar

- lokal

- tempat

- lokasi

- logo

- cinta

- membuat

- malware

- manual

- sesuai

- max-width

- Meetup

- pesan

- pesan

- Aplikasi Pesan

- Militer

- mobil

- dimodifikasi

- lebih

- paling

- bergerak

- nama

- Bernama

- nama

- Perlu

- juga tidak

- jaringan

- lalu lintas jaringan

- pemberitahuan

- pemberitahuan

- jumlah

- nomor

- memperoleh

- of

- Penawaran

- resmi

- oman

- on

- ONE

- secara online

- Buka

- open source

- dioperasikan

- operasi

- operasional

- operator

- asli

- Lainnya

- paket

- halaman

- Pakistan

- tertentu

- lalu

- Izin

- membujuk

- telepon

- panggilan telepon

- PHP

- Platform

- plato

- Kecerdasan Data Plato

- Data Plato

- Bermain

- poin

- politik

- miskin

- mungkin

- diposting

- potensi

- sebelumnya

- sebelumnya

- swasta

- mungkin

- memberikan

- disediakan

- dibeli

- TIKUS

- menerima

- diterima

- menerima

- baru

- catatan

- rekaman

- terdaftar

- Dilaporkan

- laporan

- mewakili

- permintaan

- permintaan

- membutuhkan

- penelitian

- peneliti

- diselesaikan

- Sumber

- dihasilkan

- penipuan romantis

- aturan

- berjalan

- Rusia

- sama

- Scam

- skema

- Layar

- screenshot

- aman

- keamanan

- tampaknya

- mengirim

- peka

- serial

- layanan

- Layanan

- sisi

- tertanda

- Tanda

- YA

- mirip

- kesamaan

- sejak

- situs web

- SMS

- beberapa

- tertentu

- spyware

- mulai

- dimulai

- startup

- Masih

- penyimpanan

- sangat

- seperti itu

- Menyarankan

- Sekitarnya

- sistem

- tabel

- Mengambil

- pengambilan

- target

- ditargetkan

- penargetan

- target

- bahwa

- Grafik

- mereka

- Mereka

- Ini

- ancaman

- Melalui

- waktu

- untuk

- lalu lintas

- jelas

- kecenderungan

- Suku

- dipicu

- Kepercayaan

- menciak

- Memperbarui

- us

- menggunakan

- Pengguna

- Pengguna

- biasanya

- Varian

- Verifikasi

- versi

- melalui

- Korban

- korban

- Mengunjungi

- Situs Web

- situs web

- yang

- sementara

- lebar

- Windows

- dengan

- Kerja

- kerja

- akan

- tertulis

- Kamu

- zephyrnet.dll