Aplikasi kecerdasan buatan (AI) generatif yang dibangun berdasarkan model bahasa besar (LLM) telah menunjukkan potensi untuk menciptakan dan mempercepat nilai ekonomi bagi bisnis. Contoh aplikasinya antara lain pencarian percakapan, bantuan agen dukungan pelanggan, analitik dukungan pelanggan, asisten virtual swalayan, chatbots, generasi media yang kaya, moderasi konten, pendamping pengkodean untuk mempercepat pengembangan perangkat lunak yang aman dan berkinerja tinggi, wawasan yang lebih dalam dari sumber konten multimodal, percepatan investigasi dan mitigasi keamanan organisasi Anda, dan banyak lagi. Banyak pelanggan mencari panduan tentang cara mengelola keamanan, privasi, dan kepatuhan saat mereka mengembangkan aplikasi AI generatif. Memahami dan mengatasi kerentanan, ancaman, dan risiko LLM selama fase desain dan arsitektur membantu tim fokus dalam memaksimalkan manfaat ekonomi dan produktivitas yang dapat dihasilkan oleh AI generatif. Mewaspadai risiko akan menumbuhkan transparansi dan kepercayaan terhadap penerapan AI generatif, mendorong peningkatan observasi, membantu memenuhi persyaratan kepatuhan, dan memfasilitasi pengambilan keputusan yang tepat oleh para pemimpin.

Tujuan dari postingan ini adalah untuk memberdayakan insinyur AI dan pembelajaran mesin (ML), ilmuwan data, arsitek solusi, tim keamanan, dan pemangku kepentingan lainnya agar memiliki model mental dan kerangka kerja yang sama untuk menerapkan praktik terbaik keamanan, sehingga memungkinkan tim AI/ML untuk bergerak. cepat tanpa mengorbankan keamanan demi kecepatan. Secara khusus, postingan ini berupaya membantu AI/ML dan ilmuwan data yang mungkin belum pernah memahami prinsip-prinsip keamanan sebelumnya untuk mendapatkan pemahaman tentang praktik terbaik keamanan dan privasi inti dalam konteks pengembangan aplikasi AI generatif menggunakan LLM. Kami juga membahas permasalahan keamanan umum yang dapat merusak kepercayaan terhadap AI, seperti yang diidentifikasi oleh Buka Proyek Keamanan Aplikasi Seluruh Dunia (OWASP) 10 Teratas untuk Aplikasi LLM, dan tunjukkan cara Anda dapat menggunakan AWS untuk meningkatkan postur keamanan dan kepercayaan diri Anda sambil berinovasi dengan AI generatif.

Posting ini memberikan tiga langkah panduan untuk merancang strategi manajemen risiko sambil mengembangkan aplikasi AI generatif menggunakan LLM. Kami terlebih dahulu menyelidiki kerentanan, ancaman, dan risiko yang timbul dari penerapan, penerapan, dan penggunaan solusi LLM, serta memberikan panduan tentang cara mulai berinovasi dengan mempertimbangkan keamanan. Kami kemudian membahas betapa pentingnya membangun fondasi yang aman untuk AI generatif. Terakhir, kami menghubungkannya dengan contoh beban kerja LLM untuk menggambarkan pendekatan terhadap arsitektur dengan keamanan pertahanan mendalam melintasi batas-batas kepercayaan.

Di akhir postingan ini, Insinyur AI/ML, ilmuwan data, dan ahli teknologi yang berorientasi pada keamanan akan mampu mengidentifikasi strategi untuk merancang pertahanan berlapis untuk aplikasi AI generatif mereka, memahami cara memetakan 10 Besar OWASP untuk masalah keamanan LLM ke beberapa kontrol yang sesuai, dan membangun pengetahuan dasar menuju menjawab tema pertanyaan pelanggan AWS teratas berikut untuk aplikasi mereka:

- Apa saja risiko keamanan dan privasi umum dalam penggunaan AI generatif berdasarkan LLM dalam aplikasi saya yang paling dapat saya pengaruhi dengan panduan ini?

- Apa sajakah cara untuk menerapkan kontrol keamanan dan privasi dalam siklus hidup pengembangan untuk aplikasi AI LLM generatif di AWS?

- Praktik terbaik operasional dan teknis apa yang dapat saya integrasikan ke dalam cara organisasi saya membangun aplikasi AI LLM generatif untuk mengelola risiko dan meningkatkan kepercayaan terhadap aplikasi AI generatif menggunakan LLM?

Tingkatkan hasil keamanan sambil mengembangkan AI generatif

Inovasi dengan AI generatif menggunakan LLM harus dimulai dengan mempertimbangkan keamanan untuk mengembangkan ketahanan organisasi, membangun fondasi yang aman, dan mengintegrasikan keamanan dengan pendekatan pertahanan keamanan yang mendalam. Keamanan adalah a tanggung jawab bersama antara pelanggan AWS dan AWS. Semua prinsip Model Tanggung Jawab Bersama AWS berlaku untuk solusi AI generatif. Perbarui pemahaman Anda tentang AWS Shared Responsibility Model yang berlaku pada infrastruktur, layanan, dan data saat Anda membangun solusi LLM.

Mulailah dengan mempertimbangkan keamanan untuk mengembangkan ketahanan organisasi

Mulailah dengan mempertimbangkan keamanan untuk mengembangkan ketahanan organisasi guna mengembangkan aplikasi AI generatif yang memenuhi tujuan keamanan dan kepatuhan Anda. Ketahanan organisasi memanfaatkan dan memperluas definisi ketahanan dalam AWS Well-Architected Framework untuk memasukkan dan mempersiapkan kemampuan organisasi untuk pulih dari gangguan. Pertimbangkan postur keamanan, tata kelola, dan keunggulan operasional Anda saat menilai kesiapan keseluruhan untuk mengembangkan AI generatif dengan LLM dan ketahanan organisasi Anda terhadap potensi dampak apa pun. Seiring dengan kemajuan organisasi Anda dalam penggunaan teknologi baru seperti AI generatif dan LLM, ketahanan organisasi secara keseluruhan harus dianggap sebagai landasan strategi pertahanan berlapis untuk melindungi aset dan lini bisnis dari konsekuensi yang tidak diinginkan.

Ketahanan organisasi sangat penting untuk aplikasi LLM

Meskipun semua program manajemen risiko dapat memperoleh manfaat dari ketahanan, ketahanan organisasi sangat penting bagi AI generatif. Lima dari 10 risiko teratas yang diidentifikasi OWASP untuk aplikasi LLM bergantung pada pendefinisian pengendalian arsitektural dan operasional serta penerapannya pada skala organisasi untuk mengelola risiko. Kelima risiko tersebut adalah penanganan output yang tidak aman, kerentanan rantai pasokan, pengungkapan informasi sensitif, keagenan yang berlebihan, dan ketergantungan yang berlebihan. Mulailah meningkatkan ketahanan organisasi dengan menyosialisasikan tim Anda untuk mempertimbangkan AI, ML, dan keamanan AI generatif sebagai persyaratan bisnis inti dan prioritas utama di seluruh siklus hidup produk, mulai dari awal ide, penelitian, hingga pengembangan, penerapan, dan penerapan aplikasi. menggunakan. Selain kesadaran, tim Anda harus mengambil tindakan untuk memperhitungkan AI generatif dalam praktik tata kelola, jaminan, dan validasi kepatuhan.

Bangun ketahanan organisasi seputar AI generatif

Organisasi dapat mulai mengadopsi cara-cara untuk membangun kapasitas dan kemampuan AI/ML serta keamanan AI generatif dalam organisasi mereka. Anda harus memulai dengan memperluas program keamanan, jaminan, kepatuhan, dan pengembangan yang ada untuk memperhitungkan AI generatif.

Berikut ini adalah lima bidang utama yang menjadi perhatian AI organisasi, ML, dan keamanan AI generatif:

- Pahami lanskap keamanan AI/ML

- Sertakan beragam perspektif dalam strategi keamanan

- Mengambil tindakan secara proaktif untuk mengamankan kegiatan penelitian dan pengembangan

- Menyelaraskan insentif dengan hasil organisasi

- Mempersiapkan skenario keamanan realistis dalam AI/ML dan AI generatif

Kembangkan model ancaman di seluruh Siklus Hidup AI generatif Anda

Organisasi yang dibangun dengan AI generatif harus fokus pada manajemen risiko, bukan penghapusan risiko, dan mencakup hal-hal lain pemodelan ancaman di dan perencanaan kelangsungan bisnis perencanaan, pengembangan, dan pengoperasian beban kerja AI generatif. Bekerja mundur dari penggunaan produksi AI generatif dengan mengembangkan model ancaman untuk setiap aplikasi menggunakan risiko keamanan tradisional serta risiko khusus AI generatif. Beberapa risiko mungkin dapat diterima oleh bisnis Anda, dan latihan pemodelan ancaman dapat membantu perusahaan Anda mengidentifikasi selera risiko yang dapat diterima. Misalnya, bisnis Anda mungkin tidak memerlukan waktu aktif 99.999% pada aplikasi AI generatif, sehingga waktu pemulihan tambahan terkait dengan pemulihan menggunakan Cadangan AWS dengan Gletser Amazon S3 mungkin merupakan risiko yang dapat diterima. Sebaliknya, data dalam model Anda mungkin sangat sensitif dan sangat diatur, sehingga menyimpang Layanan Manajemen Kunci AWS (AWS KMS) kunci yang dikelola pelanggan (CMK) rotasi dan penggunaan Firewall Jaringan AWS untuk membantu menegakkan Keamanan Lapisan Transportasi (TLS) untuk lalu lintas masuk dan keluar guna melindungi terhadap penyelundupan data mungkin merupakan risiko yang tidak dapat diterima.

Evaluasi risiko (inheren vs. sisa) dari penggunaan aplikasi AI generatif dalam lingkungan produksi untuk mengidentifikasi kontrol dasar dan tingkat aplikasi yang tepat. Rencanakan rollback dan pemulihan dari peristiwa keamanan produksi dan gangguan layanan seperti injeksi cepat, keracunan data pelatihan, penolakan layanan model, dan pencurian model sejak dini, dan tentukan mitigasi yang akan Anda gunakan saat Anda menentukan persyaratan aplikasi. Mempelajari risiko dan pengendalian yang perlu diterapkan akan membantu menentukan pendekatan implementasi terbaik untuk membangun aplikasi AI generatif, dan memberikan informasi kepada pemangku kepentingan dan pengambil keputusan untuk membuat keputusan bisnis yang tepat mengenai risiko. Jika Anda belum terbiasa dengan alur kerja AI dan ML secara keseluruhan, mulailah dengan meninjau 7 cara untuk meningkatkan keamanan beban kerja pembelajaran mesin Anda untuk meningkatkan pemahaman tentang kontrol keamanan yang diperlukan untuk sistem AI/ML tradisional.

Sama seperti membangun aplikasi ML apa pun, membangun aplikasi AI generatif melibatkan serangkaian tahapan siklus hidup penelitian dan pengembangan. Anda mungkin ingin mengulasnya Matriks Pelingkupan Keamanan AI Generatif AWS untuk membantu membangun model mental guna memahami disiplin keamanan utama yang harus Anda pertimbangkan bergantung pada solusi AI generatif yang Anda pilih.

Aplikasi AI generatif yang menggunakan LLM biasanya dikembangkan dan dioperasikan dengan mengikuti langkah-langkah berikut:

- Persyaratan aplikasi – Identifikasi tujuan bisnis kasus penggunaan, persyaratan, dan kriteria keberhasilan

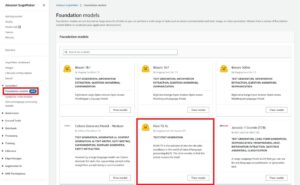

- Pemilihan model – Pilih model dasar yang selaras dengan persyaratan kasus penggunaan

- Adaptasi dan penyesuaian model – Mempersiapkan data, merekayasa petunjuk, dan menyempurnakan model

- Evaluasi model – Evaluasi model dasar dengan metrik khusus kasus penggunaan dan pilih model dengan kinerja terbaik

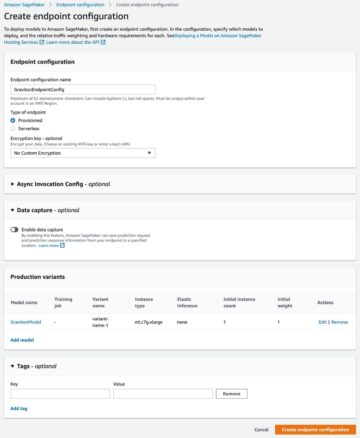

- Penerapan dan integrasi – Terapkan model fondasi yang dipilih pada infrastruktur Anda yang dioptimalkan dan integrasikan dengan aplikasi AI generatif Anda

- Pemantauan aplikasi – Pantau kinerja aplikasi dan model untuk mengaktifkan analisis akar masalah

Pastikan tim memahami sifat penting keamanan sebagai bagian dari fase desain dan arsitektur siklus hidup pengembangan perangkat lunak Anda pada Hari 1. Ini berarti mendiskusikan keamanan di setiap lapisan tumpukan dan siklus hidup Anda, dan memposisikan keamanan dan privasi sebagai faktor yang memungkinkan untuk mencapai tujuan bisnis. Arsitek mengendalikan ancaman sebelum Anda meluncurkan aplikasi LLM Anda, dan mempertimbangkan apakah data dan informasi yang akan Anda gunakan untuk adaptasi model dan penyesuaian menjamin implementasi kontrol dalam lingkungan penelitian, pengembangan, dan pelatihan. Sebagai bagian dari pengujian jaminan kualitas, perkenalkan ancaman keamanan sintetis (seperti upaya meracuni data pelatihan, atau upaya mengekstrak data sensitif melalui rekayasa cepat yang berbahaya) untuk menguji pertahanan dan postur keamanan Anda secara rutin.

Selain itu, pemangku kepentingan harus menetapkan irama peninjauan yang konsisten untuk beban kerja AI produksi, ML, dan AI generatif serta menetapkan prioritas organisasi untuk memahami trade-off antara kontrol manusia dan mesin serta kesalahan sebelum peluncuran. Memvalidasi dan memastikan bahwa trade-off ini dipatuhi dalam aplikasi LLM yang diterapkan akan meningkatkan kemungkinan keberhasilan mitigasi risiko.

Bangun aplikasi AI generatif pada fondasi cloud yang aman

Di AWS, keamanan adalah prioritas utama kami. AWS dirancang untuk menjadi infrastruktur cloud global paling aman untuk membangun, memigrasikan, dan mengelola aplikasi dan beban kerja. Hal ini didukung oleh lebih dari 300 alat keamanan cloud kami dan kepercayaan jutaan pelanggan kami, termasuk organisasi yang paling sensitif terhadap keamanan seperti pemerintah, layanan kesehatan, dan layanan keuangan. Saat membangun aplikasi AI generatif menggunakan LLM di AWS, Anda mendapatkan manfaat keamanan darinya lingkungan komputasi AWS Cloud yang aman, andal, dan fleksibel.

Gunakan infrastruktur global AWS untuk keamanan, privasi, dan kepatuhan

Saat Anda mengembangkan aplikasi intensif data di AWS, Anda dapat memanfaatkan infrastruktur Wilayah global AWS, yang dirancang untuk memberikan kemampuan guna memenuhi persyaratan keamanan dan kepatuhan inti Anda. Hal ini diperkuat oleh kami Ikrar Kedaulatan Digital AWS, komitmen kami untuk menawarkan kepada Anda serangkaian kontrol kedaulatan dan fitur tercanggih yang tersedia di cloud. Kami berkomitmen untuk memperluas kemampuan kami agar Anda dapat memenuhi kebutuhan Anda kedaulatan digital kebutuhan, tanpa mengorbankan kinerja, inovasi, keamanan, atau skala AWS Cloud. Untuk menyederhanakan penerapan praktik terbaik keamanan dan privasi, pertimbangkan untuk menggunakan desain referensi dan infrastruktur sebagai sumber kode seperti Arsitektur Referensi Keamanan AWS (AWS SRA) dan Arsitektur Referensi Privasi AWS (AWS PRA). Baca lebih lanjut tentang merancang solusi privasi, kedaulatan berdasarkan desain, dan kepatuhan di AWS dan menggunakan layanan seperti Konfigurasi AWS, Artefak AWS, dan Manajer Audit AWS untuk mendukung kebutuhan privasi, kepatuhan, audit, dan observasi Anda.

Pahami postur keamanan Anda menggunakan AWS Well-Architected dan Cloud Adoption Frameworks

AWS menawarkan panduan praktik terbaik yang dikembangkan dari pengalaman bertahun-tahun dalam mendukung pelanggan dalam merancang lingkungan cloud mereka dengan Kerangka Kerja AWS Well-Architected dan dalam berkembang untuk mewujudkan nilai bisnis dari teknologi cloud dengan Kerangka Kerja Adopsi Cloud AWS (AWS CAF). Pahami postur keamanan beban kerja AI, ML, dan AI generatif Anda dengan melakukan tinjauan Well-Architected Framework. Tinjauan dapat dilakukan dengan menggunakan alat seperti Alat AWS yang Terarsitektur dengan Baik, atau dengan bantuan tim AWS Anda melalui Dukungan Perusahaan AWS. Alat AWS yang Terarsitektur dengan Baik secara otomatis mengintegrasikan wawasan dari Penasihat Tepercaya AWS untuk mengevaluasi praktik terbaik yang ada dan peluang apa yang ada untuk meningkatkan fungsionalitas dan optimalisasi biaya. Alat AWS Well-Architected juga menawarkan lensa khusus dengan praktik terbaik spesifik seperti Lensa Pembelajaran Mesin agar Anda dapat mengukur arsitektur Anda secara berkala berdasarkan praktik terbaik dan mengidentifikasi area yang perlu ditingkatkan. Periksa perjalanan Anda menuju realisasi nilai dan kematangan cloud dengan memahami bagaimana pelanggan AWS mengadopsi strategi untuk mengembangkan kemampuan organisasi di Kerangka Kerja Adopsi Cloud AWS untuk Kecerdasan Buatan, Pembelajaran Mesin, dan AI Generatif. Anda mungkin juga mendapatkan manfaat dalam memahami kesiapan cloud Anda secara keseluruhan dengan berpartisipasi dalam sebuah Penilaian Kesiapan AWS Cloud. AWS menawarkan peluang tambahan untuk keterlibatan—tanyakan kepada tim akun AWS Anda untuk informasi lebih lanjut tentang cara memulainya Pusat Inovasi AI Generatif.

Percepat pembelajaran keamanan dan AI/ML Anda dengan panduan praktik terbaik, pelatihan, dan sertifikasi

AWS juga mengumpulkan rekomendasi dari Praktik Terbaik untuk Keamanan, Identitas, & Kepatuhan dan Dokumentasi Keamanan AWS untuk membantu Anda mengidentifikasi cara mengamankan pelatihan, pengembangan, pengujian, dan lingkungan operasional Anda. Jika Anda baru memulai, pelajari lebih dalam tentang pelatihan dan sertifikasi keamanan, pertimbangkan untuk memulai Dasar-Dasar Keamanan AWS dan Paket Pembelajaran Keamanan AWS. Anda juga bisa menggunakan Model Kematangan Keamanan AWS untuk membantu memandu Anda menemukan dan memprioritaskan aktivitas terbaik pada berbagai fase kedewasaan di AWS, dimulai dengan kemenangan cepat, melalui tahapan dasar, efisien, dan optimal. Setelah Anda dan tim Anda memiliki pemahaman dasar tentang keamanan di AWS, kami sangat menyarankan untuk melakukan peninjauan Bagaimana melakukan pendekatan terhadap pemodelan ancaman dan kemudian memimpin latihan pemodelan ancaman dengan tim Anda, dimulai dari Lokakarya Pemodelan Ancaman Untuk Pembangun program pelatihan. Masih banyak lainnya Sumber daya pelatihan dan sertifikasi Keamanan AWS tersedia.

Terapkan pendekatan pertahanan mendalam untuk mengamankan aplikasi LLM

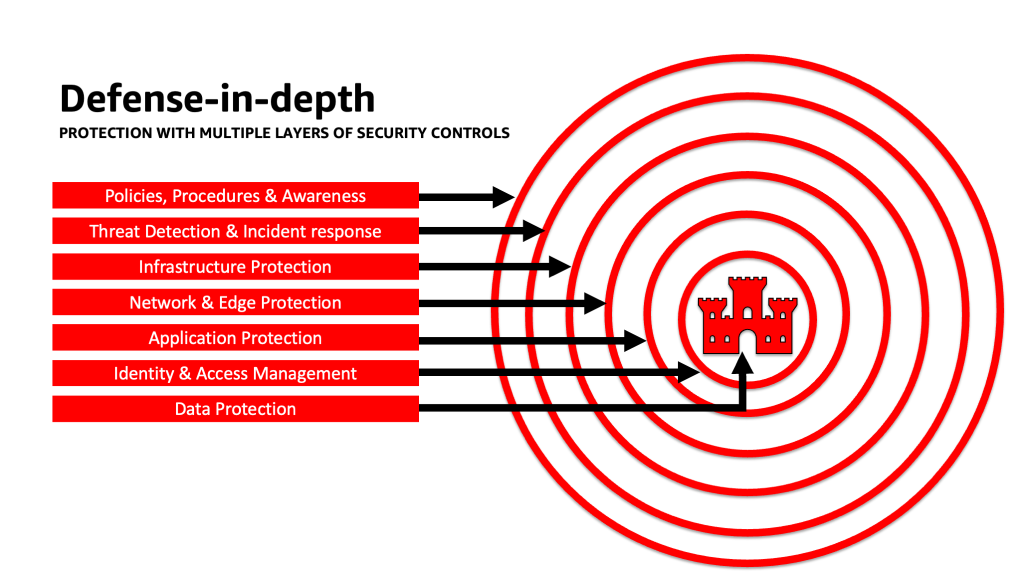

Menerapkan pendekatan keamanan pertahanan mendalam pada beban kerja, data, dan informasi AI generatif Anda dapat membantu menciptakan kondisi terbaik untuk mencapai tujuan bisnis Anda. Praktik terbaik keamanan pertahanan mendalam memitigasi banyak risiko umum yang dihadapi setiap beban kerja, membantu Anda dan tim Anda mempercepat inovasi AI generatif Anda. Strategi keamanan pertahanan mendalam menggunakan beberapa pertahanan redundan untuk melindungi akun, beban kerja, data, dan aset AWS Anda. Hal ini membantu memastikan bahwa jika salah satu kontrol keamanan dikompromikan atau gagal, terdapat lapisan tambahan untuk membantu mengisolasi ancaman dan mencegah, mendeteksi, merespons, dan memulihkan peristiwa keamanan. Anda dapat menggunakan kombinasi strategi, termasuk layanan dan solusi AWS, di setiap lapisan untuk meningkatkan keamanan dan ketahanan beban kerja AI generatif Anda.

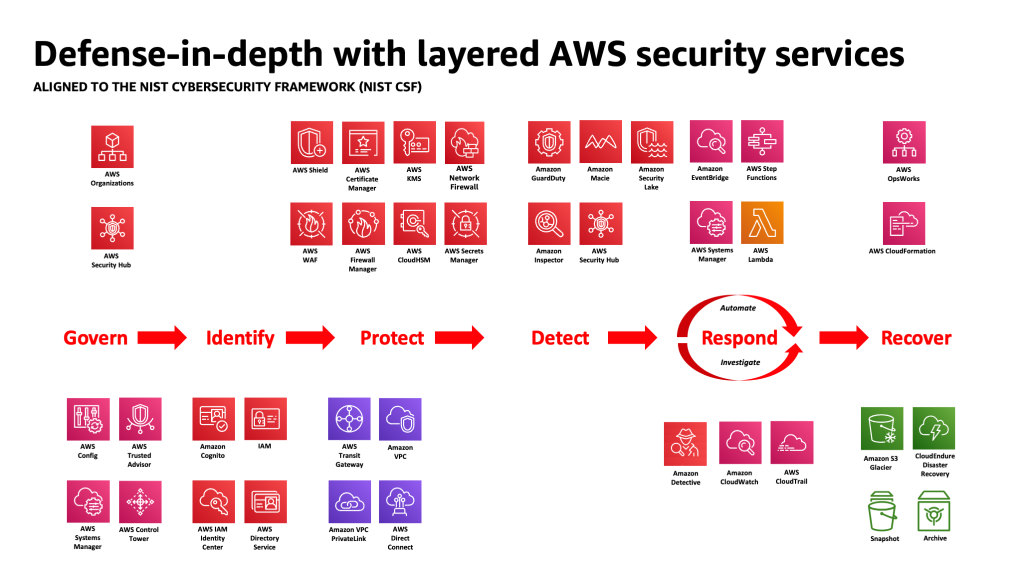

Banyak pelanggan AWS yang selaras dengan kerangka kerja standar industri, seperti Kerangka Keamanan Cybersecurity NIST. Kerangka kerja ini membantu memastikan bahwa pertahanan keamanan Anda memiliki perlindungan di seluruh pilar Identifikasi, Perlindungan, Deteksi, Respons, Pemulihan, dan yang terbaru ditambahkan, Kelola. Kerangka kerja ini kemudian dapat dengan mudah dipetakan ke layanan Keamanan AWS dan layanan dari pihak ketiga terintegrasi untuk membantu Anda memvalidasi cakupan dan kebijakan yang memadai untuk setiap peristiwa keamanan yang ditemui organisasi Anda.

Pertahanan mendalam: Amankan lingkungan Anda, lalu tambahkan kemampuan keamanan dan privasi khusus AI/ML yang ditingkatkan

Strategi pertahanan mendalam harus dimulai dengan melindungi akun dan organisasi Anda terlebih dahulu, lalu menambahkan fitur layanan tambahan yang meningkatkan keamanan dan privasi bawaan seperti Batuan Dasar Amazon dan Amazon SageMaker. Amazon memiliki lebih dari 30 layanan dalam portofolio Keamanan, Identitas, dan Kepatuhan yang terintegrasi dengan layanan AWS AI/ML, dan dapat digunakan bersama untuk membantu mengamankan beban kerja, akun, organisasi Anda. Untuk mempertahankan diri dengan baik dari 10 Teratas OWASP untuk LLM, ini harus digunakan bersama dengan layanan AWS AI/ML.

Mulailah dengan menerapkan kebijakan dengan hak istimewa paling rendah, menggunakan layanan seperti Penganalisis Akses IAM untuk cari akun, peran, dan sumber daya yang terlalu permisif untuk membatasi akses menggunakan kredensial jangka pendek. Selanjutnya, pastikan semua data yang tidak aktif dienkripsi dengan AWS KMS, termasuk mempertimbangkan penggunaan CMK, dan semua data dan model dibuat versinya dan dicadangkan menggunakan Layanan Penyimpanan Sederhana Amazon (Amazon S3) membuat versi dan menerapkan kekekalan tingkat objek dengan Kunci Objek Amazon S3. Lindungi semua data dalam perjalanan antar layanan menggunakan Manajer Sertifikat AWS dan / atau CA Pribadi AWS, dan menyimpannya di dalam VPC menggunakan Tautan Pribadi AWS. Tetapkan aturan masuk dan keluar data yang ketat untuk membantu melindungi dari manipulasi dan eksfiltrasi menggunakan VPC Firewall Jaringan AWS kebijakan. Pertimbangkan untuk memasukkan Firewall Aplikasi Web AWS (AWS WAF) di depan ke melindungi aplikasi web dan API dari bot jahat, Serangan injeksi SQL, skrip lintas situs (XSS), dan pengambilalihan akun dengan Kontrol Penipuan. Masuk dengan AWS CloudTrail, Cloud Pribadi Virtual Amazon Log aliran (Amazon VPC), dan Layanan Amazon Elastic Kubernetes Log audit (Amazon EKS) akan membantu memberikan tinjauan forensik dari setiap transaksi yang tersedia untuk layanan seperti Detektif Amazon. Anda dapat menggunakan Inspektur Amazon untuk mengotomatiskan penemuan dan pengelolaan kerentanan Cloud komputasi elastis Amazon (Amazon EC2) instans, kontainer, AWS Lambda fungsi, dan mengidentifikasi keterjangkauan jaringan beban kerja Anda. Lindungi data dan model Anda dari aktivitas mencurigakan menggunakan Tugas Penjaga Amazonmodel ancaman dan umpan intelijen yang didukung ML, dan mengaktifkan fitur tambahannya untuk Perlindungan EKS, Perlindungan ECS, Perlindungan S3, Perlindungan RDS, Perlindungan Malware, Perlindungan Lambda, dan banyak lagi. Anda dapat menggunakan layanan seperti Pusat Keamanan AWS untuk memusatkan dan mengotomatiskan pemeriksaan keamanan Anda guna mendeteksi penyimpangan dari praktik terbaik keamanan dan mempercepat penyelidikan serta mengotomatiskan remediasi temuan keamanan dengan pedoman. Anda juga dapat mempertimbangkan untuk menerapkan a nol kepercayaan arsitektur di AWS untuk lebih meningkatkan kontrol autentikasi dan otorisasi yang terperinci untuk apa yang dapat diakses oleh pengguna manusia atau proses mesin-ke-mesin berdasarkan permintaan. Pertimbangkan juga untuk menggunakan Danau Keamanan Amazon untuk secara otomatis memusatkan data keamanan dari lingkungan AWS, penyedia SaaS, lokal, dan sumber cloud ke dalam data lake yang dibuat khusus dan disimpan di akun Anda. Dengan Security Lake, Anda bisa mendapatkan pemahaman yang lebih lengkap tentang data keamanan di seluruh organisasi Anda.

Setelah lingkungan beban kerja AI generatif Anda diamankan, Anda dapat menambahkan fitur khusus AI/ML, seperti Pengatur Data Amazon SageMaker untuk mengidentifikasi potensi bias selama persiapan data dan Memperjelas Amazon SageMaker untuk mendeteksi bias dalam data dan model ML. Anda juga bisa menggunakan Monitor Model Amazon SageMaker untuk mengevaluasi kualitas model SageMaker ML dalam produksi, dan memberi tahu Anda bila ada penyimpangan dalam kualitas data, kualitas model, dan atribusi fitur. Layanan AWS AI/ML yang bekerja sama (termasuk SageMaker yang bekerja dengan Amazon Bedrock) dengan layanan Keamanan AWS dapat membantu Anda mengidentifikasi potensi sumber bias alami dan melindungi dari gangguan data berbahaya. Ulangi proses ini untuk masing-masing 10 Besar OWASP untuk kerentanan LLM guna memastikan Anda memaksimalkan nilai layanan AWS untuk menerapkan pertahanan mendalam guna melindungi data dan beban kerja Anda.

Seperti yang ditulis oleh Ahli Strategi AWS Enterprise, Clarke Rodgers dalam postingan blognya “CISO Insight: Setiap Layanan AWS Adalah Layanan Keamanan”, “Saya berpendapat bahwa hampir setiap layanan dalam cloud AWS memungkinkan hasil keamanan dengan sendirinya, atau dapat digunakan (secara terpisah atau bersama dengan satu atau lebih layanan) oleh pelanggan untuk mencapai tujuan keamanan, risiko, atau kepatuhan.” Dan “Chief Information Security Officers (CISO) Pelanggan (atau timnya masing-masing) mungkin ingin meluangkan waktu untuk memastikan bahwa mereka memahami dengan baik semua layanan AWS karena mungkin ada tujuan keamanan, risiko, atau kepatuhan yang dapat dipenuhi, bahkan jika suatu layanan tidak termasuk dalam kategori 'Keamanan, Identitas, dan Kepatuhan'.”

Lapisan pertahanan pada batas kepercayaan dalam aplikasi LLM

Saat mengembangkan sistem dan aplikasi berbasis AI generatif, Anda harus mempertimbangkan kekhawatiran yang sama seperti aplikasi ML lainnya, seperti yang disebutkan dalam Matriks Ancaman Pembelajaran Mesin MITRE ATLAS, seperti memperhatikan asal usul perangkat lunak dan komponen data (seperti melakukan audit perangkat lunak sumber terbuka, meninjau tagihan bahan perangkat lunak (SBOM), dan menganalisis alur kerja data dan integrasi API) dan menerapkan perlindungan yang diperlukan terhadap ancaman rantai pasokan LLM. Sertakan wawasan dari kerangka kerja industri, dan waspadai cara menggunakan berbagai sumber intelijen ancaman dan informasi risiko untuk menyesuaikan dan memperluas pertahanan keamanan Anda agar memperhitungkan risiko keamanan AI, ML, dan AI generatif yang muncul dan tidak termasuk dalam kerangka kerja tradisional. Carilah informasi pendamping mengenai risiko spesifik AI dari sumber-sumber industri, pertahanan, pemerintah, internasional, dan akademis, karena ancaman baru muncul dan berkembang di bidang ini secara berkala dan kerangka kerja serta panduan pendamping sering diperbarui. Misalnya, saat menggunakan model Retrieval Augmented Generation (RAG), jika model tidak menyertakan data yang dibutuhkan, model tersebut mungkin memintanya dari sumber data eksternal untuk digunakan selama inferensi dan penyesuaian. Sumber yang ditanyakan mungkin berada di luar kendali Anda, dan dapat menjadi sumber kompromi potensial dalam rantai pasokan Anda. Pendekatan pertahanan mendalam harus diperluas ke sumber eksternal untuk membangun kepercayaan, otentikasi, otorisasi, akses, keamanan, privasi, dan keakuratan data yang diakses. Untuk menyelam lebih dalam, baca “Bangun aplikasi perusahaan yang aman dengan AI Generatif dan RAG menggunakan Amazon SageMaker JumpStart"

Analisis dan mitigasi risiko dalam aplikasi LLM Anda

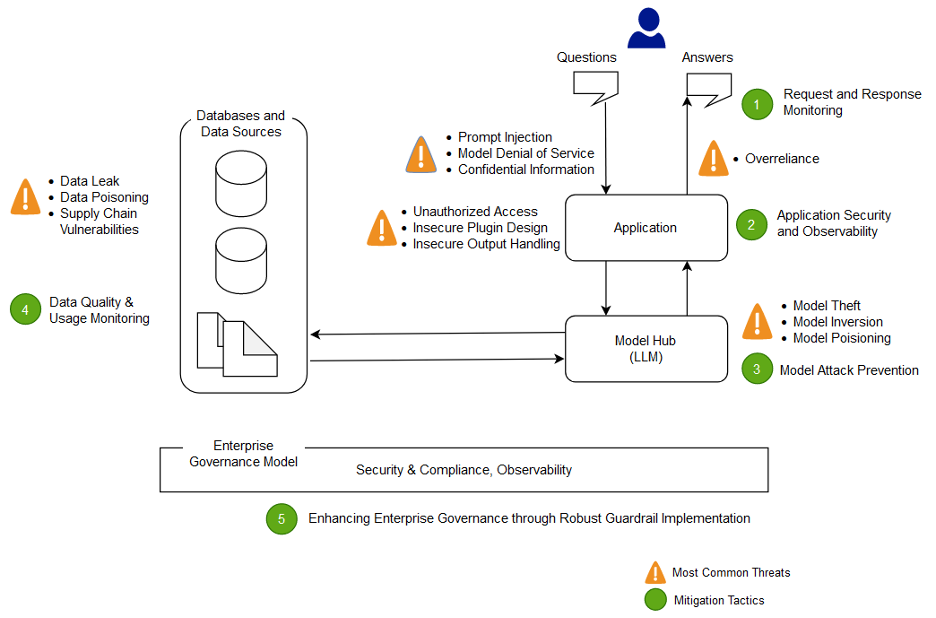

Pada bagian ini, kami menganalisis dan mendiskusikan beberapa teknik mitigasi risiko berdasarkan batasan kepercayaan dan interaksi, atau area beban kerja yang berbeda dengan cakupan kontrol dan profil risiko yang serupa. Dalam contoh arsitektur aplikasi chatbot ini, terdapat lima batas kepercayaan tempat kontrol didemonstrasikan, berdasarkan cara pelanggan AWS umumnya membangun aplikasi LLM mereka. Aplikasi LLM Anda mungkin memiliki lebih banyak atau lebih sedikit batasan kepercayaan yang dapat ditentukan. Dalam contoh arsitektur berikut, batas kepercayaan ini didefinisikan sebagai:

- Interaksi antarmuka pengguna (permintaan dan respons)

- Interaksi aplikasi

- Interaksi model

- Interaksi data

- Interaksi dan penggunaan organisasi

Interaksi antarmuka pengguna: Mengembangkan pemantauan permintaan dan respons

Mendeteksi dan merespons insiden dunia maya terkait AI generatif secara tepat waktu dengan mengevaluasi strategi untuk mengatasi risiko dari masukan dan keluaran aplikasi AI generatif. Misalnya, pemantauan tambahan untuk perilaku dan aliran data mungkin perlu diinstrumentasikan untuk mendeteksi pengungkapan informasi sensitif di luar domain atau organisasi Anda, jika informasi tersebut digunakan dalam aplikasi LLM.

Aplikasi AI generatif harus tetap menjunjung praktik terbaik keamanan standar dalam hal melindungi data. Menetapkan a perimeter data yang aman dan mengamankan penyimpanan data sensitif. Enkripsi data dan informasi yang digunakan untuk aplikasi LLM saat diam dan dalam perjalanan. Lindungi data yang digunakan untuk melatih model Anda dari keracunan data pelatihan dengan memahami dan mengontrol pengguna, proses, dan peran mana yang diizinkan untuk berkontribusi pada penyimpanan data, serta bagaimana data mengalir dalam aplikasi, memantau penyimpangan bias, dan menggunakan pembuatan versi dan penyimpanan yang tidak dapat diubah dalam layanan penyimpanan seperti Amazon S3. Tetapkan kontrol masuk dan keluar data yang ketat menggunakan layanan seperti AWS Network Firewall dan AWS VPC untuk melindungi dari input mencurigakan dan potensi penyelundupan data.

Selama proses pelatihan, pelatihan ulang, atau penyesuaian, Anda harus mengetahui data sensitif apa pun yang digunakan. Setelah data digunakan dalam salah satu proses ini, Anda harus merencanakan skenario di mana setiap pengguna model Anda tiba-tiba dapat mengekstraksi kembali data atau informasi dengan memanfaatkan teknik injeksi cepat. Pahami risiko dan manfaat penggunaan data sensitif dalam model dan inferensi Anda. Menerapkan mekanisme autentikasi dan otorisasi yang kuat untuk menetapkan dan mengelola izin akses yang terperinci, yang tidak bergantung pada logika aplikasi LLM untuk mencegah pengungkapan. Masukan yang dikontrol pengguna ke aplikasi AI generatif telah dibuktikan dalam beberapa kondisi mampu menyediakan vektor untuk mengekstrak informasi dari model atau bagian masukan apa pun yang tidak dikontrol pengguna. Hal ini dapat terjadi melalui injeksi cepat, di mana pengguna memberikan masukan yang menyebabkan keluaran model menyimpang dari batasan yang diharapkan dari aplikasi LLM, termasuk memberikan petunjuk ke kumpulan data tempat model tersebut awalnya dilatih.

Menerapkan kuota akses tingkat pengguna untuk pengguna yang memberikan masukan dan menerima keluaran dari suatu model. Anda harus mempertimbangkan pendekatan yang tidak mengizinkan akses anonim dalam kondisi ketika data dan informasi pelatihan model bersifat sensitif, atau ketika ada risiko dari musuh yang melatih faksimili model Anda berdasarkan masukan mereka dan keluaran model Anda yang selaras. Secara umum, jika bagian dari masukan ke model terdiri dari teks yang disediakan pengguna secara acak, pertimbangkan keluaran tersebut rentan terhadap injeksi cepat, dan oleh karena itu pastikan penggunaan keluaran mencakup penerapan tindakan pencegahan teknis dan organisasi untuk mengurangi penanganan keluaran yang tidak aman, keagenan yang berlebihan , dan ketergantungan yang berlebihan. Pada contoh sebelumnya terkait pemfilteran input berbahaya menggunakan AWS WAF, pertimbangkan untuk membuat filter di depan aplikasi Anda untuk potensi penyalahgunaan perintah, dan kembangkan kebijakan tentang cara menangani dan mengembangkannya seiring pertumbuhan model dan data Anda. Pertimbangkan juga tinjauan yang difilter terhadap keluaran sebelum dikembalikan ke pengguna untuk memastikan keluaran tersebut memenuhi standar kualitas, akurasi, atau moderasi konten. Anda mungkin ingin menyesuaikannya lebih lanjut dengan kebutuhan organisasi Anda dengan lapisan kontrol tambahan pada input dan output di depan model Anda untuk memitigasi pola lalu lintas yang mencurigakan.

Interaksi aplikasi: Keamanan dan observasi aplikasi

Tinjau aplikasi LLM Anda dengan memperhatikan bagaimana pengguna dapat memanfaatkan model Anda untuk melewati otorisasi standar ke alat hilir atau rantai alat yang mereka tidak memiliki izin untuk mengakses atau menggunakannya. Kekhawatiran lain pada lapisan ini melibatkan akses penyimpanan data eksternal dengan menggunakan model sebagai mekanisme serangan dengan menggunakan risiko LLM teknis atau organisasi yang tidak tanggung-tanggung. Misalnya, jika model Anda dilatih untuk mengakses penyimpanan data tertentu yang mungkin berisi data sensitif, Anda harus memastikan bahwa Anda memiliki pemeriksaan otorisasi yang tepat antara model Anda dan penyimpanan data. Gunakan atribut yang tidak dapat diubah tentang pengguna yang bukan berasal dari model saat melakukan pemeriksaan otorisasi. Penanganan keluaran yang tidak aman dan tidak tanggung-tanggung, desain plugin yang tidak aman, dan agensi yang berlebihan dapat menciptakan kondisi di mana pelaku ancaman dapat menggunakan model untuk mengelabui sistem otorisasi agar meningkatkan hak istimewa yang efektif, yang menyebabkan komponen hilir percaya bahwa pengguna berwenang untuk mengambil data atau mengambil data tertentu. tindakan.

Saat menerapkan plugin atau alat AI generatif apa pun, penting untuk memeriksa dan memahami tingkat akses yang diberikan, serta memeriksa kontrol akses yang telah dikonfigurasi. Penggunaan plugin AI generatif yang tidak aman dan tidak tanggung-tanggung dapat membuat sistem Anda rentan terhadap kerentanan dan ancaman rantai pasokan, yang berpotensi mengarah pada tindakan berbahaya, termasuk menjalankan kode jarak jauh.

Interaksi model: Model pencegahan serangan

Anda harus mengetahui asal usul model, plugin, alat, atau data apa pun yang Anda gunakan, untuk mengevaluasi dan melakukan mitigasi terhadap kerentanan rantai pasokan. Misalnya, beberapa format model umum mengizinkan penyematan kode sewenang-wenang yang dapat dijalankan ke dalam model itu sendiri. Gunakan pencerminan paket, pemindaian, dan inspeksi tambahan yang relevan dengan sasaran keamanan organisasi Anda.

Kumpulan data yang Anda latih dan sempurnakan modelnya juga harus ditinjau. Jika Anda secara otomatis menyempurnakan model berdasarkan umpan balik pengguna (atau informasi lain yang dapat dikontrol oleh pengguna akhir), Anda harus mempertimbangkan apakah pelaku ancaman jahat dapat mengubah model secara sewenang-wenang berdasarkan manipulasi respons mereka dan menyebabkan keracunan data pelatihan.

Interaksi data: Pantau kualitas dan penggunaan data

Model AI generatif seperti LLM umumnya berfungsi dengan baik karena telah dilatih pada data dalam jumlah besar. Meskipun data ini membantu LLM menyelesaikan tugas-tugas kompleks, data ini juga dapat membuat sistem Anda berisiko mengalami keracunan data pelatihan, yang terjadi ketika data yang tidak sesuai disertakan atau dihilangkan dalam kumpulan data pelatihan yang dapat mengubah perilaku model. Untuk memitigasi risiko ini, Anda harus melihat rantai pasokan dan memahami proses peninjauan data untuk sistem Anda sebelum digunakan dalam model Anda. Meskipun pipeline pelatihan adalah sumber utama keracunan data, Anda juga harus melihat bagaimana model Anda mendapatkan data, seperti dalam model RAG atau data lake, dan apakah sumber data tersebut tepercaya dan dilindungi. Gunakan layanan Keamanan AWS seperti AWS Security Hub, Amazon GuardDuty, dan Amazon Inspector untuk membantu terus memantau aktivitas mencurigakan di Amazon EC2, Amazon EKS, Amazon S3, Layanan Database Relasional Amazon (Amazon RDS), dan akses jaringan yang mungkin menjadi indikator munculnya ancaman, dan menggunakan Detektif untuk memvisualisasikan investigasi keamanan. Pertimbangkan juga untuk menggunakan layanan seperti Danau Keamanan Amazon untuk mempercepat investigasi keamanan dengan membuat data lake yang dibuat khusus untuk secara otomatis memusatkan data keamanan dari lingkungan AWS, penyedia SaaS, on-premise, dan sumber cloud yang berkontribusi pada beban kerja AI/ML Anda.

Interaksi organisasi: Menerapkan pagar pembatas tata kelola perusahaan untuk AI generatif

Identifikasi risiko yang terkait dengan penggunaan AI generatif untuk bisnis Anda. Anda harus membangun taksonomi risiko organisasi Anda dan melakukan penilaian risiko untuk membuat keputusan yang tepat ketika menerapkan solusi AI generatif. Mengembangkan a rencana kelangsungan bisnis (BCP) yang mencakup beban kerja AI, ML, dan AI generatif dan dapat diterapkan dengan cepat untuk menggantikan fungsionalitas yang hilang dari aplikasi LLM yang terpengaruh atau offline untuk memenuhi SLA Anda.

Identifikasi kesenjangan proses dan sumber daya, inefisiensi, dan inkonsistensi, serta tingkatkan kesadaran dan kepemilikan di seluruh bisnis Anda. Model ancaman semua beban kerja AI generatif untuk mengidentifikasi dan memitigasi potensi ancaman keamanan yang dapat berdampak pada bisnis, termasuk akses tidak sah ke data, penolakan layanan, dan penyalahgunaan sumber daya. Manfaatkan yang baru Alat Pemodelan Komposer Ancaman AWS untuk membantu mengurangi time-to-value saat melakukan pemodelan ancaman. Nanti dalam siklus pengembangan Anda, pertimbangkan untuk memasukkan pengenalan rekayasa kekacauan keamanan eksperimen injeksi kesalahan untuk menciptakan kondisi dunia nyata guna memahami bagaimana sistem Anda akan bereaksi terhadap hal-hal yang tidak diketahui dan membangun kepercayaan terhadap ketahanan dan keamanan sistem.

Menyertakan beragam perspektif dalam mengembangkan strategi keamanan dan mekanisme manajemen risiko untuk memastikan kepatuhan dan cakupan AI/ML dan keamanan generatif di seluruh peran dan fungsi pekerjaan. Membawa pola pikir keamanan sejak awal dan penelitian aplikasi AI generatif untuk menyelaraskan persyaratan. Jika Anda memerlukan bantuan ekstra dari AWS, mintalah manajer akun AWS Anda untuk memastikan adanya dukungan yang setara dengan meminta AWS Solutions Architects dari AWS Security dan AI/ML untuk membantu secara bersamaan.

Pastikan organisasi keamanan Anda secara rutin mengambil tindakan untuk mendorong komunikasi seputar kesadaran risiko dan pemahaman manajemen risiko di antara pemangku kepentingan AI generatif seperti manajer produk, pengembang perangkat lunak, ilmuwan data, dan pimpinan eksekutif, sehingga memungkinkan panduan intelijen dan kontrol ancaman menjangkau tim yang mungkin terkena dampak. Organisasi keamanan dapat mendukung budaya pengungkapan yang bertanggung jawab dan perbaikan berulang dengan berpartisipasi dalam diskusi dan menyampaikan ide dan informasi baru kepada pemangku kepentingan AI generatif yang terkait dengan tujuan bisnis mereka. Belajar lebih tentang komitmen kami terhadap AI yang Bertanggung Jawab dan tambahan sumber daya AI yang bertanggung jawab untuk membantu pelanggan kami.

Dapatkan keuntungan dalam memungkinkan postur organisasi yang lebih baik untuk AI generatif dengan menghilangkan hambatan waktu untuk menghargai proses keamanan yang ada di organisasi Anda. Evaluasi secara proaktif di mana organisasi Anda mungkin memerlukan proses yang terlalu memberatkan mengingat konteks keamanan AI generatif dan sempurnakan proses ini untuk memberikan jalur yang jelas bagi pengembang dan ilmuwan untuk memulai dengan kontrol yang tepat.

Menilai di mana terdapat peluang untuk menyelaraskan insentif, mengambil risiko, dan memberikan gambaran yang jelas mengenai hasil yang diinginkan. Pembaruan kontrol panduan dan pertahanan untuk memenuhi kebutuhan AI/ML yang terus berkembang dan pengembangan aplikasi AI generatif untuk mengurangi kebingungan dan ketidakpastian yang dapat menghabiskan waktu pengembangan, meningkatkan risiko, dan meningkatkan dampak.

Pastikan pemangku kepentingan yang bukan pakar keamanan dapat memahami bagaimana tata kelola organisasi, kebijakan, dan langkah-langkah manajemen risiko diterapkan pada beban kerja mereka, serta menerapkan mekanisme manajemen risiko. Persiapkan organisasi Anda untuk merespons peristiwa dan skenario realistis yang mungkin terjadi dengan aplikasi AI generatif, dan pastikan bahwa peran pembuat AI generatif dan tim respons mengetahui jalur dan tindakan eskalasi jika ada kekhawatiran terhadap aktivitas mencurigakan.

Kesimpulan

Agar berhasil mengkomersialkan inovasi dengan teknologi baru dan berkembang, diperlukan pola pikir yang mengutamakan keamanan, membangun fondasi infrastruktur yang aman, dan memikirkan cara untuk lebih mengintegrasikan keamanan di setiap tingkat tumpukan teknologi sejak dini dengan pertahanan keamanan yang mendalam. mendekati. Hal ini mencakup interaksi di berbagai lapisan tumpukan teknologi Anda, dan titik integrasi dalam rantai pasokan digital Anda, untuk memastikan ketahanan organisasi. Meskipun AI generatif menimbulkan beberapa tantangan keamanan dan privasi baru, jika Anda mengikuti praktik terbaik keamanan mendasar seperti menggunakan pertahanan mendalam dengan layanan keamanan berlapis, Anda dapat membantu melindungi organisasi Anda dari banyak masalah umum dan ancaman yang terus berkembang. Anda harus menerapkan layanan Keamanan AWS berlapis di seluruh beban kerja AI generatif dan organisasi yang lebih besar, dan fokus pada titik integrasi dalam rantai pasokan digital Anda untuk mengamankan lingkungan cloud Anda. Kemudian Anda dapat menggunakan kemampuan keamanan dan privasi yang ditingkatkan dalam layanan AWS AI/ML seperti Amazon SageMaker dan Amazon Bedrock untuk menambahkan lapisan lebih lanjut dari kontrol keamanan dan privasi yang ditingkatkan ke aplikasi AI generatif Anda. Menanamkan keamanan sejak awal akan membuat inovasi dengan AI generatif menjadi lebih cepat, mudah, dan hemat biaya, sekaligus menyederhanakan kepatuhan. Hal ini akan membantu Anda meningkatkan kontrol, kepercayaan diri, dan kemampuan observasi terhadap aplikasi AI generatif Anda untuk karyawan, pelanggan, mitra, regulator, dan pemangku kepentingan terkait lainnya.

Referensi tambahan

- Kerangka kerja standar industri untuk manajemen risiko dan keamanan khusus AI/ML:

Tentang penulis

Christopher Rae adalah Spesialis Utama GTM Keamanan Seluruh Dunia yang berfokus pada pengembangan dan pelaksanaan inisiatif strategis yang mempercepat dan meningkatkan adopsi layanan keamanan AWS. Beliau sangat tertarik dengan titik temu antara keamanan siber dan teknologi baru, dengan pengalaman lebih dari 20 tahun dalam peran kepemimpinan strategis global dalam memberikan solusi keamanan kepada pelanggan media, hiburan, dan telekomunikasi. Dia memulihkan energinya melalui membaca, jalan-jalan, makanan dan anggur, menemukan musik baru, dan memberi nasihat kepada startup tahap awal.

Christopher Rae adalah Spesialis Utama GTM Keamanan Seluruh Dunia yang berfokus pada pengembangan dan pelaksanaan inisiatif strategis yang mempercepat dan meningkatkan adopsi layanan keamanan AWS. Beliau sangat tertarik dengan titik temu antara keamanan siber dan teknologi baru, dengan pengalaman lebih dari 20 tahun dalam peran kepemimpinan strategis global dalam memberikan solusi keamanan kepada pelanggan media, hiburan, dan telekomunikasi. Dia memulihkan energinya melalui membaca, jalan-jalan, makanan dan anggur, menemukan musik baru, dan memberi nasihat kepada startup tahap awal.

Elia Musim Dingin adalah Insinyur Keamanan Senior di Keamanan Amazon, memegang gelar BS di bidang Teknik Keamanan Siber dan memiliki kecintaan pada Harry Potter. Elijah unggul dalam mengidentifikasi dan mengatasi kerentanan dalam sistem AI, memadukan keahlian teknis dengan sentuhan sihir. Elijah merancang protokol keamanan yang disesuaikan untuk ekosistem AI, menghadirkan bakat ajaib pada pertahanan digital. Didorong oleh integritas, Elijah memiliki latar belakang keamanan di organisasi sektor publik dan komersial yang berfokus pada perlindungan kepercayaan.

Elia Musim Dingin adalah Insinyur Keamanan Senior di Keamanan Amazon, memegang gelar BS di bidang Teknik Keamanan Siber dan memiliki kecintaan pada Harry Potter. Elijah unggul dalam mengidentifikasi dan mengatasi kerentanan dalam sistem AI, memadukan keahlian teknis dengan sentuhan sihir. Elijah merancang protokol keamanan yang disesuaikan untuk ekosistem AI, menghadirkan bakat ajaib pada pertahanan digital. Didorong oleh integritas, Elijah memiliki latar belakang keamanan di organisasi sektor publik dan komersial yang berfokus pada perlindungan kepercayaan.

Ram Vital adalah Arsitek Solusi ML Utama di AWS. Dia memiliki pengalaman lebih dari 3 dekade dalam merancang dan membangun aplikasi terdistribusi, hybrid, dan cloud. Dia bersemangat membangun solusi AI/ML dan data besar yang aman dan terukur untuk membantu pelanggan perusahaan dalam perjalanan adopsi dan pengoptimalan cloud guna meningkatkan hasil bisnis mereka. Di waktu senggangnya, ia mengendarai sepeda motor dan berjalan-jalan bersama Sheepadoodle miliknya yang berusia 3 tahun!

Ram Vital adalah Arsitek Solusi ML Utama di AWS. Dia memiliki pengalaman lebih dari 3 dekade dalam merancang dan membangun aplikasi terdistribusi, hybrid, dan cloud. Dia bersemangat membangun solusi AI/ML dan data besar yang aman dan terukur untuk membantu pelanggan perusahaan dalam perjalanan adopsi dan pengoptimalan cloud guna meningkatkan hasil bisnis mereka. Di waktu senggangnya, ia mengendarai sepeda motor dan berjalan-jalan bersama Sheepadoodle miliknya yang berusia 3 tahun!

Navneet Tuteja adalah Spesialis Data di Amazon Web Services. Sebelum bergabung dengan AWS, Navneet bekerja sebagai fasilitator untuk organisasi yang ingin memodernisasi arsitektur data mereka dan menerapkan solusi AI/ML yang komprehensif. Dia memegang gelar teknik dari Universitas Thapar, serta gelar master dalam bidang statistik dari Universitas A&M Texas.

Navneet Tuteja adalah Spesialis Data di Amazon Web Services. Sebelum bergabung dengan AWS, Navneet bekerja sebagai fasilitator untuk organisasi yang ingin memodernisasi arsitektur data mereka dan menerapkan solusi AI/ML yang komprehensif. Dia memegang gelar teknik dari Universitas Thapar, serta gelar master dalam bidang statistik dari Universitas A&M Texas.

Emily Soward adalah Ilmuwan Data dengan Layanan Profesional AWS. Beliau meraih gelar Master of Science with Distinction in Artificial Intelligence dari University of Edinburgh di Skotlandia, Inggris dengan penekanan pada Natural Language Processing (NLP). Emily telah bertugas dalam peran ilmiah dan teknik terapan yang berfokus pada penelitian dan pengembangan produk berkemampuan AI, keunggulan operasional, dan tata kelola untuk beban kerja AI yang berjalan di organisasi di sektor publik dan swasta. Dia berkontribusi pada panduan pelanggan sebagai Pembicara Senior AWS dan baru-baru ini, sebagai penulis untuk AWS Well-Architected in the Machine Learning Lens.

Emily Soward adalah Ilmuwan Data dengan Layanan Profesional AWS. Beliau meraih gelar Master of Science with Distinction in Artificial Intelligence dari University of Edinburgh di Skotlandia, Inggris dengan penekanan pada Natural Language Processing (NLP). Emily telah bertugas dalam peran ilmiah dan teknik terapan yang berfokus pada penelitian dan pengembangan produk berkemampuan AI, keunggulan operasional, dan tata kelola untuk beban kerja AI yang berjalan di organisasi di sektor publik dan swasta. Dia berkontribusi pada panduan pelanggan sebagai Pembicara Senior AWS dan baru-baru ini, sebagai penulis untuk AWS Well-Architected in the Machine Learning Lens.

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- PlatoHealth. Kecerdasan Uji Coba Biotek dan Klinis. Akses Di Sini.

- Sumber: https://aws.amazon.com/blogs/machine-learning/architect-defense-in-depth-security-for-generative-ai-applications-using-the-owasp-top-10-for-llms/

- :memiliki

- :adalah

- :bukan

- :Di mana

- $NAIK

- 1

- 10

- 100

- 125

- 140

- 150

- 30

- 300

- 7

- a

- kemampuan

- Sanggup

- Tentang Kami

- akademik

- mempercepat

- diterima

- mengakses

- Akses ke data

- mengakses

- demikian

- Akun

- Akun

- ketepatan

- Mencapai

- mencapai

- di seluruh

- Tindakan

- tindakan

- kegiatan

- kegiatan

- adaptasi

- menambahkan

- menambahkan

- tambahan

- Tambahan

- alamat

- menangani

- ketaatan

- mengambil

- Mengadopsi

- Adopsi

- maju

- uang muka

- Keuntungan

- menasihati

- Setelah

- terhadap

- badan

- Agen

- AI

- Model AI

- Sistem AI

- AI / ML

- meluruskan

- selaras

- Rata

- Semua

- mengizinkan

- diizinkan

- Membiarkan

- sendirian

- juga

- Meskipun

- Amazon

- Amazon EC2

- Amazon RDS

- Amazon SageMaker

- Amazon Web Services

- antara

- jumlah

- an

- menganalisa

- menganalisis

- dan

- dan infrastruktur

- Anonim

- Lain

- menjawab

- Apa pun

- api

- nafsu makan

- berlaku

- Aplikasi

- Pengembangan Aplikasi

- keamanan aplikasi

- aplikasi

- terapan

- berlaku

- Mendaftar

- Menerapkan

- pendekatan

- pendekatan

- sesuai

- arsitek

- arsitektur

- arsitektur

- ADALAH

- daerah

- membantah

- timbul

- sekitar

- buatan

- kecerdasan buatan

- Kecerdasan buatan (AI)

- AS

- meminta

- Menilai

- penilaian

- Aktiva

- Bantuan

- asisten

- terkait

- jaminan

- At

- menyerang

- Serangan

- berusaha

- perhatian

- atribut

- Audit

- ditambah

- Otentikasi

- penulis

- otorisasi

- berwenang

- mengotomatisasikan

- secara otomatis

- tersedia

- sadar

- kesadaran

- AWS

- Pelanggan AWS

- Layanan Profesional AWS

- kembali

- bersandaran

- latar belakang

- berdasarkan

- dasar

- dasar

- BE

- karena

- menjadi

- menjadi

- sebelum

- mulai

- laku

- perilaku

- makhluk

- percaya

- manfaat

- Manfaat

- TERBAIK

- Praktik Terbaik

- Lebih baik

- antara

- prasangka

- Besar

- Big data

- tagihan

- blending

- Blog

- kedua

- batas-batas

- membawa

- Membawa

- membangun

- pembangun

- pembangun

- Bangunan

- membangun

- dibangun di

- built-in

- bisnis

- bisnis

- by

- memotong

- CAN

- Bisa Dapatkan

- kemampuan

- Kapasitas

- kasus

- Kategori

- Menyebabkan

- penyebab

- memusatkan

- tertentu

- sertifikat

- Sertifikasi

- rantai

- rantai

- tantangan

- perubahan

- Kekacauan

- ChatBot

- Cek

- kepala

- jelas

- awan

- adopsi cloud

- komputasi awan

- infrastruktur cloud

- Cloud Security

- kode

- kombinasi

- bagaimana

- datang

- komersial

- mengkomersialkan

- komitmen

- berkomitmen

- Umum

- umum

- Komunikasi

- teman

- teman

- perusahaan

- lengkap

- kompleks

- pemenuhan

- komponen

- Menyusun

- memahami

- luas

- kompromi

- Dikompromikan

- kompromi

- menghitung

- komputasi

- Perhatian

- prihatin

- Kekhawatiran

- Kondisi

- Mengadakan

- kepercayaan

- dikonfigurasi

- kebingungan

- hubungan

- Terhubung

- Konsekuensi

- Mempertimbangkan

- dianggap

- mengingat

- konsisten

- terdiri

- mengandung

- Wadah

- Konten

- konteks

- kontinuitas

- terus menerus

- menyumbang

- berkontribusi

- kontrol

- mengendalikan

- kontrol

- sebaliknya

- Core

- landasan

- benar

- Sesuai

- Biaya

- hemat biaya

- bisa

- liputan

- membuat

- membuat

- kritis

- budaya

- kurator

- pelanggan

- pelanggan

- menyesuaikan

- disesuaikan

- maya

- keamanan cyber

- Keamanan cyber

- siklus

- data

- Danau Data

- Persiapan data

- ilmuwan data

- gangguan data

- Basis Data

- kumpulan data

- hari

- dekade

- Pengambilan Keputusan

- pengambil keputusan

- keputusan

- mendalam

- lebih dalam

- Pertahanan

- defensif

- menetapkan

- didefinisikan

- mendefinisikan

- Derajat

- mengantarkan

- menggali

- menunjukkan

- Denial of Service

- Tergantung

- menyebarkan

- dikerahkan

- penggelaran

- penyebaran

- kedalaman

- menggambarkan

- Mendesain

- desain

- diinginkan

- menemukan

- mengembangkan

- dikembangkan

- pengembang

- berkembang

- Pengembangan

- menyimpang

- penyimpangan

- berbeda

- digital

- disiplin ilmu

- penyingkapan

- menemukan

- penemuan

- membahas

- mendiskusikan

- diskusi

- gangguan

- berbeda

- perbedaan

- didistribusikan

- menyelam

- beberapa

- perspektif yang beragam

- Tidak

- domain

- Dont

- menarik

- didorong

- selama

- setiap

- Terdahulu

- Awal

- tahap awal

- mudah

- mudah

- Ekonomis

- nilai ekonomi

- Ekosistem

- Efektif

- efisien

- antara

- embedding

- muncul

- muncul

- teknologi yang muncul

- Emerging Technology

- tekanan

- karyawan

- memberdayakan

- aktif

- memungkinkan

- memungkinkan

- mendorong

- terenkripsi

- akhir

- melaksanakan

- Menegakkan

- insinyur

- Teknik

- Insinyur

- ditingkatkan

- memastikan

- Enterprise

- Menghibur

- Seluruh

- Lingkungan Hidup

- lingkungan

- sama

- kesalahan

- eskalasi

- penting

- menetapkan

- membangun

- mengevaluasi

- mengevaluasi

- evaluasi

- Bahkan

- Acara

- peristiwa

- Setiap

- berkembang

- berkembang

- memeriksa

- contoh

- contoh

- Keunggulan

- berlebihan

- mengeksekusi

- eksekutif

- Latihan

- pengelupasan kulit

- ada

- ada

- memperluas

- diharapkan

- pengalaman

- eksperimen

- keahlian

- ahli

- Pencahayaan

- memperpanjang

- luas

- memperpanjang

- Meluas

- luar

- tambahan

- ekstrak

- sangat

- wajah

- memfasilitasi

- Fasilitator

- gagal

- Jatuh

- Keakraban

- FAST

- lebih cepat

- Fitur

- Fitur

- umpan balik

- sedikit

- menyaring

- penyaringan

- keuangan

- jasa keuangan

- Menemukan

- temuan

- Temuan

- firewall

- Pertama

- lima

- fleksibel

- aliran

- Mengalir

- Fokus

- terfokus

- mengikuti

- berikut

- makanan

- Untuk

- Forensik

- Membantu perkembangan

- memupuk

- Prinsip Dasar

- dasar

- Kerangka

- kerangka

- sering

- dari

- depan

- fungsi

- fungsi

- mendasar

- lebih lanjut

- Mendapatkan

- kesenjangan

- Umum

- umumnya

- generasi

- generatif

- AI generatif

- mendapatkan

- mendapatkan

- diberikan

- Aksi

- tujuan

- Anda

- akan

- memerintah

- pemerintahan

- Pemerintah

- pemerintah

- diberikan

- tumbuh

- bimbingan

- membimbing

- kendali

- Panduan

- memiliki

- menangani

- Penanganan

- Memiliki

- he

- kesehatan

- membantu

- membantu

- membantu

- kinerja tinggi

- sangat

- -nya

- memegang

- memegang

- Seterpercayaapakah Olymp Trade? Kesimpulan

- How To

- HTML

- http

- HTTPS

- Pusat

- manusia

- Hibrida

- i

- ide

- ide-ide

- diidentifikasi

- mengenali

- mengidentifikasi

- identitas

- if

- kekekalan

- abadi

- Dampak

- dampak

- dampak

- imperatif

- melaksanakan

- implementasi

- diimplementasikan

- mengimplementasikan

- memperbaiki

- perbaikan

- in

- Insentif

- lahirnya

- memasukkan

- termasuk

- termasuk

- Termasuk

- inkonsistensi

- Meningkatkan

- Pada meningkat

- meningkatkan

- indikator

- industri

- ketidakefisienan

- informasi

- keamanan informasi

- informasi

- Infrastruktur

- diresapi

- inheren

- inisiatif

- berinovasi

- berinovasi

- Innovation

- memasukkan

- input

- tidak aman

- dalam

- wawasan

- wawasan

- mengintegrasikan

- terpadu

- Terintegrasi

- integrasi

- integrasi

- integritas

- Intelijen

- interaksi

- bunga

- Antarmuka

- Internasional

- persimpangan

- ke

- memperkenalkan

- Memperkenalkan

- memperkenalkan

- investigasi

- Investigasi

- melibatkan

- masalah

- IT

- NYA

- Diri

- Pekerjaan

- bergabung

- perjalanan

- jpg

- hanya

- Menjaga

- kunci

- Area Utama

- Kerajaan

- pengetahuan

- danau

- bahasa

- besar

- lebih besar

- akhirnya

- kemudian

- jalankan

- lapisan

- berlapis

- lapisan

- memimpin

- pemimpin

- Kepemimpinan

- terkemuka

- BELAJAR

- pengetahuan

- paling sedikit

- lensa

- lensa

- Tingkat

- siklus hidup

- 'like'

- kemungkinan

- baris

- baris

- LLM

- penebangan

- logika

- melihat

- mencari

- kalah

- cinta

- mesin

- Mesin belajar

- membuat

- jahat

- malware

- mengelola

- berhasil

- pengelolaan

- manajer

- Manajer

- pelaksana

- memanipulasi

- manipulasi

- cara

- banyak

- peta

- menguasai

- tuan

- bahan

- Hal-hal

- kematangan

- memaksimalkan

- Mungkin..

- cara

- mengukur

- mekanisme

- mekanisme

- Media

- Pelajari

- Memenuhi

- mental yang

- tersebut

- bertemu

- Metrik

- mungkin

- bermigrasi

- jutaan

- keberatan

- Mindset

- penyalahgunaan

- Mengurangi

- mitigasi

- ML

- model

- pemodelan

- model

- moderasi

- memodernisasi

- Memantau

- pemantauan

- lebih

- paling

- sepeda motor

- pindah

- banyak

- beberapa

- musik

- harus

- my

- Alam

- Pengolahan Bahasa alami

- Alam

- perlu

- Perlu

- dibutuhkan

- kebutuhan

- jaringan

- New

- berikutnya

- nisan

- nLP

- obyek

- tujuan

- target

- of

- lepas

- menawarkan

- Penawaran

- petugas

- Pengunjung

- on

- ONE

- Buka

- open source

- dioperasikan

- operasional

- Operasi

- Peluang

- optimasi

- dioptimalkan

- or

- urutan

- organisasi

- organisatoris

- organisasi

- asal

- semula

- asal

- Lainnya

- kami

- di luar

- Hasil

- hasil

- keluaran

- output

- di luar

- lebih

- secara keseluruhan

- kepemilikan

- paket

- bagian

- berpartisipasi

- pihak

- rekan

- bagian

- bergairah

- path

- jalan

- pola

- prestasi

- dilakukan

- melakukan

- Izin

- perspektif

- fase

- pilar

- pipa saluran

- Tempat

- rencana

- perencanaan

- plato

- Kecerdasan Data Plato

- Data Plato

- Plugin

- plugin

- poin

- racun

- Kebijakan

- kebijaksanaan

- posisi

- Pos

- potensi

- berpotensi

- praktek

- praktek

- persiapan

- Mempersiapkan

- mencegah

- sebelumnya

- Perdana

- Utama

- prinsip-prinsip

- Sebelumnya

- memprioritaskan

- prioritas

- pribadi

- swasta

- sektor swasta

- hak istimewa

- hak

- proses

- proses

- pengolahan

- Produk

- Produksi

- produktifitas

- profesional

- Profil

- program

- program

- proyek

- meminta

- tepat

- tepat

- melindungi

- terlindung

- melindungi

- perlindungan

- protokol

- memberikan

- penyedia

- menyediakan

- menyediakan

- publik

- menempatkan

- kualitas

- query

- pertanyaan

- Cepat

- segera

- lap

- mencapai

- Bereaksi

- Baca

- Kesiapan

- Bacaan

- dunia nyata

- realistis

- realisasi

- menyadari

- menerima

- baru-baru ini

- sarankan

- rekomendasi

- Memulihkan

- pemulihan

- menurunkan

- referensi

- memperhalus

- wilayah

- reguler

- secara teratur

- beregulasi

- Regulator

- terkait

- relevan

- dapat diandalkan

- mengandalkan

- remediasi

- terpencil

- menghasilkan

- ulangi

- menggantikan

- permintaan

- meminta

- membutuhkan

- kebutuhan

- Persyaratan

- membutuhkan

- penelitian

- penelitian dan pengembangan

- ketahanan

- sumber

- Sumber

- dihormati

- itu

- Menanggapi

- tanggapan

- tanggapan

- tanggung jawab

- tanggung jawab

- ISTIRAHAT

- membatasi

- pengambilan

- ulasan

- review jurnal

- meninjau

- Review

- wahana

- benar

- Risiko

- selera risiko

- manajemen risiko

- risiko

- kuat

- rodgers

- peran

- akar

- secara rutin

- aturan

- berjalan

- s

- SaaS

- pembuat bijak

- sama

- terukur

- Skala

- pemindaian

- skenario

- skenario

- Ilmu

- ilmiah

- ilmuwan

- ilmuwan

- cakupan

- Pelingkupan

- Pencarian

- Bagian

- sektor

- aman

- Dijamin

- mengamankan

- keamanan

- manfaat keamanan

- peristiwa keamanan

- risiko keamanan

- Ancaman keamanan

- Mencari

- pencarian

- Mencari

- memilih

- terpilih

- senior

- peka

- yang telah dilayani

- layanan

- Layanan

- set

- pengaturan

- berbagi

- dia

- harus

- Menunjukkan

- Melihat

- mirip

- Sederhana

- menyederhanakan

- menyederhanakan

- So

- bersosialisasi

- Perangkat lunak

- tagihan perangkat lunak

- Pengembang Perangkat Lunak

- pengembangan perangkat lunak

- larutan

- Solusi

- beberapa

- sumber

- sumber

- kedaulatan

- Space

- Pembicara

- spesialis

- tertentu

- Secara khusus

- kecepatan

- tumpukan

- magang

- stakeholder

- standar

- standar

- awal

- mulai

- Mulai

- Startups

- statistika

- Tangga

- Masih

- penyimpanan

- tersimpan

- toko

- Strategis

- strategi

- Penyiasat

- Penyelarasan

- Ketat

- sangat

- substansial

- sukses

- berhasil

- seperti itu

- menyediakan

- supply chain

- Rantai pasokan

- mendukung

- pendukung

- yakin

- rentan

- mencurigakan

- sintetis

- sistem

- sistem

- tabel

- disesuaikan

- Mengambil

- Dibutuhkan

- Berduaan

- tugas

- taksonomi

- tim

- tim

- Teknis

- teknik

- Teknologi

- teknologi

- Teknologi

- telekomunikasi

- uji

- pengujian

- tes

- texas

- teks

- bahwa

- Grafik

- Sumber

- pencurian

- mereka

- Mereka

- tema

- diri

- kemudian

- Sana.

- Ini

- mereka

- Pikir

- Ketiga

- Pihak ketiga

- ini

- itu

- ancaman

- ancaman

- tiga

- Melalui

- di seluruh

- waktu

- tepat waktu

- untuk

- bersama

- alat

- alat

- puncak

- Top 10

- menyentuh

- terhadap

- Trading

- tradisional

- lalu lintas

- Pelatihan VE

- terlatih

- Pelatihan

- .

- transit

- Transparansi

- mengangkut

- Perjalanan

- Kepercayaan

- Terpercaya

- khas

- tidak sah

- Ketidaktentuan

- bawah

- Merusak

- memahami

- pemahaman

- tidak biasa

- Serikat

- Inggris Raya

- universitas

- sejati

- Memperbarui

- diperbarui

- Menegakkan

- uptime

- menggunakan

- gunakan case

- bekas

- Pengguna

- Pengguna

- kegunaan

- menggunakan

- Penggunaan

- dimanfaatkan

- Memanfaatkan

- MENGESAHKAN

- memvalidasi

- pengesahan

- nilai

- berpengalaman

- melalui

- maya

- sebenarnya

- membayangkan

- vs

- Kerentanan

- kerentanan

- berjalan

- ingin

- Waran

- adalah

- cara

- we

- jaringan

- aplikasi web

- aplikasi web

- layanan web

- BAIK

- Apa

- ketika

- apakah

- yang

- sementara

- SIAPA

- seluruh

- akan

- ANGGUR

- Wins

- dengan

- dalam

- tanpa

- Kerja

- bekerja

- alur kerja

- Alur kerja

- kerja

- industri udang di seluruh dunia.

- akan

- menulis

- XSS

- tahun

- Kamu

- Anda

- zephyrnet.dll