Pengguna dapat memanfaatkan perlindungan kriptografi yang ditawarkan oleh GPG untuk mengamankan file dan data yang ingin mereka simpan dengan baik.

Dalam panduan ini, saya akan menjelaskan opsi yang Anda inginkan untuk mengenkripsi file menggunakan perangkat lunak sumber terbuka di komputer Linux, Mac, atau Windows. Anda kemudian dapat mengirimkan informasi digital ini melintasi jarak dan waktu, kepada diri sendiri atau orang lain.

Program "GNU Privacy Guard" (GPG) versi open-source dari PGP (Pretty Good Privacy), memungkinkan:

- Enkripsi menggunakan kata sandi.

- Pesan rahasia menggunakan kriptografi kunci publik/pribadi

- Otentikasi Pesan/Data (menggunakan tanda tangan digital dan verifikasi)

- Otentikasi kunci pribadi (digunakan dalam Bitcoin)

Opsi Satu

Opsi satu adalah apa yang akan saya tunjukkan di bawah ini. Anda dapat mengenkripsi file menggunakan kata sandi apa pun yang Anda suka. Setiap orang yang memiliki kata sandi kemudian dapat membuka kunci (mendekripsi) file untuk melihatnya. Masalahnya adalah, bagaimana Anda mengirim kata sandi ke seseorang dengan cara yang aman? Kita kembali ke masalah awal.

Opsi Dua

Opsi dua memecahkan dilema ini (caranya disini). Alih-alih mengunci file dengan kata sandi, kita dapat menguncinya dengan kunci publik seseorang — bahwa "seseorang" adalah penerima pesan yang dimaksud. Kunci publik berasal dari kunci pribadi yang sesuai, dan kunci pribadi (yang hanya dimiliki oleh "seseorang") digunakan untuk membuka (mendekripsi) pesan. Dengan metode ini, tidak ada informasi sensitif (tidak terenkripsi) yang pernah dikirim. Bagus sekali!

Kunci publik adalah sesuatu yang dapat didistribusikan melalui internet dengan aman. punya saya di sini, Misalnya. Mereka biasanya dikirim ke server kunci. Keyserver seperti node yang menyimpan kunci publik. Mereka menyimpan dan menyinkronkan salinan kunci publik orang-orang. Ini dia:

Anda bisa masuk ke my e-mail dan temukan kunci publik saya di hasilnya. Saya juga menyimpannya di sini dan Anda dapat membandingkan apa yang Anda temukan di server.

Opsi Tiga

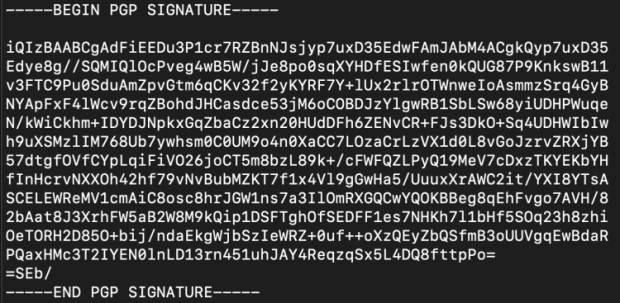

Opsi ketiga bukan tentang pesan rahasia. Ini tentang memeriksa bahwa pesan tidak diubah selama pengirimannya. Ini bekerja dengan memiliki seseorang dengan kunci pribadi menandatangani beberapa data digital. Data tersebut bisa berupa surat atau bahkan software. Proses penandatanganan menciptakan tanda tangan digital (sejumlah besar berasal dari kunci pribadi dan data yang ditandatangani). Berikut tampilan tanda tangan digital:

Ini adalah file teks yang dimulai dengan sinyal "mulai", dan diakhiri dengan sinyal "akhir". Di antaranya adalah sekelompok teks yang benar-benar mengkodekan sejumlah besar. Angka ini berasal dari kunci pribadi (angka raksasa) dan data (yang sebenarnya selalu berupa angka juga; semua data adalah nol dan satu untuk komputer).

Siapa pun dapat memverifikasi bahwa data belum diubah sejak penulis asli menandatanganinya dengan mengambil:

- Kunci publik

- Data

- Tanda tangan

Output ke kueri akan TRUE atau FALSE. BENAR berarti file yang Anda unduh (atau pesan) belum diubah sejak pengembang menandatanganinya. Sangat keren! SALAH berarti bahwa data telah berubah atau tanda tangan yang salah diterapkan.

Opsi Empat

Opsi empat seperti opsi tiga, kecuali bahwa alih-alih memeriksa apakah data belum dimodifikasi, maka TRUE akan berarti bahwa tanda tangan dihasilkan oleh kunci pribadi yang terkait dengan kunci publik yang ditawarkan. Dengan kata lain, orang yang menandatangani memiliki kunci privat dari kunci publik yang kita miliki.

Menariknya, hanya ini yang harus dilakukan Craig Wright untuk membuktikan bahwa dia adalah Satoshi Nakamoto. Dia tidak harus benar-benar menghabiskan koin.

Kami sudah memiliki alamat (mirip dengan kunci publik) yang dimiliki oleh Satoshi. Craig kemudian dapat membuat tanda tangan dengan kunci pribadinya ke alamat tersebut, dikombinasikan dengan pesan apa pun seperti "Saya benar-benar Satoshi, haha!" dan kita kemudian dapat menggabungkan pesan, tanda tangan, dan alamat, dan mendapatkan hasil yang BENAR jika dia adalah Satoshi, dan hasil CRAIG_WRIGHT_IS_A_LIAR_AND_A_FRAUD jika bukan.

Opsi Tiga Dan Empat — Perbedaannya.

Ini sebenarnya masalah apa yang Anda percaya. Jika Anda percaya bahwa pengirim memiliki kunci pribadi dari kunci publik yang Anda miliki, verifikasi akan memeriksa bahwa pesan tidak berubah.

Jika Anda tidak mempercayai hubungan kunci pribadi / kunci publik, maka verifikasi bukan tentang perubahan pesan, tetapi hubungan kunci.

Ini satu atau yang lain untuk hasil FALSE.

Jika Anda mendapatkan hasil TRUE, maka Anda tahu bahwa KEDUA hubungan kuncinya valid, DAN pesannya tidak berubah sejak tanda tangan dibuat.

Dapatkan GPG Untuk Komputer Anda

GPG sudah hadir dengan sistem operasi Linux. Jika Anda cukup malang untuk menggunakan Mac, atau Tuhan melarang komputer Windows, maka Anda harus mengunduh perangkat lunak dengan GPG. Petunjuk untuk mengunduh dan cara menggunakannya pada sistem operasi tersebut dapat ditemukan di sini.

Anda tidak perlu menggunakan komponen grafis apa pun dari perangkat lunak, semuanya dapat dilakukan dari baris perintah.

Mengenkripsi File Dengan Kata Sandi

Buat file rahasia. Ini bisa berupa file teks sederhana, atau file zip yang berisi banyak file, atau file arsip (tar). Bergantung pada seberapa sensitif datanya, Anda dapat mempertimbangkan untuk membuat file di komputer dengan celah udara. Baik komputer desktop yang dibuat tanpa komponen WiFi, dan tidak pernah terhubung ke internet dengan kabel, atau Anda dapat membuat Raspberry Pi Zero v1.3 dengan sangat murah, dengan instruksi di sini.

Menggunakan terminal (Linux/Mac) atau CMD.exe (Windows), ubah direktori kerja Anda ke mana pun Anda meletakkan file. Jika itu tidak masuk akal, cari di internet dan dalam lima menit Anda dapat mempelajari cara menavigasi sistem file khusus untuk sistem operasi Anda (cari: "YouTube navigating file system command prompt" dan sertakan nama sistem operasi Anda).

Dari direktori yang benar, Anda dapat mengenkripsi file (“file.txt” misalnya) seperti ini:

gpg -c file.txt

Itu "gpg", spasi, "-c", spasi, dan kemudian nama file.

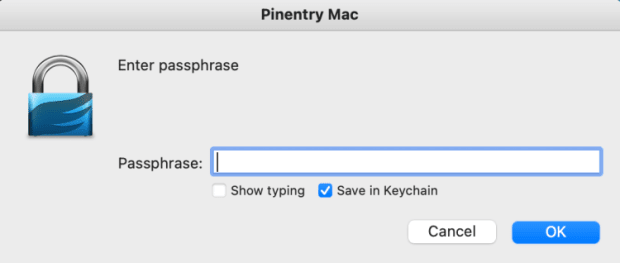

Anda kemudian akan dimintai kata sandi. Ini akan mengenkripsi file baru. Jika Anda menggunakan GPG Suite di Mac, perhatikan "Simpan di Rantai Kunci" dicentang secara default (lihat di bawah). Anda mungkin ingin tidak menyimpan sandi ini jika sangat sensitif.

Apa pun OS yang Anda gunakan, kata sandi akan disimpan selama 10 menit ke memori. Anda dapat menghapusnya seperti ini:

agen isi ulang gpg-connect-agent /sampai jumpa

Setelah file Anda dienkripsi, file asli akan tetap (tidak terenkripsi), dan file baru akan dibuat. Anda harus memutuskan apakah Anda akan menghapus yang asli atau tidak. Nama file baru akan sama dengan aslinya tetapi akan ada ".gpg" di akhir. Misalnya, "file.txt" akan membuat file baru bernama "file.txt.gpg". Anda kemudian dapat mengganti nama file jika diinginkan, atau Anda dapat menamai file dengan menambahkan opsi tambahan pada perintah di atas, seperti ini:

gpg -c –keluarkan file MySecretFile.txt.txt

Di sini, kami memiliki "gpg", spasi, "-c", spasi, "–output", spasi, nama file yang Anda inginkan, spasi, nama file yang Anda enkripsi.

Sebaiknya Anda berlatih mendekripsi file. Ini salah satu caranya:

file gpg.txt.gpg

Ini hanya "gpg", spasi, dan nama file terenkripsi. Anda tidak perlu menempatkan opsi apa pun.

Program GPG akan menebak apa yang Anda maksud dan akan mencoba mendekripsi file. Jika Anda melakukan ini segera setelah mengenkripsi file, Anda mungkin tidak dimintai kata sandi karena kata sandi tersebut masih tersimpan di memori komputer (selama 10 menit). Jika tidak, Anda harus memasukkan kata sandi (GPG menyebutnya sebagai frasa sandi).

Anda akan melihat dengan perintah "ls" (Mac/Linux) atau perintah "dir" (Windows), bahwa file baru telah dibuat di direktori kerja Anda, tanpa ekstensi ".gpg". Anda dapat membacanya dari command prompt dengan (Mac/Linux):

file kucing.txt

Cara lain untuk mendekripsi file adalah dengan perintah ini:

gpg -d file.txt.gpg

Ini sama seperti sebelumnya tetapi dengan opsi "-d" juga. Dalam hal ini, file baru tidak dibuat, tetapi konten file dicetak ke layar.

Anda juga dapat mendekripsi file dan menentukan nama file output seperti ini:

gpg -d –keluaran file.txt file.txt.gpg

Di sini kita memiliki "gpg", spasi, "-d" yang tidak sepenuhnya diperlukan, spasi, "–output", spasi, nama file baru yang kita inginkan, spasi, dan akhirnya nama file kami mendekripsi.

Mengirim File Terenkripsi

Anda sekarang dapat menyalin file ini ke drive USB, atau mengirimnya melalui email. Ini dienkripsi. Tidak ada yang bisa membacanya selama kata sandinya bagus (cukup panjang dan rumit) dan tidak bisa dibobol.

Anda dapat mengirim pesan ini ke diri Anda sendiri di negara lain dengan menyimpannya di email atau cloud.

Beberapa orang bodoh telah menyimpan kunci pribadi Bitcoin mereka ke cloud dalam keadaan tidak terenkripsi, yang sangat berisiko. Tetapi jika file yang berisi kunci pribadi Bitcoin dienkripsi dengan kata sandi yang kuat, itu lebih aman. Ini terutama benar jika tidak disebut “Bitcoin_Private_Keys.txt.gpg” – Jangan lakukan itu!

PERINGATAN: Penting untuk dipahami bahwa saya sama sekali tidak menganjurkan Anda untuk meletakkan informasi kunci pribadi Bitcoin Anda di komputer (dompet perangkat keras diciptakan untuk memungkinkan Anda tidak perlu melakukan ini). Apa yang saya jelaskan di sini adalah untuk kasus-kasus khusus, di bawah bimbingan saya. Murid-murid saya di program bimbingan akan tahu apa yang mereka lakukan dan hanya akan menggunakan komputer dengan celah udara, dan mengetahui semua potensi risiko dan masalah, serta cara untuk menghindarinya. Tolong jangan ketik seed phrase ke dalam komputer kecuali Anda ahli keamanan dan tahu persis apa yang Anda lakukan, dan jangan salahkan saya jika bitcoin Anda dicuri!

File terenkripsi juga dapat dikirim ke orang lain, dan kata sandi dapat dikirim secara terpisah, mungkin dengan perangkat komunikasi yang berbeda. Ini adalah cara yang lebih sederhana, dan kurang aman, dibandingkan dengan opsi dua yang dijelaskan di awal panduan ini.

Sebenarnya ada berbagai cara Anda dapat membangun pengiriman pesan rahasia melintasi jarak dan waktu. Jika Anda mengetahui alat-alat ini, berpikir keras dan hati-hati tentang semua risiko dan skenario, rencana yang baik dapat dibuat. Atau, saya tersedia untuk membantu.

Semoga berhasil, dan selamat Bitcoining!

Ini adalah posting tamu oleh Arman The Parman. Pendapat yang diungkapkan sepenuhnya milik mereka sendiri dan tidak mencerminkan pendapat BTC Inc atau Majalah Bitcoin.

- 10

- Tentang Kami

- di seluruh

- alamat

- alamat

- Keuntungan

- Semua

- sudah

- selalu

- Lain

- arsip

- Otentikasi

- tersedia

- sebelum

- Awal

- makhluk

- di bawah

- Bitcoin

- BTC

- BTC Inc

- membangun

- ikat

- kabel

- kasus

- perubahan

- memeriksa

- Cek

- awan

- Koin

- bergabung

- Komunikasi

- dibandingkan

- komputer

- terhubung

- isi

- Sesuai

- bisa

- negara

- Craig Wright

- membuat

- dibuat

- menciptakan

- membuat

- kriptografi

- data

- pengiriman

- Tergantung

- Desktop

- Pengembang

- alat

- berbeda

- digital

- jarak

- didistribusikan

- Tidak

- Download

- mendorong

- selama

- mendorong

- berakhir

- besar sekali

- Enter

- terutama

- segala sesuatu

- contoh

- Kecuali

- ahli

- menyatakan

- Akhirnya

- ditemukan

- mendapatkan

- baik

- Tamu

- tamu Post

- membimbing

- senang

- memiliki

- di sini

- Seterpercayaapakah Olymp Trade? Kesimpulan

- How To

- HTTPS

- ide

- penting

- Di lain

- memasukkan

- informasi

- Internet

- IT

- kunci

- kunci-kunci

- besar

- BELAJAR

- baris

- linux

- Panjang

- keberuntungan

- mac

- terbuat

- MEMBUAT

- hal

- cara

- Memori

- pesan

- mungkin

- perlu

- node

- jumlah

- ditawarkan

- operasi

- sistem operasi

- sistem operasi

- Pendapat

- pilihan

- Opsi

- Lainnya

- jika tidak

- sendiri

- dimiliki

- khususnya

- Kata Sandi

- Konsultan Ahli

- mungkin

- orang

- frase

- potensi

- praktek

- cukup

- pribadi

- swasta

- Key pribadi

- Kunci Pribadi

- Masalah

- masalah

- proses

- menghasilkan

- Diproduksi

- program

- melindungi

- perlindungan

- publik

- Key publik

- kunci publik

- mencerminkan

- hubungan

- tinggal

- wajib

- risiko

- berisiko

- Satoshi

- Satoshi Nakamoto

- Layar

- Pencarian

- aman

- keamanan

- benih

- rasa

- mirip

- Sederhana

- sejak

- Perangkat lunak

- Memecahkan

- beberapa

- Seseorang

- sesuatu

- Space

- khusus

- menghabiskan

- Negara

- menyimpan

- kuat

- sistem

- sistem

- pengambilan

- terminal

- waktu

- alat

- mengangkut

- Kepercayaan

- Ubuntu

- memahami

- membuka kunci

- usb

- menggunakan

- biasanya

- Verifikasi

- memeriksa

- View

- Apa

- SIAPA

- wifi

- Windows

- tanpa

- kata

- kerja

- bekerja

- akan

- nol