Cara membangun jaringan rumah yang mencegah ISP Anda melihat data Anda, mengisolasi ASIC, dan memungkinkan Anda menambang Bitcoin tanpa izin.

Panduan yang berfokus pada privasi untuk membangun jaringan rumah yang aman dengan firewall pfSense, menjelaskan cara menyiapkan jaringan rumah khusus untuk memisahkan penjelajahan web WiFi keluarga Anda dari lalu lintas penambangan Bitcoin Anda; cara mengkonfigurasi VPN dengan WireGuard; dan cara mengirim semua lalu lintas internet Anda melalui terowongan Mullvad VPN dengan penyeimbangan beban otomatis untuk beralih antar terowongan selama masa latensi tinggi; serta cara mengkonfigurasi pemblokir iklan di tingkat firewall.

Setiap penambang rumah Bitcoin akan membutuhkan jaringan rumah. Membangun jaringan yang aman dan pribadi untuk menambang adalah bagian penting dari mempertahankan operasi tanpa izin. Dengan mengikuti panduan ini, Anda akan melihat cara membangun jaringan penambangan rumah yang kuat dan dapat disesuaikan yang menampilkan manfaat berikut dan banyak lagi:

- Penerowongan jaringan pribadi virtual (VPN) untuk mengamankan dan mengenkripsi lalu lintas internet Anda

- Privasi yang ditingkatkan dari pengintaian penyedia layanan internet (ISP) Anda

- Mitigasi potensi risiko pencatatan alamat IP dari kumpulan penambangan Anda

- Konfigurasi firewall pfSense

- Pembuatan jaringan rumah yang diasingkan untuk menjaga ASIC Anda terpisah dari jaringan WiFi tamu Anda, dll.

- Pengaturan titik akses jaringan WiFi mesh

- Konfigurasi pemblokir iklan di tingkat firewall.

Dalam panduan ini, Anda akan melihat beberapa perangkat lunak sumber terbuka gratis seperti pfSense dan WireGuard, serta beberapa perangkat lunak sumber terbuka berbayar seperti VPN Mullvad.

Melakukan tugas ini dimulai untuk saya ketika saya dan istri saya memutuskan untuk menjual rumah kami di kota dan pindah ke pedesaan. Saya memiliki visi untuk menyiapkan infrastruktur penambangan baru dari awal dan saya ingin mengambil kesempatan ini untuk membangun jaringan rumah utama yang selalu saya inginkan — jaringan rumah yang mencegah ISP saya melihat data saya dan ke mana arahnya, jaringan rumah yang mengisolasi ASIC saya dari perangkat lain yang terhubung ke jaringan, jaringan rumah yang tidak terus-menerus melacak saya dan menjual informasi penjelajahan saya kepada pengiklan.

Ini adalah saat saya mulai melihat dari dekat posting blog pada subjek dari k3tan. Dalam artikel pfSense mereka, k3tan memaparkan banyak atribut jaringan rumah yang ingin saya bangun sendiri dan menunjukkan beberapa sumber daya tambahan yang membuat saya berpikir bahwa saya dapat melakukannya sendiri jika saya benar-benar mencobanya.

Saya tidak memiliki pengalaman jaringan sebelum terjun ke ini dan meskipun ada banyak langkah, sangat mudah untuk menggunakan alat sumber terbuka dan gratis untuk mulai membuat lompatan dalam menjaga privasi Anda.

Saya menghubungi k3tan dan mereka mendukung upaya saya dan membantu saya melewati beberapa kendala yang saya hadapi — saya sangat menghargai ini dan ingin mengucapkan terima kasih, k3tan.

Semua bersama-sama untuk panduan ini saya menghabiskan $360 untuk membangun jaringan rumah saya. $ 160 untuk kartu jaringan dan $ 200 untuk kit WiFi mesh (yang, sejujurnya, bisa dilakukan dengan router $ 40 tetapi YOLO!).

Beberapa batasan yang harus Anda ketahui: Saya benar-benar tidak memiliki pengalaman jaringan sebelum panduan ini. Sangat mungkin bahwa saya membuat beberapa kesalahan yang tidak terduga. Saya sangat menyarankan Anda menggunakan ini sebagai panduan tetapi juga memasukkan penelitian dan uji tuntas Anda sendiri ke dalam pengaturan jaringan rumah Anda sendiri. VPN adalah alat yang hebat dalam menjaga privasi Anda, tetapi itu bukan peluru perak. Ada beberapa cara lain untuk membocorkan data dan mengurangi privasi Anda. Kabar baiknya adalah mudah untuk mulai mengambil langkah-langkah dalam mengembangkan praktik terbaik yang baik dan berfokus pada privasi.

Saya merekomendasikan membaca ini panduan dari Mullvad, mendengarkan ini podcast dari SethUntukPrivasi, dan memeriksa sumber daya tambahan dari Teknologi.

Mari kita mulai dan siapkan jaringan penambangan rumah Anda dengan cara yang membuat keluarga Anda bahagia dan menjaga ASIC Anda tetap aman dan pribadi.

Membangun Firewall pfSense Dari Komputer Desktop Lama

Dalam 10 langkah di bawah ini, saya akan menunjukkan kepada Anda bagaimana saya menggunakan komputer desktop lama untuk membangun firewall pfSense dan bagaimana saya mengonfigurasi jaringan rumah saya.

Jika Anda memilih opsi itu alih-alih membangun sendiri, maka Anda dapat melompat ke langkah keempat di bawah.

Langkah Satu: Cara Memasang Kartu Jaringan Baru

Pertama, Anda memerlukan komputer desktop lama. Saya menggunakan Dell Optiplex 9020 Small Form Factor (SFF). Ini adalah perangkat keras yang kuat untuk firewall; itu fitur Intel i7-4790 3.6GHz CPU, 16 GB RAM dan 250 GB hard drive.

Secara default, komputer ini hanya memiliki satu port Ethernet RJ45. Namun, jika ini akan berfungsi sebagai firewall, diperlukan setidaknya dua port Ethernet. Untuk mencapai ini, saya membeli kartu jaringan Intel i350 yang dilengkapi dengan empat port Ethernet. Kartu jaringan i350 dirancang untuk digunakan di slot PCIe empat jalur pada motherboard desktop.

Untuk sasis SFF ini, saya harus menukar braket logam berukuran full-frame dengan braket kecil yang disertakan pada kartu jaringan. Kemudian cukup buka sasis dan buka penjepit eksternal yang menutupi slot PCI yang kosong. Dengan obeng, Anda dapat melepaskan sisipan braket logam kosong di depan slot PCI empat jalur dan memasukkan kartu jaringan. Kemudian, tutup klem dan pasang kembali penutup samping sasis.

Setelah terinstal, penting untuk dicatat port Ethernet mana untuk jaringan area luas (WAN) dan port mana untuk jaringan area lokal (LAN). WAN adalah yang menghadap ke internet publik yang terbuka lebar dan LAN adalah yang menghadap ke jaringan rumah lokal Anda.

Setelah terinstal, Anda dapat mengatur komputer desktop Anda ke samping untuk saat ini. Anda akan ingin menggunakan komputer yang terhubung ke jaringan untuk mengunduh dan memverifikasi gambar pfSense dan mem-flash-nya ke drive USB.

Langkah Kedua: Cara Mengunduh Dan Memverifikasi File Gambar pfSense Dan Mem-Flashnya Ke Drive USB

Pertama, navigasikan ke ini halaman unduh pfSense dan, sekali di sana:

- Pilih arsitektur "AMD64"

- Kemudian "Pemasang Memstick USB"

- Kemudian konsol "VGA"

- Kemudian pilih cermin mana yang paling dekat dengan lokasi geografis Anda, seperti yang ditunjukkan pada gambar di bawah, dan klik "Unduh"

Selanjutnya, Anda dapat menghitung checksum SHA-256 pada file terkompresi yang Anda unduh dan memverifikasinya terhadap checksum yang ditampilkan pada halaman unduhan pfSense.

Saya suka menggunakan editor hex freeware yang disebut HxD untuk menghitung checksum. Cukup buka file yang Anda minati, navigasikan ke "Tools" lalu "Checksums" dan pilih "SHA256" dari menu. Jika nilai hash tidak cocok, jangan jalankan file yang dapat dieksekusi.

Cara termudah yang saya temukan untuk mem-flash file gambar ke drive USB adalah dengan menggunakan program bernama balenaetcher.

Setelah terinstal, luncurkan aplikasi, klik "Flash dari file," lalu navigasikan ke folder tempat Anda memiliki file gambar pfSense terkompresi.

Selanjutnya, pilih drive USB kosong Anda dan kemudian klik "Flash." BalenaEtcher akan memulai proses flashing dan secara otomatis mendekompresi file gambar pfSense. Proses ini akan memakan waktu beberapa menit.

Setelah flashing selesai, Anda harus mendapatkan tanda centang hijau yang menunjukkan bahwa semuanya sudah selesai. Jika Anda mendapatkan kesalahan dari balenaEtcher, Anda mungkin perlu mencoba mem-flash ke drive USB yang berbeda.

Sekarang Anda dapat dengan aman mengeluarkan drive USB yang di-flash dari komputer Anda dan Anda siap untuk mem-flash komputer desktop lainnya.

Langkah Tiga: Cara Flash Desktop Dan Instal pfSense

Sambungkan keyboard, monitor, kabel daya, dan drive USB yang di-flash ke komputer desktop tempat Anda memasang kartu jaringan. Monitor harus tersambung melalui sambungan VGA — menurut pengalaman saya, sambungan DisplayPort tidak akan berfungsi. Jangan sambungkan kabel Ethernet dulu.

Setelah semuanya terhubung, hidupkan desktop Anda. Beberapa komputer akan secara otomatis mendeteksi bahwa ada drive USB yang dapat di-boot dimasukkan dan mereka akan menanyakan dari drive mana Anda ingin melakukan booting. Dalam kasus saya, komputer baru saja melakukan booting dari drive "C:" dan meluncurkan Windows secara otomatis. Jika ini terjadi pada Anda, matikan komputer lalu tahan tombol "F12" pada keyboard dan hidupkan kembali. Ini akan meluncurkan BIOS, di mana Anda dapat memberi tahu komputer dari drive mana Anda ingin melakukan booting.

Sebagai contoh, ini adalah lingkungan BIOS saya di mana saya dapat memilih drive USB SanDisk tempat saya mem-flash gambar pfSense. Setelah memilih opsi ini, skrip akan berjalan sebentar dan penginstal pfSense akan diluncurkan:

Pertama, terima syarat dan ketentuannya. Kemudian pilih “Install pfSense”, lalu pilih keymap yang sesuai untuk Anda. Jika Anda berbicara bahasa Inggris dan tinggal di AS, Anda mungkin hanya ingin menggunakan default.

Selanjutnya, saya hanya memilih opsi "Sistem File ZettaByte Otomatis" (ZFS) karena saya menggunakan platform perangkat keras yang jauh di atas spesifikasi untuk firewall rumahan. Opsi ZFS memiliki lebih banyak fitur dan lebih andal daripada opsi Unix File System (UFS), tetapi ZFS bisa lebih haus memori, yang tidak terlalu saya pedulikan mengingat saya memiliki 16 GB RAM di desktop ini.

Kemudian, Anda akan memiliki beberapa opsi partisi dan redundansi, yang saya buat sesederhana mungkin, misalnya, tidak ada redundansi dan opsi konfigurasi default. Kemudian, pilih "Instal."

Kemudian, Anda akan melihat beberapa konfirmasi bahwa instalasi pfSense berhasil. Sebuah prompt akan menanyakan apakah Anda ingin membuat modifikasi akhir secara manual, yang saya tidak melakukannya. Kemudian, ia akan menanyakan apakah Anda ingin reboot, pilih ya. Segera lepaskan drive USB saat ini sebelum reboot dimulai kembali karena jika tidak maka akan menjatuhkan Anda di awal wizard penginstalan lagi. Anda harus membuka menu terminal utama setelah reboot selesai.

Sekarang Anda siap untuk menghubungkan firewall baru Anda ke jaringan rumah Anda.

Langkah Empat: Cara Menghubungkan pfSense Di Jaringan Rumah

Langkah-langkah berikut semua akan diselesaikan pada keyboard dan monitor yang terhubung ke firewall baru Anda:

- Pertama, matikan router yang disediakan ISP Anda, matikan modem Anda dan lepaskan kabel Ethernet dari modem dan router Anda.

- Selanjutnya, nyalakan firewall baru Anda dan biarkan pfSense memuat. Kemudian, nyalakan modem Anda dan tunggu hingga terhubung ke internet.

- Di menu pfSense, pilih opsi satu, "Tetapkan Antarmuka." Ini akan menanyakan apakah Anda ingin mengatur VLAN sekarang, masukkan "n" untuk no. Kemudian akan meminta Anda untuk memasukkan nama antarmuka WAN, masukkan "a" untuk deteksi otomatis.

- Hubungkan kabel Ethernet dari output modem Anda ke antarmuka kartu jaringan firewall baru Anda. Ingat, port di sisi paling kanan jika tab pelepas RJ45 menghadap ke atas adalah port WAN Anda, atau di sisi paling kiri jika tab pelepas RJ45 menghadap ke bawah.

- Setelah terhubung, tekan "enter." Seharusnya mendeteksi tautan pada port antarmuka igb0. Jika igb3, maka alihkan kabel Ethernet ke sisi yang berlawanan dan coba lagi.

- Kemudian akan meminta Anda untuk memasukkan nama antarmuka LAN, masukkan "a" untuk deteksi otomatis. Sambungkan kabel Ethernet dari port berikutnya yang tersedia pada kartu jaringan firewall baru ke sakelar Ethernet Anda atau titik akses lainnya. Ingatlah bahwa jika Anda bermaksud menjalankan Jaringan Area Lokal Virtual (VLAN), Anda harus menggunakan sakelar terkelola.

- Setelah terhubung, tekan enter. Seharusnya mendeteksi tautan pada port antarmuka igb1.

- Kemudian, tekan enter lagi untuk "tidak ada" karena tidak ada koneksi jaringan lain yang dikonfigurasi saat ini.

- Kemudian akan memberi tahu Anda bahwa antarmuka akan ditetapkan sebagai berikut: WAN = igb0 dan LAN = igb1.

- Masukkan "y" untuk ya dan pfSense akan menulis konfigurasi dan membawa Anda kembali ke menu utama dengan alamat WAN IP v4 dan IP v6 Anda ditampilkan di atas.

Untuk mengilustrasikan contoh konfigurasi jalur sinyal, Anda dapat melakukan pengaturan seperti ini:

Pada titik ini, Anda seharusnya dapat memasukkan "192.168.1.1" ke browser web Anda di desktop biasa dan meluncurkan antarmuka web pfSense. Ini adalah sertifikat yang ditandatangani sendiri, jadi terima risikonya saat diminta dan lanjutkan. Kredensial login adalah admin/pfsense.

Anda sekarang dapat memutuskan sambungan keyboard dan monitor dari firewall baru Anda. Langkah selanjutnya akan diselesaikan melalui antarmuka web di desktop biasa Anda.

Langkah Kelima: Cara Mengonfigurasi Pengaturan Dasar pfSense

Pada langkah ini, Anda akan melihat cara mengkonfigurasi pengaturan dasar seperti wizard pengaturan, mengubah port TCP, mengaktifkan Secure Shell SSH, dan mengatur hairpinning secara default. Sebagian besar informasi yang disajikan di sini dan pada langkah enam di bawah ini berasal dari menonton ini Video Tom Lawrence di pfSense — Saya sangat merekomendasikan menonton video ini, ini panjang tetapi dikemas penuh dengan informasi berharga dan memiliki lebih banyak detail daripada yang saya sajikan dalam panduan ini.

Pertama, klik dialog peringatan merah di bagian atas halaman untuk mengubah kata sandi yang digunakan untuk masuk ke firewall baru Anda. Secara pribadi, saya merekomendasikan kata sandi sekali pakai entropi tinggi dengan pengelola kata sandi yang menyertainya. Kemudian, keluar dan masuk kembali untuk menguji perubahan Anda.

Setelah masuk kembali, buka "Setup Wizard" dari tab "System":

Kemudian, wizard akan memandu Anda melalui sembilan langkah dasar untuk mengkonfigurasi firewall pfSense baru Anda.

Klik "Berikutnya" pada langkah pertama.

Kemudian, pada langkah kedua, Anda dapat mengonfigurasi nama host, domain, dan server DNS primer/sekunder. Anda dapat membiarkan "Hostname" dan "Domain" sebagai default atau mengaturnya ke apa pun yang Anda inginkan. Saya memilih "100.64.0.3" untuk server DNS utama untuk keluar ke internet dan menghapus centang pada kotak "Override DNS" untuk menghindari DHCP menimpa server DNS. Saya akan membahas mengapa saya menggunakan "100.64.0.3" di langkah 10 panduan ini.

Kemudian, Anda dapat mengatur zona waktu Anda di langkah ketiga:

Pada langkah keempat, Anda dapat memilih "DHCP" untuk antarmuka WAN dan membiarkan semua bidang lainnya sebagai default. Jika Anda ingin memalsukan alamat MAC Anda, Anda dapat melakukannya di langkah ini. Untuk dua bidang terakhir, pastikan kotak "Block RFC1918 Private Networks" dan kotak "Block bogon networks" dicentang, ini akan secara otomatis menambahkan aturan yang sesuai ke firewall Anda.

Pada langkah lima, Anda dapat mengubah alamat IP firewall Anda. Sebagian besar jaringan lokal rumah akan menggunakan 192.168.0.1 atau 192.168.1.1 untuk mengakses router atau firewall. Alasan Anda mungkin ingin mengubah ini ke alamat IP lokal non-default adalah karena jika Anda berada di jaringan orang lain dan Anda mencoba VPN kembali ke jaringan rumah Anda, maka Anda mungkin mengalami masalah di mana Anda memiliki alamat yang sama di kedua ujungnya dan sistem tidak akan tahu apakah Anda mencoba menyambung ke alamat lokal atau jarak jauh. Misalnya, saya mengubah alamat IP lokal saya menjadi “192.168.69.1.”

Pada langkah enam, Anda dapat mengatur kata sandi admin Anda. Saya agak bingung melihat langkah ini dimasukkan di sini karena saya telah mengubah kata sandi admin di awal, jadi saya hanya menggunakan kata sandi dengan entropi tinggi yang sama dari sebelumnya, dengan asumsi meminta kata sandi yang sama yang akan digunakan untuk masuk router.

Kemudian, pada langkah ketujuh, Anda dapat mengklik tombol “Muat Ulang”. Saat ini sedang memuat ulang, cabut kabel daya dari sakelar Anda. Karena alamat IP lokal router diubah menjadi "192.168.69.1" (atau apa pun yang Anda pilih), semua perangkat di jaringan sekarang akan memiliki alamat IP yang diperbarui ke rentang IP tersebut.

Jadi, jika Anda memiliki PuTTY atau sesi SSH lainnya yang dikonfigurasikan ke node Raspberry Pi Anda misalnya, Anda sekarang perlu memperbarui konfigurasi koneksi tersebut. Mencabut daya dari sakelar dan menyambungkannya kembali setelah router di-boot ulang membantu semua perangkat Anda dipindahkan.

Untuk mengetahui alamat IP untuk perangkat di jaringan lokal Anda, Anda dapat menavigasi ke tab "Status" dan pilih "DHCP Sewa" untuk melihat semua yang tercantum:

Setelah memuat ulang di langkah tujuh, wizard baru saja melewati langkah delapan dan sembilan, jadi saya tidak yakin apa yang terjadi pada langkah-langkah itu, tetapi kami akan melanjutkan dan menangani hal-hal yang diperlukan.

Beberapa pengaturan dasar lainnya yang perlu diperhatikan ditemukan di bawah "Sistem> Lanjutan> Akses Admin." Di sini, saya memperbarui port TCP ke "10443" karena saya menjalankan beberapa layanan yang akan mengakses port default yang sama seperti 80 atau 443 dan saya ingin meminimalkan kemacetan.

Juga, saya mengaktifkan SSH. Kemudian, Anda dapat memilih bagaimana SSH diamankan, baik dengan kata sandi, atau kunci, atau keduanya atau kunci saja. Setelah menyimpan, beri waktu sebentar untuk memperbarui antarmuka ke port baru. Anda mungkin perlu memuat ulang halaman menggunakan alamat IP lokal dan port baru, misalnya, “192.168.69.1:10443.” Pastikan untuk menyimpan perubahan Anda di bagian bawah halaman.

Pengaturan dasar terakhir yang akan saya bahas di sini adalah hairpinning, yang berarti bahwa, misalnya, Anda dapat mengatur jaringan Anda sehingga Anda dapat membuka port ke sistem kamera keamanan dengan alamat IP publik. Alamat IP publik ini juga dapat digunakan di dalam jaringan Anda juga, yang nyaman jika Anda berada di rumah mengakses sistem kamera dari ponsel Anda di LAN Anda, maka Anda tidak perlu secara manual mengubah ke mana ia terhubung, karena jepit rambut akan terlihat bahwa Anda baru saja mencoba mengakses IP lokal dan itu akan memutar Anda kembali secara default dengan pengaturan ini diaktifkan.

- Di bawah tab "Sistem", navigasikan ke "Lanjutan> Firewall & NAT"

- Gulir ke bawah ke bagian "Penerjemah Alamat Jaringan"

- Dari menu tarik-turun "Mode Refleksi NAT", pilih "NAT Murni"

- Klik "Simpan" di bagian bawah halaman dan "Terapkan Perubahan" di bagian atas halaman

Itu saja untuk pengaturan dasar. Kabar baiknya adalah bahwa pfSense agak aman dalam instalasi defaultnya sehingga tidak banyak yang perlu Anda ubah untuk memiliki fondasi dasar yang bagus. Secara umum, posisi pengembang pfSense adalah jika ada cara yang lebih aman untuk meluncurkan pfSense, maka mereka hanya akan menjadikannya sebagai pengaturan default.

Satu hal lagi yang perlu diperhatikan adalah bahwa secara default, pfSense mengaktifkan pemetaan terjemahan alamat jaringan (NAT) WAN IPv6. Saya memilih untuk menonaktifkan ini, jadi saya tidak membuka gateway IPv6 ke internet yang terbuka lebar.

Anda dapat melakukan ini dengan masuk ke "Antarmuka> Tugas" dan kemudian mengklik hyperlink "WAN" pada tugas pertama. Ini akan membuka halaman konfigurasi, lalu pastikan bahwa "Jenis Konfigurasi IPv6" diatur ke "Tidak Ada." Kemudian simpan dan terapkan perubahan tersebut.

Kemudian Anda dapat menavigasi ke "Firewall> NAT" dan gulir ke bawah ke antarmuka "WAN" dengan sumber IPv6 dan hapus.

Langkah Enam: Cara Mengonfigurasi Pengaturan Lanjutan pfSense

Di bagian ini saya akan membahas beberapa fitur lanjutan yang mungkin Anda minati untuk jaringan rumah Anda. Di sini, Anda akan melihat cara mengatur jaringan terpisah dari router pfSense Anda sehingga, misalnya, tamu dapat mengakses internet terbuka lebar dari titik akses WiFi di rumah Anda tetapi mereka tidak dapat mengakses ASIC Anda dari jaringan itu.

Jika Anda menggunakan kartu jaringan i350 seperti yang saya lakukan maka Anda memiliki empat port Ethernet yang tersedia, dan jika Anda menggunakan Dell Optiplex seperti yang saya lakukan maka Anda juga memiliki port Ethernet kelima pada motherboard. Artinya, saya memiliki lima antarmuka yang dapat saya konfigurasi, empat di antaranya dapat berupa jaringan lokal sekunder.

Apa yang akan saya lakukan di sini adalah menjaga desktop kerja saya dan desktop Bitcoin khusus saya pada satu jaringan (LANwork). Kemudian, saya akan mengonfigurasi LAN sekunder tempat titik akses WiFi rumah saya akan berada (LANhome). Dengan cara ini, saya dapat menjaga lalu lintas dari penjelajahan web keluarga saya benar-benar terpisah dari pekerjaan saya dan aktivitas terkait Bitcoin.

Kemudian, saya akan menyiapkan LAN lain yang akan didedikasikan untuk ASIC saya (LANminers), terpisah dari dua jaringan lainnya. Akhirnya saya akan membuat jaringan uji (LANtest) yang akan saya gunakan untuk mengintegrasikan ASIC baru dan memastikan tidak ada firmware berbahaya di dalamnya sebelum memaparkan ASIC saya yang lain kepada mereka. Anda juga dapat menambahkan jaringan kamera keamanan di salah satu antarmuka, kemungkinannya tidak terbatas.

Jika Anda menavigasi ke tab "Antarmuka", lalu "Antarmuka Tugas", Anda akan melihat semua port RJ45 kartu jaringan yang tersedia. Mereka harus diberi label "igb0", "igb1", "igb2", dll. Sekarang, cukup tambahkan yang Anda minati dengan memilihnya dari menu tarik-turun dan mengklik kotak hijau "Tambah".

Kemudian, klik hyperlink di sisi kiri antarmuka yang baru saja Anda tambahkan untuk membuka halaman "Konfigurasi Umum" untuk antarmuka itu.

- Klik kotak "Aktifkan Antarmuka"

- Kemudian, ubah "Deskripsi" menjadi sesuatu yang membantu mengidentifikasi fungsinya, seperti "LANhome", misalnya

- Kemudian, atur jenis "Konfigurasi IPv4" ke "IPv4 Statis" dan tetapkan rentang IP baru. Saya menggunakan "192.168.69.1/24" untuk LAN pertama saya jadi untuk yang ini, saya akan menggunakan rentang IP berurutan berikutnya, "192.168.70.1/24."

Anda dapat membiarkan semua pengaturan lain pada default, klik "Simpan" di bagian bawah halaman dan kemudian "Terapkan Perubahan" di bagian atas halaman.

Sekarang, Anda perlu mengatur beberapa aturan firewall untuk LAN baru ini. Arahkan ke tab "Firewall", lalu "Aturan." Klik pada jaringan Anda yang baru ditambahkan, "LANhome", misalnya. Kemudian, klik pada kotak hijau dengan panah atas dan kata “Tambah.”

Di halaman berikutnya:

- Pastikan "Aksi" diatur ke "Lulus"

- "Antarmuka" diatur ke "LANhome" (atau apa pun sebutan LAN sekunder Anda)

- Pastikan untuk mengatur "Protokol" ke "Apa saja" jika tidak jaringan ini akan membatasi jenis lalu lintas yang dapat diteruskan ke sana

- Selanjutnya, Anda dapat menambahkan catatan singkat untuk membantu menunjukkan untuk apa aturan ini, seperti "Izinkan Semua Lalu Lintas"

- Kemudian semua pengaturan lainnya dapat tetap dalam default dan klik "Simpan" di bagian bawah halaman dan "Terapkan Perubahan" di bagian atas halaman

Sebelum Anda dapat menguji jaringan baru Anda, Anda harus mengatur alamat IP di dalamnya:

- Arahkan ke "Layanan," lalu "Server DHCP"

- Kemudian klik pada tab untuk LAN baru Anda

- Klik pada kotak "Aktifkan" dan kemudian tambahkan rentang alamat IP Anda di dua kotak "Rentang". Misalnya, saya menggunakan rentang dari “192.168.70.1 hingga 192.168.70.254.” Kemudian, klik "Simpan" di bagian bawah halaman dan "Terapkan Perubahan" di bagian atas halaman.

Sekarang Anda dapat menguji jaringan baru Anda dengan menghubungkan komputer secara fisik ke port RJ45 yang sesuai pada kartu jaringan dan kemudian mencoba mengakses internet. Jika semuanya berhasil, maka Anda seharusnya dapat menjelajahi web yang terbuka lebar.

Namun, Anda mungkin memperhatikan bahwa jika Anda menggunakan LAN sekunder dan mencoba masuk ke firewall, Anda dapat melakukannya dengan menggunakan alamat IP “192.168.70.1”. Secara pribadi, saya hanya ingin firewall saya dapat diakses dari jaringan "LANwork" saya. Saya tidak ingin istri dan anak-anak atau tamu saya dapat masuk ke firewall dari jaringan "LANhome" yang mereka tentukan. Meskipun saya memiliki kata sandi entropi tinggi untuk masuk ke firewall, saya masih akan mengkonfigurasi LAN lain sehingga mereka tidak dapat berbicara dengan router.

Satu area yang menjadi perhatian saya, bahwa konfigurasi semacam ini akan membantu meringankan, adalah jika saya mencolokkan ASIC ke jaringan saya dengan beberapa firmware berbahaya yang terpasang di dalamnya, saya dapat menjaga perangkat itu tetap terisolasi dan mencegah masalah keamanan tersebut memengaruhi perangkat dan informasi lain. yang saya miliki, itulah sebabnya salah satu LAN yang saya siapkan disebut "LANtest," yang akan didedikasikan untuk menjaga ASIC baru tetap terisolasi sehingga saya dapat mengujinya dengan aman tanpa membiarkan potensi serangan terjadi pada ASIC saya yang lain atau perangkat lain di jaringan rumah saya.

Untuk mengatur aturan sehingga port 10443 tidak dapat diakses dari jaringan LAN Anda yang lain, navigasikan ke "Firewall>Aturan" lalu pilih tab untuk jaringan yang Anda minati. Klik pada kotak hijau dengan panah atas dan kata "Tambah" di dalamnya.

- Pastikan "Tindakan" diatur ke "Blokir"

- Kemudian, di bawah bagian "Tujuan", atur "Tujuan" ke "Firewall Ini (sendiri)" dan kemudian "Rentang Port Tujuan" ke "10443" menggunakan kotak "Kustom" untuk bidang "Dari" dan "Ke"

- Anda dapat menambahkan deskripsi untuk membantu Anda mengingat untuk apa aturan ini. Kemudian klik "Simpan" di bagian bawah halaman dan kemudian "Terapkan Perubahan" di bagian atas halaman.

Memiliki kata sandi entropi tinggi untuk masuk ke perute dan mengunci port adalah awal yang baik, tetapi Anda dapat lebih lanjut mengasingkan jaringan LAN Anda dan memastikan bahwa perangkat di satu jaringan tidak dapat masuk ke jaringan lain sama sekali dengan menyiapkan alias untuk LAN utama Anda.

Arahkan ke "Firewall> Alias," lalu di bawah tab "IP" klik tombol "Tambah".

- Lalu, saya beri nama alias ini “SequesteredNetworks0”

- Saya memasukkan deskripsi untuk mengingatkan saya tentang apa fungsinya

- Karena saya akan menambahkan aturan firewall ke jaringan "LANhome" saya yang merujuk pada alias ini, saya menambahkan LAN lain ke daftar "Jaringan". Dengan cara ini, "LANhome" tidak dapat berbicara dengan "LANwork", "LANminers" atau "LANtest".

- Klik "Simpan" di bagian bawah halaman dan kemudian "Terapkan Perubahan" di bagian atas halaman

Sekarang saya dapat menambahkan alias tambahan yang akan direferensikan dalam aturan firewall di LAN lain untuk mencegah "LANminers" berbicara dengan "LANwork," "LANhome," dan "LANtest" — seterusnya dan seterusnya sampai semua jaringan saya diasingkan cara agar hanya firewall saya yang dapat melihat apa yang terhubung di jaringan lain.

Dengan alias yang dibuat, aturan firewall baru dapat diterapkan dengan merujuk alias ini pada LAN sekunder.

- Arahkan ke "Firewall>Aturan," pilih LAN yang ingin Anda terapkan aturannya, misalnya, "LANhome"

- Kemudian untuk "Aksi" atur ke "Blokir. Untuk "Protokol" setel ke "Apa saja."

- Untuk "Tujuan" setel ke "Host tunggal atau alias"

- Kemudian masukkan nama alias Anda

- Klik "Simpan" di bagian bawah halaman dan kemudian "Terapkan Perubahan" di bagian atas halaman.

Setelah saya membuat alias dan menetapkan aturan firewall, saya kemudian dapat menghubungkan laptop saya ke setiap port antarmuka RJ45 kartu jaringan dan mencoba melakukan ping ke masing-masing jaringan lainnya. Saya dapat mengakses internet yang terbuka lebar dari setiap LAN tetapi saya tidak dapat berkomunikasi dengan LAN lain atau firewall. Sekarang saya tahu perangkat apa pun di LAN saya tidak akan memiliki akses ke perangkat di LAN saya yang lain. Hanya dari jaringan "LANwork" utama saya, saya dapat melihat apa yang terhubung di semua LAN lainnya.

Itu menangani fitur-fitur canggih yang ingin saya bagikan dengan Anda. Anda sekarang harus menyiapkan beberapa aturan firewall dan beberapa jaringan diasingkan. Selanjutnya, kita akan masuk ke pengaturan titik akses WiFi di salah satu LAN sekunder.

Langkah Tujuh: Cara Mengatur Dan Mengonfigurasi Titik Akses WiFi

Di bagian ini saya akan menunjukkan kepada Anda bagaimana saya mengonfigurasi mesh WiFi rumah saya menggunakan jaringan "LANhome" sekunder. Poin utama yang perlu diingat di sini adalah bahwa saya membuat LAN khusus ini untuk titik akses WiFi untuk keluarga dan tamu saya untuk ditautkan tanpa memberi mereka akses ke firewall pfSense saya atau LAN lainnya. Tetapi mereka masih memiliki akses tak terbatas ke web yang terbuka lebar. Saya akan menambahkan terowongan VPN untuk LAN ini nanti dalam panduan ini.

Untuk memastikan bahwa saya menyediakan sinyal WiFi yang memadai ke seluruh rumah, saya memutuskan untuk pergi dengan NetGear Nighthawk AX1800 kit.

Di dalam kit ini terdapat router WiFi dan satelit repeater. Ide dasarnya adalah bahwa router WiFi terhubung ke firewall pfSense secara langsung dengan kabel Ethernet pada port "LANhome" igb2. Kemudian, router WiFi menyiarkan sinyal ke satelit repeater di area lain di rumah. Dengan begini, saya bisa meningkatkan jangkauan sinyal WiFi ke area yang lebih luas.

Untuk mencapai ini, saya cukup mengikuti langkah-langkah ini:

- 1. Pasang router WiFi di firewall pfSense pada port igb2 “LANhome” menggunakan kabel Ethernet ke port berlabel “Internet” di bagian belakang router WiFi.

- 2. Colokkan laptop ke port berlabel “Ethernet” di bagian belakang router WiFi dengan kabel Ethernet.

- 3. Colokkan router WiFi ke daya menggunakan adaptor daya yang disertakan.

- 4. Tunggu hingga lampu berubah menjadi biru pekat di bagian depan router WiFi.

- 5. Buka browser web di laptop dan ketik alamat IP untuk router WiFi. Saya menemukan alamat IP di sebelah perangkat "MR60" di dasbor pfSense saya di bawah "Status> DHCP Leases."

- 6. Segera, saya diminta untuk mengubah kata sandi. Sekali lagi, saya menggunakan kata sandi acak dengan entropi tinggi dengan pengelola kata sandi yang menyertainya. Saya tidak ingin keluarga atau tamu saya dapat mengakses pengaturan administratif titik akses WiFi ini, jadi disarankan untuk memasang kata sandi yang kuat di sini. Anda juga mungkin diminta untuk memperbarui firmware, yang akan mengakibatkan reboot.

- 7. Kemudian, Anda dapat masuk kembali dengan kata sandi admin baru Anda dan mengubah nama jaringan default menjadi apa pun yang Anda inginkan dan menambahkan kata sandi WiFi untuk mengakses jaringan WiFi; ini adalah kata sandi yang dibagikan dengan keluarga dan tamu, jadi yang ini saya buat cukup mudah untuk diingat dan dibagikan. Bahkan jika aktor jahat memecahkan kata sandi dan mendapatkan akses ke jaringan WiFi, itu benar-benar diasingkan dari yang lainnya dan router WiFi itu sendiri memiliki kata sandi dengan entropi tinggi.

- 8. Kemudian, navigasikan ke "Advanced> Wireless AP" dan aktifkan "AP Mode." "AP" adalah singkatan dari titik akses. Kemudian, terapkan perubahan.

- 9. Router akan reboot lagi. Pada titik ini, alamat IP lokal akan diperbarui, perubahan ini dapat dipantau di halaman status "Sewa DHCP". Sekarang, laptop dapat dicabut dari router WiFi dan router WiFi dapat masuk dari mesin yang sama dengan antarmuka pfSense yang sedang berjalan.

- 10. Setelah masuk lagi, klik "Tambah Perangkat" dan Anda akan diminta untuk mengatur repeater satelit di tempatnya dan menghubungkannya ke daya. Kemudian ikuti petunjuk pada antarmuka untuk menyinkronkan satelit.

Sekarang keluarga saya, tamu, dan saya dapat menelusuri web yang terbuka lebar dari perangkat kami melalui WiFi tanpa putus di seluruh rumah dan saya tidak perlu khawatir dengan siapa pun yang mengakses jaringan kerja sensitif saya, atau jaringan ASIC saya, atau pengujian saya jaringan.

Selanjutnya, kita akan menambahkan terowongan VPN ke jaringan yang telah kita buat sejauh ini.

Langkah Delapan: Cara Menginstal Dan Mengonfigurasi Paket WireGuard Dengan Mullvad

WireGuard adalah protokol perangkat lunak VPN yang dapat diinstal pada firewall pfSense Anda, kemudian Anda dapat menggunakan protokol itu untuk menentukan cara Anda membangun terowongan dengan penyedia VPN Anda.

VPN membuat terowongan yang aman dan terenkripsi dari komputer Anda ke server penyedia VPN Anda. Ini mencegah ISP Anda melihat data Anda atau di mana tujuan akhirnya. Ada beberapa jenis protokol VPN, seperti OpenVPN, IKEv2 / IPSec, L2TP / IPSec dan WireGuard, tetapi semuanya pada dasarnya memiliki tujuan yang sama untuk menguraikan instruksi untuk membuat terowongan aman untuk mengenkripsi data Anda agar dikirim melalui jaringan publik.

WireGuard adalah tambahan terbaru untuk jajaran protokol VPN, ini open-source, dan relatif "ringan", dengan kode lebih sedikit dan kecepatan lebih cepat daripada yang lain. Bagian kecepatan adalah kunci bagi saya mengingat bahwa latensi tambahan dapat menurunkan efisiensi ASIC.

Manfaat lain dari VPN adalah lokasi geografis Anda dapat dipalsukan, artinya jika Anda berada di satu bagian dunia, Anda dapat menggunakan terowongan VPN ke server penyedia VPN di bagian lain dunia dan itu akan muncul seolah-olah internet Anda lalu lintas datang dari server itu. Ini bermanfaat bagi orang yang tinggal di negara otoritatif di mana akses ke situs web dan layanan tertentu dibatasi.

Ingatlah bahwa Anda harus percaya bahwa penyedia VPN Anda tidak mencatat alamat IP Anda atau bahwa penyedia VPN dapat atau akan menyerahkan informasi ini kepada pihak berwenang jika ditekan. Mullvad tidak mengumpulkan informasi pribadi tentang Anda, bahkan alamat email. Plus, ia menerima bitcoin atau uang tunai sehingga Anda dapat membayar layanan tanpa risiko menautkan detail perbankan Anda. Mullvad juga memiliki kebijakan "tanpa penebangan", yang dapat Anda baca di sini.

Untuk kasus penggunaan khusus saya di sini, saya akan menggunakan VPN untuk memastikan ISP saya tidak melihat bahwa saya menambang Bitcoin dan juga untuk mencegah kumpulan penambangan saya, Kolam lumpur, dari melihat alamat IP saya yang sebenarnya — bukan karena saya melakukan sesuatu yang ilegal atau karena saya pikir Slush Pool mencatat alamat IP saya, tetapi hanya karena ini adalah masa yang penuh gejolak dengan lingkungan politik yang cepat berubah dan hal-hal yang saya lakukan secara legal hari ini bisa sangat baik akan dilarang besok.

Atau, jika beberapa undang-undang disahkan sehingga ilegal bagi seseorang untuk mengoperasikan penambang Bitcoin di Amerika Serikat tanpa lisensi pemancar uang, misalnya, maka saya dapat memalsukan lokasi saya sehingga jika tangan Slush Pool terpaksa memblokir alamat IP yang datang. dari Amerika Serikat, saya dapat melanjutkan penambangan karena tampaknya tingkat hash saya berasal dari luar Amerika Serikat.

Mempertimbangkan bahwa blockchain itu selamanya dan masa depan tidak pasti, saya pikir perlu meluangkan waktu untuk mencari tahu bagaimana menjaga privasi saya. Dengan mengambil langkah hari ini untuk meningkatkan privasi dan keamanan saya, saya dapat memastikan bahwa kebebasan saya dan pengejaran kebahagiaan saya dijaga.

Sebagian besar informasi yang disajikan di bagian ini berasal dari menonton video Christian McDonald di YouTube. Anda dapat menemukan semua video WireGuard & Mullvad VPN-nya di sini.

Saya ingin menunjukkan secara khusus video ini tentang penggunaan paket WireGuard di pfSense untuk menyiapkan Mullvad dengan cara memiliki beberapa terowongan yang memungkinkan penyeimbangan beban lalu lintas Anda dengan mulus:

Mullvad adalah langganan VPN berbayar, biayanya €5 per bulan. Namun, Mullvad menerima bitcoin dan tidak memerlukan informasi identitas apa pun. Sebelum saya menunjukkan cara mengatur langganan Mullvad Anda, kami akan menginstal paket WireGuard ke firewall pfSense Anda. Kemudian, kita akan menyiapkan akun Mullvad dan membuat file konfigurasi. Kemudian, kita bisa mengatur beberapa terowongan dan melakukan beberapa konfigurasi mewah di pfSense.

Di pfSense, navigasikan ke “System>Package Manager>Available Packages” lalu gulir ke bawah ke tautan WireGuard dan klik “Install.” Di halaman berikutnya, klik "Konfirmasi." Penginstal akan berjalan dan memberi tahu Anda jika telah berhasil diselesaikan.

Sekarang, Anda dapat menavigasi ke “VPN>WireGuard” dan melihat bahwa paket telah diinstal tetapi belum ada yang dikonfigurasi. Sekarang firewall telah menyiapkan WireGuard, kami akan bekerja untuk menginstal klien VPN.

Navigasi ke https://mullvad.net/en/ dan klik "Hasilkan Akun."

Mullvad tidak mengumpulkan informasi apa pun dari Anda seperti nama, nomor telepon, email, dll. Mullvad menghasilkan nomor akun unik dan ini adalah satu-satunya informasi pengenal yang Anda dapatkan terkait dengan akun Anda, jadi tulis dan amankan.

Selanjutnya, pilih metode pembayaran Anda. Anda mendapatkan diskon 10% untuk menggunakan bitcoin. Langganan berfungsi selama Anda ingin membayar (hingga 12 bulan) dengan tarif €5 per bulan. Jadi, berlangganan satu tahun misalnya akan menjadi €60 atau sekitar 0.001 BTC dengan tarif hari ini (per November 2021). Anda akan diberikan kode QR alamat Bitcoin untuk mengirim pembayaran Anda.

Periksalah mempool untuk melihat kapan transaksi Bitcoin Anda dikonfirmasi. Anda mungkin perlu menunggu beberapa saat tergantung pada kemacetan jaringan.

Setelah konfirmasi pada rantai, akun Mullvad diakhiri dan akan menunjukkan bahwa Anda memiliki waktu yang tersisa. Buat pertimbangan tentang memilih lokasi server dari daftar panjang server Mullvad. Jika Anda berencana menjalankan ASIC di belakang VPN Anda, maka saya sarankan untuk menghubungkan ke server yang relatif dekat dengan lokasi geografis Anda yang sebenarnya untuk mencoba dan membantu mengurangi latensi sebanyak mungkin.

Cara kerja Mullvad adalah dengan file konfigurasi yang menetapkan pasangan kunci publik/pribadi yang unik untuk setiap alamat terowongan. Ide dasarnya di sini adalah bahwa saya ingin memiliki terowongan utama yang diatur untuk ASIC, tetapi saya juga ingin pengaturan terowongan sekunder dengan server lain di lokasi geografis yang berbeda untuk berjaga-jaga jika koneksi terowongan utama offline. Dengan cara ini, lalu lintas internet penambangan saya akan secara otomatis beralih ke terowongan lain dan tidak akan ada gangguan dalam menyembunyikan alamat IP publik saya atau mengenkripsi data lalu lintas saya. Saya juga akan mengatur terowongan lain khusus untuk jaringan WiFi dan jaringan "LANwork" saya.

Untuk melakukan ini, saya akan membutuhkan pasangan kunci sebanyak yang saya inginkan terowongan. Satu langganan Mullvad mencakup hingga lima pasangan kunci. Navigasi ke https://mullvad.net/en/account/#/wireguard-config/ dan pilih platform Anda, misalnya Windows. Kemudian klik "Generate Keys" untuk pasangan kunci sebanyak yang Anda inginkan, hingga lima kunci. Kemudian klik "Kelola Kunci" di bawahnya untuk melihat daftar Anda.

*Semua kunci dan informasi sensitif yang disajikan dalam panduan ini telah dihapus sebelum diterbitkan. Berhati-hatilah dalam membagikan informasi ini kepada siapa pun, Anda ingin merahasiakan kunci Mullvad Anda.

Anda dapat melihat bahwa saya membuat empat kunci untuk panduan ini, yang akan saya hancurkan setelah saya selesai menggunakannya sebagai contoh. Setiap file konfigurasi perlu diatur dengan server Mullvad tertentu yang Anda pilih.

- Pilih "Kunci Publik" yang Anda minati untuk membuat file konfigurasi dengan memilih lingkaran di bawah kolom "Gunakan" di sebelah kunci publik yang sesuai.

- Pilih negara, kota, dan server yang ingin Anda konfigurasikan dengan kunci publik ini.

- Klik pada "Unduh File."

- Simpan file konfigurasi di tempat yang nyaman karena Anda perlu membukanya sebentar lagi.

*Ingat, untuk setiap terowongan ke server baru yang ingin Anda konfigurasi, Anda perlu menggunakan kunci publik terpisah. Jika Anda mencoba menetapkan dua terowongan ke kunci yang sama, pfSense akan mengalami masalah dengan VPN Anda.

Ulangi proses ini untuk sebanyak mungkin kunci yang Anda buat, pilih server yang berbeda untuk setiap kunci unik dan buat file konfigurasi. Saya merasa terbantu dengan memberi nama file konfigurasi sebagai kota dan server yang digunakan.

Sekarang, navigasikan kembali ke pfSense dan buka "VPN>WireGuard>Pengaturan" dan klik "Aktifkan WireGuard" dan kemudian "Simpan."

- Arahkan ke tab "Terowongan" dan pilih "Tambah Terowongan."

- Buka file konfigurasi Mullvad pertama Anda dengan editor teks seperti Notepad dan simpan di samping.

- Di WireGuard, tambahkan "Deskripsi" untuk terowongan Anda yang menjelaskan apa itu, seperti "Mullvad Atlanta US167."

- Salin/tempel "PrivateKey" dari file konfigurasi Mullvad dan tambahkan ke kotak dialog "Interface Keys".

- Klik "Simpan Terowongan," lalu "Terapkan Perubahan" di bagian atas halaman.

WireGuard akan secara otomatis menghasilkan kunci publik ketika Anda menempelkan kunci pribadi dan menekan tombol "tab" pada keyboard Anda. Anda dapat memverifikasi bahwa kunci publik dibuat dengan benar dengan membandingkannya dengan kunci di situs web Mullvad yang Anda buat sebelumnya.

Ulangi proses ini untuk terowongan sebanyak yang Anda inginkan. Pastikan Anda menggunakan file konfigurasi Mullvad yang benar untuk masing-masing file karena semuanya berisi pasangan kunci publik/pribadi, alamat IP, dan titik akhir yang berbeda.

Setiap terowongan akan mendapatkan rekan sendiri. Anda dapat menambahkan "Rekan" dengan terlebih dahulu menavigasi ke tab "Rekan" di sebelah tab "Terowongan" yang baru saja Anda buka. Kemudian klik "Tambahkan Rekan".

- Pilih terowongan yang sesuai dari menu tarik-turun untuk rekan ini.

- Tambahkan "Deskripsi" untuk terowongan Anda yang menjelaskan apa itu, seperti "Mullvad Atlanta US167."

- Hapus centang pada kotak "Titik Akhir Dinamis".

- Salin/tempel alamat IP dan port "Endpoint" dari file konfigurasi Mullvad ke bidang "Endpoint" di WireGuard.

- Anda dapat memberikan 30 detik ke bidang "Keep Alive".

- Salin/tempel "PublicKey" dari file konfigurasi Mullvad ke bidang "Public Key" di WireGuard.

- Ubah “Allowed IPs” menjadi “0.0.0.0/0” untuk IPv4. Anda juga dapat menambahkan deskriptor seperti "Izinkan Semua IP" jika Anda mau.

- Klik "Simpan," lalu pilih "Terapkan Perubahan" di bagian atas halaman.

Ulangi proses ini untuk sebanyak mungkin rekan yang Anda miliki terowongan. Pastikan Anda menggunakan file konfigurasi Mullvad yang benar untuk masing-masing file karena semuanya berisi pasangan kunci publik/pribadi, alamat IP, dan titik akhir yang berbeda.

Pada titik ini, Anda harus dapat menavigasi ke tab "Status" dan mengamati jabat tangan yang terjadi dengan mengklik "Show Peers" di sudut kanan bawah.

Selanjutnya, antarmuka perlu ditetapkan untuk setiap terowongan.

- Arahkan ke "Antarmuka> Tugas Antarmuka"

- Pilih setiap terowongan dari menu tarik-turun dan tambahkan ke daftar Anda.

Setelah semua terowongan Anda ditambahkan, klik hyperlink biru di sebelah setiap terowongan yang ditambahkan untuk mengonfigurasi antarmuka.

- Klik pada kotak "Aktifkan Antarmuka"

- Masukkan deskripsi Anda — Saya baru saja menggunakan nama server VPN misalnya: “Mullvad_Atlanta_US167”

- Pilih "PIv4 Statis"

- Ketik “1420” di kotak “MTU & MSS”

- Sekarang, salin/tempel alamat IP host dari file konfigurasi Mullvad Anda di kotak dialog "Alamat IPv4".

- Kemudian, klik "Tambah Gerbang Baru"

Setelah mengklik "Add A New Gateway," Anda akan disajikan dengan dialog pop-up di bawah ini. Masukkan nama untuk gateway baru Anda, sesuatu yang mudah seperti nama terowongan Anda yang ditambahkan dengan "GW" untuk "GateWay." Kemudian, masukkan alamat IP host yang sama dari file konfigurasi Mullvad. Anda juga dapat menambahkan deskripsi jika diinginkan, seperti "Gerbang Mullvad Atlanta US167". Kemudian klik "Tambah."

Setelah Anda kembali ke halaman konfigurasi antarmuka, klik "Simpan" di bagian bawah halaman. Kemudian klik "Terapkan Perubahan" di bagian atas halaman.

Ulangi proses itu untuk membuat gateway untuk setiap antarmuka terowongan yang Anda tambahkan. Pastikan Anda menggunakan file konfigurasi Mullvad yang benar untuk masing-masing file karena semuanya berisi alamat IP host yang berbeda.

Pada titik ini, Anda dapat menavigasi ke dasbor Anda dan memantau status gateway Anda. Jika Anda belum melakukannya, Anda dapat menyesuaikan dasbor Anda untuk memantau beberapa statistik di pfSense. Klik pada tanda "+" di sudut kanan atas dasbor Anda dan kemudian daftar monitor stat yang tersedia akan turun dan Anda dapat memilih yang Anda inginkan.

Di dasbor saya, misalnya, saya memiliki tiga kolom, dimulai dengan "Informasi Sistem." Di kolom kedua, saya memiliki ringkasan "Paket Terpasang", status "WireGuard", dan daftar antarmuka saya. Di kolom ketiga, saya memiliki status "Gateway" dan status "Layanan". Dengan cara ini, saya dapat dengan cepat memeriksa dan memantau status segala macam hal.

Apa yang ingin saya tunjukkan tentang dasbor adalah bahwa di bagian "Gateway", Anda akan melihat bahwa semua gateway sedang online. Gateway akan online selama tunnel aktif, bahkan jika remote side tidak merespons. Ini karena mereka adalah antarmuka lokal, jadi saat ini mereka tidak berguna karena bahkan jika sisi jarak jauh turun, mereka akan tetap ditampilkan sebagai online. Untuk mengaktifkan kemampuan memantau latensi sehingga gateway ini dapat memberikan beberapa statistik yang berguna, saya perlu memberikan gateway ini alamat sistem nama domain publik (DNS) untuk dipantau.

Anda akan melihat bahwa semua waktu ping terowongan adalah nol milidetik. Itu karena saya tidak mengirimkan data apa pun melalui terowongan ini. Dengan melakukan ping ke server DNS publik, pfSense bisa mendapatkan beberapa metrik yang berguna dan membuat keputusan tentang terowongan mana yang akan memberikan latensi paling sedikit atau jika server jarak jauh turun untuk merutekan ulang lalu lintas.

Anda dapat menemukan server DNS publik untuk dipantau di ini situs web atau sejumlah daftar server DNS publik lainnya. Perhatikan persentase uptime yang tercatat, semakin banyak semakin baik. Anda ingin menemukan alamat IP IPv4 DNS publik untuk dipantau di gateway IPv4 Anda. Setiap gateway akan membutuhkan alamat DNS terpisah untuk dipantau.

Setelah Anda memiliki alamat DNS publik, navigasikan ke “System>Routing>Gateways” di pfSense. Klik ikon pensil di sebelah gerbang Anda. Anda dapat melihat bahwa alamat “Gateway Address” dan “Monitor IP” sama di semua gateway. Itulah mengapa waktu ping adalah nol milidetik dan ini juga mengapa pfSense akan menganggap gateway selalu aktif.

Masukkan alamat IP DNS publik yang ingin Anda pantau di bidang "Monitor IP" dan kemudian klik "Simpan" di bagian bawah layar. Kemudian klik "Terapkan Perubahan" di bagian atas layar. Ingat, gateway tidak dapat berbagi alamat monitor DNS yang sama, jadi gunakan server DNS publik yang berbeda untuk setiap gateway yang akan dipantau.

Sekarang, jika Anda kembali ke dasbor dan melihat monitor gateway Anda, Anda akan melihat bahwa ada beberapa metrik latensi yang sebenarnya untuk diamati. Dengan informasi ini, Anda dapat mengatur gateway Anda dalam urutan prioritas berdasarkan mana yang memiliki latensi terendah untuk lalu lintas internet Anda. Jadi, misalnya, jika Anda menambang Bitcoin, maka Anda ingin memprioritaskan ASIC Anda untuk melewati terowongan dengan latensi terendah terlebih dahulu. Kemudian jika terowongan itu gagal, firewall dapat secara otomatis mengalihkannya ke gateway tingkat berikutnya dengan latensi kedua hingga terkecil dan seterusnya.

Semuanya terlihat baik sejauh ini, terowongan aktif dan ada data yang melalui gateway. Selanjutnya, kita perlu mendefinisikan beberapa pemetaan outbound network address translation (NAT) pada firewall.

- Arahkan ke tab "Firewall", lalu "NATm" lalu tab "Outbound". Ini akan menarik daftar semua pemetaan jaringan Anda dari WAN Anda ke LAN Anda. Karena kami memiliki beberapa antarmuka baru yang ditentukan, kami ingin menambahkan pemetaan ini ke daftar.

- Klik "Hybrid Outbound NAT Rule Generation" di bawah bagian "Outbound NAT Mode".

- Gulir ke bagian bawah halaman dan klik "Tambah"

- Pilih antarmuka Anda dari menu tarik-turun

- Pilih "IPv4" untuk "Keluarga Alamat"

- Pilih "apa saja" untuk "Protokol"

- Pastikan "Sumber" ada di "Jaringan" dan kemudian masukkan rentang alamat IP lokal untuk LAN yang Anda inginkan di terowongan ini. Misalnya, saya ingin "LANwork" saya melewati terowongan ini ke Atlanta, jadi saya memasukkan "192.168.69.1/24."

- Kemudian, masukkan deskripsi jika Anda mau, seperti “NAT Keluar untuk LANwork ke Mullvad Atlanta US167.”

- Kemudian, klik "Simpan" di bagian bawah halaman dan "Terapkan Perubahan" di bagian atas halaman.

Ulangi proses ini untuk setiap antarmuka terowongan. Anda akan melihat bahwa saya memiliki jaringan "LANwork" saya menuju terowongan Atlanta, jaringan "LANhome" saya pergi ke terowongan New York, dan saya memiliki jaringan "LANminers" yang disiapkan untuk terowongan Miami dan Seattle. Anda dapat mengatur pemetaan untuk LAN penambangan Anda ke kelima terowongan Anda jika Anda mau. Anda juga dapat memiliki beberapa LAN yang dipetakan ke terowongan yang sama jika Anda mau, ada banyak fleksibilitas.

Dengan pemetaan semua di tempat, kita dapat menambahkan aturan firewall. Arahkan ke "Firewall> LAN," lalu klik "Tambah," "LAN" menjadi LAN mana pun yang ingin Anda tambahkan aturannya. Misalnya, saya sedang menyiapkan jaringan "LANwork" saya di tangkapan layar ini:

- Setel "Tindakan" ke "Lulus"

- Setel "Keluarga Alamat" ke "IPv4"

- Setel "Protokol" ke "Apa Saja"

- Kemudian klik "Tampilan Lanjutan"

- Gulir ke bawah ke "Gateway" dan pilih gateway yang telah Anda siapkan untuk LAN ini

- Klik "Simpan" di bagian bawah layar, lalu klik "Terapkan Perubahan" di bagian atas layar

Kemudian, lakukan hal yang sama dengan LAN Anda berikutnya hingga semua LAN Anda diatur dengan aturan gateway. Berikut adalah snapshot dari aturan gateway LAN saya, Anda akan melihat bahwa saya menambahkan dua aturan gateway ke jaringan "LANminers" saya. Pada langkah selanjutnya, saya akan menunjukkan kepada Anda cara mengatur penyeimbangan beban otomatis antara terowongan untuk LAN penambangan yang akan menggantikan dua aturan yang baru saja saya tambahkan ke “LANminers”, tetapi saya ingin memastikan semuanya sudah diatur dan berfungsi dengan benar pertama.

Untuk memeriksa ulang apakah semuanya berfungsi sejauh ini dan bahwa setiap LAN saya mendapatkan IP yang menghadap publik yang berbeda, saya akan memasukkan “ifconfig.co” ke browser web dari setiap LAN. Jika semuanya berfungsi dengan benar, maka saya harus memiliki lokasi yang berbeda untuk setiap LAN yang saya sambungkan dan ping dari:

Semuanya bekerja sesuai rencana, percobaan pertama. Saat terhubung ke setiap LAN, saya dapat menonaktifkan aturan firewall yang sesuai dan menyegarkan halaman dan melihat alamat IP saya berubah kembali ke area geografis kasar saya yang sebenarnya.

Jika Anda ingat, saya telah menyiapkan dua terowongan untuk jaringan "LANminers" saya. Ketika saya menonaktifkan satu aturan firewall yang sesuai dengan terowongan Miami dan menyegarkan browser saya, itu segera beralih ke alamat IP di Seattle.

Jadi, setiap LAN mengirimkan lalu lintas melalui terowongan yang berbeda dan semua terowongan saya berfungsi seperti yang diharapkan. Namun, sehubungan dengan jaringan "LANminers" saya, saya ingin pfSense secara otomatis beralih antara terowongan Miami dan Seattle berdasarkan latensi atau server yang down. Dengan beberapa langkah lagi, saya dapat mengonfigurasi ini untuk beralih secara otomatis dan mengganti dua aturan firewall dengan satu aturan baru.

Arahkan ke "Sistem> Perutean" dan kemudian tab "Grup Gateway".

- Masukkan nama grup seperti “Mullvad_LB_LANMiners.” "LB" adalah untuk "Saldo Beban."

- Tetapkan semua prioritas gateway lainnya ke “Never”, kecuali dua gateway yang Anda minati untuk penambang Anda. Dalam hal ini, saya menggunakan gateway Miami dan Seattle saya. Saya memiliki prioritas yang diatur ke "Tingkat 1," atau Anda dapat menggunakan kelima terowongan Anda jika Anda mau.

- Setel level pemicu ke “Packet Loss atau High Latency”

- Tambahkan deskripsi jika Anda mau, seperti "Load Balance LANminers Mullvad Tunnels"

- Klik "Simpan" di bagian bawah layar, lalu "Terapkan Perubahan" di bagian atas layar

Jika Anda menavigasi ke “Status>Gateways” dan kemudian tab “Gateway Groups”, Anda seharusnya dapat melihat grup gateway baru Anda secara online. Secara teori, jika Anda merutekan lalu lintas ke "Mullvad_LB_LANminers" maka itu harus menyeimbangkan lalu lintas antara dua gateway berdasarkan latensi.

Sekarang, grup gateway ini dapat digunakan dalam aturan firewall untuk mengatur rute lalu lintas yang sesuai. Arahkan ke "Firewall> Aturan" dan kemudian tab "LANminers" atau apa pun nama LAN penambangan Anda.

Lanjutkan dan nonaktifkan dua aturan yang Anda siapkan sebelumnya untuk menguji terowongan VPN dengan mengklik lingkaran yang dicoret di sebelah aturan. Klik "Terapkan Perubahan," lalu klik "Tambah" di bagian bawah.

- Setel protokol ke "Apa saja"

- Klik "Tampilan Lanjutan"

- Gulir ke bawah ke "Gateway" dan pilih grup gerbang keseimbangan beban yang Anda buat

- Klik "Simpan" di bagian bawah halaman dan klik "Terapkan Perubahan" di bagian atas halaman

Itu saja yang diperlukan agar ASIC Anda beralih dari satu terowongan VPN ke terowongan VPN lain secara otomatis berdasarkan latensi atau server yang down. Untuk menguji ini, colokkan laptop ke port Ethernet khusus Anda di kartu jaringan untuk LAN penambangan Anda. Ini adalah "igb3" dalam kasus saya.

Pastikan WiFi Anda dalam keadaan mati. Buka browser web dan ketik "ifconfig.co" di bilah URL. Hasilnya akan menempatkan Anda di lokasi salah satu terowongan VPN Anda. Dalam kasus saya, itu adalah Miami.

Kemudian, kembali ke pfSense, navigasikan ke "Antarmuka> Tugas" dan klik hyperlink untuk antarmuka terowongan itu. Dalam kasus saya, ini adalah antarmuka "Mullvad_Miami_US155".

Di bagian paling atas halaman konfigurasi itu, hapus centang pada kotak "Aktifkan Antarmuka." Kemudian, klik "Simpan" di bagian bawah layar dan kemudian klik "Terapkan Perubahan" di bagian atas layar. Ini baru saja menonaktifkan terowongan Miami tempat LANminers saya mengirimkan lalu lintas.

Kembali ke laptop, refresh browser dengan halaman ifconfig.co. Sekarang seharusnya menempatkan lokasi Anda di Seattle, atau di mana pun terowongan sekunder Anda disetel. Terkadang, saya harus menutup browser saya sepenuhnya dan membukanya kembali untuk menghapus cache.

Pastikan Anda kembali ke antarmuka Miami Anda dan centang kembali kotak untuk mengaktifkan antarmuka itu, lalu simpan, dan terapkan. Kemudian, Anda dapat menavigasi kembali ke "Firewall> Rules," lalu menambang LAN Anda dan menghapus dua aturan yang telah Anda nonaktifkan.

Itu saja, Anda harus baik-baik saja. Ingatlah bahwa aturan firewall bekerja secara top-down. Selanjutnya, saya akan membahas cara membantu mencegah pelacakan iklan.

Langkah Sembilan: Cara Mengonfigurasi Kemampuan Pemblokir Iklan

Perusahaan periklanan sangat tertarik pada Anda dan sebanyak mungkin informasi tentang Anda. Sayangnya, ketika Anda menjelajah internet, mudah sekali membocorkan informasi yang dicari ini.

Informasi ini dimonetisasi untuk menargetkan audiens tertentu dengan produk dan layanan dengan presisi seperti pembedahan. Anda mungkin pernah mengalami melakukan pencarian online untuk sesuatu dan kemudian melihat iklan muncul di umpan media sosial Anda yang cocok dengan pencarian terakhir Anda. Hal ini dimungkinkan dengan mengumpulkan sebanyak mungkin informasi tentang pencarian internet Anda, situs web mana yang Anda kunjungi, gambar apa yang Anda lihat, apa yang Anda unduh, apa yang Anda dengarkan, lokasi Anda, apa yang ada di keranjang belanja Anda, metode pembayaran apa yang Anda gunakan, waktu dan tanggal semua aktivitas ini, lalu menautkan informasi tersebut ke konstanta yang dapat diidentifikasi secara unik seperti browser web tertentu yang Anda gunakan dan di perangkat mana Anda menggunakannya.

Gabungkan informasi ini dengan alamat IP, akun ISP, dan profil media sosial Anda dan Anda dapat mulai melihat bagaimana ada banyak informasi tentang Anda yang mungkin tidak Anda inginkan tersedia untuk perusahaan, penegak hukum, orang asing, atau peretas. Di antara kue, sidik jari peramban dan pelacakan perilaku sepertinya peluang ditumpuk melawan Anda. Tetapi ada langkah-langkah sederhana yang dapat Anda ambil untuk mulai menjaga privasi Anda sekarang. Sayang sekali jika membiarkan kesempurnaan menjadi musuh kebaikan dan menahan Anda untuk memulai.

Di bagian ini, Anda akan melihat cara menggabungkan kemampuan pemblokiran iklan dengan memodifikasi server DNS dan pengaturan server DHCP di firewall Anda. Pada tingkat tinggi, Anda mengetikkan nama situs web ke browser web Anda, yang dikirim ke server DNS (biasanya server DNS ISP Anda), dan server itu menerjemahkan teks yang dapat dibaca manusia menjadi alamat IP dan mengirimkannya kembali ke browser Anda jadi ia tahu server web mana yang Anda coba jangkau. Selain itu, iklan bertarget juga dikirimkan kepada Anda dengan cara ini.

Saya sarankan untuk memulai latihan ini dengan mengunjungi https://mullvad.net/en/.

Kemudian, klik tautan "Periksa kebocoran" untuk melihat di mana Anda dapat meningkatkannya.

Jika Anda mendapatkan kebocoran DNS, tergantung pada browser yang Anda gunakan, Anda mungkin menemukan petunjuk bermanfaat dari Mullvad di sini untuk mengeraskan browser Anda dan membantu mencegah iklan dan pelacakan di tingkat browser. Kemudian coba lagi.

Jika Anda memiliki masalah memblokir iklan dengan browser pilihan Anda, pertimbangkan untuk menggunakan browser yang lebih fokus pada privasi seperti Chromium Tidak Googled:

- Pilih sistem operasi Anda dan versi terbaru

- Unduh penginstal .exe

- Verifikasi nilai hash

- Jalankan penginstal dan kemudian konfigurasikan pengaturan dasar Anda seperti mesin pencari default

Tor adalah browser lain yang saya sarankan untuk digunakan sebanyak mungkin, secara umum.

Mullvad menyediakan beberapa server penyelesaian DNS berbeda yang dapat ditemukan tercantum di ini artikel Mullvad. Untuk contoh ini, saya akan menggunakan server “100.64.0.3” untuk pemblokiran pelacak iklan. Pastikan untuk merujuk ke situs web Mullvad untuk mengetahui alamat IP server DNS terbaru yang diperbarui karena ini dapat berubah sewaktu-waktu.

Di pfSense, navigasikan ke “System> General” lalu gulir ke bawah ke bagian “DNS Server Settings” dan ketik “100.64.0.3” ke dalam kolom DNS Server dengan gateway WAN Anda dipilih. Jika Anda menggunakan rekomendasi saya dari awal panduan, maka ini seharusnya sudah diatur tetapi Anda harus mengikuti instruksi DHCP di bawah ini.

Klik "Simpan" di bagian bawah halaman.

Selanjutnya, navigasikan ke "Layanan> Server DHCP" dan gulir ke bawah ke "Server." Di bidang "Server DNS," masukkan "100.64.0.3" dan klik "Simpan" di bagian bawah halaman. Ulangi langkah ini untuk semua LAN Anda jika Anda memiliki beberapa pengaturan jaringan.

Sekarang Anda harus memiliki server DNS pemblokiran pelacak iklan yang dikonfigurasi pada tingkat firewall untuk membantu melindungi semua penjelajahan internet Anda. Kemudian, jika Anda mengambil langkah-langkah tambahan untuk mengonfigurasi browser web Anda atau meningkatkan ke browser web yang berfokus pada privasi, maka Anda telah mengambil lompatan besar dalam menjaga privasi Anda di perangkat desktop Anda.

Saya juga merekomendasikan untuk mempertimbangkan menggunakan UnGoogled Chromium atau Bromit di ponsel. Jika Anda tertarik dengan tindakan privasi perangkat seluler lainnya, lihat panduan saya di CalyxOS di sini.

Langkah 10: Cara Memeriksa Latensi yang Disebabkan Oleh VPN

Ada kekhawatiran yang masuk akal bahwa menggunakan VPN dapat menimbulkan latensi pada lalu lintas penambangan Anda. Masalahnya adalah Anda akan mendapatkan hadiah yang lebih sedikit.

Saat ada latensi, ASIC Anda dapat melanjutkan hashing header blok yang tidak lagi valid. Semakin lama ASIC Anda menghabiskan hashing header blok yang tidak valid, semakin banyak tingkat hash "basi" yang akan Anda kirim ke kumpulan. Saat kumpulan melihat hash masuk untuk header blok yang tidak lagi valid, kumpulan menolak pekerjaan itu. Ini berarti ASIC Anda hanya membuang-buang daya komputasi untuk apa-apa, meskipun ini dalam skala milidetik, ketika ASIC menghitung triliunan hash setiap detik, itu dapat bertambah dengan cepat.

Biasanya, ini adalah rasio yang sangat kecil dibandingkan dengan jumlah pekerjaan yang diterima oleh kumpulan. Tetapi Anda dapat mulai melihat seberapa signifikan dan berkelanjutannya latensi dapat berdampak pada imbalan penambangan Anda.

Secara umum, semakin dekat dua server satu sama lain, semakin sedikit latensi yang ada. Dengan VPN, saya harus mengirim lalu lintas penambangan saya ke server VPN dan kemudian dari sana pergi ke server kumpulan. Dalam upaya untuk mencoba dan mengurangi latensi berdasarkan kedekatan geografis, saya menggunakan tiga server VPN yang berada di antara lokasi saya dan server kumpulan. Saya juga ingin menyadari risiko pemadaman internet regional, jadi saya juga menambahkan dua server VPN yang tidak berada di antara pool dan saya. Dengan jaringan "LANminers" saya yang dikonfigurasi untuk memuat lalu lintas keseimbangan antara lima terowongan yang berbeda, saya memulai pengujian lima hari.

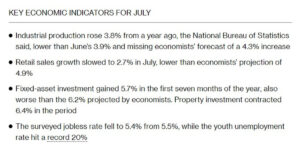

Dua setengah hari pertama (60 jam) dihabiskan untuk menambang dengan VPN aktif. Dua setengah hari kedua dihabiskan untuk menambang dengan VPN dimatikan. Inilah yang saya temukan:

Dalam 60 jam pertama, ASIC saya memiliki 43,263 paket yang diterima dan 87 paket yang ditolak. Ini setara dengan 0.201%, atau dengan kata lain, 0.201%, dari sumber daya yang saya keluarkan tidak diberi imbalan.

Setelah 120 jam, ASIC saya menerima 87,330 paket yang diterima dan 187 paket yang ditolak. Dengan mengurangi pembacaan 60 jam awal, saya memiliki 44,067 paket yang diterima dan 100 paket yang ditolak saat VPN dimatikan. Ini setara dengan 0.226%. Anehnya, ini sedikit lebih merupakan rasio penolakan tanpa manfaat privasi VPN dengan jumlah waktu yang sama.

Kesimpulannya, dengan menyeimbangkan lalu lintas penambangan saya di antara lima terowongan VPN, saya dapat memperoleh manfaat privasi VPN tanpa mengurangi efisiensi operasi penambangan saya. Faktanya, dalam hal rasio yang ditolak, penambang saya lebih baik menggunakan VPN daripada tidak menggunakan VPN.

Jika Anda tertarik untuk mempelajari lebih lanjut tentang topik yang tercakup dalam panduan ini, lihat sumber daya tambahan berikut:

Terima kasih sudah membaca! Saya harap artikel ini membantu Anda memahami dasar-dasar penggunaan desktop lama untuk menginstal jaringan dan mem-flash dengan pfSense untuk membuat firewall serbaguna, cara mengkonfigurasi LAN terpisah, cara mengatur router WiFi mesh, cara membuat Mullvad VPN akun dan cara menggunakan WireGuard untuk mengonfigurasi failover VPN guna meminimalkan latensi pada operasi penambangan Anda.

Ini adalah posting tamu oleh Econoalchemist. Pendapat yang diungkapkan sepenuhnya milik mereka sendiri dan tidak mencerminkan pendapat BTC Inc atau Majalah Bitcoin.

Sumber: https://bitcoinmagazine.com/guides/how-to-mine-bitcoin-privately-at-home

- "

- &

- 100

- mengakses

- Akun

- Tindakan

- aktif

- kegiatan

- Ad

- Tambahan

- admin

- iklan

- Semua

- Membiarkan

- Aplikasi

- DAERAH

- sekitar

- artikel

- asic

- mobil

- Perbankan

- Dasar-dasar

- TERBAIK

- Praktik Terbaik

- Bitcoin

- Pertambangan Bitcoin

- blockchain

- Blog

- Kotak

- Browser

- BTC

- BTC Inc

- membangun

- Bangunan

- yang

- Uang tunai

- disebabkan

- sertifikat

- perubahan

- memeriksa

- Cek

- khrom

- Lingkaran

- Kota

- lebih dekat

- kode

- Kolom

- kedatangan

- Perusahaan

- komputer

- komputasi

- daya komputasi

- konfigurasi

- koneksi

- Koneksi

- terus

- Perusahaan

- negara

- sepasang

- membuat

- Surat kepercayaan

- dasbor

- data

- menghancurkan

- pengembang

- Devices

- MELAKUKAN

- ketekunan

- Diskon

- Display

- dns

- Nama domain

- Menjatuhkan

- editor

- efisiensi

- Titik akhir

- berakhir

- Inggris

- Lingkungan Hidup

- Latihan

- pengalaman

- wajah

- menghadapi

- keluarga

- Fashion

- FAST

- Fitur

- Fields

- Angka

- Akhirnya

- Pertama

- flash

- keluwesan

- mengikuti

- bentuk

- Depan

- Prinsip Dasar

- Gratis

- Kebebasan

- penuh

- fungsi

- masa depan

- Umum

- GitHub

- Pemberian

- baik

- besar

- Hijau

- Kelompok

- Tamu

- tamu Post

- membimbing

- hacker

- Perangkat keras

- hash

- tingkat hash Bitcoin

- hashing

- di sini

- High

- memegang

- Beranda

- Rumah

- Seterpercayaapakah Olymp Trade? Kesimpulan

- How To

- HTTPS

- bisa dibaca manusia

- Lapar

- Hibrida

- ICON

- ide

- mengenali

- liar

- gambar

- Dampak

- Meningkatkan

- informasi

- Infrastruktur

- Intel

- bunga

- Antarmuka

- Internet

- IP

- Alamat IP

- Alamat IP

- IT

- pemeliharaan

- kunci

- kunci-kunci

- anak

- laptop

- Terbaru

- jalankan

- Hukum

- penegakan hukum

- bocor

- kebocoran

- pengetahuan

- Perundang-undangan

- Tingkat

- Lisensi

- cahaya

- LINK

- Daftar

- Daftar

- Listening

- Daftar

- memuat

- lokal

- tempat

- Panjang

- mac

- Mayoritas

- Membuat

- tanda

- Cocok

- Media

- Memori

- logam

- Metrik

- penambang

- Pertambangan

- cermin

- mobil

- telepon genggam

- telepon genggam

- uang

- bulan

- pindah

- jaringan

- jaringan

- jaringan

- NY

- berita

- secara online

- Buka

- operasi

- sistem operasi

- Pendapat

- Kesempatan

- pilihan

- Opsi

- urutan

- Lainnya

- outage

- Kata Sandi

- password

- Membayar

- pembayaran

- Konsultan Ahli

- ping

- perencanaan

- Platform

- podcast

- kebijaksanaan

- kolam

- kekuasaan

- menyajikan

- pribadi

- Keamanan dan Privasi

- swasta

- Key pribadi

- Produk

- Profil

- program

- melindungi

- protokol

- publik

- Key publik

- Penerbitan

- Kode QR

- RAM

- jarak

- RE

- menurunkan

- penelitian

- Sumber

- ISTIRAHAT

- Hasil

- Hadiah

- Risiko

- Menggulung

- Rute

- aturan

- Run

- berjalan

- Safety/keselamatan

- penghematan

- Skala

- Layar

- Pencarian

- sekunder

- keamanan

- melihat

- terpilih

- menjual

- Layanan

- set

- pengaturan

- Share

- berbagi

- Kulit

- tas

- Pendek

- penutupan

- Silver

- Sederhana

- ENAM

- kecil

- Potret

- So

- Sosial

- media sosial

- Perangkat lunak

- kecepatan

- awal

- mulai

- Negara

- statistik

- Status

- berlangganan

- sukses

- Beralih

- sistem

- pembicaraan

- target

- terminal

- syarat dan Ketentuan

- uji

- pengujian

- Dasar-dasar

- Dunia

- waktu

- alat

- puncak

- Topik

- Pelacakan

- lalu lintas

- .

- Terjemahan

- triliunan

- Kepercayaan

- kami

- Serikat

- Amerika Serikat

- Memperbarui

- usb

- Video

- Video

- maya

- VPN

- VPNs

- menunggu

- Menonton

- jaringan

- web browser

- web server

- Situs Web

- situs web

- Apa itu

- SIAPA

- wifi

- Wikipedia

- angin

- Windows

- nirkabel

- kata

- Kerja

- bekerja

- dunia

- bernilai

- Youtube

- nol