Il tuo altoparlante intelligente è progettato per ascoltare, ma potrebbe anche intercettare?

Da quando Amazon è stata presa di mira per essere potenzialmente in grado di ascoltare le persone attraverso i suoi altoparlanti intelligenti Echo e persino di trascrivere ciò che stavano dicendo, sono stato incuriosito dall'idea di come l'IoT potrebbe essere utilizzato per curiosare su di noi, all'insaputa del vittime. Le grandi aziende tecnologiche dietro dispositivi abilitati per Alexa e altri dispositivi simili da allora hanno adottato misure per renderli più incentrati sulla privacy, ma di recente ho dimostrato una funzionalità di cui dovresti essere a conoscenza.

Andiamo dritti al sodo.

Problemi con un ex

Recentemente mi è stato chiesto da un amico di aiutare controlla se è stata hackerata, perché non riusciva a capire come il suo ex partner conoscesse informazioni specifiche sulla sua vita e persino conversazioni private che aveva avuto.

Io per primo controllato il suo telefono e laptop eseguendo il software di sicurezza di ESET e non è stato possibile rilevare alcun malware o altro. Ha detto che era se le sue conversazioni fossero state ascoltate e ha menzionato alcune delle cose che aveva detto solo ad altri che erano state trasmesse alla lettera.

Questo è quando ho verificato la presenza di bug di ascolto. Non ho scoperto nulla che non dovrebbe esserci. Tuttavia, ero interessato all'altoparlante intelligente Amazon Echo Dot della famiglia e ho chiesto chi poteva accedervi. Mi ha detto che il suo ex partner aveva configurato il dispositivo due anni prima, quando erano insieme, ed entrambi avevano accesso all'altoparlante tramite un account condiviso, ma ora lo usava solo lei.

Dato che non aveva cambiato la sua password di Amazon – o qualsiasi altra password dell'account – dalla sua rottura con il suo partner, questo era un buon posto per iniziare a indagare. Mi chiedevo se il dispositivo potesse essere utilizzato per intercettare in remoto tramite l'app da chiunque avesse accesso all'account, il che avrebbe consentito loro di ascoltare le sue conversazioni. Mi sono ricordato di aver sentito che era possibile, ma volevo provare me stesso che un dispositivo Alexa potesse essere utilizzato come dispositivo di ascolto nascosto.

Così ho comprato un Amazon Echo Dot e per farla breve, il mio istinto non mi ha deluso.

Il problema del privilegio

Alcuni dispositivi intelligenti possono essere estratti dalla confezione e immediatamente collegati e utilizzati con impostazioni predefinite, e quindi solitamente non sicure. Ovviamente non sono mai stato un grande fan delle impostazioni predefinite di privacy e sicurezza sulla maggior parte dei dispositivi intelligenti (o quasi tutti gli altri) anche dopo che Amazon e una serie di altri giganti della tecnologia sono stati costretti a migliorare le proprie impostazioni per proteggere meglio gli utenti da pratiche intrusive da parte di produttori o terzi.

Ora, le persone normalmente non si rendono conto della facilità con cui i dispositivi stessi potrebbero essere utilizzati come strumenti di spionaggio da chiunque (più precisamente, dall'amministratore del dispositivo) con intenti illeciti. (Ovviamente non è una vulnerabilità di sicurezza se un amministratore può abilitarlo tramite una casella di controllo - prendi nota di Legge n. 6 nelle dieci leggi immutabili della sicurezza di Microsoft: "Un computer è sicuro solo se l'amministratore è affidabile".)

Quindi, ho configurato il mio Echo Dot con una password univoca e sicura e abilitato autenticazione a due fattori utilizzando un'app di autenticazione e l'ho collegata al mio telefono. Sono stato anche in grado di collegarlo facilmente al mio iPad ed ero relativamente soddisfatto della sicurezza,

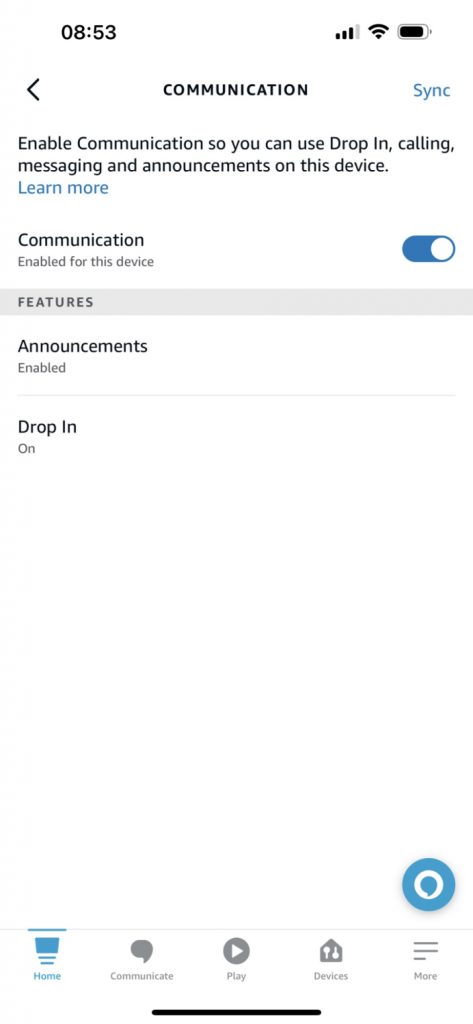

Quindi sono andato su "Dispositivi" nell'app e ho selezionato "Echo Dot" e "Impostazioni", quindi abilitato "Comunicazione". Ho quindi toccato la funzione "Drop In" per abilitarla. Quindi, tornando alla scheda "Comunicazione", tutto quello che dovevo fare era selezionare "Drop In" e selezionare il mio Echo Dot e sono stato in grado di ascoltare nella stanza in cui si trovava. Facile come una torta. Ho persino disconnesso il Wi-Fi di casa e mi sono connesso tramite 4G per dimostrare che potevo farlo facilmente anche da un'altra postazione remota.

Quando effettui il Drop In e ascolti in una stanza, l'anello luminoso del dispositivo mostra una luce verde rotante ed emette anche un piccolo suono ad anello per far sapere a chi si trova nella stanza del Drop In. Non sono riuscito a entrare con questa luce e questo suono spenti, ma una vittima ignara potrebbe non sentirlo o semplicemente non pensarci. Dopotutto, questi dispositivi tendono a emettere molti suoni e sembrano sempre avere anelli luminosi colorati per qualche motivo.

Ho anche deciso di controllare i registri del dispositivo tramite la mia app, ma sfortunatamente non c'erano registri o altro che suggerissero che fossi "entrato", il che rende le prove forensi più difficili in una situazione del genere. I registri nei dispositivi Echo Dot sono chiamati "Attività", ma non c'è modo di registrare l'uso della funzione Drop In.

La spia nel tuo smart speaker

Torniamo al mio amico ora. Quando le ho chiesto se c'era una possibilità che il suo Echo Dot potesse essere usato per ascoltare, sembrava che avesse vissuto un momento di luce. Ha notato che la sua Alexa aveva spesso anelli colorati che giravano e pensava che i suoni avessero a che fare con il suo "diluvio di acquisti su Amazon" e altre notifiche.

Ha affermato che pensava semplicemente che il suo Alexa stesse ascoltando le parole chiave, piuttosto che consentire a chiunque avesse la sua password di ascoltarla. Si è subito sentita a disagio, ha cambiato la sua password e ha reso il suo telefono l'unico dispositivo accoppiabile con il suo Echo Dot.

Da allora il suo dispositivo non ha emesso suoni strani o si è acceso involontariamente, e lei dice che ora si sente molto più al sicuro.

La tua casa è spiata?

Ci sono molti dispositivi di ascolto sul mercato, ma quelli che si nascondono in bella vista (e normalmente non sono considerati "bug di ascolto") sono spesso i più usati. Va da sé che dovremmo essere consapevoli delle loro capacità se lo faranno sono molto presenti nelle nostre case.

Di conseguenza, è fondamentale che le persone seguano alcuni suggerimenti quando utilizzano la tecnologia intelligente per rimanere al sicuro:

- Usa sempre password complesse e uniche

- permettere autenticazione a due fattori

- Controlla le impostazioni del dispositivo

- Connettiti solo ai dispositivi a cui possiedi l'accesso

- Esegui un'accurata manutenzione dell'account: configura le autorizzazioni degli utenti e disabilita o rimuovi gli account se non sono necessari

- Cambia la password se sospetti che qualcuno abbia accesso all'account e non dovrebbe

- Spegnere il dispositivo o disabilitare la modalità di ascolto durante conversazioni sensibili

iPhone come dispositivi di ascolto

Infine, a parte i dispositivi forse più ovvi come gli altoparlanti intelligenti, sapevi che gli Apple AirPods possono essere utilizzati anche come dispositivi di ascolto? Poche persone sembrano essere consapevoli del fatto che tutto ciò che qualcuno deve fare è attivare una funzione di accessibilità chiamata Live Listen sul proprio iPhone e con AirPods nelle orecchie, possono utilizzare il telefono, lasciato in qualsiasi stanza, come dispositivo di ascolto. Chi sospetterebbe che un telefono apparentemente "dimenticato" fosse in realtà un "insetto" deliberatamente piantato?

Rimanga sicuro!

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://www.welivesecurity.com/2023/02/09/alexa-who-else-is-listening/

- 1

- a

- capace

- Chi siamo

- accesso

- accessibilità

- Il mio account

- conti

- effettivamente

- Admin

- Dopo shavasana, sedersi in silenzio; saluti;

- Alexa

- Tutti

- Consentire

- sempre

- Amazon

- ed

- Un altro

- chiunque

- App

- Apple

- assunto

- precedente

- perché

- dietro

- essendo

- Meglio

- Big

- grande tecnologia

- comprato

- Scatola

- bug

- detto

- funzionalità

- centro

- possibilità

- inseguimento

- dai un'occhiata

- rivendicato

- comunemente

- Aziende

- computer

- Connettiti

- collegato

- Conversazioni

- potuto

- taglio

- deciso

- Predefinito

- dimostrato

- progettato

- dispositivo

- dispositivi

- DID

- difficile

- scopri

- display

- Dont

- DOT

- Cadere

- facilmente

- eco

- enable

- abilitato

- Anche

- prova

- esperto

- FAIL

- fan

- caratteristica

- pochi

- Antincendio

- Nome

- concentrato

- seguire

- Legale

- Amico

- da

- va

- andando

- buono

- Green

- verde chiaro

- contento

- avendo

- sentito

- pesantemente

- Aiuto

- Casa

- Come

- Tuttavia

- HTTPS

- Enorme

- idea

- illecito

- subito

- immutabile

- competenze

- in

- informazioni

- intento

- interessato

- IoT

- iPad

- iPhone

- IT

- Sapere

- laptop

- Legislazione

- Vita

- leggera

- Ascolto

- vivere

- località

- Lunghi

- fatto

- manutenzione

- Maggioranza

- make

- FA

- Fare

- il malware

- Produttori

- Rappresentanza

- max-width

- menzionato

- forza

- Moda

- momento

- Scopri di più

- maggior parte

- normalmente

- noto

- notifiche

- numero

- ovvio

- minimo

- Altro

- Altri

- proprio

- parti

- partner

- Password

- Le password

- Persone

- Forse

- permessi

- telefono

- posto

- pianura

- Platone

- Platone Data Intelligence

- PlatoneDati

- Collegato

- possibile

- potenzialmente

- pratiche

- precisamente

- precedente

- Privacy

- Privacy e sicurezza

- un bagno

- protegge

- Dimostra

- rendersi conto

- motivi

- recentemente

- record

- relativamente

- rimanere

- a distanza

- rimuovere

- colpevole

- Anello

- Prenotazione sale

- running

- sicura

- più sicuro

- Suddetto

- dice

- sicuro

- problemi di

- vulnerabilità della sicurezza

- sembrava

- selezionato

- delicata

- set

- impostazioni

- condiviso

- Corti

- dovrebbero

- Vista

- simile

- semplicemente

- da

- situazione

- piccole

- smart

- Curiosare

- Software

- alcuni

- Qualcuno

- Suono

- Speaker

- Altoparlanti

- specifico

- spionaggio

- inizia a

- Passi

- Storia

- forte

- tale

- Fai

- Filettato

- Tech

- tech

- Tecnologia

- carnagione

- test

- I

- loro

- si

- Là.

- perciò

- Terza

- terzi

- pensiero

- Attraverso

- suggerimenti

- a

- insieme

- pure

- strumenti

- verso

- TURNO

- Turned

- per

- unico

- us

- uso

- Utente

- utenti

- generalmente

- via

- Vittima

- vittime

- importantissima

- vulnerabilità

- ricercato

- Che

- quale

- OMS

- Wi-fi

- largo

- senza

- Lavora

- allenarsi

- sarebbe

- anni

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro