Come costruire una rete domestica che impedisca al tuo ISP di vedere i tuoi dati, isoli gli ASIC e ti permetta di estrarre Bitcoin senza autorizzazione.

Una guida incentrata sulla privacy sulla creazione di una rete domestica sicura con un firewall pfSense, che spiega come impostare reti domestiche dedicate per separare la navigazione web WiFi della tua famiglia dal traffico di mining Bitcoin; come configurare una VPN con WireGuard; e come inviare tutto il tuo traffico Internet attraverso i tunnel VPN Mullvad con bilanciamento automatico del carico per passare da un tunnel all'altro durante i periodi di latenza elevata; nonché come configurare un blocco annunci a livello di firewall.

Ogni minatore domestico di Bitcoin avrà bisogno di una rete domestica. Costruire una rete sicura e privata da cui estrarre è una parte essenziale del mantenimento di un'operazione senza autorizzazione. Seguendo questa guida, vedrai come costruire una rete di home mining robusta e personalizzabile che offra i seguenti vantaggi e altro ancora:

- Tunneling della rete privata virtuale (VPN) per proteggere e crittografare il traffico Internet

- Maggiore privacy dagli occhi indiscreti del tuo provider di servizi Internet (ISP)

- Mitigazione del rischio potenziale di registrazione degli indirizzi IP dal pool minerario

- Configurazione di un firewall pfSense

- Creazione di reti domestiche sequestrate per mantenere i tuoi ASIC separati dalla rete WiFi ospite, ecc.

- Realizzazione di un punto di accesso alla rete WiFi mesh

- Configurazione di un blocco annunci a livello di firewall.

In questa guida vedrai alcuni software gratuiti e open source come pfSense ed Gabbia di protezione, così come alcuni software open source a pagamento come VPN di Mullvad.

Ho intrapreso questo compito quando io e mia moglie abbiamo deciso di vendere la nostra casa in città e trasferirci in campagna. Avevo l'idea di creare da zero una nuova infrastruttura mineraria e volevo cogliere l'occasione per costruire la rete domestica definitiva che ho sempre desiderato: una rete domestica che impedisse al mio ISP di vedere i miei dati e dove andavano, una rete domestica che ho isolato i miei ASIC da altri dispositivi connessi alla rete, una rete domestica che non mi monitorava costantemente e non vendeva le mie informazioni di navigazione agli inserzionisti.

Questo è quando ho iniziato a dare un'occhiata da vicino a post sul blog sull'argomento da k3tan. Nel loro articolo su pfSense, k3tan ha illustrato molti degli attributi di una rete domestica che volevo costruire per me e ha indicato diverse risorse aggiuntive che mi hanno fatto pensare che avrei potuto farlo da solo se ci avessi provato davvero.

Non avevo alcuna esperienza di networking prima di lanciarmi in questo e, sebbene ci siano molti passaggi, è davvero molto facile utilizzare strumenti gratuiti e open source per iniziare a fare passi da gigante nella protezione della tua privacy.

Ho contattato k3tan e mi hanno supportato nei miei sforzi e mi hanno aiutato a superare alcuni ostacoli che ho incontrato: lo apprezzo davvero e voglio ringraziarti, k3tan.

Complessivamente per questa guida ho speso $ 360 per costruire la mia rete domestica. $ 160 su una scheda di rete e $ 200 su un kit WiFi mesh (che, onestamente, si sarebbe potuto fare con un router da $ 40 ma YOLO!).

Alcune limitazioni di cui dovresti essere a conoscenza: prima di questa guida non avevo letteralmente alcuna esperienza di rete. È molto probabile che io abbia commesso qualche errore imprevisto. Ti consiglio vivamente di usarlo come guida, ma anche di incorporare la tua ricerca e la tua due diligence nella configurazione della tua rete domestica. Le VPN sono un ottimo strumento per proteggere la tua privacy, ma non sono una soluzione miracolosa. Esistono molti altri modi in cui puoi divulgare dati e ridurre la tua privacy. La buona notizia è che è facile iniziare a prendere provvedimenti per sviluppare buone pratiche incentrate sulla privacy.

Raccomando di leggere questo guida da Mullvad, in ascolto questo podcast da SethForPrivacye controllando risorse aggiuntive da Techlore.

Andiamo subito al dunque e configuriamo la tua rete di mining domestica in modo tale da rendere felice la tua famiglia e mantenere i tuoi ASIC sicuri e privati.

Costruire un firewall pfSense da un vecchio computer desktop

Nei 10 passaggi seguenti, ti mostrerò come ho utilizzato un vecchio computer desktop per creare un firewall pfSense e come ho configurato la mia rete domestica.

Se scegli questa opzione invece di crearne una tua, puoi passare a passaggio quattro di seguito.

Fase uno: come installare la nuova scheda di rete

Innanzitutto, avrai bisogno di un vecchio computer desktop. Ho utilizzato un Dell Optiplex 9020 Small Form Factor (SFF). Questo è un potente componente hardware per un firewall; è dotato di una CPU Intel i7-4790 da 3.6 GHz, 16 GB di RAM e un disco rigido da 250 GB.

Per impostazione predefinita, questo computer ha solo una porta Ethernet RJ45. Tuttavia, se fungerà da firewall, saranno necessarie almeno due porte Ethernet. Per raggiungere questo obiettivo, ho acquistato una scheda di rete Intel i350 dotata di quattro porte Ethernet. La scheda di rete i350 è progettata per essere utilizzata nello slot PCIe a quattro corsie sulla scheda madre del desktop.

Per questo chassis SFF, ho dovuto sostituire la staffa metallica di dimensioni full-frame con la staffa più piccola inclusa sulla scheda di rete. Quindi è sufficiente aprire lo chassis e aprire il morsetto esterno che copre gli slot PCI vuoti. Con un cacciavite è possibile rimuovere la staffa metallica vuota davanti allo slot PCI a quattro corsie e inserire la scheda di rete. Quindi, chiudere il morsetto e rimontare il coperchio laterale del telaio.

Una volta installato, è importante notare quale porta Ethernet è per la rete geografica (WAN) e quali porte sono per la rete locale (LAN). La WAN è ciò che si affaccia sull'ampia rete Internet pubblica, mentre la LAN è ciò che si affaccia sulla rete domestica locale.

Una volta installato, per ora puoi mettere da parte il tuo computer desktop. Ti consigliamo di utilizzare il tuo computer connesso in rete per scaricare e verificare l'immagine pfSense e installarla su un'unità USB.

Passaggio due: come scaricare e verificare il file immagine pfSense e installarlo su un'unità USB

Per prima cosa, vai a questo Pagina di download di pfSense e, una volta lì:

- Seleziona l'architettura "AMD64".

- Quindi "Programma di installazione della chiavetta USB"

- Quindi console “VGA”.

- Quindi seleziona lo specchio più vicino alla tua posizione geografica, come mostrato nello screenshot qui sotto, e fai clic su "Download"

Successivamente, puoi calcolare il checksum SHA-256 sul file compresso scaricato e verificarlo rispetto al checksum visualizzato nella pagina di download di pfSense.

Mi piace usare un editor esadecimale freeware chiamato HxD per il calcolo delle somme di controllo. Basta aprire il file che ti interessa, andare su “Strumenti”, quindi su “Checksum” e selezionare “SHA256” dal menu. Se i valori hash non corrispondono, non eseguire il file eseguibile.

Il modo più semplice che ho trovato per eseguire il flashing di un file immagine su un'unità USB è utilizzare un programma chiamato balena incisore.

Una volta installata, avvia l'applicazione, fai clic su "Flash da file", quindi vai alla cartella in cui hai il file immagine pfSense compresso.

Successivamente, seleziona l'unità USB vuota e fai clic su "Flash". BalenaEtcher inizierà il processo di flashing e decomprimerà automaticamente il file immagine pfSense. Questo processo richiederà alcuni minuti.

Una volta completato il lampeggio, dovresti ottenere un segno di spunta verde che indica che tutto è andato a buon fine. Se ricevi un errore da balenaEtcher, potrebbe essere necessario provare a eseguire il flashing su un'altra unità USB.

Ora puoi espellere in sicurezza l'unità USB flashata dal tuo computer e sei pronto per eseguire il flashing dell'altro computer desktop.

Passaggio tre: come eseguire il flashing del desktop e installare pfSense

Collega una tastiera, un monitor, un cavo di alimentazione e l'unità USB con flash al computer desktop su cui hai installato la scheda di rete. Il monitor deve essere collegato tramite connessioni VGA: secondo la mia esperienza, le connessioni DisplayPort non funzionano. Non collegare ancora i cavi Ethernet.

Una volta collegato tutto, accendi il desktop. Alcuni computer rileveranno automaticamente che è inserita un'unità USB avviabile e ti chiederanno da quale unità desideri eseguire l'avvio. Nel mio caso, il computer ha impostato automaticamente l'avvio dall'unità "C:" e ha avviato Windows automaticamente. Se ciò accade a te, spegni il computer, quindi tieni premuto "F12" sulla tastiera e riaccendilo. Questo avvierà il BIOS, dove potrai dire al computer da quale unità vuoi avviare.

Ad esempio, ecco il mio ambiente BIOS in cui ho potuto selezionare l'unità USB SanDisk su cui avevo eseguito il flashing dell'immagine pfSense. Dopo aver selezionato questa opzione, verrà eseguito brevemente uno script e quindi verrà avviato il programma di installazione di pfSense:

Innanzitutto, accetta i termini e le condizioni. Quindi seleziona "Installa pfSense", quindi scegli la mappa dei tasti appropriata per te. Se parli inglese e vivi negli Stati Uniti, probabilmente vorrai semplicemente utilizzare l'impostazione predefinita.

Successivamente, ho scelto l'opzione "Auto ZettaByte File System" (ZFS) perché sto utilizzando una piattaforma hardware che è molto più specifica di un firewall domestico. L'opzione ZFS ha più funzionalità ed è più affidabile dell'opzione Unix File System (UFS), ma ZFS può essere più affamato di memoria, cosa di cui non mi preoccupo dato che ho 16 GB di RAM in questo desktop.

Quindi avrai alcune opzioni di partizionamento e ridondanza, che ho mantenuto il più semplice possibile, ad esempio nessuna ridondanza e le opzioni di configurazione predefinite. Quindi, seleziona "Installa".

Quindi, vedrai un paio di conferme che l'installazione di pfSense è andata a buon fine. Un messaggio ti chiederà se desideri apportare manualmente eventuali modifiche finali, cosa che non ho fatto. Quindi ti verrà chiesto se desideri riavviare, seleziona Sì. Rimuovi immediatamente l'unità USB in questo momento prima che il riavvio riprenda perché altrimenti ti riporterà all'inizio della procedura guidata di installazione. Dovresti ritrovarti nel menu del terminale principale una volta terminato il riavvio.

Ora sei pronto per connettere il tuo nuovo firewall alla tua rete domestica.

Passaggio quattro: come connettere pfSense in una rete domestica

I seguenti passaggi verranno completati sulla tastiera e sul monitor connesso al nuovo firewall:

- Innanzitutto, spegni il router fornito dall'ISP, spegni il modem e scollega i cavi Ethernet dal modem e dal router.

- Successivamente, accendi il tuo nuovo firewall e lascia caricare pfSense. Quindi, accendi il modem e attendi che si colleghi a Internet.

- Nel menu pfSense, seleziona l'opzione uno, "Assegna interfacce". Ti verrà chiesto se desideri configurare le VLAN adesso, inserisci "n" per no. Quindi ti verrà chiesto di inserire il nome dell'interfaccia WAN, inserire "a" per il rilevamento automatico.

- Collega un cavo Ethernet dall'uscita del modem alla nuova interfaccia della scheda di rete firewall. Ricorda, la porta all'estrema destra se le linguette di rilascio RJ45 sono rivolte verso l'alto è la tua porta WAN, o il lato all'estrema sinistra se le linguette di rilascio RJ45 sono rivolte verso il basso.

- Una volta connesso, premi "invio". Dovrebbe rilevare il collegamento sulla porta di interfaccia igb0. Se è igb3, cambia il cavo Ethernet sul lato opposto e riprova.

- Quindi ti verrà chiesto di inserire il nome dell'interfaccia LAN, inserire "a" per il rilevamento automatico. Collega un cavo Ethernet dalla successiva porta disponibile sulla nuova scheda di rete firewall allo switch Ethernet o ad un altro punto di accesso. Tieni presente che se intendi eseguire una rete locale virtuale (VLAN), dovrai utilizzare uno switch gestito.

- Una volta connesso, premi invio. Dovrebbe rilevare il collegamento sulla porta di interfaccia igb1.

- Quindi, premi nuovamente Invio per "niente" poiché al momento non sono configurate altre connessioni di rete.

- Quindi ti informerà che le interfacce verranno assegnate come segue: WAN = igb0 e LAN = igb1.

- Inserisci "y" per sì e pfSense scriverà la configurazione e ti riporterà al menu principale con gli indirizzi WAN IP v4 e IP v6 visualizzati in alto.

Solo per illustrare un esempio di configurazione del percorso del segnale, potresti eseguire una configurazione come questa:

A questo punto, dovresti essere in grado di inserire "192.168.1.1" nel tuo browser web sul tuo desktop normale e avviare l'interfaccia web pfSense. È un certificato autofirmato, quindi accetta il rischio quando richiesto e continua. Le credenziali di accesso sono admin/pfsense.

Ora puoi disconnettere la tastiera e il monitor dal nuovo firewall. Il resto dei passaggi verrà completato tramite l'interfaccia web sul tuo normale desktop.

Passaggio cinque: come configurare le impostazioni di base di pfSense

In questo passaggio vedrai come configurare le impostazioni di base come la configurazione guidata, modificare la porta TCP, abilitare Secure Shell SSH e impostare l'hairpinning per impostazione predefinita. La stragrande maggioranza delle informazioni presentate qui e nel passaggio sei di seguito provengono dalla visione di questo video Video di Tom Lawrence su pfSense — Consiglio vivamente di guardare questo video, è lungo ma pieno di informazioni preziose e contiene molti più dettagli di quelli che presento in questa guida.

Innanzitutto, fai clic sulla finestra di dialogo di avviso rossa nella parte superiore della pagina per modificare la password utilizzata per accedere al nuovo firewall. Personalmente, consiglio password monouso ad alta entropia con un gestore di password associato. Quindi, esci e accedi nuovamente per testare le modifiche.

Una volta effettuato nuovamente l'accesso, aprire la "Configurazione guidata" dalla scheda "Sistema":

Quindi, la procedura guidata ti guiderà attraverso nove passaggi fondamentali per configurare il tuo nuovo firewall pfSense.

Fare clic su "Avanti" nel primo passaggio.

Quindi, nel secondo passaggio, puoi configurare il nome host, il dominio e i server DNS primari/secondari. Puoi lasciare "Nome host" e "Dominio" come predefiniti o impostarli come preferisci. Ho scelto "100.64.0.3" come server DNS primario per accedere a Internet e ho deselezionato la casella "Sostituisci DNS" per evitare che DHCP sovrascriva i server DNS. Spiegherò il motivo per cui ho utilizzato "100.64.0.3" nel passaggio 10 di questa guida.

Quindi, puoi impostare il fuso orario nel passaggio tre:

Al quarto passaggio, puoi selezionare "DHCP" per l'interfaccia WAN e lasciare tutti gli altri campi come predefiniti. Se desideri falsificare il tuo indirizzo MAC, puoi farlo in questo passaggio. Per gli ultimi due campi, assicurati che la casella "Blocca reti private RFC1918" e la casella "Blocca reti bogon" siano selezionate, questo aggiungerà automaticamente le regole appropriate al tuo firewall.

Nel passaggio cinque, puoi modificare l'indirizzo IP del firewall. La maggior parte delle reti locali domestiche utilizzerà 192.168.0.1 o 192.168.1.1 per accedere al router o al firewall. Il motivo per cui potresti voler cambiarlo in un indirizzo IP locale non predefinito è perché se ti trovi sulla rete di qualcun altro e stai provando a riconnetterti tramite VPN alla tua rete domestica, potresti riscontrare un problema in cui hai lo stesso indirizzo su entrambe le estremità e il sistema non saprà se stai tentando di connetterti all'indirizzo locale o remoto. Ad esempio, ho cambiato il mio indirizzo IP locale in “192.168.69.1”.

Nel passaggio sei, puoi impostare la password dell'amministratore. Ero un po' confuso nel vedere questo passaggio inserito qui dato che all'inizio avevo cambiato la password dell'amministratore, quindi ho usato la mia stessa password ad alta entropia di prima, supponendo che chiedesse la stessa password che verrà utilizzata per accedere il router.

Quindi, nel passaggio sette, puoi fare clic sul pulsante “Ricarica”. Durante la ricarica, scollega il cavo di alimentazione dallo switch. Poiché l'indirizzo IP locale del router è stato modificato in "192.168.69.1" (o qualunque cosa tu abbia scelto), tutti i dispositivi sulla rete ora avranno i loro indirizzi IP aggiornati a quell'intervallo IP.

Pertanto, se ad esempio hai PuTTY o altre sessioni SSH configurate sul tuo nodo Raspberry Pi, ora dovrai aggiornare quelle configurazioni di connessione. Scollegare l'alimentazione dallo switch e ricollegarla dopo il riavvio del router aiuta a riassegnare tutti i dispositivi.

Per individuare gli indirizzi IP dei dispositivi sulla tua rete locale, puoi accedere alla scheda "Stato" e selezionare "Leasing DHCP" per vedere tutto elencato:

Dopo la ricarica nel passaggio sette, la procedura guidata ha semplicemente saltato i passaggi otto e nove, quindi non sono sicuro di cosa accada in questi passaggi, ma andremo avanti e affronteremo le cose se necessario.

Un paio di altre impostazioni di base degne di nota si trovano in "Sistema> Avanzate> Accesso amministratore". Qui ho aggiornato la porta TCP a "10443" perché eseguo alcuni servizi che accederanno alle stesse porte predefinite come 80 o 443 e voglio ridurre al minimo la congestione.

Inoltre, ho abilitato SSH. Quindi, puoi scegliere come proteggere SSH, con una password, o chiavi, oppure entrambi o solo chiavi. Al momento del salvataggio, concedi all'interfaccia un minuto per l'aggiornamento alla nuova porta. Potrebbe essere necessario ricaricare la pagina utilizzando l'indirizzo IP locale e la nuova porta, ad esempio "192.168.69.1:10443". Assicurati di salvare le modifiche in fondo alla pagina.

L'ultima impostazione di base di cui parlerò qui è l'hairpinning, il che significa che, ad esempio, puoi configurare la tua rete in modo da poter aprire una porta su un sistema di telecamere di sicurezza con un indirizzo IP pubblico. Questo indirizzo IP pubblico può essere utilizzato anche all'interno della tua rete, il che è comodo se sei a casa e accedi al sistema di telecamere dal tuo telefono cellulare sulla tua LAN, quindi non devi modificare manualmente il punto a cui si connette, perché l'hairpinning vedrà che stai solo tentando di accedere a un IP locale e ti riporterà indietro per impostazione predefinita con questa impostazione abilitata.

- Nella scheda “Sistema”, vai su “Avanzate>Firewall e NAT”

- Scorri verso il basso fino alla sezione "Traduttore indirizzi di rete".

- Dal menu a discesa "Modalità riflessione NAT", seleziona "NAT puro"

- Fai clic su "Salva" nella parte inferiore della pagina e "Applica modifiche" nella parte superiore della pagina

Questo è tutto per le impostazioni di base. La buona notizia è che pfSense è piuttosto sicuro nella sua installazione predefinita, quindi non c'è molto da modificare per avere un'ottima base di base. In generale, la posizione degli sviluppatori di pfSense è che se esiste un modo più sicuro per implementare pfSense, lo renderanno semplicemente l'impostazione predefinita.

Un'altra cosa da notare è che, per impostazione predefinita, pfSense abilita la mappatura NAT (Network Address Translation) WAN IPv6. Ho scelto di disabilitarlo, quindi non apro un gateway IPv6 per Internet.

Puoi farlo andando su “Interfacce>Assegnazioni” e quindi facendo clic sul collegamento ipertestuale “WAN” sulla prima assegnazione. Si aprirà la pagina di configurazione, quindi assicurati solo che "Tipo di configurazione IPv6" sia impostato su "Nessuno". Quindi salva e applica tali modifiche.

Quindi puoi accedere a "Firewall>NAT" e scorrere verso il basso fino all'interfaccia "WAN" con una fonte IPv6 ed eliminarla.

Passaggio sei: come configurare le impostazioni avanzate di pfSense

In questa sezione esaminerò alcune funzionalità avanzate che potrebbero interessarti per la tua rete domestica. Qui vedrai come configurare reti separate dal tuo router pfSense in modo che, ad esempio, gli ospiti possano accedere a Internet da un punto di accesso WiFi nella tua casa ma non possano accedere ai tuoi ASIC da quella rete.

Se hai utilizzato la scheda di rete i350 come ho fatto io, avrai quattro porte Ethernet disponibili e se hai utilizzato un Dell Optiplex come ho fatto io, avrai anche una quinta porta Ethernet sulla scheda madre. Ciò significa che ho cinque interfacce che posso configurare, quattro delle quali possono essere reti locali secondarie.

Quello che farò qui è mantenere il mio desktop di lavoro e il mio desktop Bitcoin dedicato su un'unica rete (LANwork). Quindi, configurerò una LAN secondaria su cui sarà attivo il punto di accesso WiFi di casa mia (LANhome). In questo modo, posso mantenere il traffico della navigazione web della mia famiglia totalmente separato dal mio lavoro e dalle attività legate a Bitcoin.

Quindi configurerò un'altra LAN che sarà dedicata ai miei ASIC (LANminer), separata dalle altre due reti. Infine creerò una rete di test (LANtest) che utilizzerò per integrare nuovi ASIC e assicurarmi che non vi siano firmware dannosi su di essi prima di esporli agli altri miei ASIC. Potresti anche aggiungere una rete di telecamere di sicurezza su una delle interfacce, le possibilità sono infinite.

Se accedi alla scheda "Interfacce", quindi "Assegnazioni interfacce", vedrai tutte le porte RJ45 della scheda di rete disponibili. Dovrebbero essere etichettati "igb0", "igb1", "igb2", ecc. Ora aggiungi semplicemente quello che ti interessa selezionandolo dal menu a discesa e facendo clic sulla casella verde "Aggiungi".

Quindi, fai clic sul collegamento ipertestuale sul lato sinistro dell'interfaccia appena aggiunta per aprire la pagina "Configurazione generale" per quell'interfaccia.

- Fare clic sulla casella "Abilita interfaccia".

- Quindi, modifica la "Descrizione" in qualcosa che aiuti a identificarne la funzione, come "LANhome", ad esempio

- Quindi, imposta il tipo “Configurazione IPv4” su “IPv4 statico” e assegna un nuovo intervallo IP. Ho utilizzato "192.168.69.1/24" per la mia prima LAN, quindi per questa utilizzerò il successivo intervallo IP sequenziale, "192.168.70.1/24".

Puoi lasciare tutte le altre impostazioni sui valori predefiniti, fare clic su "Salva" nella parte inferiore della pagina e quindi su "Applica modifiche" nella parte superiore della pagina.

Ora è necessario impostare alcune regole del firewall per questa nuova LAN. Passare alla scheda "Firewall", quindi "Regole". Fai clic sulla rete appena aggiunta, ad esempio "LANhome". Quindi, fai clic sulla casella verde con la freccia su e la parola "Aggiungi".

Nella pagina successiva:

- Assicurati che "Azione" sia impostata su "Passa"

- L'"Interfaccia" è impostata su "LANhome" (o come viene chiamata la tua LAN secondaria)

- Assicurati di impostare il "Protocollo" su "Qualsiasi", altrimenti questa rete limiterà il tipo di traffico che può essere trasmesso su di essa

- Successivamente, puoi aggiungere una breve nota per indicare a cosa serve questa regola, ad esempio "Consenti tutto il traffico"

- Quindi tutte le altre impostazioni possono rimanere sui valori predefiniti e fare clic su "Salva" nella parte inferiore della pagina e "Applica modifiche" nella parte superiore della pagina

Prima di poter testare la tua nuova rete, devi avere un indirizzo IP impostato su di essa:

- Passare a "Servizi", quindi a "Server DHCP"

- Quindi fai clic sulla scheda per la tua nuova LAN

- Fai clic sulla casella "Abilita" e quindi aggiungi l'intervallo di indirizzi IP nelle due caselle "Intervallo". Ad esempio, ho utilizzato l'intervallo da "192.168.70.1 a 192.168.70.254". Quindi, fai clic su “Salva” nella parte inferiore della pagina e “Applica modifiche” nella parte superiore della pagina.

Ora puoi testare la tua nuova rete collegando fisicamente un computer alla corrispondente porta RJ45 della scheda di rete e poi provare ad accedere a Internet. Se tutto ha funzionato, dovresti essere in grado di navigare nel Web aperto.

Tuttavia, potresti notare che se ti trovi sulla tua LAN secondaria e provi ad accedere al tuo firewall, potrai farlo utilizzando l'indirizzo IP “192.168.70.1”. Personalmente, voglio che il mio firewall sia accessibile solo dalla mia rete "LANwork". Non voglio che mia moglie, i miei figli o i miei ospiti possano accedere al firewall dalla rete "LANhome" designata. Anche se ho una password ad alta entropia per entrare nel firewall, configurerò comunque le altre LAN in modo che non possano comunicare con il router.

Una mia preoccupazione, che questo tipo di configurazione aiuterà ad alleviare, è che se collego un ASIC alla mia rete su cui è installato un firmware dannoso, posso mantenere quel dispositivo isolato e impedire che il problema di sicurezza influisca su altri dispositivi e informazioni che ho, ed è per questo che una delle LAN che sto configurando si chiama "LANtest", e sarà dedicata a mantenere i nuovi ASIC totalmente isolati in modo da poterli testare in sicurezza senza consentire che si verifichi un potenziale attacco sugli altri miei ASIC o altri dispositivi sulle reti di casa mia.

Per impostare una regola in modo che la porta 10443 non sia accessibile dalle altre reti LAN, vai su "Firewall>Regole" e quindi seleziona la scheda per la rete di interesse corrispondente. Fare clic sulla casella verde con la freccia su e la parola "Aggiungi" al suo interno.

- Assicurati che "Azione" sia impostato su "Blocca"

- Quindi, nella sezione "Destinazione", imposta la "Destinazione" su "Questo firewall (proprio)" e quindi l'"Intervallo porte di destinazione" su "10443" utilizzando le caselle "Personalizzato" per i campi "Da" e "A".

- Puoi aggiungere una descrizione per aiutarti a ricordare a cosa serve questa regola. Quindi fare clic su "Salva" nella parte inferiore della pagina e quindi su "Applica modifiche" nella parte superiore della pagina.

Avere una password ad alta entropia per accedere al router e bloccare la porta è un ottimo inizio, ma puoi sequestrare ulteriormente le tue reti LAN e assicurarti che i dispositivi su una rete non possano accedere a nessuna delle altre reti configurando un alias per la tua LAN primaria.

Passare a "Firewall>Alias", quindi nella scheda "IP" fare clic sul pulsante "Aggiungi".

- Quindi, ho chiamato questo alias “SequesteredNetworks0”

- Ho inserito una descrizione per ricordarmi qual è la sua funzione

- Poiché aggiungerò una regola firewall alla mia rete "LANhome" facendo riferimento a questo alias, ho aggiunto le altre LAN all'elenco "Rete". In questo modo, “LANhome” non può comunicare con “LANwork”, “LANminers” o “LANtest”.

- Fare clic su "Salva" nella parte inferiore della pagina e quindi su "Applica modifiche" nella parte superiore della pagina

Ora posso aggiungere ulteriori alias a cui si farà riferimento nelle regole del firewall sulle altre LAN per impedire ai "LANminer" di comunicare con "LANwork", "LANhome" e "LANtest" - e così via fino a quando tutte le mie reti non saranno sequestrate in in modo che solo il mio firewall possa vedere cosa è connesso sulle altre reti.

Una volta creato l'alias, è possibile applicare una nuova regola firewall facendo riferimento a questo alias sulla LAN secondaria.

- Passare a "Firewall>Regole", selezionare la LAN a cui si desidera applicare la regola, ad esempio "LANhome"

- Quindi per "Azione" impostalo su "Blocca". Per "Protocollo" impostalo su "Qualsiasi".

- Per "Destinazione" impostalo su "Host singolo o alias"

- Quindi inserisci il tuo nome alias

- Fare clic su "Salva" nella parte inferiore della pagina e quindi su "Applica modifiche" nella parte superiore della pagina.

Una volta creati gli alias e impostate le regole del firewall, ho potuto connettere il mio laptop a ciascuna porta di interfaccia RJ45 della scheda di rete e tentare di eseguire il ping di ciascuna delle altre reti. Potevo accedere a Internet da ciascuna LAN ma non ero in grado di comunicare con nessuna delle altre LAN o con il firewall. Ora so che tutti i dispositivi su nessuna delle mie LAN non avranno accesso ai dispositivi su nessuna delle mie altre LAN. Solo dalla mia rete primaria "LANwork" sono in grado di vedere cosa è connesso su tutte le altre LAN.

Questo si occupa delle funzionalità avanzate che volevo condividere con te. Ora dovresti avere alcune regole del firewall impostate e più reti sequestrate. Successivamente, ci occuperemo della configurazione di un punto di accesso WiFi su una delle LAN secondarie.

Passaggio sette: come impostare e configurare un punto di accesso WiFi

In questa sezione ti mostrerò come ho configurato il WiFi mesh di casa mia utilizzando la rete secondaria “LANhome”. Il punto chiave da tenere a mente qui è che ho creato questa LAN dedicata appositamente per un punto di accesso WiFi a cui la mia famiglia e i miei ospiti possono collegarsi senza dare loro accesso al mio firewall pfSense o ad altre LAN. Ma hanno ancora accesso illimitato al web ampiamente aperto. Aggiungerò un tunnel VPN per questa LAN più avanti in questa guida.

Per assicurarmi di fornire un segnale WiFi adeguato a tutta la casa, ho deciso di optare per un NetGear Nighthawk AX1800 kit.

All'interno di questo kit è presente un router WiFi e un ripetitore satellitare. L'idea di base è che il router WiFi si colleghi al firewall pfSense direttamente con un cavo Ethernet sulla porta igb2 “LANhome”. Successivamente, il router WiFi trasmette il segnale al ripetitore satellitare in un'altra zona della casa. In questo modo, posso aumentare la copertura del segnale WiFi su un'area più ampia.

Per realizzare ciò ho semplicemente seguito questi passaggi:

- 1. Collegare il router WiFi al firewall pfSense sulla porta igb2 "LANhome" utilizzando un cavo Ethernet alla porta etichettata "Internet" sul retro del router WiFi.

- 2. Collega un laptop alla porta etichettata "Ethernet" sul retro del router WiFi con un cavo Ethernet.

- 3. Collega il router WiFi all'alimentazione utilizzando l'adattatore di alimentazione in dotazione.

- 4. Attendi che la luce diventi blu fissa sulla parte anteriore del router WiFi.

- 5. Aprire un browser web sul portatile e digitare l'indirizzo IP del router WiFi. Ho trovato l'indirizzo IP accanto al dispositivo "MR60" nella mia dashboard pfSense in "Stato> Leasing DHCP".

- 6. Immediatamente mi è stato chiesto di cambiare la password. Ancora una volta, ho utilizzato una password casuale ad alta entropia con un gestore di password associato. Non voglio che la mia famiglia o i miei ospiti possano accedere alle impostazioni amministrative di questo punto di accesso WiFi, quindi è consigliabile inserire qui una password complessa. Potrebbe anche essere richiesto di aggiornare anche il firmware, il che comporterà un riavvio.

- 7. Quindi, puoi accedere nuovamente con la tua nuova password di amministratore e modificare il nome di rete predefinito in quello che desideri e aggiungere una password WiFi per accedere alla rete WiFi; questa è la password condivisa con la famiglia e gli ospiti, quindi l'ho resa abbastanza facile da ricordare e condividere. Anche se un malintenzionato riesce a decifrare la password e ad accedere alla rete WiFi, viene totalmente isolato da tutto il resto e il router WiFi stesso ha una password ad alta entropia.

- 8. Quindi, vai su "Avanzate>Wireless AP" e attiva "Modalità AP". "AP" sta per punto di accesso. Quindi, applica le modifiche.

- 9. Il router si riavvierà nuovamente. A questo punto l'indirizzo IP locale verrà aggiornato, questo cambiamento potrà essere monitorato nella pagina di stato “DHCP Leases”. Ora è possibile scollegare il laptop dal router WiFi e accedere al router WiFi dallo stesso computer su cui è in esecuzione l'interfaccia pfSense.

- 10. Una volta effettuato nuovamente l'accesso, fai clic su "Aggiungi dispositivo" e ti verrà richiesto di posizionare il ripetitore satellitare e collegarlo all'alimentazione. Quindi seguire le istruzioni sull'interfaccia per sincronizzare il satellite.

Ora io, la mia famiglia e i miei ospiti possiamo navigare sul web dai nostri dispositivi tramite Wi-Fi senza interruzioni in tutta la casa e non devo preoccuparmi che qualcuno acceda alla mia delicata rete di lavoro, alla mia rete ASIC o al mio test rete.

Successivamente, analizzeremo l'aggiunta di tunnel VPN alle reti che abbiamo creato finora.

Passaggio otto: come installare e configurare il pacchetto WireGuard con Mullvad

Gabbia di protezione è un protocollo software VPN che può essere installato sul tuo firewall pfSense, quindi puoi utilizzare quel protocollo per definire come costruisci i tuoi tunnel con il tuo provider VPN.

Le VPN creano un tunnel sicuro e crittografato dal tuo computer al server del tuo provider VPN. Ciò impedisce al tuo ISP di vedere i tuoi dati o dove si trova la loro destinazione finale. Esistono diversi tipi di protocolli VPN, come ad esempio OpenVPN, IKEv2 / IPSec, L2TP / IPSec ed Gabbia di protezione, ma essenzialmente hanno tutti lo stesso obiettivo di delineare le istruzioni per creare un tunnel sicuro per crittografare i dati da inviare su reti pubbliche.

WireGuard è una recente aggiunta alla gamma di protocolli VPN, è open source e relativamente "leggero", con meno codice e velocità più elevate rispetto ad altri. L'aspetto della velocità è stato fondamentale per me considerando che una maggiore latenza può ridurre l'efficienza di un ASIC.

Un altro vantaggio delle VPN è che la tua posizione geografica può essere falsificata, il che significa che se ti trovi in una parte del mondo, puoi utilizzare un tunnel VPN verso il server di un provider VPN in un'altra parte del mondo e sembrerà che la tua connessione Internet il traffico proviene da quel server. Ciò è vantaggioso per le persone che vivono in paesi autorevoli in cui l’accesso a determinati siti Web e servizi è limitato.

Tieni presente che devi avere fiducia che il tuo provider VPN non registri il tuo indirizzo IP o che potrebbe o vorrebbe trasmettere queste informazioni alle autorità se sollecitato. Mullvad non raccoglie informazioni personali su di te, nemmeno un indirizzo email. Inoltre, accetta bitcoin o contanti, quindi puoi pagare il servizio senza il rischio di collegare i tuoi dati bancari. Mullvad ha anche una politica di “no-logging”, che puoi leggere qui.

Per il mio caso d'uso specifico qui, utilizzerò una VPN per garantire che il mio ISP non veda che sto estraendo Bitcoin e per impedire anche il mio pool di mining, Slush Pool, dal vedere il mio vero indirizzo IP, non perché sto facendo qualcosa di illegale o perché penso che Slush Pool stia registrando il mio indirizzo IP, ma semplicemente perché questi sono tempi tumultuosi con un ambiente politico in rapida evoluzione e le cose che faccio legalmente oggi potrebbero molto saremo fuorilegge domani.

Oppure, se venisse approvata una legislazione che rende illegale per una persona gestire un minatore Bitcoin negli Stati Uniti senza una licenza di trasmettitore di denaro, ad esempio, allora potrei falsificare la mia posizione in modo che se la mano di Slush Pool fosse costretta a bloccare gli indirizzi IP in arrivo dagli Stati Uniti, avrei potuto continuare a estrarre poiché sembrerebbe che il mio hash rate provenisse dall'esterno degli Stati Uniti.

Considerando che la blockchain è per sempre e il futuro è incerto, penso che valga la pena prendersi del tempo per capire come tutelare la propria privacy. Adottando misure oggi per aumentare la mia privacy e sicurezza, posso garantire che la mia libertà e la mia ricerca della felicità siano tutelate.

La stragrande maggioranza delle informazioni presentate in questa sezione proviene dalla visione dei video di Christian McDonald su YouTube. Puoi trovare tutti i suoi video VPN WireGuard e Mullvad qui.

Voglio specificatamente sottolineare questo video del suo utilizzo del pacchetto WireGuard in pfSense per configurare Mullvad in modo da avere più tunnel che consentano di bilanciare il carico del traffico senza problemi:

Mullvad è un abbonamento VPN a pagamento, il canone è di 5€ al mese. Tuttavia, Mullvad accetta bitcoin e non richiede alcuna informazione identificativa. Prima di mostrarti come configurare il tuo abbonamento Mullvad, installeremo il pacchetto WireGuard sul tuo firewall pfSense. Quindi, configureremo un account Mullvad e genereremo i file di configurazione. Quindi, possiamo impostare più tunnel ed eseguire alcune configurazioni fantasiose in pfSense.

In pfSense, vai su "Sistema> Gestione pacchetti> Pacchetti disponibili", quindi scorri verso il basso fino al collegamento WireGuard e fai clic su "Installa". Nella pagina successiva, fare clic su “Conferma”. Il programma di installazione verrà eseguito e ti avviserà quando sarà stato completato con successo.

Ora puoi andare su “VPN>WireGuard” e vedere che il pacchetto è stato installato ma non è ancora stato configurato nulla. Ora che il firewall ha WireGuard pronto, lavoreremo per installare il client VPN.

Spostarsi https://mullvad.net/en/ e fai clic su "Genera account".

Mullvad non raccoglie alcuna informazione da te come nome, numero di telefono, email, ecc. Mullvad genera un numero di conto univoco e questa è l'unica informazione identificativa che ottieni in relazione al tuo account, quindi annotala e proteggila.

Successivamente, seleziona il tuo metodo di pagamento. Ottieni uno sconto del 10% per l'utilizzo di bitcoin. L'abbonamento funziona per tutto il tempo che desideri (fino a 12 mesi) al prezzo di 5€ al mese. Quindi, un abbonamento di un anno, ad esempio, costerebbe 60 € o circa 0.001 BTC al prezzo odierno (a novembre 2021). Ti verrà presentato un codice QR dell'indirizzo Bitcoin a cui inviare il pagamento.

Controlla il MemPool per vedere quando la tua transazione Bitcoin viene confermata. Potrebbe essere necessario attendere qualche istante a seconda della congestione della rete.

Dopo la conferma sulla catena, il conto Mullvad viene riempito e dovrebbe mostrare che hai tempo rimanente. Fai considerazioni sulla selezione della posizione del server dal lungo elenco di server di Mullvad. Se hai intenzione di eseguire ASIC dietro la tua VPN, ti consiglio di connetterti a un server relativamente vicino alla tua posizione geografica effettiva per cercare di ridurre il più possibile la latenza.

Il modo in cui Mullvad funziona è con file di configurazione che assegnano una coppia di chiavi pubblica/privata univoca per ciascun indirizzo del tunnel. L'idea di base qui è che voglio avere un tunnel primario configurato per gli ASIC, ma voglio anche una configurazione di tunnel secondario con un altro server in una posizione geografica diversa nel caso in cui la connessione del tunnel primario vada offline. In questo modo, il mio traffico Internet di mining passerà automaticamente all'altro tunnel e non ci sarà alcuna interruzione nel nascondere il mio indirizzo IP pubblico o nel crittografare i miei dati sul traffico. Realizzerò anche altri tunnel specifici per la mia rete WiFi e la mia rete “LANwork”.

Per fare ciò, avrò bisogno di tante coppie di chiavi quanti tunnel voglio. Un abbonamento Mullvad include fino a cinque coppie di chiavi. Navigare verso https://mullvad.net/en/account/#/wireguard-config/ e seleziona la tua piattaforma, ad esempio Windows. Quindi fai clic su "Genera chiavi" per tutte le coppie di chiavi che desideri, fino a cinque chiavi. Quindi fai clic su "Gestisci chiavi" sotto per visualizzare l'elenco.

*Tutte le chiavi e le informazioni sensibili presentate in questa guida sono state bombardate prima della pubblicazione. Sii cauto nel condividere queste informazioni con chiunque, vuoi mantenere private le tue chiavi Mullvad.

Puoi vedere che ho generato quattro chiavi per questa guida, che distruggerò dopo aver finito di usarle come esempi. Ogni file di configurazione deve essere configurato con un server Mullvad specifico di tua scelta.

- Seleziona la "Chiave pubblica" per la quale desideri creare un file di configurazione selezionando il cerchio sotto la colonna "Usa" accanto alla chiave pubblica appropriata.

- Seleziona il paese, la città e il server che desideri configurare con questa chiave pubblica.

- Fare clic su "Scarica file".

- Salva il file di configurazione in un posto comodo perché dovrai aprirlo tra un attimo.

*Ricorda, per ogni tunnel verso un nuovo server che desideri configurare, dovrai utilizzare una chiave pubblica separata. Se provi ad assegnare due tunnel alla stessa chiave, pfSense incontrerà problemi con la tua VPN.

Ripeti questo processo per tutte le chiavi che hai generato, selezionando un server diverso per ciascuna chiave univoca e generando il file di configurazione. Ho trovato utile denominare il file di configurazione come la città e il server utilizzati.

Ora torna a pfSense e vai su “VPN>WireGuard>Impostazioni” e fai clic su “Abilita WireGuard” e poi su “Salva”.

- Passare alla scheda "Tunnel" e selezionare "Aggiungi tunnel".

- Apri il tuo primo file di configurazione Mullvad con un editor di testo come Blocco note e tienilo da parte.

- In WireGuard, aggiungi una "Descrizione" per il tuo tunnel che descriva di cosa si tratta, come "Mullvad Atlanta US167".

- Copia/incolla la “PrivateKey” dal file di configurazione Mullvad e aggiungila alla finestra di dialogo “Interface Keys”.

- Fai clic su "Salva tunnel", quindi su "Applica modifiche" nella parte superiore della pagina.

WireGuard genererà automaticamente la chiave pubblica quando incolli la chiave privata e premi il tasto "tab" sulla tastiera. Puoi verificare che la chiave pubblica sia stata generata correttamente confrontandola con la chiave sul sito web Mullvad che hai generato in precedenza.

Ripeti questo processo per tutti i tunnel che desideri. Assicurati di utilizzare il file di configurazione Mullvad corretto per ognuno poiché contengono tutti coppie di chiavi pubbliche/private, indirizzi IP ed endpoint diversi.

Ogni tunnel avrà il proprio peer. Puoi aggiungere un "Peer" accedendo prima alla scheda "Peer" accanto alla scheda "Tunnel" su cui ti trovavi appena. Quindi fare clic su "Aggiungi peer".

- Seleziona il tunnel appropriato dal menu a discesa per questo peer.

- Aggiungi una "Descrizione" per il tuo tunnel che descriva di cosa si tratta, ad esempio "Mullvad Atlanta US167".

- Deseleziona la casella "Endpoint dinamico".

- Copia/incolla l'indirizzo IP e la porta “Endpoint” dal file di configurazione Mullvad nei campi “Endpoint” in WireGuard.

- Puoi concedere 30 secondi al campo "Keep Alive".

- Copia/incolla la "Chiave pubblica" dal file di configurazione Mullvad nel campo "Chiave pubblica" in WireGuard.

- Modificare gli "IP consentiti" in "0.0.0.0/0" per IPv4. Se lo desideri, puoi anche aggiungere un descrittore come "Consenti tutti gli IP".

- Fai clic su "Salva", quindi seleziona "Applica modifiche" nella parte superiore della pagina.

Ripeti questo processo per tutti i peer quanti sono i tunnel. Assicurati di utilizzare il file di configurazione Mullvad corretto per ognuno poiché contengono tutti coppie di chiavi pubbliche/private, indirizzi IP ed endpoint diversi.

A questo punto, dovresti essere in grado di accedere alla scheda “Stato” e osservare le strette di mano in atto facendo clic su “Mostra peer” nell’angolo in basso a destra.

Successivamente è necessario assegnare le interfacce per ciascun tunnel.

- Passare a "Interfacce>Assegnazioni interfacce"

- Seleziona ciascun tunnel dal menu a discesa e aggiungilo al tuo elenco.

Dopo aver aggiunto tutti i tunnel, fai clic sul collegamento ipertestuale blu accanto a ciascun tunnel aggiunto per configurare l'interfaccia.

- Fare clic sulla casella "Abilita interfaccia".

- Inserisci la tua descrizione: ho appena usato il nome del server VPN, ad esempio: "Mullvad_Atlanta_US167"

- Seleziona "PIv4 statico"

- Digitare "1420" nelle caselle "MTU e MSS".

- Ora copia/incolla l'indirizzo IP dell'host dal file di configurazione di Mullvad nella finestra di dialogo "Indirizzo IPv4".

- Quindi, fai clic su “Aggiungi un nuovo gateway”

Dopo aver fatto clic su "Aggiungi un nuovo gateway", ti verrà presentata la finestra di dialogo pop-up sottostante. Inserisci un nome per il tuo nuovo gateway, qualcosa di semplice come il nome del tuo tunnel con l'aggiunta di "GW" per "GateWay". Quindi, inserisci lo stesso indirizzo IP host dal file di configurazione Mullvad. Se lo desideri, puoi anche aggiungere una descrizione, ad esempio "Mullvad Atlanta US167 Gateway". Quindi fare clic su "Aggiungi".

Una volta tornato alla pagina di configurazione dell'interfaccia, fai clic su "Salva" nella parte inferiore della pagina. Quindi fare clic su “Applica modifiche” nella parte superiore della pagina.

Ripeti la procedura per creare un gateway per ogni interfaccia tunnel che hai aggiunto. Assicurati di utilizzare il file di configurazione Mullvad corretto per ciascuno poiché contengono tutti indirizzi IP host diversi.

A questo punto puoi accedere alla dashboard e monitorare lo stato dei tuoi gateway. Se non lo hai già fatto, puoi personalizzare la tua dashboard per monitorare diverse statistiche in pfSense. Fai clic sul segno "+" nell'angolo in alto a destra della dashboard, quindi verrà visualizzato un elenco di monitor delle statistiche disponibili e potrai selezionare quelli che desideri.

Sulla mia dashboard, ad esempio, ho tre colonne, che iniziano con "Informazioni di sistema". Nella seconda colonna ho il riepilogo dei "Pacchetti installati", lo stato di "WireGuard" e un elenco delle mie interfacce. Nella terza colonna ho lo stato "Gateway" e lo stato "Servizi". In questo modo, posso controllare e monitorare rapidamente lo stato di ogni genere di cose.

Quello che voglio sottolineare sulla dashboard è che nella sezione “Gateways” noterai che tutti i gateway sono online. I gateway rimarranno online finché il tunnel sarà attivo, anche se il lato remoto non risponde. Questo perché sono l'interfaccia locale, quindi in questo momento sono inutili poiché anche se il lato remoto non funziona, verranno comunque visualizzati come online. Per abilitare la possibilità di monitorare la latenza in modo che questi gateway possano fornire alcune statistiche utili, devo fornire a questi gateway un indirizzo DNS (public domain name system) da monitorare.

Noterai che tutti i tempi di ping del tunnel sono pari a zero millisecondi. Questo perché non invio alcun dato attraverso questi tunnel. Eseguendo il ping di un server DNS pubblico, pfSense può ottenere alcuni parametri utili e prendere decisioni su quale tunnel fornirà la minore latenza o se un server remoto si interrompe per reindirizzare il traffico.

Puoi trovare un server DNS pubblico su cui monitorare questo sito Web o una serie di altri elenchi di server DNS pubblici. Controlla la percentuale di uptime registrata: maggiore è, meglio è. Desideri trovare indirizzi IP IPv4 DNS pubblici da monitorare sui tuoi gateway IPv4. Ciascun gateway avrà bisogno di un indirizzo DNS separato da monitorare.

Una volta che hai i tuoi indirizzi DNS pubblici, vai su "Sistema> Routing> Gateway" in pfSense. Fai clic sull'icona della matita accanto al gateway. Puoi vedere che l'indirizzo “Gateway Address” e l'indirizzo “Monitor IP” sono gli stessi su tutti i gateway. Questo è il motivo per cui il tempo di ping è pari a zero millisecondi ed è anche il motivo per cui pfSense penserà che il gateway sia sempre attivo.

Inserisci l'indirizzo IP DNS pubblico che desideri monitorare nel campo "Monitor IP" e quindi fai clic su "Salva" nella parte inferiore dello schermo. Quindi fare clic su “Applica modifiche” nella parte superiore dello schermo. Ricorda, i gateway non possono condividere lo stesso indirizzo di monitoraggio DNS, quindi utilizza un server DNS pubblico diverso per ciascun gateway da monitorare.

Ora, se torni alla dashboard e guardi il monitor del gateway, dovresti vedere che ci sono alcuni parametri di latenza effettivi da osservare. Con queste informazioni, puoi impostare i tuoi gateway in ordine di priorità in base a quelli che hanno la latenza più bassa per il tuo traffico Internet. Quindi, ad esempio, se stai estraendo Bitcoin, allora vorrai dare la priorità ai tuoi ASIC in modo che attraversino prima il tunnel con la latenza più bassa. Quindi, se il tunnel fallisce, il firewall può passare automaticamente al gateway di livello successivo con la latenza dal secondo al più piccolo e così via.

Finora tutto sembra a posto, i tunnel sono attivi e ci sono dati che passano attraverso i gateway. Successivamente, dobbiamo definire una mappatura NAT (Network Address Translation) in uscita sul firewall.

- Passare alla scheda "Firewall", quindi "NATm" e infine la scheda "In uscita". Verrà visualizzato un elenco di tutte le mappature di rete dalle WAN alle LAN. Poiché abbiamo definito alcune nuove interfacce, vogliamo aggiungere queste mappature all'elenco.

- Fare clic su "Generazione di regole NAT in uscita ibrida" nella sezione "Modalità NAT in uscita".

- Scorri fino in fondo alla pagina e clicca su “Aggiungi”

- Scegli la tua interfaccia dal menu a discesa

- Selezionare "IPv4" per "Famiglia di indirizzi"

- Selezionare "qualsiasi" per il "Protocollo"

- Assicurati che "Sorgente" sia su "Rete", quindi inserisci l'intervallo di indirizzi IP locali per la LAN che desideri percorrere attraverso questo tunnel. Ad esempio, voglio che il mio "LANwork" attraversi questo tunnel fino ad Atlanta, quindi ho inserito "192.168.69.1/24".

- Quindi, se lo desideri, inserisci una descrizione, ad esempio "NAT in uscita per LANwork verso Mullvad Atlanta US167".

- Quindi, fai clic su “Salva” nella parte inferiore della pagina e “Applica modifiche” nella parte superiore della pagina.

Ripetere questo processo per ciascuna delle interfacce del tunnel. Noterai che ho la mia rete "LANwork" che va al tunnel di Atlanta, la mia rete "LANhome" che va al tunnel di New York e ho la rete "LANminers" configurata per entrambi i tunnel di Miami e Seattle. Se lo desideri, puoi impostare una mappatura per la tua LAN di mining su tutti e cinque i tunnel. Puoi anche avere più LAN mappate sullo stesso tunnel, se lo desideri, c'è molta flessibilità.

Con le mappature tutte a posto, possiamo aggiungere regole firewall. Passare a "Firewall>LAN", quindi fare clic su "Aggiungi", "LAN" indicando la LAN a cui si desidera aggiungere una regola. Ad esempio, sto configurando la mia rete "LANwork" in questo screenshot:

- Imposta "Azione" su "Passa"

- Imposta “Famiglia di indirizzi” su “IPv4”

- Imposta “Protocollo” su “Qualsiasi”

- Quindi fare clic su “Visualizza Avanzate”

- Scorri verso il basso fino a "Gateway" e seleziona il gateway che hai configurato per questa LAN

- Fai clic su “Salva” nella parte inferiore dello schermo, quindi fai clic su “Applica modifiche” nella parte superiore dello schermo

Quindi, fai la stessa cosa con la tua prossima LAN finché non avrai configurato tutte le tue LAN con una regola gateway. Ecco un'istantanea delle regole del mio gateway LAN, noterai che ho aggiunto due regole del gateway alla mia rete "LANminers". In un passaggio successivo, ti mostrerò come impostare il bilanciamento automatico del carico tra i tunnel per la LAN di mining che sostituirà le due regole che ho appena aggiunto a “LANminers”, ma voglio assicurarmi che tutto sia configurato e funzioni correttamente Primo.

Per verificare che tutto funzioni finora e che ciascuna delle mie LAN riceva IP pubblici diversi, inserirò “ifconfig.co” in un browser web da ciascuna LAN. Se tutto funziona correttamente, dovrei avere posizioni diverse per ciascuna LAN a cui mi collego e da cui eseguo il ping:

Tutto ha funzionato come previsto, primo tentativo. Mentre ero connesso a ciascuna LAN, ho potuto disabilitare la regola del firewall corrispondente, aggiornare la pagina e osservare il mio indirizzo IP tornare alla mia effettiva area geografica approssimativa.

Se ricordi, avevo creato due tunnel per la mia rete "LANminer". Quando ho disabilitato l'unica regola del firewall corrispondente al tunnel di Miami e ho aggiornato il browser, è passato immediatamente a un indirizzo IP di Seattle.

Pertanto, ciascuna LAN invia il traffico attraverso un tunnel diverso e tutti i miei tunnel funzionano come previsto. Tuttavia, per quanto riguarda la mia rete "LANminers", desidero che pfSense passi automaticamente tra i tunnel di Miami e Seattle in base alla latenza o ai server inattivi. Con un altro paio di passaggi, posso configurarlo per il passaggio automatico e sostituire le due regole del firewall con una nuova regola unica.

Passare a "Sistema> Routing" e quindi alla scheda "Gruppi gateway".

- Inserisci un nome di gruppo come "Mullvad_LB_LANMiners". La "LB" sta per "Bilanciamento del carico".

- Imposta tutte le altre priorità del gateway su "Mai", tranne i due gateway che ti interessano per i tuoi minatori. In questo caso, sto utilizzando i gateway di Miami e Seattle. Ho entrambe le priorità impostate su "Livello 1", oppure potresti utilizzare tutti e cinque i tunnel, se lo desideri.

- Imposta il livello di trigger su “Perdita di pacchetti o latenza elevata”

- Aggiungi una descrizione se lo desideri, ad esempio "Bilanciamento del carico LANminers Mullvad Tunnels"

- Fare clic su "Salva" nella parte inferiore dello schermo, quindi su "Applica modifiche" nella parte superiore dello schermo

Se accedi a "Stato> Gateway" e quindi alla scheda "Gruppi gateway", dovresti essere in grado di vedere il tuo nuovo gruppo gateway online. In teoria, se instradi il traffico a “Mullvad_LB_LANminers”, dovrebbe bilanciare il traffico tra i due gateway in base alla latenza.

Ora, questo gruppo gateway può essere utilizzato in una regola firewall per instradare il traffico di conseguenza. Passare a "Firewall>Regole" e quindi alla scheda "LANminer" o qualunque sia il nome della LAN di mining.

Vai avanti e disabilita le due regole che hai impostato in precedenza per testare i tunnel VPN facendo clic sul cerchio barrato accanto alla regola. Fare clic su “Applica modifiche”, quindi fare clic su “Aggiungi” in basso.

- Imposta il protocollo su “Qualsiasi”

- Fare clic su "Visualizza Avanzate"

- Scorri verso il basso fino a "Gateway" e seleziona il gruppo di gateway di bilanciamento del carico che hai creato

- Fare clic su "Salva" nella parte inferiore della pagina e fare clic su "Applica modifiche" nella parte superiore della pagina

Questo dovrebbe essere tutto ciò che serve per far sì che i tuoi ASIC passino automaticamente da un tunnel VPN a un altro tunnel VPN in base alla latenza o ai server inattivi. Per testarlo, collega un laptop alla porta Ethernet dedicata sulla scheda di rete per la tua LAN di mining. Questo è "igb3" nel mio caso.

Assicurati che il WiFi sia spento. Apri un browser web e digita "ifconfig.co" nella barra degli URL. I risultati dovrebbero metterti nella posizione di uno dei tuoi tunnel VPN. Nel mio caso era Miami.

Quindi, tornando in pfSense, vai su "Interfacce>Assegnazioni" e fai clic sul collegamento ipertestuale per l'interfaccia del tunnel. Nel mio caso si tratta dell'interfaccia “Mullvad_Miami_US155”.

Nella parte superiore della pagina di configurazione, deseleziona la casella "Abilita interfaccia". Quindi, fai clic su "Salva" nella parte inferiore dello schermo e quindi fai clic su "Applica modifiche" nella parte superiore dello schermo. Questo ha appena disabilitato il tunnel di Miami attraverso il quale i miei LANminer inviavano il traffico.

Tornando al laptop, aggiorna il browser con la pagina ifconfig.co. Ora dovrebbe indicare la tua posizione a Seattle o ovunque sia stato impostato il tunnel secondario. A volte, devo chiudere completamente il browser e riaprirlo per svuotare la cache.

Assicurati di tornare all'interfaccia di Miami e riseleziona la casella per abilitare quell'interfaccia, quindi salva e applica. Quindi, puoi tornare a "Firewall>Regole", quindi alla tua LAN di mining ed eliminare le due regole che avevi disabilitato.

Questo è tutto, dovresti essere a posto. Tieni presente che le regole del firewall funzionano dall'alto verso il basso. Successivamente, spiegherò come prevenire il tracciamento degli annunci.

Passaggio nove: come configurare le funzionalità di blocco degli annunci

Le società pubblicitarie sono molto interessate a te e a quante più informazioni possono ottenere su di te. Sfortunatamente, quando navighi in Internet, è facile perdere queste informazioni ricercate.

Queste informazioni vengono monetizzate per rivolgersi a un pubblico specifico con prodotti e servizi con precisione chirurgica. Potresti aver provato a fare una ricerca online per qualcosa e poi aver notato annunci pubblicitari che appaiono nel tuo feed di social media che corrispondono alle tue ricerche recenti. Ciò è reso possibile raccogliendo quante più informazioni sulle tue ricerche su Internet, quali siti web visiti, quali immagini guardi, cosa scarichi, cosa ascolti, la tua posizione, cosa c'è nel tuo carrello, quali metodi di pagamento usi, l'ora e la data di tutta questa attività, collegando quindi tali informazioni a costanti identificabili in modo univoco come il browser Web specifico che stai utilizzando e su quale dispositivo lo stai utilizzando.

Combina queste informazioni con il tuo indirizzo IP, account ISP e profilo di social media e puoi iniziare a vedere come esiste un honeypot di informazioni su di te che potresti non volere così facilmente disponibile per aziende, forze dell'ordine, estranei o hacker. Fra Cookies , fingerprinting del browser ed monitoraggio comportamentale può sembrare che le probabilità siano contro di te. Ma ci sono semplici passaggi che puoi eseguire per iniziare a proteggere la tua privacy ora. Sarebbe un peccato permettere che la perfezione sia nemica del bene e ti impedisca di iniziare.

In questa sezione vedrai come incorporare funzionalità di blocco degli annunci pubblicitari modificando le impostazioni del server DNS e del server DHCP nel firewall. Ad alto livello, digiti il nome di un sito web nel tuo browser web, che viene inviato a un server DNS (di solito il server DNS del tuo ISP) e quel server traduce il testo leggibile dall'uomo in un indirizzo IP e lo invia al tuo browser quindi sa quale server web stai tentando di raggiungere. Inoltre, in questo modo ti vengono inviati anche annunci mirati.

Consiglio di iniziare questo esercizio visitando https://mullvad.net/en/.

Quindi, fai clic sul collegamento "Verifica perdite" per vedere dove potresti migliorare.

Se riscontri perdite DNS, a seconda del browser che stai utilizzando, potresti trovare istruzioni utili da Mullvad qui per rafforzare il tuo browser e contribuire a prevenire annunci e tracciamento a livello di browser. Quindi riprova.

Se riscontri problemi nel bloccare gli annunci con il tuo browser preferito, considera l'utilizzo di un browser più incentrato sulla privacy come Cromo non Google:

- Seleziona il tuo sistema operativo e la versione più recente

- Scarica il file .exe del programma di installazione

- Verificare il valore hash

- Esegui il programma di installazione e quindi configura le impostazioni di base come il motore di ricerca predefinito

Tor è un altro browser che consiglierei di utilizzare il più possibile, solo in generale.

Mullvad fornisce alcuni diversi server di risoluzione DNS che possono essere trovati elencati in questo Articolo di Mullvad. Per questo esempio, utilizzerò il server “100.64.0.3” per il blocco del tracker degli annunci. Assicurati di fare riferimento al sito Web di Mullvad per gli ultimi indirizzi IP del server DNS aggiornati poiché potrebbero cambiare occasionalmente.

In pfSense, vai su "Sistema> Generale", quindi scorri verso il basso fino alla sezione "Impostazioni server DNS" e digita "100.64.0.3" nel campo Server DNS con il gateway WAN selezionato. Se hai utilizzato il mio consiglio dall'inizio della guida, allora questo dovrebbe essere già impostato ma dovrai seguire le istruzioni DHCP riportate di seguito.

Clicca su “Salva” in fondo alla pagina.

Successivamente, vai su “Servizi>Server DHCP” e scorri verso il basso fino a “Server”. Nel campo “Server DNS”, inserisci “100.64.0.3” e fai clic su “Salva” nella parte inferiore della pagina. Ripeti questo passaggio per tutte le tue LAN se hai configurato più reti.

Ora dovresti avere un server DNS che blocca gli annunci tracker configurato a livello di firewall per proteggere tutta la tua navigazione in Internet. Quindi, se hai adottato misure aggiuntive come la configurazione del tuo browser web o l'aggiornamento a un browser web incentrato sulla privacy, hai fatto un grande passo avanti nella protezione della tua privacy sui tuoi dispositivi desktop.

Consiglio anche di prendere in considerazione l'utilizzo di UnGoogled Chromium o bromite sul cellulare. Se sei interessato ad ulteriori misure sulla privacy dei dispositivi mobili, consulta la mia guida su CalyxOS qui.

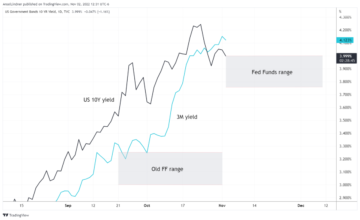

Passaggio 10: come verificare la latenza causata dalla VPN

Esiste una ragionevole preoccupazione che l’utilizzo di una VPN possa introdurre latenza nel traffico minerario. Il problema è che otterrai meno premi.

Quando è presente latenza, l'ASIC potrebbe continuare ad eseguire l'hashing di un'intestazione di blocco che non è più valida. Più a lungo l'ASIC impiega l'hashing di un'intestazione di blocco non valida, maggiore sarà l'hash rate "obsoleto" che invierai al pool. Quando il pool vede gli hash in arrivo per un'intestazione di blocco che non è più valida, il pool rifiuta quel lavoro. Ciò significa che il tuo ASIC ha semplicemente sprecato un po' di potenza di calcolo per niente, anche se questo è nell'ordine dei millisecondi, quando un ASIC calcola trilioni di hash ogni secondo, può sommarsi rapidamente.

In genere, si tratta di un rapporto molto piccolo rispetto alla quantità di lavoro accettata dal pool. Ma puoi iniziare a vedere quanto una latenza significativa e continua potrebbe avere un impatto sui tuoi premi minerari.

In generale, più i due server sono vicini tra loro, minore sarà la latenza. Con una VPN, devo inviare il mio traffico minerario al server della VPN e poi da lì va al server del pool. Nel tentativo di mitigare la latenza dovuta alla vicinanza geografica, ho utilizzato tre server VPN che si trovavano tra la mia posizione e il server del pool. Volevo anche essere consapevole del rischio derivante da un'interruzione Internet regionale, quindi ho aggiunto anche due server VPN che non si trovassero tra me e il pool. Con la mia rete "LANminer" configurata per bilanciare il carico del traffico tra cinque diversi tunnel, ho iniziato un test di cinque giorni.

I primi due giorni e mezzo (60 ore) sono stati dedicati al mining con la VPN attiva. I secondi due giorni e mezzo sono stati trascorsi a fare mining con la VPN disattivata. Ecco cosa ho trovato:

Nelle prime 60 ore, il mio ASIC ha ricevuto 43,263 pacchetti accettati e 87 pacchetti rifiutati. Ciò equivale allo 0.201%, o in altre parole allo 0.201%, delle mie risorse spese che non vengono ricompensate.

Dopo 120 ore, il mio ASIC aveva 87,330 pacchetti accettati e 187 pacchetti rifiutati. Sottraendo le letture iniziali di 60 ore, mi sono rimasti 44,067 pacchetti accettati e 100 pacchetti rifiutati mentre la VPN era disattivata. Ciò equivale allo 0.226%. Sorprendentemente, questo è leggermente più di un rapporto di rifiuto senza i vantaggi in termini di privacy di una VPN a parità di tempo.

In conclusione, bilanciando il mio traffico di mining tra cinque tunnel VPN, sono riuscito a ottenere i vantaggi in termini di privacy di una VPN senza ridurre l’efficienza delle mie operazioni di mining. In effetti, in termini di percentuale di rifiuti, il mio minatore ha ottenuto risultati migliori utilizzando la VPN piuttosto che non utilizzandola.

Se sei interessato a saperne di più sugli argomenti trattati in questa guida, consulta queste risorse aggiuntive:

Grazie per aver letto! Spero che questo articolo ti abbia aiutato a comprendere le nozioni di base sull'utilizzo di un vecchio desktop per installare una rete e flashare con pfSense per creare un firewall versatile, come configurare LAN separate, come configurare un router WiFi mesh, come creare una VPN Mullvad. account e come utilizzare WireGuard per configurare i failover VPN per ridurre al minimo la latenza nelle operazioni di mining.

Questo è un guest post di Econoalchemist. Le opinioni espresse sono interamente proprie e non riflettono necessariamente quelle di BTC Inc o Bitcoin Magazine.

Fonte: https://bitcoinmagazine.com/guides/how-to-mine-bitcoin-privately-at-home

- "

- &

- 100

- accesso

- Il mio account

- Action

- attivo

- attività

- Ad

- aggiuntivo

- Admin

- Ads - Annunci

- Tutti

- Consentire

- Applicazioni

- RISERVATA

- in giro

- articolo

- ASIC

- auto

- Settore bancario

- Nozioni di base

- MIGLIORE

- best practice

- Bitcoin

- Estrazione Bitcoin

- blockchain

- Blog

- Scatola

- del browser

- BTC

- BTC Inc

- costruire

- Costruzione

- che

- Contanti

- ha causato

- a livello internazionale

- il cambiamento

- verifica

- Controlli

- cromo

- Cerchio

- Città

- più vicino

- codice

- Colonna

- arrivo

- Aziende

- computer

- informatica

- potenza di calcolo

- Configurazione

- veloce

- Connessioni

- continua

- Corporazioni

- paesi

- Coppia

- Creazione

- Credenziali

- cruscotto

- dati

- distruggere

- sviluppatori

- dispositivi

- DID

- diligenza

- Codice Sconto

- Dsiplay

- dns

- Domain Name

- Cadere

- editore

- efficienza

- endpoint

- finisce

- Inglese

- Ambiente

- Esercitare

- esperienza

- facce

- di fronte

- famiglia

- Moda

- FAST

- Caratteristiche

- campi

- figura

- Infine

- Nome

- Cromatografia

- Flessibilità

- seguire

- modulo

- Avanti

- Fondazione

- Gratis

- La libertà

- pieno

- function

- futuro

- Generale

- GitHub

- Dare

- buono

- grande

- Green

- Gruppo

- GUEST

- Ospite Messaggio

- guida

- hacker

- Hardware

- hash

- hash rate

- hashing

- qui

- Alta

- tenere

- Casa

- Casa

- Come

- Tutorial

- HTTPS

- leggibile dagli umani

- Affamato

- IBRIDO

- ICON

- idea

- identificare

- Illegale

- Immagine

- Impact

- Aumento

- informazioni

- Infrastruttura

- Intel

- interesse

- Interfaccia

- Internet

- IP

- Indirizzo IP

- Gli indirizzi IP

- IT

- conservazione

- Le

- Tasti

- bambini

- laptop

- con i più recenti

- lanciare

- Legge

- applicazione della legge

- perdita

- Perdite

- apprendimento

- Legislazione

- Livello

- Licenza

- leggera

- LINK

- Lista

- elencati

- Ascolto

- Annunci

- caricare

- locale

- località

- Lunghi

- Mac

- Maggioranza

- Fare

- marchio

- partita

- Media

- Memorie

- metallo

- Metrica

- minatori

- Siti di estrazione mineraria

- specchio

- Mobile

- dispositivi mobili

- cellulare

- soldi

- mese

- cambiano

- Rete

- internazionale

- reti

- New York

- notizie

- online

- aprire

- operativo

- sistema operativo

- Opinioni

- Opportunità

- Opzione

- Opzioni

- minimo

- Altro

- interruzione

- Password

- Le password

- Paga le

- Pagamento

- Persone

- ping

- pianificazione

- piattaforma

- Podcast

- politica

- pool

- energia

- presenti

- Privacy

- Privacy e sicurezza

- un bagno

- chiave privata

- Prodotti

- Profilo

- Programma

- protegge

- protocollo

- la percezione

- chiave pubblica

- editoriale

- QR code

- RAM

- gamma

- RE

- ridurre

- riparazioni

- Risorse

- REST

- Risultati

- Rewards

- Rischio

- Rotolo

- strada

- norme

- Correre

- running

- Sicurezza

- risparmio

- Scala

- allo

- Cerca

- secondario

- problemi di

- vede

- selezionato

- venda

- Servizi

- set

- regolazione

- Condividi

- condiviso

- Conchiglia

- Shopping

- Corti

- chiusura

- Argento

- Un'espansione

- SIX

- piccole

- Istantanea

- So

- Social

- Social Media

- Software

- velocità

- inizia a

- iniziato

- stati

- stats

- Stato dei servizi

- sottoscrizione

- di successo

- Interruttore

- sistema

- parlando

- Target

- terminal

- i termini e le condizioni

- test

- Testing

- Le nozioni di base

- il mondo

- tempo

- strumenti

- top

- Argomenti

- Tracking

- traffico

- delle transazioni

- Traduzione

- triliardi

- Affidati ad

- noi

- Unito

- Stati Uniti

- Aggiornanento

- usb

- Video

- Video

- virtuale

- VPN

- VPN

- aspettare

- Orologio

- sito web

- browser web

- web server

- Sito web

- siti web

- Che cosa è l'

- OMS

- Wi-Fi

- wikipedia

- vento

- finestre

- senza fili

- parole

- Lavora

- lavori

- mondo

- valore

- youtube

- zero