Riteniamo che il portafoglio crittografico mobile più sicuro sia quello che supera i vincoli intrinseci del suo sistema operativo mobile. Ad esempio, su iOS, CryptoKit di Apple non supporta il file curva ellittica secp256k1, uno standard per Bitcoin, Ethereum e molte altre blockchain.

Questa limitazione impedisce agli sviluppatori di utilizzare l'elemento sicuro dei dispositivi per l'archiviazione delle chiavi e la firma delle transazioni. Di conseguenza, i portafogli crittografici mobili sono classificati come portafogli caldi poiché sono entrambi connessi a Internet e firmano transazioni al di fuori di un elemento sicuro utilizzando un'implementazione software degli algoritmi crittografici.

Ciò significa che le chiavi private devono essere esposte – almeno durante la firma – nella memoria dell’ambiente dell’app sandbox. Ciò li lascia più esposti a potenziali minacce rispetto a un portafoglio che utilizza un elemento sicuro per firmare le transazioni.

Nonostante l'impossibilità di eseguire direttamente la firma sugli elementi sicuri, cosa che offrirebbe una maggiore protezione, ci siamo impegnati a fornire un file open-source portafoglio crittografico mobile che privilegia la sicurezza, la trasparenza e il controllo dell'utente.

La nostra architettura di sicurezza è progettata appositamente per:

- Supporta più blockchain

- Genera chiavi private con elevata entropia, una misura di imprevedibilità che rafforza la sicurezza

- Sfrutta la crittografia testata sul campo per crittografare in modo sicuro le chiavi private degli utenti, sfruttando la sicurezza dell'hardware dei telefoni cellulari e le funzionalità di sicurezza del sistema operativo

- Offri maggiore sicurezza con una password generata dall'utente per utenti avanzati che desiderano un ulteriore livello di crittografia (oltre alla protezione del portachiavi del sistema operativo per la chiave di decrittografia)

- Creare una solida base per la futura incorporazione di nuovi tipi di gestione delle chiavi, come portafogli hardware e sistemi basati sul quorum MPC

Il vantaggio dell'open source

Come uno dei suoi principi fondamentali di sicurezza, Portafoglio Kraken è un software gratuito e open source, distribuito sotto la licenza del MIT. Costruendo un nuovo portafoglio da zero, per noi era importante contribuire a promuovere l'ecosistema open source e distribuito.

Senza codice open source, Kraken Wallet richiederebbe una grande quantità di fiducia senza trasparenza. Ciò offrirebbe ai clienti una minore protezione; non potresti verificare, modificare o eseguire il client da solo se lo desideri. “Non fidarti, verifica!” non è solo una massima del settore, è uno dei nostri principi guida.

Il nostro software open source soddisfa due obiettivi fondamentali che inizialmente ci eravamo prefissati per questo prodotto: minimizzazione della fiducia verificabile e verificabile:

- Verificabilità: La capacità di verificare che i presupposti di sicurezza presentati in questo post del blog siano veri. Chiunque può guarda il codice sorgente per capire nello specifico cosa viene fatto e cosa non viene fatto in questo portafoglio.

- Verificabilità: La capacità di verificare che l'output della nostra implementazione di sicurezza sia corretto e di segnalare quando non lo è. Abbiamo coinvolto team interni ed esterni per eseguire controlli di sicurezza più volte prima del rilascio. D'ora in poi, chiunque potrà verificare il codice e produrre un rapporto sui risultati ottenuti.

Generazione e importazione delle chiavi

React Native, pur essendo uno strumento potente, non ha un modulo crittografico integrato. Per aggirare questo problema abbiamo utilizzato un'implementazione pure-js (crypto-browserify) del modulo crypto di NodeJS. Il metodo crypto.randomBytes() – che genera i byte casuali effettivi di cui abbiamo bisogno durante la generazione della chiave – è gestito da reagire-nativo-ottieni-valori-casuali polyfill.

React-native-get-random-values utilizza il codice nativo per utilizzare il generatore di numeri pseudocasuali crittograficamente sicuri (CSPRNG) disponibile sul dispositivo per generare numeri casuali. Praticamente su tutti i dispositivi moderni, questo generatore di numeri casuali è supportato da un generatore di numeri casuali hardware sicuro.

Durante l'inizializzazione del portafoglio, estraiamo entropia dal CSPRNG e lo convertiamo in un seme mnemonico utilizzando pacchetti npm consolidati (BIP32, BIP39).

Le chiavi vengono convertite, archiviate e presentate all'utente secondo lo standard BIP39, che offre un metodo mnemonico di facile backup con interoperabilità per la maggior parte dei portafogli nell'ecosistema. La funzione di importazione supporta il recupero di seed compatibili con BIP39, che forniscono la migliore interoperabilità nell'ecosistema.

Gestione delle chiavi

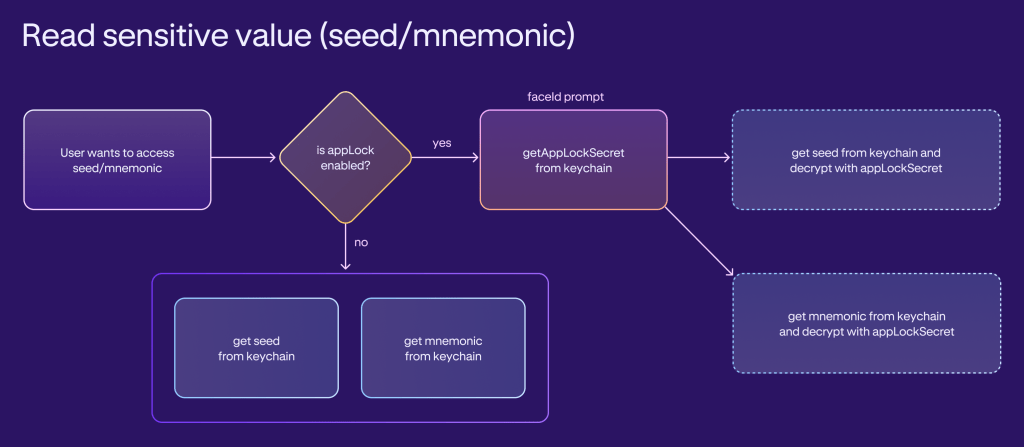

Kraken Wallet contiene due valori segreti – il seed e il mnemonico – e molteplici valori non segreti (ma pur sempre privati) come indirizzi di portafoglio, nomi di portafoglio e descrizioni delle transazioni.

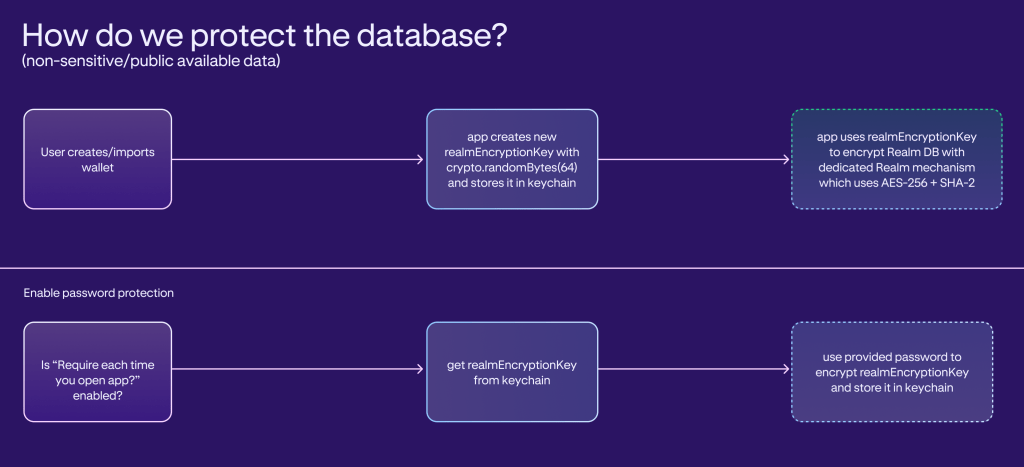

Il materiale della chiave privata (seed/mnemonico) viene archiviato in Portachiavi (su iOS) e Keystore (su Android). Il materiale con chiave pubblica e i dati non sensibili (chiavi pubbliche estese, indirizzi e descrizioni) sono archiviati nel database crittografato dell'applicazione (utilizzando Regno).

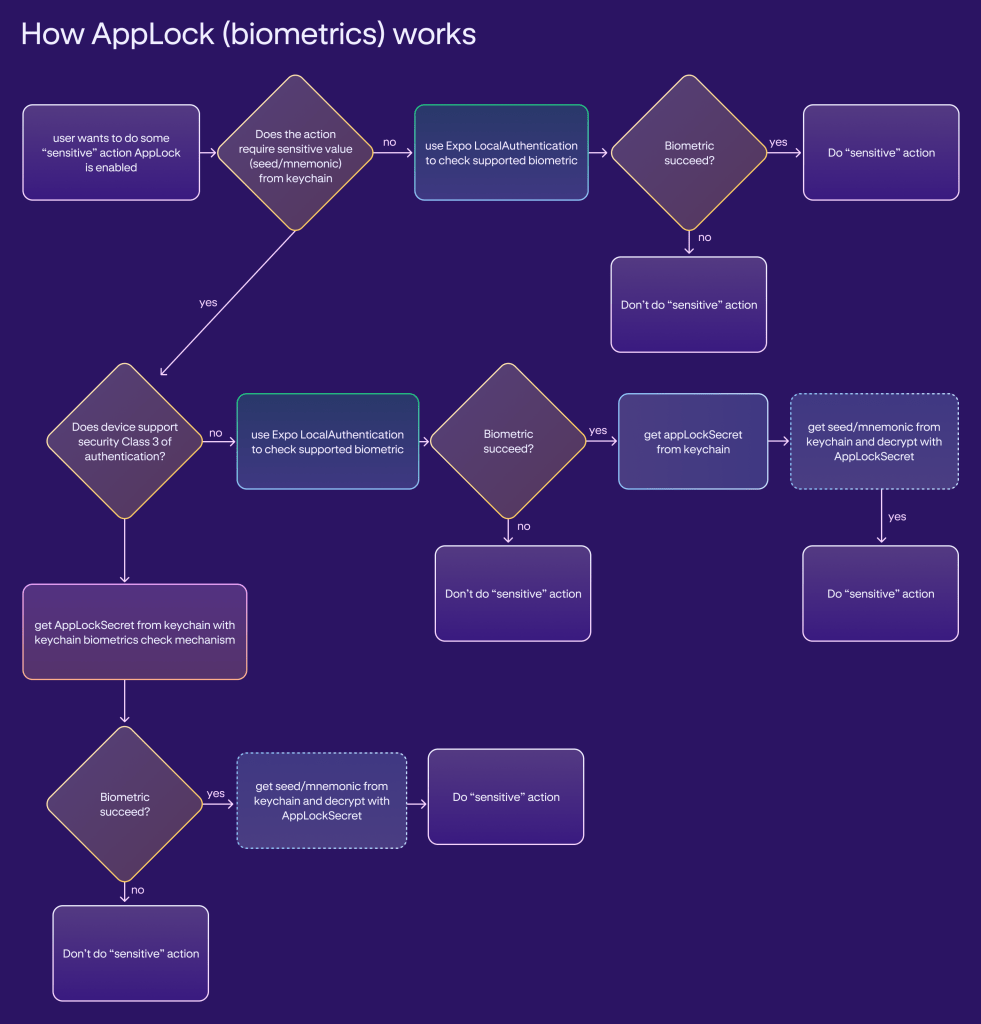

Esistono più controlli di sicurezza che proteggono i dati:

- Blocco app: una stringa di 64 byte generata casualmente e archiviata in Portachiavi o Keystore. L'accesso al segreto è protetto con requisiti di presenza dell'utente: autenticazione biometrica o con codice di accesso.

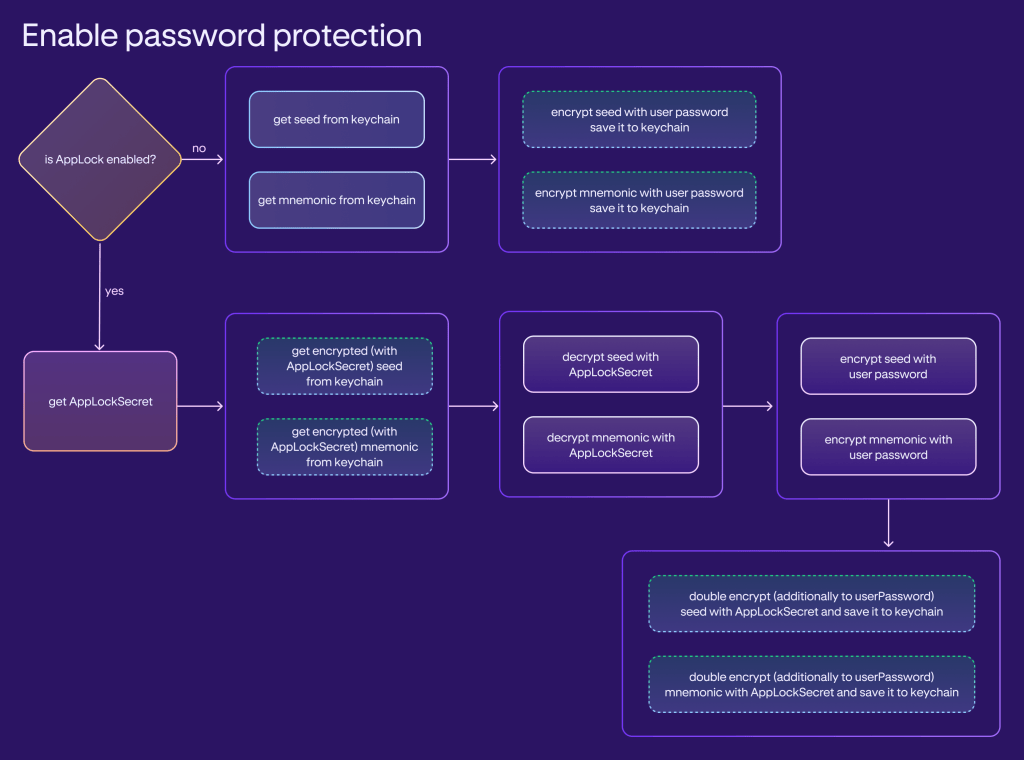

- Password: fornito dall'utente e non conservato su un dispositivo. L'utente deve invece fornire manualmente la password ogni volta che viene richiesta dall'applicazione. Il portafoglio determina se è necessaria la password consultando due flag (is_storage_encrypted e is_seed_encrypted) archiviati in Portachiavi o Keystore. L'algoritmo Argon2 viene utilizzato come funzione di derivazione chiave.

- Crittografia del database: Il database (Realm) viene utilizzato per archiviare dati non segreti. I dati vengono crittografati con una chiave casuale da 64 byte.

- Meccanismo di blocco: L'immissione di una password errata attiva dei ritardi prima che possano essere effettuati successivi tentativi di immissione della password. Questo meccanismo scoraggia efficacemente gli attacchi di forza bruta alle password. Le informazioni relative ai parametri di blocco, come il numero di tentativi e la durata dei ritardi, sono archiviate in modo sicuro in Portachiavi o Keystore.

Il seme, il mnemonico e la chiave di crittografia del database sono sempre archiviati in forma crittografata

- Quando nessuna protezione è abilitata: il seme, il mnemonico e la chiave di crittografia Realm vengono archiviati direttamente in Portachiavi o Keystore senza controllo di accesso tramite presenza dell'utente.

- Quando il blocco dell'app è attivato: lo mnemonico e il seed vengono prima crittografati con il segreto del blocco dell'app e quindi archiviati in modo sicuro in Portachiavi o Keystore. La chiave di crittografia Realm viene inoltre archiviata direttamente nel Portachiavi o nel Keystore.

- Quando la protezione tramite password è abilitata: il mnemonico e il seed vengono crittografati con la password, mentre la chiave di crittografia Realm viene crittografata con la password solo se is_storage_encrypted è stato impostato su true.

- Quando sono abilitati sia il blocco dell'app che la protezione tramite password: lo mnemonico e il seed sono crittografati sia con una password (prima) che con un blocco app (secondo). La chiave di crittografia Realm viene crittografata solo con la password e solo se is_storage_encrypted è stato impostato su true.

Utilizzo chiave

Il seed/mnemonico viene archiviato in Portachiavi o Keystore e svolge un ruolo cruciale nelle operazioni crittografiche. Quando è necessario generare un nuovo indirizzo di portafoglio o firmare una transazione, ricaviamo le informazioni necessarie, come la chiave privata, da questo seme.

Tuttavia è importante notare che durante queste operazioni la chiave privata deve essere caricata in memoria. Questa necessità deriva dai vincoli menzionati in precedenza sui portafogli mobili e dalla mancanza di accesso diretto all’elemento sicuro per la firma delle transazioni.

- Firma della transazione (invio di token)

- Firma dei dati WalletConnect (gestione delle richieste di sessione)

- Aggiunta di un nuovo portafoglio

- Abilitazione delle catene testnet (aggiunta di portafogli testnet)

- Visualizzazione del mnemonico

- Verifica del mnemonico

- Abilitazione e disabilitazione del blocco dell'app

- Abilitazione e disabilitazione della password

Viene eseguita un'autenticazione biometrica aggiuntiva per le seguenti funzionalità:

- Abilitazione del blocco dell'app

- Cancellando tutti i dati

- Eliminazione di un portafoglio (account)

- Abilitare o disabilitare una password (oltre al recupero del blocco dell'app)

- Apertura dell'applicazione

- Spostamento dell'applicazione in primo piano

- Visualizzazione delle chiavi pubbliche estese

- Connessione ad un'applicazione decentralizzata (dApp)

Inoltre, potrebbe essere richiesta la password per aprire l'applicazione. Portachiavi e Keystore vengono sempre utilizzati tramite il file portachiavi react-nativo involucro:

- Il wrapper genera una nuova chiave in Portachiavi o Keystore per ogni elemento

- Il wrapper è responsabile del passaggio dei flag di configurazione corretti per Portachiavi e Keystore

- Il portafoglio richiede sempre al wrapper di configurare i flag in modo che il dispositivo debba essere sbloccato per accedere alla chiave

- Un controllo (biometrico) della presenza dell'utente è configurato per essere basato sul tempo e il controllo è valido per 5 secondi; il controllo della presenza utente non viene effettuato per accesso

L'algoritmo di crittografia è lo stesso per tutti gli elementi:

- La chiave viene derivata con Argon2id da un segreto normalizzato NFC

- Il sale per Argon2id è l'ID univoco del dispositivo

- La modalità di crittografia è AES-GCM

- Il vettore di inizializzazione (IV) per AES è di 16 byte casuali

- Il tag di autenticazione per AES deve essere lungo 16 byte

Firma della transazione

Oltre alle misure precedentemente menzionate relative all’archiviazione delle chiavi, alla biometria e alla protezione tramite password, la firma delle transazioni rimane un’area critica su cui concentrarsi per il miglioramento continuo. Come primo passo, abbiamo implementato diverse misure degne di nota in questo ambito, tra cui:

Simulazione di transazione

Utilizziamo servizi API esterni (come Blowfish e altri) per verificare i possibili livelli di “gravità” che una transazione può comportare per l’utente (un punteggio di rischio). Si va dallo schermo di blocco completo per possibili transazioni dannose (o firma di messaggi) agli avvisi sui diversi livelli di cautela che l'utente dovrebbe avere prima di firmare o confermare una transazione.

Altre misure includono:

- Convalida dell'indirizzo per assicurarti di non inviare a un indirizzo sbagliato

- Indirizzi sempre visibili nella loro interezza per garantire che l'utente non venga preso di mira da attacchi specifici riguardanti la composizione dell'indirizzo

- Convalida della rete e avvisi per assicurarsi che l'utente non invii alla rete sbagliata

- Controlli di integrità delle commissioni per assicurarsi che l'utente non paghi più del dovuto per una transazione

Privacy in rete

Per proteggere la privacy e i dati personali degli utenti in modo che questi dati non vengano divulgati nelle richieste di rete, in particolare nei servizi di terze parti, abbiamo sviluppato un gateway API per le richieste proxy. Questo proxy ci consente di non trasferire le richieste degli utenti a servizi di terze parti e non rivelare l'IP di un cliente a fornitori esterni o pubblici.

Questo servizio di backend è fondamentalmente un'API per interrogare i dati della blockchain pubblica. All'interno dell'architettura di sicurezza del portafoglio, il suo scopo è incapsulare questa funzionalità dietro un'API comune su tutte le blockchain in modo che Kraken Wallet non debba implementare comportamenti specifici della blockchain per l'interrogazione dei dati.

Questo servizio backend definisce questa API comune. Alla fine inoltra le richieste ad altre parti da cui recupera i dati effettivi. Non indicizza le blockchain stesse né mantiene lo stato.

Ipotesi di sicurezza

La nostra architettura di sicurezza si basa su alcuni presupposti chiave per una protezione ottimale. Presumiamo:

- Il dispositivo dell'utente non è rootato, né il sistema operativo è obsoleto e suscettibile a vulnerabilità critiche che potrebbero garantire a un utente malintenzionato l'accesso alla memoria del dispositivo

- Il pacchetto Portachiavi o Keystore fornisce una protezione sufficientemente potente

- Il sistema operativo mobile offre un solido sandboxing tra i processi delle app, garantendo che la memoria contenente dati sensibili come i seed sia gestita correttamente

Funzionalità aggiuntive

- L'app funziona secondo il principio di memorizzare solo i dati minimi necessari per eseguire il portafoglio

- Sul client non vengono utilizzati kit di sviluppo software (SDK) di analisi o segnalazione di arresti anomali di terze parti

- Considerati i nostri sforzi volti a non divulgare dati a terzi, non avrebbe senso includere un ulteriore monitoraggio dei dati, il che significa che non troverai alcun software di analisi o report sugli arresti anomali nel client

- Non sono consentiti o implementati aggiornamenti via etere (al di fuori del normale flusso di aggiornamento di AppStore/Play Store) sulla codebase

- L'utente può aspettarsi un software compilato che non può essere aggiornato senza il suo consenso

- Elenco dei token e sistema di reputazione

- Per aiutare gli utenti a gestire i propri token, abbiamo implementato un sistema di elenchi e reputazione basato sugli asset forniti da Kraken e da altre terze parti

- Spam NFT

- Uno sforzo iniziale che prevediamo di continuare a migliorare è il rilevamento dello spam e degli attacchi correlati allo spam, in cui lo spam viene automaticamente archiviato nella cartella dell'utente

Controllo di sicurezza esterno

La sicurezza del nostro portafoglio di autocustodia è stata valutata rigorosamente attraverso un audit condotto da Trail of Bits, una società di audit di sicurezza molto apprezzata nel settore. Questo audit ha compreso un esame dettagliato della nostra base di codice e dell'architettura client, finalizzato a identificare e affrontare potenziali vulnerabilità della sicurezza.

Per garantire la trasparenza e fornire informazioni dettagliate sulla sicurezza della nostra piattaforma, i risultati di questo controllo sono disponibili al pubblico. Questo accesso aperto consente agli utenti e alle parti interessate di rivedere i risultati dell'analisi di sicurezza condotta da Trail of Bits. Il rapporto costituisce una risorsa importante per comprendere le misure di sicurezza che abbiamo in atto e il nostro impegno nel mantenere un ambiente sicuro per i nostri utenti.

Dare priorità alla sicurezza, alla trasparenza e al controllo degli utenti

Kraken Wallet raggiunge un delicato equilibrio tra praticità e protezione solida a fronte dei vincoli intrinseci della piattaforma. Il nostro approccio è sempre stato quello di iniziare con una struttura di portafoglio interoperabile ampiamente riconosciuta. Questa solida base pone le basi per innovare e aggiungere nuove funzionalità, con l'obiettivo di offrire ai nostri utenti una soluzione di sicurezza di alto livello in continua evoluzione per l'autocustodia delle loro risorse crittografiche.

Questi materiali sono solo a scopo informativo generale e non costituiscono consigli di investimento o raccomandazioni o sollecitazioni ad acquistare, vendere, puntare o detenere criptoasset o a impegnarsi in qualsiasi strategia di trading specifica. Kraken non funziona e non funzionerà per aumentare o diminuire il prezzo di qualsiasi particolare criptoasset che rende disponibile. Alcuni prodotti e mercati crittografici non sono regolamentati e potresti non essere protetto da compensi governativi e/o schemi di protezione normativa. La natura imprevedibile dei mercati delle criptovalute può portare alla perdita di fondi. Potrebbero essere dovute imposte su qualsiasi rendimento e/o su qualsiasi aumento del valore dei tuoi criptoasset e dovresti chiedere una consulenza indipendente sulla tua posizione fiscale. Potrebbero essere applicate restrizioni geografiche.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Fonte: https://blog.kraken.com/product/kraken-wallet/kraken-wallet-security

- :ha

- :È

- :non

- :Dove

- $ SU

- 1

- 13

- 16

- a

- capacità

- Chi siamo

- accesso

- Il mio account

- operanti in

- presenti

- aggiungere

- l'aggiunta di

- aggiunta

- aggiuntivo

- indirizzo

- indirizzi

- indirizzamento

- Avanzate

- consigli

- AES

- Mirato

- algoritmo

- Algoritmi

- Tutti

- permesso

- consente

- anche

- sempre

- quantità

- an

- .

- analitica

- ed

- androide

- in qualsiasi

- chiunque

- api

- App

- Applicazioni

- APPLICA

- approccio

- architettura

- SONO

- RISERVATA

- in giro

- AS

- Attività

- ipotesi

- At

- attacco

- aggressore

- attacchi

- Tentativi

- revisione

- verificabile

- revisione

- audit

- auth

- Autenticazione

- automaticamente

- disponibile

- precedente

- Backed

- BACKEND

- Equilibrio

- basato

- fondamentalmente

- BE

- stato

- prima

- iniziare

- comportamenti

- dietro

- essendo

- CREDIAMO

- MIGLIORE

- fra

- biometrico

- autenticazione biometrica

- biometria

- Bitcoin

- bit

- Bloccare

- blockchain

- dati blockchain

- blockchains

- Blog

- rinforzi

- entrambi

- portare

- Costruzione

- incassato

- ma

- Acquistare

- by

- Materiale

- funzionalità

- capitalizzando

- cautela

- Catene

- sfide

- dai un'occhiata

- Controlli

- classificato

- cliente

- clienti

- codice

- codebase

- impegno

- impegnata

- Uncommon

- compatibile

- compensazione

- compilato

- condotto

- Configurazione

- configurato

- collegato

- vincoli

- consulting

- continuo

- di controllo

- controlli

- comodità

- convertire

- convertito

- correggere

- potuto

- Crash

- critico

- cruciale

- crypto

- sicurezza crittografica

- Portafoglio Crypto

- portafogli criptati

- crypto-assets

- cryptoasset

- criptovalute

- crittografico

- crittograficamente

- crittografia

- Dapp

- dati

- Banca Dati

- decentrata

- diminuire

- definisce

- ritardi

- derivare

- derivato

- desiderio

- dettagliati

- rivelazione

- determina

- sviluppato

- sviluppatori

- Mercato

- dispositivo

- dispositivi

- diverso

- dirette

- Accesso diretto

- direttamente

- distribuito

- effettua

- non

- dominio

- fatto

- Dont

- disegnare

- durata

- durante

- In precedenza

- ecosistema

- in maniera efficace

- sforzo

- sforzi

- elemento

- elementi

- Ellittico

- comprendeva

- cifrare

- crittografato

- crittografia

- impegnarsi

- impegnato

- migliorata

- abbastanza

- garantire

- assicurando

- entrare

- interezza

- Ambiente

- particolarmente

- Ethereum

- valutato

- Ogni

- esame

- attenderti

- esposto

- esterno

- extra

- Faccia

- caratteristica

- pochi

- Trovare

- I risultati

- Impresa

- Nome

- bandiere

- flusso

- Focus

- i seguenti

- Nel

- Avanti

- Favorire

- Fondazione

- Gratis

- da

- pieno

- function

- funzionalità

- funzionalità

- fondamentale

- fondi

- futuro

- porta

- Generale

- generare

- generato

- genera

- ELETTRICA

- generatore

- geografico

- Dare

- scopo

- Obiettivi

- va

- andando

- Enti Pubblici

- concedere

- Terra

- guidare

- Manovrabilità

- Hardware

- hardware wallet

- Avere

- Aiuto

- Alta

- tenere

- detiene

- HOT

- Come

- http

- HTTPS

- identificazione

- if

- realizzare

- implementazione

- implementato

- importare

- importante

- miglioramento

- miglioramento

- in

- incapacità

- includere

- Compreso

- scorretto

- Aumento

- è aumentato

- studente indipendente

- Index

- industria

- informazioni

- inerente

- inizialmente

- inizialmente

- innovare

- intuizione

- esempio

- invece

- interessato

- interno

- Internet

- Interoperabilità

- interoperabile

- ai miglioramenti

- investimento

- iOS

- IP

- IT

- elementi

- SUO

- stessa

- ad appena

- mantenere

- tenere

- Le

- Tasti

- Kraken

- Dipingere

- grandi

- portare

- perdita

- meno

- meno

- Livello

- livelli

- piace

- limitazione

- Lista

- bloccare

- serrata

- spento

- fatto

- mantenere

- Mantenere

- make

- FA

- maligno

- gestire

- gestito

- gestione

- manualmente

- molti

- Mercati

- materiale

- Materiale

- max-width

- Massima

- Maggio..

- si intende

- misurare

- analisi

- meccanismo

- Memorie

- menzionato

- messaggio

- metodo

- minimizzazione

- ordine

- CON

- Mobile

- Moda

- moderno

- modificare

- Moduli

- MongoDB

- Scopri di più

- maggior parte

- MPC

- multiplo

- devono obbligatoriamente:

- nomi

- nativo

- Natura

- Navigare

- necessaria

- necessità

- di applicazione

- esigenze

- Rete

- New

- no

- Nota

- degno di nota

- numero

- numeri

- of

- offrire

- offerta

- Offerte

- on

- ONE

- esclusivamente

- aprire

- open source

- codice open source

- apertura

- opera

- operativo

- sistema operativo

- Operazioni

- ottimale

- or

- minimo

- OS

- Altro

- Altri

- nostro

- antiquato

- produzione

- al di fuori

- pacchetto

- Packages

- parametri

- particolare

- parti

- passare

- Di passaggio

- Password

- per

- Eseguire

- eseguita

- cronologia

- dati personali

- pezzo

- posto

- piano

- piattaforma

- Platone

- Platone Data Intelligence

- PlatoneDati

- gioca

- posizione

- possibile

- Post

- potenziale

- potente

- in pratica

- presentata

- in precedenza

- prezzo

- principio

- principi

- Precedente

- priorità

- Privacy

- un bagno

- chiave privata

- Chiavi private

- i processi

- produrre

- Prodotto

- Prodotti

- protegge

- protetta

- proteggere

- protezione

- fornire

- purché

- fornitori

- fornisce

- fornitura

- delega

- la percezione

- blockchain pubblico

- chiave pubblica

- chiavi pubbliche

- pubblicamente

- scopo

- fini

- casuale

- generato in modo casuale

- regno

- riconosciuto

- Consigli

- recupero

- per quanto riguarda

- Basic

- normativo

- rilasciare

- resti

- rapporto

- Reportistica

- reputazione

- richieste

- richiedere

- necessario

- Requisiti

- risorsa

- responsabile

- restrizioni

- colpevole

- Risultati

- richiamo

- ritorno

- rivelare

- recensioni

- Rischio

- robusto

- Ruolo

- radicato

- Correre

- sale

- stesso

- schemi

- Punto

- allo

- sdk

- Secondo

- secondo

- Segreto

- sicuro

- in modo sicuro

- problemi di

- Audit di sicurezza

- Misure di sicurezza

- seme

- semi

- Cercare

- AUTO

- Autoaffidamento

- portafoglio di autocustodia

- venda

- inviare

- invio

- senso

- delicata

- serve

- servizio

- Servizi

- Sessione

- set

- Set

- alcuni

- dovrebbero

- segno

- firmato

- firma

- da

- So

- Software

- lo sviluppo del software

- sollecitazione

- solido

- soluzione

- alcuni

- Fonte

- Reperimento

- carne in scatola

- specifico

- in particolare

- Stage

- palo

- Standard

- Regione / Stato

- deriva

- step

- Ancora

- conservazione

- Tornare al suo account

- memorizzati

- memorizzare

- Strategia

- Scioperi

- Corda

- forte

- La struttura

- successivo

- tale

- supporto

- supporti

- sicuro

- Circostante

- adatto

- sistema

- TAG

- mirata

- imposta

- Tassazione

- le squadre

- testnet

- di

- che

- I

- L’ORIGINE

- loro

- Li

- poi

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- Terza

- terzi

- di parti terze standard

- questo

- minacce

- Attraverso

- volte

- a

- Tokens

- top

- Tracking

- Trading

- strategia di trading

- sentiero

- delle transazioni

- Le transazioni

- Trasparenza

- vero

- Affidati ad

- seconda

- Tipi di

- in definitiva

- per

- capire

- e una comprensione reciproca

- unico

- sbloccato

- imprevedibile

- non regolamentata

- aggiornato

- Aggiornamenti

- aggiornamento

- su

- us

- uso

- utilizzato

- Utente

- utenti

- usa

- utilizzando

- utilizzare

- Utilizzando

- un valido

- convalida

- APPREZZIAMO

- Valori

- verificabile

- verificare

- visibile

- vulnerabilità

- Portafoglio

- Portafogli

- ricercato

- Prima

- Modo..

- we

- Che

- Che cosa è l'

- quando

- ogni volta che

- mentre

- se

- quale

- while

- OMS

- ampiamente

- wikipedia

- volere

- con

- entro

- senza

- Lavora

- sarebbe

- darebbe

- Wrong

- xyz

- Tu

- Trasferimento da aeroporto a Sharm

- te stesso

- zefiro