Momento della lettura: 36 verbale

Momento della lettura: 36 verbale

Comodo One. Comprensione dei profili di Windows in ITSM

Come nascondere / mostrare i client di sicurezza e le icone della barra dei client di comunicazione nei dispositivi?

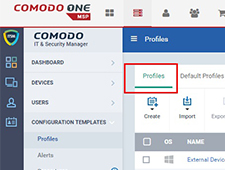

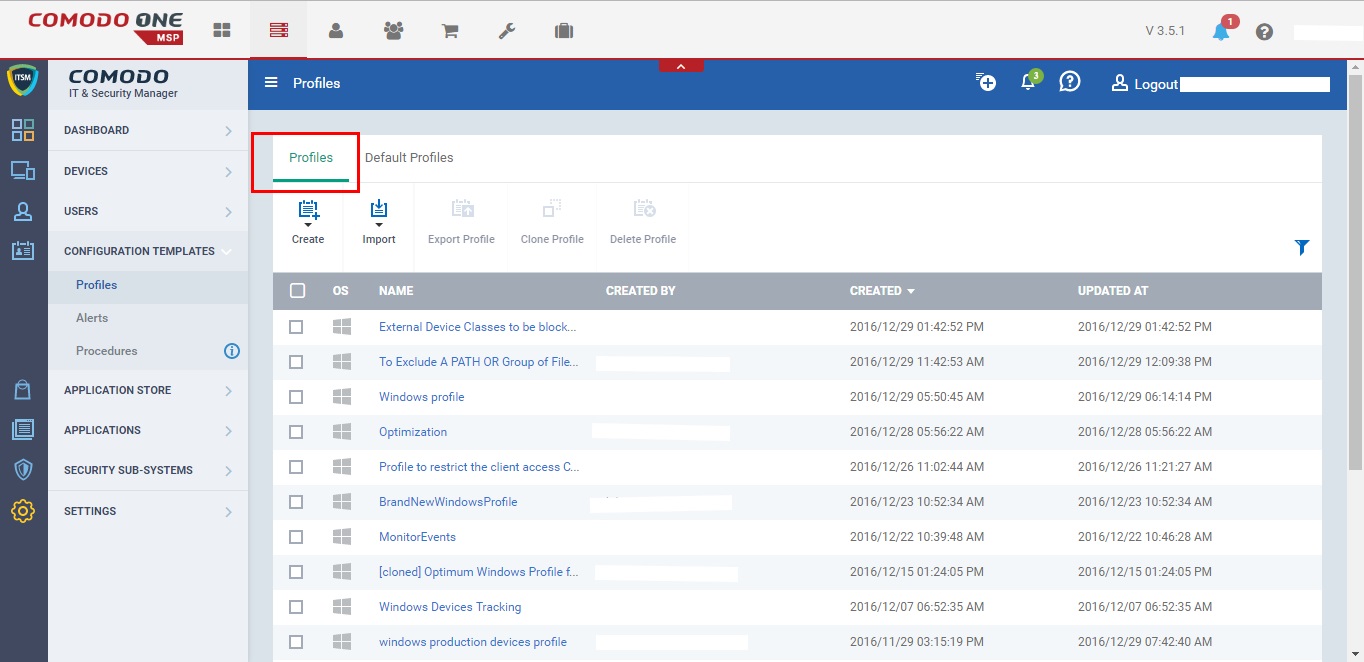

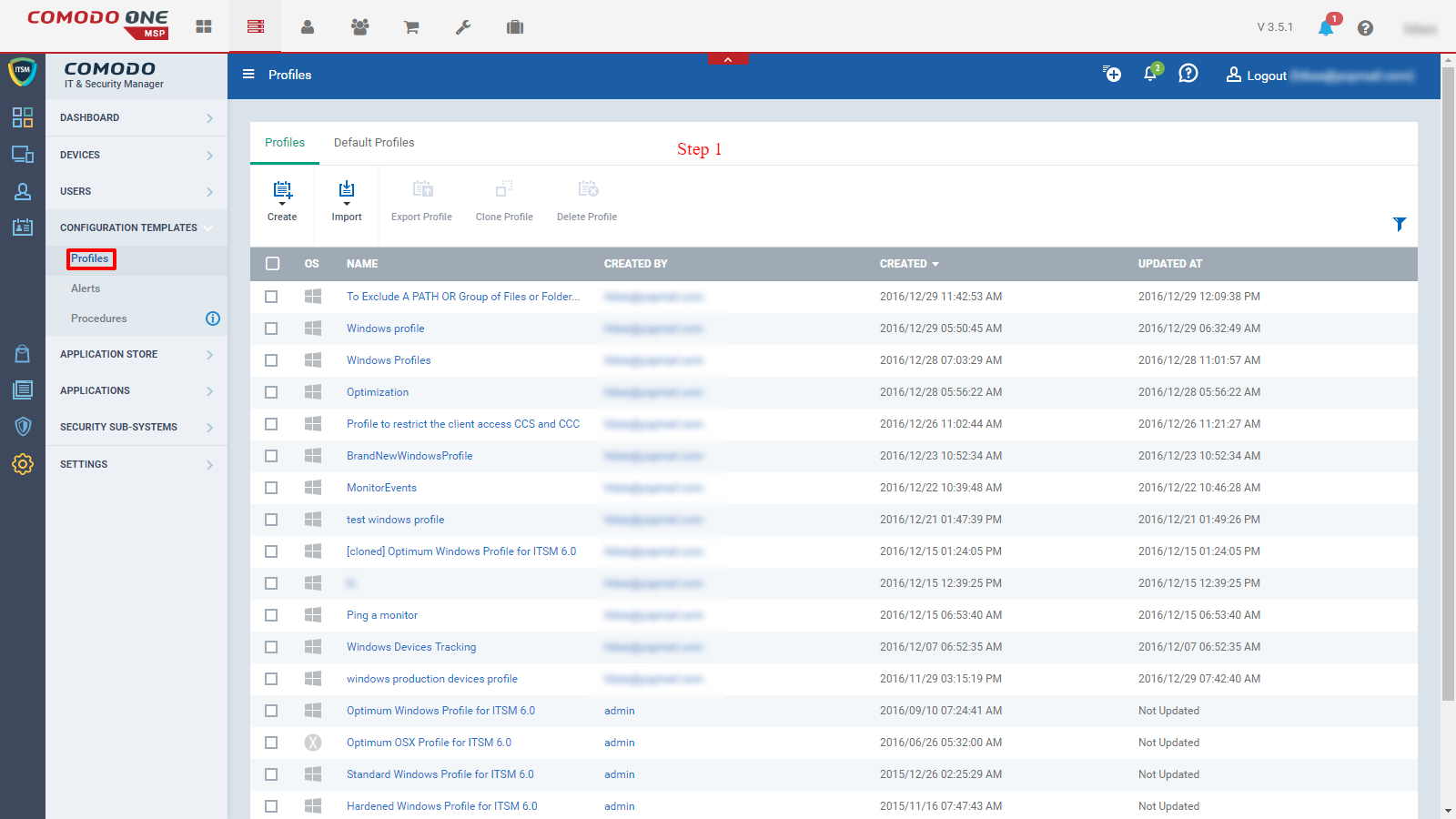

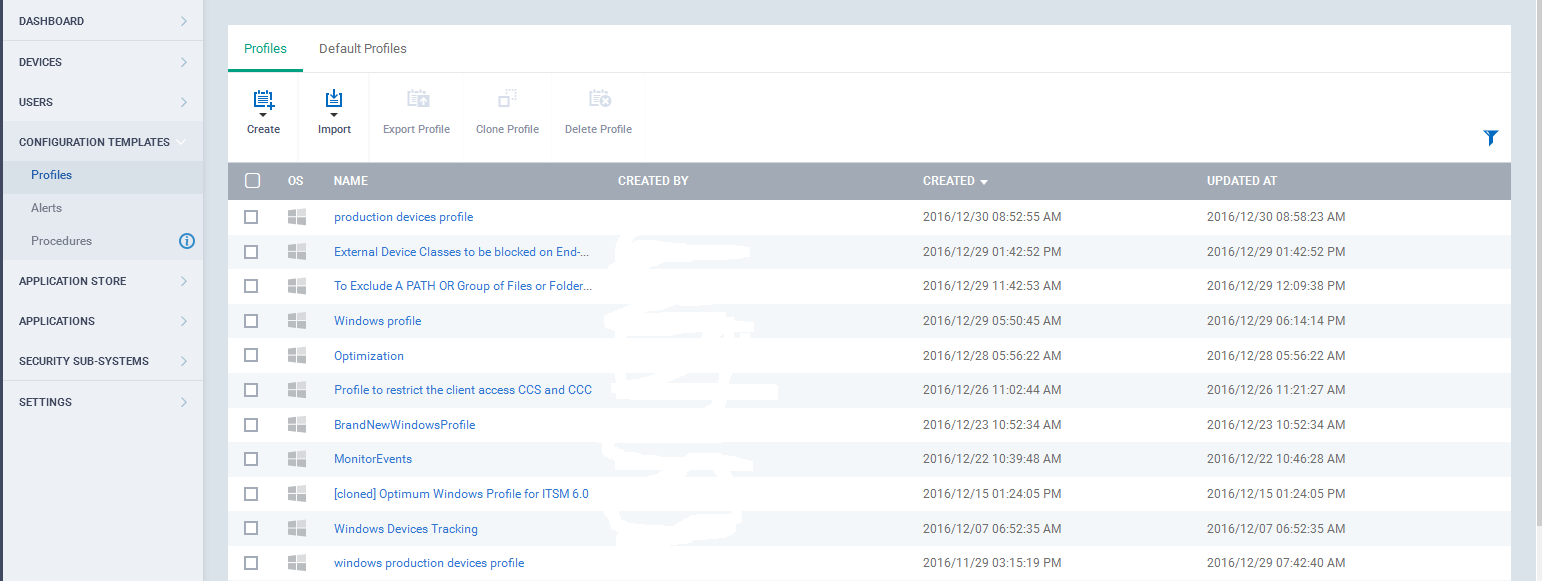

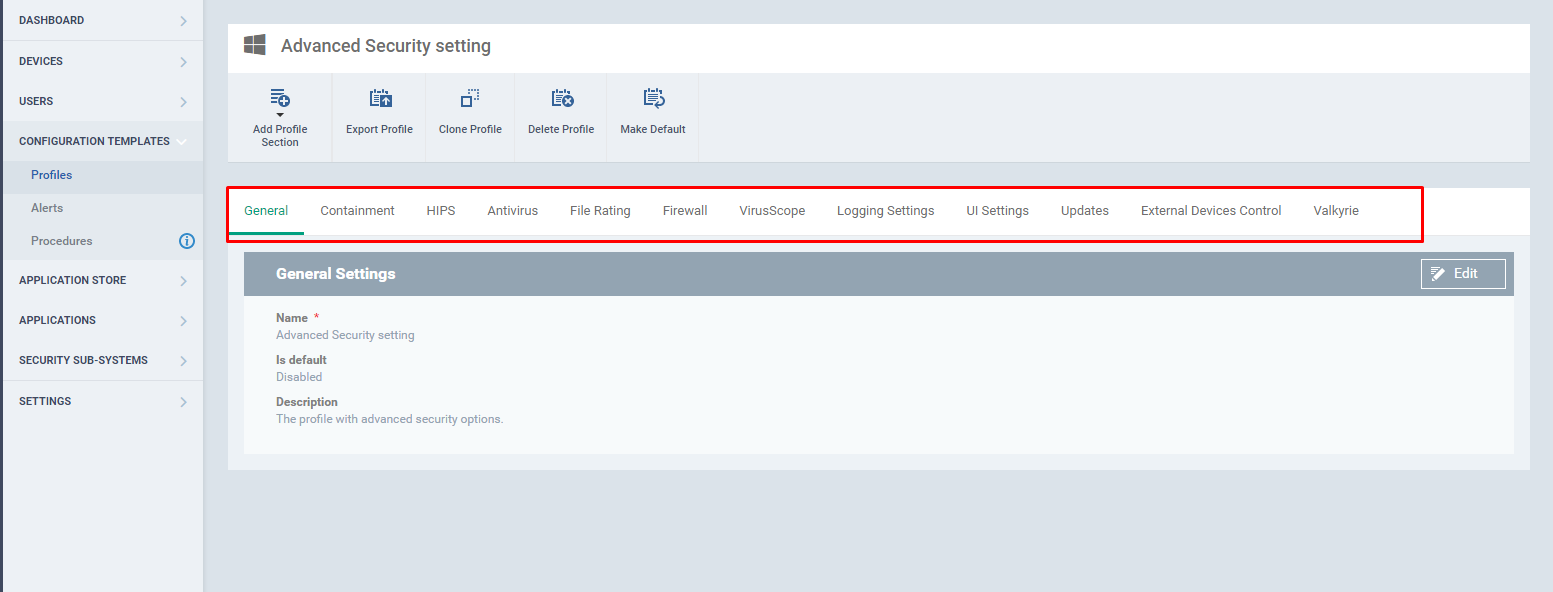

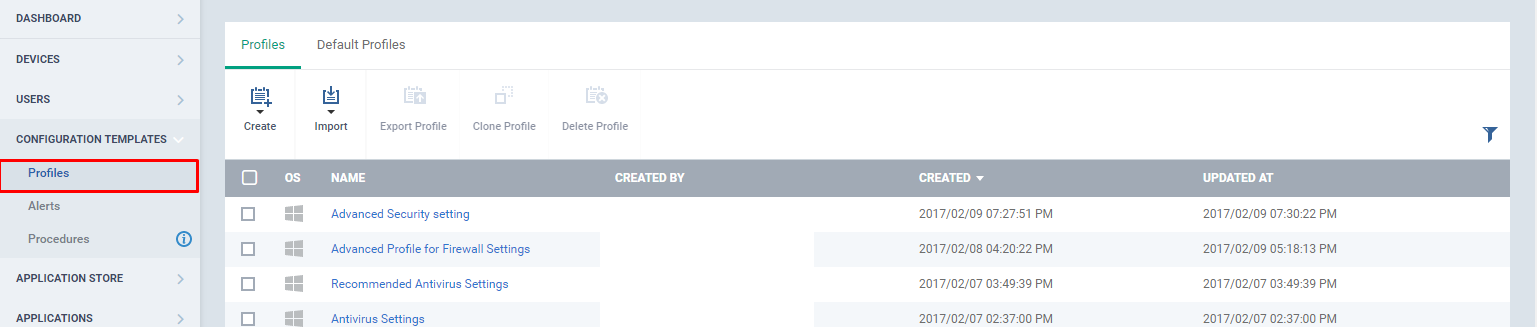

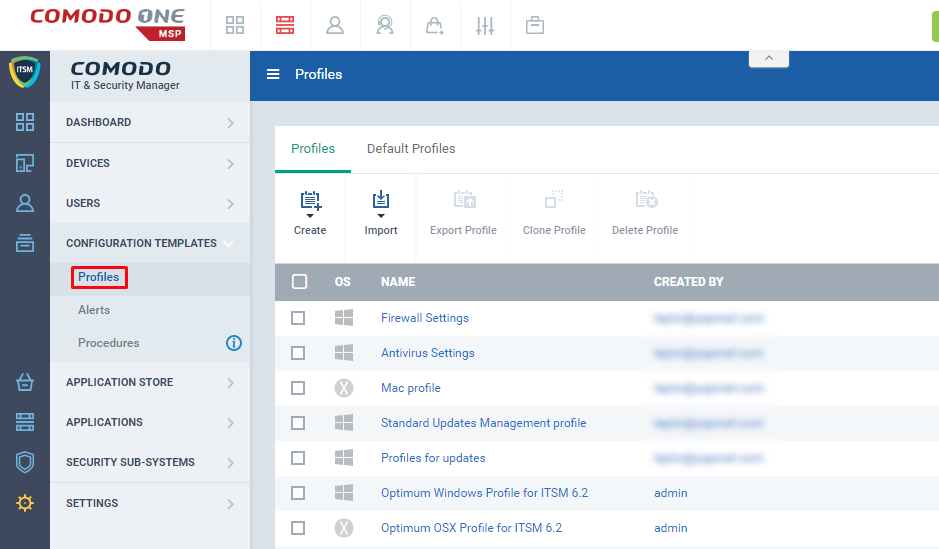

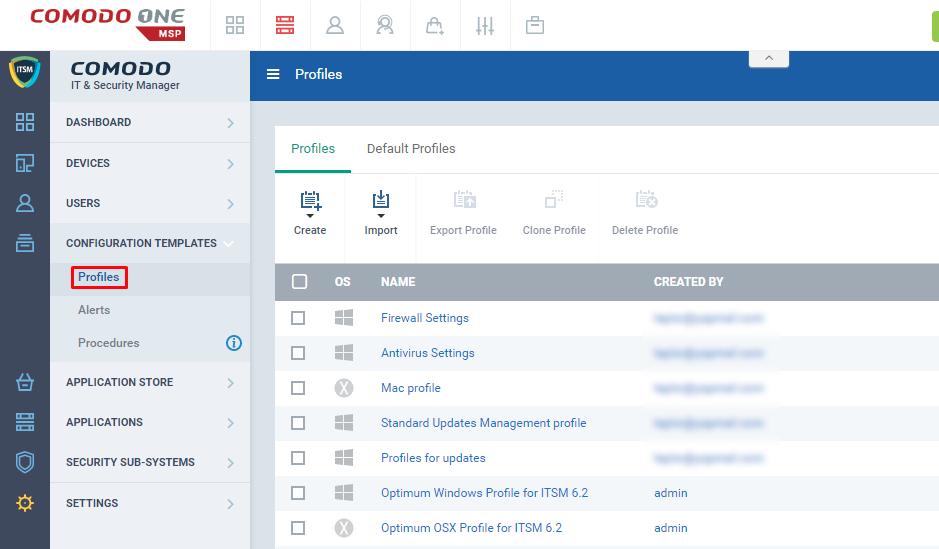

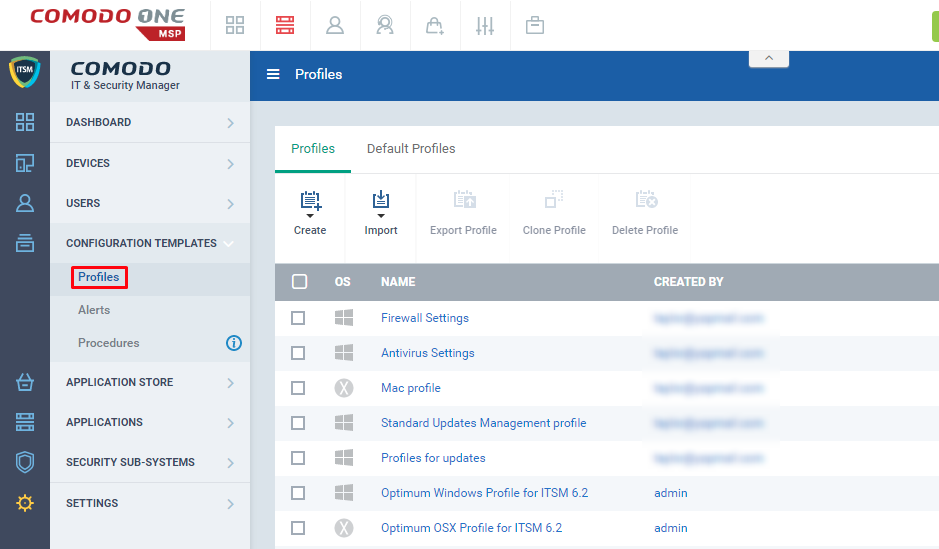

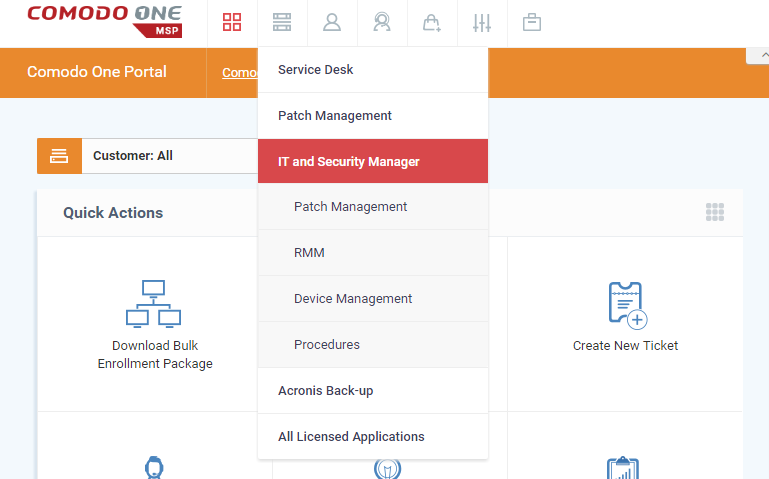

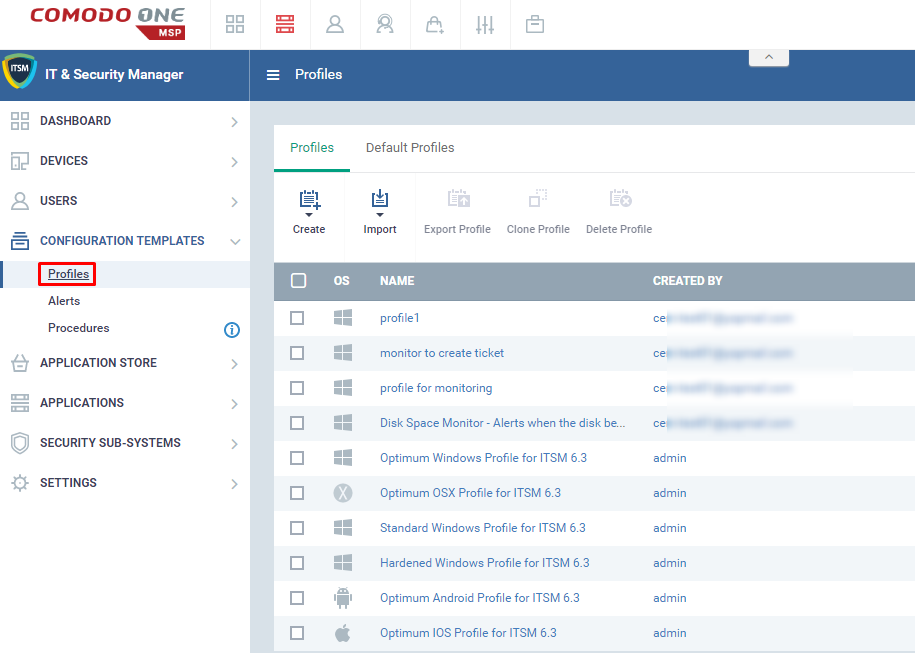

Passaggio 1: vai a "ITSM"> "Modelli di configurazione"> "Profili". Utente in grado di visualizzare l'elenco dei profili disponibili.

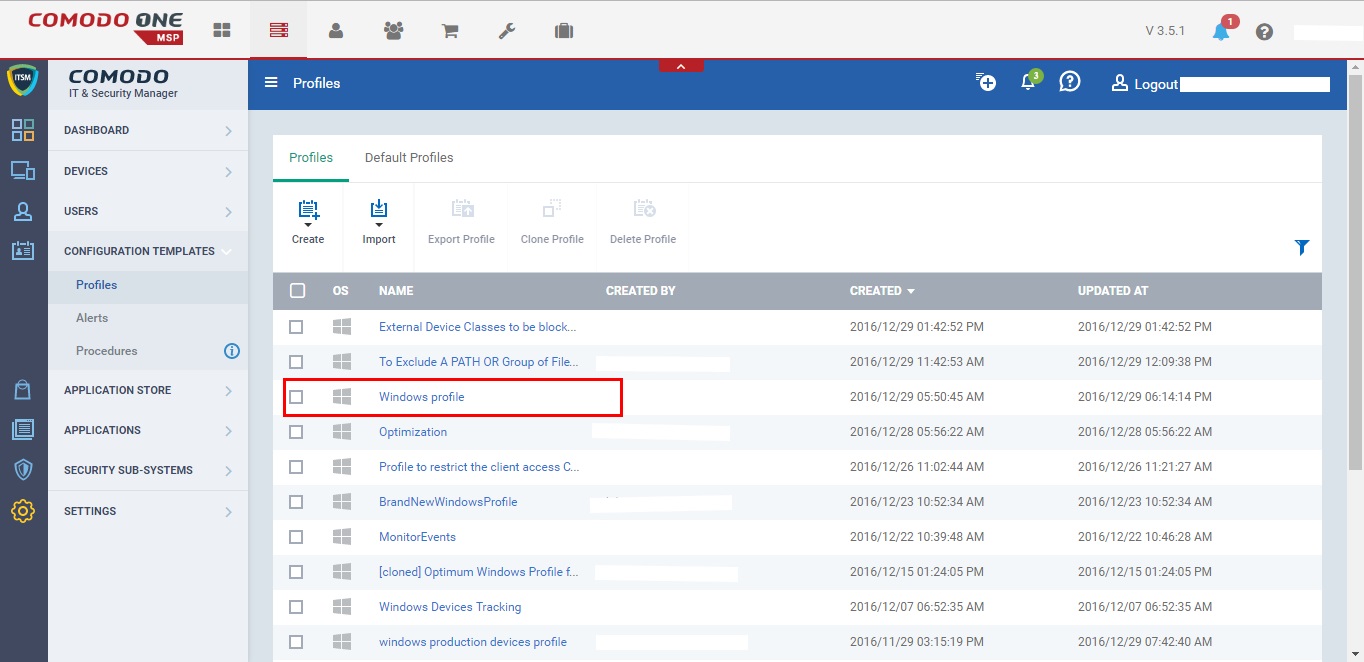

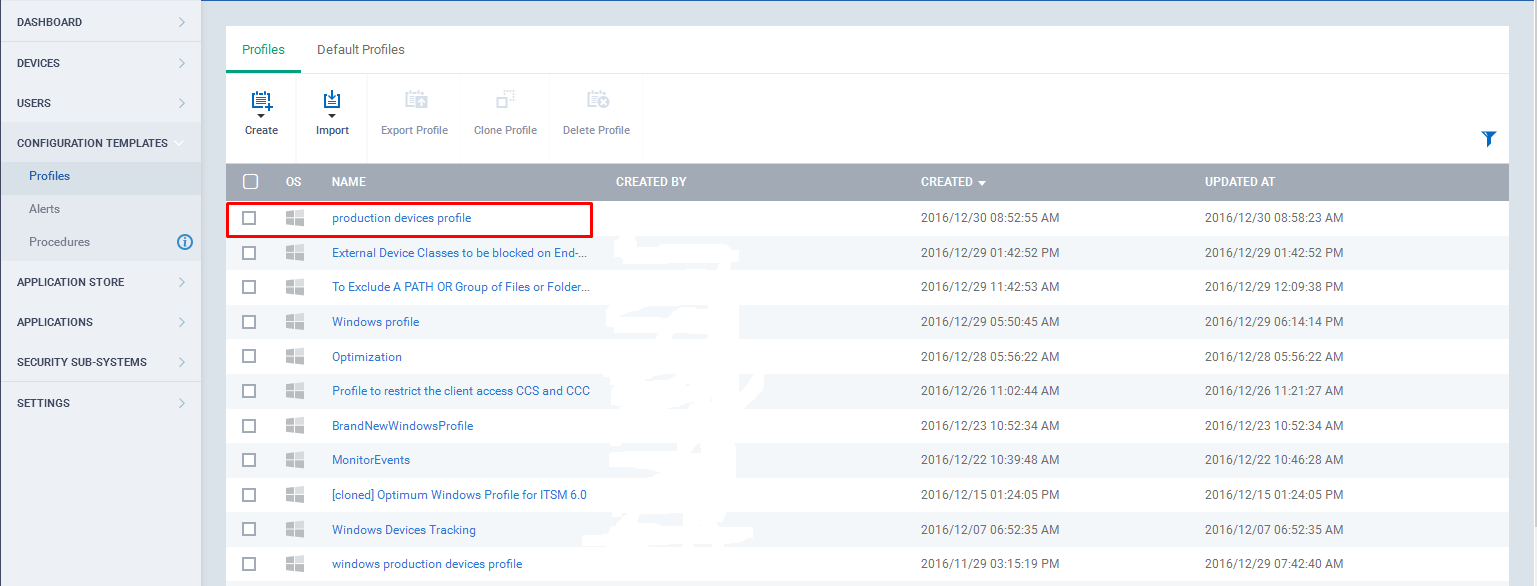

Passaggio 2: fare clic sul profilo applicato ai dispositivi.

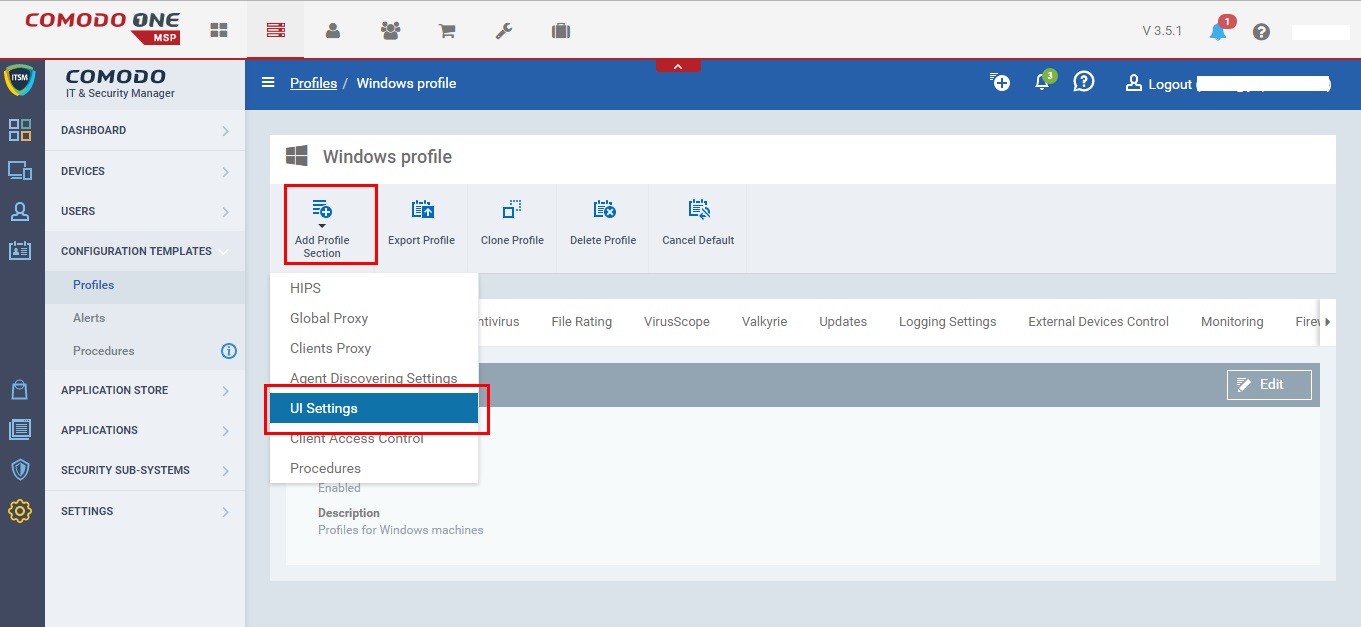

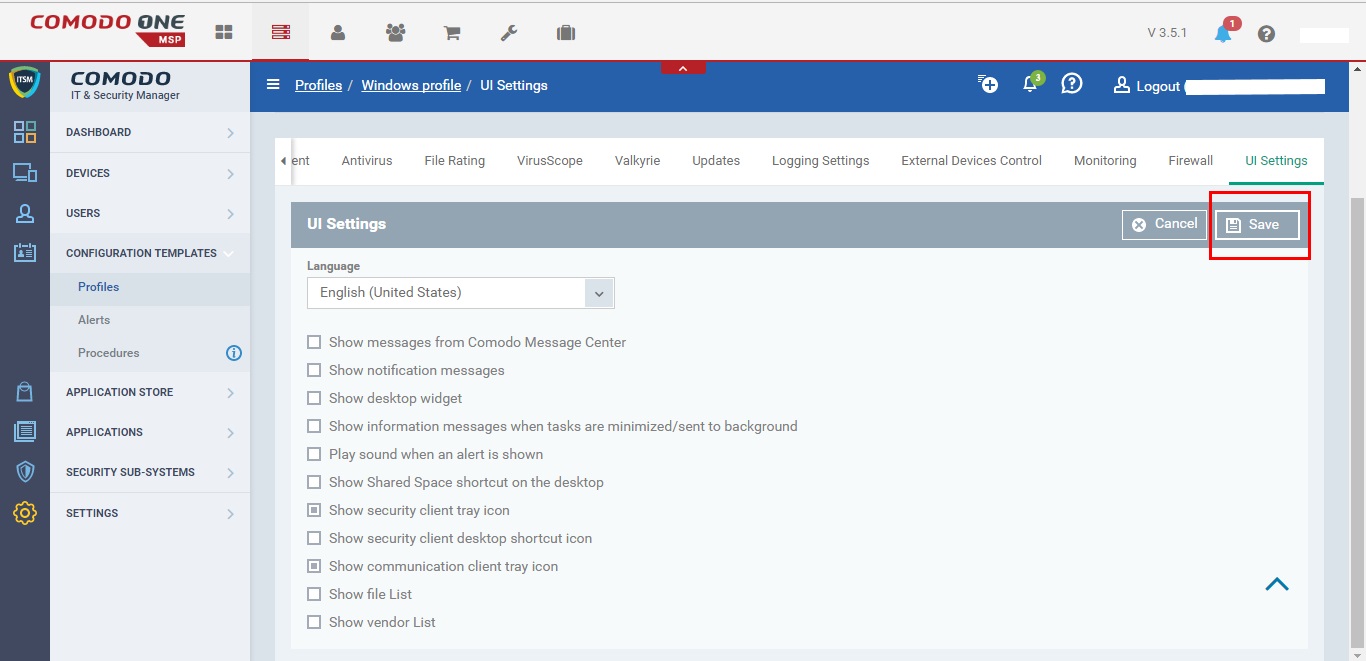

Passaggio 3: le opzioni di configurazione delle icone della barra delle applicazioni del client sono disponibili nelle "Impostazioni dell'interfaccia utente". Per configurare le "impostazioni dell'interfaccia utente", segui i passaggi seguenti,

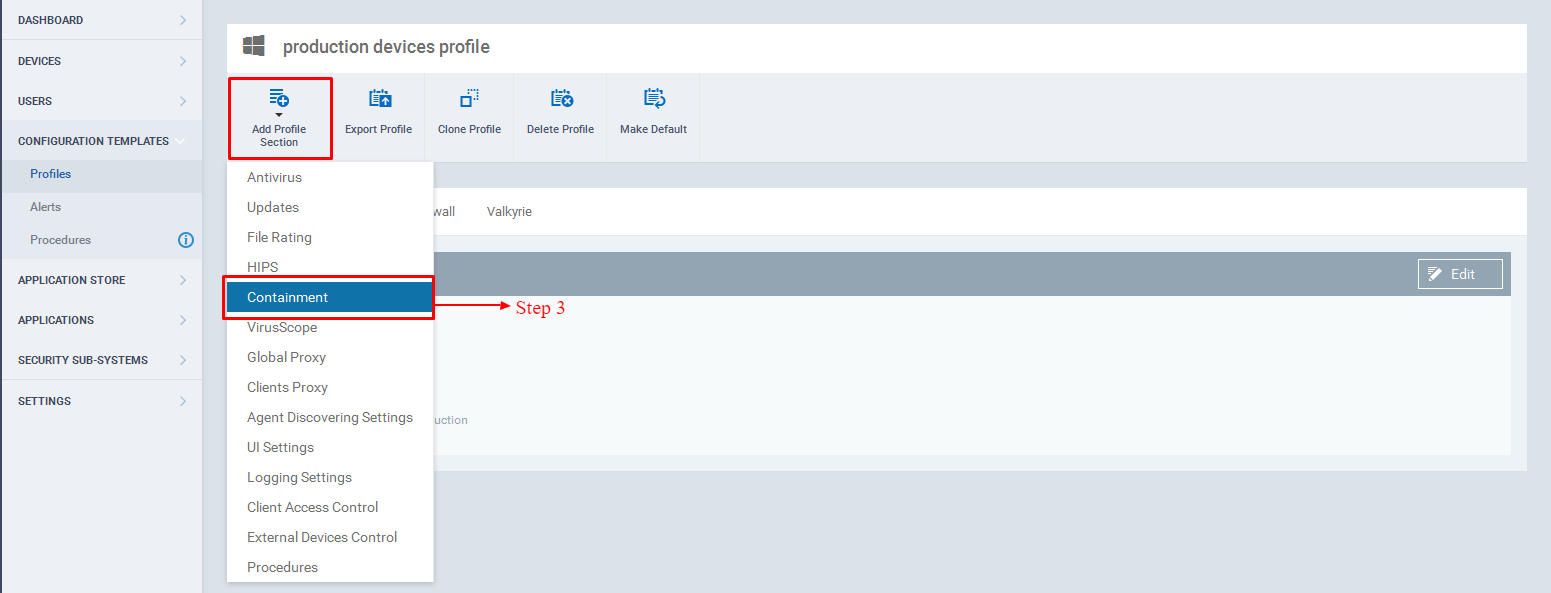

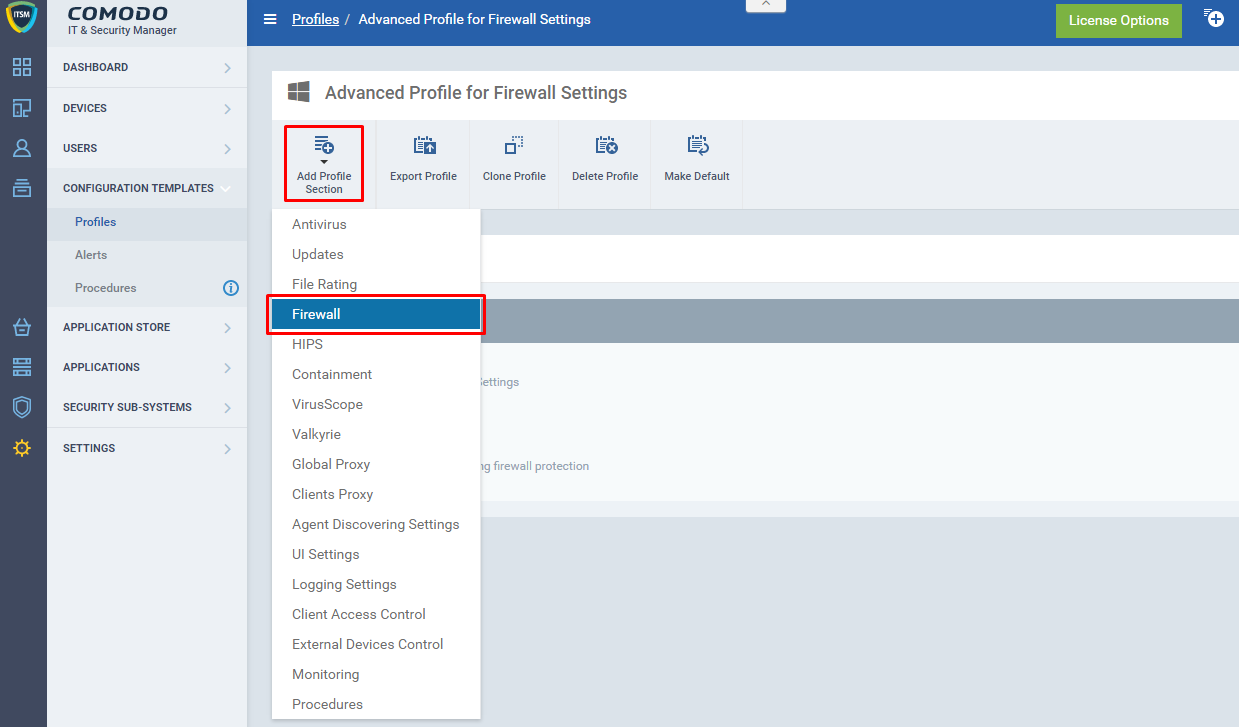

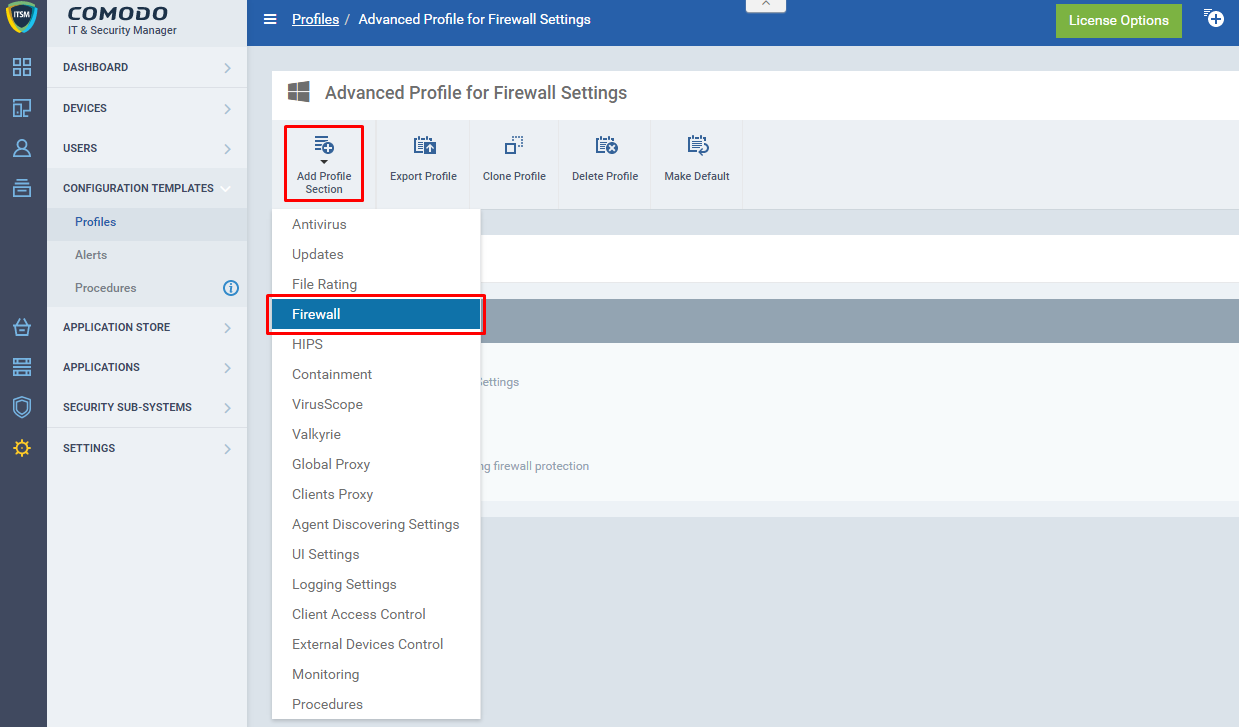

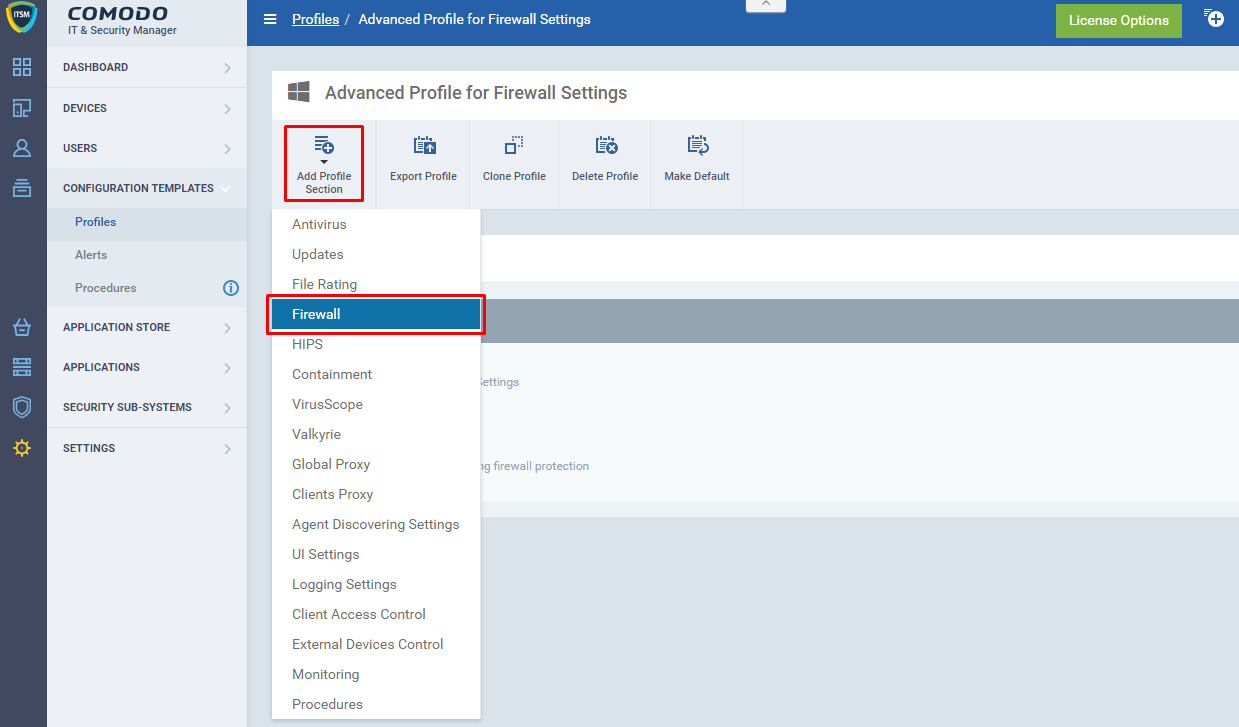

1. Fare clic sul pulsante "Aggiungi sezioni profilo" nel profilo

2. Scegli "Impostazioni interfaccia utente" dal menu a discesa

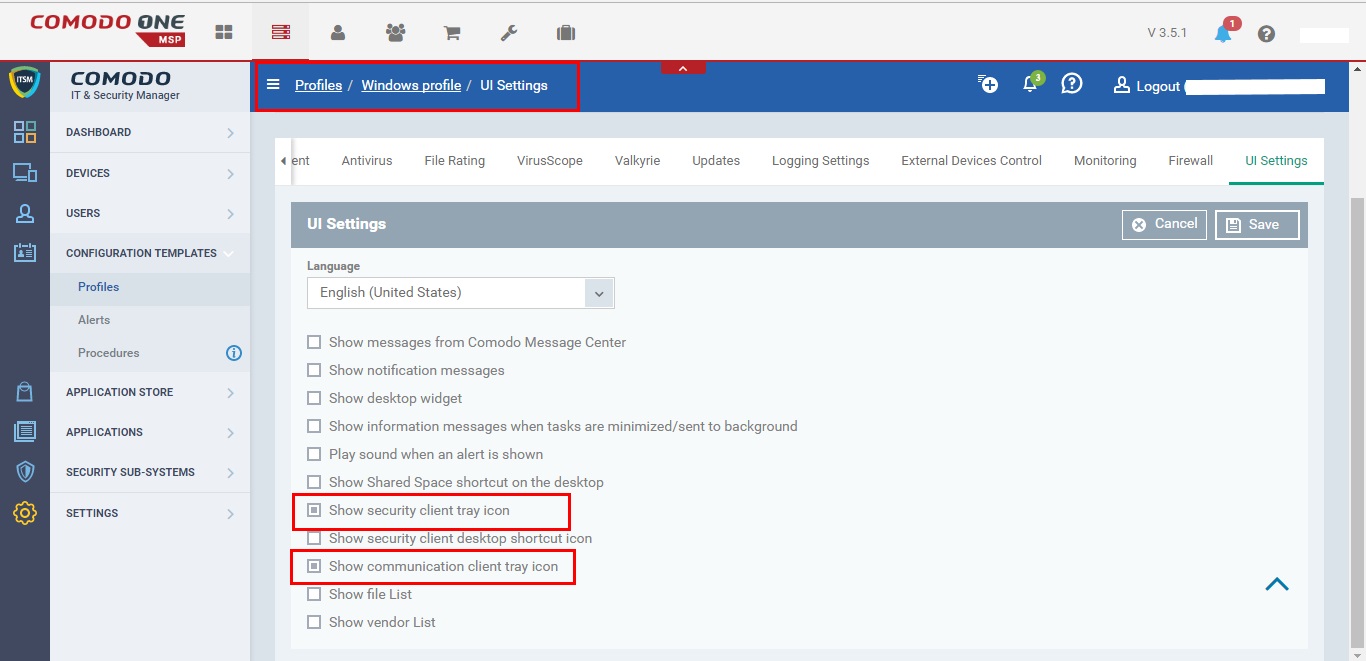

Passaggio 4: nella scheda "Impostazioni interfaccia utente" impostare la configurazione come spiegato di seguito,

1. Mostra l'icona della barra delle applicazioni del client di sicurezza - Selezionando la casella di controllo associata a questa opzione si abilita l'icona della barra delle applicazioni di Comodo One Client Security nei dispositivi.

2. Mostra l'icona della barra delle applicazioni del client di comunicazione - Selezionando la casella di controllo associata a questa opzione si abilita l'icona della barra delle comunicazioni del client Comodo One nei dispositivi.

Passaggio 5: fare clic sul pulsante "Salva" per applicare le modifiche richieste. Il profilo aggiornerà automaticamente le impostazioni nei dispositivi associati.

Come definire un elenco di classi di dispositivi che dovrebbero essere bloccate sugli endpoint?

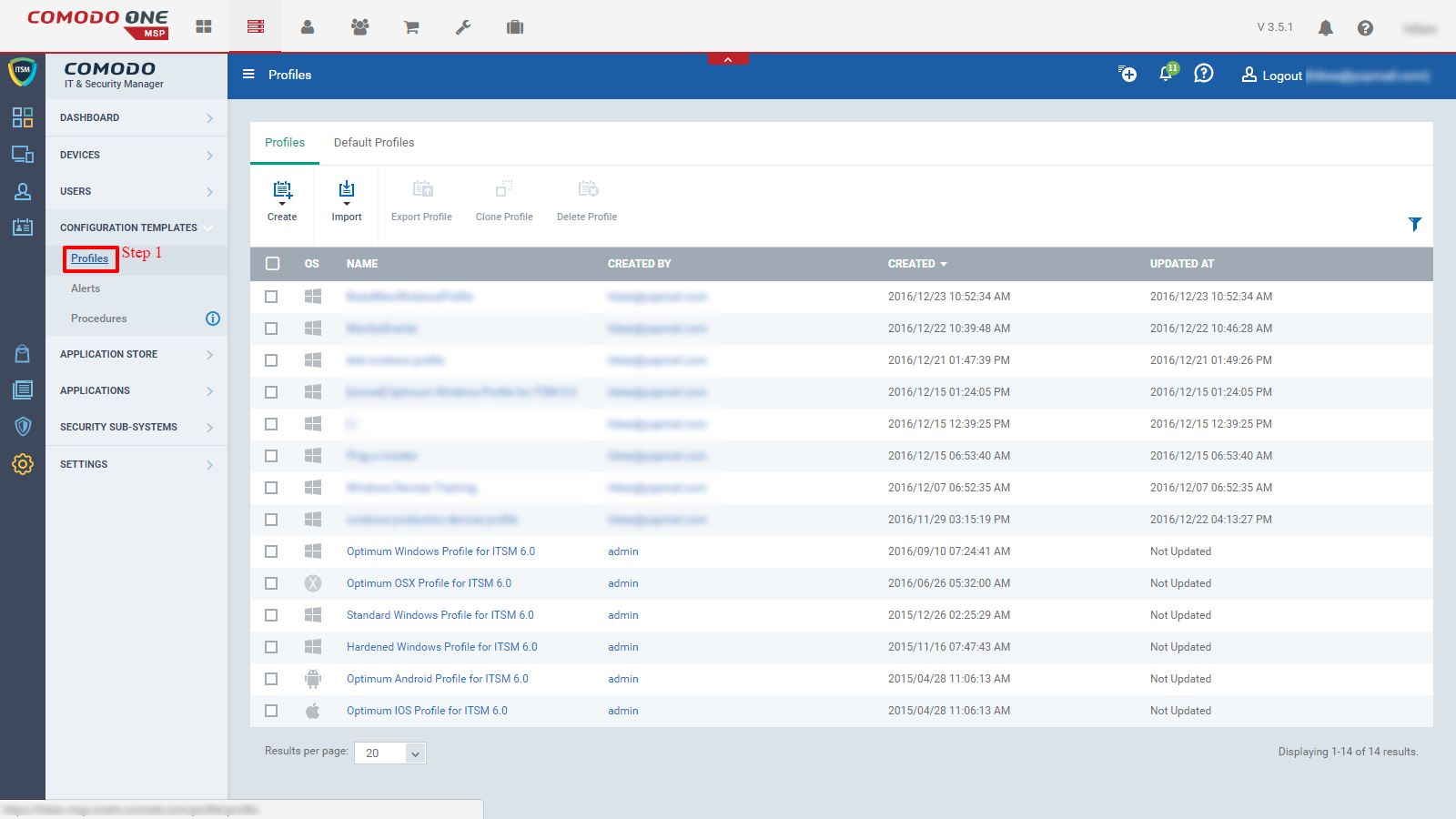

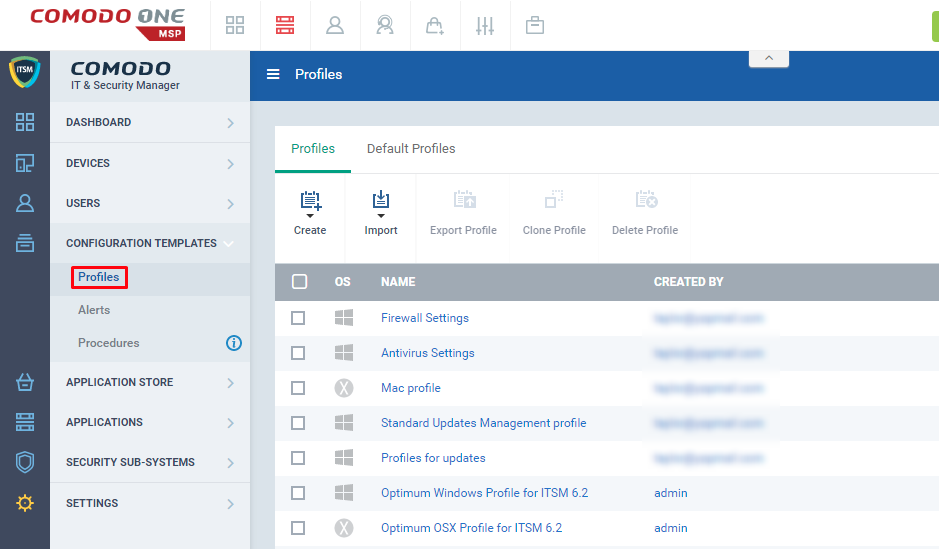

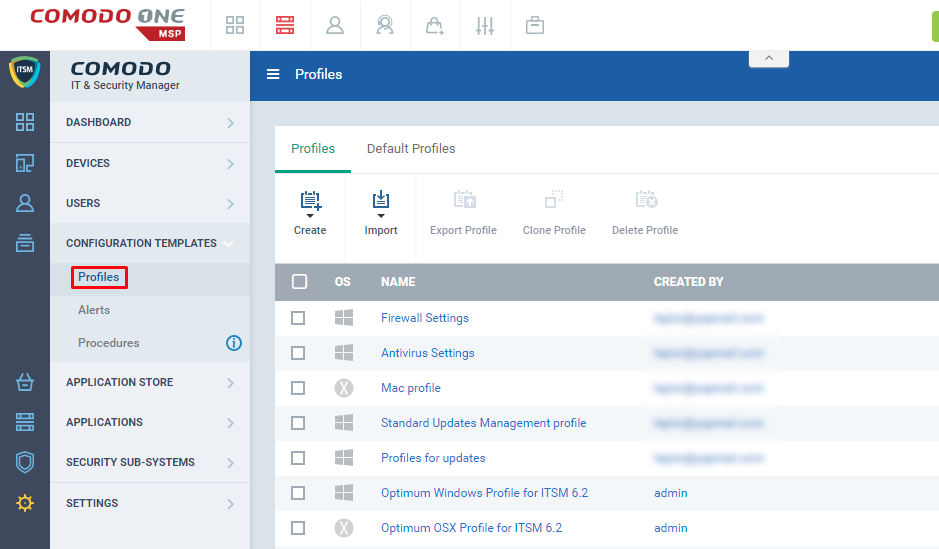

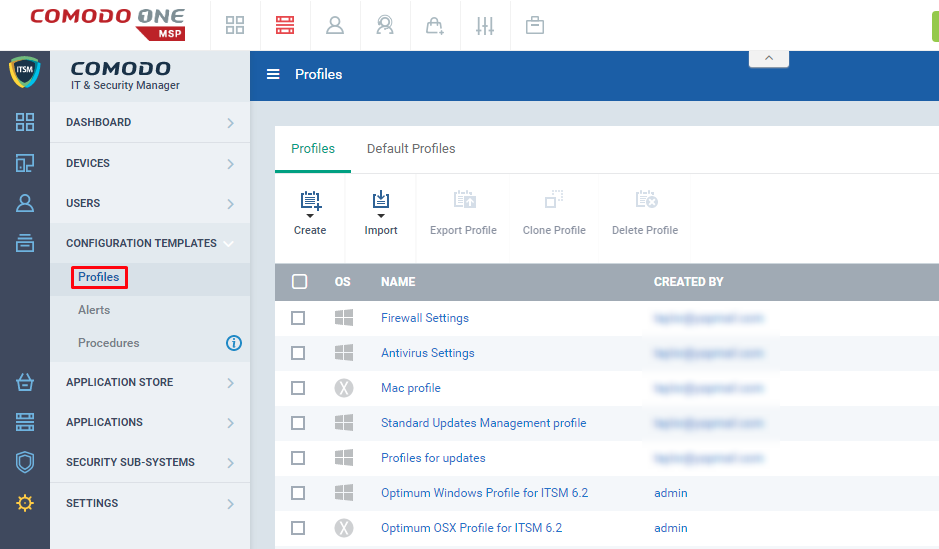

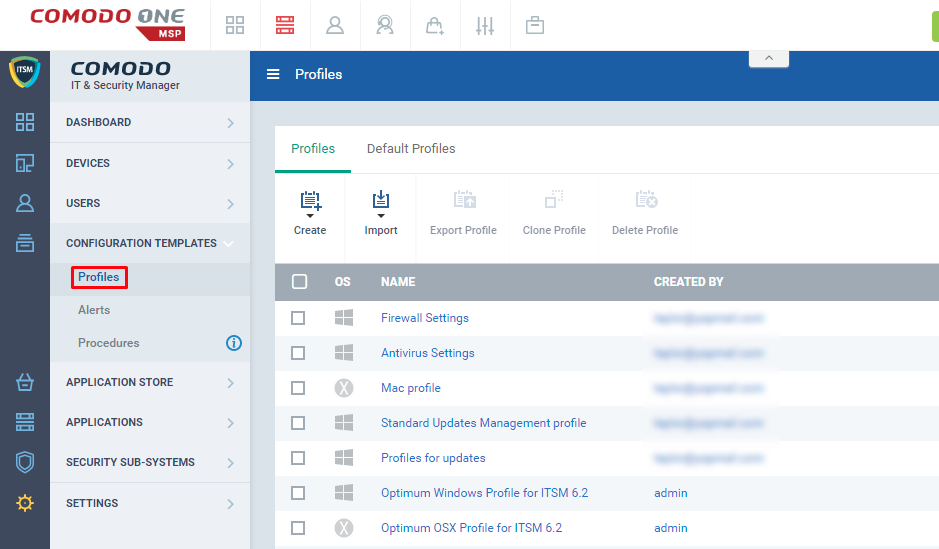

Passaggio 1: vai su ITSM> MODELLI DI CONFIGURAZIONE e fai clic sul menu "Profili".

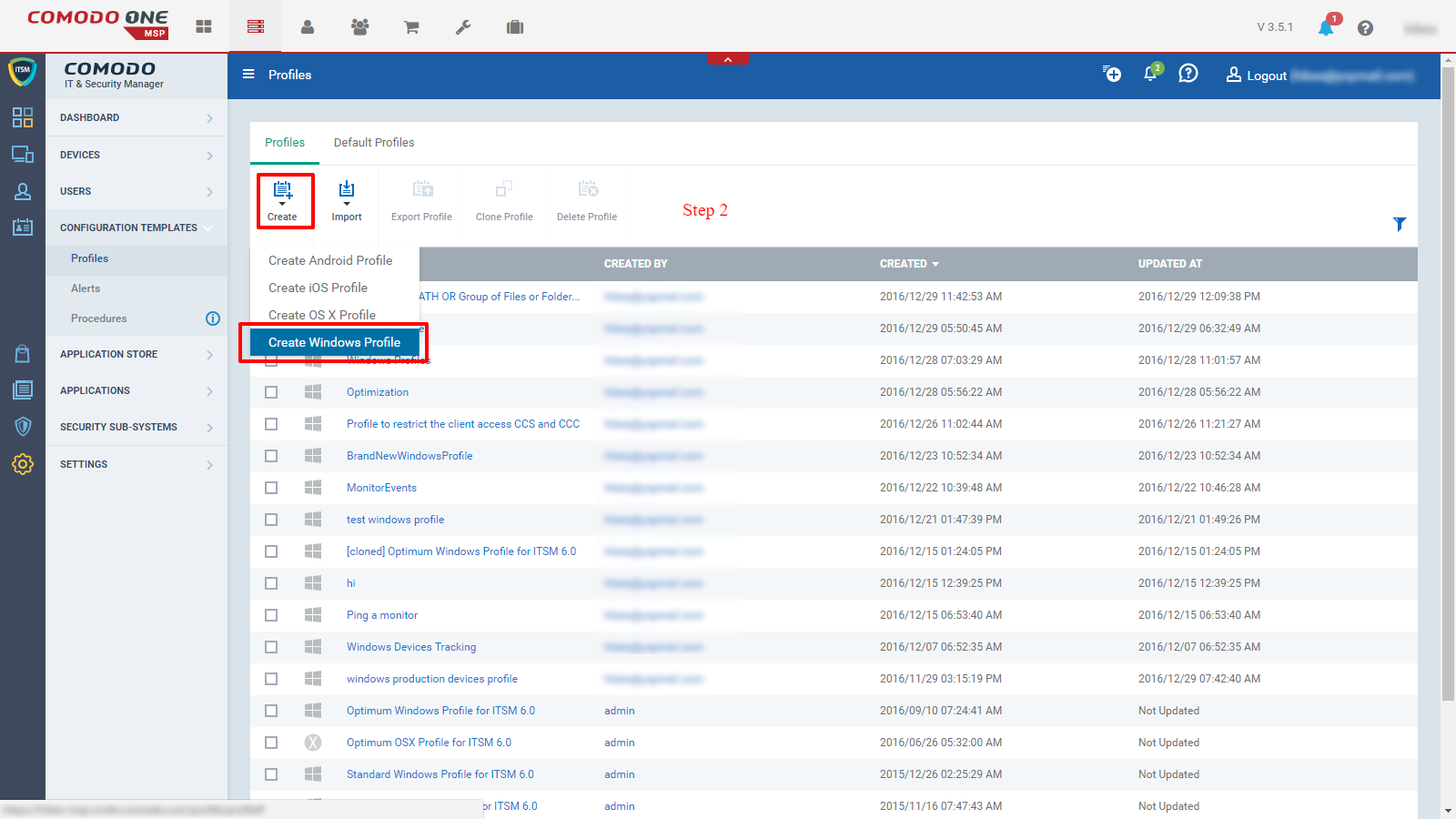

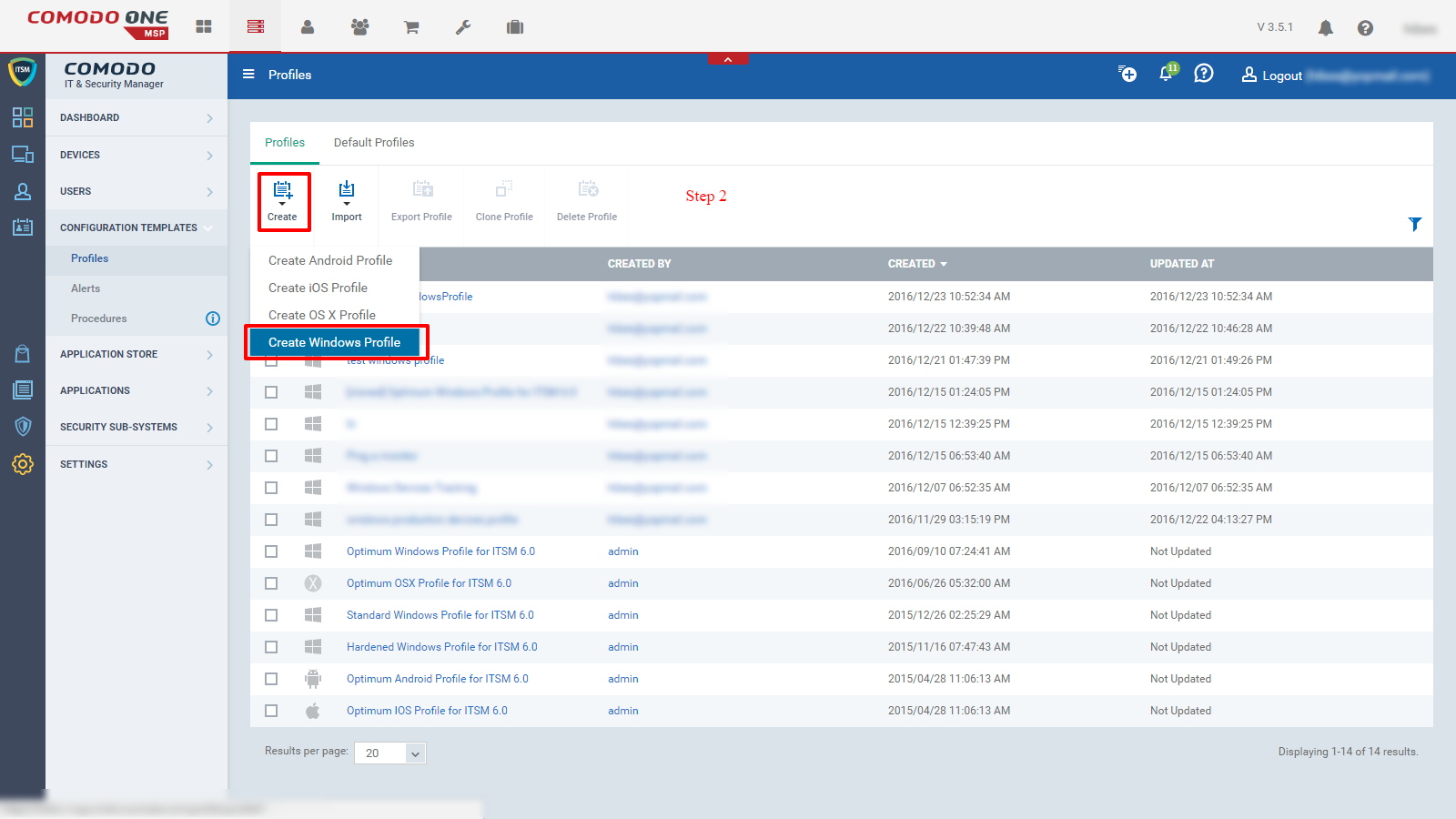

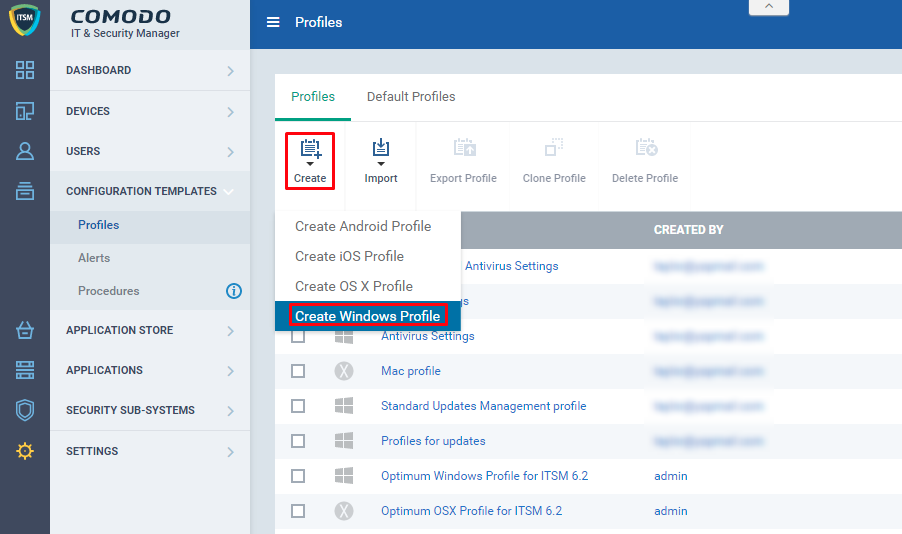

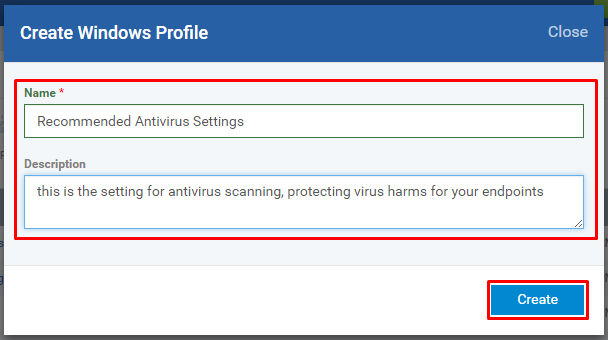

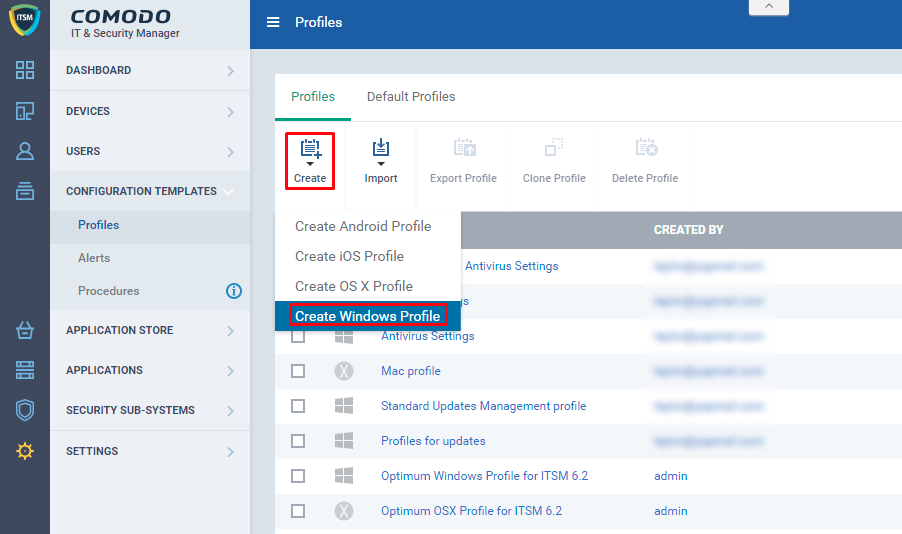

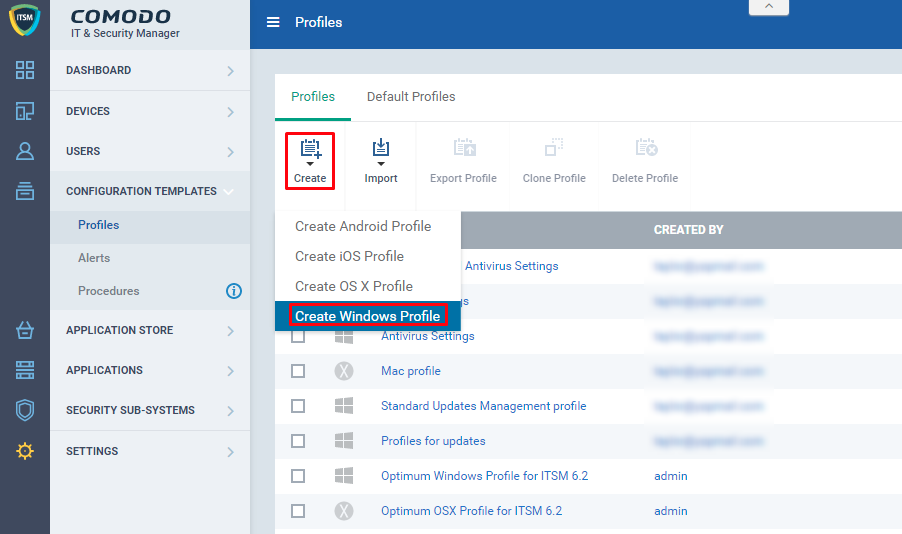

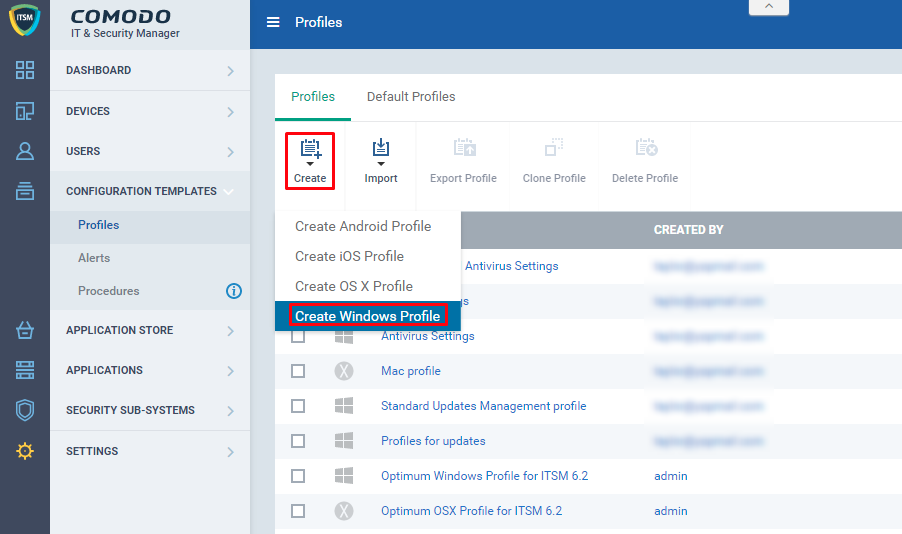

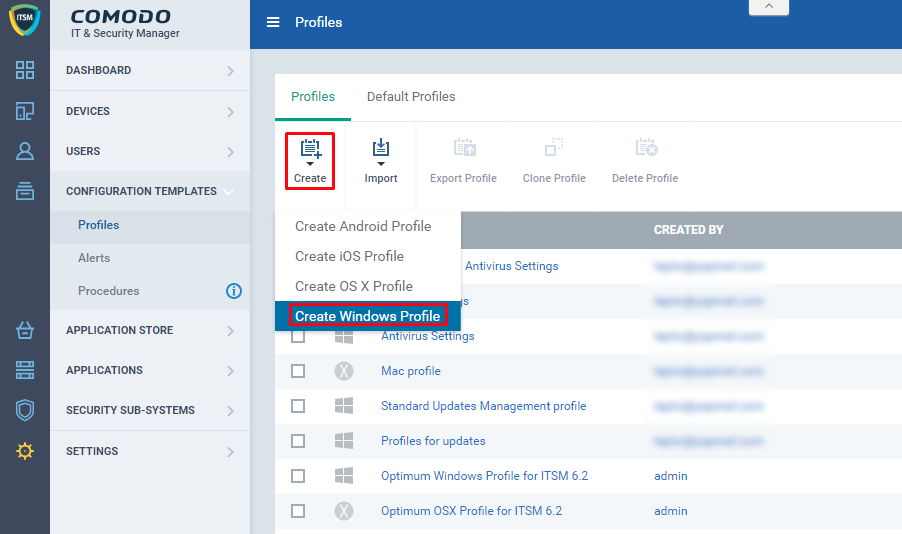

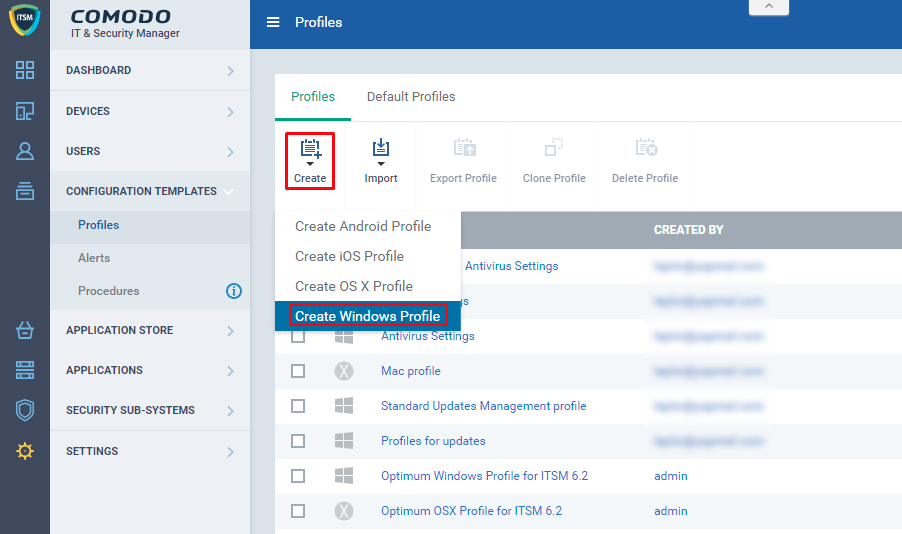

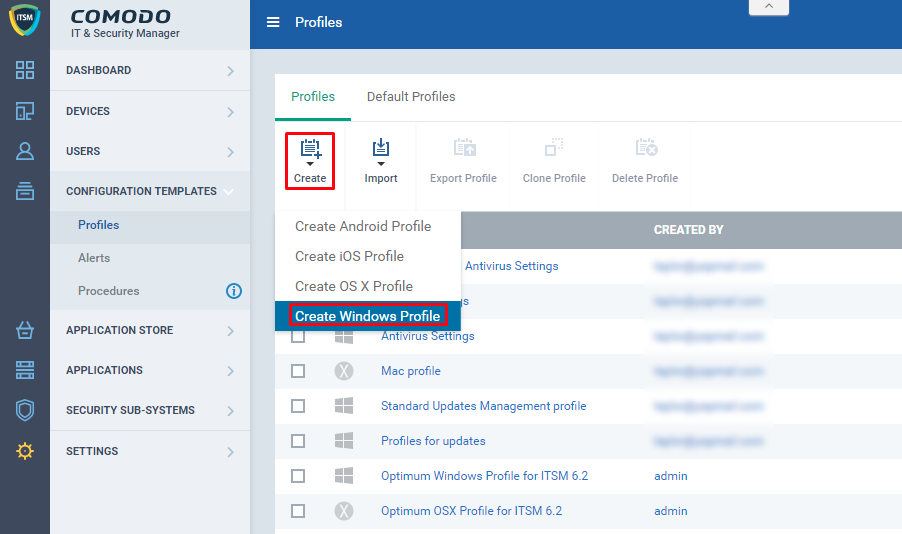

Passaggio 2: fare clic sull'icona "Crea" e selezionare Crea profilo Windows dal menu a discesa.

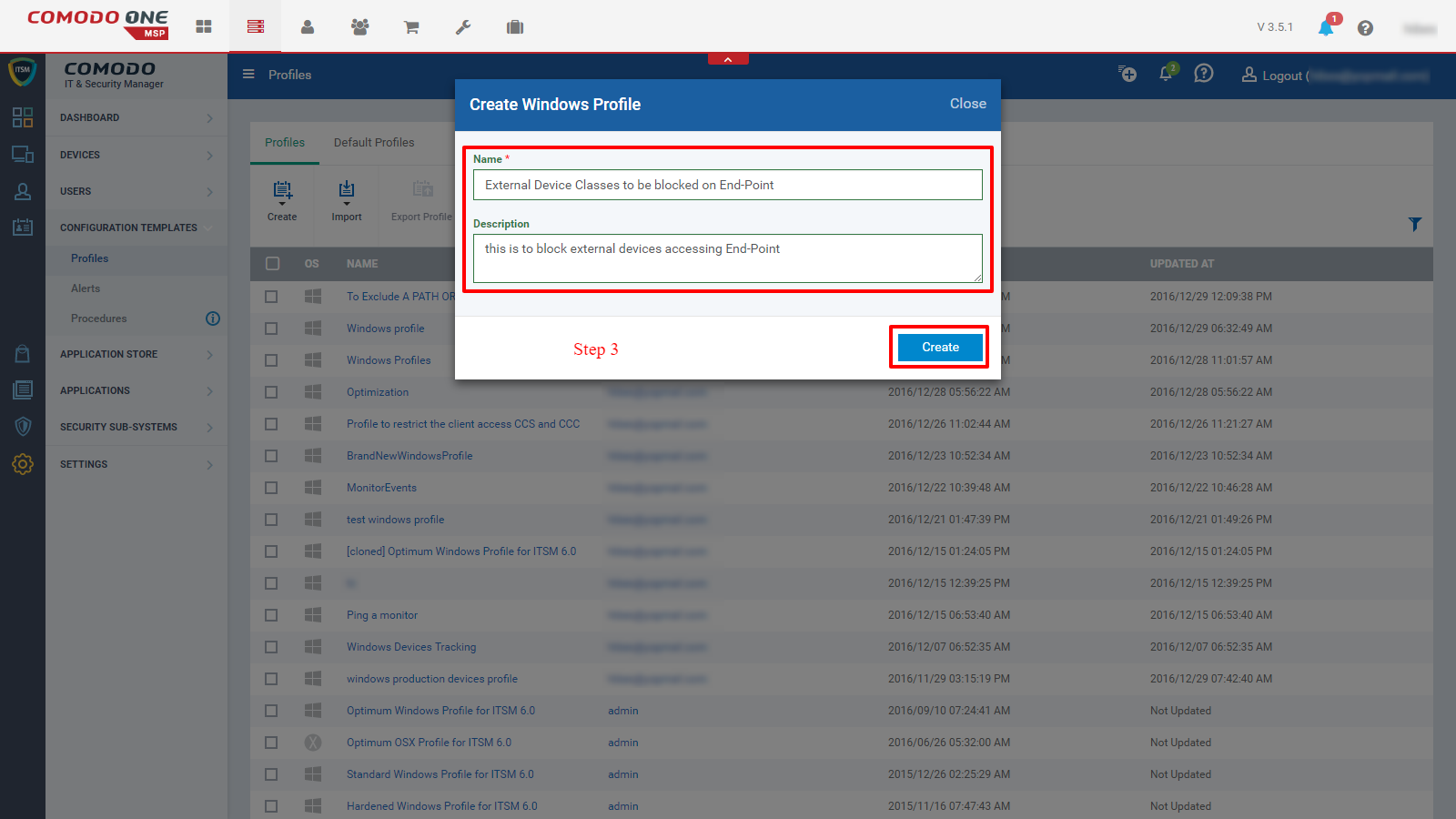

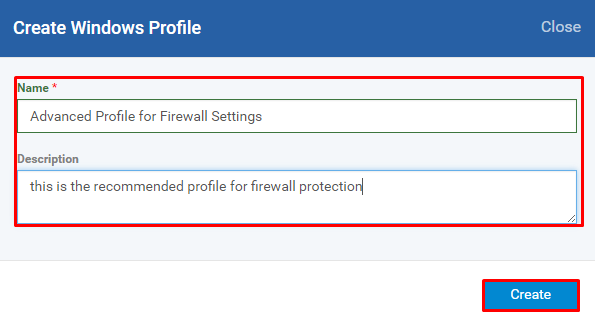

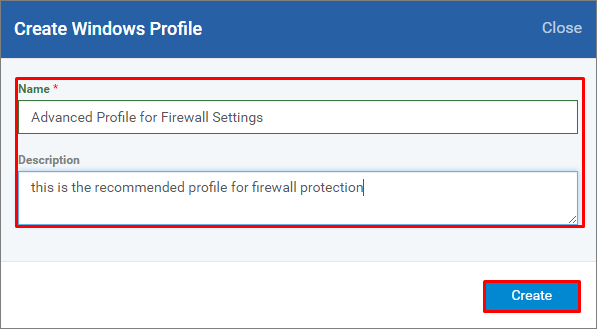

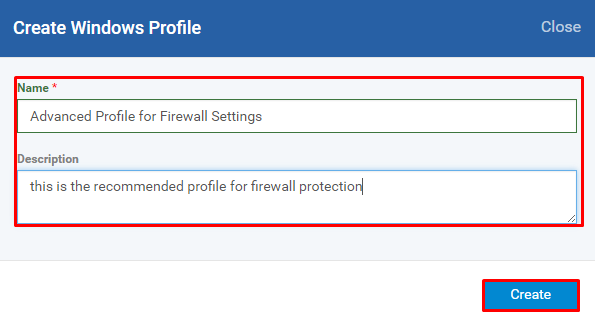

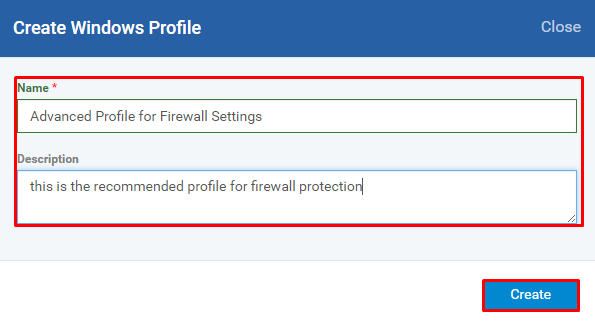

Passaggio 3: compilare il modulo "Crea profilo Windows" e inviare.

1. Nome: immettere il nome del profilo desiderato. Esempio: le classi di dispositivi esterni da bloccare sull'endpoint

2. Descrizione: immettere la descrizione del profilo. Esempio: questo serve per bloccare i dispositivi esterni che accedono a End-Point

3. Fare clic sul pulsante "Crea"

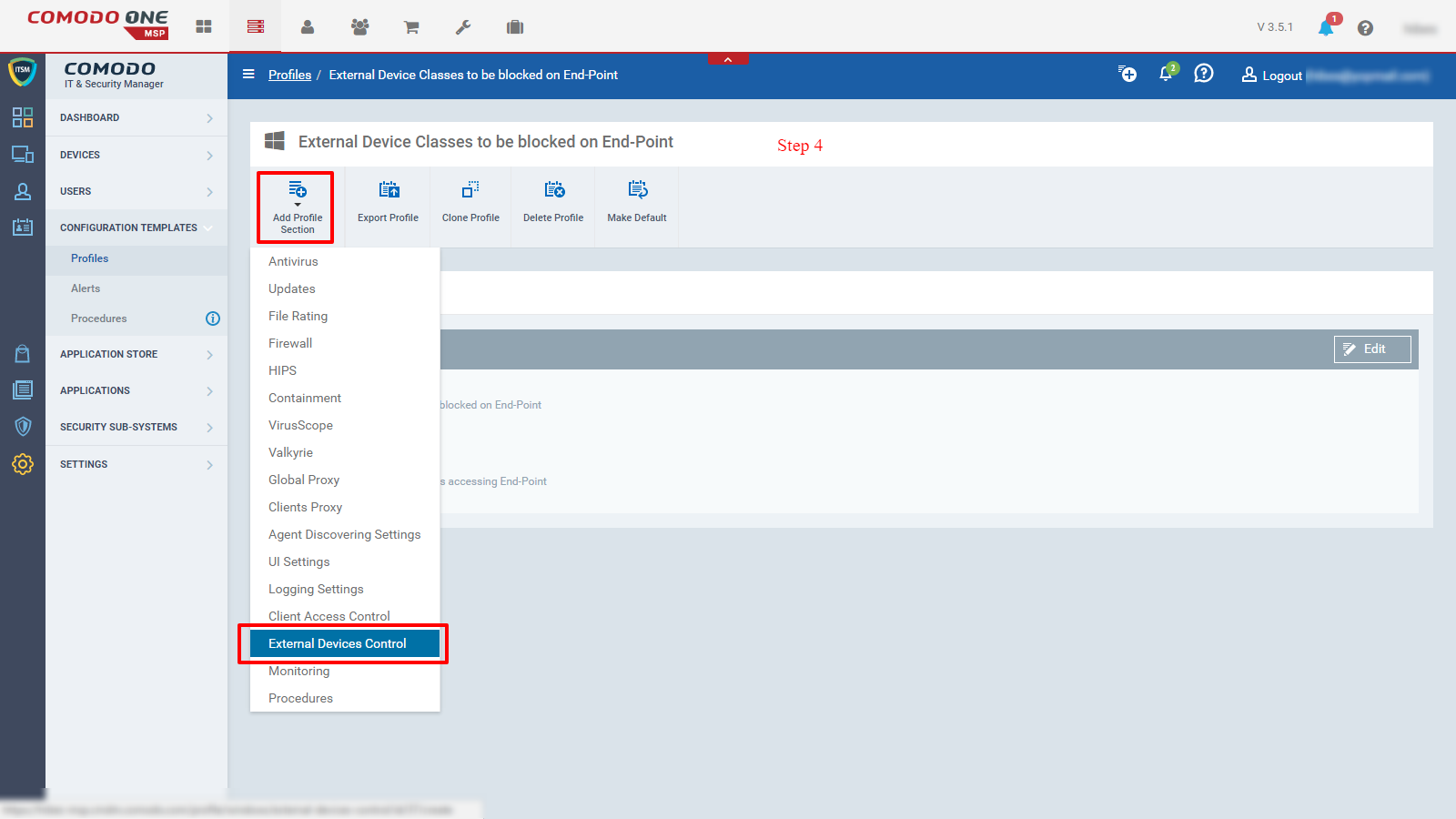

Passaggio 4: fare clic sull'icona "Aggiungi sezione profilo" e selezionare "Controllo dispositivi esterni" dal menu a discesa.

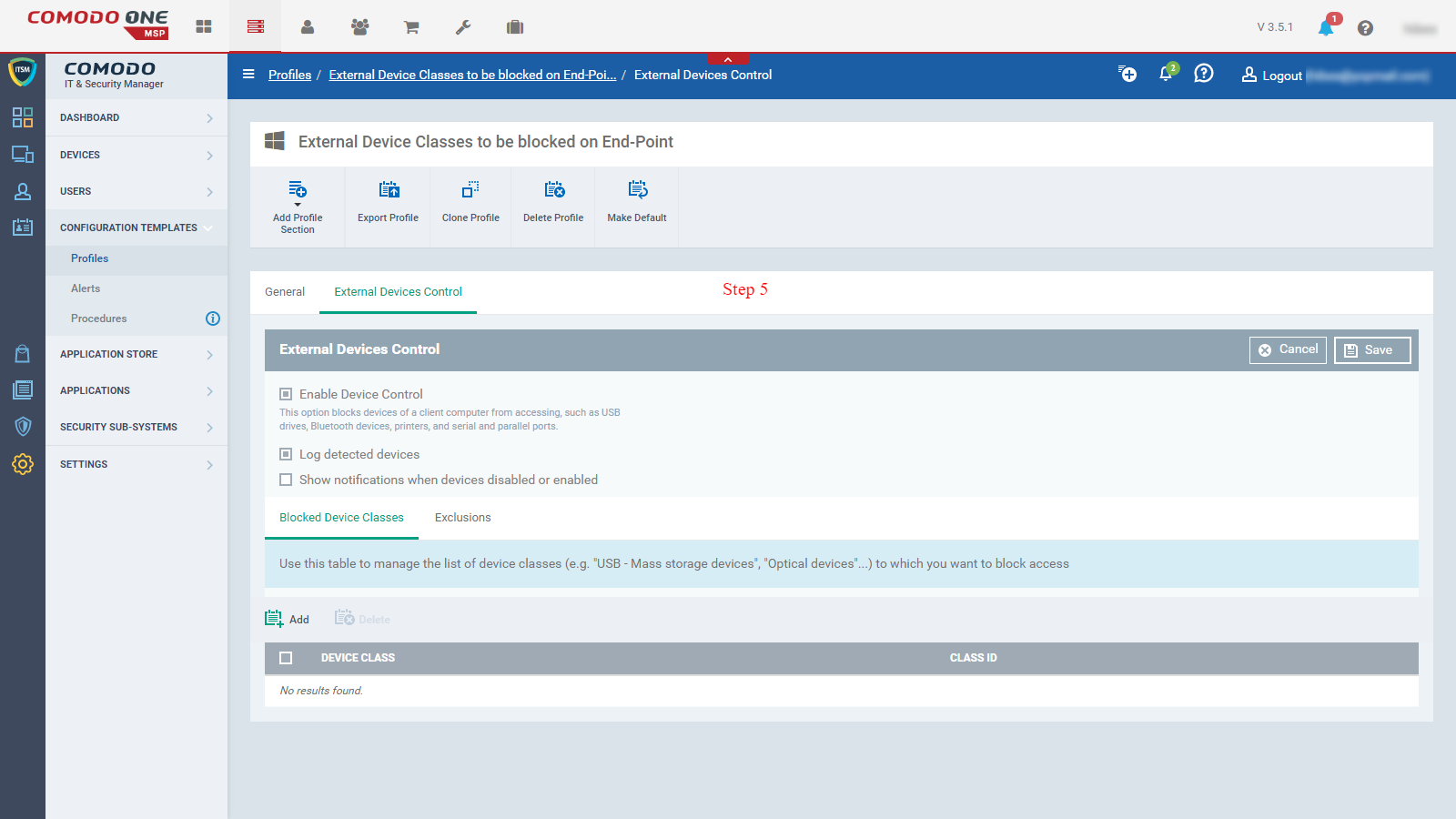

Passaggio 5: compilare il modulo "Controllo dispositivo esterno".

1. Abilita controllo dispositivo: questa opzione impedisce l'accesso ai dispositivi di un computer client, come unità USB, dispositivi Bluetooth, stampanti e porte seriali e parallele.

2. Registra dispositivi rilevati - Per registrare i dispositivi rilevati in quel momento

3. Mostra notifiche quando i dispositivi sono disabilitati o abilitati - Per ricevere notifiche da ITSM per il tuo endpoint, seleziona l'opzione abilitata

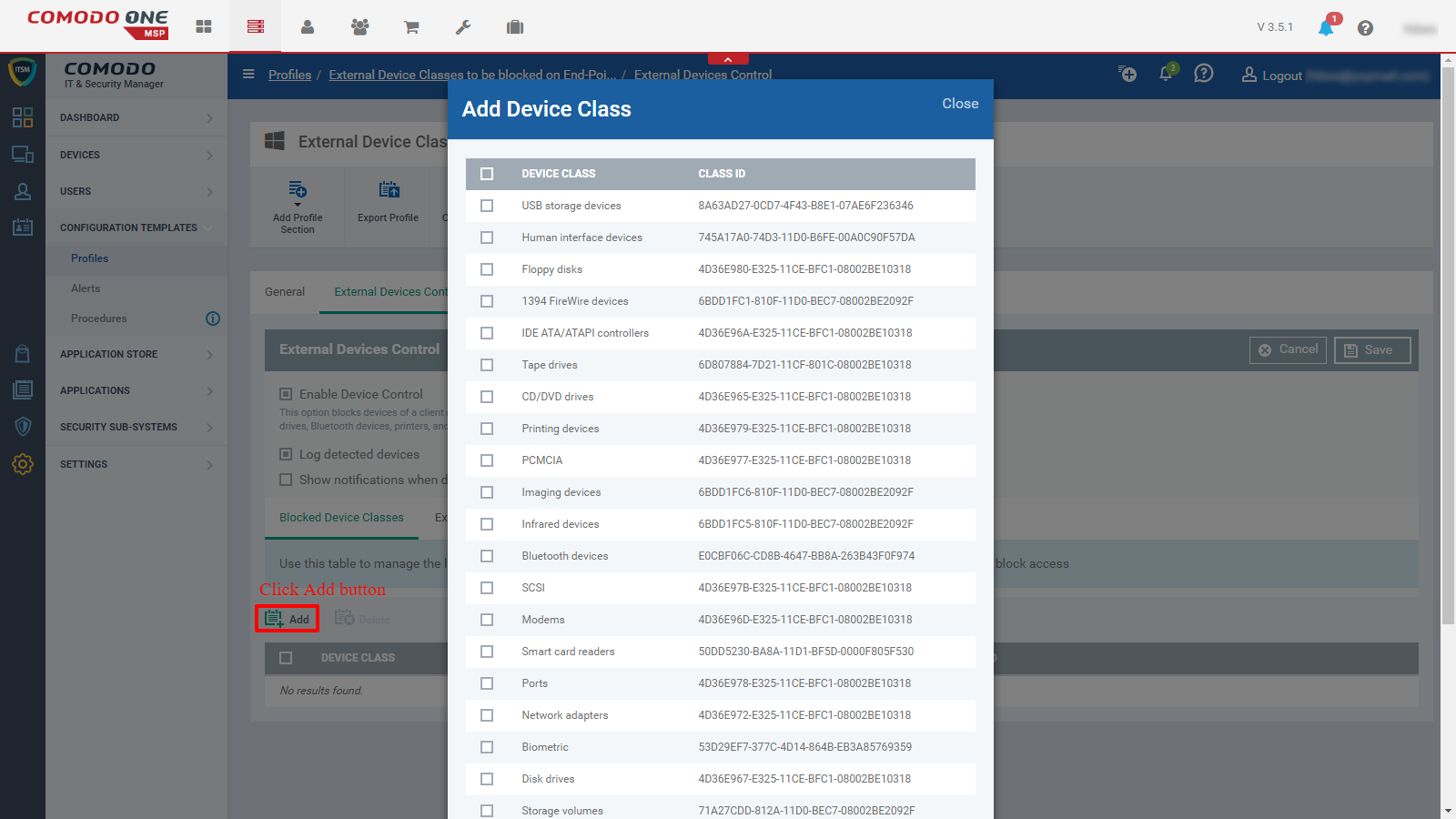

Passaggio 6: se desideri bloccare le classi di dispositivi, fai clic sull'icona "Aggiungi".

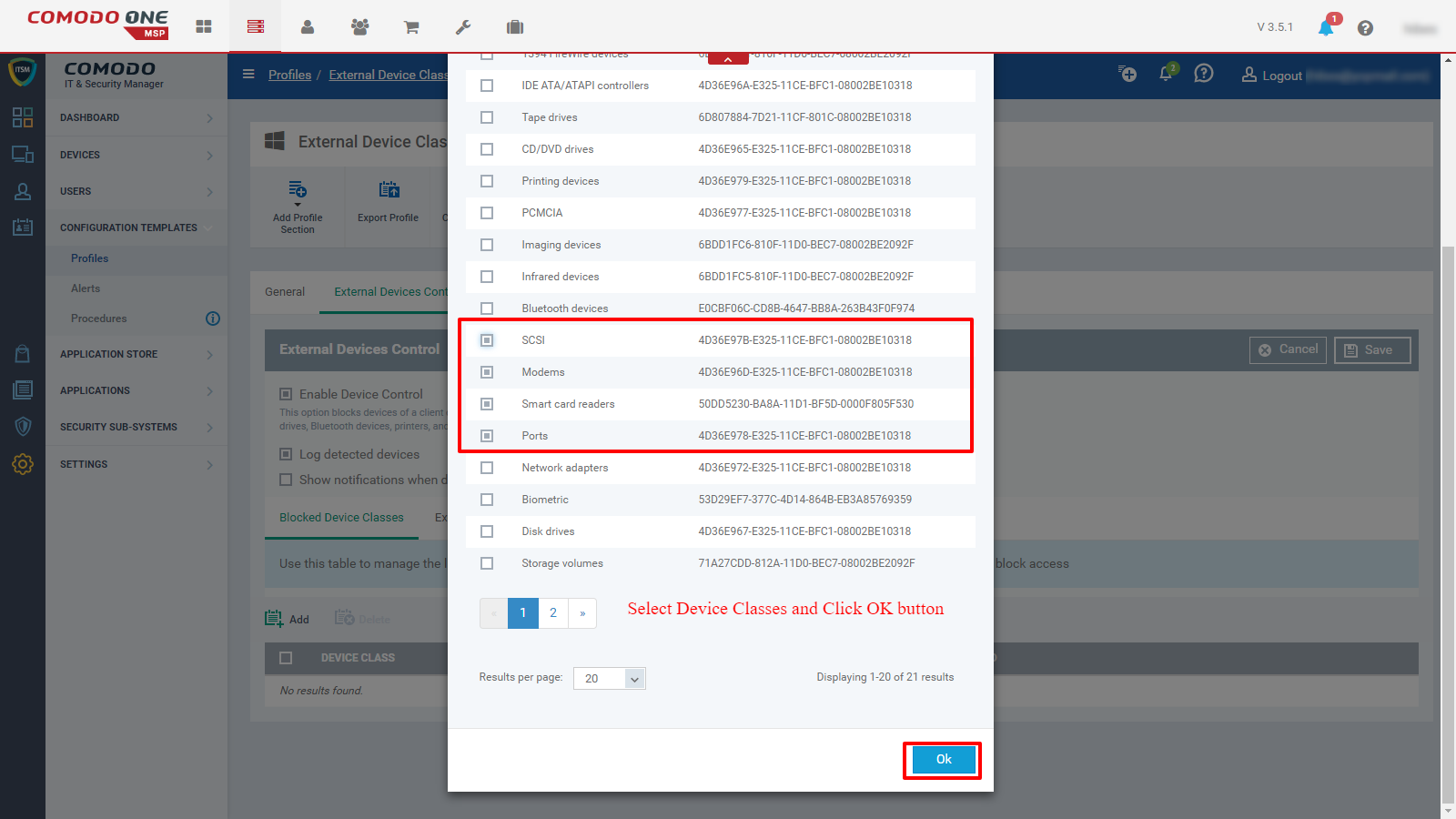

1. Selezionare "Classi di dispositivi" dall'elenco delle finestre a comparsa e fare clic sul pulsante "OK".

2. Selezionare le classi di dispositivi. Esempio: lettori di smart card, porte.

3. Fare clic sul pulsante "OK".

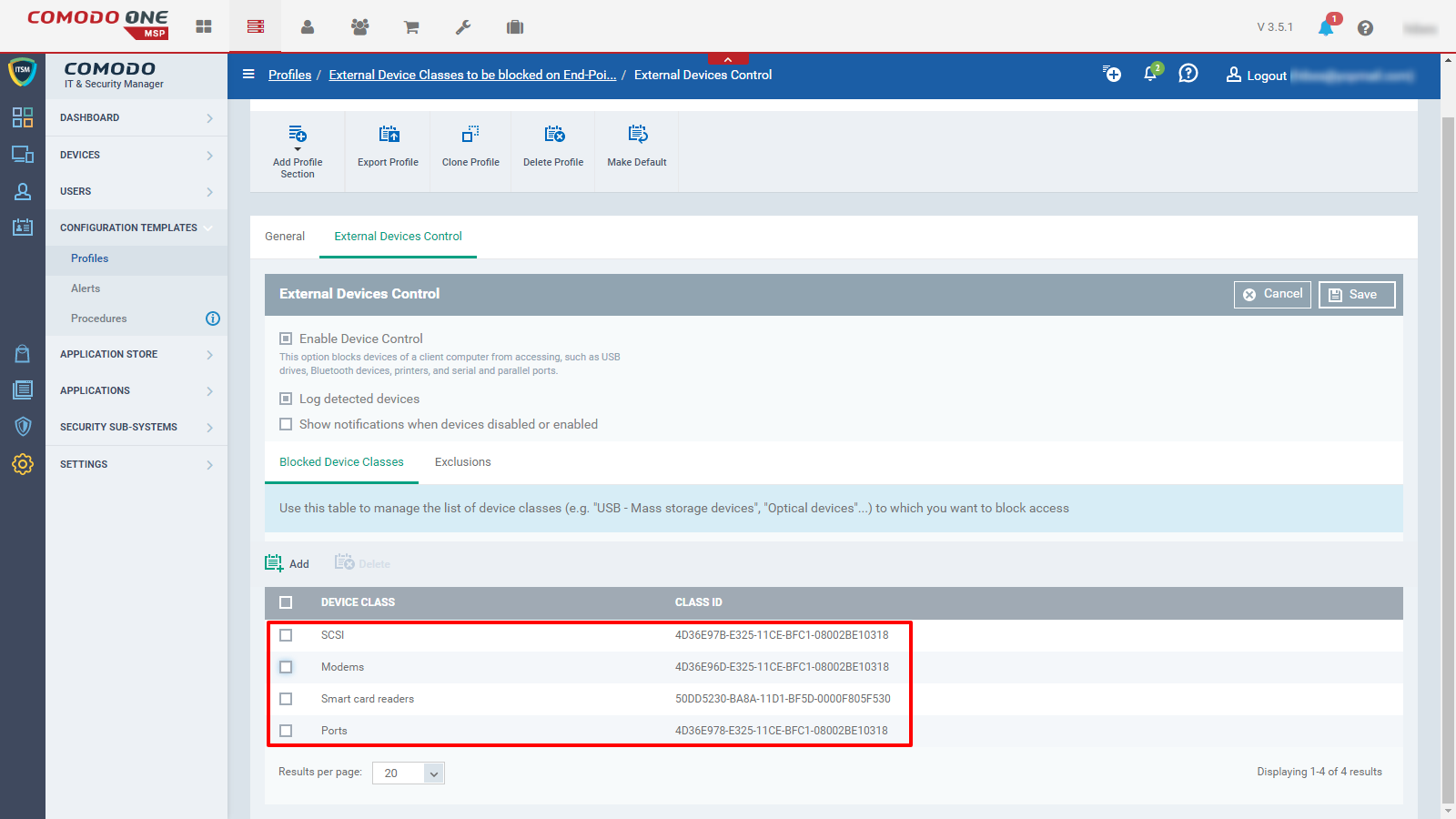

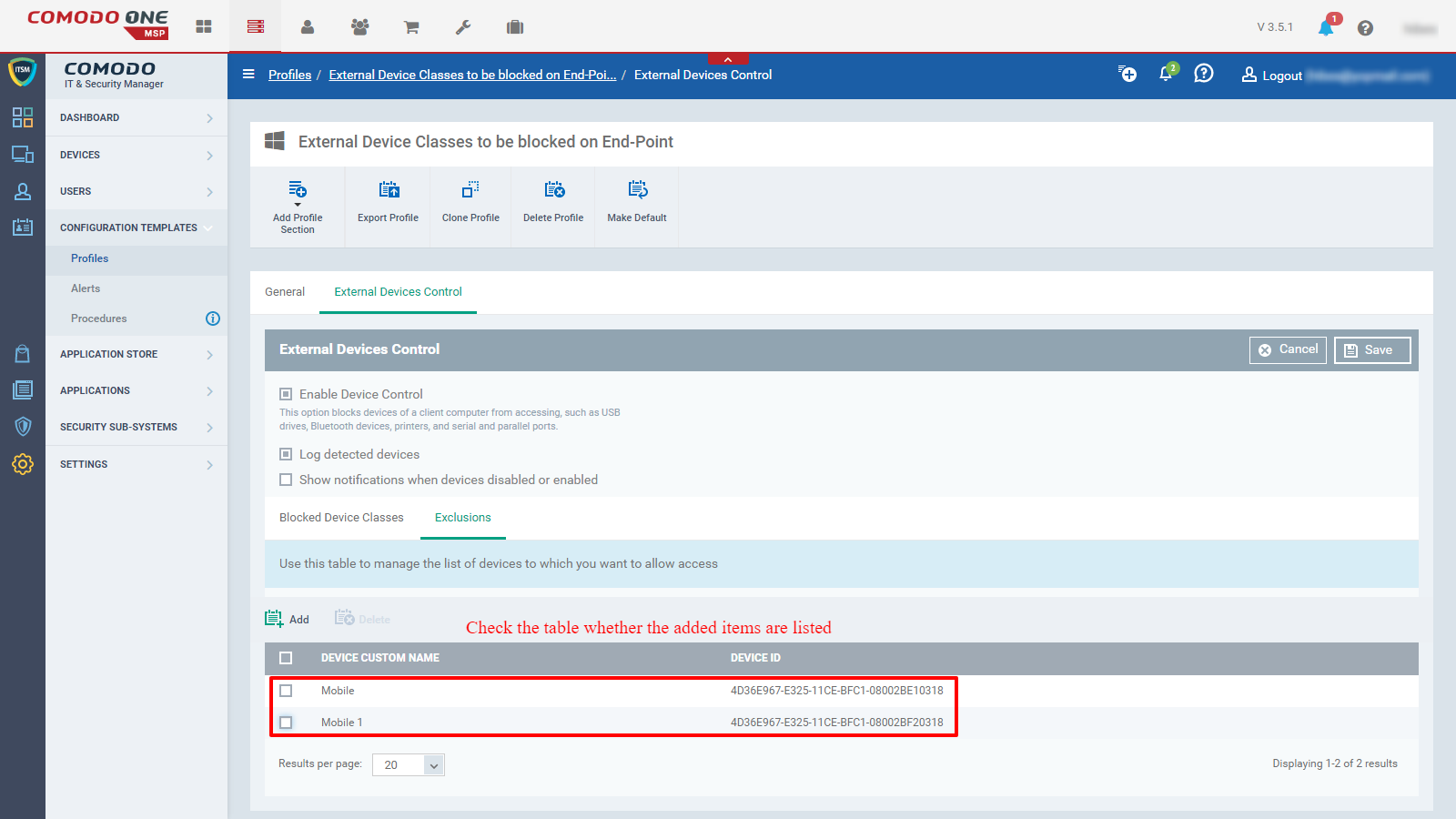

Passaggio 7: verificare se l'elenco delle classi di dispositivi selezionate è stato aggiunto alla tabella degli elenchi bloccati.

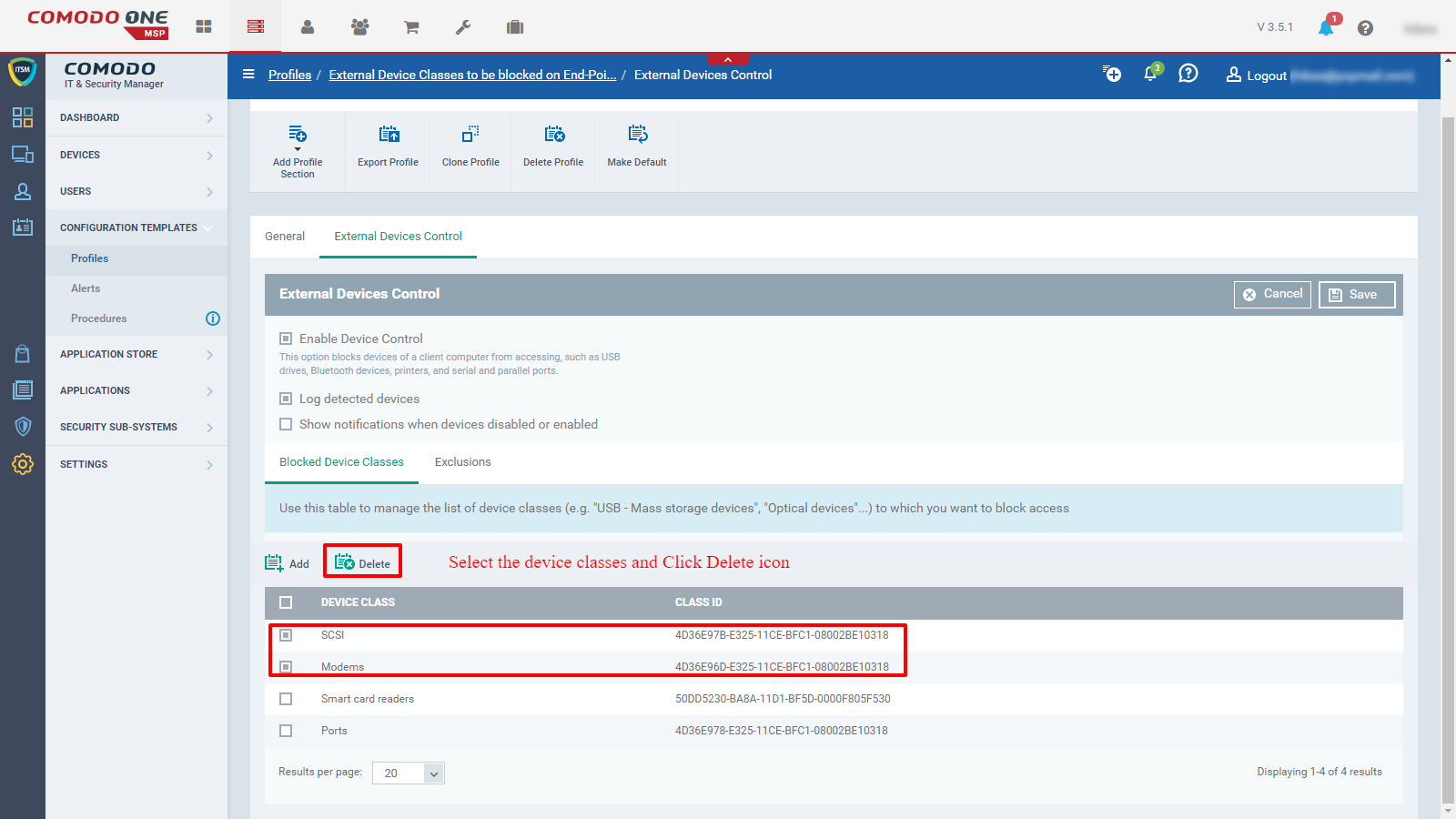

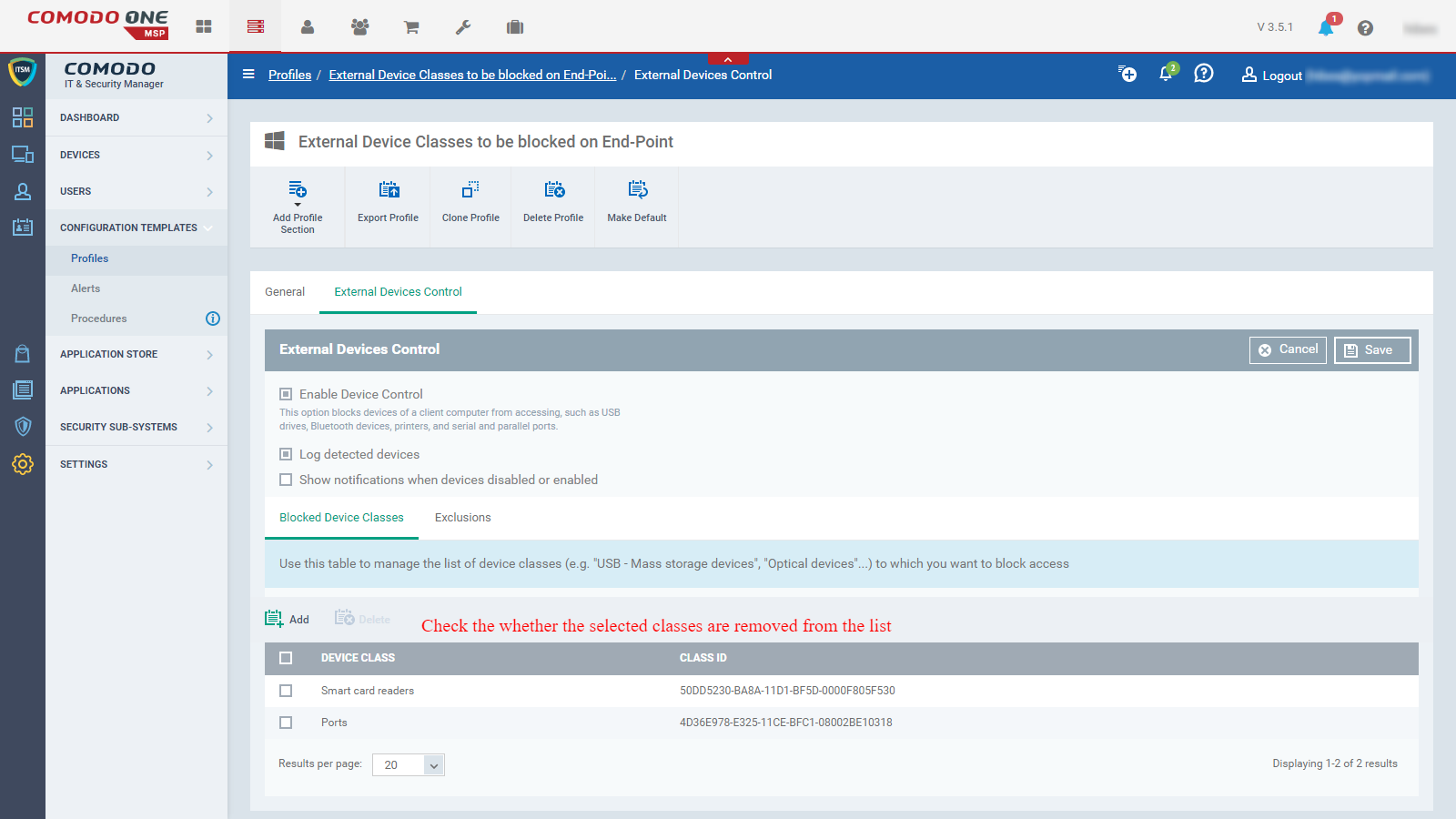

Passaggio 8: * Nel caso in cui desideri eliminare le classi aggiunte nell'elenco bloccato, non preoccuparti, abbiamo l'opzione Elimina per rimuovere da lì.

1. Selezionare "Classi di dispositivi" e fare clic sull'icona "Elimina"

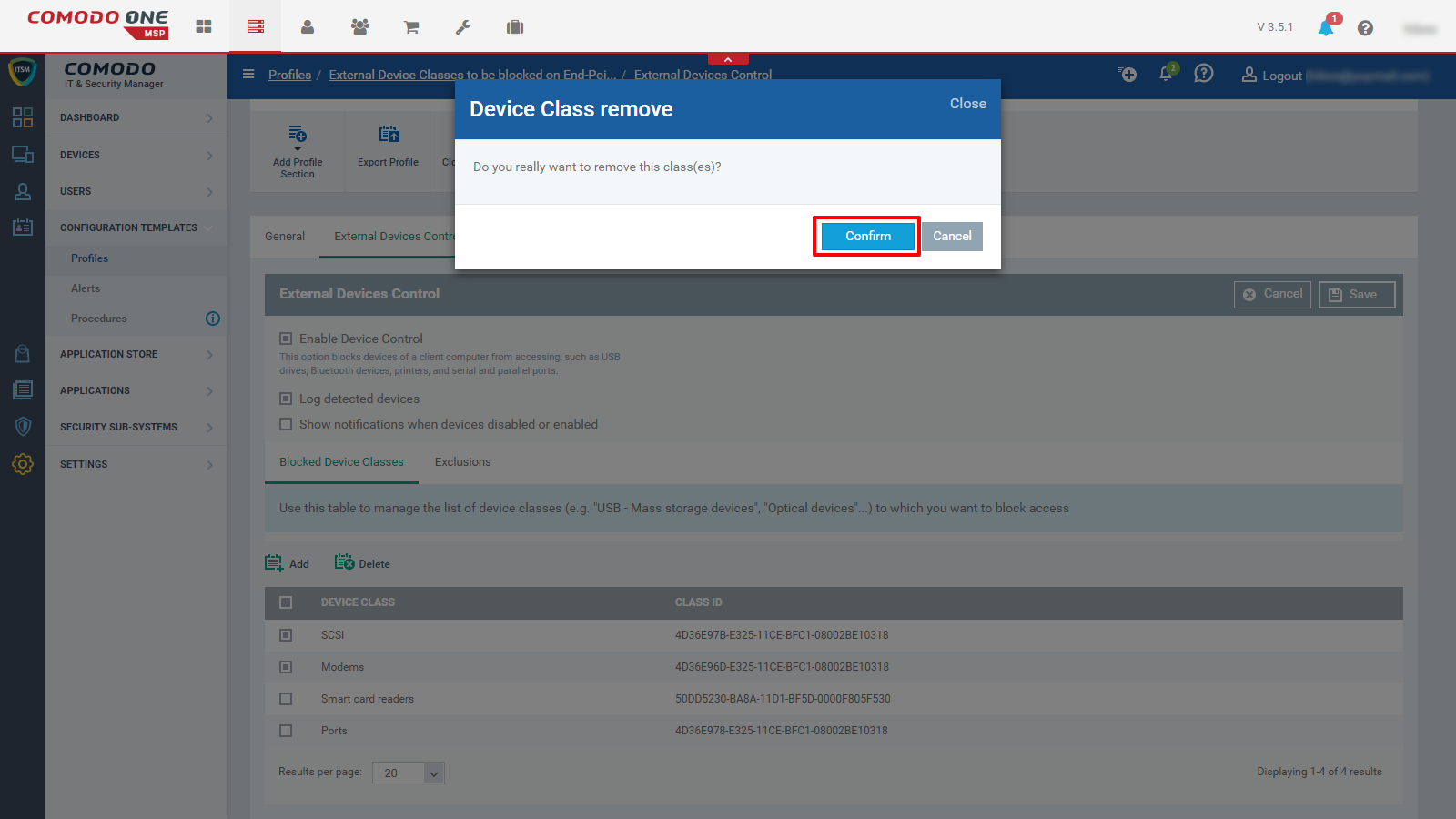

2. Conferma la "Finestra di rimozione della classe di periferiche"

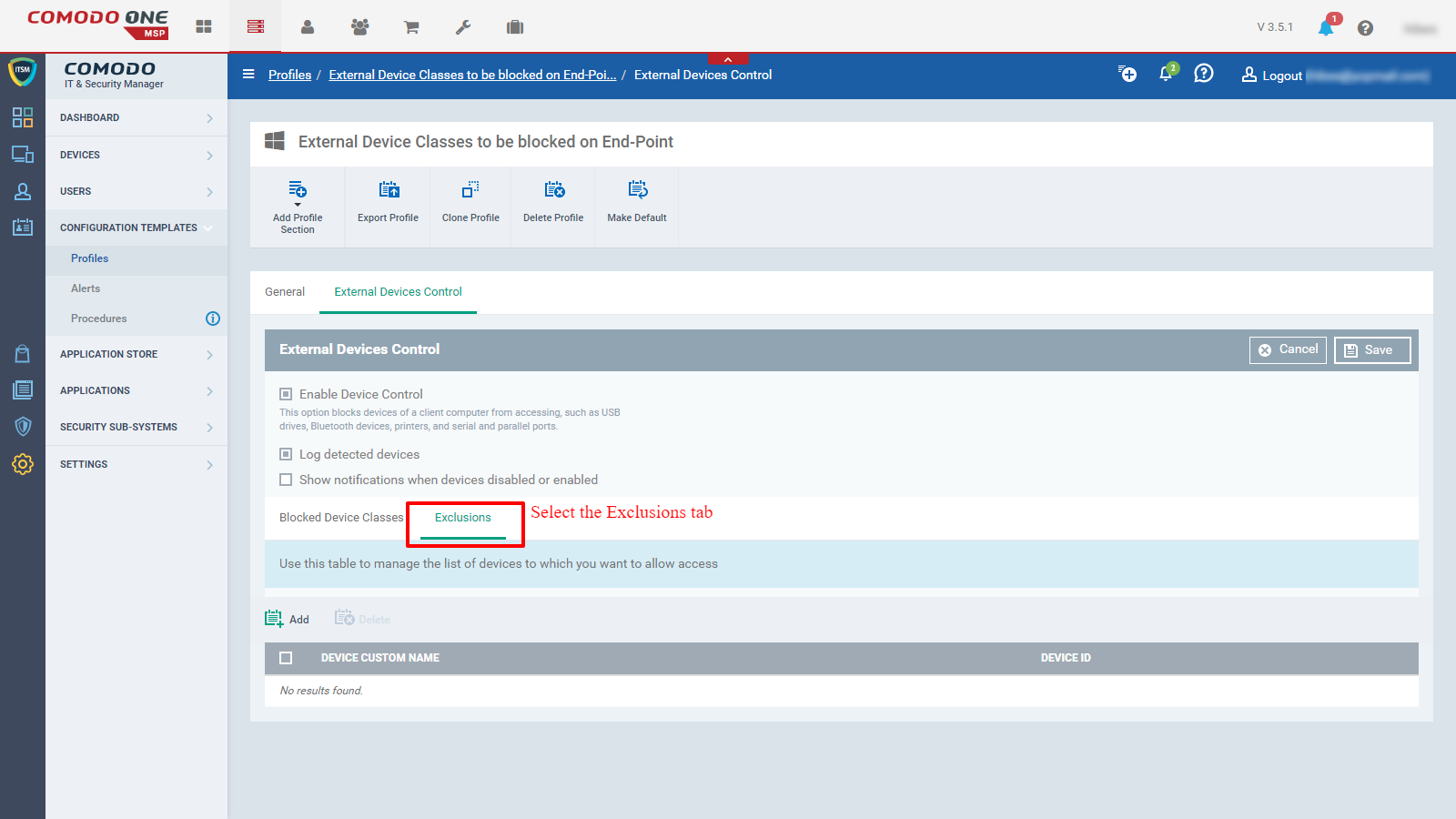

Passaggio 9: se desideri non bloccare le classi di dispositivi.

1. Fare clic sulla scheda "Esclusione"

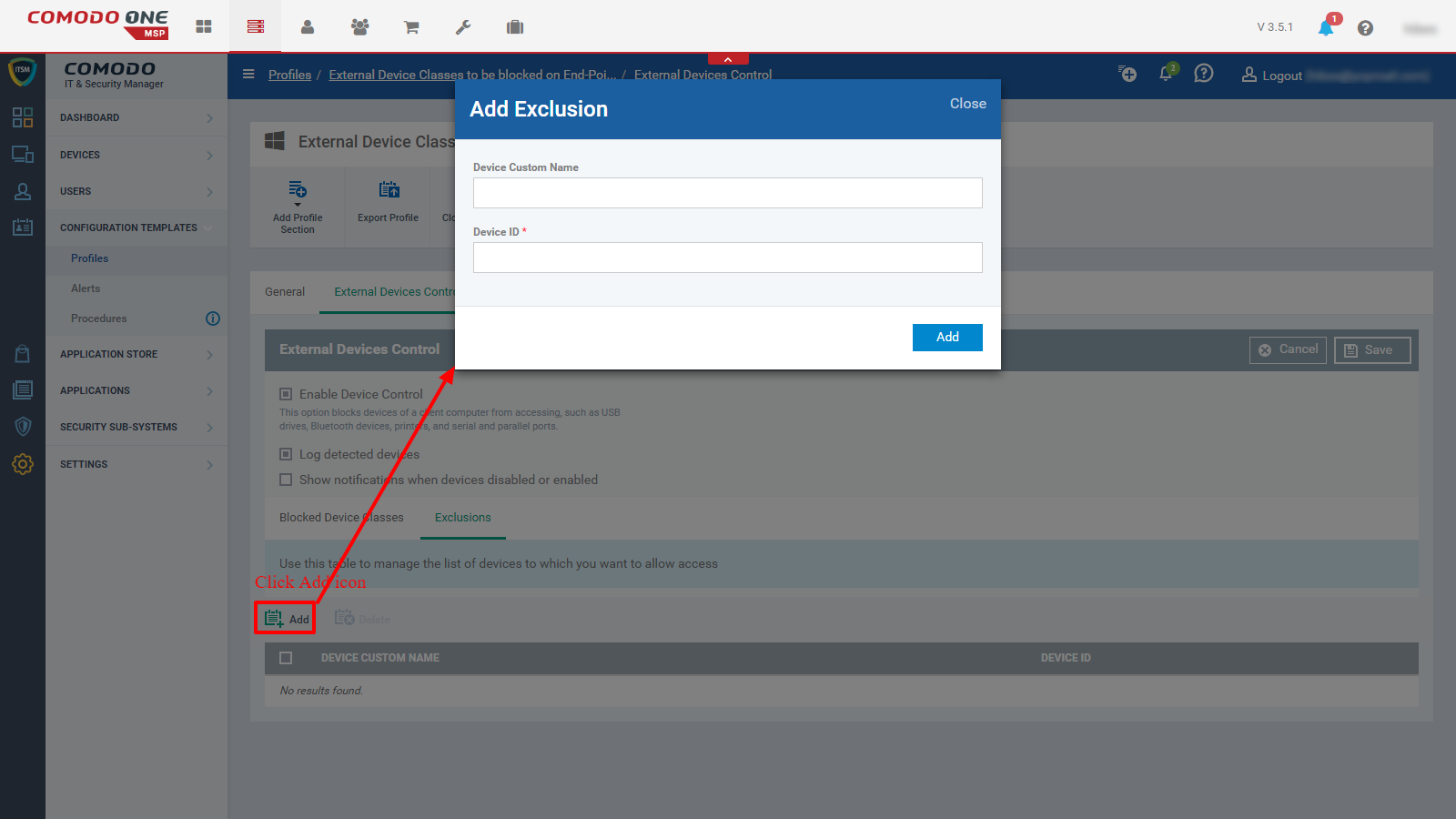

2. Fare clic sull'icona "Aggiungi"

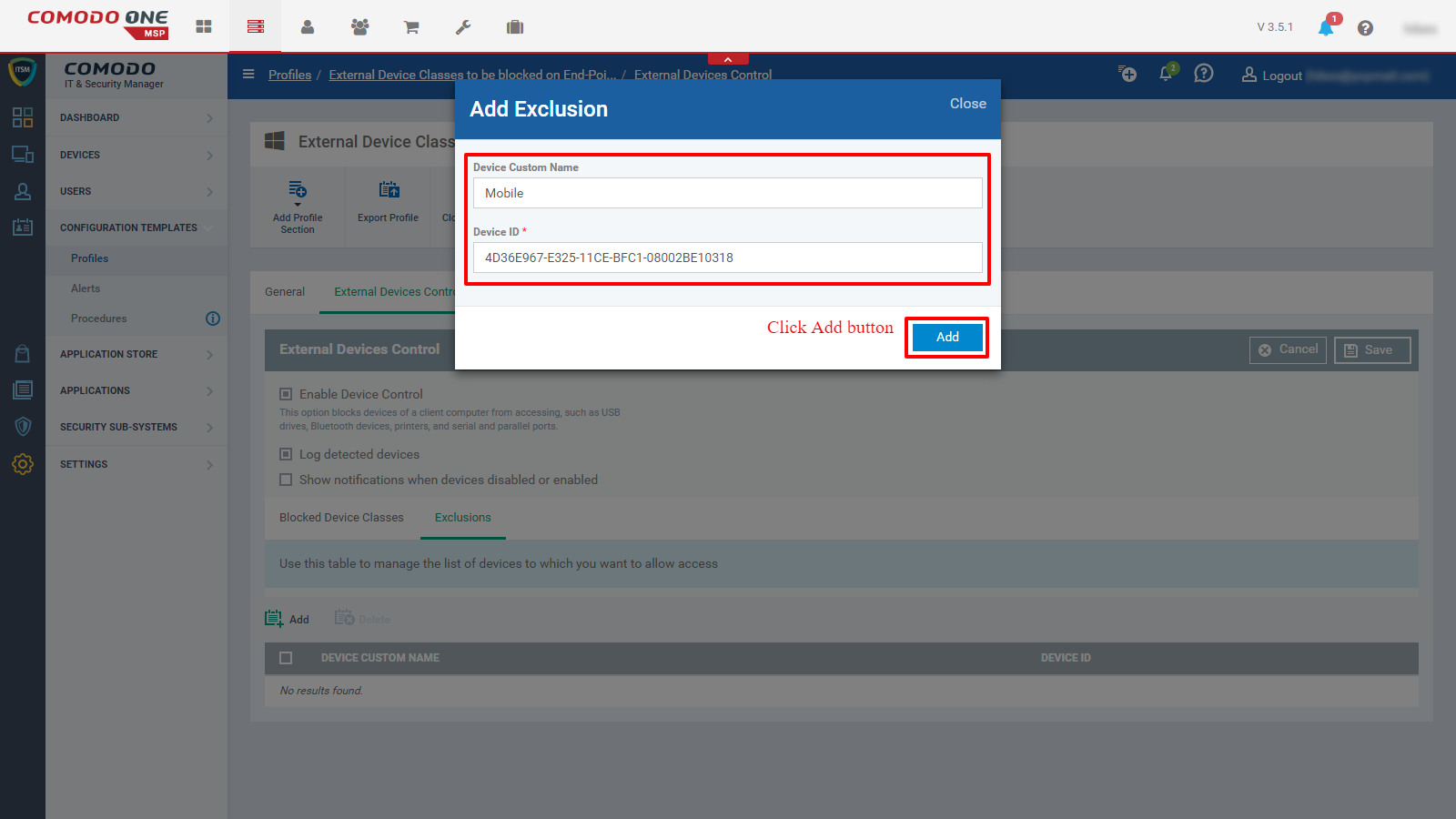

Passaggio 10: compilare il modulo "Aggiungi esclusione".

1. Immettere "Nome personalizzato dispositivo". Esempio: Mobile

2. Immettere l '"ID dispositivo". Esempio: 4D36E967-E325-11CE-BFC1-08002BE10318

3. Fare clic sul pulsante "Aggiungi"

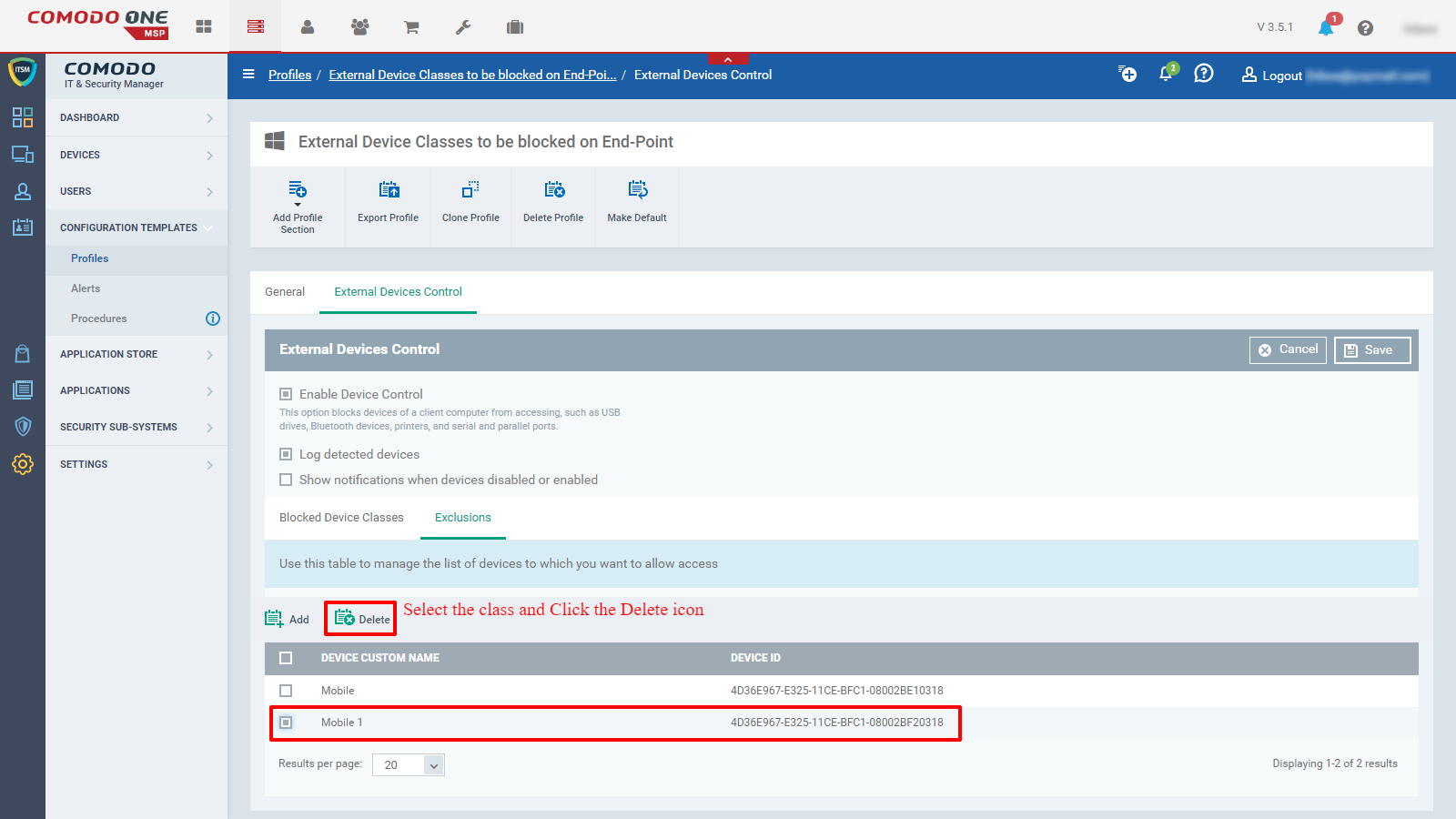

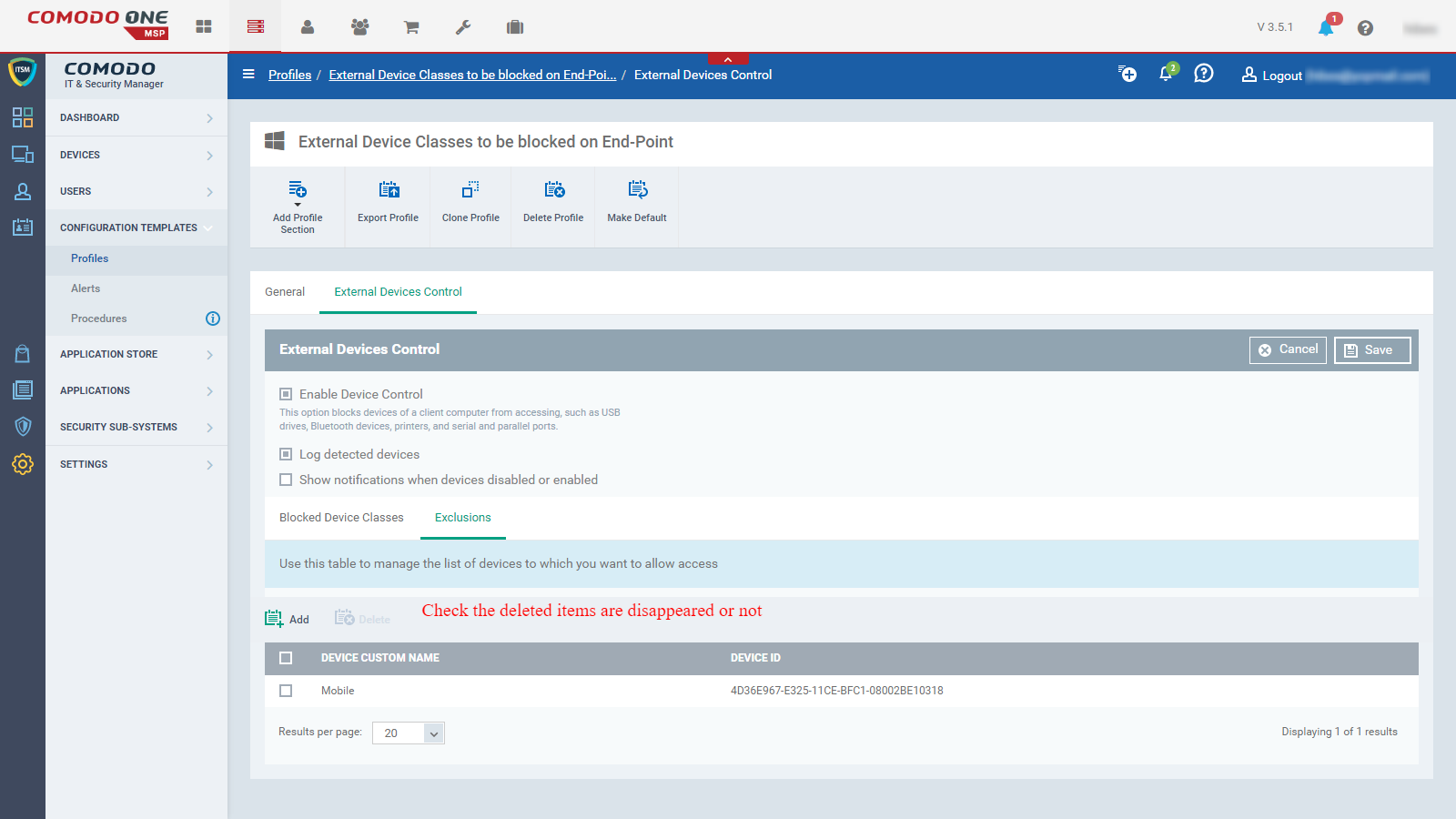

Passaggio 11: * Nel caso in cui desideri eliminare l'elemento dall'elenco di esclusione, segui i passaggi seguenti

1. Seleziona l'elemento dalla tabella "Esclusione"

2. Fare clic sull'icona "Elimina"

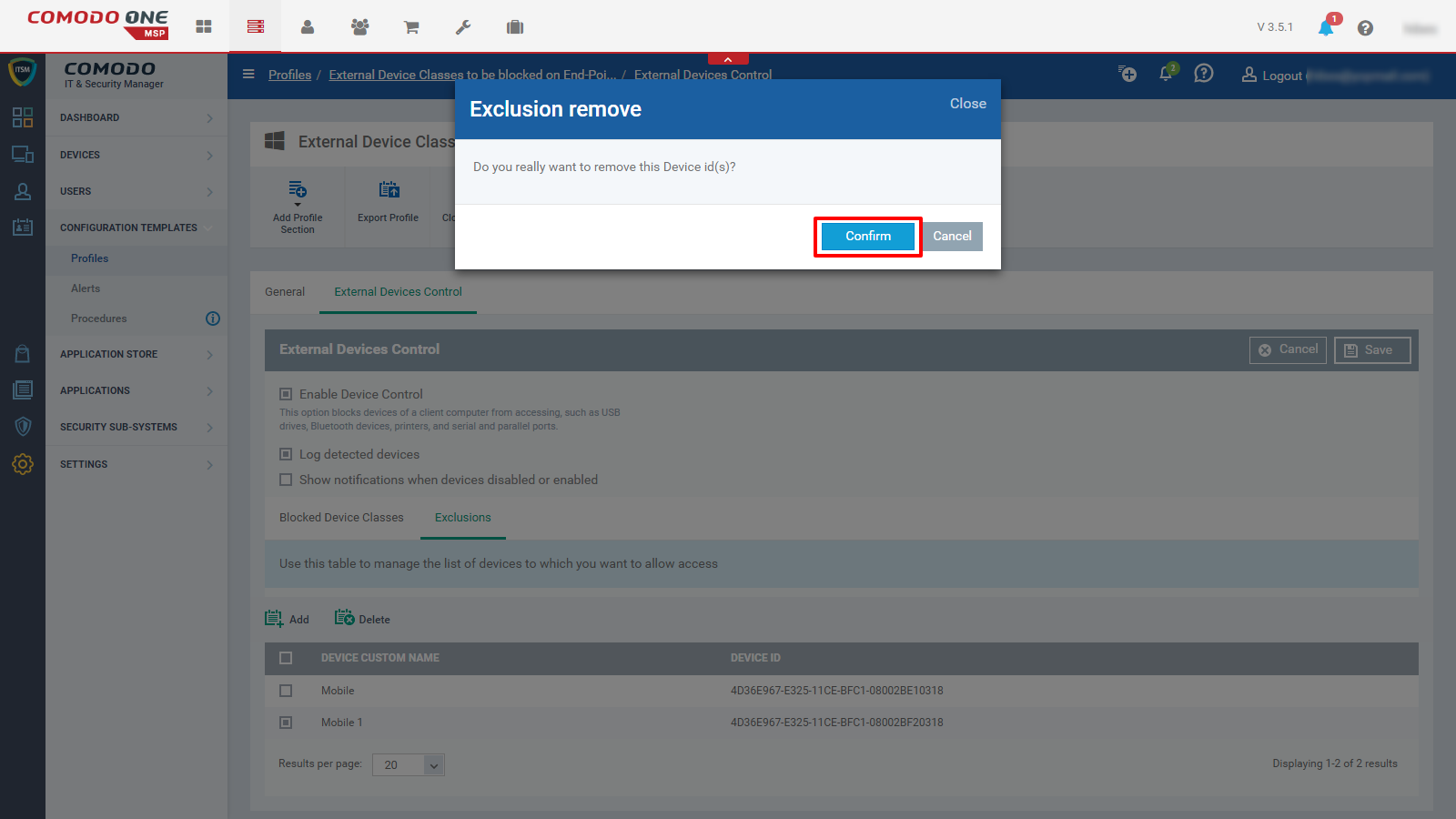

3. Conferma "Rimuovi esclusione finestra di avviso"

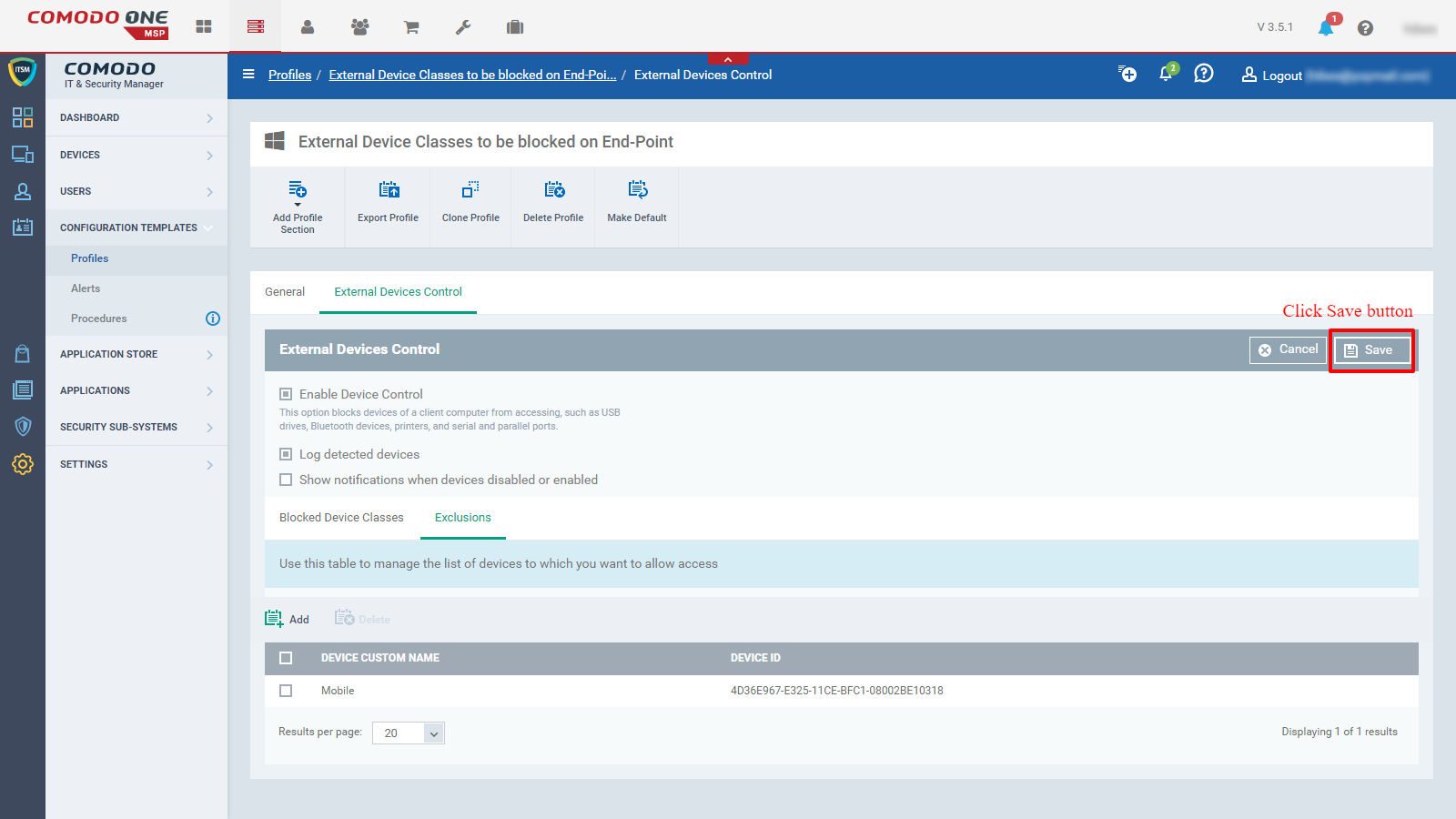

Passaggio 12: fare clic sul pulsante "Salva" per applicare le modifiche.

** Utilizza il profilo definito con i dispositivi per i quali desideri bloccare l'accesso ai dispositivi esterni.

Come configurare le impostazioni di base?

Le impostazioni di base ci consentono di impostare il periodo di tempo durante il quale i file sconosciuti non verranno contenuti automaticamente. Invece i file sconosciuti vengono analizzati utilizzando Valkyrie per il periodo configurato.

Passaggio 1: vai a ITSM → Modelli di configurazione e seleziona il menu "Profili".

Passaggio 2: selezionare un nome di un profilo dall'elenco, per il quale è necessario abilitare la linea di base.

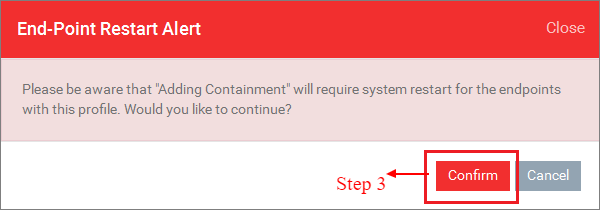

Passaggio 3: fare clic su "Aggiungi sezione profilo" e selezionare "Contenimento" dal menu a discesa. A sua volta un avviso pop-up, fare clic su "Conferma".

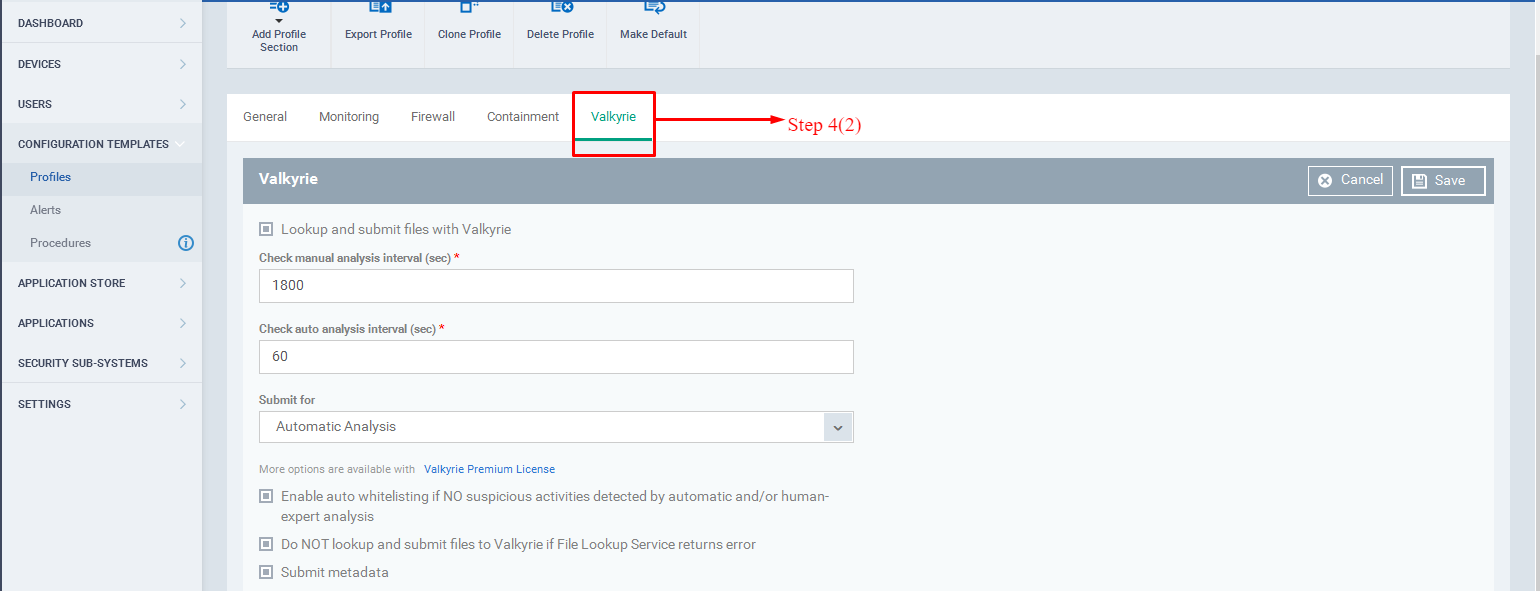

Passaggio 4: vai alla scheda "Contenimento", l'opzione Linea di base sarà disponibile solo se la "Valchiria" viene aggiunta al tuo profilo.

1. Se Valkyrie è già stato aggiunto al tuo profilo. Vai al passaggio 5 e continua.

2. Oppure per aggiungere "Valkyrie", fare clic su "Aggiungi sezione profilo" e selezionare "Valkyrie" dal menu a discesa e personalizzarlo.

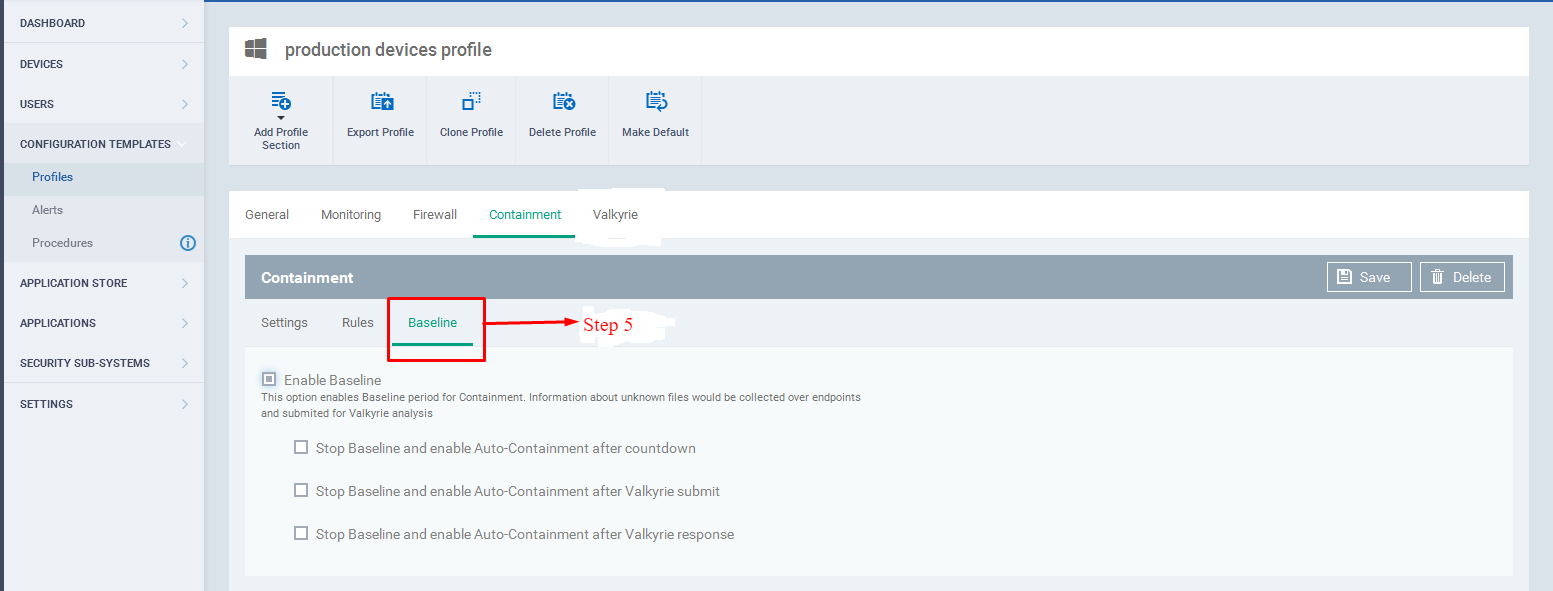

Passaggio 5: vai alla scheda "Contenimento", fai clic su "Linea di base".

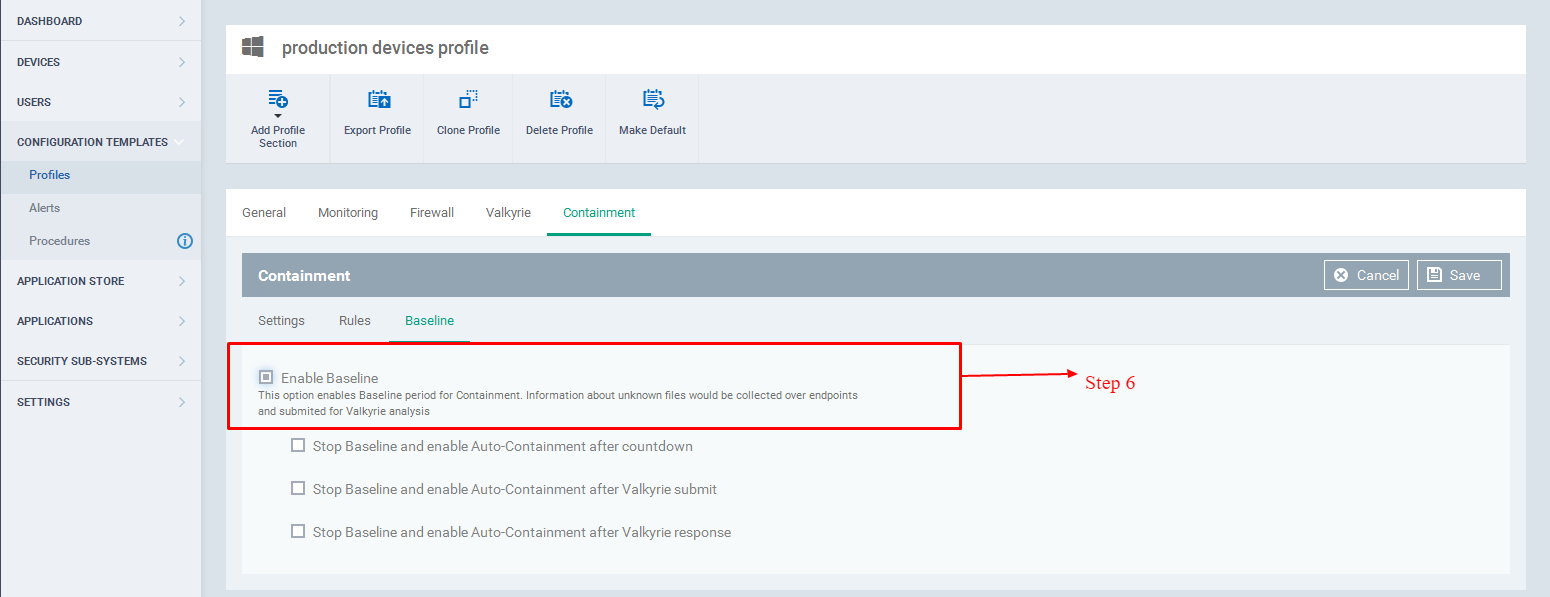

Passaggio 6: selezionare la casella di controllo "Abilita previsione".

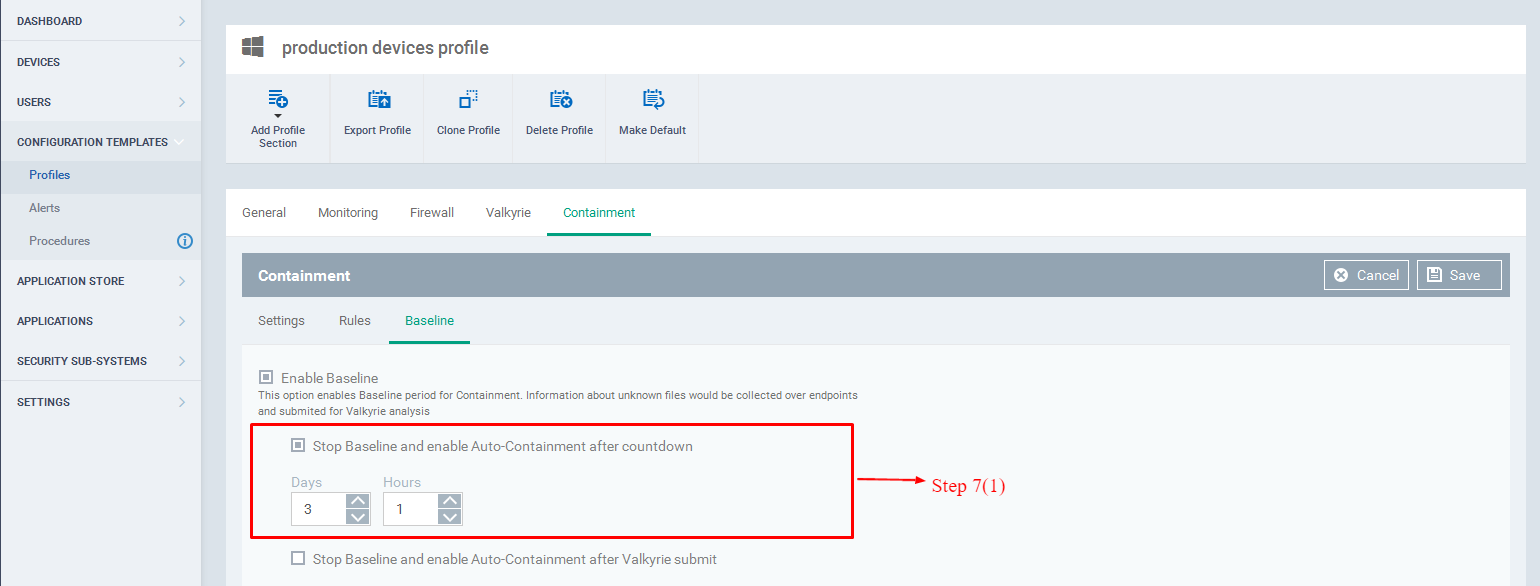

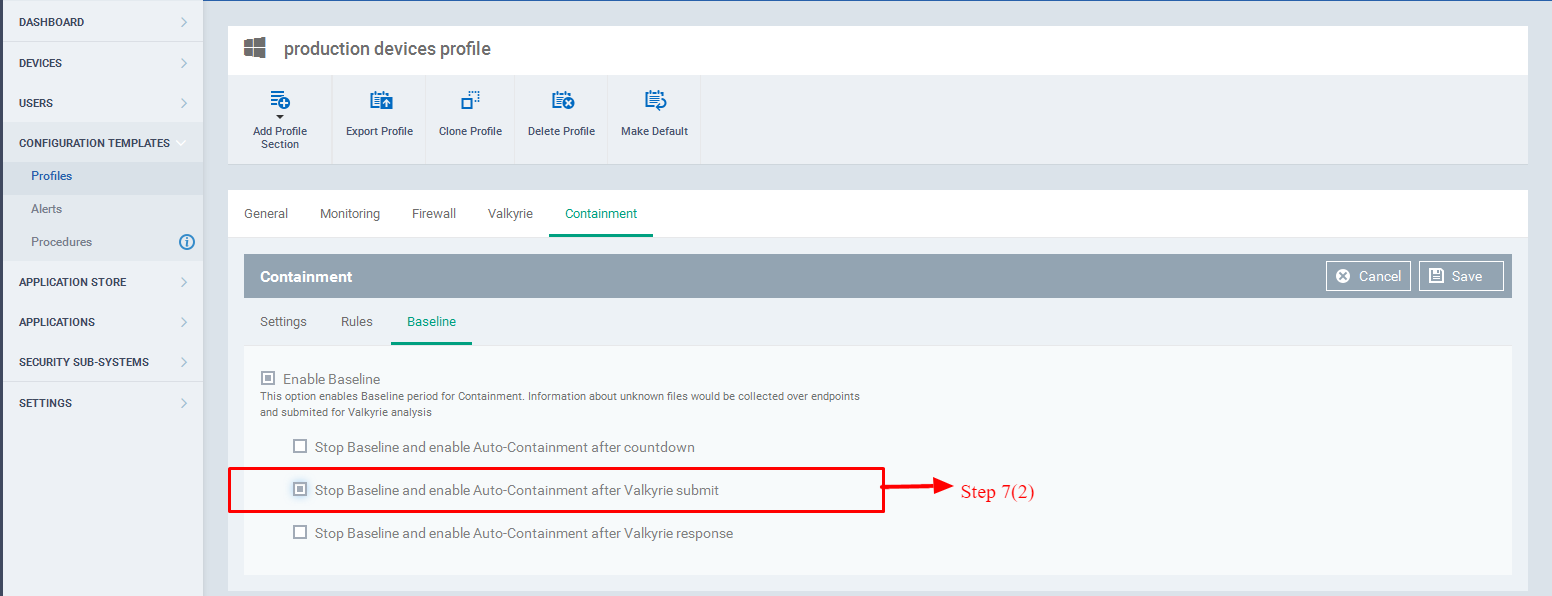

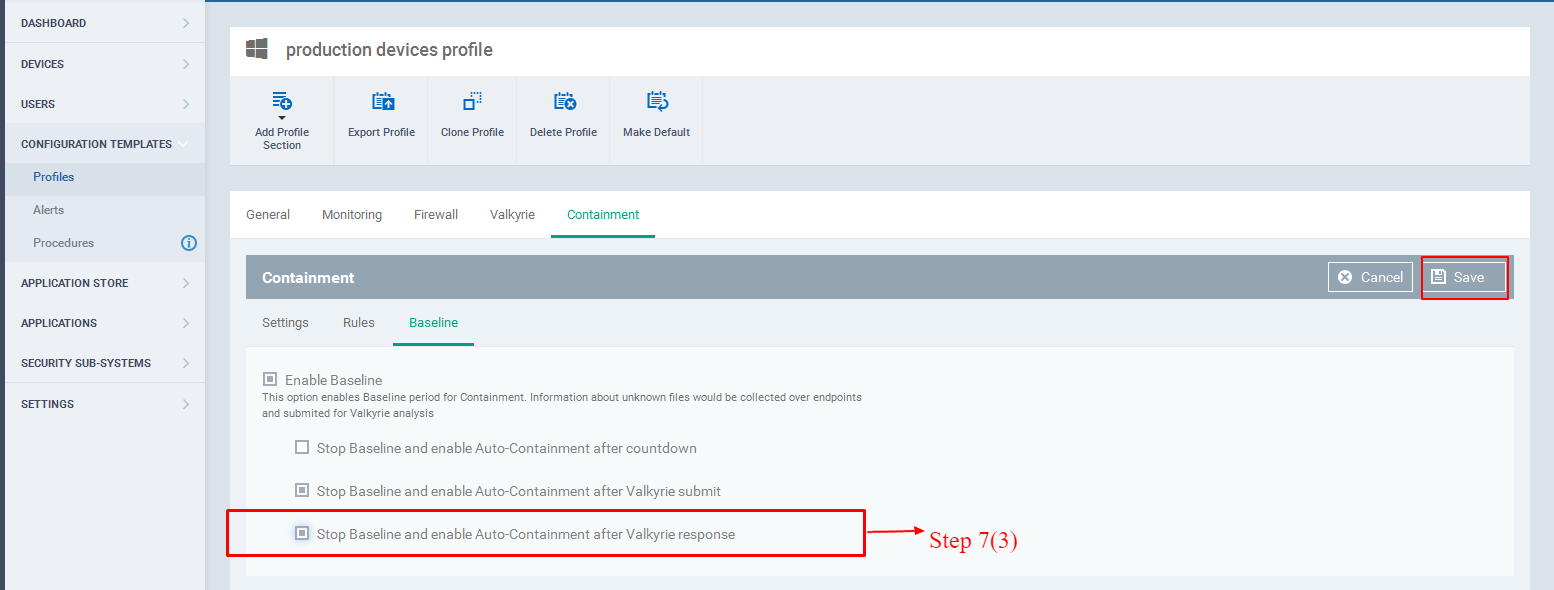

Passaggio 7: selezionare una delle tre opzioni seguenti a scelta.

1. Fermare la linea di base e abilitare il contenimento automatico dopo il conto alla rovescia

Imposta il tempo di riferimento in giorni e ore. Il file sconosciuti sarà inviato a Valkyrie senza contenimento. Una volta trascorso il tempo di riferimento definito, il contenimento verrà ripreso.

2. Interrompere la linea di base e abilitare il contenimento automatico dopo che Valkyrie ha inviato

Quando il periodo di riferimento non è menzionato, verrà applicata questa opzione. Dopo che i file sono stati inviati alla Valkyrie, Comodo Client Security detiene un singolo file sconosciuto.

3. Interrompere la linea di base e abilitare il contenimento automatico dopo la risposta di Valkyrie

Quando il periodo di riferimento non è menzionato, verrà applicata questa opzione. Dopo la risposta di Valkyrie, Comodo Client Security detiene un singolo file sconosciuto.

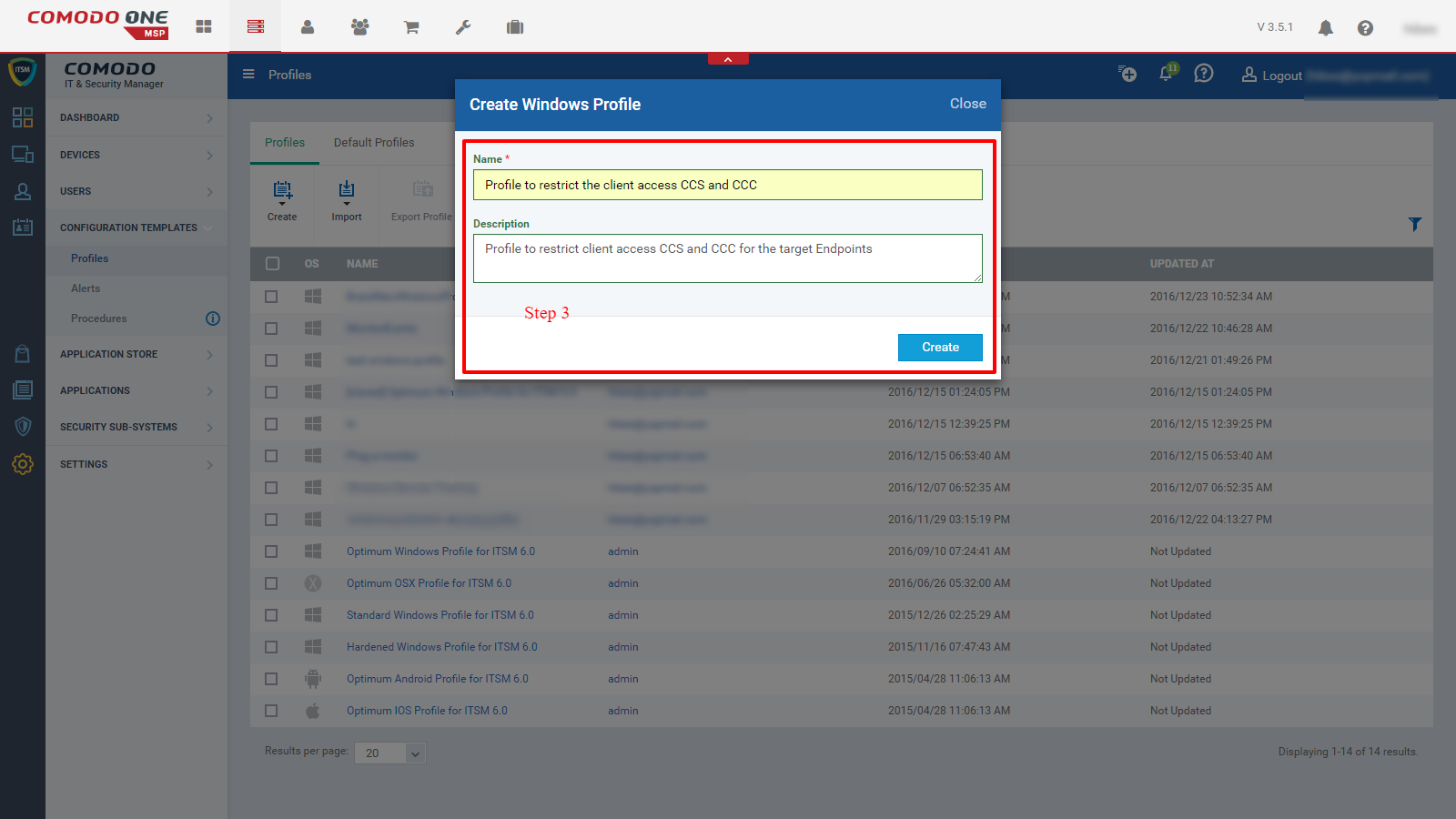

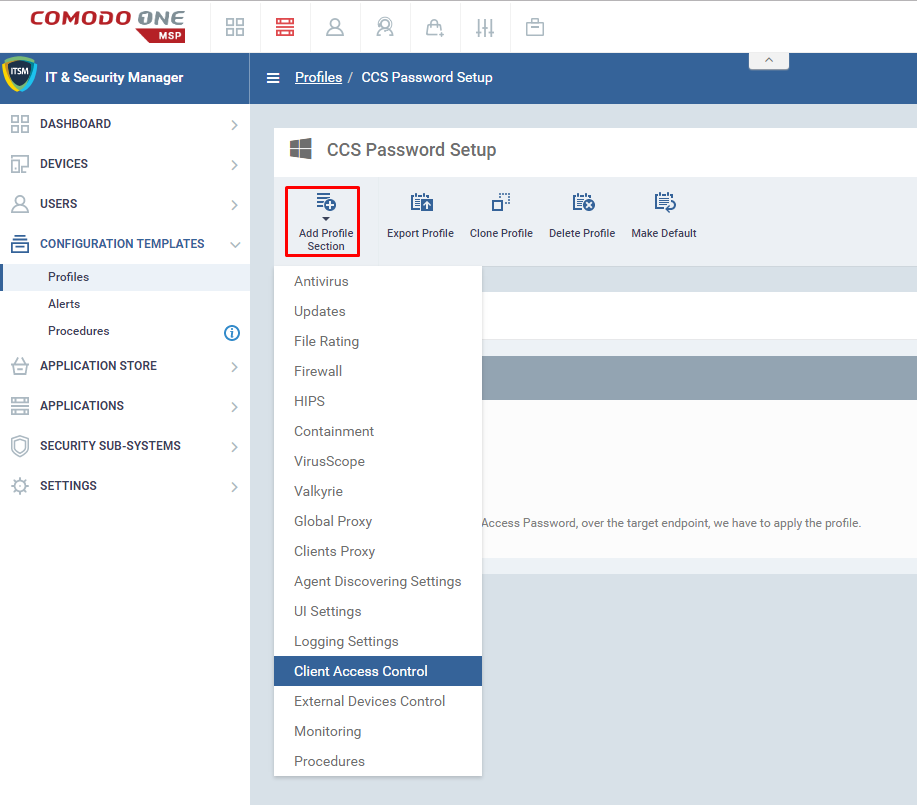

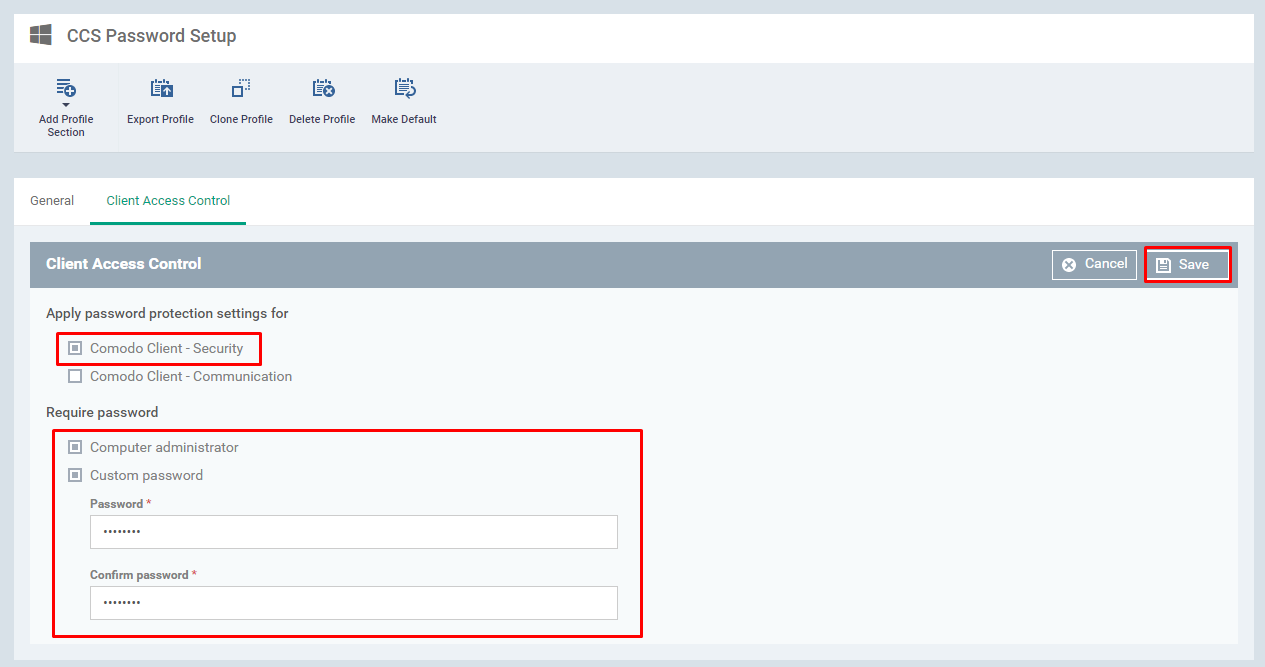

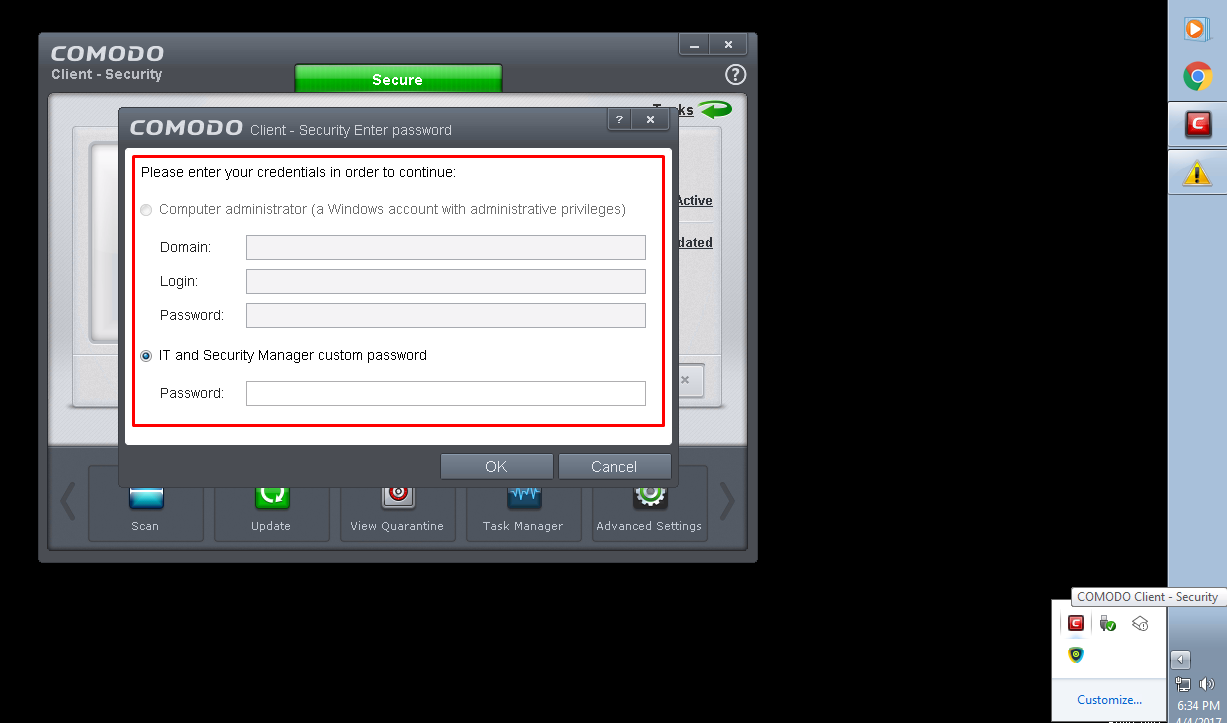

Come limitare l'accesso a Comodo Client Security (CCS) e Comodo Client Communication (CCC) sugli endpoint?

Passaggio 1: vai a ITSM> MODELLI DI CONFIGURAZIONE> "Profili".

Passaggio 2: fare clic sull'icona "Crea" e selezionare il menu "Crea profilo Windows".

Passaggio 3: compilare il modulo "Crea profilo Windows".

1. Immettere Nome, Esempio: Profilo per limitare l'accesso del client CCS e CCC

2. Immettere Descrizione, Esempio: Profilo per limitare l'accesso client CCS e CCC per gli endpoint di destinazione

3. Fare clic sul pulsante "Crea"

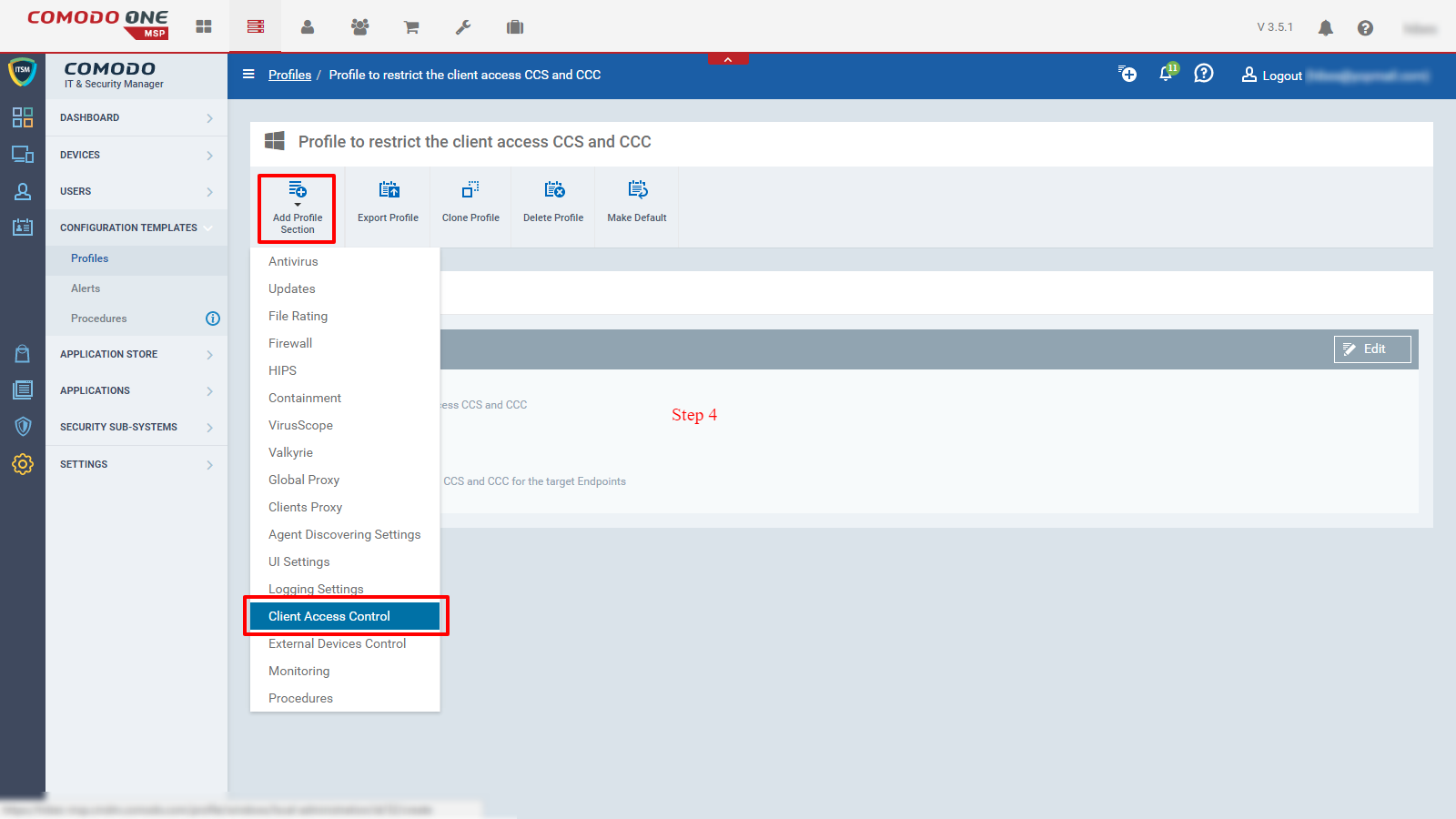

Passaggio 4: fare clic sull'icona "Aggiungi sezione profilo" e selezionare il menu "Controllo accesso client".

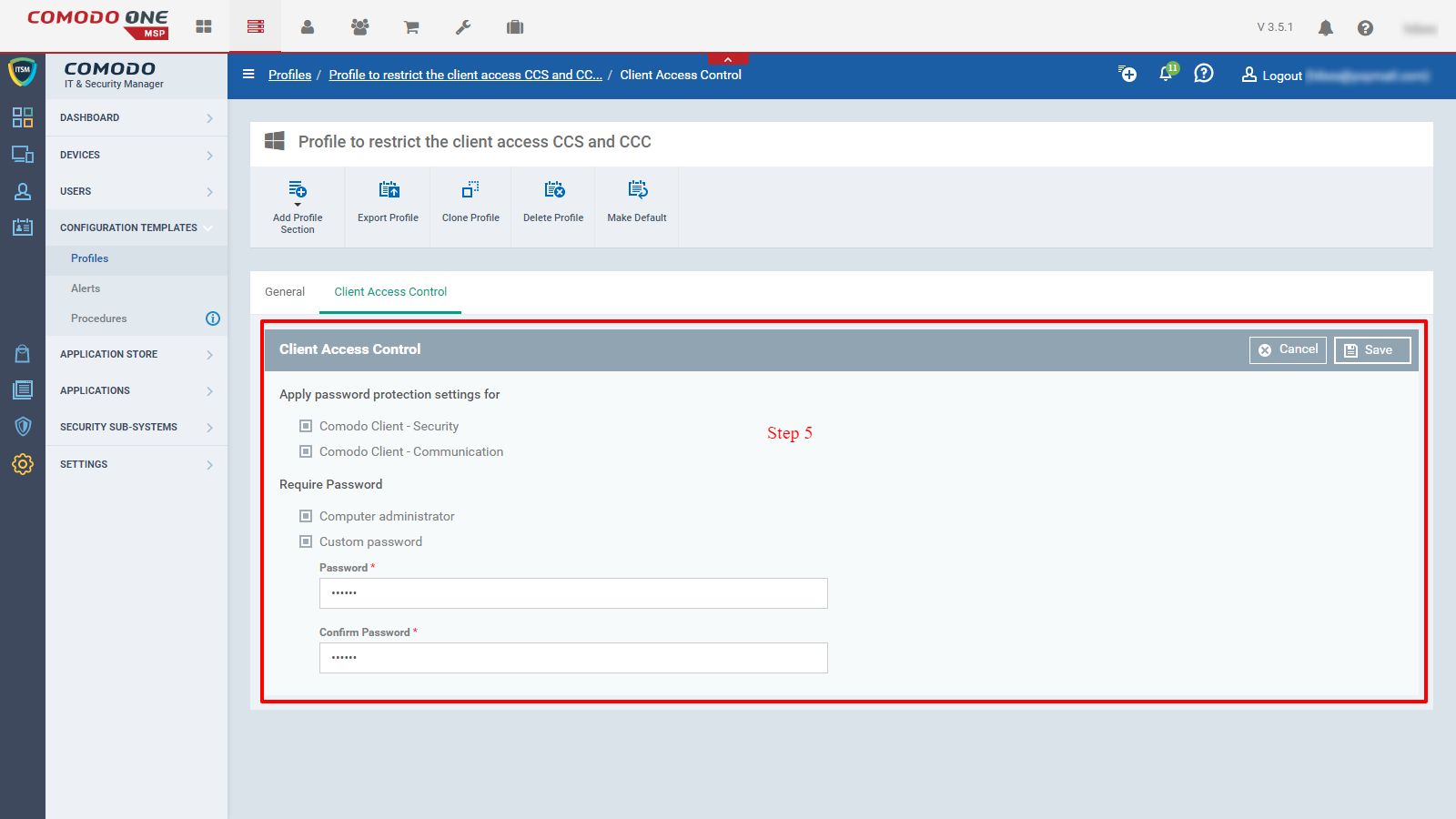

Passaggio 5: compilare il modulo che viene caricato dalla scheda "Controllo accesso client" e fare clic sul pulsante "Salva" per inviare i dettagli del modulo.

1. Seleziona "Applica le impostazioni di protezione tramite password per abilitare o disabilitare l'accesso per i client elencati".

- Comodo Client - Security, se abilitato, il client è protetto da password

- Comodo Client - Comunicazione, se abilitato, il client è protetto da password

2. Selezionare il campo Richiedi password e utilizzare le opzioni seguenti in base alle proprie esigenze

- Amministratore del computer, se il campo è abilitato, il client di cui sopra utilizzerà l'amministratore come credenziali

- Password personalizzata, se il campo è abilitato, il client di cui sopra utilizzerà la password fornita come credenziali

- Password

- Conferma password

3. Fare clic sul pulsante Salva per inviare le impostazioni

Utilizzo: ** Utilizza il profilo con il dispositivo specificato per provare i vantaggi.

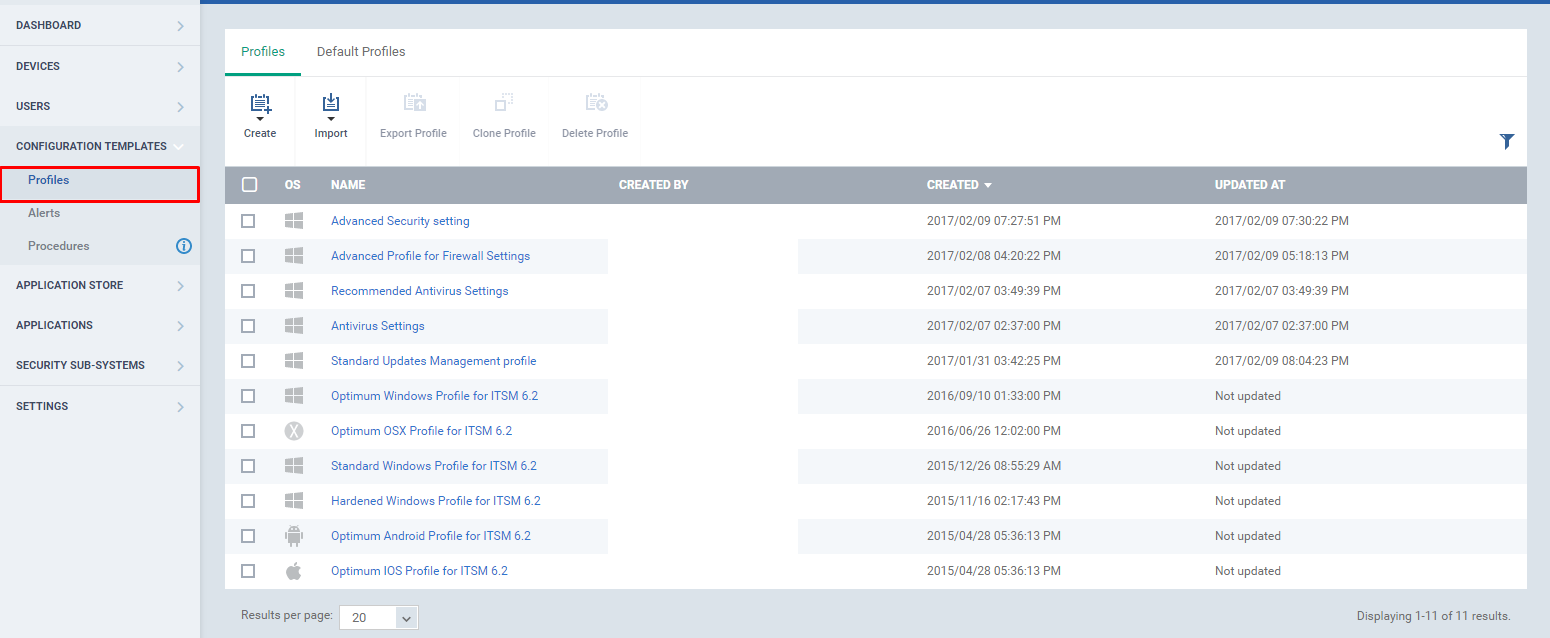

Come importare la configurazione di sicurezza di CCS da un endpoint gestito e salvarla come nuovo profilo

In ITSM, è possibile utilizzare una configurazione di sicurezza di un dispositivo per creare un nuovo profilo. Oltre alla clonazione di un profilo esistente, è possibile creare un profilo esportando la configurazione di sicurezza di qualsiasi dispositivo esistente in un file ITSM. Il profilo appena creato include tutta la sezione del profilo relativo alla sicurezza, quindi fornisce all'utente un profilo molto efficiente e protetto.

Nota: per esportare un file di configurazione della sicurezza di un dispositivo:

- Vai su "Dispositivi" -> "Elenco dispositivi" e seleziona un dispositivo dall'elenco e fai clic sul pulsante "Esporta configurazione di sicurezza". Il file verrà esportato e sarà disponibile nella scheda "Configurazione esportata". Vai alla scheda e fai clic sul file. Il file verrà scaricato.

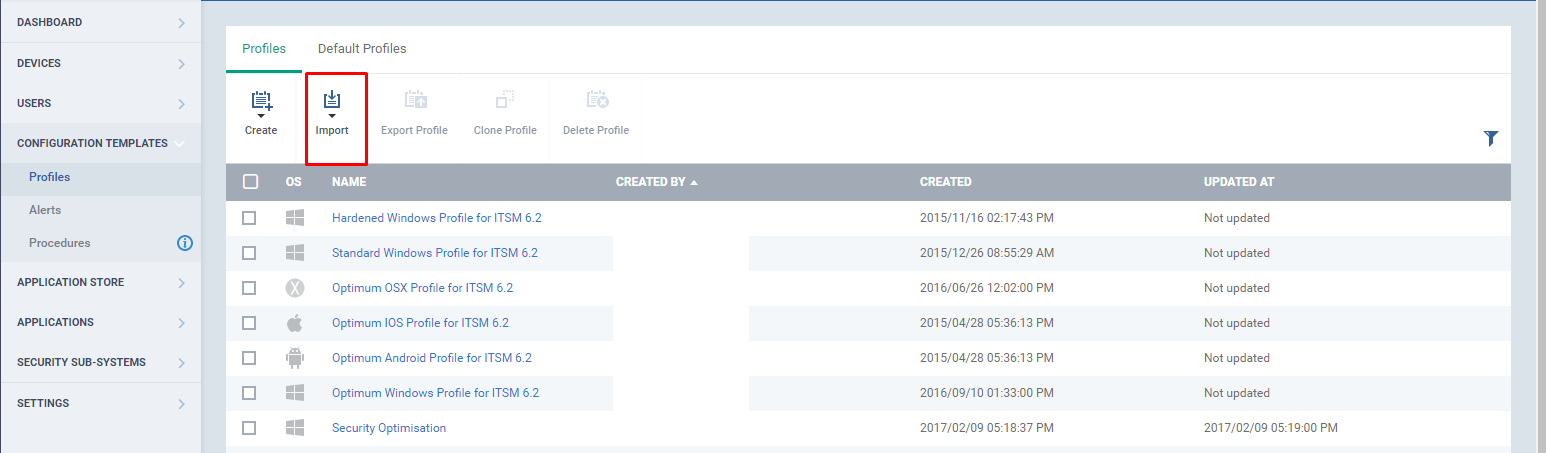

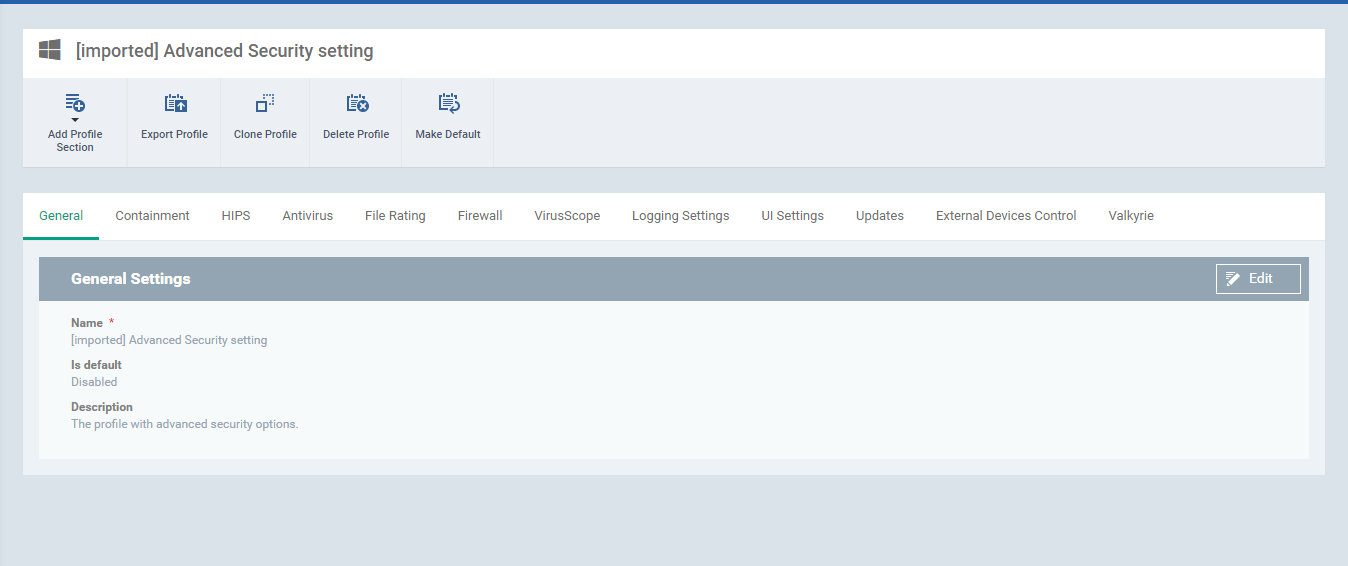

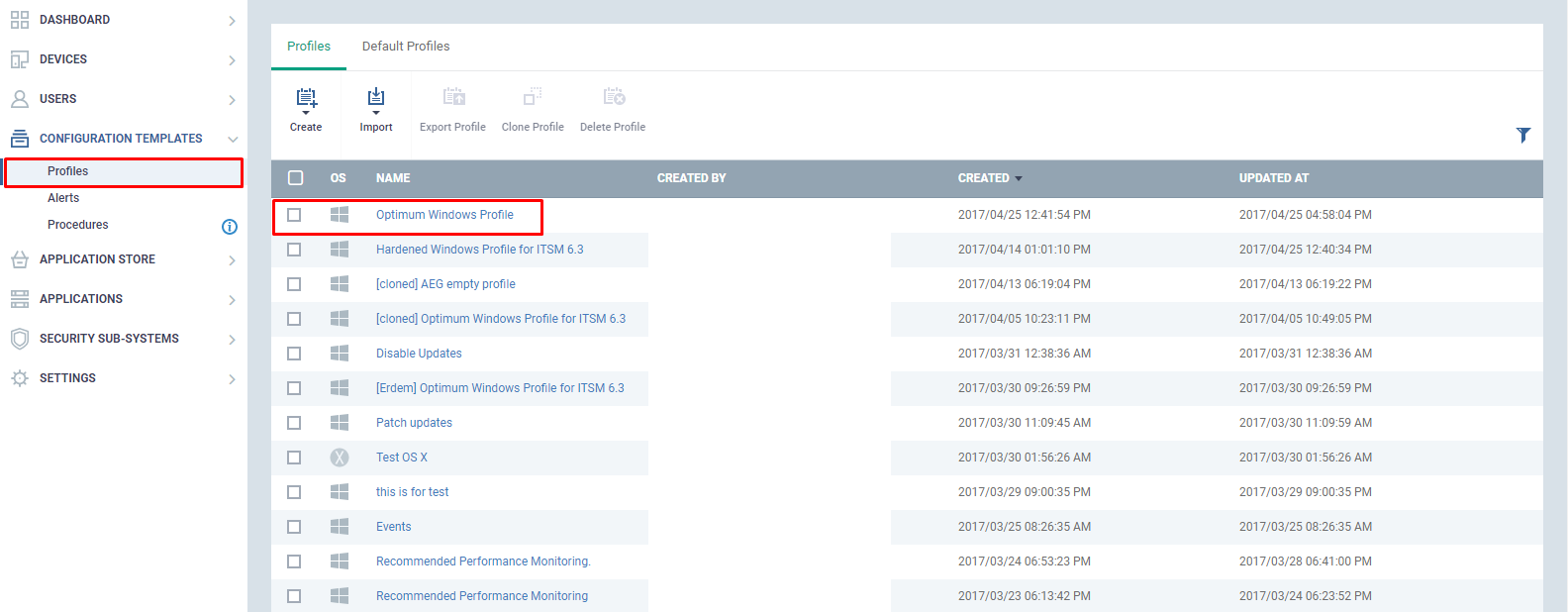

Passaggio 1: vai a "Modelli di configurazione" -> "Profili".

Passaggio 2: fai clic sul pulsante "Importa" nella parte superiore.

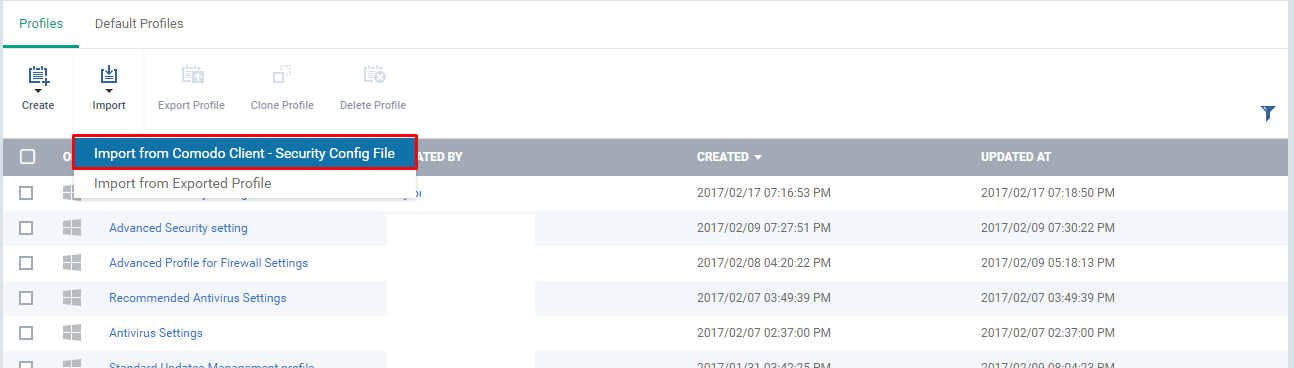

Seleziona "Importa da Comodo Client - File di configurazione della sicurezza" dal menu a discesa.

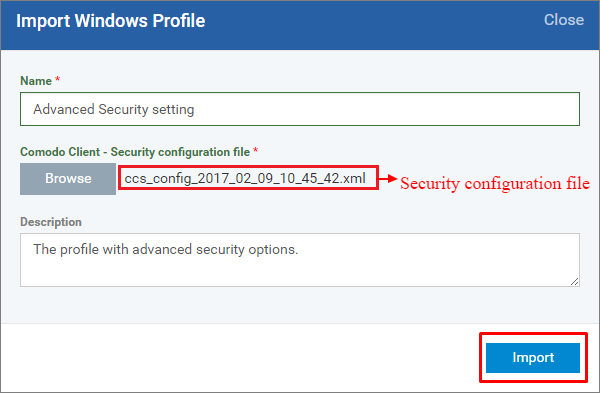

Passaggio 3: immettere il nome per il profilo e fare clic sul pulsante "Sfoglia" per scegliere il file esportato e fornire la descrizione del profilo, quindi fare clic sul pulsante "Importa".

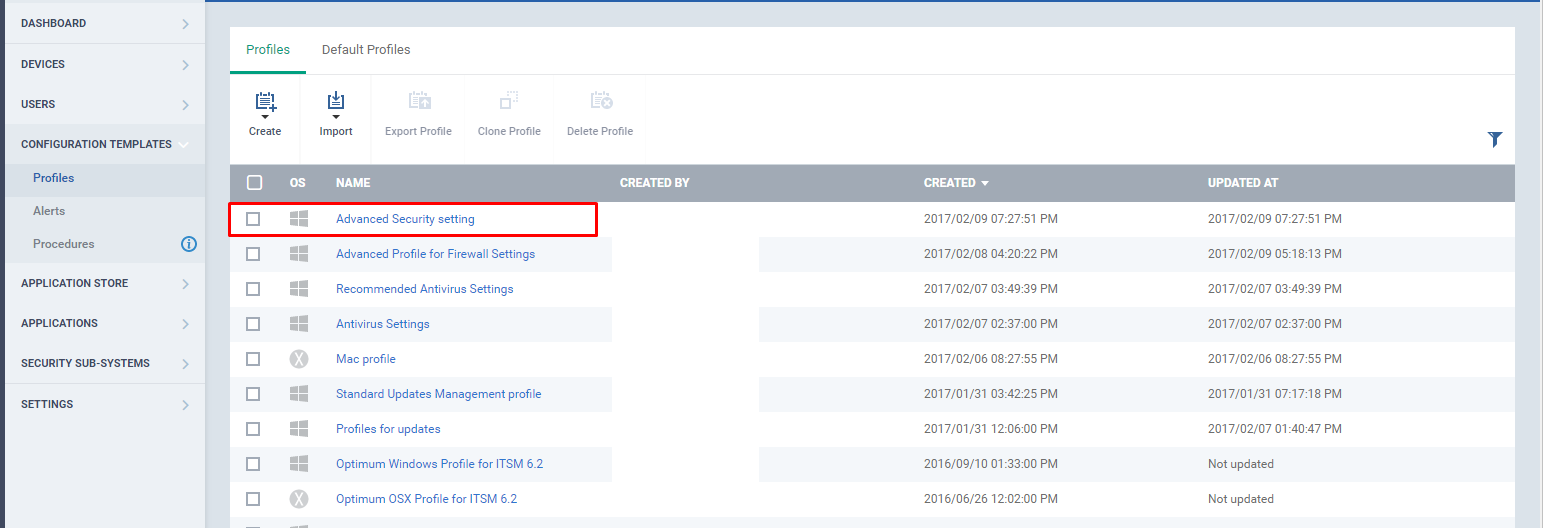

Il profilo verrà aggiunto all'elenco.

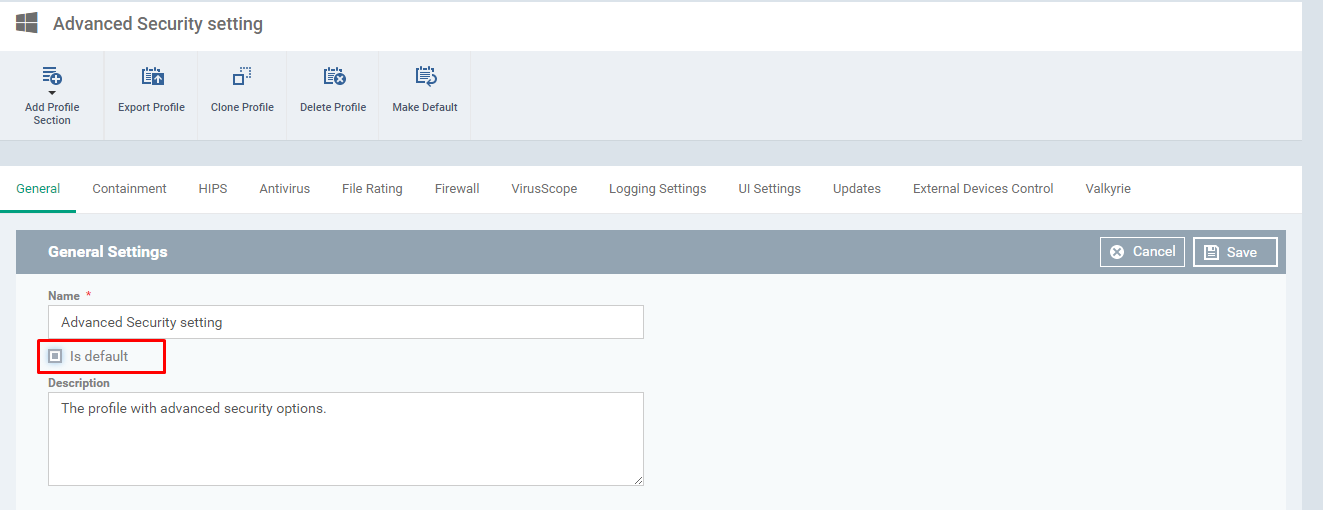

Esempio:

Nome: impostazione di sicurezza avanzata.

Descrizione: il profilo con opzioni di sicurezza avanzate.

Passaggio 4: selezionare il profilo importato dall'elenco. Il profilo si aprirà e, in base all'impostazione del file di configurazione importato, i profili contengono componenti di sicurezza predefiniti.

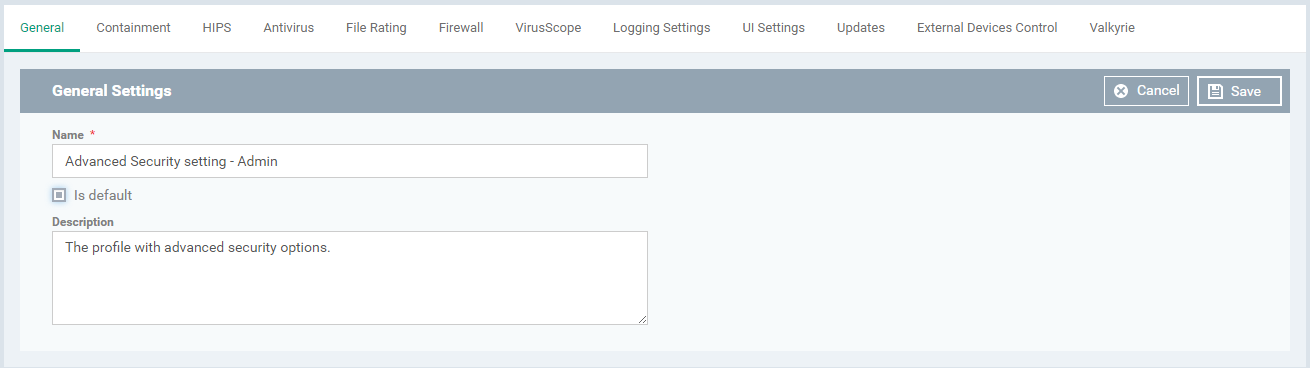

Passaggio 5: l'opzione "È predefinito" sarà in stato disabilitato. Per abilitarlo, vai alla scheda "Generale" di quel profilo, fai clic sul pulsante "Modifica", quindi seleziona la casella di controllo dell'opzione "È predefinito" e fai clic sul pulsante "Salva".

Passaggio 6: è possibile aggiungere nuovi componenti del profilo al profilo e infine il profilo può essere applicato ai dispositivi (endpoint).

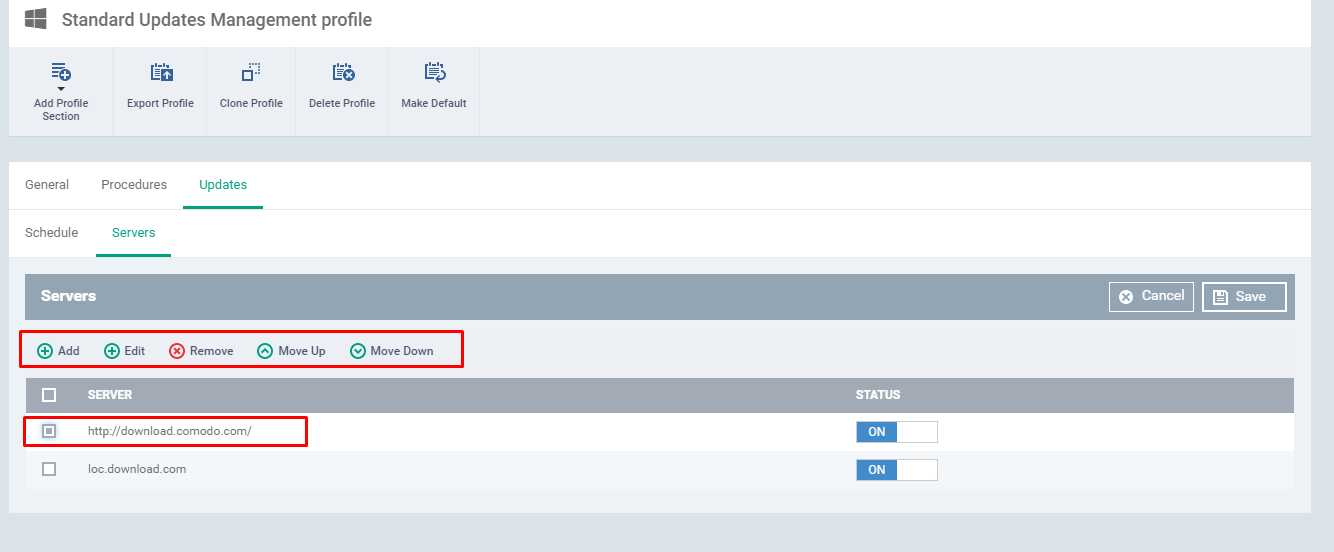

Come configurare CCS e le impostazioni di aggiornamento del database dei virus nei profili di Windows

Un database dei virus e gli aggiornamenti possono essere scaricati automaticamente dai dispositivi installando il software “Comodo Client - Security” nei dispositivi. Un utente dovrebbe aggiungere la sezione "aggiornamenti" al profilo desiderato per controllare e scaricare automaticamente gli aggiornamenti dal server.

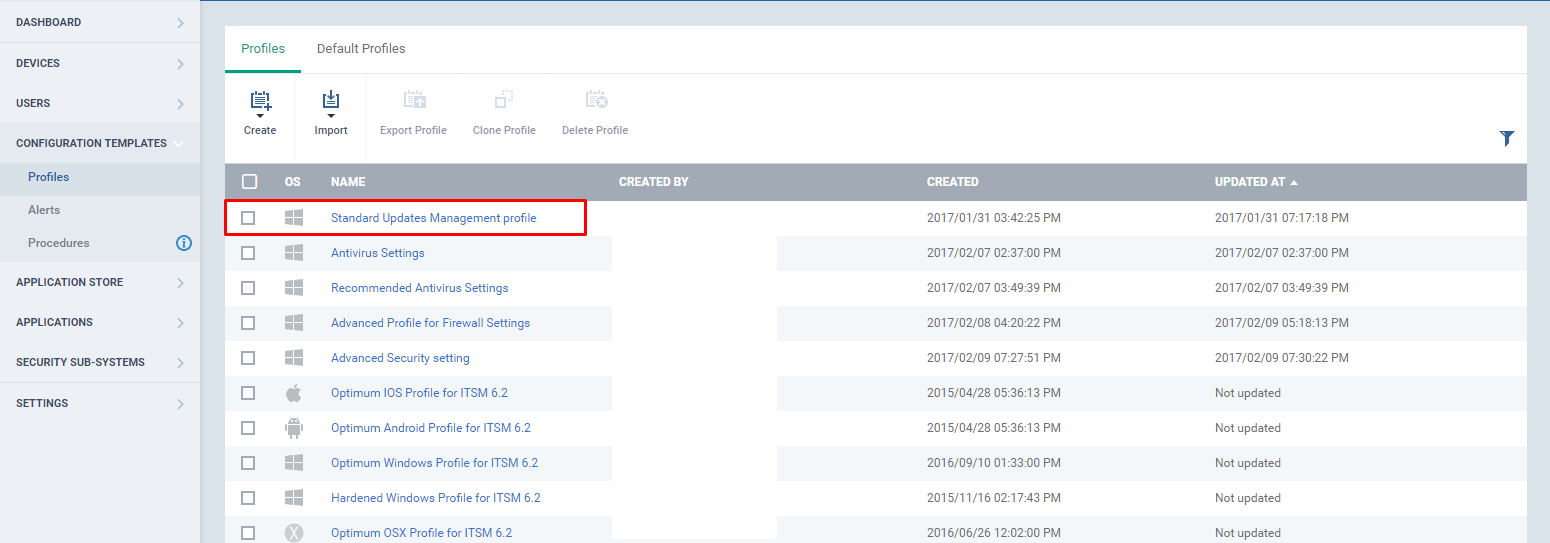

Passaggio 1: vai su "Modelli di configurazione" -> "Profili". Verrà visualizzato l'elenco dei profili.

Passaggio 2: selezionare il profilo del dispositivo su cui si desidera verificare l'aggiornamento.

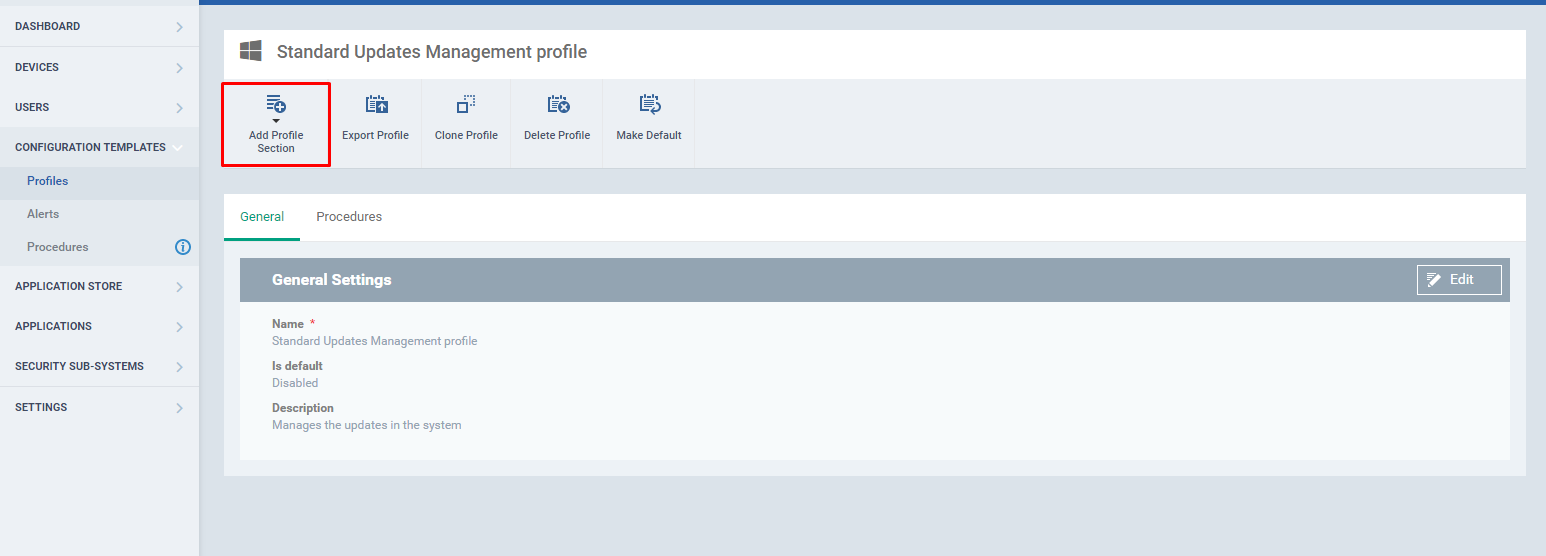

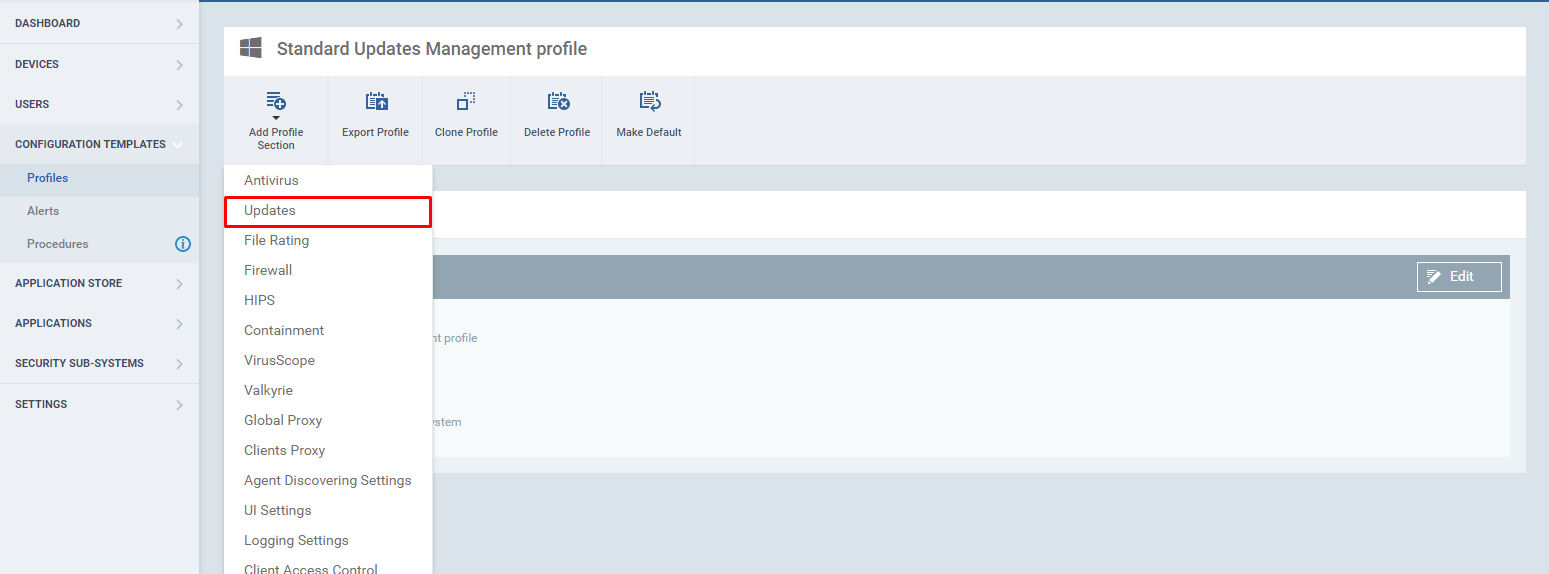

Passaggio 3: fare clic sul pulsante "Aggiungi sezione profilo".

Seleziona "Aggiornamenti" dal menu a discesa.

Passaggio 4: in "Aggiornamenti" ci sono due sottosezioni:

io. Pianificazione: la frequenza della pianificazione e le opzioni di riavvio vengono impostate qui.

ii. Server: i percorsi di download verranno menzionati qui. Per impostazione predefinita, gli aggiornamenti verranno scaricati da http://download.comodo.com. L'utente può aggiungere ulteriori dettagli sul server.

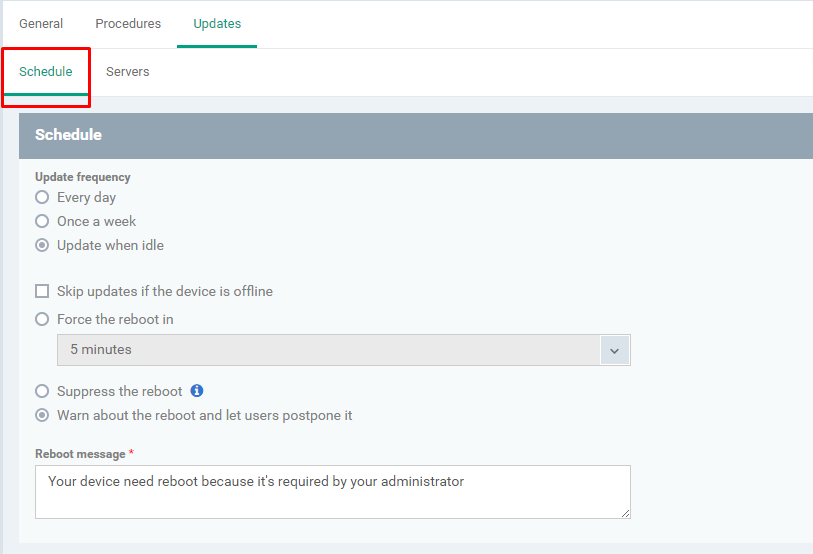

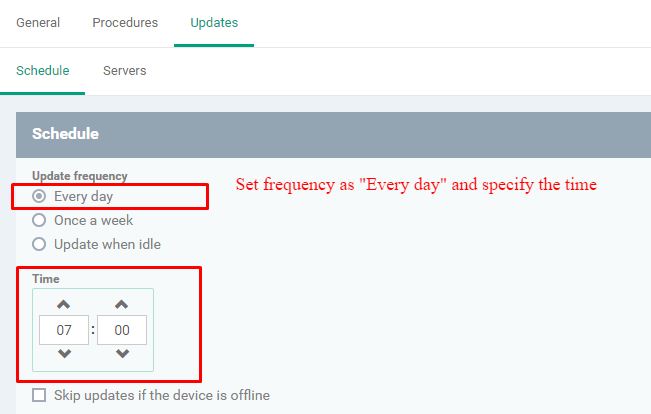

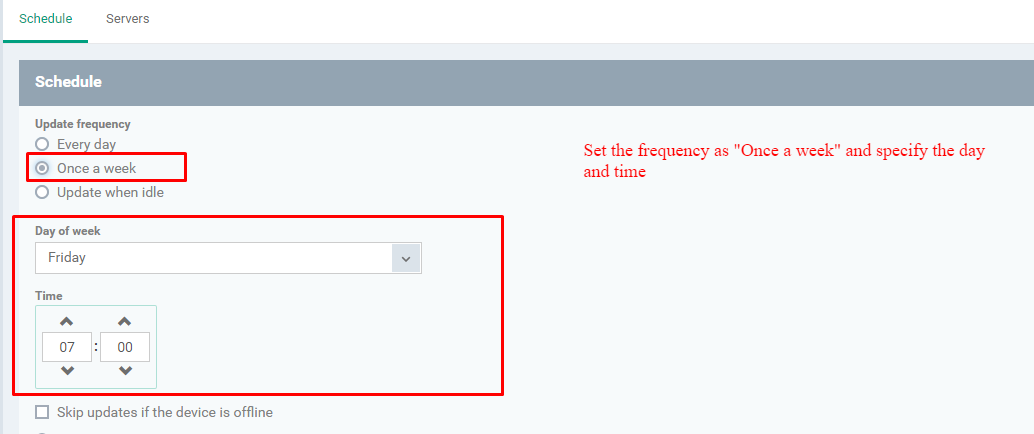

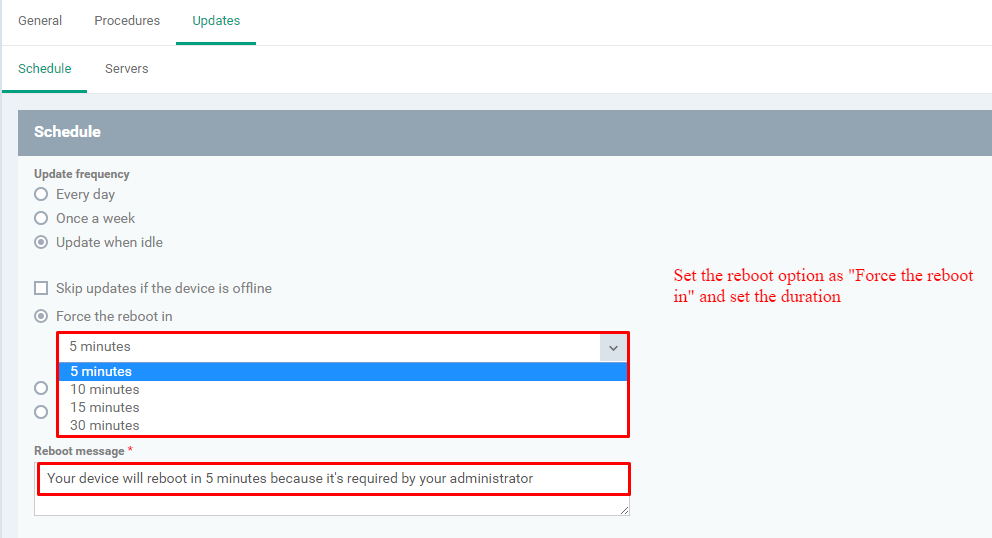

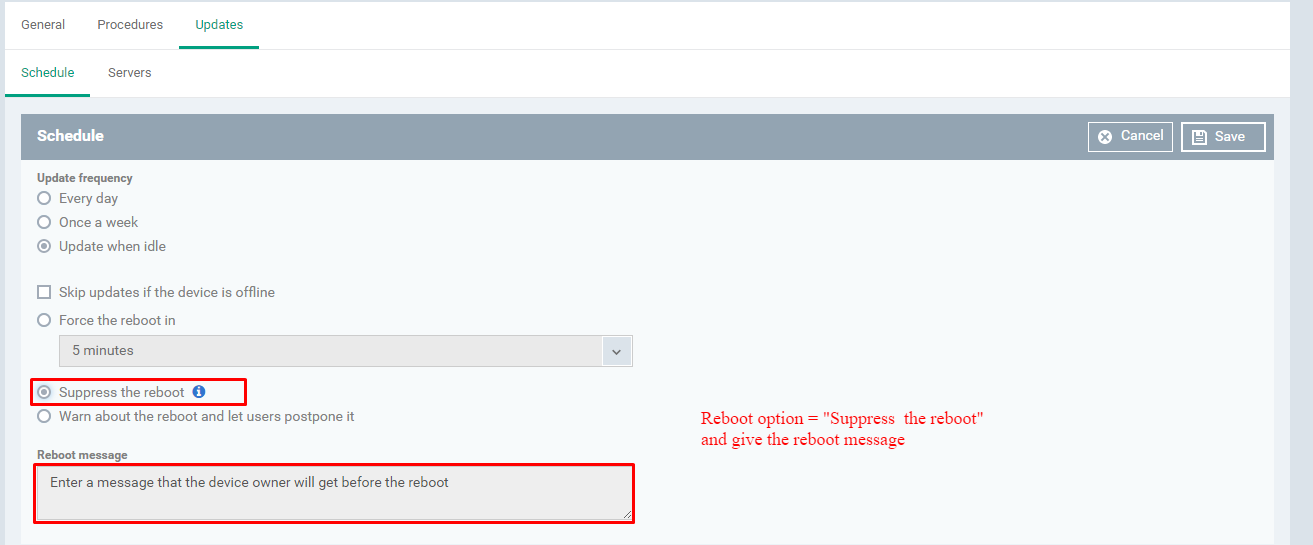

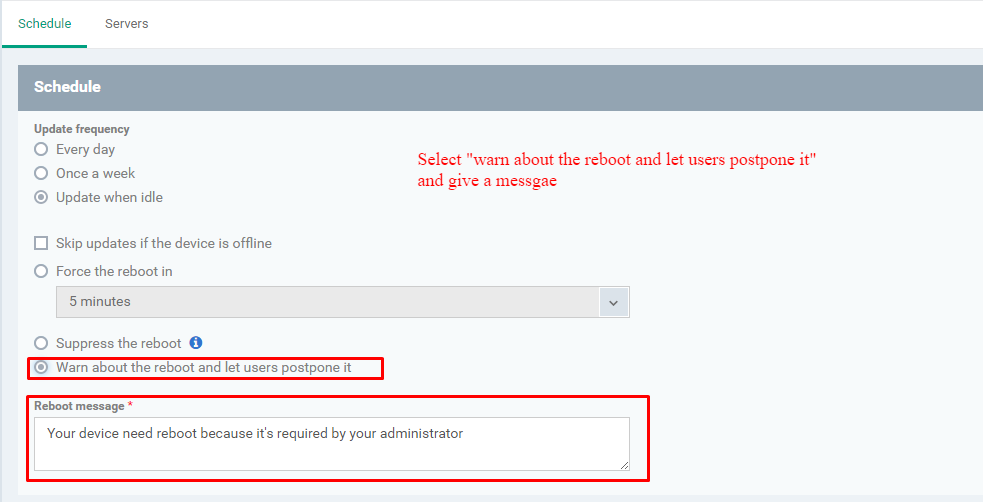

Passaggio 5: vai alla scheda "Pianificazione", definisci la "frequenza di aggiornamento" e le opzioni di riavvio.

1. La frequenza di aggiornamento ha le seguenti opzioni:

io. Ogni giorno: controlla ogni giorno l'aggiornamento all'ora indicata.

ii. Una volta alla settimana: al giorno e all'ora specificati, controlla l'aggiornamento.

iii. Aggiorna quando inattivo: l'aggiornamento e il download verranno eseguiti quando i dispositivi diventano inattivi.

iv. Ignora gli aggiornamenti se il dispositivo è offline: se questa opzione è abilitata, gli aggiornamenti non verranno applicati al dispositivo in uno stato offline.

2. Il riavvio ha diverse opzioni,

io. Forza il riavvio in - Specificare l'ora e il messaggio di avviso nella casella di testo. E il riavvio sarà costretto a eseguire al momento indicato.

ii. Sopprimi il riavvio - Abilita questa opzione per bloccare il riavvio.

iii. Avvisa del riavvio e consenti agli utenti di posticiparlo: selezionare questa opzione e fornire il messaggio di avviso nella casella di testo all'utente in modo che l'utente possa riavviare la macchina in un secondo momento.

Nota: al prossimo orario pianificato, gli aggiornamenti ignorati verranno controllati e applicati al dispositivo.

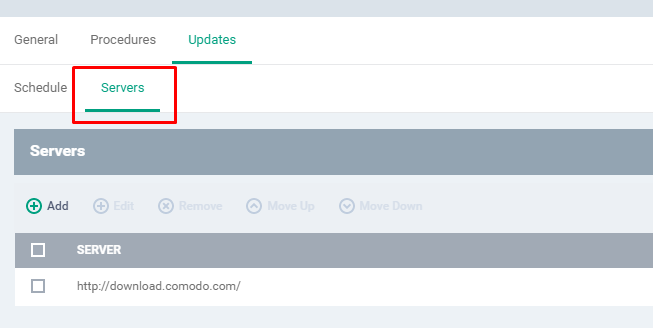

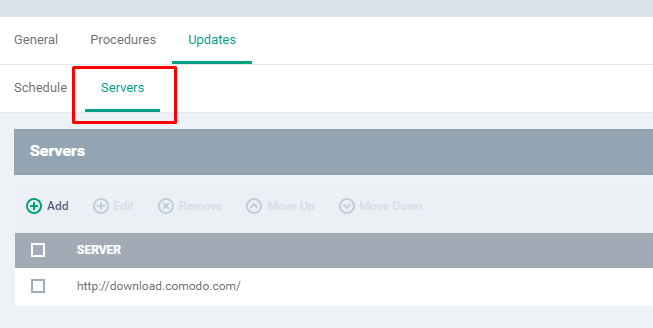

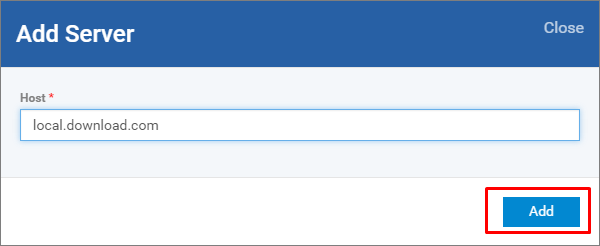

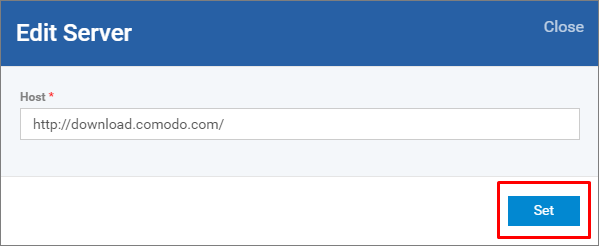

Passaggio 6: il server proxy da cui devono essere scaricati gli aggiornamenti verrà aggiunto nella scheda "Server".

1. Vai alla scheda Server.

2. Fare clic sul pulsante "Aggiungi" per aggiungere i dettagli del server. Viene visualizzata la finestra di dialogo "Aggiungi server". Immettere i dettagli del server e fare clic sul pulsante "Aggiungi".

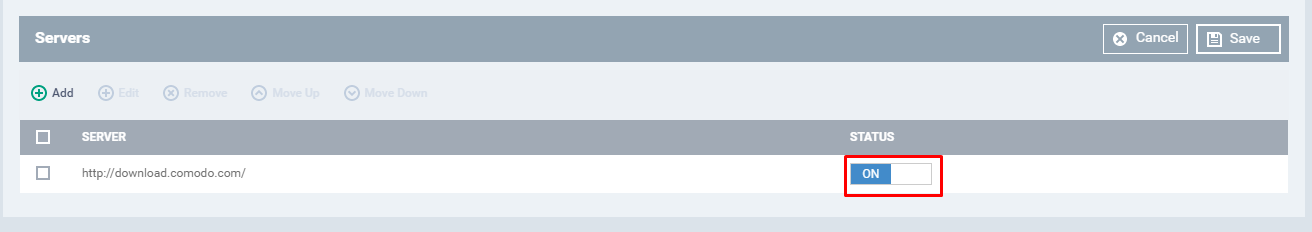

Passaggio 7: abilitare un server facendo clic su "ON" nello stato.

Passaggio 8: selezionare la casella di controllo del server e fare clic su una delle seguenti opzioni.

1. Modifica: modifica i dettagli del server.

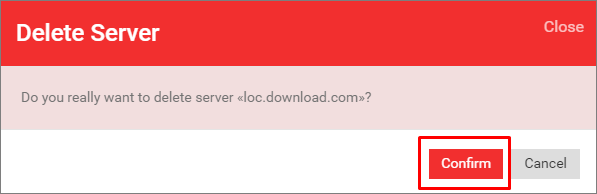

2. Rimuovi: rimuove il server.

3. Sposta in alto: si sposta sopra un server nell'elenco.

4. Sposta in basso: sposta in basso un server nell'elenco.

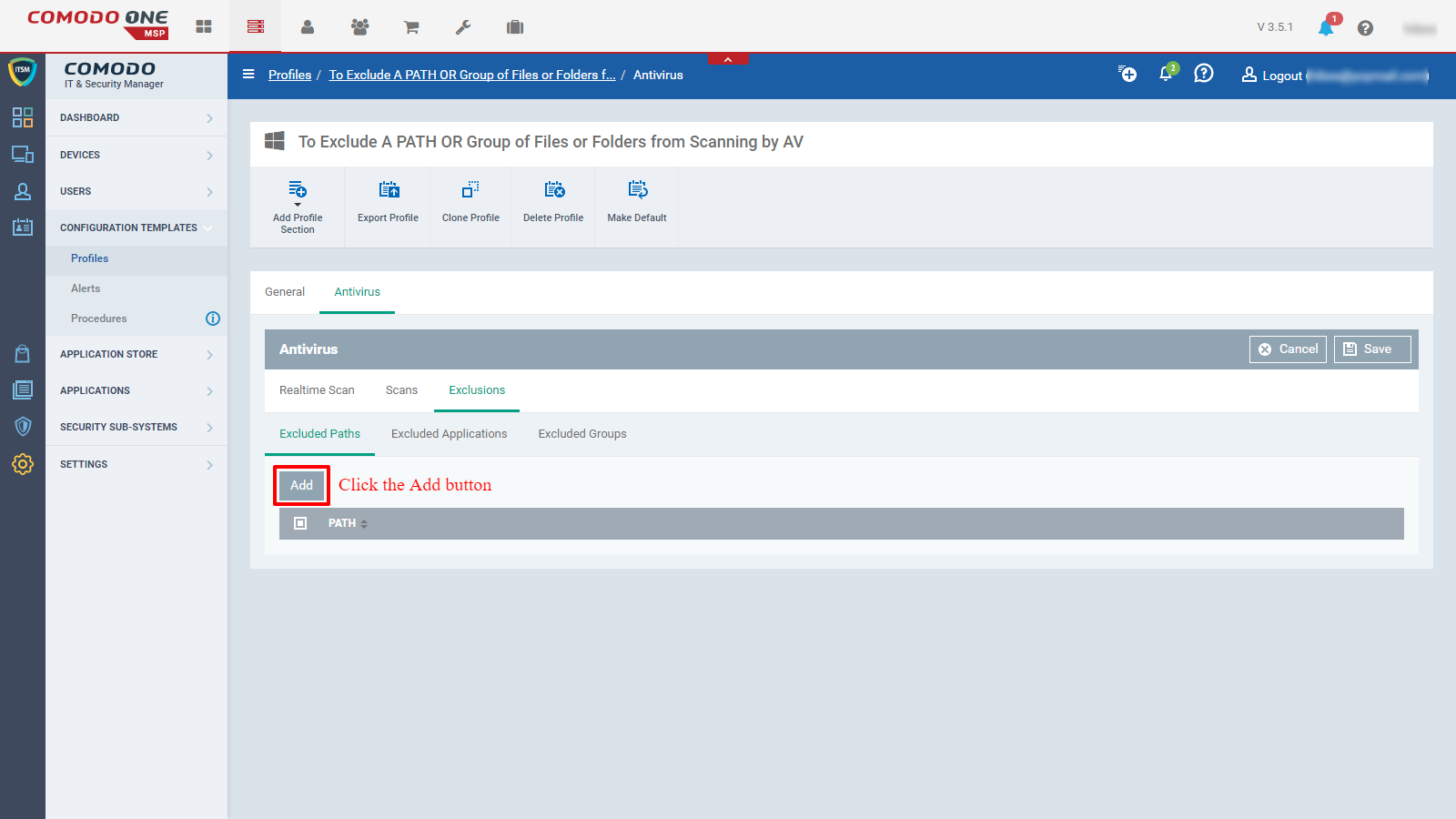

Come definire le esclusioni per file e cartelle

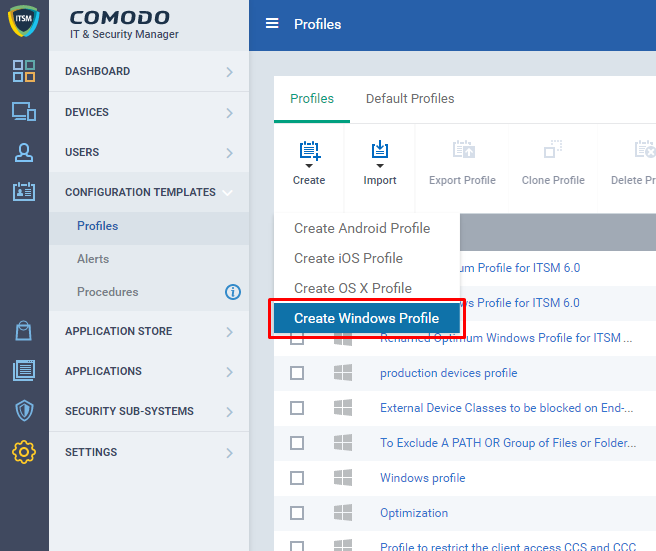

Passaggio 1: vai su ITSM> MODELLI DI CONFIGURAZIONE e fai clic sul menu "Profili".

Passaggio 2: fare clic sull'icona Crea e selezionare Crea profilo Windows dal menu a discesa.

Passaggio 3: compila il modulo Crea profilo Windows e invia.

1. Nome: immettere il nome del profilo desiderato. Esempio: per escludere un PERCORSO O un gruppo di file o cartelle dalla scansione di AV

2. Descrizione: immettere la descrizione del profilo. Esempio: questo per escludere file o cartelle specifici dalla scansione da parte di COMODO Strumento di scansione antivirus

3. Fare clic sul pulsante "Crea"

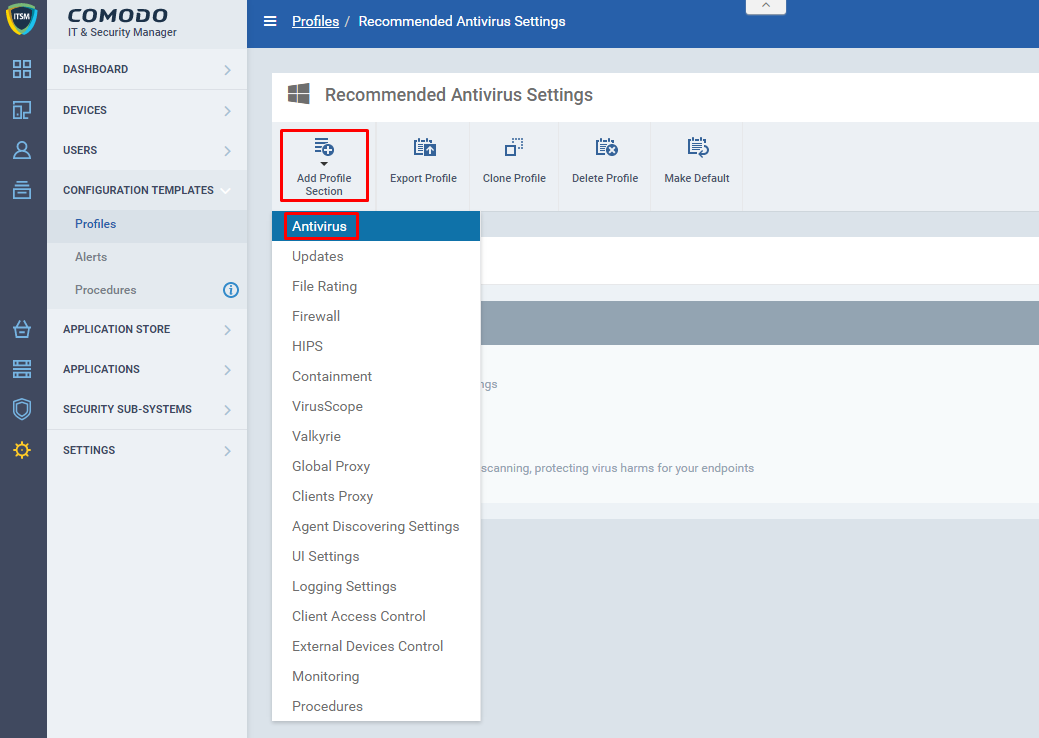

Passaggio 4: fare clic sull'icona "Aggiungi sezione profilo" e selezionare "Antivirus" dal menu a discesa.

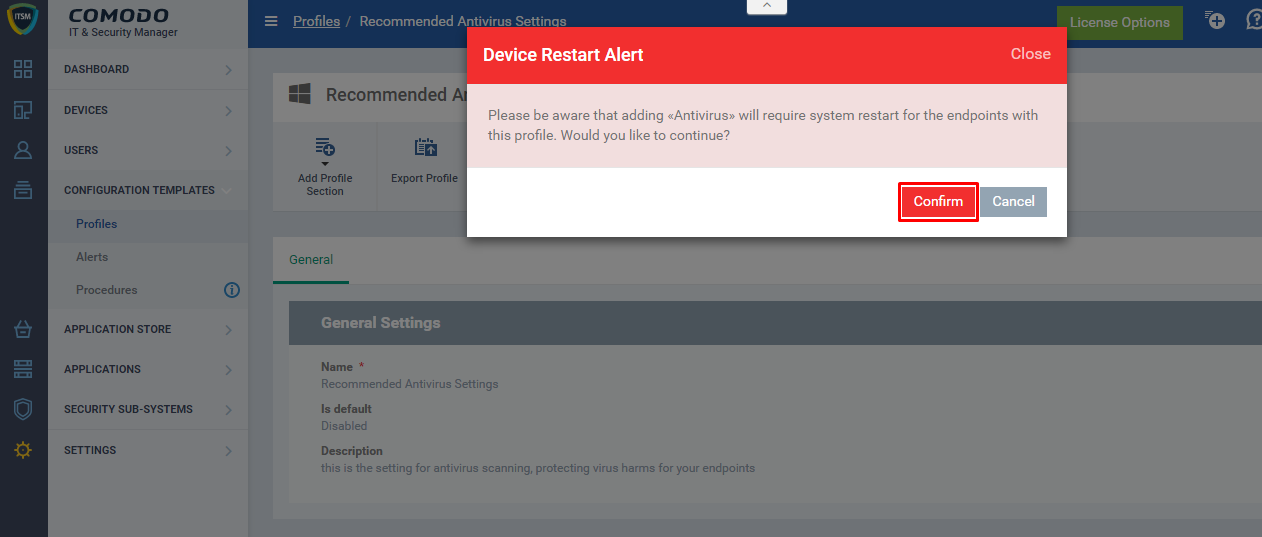

Passaggio 5: fare clic sul pulsante "Conferma" per aggiungere il "Comodo Antivirus'al tuo punto finale.

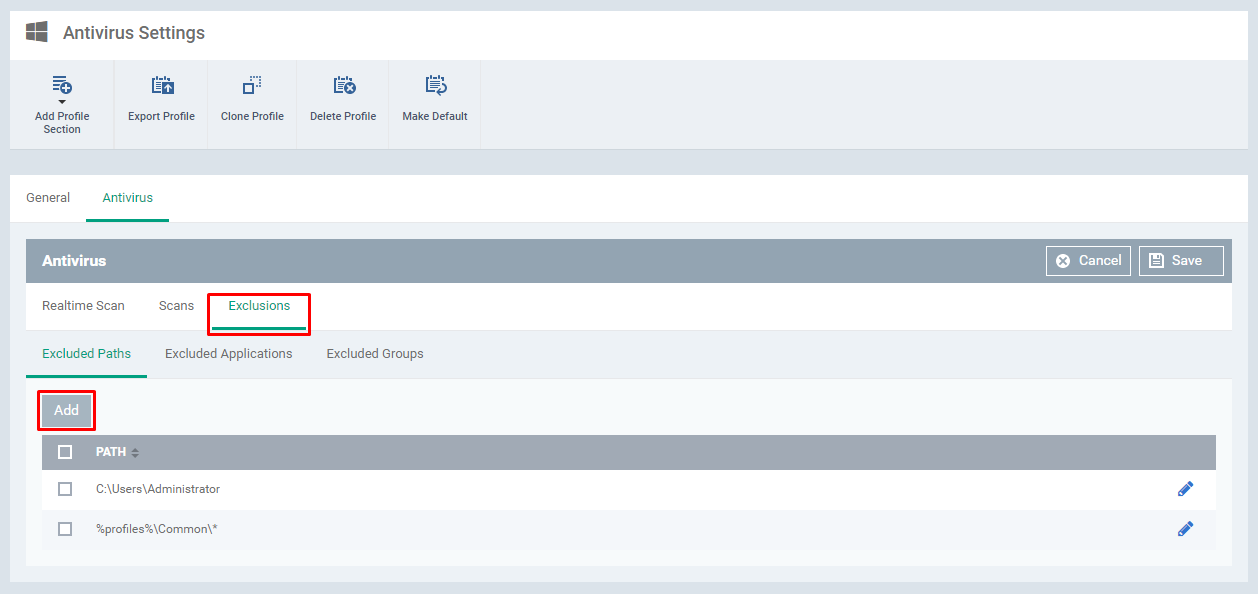

Passaggio 6: selezionare la scheda "Esclusioni" dalla presenza sullo schermo dopo la conferma.

Passaggio 7: se desideri escludere qualsiasi percorso a cui impedire la scansione sul tuo End-Point, fai clic sul pulsante "Aggiungi" per aggiungere un percorso.

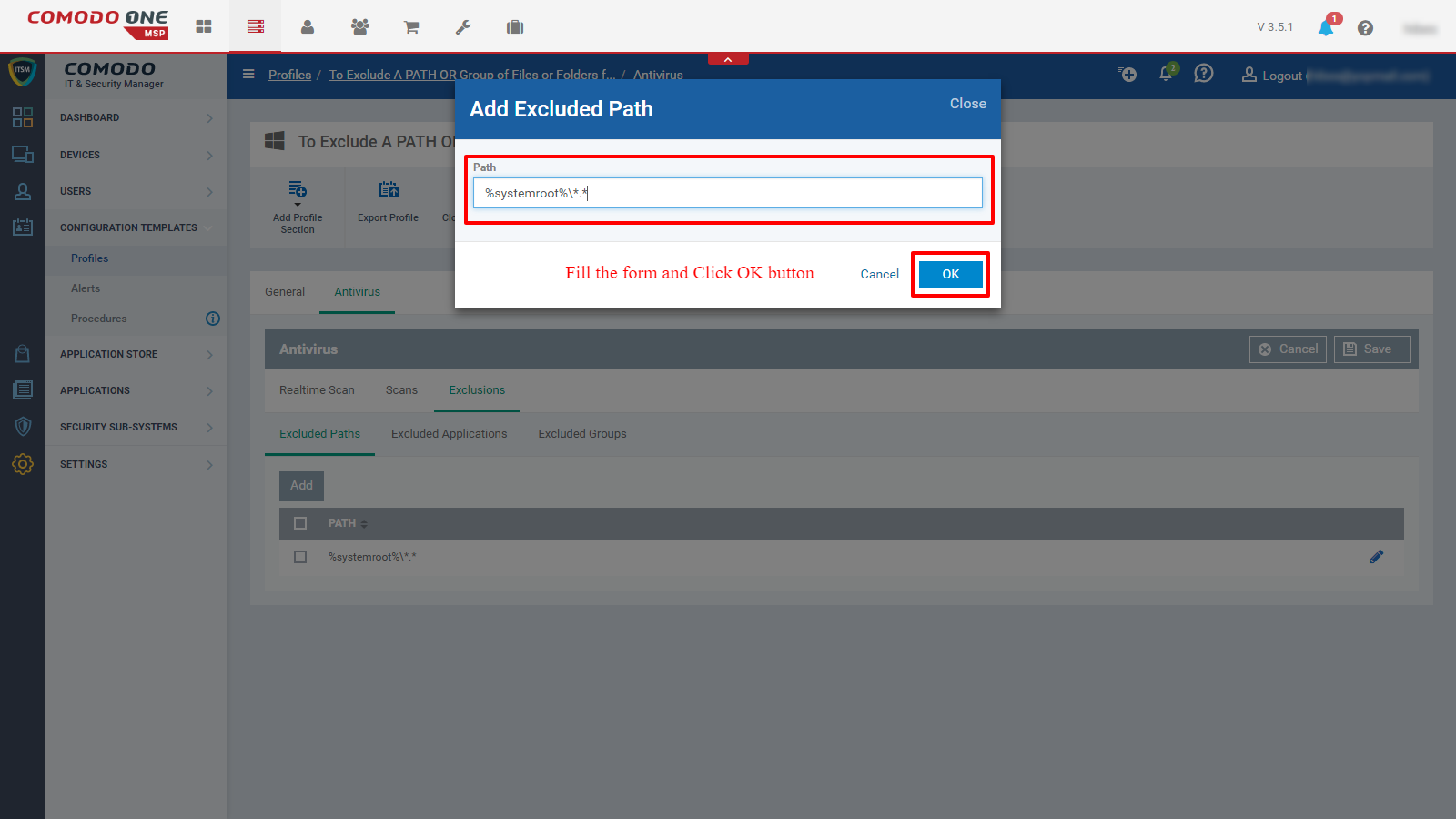

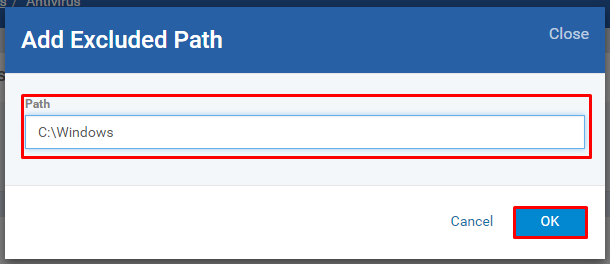

Passaggio 8: compilare il modulo "Aggiungi percorso escluso"

1. Immettere il percorso nella casella di testo. Esempio:% systemroot% *. * - puoi anche utilizzare il percorso esatto o qualsiasi altro modello

2. Fare clic sul pulsante "OK"

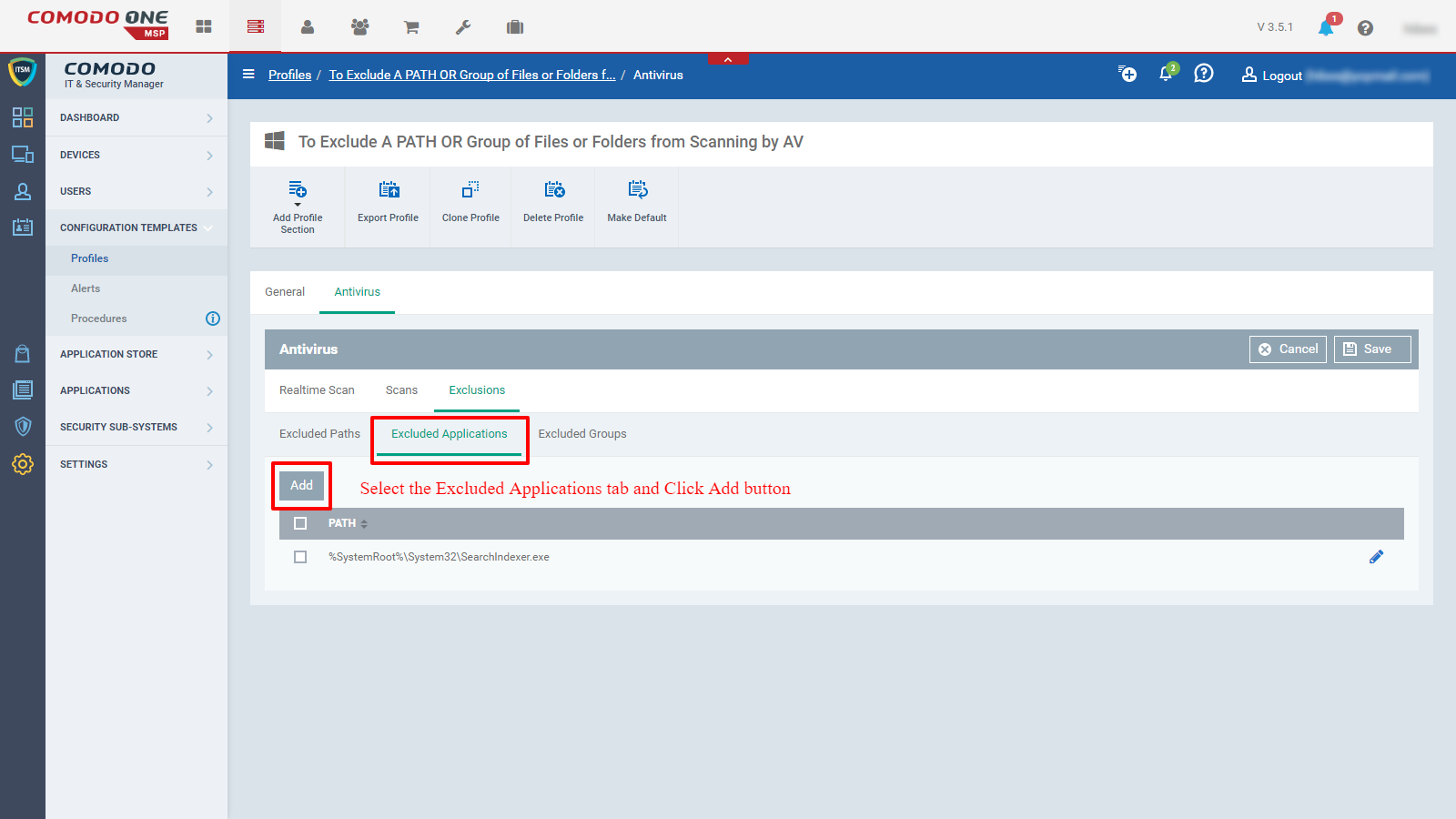

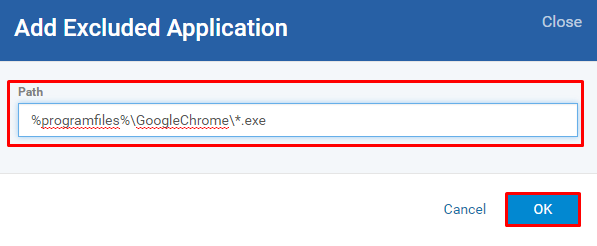

Passaggio 9: se si desidera escludere qualsiasi applicazione a cui impedire la scansione sul proprio endpoint, selezionare la scheda "Applicazioni escluse" e fare clic sul pulsante "Aggiungi".

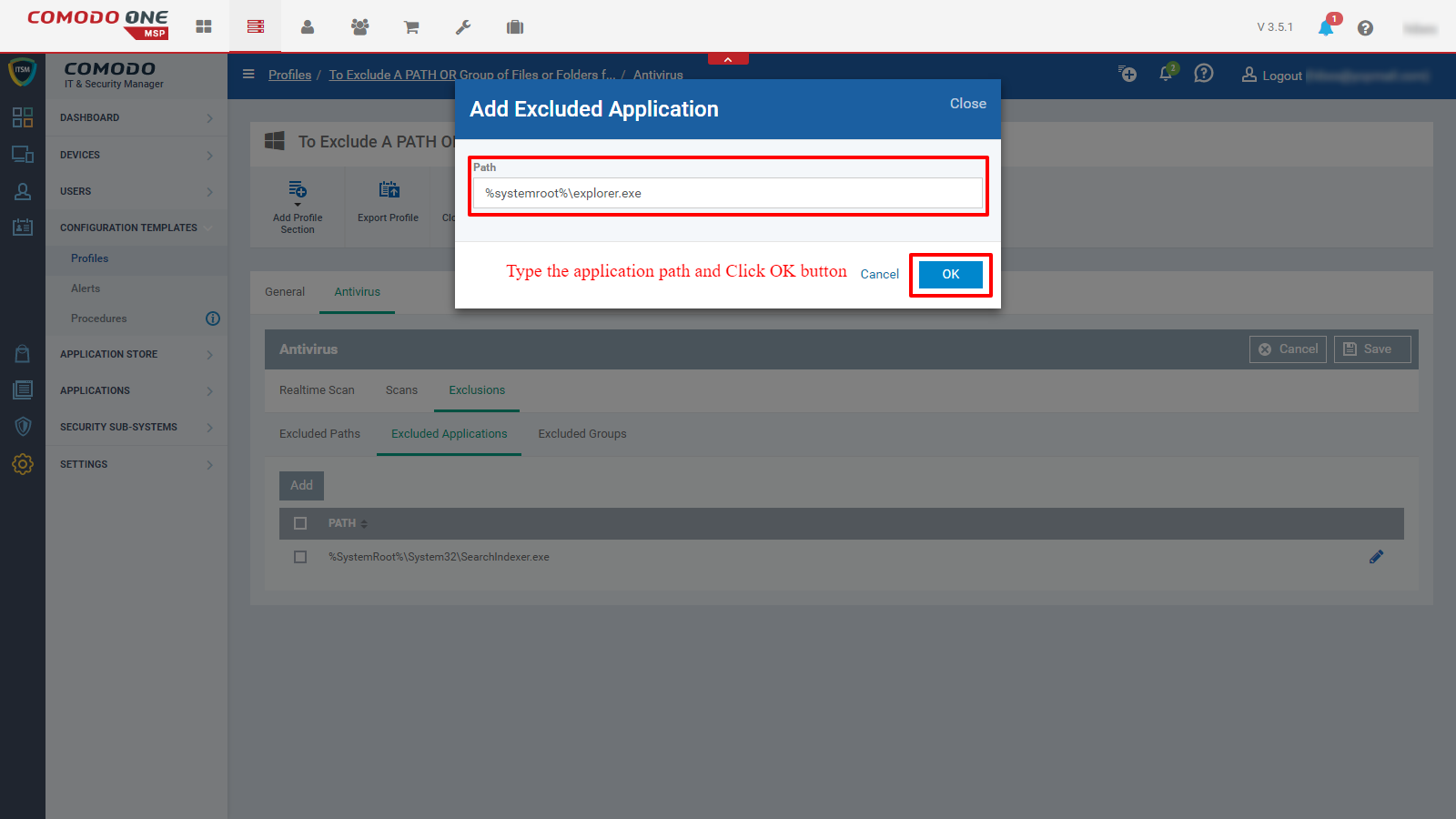

Passaggio 10: compilare il modulo "Aggiungi applicazione esclusa".

1. Immettere il percorso completo dell'applicazione nella casella di testo Percorso. Esempio:% systemroot% explorer.exe

2. Fare clic sul pulsante "OK"

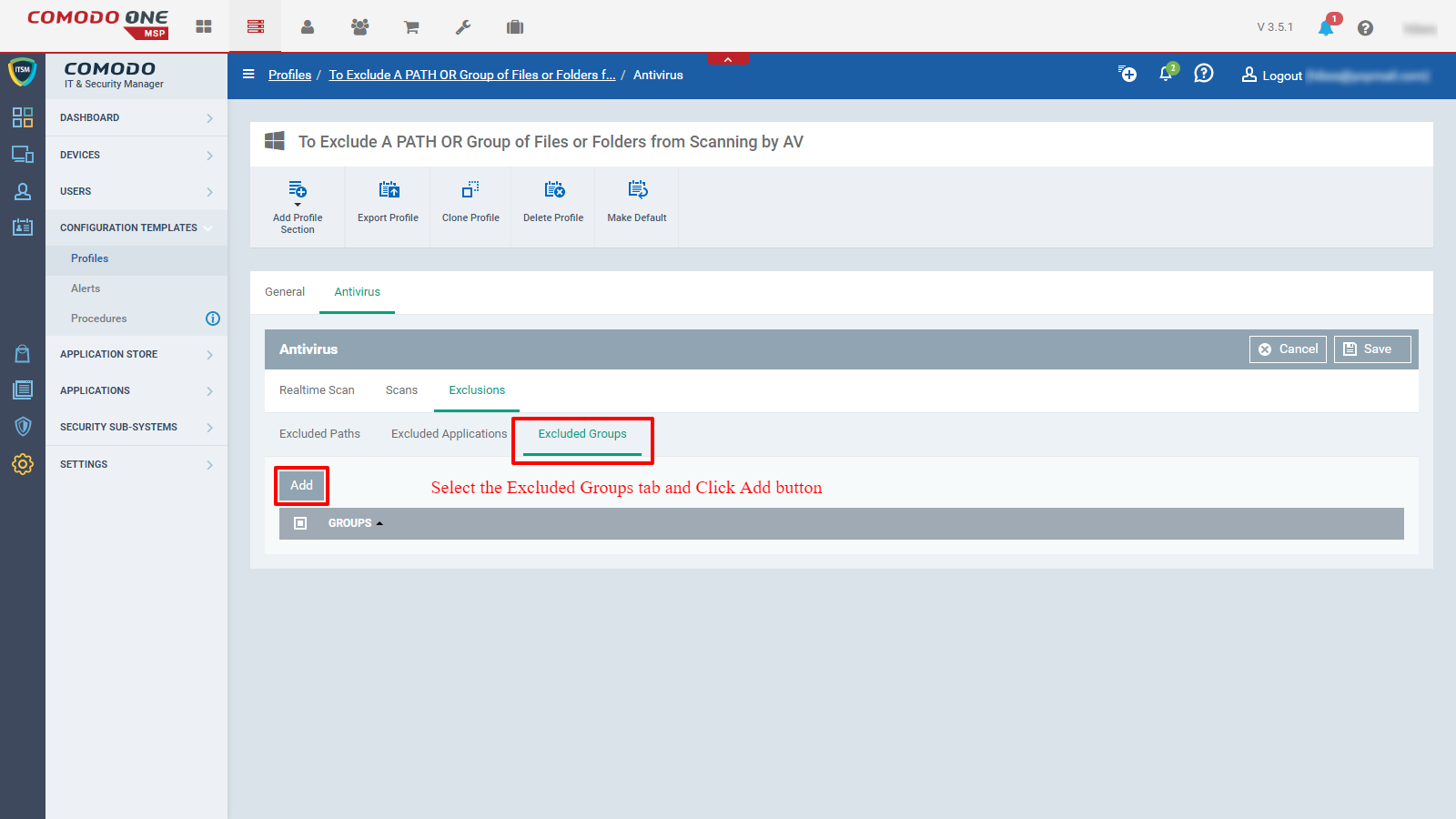

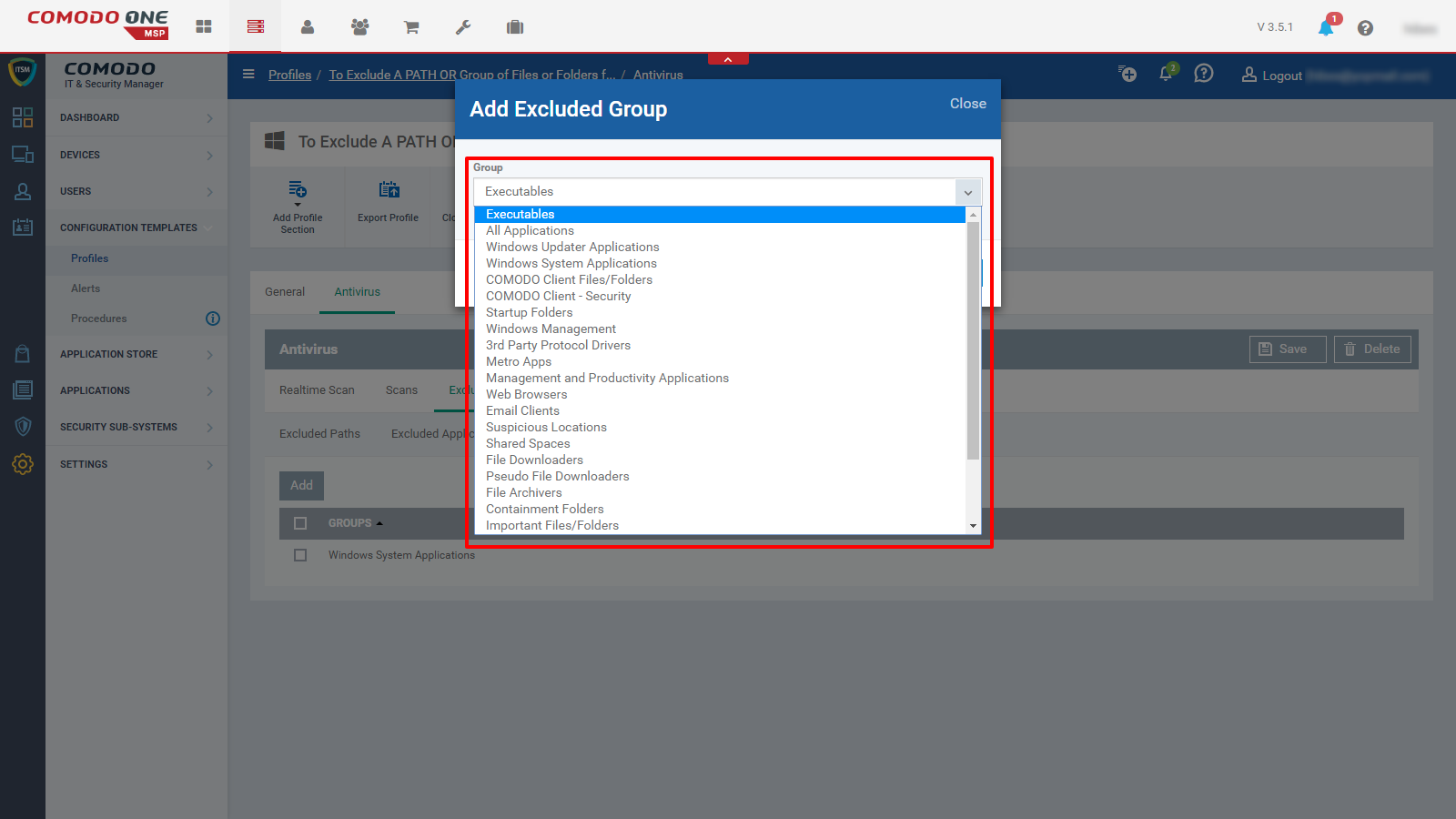

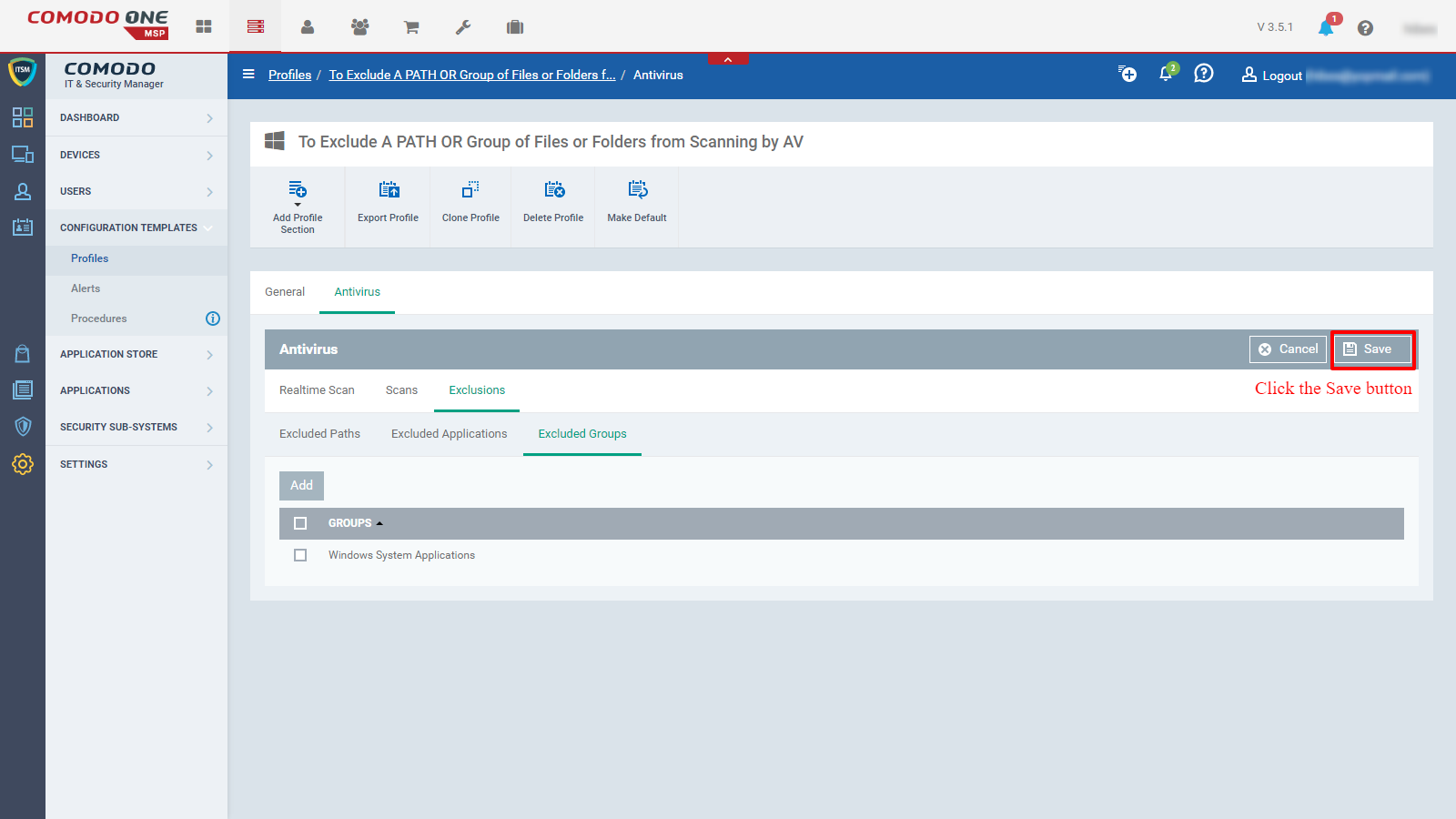

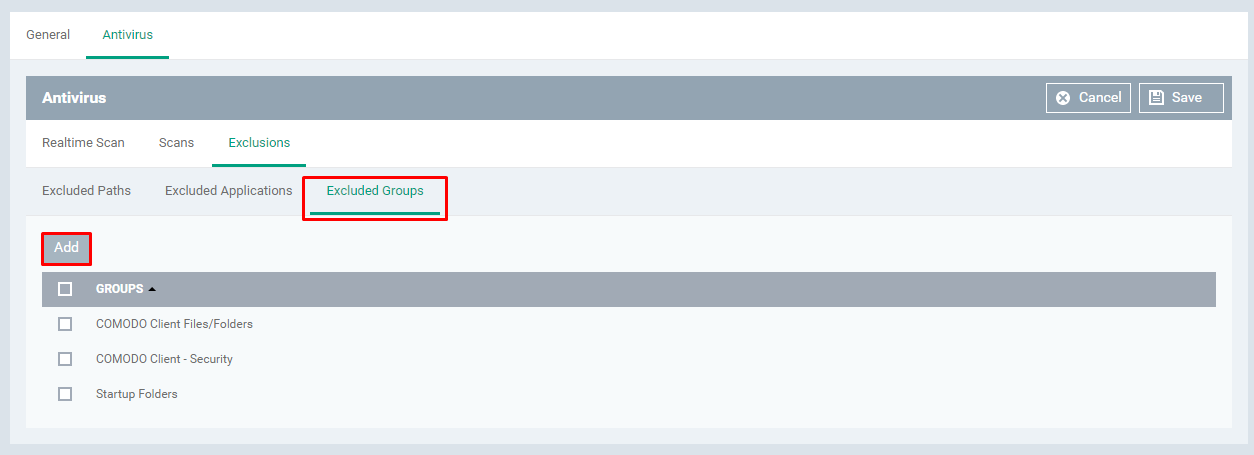

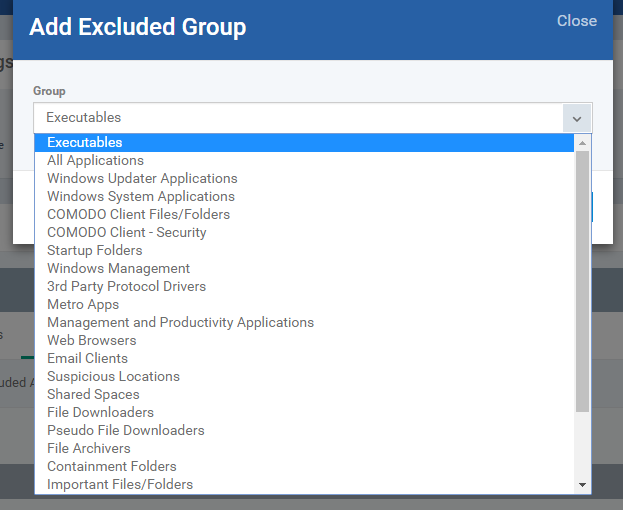

Passaggio 11: se desideri escludere qualsiasi gruppo a cui impedire la scansione sul tuo endpoint, seleziona la scheda "Gruppi esclusi" e fai clic sul pulsante "Aggiungi".

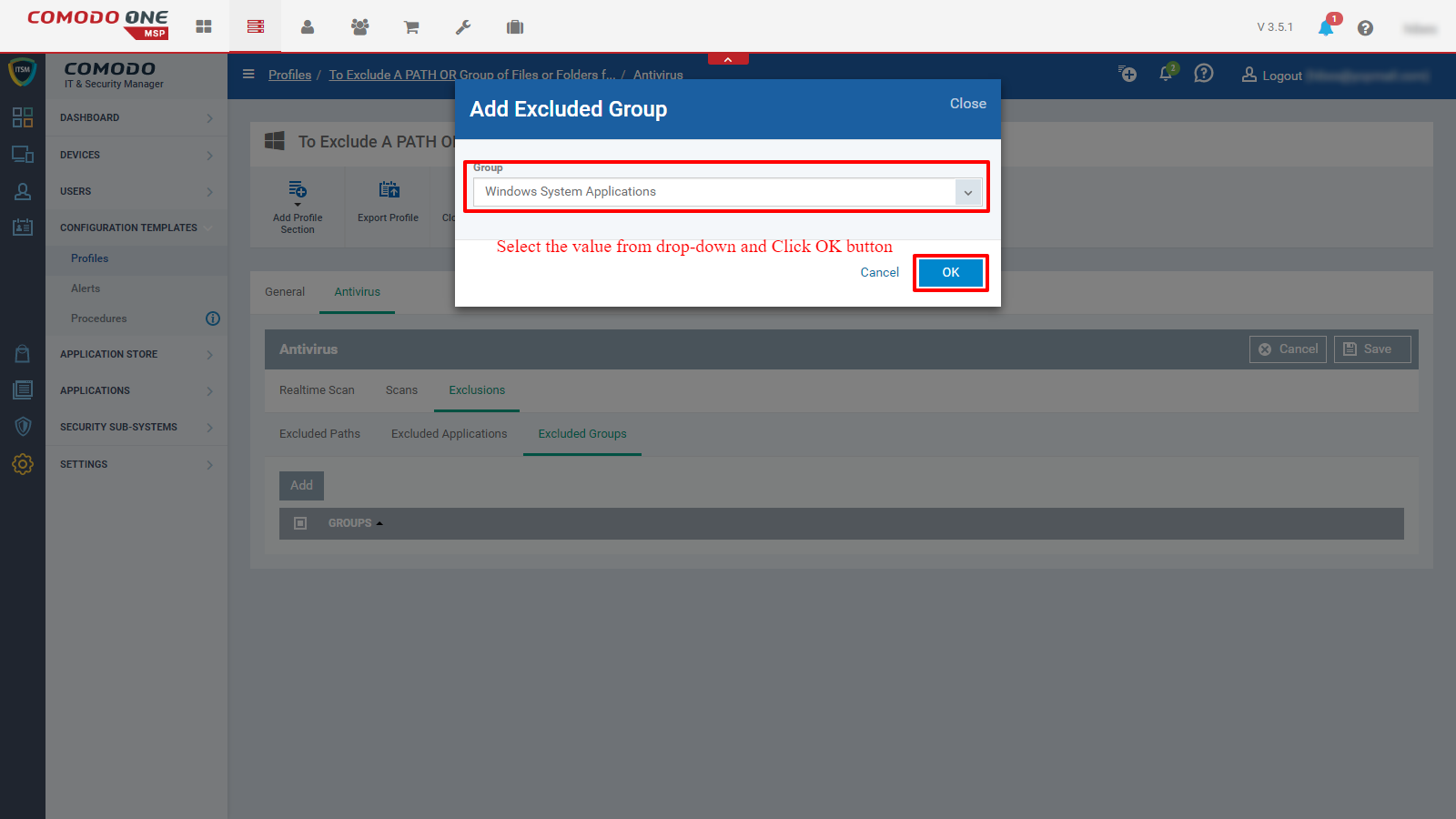

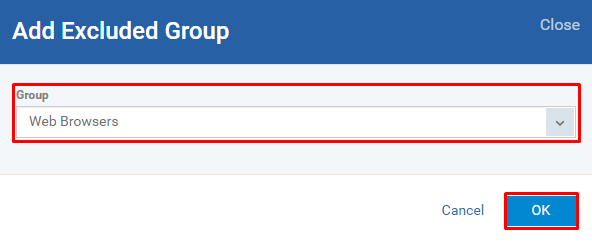

Passaggio 12: compilare il modulo "Aggiungi gruppo escluso".

1. Fare clic sull'elenco a discesa "Gruppo"

2. Scegli il gruppo appropriato dal menu a discesa. Esempio: applicazioni di sistema Windows

3. Fare clic sul pulsante "OK"

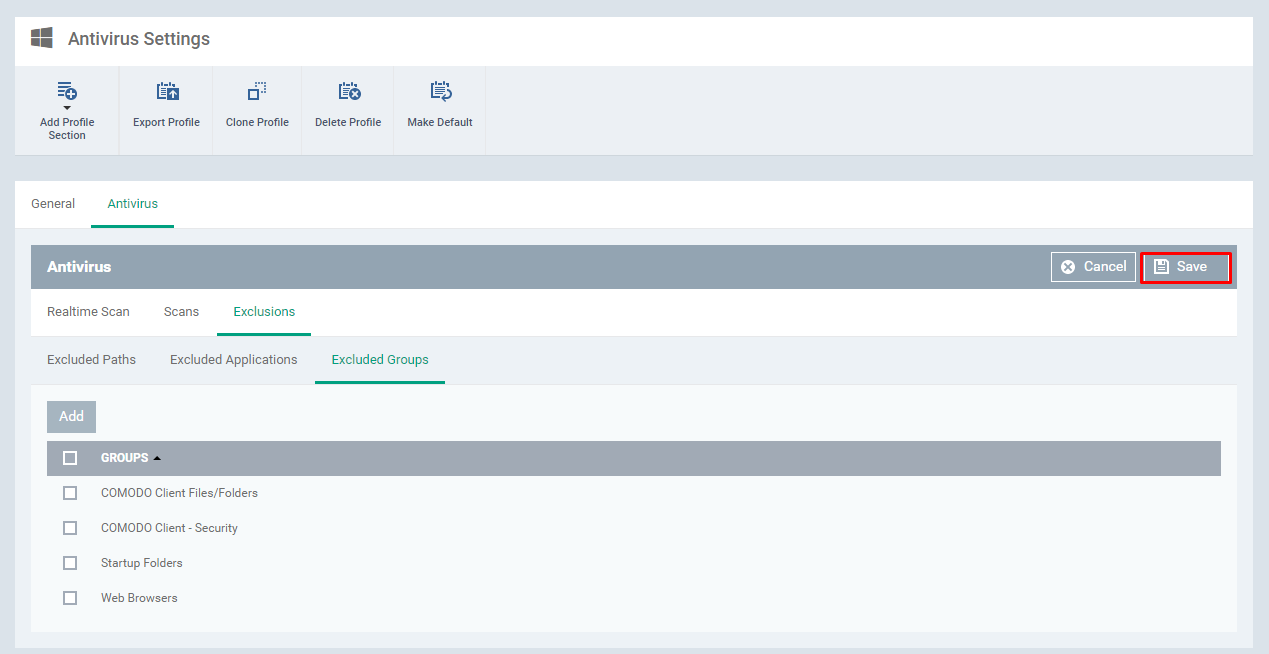

Passaggio 13: fare clic sul pulsante "Salva" per salvare l'elenco escluso.

** Utilizza il profilo con il dispositivo ed esegui la scansione sul dispositivo.

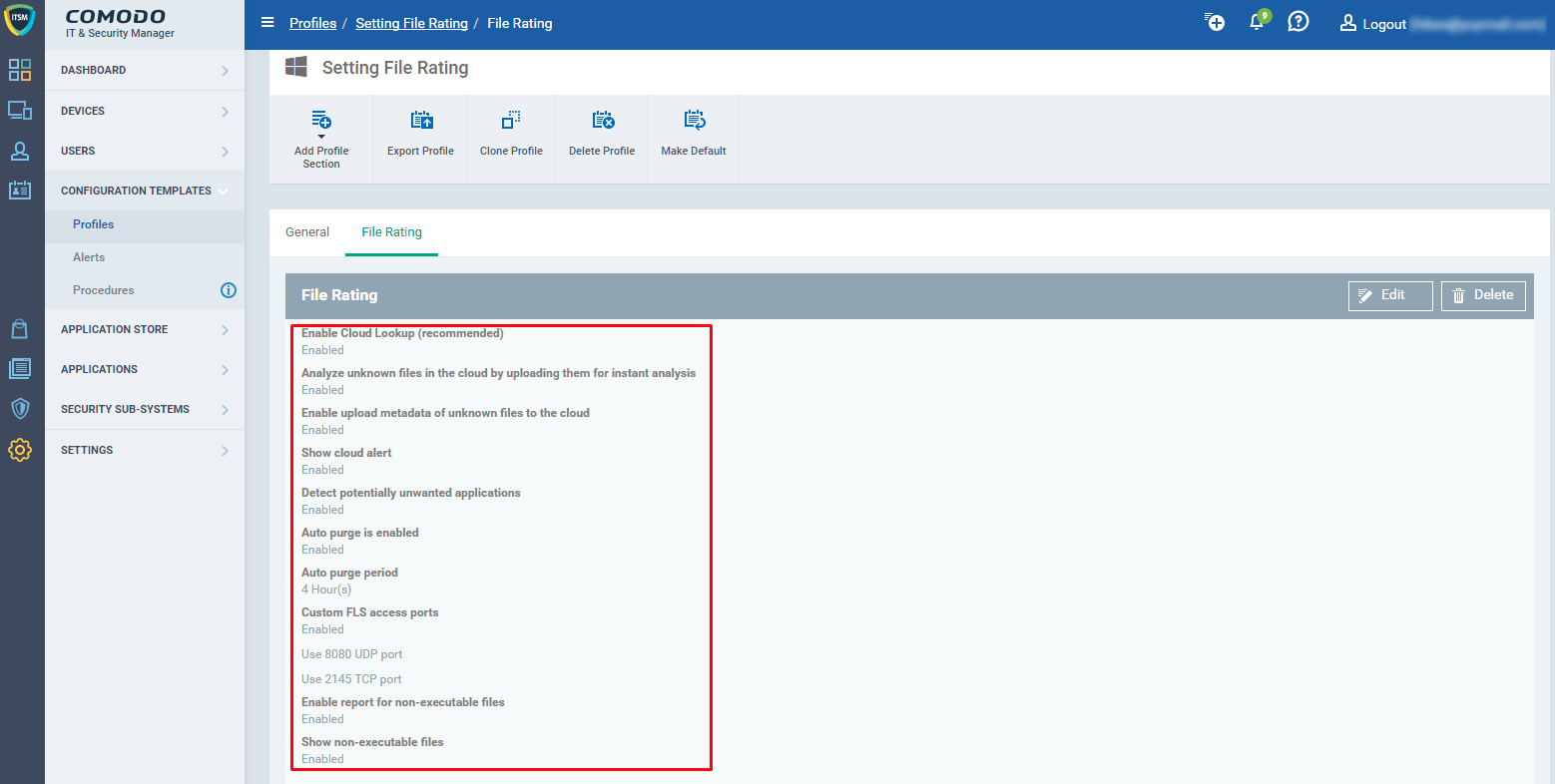

Come configurare e gestire le classificazioni dei file dai profili di Windows?

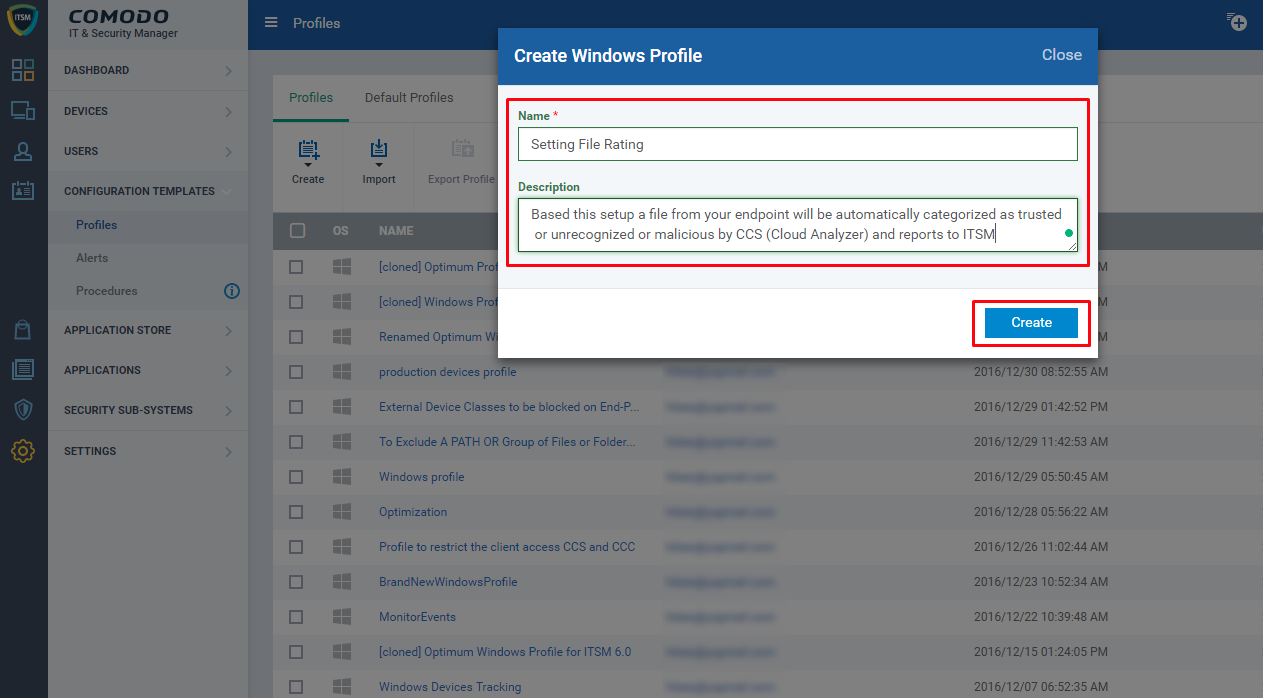

Passaggio 1: vai su ITSM> MODELLI DI CONFIGURAZIONE> menu "Profili" e seleziona il menu "Crea profilo Windows" dal menu a discesa dopo aver fatto clic sull'icona "Crea".

Passaggio 2: compilare il modulo "Crea profilo Windows" presente lì.

1. Immettere il nome del profilo che si preferisce nel campo "Nome". Esempio, impostazione della classificazione del file

2. Immettere lo scopo o il riepilogo o qualsiasi testo per spiegare il profilo nel campo "Descrizione"

3. Fare clic sul pulsante "Crea"

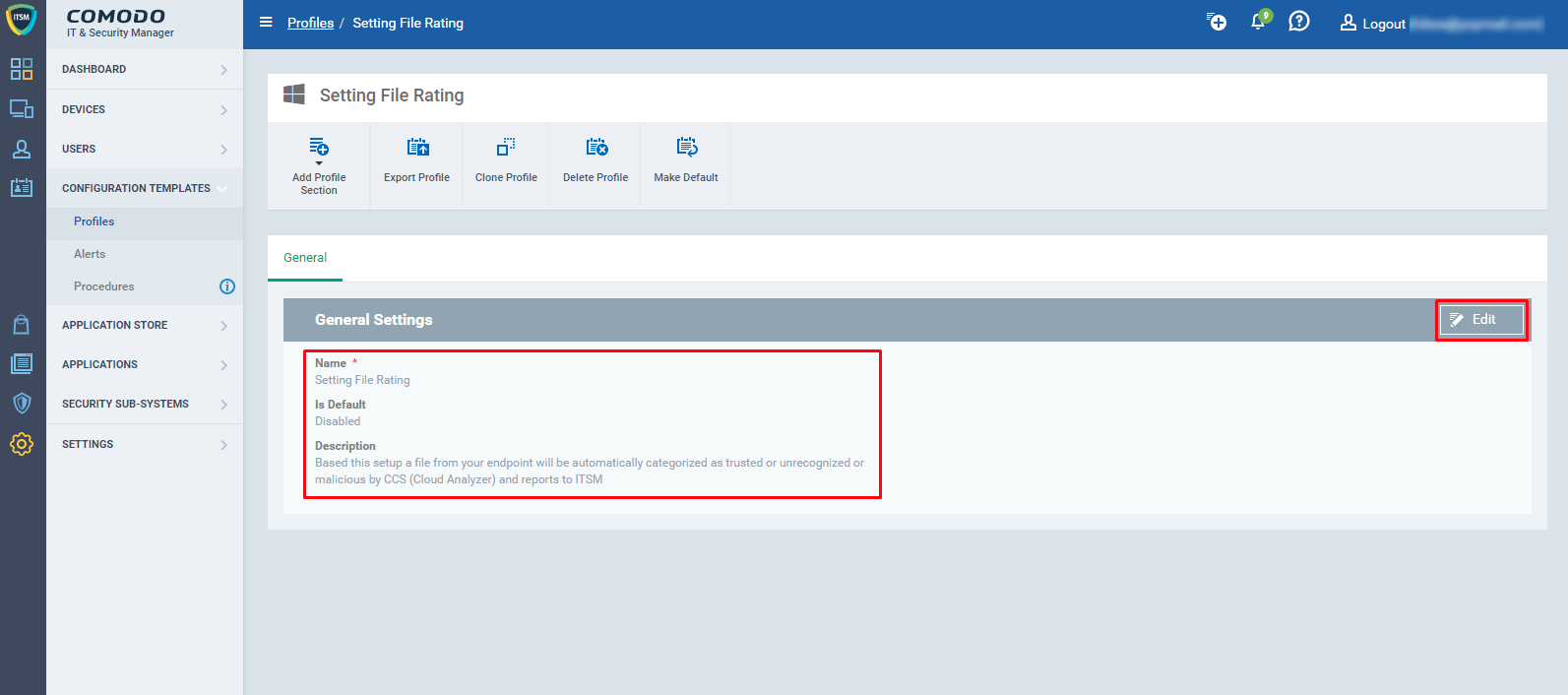

Controlla se hai creato correttamente con le informazioni fornite. In caso contrario, fare clic sull'icona "Modifica" e modificare il contenuto richiesto.

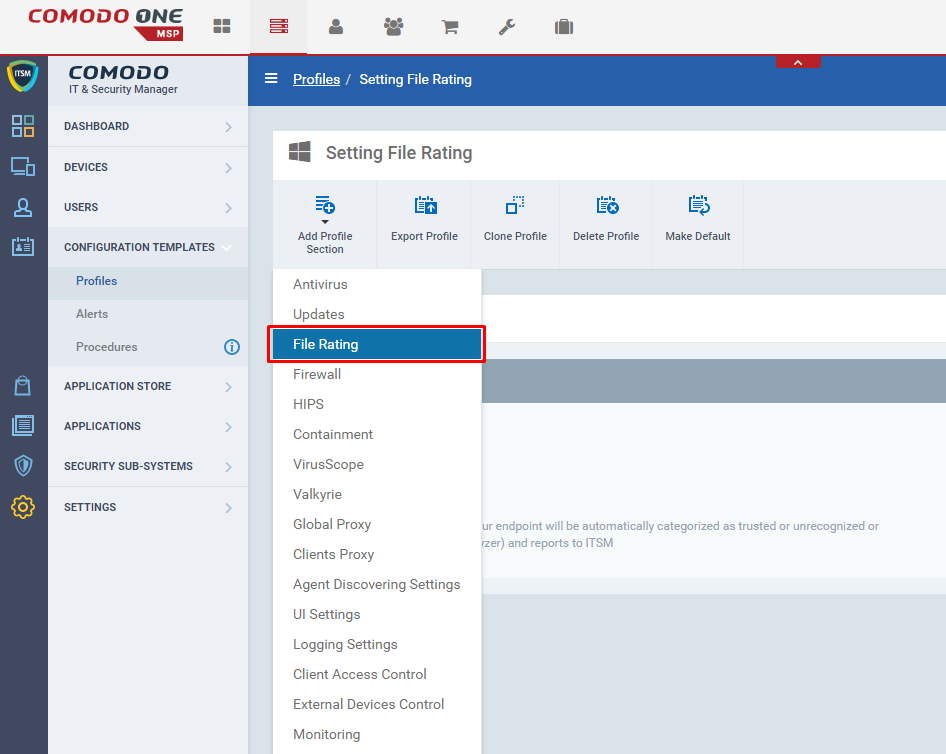

Passaggio 3: fare clic sull'icona "Aggiungi sezione profilo" e selezionare il menu "Classificazione file" dal menu a discesa.

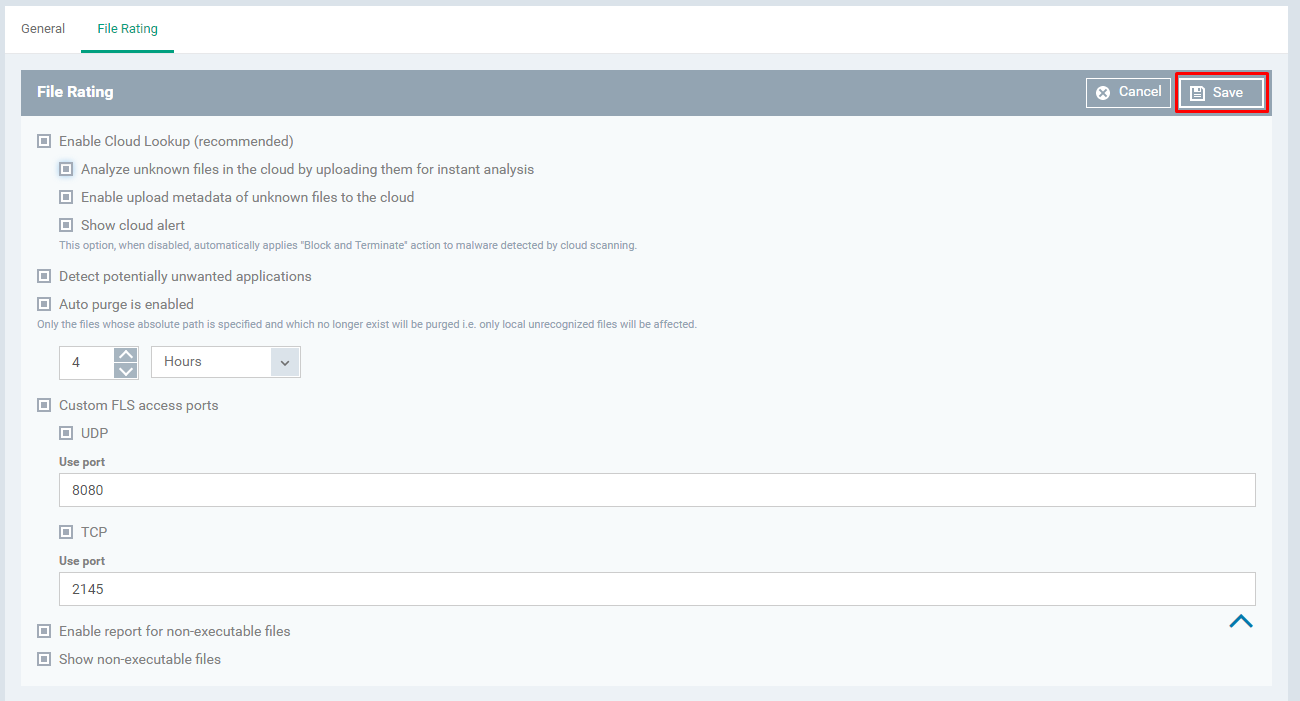

Passaggio 4: compila il modulo "Valutazione file" presente nella scheda "Classificazione file".

1. Abilita Cloud Lookup (consigliato) - Si consiglia di "Cloud Lookup" analizzare i file sconosciuti dall'endpoint.

2. Analizza i file sconosciuti nel cloud caricandoli per un'analisi immediata - Consente di analizzare i file all'istante

3. Abilita il caricamento dei metadati di file sconosciuti nel cloud.

4. Mostra avviso cloud - Se disabilitato, applica automaticamente l'azione "Blocca e termina" a malware rilevato tramite scansione nel cloud.

5. Rileva applicazioni potenzialmente indesiderate: consente di analizzare software e file indesiderati potenzialmente non consigliati.

6. L'eliminazione automatica è abilitata: verranno eliminati solo i file il cui percorso assoluto è specificato e che non esistono più. Cioè, saranno interessati solo i file locali non riconosciuti.

7. Porte di accesso FLS personalizzate: se si desidera che FLS comunichi tramite una determinata porta UDP o TCP, abilitare questa opzione e fornire i dettagli di configurazione.

8. Abilita report per file non eseguibili: CCS invia i report a ITSM per i file non eseguibili, se l'opzione è abilitata.

9. Mostra file non eseguibili: ITSM mostra i file non eseguibili dagli endpoint una volta abilitata l'opzione.

10. Fare clic sul pulsante "Salva".

Controllare le informazioni sul campo dopo aver salvato il modulo. Se non viene fornito correttamente, puoi fare clic sul pulsante "Modifica" e modificarli.

** La configurazione è effettiva quando si esegue il profilo solo sui dispositivi.

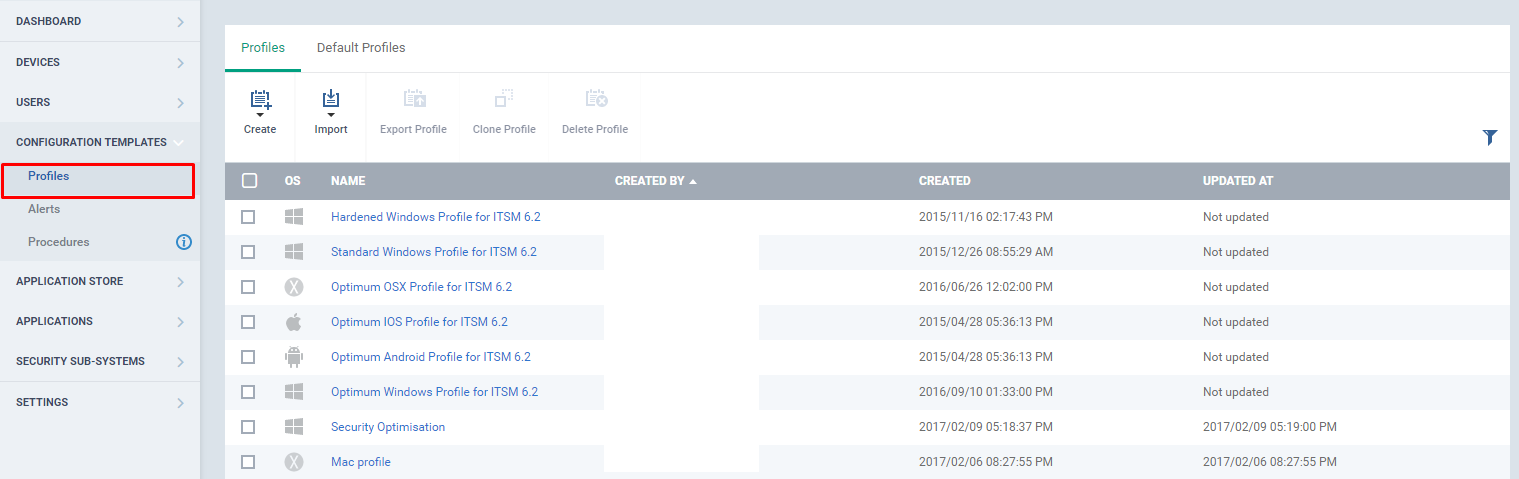

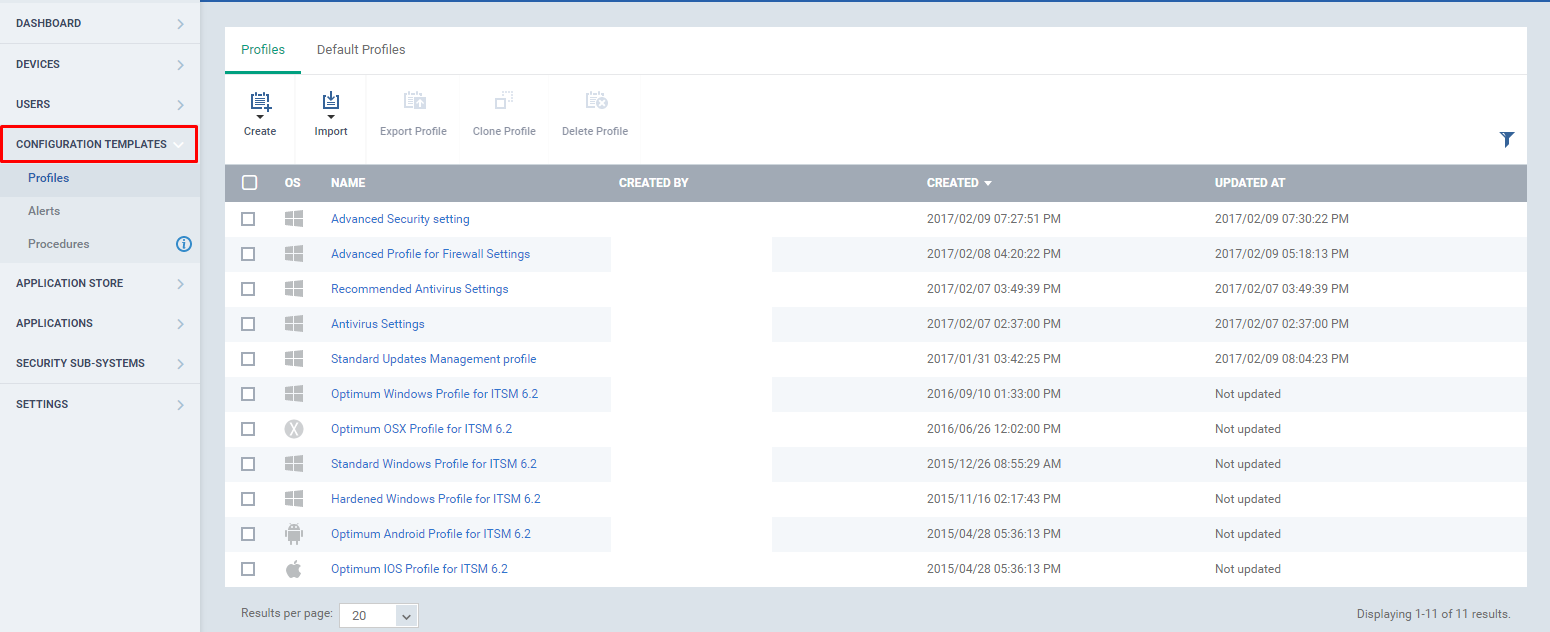

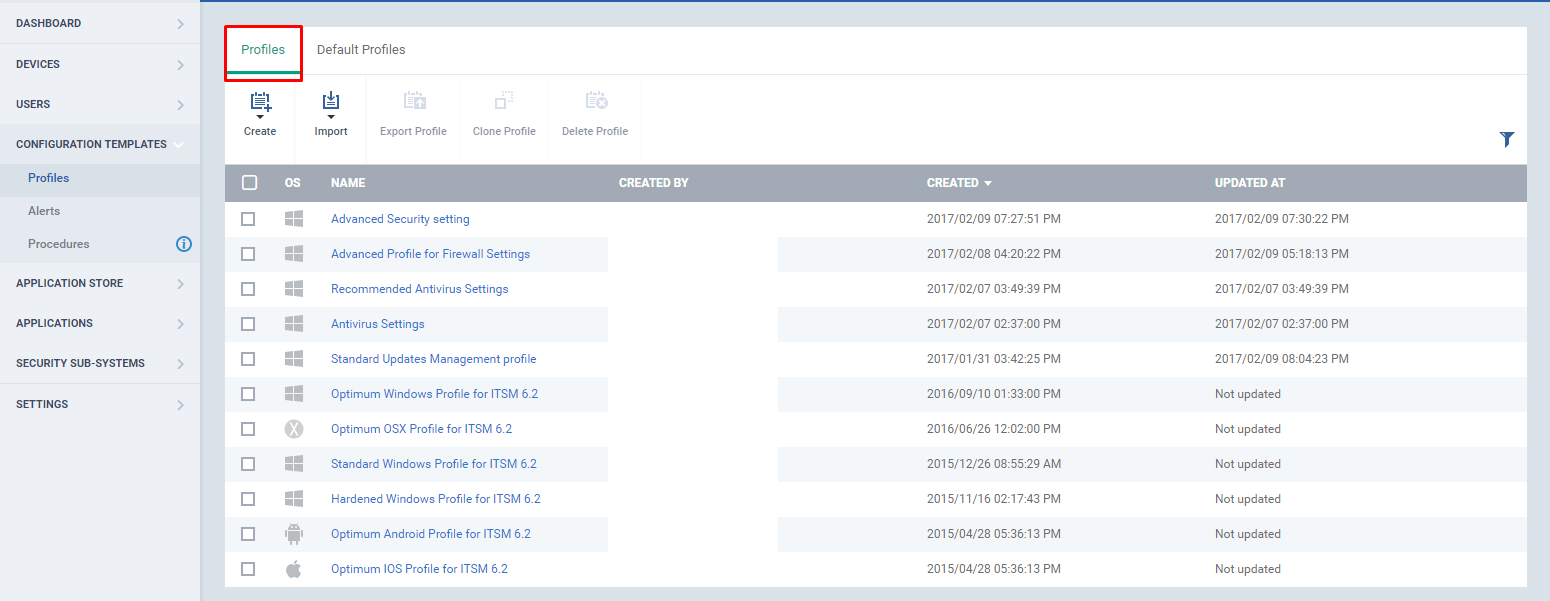

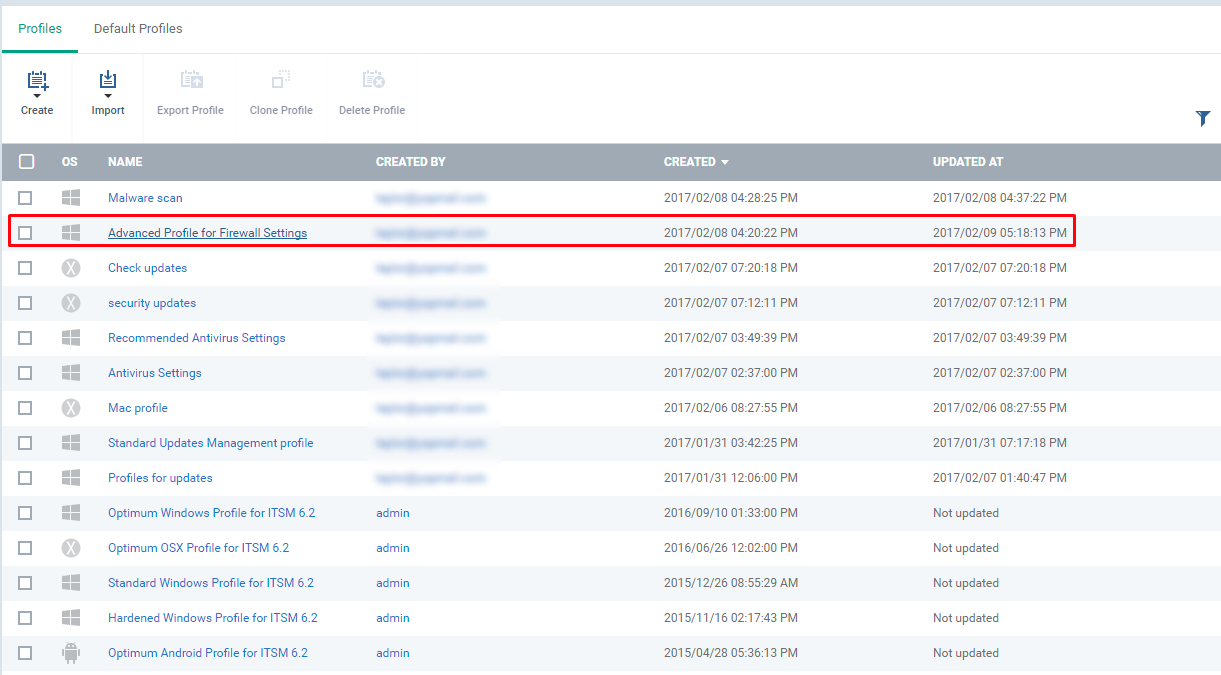

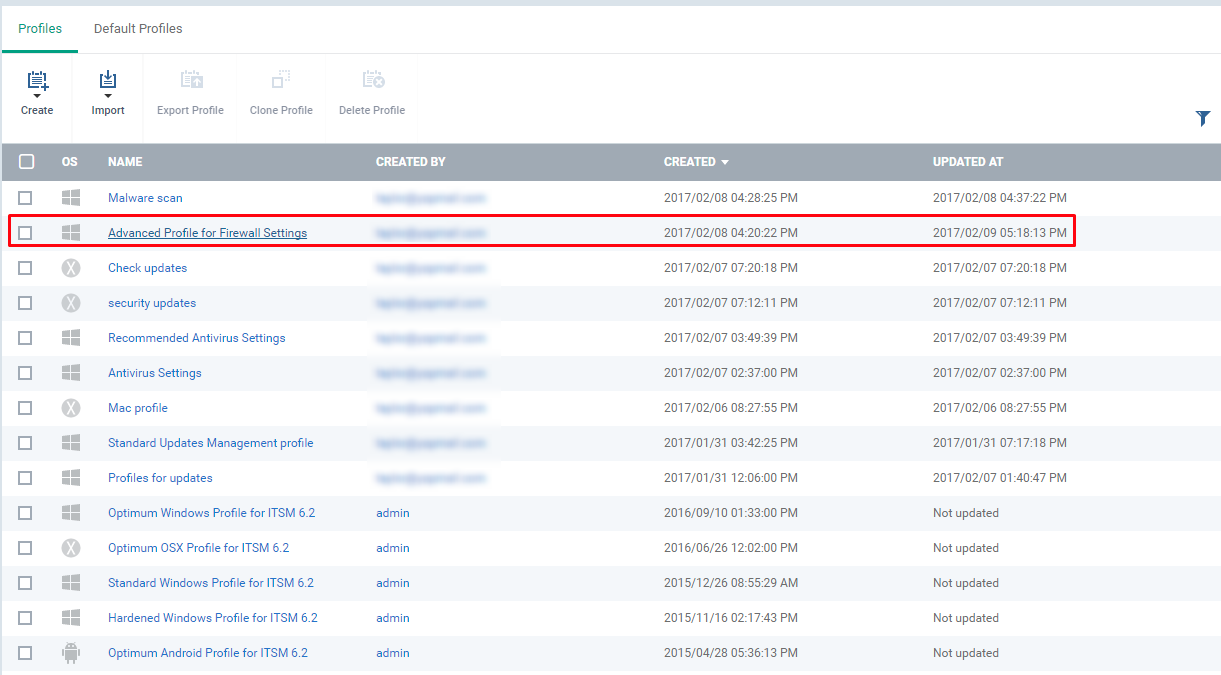

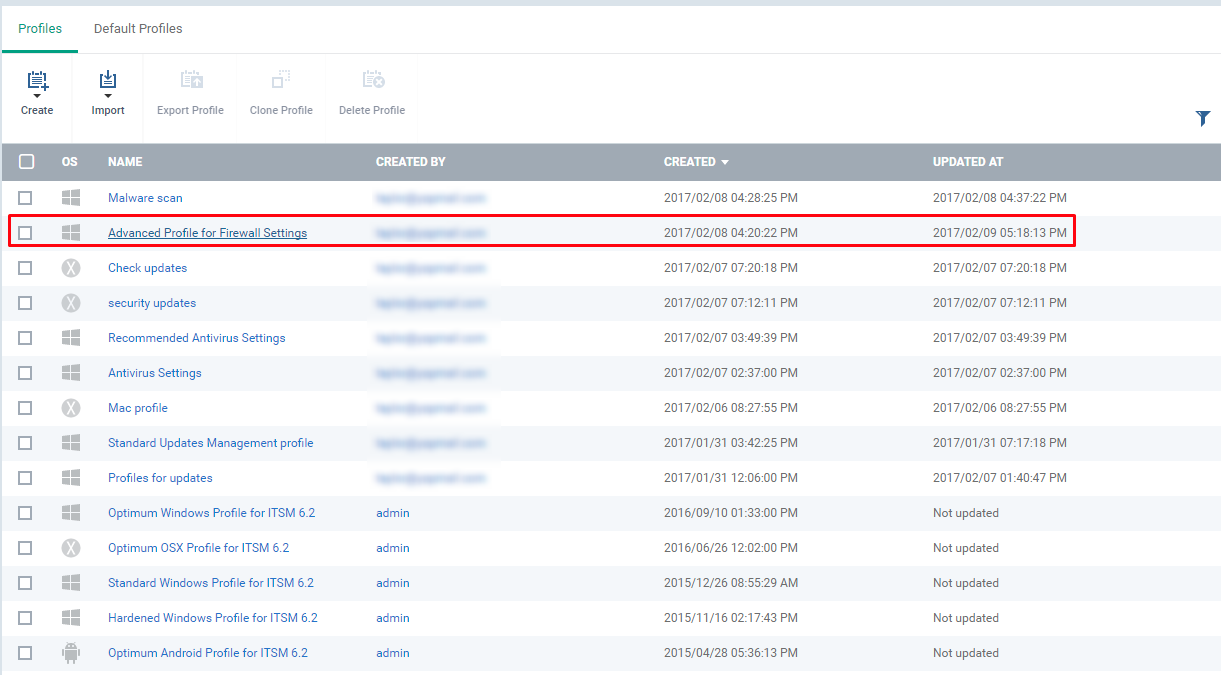

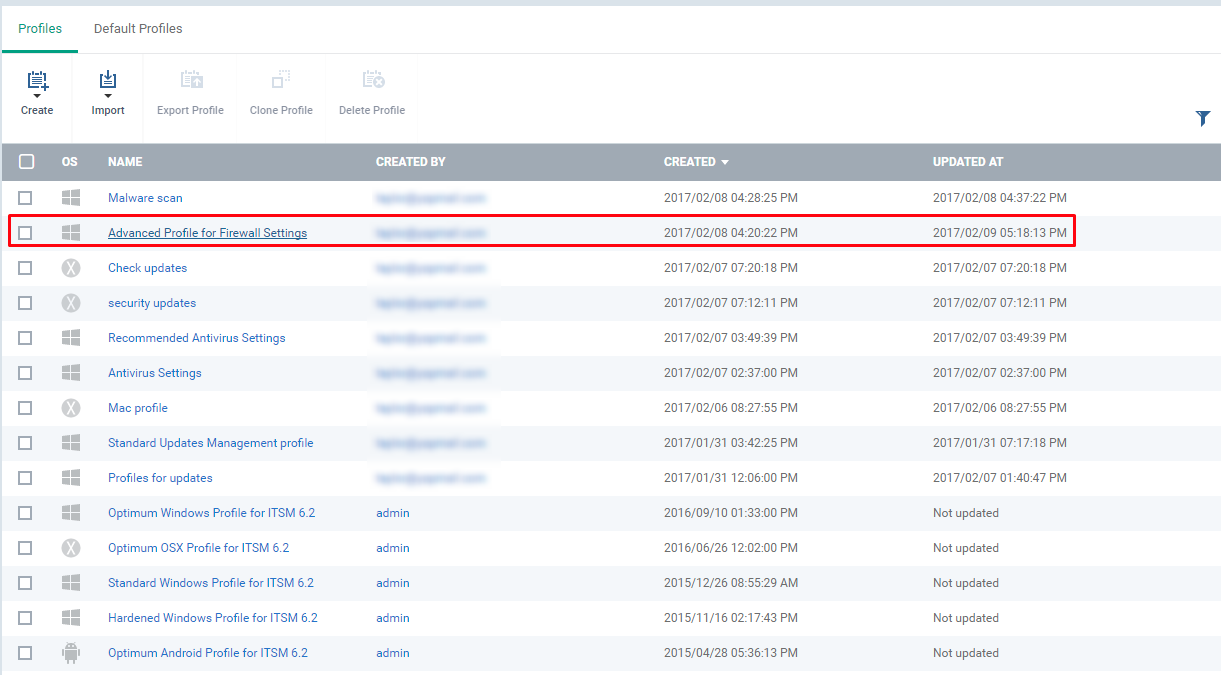

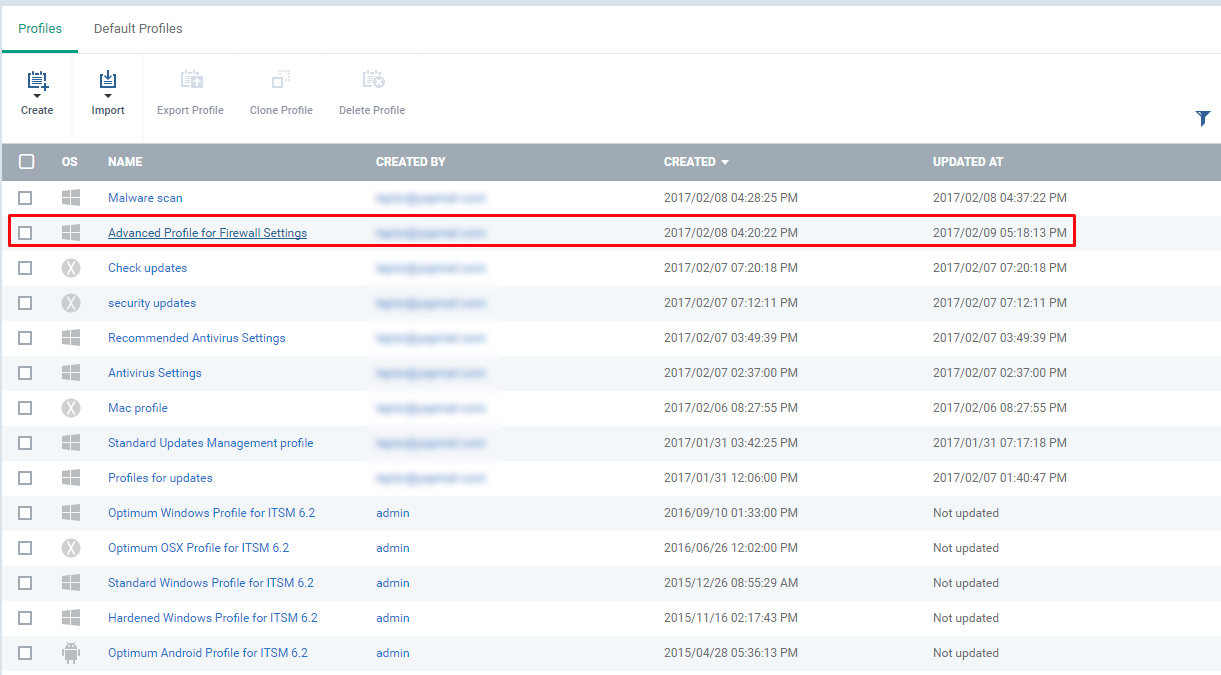

Come esportare un profilo da ITSM e importarlo come nuovo profilo

I profili vengono utilizzati per applicare le impostazioni definite ai dispositivi registrati in ITSM.

Un profilo può essere riutilizzato esportando il profilo esistente. Importa il profilo e il profilo ha tutte le impostazioni definite tranne le seguenti "Impostazioni di monitoraggio", Impostazioni certificato CCM "," Impostazioni procedura ". È possibile aggiungere o rimuovere l'impostazione dai profili secondo le necessità e applicarla ai dispositivi.

Esporta un profilo

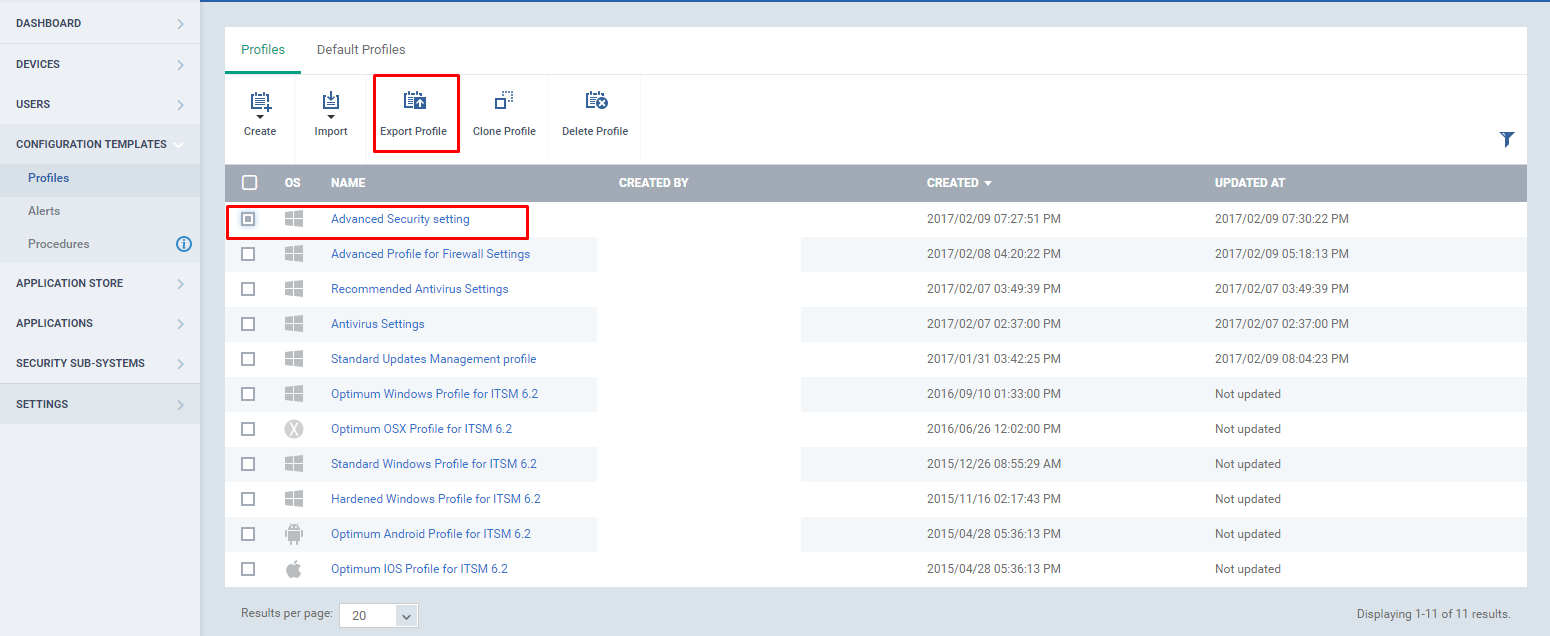

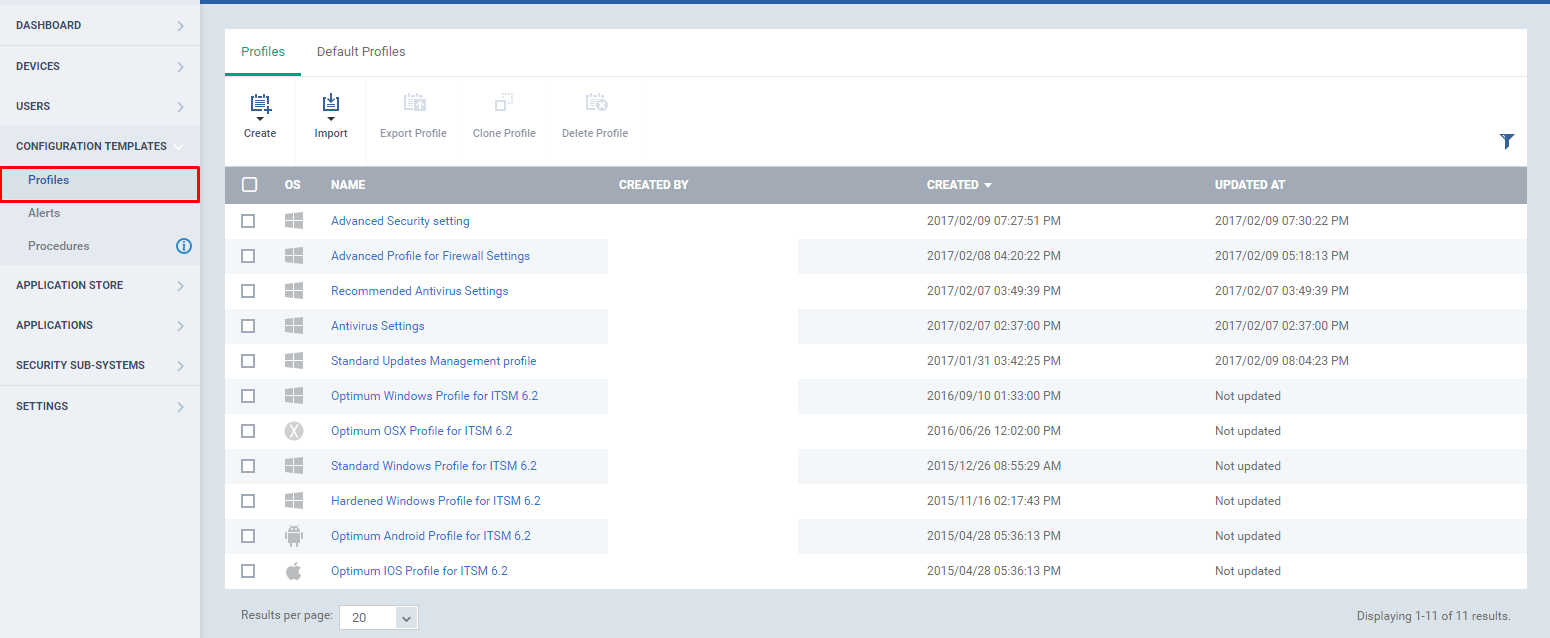

Passaggio 1: vai a "Profili di configurazione" -> menu "Profili".

Passaggio 2: vai alla scheda "Profili". Selezionare la casella di controllo del profilo dall'elenco (Esempio: profilo "Impostazioni di sicurezza avanzate") e fare clic sul pulsante "Esporta profilo".

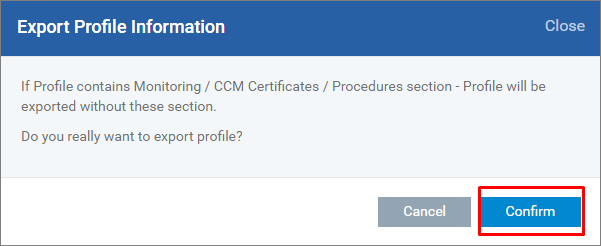

Viene visualizzata la finestra di dialogo "Esporta informazioni sul profilo" con un messaggio di avviso.

Fare clic sul pulsante "Conferma".

Passaggio 3: il profilo verrà esportato. Nota: il profilo verrà salvato in formato ".cfg".

Importa un profilo

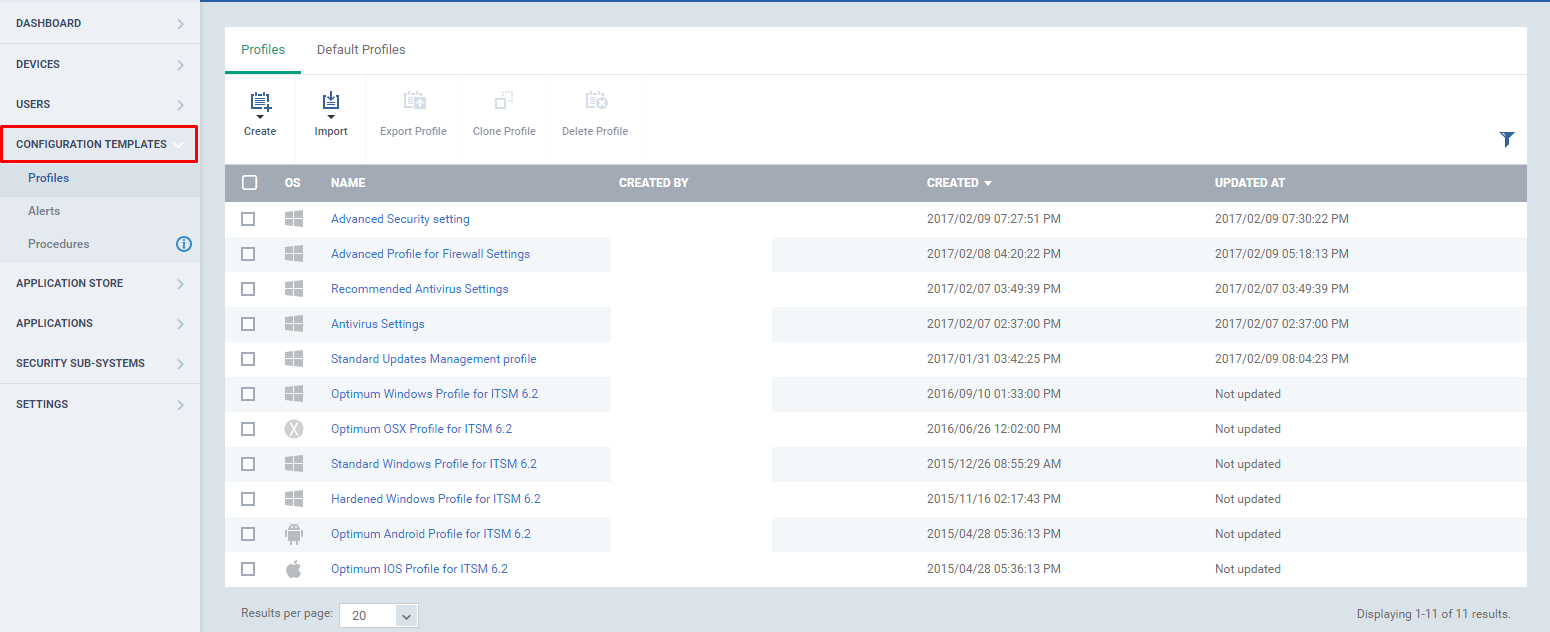

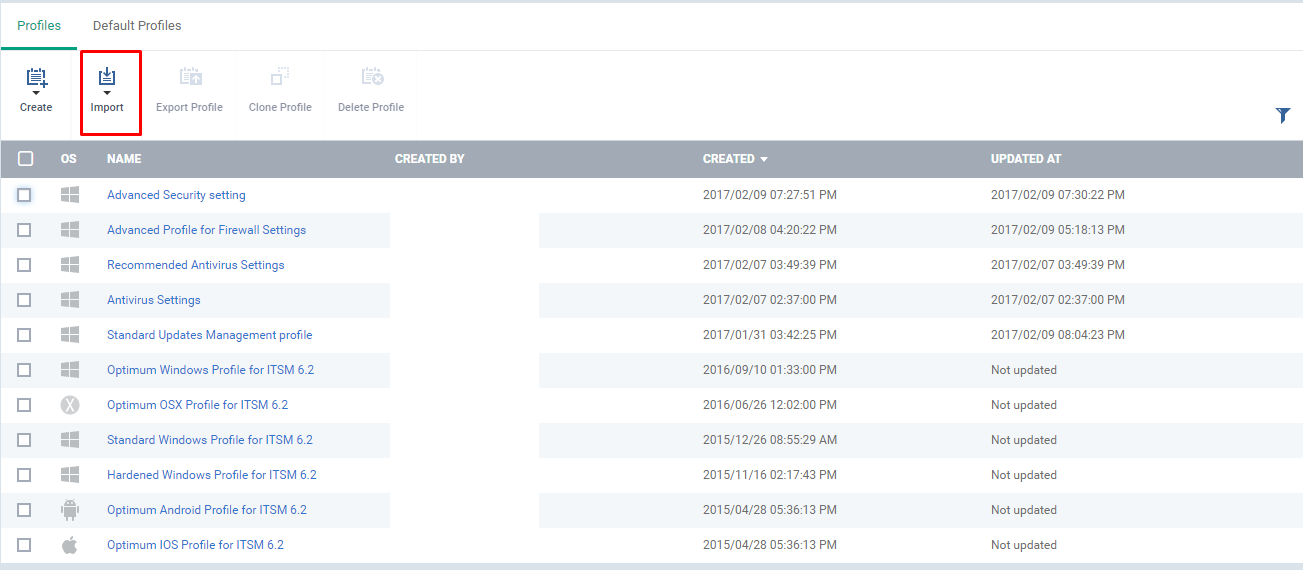

Passaggio 1: vai a "Profili di configurazione" -> menu "Profili".

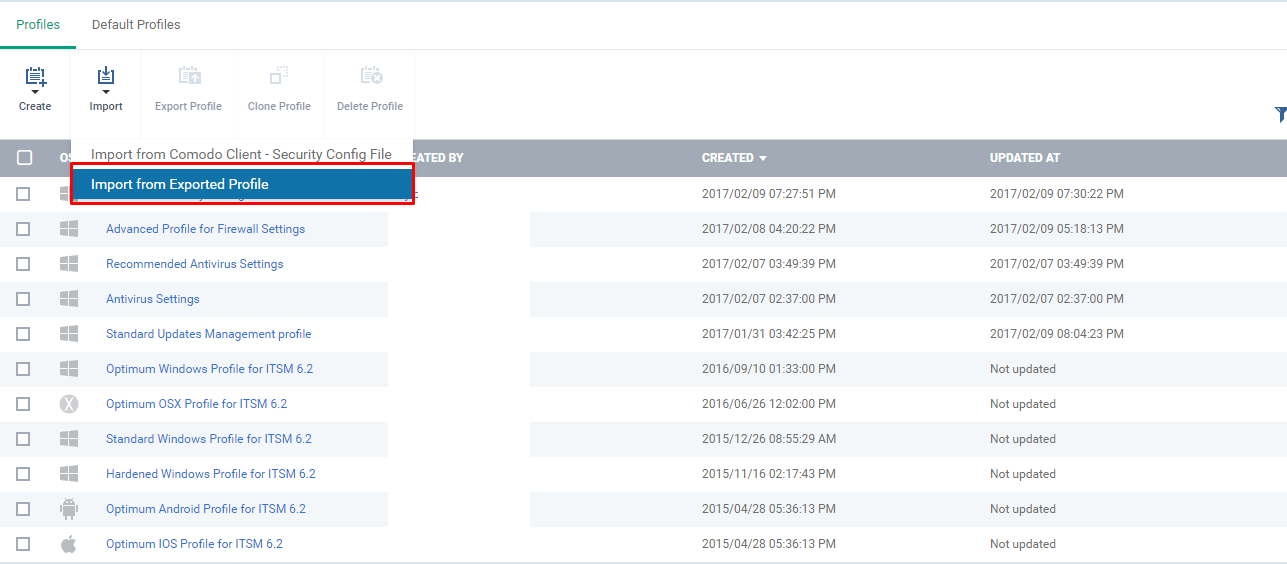

Passaggio 2: vai alla scheda "Profili". Fare clic sul pulsante "Importa".

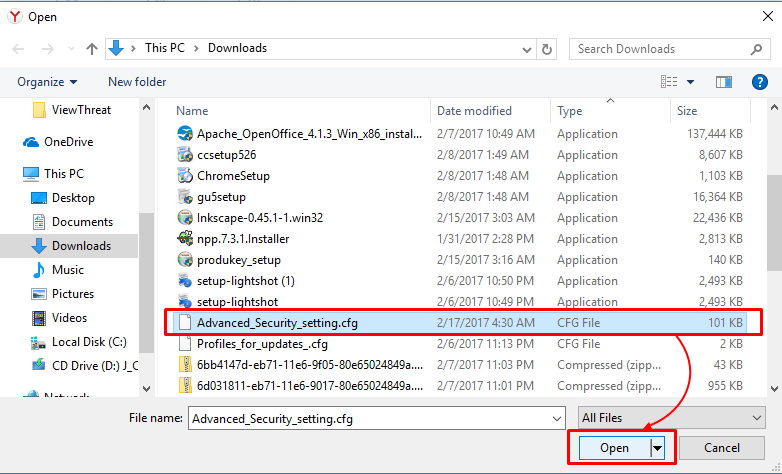

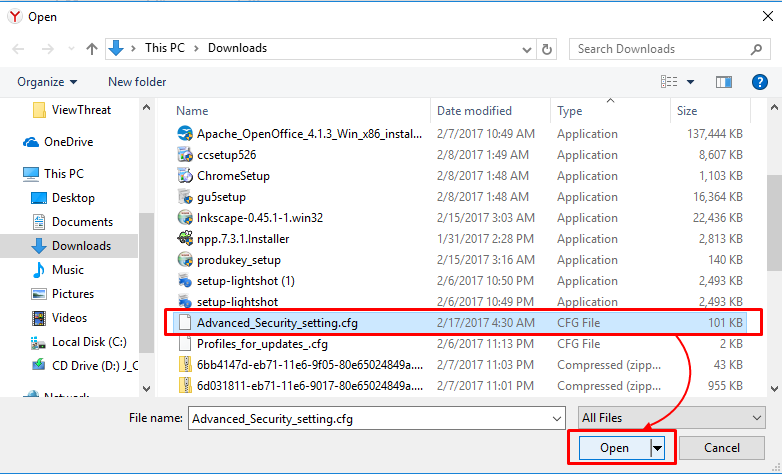

1. Selezionare "Importa da profilo esportato" dal menu a discesa.

2. Accedere al percorso in cui è stato salvato il file, selezionare il file e fare clic su "Apri". Esempio: Advanced_Security_setting.cfg

3. Il profilo verrà importato.

Passaggio 3: l'utente può modificare il profilo secondo i requisiti e applicarlo ai dispositivi.

Esempio: l'impostazione generale è stata modificata.

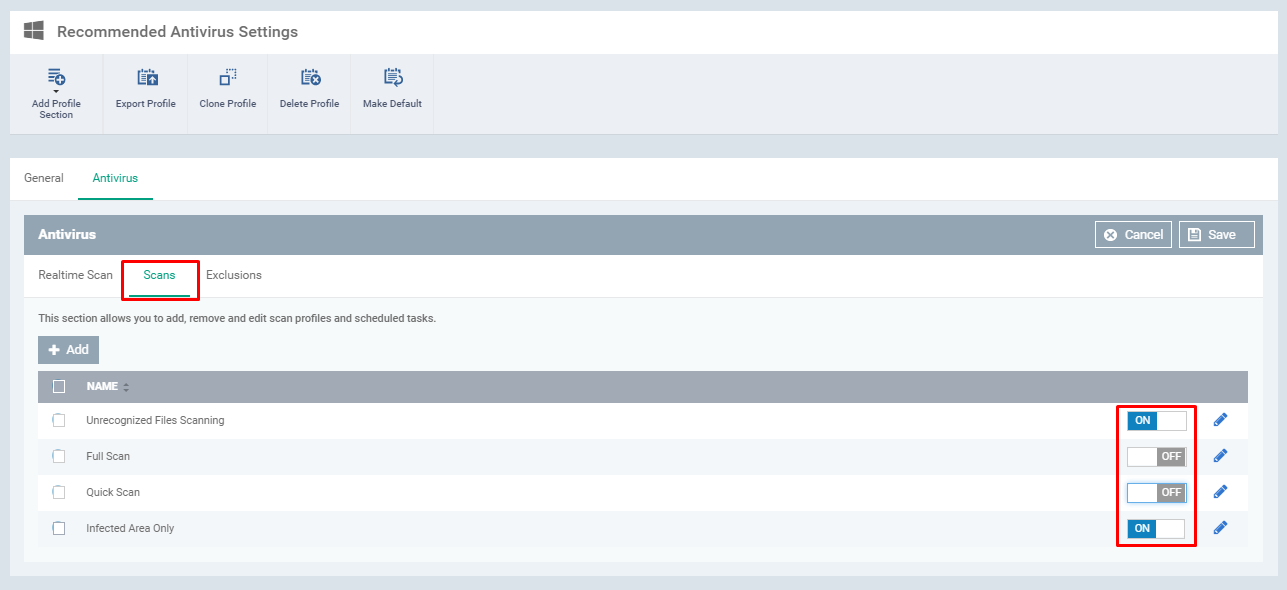

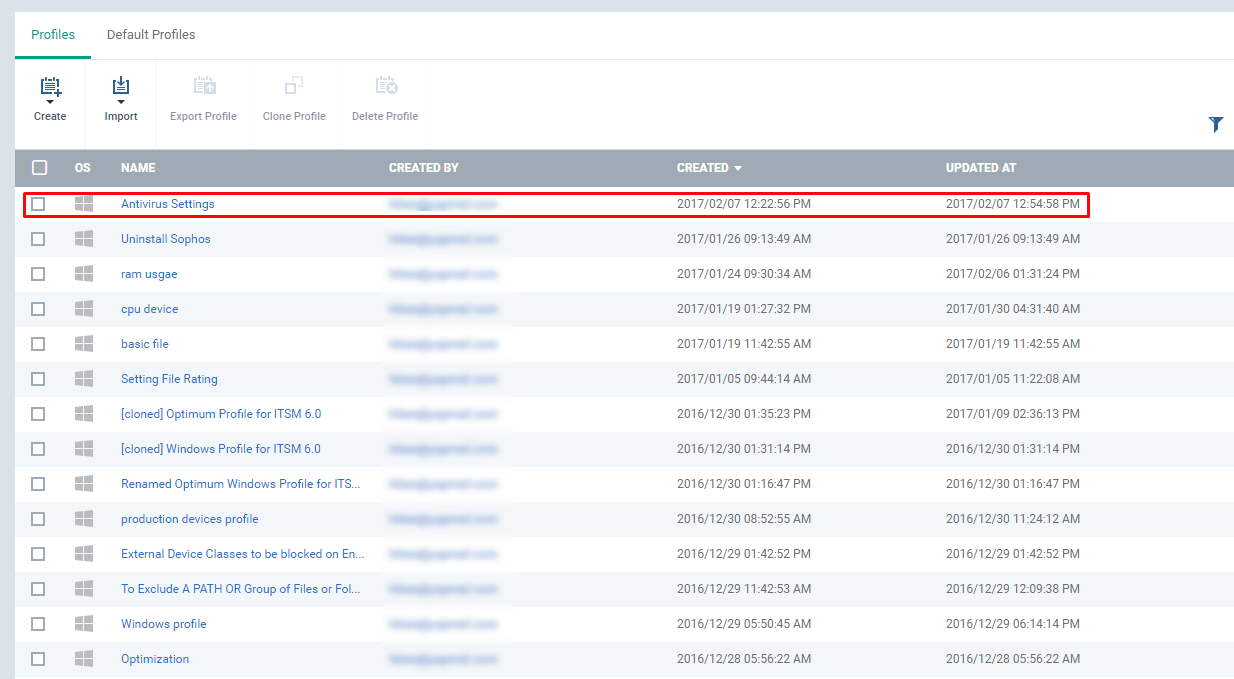

Come configurare le impostazioni antivirus nei profili di Windows

La guida aiuta l'utente a configurare le Impostazioni antivirus tramite un profilo. Le impostazioni includono tutti i dettagli di basso livello da parametrizzare da ITSM, quindi Scansione in tempo reale (al momento delle minacce incontrate), Scansioni (quando l'utente richiama esplicitamente la scansione) ed Esclusioni (esclude percorsi specifici, applicazioni e gruppi integrati) vengono eseguiti secondo le condizioni e le aspettative dell'utente.

Passaggio 1: vai a ITSM> MODELLI DI CONFIGURAZIONE> "Profili".

Passaggio 2: fare clic sull'icona "Crea" e scegliere "Crea profilo Windows" dal menu a discesa.

Passaggio 3: compilare il modulo con Nome, Descrizione del profilo e fare clic sul pulsante Crea

Passaggio 4: fare clic sull'icona "Aggiungi sezione profilo" e selezionare "Antivirus" dal menu a discesa.

Passaggio 5: fare clic sul pulsante "Conferma" per confermare l '"Avviso di riavvio del dispositivo".

Nota: attendere alcuni secondi per visualizzare la scheda Antivirus sulla pagina - Sono disponibili parametri importanti per completare la configurazione come Scansione in tempo reale, Scansioni ed Esclusioni.

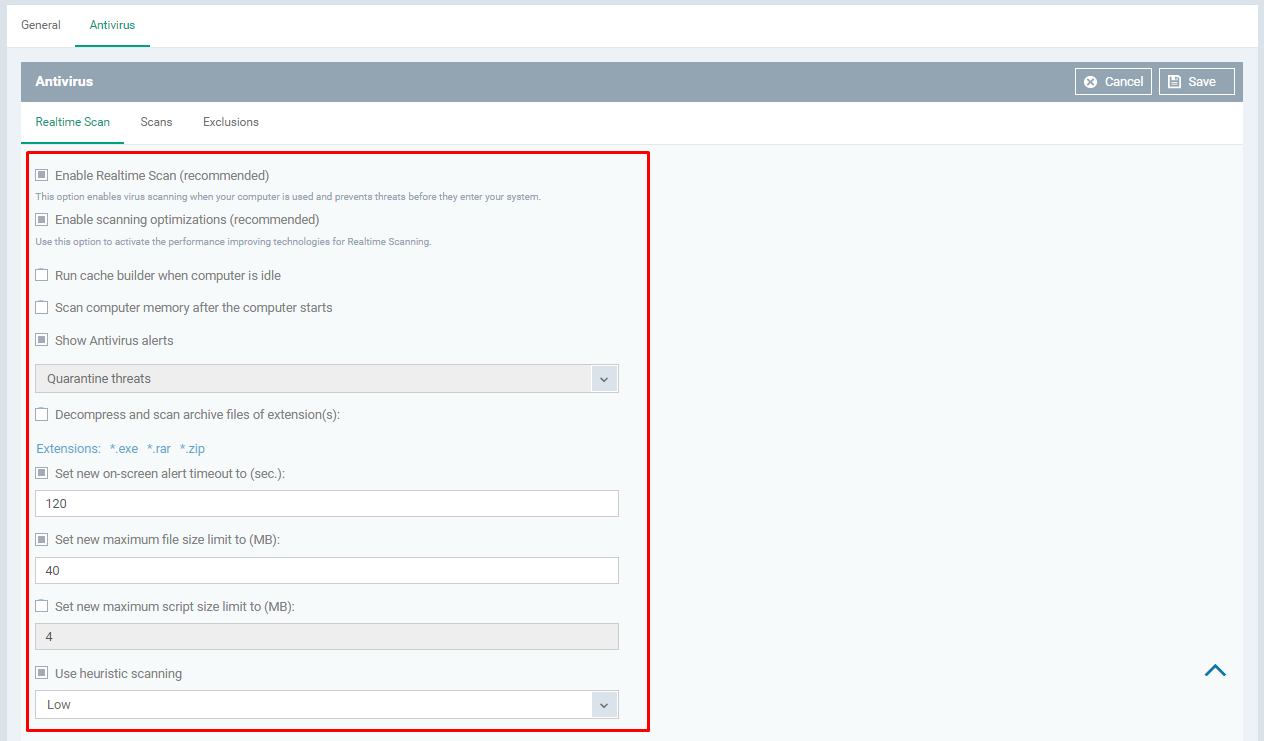

Passaggio 6: diamo un'occhiata a "Scansione in tempo reale".

Opzioni con la spiegazione:

- Abilita scansione in tempo reale (consigliato): questa opzione viene abilitata scansione dei virus quando il computer viene utilizzato e previene le minacce prima che entrino nel sistema.

- Abilita ottimizzazioni della scansione (consigliato) ": utilizzare questa opzione per attivare le tecnologie di miglioramento delle prestazioni per la scansione in tempo reale.

- Esegui il generatore di cache quando il computer è inattivo '- Per potenziare la scansione, ITSM esegue il generatore di cache quando il computer è inattivo.

- Scansiona la memoria del computer dopo l'avvio del computer '- Esegue la scansione della memoria del computer all'avvio del computer

- Mostra avvisi antivirus ": l'antivirus mostra gli avvisi quando viene rilevato un malware, se non è selezionato, l'antivirus non mostra l'avviso

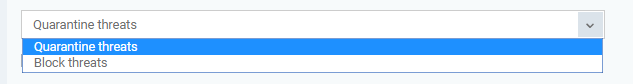

- Minacce in quarantena "o" Blocca minacce ": se si seleziona" Minacce in quarantena ", le minacce vengono messe in quarantena. Se è selezionato "Blocca minacce", le minacce vengono bloccate direttamente.

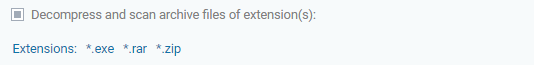

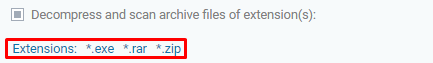

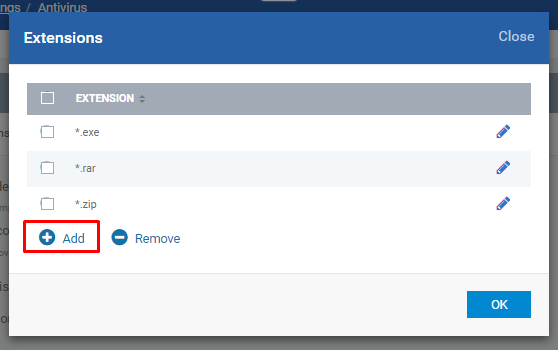

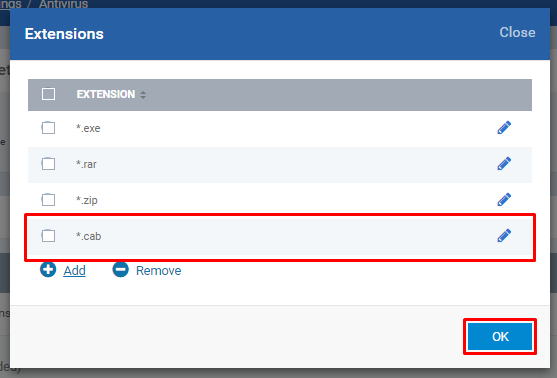

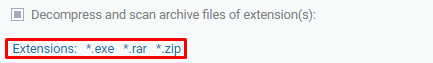

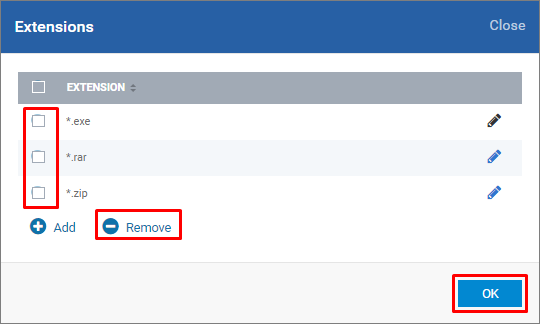

"Decomprimi ed esamina i file di archivio delle estensioni": decomprime ed esamina i file che si trovano nelle estensioni definite.

Per aggiungere, modificare o rimuovere estensioni dalla sezione, procedi nel seguente modo:

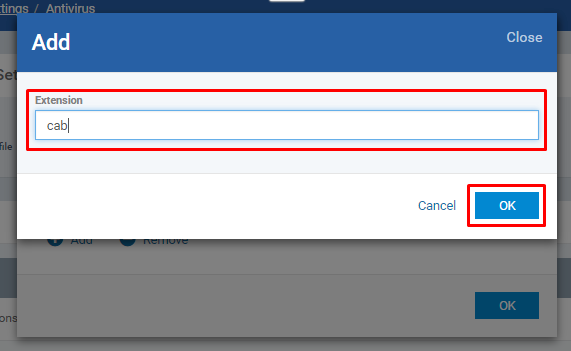

Per aggiungere estensioni:

Fare clic sul collegamento Estensioni: valore1, valore2,…, valoreN

Fare clic sul pulsante "Aggiungi" dal modulo a comparsa.

Immettere l'estensione solo senza "." (DOT) e "*" (Asterix) e fare clic sul pulsante "OK".

Controlla se l'estensione specificata è stata creata nella tabella a comparsa, quindi fai clic sul pulsante "OK" se finisci di aggiungere l'estensione.

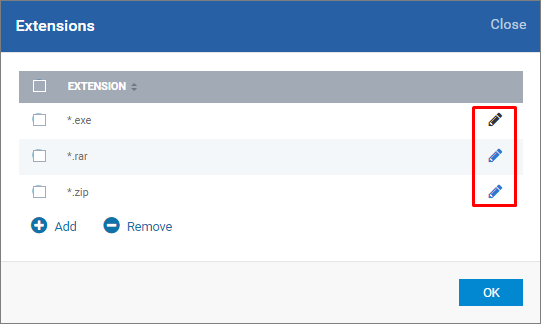

Per modificare l'estensione:

Fare clic sul collegamento Estensioni: valore1, valore2,…, valoreN.

Utilizza l'icona "Modifica" nel modulo a comparsa.

Per rimuovere l'estensione:

Fare clic sul collegamento Estensioni: valore1, valore2,…, valoreN.

Selezionare la casella di controllo appropriata dell'estensione e fare clic sull'icona "Rimuovi", quindi fare clic sul pulsante "OK".

- Imposta nuovo timeout avviso su schermo su (sec.) - numero di secondi in cui l'avviso rimane sullo schermo.

- Imposta il nuovo limite di dimensione massima del file su (MB): il numero di file entro il limite è impostato per essere scansionato all'accesso.

- Imposta il nuovo limite di dimensione massima dello script su (MB): il numero di file di script entro il limite è impostato per essere scansionato all'accesso.

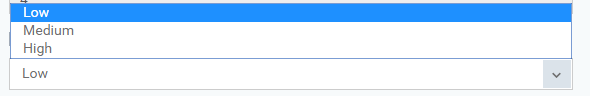

- Utilizza la scansione euristica: livello di sensibilità per rilevare minacce sconosciute [Basso: numero minimo di falsi positivi, Medio: falso positivo maggiore del livello basso e Alto: possibile falso positivo]

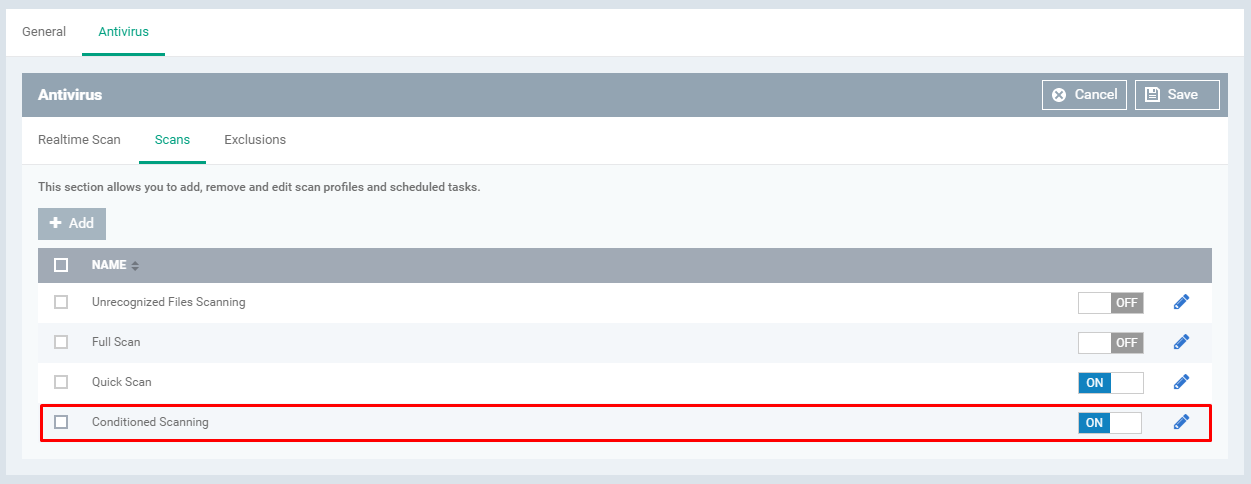

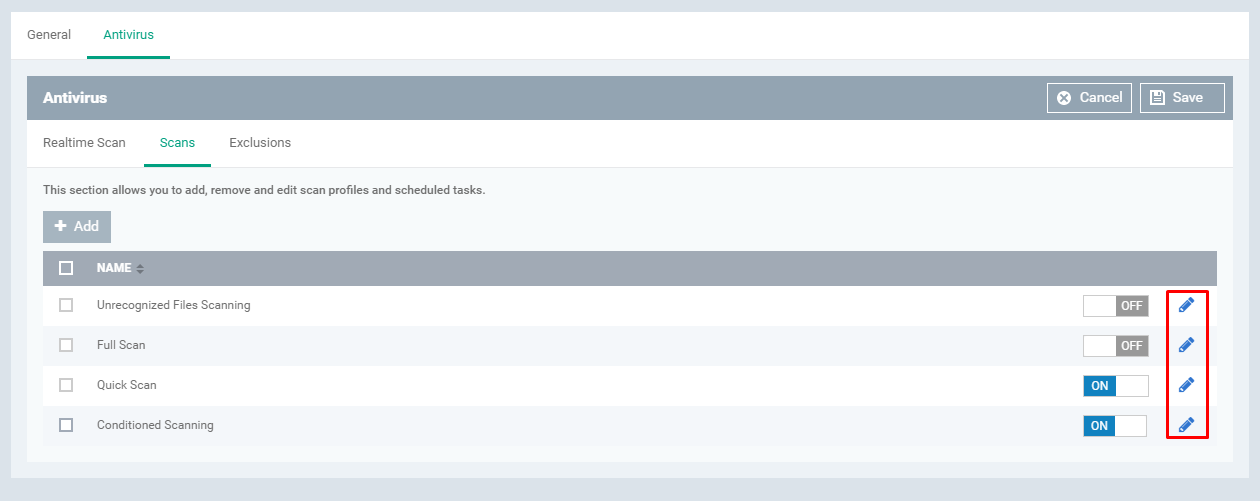

Passaggio 7: selezionare la scheda "Scansioni".

Opzioni con la spiegazione:

Verifica di avere i profili desiderati dalla tabella per abilitarlo. In caso contrario, puoi creare un nuovo profilo e abilitare il profilo per le scansioni.

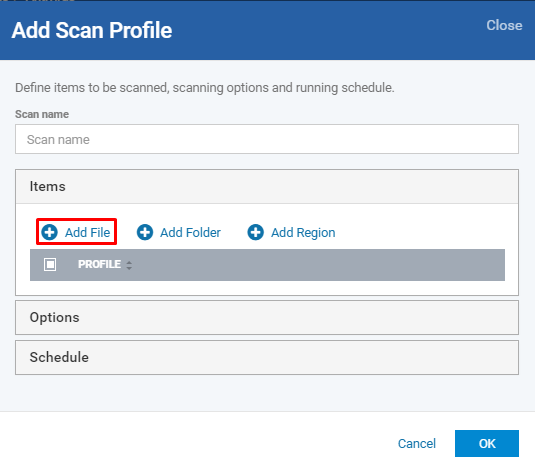

- Per aggiungere elementi, fare clic sul pulsante "Aggiungi".

L'utente può aggiungere file, cartelle e regioni da scansionare.

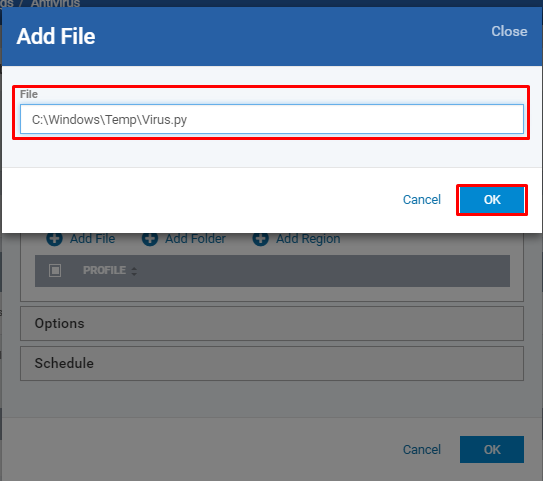

Aggiungi file:

Fare clic sull'icona "Aggiungi file".

Immettere il percorso completo del file e fare clic sul pulsante "OK".

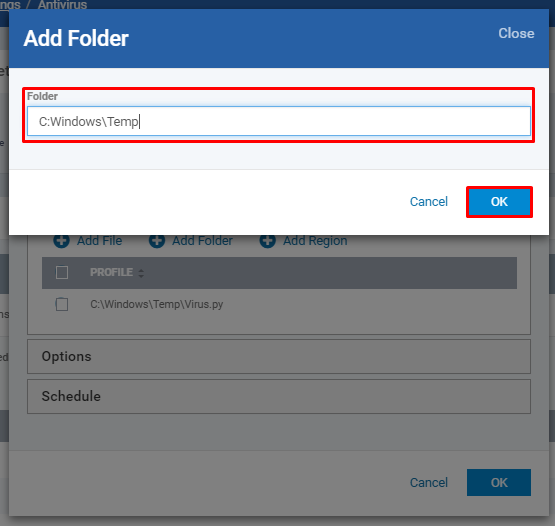

Aggiungi cartella:

Fare clic sull'icona "Aggiungi cartella"

Immettere il percorso della cartella e fare clic sul pulsante "OK"

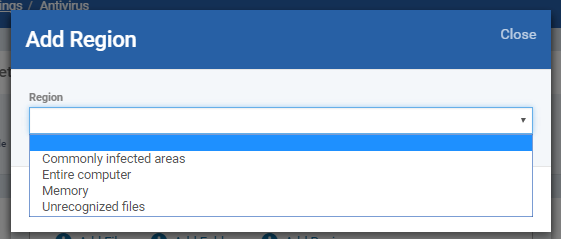

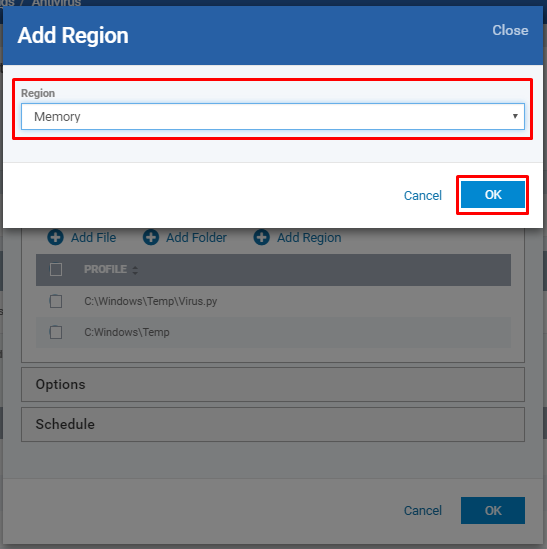

Aggiungi regione:

Fare clic sull'icona "Aggiungi regione" -> menu a discesa "Regione".

Seleziona un valore dal menu a discesa, quindi fai clic sul pulsante "OK".

Opzioni:

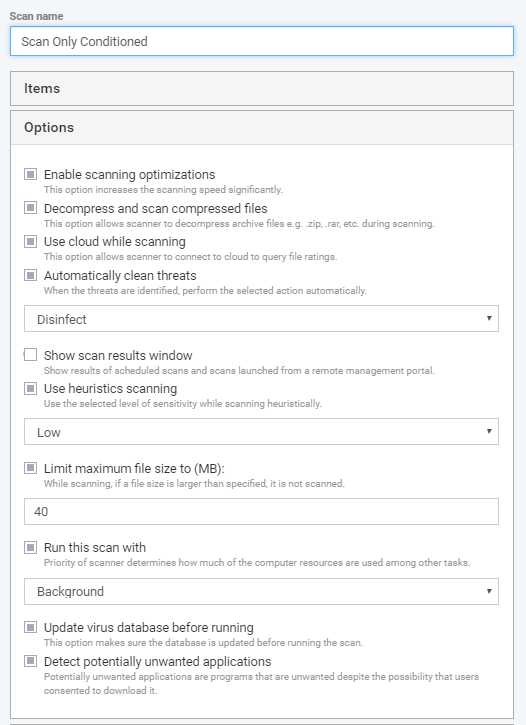

- Abilita ottimizzazioni della scansione: questa opzione aumenta notevolmente la velocità di scansione.

- Decomprimi e analizza i file compressi: questa opzione consente allo scanner di decomprimere i file di archivio, ad esempio .zip, .rar, ecc. Durante la scansione.

- Usa cloud durante la scansione: questa opzione consente allo scanner di connettersi al cloud per interrogare le valutazioni dei file.

- Pulisci automaticamente le minacce: quando le minacce vengono identificate, esegui automaticamente l'azione selezionata.

- Mostra la finestra dei risultati della scansione: mostra i risultati delle scansioni pianificate e delle scansioni avviate da un portale di gestione remota.

- Usa scansione euristica: utilizza il livello di sensibilità selezionato durante la scansione euristica.

- Limita la dimensione massima del file a (MB): durante la scansione, se la dimensione del file è maggiore di quella specificata, non viene scansionata.

- Esegui questa scansione con: la priorità dello scanner determina la quantità di risorse del computer utilizzate tra le altre attività.

- Aggiorna database dei virus prima dell'esecuzione: questa opzione assicura che il database sia aggiornato prima di eseguire la scansione.

- Rileva applicazioni potenzialmente indesiderate: le applicazioni potenzialmente indesiderate sono programmi non desiderati nonostante la possibilità che gli utenti abbiano acconsentito a scaricarli.

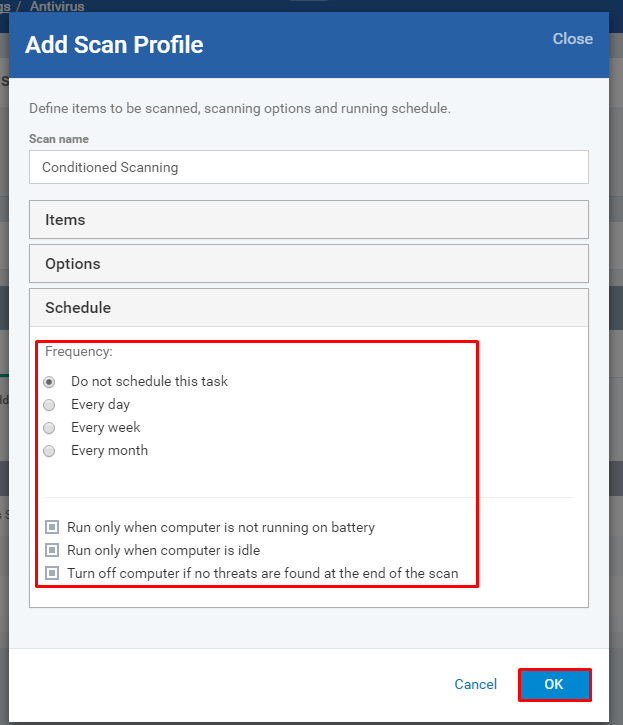

Orario:

- Frequenza: scegliere un'opzione qualsiasi di Non pianificare questa attività, Ogni giorno, Ogni settimana e Ogni mese.

- Esegui solo quando il computer non funziona con la batteria: se desideri risparmiare la carica della batteria dei laptop, puoi abilitare l'opzione.

- Esegui solo quando il computer è inattivo - Se vuoi non disturbare il tuo lavoro (utente), abilita l'opzione.

- Spegnere il computer se non vengono rilevate minacce alla fine della scansione: abilitare l'opzione quando si desidera arrestare il computer una volta completata la scansione.

- Controlla se hai il profilo elencato nella tabella che è stata creata.

Se desideri modificare il profilo specifico, utilizza le icone di modifica della tabella per profilo.

Passaggio 8: selezionare la scheda "Esclusioni" e fare clic sul pulsante "Aggiungi".

Immettere il percorso e fare clic sul pulsante "OK". Per aggiungere più percorsi, ripetere i passaggi.

Seleziona la scheda "Applicazioni escluse" e fai clic sul pulsante "Aggiungi".

Immettere il percorso completo dell'applicazione installata e fare clic sul pulsante "OK". Per aggiungere altre applicazioni, ripetere i passaggi.

Seleziona la scheda "Gruppi esclusi" e fai clic sul pulsante "Aggiungi".

Fare clic sul campo a discesa "Gruppo".

Seleziona un valore dal menu a discesa "Aggiungi gruppo escluso", quindi fai clic sul pulsante "OK".

Passaggio 9: fare clic sul pulsante "Salva" per salvare tutte le impostazioni dei parametri.

Passaggio 10: una volta salvate le informazioni, fare clic sul menu "Profili" e verificare se il nome del profilo è disponibile sulla tabella.

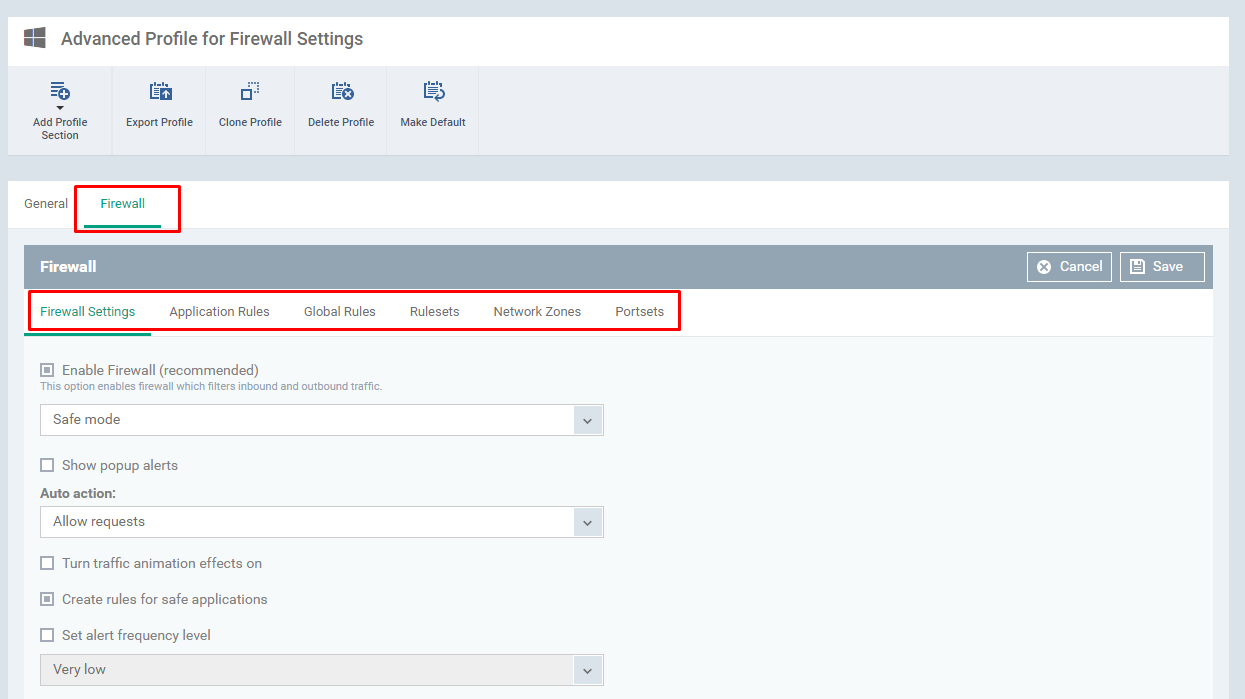

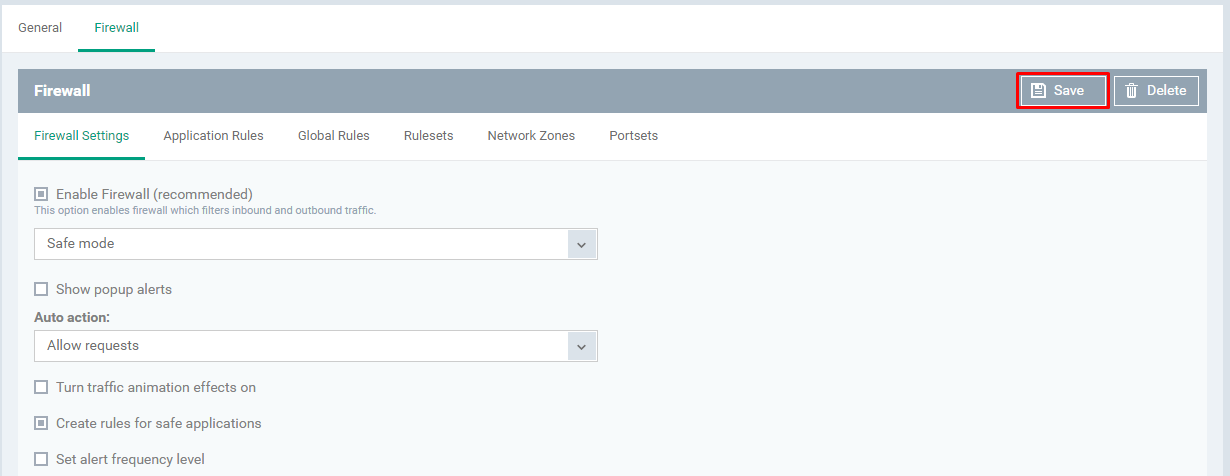

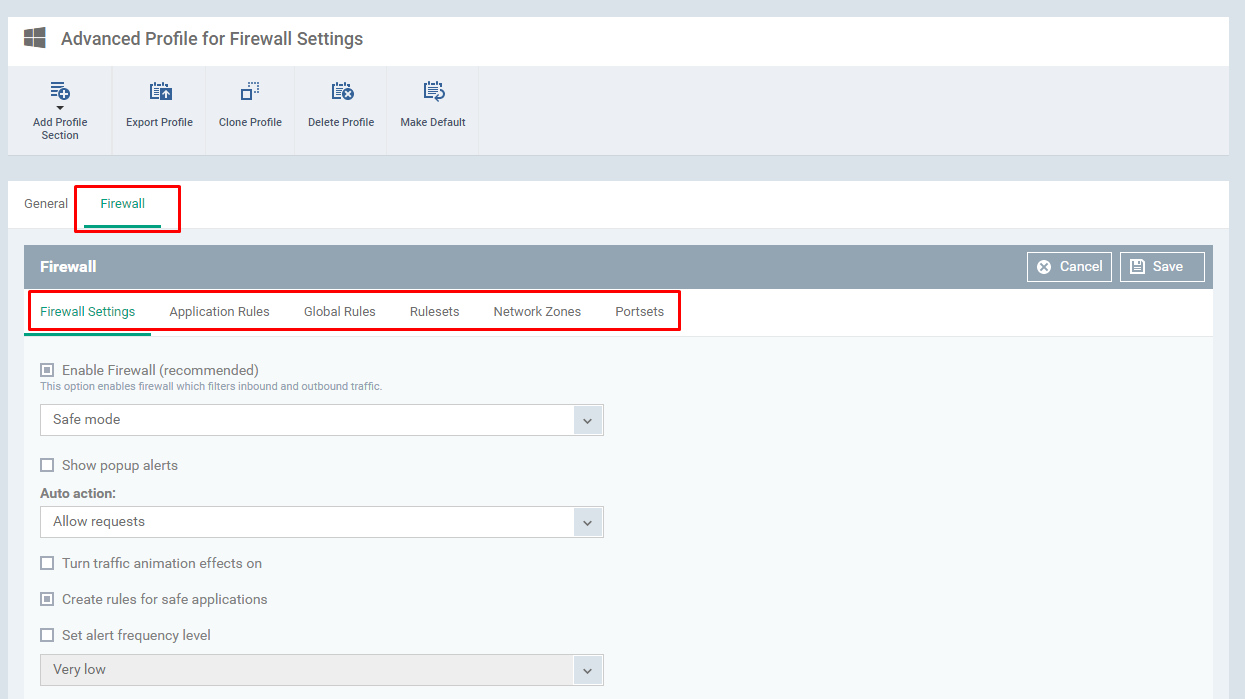

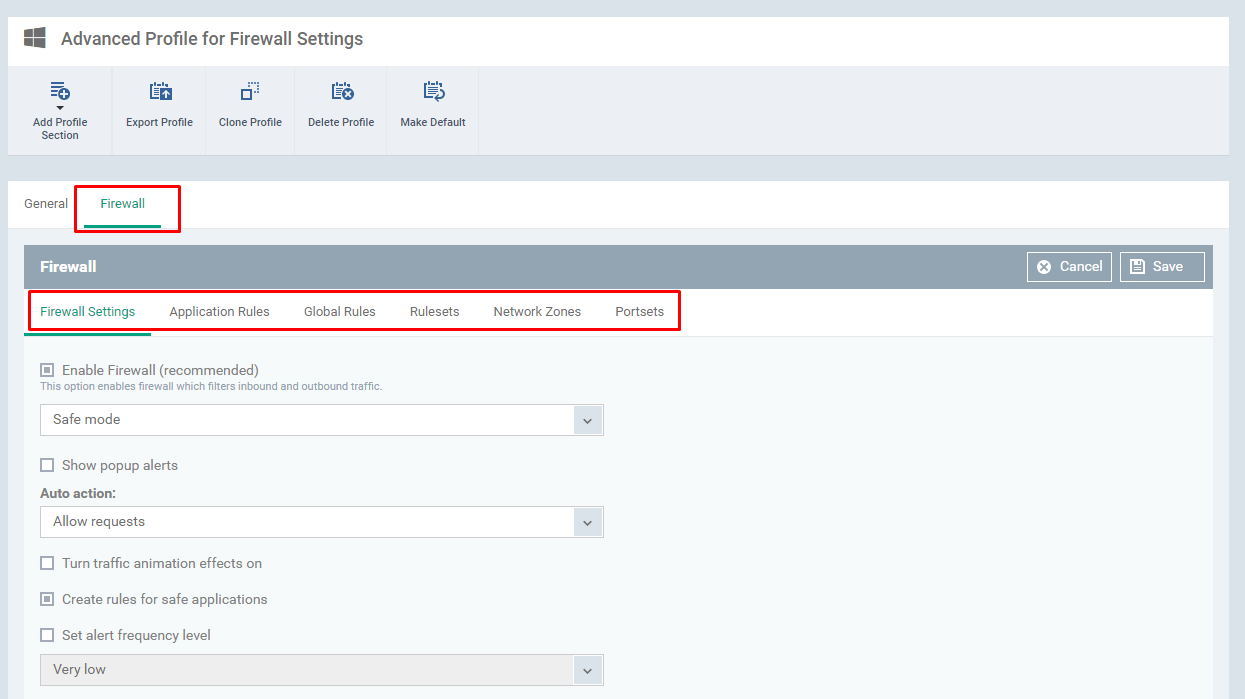

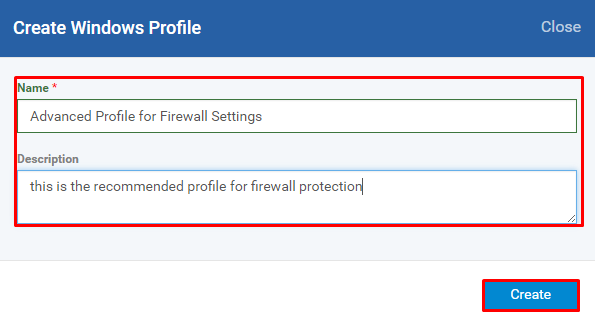

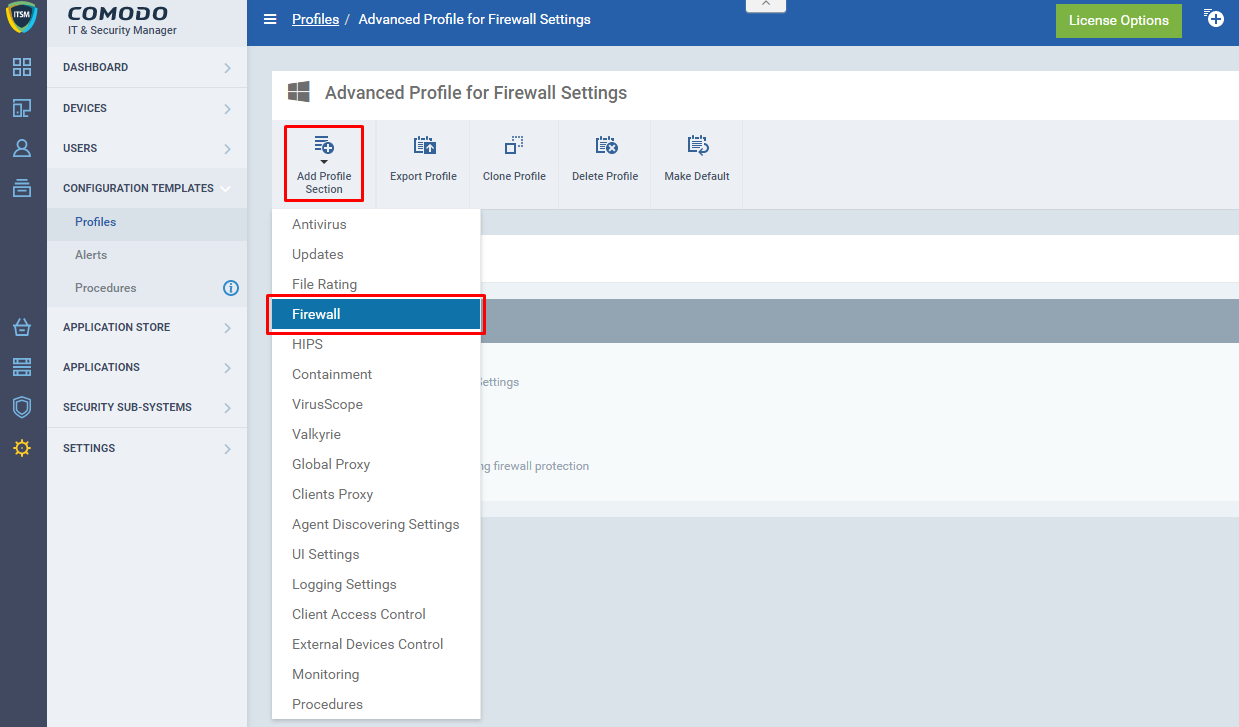

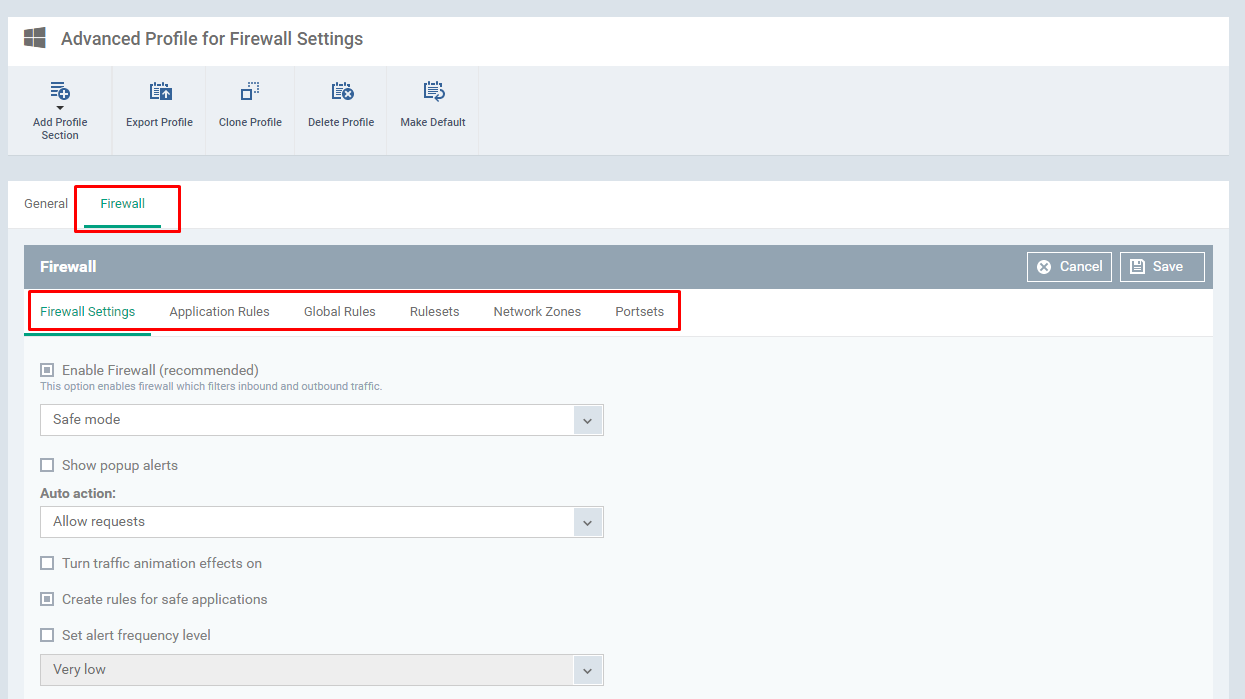

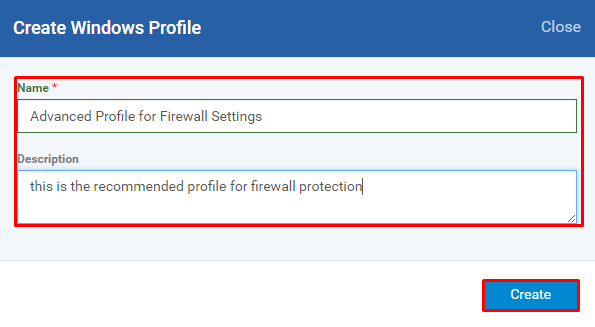

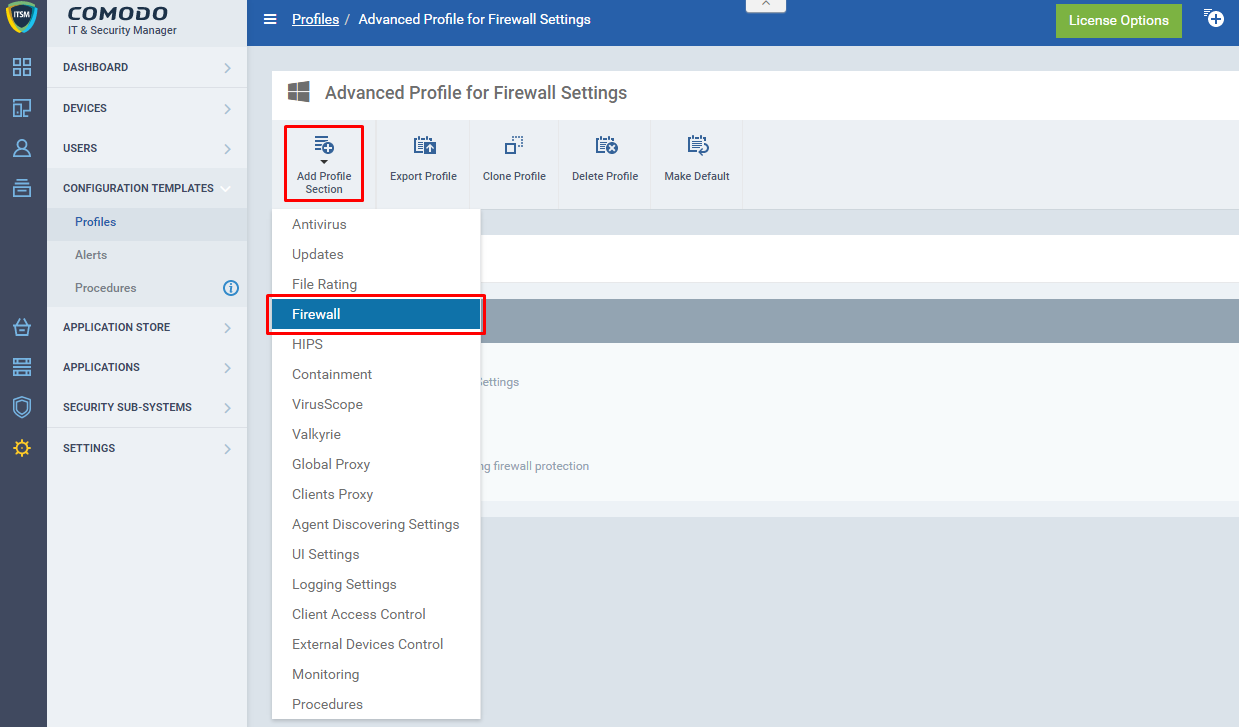

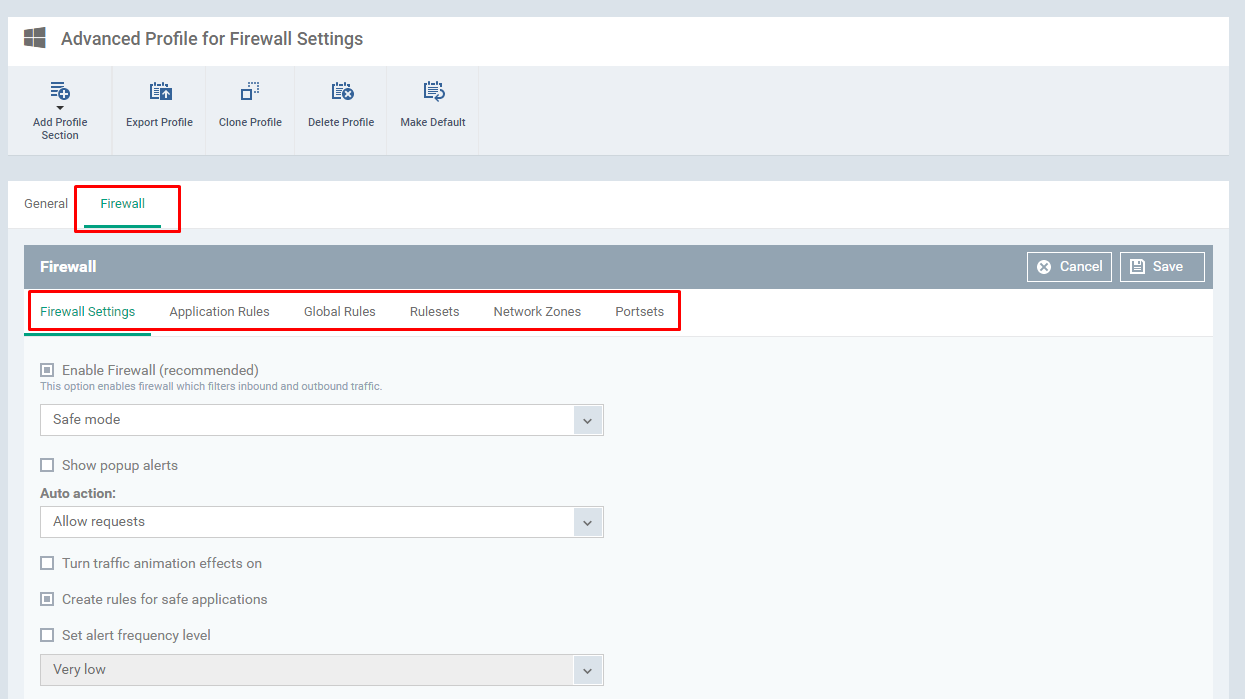

Come configurare le impostazioni di base del firewall in un profilo di Windows

Le impostazioni del firewall consentono agli utenti di impostare i parametri dei componenti del firewall.

Passaggio 1: vai a ITSM> "MODELLI DI CONFIGURAZIONE" -> "Profili".

Passaggio 2: fare clic sull'icona "Crea" e scegliere "Crea profilo Windows" dal menu a discesa.

Passaggio 3: immettere il nome, la descrizione del profilo e fare clic sul pulsante "Crea".

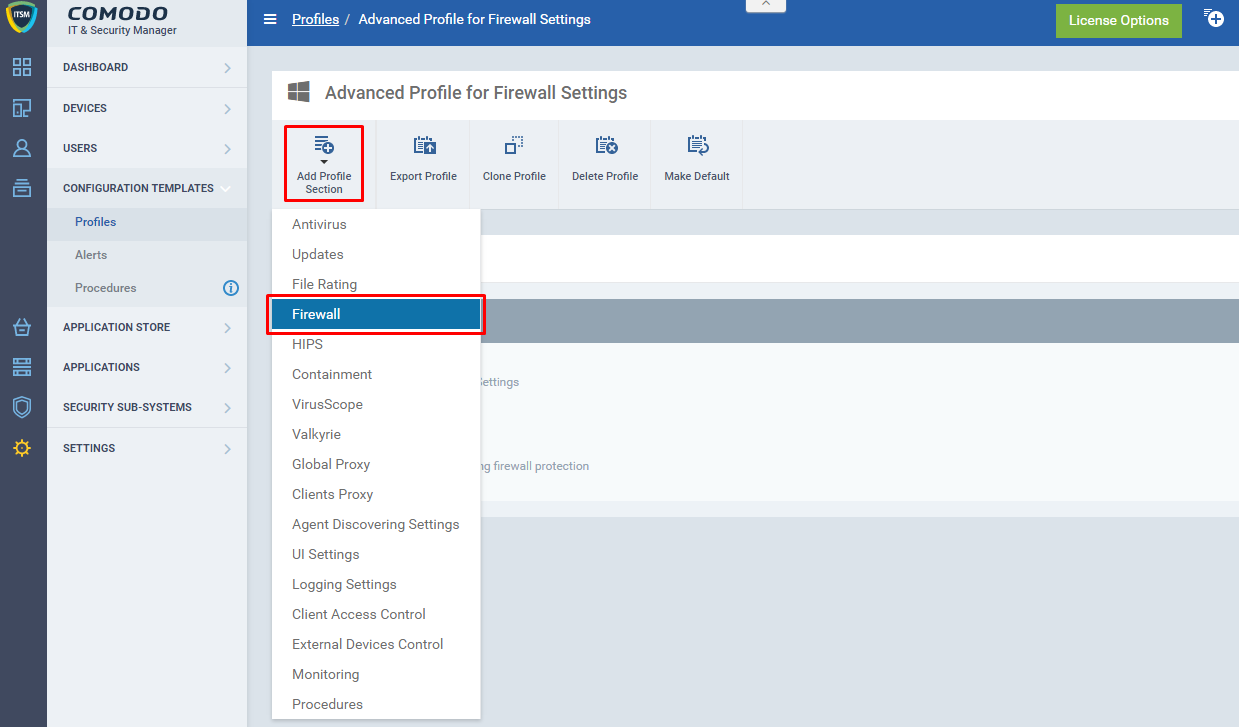

Passaggio 4: fare clic su "Aggiungi sezione profilo" e selezionare "Firewall" dal menu a discesa.

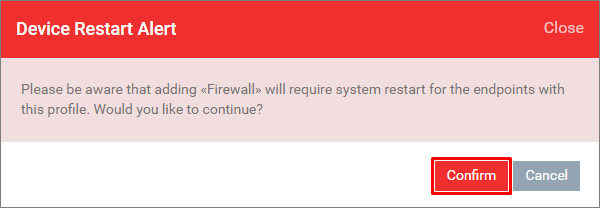

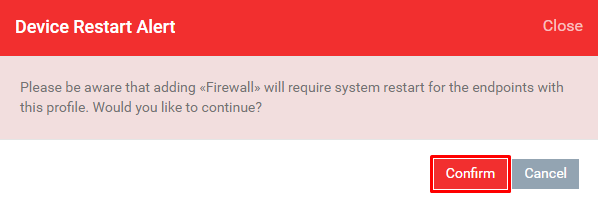

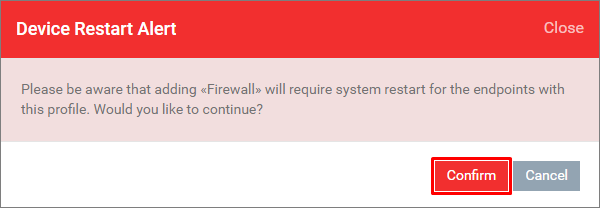

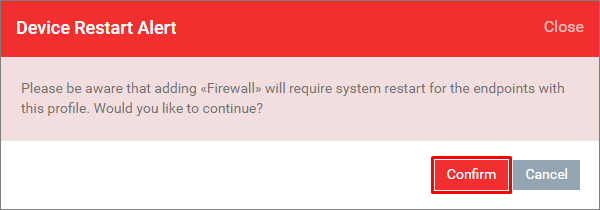

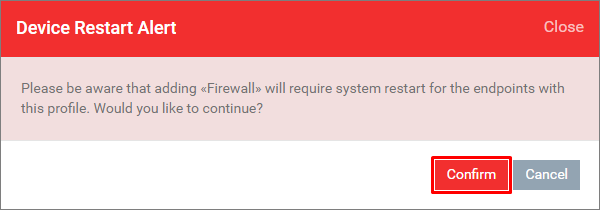

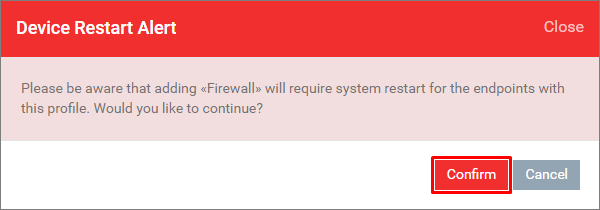

Passaggio 5: fare clic sul pulsante "Conferma".

Nota: ci sono alcune impostazioni necessarie da completare per continuare ulteriormente sul profilo firewall avanzato come:

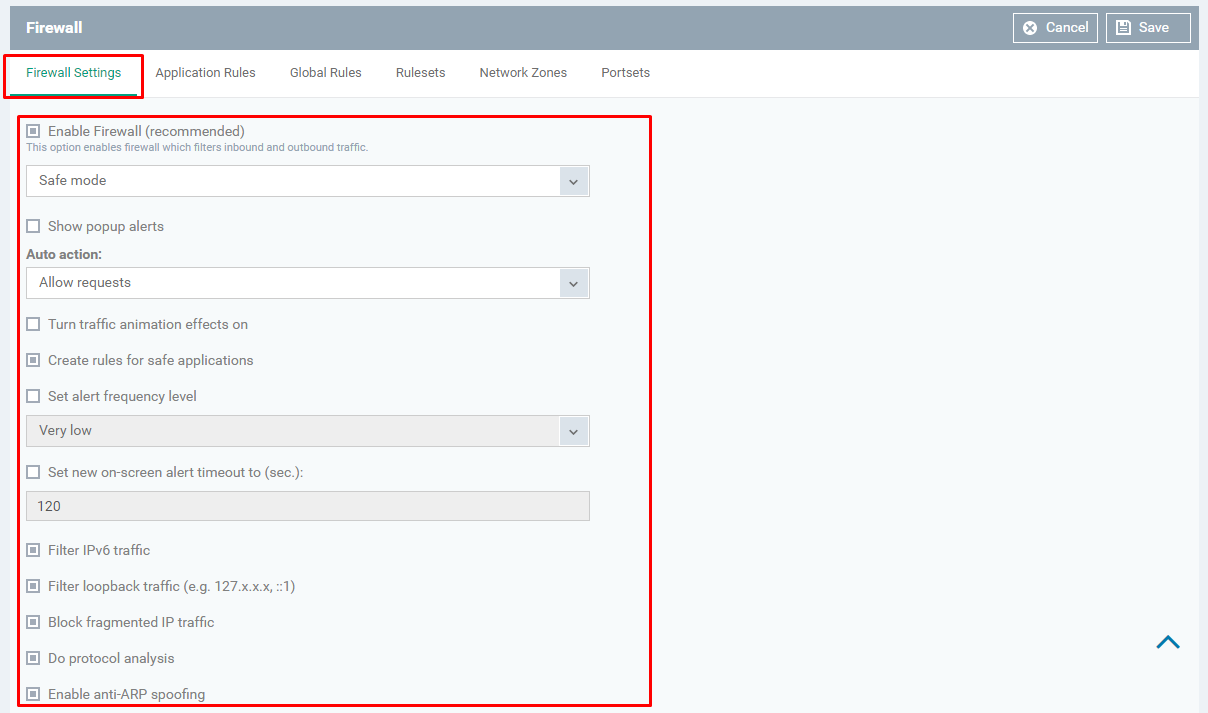

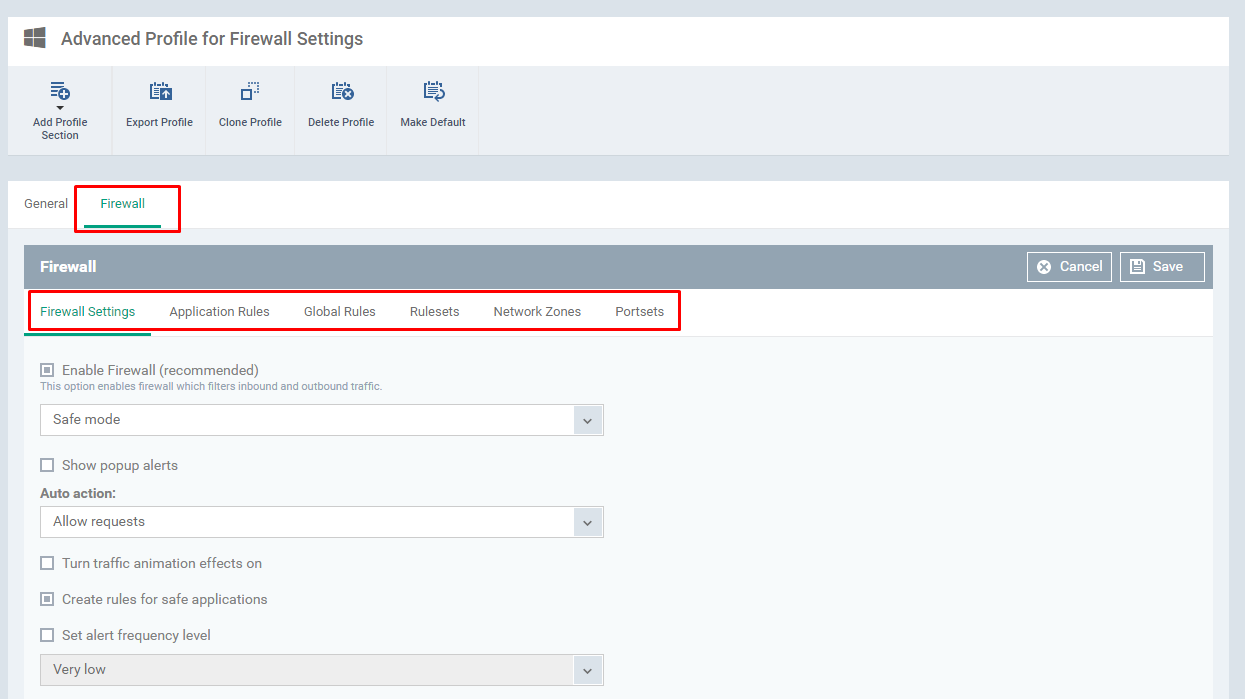

Passaggio 6: compilare i caricamenti del modulo dalla scheda "Impostazioni firewall".

Spiegazione:

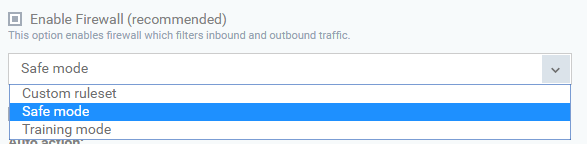

1. Abilita Firewall (consigliato) - Abilita il firewall che filtra il traffico in entrata e in uscita.

io. Set di regole personalizzato: il firewall protegge l'endpoint in base ai set di regole dell'utente (descritti nelle regole dell'applicazione).

ii. Modalità provvisoria: connessione di accesso all'applicazione basata sulle classificazioni di Comodo e supponiamo che venga trovato l'accesso a una nuova applicazione, quindi ti verrà chiesto se fidarti dell'applicazione e consentire la connessione o meno.

iii. Modalità di addestramento: crea automaticamente il set di regole in base al comportamento dell'applicazione (monitora la connessione di rete e la risorsa della connessione).

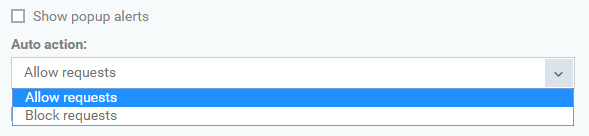

2. Mostra avvisi popup: ricevi un avviso quando il firewall trova una nuova richiesta. Se desideri trasferire la decisione a Comodo, disabilita l'opzione e utilizza l'opzione "Azione automatica" come segue.

3. Azione automatica:

io. Consenti richiesta: consente le richieste automaticamente se la connessione è attendibile.

ii. Blocca richiesta: blocca automaticamente le richieste se la connessione non è attendibile.

4. Attiva gli effetti di animazione del traffico: CIS sull'endpoint visualizza un'icona di animazione per la connessione in entrata (freccia gialla in basso) e in uscita (freccia verde su). Quindi per l'endpoint per farlo, dovrai mantenere l'opzione abilitata. Se non desideri l'effetto sull'endpoint, disabilita l'opzione.

5. Creare regole per applicazioni sicure - Ci sono tre serie di attività che vengono seguite da Comodo per impostare l'applicazione come attendibile. Le attività sono il controllo dei file nell'elenco "Trusted File", il controllo del fornitore nell'elenco "Trusted Software Vendor" e il Comodo Safelist costantemente aggiornato. Quindi CIS inizia ad analizzare e riconsiderare le regole di applicazione sicura.

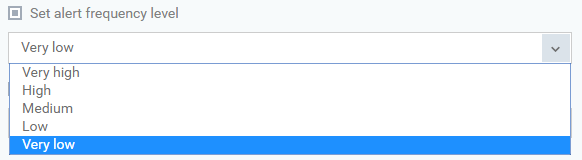

6. Imposta il livello di frequenza degli avvisi - Imposta un numero di avvisi generati da Comodo.

io. Molto alto: mostra ogni richiesta individualmente (avvisi separati per le richieste di connessione in uscita e in entrata per i protocolli TCP e UDP su porte specifiche e per indirizzi IP specifici, per un'applicazione)

ii. Alto: mostra avvisi separati per le richieste di connessione in uscita e in entrata per i protocolli TCP e UDP su porte specifiche per un'applicazione.

iii. Medio: mostra gli avvisi per le richieste di connessione in uscita e in entrata per i protocolli TCP e UDP per un'applicazione.

iv. Basso: mostra le richieste di connessione in entrata e in uscita per un'applicazione.

v. Molto basso: mostra un avviso per un'applicazione.

7. Imposta nuovo timeout avviso su schermo su (sec.): Consente di impostare la quantità di tempo in cui l'avviso deve rimanere sull'endpoint.

8. Filtra il traffico IPv6: filtra il traffico di rete IPv6.

9. Filtra il traffico di loopback (ad es. 127.xxx, :: 1) - filtra il traffico inviato attraverso il canale di loopback (http: // localhost).

10. Blocca il traffico IP frammentato - Se i dati sono più grandi della MTU (Maximum Transmission Unit) durante il trasferimento b / n di due computer, i dati vengono divisi in più piccoli (frammentazione) e inviati separatamente.

Quindi i pacchetti possono creare minacce e possono raddoppiare la quantità di tempo necessaria per il trasferimento di un singolo pacchetto e ciò causa un rallentamento della velocità di download.

11. Eseguire l'analisi del protocollo: verifica che ogni pacchetto sia conforme agli standard di tali protocolli.

12. Abilita spoofing anti-ARP: se abilitato, blocca le richieste della cache ARP (Address Resolution Protocol).

Passaggio 7: fare clic sul pulsante "Salva" una volta completata la configurazione nella scheda "Impostazioni firewall".

Passaggio 8: fare clic sul menu "Profili" e verificare se il profilo è stato aggiunto alla tabella.

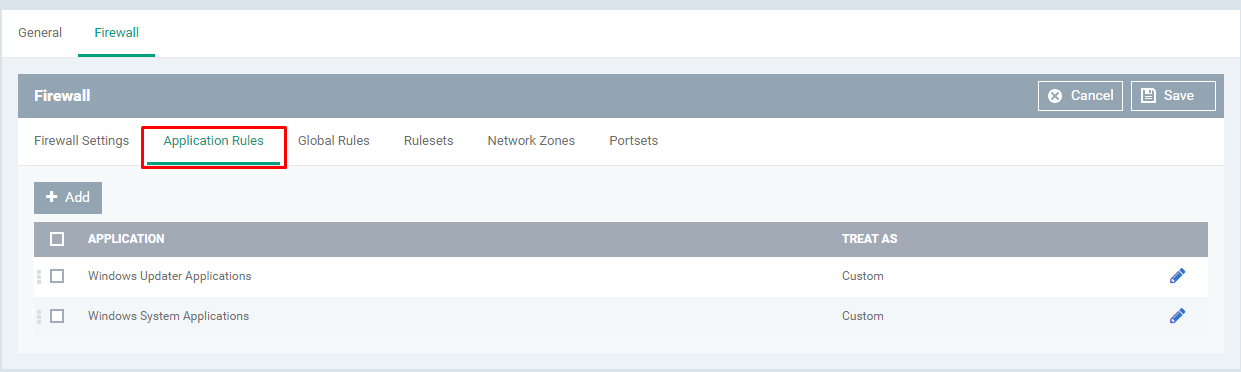

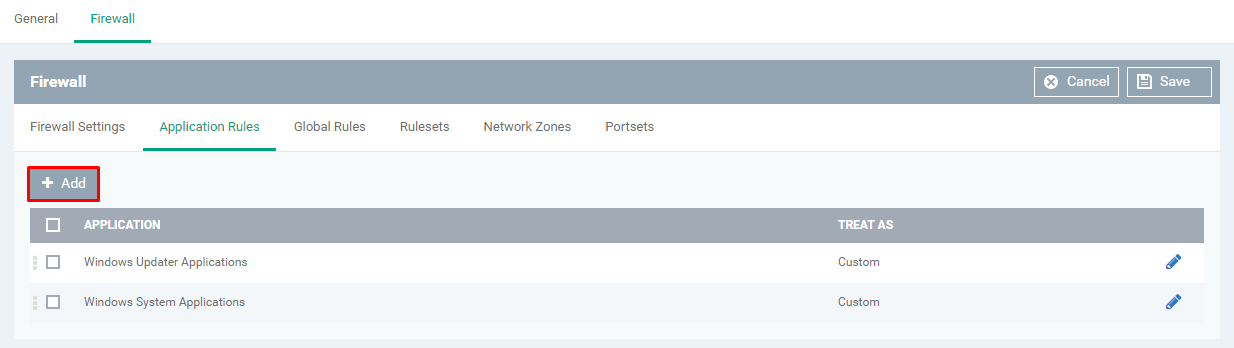

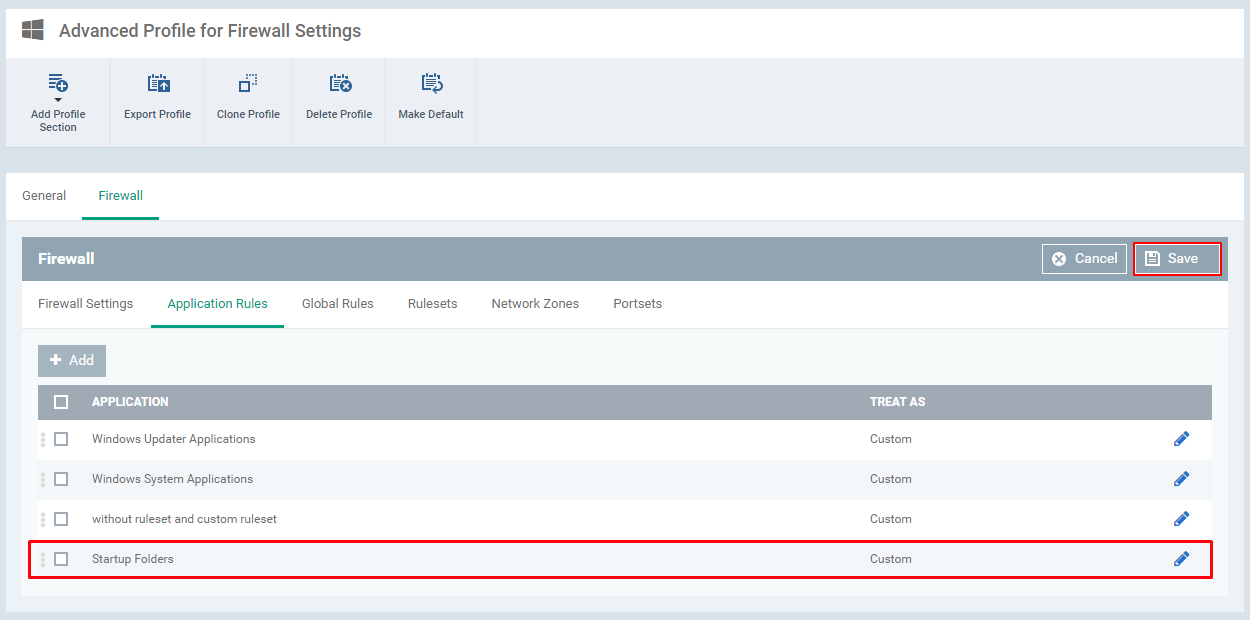

Come creare regole per applicazioni firewall in un profilo Windows

Le regole dell'applicazione consentono agli utenti di aggiungere, modificare o rimuovere il set di regole personalizzato per le impostazioni del firewall.

Passaggio 1: vai a ITSM> "MODELLI DI CONFIGURAZIONE"> "Profili".

Passaggio 2: fare clic sull'icona "Crea" e scegliere "Crea profilo Windows" dal menu a discesa.

Passaggio 3: immettere il nome, la descrizione del profilo e fare clic sul pulsante "Crea".

Passaggio 4: fare clic su "Aggiungi sezione profilo" e selezionare "Firewall" dal menu a discesa.

Passaggio 5: fare clic sul pulsante "Conferma".

Nota: ci sono alcune impostazioni necessarie da completare per continuare ulteriormente sul profilo firewall avanzato come:

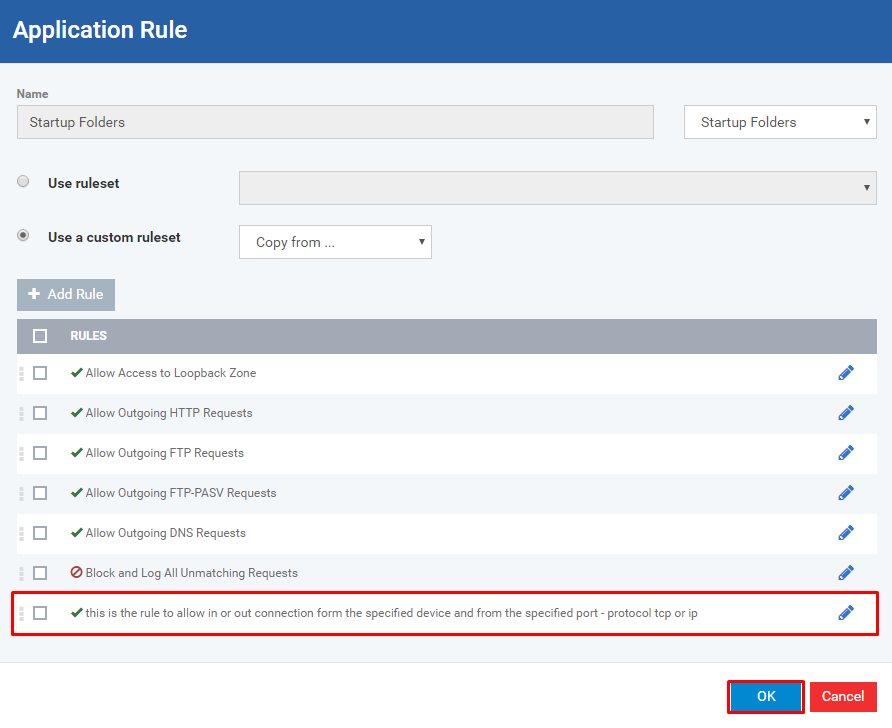

Passaggio 6: selezionare la scheda "Regole dell'applicazione".

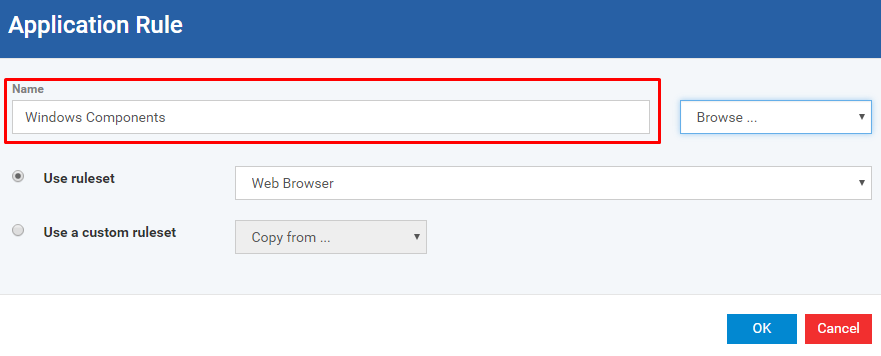

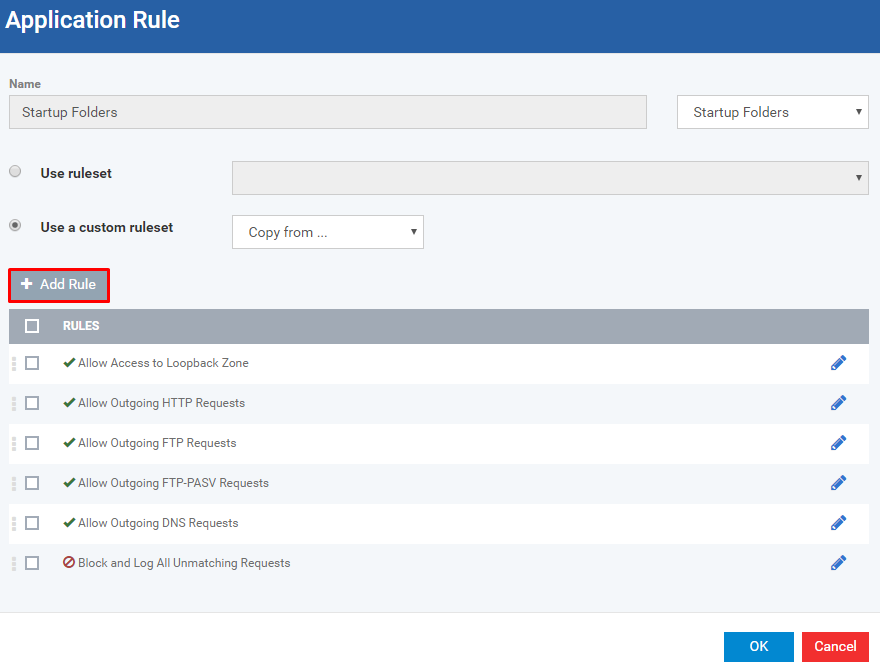

Passaggio 7: fare clic sul pulsante "Aggiungi" e compilare il modulo "Regola applicazione" se si desidera aggiungere altre regole dell'applicazione. Altrimenti lascia l'impostazione come all'inizio.

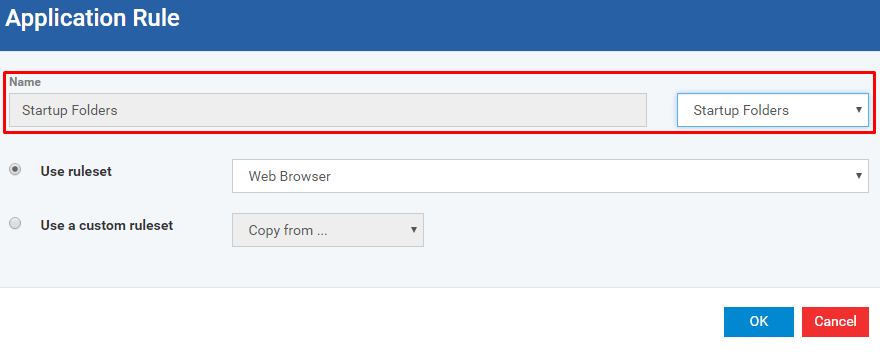

Passaggio 8: scegliere la scelta "utilizza target esistente" o "utilizza nuovo target".

Immettere il nome se si desidera creare una nuova destinazione del gruppo di file.

Scegli la scelta "utilizza target esistente" o "utilizza nuovo target".

Scegli la scelta "utilizza target esistente" o "utilizza nuovo target".

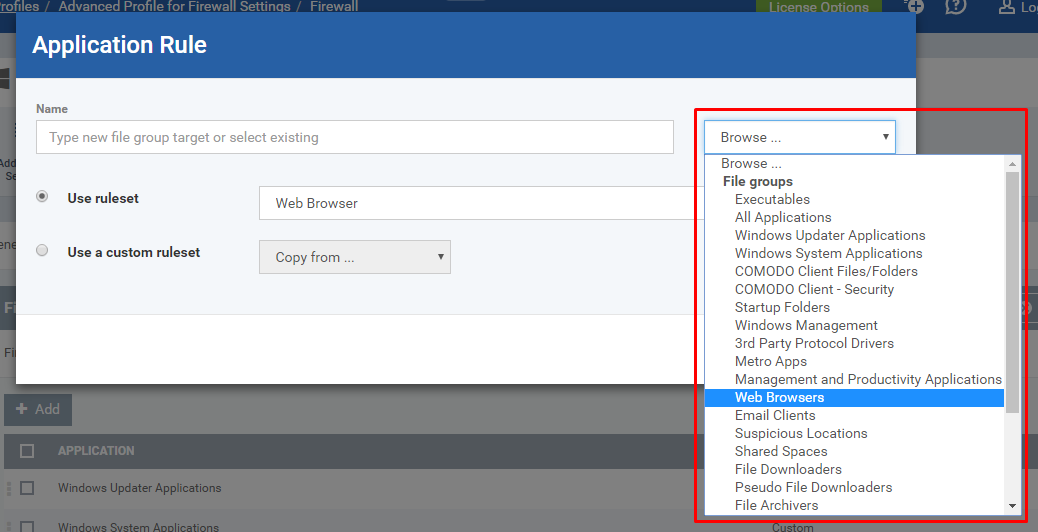

Se desideri utilizzare un target esistente, fai clic sul menu a discesa "Browser" e scegli l'opzione specifica da lì.

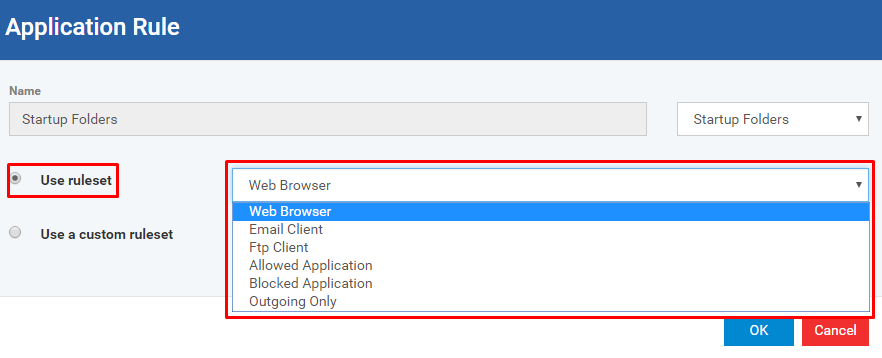

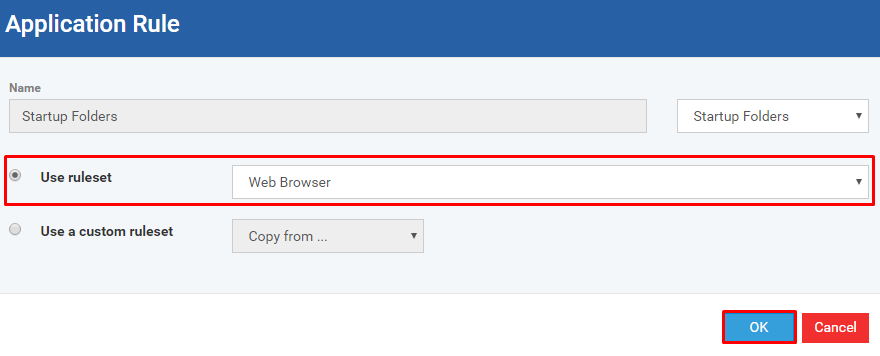

Passaggio 9: sono disponibili due opzioni per continuare con l'aggiunta di un nuovo set di regole. Scegli l'opzione "Usa set di regole" o "Usa un set di regole personalizzato" dal modulo.

- Usa set di regole: set di regole predefinito da Comodo.

- Usa un set di regole personalizzato: set di regole personalizzato che può essere impostato dall'utente (tu).

Se desideri creare un set di regole predefinito, fai clic sul pulsante di opzione "Usa set di regole".

Opzioni:

1. Browser Web: tutte le applicazioni appartengono alla navigazione in Internet, ad esempio: IE, Firefox, Chrome, Opera e così via.

2. Client di posta elettronica: tutte le applicazioni appartengono all'interfaccia del client di posta, ad esempio Thunderbird e così via.

3. Client FTP: tutte le applicazioni appartengono all'interfaccia FTP, ad esempio FileZilla e così via.

4. Applicazione consentita: tutte le applicazioni impostate per essere consentite.

5. Applicazione bloccata: tutte le applicazioni impostate per essere bloccate.

6. Solo in uscita: tutte le applicazioni impostate per consentire la connessione in uscita.

Scegli la categoria dell'applicazione dal menu a discesa e fai clic sul pulsante O'K.

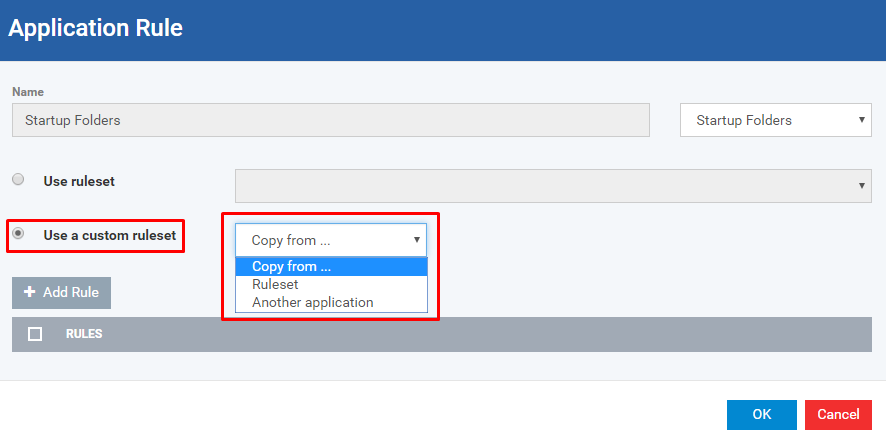

Se desideri copiare dalle serie di regole esistenti, fai clic sul pulsante di opzione "Utilizza una serie di regole personalizzate" e fai clic sul menu a discesa "Copia da ...".

Se desideri copiare dalle serie di regole esistenti, fai clic sul pulsante di opzione "Utilizza una serie di regole personalizzate" e fai clic sul menu a discesa "Copia da ...".

Opzioni:

Opzioni:

- Set di regole: aiuta a copiare dai set di regole predefiniti esistenti desiderati.

- Un'altra applicazione: aiuta a copiare dai set di regole definiti dall'utente esistenti desiderati.

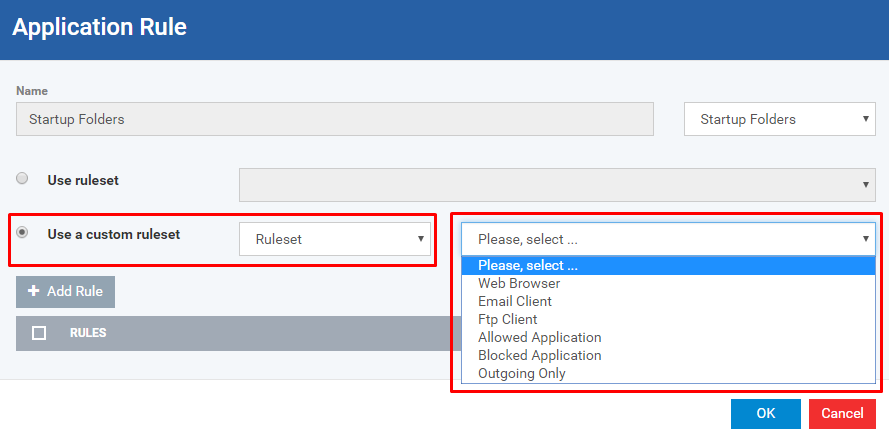

Se desideri utilizzare il set di regole predefinito, scegli Set di regole dal menu a discesa "Copia da ...".

Scegli il set di regole predefinito desiderato dal menu a discesa. Esempio: browser web.

Spiegazione:

Spiegazione:

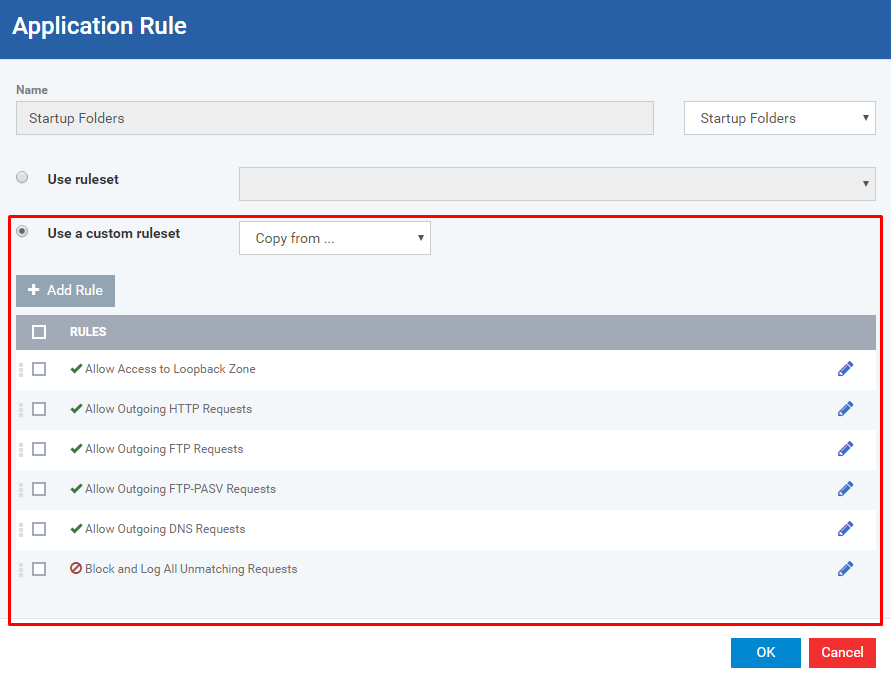

Dalla tabella è possibile aggiungere o rimuovere regole oppure modificare una regola specifica dalla tabella.

Se desideri aggiungere regole, fai clic sul pulsante "Aggiungi regola".

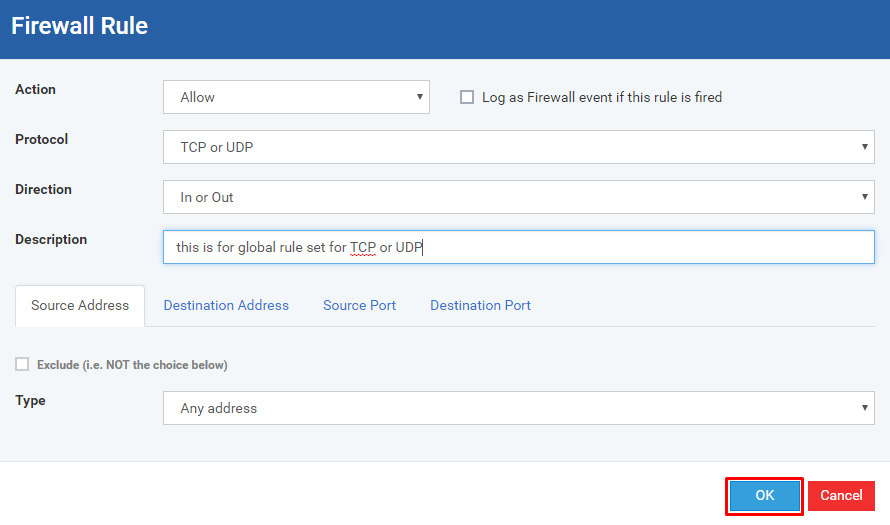

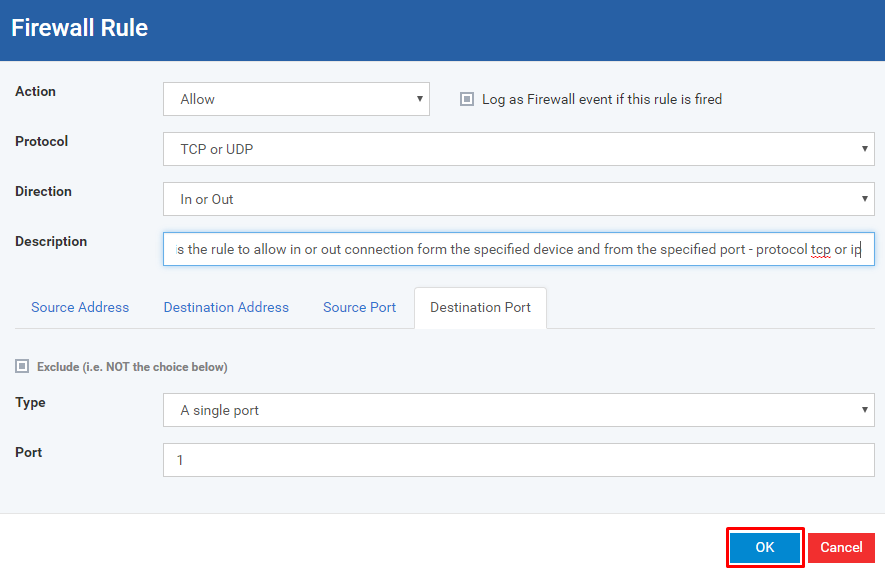

Compila il modulo Regola firewall e fai clic sul pulsante "OK" per inviare.

Compila il modulo Regola firewall e fai clic sul pulsante "OK" per inviare.

Spiegazione:

1. Azione: consente di impostare l'azione che il firewall eseguirà sulla regola.

un. Consenti: se selezionato, consente la connessione.

b. Blocca: se selezionato, blocca la connessione.

c. Chiedi: se selezionato, richiede all'utente (utente) di confermare l'autorizzazione o il blocco della connessione.

2. Registra come evento Firewall se questa regola viene attivata - Abilitato o disabilitato per registrare l'evento in Eventi Firewall quando viene attivato.

un. Protocollo: consente di impostare il tipo di protocollo per la regola.

b. TCP: se selezionata, la regola viene applicata solo per la connessione TCP.

c. UDP: se selezionata, la regola viene applicata solo per la connessione UDP.

d. TCP o UDP: se selezionata, la regola viene applicata solo per la connessione TCP o UDP.

e. ICMP: se selezionata, la regola si applica solo alla connessione ICMP.

f. IP: se selezionata, la regola viene applicata solo per la connessione IP.

3. Direzione: consente di impostare la direzione della connessione

un. In - Connessione in entrata.

b. In uscita: connessione in uscita.

c. In o Out: connessione in entrata o in uscita.

4. Descrizione: consente di descrivere la regola.

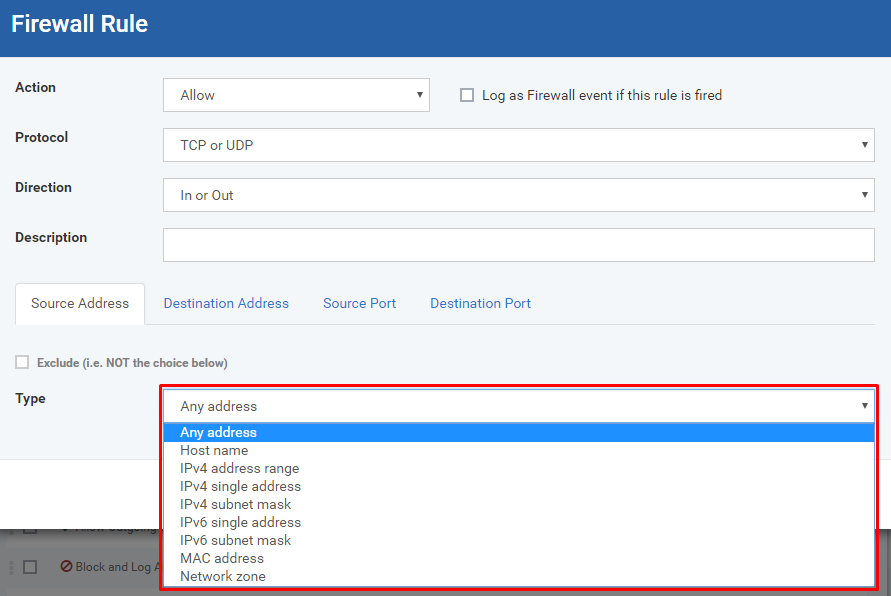

5. Indirizzo di origine: consente di applicare la regola per l'indirizzo del dispositivo che tenta di accedere all'endpoint.

6. Indirizzo di destinazione: consente di applicare la regola per l'indirizzo del dispositivo a cui l'endpoint tenta di accedervi.

Opzioni:

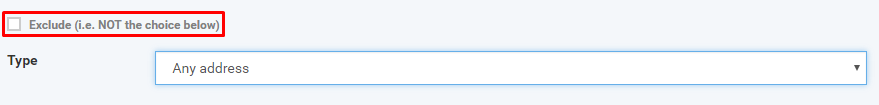

Escludi - Se abilitato, consente di impostare i dispositivi da escludere dalla regola

- Tipo: tipi di indirizzo del dispositivo

- Qualsiasi indirizzo - qualsiasi dispositivo

- Nome host: dispositivo che ha lo stesso nome del nome host

- Intervallo di indirizzi IPv4: dispositivo dall'intervallo di indirizzi IP

- Indirizzo singolo IPv4: dispositivo dallo stesso indirizzo IP

- Subnet mask IPv4: dispositivo dalla stessa subnet mask

- Indirizzo singolo IPv6: dispositivo dallo stesso indirizzo IP

- Subnet mask IPv6: dispositivo dalla stessa subnet mask

- Indirizzo MAC: dispositivo con lo stesso indirizzo MAC

- Zona di rete: dispositivo che appartiene alla stessa zona di rete

- Porta di origine: consente di applicare la regola per il numero di porta o gli intervalli del dispositivo che tenta di accedere all'endpoint

- Porta di destinazione: consente di applicare la regola per il numero di porta o gli intervalli del dispositivo a cui l'endpoint tenta di accedervi

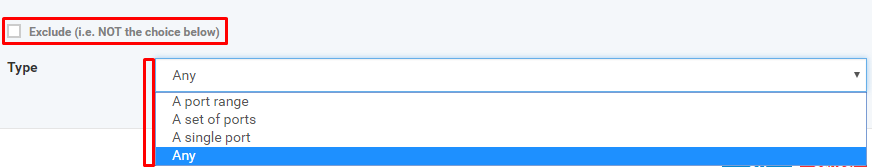

Opzioni:

- Escludi - Se abilitato, consente di impostare il numero di porta o l'intervallo da escludere dalla regola

- Un intervallo di porte - porta dall'intervallo di porte

- Un insieme di porte - porta dall'insieme di porte

- Una singola porta - porta che è la stessa della porta data

- Qualsiasi - qualsiasi porto

Controlla se hai la regola specificata e fai clic sul pulsante "OK".

Passaggio 10: controlla se hai la regola dell'applicazione su "Regole dell'applicazione" e fai clic sul pulsante "Salva".

Passaggio 10: controlla se hai la regola dell'applicazione su "Regole dell'applicazione" e fai clic sul pulsante "Salva".

Passaggio 11: fare clic sul menu "Profili" e verificare se il profilo è stato aggiunto alla tabella.

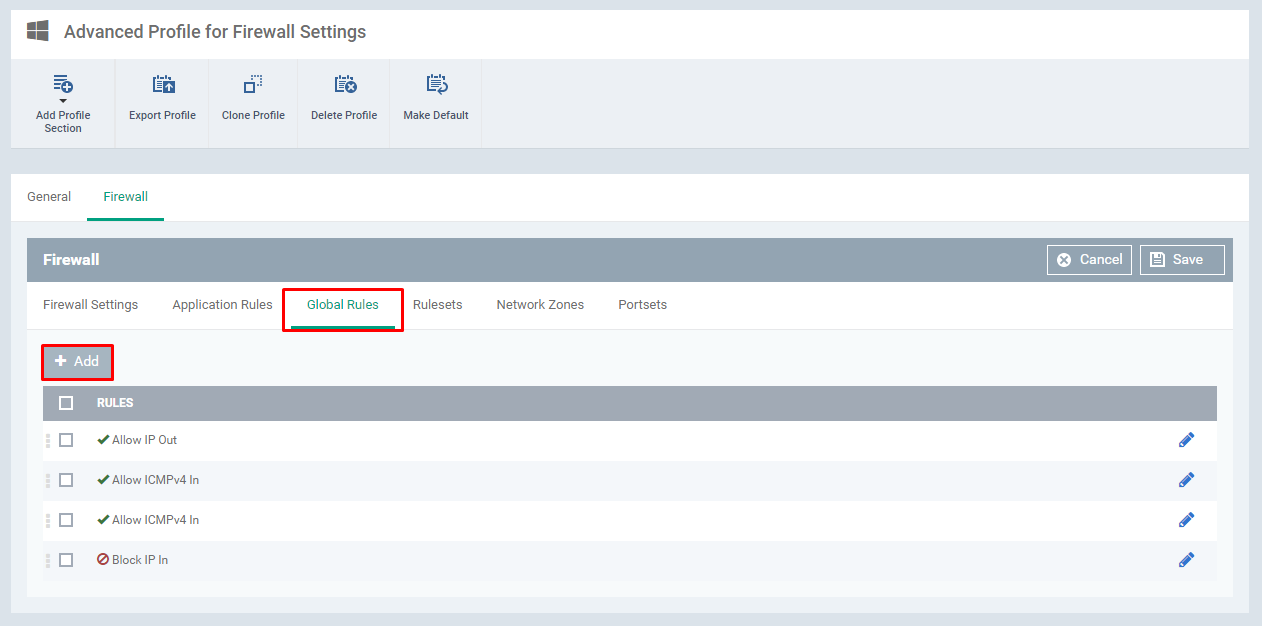

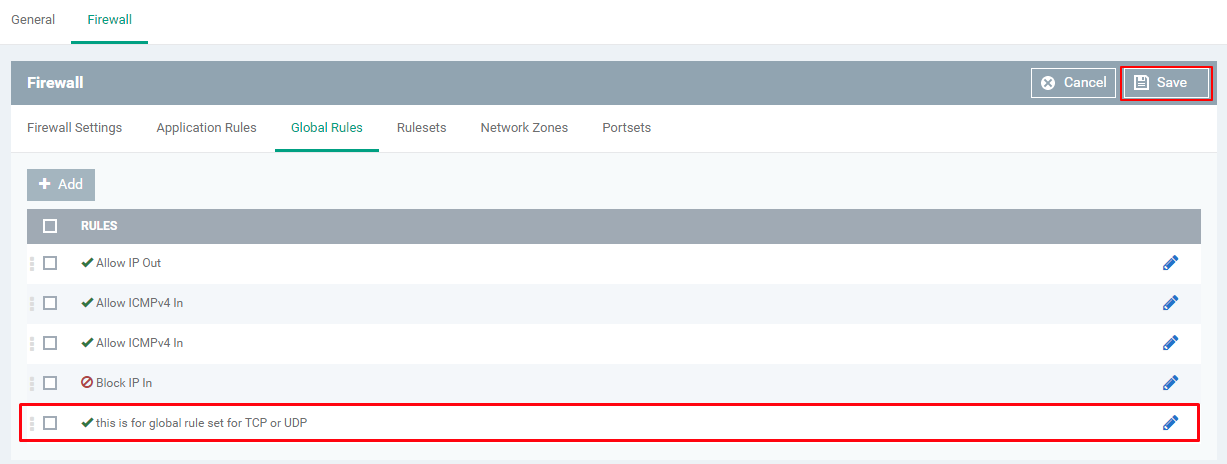

Come creare regole globali del firewall del firewall nel profilo di Windows

Le regole globali consentono di creare impostazioni di regole che vengono utilizzate a livello globale.

Passaggio 1: vai su ITSM -> MODELLI DI CONFIGURAZIONE -> "Profili".

Passaggio 2: fare clic sull'icona "Crea" e scegliere "Crea profilo Windows" dal menu a discesa.

Passaggio 3: immettere il nome, la descrizione del profilo e fare clic sul pulsante "Crea"

Passaggio 4: fare clic su "Aggiungi sezione profilo" e selezionare "Firewall" dal menu a discesa.

Passaggio 4: fare clic su "Aggiungi sezione profilo" e selezionare "Firewall" dal menu a discesa.

Passaggio 5: fare clic sul pulsante "Conferma".

Nota: ci sono alcune impostazioni necessarie da completare per continuare ulteriormente sul profilo firewall avanzato come:

Passaggio 6: selezionare la scheda "Regole globali" e fare clic sul pulsante "Aggiungi" se si desidera aggiungere una nuova regola.

Compila il modulo Regola firewall e fai clic sul pulsante "OK" per inviare la regola.

Passaggio 7: verifica di avere la regola sulla tabella e fai clic sul pulsante "Salva" per inviare le modifiche.

Passaggio 7: verifica di avere la regola sulla tabella e fai clic sul pulsante "Salva" per inviare le modifiche.

Passaggio 8: fare clic sul menu "Profili" e verificare se il profilo è stato aggiunto alla tabella.

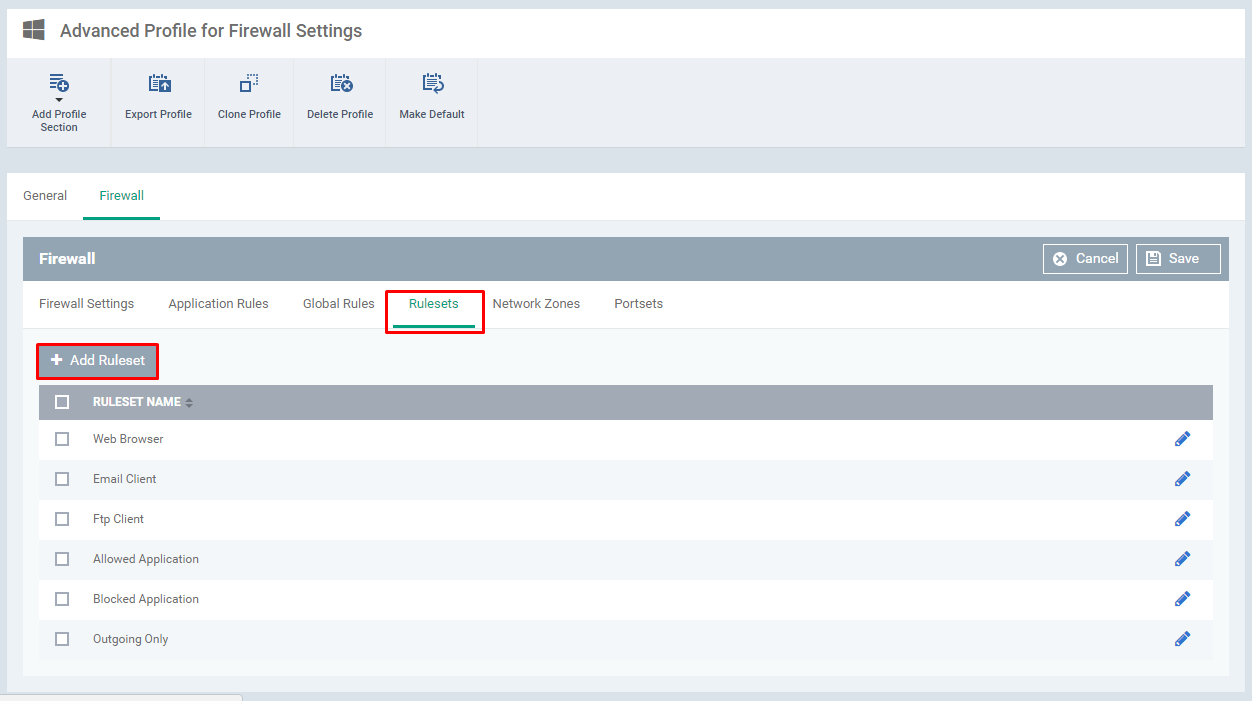

Come creare set di regole del firewall nel profilo di Windows

I set di regole ti consentono di combinare le regole come set di regole come predefinito.

Passaggio 1: vai a ITSM> "MODELLI DI CONFIGURAZIONE" -> "Profili"

Passaggio 2: fare clic sull'icona "Crea" e scegliere "Crea profilo Windows" dal menu a discesa.

Passaggio 3: immettere il nome, la descrizione del profilo e fare clic sul pulsante "Crea".

Passaggio 4: fare clic su "Aggiungi sezione profilo" e selezionare "Firewall" dal menu a discesa.

Passaggio 4: fare clic su "Aggiungi sezione profilo" e selezionare "Firewall" dal menu a discesa.

Passaggio 5: fare clic sul pulsante "Conferma".

Nota: ci sono alcune impostazioni necessarie da completare per continuare ulteriormente sul profilo firewall avanzato come:

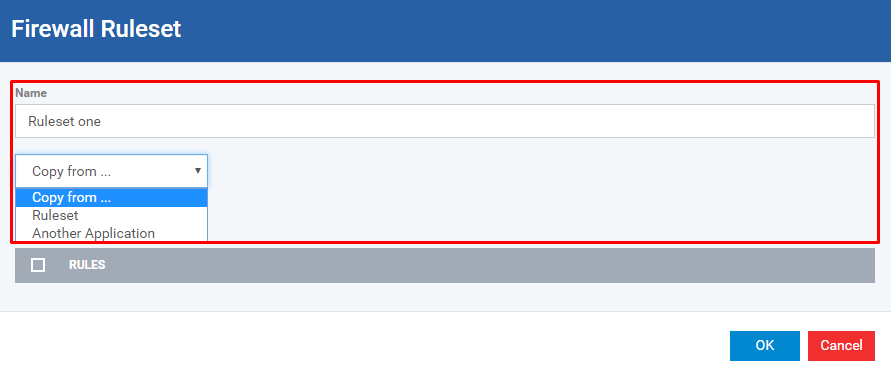

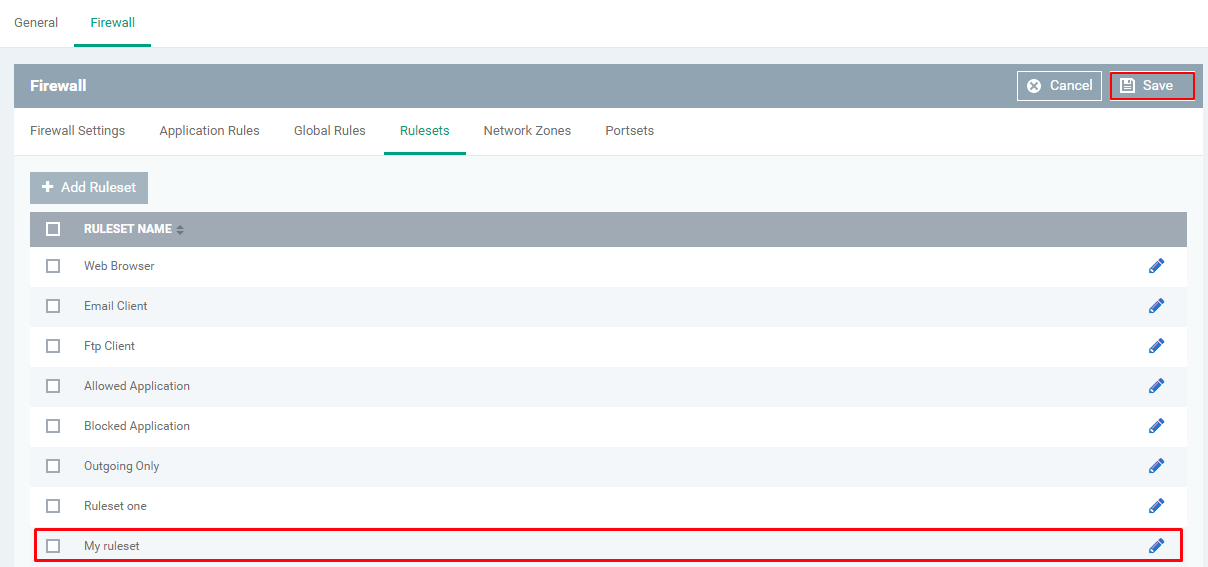

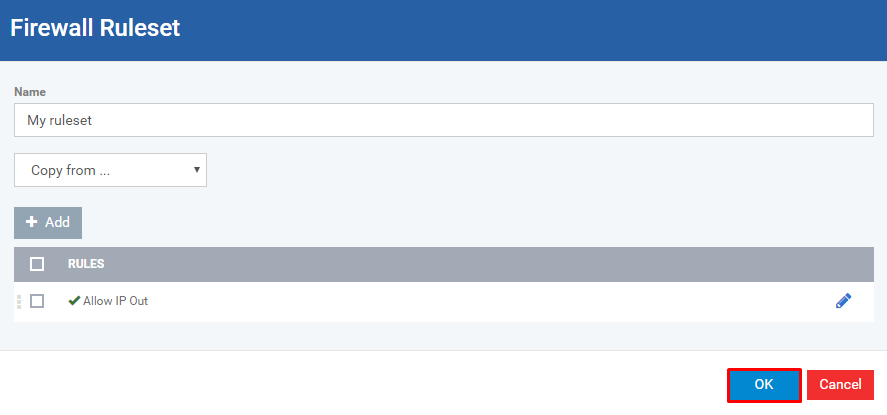

Passaggio 6: selezionare la scheda Set di regole e fare clic sul pulsante "Aggiungi set di regole" se si desidera aggiungere un nuovo set di regole.

Opzioni:

Nome: immettere il nome se si desidera personalizzare.

Copia da ... - Seleziona il set di regole se desideri copiare il set di regole esistente per il nuovo set di regole.

Se si desidera utilizzare un set di regole predefinito,

Se si desidera utilizzare un set di regole predefinito,

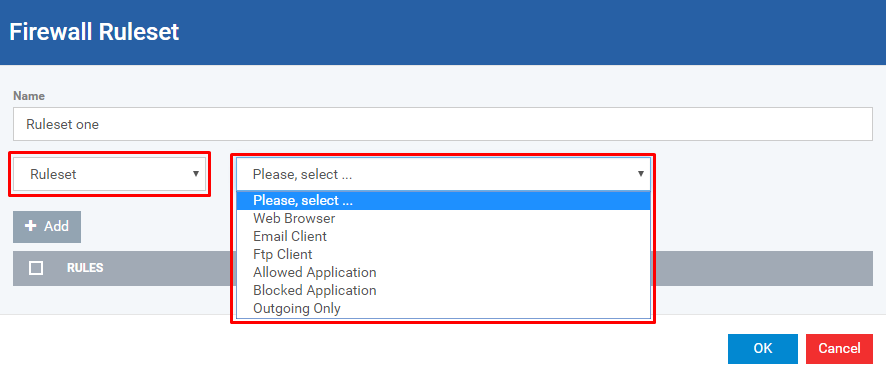

Seleziona Set di regole dal menu a discesa "Copia da ...".

Selezionare quello desiderato dal menu a discesa "Seleziona ..." e fare clic sul pulsante "OK".

Selezionare quello desiderato dal menu a discesa "Seleziona ..." e fare clic sul pulsante "OK".

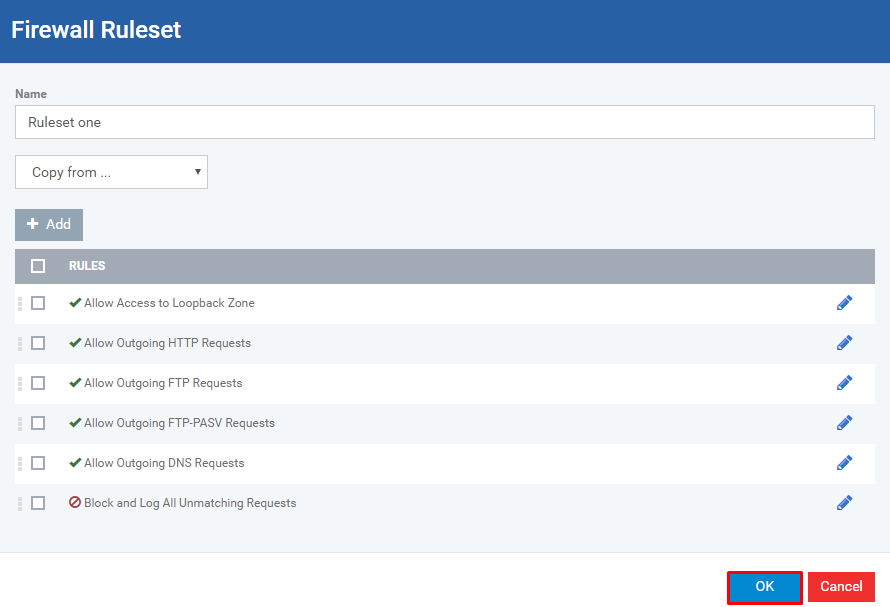

Controlla se hai il set di regole aggiunto sulla tabella e fai clic sul pulsante "Salva".

Controlla se hai il set di regole aggiunto sulla tabella e fai clic sul pulsante "Salva".

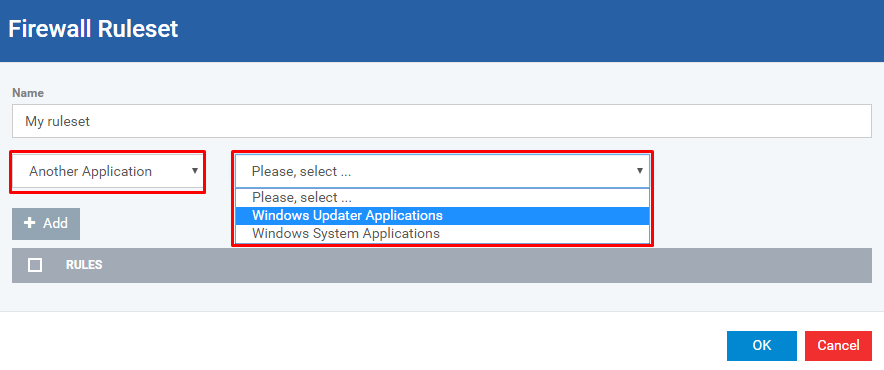

Se desideri utilizzare un set di regole definito dall'utente,

Seleziona "Un'altra applicazione" dal menu a discesa "Copia da ...".

Selezionare quello desiderato dal menu a discesa "Seleziona ..." e fare clic sul pulsante "OK".

Selezionare quello desiderato dal menu a discesa "Seleziona ..." e fare clic sul pulsante "OK".

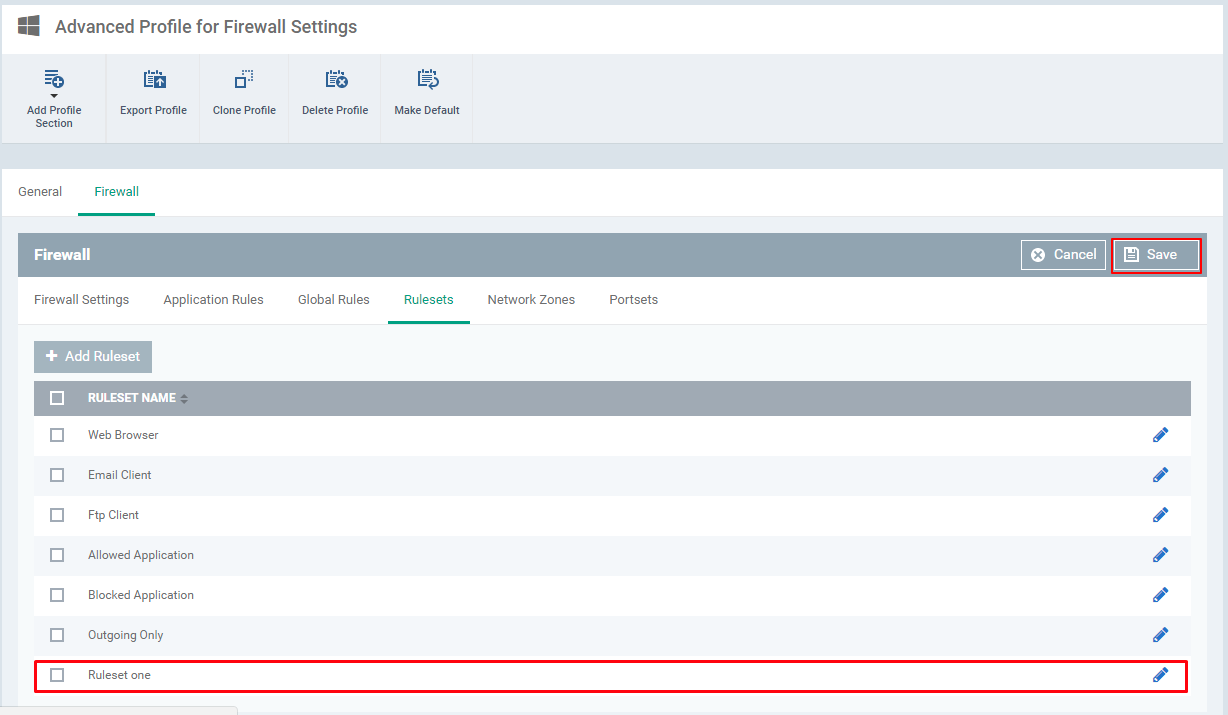

Verifica se hai impostato la regola aggiunta nella tabella e fai clic sul pulsante "Salva" per inviare le impostazioni.

Verifica se hai impostato la regola aggiunta nella tabella e fai clic sul pulsante "Salva" per inviare le impostazioni.

Passaggio 7: fare clic sul menu "Profili" e verificare se il profilo è stato aggiunto alla tabella.

Come creare e controllare le zone di rete del firewall in un profilo Windows

Questa guida aiuta l'utente a configurare le porte attendibili o bloccare le porte non attendibili dal profilo di Windows.

Passaggio 1: vai a ITSM> "MODELLI DI CONFIGURAZIONE"> "Profili".

Passaggio 2: fare clic sull'icona "Crea" e scegliere "Crea profilo Windows" dal menu a discesa.

Passaggio 3: immettere il nome, la descrizione del profilo e fare clic sul pulsante "Crea".

Passaggio 4: fare clic su "Aggiungi sezione profilo" e selezionare "Firewall" dal menu a discesa.

Passaggio 4: fare clic su "Aggiungi sezione profilo" e selezionare "Firewall" dal menu a discesa.

<

Passaggio 5: fare clic sul pulsante "Conferma".

Nota: ci sono alcune impostazioni necessarie da completare per continuare ulteriormente sul profilo firewall avanzato come:

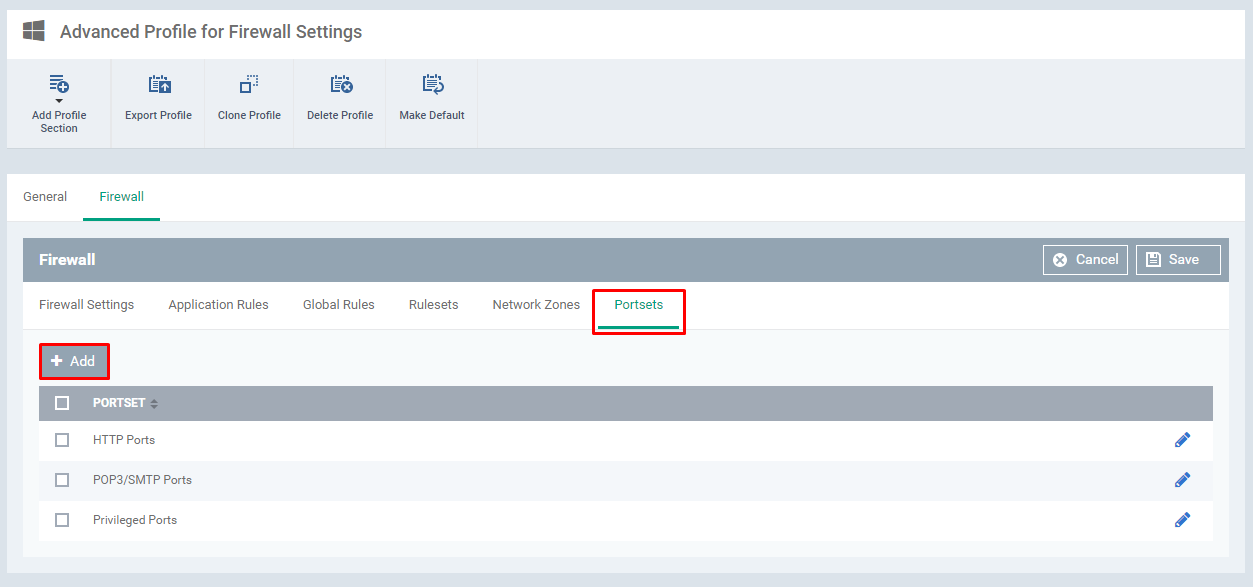

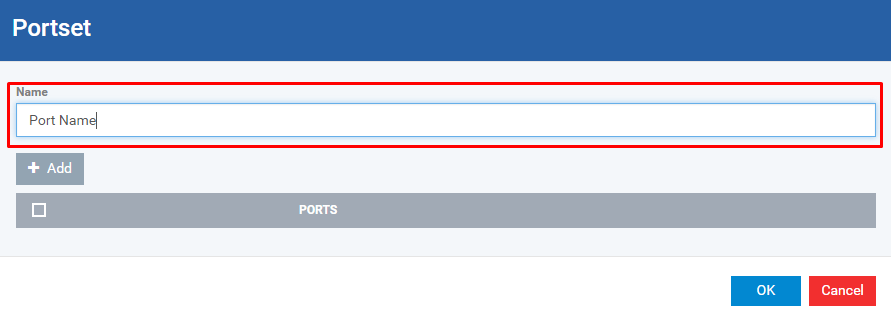

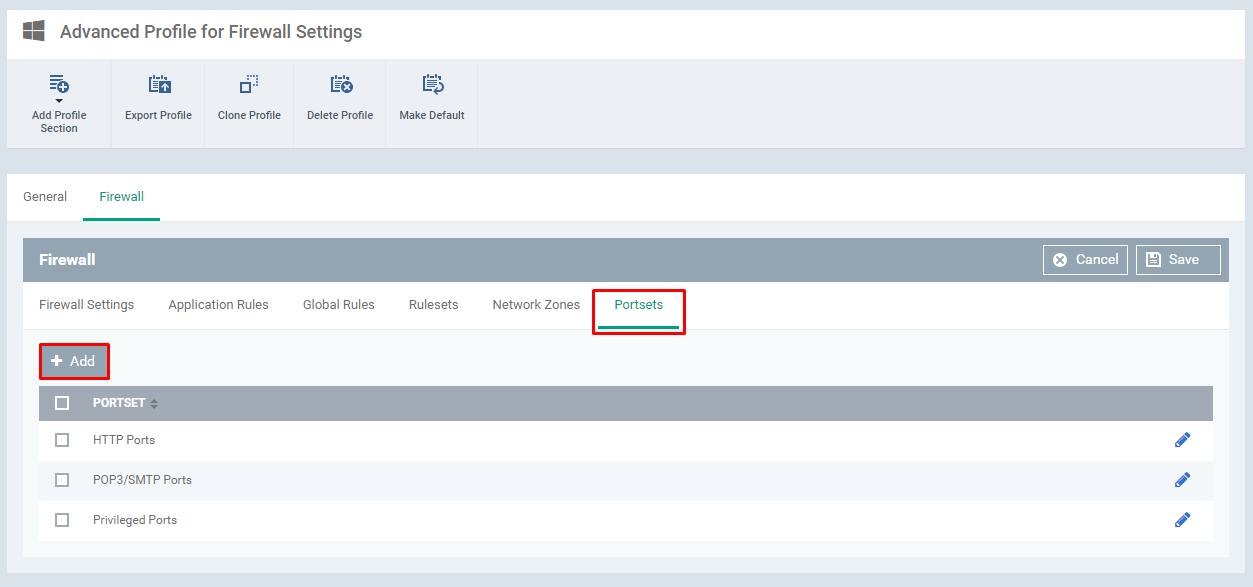

Passaggio 6: selezionare la scheda "Set di porte" e fare clic sul pulsante "Aggiungi" se si desidera aggiungere un altro set di porte.

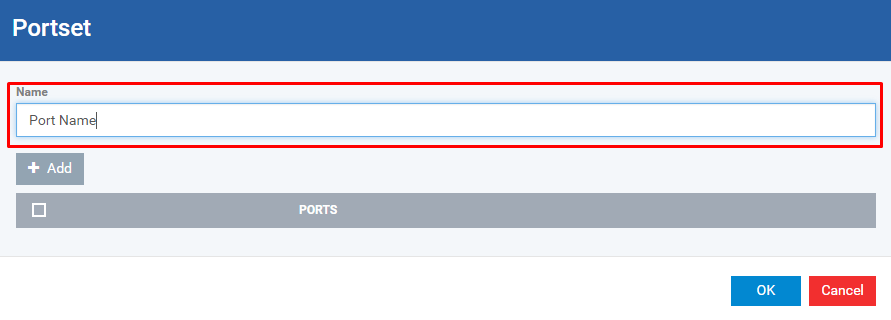

Nome: immettere il nome del set di porte.

Fare clic sul pulsante "Aggiungi" se si desidera aggiungere la porta.

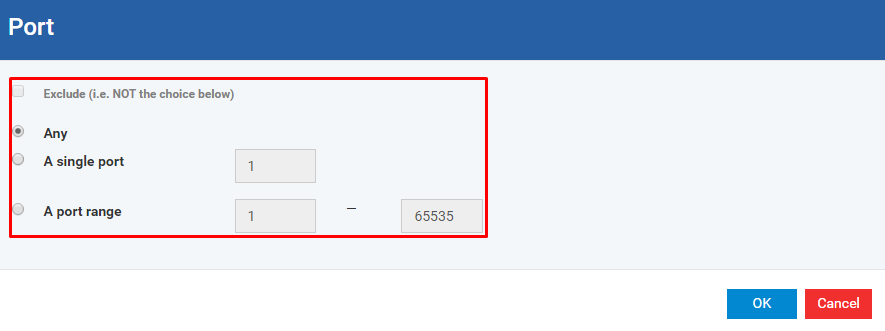

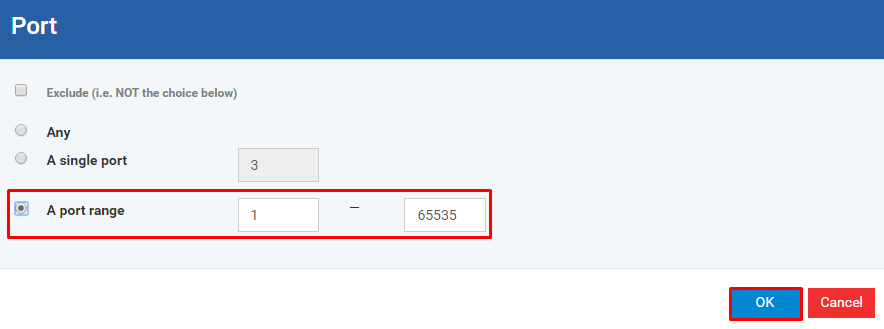

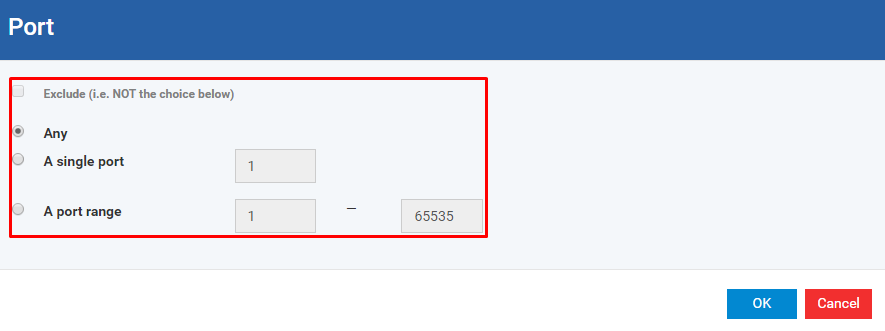

Opzioni:

Opzioni:

- Escludi: se abilitata, la porta specificata non deve essere inclusa nel set di porte del firewall.

- Qualsiasi: qualsiasi porta può essere aggiunta al set di porte.

- Una singola porta: solo una singola porta fornita nel modulo può essere aggiunta al set di porte.

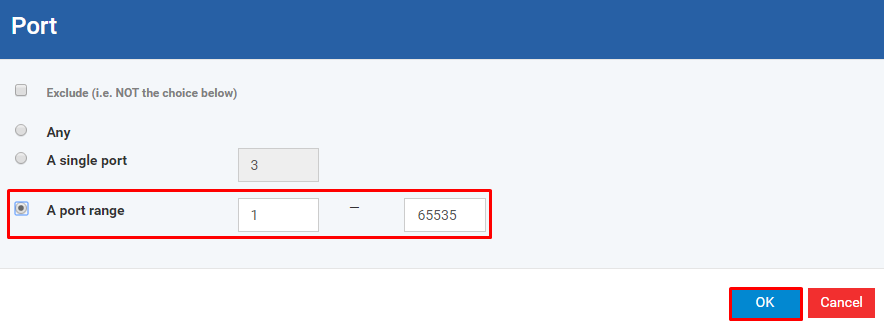

- Un intervallo di porte: dall'intervallo di porte fornito nel modulo verrà aggiunto al set di porte.

- Fare clic sul pulsante "OK".

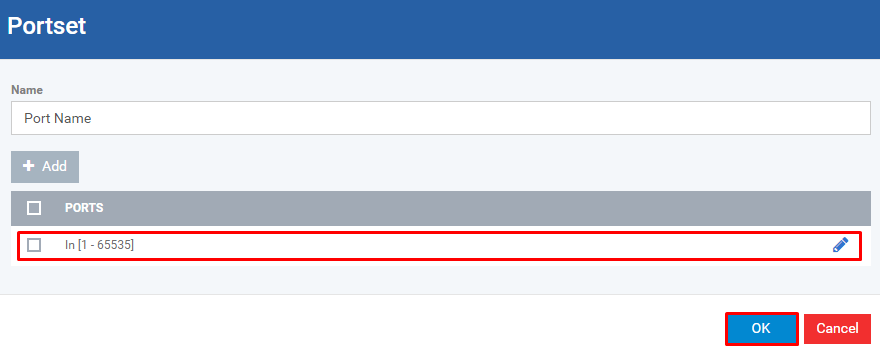

Verificare che la porta aggiunta sia disponibile nella tabella Porte e fare clic sul pulsante "OK".

Passaggio 7: verificare che il set di porte sia stato aggiunto alla tabella dei set di porte e fare clic sul pulsante "Salva" per inviare la configurazione completa.

Passaggio 8: fare clic sul menu "Profili" e verificare se il profilo è stato aggiunto alla tabella.

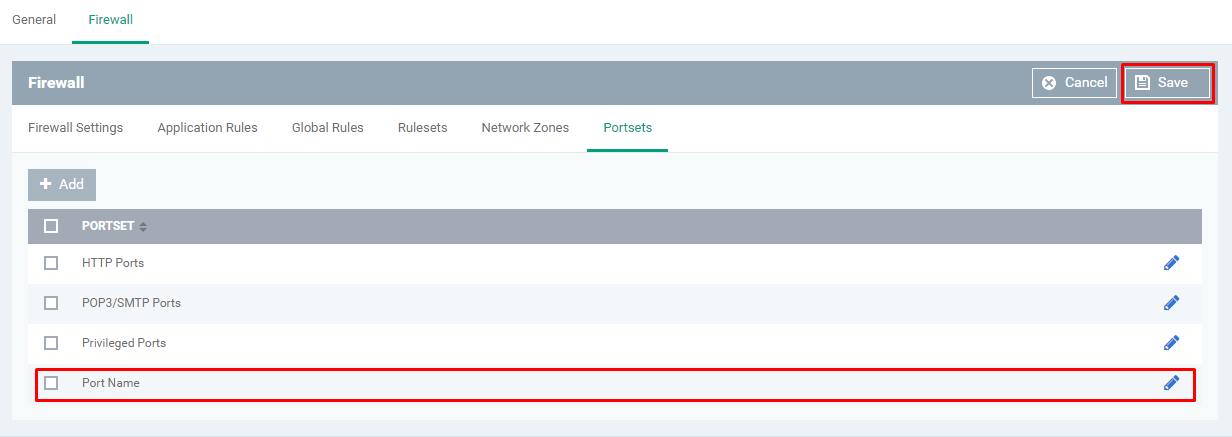

Come creare e controllare i set di porte del firewall in un profilo Windows

Questa guida aiuta l'utente a configurare le porte attendibili o bloccare le porte non attendibili dal profilo di Windows.

Passaggio 1: vai a ITSM> "MODELLI DI CONFIGURAZIONE"> "Profili".

Passaggio 2: fare clic sull'icona "Crea" e scegliere "Crea profilo Windows" dal menu a discesa.

Passaggio 3: immettere il nome, la descrizione del profilo e fare clic sul pulsante "Crea".

Passaggio 4: fare clic su "Aggiungi sezione profilo" e selezionare "Firewall" dal menu a discesa.

Passaggio 5: fare clic sul pulsante "Conferma".

Nota: ci sono alcune impostazioni necessarie da completare per continuare ulteriormente sul profilo firewall avanzato come:

Passaggio 6: selezionare la scheda "Set di porte" e fare clic sul pulsante "Aggiungi" se si desidera aggiungere un altro set di porte.

Nome: immettere il nome del set di porte.

Fare clic sul pulsante "Aggiungi" se si desidera aggiungere la porta.

Opzioni:

- Escludi: se abilitata, la porta specificata non deve essere inclusa nel set di porte del firewall.

- Qualsiasi: qualsiasi porta può essere aggiunta al set di porte.

- Una singola porta: solo una singola porta fornita nel modulo può essere aggiunta al set di porte.

- Un intervallo di porte: dall'intervallo di porte fornito nel modulo verrà aggiunto al set di porte.

- Fare clic sul pulsante "OK".

Come controllare la password di accesso del client CCS

Guida per impostare la password desiderata o la password dell'amministratore per accedere all'interfaccia CCS sull'endpoint. Quindi l'accesso all'interfaccia CCS è controllato e protetto dalla password fornita nel profilo. Questa impostazione può essere eseguita come un nuovo profilo o in un profilo esistente, tranne i profili predefiniti.

Passaggio 1: avvia ITSM.

Passaggio 2: vai a MODELLI DI CONFIGURAZIONE> "Profili" e seleziona il profilo oppure puoi creare un nuovo profilo.

Passaggio 3: verificare i dettagli di base del profilo e fare clic su "Aggiungi sezione profilo" e selezionare "Controllo accesso client" dal menu a discesa.

Passaggio 4: selezionare la casella di controllo di Comodo Client Security se non selezionata.

1. Amministratore del computer

2. Password personalizzata

- Amministratore del computer: consente l'accesso a CCS tramite la password dell'amministratore dell'endpoint.

- Password personalizzata: consente l'accesso a CCS tramite password definita dall'utente.

Nota: è possibile impostare entrambe le opzioni e ciò consente di accedere al CCS tramite la password dell'amministratore o la password personalizzata entro il tempo.

Quando l'utente endpoint immette la password corretta, il sistema non richiederà la password nei successivi 15 minuti per migliorare l'usabilità.

Passaggio 5: applicare il profilo sul dispositivo e riavviare il dispositivo per rendere effettive le impostazioni del profilo sull'endpoint. Ora, come utente, se provo ad aggiornare le "Impostazioni avanzate", il client richiederà le credenziali.

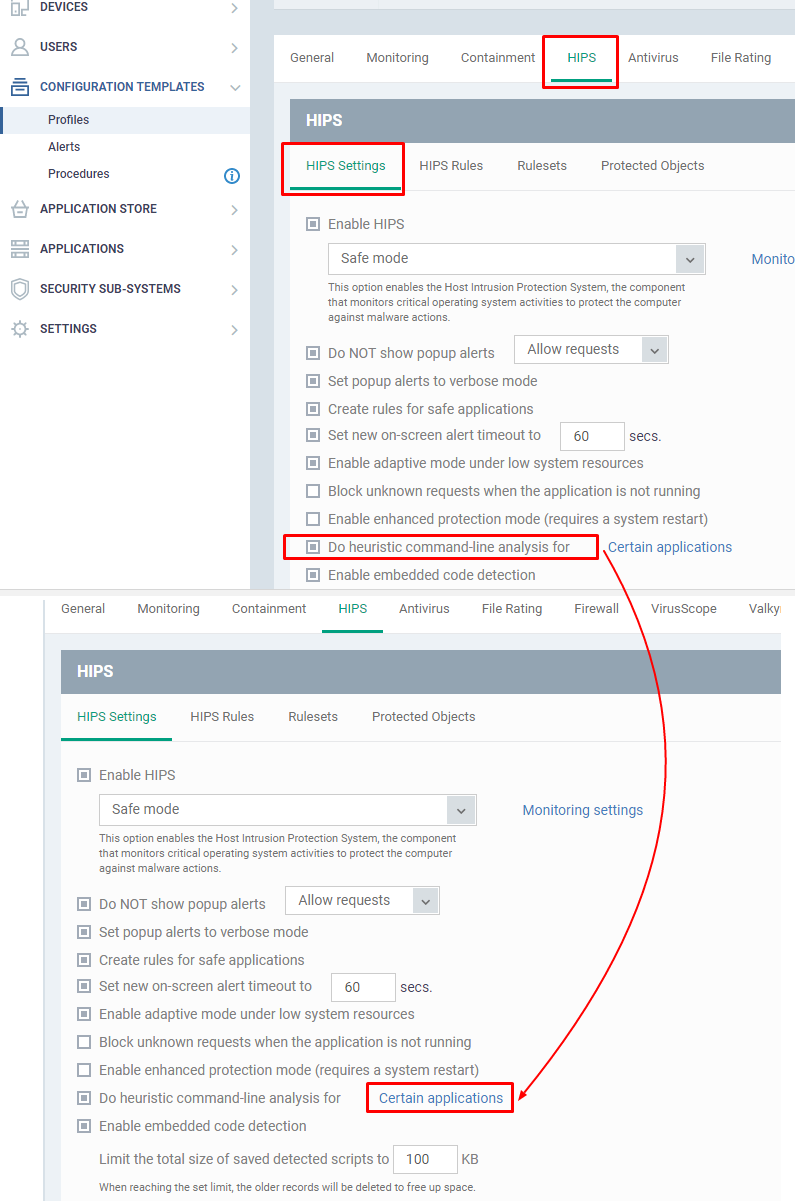

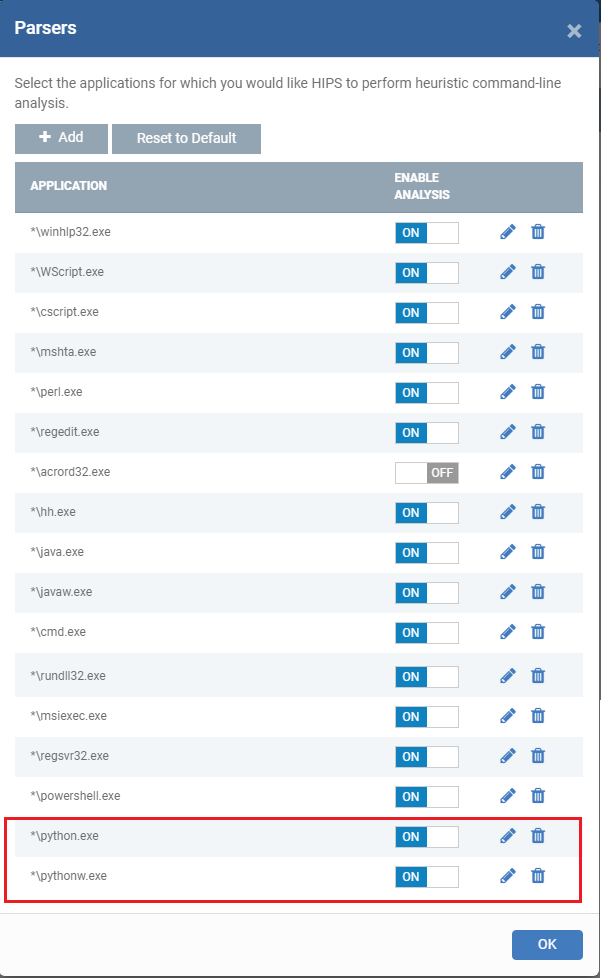

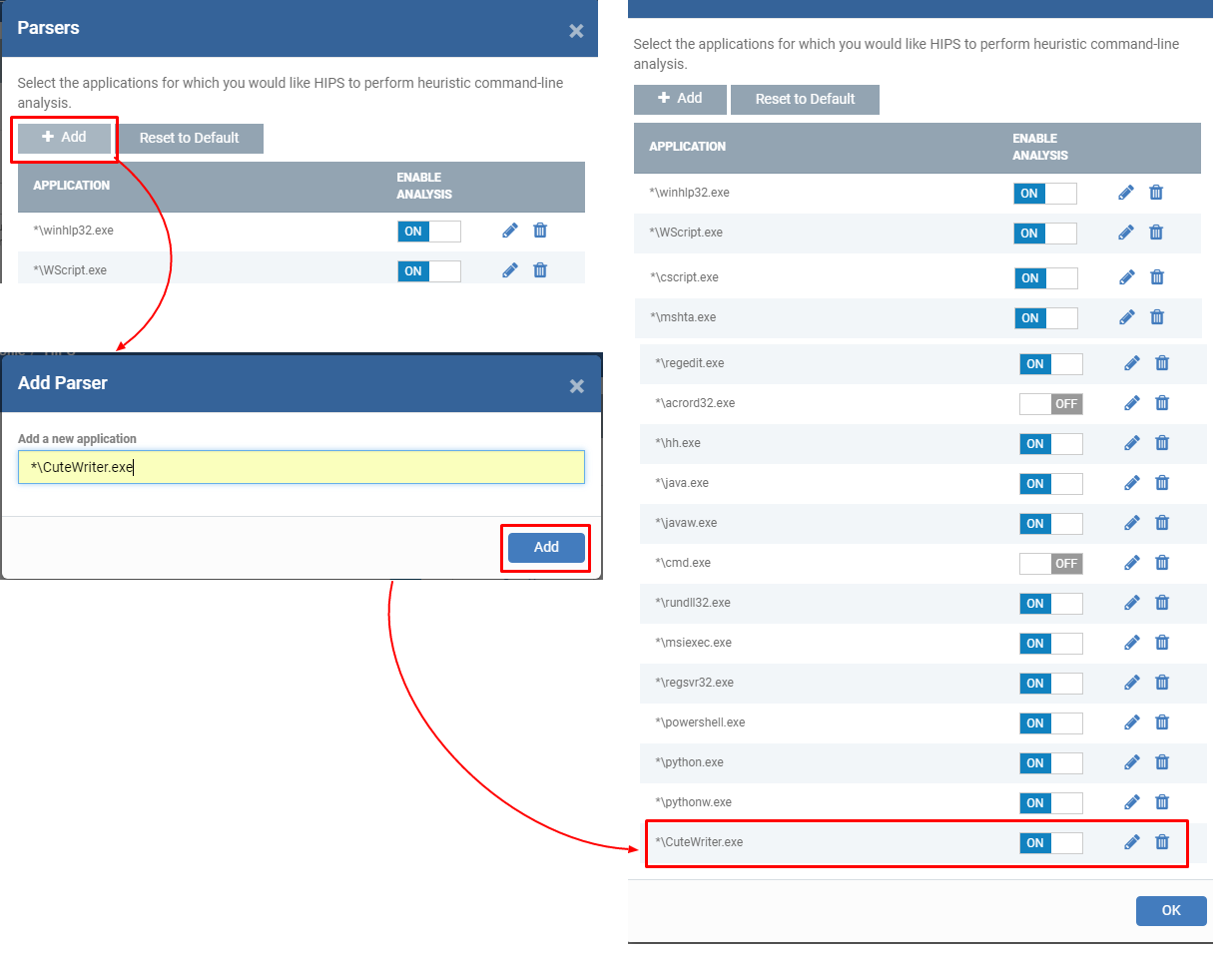

Analisi euristica della riga di comando

Per impostazione predefinita, gli eseguibili come * cmd.exe, "* python.exe" sono disponibili nell'elenco di analisi dell'analisi euristica della riga di comando. Se gli eseguibili sono abilitati, Comodo Internet Security esegue l'analisi euristica sul programma / script eseguiti da questi eseguibili. In tal modo verrà eseguito tutto il controllo di sicurezza per i file.

Abilita o disabilita l'analisi euristica della riga di comando per gli eseguibili:

Passaggio 1: vai al menu "Modelli di configurazione" e seleziona "Profili" dal menu a discesa. Selezionare un profilo dall'elenco a cui si desidera applicare l'analisi euristica.

Passaggio 2: vai alla scheda "HIPS", seleziona la casella di controllo "Esegui analisi euristica della riga di comando per" e fai clic sul collegamento "Alcune applicazioni".

Carica la finestra di dialogo "Parses". Include l'elenco delle applicazioni per le quali è possibile eseguire l'analisi euristica.

Gli eseguibili Python vengono ora aggiunti all'elenco. Gli eseguibili Python "* python.exe", "* pythonw.exe" sono abilitati per impostazione predefinita. Gli eseguibili possono essere abilitati o disabilitati in base alle esigenze dell'utente.

Passaggio 3: è anche possibile aggiungere una nuova applicazione all'elenco. Se l'utente desidera eseguire l'analisi euristica per quell'eseguibile.

Fare clic su "Aggiungi icona nella parte superiore dell'elenco di analisi, immettere il nome dell'applicazione e fare clic sul pulsante" Aggiungi ".

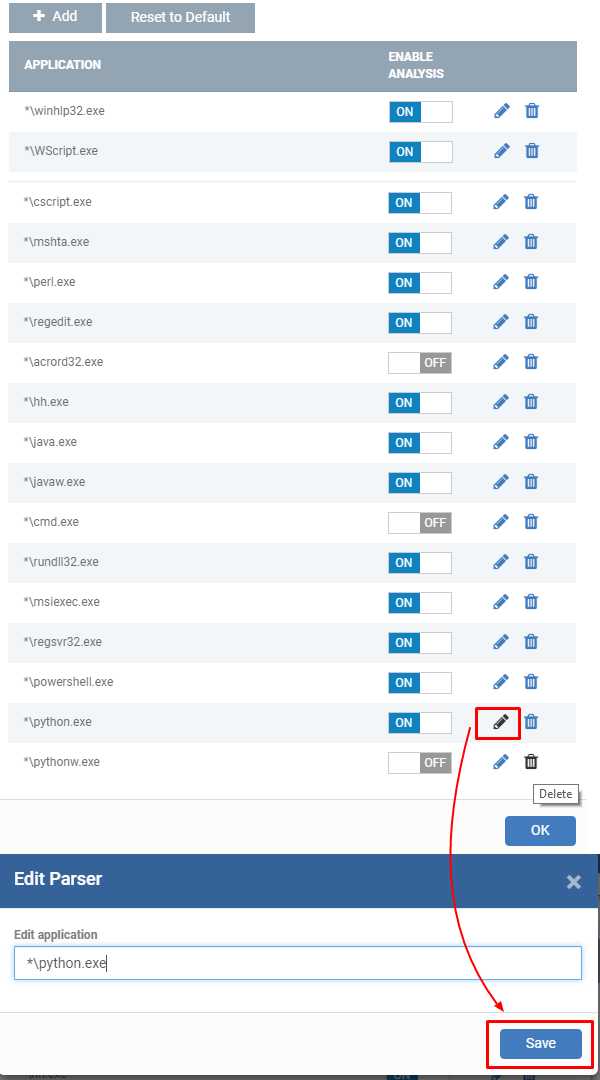

Passaggio 4: fare clic sull'icona "Modifica" per modificare il nome degli eseguibili, quindi sul pulsante "Salva".

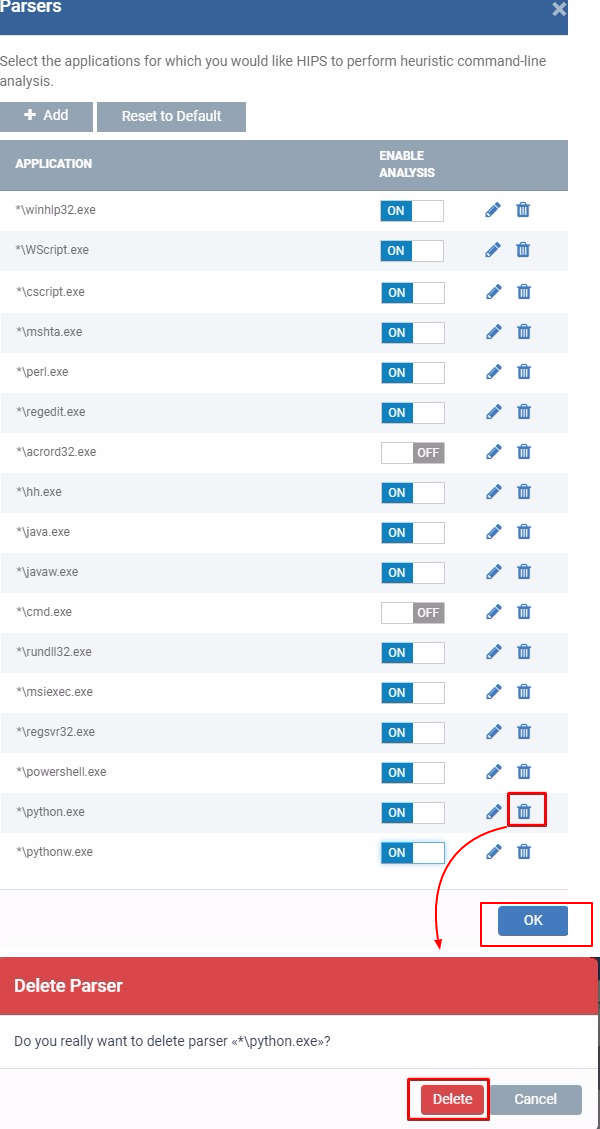

Passaggio 5: fare clic sull'icona "Elimina" per rimuovere l'eseguibile.

INIZIA LA PROVA GRATUITA OTTIENI IL TUO SCORECARD DI SICUREZZA ISTANTANEO GRATUITAMENTE

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://blog.comodo.com/it-management/comodo-one-understanding-windows-profiles-itsm/

- :È

- $ SU

- 1

- 10

- 11

- 7

- 8

- 9

- a

- capace

- WRI

- sopra

- Assoluta

- accesso

- accessibile

- Accedendo

- Action

- attività

- aggiunto

- indirizzo

- indirizzi

- Avanzate

- Dopo shavasana, sedersi in silenzio; saluti;

- Mettere in guardia

- Avvisi

- Tutti

- consente

- già

- tra

- quantità

- .

- analizzare

- l'analisi

- ed

- animazione

- antivirus

- a parte

- Applicazioni

- applicazioni

- applicato

- APPLICA

- opportuno

- Archivio

- SONO

- AS

- associato

- At

- auto

- automaticamente

- disponibile

- basato

- Linea di base

- basic

- batteria

- BE

- prima

- Inizio

- essendo

- sotto

- vantaggi

- Bloccare

- bloccato

- Blocchi

- Blog

- Bluetooth

- Incremento

- Scatola

- del browser

- costruttore

- incassato

- pulsante

- by

- Cache

- Materiale

- carta

- Custodie

- Categoria

- Causare

- ccc

- a livello internazionale

- Modifiche

- canale

- dai un'occhiata

- Controlli

- scegliere

- Scegli

- scelto

- Chrome

- CIS

- classe

- classi

- clicca

- cliente

- Cloud

- COM

- combinare

- comunicare

- Comunicazione

- completamento di una

- Completato

- componenti

- computer

- computer

- condizioni

- Configurazione

- Confermare

- conferma

- Connettiti

- veloce

- costantemente

- Contenimento

- contiene

- contenuto

- continua

- di controllo

- controllata

- creare

- creato

- crea

- Credenziali

- costume

- personalizzare

- dati

- Banca Dati

- giorno

- Giorni

- decisione

- Predefinito

- definito

- descritta

- descrizione

- desiderato

- Nonostante

- destinazione

- dettaglio

- dettagli

- rilevato

- determina

- dispositivo

- dispositivi

- dialogo

- diverso

- direzione

- direttamente

- disabile

- display

- Diviso

- Dont

- DOT

- doppio

- giù

- scaricare

- Cadere

- durante

- e

- ogni

- effetto

- Efficace

- effetti

- efficiente

- o

- enable

- abilitato

- Abilita

- consentendo

- endpoint

- iscritto

- entrare

- entra

- eccetera

- Evento

- eventi

- Ogni

- ogni giorno

- esempio

- Tranne

- esclusi

- esistente

- le aspettative

- esperienza

- Spiegare

- ha spiegato

- spiegazione

- export

- estensione

- estensioni

- esterno

- pochi

- campo

- Compila il

- File

- riempire

- filtro

- filtri

- Infine

- Trovate

- finire

- Firefox

- firewall

- seguire

- seguito

- i seguenti

- segue

- Nel

- forza

- modulo

- formato

- essere trovato

- frammentato

- Gratis

- Frequenza

- da

- pieno

- ulteriormente

- Generale

- generare

- ottenere

- Dare

- dato

- dà

- globali

- Globalmente

- Go

- va

- Green

- Gruppo

- Gruppo

- guida

- cura

- Avere

- aiuta

- qui

- Alta

- detiene

- ORE

- Come

- http

- HTTPS

- i

- ICMP

- ICON

- identificato

- Idle

- importare

- importante

- miglioramento

- in

- includere

- incluso

- inclusi

- In arrivo

- Aumenta

- individuale

- Individualmente

- informazioni

- installato

- installazione

- immediato

- invece

- Interfaccia

- Internet

- Internet Security

- IP

- Gli indirizzi IP

- IT

- elementi

- jpg

- mantenere

- computer portatili

- superiore, se assunto singolarmente.

- lanciare

- lanciato

- Lasciare

- Livello

- piace

- LIMITE

- linea

- LINK

- Lista

- elencati

- carichi

- locale

- posizioni

- più a lungo

- Guarda

- ricerca

- Basso

- Mac

- macchina

- FA

- il malware

- gestire

- gestito

- gestione

- mask

- max-width

- massimo

- medie

- Memorie

- menzionato

- Menu

- messaggio

- Metadati

- Minuti

- Moda

- modificare

- monitor

- Mese

- Scopri di più

- cambiano

- si muove

- Nome

- Navigare

- necessaria

- Bisogno

- esigenze

- Rete

- traffico di rete

- New

- GENERAZIONE

- notifica

- notifiche

- numero

- of

- offline

- on

- ONE

- aprire

- Opera

- Opzione

- Opzioni

- Altro

- altrimenti

- pacchetti

- pagina

- Parallel

- parametri

- Password

- sentiero

- Eseguire

- performance

- esegue

- periodo

- PHP

- Platone

- Platone Data Intelligence

- PlatoneDati

- per favore

- pop

- pop-up

- Portale

- positivo

- possibilità

- possibile

- potenzialmente

- energia

- preferire

- presenza

- presents

- priorità

- Profilo

- Profili

- Programmi

- propriamente

- protegge

- protetta

- protezione

- protocollo

- protocolli

- fornire

- purché

- fornisce

- delega

- scopo

- Python

- radio

- gamma

- valutazioni

- lettori

- in tempo reale

- raccomandato

- riconsiderare

- regione

- relazionato

- a distanza

- rimuovere

- ripetere

- rapporto

- Report

- richiesta

- richieste

- richiedere

- necessario

- Requisiti

- Risoluzione

- risorsa

- Risorse

- risposta

- limitare

- Risultati

- Regola

- norme

- Correre

- running

- s

- sicura

- stesso

- Risparmi

- risparmio

- scansione

- scansione

- programma

- in programma

- cartoncino segnapunti

- allo

- SEC

- secondo

- Sezione

- assicurato

- problemi di

- selezionato

- Selezione

- Sensibilità

- separato

- serial

- set

- Set

- regolazione

- impostazioni

- flessibile.

- dovrebbero

- mostrare attraverso le sue creazioni

- Spettacoli

- chiusura

- significativamente

- singolo

- Taglia

- rallentare

- inferiore

- smart

- So

- Software

- alcuni

- Fonte

- specifico

- specificato

- velocità

- standard

- inizia a

- inizio

- Regione / Stato

- Stato dei servizi

- soggiorno

- step

- Passi

- Fermare

- inviare

- presentata

- sottorete

- tale

- SOMMARIO

- sistema

- tavolo

- Fai

- prende

- Target

- Task

- task

- Tecnologie

- modelli

- che

- Il

- le informazioni

- loro

- Li

- in tal modo

- Strumenti Bowman per analizzare le seguenti finiture:

- minacce

- tre

- Attraverso

- tempo

- a

- top

- traffico

- Training

- trasferimento

- Trasferimento

- innescato

- Affidati ad

- di fiducia

- TURNO

- Tipi di

- per

- e una comprensione reciproca

- unità

- non desiderato

- Aggiornanento

- aggiornato

- Aggiornamenti

- Caricamento

- us

- usabilità

- usb

- Unità USB

- uso

- Utente

- utenti

- VALKYRIE

- APPREZZIAMO

- venditore

- verificare

- Visualizza

- virus

- aspettare

- identificazione dei warning

- sito web

- browser web

- settimana

- Occidentale

- se

- quale

- while

- volere

- finestre

- con

- entro

- senza

- Lavora

- sarebbe

- X

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro

- Codice postale

- zone