I ricercatori dell'azienda anti-malware coreana AhnLab lo sono identificazione dei warning su un attacco vecchio stile che dicono di vedere spesso in questi giorni, in cui i criminali informatici indovinano la loro strada nei server shell Linux e li usano come punti di partenza per ulteriori attacchi, spesso contro terze parti innocenti.

I carichi utili scatenati da questo gruppo di truffatori altrimenti poco sofisticati potrebbero non solo costarti denaro a causa di bollette elettriche inaspettate, ma anche offuscare la tua reputazione lasciando le dita investigative delle vittime a valle puntate contro di te e la tua rete...

…allo stesso modo in cui, se la tua auto viene rubata e poi utilizzata per commettere un reato, puoi aspettarti una visita della polizia che ti inviti a spiegare la tua apparente connessione con il crimine.

(Alcune giurisdizioni in realtà hanno leggi stradali che rendono illegale lasciare le auto parcheggiate sbloccate, come un modo per scoraggiare i conducenti dal rendere le cose troppo facili per TWOCers, joyriders e altri criminali incentrati sulle auto.)

Sicuro solo di nome

Questi aggressori stanno usando il trucco non molto segreto e per niente complicato di trovare server di shell Linux che accettano SSH (Secure Shell) connessioni su Internet, e quindi semplicemente indovinando combinazioni comuni di nome utente/password nella speranza che almeno un utente abbia un account poco protetto.

I server SSH ben protetti non consentiranno agli utenti di accedere solo con le password, ovviamente, in genere insistendo su una sorta di sicurezza di accesso alternativa o aggiuntiva basata su coppie di chiavi crittografiche o codici 2FA.

Ma i server configurati in fretta, o lanciati in contenitori preconfigurati "pronti all'uso", o attivati come parte di uno script di installazione più grande e più complesso per uno strumento di back-end che a sua volta richiede SSH, possono avviare servizi SSH che funzionano in modo non sicuro per impostazione predefinita, partendo dal presupposto che ti ricorderai di rendere più rigorose le cose quando passi dalla modalità di test alla modalità live-on-the-internet.

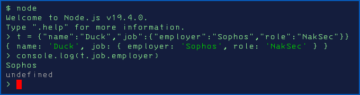

In effetti, i ricercatori di Ahn hanno notato che anche i semplici elenchi di dizionari di password sembrano ancora fornire risultati utilizzabili per questi aggressori, elencando esempi pericolosamente prevedibili che includono:

root/abcdefghi root/123@abc weblogic/123 rpcuser/rpcuser test/p@ssw0rd nologin/nologin Hadoop/p@ssw0rd

La combinazione nologin/nologin è un promemoria (come qualsiasi account con la password changeme) che le migliori intenzioni spesso sfociano in azioni dimenticate o risultati errati.

Dopo tutto, un account chiamato nologin è pensato per essere auto-documentato, richiamando l'attenzione sul fatto che non è disponibile per gli accessi interattivi...

…ma non serve (e può anche portare a un falso senso di sicurezza) se è sicuro solo di nome.

Cosa viene rilasciato dopo?

Gli aggressori monitorati in questi casi sembrano favorire uno o più di tre diversi postumi, vale a dire:

- Installa uno strumento di attacco DDoS noto come Tsunami. DDoS sta per attacco denial of service distribuito, che si riferisce a un assalto di criminalità informatica in cui i truffatori con il controllo su migliaia o centinaia di migliaia di computer compromessi (e talvolta anche di più) ordinano loro di iniziare a unirsi al servizio online di una vittima. Le richieste che fanno perdere tempo sono inventate in modo che sembrino innocenti se considerate individualmente, ma consumano deliberatamente le risorse del server e della rete in modo che gli utenti legittimi semplicemente non possano farcela.

- Installa un toolkit di cryptomining chiamato XMRig. Anche se il mining di criptovalute canaglia in genere non fa guadagnare molti soldi ai criminali informatici, in genere ci sono tre risultati. In primo luogo, i tuoi server finiscono per avere una capacità di elaborazione ridotta per il lavoro legittimo, come la gestione delle richieste di accesso SSH; in secondo luogo, qualsiasi consumo aggiuntivo di elettricità, ad esempio dovuto a un carico extra di elaborazione e condizionamento dell'aria, è a tuo carico; in terzo luogo, i truffatori di cryptomining spesso aprono le proprie backdoor in modo che possano entrare più facilmente la prossima volta per tenere traccia delle loro attività.

- Installa un programma zombie chiamato PerlBot o ShellBot. Cosiddetto museruola or zombie il malware è un modo semplice per emettere gli intrusi di oggi ulteriori comandi ai tuoi server compromessi ogni volta che lo desiderano, inclusa l'installazione di malware aggiuntivo, spesso per conto di altri truffatori che pagano una "tassa di accesso" per eseguire codice non autorizzato di loro scelta sui tuoi computer.

Come accennato in precedenza, gli aggressori che sono in grado di impiantare nuovi file di loro scelta tramite accessi SSH compromessi spesso modificano anche la configurazione SSH esistente per creare un nuovo accesso "sicuro" che possono utilizzare come backdoor in futuro.

Modificando il cd chiavi pubbliche autorizzate nel .ssh directory di un account esistente (o appena aggiunto), i criminali possono invitarli segretamente a rientrare in un secondo momento.

Ironia della sorte, l'accesso SSH basato su chiave pubblica è generalmente considerato molto più sicuro dell'accesso basato su password della vecchia scuola.

Negli accessi basati su chiave, il server memorizza la tua chiave pubblica (che è sicura da condividere), quindi ti sfida a firmare una sfida casuale una tantum con la chiave privata corrispondente ogni volta che desideri accedere.

Nessuna password viene mai scambiata tra il client e il server, quindi non c'è nulla in memoria (o inviato attraverso la rete) che potrebbe far trapelare informazioni sulla password che sarebbero utili la prossima volta.

Ovviamente, questo significa che il server deve essere cauto riguardo alle chiavi pubbliche che accetta come identificatori online, perché l'impianto subdolo di una chiave pubblica canaglia è un modo subdolo per concedersi l'accesso in futuro.

Cosa fare?

- Non consentire accessi SSH solo tramite password. Puoi passare all'autenticazione con chiave pubblica-privata anziché alle password (utile per gli accessi automatici, perché non è necessaria una password fissa) o alle normali password sempre uguali (una forma semplice ma efficace di 2FA).

- Esamina frequentemente le chiavi pubbliche su cui si basa il tuo server SSH per gli accessi automatici. Rivedi anche la configurazione del tuo server SSH, nel caso in cui i precedenti aggressori abbiano subdolamente indebolito la tua sicurezza modificando le impostazioni predefinite sicure con alternative più deboli. I trucchi comuni includono l'abilitazione degli accessi root direttamente al tuo server, l'ascolto su porte TCP aggiuntive o l'attivazione di accessi solo con password che normalmente non consentiresti.

- Usa gli strumenti XDR per tenere d'occhio le attività che non ti aspetteresti. Anche se non rilevi direttamente i file malware impiantati come Tsunami o XMRig, il comportamento tipico di queste minacce informatiche è spesso facile da individuare se sai cosa cercare. Burst inaspettatamente elevati di traffico di rete verso destinazioni che normalmente non vedresti, ad esempio, potrebbero indicare l'esfiltrazione di dati (furto di informazioni) o un tentativo deliberato di eseguire un attacco DDoS. Un carico della CPU costantemente elevato potrebbe indicare sforzi di cryptomining o cryptocracking non autorizzati che consumano la potenza della tua CPU e quindi consumano la tua elettricità.

Nota. I prodotti Sophos rilevano il malware sopra menzionato ed elencato come IoC (indicatori di compromesso) dai ricercatori AhnLab, as Linux/Tsunami-A, Mal/PerlBot-Ae Linux/Miner-EQ, se vuoi controllare i tuoi log.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- EVM Finance. Interfaccia unificata per la finanza decentralizzata. Accedi qui.

- Quantum Media Group. IR/PR amplificato. Accedi qui.

- PlatoAiStream. Intelligenza dei dati Web3. Conoscenza amplificata. Accedi qui.

- Fonte: https://nakedsecurity.sophos.com/2023/06/21/beware-bad-passwords-as-attackers-co-opt-linux-servers-into-cybercrime/

- :ha

- :È

- :non

- :Dove

- $ SU

- 1

- 15%

- 25

- 2FA

- a

- capace

- Chi siamo

- sopra

- Assoluta

- Accettando

- accetta

- accesso

- Il mio account

- operanti in

- azioni

- attivazione

- attività

- attività

- effettivamente

- aggiuntivo

- contro

- Tutti

- consentire

- da solo

- anche

- alternativa

- alternative

- an

- ed

- in qualsiasi

- apparente

- SONO

- AS

- assunzione

- At

- attacco

- attacchi

- attenzione

- Autenticazione

- autore

- auto

- Automatizzata

- disponibile

- precedente

- Back-end

- porta posteriore

- Backdoor

- background-image

- Vasca

- basato

- BE

- perché

- per conto

- MIGLIORE

- fra

- Guardarsi da

- maggiore

- Bills

- sistema

- Parte inferiore

- marca

- Nuovo di zecca

- affari

- ma

- by

- detto

- Materiale

- Può ottenere

- Ultra-Grande

- auto

- auto

- Custodie

- casi

- cauto

- centro

- Challenge

- sfide

- cambiando

- dai un'occhiata

- scegliere

- cliente

- codice

- codici

- colore

- combinazione

- combinazioni

- viene

- commettere

- Uncommon

- complesso

- Compromissione

- computer

- Configurazione

- veloce

- Connessioni

- considerato

- consumo

- Tecnologie Container

- di controllo

- Corrispondente

- Costo

- potuto

- Portata

- coprire

- creare

- crimine

- criminali

- criptovaluta

- Estrazione di criptovaluta

- crittografico

- cybercrime

- i criminali informatici

- minacce informatiche

- dati

- Giorni

- Protezione

- attacco DDoS

- Predefinito

- defaults

- consegnare

- Destinazioni

- diverso

- direttamente

- Dsiplay

- do

- non

- Dont

- disegno

- driver

- caduto

- dovuto

- In precedenza

- facilmente

- facile

- mangiare

- Efficace

- sforzi

- elettricità

- consentendo

- fine

- Anche

- EVER

- Ogni

- esempio

- Esempi

- scambiati

- esfiltrazione

- esistente

- attenderti

- Spiegare

- extra

- occhio

- fatto

- falso

- File

- ricerca

- fisso

- Nel

- modulo

- da

- ulteriormente

- futuro

- generalmente

- ottenere

- buono

- rilascio

- Manovrabilità

- Avere

- altezza

- Alta

- speranza

- librarsi

- HTTPS

- centinaia

- identificatori

- if

- Illegale

- in

- includere

- Compreso

- indicare

- Individualmente

- informazioni

- installazione

- invece

- intenzioni

- interattivo

- Internet

- ai miglioramenti

- investigativo

- invitare

- problema

- IT

- stessa

- jpg

- giurisdizioni

- mantenere

- Le

- Tasti

- Sapere

- conosciuto

- Coreano

- dopo

- lanciato

- Legislazione

- portare

- perdita

- meno

- Lasciare

- partenza

- a sinistra

- legittimo

- piace

- linux

- elencati

- Ascolto

- annuncio

- elenchi

- caricare

- accesso

- Guarda

- lotto

- make

- Fare

- il malware

- Margine

- max-width

- Maggio..

- si intende

- significava

- Memorie

- menzionato

- Siti di estrazione mineraria

- Moda

- soldi

- monitorati

- Scopri di più

- cambiano

- molti

- Nome

- cioè

- Bisogno

- esigenze

- Rete

- traffico di rete

- New

- GENERAZIONE

- no

- normale

- normalmente

- noto

- Niente

- of

- di frequente

- on

- ONE

- online

- esclusivamente

- aprire

- or

- Altro

- altrimenti

- su

- risultati

- ancora

- proprio

- parte

- parti

- Password

- Le password

- Paul

- Paga le

- Eseguire

- Platone

- Platone Data Intelligence

- PlatoneDati

- punti

- posizione

- Post

- energia

- Prevedibile

- un bagno

- chiave privata

- lavorazione

- Prodotti

- Programma

- la percezione

- chiave pubblica

- chiavi pubbliche

- casuale

- Ridotto

- si riferisce

- Basic

- parente

- ricorda

- reputazione

- richieste

- richiede

- ricercatori

- Risorse

- Risultati

- recensioni

- destra

- strada

- radice

- Correre

- sicura

- stesso

- dire

- sicuro

- problemi di

- vedere

- vedendo

- sembrare

- senso

- inviato

- Server

- servizio

- Servizi

- set

- flessibile.

- Condividi

- Conchiglia

- segno

- Un'espansione

- semplicemente

- Subdolo

- So

- solido

- alcuni

- Spot

- si

- inizia a

- Ancora

- rubare

- negozi

- tale

- SVG

- Interruttore

- Testing

- di

- che

- Il

- loro

- Li

- poi

- Là.

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- cose

- Terza

- terzi

- questo

- migliaia

- tre

- Attraverso

- tempo

- a

- di oggi

- pure

- toolkit

- strumenti

- top

- pista

- traffico

- transizione

- trasparente

- Tsunami

- tipico

- tipicamente

- per

- Inaspettato

- scatenato

- URL

- utilizzabile

- uso

- utilizzato

- Utente

- utenti

- utilizzando

- via

- vittime

- Visita

- volere

- Modo..

- WELL

- Che

- quando

- ogni volta che

- quale

- OMS

- larghezza

- volere

- con

- Lavora

- sarebbe

- XDR

- Tu

- Trasferimento da aeroporto a Sharm

- te stesso

- zefiro