Momento della lettura: 5 verbale

Momento della lettura: 5 verbale

Nell'ambito dell'analisi in corso di "Firma digitale" di Comodo Labs (la conferma dell'autore del software e la garanzia che il codice del programma per computer non sia stato alterato o corrotto da quando è stato firmato) "malware" (software utilizzato o creato per interrompere il funzionamento del computer, raccogliere informazioni riservate, o accedere ai sistemi informatici), abbiamo recentemente scoperto un nuovo campione che utilizza una combinazione interessante e potenzialmente devastante di tecniche per fornire il suo "carico utile" (carico di una trasmissione di dati).

A partire da un "dropper" con firma digitale (programma di installazione), il malware è stato in grado di iniettarsi correttamente nei "processi" di Windows (istanze di programmi per computer in esecuzione); bypassare il "firewall" (protegge dalle minacce della rete Internet pubblica) e i "meccanismi di protezione dalle intrusioni dell'host" (monitorare un singolo computer per attività sospette analizzando gli eventi che si verificano all'interno di quel computer); inviare i dettagli dell'utente a un "server" di controllo (hardware del computer dedicato all'esecuzione di uno o più servizi); scaricare ulteriori "file di configurazione" (configurare le impostazioni iniziali per alcuni programmi per computer) e infine indirizzare le sue vittime a siti di "phishing" (progettati per assomigliare ad altri siti Web nel tentativo di rubare informazioni personali degli utenti) che richiedono i nomi utente bancari dell'utente / Le password. Questo documento contiene una descrizione dettagliata delle nostre osservazioni.

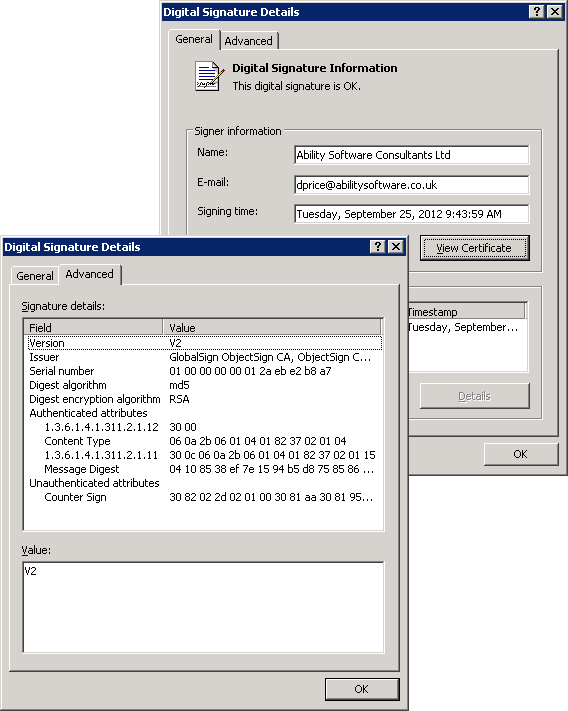

Il componente dropper (programma di installazione) del malware è stato firmato digitalmente da un'autorità di certificazione attendibile. Poiché il programma di installazione era "affidabile", è stato quindi in grado di eludere il rilevamento da parte dei sistemi euristici e di protezione dalle intrusioni dell'host (HIPS) di molti miglior antivirus ed Internet Security programmi.

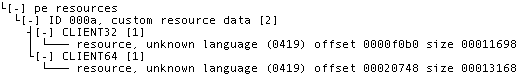

Al momento dell'esecuzione, il dropper determina innanzitutto l'architettura del sistema operativo Windows (32-bit o 64-bit), quindi estrae il modulo principale appropriato dalle risorse di file "PE" (Portable Executable).

Il nome del file di questo modulo principale viene generato concatenando due frammenti nominati da due file casuali “* .exe” (eseguibili da Windows) nella cartella di sistema di Windows. Ad esempio "diskpart.exe" (interprete di comandi in modalità testo di Windows) e "eventvwr.exe" (Visualizzatore eventi di Microsoft) genera il nome del file "disktvwr.dll".

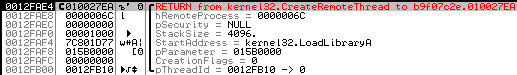

Il modulo principale è la "DLL" PE (Dynamic Link Library di funzioni e altre informazioni a cui è possibile accedere da un programma Windows) che si trova nella cartella di sistema di Windows con questo nome generato. Viene quindi iniettato nel processo del sistema operativo "explorer.exe" (Esplora risorse).

È configurato per l'iniezione automatica nella maggior parte dei processi del sistema operativo e delle applicazioni utente tramite un valore denominato in modo casuale di una chiave di registro di Windows oscura (simile a una cartella):

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerAppCertDlls] "ddeskeys" = "C: Windowssystem32disktvwr.dll"

Di conseguenza, la funzione "CreateProcessNotify", esportata dal "modulo" malware (parte del programma che svolge una funzione specifica e può essere utilizzata da sola o combinata con altri moduli dello stesso programma), viene richiesta alla creazione di ogni nuovo processo. Ciò causa l'iniezione della DLL malware nella maggior parte dei processi del sistema operativo e delle applicazioni utente.

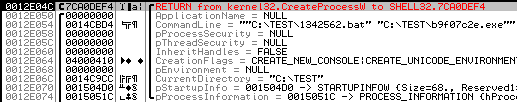

Dopo questa operazione, il dropper si rimuove automaticamente tramite l'esecuzione di un semplice file di script "BAT" (batch) "DOS" (Disk Operating System):

1342562.bat: attrib -s -r -h% 1: hkiflg del% 1 se esiste% 1 vai a hkiflg del% 0

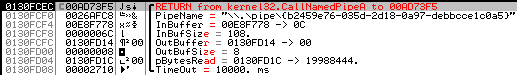

Il modulo principale viene inserito nel processo "explorer.exe" e funge da applicazione server. Apre una "pipe" (denominata connessione software temporanea tra due programmi o comandi) come ID univoco (UID) a 128 bit, ad esempio "\ .pipe {b2459e76-035d-2d18-0a97-debbcce1c0a5}" e attende messaggi in arrivo. I moduli iniettati in altri processi di sistema e applicazioni utente agiscono come "client" (applicazioni o sistemi che accedono a un servizio reso disponibile da un server) e comunicano con il server tramite la named pipe.

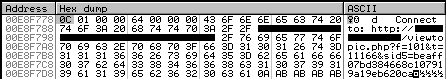

I moduli iniettati nelle applicazioni del browser Web “iexplore.exe” (Microsoft Internet Explorer) e “firefox.exe” (Mozilla Firefox) vengono utilizzati per la comunicazione con il server di controllo remoto. Questo inganna qualsiasi firewall e tecnologia HIPS realizzando attività di rete generate da viene visualizzato malware essere stato avviato dall'utente. La versione corrente del malware non supporta altri browser come "chrome.exe" (Google Chrome), "opera.exe" (Opera) e "safari.exe" (Apple Safari). Per aggirare questo problema, impedisce l'apertura di questi browser e costringe l'utente a utilizzare uno dei browser supportati. Il malware comunica con il suo server di controllo remoto imitando l'accesso a un argomento del forum. Inizialmente invia un "POST" HTTP (Hypertext Transfer Protocol) (metodo di richiesta per richiedere che il server Web accetti i dati racchiusi nel corpo del messaggio di richiesta) per l'archiviazione utilizzando un "URL" (indirizzo globale di Uniform Resource Locator di un web pagina sul World Wide Web) del seguente formato:

http://*.*.*.*/viewtopic.php?f=159&t=17216&sid5=c0dcd0254daef45e27b86c3b5995a14c

... con il corpo della richiesta contenente informazioni di base sul sistema dell'utente e sul modulo malware installato:

“user_id=1110380395&version_id=42&socks=0&build=32940&crc=50838475& win=Microsoft+Windows+XP+Professional+Service+Pack+3+(build:+2600)&arch=x86+32bit&user=Admin”

Quindi riceverà un file di configurazione aggiornato dal server remoto. Il malware memorizza le informazioni di configurazione e versione in una chiave del Registro di sistema di Windows denominata utilizzando un UID a 128 bit in un modo simile a quello utilizzato per la pipe denominata:

[HKEY_CURRENT_USERSoftwareAppDataLow{21414dba-01d1-50fc-8e2b-a28ff0952499}] "k1"=dword:b12564d0 "k2"=dword:473d87bb "Version"=dword:0000002a "Data"=hex:ca,2b,09,00,1b,e1,80,02,41,4c,3a,45,42,43,61,5f,09,31,39,36,cd,2f,

...

Lo scopo principale di questo malware è rubare informazioni personali come informazioni bancarie o conti di carte di credito. Questo è un elenco di URL monitorati dal malware in base a un recente file di configurazione:

bankofamerica.com/accounts-overview/accounts-overview.go bankofamerica.com/login/sign-in/signOnScreen.go bankofamerica.com/login/sign-in/validatePassword.go bankofamerica.com/myaccounts/ barclaycardus.com/app /ccsite/logon/loginUserDyn.jsp billmelater.com/login/challenge.xhtml billmelater.com/your-account/home.xhtml bofa.com chaseonline.chase.com/gw/secure/ena chaseonline.chase.com/MyAccounts. aspx chaseonline.chase.com/secure/Profile/UpdateContactInfo/UpdateContact.aspx client.schwab.com/Accounts/ client.schwab.com/Accounts/Summary/Summary.aspx client.schwab.com/Service/MyProfile/MailingAddress.aspx consumercenter.gogecapital.com/consumercenter/homeaction.do discovercard.com/cardmembersvcs/achome/homepage mbwebexpress.blilk.com/Core/Authentication/MFAPassword.aspx mfasa.chase.com/auth/auth-stoken-osl.html online. americanexpress.com/myca/acctmgmt/ online.citibank.com online.wellsfargo.com/das/cgi-bin/session.cgi onlinebanking.pnc.com/ onlinebanking.tdbank.com/login.asp paypal.com/us/cgi - bin / webscr? cmd = _account paypal.com/us/cgi-bin/webscr?cmd=_login-done safe.bankofamerica.com/myaccounts/accounts-overview/accounts-overview.go safe.bankofamerica.com/myaccounts/brain /redirect.go safe.bankofamerica.com/myaccounts/signin/signIn.go?isSecureMobil servicing.capitalone.com/C1/Accounts/Summary.aspx shop.aafes.com/shop/Login.aspx shopmyexchange.com sitekey.bankofamerica. com / sas / signon.do sitekey.bankofamerica.com/sas/signonSetup.do sitekey.bankofamerica.com/sas/verifyImage.do ss2.experian.com/securecontrol/reset/ssphome suntrust.com/portal/server.pt us .etrade.com / e / t / account / accountCombo us.hsbc.com/1/2/!ut/ wwws.ameritrade.com/cgi-bin/apps/SecurityChallenge

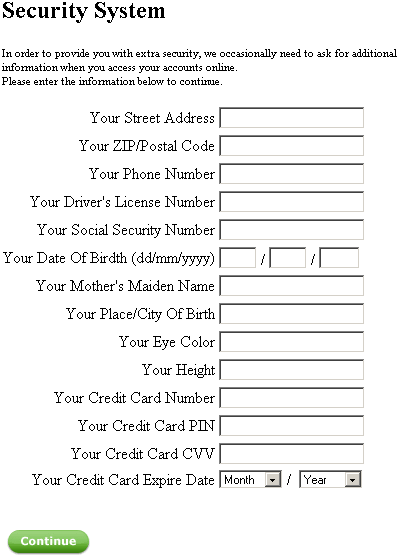

Una volta che un utente accede a uno degli URL monitorati, il malware genera una pagina di phishing che chiede all'utente di inserire i dettagli del proprio account (inclusi nome utente, password e numero di carta di credito) con la scusa di recuperare la password del proprio account o di abilitare ulteriori misure di sicurezza:

Informazioni sul file:

Dropper EXE: Size: 285264 SHA-1: b9f07c2eec5277bfc91d4bb9b8bac4e8d4cc8632 Signature: TrojWare.Win32.TrojanSpy.Volisk.a x86 DLL: Size: 88576 SHA-1: ba7f13855e7ad9c32917188281c4420cef8a830e Signature: TrojWare.Win32.TrojanSpy.Volisk.a x64 DLL: Size: 98304 SHA-1: 372c2eafd39b317e6a94e84d673d394b2afd4b3f Signature: TrojWare.Win32.TrojanSpy.Volisk.a

Istruzioni per diagnosi, rimozione e protezione

Se il tuo computer non ha un antivirus or Internet Security programma installato e ritieni che potrebbe essere stato infettato da "malware" (software dannoso):

1. Scarica Comodo Antivirus ed esegui una scansione completa con un database antivirus aggiornato.

2. Rimuovi Trovato malware scegliendo tra le opzioni consigliate e rimanere protetti.

INIZIA LA PROVA GRATUITA OTTIENI IL TUO SCORECARD DI SICUREZZA ISTANTANEO GRATUITAMENTE

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Automobilistico/VE, Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Grafico Prime. Migliora il tuo gioco di trading con ChartPrime. Accedi qui.

- BlockOffset. Modernizzare la proprietà della compensazione ambientale. Accedi qui.

- Fonte: https://blog.comodo.com/malware/trojware-win32-trojanspy-volisk-a/

- :ha

- :È

- :non

- 09

- 1b

- 225

- 31

- 36

- 39

- 41

- 7

- 75

- 80

- a

- capace

- WRI

- accetta

- accesso

- accessibile

- Secondo

- Il mio account

- conti

- Legge

- attività

- atti

- aggiuntivo

- indirizzo

- contro

- Contro le minacce

- da solo

- alterato

- an

- .

- l'analisi

- ed

- antivirus

- in qualsiasi

- apparire

- Apple

- Applicazioni

- applicazioni

- opportuno

- architettura

- SONO

- AS

- At

- autore

- autorità

- Automatico

- disponibile

- Banca

- Settore bancario

- basic

- BAT

- BE

- perché

- stato

- essendo

- CREDIAMO

- fra

- Blog

- stile di vita

- bofa

- del browser

- browser

- costruire

- by

- CA

- Materiale

- carta

- cause

- CD

- a livello internazionale

- Certificate Authority

- inseguimento

- la scelta

- Chrome

- Citibank

- clicca

- cliente

- codice

- COM

- combinazione

- combinato

- comunicare

- Comunicazione

- componente

- computer

- Configurazione

- configurato

- veloce

- contiene

- di controllo

- danneggiati

- creato

- creazione

- credito

- carta di credito

- Corrente

- dati

- Banca Dati

- dedicato

- consegnare

- descrizione

- progettato

- dettagliati

- dettagli

- rivelazione

- determina

- devastante

- digitale

- digitalmente

- dirette

- scoperto

- disturbare

- do

- documento

- effettua

- non

- scaricare

- dinamico

- ogni

- o

- enable

- entrare

- Evento

- eventi

- esempio

- eseguito

- esecuzione

- esistere

- Experian

- esploratore

- estratti

- Compila il

- File

- Infine

- Firefox

- Nome

- i seguenti

- Nel

- Forze

- formato

- Forum

- Gratis

- da

- pieno

- function

- funzioni

- Guadagno

- raccogliere

- generato

- genera

- ottenere

- globali

- Go

- Google Chrome

- Vai a

- Hardware

- Avere

- host

- HSBC

- HTML

- http

- HTTPS

- ID

- if

- in

- Compreso

- In arrivo

- informazioni

- inizialmente

- inizialmente

- avviato

- iniettare

- installazione

- installato

- immediato

- invece

- interessante

- Internet

- Internet Security

- ai miglioramenti

- problema

- IT

- SUO

- stessa

- Le

- Biblioteca

- piace

- LINK

- Lista

- Guarda

- una

- fatto

- Principale

- Fare

- il malware

- molti

- Maggio..

- analisi

- messaggi

- metodo

- Microsoft

- Moduli

- moduli

- Monitorare

- monitorati

- Scopri di più

- maggior parte

- Mozilla

- Mozilla Firefox

- Nome

- Detto

- Rete

- New

- nt

- numero

- verificano

- of

- on

- ONE

- in corso

- online

- apertura

- apre

- Opera

- operativo

- sistema operativo

- operazione

- Opzioni

- or

- Altro

- nostro

- su

- P&E

- pagina

- parte

- Password

- PayPal

- Eseguire

- cronologia

- phishing

- PHP

- tubo

- Platone

- Platone Data Intelligence

- PlatoneDati

- PNC

- Popolare

- portatile

- porzione

- Post

- potenzialmente

- impedisce

- primario

- processi

- i processi

- Programma

- Programmi

- protetta

- protezione

- protocollo

- la percezione

- scopo

- casuale

- ricevere

- recente

- recentemente

- raccomandato

- recupero

- registro

- a distanza

- rimozione

- rimuovere

- richiesta

- risorsa

- Risorse

- colpevole

- Correre

- Safari

- sicura

- stesso

- scansione

- cartoncino segnapunti

- copione

- problemi di

- Misure di sicurezza

- inviare

- invia

- delicata

- server

- servizio

- Servizi

- impostazioni

- Shop

- firmato

- simile

- Un'espansione

- da

- singolo

- Taglia

- Software

- alcuni

- specifico

- soggiorno

- conservazione

- negozi

- Con successo

- tale

- supporto

- supportato

- sospettoso

- sistema

- SISTEMI DI TRATTAMENTO

- tecniche

- Tecnologia

- temporaneo

- che

- Il

- il mondo

- loro

- poi

- Strumenti Bowman per analizzare le seguenti finiture:

- questo

- minacce

- tempo

- a

- argomento

- trasferimento

- di fiducia

- seconda

- per

- unico

- up-to-date

- aggiornato

- us

- uso

- utilizzato

- Utente

- usa

- utilizzando

- APPREZZIAMO

- versione

- informazioni sulla versione

- via

- vittime

- attese

- Prima

- Modo..

- we

- sito web

- browser web

- web server

- siti web

- quale

- largo

- volere

- finestre

- con

- entro

- mondo

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro