Tempo per leggere: 4 verbale

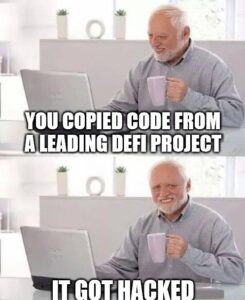

Immagina di mettere i tuoi fondi in un protocollo aspettandoti un buon ritorno, ma 1-2 mesi dopo, scopri che i fondi sono andati persi a causa di una violazione della sicurezza solo perché il protocollo non ha tenuto il passo con i vettori di attacco o era inefficiente nel monitorare l'attacco, dove ti lascerebbe?

Per salvarti da tali sfortunate circostanze, ti consigliamo di lavorare sempre solo con i protocolli che prendono molto sul serio la sicurezza e, in tal senso, la sicurezza non è un investimento una tantum. Implica un continuo avanzamento e sviluppo basato sul panorama delle minacce in continua evoluzione.

In questo blog impareremo perché il monitoraggio continuo è una delle parti più cruciali per mantenere i protocolli al sicuro e come ci aiuta a proteggere Web3, iniziamo uno per uno.

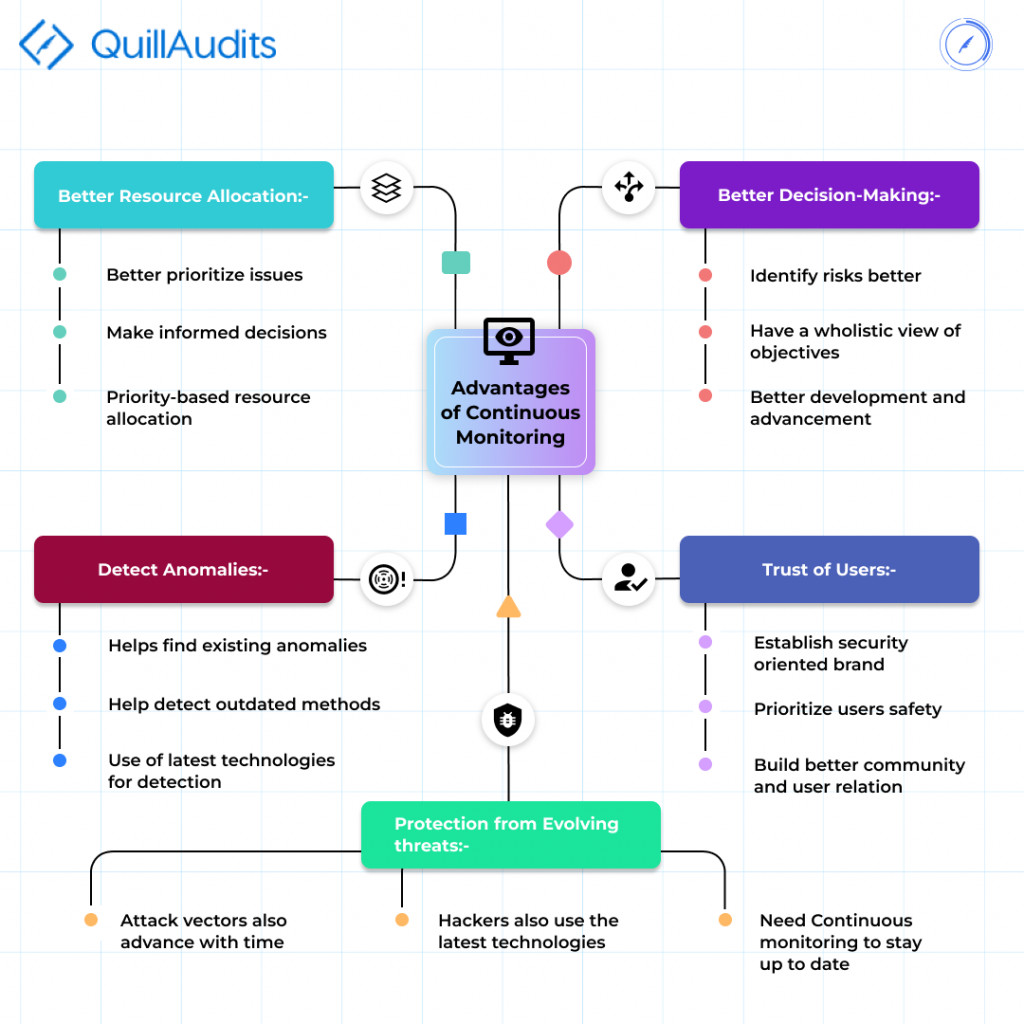

Protezione dalle minacce in evoluzione

Con l'avanzare della tecnologia, crescono anche le strategie di attacco e le minacce affrontate da Web3. I criminali informatici utilizzano strumenti sofisticati e utilizzano le tecnologie più recenti come l'automazione, l'intelligenza artificiale, ecc. Il problema sorge quando il protocollo o i progetti non si sforzano di tenersi al passo con gli aggressori.

Le aziende dovrebbero sempre adottare ogni misura per creare un ambiente sicuro per gli utenti e dovrebbero sempre cercare di anticipare e prepararsi a potenziali vulnerabilità della sicurezza informatica. Queste soluzioni di sicurezza informatica includono sistemi di monitoraggio regolari, identificazione delle vulnerabilità e prevenire violazioni dei dati e della sicurezza.

Migliore allocazione delle risorse

Quando si riscontra una falla o un problema in un ponte in costruzione, in base alla gravità e all'importanza del problema, vengono allocate risorse umane. Se il problema è grave, le risorse assegnate tendono ad essere elevate e, se il problema non è tale, è possibile allocare risorse molto basse. Tuttavia, il problema può essere superato.

Lo stesso fenomeno si può notare in Web3 Enterprises. Quando monitoriamo continuamente le nostre applicazioni Web3, in base ai problemi che riscontriamo, possiamo allocare risorse adeguate per il problema e creare un sistema più efficiente per affrontare i problemi in base alle priorità. Pertanto, il monitoraggio e il monitoraggio costanti aiutano a costruire un solido programma di sicurezza informatica.

Rileva anomalie

Quando siamo inclini al monitoraggio continuo, non solo ci stiamo guidando dagli attacchi, ma siamo anche costantemente alla ricerca di eventuali falle o anomalie presenti alla nostra estremità. Per fare ciò vengono utilizzati molti strumenti tecnologicamente avanzati. Questi strumenti hanno principalmente l'osservabilità dei dati, l'intelligenza artificiale o l'apprendimento automatico come spina dorsale.

Migliore capacità decisionale

Una migliore capacità decisionale viene fornita con un business altamente sicuro. Il monitoraggio costante ci aiuta a identificare i rischi che l'impresa sta affrontando e queste informazioni diventano molto cruciali quando siamo in una fase decisionale. È chiaro che più informazioni e conoscenze abbiamo sulla debolezza del nostro sistema, migliore è la decisione che possiamo prendere.

Poiché le decisioni sono un fattore davvero importante che determina il successo del nostro protocollo e la direzione dell'impresa, il monitoraggio continuo è quindi direttamente correlato a un migliore sviluppo e avanzamento dell'impresa.

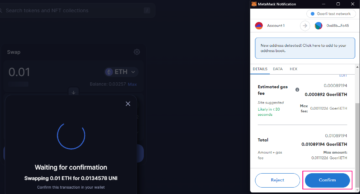

Fiducia degli utenti

Man mano che gli utenti comprendono la necessità e l'importanza della sicurezza informatica, più gli utenti la richiederanno e, lentamente e costantemente, quella che fornisce le migliori pratiche e sicurezza di sicurezza informatica attirerà più utenti e costruirà una migliore relazione di fiducia.

Man mano che Web3 avanza, ci saranno diversi parametri su cui gli utenti giudicheranno la sua affidabilità. Gli utenti capiranno la necessità di diversi elementi essenziali relativi alla sicurezza come un rapporto di audit, un sistema di monitoraggio continuo e un meccanismo di errore. Senza questi, sarà difficile per gli utenti fidarsi. Pertanto diventa fondamentale utilizzare un sistema di monitoraggio continuo per soddisfare le esigenze e la sicurezza dell'utente.

Conclusione

Con i vettori di attacco in continua evoluzione e nuovi tipi di attacchi che si fanno strada nel settore, è della massima importanza tenersi pronti e informati al riguardo. L'unico modo per farlo è impiegare un monitoraggio continuo a nostro vantaggio.

Il monitoraggio continuo offre molti vantaggi, come discusso in precedenza. Oltre al monitoraggio continuo, dobbiamo anche essere preparati all'impatto nel caso in cui il nostro protocollo venga compromesso, e ne parleremo in uno dei nostri prossimi blog, quindi rimanete sintonizzati per questo.

Oltre al monitoraggio continuo, disponiamo anche di una straordinaria struttura per revisione del contratto intelligente. È il gateway per la fiducia degli utenti nel protocollo e uno dei parametri più cruciali per decidere quanto sia sicuro il protocollo. Noi di QuillAudits siamo esperti nel settore della revisione contabile, quindi visitaci sul nostro sito Web e fai controllare il tuo progetto oggi stesso.

6 Visualizzazioni

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://blog.quillhash.com/2023/04/14/the-advantages-of-continuous-monitoring-for-web3-security/

- :È

- $ SU

- 7

- a

- WRI

- sopra

- aggiunta

- Avanzate

- avanzamento

- avanzamenti

- Vantaggio

- vantaggi

- avanti

- allocato

- sempre

- stupefacente

- ed

- anticipare

- applicazioni

- SONO

- artificiale

- intelligenza artificiale

- AS

- At

- attacco

- Attaccare

- attacchi

- revisione

- sottoposto a revisione contabile

- revisione

- Automazione

- Spina dorsale

- basato

- base

- BE

- perché

- diventa

- Meglio

- Blog

- blog

- violazione

- BRIDGE

- costruire

- affari

- by

- Materiale

- Custodie

- condizioni

- pulire campo

- Compromissione

- costante

- costantemente

- costruzione

- continuo

- continuamente

- contratto

- creare

- cruciale

- i criminali informatici

- Cybersecurity

- dati

- Dati e sicurezza

- Decidere

- decisione

- Decision Making

- decisioni

- Richiesta

- Mercato

- DID

- diverso

- direzione

- direttamente

- discusso

- giù

- efficiente

- sforzo

- Impresa

- aziende

- Ambiente

- essenziali

- eccetera

- Ogni

- evoluzione

- aspetta

- esperti

- di fronte

- Facility

- di fronte

- Fallimento

- Trovate

- difetto

- difetti

- Nel

- essere trovato

- da

- fondi

- porta

- ottenere

- va

- andando

- buono

- Hard

- Avere

- Aiuto

- aiuta

- Alta

- vivamente

- Come

- HTTPS

- umano

- Risorse umane

- identificare

- identificazione

- Impact

- importanza

- importante

- in

- Inclinato

- includere

- industria

- inefficiente

- informazioni

- informati

- Intelligence

- investimento

- problema

- sicurezza

- IT

- SUO

- giudice

- mantenere

- conservazione

- conoscenze

- paesaggio

- con i più recenti

- IMPARARE

- apprendimento

- Lasciare

- piace

- linea

- cerca

- Basso

- macchina

- machine learning

- fatto

- make

- Fare

- molti

- Importanza

- max-width

- misurare

- meccanismo

- Monitorare

- monitoraggio

- mese

- Scopri di più

- più efficiente

- maggior parte

- Bisogno

- esigenze

- New

- GENERAZIONE

- of

- on

- ONE

- Superare

- parametri

- Ricambi

- Paga le

- fenomeno

- Platone

- Platone Data Intelligence

- PlatoneDati

- potenziale

- pratiche

- Preparare

- preparato

- presenti

- prevenzione

- priorità

- Problema

- problemi

- Programma

- progetto

- progetti

- protocollo

- protocolli

- fornire

- fornisce

- fornitura

- metti

- Mettendo

- quillhash

- pronto

- Basic

- relazionato

- rapporto

- rapporto

- risorsa

- Risorse

- ritorno

- rischi

- robusto

- sicura

- Sicurezza

- stesso

- Risparmi

- sicuro

- problemi di

- alcuni

- grave

- dovrebbero

- significativa

- Lentamente

- So

- Soluzioni

- sofisticato

- Stage

- inizia a

- soggiorno

- Ancora

- strategie

- il successo

- tale

- adatto

- sistema

- SISTEMI DI TRATTAMENTO

- Fai

- prendi sicurezza

- Tecnologie

- Tecnologia

- che

- Il

- La linea

- I progetti

- loro

- Li

- si

- Strumenti Bowman per analizzare le seguenti finiture:

- minaccia

- minacce

- tempo

- a

- oggi

- strumenti

- verso

- Tracking

- Affidati ad

- Tipi di

- per

- capire

- sfortunato

- us

- uso

- utenti

- Visita

- vulnerabilità

- Modo..

- debolezza

- Web3

- applicazioni web3

- Sito web

- quale

- volere

- con

- senza

- Lavora

- sarebbe

- Tu

- Trasferimento da aeroporto a Sharm

- te stesso

- zefiro