Un attore di minacce con possibili collegamenti con il gruppo russo Evilnum, motivato finanziariamente, sta prendendo di mira gli utenti nei forum di trading di criptovalute online tramite un bug ora corretto nella popolare utility di compressione e archiviazione di file WinRAR.

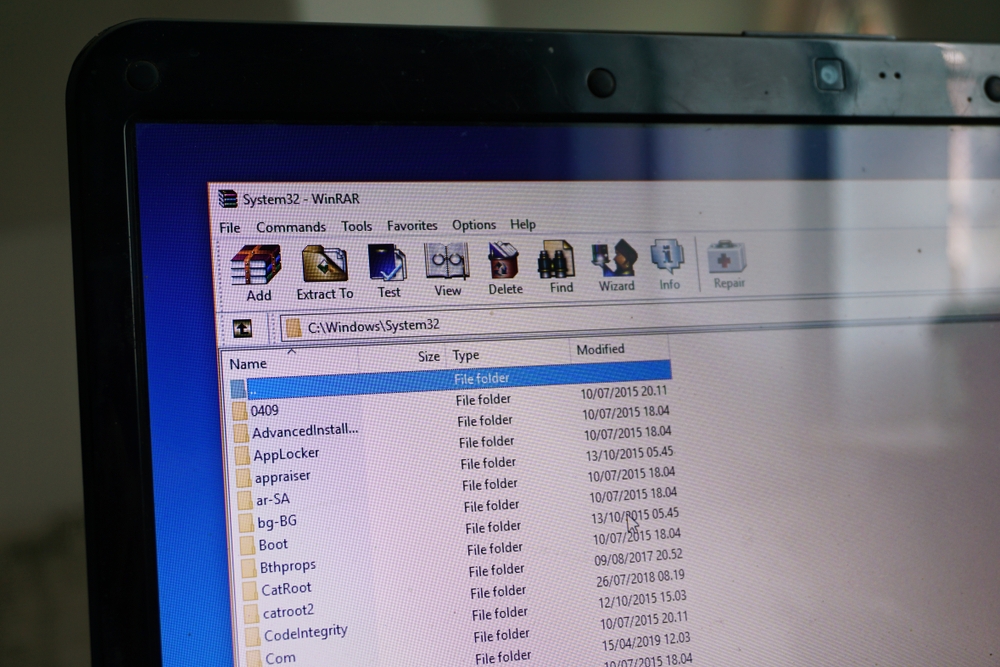

Il bug, identificato come CVE-2023-38831, ha consentito agli aggressori di nascondere codice dannoso in archivi zip mascherati da ".jpg", ".txt" e altri formati di file, per poi distribuirli nei forum di trading di criptovalute online.

Campagna durata mesi

Gli attacchi sono andati avanti almeno da aprile, circa tre mesi prima che i ricercatori del Group-IB scoprissero la vulnerabilità e la segnalassero a Rarlab, la società che sviluppa e distribuisce WinRAR.

Rarlab ha rilasciato una patch beta per il problema il 20 luglio e una versione aggiornata di WinRAR (versione 6.23) il 2 agosto. Anche così, almeno 130 sistemi sui forum utilizzati dalle persone per scambiare criptovaluta rimangono infetti, Group-IB ha affermato in un rapporto questa settimana. Il fornitore di sicurezza ha esortato gli utenti WinRAR – attualmente stimati in 500 milioni – a installare immediatamente la nuova versione per mitigare la loro esposizione agli attacchi mirati alla vulnerabilità.

I ricercatori del Group-IB hanno scoperto la vulnerabilità allora zero-day in WinRAR mentre indagavano sull'attività di minaccia correlata a DarkMe, un trojan di accesso remoto che il fornitore di sicurezza NSFocus è stato scoperto per la prima volta l'anno scorso e attribuito a Evilnum. Il malware racchiude una varietà di funzioni per spiare gli obiettivi o per essere utilizzato come caricatore per altro malware. NSFocus ha osservato il gruppo Evilnum che utilizzava DarkMe in attacchi che prendevano di mira casinò online e piattaforme di trading in diversi paesi.

La vulnerabilità rilevata da Group-IB derivava dal modo in cui WinRAR elabora il formato del file zip. In sostanza, ha fornito agli aggressori un modo per nascondere vari tipi di strumenti malware negli archivi zip e distribuirli ai sistemi di destinazione. I ricercatori del Gruppo IB hanno osservato che gli autori delle minacce distribuiscono almeno tre famiglie di malware in questo modo: DarkMe, GuLoadere Remcos RAT.

L’autore della minaccia ha poi distribuito gli archivi zip armati su almeno otto forum pubblici che i trader online utilizzano regolarmente per condividere informazioni e discutere argomenti di reciproco interesse.

Archivi zip armati

Nella maggior parte dei casi, l'aggressore ha allegato l'archivio zip caricato con malware a un post del forum o in messaggi privati ad altri membri del forum. L'argomento dei post tendeva ad essere qualcosa che attirasse l'attenzione di un membro del forum. Ad esempio, in un post, l'autore della minaccia ha affermato di offrire la sua migliore strategia personale per fare trading con bitcoin e ha allegato l'archivio zip dannoso a quel post. Group-IB afferma di aver osservato anche che l'autore della minaccia riusciva ad accedere agli account dei forum e a inserire il proprio malware nei thread di discussione esistenti.

In alcuni casi, l’aggressore ha distribuito gli archivi zip tramite un servizio di archiviazione file gratuito chiamato catbox.moe.

Una volta installato su un sistema, il malware riusciva ad accedere ai conti di trading della vittima ed eseguiva transazioni non autorizzate per prelevarne fondi.

In alcune occasioni, gli amministratori dei forum sono venuti a conoscenza della distribuzione di file dannosi tramite i loro siti e hanno tentato di avvisare i membri della minaccia. Nonostante questi avvertimenti, l’autore della minaccia ha continuato a pubblicare post sul forum con allegati dannosi. "I nostri ricercatori hanno anche riscontrato prove che gli autori delle minacce sono stati in grado di sbloccare gli account disabilitati dagli amministratori del forum per continuare a diffondere file dannosi, sia pubblicando minacce che inviando messaggi privati", ha affermato Group-IB.

Secondo il fornitore di sicurezza, mentre il trojan DarkMe suggerisce che Evilnum sia associato alla campagna, lo stesso Group-IB non è riuscito ad attribuire in modo definitivo gli attacchi WinRAR al gruppo di minacce.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Automobilistico/VE, Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Grafico Prime. Migliora il tuo gioco di trading con ChartPrime. Accedi qui.

- BlockOffset. Modernizzare la proprietà della compensazione ambientale. Accedi qui.

- Fonte: https://www.darkreading.com/attacks-breaches/threat-actor-exploits-zero-day-in-winrar-to-target-crypto-accounts

- :ha

- :È

- :non

- 20

- 23

- 500

- 7

- a

- capace

- WRI

- accesso

- conti

- attività

- attori

- amministratori

- permesso

- anche

- an

- ed

- Aprile

- Archivio

- archivio

- AS

- associato

- At

- attacchi

- tentato

- attenzione

- Agosto

- consapevole

- BE

- è diventato

- stato

- prima

- essendo

- MIGLIORE

- beta

- Bitcoin

- Insetto

- by

- detto

- Campagna

- casi

- Casinò

- codice

- azienda

- nascondere

- Connessioni

- continua

- continua

- paesi

- crypto

- criptovaluta

- trading criptocurrency

- Attualmente

- consegnare

- distribuzione

- Nonostante

- sviluppa

- disabile

- scoperto

- discutere

- discussione

- distribuire

- distribuito

- essenzialmente

- stimato

- Anche

- prova

- esempio

- eseguito

- esistente

- gesta

- Esposizione

- famiglie

- pochi

- Compila il

- File

- finanziariamente

- Nome

- Nel

- formato

- Forum

- forum

- essere trovato

- Gratis

- da

- funzioni

- fondi

- Guadagno

- guadagnato

- andando

- afferrare

- Gruppo

- Avere

- nascondere

- Come

- HTTPS

- subito

- in

- informazioni

- install

- installato

- interesse

- indagando

- problema

- Rilasciato

- IT

- stessa

- jpg

- Luglio

- Luglio 20

- Cognome

- meno

- caricatore

- make

- il malware

- membro

- Utenti

- messaggi

- milione

- Ridurre la perdita dienergia con una

- mese

- maggior parte

- motivato

- reciproco

- New

- occasioni

- of

- offrire

- on

- ONE

- online

- casinò online

- or

- Altro

- nostro

- Pacchetti

- Toppa

- Persone

- cronologia

- Piattaforme

- Platone

- Platone Data Intelligence

- PlatoneDati

- Popolare

- possibile

- Post

- Post

- un bagno

- i processi

- la percezione

- regolarmente

- relazionato

- rimanere

- a distanza

- accesso remoto

- rapporto

- Segnalati

- ricercatori

- Russia

- s

- Suddetto

- sega

- dice

- problemi di

- invio

- servizio

- alcuni

- Condividi

- condividere informazioni

- da

- Siti

- So

- alcuni

- qualcosa

- Diffondere

- spionaggio

- gambo

- conservazione

- Strategia

- suggerisce

- sistema

- SISTEMI DI TRATTAMENTO

- Target

- mirata

- mira

- obiettivi

- che

- Il

- loro

- Li

- poi

- Strumenti Bowman per analizzare le seguenti finiture:

- questo

- minaccia

- attori della minaccia

- minacce

- tre

- a

- strumenti

- argomento

- Argomenti

- commercio

- Traders

- Trading

- Piattaforme di Trading

- Le transazioni

- Trojan

- Tipi di

- aggiornato

- uso

- utenti

- utilità

- varietà

- vario

- venditore

- versione

- via

- Vittima

- vulnerabilità

- Modo..

- sono stati

- quando

- se

- while

- con

- ritirare

- sarebbe

- zefiro

- Codice postale