Nell’ambiente crittografico, le soluzioni di custodia sono l’ultima tecnologia emergente. Fornisce diversi modi, dai portafogli di autocustodia alle soluzioni di custodia istituzionale per proteggere le risorse crittografiche. Come sappiamo, gli utenti non sono in grado di proteggere da soli i propri beni e sono a rischio di attacchi hacker, quindi sono necessarie soluzioni di custodia. La novità di quest’anno, “Perché gli hacker sono così interessati alle criptovalute?" è stata la voce più in alto. Hanno già rubato quasi 1.7 miliardi di dollari e più nel primo trimestre dell’anno. La ricerca ha dimostrato che sono interessati a causa dell’anonimato della criptovaluta. Trasformare il tuo denaro in criptovaluta e utilizzarlo senza alcun nome o indirizzo legale offre un vantaggio agli hacker.

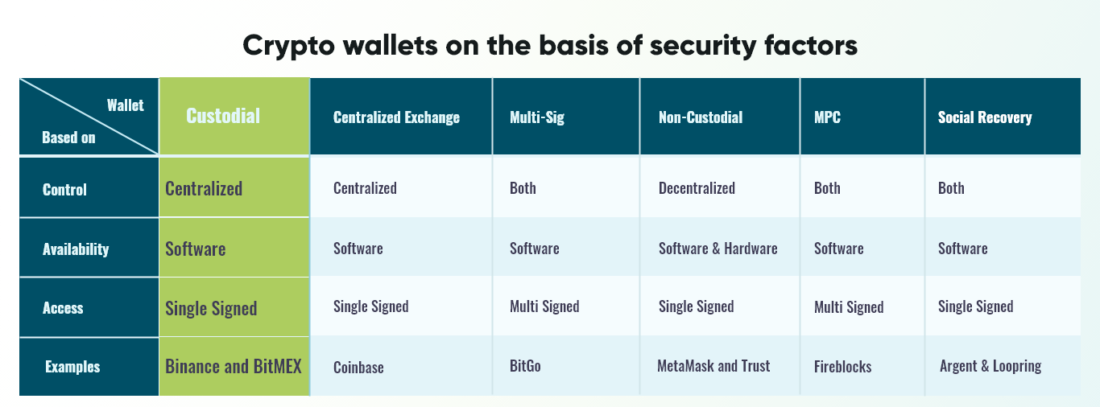

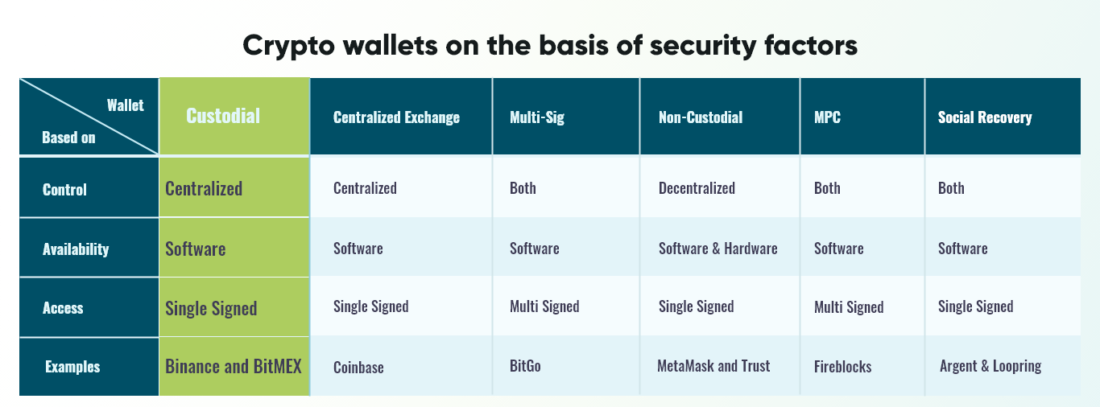

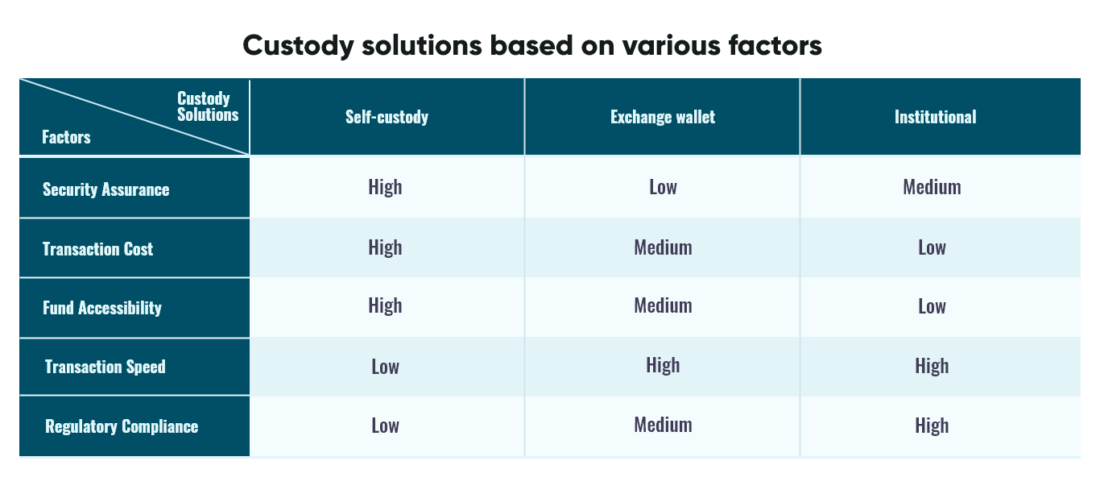

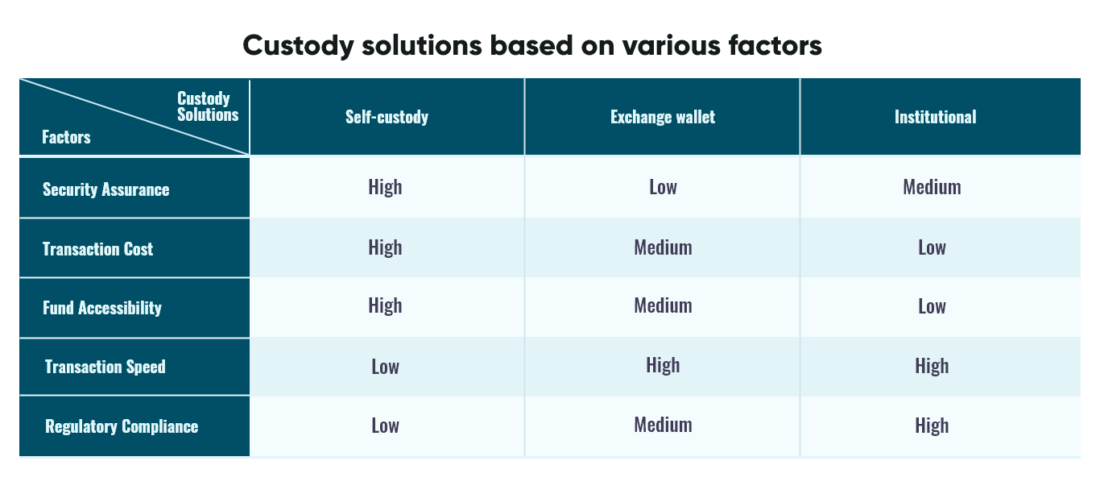

Ciò solleva a grande preoccupazione per la sicurezza delle risorse crittografiche. Poiché il mercato delle criptovalute continua a crescere, tutti, dal singolo utente all'utente istituzionale, sono preoccupati di proteggere le proprie risorse crittografiche e di eseguire le transazioni in modo rapido e semplice. Osservando la tabella dei portafogli crittografici riportata di seguito, inizieremo con le soluzioni di custodia e le loro esigenze. Inoltre, sono stati elaborati il tipo di soluzioni di custodia – portafogli di custodia, i loro vantaggi e svantaggi e la loro stima futura.

Le soluzioni di custodia sono fornitori di terze parti che forniscono soluzioni di sicurezza e archiviazione per risorse crittografiche. La sicurezza delle risorse crittografiche è la priorità per qualsiasi utente, il che stabilisce la fiducia nel custode. Le risorse crittografiche archiviate sulla blockchain sono altamente protette grazie alla natura decentralizzata della blockchain. I cripto-asset e il relativo registro delle transazioni vengono salvati su un registro indipendente che non può essere modificato. Pertanto, l’utente può essere certo che i suoi asset crittografici che si trovano sulla blockchain sono i più sicuri rispetto al sistema bancario odierno. L'unico modo in cui può essere utilizzato in modo improprio o violato è utilizzando una chiave privata. Quindi, la preoccupazione principale riguarda la sicurezza della chiave privata utilizzata per accedere ai nostri asset sulla blockchain. È qui che entrano in gioco le soluzioni di custodia, che mettono in sicurezza la chiave privata.

Le tipologie di soluzioni di custodia:

- Portafoglio di autocustodia: È un atto di assunzione della responsabilità per le tue risorse crittografiche invece di fidarsi di terze parti. Questo può essere fatto utilizzando software, hardware o un portafoglio di carta per archiviare la chiave privata.

- Portafoglio di scambio: In questo caso, il controllo della chiave pubblica e privata è affidato all'exchange, ma l'utente può accedere agli asset online utilizzando le credenziali di accesso fornite dal portafoglio.

- Soluzioni di custodia istituzionale: Qui il fornitore di servizi memorizza le chiavi private e pubbliche per conto dei clienti. Questa soluzione è progettata per utenti istituzionali e quindi comprende sicurezza e assicurazione a livello istituzionale.

Necessità di soluzioni di custodia:

Anche oggi, molti investitori istituzionali non acquistano criptovalute a causa della mancanza di un modo sicuro per conservarle. L'obiettivo principale dell'introduzione di soluzioni di custodia sul mercato era fornire all'utente una salvaguardia per le risorse crittografiche. Poiché le risorse crittografiche includono operazioni di scambio sia locali che globali, nonché operazioni di mining geograficamente concentrate, la questione della sicurezza e della conformità normativa del custode è importante.

Motivi per cui dovresti prendere in considerazione l'utilizzo di soluzioni di custodia:

- Garanzia di sicurezza: L'obiettivo principale della progettazione della soluzione di custodia era salvaguardare le risorse crittografiche dell'utente. In qualche modo può ridurre al minimo la responsabilità dell'utente archiviando e gestendo le risorse crittografiche per loro conto.

- Efficienza operativa: Conservare le risorse crittografiche con soluzioni di custodia potrebbe essere molto più semplice che gestirle da soli. Fornisce una piattaforma semplice e conveniente per accedere ai fondi crittografici, simile all'applicazione Paytm o PayPal. Nel caso in cui l'utente detenga le risorse da solo, potrebbe diventare più vulnerabile agli attacchi di hacking o essere rubato facilmente. Pertanto, una soluzione di custodia facilita la gestione delle tue risorse crittografiche.

- usabilità: Molti potenziali utenti potrebbero esitare a investire a causa della natura complessa del mercato delle criptovalute. La soluzione di custodia prevede a interfaccia utente semplice che può essere adattata facilmente da tutti gli utenti, dai principianti agli esperti.

Pertanto, le soluzioni di custodia possono essere considerate un’opzione per salvaguardare le nostre risorse crittografiche.

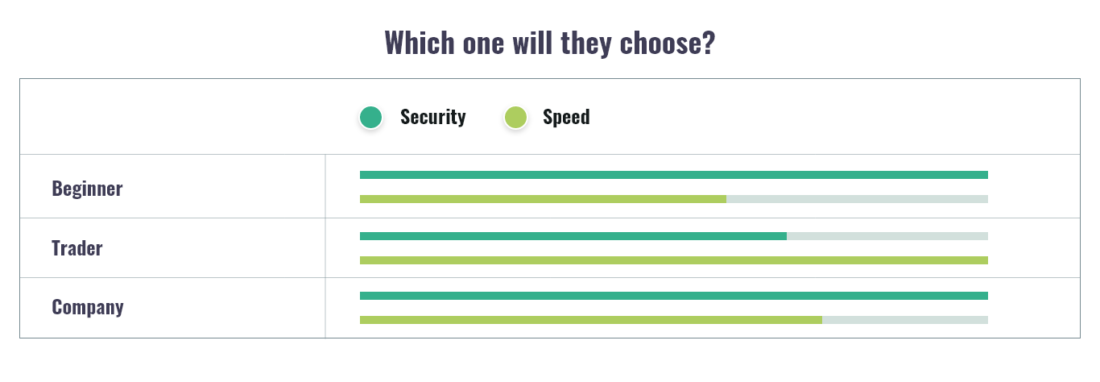

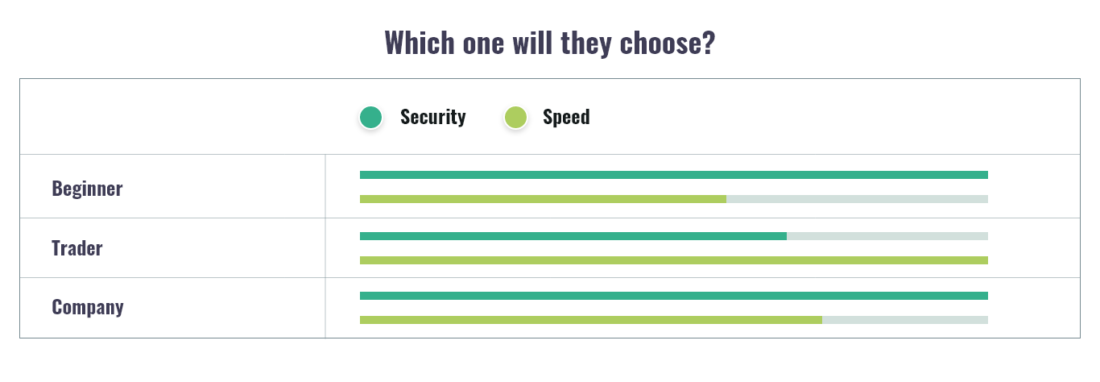

Cos’è più importante: la sicurezza o la velocità?

Nel mondo delle criptovalute non esiste una risposta fissa a questa domanda. Alcune persone credono che aumentare la velocità significhi compromettere la sicurezza, mentre altri credono che senza velocità non vi sia un uso efficiente delle criptovalute. Ciò solleva un dilemma su quale dovrebbe essere preferito. Tuttavia, la preferenza varierà sempre in base alla necessità del momento. Classifichiamo diversi tipi di utenti in base alle loro esigenze

- I principianti: I principianti sono gli utenti che sono appena entrati nel mondo delle criptovalute e lo stanno ancora esplorando. Questi utenti preferiranno sia la velocità che la sicurezza per le loro risorse crittografiche. Come principianti, la loro priorità sarebbe quella di proteggere i propri beni anche se hanno poche centinaia di monete e preferiranno anche la velocità per eseguire transazioni o accedere facilmente ai propri fondi.

- I commercianti: Il tipo di utenti più interessati al trading e, quindi, preferiranno la velocità alla sicurezza per eseguire rapidamente le proprie transazioni. In questo caso, per un trader, la sicurezza non sarà una priorità poiché manterrà solo una quantità fissa di criptovalute nel proprio portafoglio che desidera scambiare.

- Azienda o istituti: Gli istituti preferiranno la sicurezza alla velocità. Questo perché per loro garantire una grande quantità di criptovalute è troppo essenziale rispetto alla velocità delle transazioni. Possono attendere uno o due giorni affinché la loro transazione venga implementata, ma non possono compromettere la sicurezza di un’enorme quantità di criptovalute.

Pertanto, a seconda delle esigenze, gli utenti possono preferire l'uno o l'altro. La velocità è la preoccupazione principale in vari casi, ma la falla di sicurezza può far crollare tutto.

Ora, quale tipo di soluzione di custodia è significativa per te?

Il tipo di soluzione di custodia più adatta a te dipende dalle tue esigenze. Ad esempio, i principianti avranno bisogno di un modo semplice e conveniente per accedere ai propri fondi. Questo requisito sarà soddisfatto utilizzando soluzioni di custodia istituzionale in quanto forniscono un'interfaccia utente semplice simile ai popolari portafogli bancari online come PayPal. Inoltre, poiché gli istituti o le aziende preferiscono la sicurezza alla velocità, possono selezionare portafogli con custodia autonoma. Questi portafogli forniranno all’utente il pieno controllo delle risorse crittografiche. In questo caso, la chiave privata è conosciuta solo dall'utente, proteggendola quindi da qualsiasi tipo di violazione della sicurezza. Infine, i trader preferiranno utilizzare i portafogli di scambio in modo da poter eseguire facilmente le transazioni mantenendo solo la quantità richiesta di fondi in questi portafogli. Quindi, a seconda delle esigenze, l'utente può scegliere una soluzione.

Andando oltre, parleremo in dettaglio dei portafogli di custodia.

Cosa sono i portafogli di custodia crittografici?

I portafogli di custodia crittografica sono simili ai normali portafogli, che vengono utilizzati per archiviare chiavi crittografiche pubbliche e private. Qui, il controllo delle chiavi private e pubbliche spetta alla custodia di terze parti. Ciò significa che il portafoglio di terze parti manterrà la tua chiave privata per tuo conto. L'utente può registrarsi con questi portafogli, accedere al sistema e accedere alle risorse crittografiche. L'utente può accedere ai propri fondi crittografici utilizzando le credenziali di accesso. Gli utenti non possono mai accedere direttamente alla rete (blockchain); utilizza sempre il portafoglio di terze parti. Il portafoglio di terze parti è responsabile della salvaguardia dei fondi. Utilizzando i portafogli di custodia crittografica, gli utenti non devono preoccuparsi molto poiché segue la conformità normativa per proteggere le proprie risorse.

Funzionamento dei portafogli di custodia:

Al giorno d'oggi ci sono così tante opzioni disponibili sul mercato tra cui l'utente può selezionare. Dopo aver scelto un portafoglio di custodia rinomato, l'utente può creare un account su di esso. L'utente può registrarsi facilmente come fa in altre applicazioni bancarie come PayPal. L'unica differenza qui sarà che ti richiederanno di completare il KYC prima di utilizzare i loro servizi. L'utente può semplicemente registrarsi utilizzando la propria e-mail e il numero di cellulare. Quindi, verrà chiesto loro di inviare una foto di documenti autorizzati dal governo. Dopo aver completato KYC, l'utente può accedere a tutti i servizi del portafoglio. Qui, agli utenti viene assegnata una coppia di chiavi crittografiche private e pubbliche. L'utente può condividere la propria chiave pubblica con altri utenti per ricevere fondi ed eseguire transazioni.

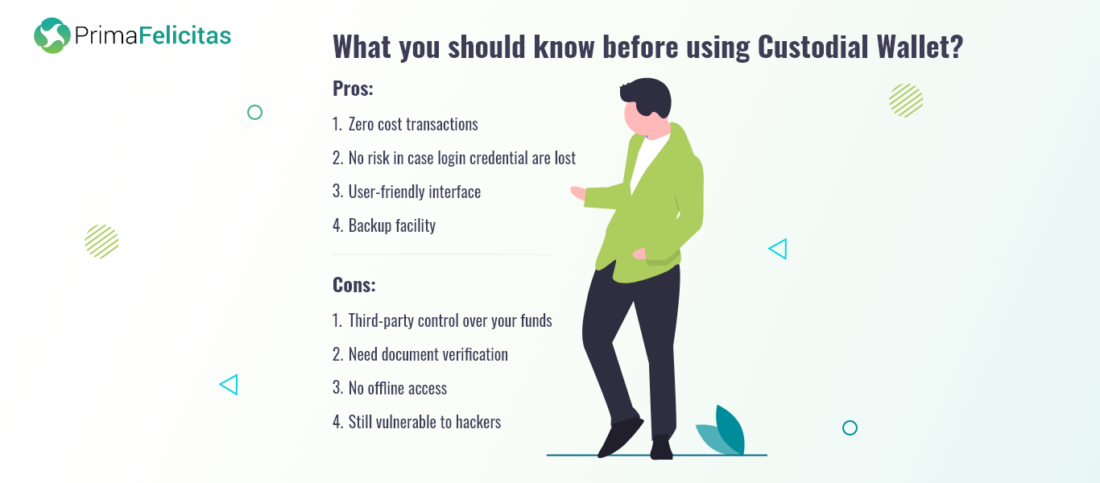

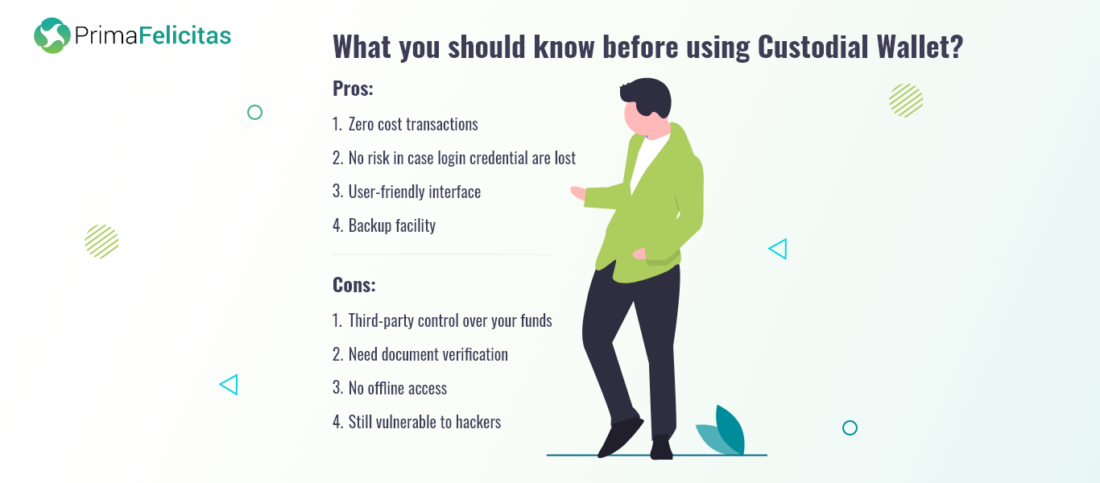

I vantaggi e gli svantaggi dell'utilizzo di un portafoglio di custodia crittografica:

I vantaggi dell'utilizzo di un portafoglio di custodia sono:

- Transazioni a costo zero: Il vantaggio principale dell'utilizzo del portafoglio di custodia è che non richiede alcuna commissione. Sì, l'utente può eseguire transazioni facilmente e liberamente utilizzando i portafogli di custodia. Un buon esempio di ciò è Freewallet dove puoi effettuare transazioni a costo zero.

- Nessun rischio in caso di smarrimento delle credenziali di accesso: Un altro vantaggio dell'utilizzo del portafoglio di custodia è che, nel caso in cui perdi le credenziali per accedere al portafoglio, avrai un facile accesso alle risorse crittografiche. Nonostante tutte le precauzioni, è ancora possibile che tu possa eliminare accidentalmente il portafoglio, dimenticare la password o riformattare il tuo dispositivo. Pertanto, utilizzando un portafoglio di custodia puoi facilmente riavere il tuo portafoglio.

- Interfaccia user-friendly: Questi portafogli forniscono un'interfaccia che un nuovo utente può comprendere facilmente e comodamente poiché sono uguali alle popolari applicazioni bancarie online. L'utente può facilmente navigare nel portafoglio e implementare la transazione, massimizzando anche la partecipazione dell'utente.

- Struttura di backup: Questi portafogli forniscono anche una funzionalità di backup tramite la quale è possibile ripetere facilmente una transazione precedente.

Gli svantaggi dell'utilizzo dei portafogli di custodia:

- Controllo di terze parti sui tuoi fondi: Come suggerisce il nome, utilizzando i portafogli di custodia mantieni i tuoi fondi sotto la custodia di una terza parte. Qui non sei l'unico proprietario della tua chiave privata. Pertanto, la terza parte può accedere o agire sulle tue risorse crittografiche. Ad esempio, potrebbero congelare i tuoi beni, limitare il numero di prelievi o bloccare il tuo portafoglio in caso di violazione.

- Hai bisogno della verifica del documento: Un'altra regola obbligatoria dei portafogli di custodia è completare KYC (Know Your Customer) per eseguire transazioni. Gli utenti non possono accedere ai vari servizi del portafoglio senza verificare la propria identità. Per questo, il portafoglio potrebbe chiederti di inviare documentazione autorizzata dal governo. In questo modo si pone fine all’anonimato dell’utente, che è alla base della tecnologia blockchain.

- Nessun accesso offline: Un altro svantaggio dell'utilizzo di un portafoglio di custodia è che richiede Internet. Per eseguire una transazione è necessaria una velocità minima di Internet, altrimenti non avverrà. Pertanto, nelle aree in cui il segnale Internet è basso, gli utenti devono attendere finché non raggiungono la velocità minima per eseguire una transazione.

- Ancora vulnerabile agli hacker: A parte l'elevata sicurezza fornita dal portafoglio, ci sono ancora possibilità che venga compromesso. Anche i portafogli di custodia sono stati presi di mira dagli hacker in precedenza. Ad esempio, BitMart ha subito una violazione della sicurezza nel 2021 in cui gli hacker hanno ritirato risorse per quasi 200 milioni di dollari. Tuttavia, la società ha affermato che risarcirà le vittime.

Ora, la domanda è: “I fondi sono sicuri nei portafogli di custodia?” o "Esiste un altro modo per proteggerli?" Come sappiamo, insieme ai vantaggi ci sono anche degli svantaggi. Dare la priorità alle tue esigenze ti aiuterà a scegliere saggiamente.

Stai pensando di utilizzare un portafoglio di custodia? Inviaci un messaggio al link sottostante. Saremo felici di aiutarti.

Contattaci per Consulenza e Sviluppo Blockchain (primafelicitas.com)

Con i crescenti problemi di sicurezza, le persone preferiranno ancora i portafogli di custodia in futuro?

Sì, in futuro le persone preferiranno i portafogli di custodia poiché i principianti sono più preoccupati di eseguire transazioni in modo semplice e rapido piuttosto che considerare il fatto di chi controlla la loro chiave privata. Inoltre, gli esperti possono utilizzare un portafoglio di custodia per eseguire le loro transazioni giornaliere istantanee conservando al suo interno solo i fondi crittografici richiesti.

L'utente deve considerare i seguenti metodi di sicurezza per salvaguardare il proprio portafoglio:

- Utilizza una connessione Internet sicura per eseguire la transazione e mantieni sempre il tuo dispositivo e sistema al sicuro dai malware.

- Fai attenzione agli attacchi hacker come il phishing.

- Cambia la password regolarmente.

- Utilizza più portafogli. Ad esempio, l'utente può crearne uno per eseguire la transazione giornaliera e un altro per salvaguardare il resto delle proprie risorse crittografiche.

Pertanto, nel settore delle criptovalute in evoluzione, diventa tua esclusiva responsabilità proteggere le tue risorse. Gli utenti dovrebbero rimanere aggiornati con le recenti notizie sugli attacchi alla sicurezza nel mondo delle criptovalute e su come proteggerli dalle proprie risorse.

Conclusione:

Le criptovalute hanno vissuto una corsa sfrenata dal 2011. L'ascesa del mondo delle criptovalute non attira solo gli utenti ma anche gli hacker. L’idea dell’anonimato ha entusiasmato gli hacker. Poiché le criptovalute sono accettate a livello globale, si è aperta una nuova classe di attacco in cui gli hacker possono attuare il crimine informatico senza lasciare traccia. Con questa tecnologia emergente, come utente, l'obiettivo principale è mantenere le risorse crittografiche al sicuro da malintenzionati. Pertanto, sono stati sviluppati diversi approcci per risolvere questo problema.

L'approccio più famoso è l'utilizzo di soluzioni di custodia per mantenere al sicuro le chiavi crittografiche private e pubbliche. Diciamo come i portafogli di custodia possono essere utilizzati per salvaguardare i nostri fondi. Inoltre, non fornisce una sicurezza completa dagli attacchi hacker. In questo caso la chiave privata dell'utente è sotto il controllo di terzi. Pertanto, nel caso in cui si verifichi una violazione della sicurezza del portafoglio di terze parti, anche le tue risorse verranno compromesse.

Così, quali altre opzioni possono essere prese in considerazione per proteggere le risorse crittografiche? Oltre ai portafogli di custodia, ci sono portafogli di scambio e portafogli di autocustodia, di cui parleremo nei prossimi blog.

Cerchi aiuto qui?

Connettiti con il nostro esperto per una discussione dettagliatan

Messaggi: 3

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://www.primafelicitas.com/Insights/the-overview-of-custody-solutions/?utm_source=rss&utm_medium=rss&utm_campaign=the-overview-of-custody-solutions

- 2011

- 2021

- 7

- a

- WRI

- accesso

- accessibilità

- Secondo

- Il mio account

- Legge

- indirizzo

- Vantaggio

- vantaggi

- Dopo shavasana, sedersi in silenzio; saluti;

- Tutti

- già

- sempre

- quantità

- ed

- anonimia

- Un altro

- rispondere

- a parte

- Applicazioni

- applicazioni

- approccio

- approcci

- aree

- Attività

- assicurato

- attacco

- attacchi

- disponibile

- precedente

- di riserva

- Banca

- Settore bancario

- sistema bancario

- basato

- base

- perché

- diventare

- diventa

- prima

- principiante

- principianti

- CREDIAMO

- sotto

- beneficio

- vantaggi

- Miliardo

- bitmart

- Bloccare

- blockchain

- La tecnologia blockchain

- blog

- violazione

- Acquistare

- acquista criptovaluta

- Può ottenere

- Custodie

- casi

- probabilità

- Scegli

- la scelta

- classe

- Monete

- Crollo

- COM

- Venire

- arrivo

- Aziende

- azienda

- rispetto

- completamento di una

- completando

- complesso

- conformità

- compromesso

- Compromissione

- compromettendo

- Problemi della Pelle

- interessato

- veloce

- Svantaggi

- Prendere in considerazione

- considerato

- considerando

- di controllo

- controlli

- Comodo

- Costo

- potuto

- creare

- Credenziali

- crypto

- Fondi crittografici

- Industria criptata

- Crypto Market

- Portafoglio Crypto

- portafogli criptati

- crypto-assets

- cryptocurrencies

- criptovaluta

- crittografico

- di custodia

- custode

- Custodia

- cliente

- Clienti

- cybercrime

- alle lezioni

- Giorni

- decentrata

- consegnare

- Dipendente

- dipende

- progettato

- progettazione

- Nonostante

- dettaglio

- dettagliati

- sviluppato

- Mercato

- dispositivo

- differenza

- diverso

- direttamente

- documento

- documentazione

- documenti

- non

- Dont

- inconvenienti

- In precedenza

- Facilita

- più facile

- facilmente

- efficiente

- o

- elaborato

- emergenti del mondo

- Tecnologia emergente

- inserito

- Ambiente

- essential

- stabilisce

- Anche

- tutti

- qualunque cosa

- evoluzione

- esempio

- exchange

- esperto

- esperto

- esperti

- Esplorare

- famoso

- FAST

- caratteristica

- tassa

- pochi

- Nome

- fisso

- difetto

- i seguenti

- segue

- Congelare

- da

- pieno

- fondi

- ulteriormente

- futuro

- ottenere

- dato

- globali

- Globalmente

- buono

- Crescita

- hacked

- hacker

- pirateria informatica

- accadere

- contento

- Hardware

- Titolo

- Aiuto

- qui

- Alta

- vivamente

- tenere

- possesso

- detiene

- Come

- Tuttavia

- HTTPS

- Enorme

- idea

- Identità

- realizzare

- implementato

- importante

- in

- In altre

- includere

- crescente

- studente indipendente

- industria

- esempio

- immediato

- invece

- Istituzioni

- investitori instituzionali

- assicurazione

- interessato

- Interfaccia

- Internet

- connessione internet

- l'introduzione di

- Investire

- Investitori

- problema

- sicurezza

- IT

- mantenere

- conservazione

- Le

- Tasti

- Genere

- Sapere

- Conosci il tuo cliente

- conosciuto

- KYC

- Dipingere

- grandi

- con i più recenti

- partenza

- Ledger

- Legale

- LIMITE

- LINK

- locale

- cerca

- perdere

- Basso

- Principale

- il malware

- gestione

- gestione

- obbligatorio

- molti

- Rappresentanza

- max-width

- massimizza

- si intende

- messaggio

- metodi

- milione

- ordine

- Siti di estrazione mineraria

- Mobile

- soldi

- Scopri di più

- maggior parte

- multiplo

- Nome

- Natura

- Navigare

- Navigazione

- quasi

- Bisogno

- esigenze

- Rete

- New

- notizie

- numero

- obiettivo

- offline

- ONE

- online

- online banking

- ha aperto

- Operazioni

- Opzione

- Opzioni

- minimo

- Altro

- Altri

- altrimenti

- panoramica

- proprio

- proprietario

- Carta

- partecipazione

- partito

- Password

- PayPal

- Paytm

- Persone

- Eseguire

- esecuzione

- phishing

- piattaforma

- Platone

- Platone Data Intelligence

- PlatoneDati

- Giocare

- Popolare

- possibile

- Post

- potenziale

- preferire

- preferito

- prevenire

- precedente

- Prima Felicitas

- primario

- prioritizzazione

- priorità

- un bagno

- chiave privata

- Chiavi private

- PROS

- protegge

- fornire

- purché

- fornitore

- fornitori

- fornisce

- la percezione

- chiave pubblica

- chiavi pubbliche

- Trimestre

- domanda

- rapidamente

- solleva

- ricevere

- recente

- record

- per quanto riguarda

- registro

- Basic

- regolarmente

- normativo

- Conformità normativa

- richiedere

- necessario

- requisito

- Requisiti

- richiede

- riparazioni

- responsabilità

- responsabile

- REST

- VIAGGIO

- Aumento

- crescita

- Rischio

- Regola

- sicura

- più sicuro

- Sicurezza

- Suddetto

- stesso

- sicuro

- assicurato

- fissaggio

- problemi di

- difetto di sicurezza

- Autoaffidamento

- servizio

- Provider di servizi

- Servizi

- alcuni

- Condividi

- dovrebbero

- segno

- Signal

- significativa

- significa

- simile

- Un'espansione

- semplicemente

- da

- singolo

- So

- Software

- soluzione

- Soluzioni

- alcuni

- velocità

- inizia a

- soggiorno

- Ancora

- rubare

- conservazione

- Tornare al suo account

- memorizzati

- negozi

- inviare

- suggerisce

- sistema

- tavolo

- presa

- parlando

- mirata

- Tecnologia

- Il

- loro

- perciò

- Terza

- di parti terze standard

- quest'anno

- entusiasta

- Attraverso

- tempo

- a

- di oggi

- pure

- Traccia

- commerciante

- Traders

- Trading

- delle transazioni

- Le transazioni

- trasformazione

- Affidati ad

- Tipi di

- per

- capire

- aggiornato

- us

- uso

- Utente

- Interfaccia utente

- utenti

- utilizzare

- Utilizzando

- vario

- verifica

- vittime

- visualizzazioni

- Vulnerabile

- aspettare

- Portafoglio

- Portafogli

- modi

- quale

- while

- OMS

- Selvaggio

- volere

- prelievi

- senza

- mondo

- preoccupato

- sarebbe

- anno

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro

- zero