L'obiettivo di Ledger è sempre stato quello di offrire sicurezza e usabilità senza compromessi a chiunque esplori il mondo delle risorse digitali. Di tutte le soluzioni di autocustodia per mantenere le tue chiavi private sicure e accessibili, i nostri dispositivi hardware non sono secondi a nessuno.

Quando utilizzi un dispositivo Ledger, hai la garanzia che nessuno possa interagire con le tue chiavi private senza il tuo consenso. Mai. Qualsiasi interazione con i segreti custoditi dal tuo dispositivo richiederà sempre un'azione manuale da parte tua: è il principio fondamentale alla base della sicurezza del tuo portafoglio hardware.

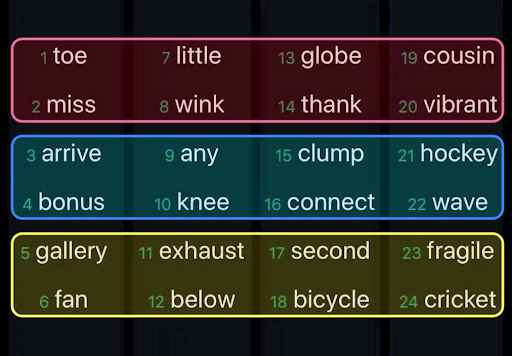

Ma la pura sicurezza tecnica è solo una parte dell'equazione e l'esperienza dell'utente nelle criptovalute ha molti margini di miglioramento. La prima domanda che ogni nuovo arrivato si pone quando intraprende il percorso di auto-custodia e genera la propria frase segreta di recupero è: "Che diamine ci faccio con queste 24 parole?".

Mentre alcune persone possono memorizzare la loro frase segreta di recupero, non ho questo tipo di relazione di fiducia con il mio cervello. Il consiglio standard finora è stato scriverli su un pezzo di carta o dentro un negozio di metallie conservarlo in un luogo sicuro. Queste opzioni non sono ideali e rendono più difficile aumentare l'adozione delle criptovalute.

Per rendere l'auto-custodia più facilmente accessibile, Ledger ha proposto una nuova risposta: Recupero del libro mastro.

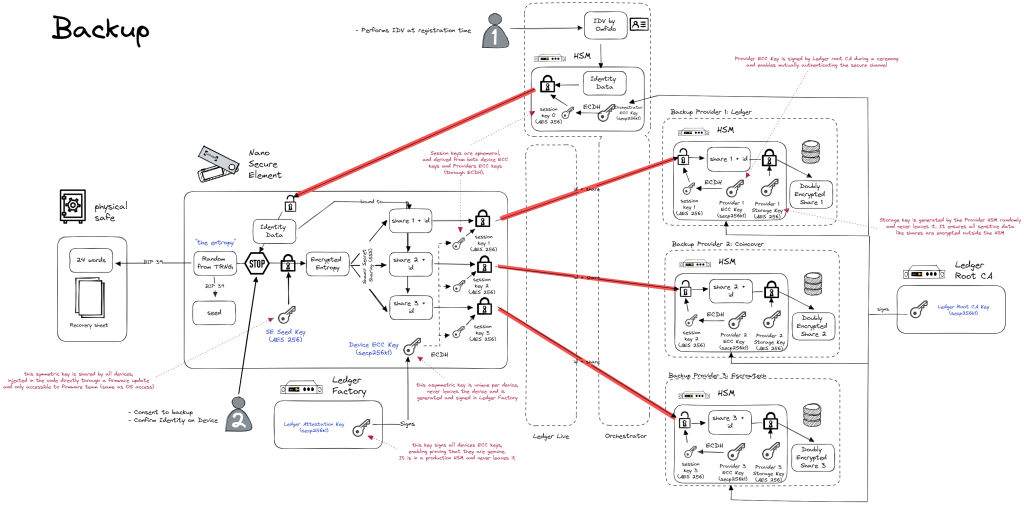

In breve, Ledger Recover è una soluzione di auto-custodia per eseguire in modo sicuro il backup della tua frase segreta di ripristino nel cloud, consentendo a te, e solo a te, di ripristinarla sul tuo dispositivo hardware in futuro.

Leggendo questo, i tuoi sensi cripto-spidey dovrebbero essere formicolanti: il backup di Cloud e Secret Recovery Phrase di solito non va bene insieme. Ma la realtà è che un backup su cloud può essere una soluzione perfetta, a patto che sia ben progettato e completamente sicuro.

Ci sono diversi motivi per cui altre soluzioni di backup su cloud hanno una cattiva reputazione: la frase segreta di recupero a un certo punto non è crittografata (sul tuo computer, browser o server), il backup è solitamente detenuto da una singola entità ed è troppo facile accedervi.

Durante la progettazione di Ledger Recover, abbiamo considerato attentamente queste obiezioni (e altre) e siamo riusciti a creare la soluzione più sicura per gli utenti crittografici alla ricerca di un dispositivo personale più semplice ma robusto OpSec.

Per comprendere il suo design piuttosto complesso, ricostruiamolo insieme da zero nel corso di alcuni post sul blog. Il nostro punto di partenza sarà questa semplice idea:

Ho una frase segreta di recupero su un portafoglio hardware antiproiettile e vorrei eseguirne il backup online, senza compromettere la sicurezza o il controllo.

Per prima cosa, diamo un'occhiata a come potresti farlo da solo, allontanandoti dall'avere la tua frase segreta di recupero scritta su un pezzo di carta. Quindi, approfondiremo il modo in cui Ledger Recover fa lo stesso, o anche meglio, online.

In questo post sul blog e in varie pubblicazioni di Ledger, menzioniamo spesso la "Frase segreta di recupero", il "seme" e l'"entropia", in qualche modo in modo intercambiabile.

Pur non essendo strettamente equivalenti, questi tre concetti sono strettamente collegati e il loro utilizzo dipende dal contesto tecnico.

Vuoi saperne di più su questo? Ledger Academy ti ha coperto!

Dividere la frase segreta di recupero: un modo fondamentale per mantenere il controllo

La prima cosa che vuoi evitare è dare la tua intera frase segreta di recupero a qualsiasi singola entità, per quanto sicura o affidabile possa essere. Ancora una volta, l'auto-custodia è fondamentale per una gestione efficace dei fondi, quindi dare l'intera frase segreta di recupero a nessuno non è mai accettabile.

Qualsiasi debolezza nel sistema, umano o automatico, comprometterebbe tutti i tuoi fondi o ti farebbe perdere la tua frase di recupero segreta di cui hai eseguito il backup. Questo è il motivo per cui i backup su cloud hanno una così cattiva reputazione in Web3 e perché qualsiasi sistema di backup su cloud standard non è adatto alla gestione delle frasi di ripristino segrete.

Il modo classico per evitare questa perdita di controllo è distribuire il rischio suddividendo la frase segreta di recupero in più parti, chiamate anche parti or frammenti. Ogni condivisione è solo una parte del tuo segreto, quindi dovranno essere combinate per ottenere la frase di recupero segreta originale. Individualmente, sono inutili. Pertanto, queste azioni possono essere assegnate separatamente a persone diverse in modo tale che nessuna singola entità possa ricombinare la Frase Segreta di Recupero.

Se hai bisogno di recuperare la tua frase segreta di recupero, magari perché hai perso il tuo dispositivo hardware e devi inizializzarne uno nuovo, dovresti chiedere a ciascun "amico di backup" la sua parte.

Ora, qual è il modo migliore per dividere la tua frase segreta di recupero?

Un'opzione è scrivere le tue 24 parole su un pezzo di carta, quindi tagliarlo in tre parti, ad esempio, che vengono date ciascuna a persone diverse per tenerle al sicuro. In questa configurazione, tutti e tre i tuoi amici dovrebbero collaborare per rubare la tua criptovaluta guadagnata duramente.

Questo tipo di divisione ingenua è facile da eseguire, ma è tutt'altro che ideale. Sebbene non sottometta prontamente il controllo dei tuoi fondi, ogni azione rivela gran parte della tua frase segreta di recupero, il che riduce notevolmente la difficoltà di indovinare il resto. La situazione è anche peggiore se due dei tuoi amici di backup collaborano perché hanno informazioni sufficienti per eseguire un attacco di forza bruta per trovare la parte rimanente. Infine, se anche uno solo dei tuoi amici ha davvero perso la sua parte, allora l'unico modo per recuperarla è "forza bruta" te stesso.

C'è anche una questione di come viene fatta la scissione: non vuoi che nessuno ti ascolti mentre elabori il tuo segreto più prezioso. Deve essere fatto in un ambiente sicuro e protetto.

Come funziona Ledger Recover: Shamir Secret Sharing

Fortunatamente, nel caso dei segreti digitali, la crittografia ha un modo migliore di suddividere rispetto al metodo sopra sotto forma di Schema di condivisione segreta di Shamir (abbreviato SSS dopo).

L'uso di SSS per suddividere la frase segreta di recupero garantisce che ogni condivisione non fornisca informazioni aggiuntive sul resto della frase segreta di recupero. In altre parole, la difficoltà di indovinare l'intera frase segreta di recupero rimane la stessa indipendentemente dal fatto che tu abbia una conoscenza preliminare di una delle azioni o meno.

Inoltre, SSS supporta facilmente m-of-n configurazioni, il che significa che puoi generare n quote da distribuire ma solo necessità m condivisioni per ricostruire la tua frase segreta di recupero. In altre parole, puoi permetterti di perdere alcune parti del tuo backup senza influire sulle sue capacità di ripristino. Questa ridondanza aggiuntiva è molto importante per creare un sistema resiliente.

In Ledger Recover, abbiamo scelto di utilizzare a 2-of-3 schema. Significa che sono necessarie almeno due condivisioni per ricostruire la frase di recupero segreta originale. In questo modo, nessun singolo provider di backup ha il controllo del tuo segreto, ma il backup è resistente alla perdita di un provider.

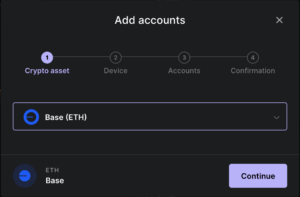

I primi tre fornitori di backup sono:

- Coprimonete, una società con sede nel Regno Unito,

- EscrowTec, una società con sede negli Stati Uniti,

– E noi, Ledger, con sede in Francia.

In futuro, intendiamo anche avere più fornitori di backup tra cui scegliere. Ciò consentirà agli utenti di creare la configurazione migliore per se stessi.

Puoi trovare un'eccellente introduzione a SSS qui, ma lascia che ti diamo un'idea di come funziona per un semplice 2-of-n schema.

Utilizzando i nostri corsi di matematica delle scuole elementari, sappiamo che solo una retta passa per due punti distinti, ma un numero infinito di rette passa per un solo punto.

Useremo questo per generare le condivisioni del tuo segreto:

- Diciamo che il segreto è il valore

s - Scegliamo quindi a casuale retta che passa per il punto

(0,s) - Possiamo definire il

nazioni come i punti della linea casuale agli indici{x=1, x=2, x=3, …, x=n}

Ora, se hai due quote qualsiasi, puoi facilmente ricostruire l'unica retta che le attraversa. Avrai recuperato il tuo segreto iniziale intersecando questa linea con l'asse y (x=0).

Ma se hai solo un file singolo condividi, un numero infinito di linee rette lo attraversano, quindi il segreto potrebbe essere un numero qualsiasi, e indovinare la linea giusta è difficile quanto indovinare il segreto in primo luogo!

In questo post sul blog e in varie pubblicazioni di Ledger, menzioniamo spesso la "Frase segreta di recupero", il "seme" e l'"entropia", in qualche modo in modo intercambiabile.

Pur non essendo strettamente equivalenti, questi tre concetti sono strettamente collegati e il loro utilizzo dipende dal contesto tecnico.

Vuoi saperne di più su questo? Ledger Academy ti ha coperto!

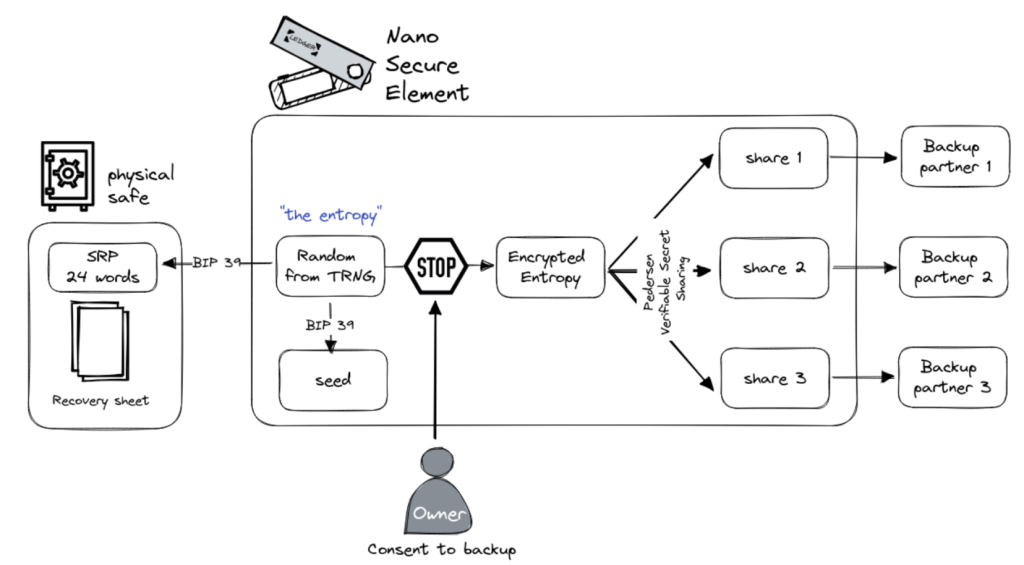

Come accennato in precedenza, questo processo crittografico deve essere eseguito in un ambiente protetto in modo che nessuna parte del segreto venga mai rivelata a potenziali aggressori. Quando si utilizzano i portafogli hardware Ledger, il calcolo della condivisione viene eseguito interamente all'interno del Secure Element, sotto lo stretto controllo del codice PIN dell'utente. Ciò garantisce che nessun software o computer esterno possa mai accedere alla frase segreta di ripristino durante il processo di backup. Maggiori informazioni su questo nei prossimi post del blog della serie!

Ok, facciamo un passo indietro

Abbiamo imparato che quando si progetta un backup, è buona norma suddividere il segreto in più condivisioni e distribuirle a diversi fornitori di backup (amici, entità fidate, ecc.). Ciò è compatibile con l'auto-custodia, poiché rimani l'unica persona in grado di recuperare l'intera frase seme senza dipendere dall'approvazione di terze parti per utilizzare i tuoi fondi. Tuttavia, lo schema diviso non può essere lasciato al caso, in quanto può ridurre drasticamente la sicurezza complessiva se scelto in modo errato.

Grazie ad un 2-of-3 utilizzando lo schema Pedersen Verifiable Secret Sharing, abbiamo reso Ledger Recover più resiliente ai guasti del provider di backup. Eseguendo la divisione della condivisione interamente all'interno del Secure Element del tuo portafoglio hardware, la Secret Recovery Phrase dell'utente non è vulnerabile a parti malintenzionate. Inoltre, possiamo tranquillamente verificare che i backup siano generati correttamente, il che è fondamentale se vogliamo ripristinarli in futuro!

Ora è il momento per Parte 2 per rivolgersi al prossimo elefante nella stanza: come puoi generare e distribuire in modo sicuro le condivisioni su una rete aperta, senza compromettere la tua frase segreta di recupero?

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Automobilistico/VE, Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- BlockOffset. Modernizzare la proprietà della compensazione ambientale. Accedi qui.

- Fonte: https://www.ledger.com/blog/part-1-genesis-of-ledger-recover-self-custody-without-compromise

- :ha

- :È

- :non

- $ SU

- 1

- 14

- 24

- a

- capace

- WRI

- sopra

- Academy

- accettabile

- accesso

- accessibile

- Action

- aggiunto

- aggiunta

- indirizzo

- ancora

- Tutti

- consentire

- Consentire

- anche

- sempre

- an

- ed

- rispondere

- in qualsiasi

- chiunque

- approvazione

- SONO

- AS

- Attività

- At

- attacco

- evitare

- lontano

- precedente

- di riserva

- backup

- Vasca

- basato

- BE

- perché

- stato

- prima

- dietro

- essendo

- MIGLIORE

- Meglio

- Big

- Po

- Blog

- Post di Blog

- Cervello

- portato

- del browser

- costruire

- Costruzione

- antiproiettile

- ma

- by

- detto

- Materiale

- non può

- funzionalità

- attentamente

- Custodie

- possibilità

- Scegli

- scelto

- classico

- Cloud

- codice

- Coprimonete

- combinato

- azienda

- compatibile

- complesso

- compromesso

- compromettendo

- calcolo

- computer

- concetti

- consenso

- considerato

- contesto

- di controllo

- Nucleo

- potuto

- Portata

- Corsi

- creare

- critico

- cruciale

- crypto

- utenti di criptovalute

- crittografico

- crittografia

- Custodia

- taglio

- più profondo

- definire

- consegnare

- Dipendente

- dipende

- Design

- progettazione

- dispositivo

- dispositivi

- diverso

- difficile

- Livello di difficoltà

- DIG

- digitale

- Risorse digitali

- distinto

- distribuire

- distribuito

- do

- effettua

- fatto

- Dont

- giù

- drasticamente

- durante

- ogni

- facilmente

- facile

- Efficace

- elemento

- fine

- abbastanza

- assicura

- Intero

- interamente

- entità

- entità

- Ambiente

- Equivalente

- eccetera

- Anche

- EVER

- Ogni

- esempio

- eccellente

- esperienza

- Esplorare

- esterno

- extra

- lontano

- sentire

- pochi

- Infine

- Trovate

- Nome

- flusso

- Nel

- modulo

- Avanti

- Francia

- amici

- da

- fondo

- fondi

- futuro

- generare

- generato

- la generazione di

- ELETTRICA

- Genesis

- gif

- Dare

- dato

- Dare

- Go

- va

- andando

- buono

- garantito

- garanzie

- Manovrabilità

- Più forte

- Hardware

- dispositivo hardware

- dispositivi hardware

- Portafoglio Hardware

- hardware wallet

- Avere

- avendo

- pesantemente

- Eroe

- tenere

- Come

- Tuttavia

- HTTPS

- umano

- i

- idea

- ideale

- if

- impatto

- importante

- miglioramento

- in

- In altre

- in modo non corretto

- Aumento

- Indici

- Individualmente

- Infinito

- informazioni

- inizialmente

- interno

- intendono

- interagire

- interazione

- ai miglioramenti

- Introduzione

- IT

- SUO

- mantenere

- Le

- Tasti

- Genere

- Sapere

- conoscenze

- dopo

- IMPARARE

- imparato

- meno

- Ledger

- a sinistra

- lasciare

- piace

- linea

- Linee

- connesso

- piccolo

- un po' più profondo

- località

- Lunghi

- Guarda

- cerca

- perdere

- spento

- perso

- macchina

- fatto

- make

- gestione

- Manuale

- matematica

- max-width

- Maggio..

- può essere

- si intende

- menzionato

- metallo

- metodo

- forza

- Scopri di più

- maggior parte

- in movimento

- molti

- multiplo

- devono obbligatoriamente:

- my

- Bisogno

- esigenze

- Rete

- mai

- New

- nuovo venuto

- GENERAZIONE

- nista

- no

- numero

- obiettivo

- ottenere

- of

- di frequente

- on

- una volta

- ONE

- online

- esclusivamente

- aprire

- rete aperta

- Opzione

- Opzioni

- or

- minimo

- i

- Altro

- nostro

- ancora

- complessivo

- Carta

- parte

- parti

- Ricambi

- sentiero

- Persone

- perfetta

- Eseguire

- esecuzione

- persona

- cronologia

- Frasi

- scegliere

- pezzo

- Platone

- Platone Data Intelligence

- PlatoneDati

- punto

- punti

- Post

- Post

- potenziale

- pratica

- principio

- Precedente

- un bagno

- Chiavi private

- processi

- protetta

- fornitore

- fornitori

- fornisce

- pubblicazioni

- domanda

- casuale

- piuttosto

- Realtà

- motivi

- Recuperare

- recupero

- ridurre

- riduce

- rapporto

- rimanere

- rimanente

- resti

- reputazione

- richiedere

- necessario

- elastico

- REST

- ripristinare

- il ripristino

- Rivelato

- Rivela

- destra

- Rischio

- robusto

- Prenotazione sale

- s

- sicura

- tranquillamente

- stesso

- dire

- schema

- di moto

- graffiare

- Secondo

- Segreto

- sicuro

- in modo sicuro

- problemi di

- seme

- frase del seme

- AUTO

- Autoaffidamento

- flessibile.

- alcuni

- Condividi

- azioni

- compartecipazione

- Corti

- dovrebbero

- Un'espansione

- semplice

- singolo

- situazione

- So

- finora

- Software

- soluzione

- Soluzioni

- alcuni

- piuttosto

- dividere

- Standard

- Di partenza

- dritto

- Strict

- inviare

- tale

- supporti

- sistema

- Fai

- Consulenza

- di

- che

- Il

- Il futuro

- Regno Unito

- il mondo

- loro

- Li

- si

- poi

- perciò

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- cosa

- di parti terze standard

- questo

- tre

- Attraverso

- strettamente

- tempo

- a

- insieme

- pure

- top

- di fiducia

- confidando

- seconda

- Uk

- per

- capire

- us

- usabilità

- Impiego

- uso

- Utente

- Esperienza da Utente

- utenti

- utilizzando

- generalmente

- Prezioso

- APPREZZIAMO

- vario

- verificabile

- verificare

- molto

- Vulnerabile

- Portafoglio

- Portafogli

- volere

- Modo..

- we

- debolezza

- Web3

- WELL

- quando

- se

- quale

- while

- perché

- wikipedia

- volere

- con

- senza

- parole

- lavori

- mondo

- peggio

- sarebbe

- scrivere

- scritto

- ancora

- Tu

- Trasferimento da aeroporto a Sharm

- te stesso

- youtube

- zefiro